SAML mit Entra ID und Entra ID-Identitäten für die Workspace-Authentifizierung

Dieser Artikel beschreibt, wie Sie SAML für die Workspace-Authentifizierung mit Entra ID-Identitäten anstelle von AD-Identitäten konfigurieren können. Verwenden Sie diese Konfiguration, wenn Ihre Entra ID-Benutzer nach der Anmeldung bei Citrix Workspace™ mit dem Standard-SAML-Verhalten keine Windows 365 Cloud-PCs oder Entra ID-domänenverbundenen VDAs aufzählen können. Nach Abschluss der Konfiguration können sich Ihre Benutzer bei Citrix Workspace mit SAML-Authentifizierung anmelden, um sowohl HDX-Anwendungen und -Desktops über Citrix DaaS™ als auch Windows 365 Cloud-PCs über Azure aufzurufen.

Das Standardverhalten für Citrix Cloud™ und SAML-Authentifizierung bei Citrix Workspace ist die Assertion gegen eine AD-Benutzeridentität. Für die in diesem Artikel beschriebene Konfiguration ist die Verwendung von Entra ID Connect zum Importieren Ihrer AD-Identitäten in Ihre Entra ID erforderlich. Die AD-Identitäten enthalten die SID des Benutzers, die Citrix Workspace an Citrix DaaS senden kann und die das Aufzählen und Starten von HDX-Ressourcen ermöglicht. Da die Entra ID-Version der Benutzeridentitäten verwendet wird, können Benutzer auch Azure-Ressourcen wie Windows 365 Cloud-PCs innerhalb von Citrix Workspace aufzählen und starten.

Wichtig:

Aufzählung (Enumeration) bezieht sich auf die Liste der Ressourcen, die Benutzer nach der Anmeldung bei Citrix Workspace sehen. Die Ressourcen, auf die ein bestimmter Benutzer zugreifen darf, hängen von seiner Benutzeridentität ab und davon, welche Ressourcen in Citrix DaaS mit dieser Identität verknüpft sind. Es gibt einen zugehörigen Artikel, der Anweisungen zur Verwendung von Entra ID- und AD-Identitäten als SAML-Anbieter für die Authentifizierung bei Workspace enthält. Detaillierte Anweisungen finden Sie unter SAML mit Entra ID- und AD-Identitäten für die Workspace-Authentifizierung

-

Funktionsumfang

Dieser Artikel richtet sich an Benutzer, die die folgende Kombination von Citrix Cloud- und Azure-Funktionen verwenden:

- SAML für die Workspace-Authentifizierung

- Citrix DaaS und HDX™-Ressourcenaufzählung von Ressourcen, die mit AD-domänenverbundenen VDAs veröffentlicht wurden

- Entra ID-domänenverbundene VDA-Ressourcenaufzählung

- Azure Hybrid-domänenverbundene VDA-Ressourcenaufzählung

- W365 Cloud-PC-Aufzählung und -Start

Wichtig:

Verwenden Sie diesen AAD-SAML-Flow nicht für die SAML-Anmeldung bei Citrix Cloud, da dies erfordert, dass der Citrix Cloud-Administratorbenutzer Mitglied einer AD-Gruppe ist und daher eine AD-Benutzeridentität verwendet werden sollte. Detaillierte Anweisungen finden Sie unter SAML mit Entra ID- und AD-Identitäten für die Workspace-Authentifizierung

Was ist besser: AD-Identitäten oder Entra ID-Identitäten?

Um zu bestimmen, ob Ihre Workspace-Benutzer sich mit SAML AD- oder SAML Entra ID-Identitäten authentifizieren sollen:

- 1. Entscheiden Sie, welche Ressourcenkombination Sie Ihren Benutzern in Citrix Workspace zur Verfügung stellen möchten.

- 1. Verwenden Sie die folgende Tabelle, um zu bestimmen, welcher Typ von Benutzeridentität für jeden Ressourcentyp geeignet ist.

-

|Ressourcentyp (VDA)|Benutzeridentität bei der Anmeldung bei Citrix Workspace|Benötigt SAML-Identität über Entra ID?|Bietet FAS Single Sign-On (SSO) zum VDA?| |—|—|—|—|

-

AD-verbunden AD, Entra ID aus AD importiert (enthält SID) Nein. Standard-SAML verwenden. Ja Hybrid-verbunden AD, Entra ID aus AD importiert (enthält SID) Nein. Standard-SAML verwenden. Ja, für AD als Identitätsanbieter. FAS ist nicht erforderlich, wenn Entra ID für VDA ausgewählt ist. Entra ID-verbunden Nativer Entra ID-Benutzer, Entra ID aus AD importiert (enthält SID) Ja, SAML über Entra ID verwenden. Nein Windows 365 Cloud-PCs Nativer Entra ID-Benutzer, Entra ID aus AD importiert (enthält SID) Ja, SAML über Entra ID verwenden. Nein AD-verbunden, Entra ID-verbunden, Windows 365 Cloud-PCs Entra ID aus AD importiert (enthält SID) Ja, SAML über Entra ID verwenden. Ja, für AD-verbunden. Nein, für Entra ID-verbunden und Windows 365 Cloud-PCs.

Weitere Informationen

- Citrix DaaS-Dokumentation:

- Maschinenidentitäten

-

Citrix HDX Plus für Windows 365

- Citrix FAS-Dokumentation: Installieren und konfigurieren

- Microsoft Azure-Dokumentation: Was ist Entra ID Connect?

Anforderungen

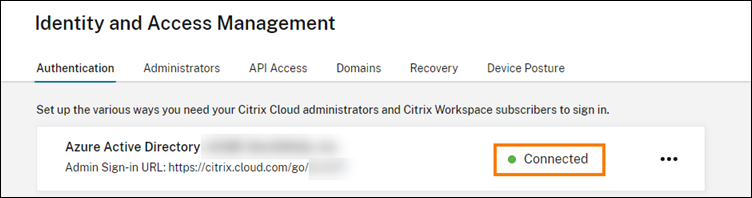

- Ihr Entra ID-Mandant muss mit Ihrem Citrix Cloud-Mandanten verbunden sein. In der Citrix Cloud-Konsole finden Sie Ihre bestehende Entra ID-Verbindung unter **Identitäts- und Zugriffsverwaltung > Authentifizierung**.

Oder,

Sie können eine neue Entra ID-Verzeichnisverbindung erstellen, indem Sie Identitäts- und Zugriffsverwaltung > Authentifizierung –> Identitätsanbieter hinzufügen –> Entra ID auswählen.

- > **Wichtig:**

- > > Sie müssen denselben Entra ID-Mandanten verbinden, in dem Sie die neue SAML-Anwendung erstellen möchten, die AAD-Identitäten verwenden wird.

- Die Authentifizierungsmethode des Workspaces muss auf **SAML 2.0** eingestellt sein. Verwenden Sie Entra ID nicht als Authentifizierungsmethode. Um die Authentifizierungsmethode des Workspaces zu ändern, gehen Sie in der Citrix Cloud-Konsole zu **Workspace-Konfiguration > Authentifizierung**.

- Das UPN-Suffix `@yourdomain.com` muss in Entra ID als benutzerdefinierter Domänenname importiert und verifiziert werden. Im Azure-Portal finden Sie dies unter **Entra ID > Benutzerdefinierte Domänennamen**.

- Entra ID-Benutzeridentitäten müssen mithilfe von Microsoft Entra ID Connect aus AD importiert werden. Dies stellt sicher, dass Benutzeridentitäten korrekt importiert werden und das richtige UPN-Suffix aufweisen. Entra ID-Benutzer mit UPN-Suffixen `@yourtenant.onmicrosoft.com` werden nicht unterstützt.

- Citrix FAS muss bereitgestellt und mit dem Citrix Cloud-Mandanten und dem Ressourcenstandort verbunden sein. FAS bietet Single Sign-On für HDX-Desktops und -Anwendungen, die von Citrix Workspace aus gestartet werden. Sie müssen keine AD-Schattenkonten konfigurieren, da der UPN `user@customerdomain` sowohl für die AD- als auch für die Entra ID-Benutzeridentitäten übereinstimmen muss. FAS generiert die erforderlichen Benutzerzertifikate mit dem korrekten UPN und führt eine Smartcard-Anmeldung durch, wenn HDX-Ressourcen gestartet werden.

- ## Benutzerdefinierte Entra ID Enterprise SAML-Anwendung konfigurieren

Standardmäßig erfolgt die SAML-Anmeldung bei Workspaces gegen eine AD-Benutzeridentität. Das SAML-Attribut cip_directory ist ein fest codierter Zeichenfolgenwert, der für alle Abonnenten gleich ist und als Schalter fungiert. Citrix Cloud und Citrix Workspace erkennen dieses Attribut während der Anmeldung und veranlassen SAML, die Entra ID-Version der Benutzeridentität zu verwenden. Die Verwendung des Parameters azuread mit diesem Attribut überschreibt das standardmäßige SAML-Verhalten, wodurch der Workspace-Benutzer mit seiner Entra ID-Identität anstelle seiner AD-Identität authentifiziert wird.

Obwohl die Schritte in diesem Abschnitt für Entra ID gelten, können Sie eine ähnliche SAML-Anwendung mit einem anderen SAML 2.0-Anbieter (z. B. ADFS, Duo, Okta, OneLogin, PingOneSSO usw.) erstellen, vorausgesetzt, Sie führen dieselben Aufgaben aus. Ihr SAML-Anbieter muss Ihnen erlauben, ein fest codiertes SAML-Attribut (cip_directory = azuread) innerhalb der SAML-Anwendung zu konfigurieren. Erstellen Sie einfach dieselben SAML-Attributzuordnungen, wie in diesem Abschnitt beschrieben.

- Melden Sie sich beim Azure-Portal an.

- Wählen Sie im Portalmenü Entra ID aus.

- Wählen Sie im linken Bereich unter Verwalten die Option Unternehmensanwendungen aus.

- Wählen Sie in der Befehlsleiste im Arbeitsbereich die Option Neue Anwendung aus.

- Wählen Sie in der Befehlsleiste Eigene Anwendung erstellen aus. Verwenden Sie nicht die Unternehmensanwendungsvorlage für Citrix Cloud SAML SSO. Die Vorlage erlaubt Ihnen nicht, die Liste der Ansprüche und SAML-Attribute zu ändern.

- Geben Sie einen Namen für die Anwendung ein und wählen Sie dann Beliebige andere Anwendung integrieren, die Sie nicht in der Galerie finden (Nicht-Galerie) aus. Klicken Sie auf Erstellen. Die Übersichtsseite der Anwendung wird angezeigt.

- Wählen Sie im linken Bereich Einmaliges Anmelden aus. Wählen Sie im Arbeitsbereich SAML aus.

- Wählen Sie im Abschnitt Grundlegende SAML-Konfiguration die Option Bearbeiten aus und konfigurieren Sie die folgenden Einstellungen:

- Wählen Sie im Abschnitt Bezeichner (Entitäts-ID) die Option Bezeichner hinzufügen aus und geben Sie dann den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

https://saml.cloud.comein. - Für die Region Japan geben Sie

https://saml.citrixcloud.jpein. - Für die Citrix Cloud Government-Region geben Sie

https://saml.cloud.usein.

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

- Wählen Sie im Abschnitt Antwort-URL (Assertion Consumer Service-URL) die Option Antwort-URL hinzufügen aus und geben Sie dann den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

https://saml.cloud.com/saml/acsein. - Für die Region Japan geben Sie

https://saml.citrixcloud.jp/saml/acsein. - Für die Citrix Cloud Government-Region geben Sie

https://saml.cloud.us/saml/acsein.

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

- Geben Sie im Abschnitt Abmelde-URL (Optional) den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

https://saml.cloud.com/saml/logout/callbackein. - Für die Region Japan geben Sie

https://saml.citrixcloud.jp/saml/logout/callbackein. - Für die Citrix Cloud Government-Region geben Sie

https://saml.cloud.us/saml/logout/callbackein.

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik Süd geben Sie

- Wählen Sie in der Befehlsleiste Speichern aus.

- Wählen Sie im Abschnitt Bezeichner (Entitäts-ID) die Option Bezeichner hinzufügen aus und geben Sie dann den Wert ein, der der Region zugeordnet ist, in der sich Ihr Citrix Cloud-Mandant befindet:

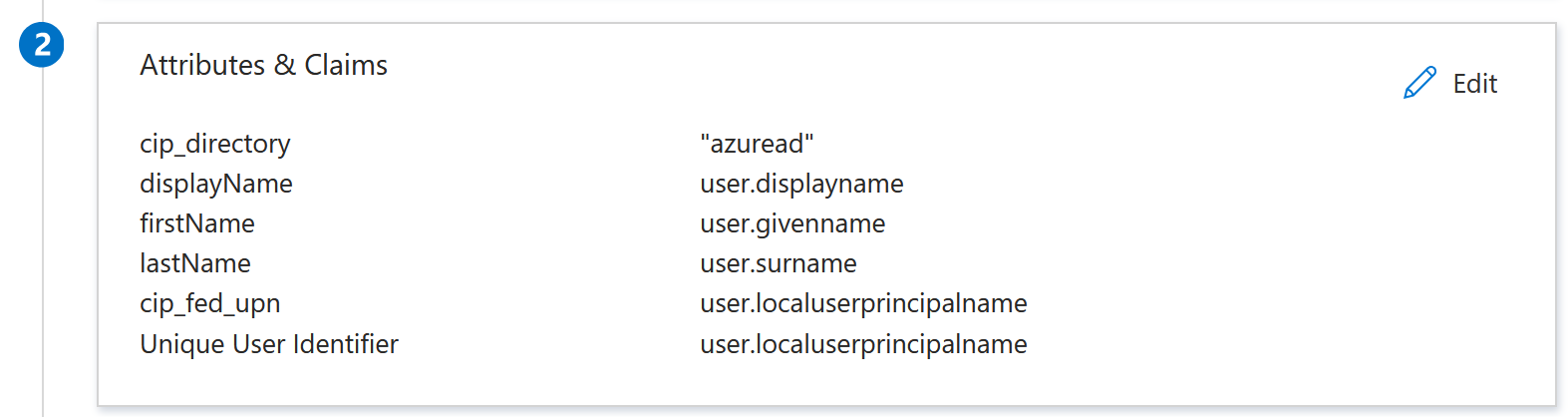

- Wählen Sie im Abschnitt Attribute & Ansprüche die Option Bearbeiten aus, um die folgenden Ansprüche zu konfigurieren. Diese Ansprüche erscheinen in der SAML-Assertion innerhalb der SAML-Antwort.

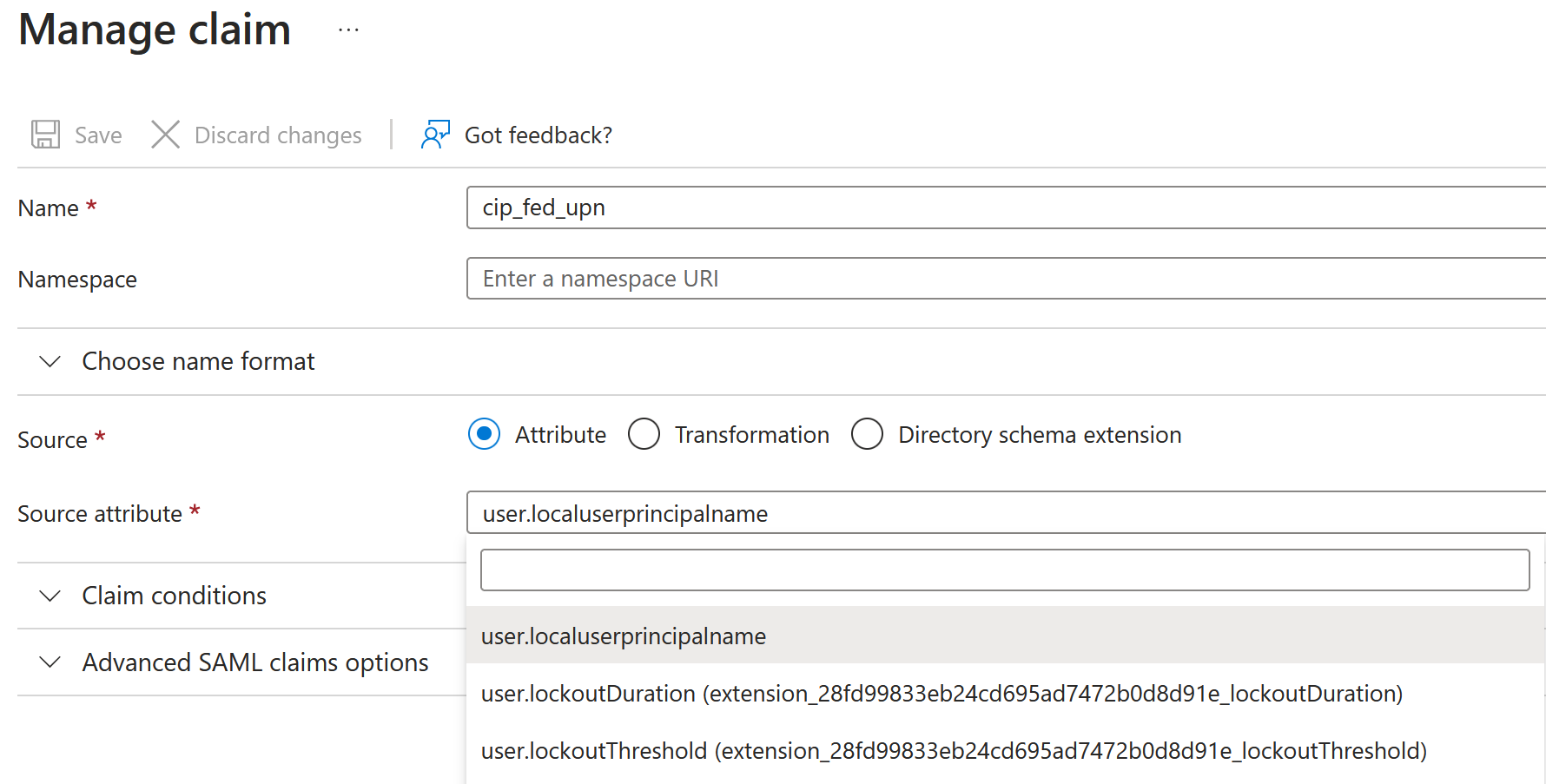

- Aktualisieren Sie für den Anspruch Eindeutiger Benutzerbezeichner (Name ID) den Standardwert auf

user.localuserprincipalname. - Wählen Sie in der Befehlsleiste Neuen Anspruch hinzufügen aus.

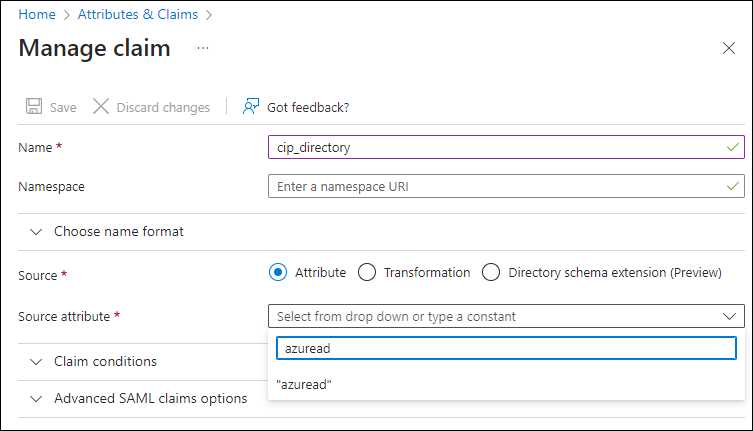

- Geben Sie unter Name den Wert cip_directory ein.

- Lassen Sie unter Quelle die Option Attribut ausgewählt.

-

Geben Sie unter Quellattribut den Wert azuread ein. Dieser Wert erscheint in Anführungszeichen, nachdem Sie ihn eingegeben haben.

- Wählen Sie in der Befehlsleiste Speichern aus.

-

Erstellen Sie zusätzliche Ansprüche mit den folgenden Werten in den Feldern **Name** und **Quellattribut**:`

Name Quellattribut cip_fed_upn user.localuserprincipalname displayName user.displayname givenName user.givenname familyName user.surname

- Aktualisieren Sie für den Anspruch Eindeutiger Benutzerbezeichner (Name ID) den Standardwert auf

-

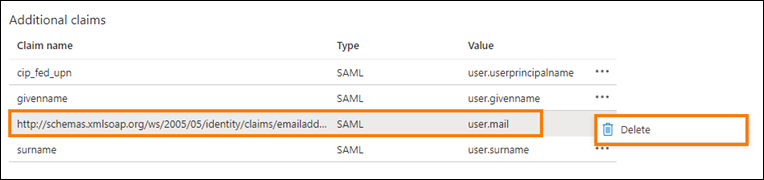

> **Wichtig:** > > Sie können diese zusätzlichen Ansprüche entweder durch Wiederholen der Schritte b-f für jeden Anspruch oder durch Ändern der Standardansprüche im Abschnitt **Zusätzliche Ansprüche** erstellen, die bereits die oben in der Tabelle aufgeführten Quellattribute enthalten. Die Standardansprüche enthalten den Namespace `http://schemas.xmlsoap.org/ws/2005/05/identity/claims`. > > Wenn Sie die Standardansprüche ändern, müssen Sie den Namespace aus jedem Anspruch entfernen. Wenn Sie neue Ansprüche erstellen, müssen Sie die Ansprüche löschen, die den Namespace enthalten. Wenn Ansprüche mit diesem Namespace in der resultierenden SAML-Assertion enthalten sind, ist die Assertion ungültig und enthält falsche SAML-Attributnamen.-

Klicken Sie im Abschnitt Zusätzliche Ansprüche für alle verbleibenden Ansprüche mit dem Namespace

http://schemas.xmlsoap.org/ws/2005/05/identity/claimsauf die Schaltfläche mit den Auslassungspunkten (…) und dann auf Löschen.

Nach Abschluss sieht der Abschnitt Attribute & Ansprüche wie unten dargestellt aus:

-

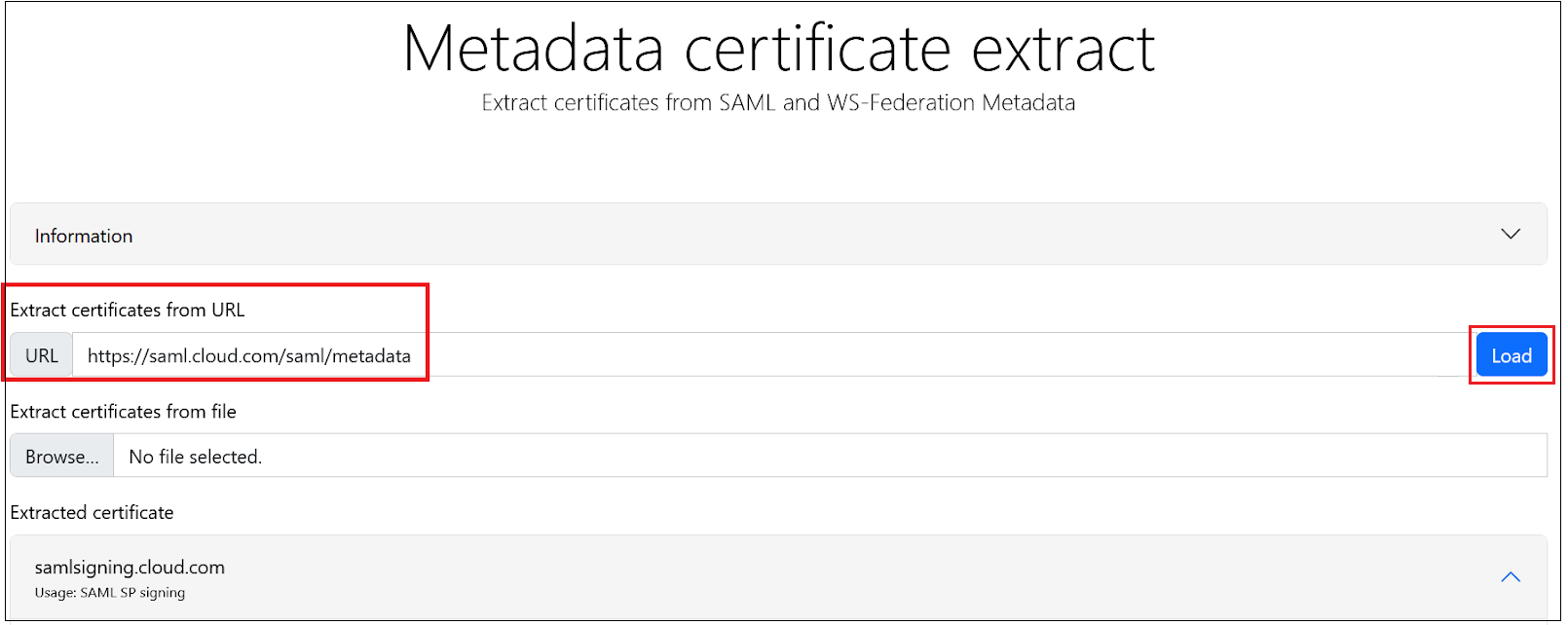

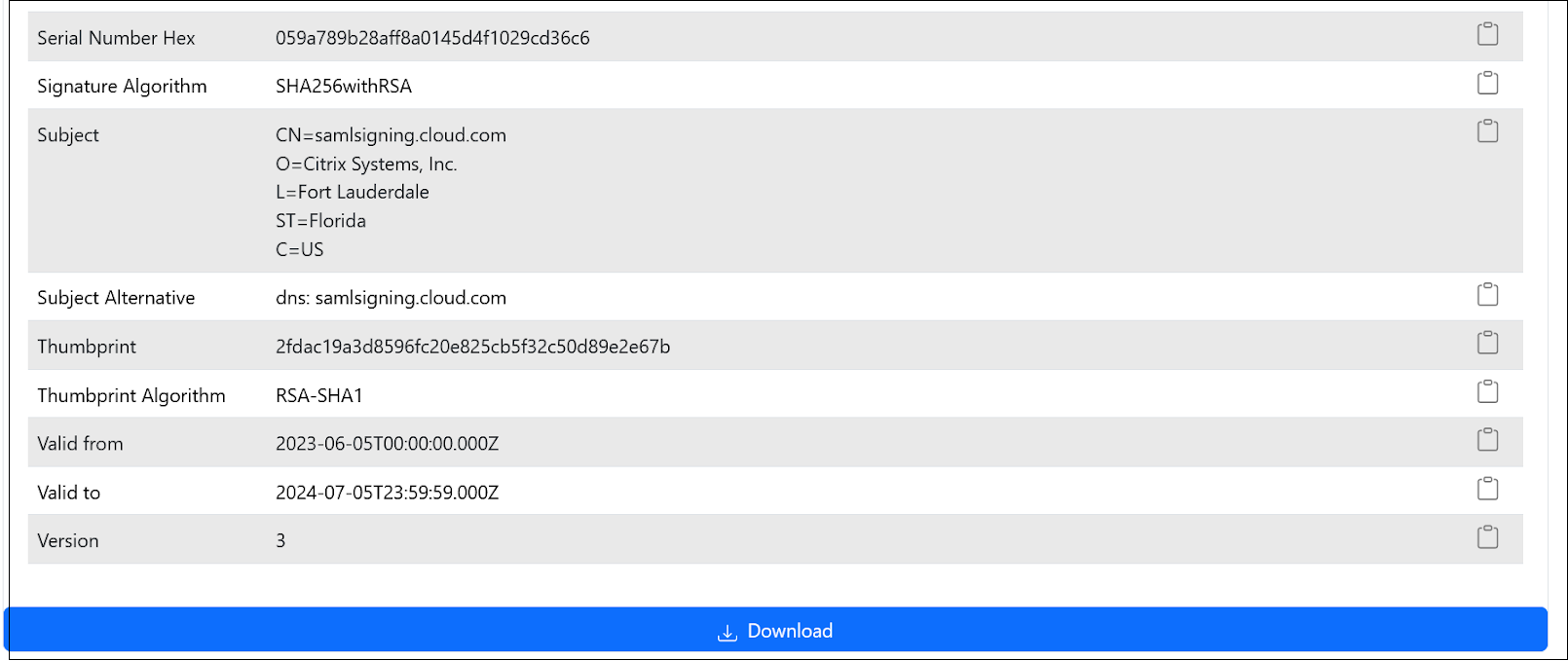

- Besorgen Sie sich eine Kopie des Citrix Cloud SAML-Signaturzertifikats mit diesem Online-Tool eines Drittanbieters.

-

Geben Sie https://saml.cloud.com/saml/metadata in das URL-Feld ein und klicken Sie auf Laden.

-

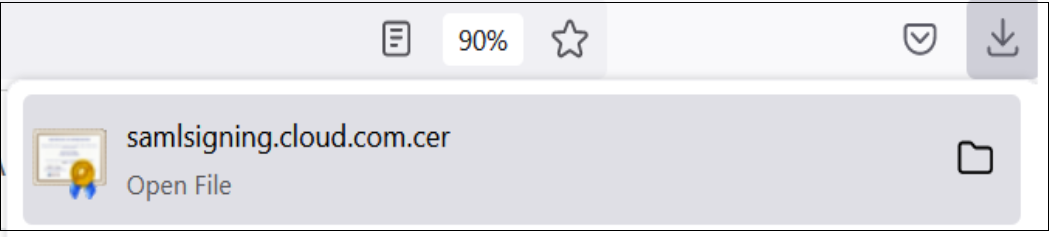

Scrollen Sie zum Ende der Seite und klicken Sie auf Herunterladen.

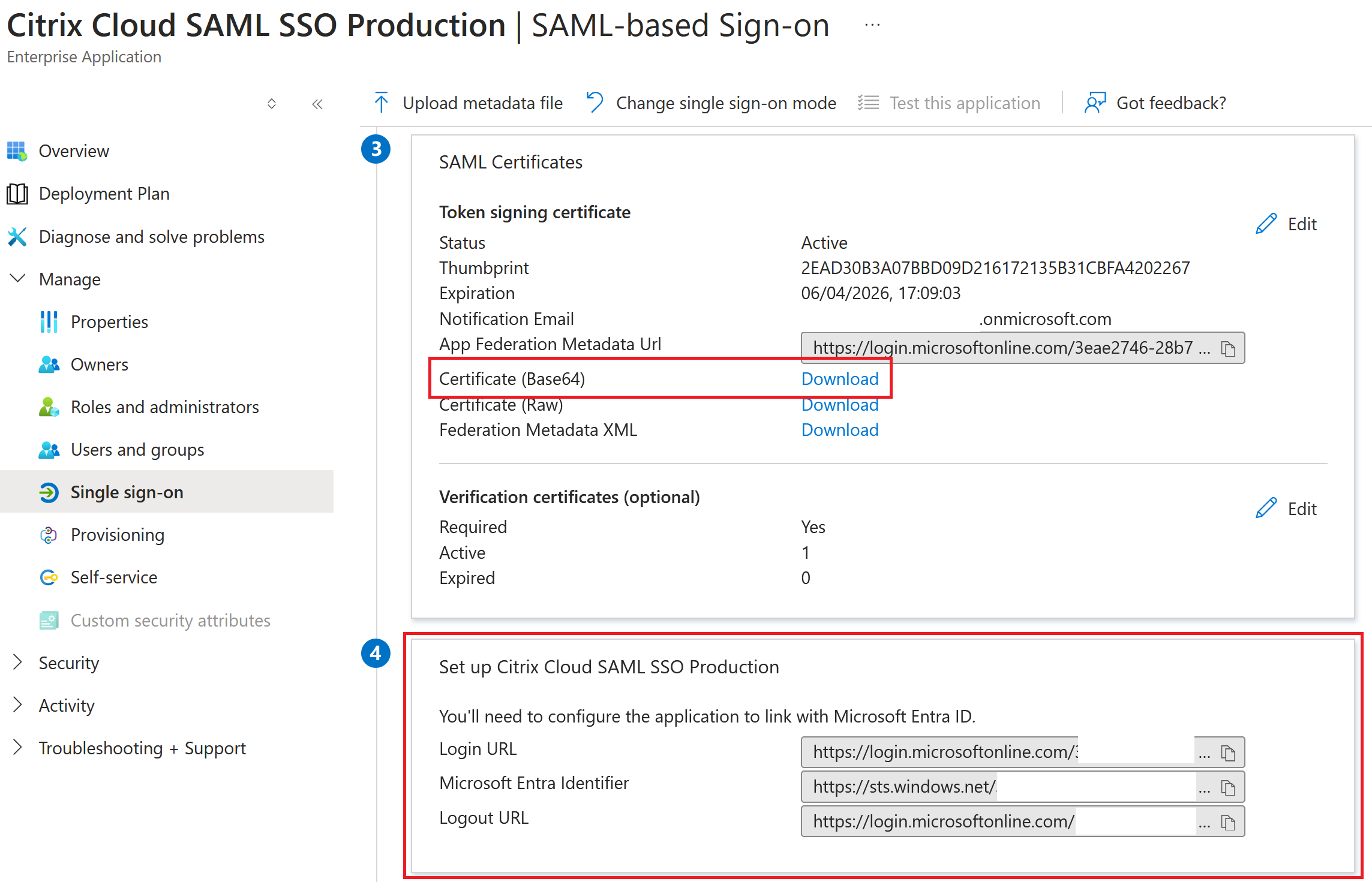

- Konfigurieren Sie die Signatur-Einstellungen der Entra ID SAML-Anwendung.

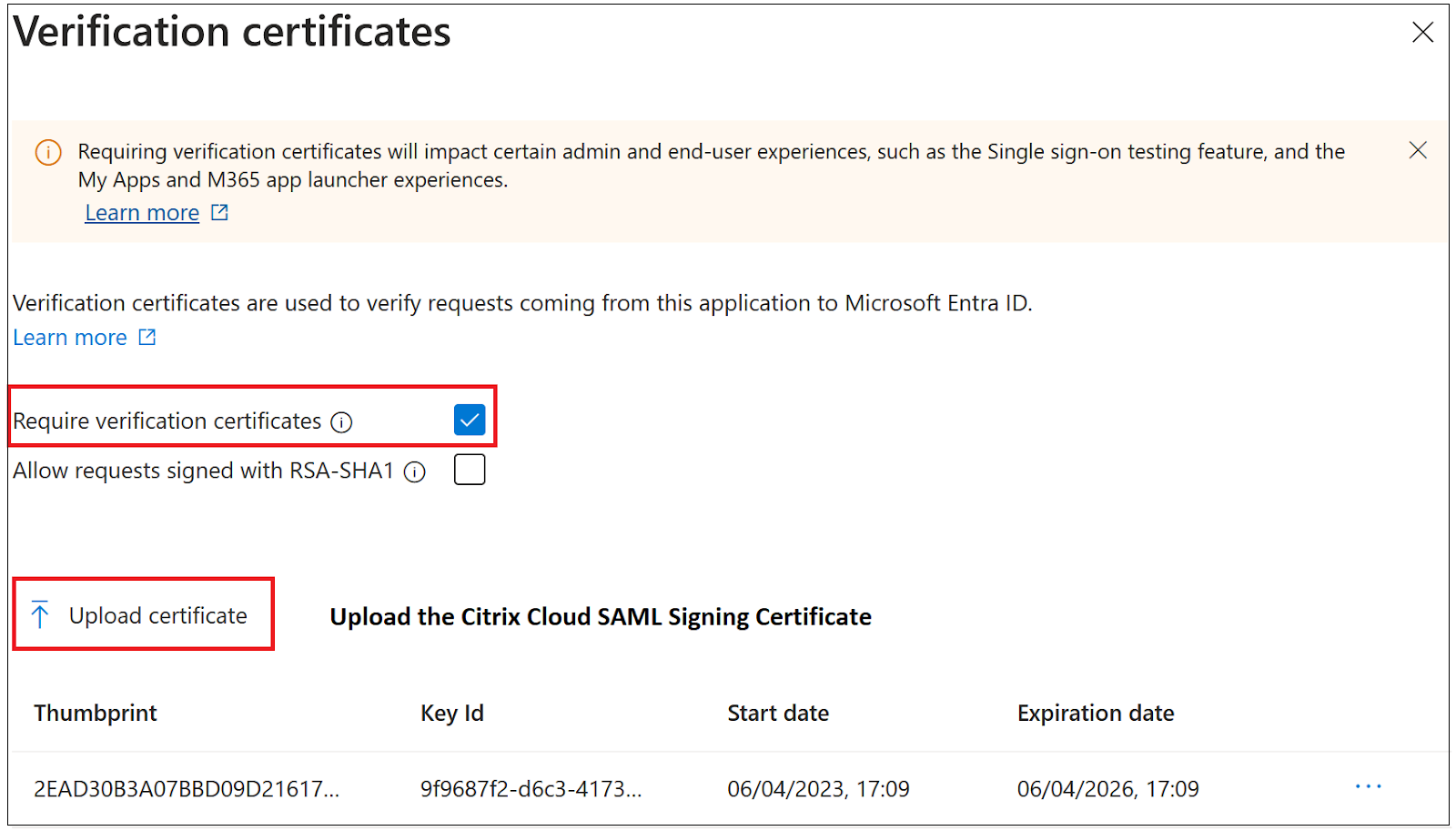

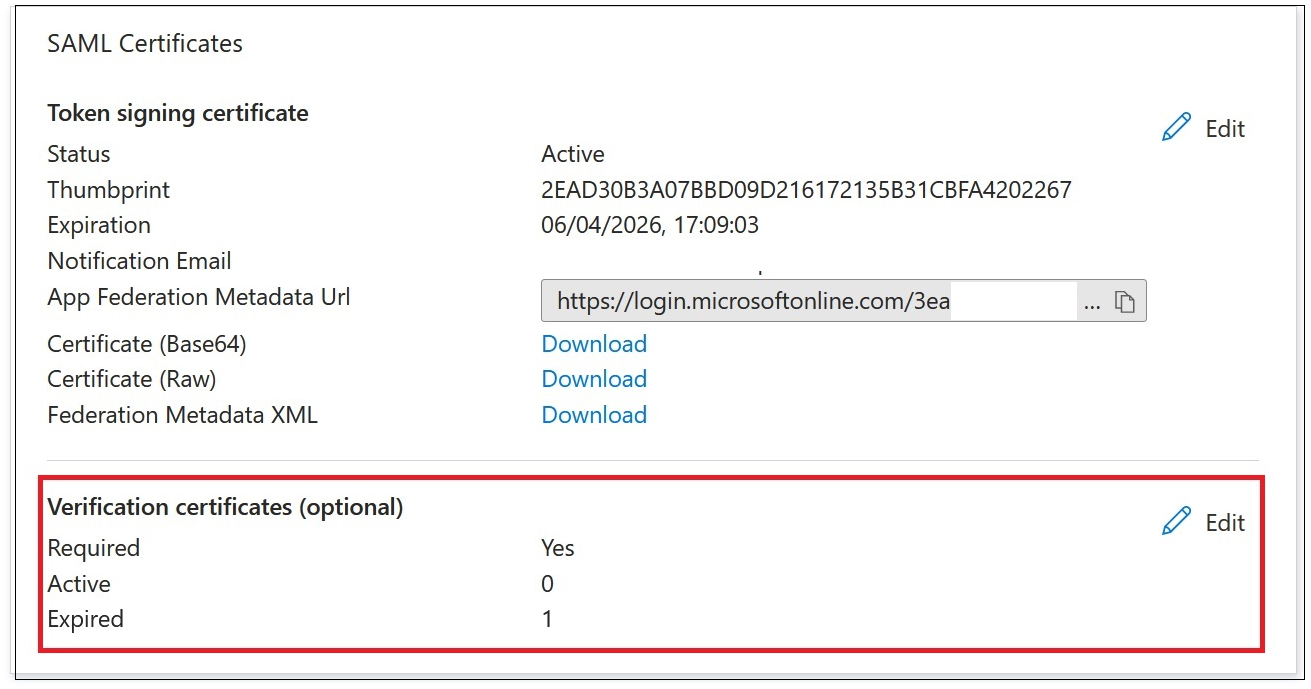

- Laden Sie das in Schritt 10 erhaltene Produktions-SAML-Signaturzertifikat in die Entra ID SAML-Anwendung hoch.

- Aktivieren Sie Überprüfungszertifikate anfordern.

Fehlerbehebung

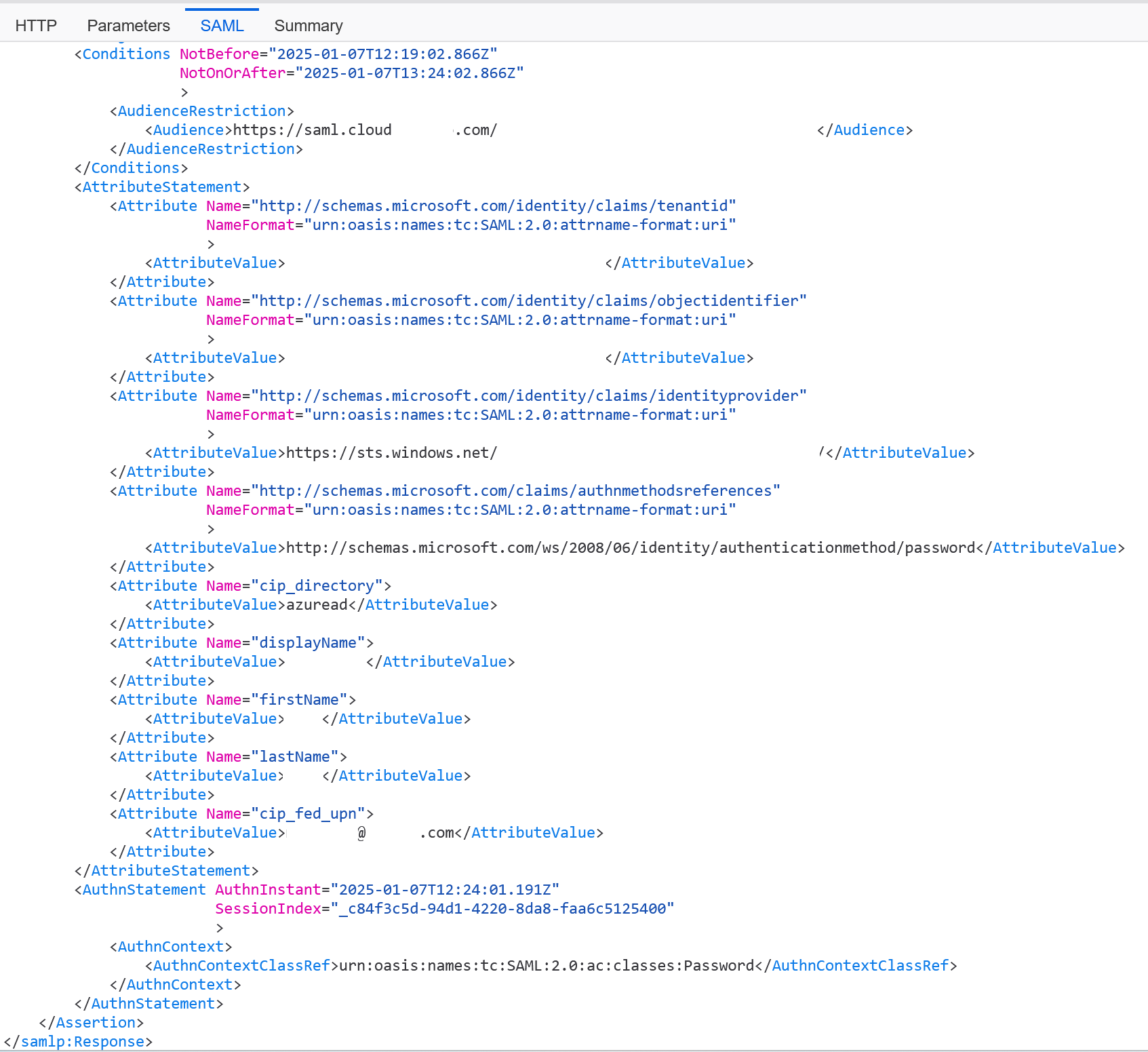

- Vergewissern Sie sich, dass Ihre SAML-Assertions die korrekten Benutzerattribute enthalten, indem Sie ein SAML-Netzwerktool wie die SAML-tracer Browser-Erweiterung verwenden.

-

Suchen Sie die gelb dargestellte SAML-Antwort und vergleichen Sie sie mit diesem Beispiel:

- Klicken Sie im unteren Bereich auf die Registerkarte SAML, um die SAML-Antwort zu dekodieren und als XML anzuzeigen.

-

Scrollen Sie zum Ende der Antwort und vergewissern Sie sich, dass die SAML-Assertion die korrekten SAML-Attribute und Benutzerwerte enthält.

Wenn sich Ihre Abonnenten immer noch nicht bei ihrem Workspace anmelden können, wenden Sie sich an den Citrix Support und geben Sie die folgenden Informationen an:

- SAML-tracer-Erfassung

- Datum und Uhrzeit des fehlgeschlagenen Anmeldeversuchs bei Citrix Workspace

- Der betroffene Benutzername

- Die aufrufende IP-Adresse des Client-Computers, den Sie für die Anmeldung bei Citrix Workspace verwendet haben. Sie können ein Tool wie https://whatismyip.com verwenden, um diese IP-Adresse zu erhalten.

Konfigurieren der Citrix Cloud SAML-Verbindung

Alle Citrix-Anmeldeabläufe müssen vom Dienstanbieter initiiert werden, entweder über eine Workspace-URL oder eine Citrix Cloud GO-URL.

Verwenden Sie die standardmäßig empfohlenen Werte für die SAML-Verbindung unter Identitäts- und Zugriffsverwaltung > Authentifizierung > Identitätsanbieter hinzufügen > SAML.

Rufen Sie die SAML-Endpunkte der Entra ID SAML-Anwendung aus Ihrem Entra ID-Portal ab, um sie in Citrix Cloud einzugeben.

Beispiele für Entra ID SAML-Endpunkte zur Verwendung in der Citrix Cloud SAML-Verbindung

Wichtig:

EntraID SSO- und Logout-SAML-Endpunkte sind dieselbe URL.

| In diesem Feld in Citrix Cloud | Geben Sie diesen Wert ein |

|---|---|

| Entitäts-ID | https://sts.windows.net/<yourEntraIDTenantID> |

| Authentifizierungsanforderung signieren | Yes |

| SSO-Dienst-URL | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| SSO-Bindungsmechanismus | HTTP Post |

| SAML-Antwort | Sign Either Response Or Assertion |

| Authentifizierungskontext | Unspecified, Exact |

| Abmelde-URL | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| Abmeldeanforderung signieren | Yes |

| SLO-Bindungsmechanismus | HTTP Post |