Ambientes do Google Cloud

O Citrix Virtual Apps and Desktops™ permite provisionar e gerenciar máquinas no Google Cloud. Este artigo orienta você no uso do Machine Creation Services (MCS) para provisionar máquinas virtuais em sua implantação do serviço Citrix Virtual Apps ou Citrix Virtual Desktops.

Requisitos

- Conta Citrix Cloud™. O recurso descrito neste artigo está disponível apenas no Citrix Cloud.

- Assinatura do Citrix DaaS. Para obter detalhes, consulte Introdução.

- Um projeto do Google Cloud. O projeto armazena todos os recursos de computação associados ao catálogo de máquinas. Pode ser um projeto existente ou um novo.

- Habilite quatro APIs em seu projeto do Google Cloud. Para obter detalhes, consulte Habilitar APIs do Google Cloud.

- Conta de serviço do Google Cloud. A conta de serviço autentica-se no Google Cloud para permitir o acesso ao projeto. Para obter detalhes, consulte Configurar a conta de serviço do Google Cloud.

- Habilite o acesso privado do Google. Para obter detalhes, consulte Habilitar acesso privado do Google.

Habilitar APIs do Google Cloud

Para usar a funcionalidade do Google Cloud por meio do Web Studio, habilite estas APIs em seu projeto do Google Cloud:

- Compute Engine API

- Cloud Resource Manager API

- Identity and Access Management (IAM) API

- Cloud Build API

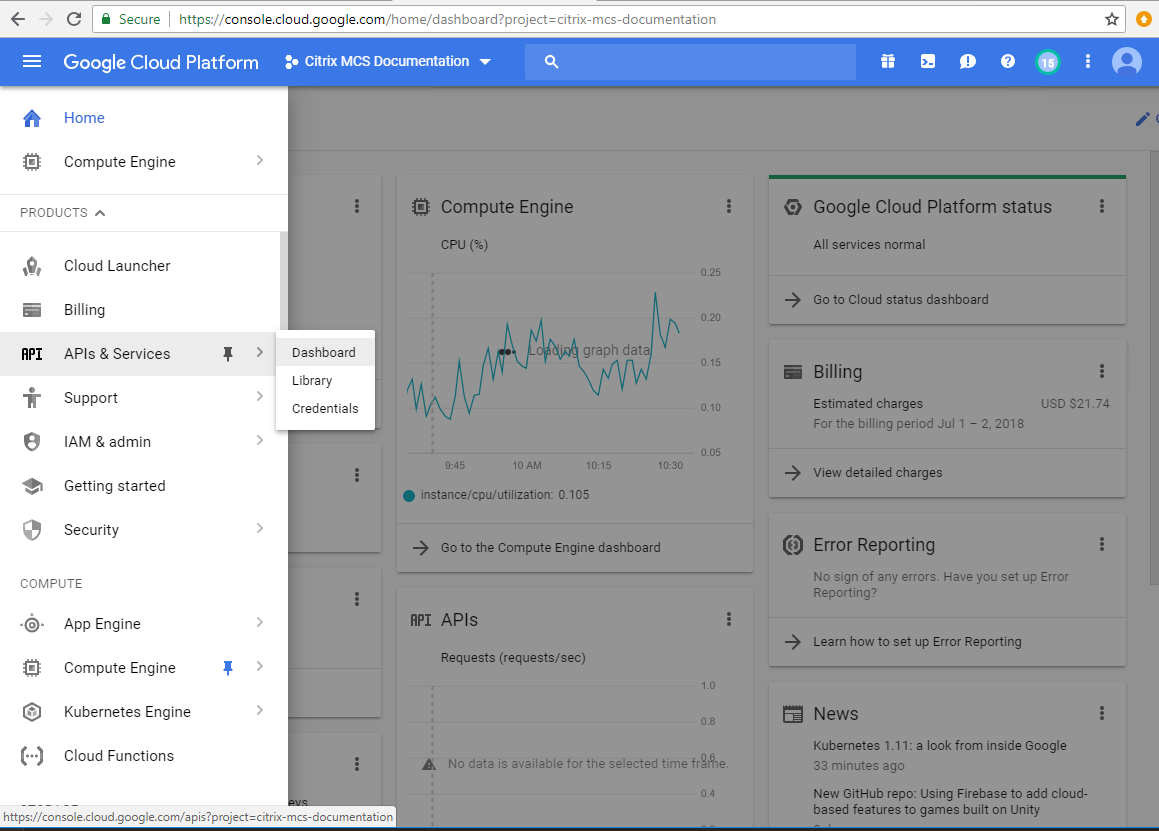

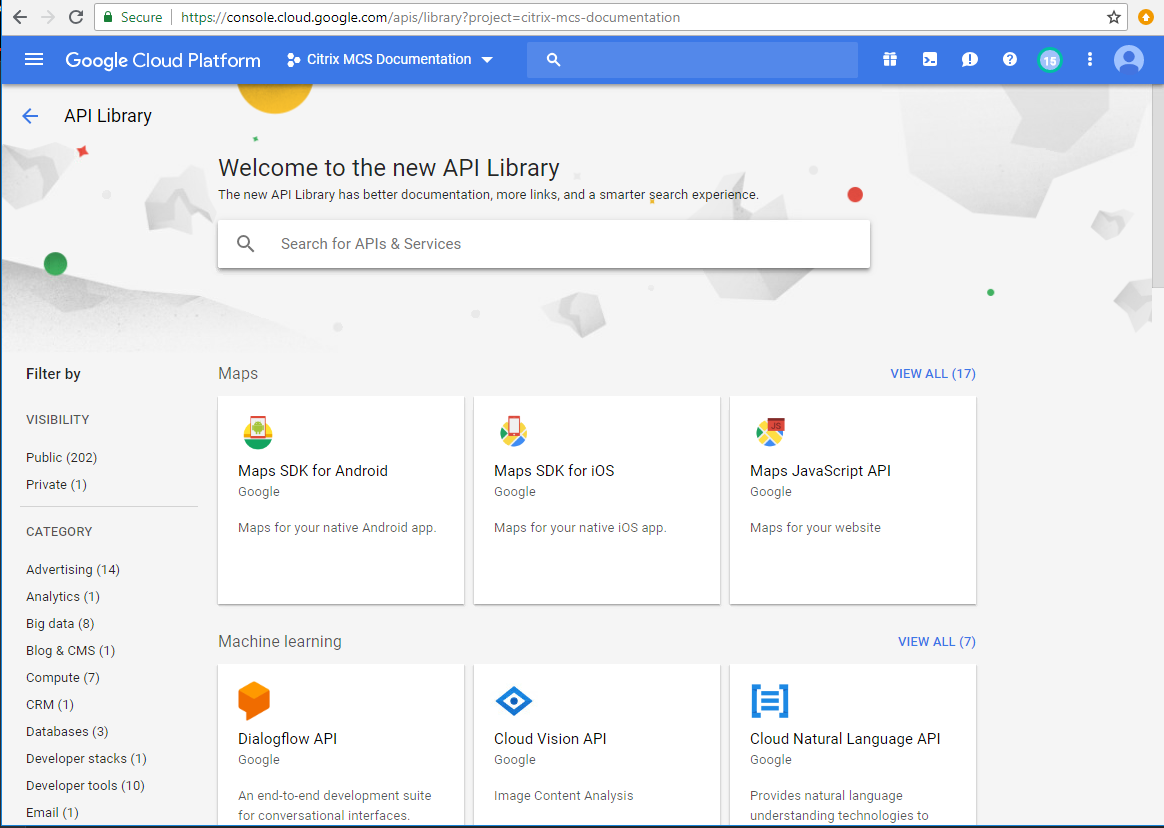

No console do Google Cloud, conclua estas etapas:

-

No menu superior esquerdo, selecione APIs e Serviços > Painel.

-

Na tela Painel, certifique-se de que a Compute Engine API esteja habilitada. Caso contrário, siga estas etapas:

-

Navegue até APIs e Serviços > Biblioteca.

-

Na caixa de pesquisa, digite Compute Engine.

-

Nos resultados da pesquisa, selecione Compute Engine API.

-

Na página Compute Engine API, selecione Habilitar.

-

-

Habilite a Cloud Resource Manager API.

-

Navegue até APIs e Serviços > Biblioteca.

-

Na caixa de pesquisa, digite Cloud Resource Manager.

-

Nos resultados da pesquisa, selecione Cloud Resource Manager API.

-

Na página Cloud Resource Manager API, selecione Habilitar. O status da API aparece.

-

-

Da mesma forma, habilite a Identity and Access Management (IAM) API e a Cloud Build API.

Você também pode usar o Google Cloud Shell para habilitar as APIs. Para fazer isso:

- Abra o Google Console e carregue o Cloud Shell.

-

Execute os quatro comandos a seguir no Cloud Shell:

gcloud services enable compute.googleapis.comgcloud services enable cloudresourcemanager.googleapis.comgcloud services enable iam.googleapis.comgcloud services enable cloudbuild.googleapis.com

- Clique em Autorizar se o Cloud Shell solicitar.

Configurar e atualizar contas de serviço

Nota:

O CP está introduzindo alterações no comportamento padrão e no uso de contas de serviço do Cloud Build Service após 29 de abril de 2024. Para obter mais informações, consulte Alteração da conta de serviço do Cloud Build. Seus projetos existentes do Google com a Cloud Build API habilitada antes de 29 de abril de 2024 não são afetados por essa alteração. No entanto, se você quiser ter o comportamento existente do Cloud Build Service após 29 de abril, poderá criar ou aplicar a política da organização para desabilitar a imposição de restrições antes de habilitar a Cloud Build API. Como resultado, o conteúdo a seguir é dividido em duas partes: Antes de 29 de abril de 2024 e Depois de 29 de abril de 2024. Se você definir a nova política da organização, siga a seção Antes de 29 de abril de 2024.

Antes de 29 de abril de 2024

O Citrix Cloud usa três contas de serviço separadas dentro do projeto do Google Cloud:

-

Conta de Serviço do Citrix Cloud: Esta conta de serviço permite que o Citrix Cloud acesse o projeto do Google, provisione e gerencie máquinas. Esta conta de serviço autentica-se no Google Cloud usando uma chave gerada pelo Google Cloud.

Você deve criar esta conta de serviço manualmente, conforme descrito aqui. Para obter mais informações, consulte Criar uma conta de serviço do Citrix Cloud.

Você pode identificar esta conta de serviço por um endereço de e-mail. Por exemplo,

<my-service-account>@<project-id>.iam.gserviceaccount.com. -

Conta de Serviço do Cloud Build: Esta conta de serviço é provisionada automaticamente depois que você habilita todas as APIs mencionadas em Habilitar APIs do Google Cloud. Para visualizar todas as contas de serviço criadas automaticamente, navegue até IAM e Admin > IAM no console do Google Cloud e selecione a caixa de seleção Incluir concessões de função fornecidas pelo Google.

Você pode identificar esta conta de serviço por um endereço de e-mail que começa com o ID do Projeto e a palavra cloudbuild. Por exemplo,

<project-id>@cloudbuild.gserviceaccount.comVerifique se a conta de serviço recebeu as seguintes funções. Se você precisar adicionar funções, siga as etapas descritas em Adicionar funções à conta de serviço do Cloud Build.

- Cloud Build Service Account

- Compute Instance Admin

- Service Account User

-

Conta de Serviço do Cloud Compute: Esta conta de serviço é adicionada pelo Google Cloud às instâncias criadas no Google Cloud assim que a Compute API é ativada. Esta conta tem a função de editor básico do IAM para realizar as operações. No entanto, se você excluir a permissão padrão para ter um controle mais granular, deverá adicionar uma função de Administrador de Armazenamento que requer as seguintes permissões:

resourcemanager.projects.getstorage.objects.createstorage.objects.getstorage.objects.list

Você pode identificar esta conta de serviço por um endereço de e-mail que começa com o ID do Projeto e a palavra compute. Por exemplo, <project-id>-compute@developer.gserviceaccount.com.

Criar uma conta de serviço do Citrix Cloud

Para criar uma conta de serviço do Citrix Cloud, siga estas etapas:

- No console do Google Cloud, navegue até IAM e Admin > Contas de serviço.

- Na página Contas de serviço, selecione CRIAR CONTA DE SERVIÇO.

- Na página Criar conta de serviço, insira as informações necessárias e selecione CRIAR E CONTINUAR.

-

Na página Conceder acesso a este projeto à conta de serviço, clique no menu suspenso Selecionar uma função e selecione as funções necessárias. Clique em +ADICIONAR OUTRA FUNÇÃO se quiser adicionar mais funções.

Cada conta (pessoal ou de serviço) tem várias funções que definem o gerenciamento do projeto. Conceda as seguintes funções a esta conta de serviço:

- Compute Admin

- Storage Admin

- Cloud Build Editor

- Service Account User

- Cloud Datastore User

- Cloud KMS Crypto Operator

O Cloud KMS Crypto Operator requer as seguintes permissões:

cloudkms.cryptoKeys.getcloudkms.cryptoKeys.listcloudkms.keyRings.getcloudkms.keyRings.list

Nota:

Habilite todas as APIs para obter a lista completa de funções disponíveis ao criar uma nova conta de serviço.

- Clique em CONTINUAR.

- Na página Conceder acesso de usuários a esta conta de serviço, adicione usuários ou grupos para conceder a eles acesso para realizar ações nesta conta de serviço.

- Clique em CONCLUÍDO.

- Navegue até o console principal do IAM.

- Identifique a conta de serviço criada.

- Valide se as funções foram atribuídas com sucesso.

Considerações:

Ao criar a conta de serviço, considere o seguinte:

- As etapas “Conceder a esta conta de serviço acesso ao projeto” e “Conceder aos usuários acesso a esta conta de serviço” são opcionais. Se você optar por ignorar essas etapas de configuração opcionais, a conta de serviço recém-criada não será exibida na página “IAM e Administrador > IAM”.

- Para exibir as funções associadas a uma conta de serviço, adicione as funções sem ignorar as etapas opcionais. Esse processo garante que as funções apareçam para a conta de serviço configurada.

Chave da conta de serviço do Citrix Cloud

A chave da conta de serviço do Citrix Cloud é necessária para criar uma conexão no Citrix DaaS. A chave está contida em um arquivo de credenciais (.json). O arquivo é baixado e salvo automaticamente na pasta “Downloads” após a criação da chave. Ao criar a chave, certifique-se de definir o tipo de chave como JSON. Caso contrário, o Web Studio não poderá analisá-la.

Para criar uma chave de conta de serviço, navegue até “IAM e Administrador > Contas de serviço” e clique no endereço de e-mail da conta de serviço do Citrix Cloud. Mude para a guia “Chaves” e selecione “Adicionar chave > Criar nova chave”. Certifique-se de selecionar JSON como o tipo de chave.

Dica:

Crie chaves usando a página “Contas de serviço” no console do Google Cloud. Recomendamos que você altere as chaves regularmente por motivos de segurança. Você pode fornecer novas chaves para o aplicativo Citrix Virtual Apps and Desktops editando uma conexão existente do Google Cloud.

Adicionar funções à conta de serviço do Citrix Cloud

Para adicionar funções à conta de serviço do Citrix Cloud:

- No console do Google Cloud, navegue até “IAM e Administrador > IAM”.

-

Na página “IAM > PERMISSÕES”, localize a conta de serviço que você criou, identificável por um endereço de e-mail.

Por exemplo,

<my-service-account>@<project-id>.iam.gserviceaccount.com - Selecione o ícone de lápis para editar o acesso ao principal da conta de serviço.

- Na página “Editar acesso a “project-id”“ para a opção principal selecionada, selecione “ADICIONAR OUTRA FUNÇÃO” para adicionar as funções necessárias à sua conta de serviço uma por uma e, em seguida, selecione “SALVAR”.

Adicionar funções à conta de serviço do Cloud Build

Para adicionar funções à conta de serviço do Cloud Build:

- No console do Google Cloud, navegue até “IAM e Administrador > IAM”.

-

Na página “IAM”, localize a conta de serviço do Cloud Build, identificável por um endereço de e-mail que começa com o ID do Projeto e a palavra cloudbuild.

Por exemplo,

<project-id>@cloudbuild.gserviceaccount.com - Selecione o ícone de lápis para editar as funções da conta do Cloud Build.

-

Na página “Editar acesso a “project-id”“ para a opção principal selecionada, selecione “ADICIONAR OUTRA FUNÇÃO” para adicionar as funções necessárias à sua conta de serviço do Cloud Build uma por uma e, em seguida, selecione “SALVAR”.

Nota:

Habilite todas as APIs para obter a lista completa de funções.

Após 29 de abril de 2024

O Citrix Cloud usa duas contas de serviço separadas dentro do projeto do Google Cloud:

-

Conta de serviço do Citrix Cloud: Esta conta de serviço permite que o Citrix Cloud acesse o projeto do Google, provisione e gerencie máquinas. Esta conta de serviço se autentica no Google Cloud usando uma chave gerada pelo Google Cloud.

Você deve criar esta conta de serviço manualmente.

Você pode identificar esta conta de serviço por um endereço de e-mail. Por exemplo,

<my-service-account>@<project-id>.iam.gserviceaccount.com. -

Conta de serviço do Cloud Compute: Esta conta de serviço é provisionada automaticamente depois que você habilita todas as APIs mencionadas em Habilitar APIs do Google Cloud. Para visualizar todas as contas de serviço criadas automaticamente, navegue até “IAM e Administrador > IAM” no console do Google Cloud e selecione a caixa de seleção “Incluir concessões de função fornecidas pelo Google”. Esta conta tem a função de editor básico do IAM para realizar as operações. No entanto, se você excluir a permissão padrão para ter um controle mais granular, deverá adicionar a função “Administrador de Armazenamento” que requer as seguintes permissões:

- resourcemanager.projects.get

- storage.objects.create

- storage.objects.get

- storage.objects.list

Você pode identificar esta conta de serviço por um endereço de e-mail que começa com o ID do Projeto e a palavra compute. Por exemplo,

<project-id>-compute@developer.gserviceaccount.com.Verifique se a conta de serviço recebeu as seguintes funções.

- Conta de serviço do Cloud Build

- Administrador de Instância de Computação

- Usuário da Conta de Serviço

Criar uma conta de serviço do Citrix Cloud

Para criar uma conta de serviço do Citrix Cloud, siga estas etapas:

- No console do Google Cloud, navegue até “IAM e Administrador > Contas de serviço”.

- Na página “Contas de serviço”, selecione “CRIAR CONTA DE SERVIÇO”.

- Na página “Criar conta de serviço”, insira as informações necessárias e, em seguida, selecione “CRIAR E CONTINUAR”.

-

Na página “Conceder a esta conta de serviço acesso ao projeto”, clique no menu suspenso “Selecionar uma função” e selecione as funções necessárias. Clique em “+ADICIONAR OUTRA FUNÇÃO” se quiser adicionar mais funções.

Cada conta (pessoal ou de serviço) tem várias funções que definem o gerenciamento do projeto. Conceda as seguintes funções a esta conta de serviço:

- Administrador de Computação

- Administrador de Armazenamento

- Editor do Cloud Build

- Usuário da Conta de Serviço

- Usuário do Cloud Datastore

- Operador de Criptografia do Cloud KMS

O Operador de Criptografia do Cloud KMS requer as seguintes permissões:

- cloudkms.cryptoKeys.get

- cloudkms.cryptoKeys.list

- cloudkms.keyRings.get

- cloudkms.keyRings.list

Nota:

Habilite todas as APIs para obter a lista completa de funções disponíveis ao criar uma nova conta de serviço.

- Clique em “CONTINUAR”.

- Na página “Conceder aos usuários acesso a esta conta de serviço”, adicione usuários ou grupos para conceder a eles acesso para realizar ações nesta conta de serviço.

- Clique em “CONCLUÍDO”.

- Navegue até o console principal do IAM.

- Identifique a conta de serviço criada.

- Valide se as funções foram atribuídas com sucesso.

Considerações:

Ao criar a conta de serviço, considere o seguinte:

- As etapas “Conceder a esta conta de serviço acesso ao projeto” e “Conceder aos usuários acesso a esta conta de serviço” são opcionais. Se você optar por ignorar essas etapas de configuração opcionais, a conta de serviço recém-criada não será exibida na página “IAM e Administrador > IAM”.

- Para exibir as funções associadas a uma conta de serviço, adicione as funções sem ignorar as etapas opcionais. Esse processo garante que as funções apareçam para a conta de serviço configurada.

Chave da conta de serviço do Citrix Cloud

A chave da conta de serviço do Citrix Cloud é necessária para criar uma conexão no Citrix DaaS. A chave está contida em um arquivo de credenciais (.json). O arquivo é baixado e salvo automaticamente na pasta “Downloads” após a criação da chave. Ao criar a chave, certifique-se de definir o tipo de chave como JSON. Caso contrário, o Web Studio não poderá analisá-la.

Para criar uma chave de conta de serviço, navegue até “IAM e Administrador > Contas de serviço” e clique no endereço de e-mail da conta de serviço do Citrix Cloud. Mude para a guia “Chaves” e selecione “Adicionar chave > Criar nova chave”. Certifique-se de selecionar JSON como o tipo de chave.

Dica:

Crie chaves usando a página “Contas de serviço” no console do Google Cloud. Recomendamos que você altere as chaves regularmente por motivos de segurança. Você pode fornecer novas chaves para o aplicativo Citrix Virtual Apps and Desktops editando uma conexão existente do Google Cloud.

Adicionar funções à conta de serviço do Citrix Cloud

Para adicionar funções à conta de serviço do Citrix Cloud:

- No console do Google Cloud, navegue até “IAM e Administrador > IAM”.

-

Na página “IAM > PERMISSÕES”, localize a conta de serviço que você criou, identificável por um endereço de e-mail.

Por exemplo,

<my-service-account>@<project-id>.iam.gserviceaccount.com - Selecione o ícone de lápis para editar o acesso ao principal da conta de serviço.

- Na página “Editar acesso a “project-id”“ para a opção principal selecionada, selecione “ADICIONAR OUTRA FUNÇÃO” para adicionar as funções necessárias à sua conta de serviço uma por uma e, em seguida, selecione “SALVAR”.

Adicionar funções à conta de serviço do Cloud Compute

Para adicionar funções à conta de serviço do Cloud Compute:

- No console do Google Cloud, navegue até “IAM e Administrador > IAM”.

-

Na página “IAM”, localize a conta de serviço do Cloud Compute, identificável por um endereço de e-mail que começa com o ID do Projeto e a palavra compute.

Por exemplo,

<project-id>-compute@developer.gserviceaccount.com - Selecione o ícone de lápis para editar as funções da conta do Cloud Build.

-

Na página “Editar acesso a “project-id”“ para a opção principal selecionada, selecione “ADICIONAR OUTRA FUNÇÃO” para adicionar as funções necessárias à sua conta de serviço do Cloud Build uma por uma e, em seguida, selecione “SALVAR”.

Nota:

Habilite todas as APIs para obter a lista completa de funções.

Permissões de armazenamento e gerenciamento de buckets

O Citrix DaaS aprimora o processo de relatório de falhas de compilação na nuvem para o serviço Google Cloud. Este serviço executa compilações no Google Cloud. O Citrix DaaS cria um bucket de armazenamento chamado citrix-mcs-cloud-build-logs-{region}-{5 random characters} onde os serviços do Google Cloud capturam informações de log de compilação. Uma opção é definida neste bucket que exclui o conteúdo após um período de 30 dias. Este processo exige que a conta de serviço usada para a conexão tenha as permissões do Google Cloud definidas como storage.buckets.update. Se a conta de serviço não tiver essa permissão, o Citrix DaaS ignorará os erros e prosseguirá com o processo de criação do catálogo. Sem essa permissão, o tamanho dos logs de compilação aumenta e requer limpeza manual.

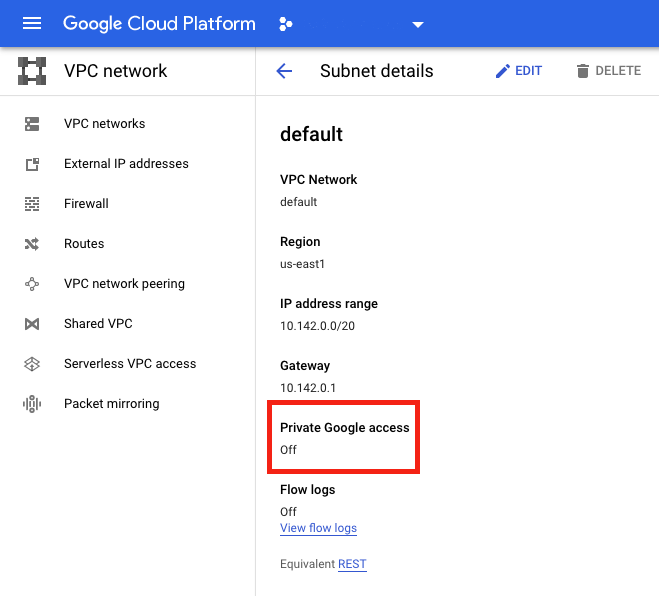

Habilitar acesso privado do Google

Quando uma VM não tem um endereço IP externo atribuído à sua interface de rede, os pacotes são enviados apenas para outros destinos de endereços IP internos. Ao habilitar o acesso privado, a VM se conecta ao conjunto de endereços IP externos usados pela API do Google e serviços associados.

Observação:

Independentemente de o acesso privado do Google estar habilitado, todas as VMs, com e sem endereços IP públicos, devem ser capazes de acessar as APIs Públicas do Google, especialmente se dispositivos de rede de terceiros tiverem sido instalados no ambiente.

Para garantir que uma VM em sua sub-rede possa acessar as APIs do Google sem um endereço IP público para provisionamento do MCS:

- No Google Cloud, acesse a “configuração de rede VPC”.

- Na tela de detalhes da sub-rede, ative o “acesso privado do Google”.

Para obter mais informações, consulte Configurar Acesso Privado do Google.

Importante:

Se sua rede estiver configurada para impedir o acesso da VM à Internet, certifique-se de que sua organização assuma os riscos associados à habilitação do acesso privado do Google para a sub-rede à qual a VM está conectada.

Adicionar uma conexão

Siga as orientações em Criar uma conexão e recursos. A descrição a seguir o guiará na configuração de uma conexão de hospedagem:

-

Em “Gerenciar > Configuração”, selecione “Hospedagem” no painel esquerdo.

-

Selecione “Adicionar Conexão e Recursos” na barra de ações.

-

Na página “Conexão”, selecione “Criar uma nova Conexão” e ferramentas de provisionamento Citrix™, e então selecione “Avançar”.

- “Tipo de conexão”. Selecione Google Cloud no menu.

- “Nome da conexão”. Digite um nome para a conexão.

-

Na página “Região”, selecione um nome de projeto no menu, selecione uma região que contenha os recursos que você deseja usar e, em seguida, selecione “Avançar”.

-

Na página “Rede”, digite um nome para os recursos, selecione uma rede virtual no menu, selecione uma sub-rede e, em seguida, selecione “Avançar”. O nome do recurso ajuda a identificar a combinação de região e rede. Redes virtuais com o sufixo (Compartilhado) anexado ao nome representam VPCs compartilhadas. Se você configurar uma função IAM de nível de sub-rede para uma VPC compartilhada, apenas sub-redes específicas da VPC compartilhada aparecerão na lista de sub-redes.

Observação:

- O nome do recurso pode conter de 1 a 64 caracteres e não pode conter apenas espaços em branco ou os caracteres

\ / ; : # . * ? = < > | [ ] { } " ' ( ) ' ).

- O nome do recurso pode conter de 1 a 64 caracteres e não pode conter apenas espaços em branco ou os caracteres

-

Na página “Resumo”, confirme as informações e, em seguida, selecione “Concluir” para sair da janela “Adicionar Conexão e Recursos”.

Após criar a conexão e os recursos, a conexão e os recursos que você criou são listados. Para configurar a conexão, selecione a conexão e, em seguida, selecione a opção aplicável na barra de ações.

Da mesma forma, você pode excluir, renomear ou testar os recursos criados sob a conexão. Para fazer isso, selecione o recurso sob a conexão e, em seguida, selecione a opção aplicável na barra de ações.

Preparar uma instância de VM mestre e um disco persistente

Dica:

Disco persistente é o termo do Google Cloud para disco virtual.

Para preparar sua instância de VM mestre, crie e configure uma instância de VM com propriedades que correspondam à configuração desejada para as instâncias VDA clonadas em seu catálogo de máquinas planejado. A configuração não se aplica apenas ao tamanho e tipo da instância. Ela também inclui atributos da instância, como metadados, tags, atribuições de GPU, tags de rede e propriedades da conta de serviço.

Como parte do processo de masterização, o MCS usa sua instância de VM mestre para criar o modelo de instância do Google Cloud. O modelo de instância é então usado para criar as instâncias VDA clonadas que compõem o catálogo de máquinas. As instâncias clonadas herdam as propriedades (exceto as propriedades de VPC, sub-rede e disco persistente) da instância de VM mestre a partir da qual o modelo de instância foi criado.

Após configurar as propriedades da instância de VM mestre de acordo com suas especificações, inicie a instância e, em seguida, prepare o disco persistente para a instância.

Recomendamos que você crie manualmente um instantâneo do disco. Isso permite que você use uma convenção de nomenclatura significativa para rastrear versões, oferece mais opções para gerenciar versões anteriores de sua imagem mestre e economiza tempo na criação do catálogo de máquinas. Se você não criar seu próprio instantâneo, o MCS criará um instantâneo temporário para você (que é excluído no final do processo de provisionamento).

Criar um catálogo de máquinas

Observação:

Crie seus recursos antes de criar um catálogo de máquinas. Use as convenções de nomenclatura estabelecidas pelo Google Cloud ao configurar catálogos de máquinas. Consulte Diretrizes de nomenclatura de buckets e objetos para obter mais informações.

Siga as orientações em Criar catálogos de máquinas. Atualmente, o Studio não oferece suporte à criação de catálogos do Google Cloud. Use o PowerShell em vez disso.

Gerenciar catálogo de máquinas

Para adicionar máquinas a um catálogo, atualizar máquinas e reverter uma atualização, consulte Gerenciar catálogos de máquinas.

Gerenciamento de energia

O Citrix DaaS permite o gerenciamento de energia de máquinas do Google Cloud. Use o nó “Pesquisar” no painel de navegação para localizar a máquina que você deseja gerenciar. As seguintes ações de energia estão disponíveis:

- “Excluir”

- “Iniciar”

- “Reiniciar”

- “Forçar Reinício”

- “Desligar”

- “Forçar Desligamento”

- “Adicionar ao Grupo de Entrega”

- “Gerenciar Tags”

- “Ativar Modo de Manutenção”

Você também pode gerenciar a energia das máquinas do Google Cloud usando o Autoscale. Para fazer isso, adicione as máquinas do Google Cloud a um Grupo de Entrega e, em seguida, habilite o Autoscale para esse Grupo de Entrega. Para obter mais informações sobre o Autoscale, consulte Autoscale.

Proteger contra exclusão acidental de máquina

O Citrix DaaS permite proteger os recursos do MCS no Google Cloud para evitar exclusões acidentais. Configure a VM provisionada definindo o sinalizador deletionProtection como TRUE.

Por padrão, as VMs provisionadas por meio do MCS ou do plug-in do Google Cloud são criadas com a Proteção de Instância habilitada. A implementação é aplicável a catálogos persistentes e não persistentes. Os catálogos não persistentes são atualizados quando as instâncias são recriadas a partir do modelo. Para máquinas persistentes existentes, você pode definir o sinalizador no console do Google Cloud. Para obter mais informações sobre como definir o sinalizador, consulte o site da Documentação do Google. Novas máquinas adicionadas a catálogos persistentes são criadas com deletionProtection habilitado.

Se você tentar excluir uma instância de VM para a qual definiu o sinalizador deletionProtection, a solicitação falhará. No entanto, se você tiver a permissão compute.instances.setDeletionProtection ou for atribuído à função IAM de “Administrador de Computação”, poderá redefinir o sinalizador para permitir que o recurso seja excluído.

Importar máquinas do Google Cloud criadas manualmente

Você pode criar uma conexão com o Google Cloud e, em seguida, criar um catálogo contendo máquinas do Google Cloud. Então, você pode gerenciar manualmente o ciclo de energia das máquinas do Google Cloud através do Citrix DaaS. Com este recurso, você pode:

- Importar máquinas do Google Cloud com SO multi-sessão criadas manualmente para um catálogo de máquinas do Citrix Virtual Apps and Desktops.

- Remover máquinas do Google Cloud com SO multi-sessão criadas manualmente de um catálogo do Citrix Virtual Apps and Desktops.

- Usar os recursos existentes de gerenciamento de energia do Citrix Virtual Apps and Desktops para gerenciar a energia de máquinas Windows com SO multi-sessão do Google Cloud. Por exemplo, definir um agendamento de reinício para essas máquinas.

Esta funcionalidade não exige alterações em um fluxo de trabalho de provisionamento existente do Citrix Virtual Apps and Desktops, nem a remoção de qualquer recurso existente. Recomendamos que você use o MCS para provisionar máquinas no Web Studio em vez de importar máquinas do Google Cloud criadas manualmente.

Nuvem Privada Virtual Compartilhada

As Nuvens Privadas Virtuais Compartilhadas (VPCs) compreendem um projeto host, a partir do qual as sub-redes compartilhadas são disponibilizadas, e um ou mais projetos de serviço que usam o recurso. As VPCs compartilhadas são opções desejáveis para instalações maiores porque fornecem controle centralizado, uso e administração de recursos corporativos compartilhados do Google Cloud. Para obter mais informações, consulte o site da Documentação do Google.

Com este recurso, o Machine Creation Services™ (MCS) oferece suporte ao provisionamento e gerenciamento de catálogos de máquinas implantados em VPCs Compartilhadas. Este suporte, que é funcionalmente equivalente ao suporte atualmente fornecido em VPCs locais, difere em duas áreas:

- Você deve conceder permissões extras à Conta de Serviço usada para criar a Conexão do Host. Este processo permite que o MCS acesse e use os Recursos da VPC Compartilhada.

- Você deve criar duas regras de firewall, uma para entrada e outra para saída. Essas regras de firewall são usadas durante o processo de masterização da imagem.

Novas permissões necessárias

Uma conta de serviço do Google Cloud com permissões específicas é necessária ao criar a conexão do host. Essas permissões adicionais devem ser concedidas a quaisquer contas de serviço usadas para criar conexões de host baseadas em VPC Compartilhada.

Dica:

Essas permissões adicionais não são novas para o Citrix DaaS. Elas são usadas para facilitar a implementação de VPCs locais. Com as VPCs Compartilhadas, essas permissões adicionais permitem o acesso a outros recursos de VPC compartilhada.

Um máximo de quatro permissões extras devem ser concedidas à conta de serviço associada à conexão do host para oferecer suporte à VPC Compartilhada:

- compute.firewalls.list - Esta permissão é obrigatória. Ela permite que o MCS recupere a lista de regras de firewall presentes no Shared VPC.

- compute.networks.list - Esta permissão é obrigatória. Ela permite que o MCS identifique as redes Shared VPC disponíveis para a conta de serviço.

- compute.subnetworks.list – Esta permissão é opcional, dependendo de como você usa as VPCs. Ela permite que o MCS identifique as sub-redes dentro dos Shared VPCs visíveis. Esta permissão já é exigida ao usar VPCs locais, mas também deve ser atribuída no projeto host do Shared VPC.

- compute.subnetworks.use - Esta permissão é opcional, dependendo de como você usa as VPCs. Ela é necessária para usar recursos de sub-rede nos catálogos de máquinas provisionados. Esta permissão já é exigida para usar VPCs locais, mas também deve ser atribuída no projeto host do Shared VPC.

Ao usar essas permissões, considere que existem diferentes abordagens com base no tipo de permissão usada para criar o catálogo de máquinas:

- Permissão em nível de projeto:

- Permite acesso a todos os Shared VPCs dentro do projeto host.

- Exige que as permissões #3 e #4 sejam atribuídas à conta de serviço.

- Permissão em nível de sub-rede:

- Permite acesso a sub-redes específicas dentro do Shared VPC.

- As permissões #3 e #4 são intrínsecas à atribuição em nível de sub-rede e, portanto, não precisam ser atribuídas diretamente à conta de serviço.

Selecione a abordagem que corresponda às suas necessidades organizacionais e padrões de segurança.

Dica:

Para obter mais informações sobre as diferenças entre permissões em nível de projeto e em nível de sub-rede, consulte a documentação do Google Cloud.

Regras de Firewall

Durante a preparação de um catálogo de máquinas, uma imagem de máquina é preparada para servir como disco do sistema da imagem mestre para o catálogo. Quando este processo ocorre, o disco é anexado temporariamente a uma máquina virtual. Esta VM deve ser executada em um ambiente isolado que impede todo o tráfego de rede de entrada e saída. Isso é realizado por meio de um par de regras de firewall de negação total; uma para tráfego de entrada e outra para tráfego de saída. Ao usar VPCs locais do Google Cloud, o MCS cria este firewall na rede local e o aplica à máquina para a masterização. Após a conclusão da masterização, a regra de firewall é removida da imagem.

Recomendamos manter o número de novas permissões necessárias para usar Shared VPCs no mínimo. Os Shared VPCs são recursos corporativos de nível superior e geralmente têm protocolos de segurança mais rígidos em vigor. Por esse motivo, crie um par de regras de firewall no projeto host nos recursos do Shared VPC, uma para entrada e outra para saída. Atribua a eles a prioridade mais alta. Aplique uma nova tag de destino a cada uma dessas regras, usando o seguinte valor:

citrix-provisioning-quarantine-firewall

Quando o MCS cria ou atualiza um catálogo de máquinas, ele procura por regras de firewall que contenham esta tag de destino. Em seguida, ele examina as regras quanto à correção e as aplica à máquina usada para preparar a imagem mestre para o catálogo. Se as regras de firewall não forem encontradas, ou se as regras forem encontradas, mas as regras ou suas prioridades estiverem incorretas, uma mensagem semelhante à seguinte aparecerá:

"Unable to find valid INGRESS and EGRESS quarantine firewall rules for VPC <name> in project <project>. " Please ensure you have created 'deny all' firewall rules with the network tag 'citrix-provisioning-quarantine-firewall' and proper priority." "Refer to Citrix Documentation for details."

Configurando o Shared VPC

Antes de adicionar o Shared VPC como uma conexão de host no Web Studio, conclua as seguintes etapas para adicionar contas de serviço do projeto no qual você pretende provisionar:

- Crie uma função IAM.

- Adicione a conta de serviço usada para criar uma conexão de host CVAD à função IAM do projeto host do Shared VPC.

- Adicione a conta de serviço do Cloud Build do projeto no qual você pretende provisionar à função IAM do projeto host do Shared VPC.

- Crie regras de firewall.

Criar uma função IAM

Determine o nível de acesso da função — acesso em nível de projeto ou um modelo mais restrito usando acesso em nível de sub-rede.

Acesso em nível de projeto para função IAM. Para a função IAM em nível de projeto, inclua as seguintes permissões:

- compute.firewalls.list

- compute.networks.list

- compute.subnetworks.list

- compute.subnetworks.use

Para criar uma função IAM em nível de projeto:

- No console do Google Cloud, navegue até IAM e Administrador > Funções.

- Na página Funções, selecione CRIAR FUNÇÃO.

- Na página Criar função, especifique o nome da função. Selecione ADICIONAR PERMISSÕES.

- Na página Adicionar permissões, adicione permissões à função, individualmente. Para adicionar uma permissão, digite o nome da permissão no campo Filtrar tabela. Selecione a permissão e, em seguida, selecione ADICIONAR.

- Selecione CRIAR.

Função IAM em nível de sub-rede. Esta função omite a adição das permissões compute.subnetworks.list e compute.subnetworks.use após selecionar CRIAR FUNÇÃO. Para este nível de acesso IAM, as permissões compute.firewalls.list e compute.networks.list devem ser aplicadas à nova função.

Para criar uma função IAM em nível de sub-rede:

- No console do Google Cloud, navegue até Rede VPC > Shared VPC. A página Shared VPC é exibida, mostrando as sub-redes das redes Shared VPC que o projeto host contém.

- Na página Shared VPC, selecione a sub-rede à qual você deseja acessar.

- No canto superior direito, selecione ADICIONAR MEMBRO para adicionar uma conta de serviço.

- Na página Adicionar membros, conclua estas etapas:

- No campo Novos membros, digite o nome da sua conta de serviço e, em seguida, selecione sua conta de serviço no menu.

- Selecione o campo Selecionar uma função e, em seguida, Usuário da Rede de Computação.

- Selecione SALVAR.

- No console do Google Cloud, navegue até IAM e Administrador > Funções.

- Na página Funções, selecione CRIAR FUNÇÃO.

- Na página Criar função, especifique o nome da função. Selecione ADICIONAR PERMISSÕES.

- Na página Adicionar permissões, adicione permissões à função, individualmente. Para adicionar uma permissão, digite o nome da permissão no campo Filtrar tabela. Selecione a permissão e, em seguida, selecione ADICIONAR.

- Selecione CRIAR.

Adicionar uma conta de serviço à função IAM do projeto host

Após criar uma função IAM, siga as etapas a seguir para adicionar uma conta de serviço para o projeto host:

- No console do Google Cloud, navegue até o projeto host e, em seguida, até IAM e Administrador > IAM.

- Na página IAM, selecione ADICIONAR para adicionar uma conta de serviço.

- Na página Adicionar membros:

- No campo Novos membros, digite o nome da sua conta de serviço e, em seguida, selecione sua conta de serviço no menu.

- Selecione um campo de função, digite a função IAM que você criou e, em seguida, selecione a função no menu.

- Selecione SALVAR.

A conta de serviço agora está configurada para o projeto host.

Adicionar a conta de serviço do Cloud Build ao Shared VPC

Cada assinatura do Google Cloud tem uma conta de serviço que é nomeada após o número de ID do projeto, seguido por cloudbuild.gserviceaccount. Por exemplo: 705794712345@cloudbuild.gserviceaccount.

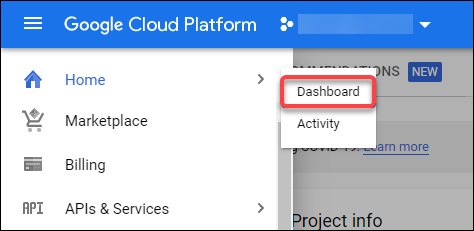

Você pode determinar qual é o número de ID do projeto para o seu projeto selecionando Início e Painel no console do Google Cloud:

Encontre o Número do Projeto abaixo da área Informações do Projeto da tela.

Execute as seguintes etapas para adicionar a conta de serviço do Cloud Build ao Shared VPC:

- No console do Google Cloud, navegue até o projeto host e, em seguida, até IAM e Administrador > IAM.

- Na página Permissões, selecione ADICIONAR para adicionar uma conta.

- Na página Adicionar membros, conclua estas etapas:

- No campo Novos membros, digite o nome da conta de serviço do Cloud Build e, em seguida, selecione sua conta de serviço no menu.

- Selecione o campo Selecionar uma função, digite

Usuário da Rede de Computaçãoe, em seguida, selecione a função no menu. - Selecione SALVAR.

Criar regras de firewall

Como parte do processo de masterização, o MCS copia a imagem de máquina selecionada e a usa para preparar o disco do sistema da imagem mestre para o catálogo. Durante a masterização, o MCS anexa o disco a uma máquina virtual temporária, que então executa scripts de preparação. Esta VM deve ser executada em um ambiente isolado que proíbe todo o tráfego de rede de entrada e saída. Para criar um ambiente isolado, o MCS requer duas regras de firewall de negação total (uma regra de entrada e uma regra de saída). Portanto, crie duas regras de firewall no Projeto Host da seguinte forma:

- No console do Google Cloud, navegue até o projeto host e, em seguida, até Rede VPC > Firewall.

- Na página Firewall, selecione CRIAR REGRA DE FIREWALL.

- Na página Criar uma regra de firewall, conclua o seguinte:

- Nome. Digite um nome para a regra.

- Rede. Selecione a rede Shared VPC à qual a regra de firewall de entrada se aplica.

- Prioridade. Quanto menor o valor, maior a prioridade da regra. Recomendamos um valor pequeno (por exemplo, 10).

- Direção do tráfego. Selecione Entrada.

- Ação na correspondência. Selecione Negar.

- Destinos. Use o padrão, Tags de destino especificadas.

-

Tags de destino. Digite

citrix-provisioning-quarantine-firewall. - Filtro de origem. Use o padrão, Intervalos de IP.

-

Intervalos de IP de origem. Digite um intervalo que corresponda a todo o tráfego. Digite

0.0.0.0/0. - Protocolos e portas. Selecione Negar tudo.

- Selecione CRIAR para criar a regra.

- Repita as etapas 1 a 4 para criar outra regra. Para Direção do tráfego, selecione Saída.

Adicionar uma conexão

Adicione uma conexão aos ambientes do Google Cloud. Consulte Adicionar uma conexão.

Habilitar seleção de zona

O Citrix Virtual Apps and Desktops oferece suporte à seleção de zona. Com a seleção de zona, você especifica as zonas onde deseja criar VMs. Com a seleção de zona, os administradores podem colocar nós de locatário único em zonas de sua escolha. Para configurar a locação única, você deve concluir o seguinte no Google Cloud:

- Reserve um nó de locatário único do Google Cloud

- Crie a imagem mestre do VDA

Reservando um nó de locatário único do Google Cloud

Para reservar um nó de locatário único, consulte a documentação do Google Cloud.

Importante:

Um modelo de nó é usado para indicar as características de desempenho do sistema que é reservado no grupo de nós. Essas características incluem o número de vGPUs, a quantidade de memória alocada ao nó e o tipo de máquina usado para as máquinas criadas no nó. Para obter mais informações, consulte a documentação do Google Cloud.

Criando a imagem mestre do VDA

Para implantar máquinas no nó de locatário único com sucesso, você precisa seguir etapas adicionais ao criar uma imagem mestre de VM. As instâncias de máquina no Google Cloud têm uma propriedade chamada rótulos de afinidade de nó. As instâncias usadas como imagens mestre para catálogos implantados no nó de locatário único exigem um rótulo de afinidade de nó que corresponda ao nome do grupo de nós de destino. Para conseguir isso, tenha o seguinte em mente:

- Para uma nova instância, defina o rótulo no console do Google Cloud ao criar uma instância. Para obter detalhes, consulte Definir um rótulo de afinidade de nó ao criar uma instância.

- Para uma instância existente, defina o rótulo usando a linha de comando gcloud. Para obter detalhes, consulte Definir um rótulo de afinidade de nó para uma instância existente.

Observação:

Se você pretende usar a locação única com um Shared VPC, consulte Shared Virtual Private Cloud.

Definir um rótulo de afinidade de nó ao criar uma instância

Para definir o rótulo de afinidade de nó:

-

No console do Google Cloud, navegue até Compute Engine > Instâncias de VM.

-

Na página Instâncias de VM, selecione “Criar instância”.

-

Na página Criação de instância, digite ou configure as informações necessárias e, em seguida, selecione gerenciamento, segurança, discos, rede, locação exclusiva para abrir o painel de configurações.

-

Na guia Locação exclusiva, selecione “Procurar” para visualizar os grupos de nós disponíveis no projeto atual. A página Nó de locatário único é exibida, exibindo uma lista de grupos de nós disponíveis.

-

Na página Nó de locatário único, selecione o grupo de nós aplicável na lista e, em seguida, selecione “Selecionar” para retornar à guia Locação exclusiva. O campo de rótulos de afinidade de nó é preenchido com as informações selecionadas. Essa configuração garante que os catálogos de máquinas criados a partir da instância serão implantados no grupo de nós selecionado.

-

Selecione “Criar” para criar a instância.

Definir um rótulo de afinidade de nó para uma instância existente

Para definir o rótulo de afinidade de nó:

-

Na janela do terminal do Google Cloud Shell, use o comando gcloud compute instances para definir um rótulo de afinidade de nó. Inclua as seguintes informações no comando gcloud:

-

Nome da VM. Por exemplo, use uma VM existente chamada

s*2019-vda-base. -

Nome do grupo de nós. Use o nome do grupo de nós que você criou anteriormente. Por exemplo,

mh-sole-tenant-node-group-1. -

A zona onde a instância reside. Por exemplo, a VM reside na zona

*us-east-1b*.

Por exemplo, digite o seguinte comando na janela do terminal:

gcloud compute instances set-scheduling "s2019-vda-base" --node-group="mh-sole-tenant-node-group-1" --zone="us-east1-b"

Para obter mais informações sobre o comando gcloud compute instances, consulte a documentação do Google Developer Tools em https://cloud.google.com/sdk/gcloud/reference/beta/compute/instances/set-scheduling.

-

Nome da VM. Por exemplo, use uma VM existente chamada

-

Navegue até a página Detalhes da instância de VM da instância e verifique se o campo Afinidades de Nó é preenchido com o rótulo.

Criar um catálogo de máquinas

Após definir o rótulo de afinidade de nó, configure o catálogo de máquinas.

Pré-visualização: Usando Chaves de Criptografia Gerenciadas pelo Cliente (CMEK)

Você pode usar Chaves de Criptografia Gerenciadas pelo Cliente (CMEK) para catálogos MCS. Ao usar essa funcionalidade, você atribui a função CryptoKey Encrypter/Decrypter do Google Cloud Key Management Service ao Agente de Serviço do Compute Engine. A conta do Citrix DaaS deve ter as permissões corretas no projeto onde a chave está armazenada. Consulte Ajuda para proteger recursos usando chaves do Cloud KMS para obter mais informações.

Seu Agente de Serviço do Compute Engine está no seguinte formato: service-<Project _Number>@compute-system.iam.gserviceaccount.com. Esse formato é diferente da Conta de Serviço padrão do Compute Engine.

Observação:

Essa Conta de Serviço do Compute Engine pode não aparecer na exibição Permissões do IAM do Google Console. Nesses casos, use o comando

gcloudconforme descrito em Ajuda para proteger recursos usando chaves do Cloud KMS.

Atribuir permissões à conta do Citrix DaaS

As permissões do Google Cloud KMS podem ser configuradas de várias maneiras. Você pode fornecer permissões KMS em nível de projeto ou permissões KMS em nível de recurso. Consulte Permissões e funções para obter mais informações.

Permissões em nível de projeto

Uma opção é fornecer à conta do Citrix DaaS permissões em nível de projeto para procurar recursos do Cloud KMS. Para fazer isso, crie uma função personalizada e adicione as seguintes permissões:

cloudkms.keyRings.listcloudkms.keyRings.getcloudkms.cryptokeys.listcloudkms.cryptokeys.get

Atribua essa função personalizada à sua conta do Citrix DaaS. Isso permite que você procure chaves regionais no projeto relevante no inventário.

Permissões em nível de recurso

Para a outra opção, permissões em nível de recurso, no console do Google Cloud, navegue até a cryptoKey que você usa para o provisionamento MCS. Adicione a conta do Citrix DaaS a um conjunto de chaves ou a uma chave que você usa para o provisionamento de catálogo.

Dica:

Com essa opção, você não pode procurar chaves regionais para seu projeto no inventário porque a conta do Citrix DaaS não tem permissões de lista em nível de projeto nos recursos do Cloud KMS. No entanto, você ainda pode provisionar um catálogo usando CMEK especificando o

cryptoKeyIdcorreto nas propriedades personalizadas doProvScheme, descritas abaixo.

Provisionamento com CMEK usando propriedades personalizadas

Ao criar seu Esquema de Provisionamento via PowerShell, especifique uma propriedade CryptoKeyId em ProvScheme CustomProperties. Por exemplo:

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="<yourCryptoKeyId>" />

</CustomProperties>'

<!--NeedCopy-->

O cryptoKeyId deve ser especificado no seguinte formato:

projectId:location:keyRingName:cryptoKeyName

Por exemplo, se você quiser usar a chave my-example-key no conjunto de chaves my-example-key-ring na região us-east1 e no projeto com ID my-example-project-1, suas configurações personalizadas do ProvScheme seriam semelhantes a:

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:us-east1:my-example-key-ring:my-example-key" />

</CustomProperties>'

<!--NeedCopy-->

Todos os discos e imagens provisionados pelo MCS relacionados a esse esquema de provisionamento usam essa chave de criptografia gerenciada pelo cliente.

Dica:

Se você usar chaves globais, o local das propriedades do cliente deve ser

globale não o nome da região, que no exemplo acima é us-east1. Por exemplo:<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:global:my-example-key-ring:my-example-key" />.

Rotação de chaves gerenciadas pelo cliente

O Google Cloud não oferece suporte à rotação de chaves em discos persistentes ou imagens existentes. Uma vez que uma máquina é provisionada, ela está vinculada à versão da chave em uso no momento em que foi criada. No entanto, uma nova versão da chave pode ser criada e essa nova chave é usada para máquinas recém-provisionadas ou recursos criados quando um catálogo é atualizado com uma nova imagem mestre.

Considerações importantes sobre conjuntos de chaves

Os conjuntos de chaves não podem ser renomeados ou excluídos. Além disso, você pode incorrer em cobranças imprevistas ao configurá-los. Ao excluir ou remover um conjunto de chaves, o Google Cloud exibe uma mensagem de erro:

Sorry, you can't delete or rename keys or key rings. We were concerned about the security implications of allowing multiple keys or key versions over time to have the same resource name, so we decided to make names immutable. (And you can't delete them, because we wouldn't be able to do a true deletion--there would still have to be a tombstone tracking that this name had been used and couldn't be reused).

We're aware that this can make things untidy, but we have no immediate plans to change this.

If you want to avoid getting billed for a key or otherwise make it unavailable, you can do so by deleting all the key versions; neither keys nor key rings are billed for, just the active key versions within the keys.

<!--NeedCopy-->

Dica:

Para obter mais informações, consulte Editar ou excluir um conjunto de chaves do console.

Compatibilidade com acesso uniforme em nível de bucket

O Citrix DaaS é compatível com a política de controle de acesso uniforme em nível de bucket no Google Cloud. Essa funcionalidade aumenta o uso da política do IAM que concede permissões a uma conta de serviço para permitir a manipulação de recursos, incluindo buckets de armazenamento. Com o controle de acesso uniforme em nível de bucket, o Citrix DaaS permite que você use uma lista de controle de acesso (ACL) para controlar o acesso a buckets de armazenamento ou objetos armazenados neles. Consulte Acesso uniforme em nível de bucket para obter informações gerais sobre o acesso uniforme em nível de bucket do Google Cloud. Para obter informações de configuração, consulte Exigir acesso uniforme em nível de bucket.

URLs de endpoint de serviço

Você deve ter acesso às seguintes URLs:

https://oauth2.googleapis.comhttps://cloudresourcemanager.googleapis.comhttps://compute.googleapis.comhttps://storage.googleapis.comhttps://cloudbuild.googleapis.com

Projetos do Google Cloud

Existem basicamente dois tipos de projetos do Google Cloud:

- Projeto de provisionamento: Neste caso, a conta de administrador atual é proprietária das máquinas provisionadas no projeto. Este projeto também é conhecido como projeto local.

- Projeto VPC Compartilhada: Projeto no qual as máquinas criadas no projeto de provisionamento usam a VPC do projeto VPC Compartilhada. A conta de administrador usada para o projeto de provisionamento tem permissões limitadas neste projeto, especificamente, apenas permissões para usar a VPC.

Permissões GCP necessárias

Esta seção contém a lista completa de permissões GCP. Use o conjunto completo de permissões conforme fornecido na seção para que a funcionalidade funcione corretamente.

Observação:

O GCP está introduzindo alterações no comportamento padrão e no uso de contas de serviço do Cloud Build Services após 29 de abril de 2024. Para obter mais informações, consulte Alteração da Conta de Serviço do Cloud Build. Seus projetos Google existentes com a API Cloud Build ativada antes de 29 de abril de 2024 não são afetados por esta alteração. No entanto, se você quiser manter o comportamento existente do Cloud Build Service após 29 de abril, poderá criar ou aplicar a política da organização para desativar a imposição de restrições antes de ativar a API. Se você definir a nova política da organização, ainda poderá seguir as permissões existentes nesta seção e os itens marcados como Before Cloud Build Service Account Change. Caso contrário, siga as permissões existentes e os itens marcados como After Cloud Build Service Account Change.

Criar uma conexão de host

-

Permissões mínimas necessárias para a Conta de Serviço do Citrix Cloud no projeto de provisionamento:

compute.instanceTemplates.list compute.instances.list compute.networks.list compute.projects.get compute.regions.list compute.subnetworks.list compute.zones.list resourcemanager.projects.get <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Admin

- Cloud Datastore User

-

Permissões adicionais necessárias para VPC Compartilhada para a Conta de Serviço do Citrix Cloud no projeto VPC Compartilhada:

compute.networks.list compute.subnetworks.list resourcemanager.projects.get <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Network User

Gerenciamento de energia de VMs

Permissões mínimas necessárias para a Conta de Serviço do Citrix Cloud no projeto de provisionamento no caso de catálogos apenas com gerenciamento de energia:

compute.instanceTemplates.list

compute.instances.list

compute.instances.get

compute.instances.reset

compute.instances.resume

compute.instances.start

compute.instances.stop

compute.instances.suspend

compute.networks.list

compute.projects.get

compute.regions.list

compute.subnetworks.list

compute.zones.list

resourcemanager.projects.get

compute.zoneOperations.get

<!--NeedCopy-->

As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Admin

- Cloud Datastore User

Criar, atualizar ou excluir VMs

-

Permissões mínimas necessárias para a Conta de Serviço do Citrix Cloud no projeto de provisionamento:

cloudbuild.builds.create cloudbuild.builds.get cloudbuild.builds.list compute.acceleratorTypes.list compute.diskTypes.get compute.diskTypes.list compute.disks.create compute.disks.createSnapshot compute.disks.delete compute.disks.get compute.disks.list compute.disks.setLabels compute.disks.use compute.disks.useReadOnly compute.firewalls.create compute.firewalls.delete compute.firewalls.list compute.globalOperations.get compute.images.create compute.images.delete compute.images.get compute.images.list compute.images.setLabels compute.images.useReadOnly compute.instanceTemplates.create compute.instanceTemplates.delete compute.instanceTemplates.get compute.instanceTemplates.list compute.instanceTemplates.useReadOnly compute.instances.attachDisk compute.instances.create compute.instances.delete compute.instances.detachDisk compute.instances.get compute.instances.list compute.instances.reset compute.instances.resume compute.instances.setDeletionProtection compute.instances.setLabels compute.instances.setMetadata compute.instances.setServiceAccount compute.instances.setTags compute.instances.start compute.instances.stop compute.instances.suspend compute.machineTypes.get compute.machineTypes.list compute.networks.list compute.networks.updatePolicy compute.nodeGroups.list compute.nodeTemplates.get compute.projects.get compute.regions.list compute.snapshots.create compute.snapshots.delete compute.snapshots.list compute.snapshots.get compute.snapshots.setLabels compute.snapshots.useReadOnly compute.subnetworks.get compute.subnetworks.list compute.subnetworks.use compute.zoneOperations.get compute.zoneOperations.list compute.zones.get compute.zones.list iam.serviceAccounts.actAs resourcemanager.projects.get storage.buckets.create storage.buckets.delete storage.buckets.get storage.buckets.list storage.buckets.update storage.objects.create storage.objects.delete storage.objects.get storage.objects.list compute.networks.get compute.resourcePolicies.use <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Admin

- Storage Admin

- Cloud Build Editor

- Service Account User

- Cloud Datastore User

-

Permissões adicionais necessárias para VPC Compartilhada para a Conta de Serviço do Citrix Cloud no projeto VPC Compartilhada para criar uma unidade de hospedagem usando VPC e sub-rede do projeto VPC Compartilhada:

compute.firewalls.list compute.networks.list compute.projects.get compute.regions.list compute.subnetworks.get compute.subnetworks.list compute.subnetworks.use compute.zones.list resourcemanager.projects.get <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Network User

- Cloud Datastore User

-

(Before Cloud Build Service Account Change): Permissões mínimas necessárias para a Conta de Serviço do Cloud Build no projeto de provisionamento exigidas pelo serviço Google Cloud Build ao baixar o disco de instrução de preparação para o MCS:

-

(After Cloud Build Service Account Change): Permissões mínimas necessárias para a Conta de Serviço do Cloud Compute no projeto de provisionamento exigidas pelo serviço Google Cloud Compute ao baixar o disco de instrução de preparação para o MCS:

compute.disks.create compute.disks.delete compute.disks.get compute.disks.list compute.disks.setLabels compute.disks.use compute.disks.useReadOnly compute.images.get compute.images.list compute.images.useReadOnly compute.instances.create compute.instances.delete compute.instances.get compute.instances.getSerialPortOutput compute.instances.list compute.instances.setLabels compute.instances.setMetadata compute.instances.setServiceAccount compute.machineTypes.list compute.networks.get compute.networks.list compute.projects.get compute.subnetworks.list compute.subnetworks.use compute.subnetworks.useExternalIp compute.zoneOperations.get compute.zones.list iam.serviceAccounts.actAs logging.logEntries.create pubsub.topics.publish resourcemanager.projects.get source.repos.get source.repos.list storage.buckets.create storage.buckets.get storage.buckets.list storage.objects.create storage.objects.delete storage.objects.get storage.objects.list <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Cloud Build Service Account (After Cloud Build Service Account Change, it is Cloud Compute Service Account)

- Compute Instance Admin

- Service Account User

-

Permissões mínimas necessárias para a Conta de Serviço do Cloud Compute no projeto de provisionamento exigidas pelo serviço Google Cloud Build ao baixar o disco de instrução de preparação para o MCS:

resourcemanager.projects.get storage.objects.create storage.objects.get storage.objects.list <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Network User

- Storage Account User

- Cloud Datastore User

- (Before Cloud Build Service Account Change): Permissões adicionais necessárias para VPC Compartilhada para a Conta de Serviço do Cloud Build no projeto de provisionamento exigidas pelo serviço Google Cloud Build ao baixar o disco de instrução de preparação para o MCS:

-

(After Cloud Build Service Account Change): Permissões adicionais necessárias para VPC Compartilhada para a Conta de Serviço do Cloud Compute no projeto de provisionamento exigidas pelo serviço Google Cloud Compute ao baixar o disco de instrução de preparação para o MCS:

compute.firewalls.list compute.networks.list compute.subnetworks.list compute.subnetworks.use resourcemanager.projects.get <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Network User

- Storage Account User

- Cloud Datastore User

-

Permissões adicionais necessárias para o Cloud Key Management Service (KMS) para a Conta de Serviço do Citrix Cloud no projeto de provisionamento:

cloudkms.cryptoKeys.get cloudkms.cryptoKeys.list cloudkms.keyRings.get cloudkms.keyRings.list <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute KMS Viewer

Permissões gerais

A seguir estão as permissões para a Conta de Serviço do Citrix Cloud no projeto de provisionamento para todos os recursos suportados no MCS. Essas permissões fornecem a melhor compatibilidade daqui para frente:

resourcemanager.projects.get

cloudbuild.builds.create

cloudbuild.builds.get

cloudbuild.builds.list

compute.acceleratorTypes.list

compute.diskTypes.get

compute.diskTypes.list

compute.disks.create

compute.disks.createSnapshot

compute.disks.delete

compute.disks.get

compute.disks.setLabels

compute.disks.use

compute.disks.useReadOnly

compute.firewalls.create

compute.firewalls.delete

compute.firewalls.list

compute.globalOperations.get

compute.images.create

compute.images.delete

compute.images.get

compute.images.list

compute.images.setLabels

compute.images.useReadOnly

compute.instanceTemplates.create

compute.instanceTemplates.delete

compute.instanceTemplates.get

compute.instanceTemplates.list

compute.instanceTemplates.useReadOnly

compute.instances.attachDisk

compute.instances.create

compute.instances.delete

compute.instances.detachDisk

compute.instances.get

compute.instances.list

compute.instances.reset

compute.instances.resume

compute.instances.setDeletionProtection

compute.instances.setLabels

compute.instances.setMetadata

compute.instances.setTags

compute.instances.start

compute.instances.stop

compute.instances.suspend

compute.instances.update

compute.instances.updateAccessConfig

compute.instances.updateDisplayDevice

compute.instances.updateSecurity

compute.instances.updateShieldedInstanceConfig

compute.instances.updateShieldedVmConfig

compute.machineTypes.get

compute.machineTypes.list

compute.networks.list

compute.networks.updatePolicy

compute.nodeGroups.list

compute.nodeTemplates.get

compute.projects.get

compute.regions.list

compute.snapshots.create

compute.snapshots.delete

compute.snapshots.list

compute.snapshots.get

compute.snapshots.setLabels

compute.snapshots.useReadOnly

compute.subnetworks.get

compute.subnetworks.list

compute.subnetworks.use

compute.subnetworks.useExternalIp

compute.zoneOperations.get

compute.zoneOperations.list

compute.zones.get

compute.zones.list

resourcemanager.projects.get

storage.buckets.create

storage.buckets.delete

storage.buckets.get

storage.buckets.list

storage.buckets.update

storage.objects.create

storage.objects.delete

storage.objects.get

storage.objects.list

cloudkms.cryptoKeys.get

cloudkms.cryptoKeys.list

cloudkms.keyRings.get

cloudkms.keyRings.list

compute.disks.list

compute.instances.setServiceAccount

compute.networks.get

compute.networks.use

compute.networks.useExternalIp

iam.serviceAccounts.actAs

compute.resourcePolicies.use

<!--NeedCopy-->

Mais informações

Neste artigo

- Requisitos

- Habilitar APIs do Google Cloud

- Configurar e atualizar contas de serviço

- Habilitar acesso privado do Google

- Adicionar uma conexão

- Preparar uma instância de VM mestre e um disco persistente

- Criar um catálogo de máquinas

- Gerenciar catálogo de máquinas

- Gerenciamento de energia

- Proteger contra exclusão acidental de máquina

- Importar máquinas do Google Cloud criadas manualmente

- Nuvem Privada Virtual Compartilhada

- Habilitar seleção de zona

- Pré-visualização: Usando Chaves de Criptografia Gerenciadas pelo Cliente (CMEK)

- Compatibilidade com acesso uniforme em nível de bucket

- URLs de endpoint de serviço

- Projetos do Google Cloud

- Permissões GCP necessárias

- Mais informações