IDプロバイダーSAML署名証明書の更新

署名付きリクエストと応答を使用するSAML接続は、2つの異なるSAML署名証明書に依存します。SAML接続の両側にそれぞれ1つずつです。IdP証明書のローテーションプロセスは、すべてのCitrix Cloudのお客様が使用するsamlsigning.cloud.com証明書のサービスプロバイダーによる年次ローテーションと混同しないでください。Citrixは、SAMLアプリケーションのIDP証明書のローテーションを制御しません。それはCitrix CloudおよびIdP管理者が行います。

よくある質問

SAMLアプリケーションの署名証明書の用途

SAMLアプリケーションの署名証明書は、SAML接続を最初に作成する際にCitrix Cloudにアップロードされます。最初のSAML接続作成プロセスでは、1つのIdP署名証明書のみを提供する必要があります。IdP証明書は、Azure AD、Okta、PingFederate、ADFSなどのSAMLプロバイダー内から取得されます。Citrix Cloudは、SAML認証プロセス中にSAMLアプリケーションからCitrix Cloudに送信されるSAML応答の署名を検証するためにIdP署名証明書を使用します。IdP証明書は、有効期限までCitrix Cloudによって信頼されます。

SAMLアプリケーション署名証明書のローテーション

IdP署名証明書のローテーションは、SAMLアプリケーションの署名証明書の有効期限が近づいている場合に必要となる計画的なメンテナンス作業です。管理者は、Citrix Cloud内のSAML接続で使用されるIdP署名証明書に注意を払う必要があります。証明書の有効期限が30日以内に近づいている場合は、有効な代替証明書をCitrix Cloud SAML接続にアップロードしてください。現在の証明書の有効期限が切れる前にこの交換を行ってください。

SAMLアプリケーション署名証明書のローテーション頻度

クラウドSAMLアプリケーション証明書は、通常、Duoの場合は16年、Oktaの場合は10年、Entra ID SAMLアプリケーションの場合は3年といった非常に長い有効期間を持ちます。PingFederateやADFSなどのオンプレミスSAML IdP内で使用される証明書は、環境内の他のx509証明書と同様に作成および維持されるため、通常、Digicertなどの商用証明書機関によって毎年交換されます。

SAMLアプリケーション署名証明書の有効期限切れの通知

現在IdPのSAMLアプリケーション内でアクティブな証明書の有効期限を確認する必要があります。

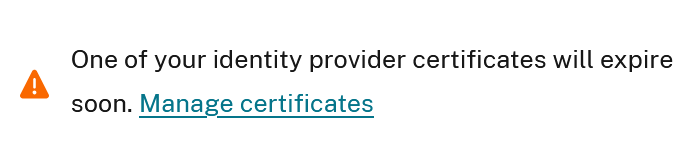

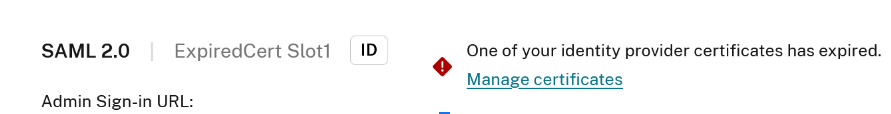

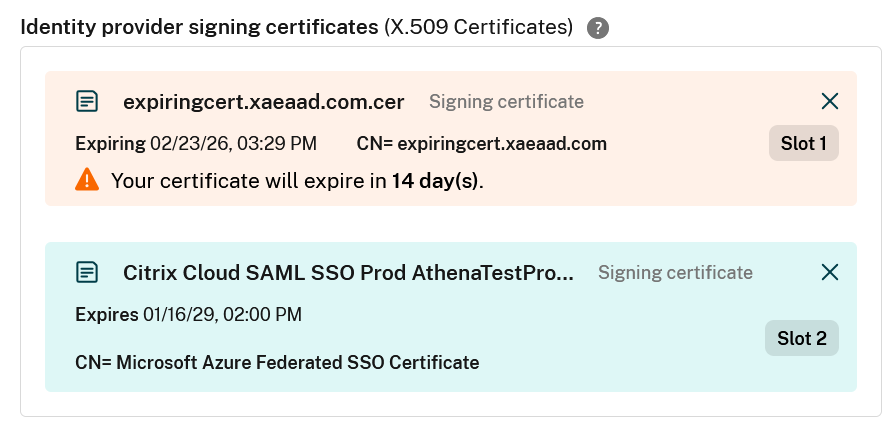

SAMLアプリケーションの署名証明書の有効期限が切れる30日前に、Citrix Cloudは、IDおよびアクセス管理 > 認証内のSAML接続でSAML IDP接続に関する警告を表示します。

-

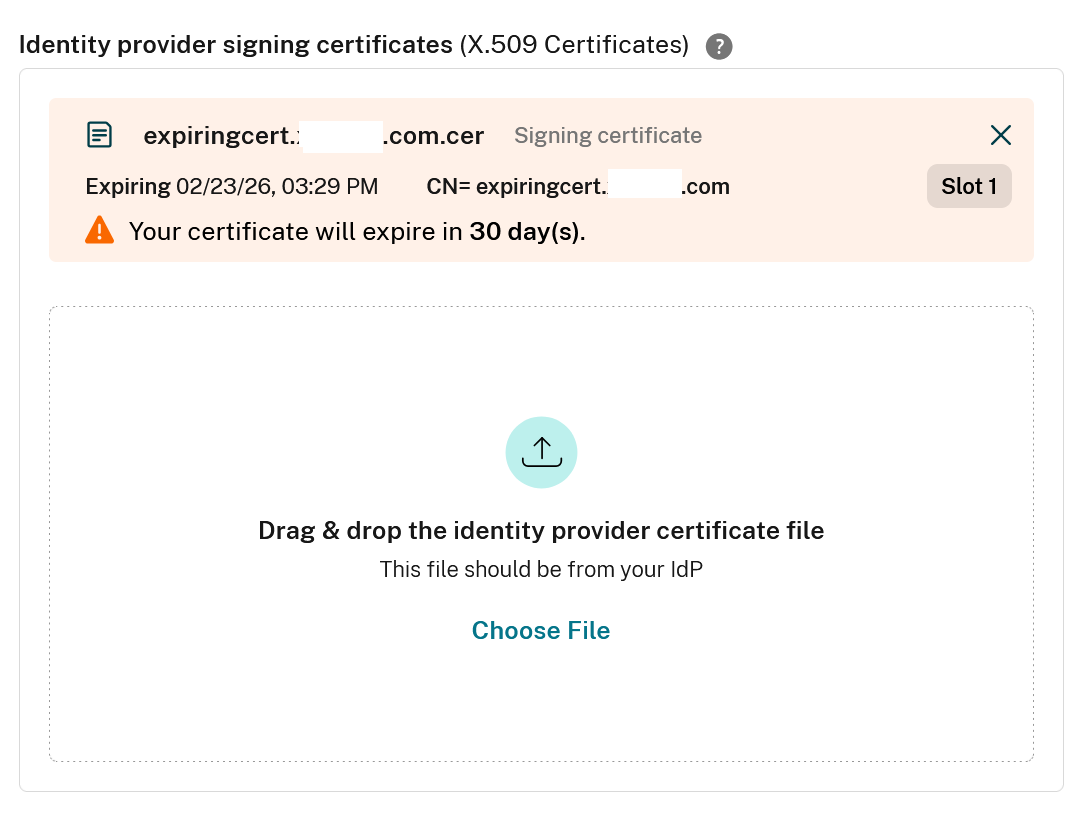

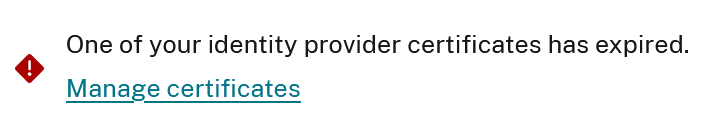

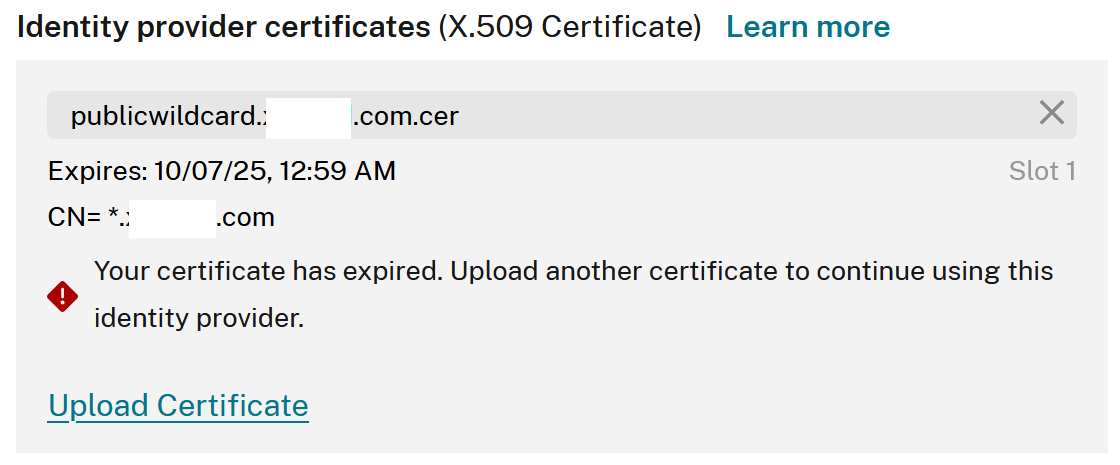

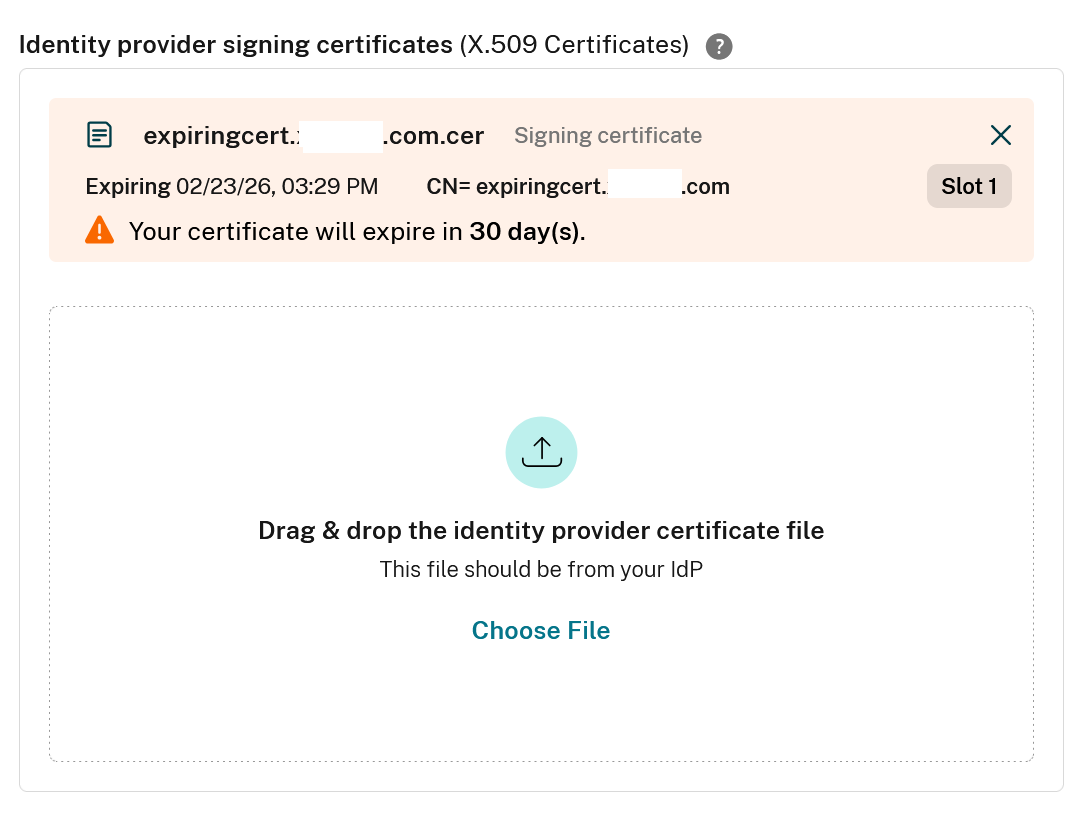

証明書の管理をクリックすると、表示 > SAML接続ページにリダイレクトされ、新しい証明書をアップロードしたり、期限切れの証明書を削除したりできます。

-

Citrix Cloudは、以下に示すように、IdP証明書が実際にすでに期限切れになっている場合、SAML接続にエラーも表示します。期限切れのIdP証明書は、証明書が交換されるまでSAML接続を使用不能にします。

SAMLアプリケーション署名証明書の有効期限切れに関するCitrix Cloudからの通知

Citrix Cloud管理者は、今後30日以内に有効期限が切れるIDP証明書を持つSAML接続が1つ以上ある場合、重大な通知を受け取ります。Citrix CloudはすべてのSAML接続を監視し、今後30日以内に有効期限が切れる証明書を含む接続を検出します。Citrix Cloudテナントからの通知に加えて、SAML IdPからSAMLアプリ証明書の有効期限に関する通知を受け取る場合もあります。

重要:

Citrix Cloud管理者がすべてのメールおよびCitrix Cloudコンソール通知を無効にしている場合、SAML IdP証明書の有効期限が近づくと、これらの重要な警告を見逃す可能性があります。Citrix Cloud管理者は、少なくとも1人以上のアクティブな管理者ユーザーがこれらの重要な通知を受け取れるようにする責任があります。Citrix Cloud管理者が通知を管理する方法については、この記事を参照してください。

すべてのIdP証明書の有効期限通知には、Citrix Cloud内のSAML接続と、IDプロバイダー内で有効期限が切れるIdP証明書を特定するのに役立つ詳細が含まれています。さらに、IDおよびアクセス管理 > 認証に移動してください。

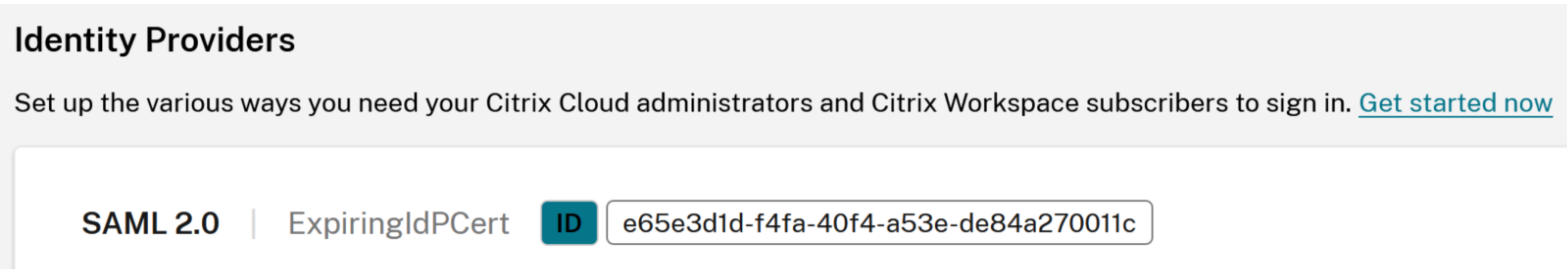

- SAML接続ニックネーム:

ExpiringIdPCert - SAML接続ID:

e65e3d1d-f4fa-40f4-a53e-de84a270011c - 証明書の共通名:

CN=expiringcert.domain.com - 有効期限:

2025-12-27

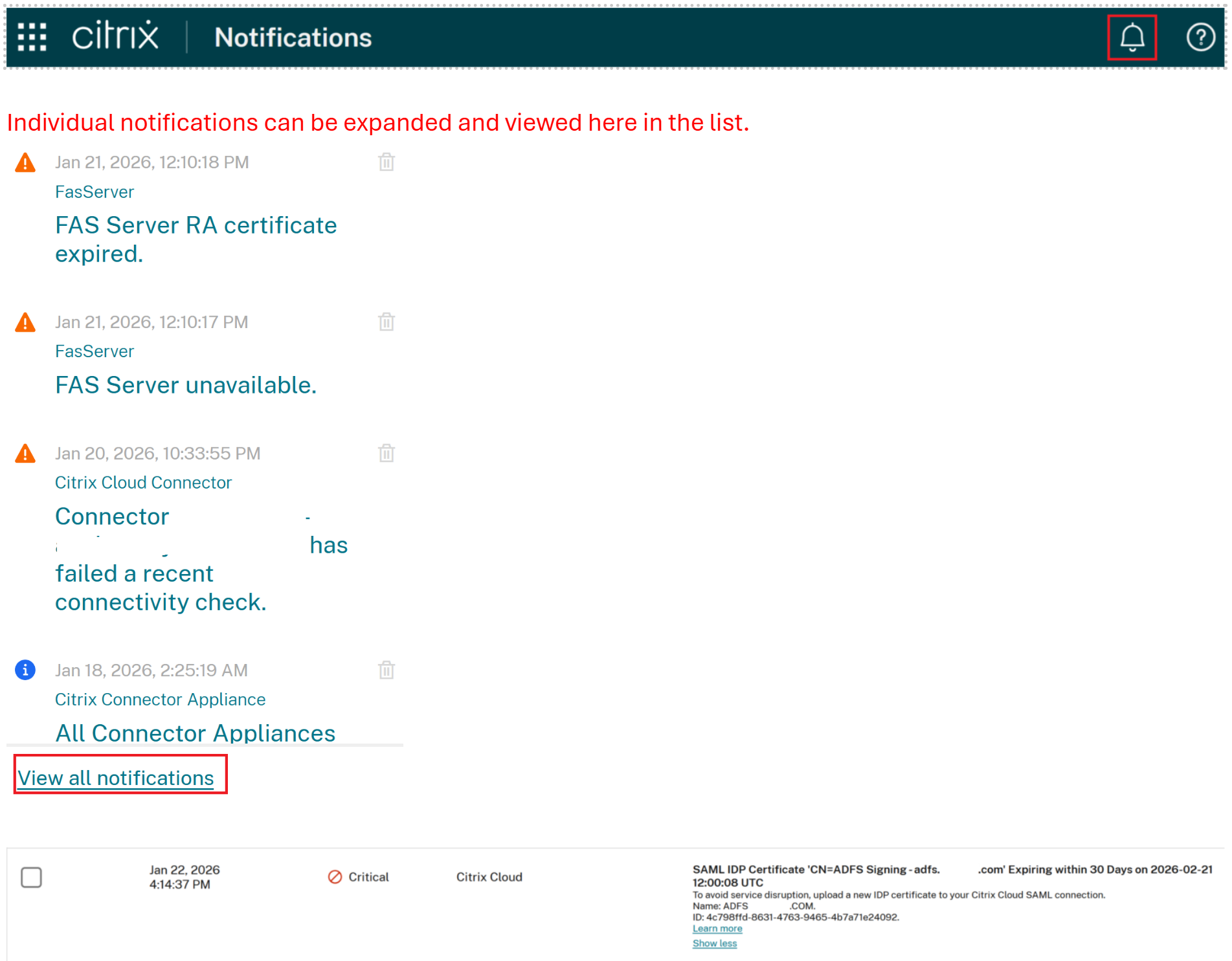

Citrix Cloudポータル内の管理者通知

Citrix Cloudのホームページに移動し、ベルのアイコンをクリックして、すべての通知を表示を選択します。今後30日以内に有効期限が切れる証明書とSAML接続を示す重大なアラートを探してください。

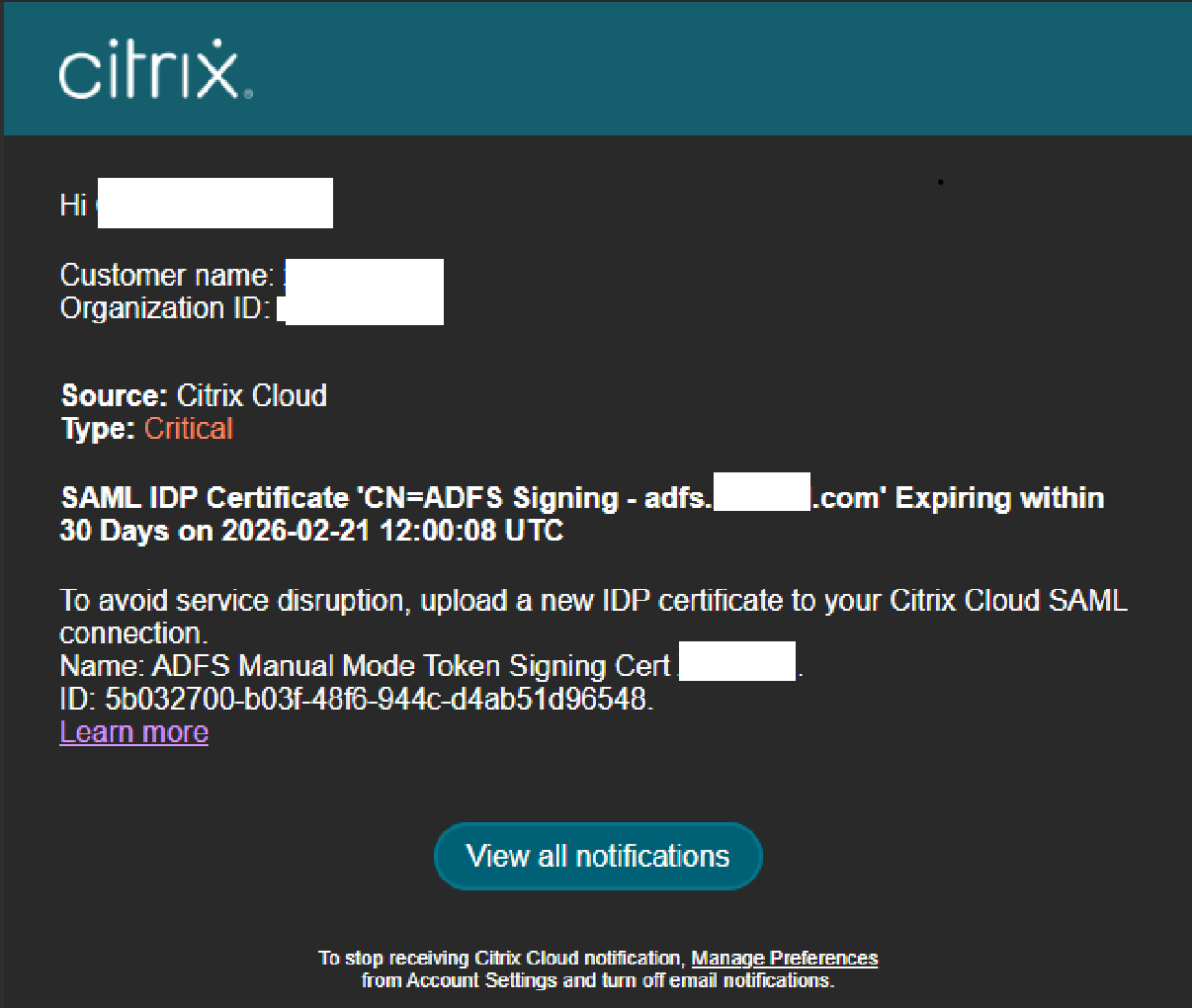

メール通知

IdP証明書の有効期限通知が一度送信されると、再度送信されることはありません。これは、不要なメールスパムを防ぎ、Citrix Cloud管理者が通知メールを一度だけ受け取り、有効期限が近づく30日間毎日別のメールを受け取らないようにするためです。Citrix Cloudの通知が却下された場合、再送信されることはありません。

Citrix Cloud SAML接続を停止せずにSAML IdP証明書を更新

はい。SAML IdP接続に2番目のIdP証明書を導入することで、SAMLアプリケーション証明書のシームレスなロールオーバーが可能になります。現在の証明書の有効期限が切れる少なくとも24時間前に新しい証明書をアップロードしてください。この記事を正しく実行した場合、WorkspaceのエンドユーザーまたはCitrix Cloud管理者ユーザーは影響を受けません。

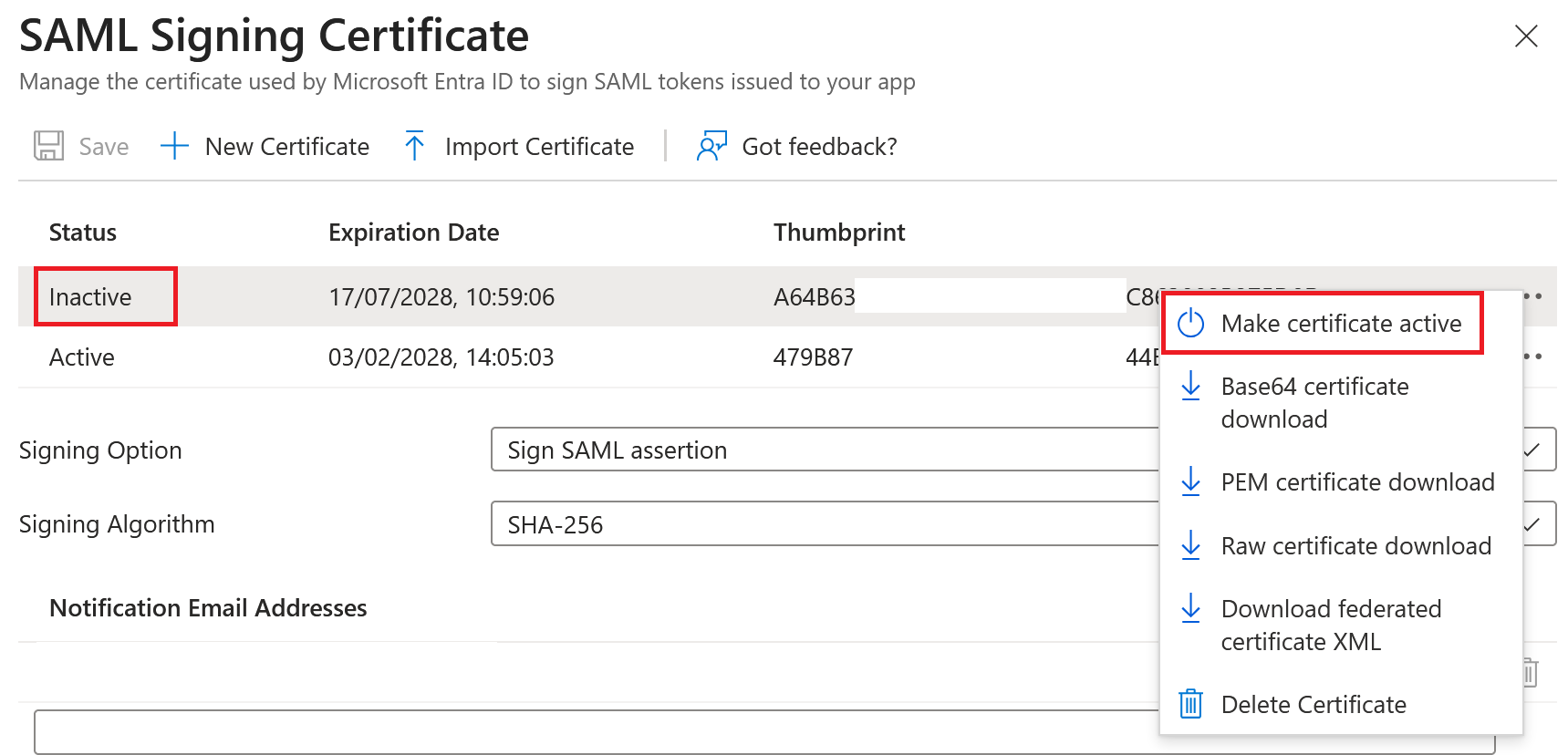

SAMLアプリケーションからの最新IDプロバイダー(IdP)署名証明書の入手先

PingFederateなどのオンプレミスSAML IdP内で使用される証明書は、組織内のプライベート証明書機関またはDigicertなどの商用証明書機関から取得されます。クラウドベースのSAML IdP SAMLアプリは、SAMLアプリUI内でいつでもオンデマンドで新しいIdP証明書を生成できます。新しいIdP署名証明書はいつでも生成し、非アクティブに設定できます。

Citrix Cloudによる2つの異なるIdP署名証明書の同時信頼

はい。シームレスなIdP証明書のロールオーバーはこれに依存します。 Citrix Cloud SAML接続はSAML応答を信頼します。これらの応答は、SAML接続にアップロードされた2つの信頼されたIdP署名証明書のいずれかで署名されている必要があります。いずれかの証明書の有効期限が切れている場合、Citrix Cloudによって信頼されなくなり、SAMLアプリケーションでこれ以上使用すべきではありません。

Citrix Cloud SAML接続は、1つまたは2つのSAMLアプリケーション証明書を保存できます。

Slot1: 最初にCitrix Cloud SAML接続にアップロードした証明書が含まれます。この証明書は、停止を防ぐために有効期限が切れる前に交換する必要があります。

Slot2: SAML接続が作成された後は常に空ですが、Slot1の証明書の有効期限が切れる前に新しいSAMLアプリ証明書をアップロードするために使用できます。これは、有効期限が近づいているSlot1の署名証明書に代わる代替の信頼された証明書を提供することを目的としています。

Citrix Cloud内のSAML接続から「古い」IDプロバイダー (IdP) 署名証明書の削除時期

古いIDプロバイダー (IdP) 署名証明書は、「新しい」署名証明書がSAMLアプリケーション内でアクティブ化されており、それを使用してWorkspaceおよび/またはCitrix Cloudに正常にログインできたことを確認した後にのみ、Citrix Cloud SAML接続から削除する必要があります。両方のIdP証明書がCitrix Cloud接続にまだ存在する場合、失敗したIdP証明書ローテーションのメンテナンス作業をロールバックする方が簡単です。両方の証明書が有効期限内であれば、Citrix Cloudは両方を信頼できます。IdP証明書がすでに期限切れになっている場合、その証明書にロールバックすることはできません。

SAML応答の署名にSAMLアプリケーションが現在使用しているIdP署名証明書の確認方法

SAMLアプリケーションは、SAML応答に署名するために一度に1つの証明書のみを使用します。SAMLアプリケーションで現在アクティブに設定されている証明書を使用します。アクティブなIdP署名証明書は、SAMLアプリケーションのメタデータにも存在します。

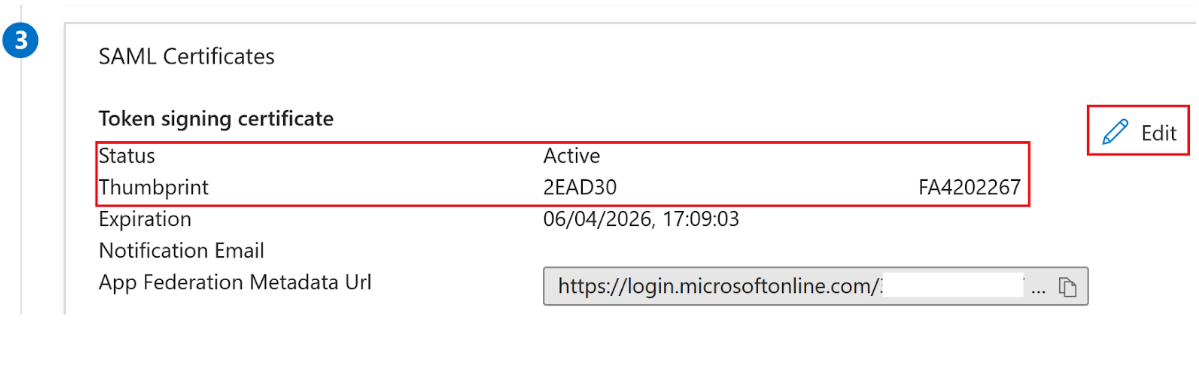

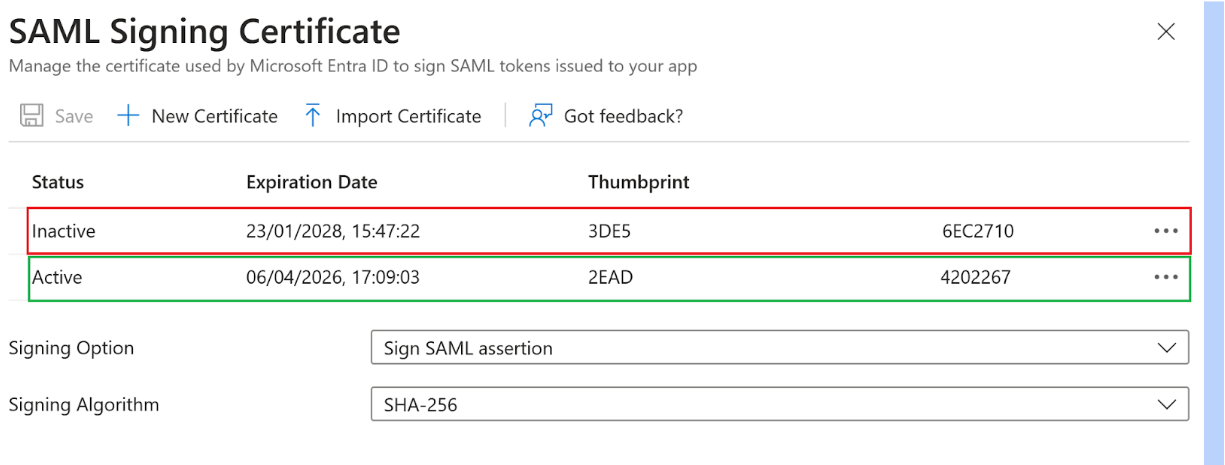

以下のスクリーンショットは、Entra ID の例を示しています。

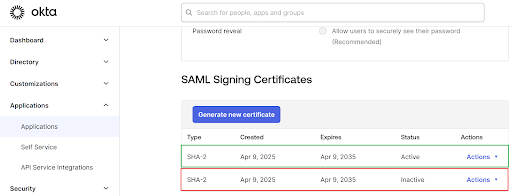

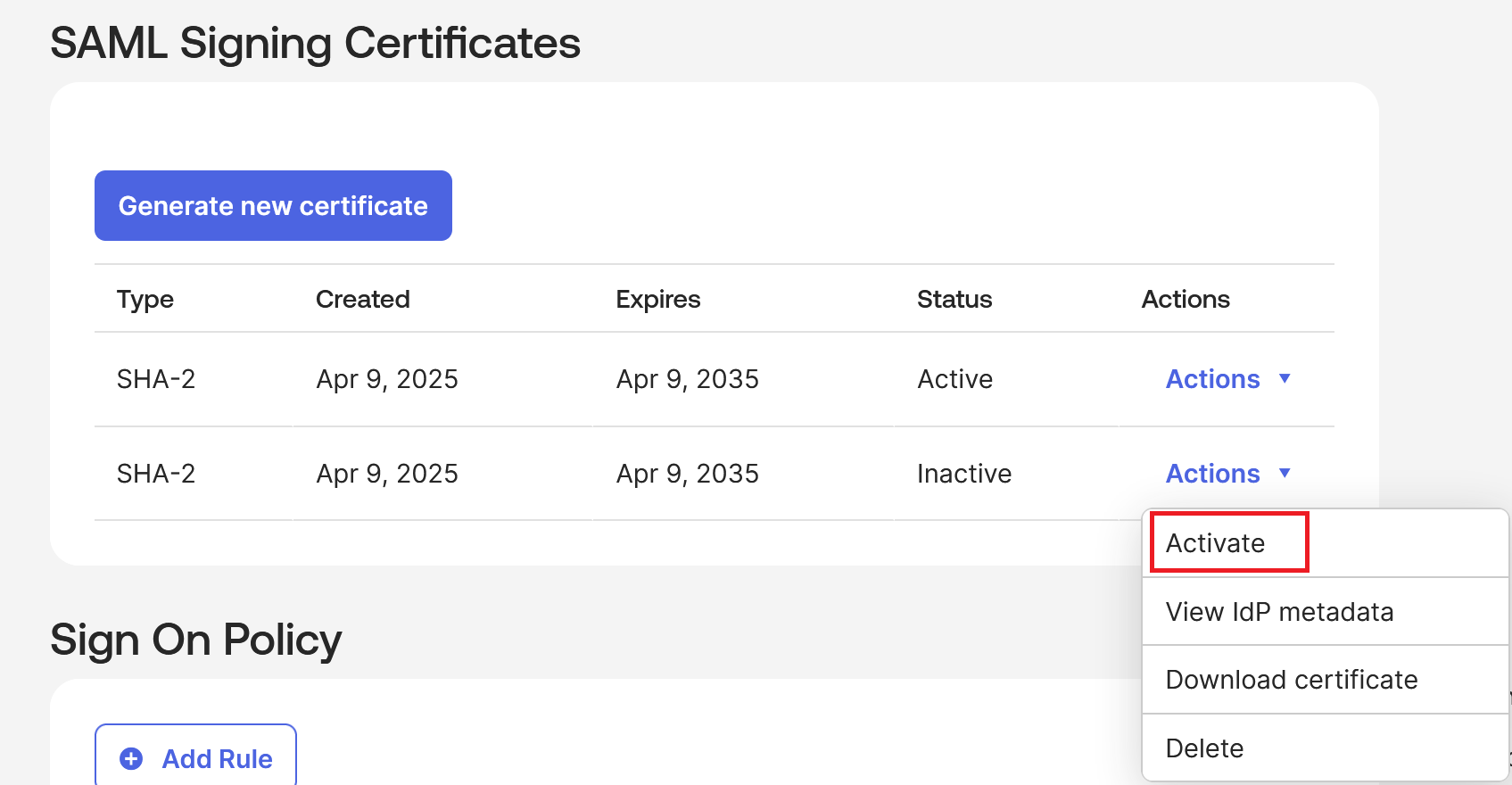

以下のスクリーンショットは、Okta の例を示しています。

SAML アプリケーション IdP 証明書の定期メンテナンスとしてのローテーションの実行

重要:

停止を防ぐため、SAML 接続内の IdP 証明書のうち少なくとも 1 つは、有効期限内で IdP 内でアクティブである必要があります。Citrix Cloud 証明書内に単一の IdP 証明書のみが構成されており、その証明書の有効期限が切れた場合、ユーザーは停止を経験し、SAML ログオンは失敗します。この状況は、SAML 接続の使用方法に応じて、Workspace ユーザーおよび/または Citrix Cloud 管理者ユーザーに影響を与えます。

-

現在の証明書の有効期限が切れる数日前に、IdP 証明書のローテーションを実行する計画を立てます。

-

ローテーション先の SAML アプリケーション内から、交換用の IdP 証明書のコピーを取得します。IdP 証明書が PEM、CER、または CRT のいずれかの形式であり、Citrix Cloud SAML 接続にアップロードできる状態であることを確認します。

-

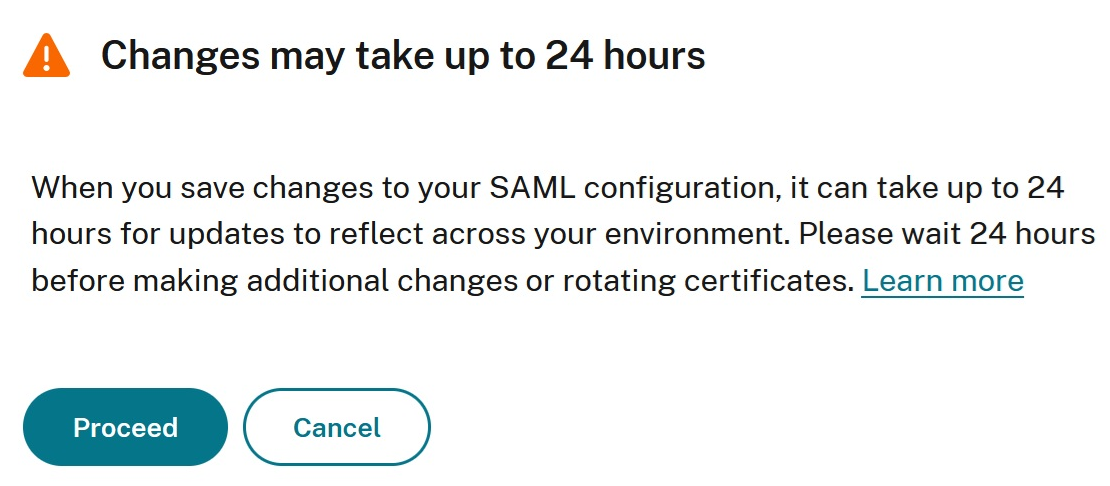

SAML アプリケーション内で証明書のローテーションをトリガーする少なくとも 24 時間前に、交換用の IdP 証明書を Citrix SAML 接続にアップロードします。

[ID およびアクセス管理] > [認証] 内で SAML 接続に移動します。有効期限が 30 日以内の証明書を持つ SAML 接続の 3 つのドットを選択し、[表示] をクリックします。

または、

[証明書の管理] をクリックします。

- Citrix Cloud SAML 接続内の Slot2 アップロードオプションを使用して、2 番目の IdP 証明書をアップロードします。

- 新しい証明書をアップロードした後、SAML 接続を保存します。

-

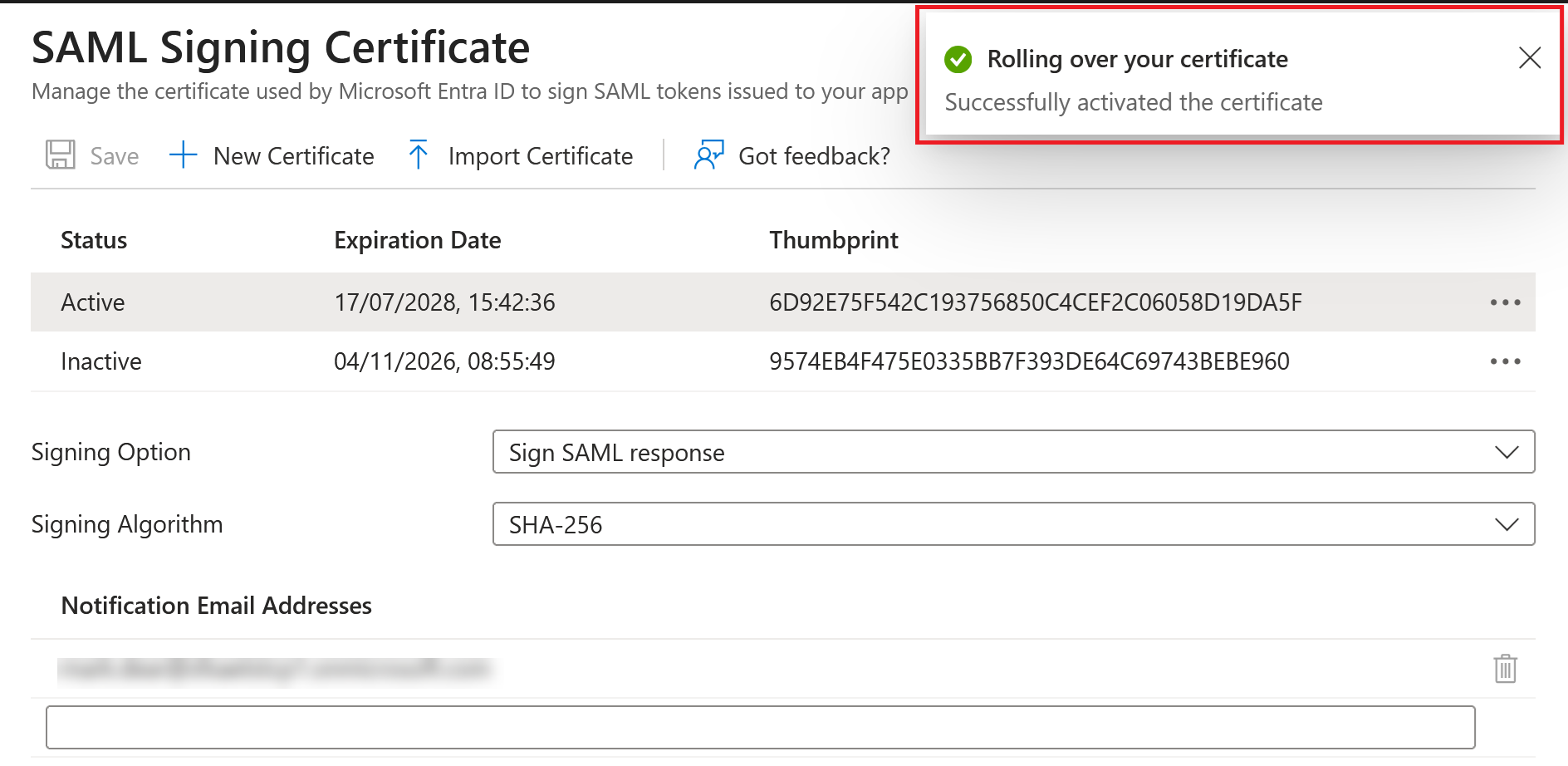

約 24 時間待機してから、IdP 内でロールオーバーアクションを実行し、セカンダリ IdP 証明書をアクティブに設定します。証明書をロールオーバーする方法は、SAML IdP ごとに異なります。

重要:

Citrix の認証プラットフォームは、回復性とパフォーマンスの理由から、すべての IdP 設定をキャッシュします。キャッシュされた値のため、交換用証明書を Citrix Cloud にアップロードした後、SAML アプリケーション内で証明書をすぐにローテーションすることはできません。新しい証明書のアップロードと SAML アプリケーション内での新しい証明書のアクティブ化の間には遅延が必要です。この遅延により、Citrix 認証キャッシュが新しくアップロードされた証明書で更新されます。24 時間の遅延はキャッシュの TTL 値よりも長いです。この期間により、SAML アプリケーションが翌日に新しい証明書を使用するように切り替える際に、新しい証明書が利用可能であることが保証されます。

Entra ID SAML アプリケーション:

Okta SAML アプリケーション:

-

Workspace URL または Citrix Cloud SAML サインイン URL のいずれかを使用して SAML ログオンが成功するかどうかをテストし、SAML アサーション内の署名証明書の値を確認します。

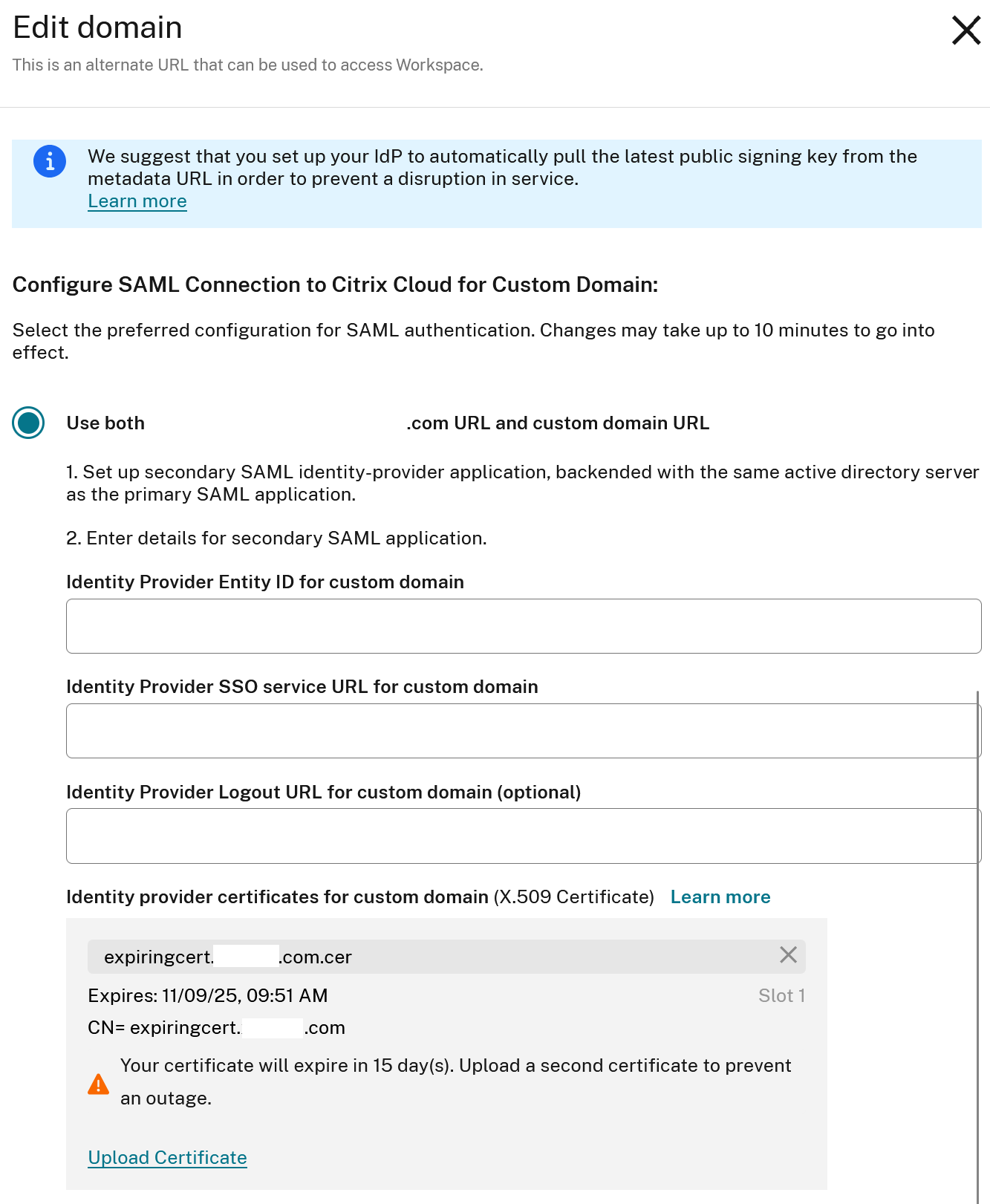

既存の Workspace カスタムドメイン SAML 接続へのセカンダリ SAML IdP 証明書のアップロード

Workspace カスタムドメインをサポートするように構成されているセカンダリ SAML アプリケーションで使用されている IdP 証明書を更新する必要がある場合は、上記と同じ手順に従ってください。

- [Workspace 構成] > [アクセス] > [カスタム Workspace URL] > [3 つのドットを選択] > [編集] に移動します。

IdP 署名証明書のローテーションのトラブルシューティング

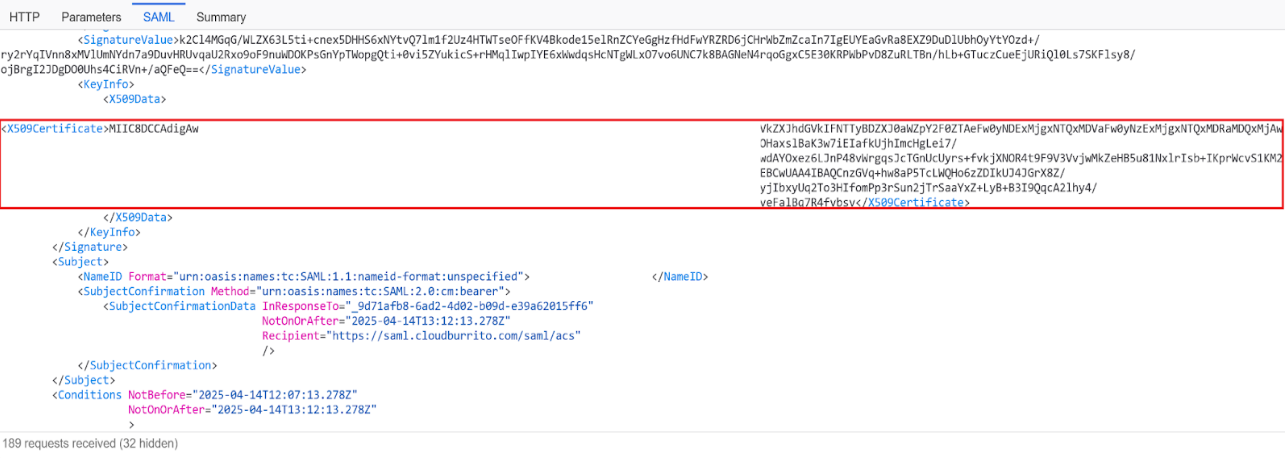

IdP 証明書のローテーションを実行した後に SAML ログオンの問題が発生した場合は、SAML トレーサーファイルを取得し、SAML 応答内の証明書の base64 データを調べます。

-

ブラウザに Workspace URL または Citrix Cloud GO URL のいずれかを入力する前に、SAML トレーサーのキャプチャを開始します。認証プロセス全体を最初から最後までキャプチャするようにしてください。

-

IdP を使用して Workspace または Citrix Cloud のいずれかに SAML ログオンを実行し、資格情報の入力を求められたら認証ステップを完了します。

-

IdP から Citrix Cloud SAML エンドポイント

https://saml.cloud.com/saml/acsに送信された SAML 応答と、SAML トレーサーファイル内のエントリをここで見つけます。

- SAML XML 内の証明書セクションを見つけ、IdP 署名証明書の base64 データを適切なツールにコピーしてデコードします。

> **重要:**

>

> この手順は、Citrix の SAML 推奨構成に従い、Citrix Cloud SAML 接続内で SAML バインディングとして HTTP POST を使用していることを前提としています。

-

証明書を base64 データからデコードし、SAML IdP 内のアクティブな証明書と正しい日付および時刻で一致することを確認します。

-

手順 4 および 5 で SAML 応答から取得した証明書が期待どおりでない場合は、IdP 内で正しい証明書をアクティブにします。SAML アプリケーション内のアクティブな証明書を確認してください。この証明書は SAML 応答に含まれています。