ワークスペース認証におけるEntra IDとEntra ID IDを使用したSAML

本記事では、AD IDの代わりにEntra ID IDを使用してワークスペース認証用のSAMLを構成する方法について説明します。デフォルトのSAML動作でCitrix Workspace™にサインインした後、Entra IDユーザーがWindows 365 Cloud PCまたはEntra IDドメイン参加済みVDAを列挙できない場合に、この構成を使用します。構成が完了すると、ユーザーはSAML認証を使用してCitrix Workspaceにサインインし、Citrix DaaS™を介したHDXアプリとデスクトップ、およびAzureを介したWindows 365 Cloud PCの両方にアクセスできるようになります。

Citrix Cloud™およびCitrix WorkspaceへのSAML認証のデフォルトの動作は、ADユーザーIDに対してアサートすることです。本記事で説明する構成では、Entra ID Connectを使用してAD IDをEntra IDにインポートする必要があります。AD IDにはユーザーのSIDが含まれており、Citrix WorkspaceはこれをCitrix DaaSに送信して、HDXリソースの列挙と起動を可能にします。ユーザーのIDのEntra IDバージョンが使用されるため、ユーザーはCitrix Workspace内からWindows 365 Cloud PCなどのAzureリソースを列挙および起動することもできます。

重要:

列挙とは、ユーザーがCitrix Workspaceにサインインした後に表示されるリソースのリストを指します。特定のユーザーがアクセスを許可されているリソースは、そのユーザーのIDと、Citrix DaaSでそのIDに関連付けられているリソースによって異なります。ワークスペースへの認証にSAMLプロバイダーとしてEntra IDとAD IDを利用するための手順を説明する関連記事があります。詳細な手順については、「ワークスペース認証におけるEntra IDとAD IDを使用したSAML」を参照してください。

-

機能の範囲

本記事は、Citrix CloudとAzureの以下の機能の組み合わせを使用するユーザーに適用されます。

- ワークスペース認証用のSAML

- ADドメイン参加済みVDAを使用して公開されたリソースのCitrix DaaSおよびHDX™リソース列挙

- Entra IDドメイン参加済みVDAリソース列挙

- Azureハイブリッドドメイン参加済みVDAリソース列挙

- W365 Cloud PCの列挙と起動

重要:

Citrix CloudへのSAMLログインにこのAAD SAMLフローを使用しないでください。これは、Citrix Cloud管理者ユーザーがADグループのメンバーである必要があり、したがってADユーザーIDを使用する必要があるためです。詳細な手順については、「ワークスペース認証におけるEntra IDとAD IDを使用したSAML」を参照してください。

最適な選択: AD IDとEntra ID ID

ワークスペースユーザーがSAML ADまたはSAML Entra IDのいずれかのIDを使用して認証すべきかを判断するには、次の手順を実行します。

- 1. Citrix Workspaceでユーザーに提供するリソースの組み合わせを決定します。

- 1. 次の表を使用して、各リソースタイプに適したユーザーIDのタイプを判断します。

-

|リソースタイプ (VDA)|Citrix Workspaceへのサインイン時のユーザーID|Entra IDを使用したSAML IDが必要か|FASはVDAへのシングルサインオン (SSO) を提供するか| |—|—|—|—|

-

AD参加済み AD、ADからインポートされたEntra ID (SIDを含む) いいえ。デフォルトのSAMLを使用します。 はい ハイブリッド参加済み AD、ADからインポートされたEntra ID (SIDを含む) いいえ。デフォルトのSAMLを使用します。 はい、IDプロバイダーとしてADを使用する場合。VDAにEntra IDが選択されている場合、FASは不要です。 Entra ID参加済み Entra IDネイティブユーザー、ADからインポートされたEntra ID (SIDを含む) はい、Entra IDを介してSAMLを使用します。 いいえ Windows 365 Cloud PC Entra IDネイティブユーザー、ADからインポートされたEntra ID (SIDを含む) はい、Entra IDを介してSAMLを使用します。 いいえ AD参加済み、Entra ID参加済み、Windows 365 Cloud PC Entra IDからインポートされたAD (SIDを含む) はい、Entra IDを介してSAMLを使用します。 はい、AD参加済みの場合。いいえ、Entra ID参加済みおよびWindows 365 Cloud PCの場合。

詳細情報

- Citrix DaaSドキュメント:

- マシンID

-

Windows 365向けCitrix HDX Plus

- Citrix FASドキュメント: インストールと構成

- Microsoft Azureドキュメント: Entra ID Connectとは

要件

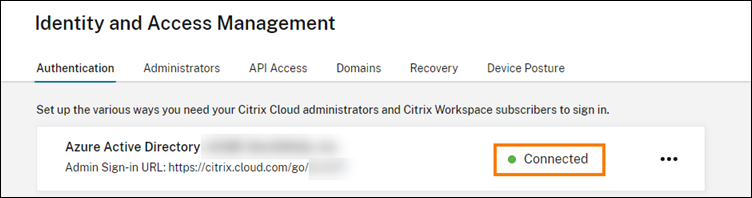

- Entra IDテナントがCitrix Cloudテナントに接続されている必要があります。Citrix Cloudコンソールで、**[IDとアクセス管理]>[認証]** の順に選択すると、既存のEntra ID接続を見つけることができます。

または、

[IDとアクセス管理]>[認証]–>[IDプロバイダーの追加]–>[Entra IDの選択] の順に選択して、新しいEntra IDディレクトリ接続を作成できます。

- > **重要:**

- > > 新しい SAML アプリケーションを作成し、AAD ID を使用する予定の Entra ID テナントに接続する必要があります。

- ワークスペースの認証方法は **SAML 2.0** に設定する必要があります。認証方法として Entra ID を使用しないでください。ワークスペースの認証方法を変更するには、Citrix Cloud コンソールで **Workspace Configuration > Authentication** に移動します。

- UPN サフィックス `@yourdomain.com` は、カスタムドメイン名として Entra ID 内にインポートされ、検証されている必要があります。Azure portal では、これは **Entra ID > Custom Domain Names** の下にあります。

- Entra ID ユーザー ID は、Microsoft Entra ID Connect を使用して AD からインポートする必要があります。これにより、ユーザー ID が正しくインポートされ、正しい UPN サフィックスを持つことが保証されます。`@yourtenant.onmicrosoft.com` の UPN サフィックスを持つ Entra ID ユーザーはサポートされていません。

- Citrix FAS は、Citrix Cloud テナントおよびリソースの場所に展開され、接続されている必要があります。FAS は、Citrix Workspace から起動される HDX デスクトップおよびアプリケーションへのシングルサインオンを提供します。AD と Entra ID の両方のユーザー ID の UPN `user@customerdomain` が一致する必要があるため、AD シャドウアカウントを構成する必要はありません。FAS は、正しい UPN を持つ必要なユーザー証明書を生成し、HDX リソースが起動されるときにスマートカードサインインを実行します。

- ## カスタム Entra ID Enterprise SAML アプリケーションの構成

デフォルトでは、ワークスペースへの SAML サインインの動作は、AD ユーザー ID に対してアサートすることです。cip_directory SAML 属性は、すべてのサブスクライバーで同じハードコードされた文字列値であり、スイッチとして機能します。Citrix Cloud および Citrix Workspace は、サインイン中にこの属性を検出し、SAML がユーザー ID の Entra ID バージョンに対してアサートするようにトリガーします。この属性で azuread パラメーターを使用すると、デフォルトの SAML 動作が上書きされ、ワークスペースユーザーは AD ID の代わりに Entra ID ID を使用して認証されます。

このセクションの手順は Entra ID 向けですが、同じタスクを実行すれば、別の SAML 2.0 プロバイダー (たとえば、ADFS、Duo、Okta、OneLogin、PingOneSSO など) を使用して同様の SAML アプリケーションを作成できます。SAML プロバイダーは、SAML アプリケーション内でハードコードされた SAML 属性 (cip_directory = azuread) を構成できる必要があります。このセクションで説明されているのと同じ SAML 属性マッピングを作成するだけです。

- Azure portal にサインインします。

- ポータルメニューから、Entra ID を選択します。

- 左ペインの Manage で、Enterprise Applications を選択します。

- 作業ペインのコマンドバーから、New Application を選択します。

- コマンドバーから、Create your own application を選択します。Citrix Cloud SAML SSO エンタープライズアプリケーションテンプレートは使用しないでください。このテンプレートでは、クレームと SAML 属性のリストを変更できません。

- アプリケーションの名前を入力し、Integrate any other application you don’t find in the gallery (Non-gallery) を選択します。Create をクリックします。アプリケーションの概要ページが表示されます。

- 左ペインから Single sign-on を選択します。作業ペインから SAML を選択します。

-

Basic SAML Configuration セクションで、Edit を選択し、次の設定を構成します。

-

Identifier (Entity ID) セクションで、Add identifier を選択し、Citrix Cloud テナントが配置されているリージョンに関連付けられた値を入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

https://saml.cloud.comを入力します。 - 日本リージョンの場合は、

https://saml.citrixcloud.jpを入力します。 - Citrix Cloud Government リージョンの場合は、

https://saml.cloud.usを入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

-

Reply URL (Assertion Consumer Service URL) セクションで、Add reply URL を選択し、Citrix Cloud テナントが配置されているリージョンに関連付けられた値を入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

https://saml.cloud.com/saml/acsを入力します。 - 日本リージョンの場合は、

https://saml.citrixcloud.jp/saml/acsを入力します。 - Citrix Cloud Government リージョンの場合は、

https://saml.cloud.us/saml/acsを入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

-

Logout URL (Optional) セクションで、Citrix Cloud テナントが配置されているリージョンに関連付けられた値を入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

https://saml.cloud.com/saml/logout/callbackを入力します。 - 日本リージョンの場合は、

https://saml.citrixcloud.jp/saml/logout/callbackを入力します。 - Citrix Cloud Government リージョンの場合は、

https://saml.cloud.us/saml/logout/callbackを入力します。

- 欧州連合、米国、およびアジア太平洋南部リージョンの場合は、

- コマンドバーから、Save を選択します。

-

Identifier (Entity ID) セクションで、Add identifier を選択し、Citrix Cloud テナントが配置されているリージョンに関連付けられた値を入力します。

-

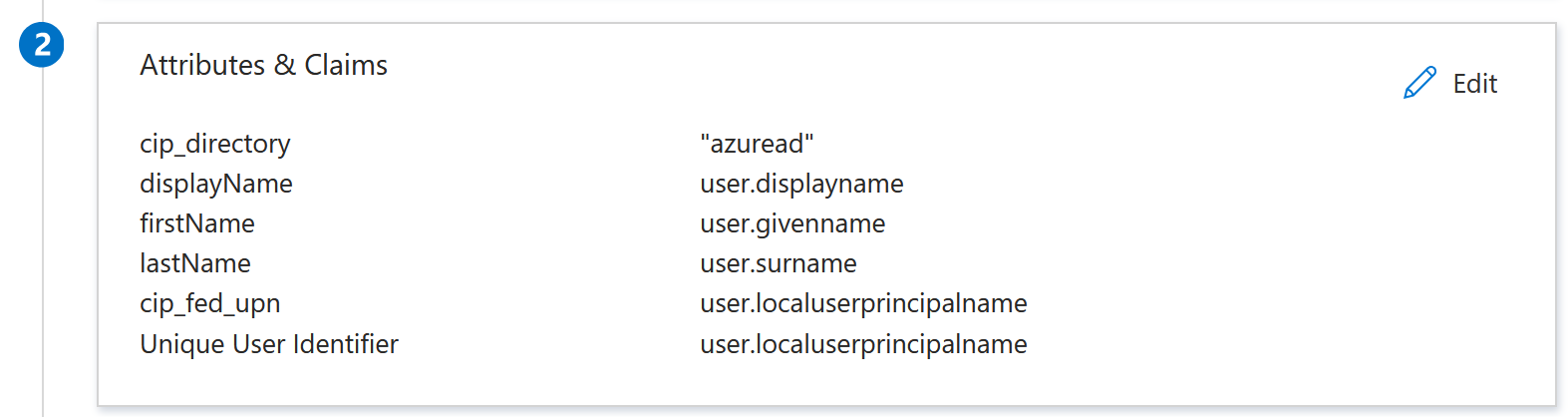

Attributes & Claims セクションで、Edit を選択して次のクレームを構成します。これらのクレームは、SAML レスポンス内の SAML アサーションに表示されます。

-

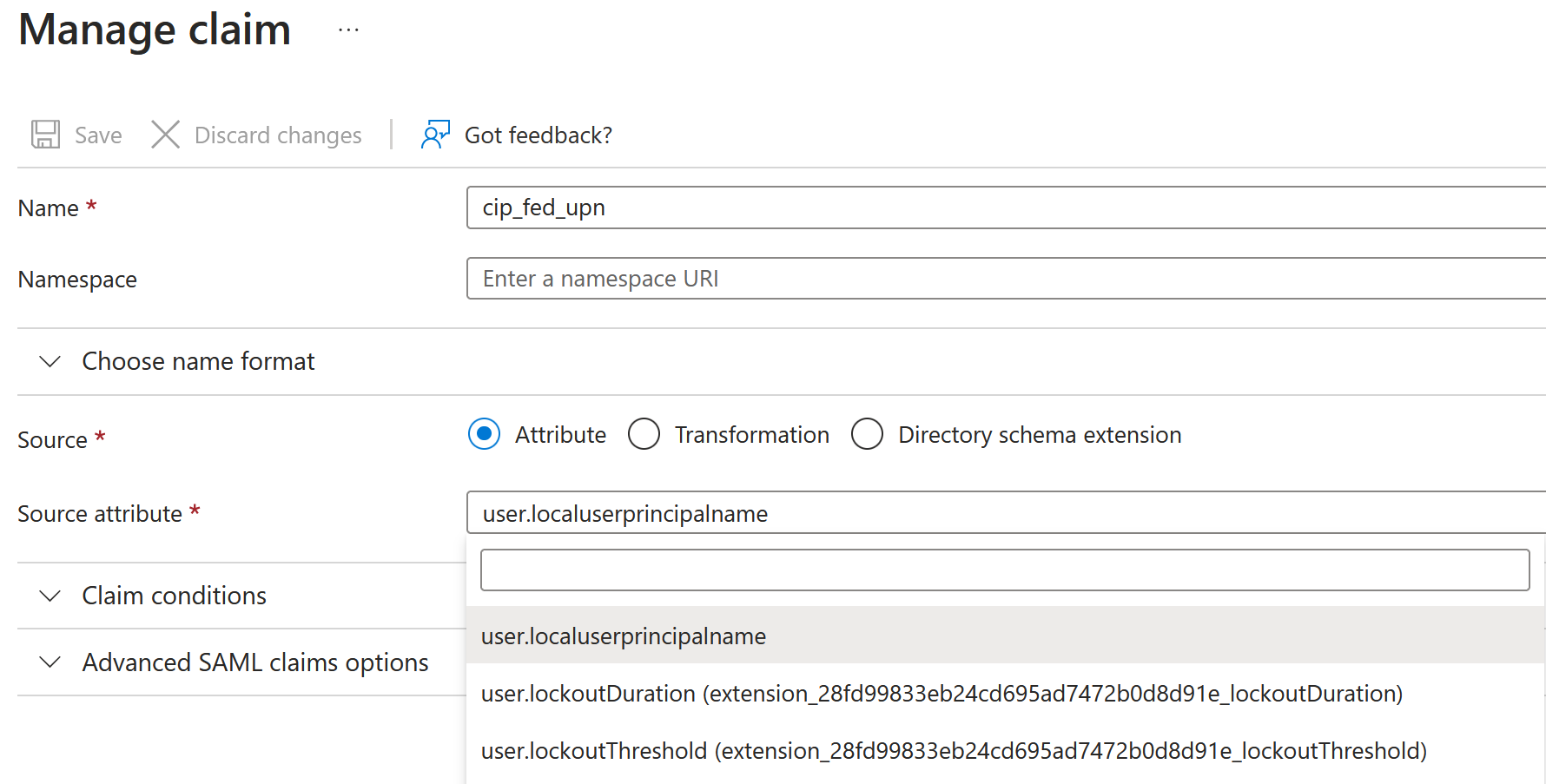

Unique User Identifier (Name ID) クレームの場合、デフォルト値を

user.localuserprincipalnameに更新します。 - コマンドバーから、Add new claim を選択します。

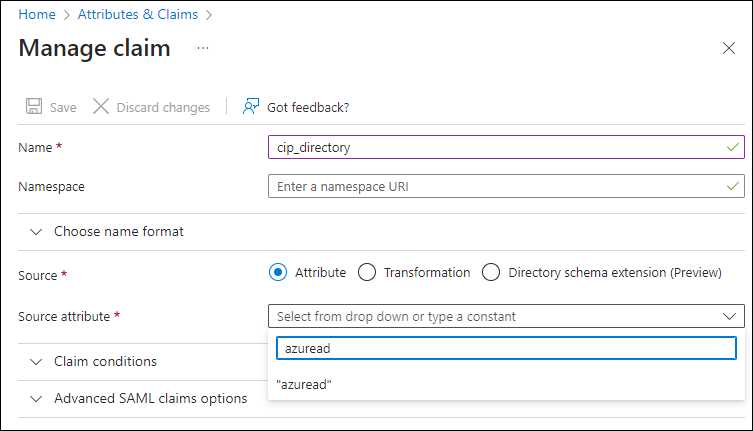

- Name に cip_directory を入力します。

- Source で、Attribute が選択されたままにします。

-

Source attribute に azuread を入力します。この値は、入力後に引用符で囲まれて表示されます。

- コマンドバーから、Save を選択します。

-

Name および Source attribute フィールドに次の値を持つ追加のクレームを作成します。

名前 ソース属性 cip_fed_upn user.localuserprincipalname displayName user.displayname givenName user.givenname familyName user.surname

-

Unique User Identifier (Name ID) クレームの場合、デフォルト値を

-

-

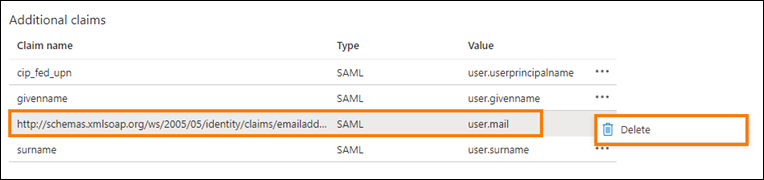

重要:

-

> これらの追加のクレームは、各クレームに対して手順 b~f を繰り返すか、上記の表に記載されているソース属性がすでに含まれている **Additional claims** セクションのデフォルトクレームを変更することで作成できます。デフォルトクレームには、`http://schemas.xmlsoap.org/ws/2005/05/identity/claims` の名前空間が含まれています。 > > デフォルトクレームを変更する場合は、各クレームから名前空間を削除する必要があります。新しいクレームを作成する場合は、名前空間を含むクレームを削除する必要があります。この名前空間を持つクレームが結果の SAML アサーションに含まれている場合、アサーションは無効になり、正しくない SAML 属性名が含まれます。-

Additional claims セクションで、

http://schemas.xmlsoap.org/ws/2005/05/identity/claimsの名前空間を持つ残りのクレームについては、省略記号 (…) ボタンをクリックし、Delete をクリックします。

完了すると、Attributes & Claims セクションは以下に示すように表示されます。

-

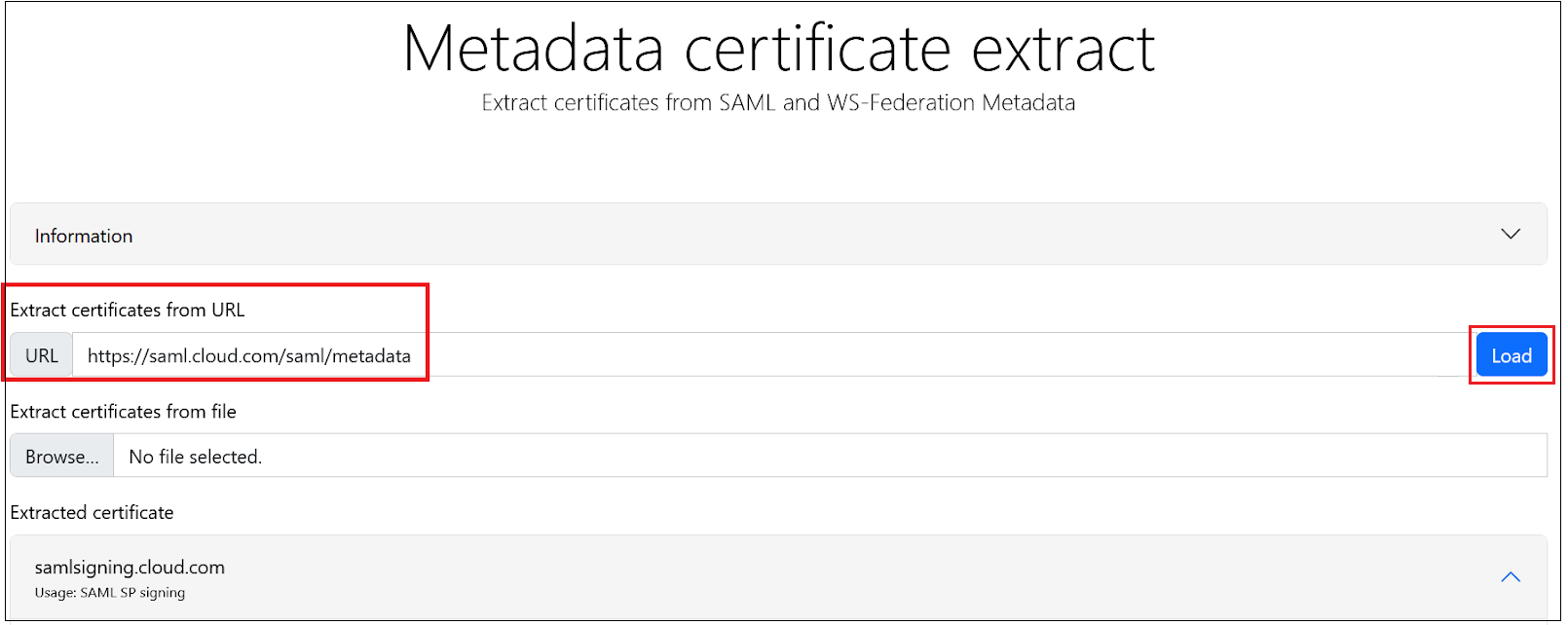

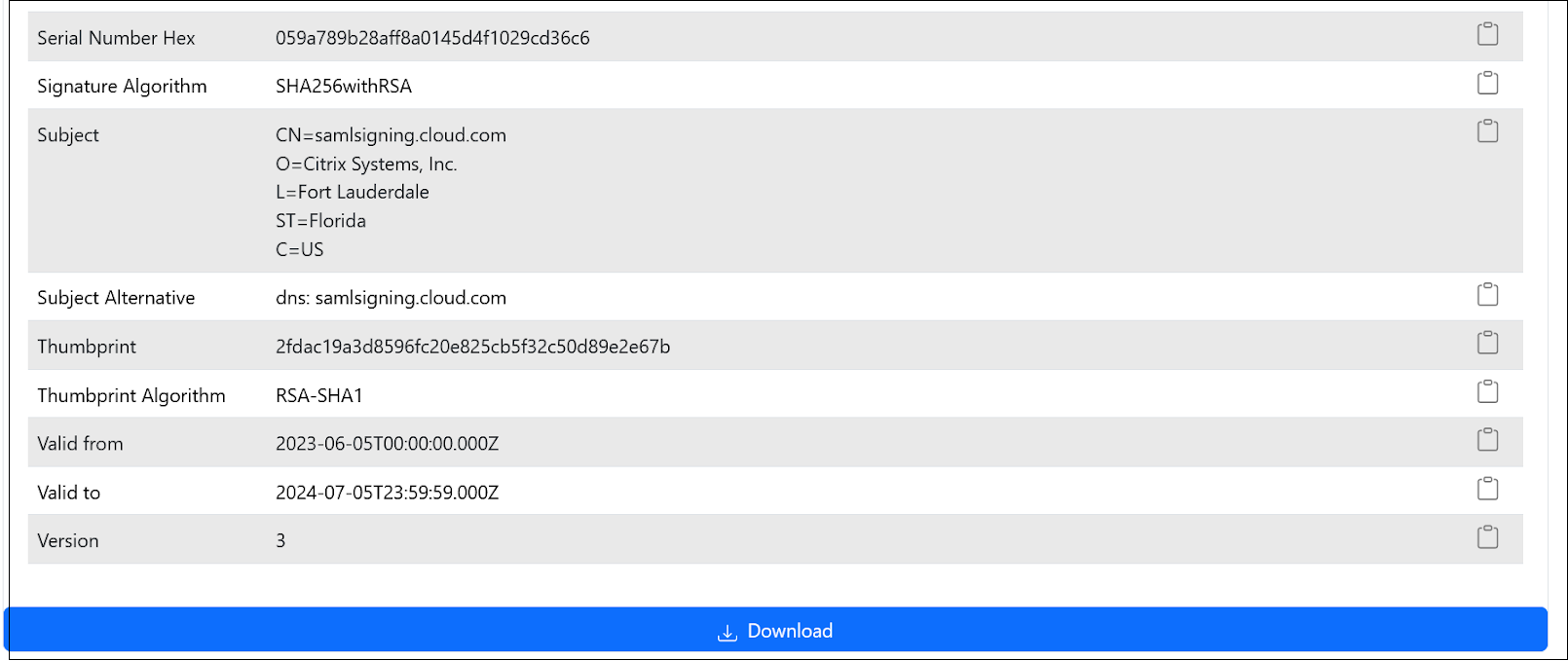

- この サードパーティオンラインツール を使用して、Citrix Cloud SAML 署名証明書のコピーを取得します。

-

URL フィールドに https://saml.cloud.com/saml/metadata を入力し、Load をクリックします。

-

ページの下部までスクロールし、Download をクリックします。

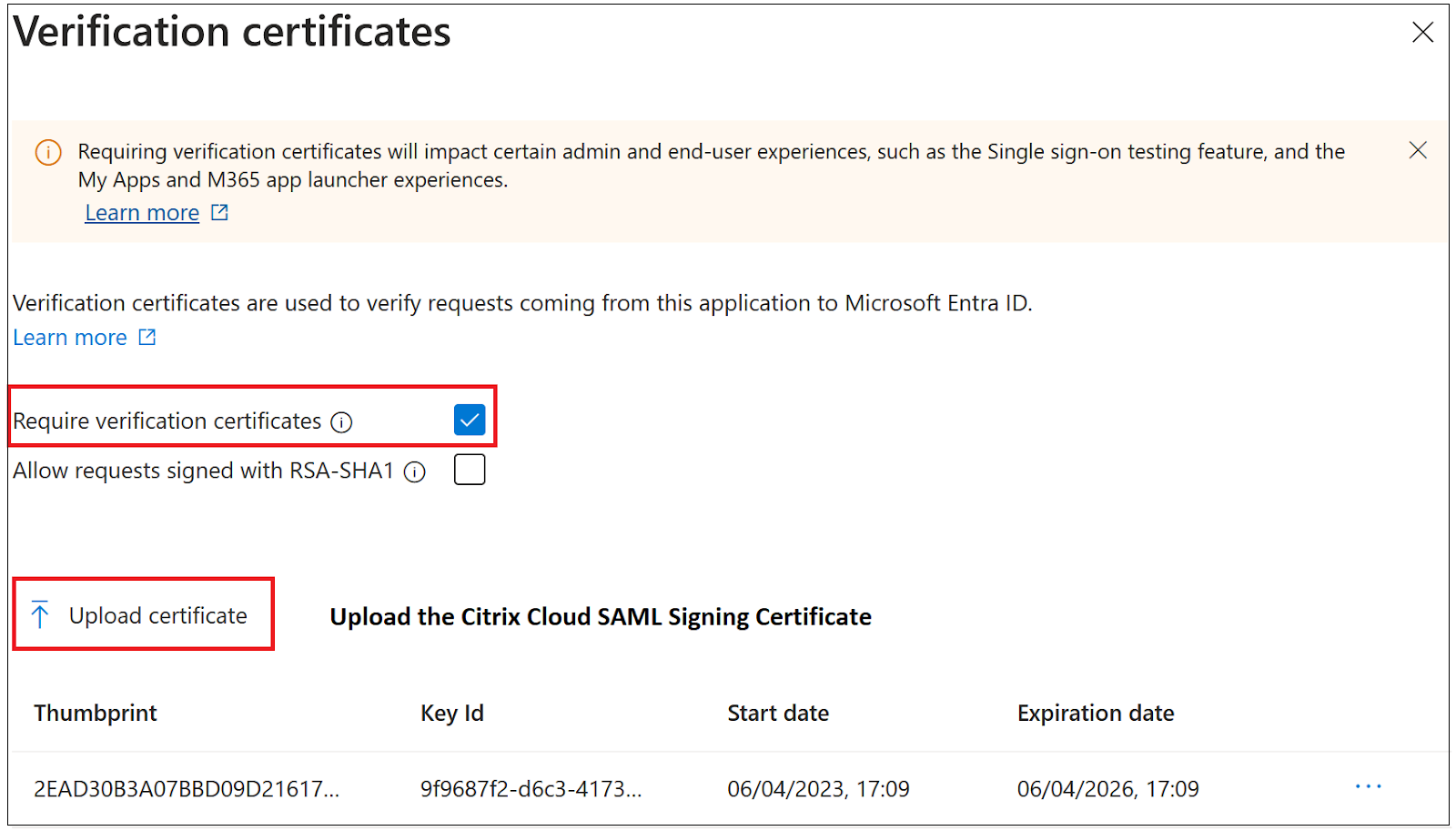

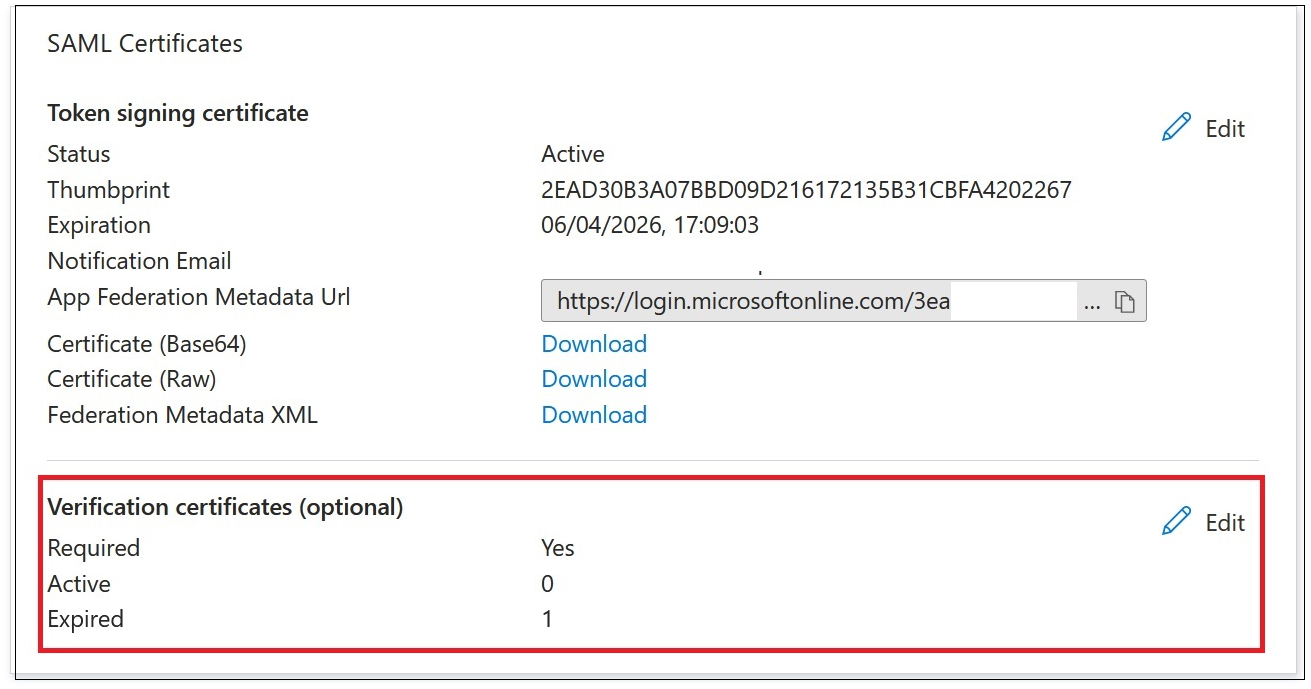

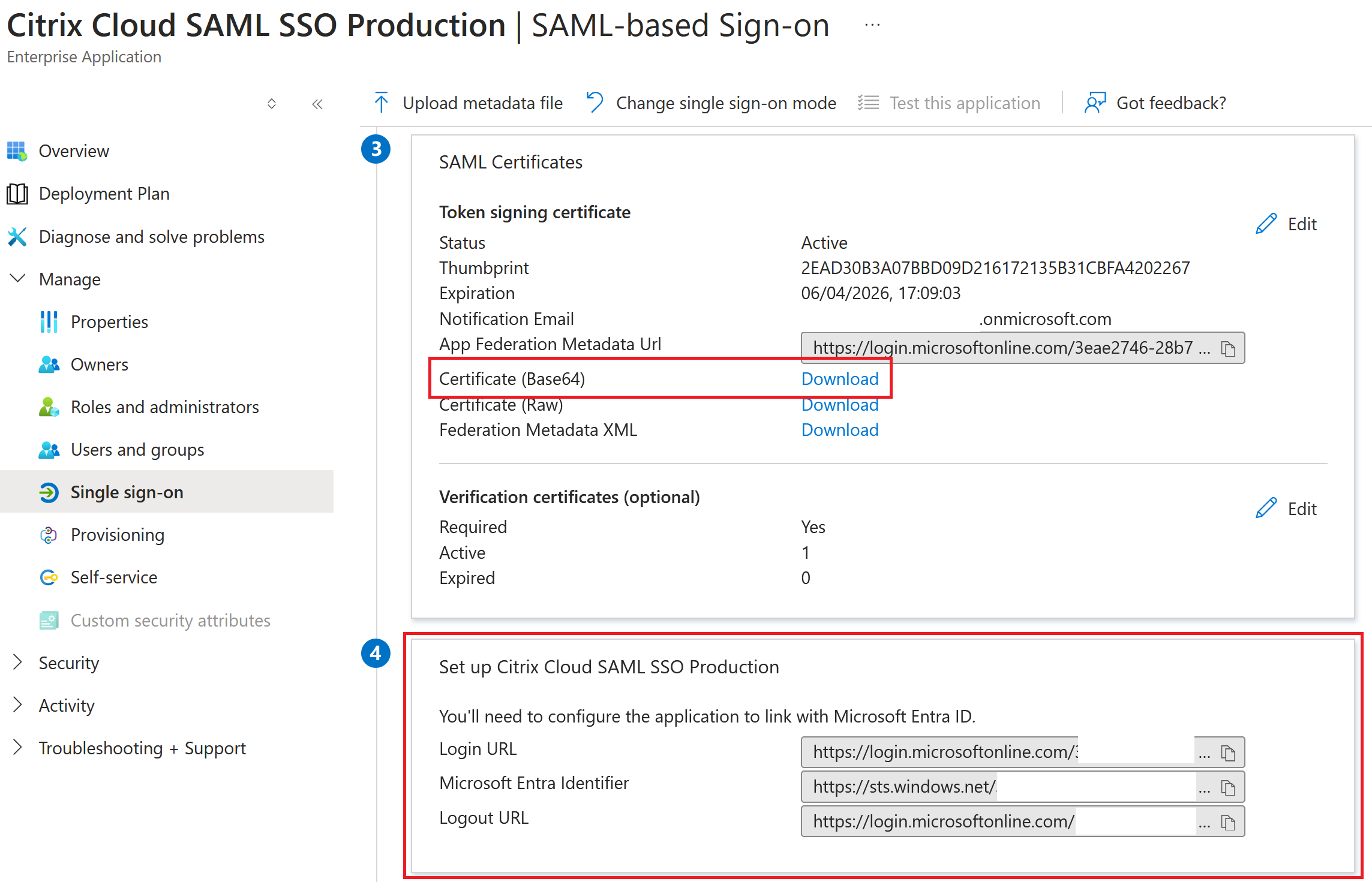

- Entra ID SAMLアプリケーションの署名設定を構成します。

- Entra ID SAMLアプリケーション内で、ステップ10で取得したプロダクションSAML署名証明書をアップロードします。

- 検証証明書を要求を有効にします。

トラブルシューティング

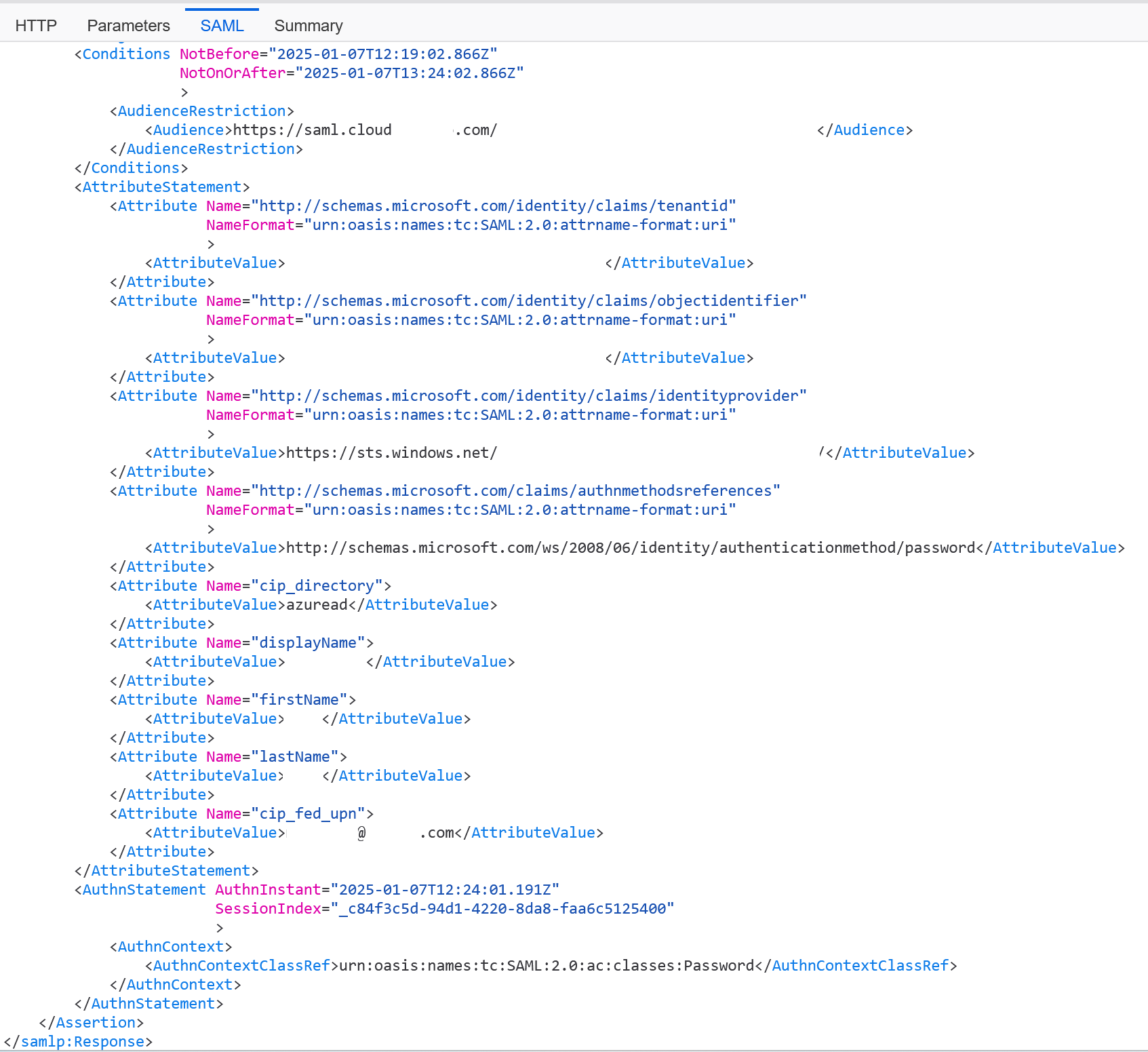

- SAML-tracerブラウザ拡張機能などのSAMLネットワークツールを使用して、SAMLアサーションに正しいユーザー属性が含まれていることを確認します。

-

黄色で表示されているSAMLレスポンスを見つけ、この例と比較します。

- 下部ペインの SAML タブをクリックして、SAMLレスポンスをデコードし、XMLとして表示します。

-

レスポンスの最後までスクロールし、SAMLアサーションに正しいSAML属性とユーザー値が含まれていることを確認します。

サブスクライバーがワークスペースにサインインできない場合は、Citrixサポートに連絡し、以下の情報を提供してください。

- SAML-tracerキャプチャ

- Citrix Workspaceへのサインインが失敗した日時

- 影響を受けるユーザー名

- Citrix Workspaceへのサインインに使用したクライアントコンピューターの発信元IPアドレス。このIPアドレスを取得するには、https://whatismyip.com のようなツールを使用できます。

Citrix Cloud SAML接続の構成

すべてのCitrixログオンフローは、Workspace URLまたはCitrix Cloud GO URLのいずれかを使用して、サービスプロバイダーによって開始される必要があります。

IDおよびアクセス管理 > 認証 > IDプロバイダーの追加 > SAML 内のSAML接続には、デフォルトの推奨値を使用します。

Entra IDポータルからEntra ID SAMLアプリケーションのSAMLエンドポイントを取得し、Citrix Cloudに入力します。

Citrix Cloud SAML接続で使用するEntra ID SAMLエンドポイントの例

重要:

Entra IDのSSOおよびログアウトSAMLエンドポイントは同じURLです。

| Citrix Cloudのこのフィールド | この値を入力 |

|---|---|

| エンティティID | https://sts.windows.net/<yourEntraIDTenantID> |

| 認証リクエストの署名 | はい |

| SSOサービスURL | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| SSOバインディングメカニズム | HTTP Post |

| SAMLレスポンス | レスポンスまたはアサーションのいずれかに署名 |

| 認証コンテキスト | 未指定、完全一致 |

| ログアウトURL | https://login.microsoftonline.com/<yourEntraIDTenantID>/saml2 |

| ログアウトリクエストの署名 | はい |

| SLOバインディングメカニズム | HTTP Post |