Aktualisieren des SAML-Signaturzertifikats des Identitätsanbieters

SAML-Verbindungen, die signierte Anfragen und Antworten verwenden, hängen von zwei verschiedenen SAML-Signaturzertifikaten ab. Eines für jede Seite der SAML-Verbindung. Der Prozess der IdP-Zertifikatsrotation ist nicht zu verwechseln mit der jährlichen Rotation des samlsigning.cloud.com-Zertifikats des Dienstanbieters, das von allen Citrix Cloud-Kunden verwendet wird. Citrix kontrolliert nicht die Rotation des IDP-Zertifikats Ihrer SAML-Anwendung. Dies obliegt Ihrem Citrix Cloud- und IdP-Administrator.

Häufig gestellte Fragen

Wofür wird das Signaturzertifikat der SAML-Anwendung verwendet?

Das Signaturzertifikat Ihrer SAML-Anwendung wird in Citrix Cloud hochgeladen, wenn Sie die SAML-Verbindung initial erstellen. Während des initialen SAML-Verbindungserstellungsprozesses muss nur ein IdP-Signaturzertifikat bereitgestellt werden. Das IdP-Zertifikat wird von Ihrem SAML-Anbieter wie Azure AD, Okta, PingFederate oder ADFS bezogen. Citrix Cloud verwendet das IdP-Signaturzertifikat, um die Signatur von SAML-Antworten zu überprüfen, die während des SAML-Authentifizierungsprozesses von Ihrer SAML-Anwendung an Citrix Cloud gesendet werden. Das IdP-Zertifikat wird von Citrix Cloud bis zu seinem Ablaufdatum als vertrauenswürdig eingestuft.

Was ist eine Rotation des SAML-Anwendungssignaturzertifikats?

Eine IdP-Signaturzertifikatsrotation ist eine geplante Wartungsaufgabe, die erforderlich ist, wenn das Signaturzertifikat Ihrer SAML-Anwendung sich seinem Ablaufdatum nähert. Administratoren müssen auf das von SAML-Verbindungen innerhalb von Citrix Cloud verwendete IdP-Signaturzertifikat achten. Wenn das Zertifikat innerhalb von 30 Tagen abläuft, laden Sie ein gültiges Ersatzzertifikat in Ihre Citrix Cloud SAML-Verbindung hoch. Führen Sie diesen Austausch durch, bevor das aktuelle Zertifikat abläuft.

Wie oft muss ich das Signaturzertifikat meiner SAML-Anwendung rotieren?

SAML-Anwendungszertifikate in der Cloud haben typischerweise sehr lange Lebensdauern, wie z. B. 16 Jahre für Duo, 10 Jahre für Okta und 3 Jahre für Entra ID SAML-Anwendungen. Zertifikate, die in lokalen SAML-IdPs wie PingFederate oder ADFS verwendet werden, werden wie jedes andere x509-Zertifikat in Ihrer Umgebung erstellt und verwaltet und daher typischerweise jährlich von kommerziellen Zertifizierungsstellen wie Digicert ersetzt.

Woher weiß ich, ob das Signaturzertifikat meiner SAML-Anwendung bald abläuft?

Sie müssen das Ablaufdatum des Zertifikats überprüfen, das derzeit in der SAML-Anwendung Ihres IdP aktiv ist.

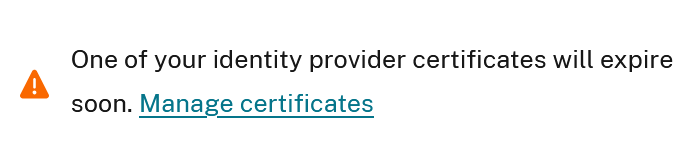

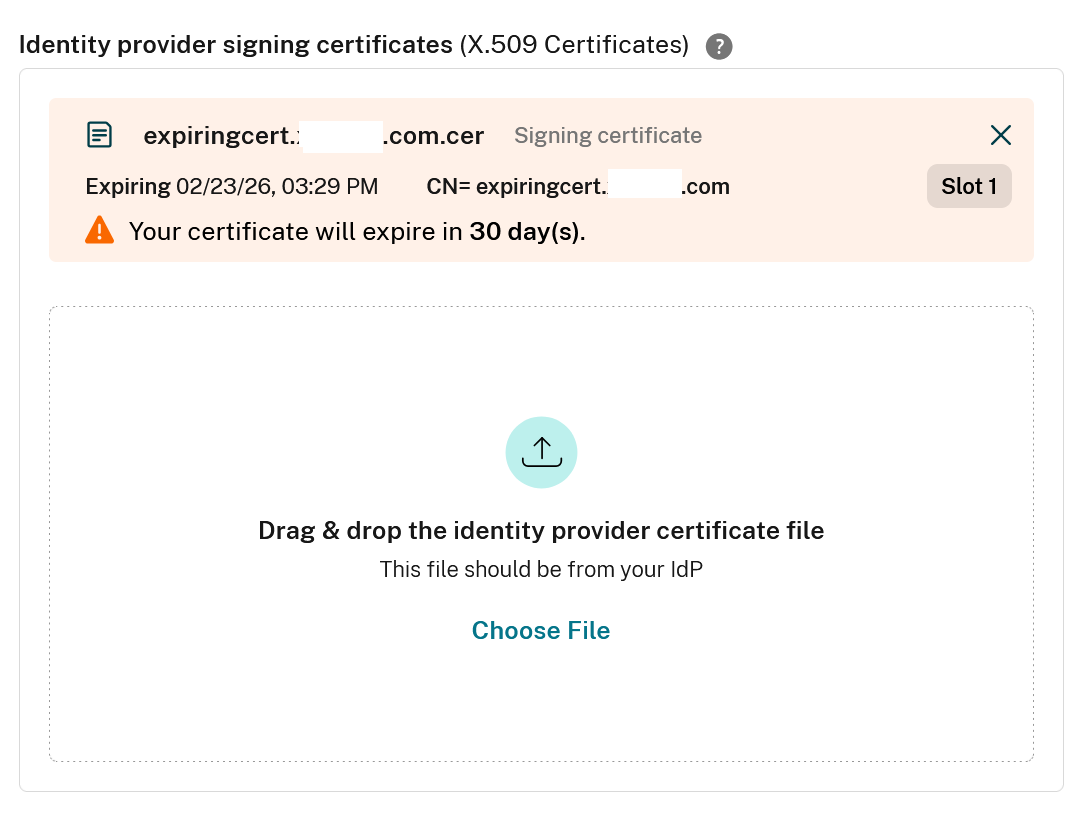

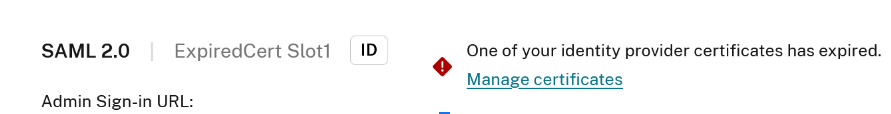

Citrix Cloud zeigt 30 Tage vor Ablauf des Signaturzertifikats Ihrer SAML-Anwendung eine Warnung für Ihre SAML-IDP-Verbindung unter Identitäts- und Zugriffsmanagement > Authentifizierung an.

-

Klicken Sie auf Zertifikate verwalten, um zur Seite Ansicht > SAML-Verbindung weitergeleitet zu werden, auf der Sie ein neues Zertifikat hochladen oder ein abgelaufenes Zertifikat entfernen können.

-

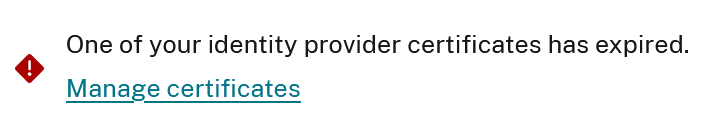

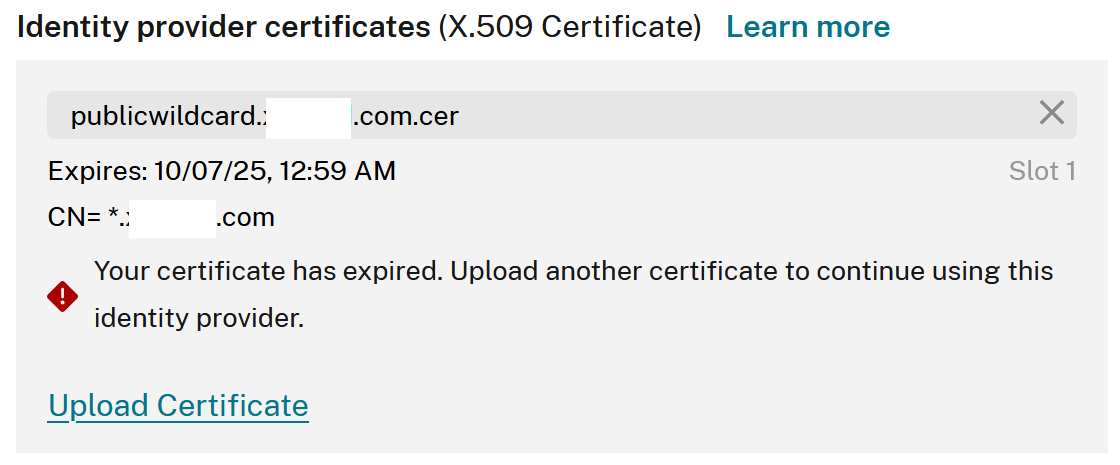

Citrix Cloud zeigt auch einen Fehler bei der SAML-Verbindung an, wenn das IdP-Zertifikat tatsächlich bereits abgelaufen ist, wie unten gezeigt. Ein abgelaufenes IdP-Zertifikat macht die SAML-Verbindung unbrauchbar, bis das Zertifikat ersetzt wird.

Welche Benachrichtigungen erhalte ich von Citrix Cloud, wenn das Signaturzertifikat meiner SAML-Anwendung bald abläuft?

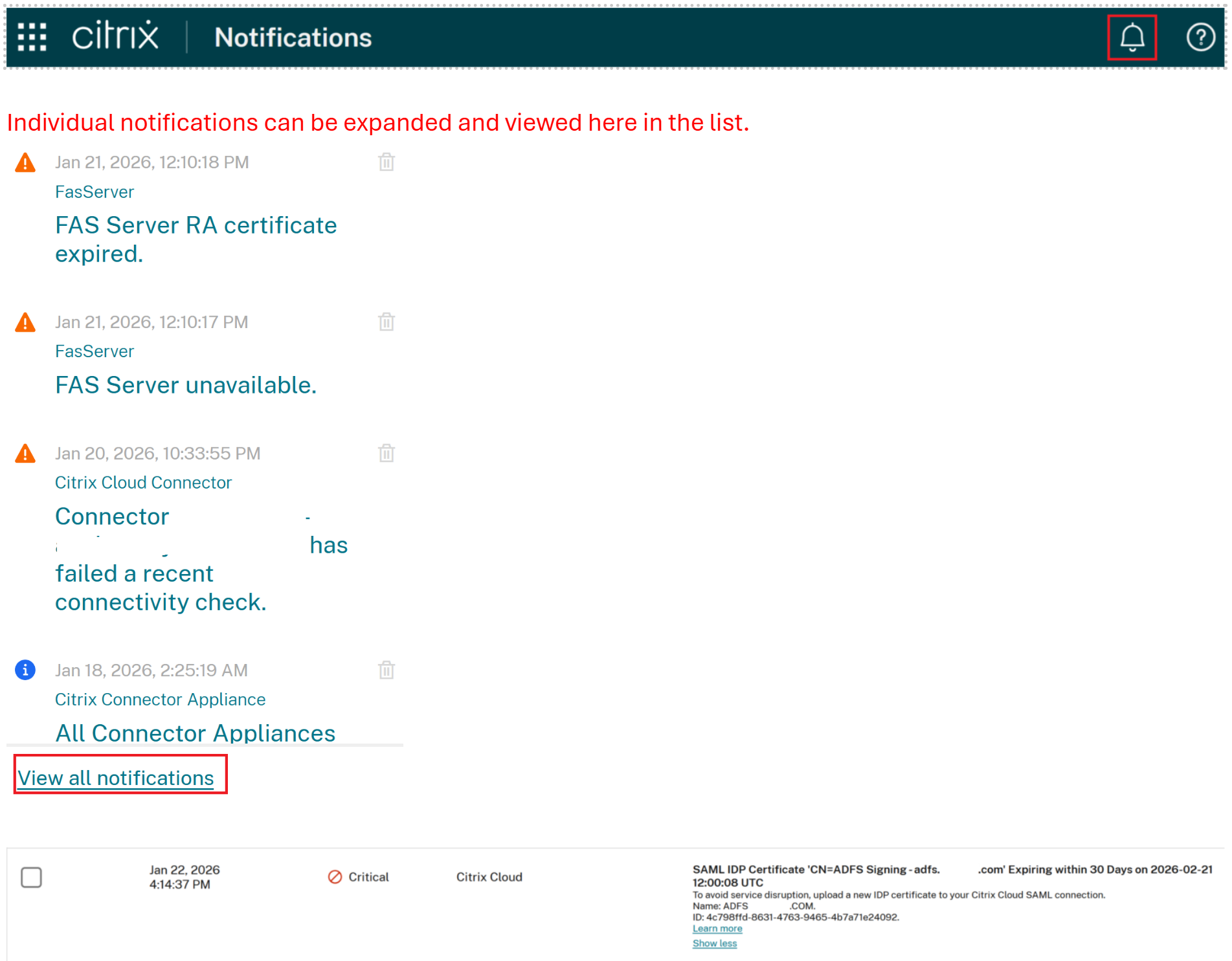

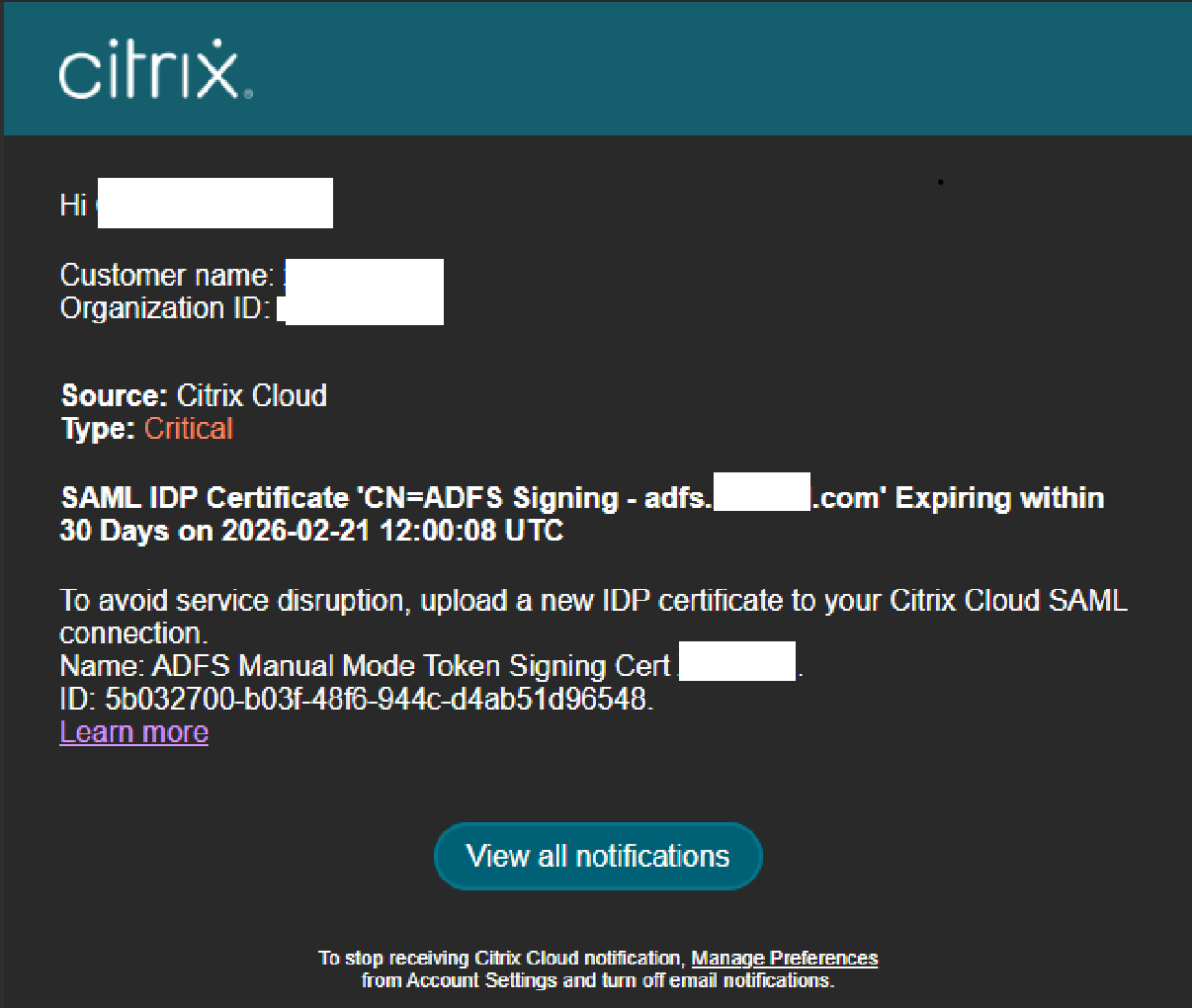

Citrix Cloud-Administratoren erhalten eine kritische Benachrichtigung, wenn sie eine oder mehrere SAML-Verbindungen mit IDP-Zertifikaten haben, die in den nächsten 30 Tagen ablaufen. Citrix Cloud überwacht alle SAML-Verbindungen und erkennt alle, die ein Zertifikat enthalten, das in den nächsten 30 Tagen abläuft. Sie können zusätzlich zu den Benachrichtigungen von Ihrem Citrix Cloud-Tenant auch Benachrichtigungen von Ihrem SAML-IdP über SAML-App-Zertifikate erhalten, die bald ablaufen.

Wichtig:

Wenn Ihre Citrix Cloud-Administratoren alle E-Mail- und Citrix Cloud-Konsolenbenachrichtigungen deaktiviert haben, könnten Sie diese kritischen Warnungen verpassen, wenn sich Ihr SAML-IdP-Zertifikat seinem Ablaufdatum nähert. Ihre Citrix Cloud-Administratoren sind dafür verantwortlich, sicherzustellen, dass mindestens ein oder mehrere aktive Administratorbenutzer diese kritischen Benachrichtigungen erhalten können. In diesem Artikel erfahren Sie, wie Citrix Cloud-Administratoren ihre Benachrichtigungen verwalten.

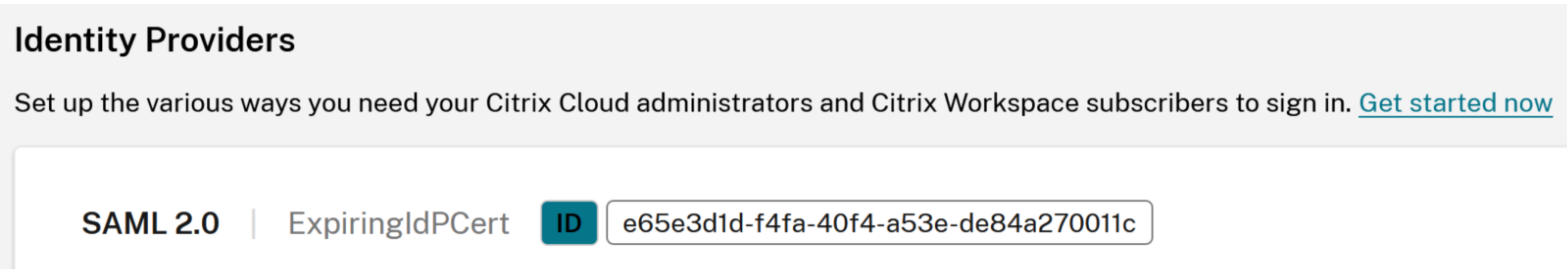

Jede Benachrichtigung über den Ablauf eines IdP-Zertifikats enthält Details, die Ihnen helfen, die SAML-Verbindung innerhalb von Citrix Cloud und das IdP-Zertifikat zu identifizieren, das in Ihrem Identitätsanbieter abläuft. Navigieren Sie weiter zu Identitäts- und Zugriffsmanagement > Authentifizierung.

- SAML-Verbindungs-Spitzname:

ExpiringIdPCert - SAML-Verbindungs-ID:

e65e3d1d-f4fa-40f4-a53e-de84a270011c - Allgemeiner Name des Zertifikats:

CN=expiringcert.domain.com - Ablaufdatum:

2025-12-27

Administratorbenachrichtigungen im Citrix Cloud-Portal

Navigieren Sie zur Citrix Cloud-Startseite, klicken Sie auf das Glockensymbol und wählen Sie „Alle Benachrichtigungen anzeigen“. Suchen Sie nach kritischen Warnungen, die das Zertifikat und die SAML-Verbindung anzeigen, die in den nächsten 30 Tagen ablaufen.

E-Mail-Benachrichtigungen

Sobald eine Benachrichtigung über den Ablauf eines IdP-Zertifikats einmal gesendet wurde, wird sie nicht erneut gesendet. Dies soll unnötiges E-Mail-Spamming verhindern und sicherstellen, dass Citrix Cloud-Administratoren die Benachrichtigungs-E-Mail nur einmal erhalten und nicht jeden Tag eine weitere E-Mail über den gesamten 30-Tage-Zeitraum, wenn der Ablauf näher rückt. Wenn die Citrix Cloud-Benachrichtigung abgewiesen wird, wird sie nicht erneut gesendet.

Kann ich das SAML-IdP-Zertifikat aktualisieren, während ich die Citrix Cloud SAML-Verbindung weiterhin verwende, ohne einen Ausfall zu verursachen?

Ja. Die Einführung eines zweiten IdP-Zertifikats in die SAML-IdP-Verbindung ermöglicht nahtlose SAML-Anwendungszertifikats-Rollover. Laden Sie das neue Zertifikat mindestens 24 Stunden vor Ablauf des aktuellen Zertifikats hoch. Ihre Workspace-Endbenutzer oder Citrix Cloud-Administratorbenutzer sollten davon unberührt bleiben, vorausgesetzt, Sie haben diesen Artikel korrekt befolgt.

Wo erhalte ich eine Kopie des neuesten Signaturzertifikats des Identitätsanbieters (IdP) von meiner SAML-Anwendung?

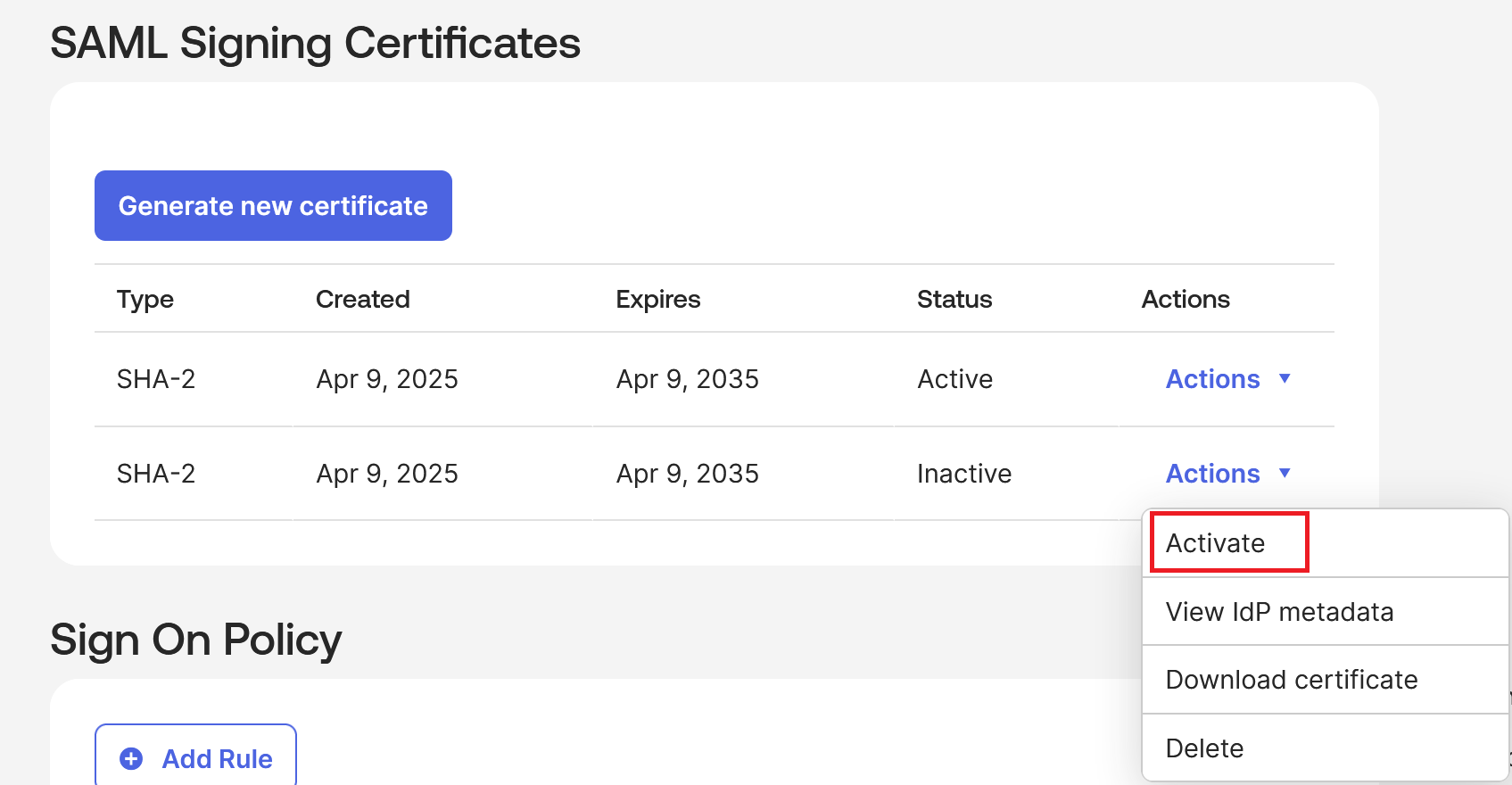

Zertifikate, die in lokalen SAML-IdPs wie PingFederate verwendet werden, werden entweder von privaten Zertifizierungsstellen innerhalb Ihrer Organisation oder von kommerziellen Zertifizierungsstellen wie Digicert bezogen. Cloud-basierte SAML-IdP-SAML-Apps können jederzeit neue IdP-Zertifikate bei Bedarf innerhalb der SAML-App-Benutzeroberfläche generieren. Neue IdP-Signaturzertifikate können jederzeit generiert und auf „Inaktiv“ gesetzt werden.

Kann Citrix Cloud zwei verschiedene IdP-Signaturzertifikate gleichzeitig vertrauen?

Ja. Nahtlose IdP-Zertifikats-Rollover hängen davon ab. Citrix Cloud SAML-Verbindungen vertrauen SAML-Antworten. Diese Antworten müssen mit einem der beiden vertrauenswürdigen IdP-Signaturzertifikate signiert sein, die in die SAML-Verbindung hochgeladen wurden. Wenn eines der Zertifikate abgelaufen ist, kann es von Citrix Cloud nicht mehr vertraut werden und sollte von Ihrer SAML-Anwendung nicht mehr verwendet werden.

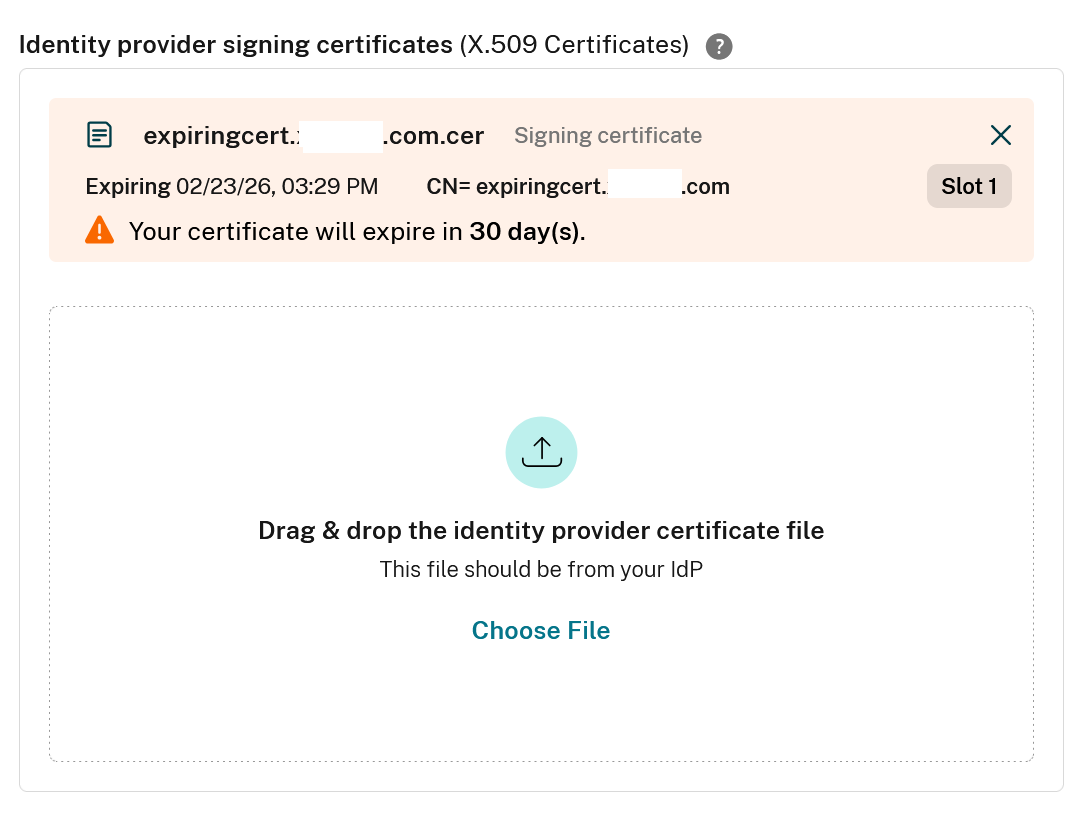

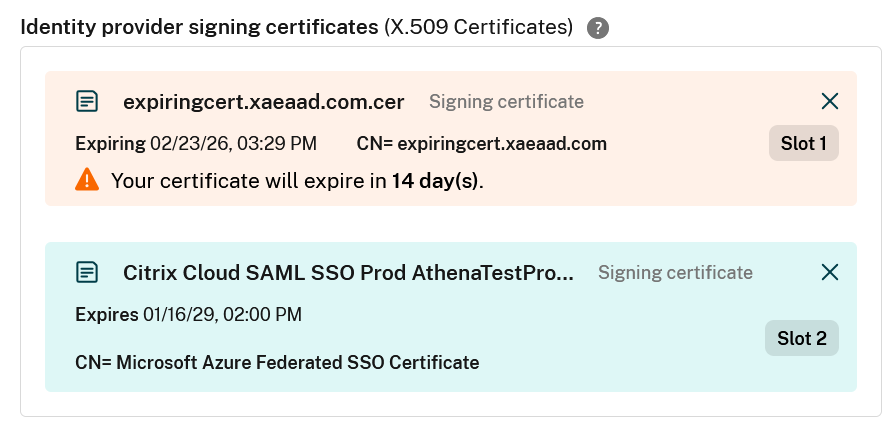

Citrix Cloud SAML-Verbindungen können entweder ein oder zwei SAML-Anwendungszertifikate speichern.

Slot1: enthält das Zertifikat, das Sie beim ersten Erstellen der Citrix Cloud SAML-Verbindung hochgeladen haben. Dieses Zertifikat muss vor seinem Ablauf ersetzt werden, um Ausfälle zu vermeiden.

Slot2: ist nach der Erstellung Ihrer SAML-Verbindung immer leer, kann aber verwendet werden, um ein neues SAML-App-Zertifikat hochzuladen, bevor das Zertifikat in Slot1 abläuft. Es soll ein alternatives vertrauenswürdiges Zertifikat bereitstellen, das das ablaufende Slot1-Signaturzertifikat ablöst.

Wann sollte ich das “alte” Identitätsanbieter (IdP)-Signaturzertifikat aus meiner SAML-Verbindung innerhalb von Citrix Cloud entfernen?

Das alte Identitätsanbieter (IdP)-Signaturzertifikat sollte nur aus der Citrix Cloud SAML-Verbindung entfernt werden, NACHDEM Sie nachgewiesen haben, dass das “neue” Signaturzertifikat in Ihrer SAML-Anwendung aktiviert wurde UND Sie sich erfolgreich mit diesem in Workspace und/oder Citrix Cloud angemeldet haben. Es ist einfacher, eine fehlgeschlagene Wartungsaufgabe zur IdP-Zertifikatsrotation rückgängig zu machen, wenn beide IdP-Zertifikate noch in der Citrix Cloud-Verbindung vorhanden sind. Citrix Cloud kann beiden Zertifikaten vertrauen, sofern beide noch gültig sind. Wenn das IdP-Zertifikat bereits abgelaufen ist, ist ein Rollback nicht möglich.

Wie kann ich feststellen, welches IdP-Signaturzertifikat meine SAML-Anwendung derzeit zum Signieren der SAML-Antwort verwendet?

Ihre SAML-Anwendung verwendet jeweils nur ein Zertifikat, um die SAML-Antwort zu signieren. Sie verwendet das Zertifikat, das derzeit in Ihrer SAML-Anwendung als aktiv festgelegt ist. Das aktive IdP-Signaturzertifikat ist auch in den Metadaten der SAML-Anwendung vorhanden.

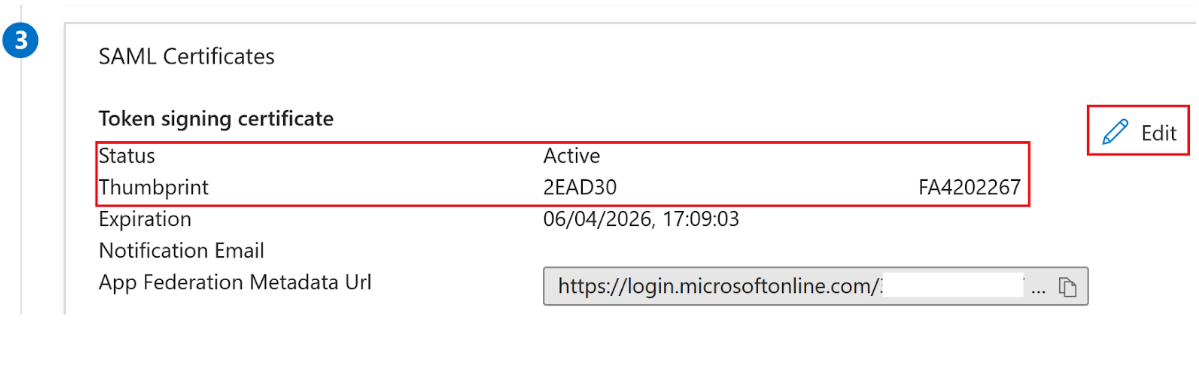

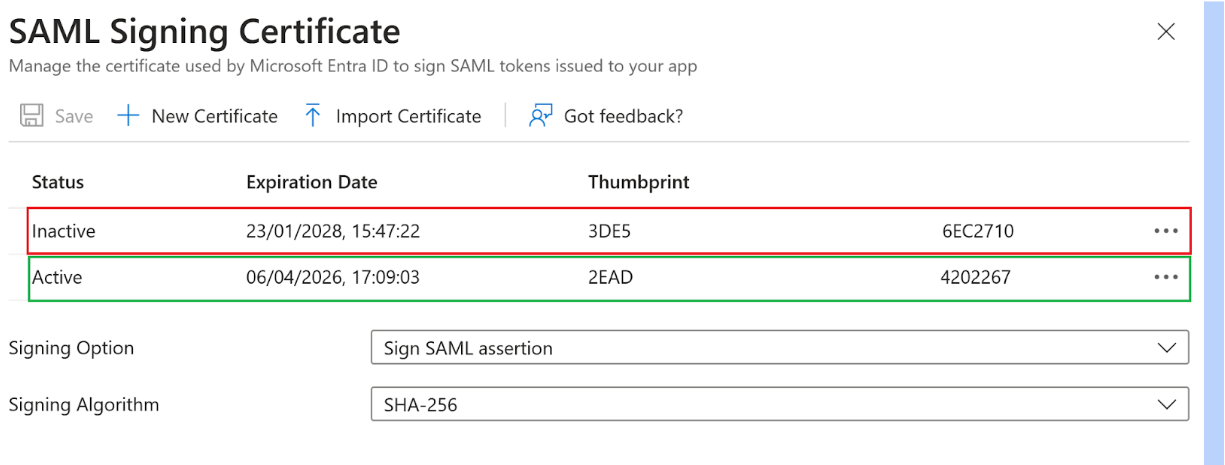

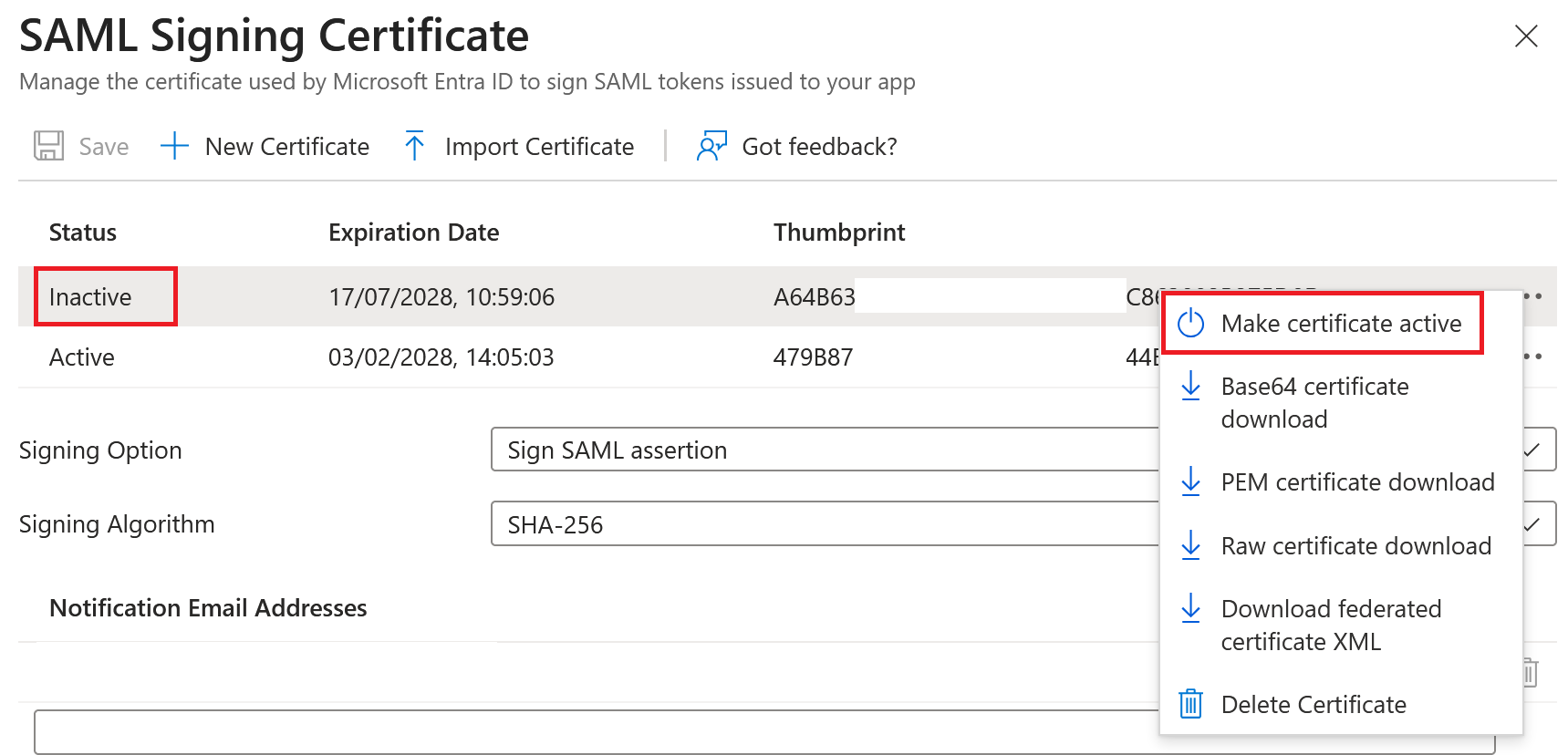

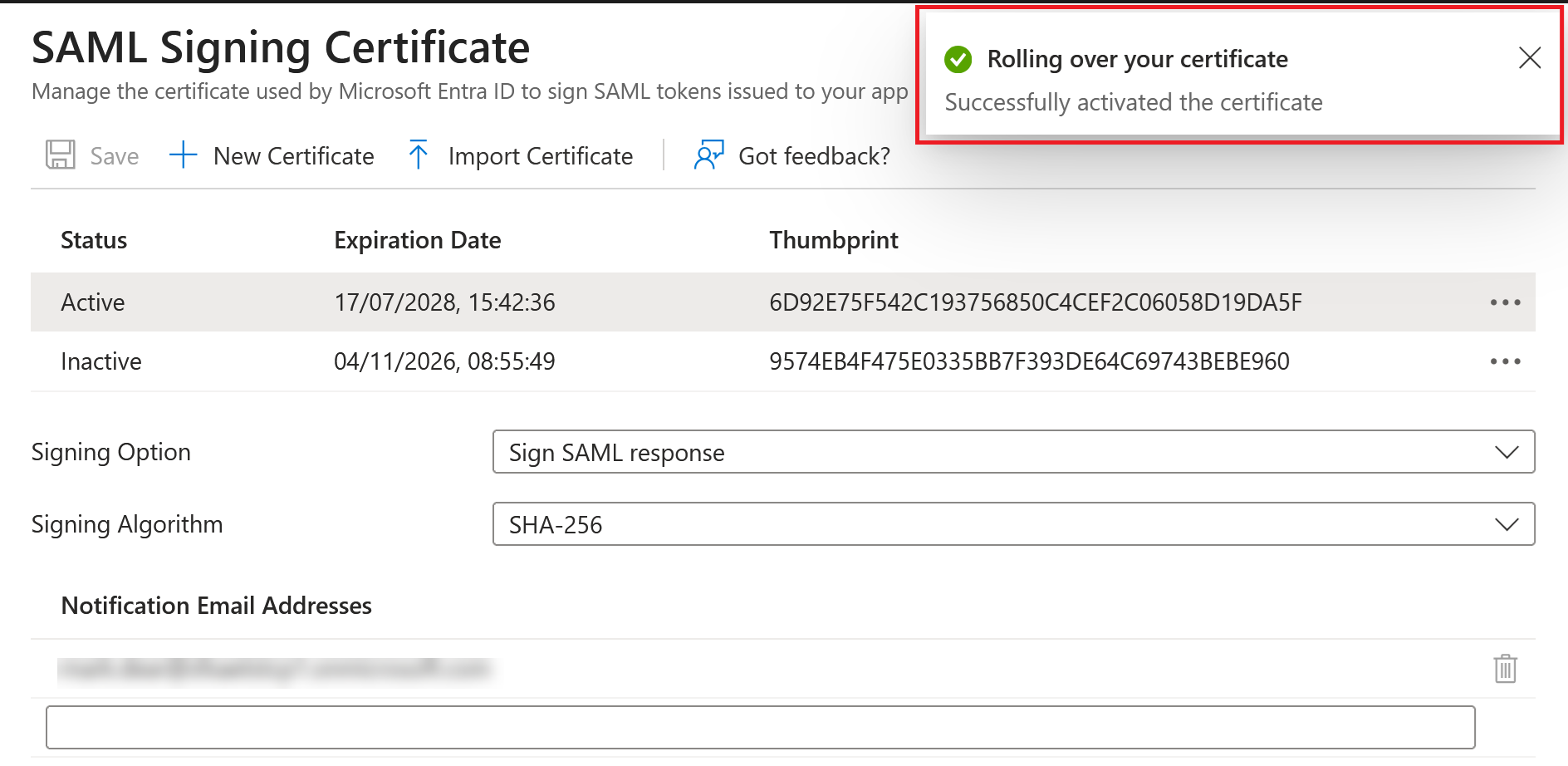

Die folgenden Screenshots zeigen Beispiele aus Entra ID.

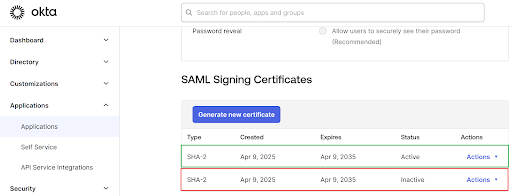

Der folgende Screenshot zeigt ein Beispiel aus Okta.

Durchführen einer IdP-Zertifikatsrotation für eine SAML-Anwendung als geplante Wartungsaufgabe

Wichtig:

Mindestens eines Ihrer IdP-Zertifikate innerhalb Ihrer SAML-Verbindung muss gültig und in Ihrem IdP aktiv sein, um einen Ausfall zu verhindern. Wenn Sie nur ein einziges IdP-Zertifikat in Citrix Cloud konfiguriert haben und dieses Zertifikat abläuft, kommt es bei Ihren Benutzern zu einem Ausfall und die SAML-Anmeldung schlägt fehl. Diese Situation betrifft Workspace-Benutzer und/oder Citrix Cloud-Administratoren, je nachdem, wie Ihre SAML-Verbindung verwendet wird.

-

Planen Sie die IdP-Zertifikatsrotation mehrere Tage vor dem Ablaufdatum Ihres aktuellen Zertifikats.

-

Besorgen Sie sich eine Kopie des Ersatz-IdP-Zertifikats aus Ihrer SAML-Anwendung, zu dem Sie wechseln möchten. Stellen Sie sicher, dass das IdP-Zertifikat im PEM-, CER- oder CRT-Format vorliegt, um es in Ihre Citrix Cloud SAML-Verbindung hochladen zu können.

-

Laden Sie das Ersatz-IdP-Zertifikat mindestens 24 Stunden, bevor Sie die Rotation des Zertifikats in Ihrer SAML-Anwendung auslösen möchten, in Ihre Citrix SAML-Verbindung hoch.

Navigieren Sie zu Ihrer SAML-Verbindung unter Identitäts- und Zugriffsverwaltung > Authentifizierung. Wählen Sie die 3 Punkte bei einer SAML-Verbindung mit einem in den nächsten 30 Tagen ablaufenden Zertifikat aus und klicken Sie auf Anzeigen.

ODER,

Klicken Sie auf Zertifikate verwalten.

-

Laden Sie das zweite IdP-Zertifikat über die Upload-Option Slot2 innerhalb der Citrix Cloud SAML-Verbindung hoch.

-

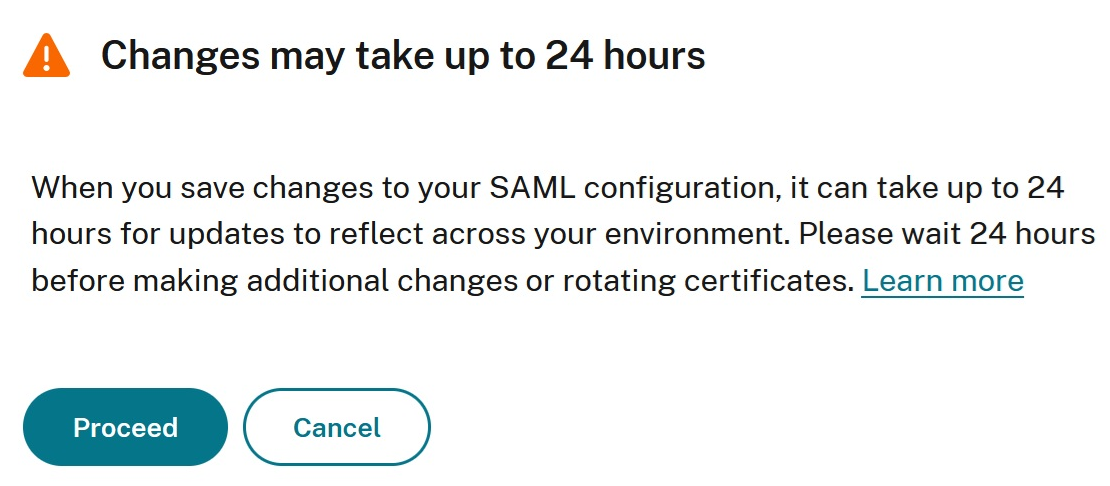

Speichern Sie die SAML-Verbindung, nachdem Sie das neue Zertifikat hochgeladen haben.

-

Warten Sie etwa 24 Stunden, führen Sie dann die Rollover-Aktion in Ihrem IdP durch und setzen Sie das sekundäre IdP-Zertifikat auf aktiv. Die Methode zum Rollover des Zertifikats ist für jeden SAML-IdP unterschiedlich.

Wichtig:

Die Authentifizierungsplattform von Citrix speichert alle IdP-Einstellungen aus Gründen der Ausfallsicherheit und Leistung im Cache. Sie können das Ersatz-Zertifikat nicht in Citrix Cloud hochladen und dann sofort das Zertifikat in Ihrer SAML-Anwendung rotieren, da zwischengespeicherte Werte vorhanden sind. Eine Verzögerung zwischen dem Hochladen des neuen Zertifikats und der Aktivierung des neuen Zertifikats in Ihrer SAML-App ist erforderlich. Diese Verzögerung ermöglicht es, den Citrix-Authentifizierungs-Cache mit dem neu hochgeladenen Zertifikat zu aktualisieren. Eine Verzögerung von 24 Stunden ist länger als der TTL-Wert des Caches. Diese Dauer stellt sicher, dass das neue Zertifikat verfügbar ist, wenn die SAML-Anwendung es am nächsten Tag verwendet.

Entra ID SAML-Anwendung:

Okta SAML-Anwendung:

-

Testen Sie, ob die SAML-Anmeldung erfolgreich ist, indem Sie entweder Ihre Workspace-URL und/oder die Citrix Cloud SAML-Anmelde-URL verwenden und überprüfen Sie den Wert des Signaturzertifikats innerhalb der SAML-Assertion.

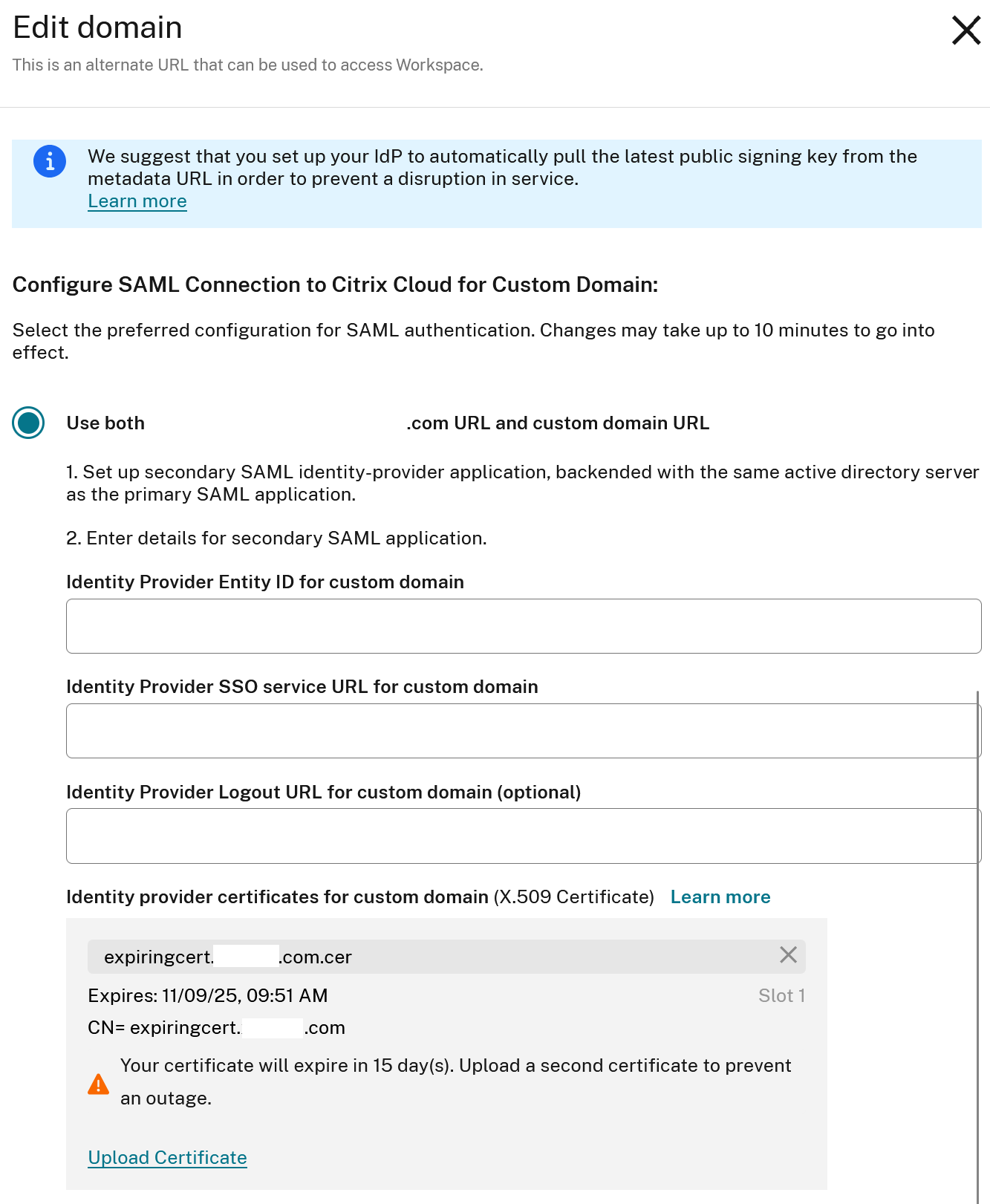

Ein sekundäres SAML-IdP-Zertifikat in eine bestehende SAML-Verbindung für eine benutzerdefinierte Workspace-Domäne hochladen?

Wenn Sie das von einer sekundären SAML-Anwendung verwendete IdP-Zertifikat aktualisieren müssen, die zur Unterstützung einer benutzerdefinierten Workspace-Domäne konfiguriert ist, befolgen Sie die gleichen Schritte wie oben beschrieben.

- Navigieren Sie zu Workspace-Konfiguration > Zugriff > Benutzerdefinierte Workspace-URL > Wählen Sie die 3 Punkte aus > Bearbeiten.

Fehlerbehebung bei IdP-Signaturzertifikatsrotationen

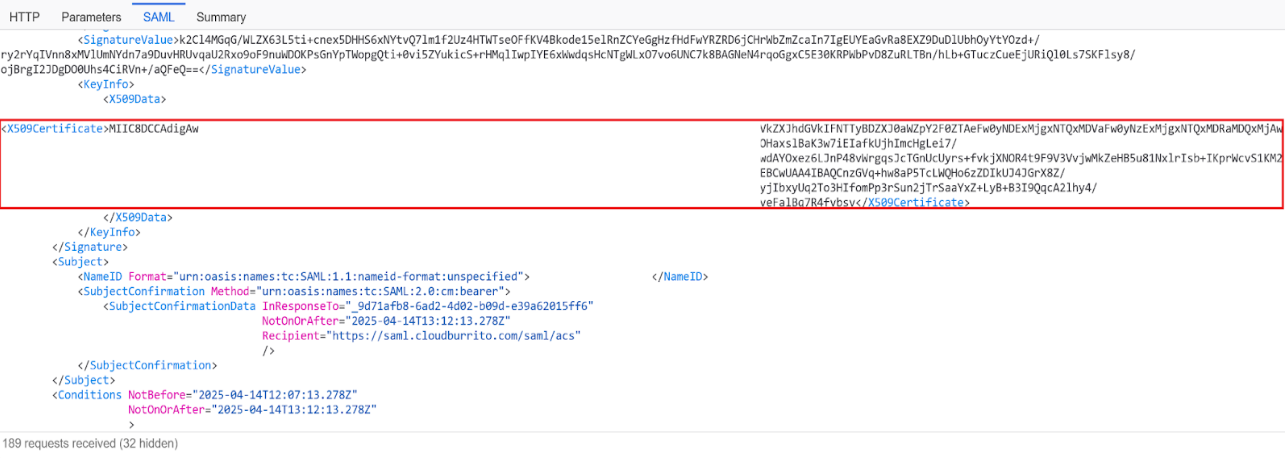

Wenn Sie nach der Durchführung einer IdP-Zertifikatsrotation Probleme bei der SAML-Anmeldung feststellen, erfassen Sie eine SAML-Tracer-Datei und untersuchen Sie die Base64-Daten des Zertifikats innerhalb der SAML-Antwort.

-

Starten Sie die SAML-Tracer-Erfassung, bevor Sie entweder die Workspace-URL oder die Citrix Cloud GO-URL in Ihren Browser eingeben. Stellen Sie sicher, dass Sie den gesamten Authentifizierungsprozess von Anfang bis Ende erfassen.

-

Führen Sie eine SAML-Anmeldung bei Workspace oder Citrix Cloud über Ihren IdP durch und schließen Sie den Authentifizierungsschritt ab, wenn Sie zur Eingabe von Anmeldeinformationen aufgefordert werden.

-

Suchen Sie die SAML-Antwort Ihres IdP, die an den Citrix Cloud SAML-Endpunkt

https://saml.cloud.com/saml/acsgesendet wurde, und den Eintrag in der SAML-Tracer-Datei hier.

-

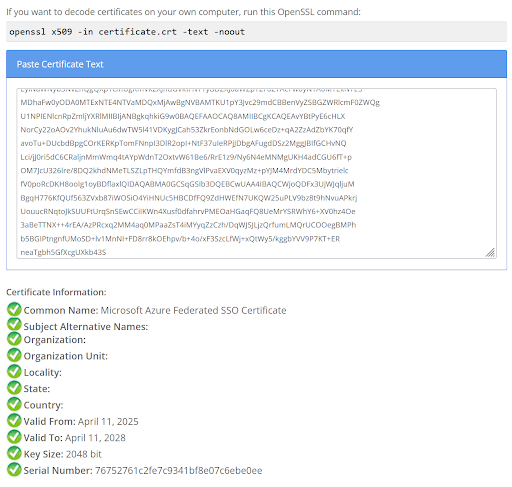

Suchen Sie den Zertifikatsabschnitt innerhalb des SAML-XML und kopieren Sie die Base64-Daten des IdP-Signaturzertifikats in ein geeignetes Tool zur Dekodierung.

Wichtig:

Dieser Schritt setzt voraus, dass Sie die von Citrix empfohlene SAML-Konfiguration befolgt und HTTP POST als SAML-Binding innerhalb Ihrer Citrix Cloud SAML-Verbindung verwendet haben.

-

Dekodieren Sie das Zertifikat aus seinen Base64-Daten und überprüfen Sie, ob es dem aktiven Zertifikat im SAML-IdP mit dem korrekten Datum und der korrekten Uhrzeit entspricht.

-

Wenn das aus der SAML-Antwort in den Schritten 4 und 5 erhaltene Zertifikat nicht den Erwartungen entspricht, aktivieren Sie das korrekte Zertifikat in Ihrem IdP. Überprüfen Sie das aktive Zertifikat in Ihrer SAML-Anwendung. Dieses Zertifikat ist in der SAML-Antwort enthalten.