在 AWS 中完成的必备条件

Citrix DaaS™ 适用于 Amazon WorkSpaces Core 捆绑包的快速部署

简介

本文介绍如何准备和创建适用于 Amazon WorkSpaces Core 的 Citrix® 部署。Amazon WorkSpaces Core 位于 Amazon Web Services (AWS) 中。

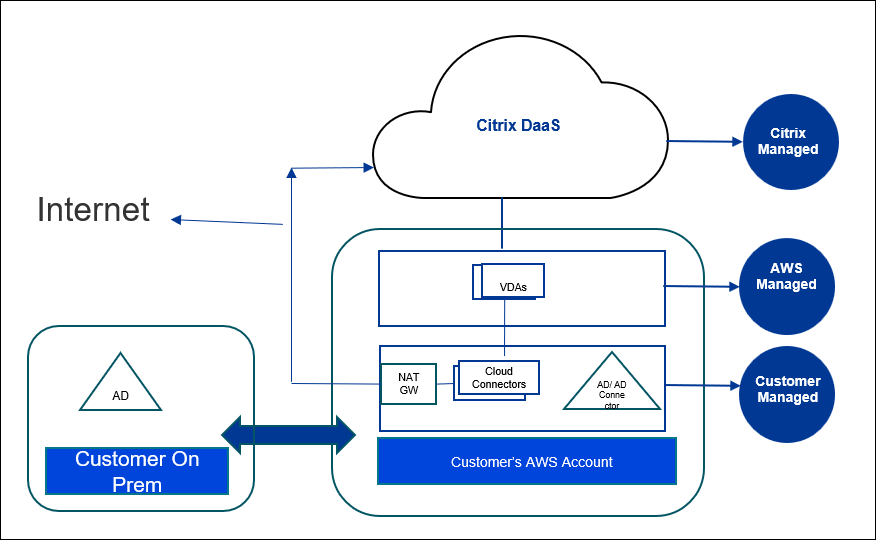

以下是 AWS 实施及其使用 Citrix DaaS 进行管理的示意图:

准备和创建部署

快速部署界面中的部署清单包含指向步骤 1-5 的链接。

- 开始之前,请完成 Citrix Cloud 和 AWS 中的必备条件。

- 创建资源位置(在 Citrix Cloud 中)。(此步骤也包含在必备条件中。)

- 连接您的 AWS 帐户。此步骤启用权限,以便 Citrix DaaS 可以连接到 AWS。

- 创建部署。此步骤指定要部署的计算机以及可以通过 Citrix Workspace 访问这些计算机的用户。

开始之前

- 在开始准备和创建部署之前,请确保您已完成以下任务。

- 有一个例外:在 Citrix Cloud™ 中创建资源位置被列为必备条件。它也是部署清单中的第一个步骤。因此,如果您将资源位置创建为必备条件的一部分,请跳过清单序列中的该步骤。同样,如果您之前没有完成该步骤,请在清单中完成该步骤。

在 Citrix Cloud 中完成的必备条件

-

创建 Citrix Cloud 帐户并订阅 Citrix DaaS。

- 创建 Citrix Cloud 资源位置。(此步骤也链接在快速部署界面中。)

在 AWS 中完成的必备条件

- 创建 AWS 用户帐户。该帐户必须具有:

- 适用于 Citrix API 客户端的角色权限。

- 编程访问权限。有关详细信息,请参阅[AWS 帐户编程访问权限](/zh-cn/citrix-daas/install-configure/amazon-workspaces-core#aws-account-programmatic-access-permissions)。

- 创建 workspaces_DefaultRole 角色。有关详细信息,请参阅[创建 workspaces_DefaultRole 角色](https://docs.aws.amazon.com/workspaces/latest/adminguide/workspaces-access-control.html#create-default-role)。

- 在您的 Active Directory 中:

- 使用 AD Connector 选项存储和管理信息。有关更多详细信息,请参阅[AD Connector](https://docs.aws.amazon.com/workspaces/latest/adminguide/manage-workspaces-directory.html)。

- 创建用于创建 VM 的 OU。该 OU 必须具有用于与 Cloud Connector 和 Citrix Cloud 进行通信的 Citrix 策略。有关详细信息,请参阅参考部分。

- 为 Citrix Cloud Connector™ 配置设置组策略:

1. 从 [Citrix 下载站点](https://accounts.cloud.com/core/login?ReturnUrl=%2Fcore%2Fconnect%2Fauthorize%2Fcallback%3Fclient_id%3DO8sCZ5eEEXj1tDTKQQ1XEQ%253D%253D%26scope%3Dopenid%2520email%2520profile%2520ctx_principal_aliases%26response_type%3Dcode%2526state%3D907fd434ea93bd8c45d8bca15a76970ac757a75a%26acr_values%3Dtenant_scopes%253AIT%26redirect_uri%3Dhttps%253A%252F%252Fssoservice.citrix.com%252Fathena%252Flogin)下载由 Citrix 提供的最新组策略管理控制台 (CitrixGroupPolicyManagement_64.msi)。

2. 安装 MSI(该计算机必须安装 Visual Studio 2015 运行时)。然后[创建 Citrix 策略](/zh-cn/citrix-virtual-apps-desktops/policies.html),其中包含[控制器策略设置](/zh-cn/citrix-virtual-apps-desktops/policies/reference/virtual-delivery-agent-policy-settings.html#controllers)。该设置指定 Cloud Connector 地址。

- 创建或使用现有 NAT 网关。有关详细信息,请参阅NAT 网关。

- 创建或使用一个或多个现有安全组,允许 Citrix Cloud Connector 与已部署的 VM 进行通信。有关详细信息,请参阅使用安全组控制流向 AWS 资源的流量。

-

开具 AWS 支持工单以在您的帐户上启用 BYOL。要开始使用,请联系您的 AWS 客户经理或销售代表,或联系 AWS 支持中心。您的联系人将验证并启用 BYOL。有关详细信息,请参阅使用 Amazon WorkSpaces 控制台为您的帐户启用 BYOL。

注意:

目前不支持 BYOL 的 Windows 10 N 和 Windows 11 N 版本。

- 使用适用于 Amazon WorkSpaces Core 的 Citrix DaaS 功能将自动启用 AWS WorkSpaces Core 中的自带协议 (BYOP) 功能。

- 拥有足够的 Windows 10 许可证,用于将要创建的桌面。有关详细信息,请参阅自带 Windows 桌面许可证。

一般准备

在开始之前,请查看每个步骤。好处:这将有助于轻松完成这些过程。

创建资源位置

您可以在 Citrix Cloud 中创建资源位置。

- 资源位置包含两个或更多与 Citrix Cloud 通信的 Cloud Connector。您安装 Cloud Connector 的服务器必须位于 EC2 VPC 中,已加入域,并具有 Internet 连接。Cloud Connector 必须与您计划使用的目录位于同一 VPC 中。

- 有关 Cloud Connector 的更多信息,请参阅 Citrix Cloud Connector 以及如何预配它们。

- 资源位置还可以包含您的 Active Directory 服务器。有关更多信息,请参阅 将 Active Directory 连接到 Citrix Cloud。

连接您的 AWS 帐户

此过程可为 Citrix DaaS 启用连接到 AWS 的权限。

要为 AWS WorkSpaces Core 创建 AssumeRole,请按照以下步骤操作:

- 在 DaaS 磁贴中,单击管理以打开 Studio。

- 在左侧窗格中,选择 Quick Deploy > Amazon WorkSpaces Core > Accounts,然后单击连接帐户。

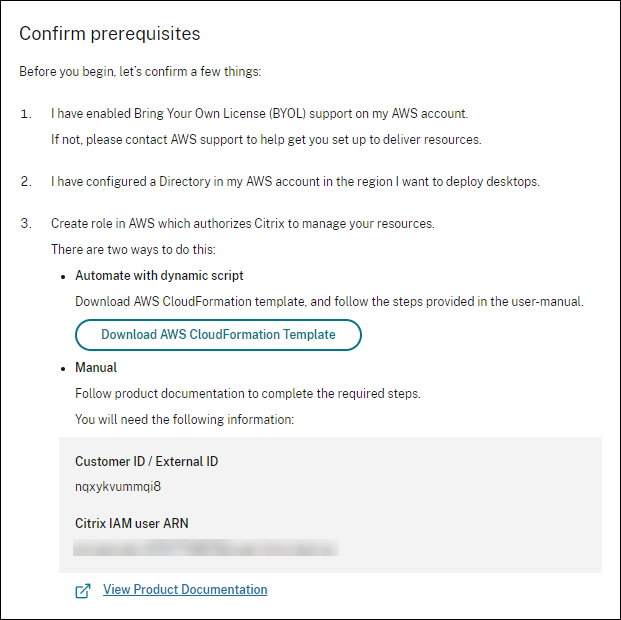

-

在连接 AWS 帐户页面上,在确认先决条件下,单击下载 AWS CloudFormation 模板。模板下载完成后,单击下一步。

- 要上传模板,请参阅 为 AWS Workspace Core 集成创建 AssumeRole。

-

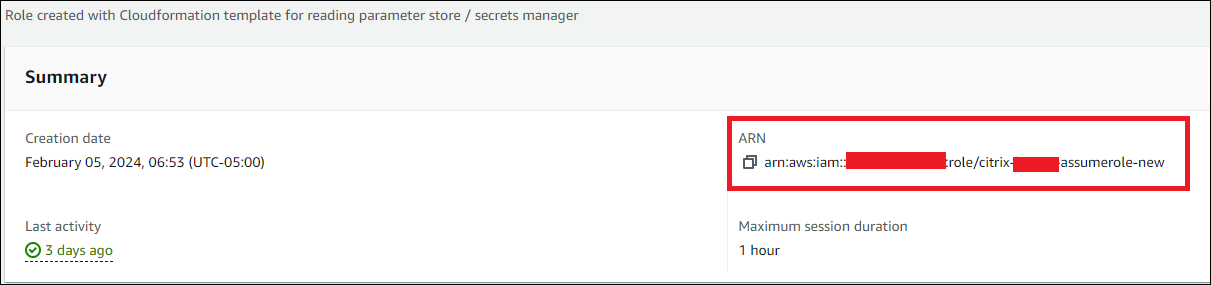

在验证帐户页面上,在 Role ID 字段中添加生成的 Amazon Resource Name (ARN),在 Name 字段中提供一个名称,然后单击下一步。此时将打开选择区域页面。

Role ID 对应于将授权 Citrix 管理资源的角色的 ARN。可以在 AWS 管理控制台中导航到 IAM > Roles 找到 Role ID。

如果您正在使用

CloudFormation脚本,请导航到 CloudFormation 并单击用于创建角色的相应堆栈。导航到资源选项卡,然后单击 LogicalID 为CitrixAssumeRole的资源。注意:

您不能在同一 AWS 帐户的同一区域中连接两个帐户。

-

在选择区域页面上,选择要部署桌面的区域,然后单击下一步。

注意:

如果您选择的区域未设置 BYOL,则您的帐户只能访问默认租用映像和共享目录连接租用。在此区域中设置 BYOL 后,您的帐户将能够访问 EC2 环境中的映像和专用目录连接租用。

- (此步骤仅在您选择启用 BYOL 的区域时显示)在配置 BYOL 支持页面上,要配置 BYOL 支持,需要连接到安全 Amazon 网络的管理网络接口。选择一个 IP 地址范围以搜索用作该接口的地址。然后选择显示可用 CIDR 块。如果所选搜索范围中有可用的 CIDR 块,请选择一个可用的 CIDR 块。成功选择搜索地址范围和可用 CIDR 块后,将显示一条确认消息。单击下一步。

-

- 在摘要页面上,查看您指定的信息。您可以返回到之前的页面。完成后,单击完成。

- 连接过程可能需要数小时才能完成。

-

为 AWS Workspace Core 集成创建 AssumeRole

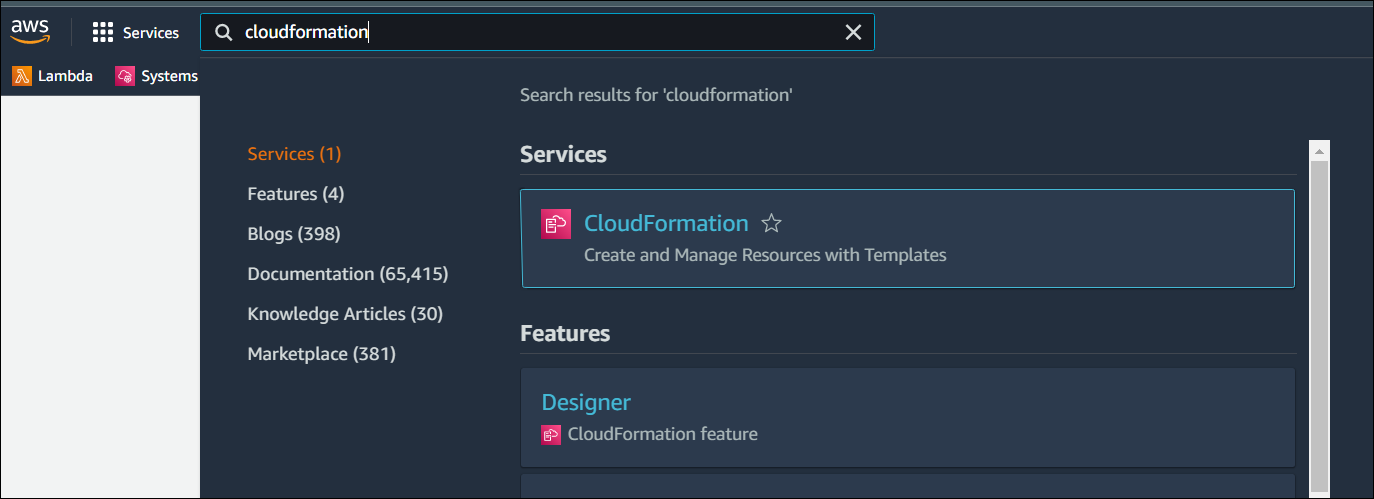

- 1. 在浏览器窗口中,打开 **Amazon Web Services** 网站并登录。

- 1. 在**搜索**字段中,键入 **cloudformation**,然后按 **Enter**。

-

在服务下,选择 CloudFormation。此时将打开堆栈窗口。

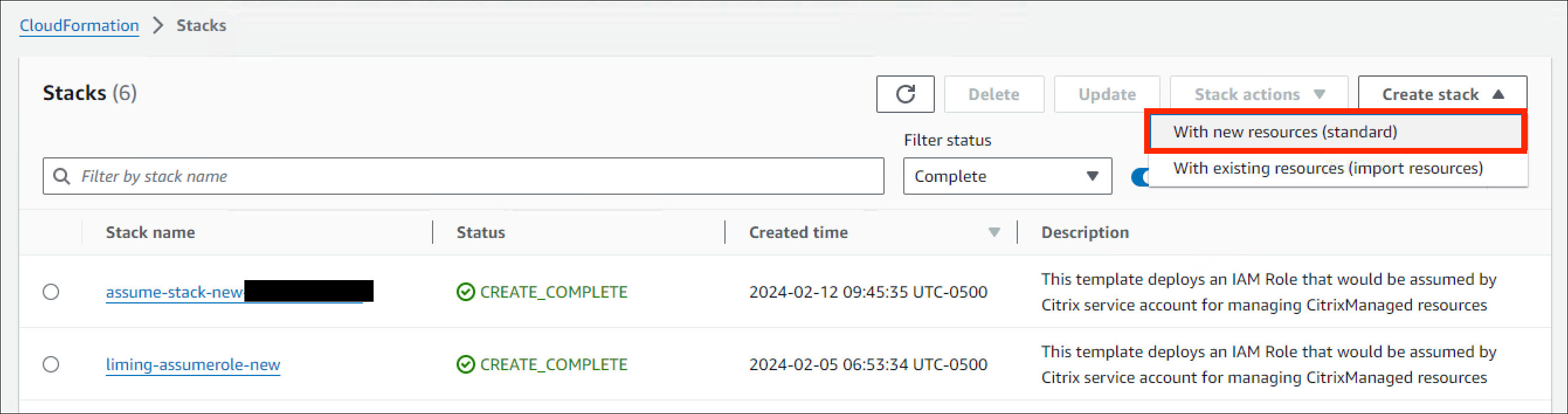

-

- 单击右上角的 Create stack > With new resources (standard)。此时将打开创建堆栈窗口。

-

- 在先决条件 – 准备模板下,选择模板已就绪。

-

- 在指定模板下,单击上传模板文件 > 选择文件,然后单击下一步。此时将打开指定堆栈详细信息窗格。

-

- 在先决条件 – 准备模板下,选择模板已就绪。

-

-

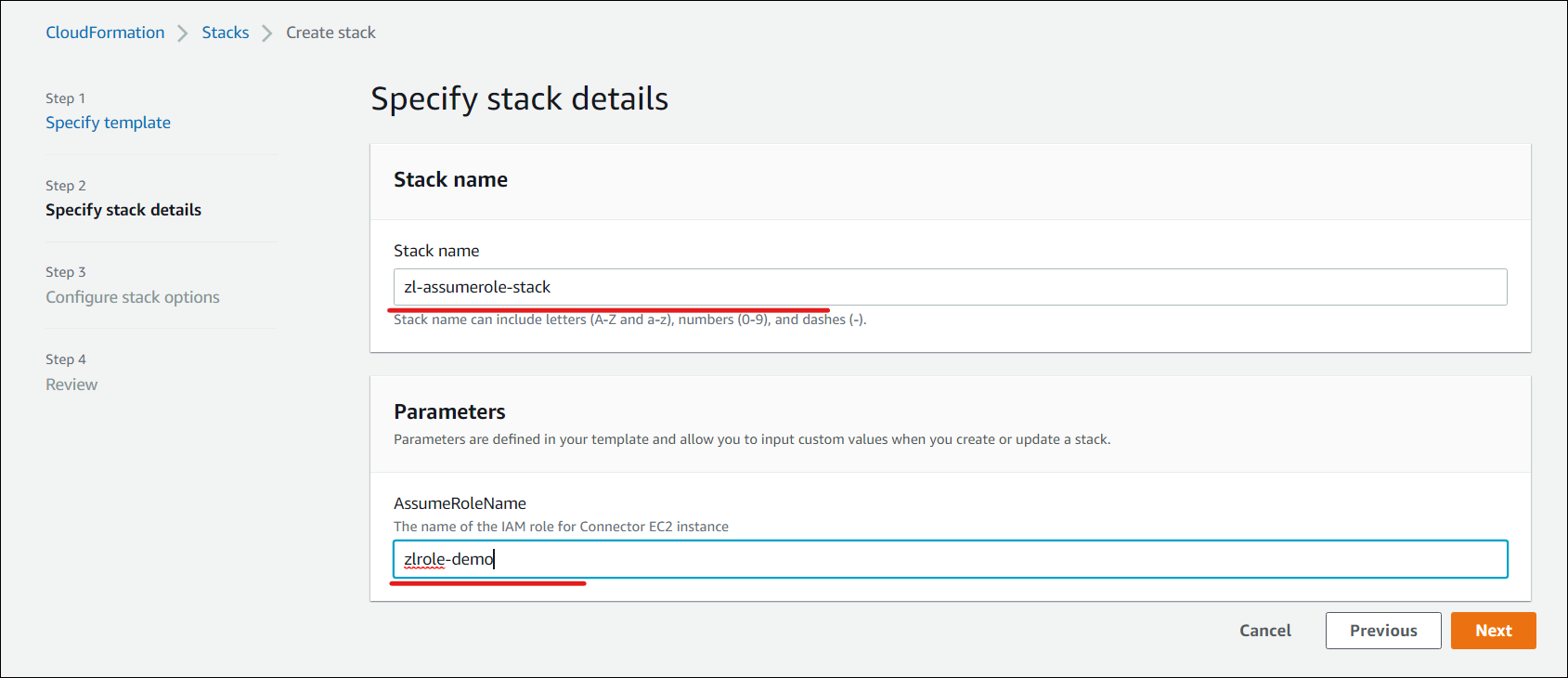

在指定堆栈详细信息窗格中,提供堆栈名称和 AssumeRoleName,然后单击下一步。此时将打开配置堆栈选项窗格。 -

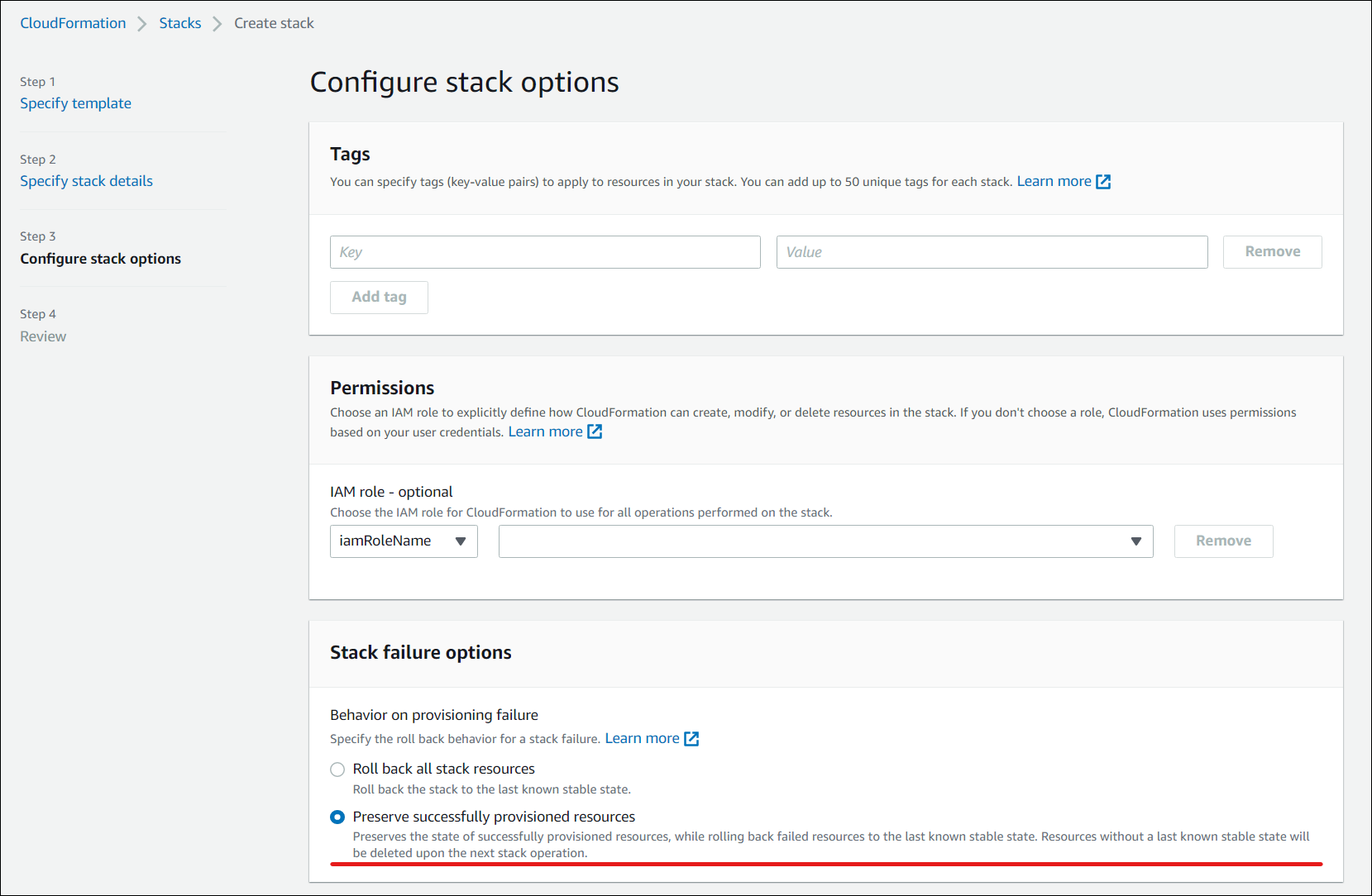

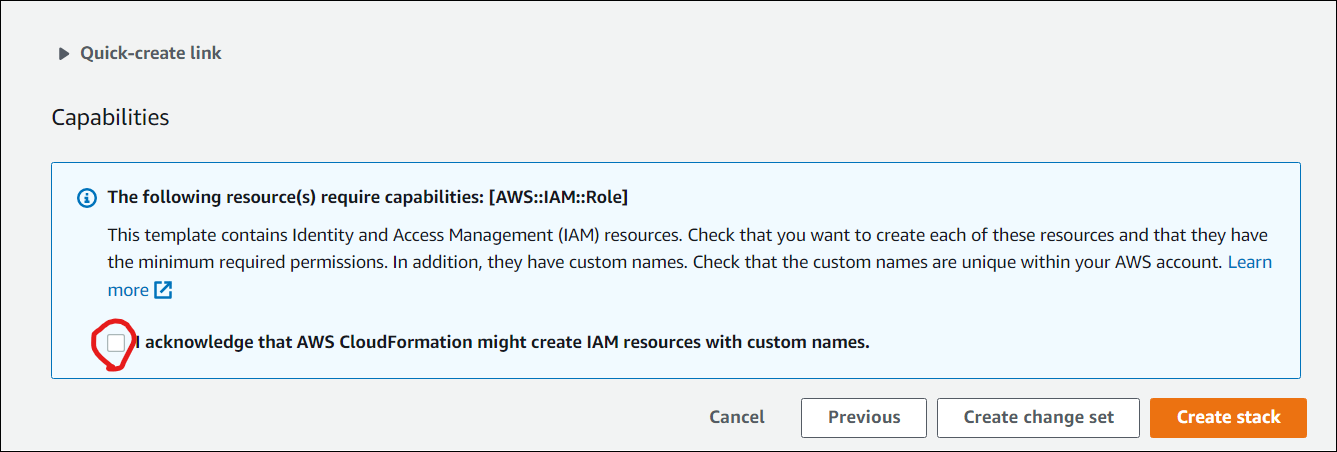

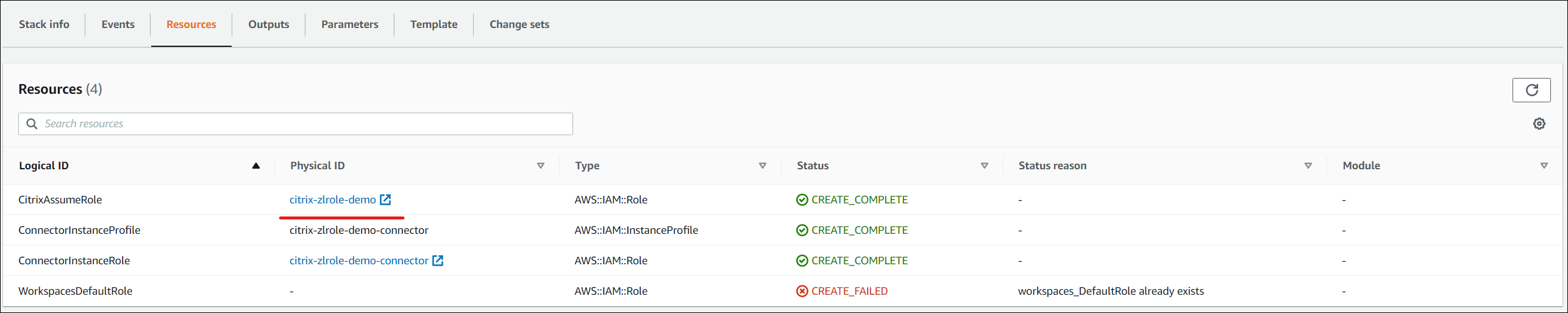

> **注意:** > > - 在**配置堆栈选项**窗格中,选择**保留成功预配的资源**选项。此选项可保留成功预配的资源的状态。没有上次已知稳定状态的资源将在下一次堆栈操作时删除。 > >  > > > - 在**功能**弹出窗口中,选中**我确认 AWS CloudFormation 可能会创建具有自定义名称的 IAM 资源**复选框,然后单击**创建堆栈**。 > >  > 堆栈创建可能最终会失败,因为 **workspace_DefaultRole** 已创建。这不影响 **AssumeRole** 的创建。 -

事件选项卡显示已创建堆栈的状态。 - 1. 在资源选项卡中,选择与已创建的 AssumeRole 对应的物理 ID。 -

- 1. 摘要窗格显示生成的 Amazon Resource Name (ARN)。

-

- 1. 摘要窗格显示生成的 Amazon Resource Name (ARN)。

-  - 1. 从 连接您的 AWS 帐户 中的步骤 4 继续该过程。

- 1. 从 连接您的 AWS 帐户 中的步骤 4 继续该过程。

创建目录连接

注意:

在此步骤开始时取消注册您的 AWS Directory。使用 Citrix DaaS 创建目录连接后,所选目录将注册以使用 Citrix DaaS 创建 Amazon WorkSpaces。

此过程将创建一个连接,允许访问您组织的 Active Directory。

先决条件:

- 包含两个 Cloud Connector 的资源位置。

- 一个安全组。

-

您的 Active Directory 中的一个 OU。

-

有关先决条件的详细信息,请参阅开始之前。

-

您可以从以下两个位置之一开始此过程:

- “入门”清单上的链接。

- 在 Studio 中,选择“Studio”>“快速部署”>“Amazon WorkSpaces Core”>“目录连接”。然后单击“创建目录连接”。

请按照“创建目录连接”顺序操作:

-

- 连接目录:从下拉菜单中选择帐户。为租用选择专用或共享。

-

-

资源位置:选择帐户和目录。(所选帐户必须至少有一个目录。)

- 选择将部署桌面计算机的两个子网。这些子网必须位于相应的可用区中。

- 为此连接指定一个友好名称。

- 完成后,单击“下一步”。

-

资源位置:选择帐户和目录。(所选帐户必须至少有一个目录。)

-

-

虚拟机设置:您选择的设置将应用于使用此目录连接的所有 VM。

- 所选 OU 必须与 Citrix 组策略的目标 OU 匹配。

- 选择一个安全组。

- 指示是否要向分配给 VM 的每个用户授予管理员权限。

-

虚拟机设置:您选择的设置将应用于使用此目录连接的所有 VM。

导入映像

此过程使您能够为用户创建桌面体验。您现在可以导入两种类型的映像:

- EC2 映像 - 要导入此映像,先决条件是安装 Citrix Virtual Delivery Agent 及其所有驱动程序。映像还必须为 BYOL 做好准备。BYOL 脚本可在以下位置获取:[BYOLChecker.zip](https://tools.amazonworkspaces.com/BYOLChecker.zip)。

- Workspace 映像 - 要导入此映像,先决条件是安装 Citrix Virtual Delivery Agent 及其所有驱动程序。

要导入映像,请按照以下步骤操作:

- 在“Web Studio”>“快速部署”>“Amazon WorkSpaces Core”中,单击“映像”。

- 在“我的映像”中,单击“导入映像”。

- 先决条件:提供 EC2 映像和 Workspace 映像的先决条件详细信息。单击“下一步: 选择映像”。

-

选择映像

- 为映像提供一个友好名称。

- 选择一个帐户。

- 从“映像”下拉列表中,您可以选择 EC2 或 WSI 类型的映像。

- 如果选择 EC2,则从“应用程序”下拉菜单中选择要安装的应用程序,然后单击“下一步: 摘要”。EC2 类型的映像仅支持单会话。

- 如果选择 WSI,请确保会话支持和引入过程与映像设置保持一致。尽管不匹配不会覆盖映像的设置,但可能会因不兼容而导致部署失败。将会话支持选择为单会话或多会话。

- 提供描述,然后单击“下一步: 摘要”。

- 单击“下一步”。将打开“摘要”页面。

-

- 在“摘要”页面中,查看您提供的信息,然后单击“导入映像”。

注意:

导入映像可能需要数小时。

- 选择任意映像,然后单击“查看详细信息”。详细信息页面显示创建映像时选择的选项,例如帐户、会话支持、租用、应用程序等。

注意:

创建部署时,在映像和性能页面中:

- 如果所选的**目录连接**具有专用租户,则列出的映像仅为单会话。在**桌面**页面中,您可以选择创建桌面并分配用户,也可以不分配用户。 - 如果所选的目录连接具有共享租户,则列出的映像既有单会话也有多会话。如果选择多会话映像,则在**桌面**页面中,只有**创建不分配用户的桌面**选项可用。

专用租户映像的要求

- 映像必须是 Windows 10 Pro 或 Windows 11 Pro。

- 在映像准备期间运行 BYOLChecker 脚本。

- 映像只能设置为单会话支持。

- 在 EC2 中创建 AMI 映像时,快照必须未加密。

- 映像导入期间的默认摄取协议是常规协议。但是,客户可以选择图形 G4DN 摄取协议,该协议会安装额外的驱动程序并需要更高级别的计算机。

- 在映像导入期间,客户可以添加要安装的办公应用程序。这将限制工作区创建为预分配用户部署。

- 映像要求目录连接设置为专用。

- 您可以创建预分配的单会话部署或解耦(池化)的单会话部署。

默认或共享租户映像的要求

- 选择 Windows Server BYOP 捆绑包以创建工作区。

- 工作区必须未加密,并且仅支持始终开启模式。

- 使用 RDP 通过私有 IP 地址从连接器连接到工作区,并使用分配给工作区的相同用户凭据登录。如果计算机上有多个用户配置文件,则无法保存映像。

- 安装 VDA 并运行映像检查器应用程序。

- VDA 可以配置为单会话或多会话。

- 重新启动工作区并将其保存为映像。

- 映像保存后,可以将其导入 Citrix 环境。

- 映像导入期间的默认摄取协议是常规协议。但是,如果基础捆绑包是基于 G4DN 的,则可以选择图形 G4DN 摄取协议。

- 映像要求目录连接设置为共享。

- 如果将映像设置为单会话并保存,则可以创建预分配的单会话部署或解耦(池化)的单会话部署。

-

如果将映像设置为多会话并保存,则只能创建解耦(池化)的多会话部署。

-

操作系统、目录类型和会话支持兼容性

| 映像 | 会话支持 | AWS 目录租户 | 部署类型 | 持久性 |

|---|---|---|---|---|

| Windows Desktop 11 Pro | 单会话 | 专用 | 专用或池化 | 持久 |

| Windows Desktop 10 Pro | 单会话 | 专用 | 专用或池化 | 持久 |

| Windows Server 2022 | 多会话 | 共享 | 池化 | 持久 |

| Windows Server 2022 | 单会话 | 共享 | 专用或池化 | 持久 |

| Windows Server 2019 | 多会话 | 共享 | 池化 | 持久 |

| Windows Server 2019 | 单会话 | 共享 | 专用或池化 | 持久 |

注意:

所有实例都是持久的,并且使用池功能,实例在首次使用时分配。实例在没有分配用户的情况下保持预配。当用户首次登录时,该实例将分配给该用户,用于所有未来的登录。

导入映像时集成 Microsoft Office 2019 映像

要导入映像时集成 Microsoft Office 2019 映像:

- 在 Web Studio > 快速部署 > Amazon WorkSpaces Core 中,单击映像。

- 在我的映像中,单击导入映像。

- 在导入映像 > 先决条件中,单击下一步: 选择映像。

- 在导入映像 > 选择映像中:

- 从帐户下拉列表中选择一个帐户。

- 从 AMI 下拉列表中选择一个 AMI。

- 在名称字段中输入映像的名称。

- 选择在映像中包括 Microsoft Office 2019 Professional Plus。

- 在描述字段中输入描述。

- 在导入映像 > 选择映像中,单击下一步: 摘要。

- 在选择映像 > 摘要中,确保 Microsoft Office 2019 显示为已选择。

-

在我的映像中,单击导入映像。 最近部署的映像状态显示为正在导入,直到导入操作完成。

- 在我的映像中,选择最近部署的映像并单击查看详细信息。

- 在详细信息面板中,Microsoft Office 2019 字段显示已包括。

注意:

仅以下操作系统版本兼容:

- Windows 10 版本 21H2 (2021 年 12 月更新)

- Windows 10 版本 22H2 (2022 年 11 月更新)

Windows 10 Enterprise LTSC 2019 (1809) (1809)

- Windows 10 Enterprise LTSC 2021 (21H2) (21H2)

- Windows 11 版本 22H2 (2022 年 10 月发布)

从现有工作区实例创建自定义映像

要为用户创建自定义映像:

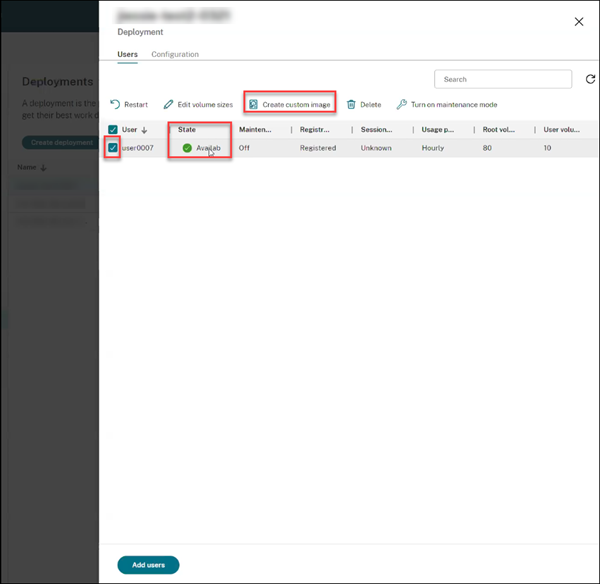

- 在 Web Studio > 快速部署 > Amazon WorkSpaces Core 中,选择部署。

- 选择包含要管理的计算机的部署,然后单击查看详细信息。

-

- 在部署窗格中,在用户选项卡下,选择工作区状态可用的用户,然后单击创建自定义映像。

注意:

只能为工作区状态可用的部署创建自定义映像。

-

-

在创建自定义映像窗格中:

- 验证所选用户的映像属性、操作系统和帐户信息。

- 请注意警告消息,该消息指示在此过程中桌面部署将处于维护模式的时间。

- 填写映像名称和描述等必填字段。映像名称字段会提示映像名称允许的字符。

- 单击“创建”。“映像”节点窗口打开。

- 单击“刷新”按钮。新创建的自定义映像将列出,其状态为“待处理”。

-

- 选择自定义映像,然后单击“查看详细信息”。“映像”窗口打开,其中包含以下详细信息:状态、帐户、ID、操作系统和描述。

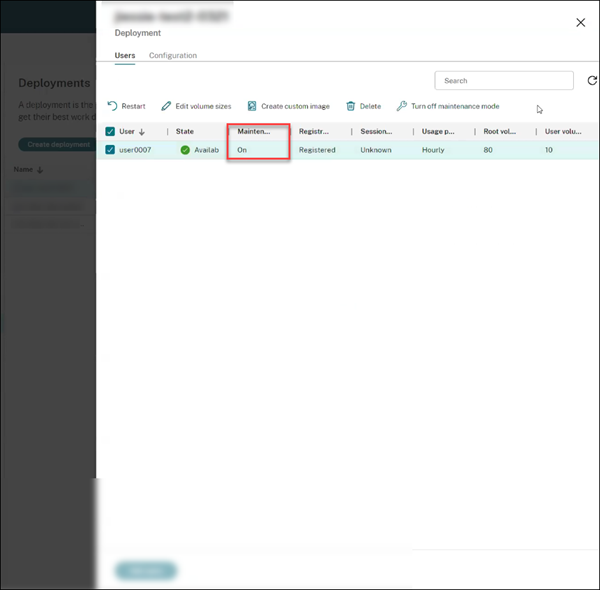

- 在左侧导航栏中单击“部署”。新部署的状态显示为“正在更新”。

-

- 选择新部署,然后单击“查看详细信息”。

- 在“部署”窗格中,“维护”选项卡显示为“开”。

最佳实践:

- 使用未连接到生产环境的单独 Virtual Private Cloud (VPC)。

- 对于 Windows WorkSpaces,请避免在创建映像之前配置任何组策略对象 (GPO)。有关详细信息,请参阅最佳实践。

- 使用专用的 AD Connector 进行映像创建。

- 在 Active Directory 中使用专用 OU 进行映像创建。有关详细信息,请参阅成功为 Amazon WorkSpaces 创建 BYOL 映像的最佳实践。

创建部署

部署是一组用户可以从其 Citrix Workspace 访问的桌面。此过程指定了将作为桌面部署的虚拟机的特征,以及哪些 AD 用户可以使用它们。

注意:

计算机名称由 Amazon 在创建工作区时设置,并用作标识符以确保工作区数据的准确性。您不能使用适用于 Amazon Workspaces Core 的 Citrix DaaS 修改计算机名称。

先决条件

完成准备和创建部署中列出的所有步骤。

- 在 Web Studio > 快速部署 > Amazon WorkSpaces Core > 部署中,单击“创建部署”。

- 在“映像和性能”页面中,

- 如果您选择专用租户作为目录连接,则映像下拉列表将列出具有专用租户的映像。具有专用租户的映像仅支持单会话。

- 如果您选择共享租户作为目录连接,则映像下拉列表将列出具有默认租户的映像。具有共享租户的映像同时支持单会话和多会话。

- 选择“性能”和“根卷大小”。单击“下一步: 加密”。

-

加密:在“选择加密密钥首选项”部分中:

- “使用 AWS 托管 KMS 密钥”选项默认处于选中状态。此选项会加密根卷和用户卷,并由 AWS 管理。

- 如果您选择“使用客户托管密钥”选项,请务必先在 AWS Key Management 中创建密钥。创建后,将密钥输入到“密钥别名”字段中,然后单击“下一步: 桌面”。

注意:

加密密钥可在 Key Management Service (KMS) 控制台中“AWS 托管密钥”或“客户托管密钥”下找到。

-

桌面:

- 新增了一个选项,用于选择“创建不分配用户的桌面”。如果您选择此选项,建议将用户配置文件位置配置为存储在 D: 驱动器或外部位置。默认情况下,用户配置文件存储在 C: 驱动器上。如果您重建 WorkSpace,C: 驱动器上的用户数据和设置将丢失。指定要添加到部署的桌面数量。此选项的桌面分配类型为“随机池未分配”。单击“下一步: 摘要”。

注意:

“创建不分配用户的桌面”选项不适用于包含 AWS 提供的应用程序的映像。因此,您必须在创建桌面时分配用户。

- 如果您选择现有“在创建桌面时分配用户”选项,请搜索并选择允许访问这些桌面的用户。如果您想为用户自定义卷大小,请选择“编辑用户和根卷大小”,然后指定大小。此选项的桌面分配类型为“静态预分配”。单击“下一步: 摘要”。

- 摘要:查看您提供的信息并提供部署名称。单击“创建部署”。“部署”页面显示新的“桌面”列,其中包含分配的桌面详细信息。

- 重新同步:对于处于“待处理”状态的部署,或者如果部署中列出的计算机数量与 AWS 中列出的计算机数量不匹配,请单击“重新同步”。

- 选择一个部署,然后单击“查看详细信息”。部署详细信息页面显示三个选项卡:

- 桌面:选择一个桌面,将显示要修改的设置。

- 应用程序:此选项卡允许您添加新应用程序和删除现有应用程序。有关向现有部署添加应用程序的详细信息,请参阅步骤 6. 应用程序。

- 用户:此选项卡仅适用于未分配的部署,用于分配用户或组以启动桌面。单击“添加”。更新所需设置,然后单击“立即查找”。您可以从表中选择多个用户,然后单击“确定 > 完成”。您可以通过选择相应的选项来添加更多用户或删除现有用户。

- 配置:此选项卡显示所选桌面的分配类型。如果它是未分配的桌面,则桌面分配类型为“随机池未分配”。

集成 Microsoft 365 Windows 应用程序

要集成 Microsoft 365 Apps,请参阅适用于企业的 Microsoft 365 Apps 现已在 Amazon WorkSpaces 服务上推出和Microsoft 365 自带许可证 (BYOL)。

管理部署中的计算机

除了管理计算机目录中描述的计算机管理功能之外,对于某些操作,您可以从部署中选择要管理的计算机。

管理部署中的计算机:

- 在 Web Studio > 快速部署 > Amazon WorkSpaces Core 中,选择 部署。

- 在 部署 窗格中,选择包含要管理的计算机的部署。

- 单击 查看详细信息。

- 在 部署详细信息 窗格中,选择要管理的计算机。

- 从显示的可用操作中,选择要对计算机执行的操作:

- 单击 编辑卷大小 以更改计算机的卷大小。

- 单击 删除 以从部署和 AWS 中删除计算机。如果计算机位于交付组中,则只有在维护模式下才能将其删除。

- 单击 启用/禁用维护模式 以启用(如果已禁用)或禁用(如果已启用)计算机的维护模式。

将应用程序添加到部署

要将应用程序添加到现有部署:

- 在 Web Studio > 快速部署 > Amazon WorkSpaces Core 中,选择部署。

- 在“部署”窗格中,选择要添加应用程序的部署。

- 单击“添加应用程序”。“添加应用程序”窗格随即打开。

- 单击“添加”菜单,并选择以下源之一以添加应用程序:

- 从“开始”菜单

- 手动

- 应用程序包

- 现有

- 应用程序组

有关将应用程序添加到现有部署的详细信息,请参阅步骤 6. 应用程序。

将持久性桌面与非持久性用户配置文件结合使用

Workspace Environment Management™ 可用于配置配置文件管理设置,以启用具有非持久性用户配置文件的持久性桌面。这为您提供了可自定义的桌面体验,同时保持用户配置文件的轻松管理和集中存储,为虚拟桌面环境创建了灵活且可扩展的解决方案。请执行以下操作来配置设置:

- 从 WEM 控制台,导航到 配置集 > 策略和配置文件 > Citrix 配置文件管理设置。

- 选择 启用配置文件管理配置 并导航到 配置文件处理 选项卡。

- 选择 在注销时删除本地缓存的配置文件。

参考

AWS 账户编程访问权限

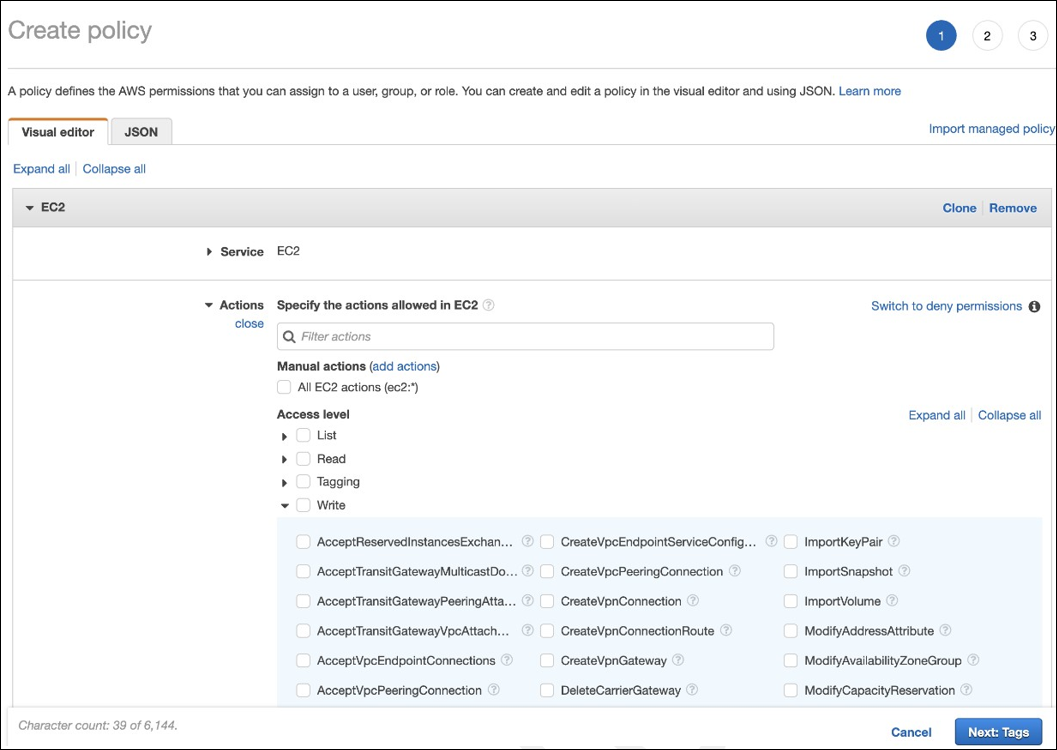

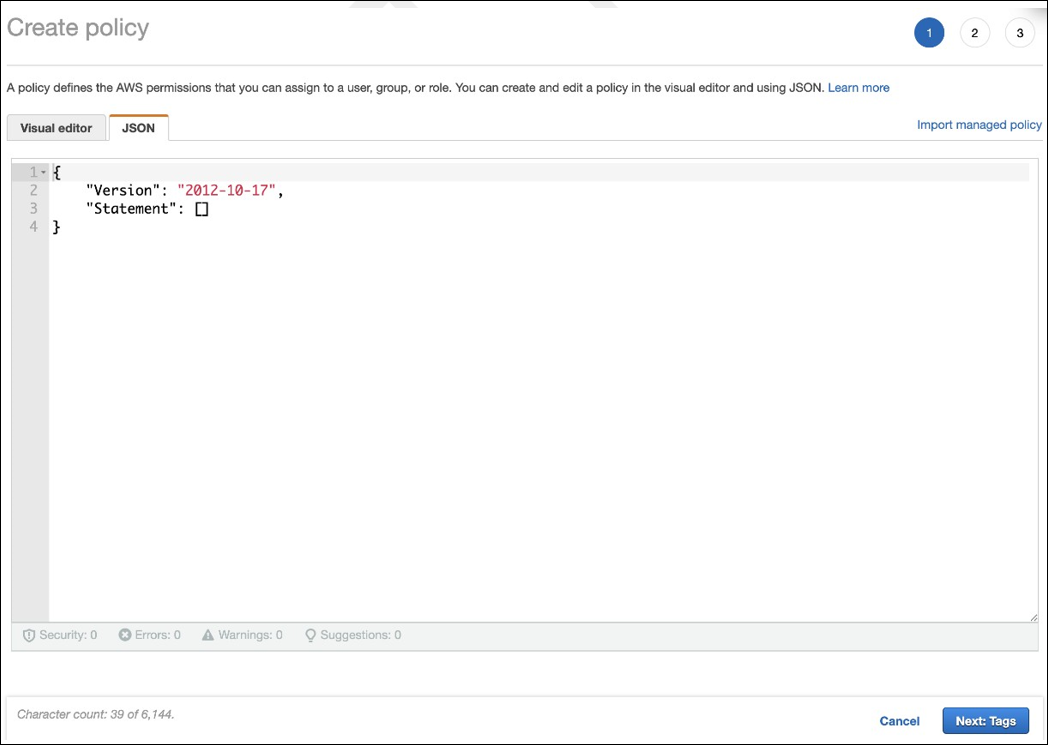

AWS 用户账户必须具有某些编程访问权限,才能对 AWS 资源层进行 API 调用。编程访问会创建访问密钥 ID 和秘密访问密钥。 您可以在 IAM 控制台中创建包含这些权限的策略。如以下图形所示,您可以使用可视化编辑器(逐个添加权限)或 JSON(添加以下代码片段)。 有关详细信息,请参阅在 AWS 账户中创建 IAM 用户。

-

在 可视化编辑器 选项卡上,逐个添加权限。

-

在 JSON 选项卡上,添加以下图形所示的代码片段。

所需权限

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "VisualEditor0",

"Effect": "Allow",

"Action": [

"workdocs:DeregisterDirectory",

"workdocs:RegisterDirectory",

"workdocs:AddUserToGroup",

"ec2:ImportInstance",

"ec2:DescribeImages",

"ec2:DescribeImageAttribute"

"ec2:CreateKeyPair",

"ec2:DescribeKeyPairs",

"ec2:ModifyImageAttribute",

"ec2:DescribeVpcs",

"ec2:DescribeSubnets",

"ec2:RunInstances",

"ec2:DescribeSecurityGroups",

"ec2:CreateTags",

"ec2:DescribeRouteTables",

"ec2:DescribeInternetGateways",

"ec2:CreateSecurityGroup",

"ec2:DescribeInstanceTypes",

"servicequotas:ListServices",

"servicequotas:GetRequestedServiceQuotaChange",

"servicequotas:ListTagsForResource",

"servicequotas:GetServiceQuota",

"servicequotas:GetAssociationForServiceQuotaTemplate",

"servicequotas:ListAWSDefaultServiceQuotas",

"servicequotas:ListServiceQuotas",

"servicequotas:GetAWSDefaultServiceQuota",

"servicequotas:GetServiceQuotaIncreaseRequestFromTemplate",

"servicequotas:ListServiceQuotaIncreaseRequestsInTemplate",

"servicequotas:ListRequestedServiceQuotaChangeHistory",

"servicequotas:ListRequestedServiceQuotaChangeHistoryByQuota",

"sts:DecodeAuthorizationMessage",

"ds:*",

"workspaces:*",

"iam:GetRole",

"iam:GetContextKeysForPrincipalPolicy",

"iam:SimulatePrincipalPolicy"

],

"Resource": "*"

}

]

}

<!--NeedCopy-->