This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

APNs証明書

重要:

AppleによるAPNsレガシーバイナリプロトコルのサポートは、2021年3月31日に終了します。Appleは、代わりにHTTP/2ベースのAPNsプロバイダーAPIを使用することを推奨しています。リリース10.13.0以降、XenMobile ServerはHTTP/2ベースのAPIをサポートしています。詳細については、https://developer.apple.com/のニュースアップデート「Apple Push Notification Service Update」を参照してください。APNsへの接続確認については、「接続確認」を参照してください。

XenMobile®でiOSおよびmacOSデバイスを登録および管理するには、AppleからApple Push Notificationサービス(APNs)証明書を設定します。

ワークフローの概要:

-

ステップ1: 次のいずれかの方法で証明書署名要求(CSR)を作成します。

-

ステップ2: XenMobile ToolsでのCSRの署名

-

ステップ3: 署名済みCSRをAppleに提出し、APNs証明書を取得

-

ステップ4: ステップ1で使用したコンピューターを使用して、CSRを完了し、PKCS #12ファイルをエクスポートします。

-

ステップ5: APNs証明書のXenMobileへのインポート

-

ステップ6: APNs証明書の更新

証明書署名要求の作成

macOSのキーチェーンアクセスを使用してCSRを作成することをお勧めします。Microsoft IISまたはOpenSSLを使用してCSRを作成することもできます。

重要:

- 証明書の作成に使用するApple IDについて:

- Apple IDは、個人のIDではなく、企業のIDである必要があります。

- 証明書の作成に使用したApple IDを記録してください。

- 証明書を更新するには、同じ組織名とApple IDを使用してください。異なるApple IDを使用して証明書を更新すると、デバイスの再登録が必要になります。

誤って、または意図的に証明書を失効させると、デバイスを管理する機能が失われます。

- iOS Developer Enterprise Programを使用してモバイルデバイスマネージャープッシュ証明書を作成した場合:移行された証明書に関するすべてのアクションは、Apple Push Certificates Portalで処理するようにしてください。

macOSのキーチェーンアクセスを使用したCSRの作成

- macOSを実行しているコンピューターで、アプリケーション > ユーティリティの下にあるキーチェーンアクセスアプリを起動します。

- キーチェーンアクセスメニューを開き、証明書アシスタント > 認証局に証明書を要求をクリックします。

- 証明書アシスタントは、次の情報の入力を求めます。

- メールアドレス: 証明書の管理を担当する個人またはロールアカウントのメールアドレス。

- 共通名: 証明書の管理を担当する個人またはロールアカウントの共通名。

- CAメールアドレス: 認証局のメールアドレス。

- ディスクに保存およびキーペア情報を指定オプションを選択し、続けるをクリックします。

- CSRファイルの名前を入力し、ファイルをコンピューターに保存して、保存をクリックします。

- キーペア情報を指定します。キーサイズを2048ビット、RSAアルゴリズムを選択し、続けるをクリックします。CSRファイルは、APNs証明書プロセスの一部としてアップロードする準備ができています。

- 証明書アシスタントがCSRプロセスを完了したら、完了をクリックします。

- 続行するには、CSRの署名を参照してください。

Microsoft IISを使用したCSRの作成

APNs証明書要求を生成するための最初のステップは、証明書署名要求(CSR)を作成することです。Windowsの場合、Microsoft IISを使用してCSRを生成します。

- Microsoft IISを開きます。

- IISのサーバー証明書アイコンをダブルクリックします。

- サーバー証明書ウィンドウで、証明書要求の作成をクリックします。

- 適切な識別名(DN)情報を入力し、次へをクリックします。

- 暗号化サービスプロバイダーとしてMicrosoft RSA SChannel Cryptographic Providerを、ビット長として2048を選択し、次へをクリックします。

- ファイル名を入力し、CSRを保存する場所を指定して、完了をクリックします。

- 続行するには、CSRの署名を参照してください。

OpenSSLを使用したCSRの作成

macOSデバイスまたはMicrosoft IISを使用してCSRを生成できない場合は、OpenSSLを使用します。OpenSSLはOpenSSL Webサイトからダウンロードしてインストールできます。

-

OpenSSLをインストールしたコンピューターで、コマンドプロンプトまたはシェルから次のコマンドを実行します。

openssl req -new -keyout Customer.key.pem –out CompanyAPNScertificate.csr -newkey rsa:2048 -

証明書命名情報に関する次のメッセージが表示されます。要求された情報を入力します。

You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [AU]:US State or Province Name (full name) [Some-State]:CA Locality Name (eg, city) []:RWC Organization Name (eg, company) [Internet Widgits Pty Ltd]:Customer Organizational Unit Name (eg, section) [:Marketing Common Name (eg, YOUR name) []:John Doe Email Address []:john.doe@customer.com <!--NeedCopy--> -

次のメッセージで、CSR秘密鍵のパスワードを入力します。

Please enter the following 'extra' attributes to be sent with your certificate request A challenge password []: An optional company name []: <!--NeedCopy--> -

続行するには、次のセクションで説明するようにCSRに署名します。

CSRの署名

XenMobileで証明書を使用するには、Citrixに署名のために提出します。Citrixは、モバイルデバイス管理署名証明書でCSRに署名し、署名済みファイルを.plist形式で返します。

-

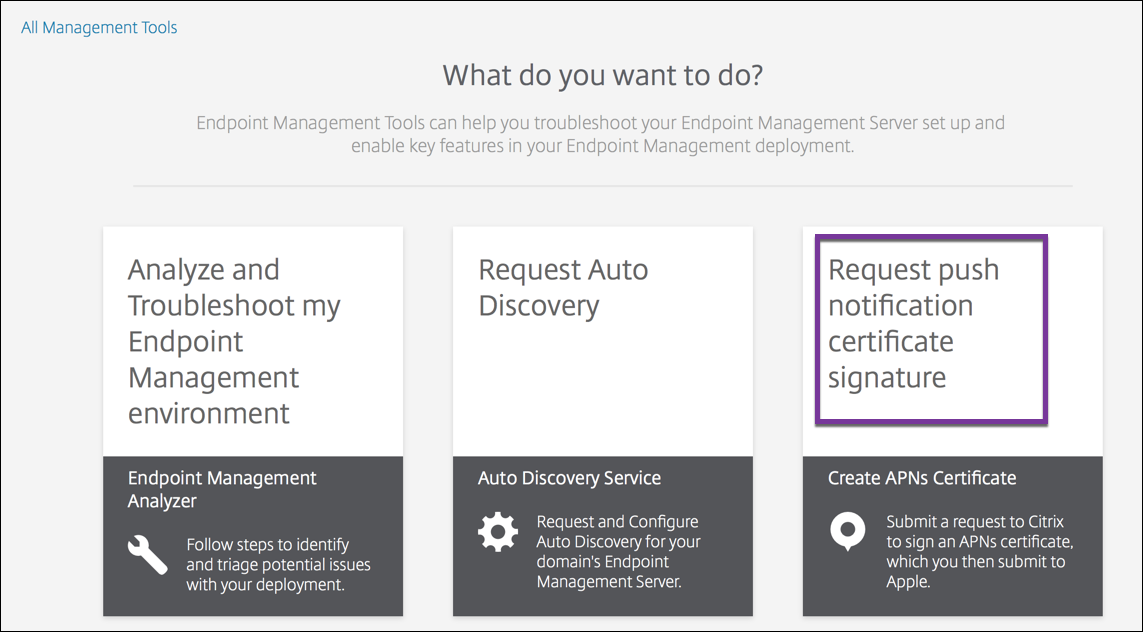

ブラウザーで、Endpoint Management Tools Webサイトにアクセスし、プッシュ通知証明書署名の要求をクリックします。

-

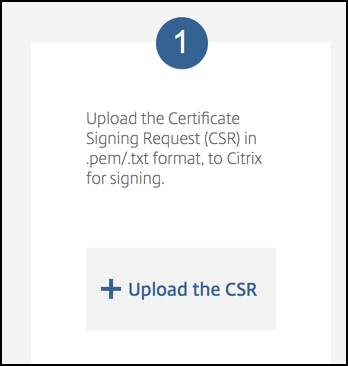

新しい証明書の作成ページで、CSRのアップロードをクリックします。

-

証明書を参照して選択します。

証明書は.pem/txt形式である必要があります。

-

Endpoint Management APNs CSR署名ページで、署名をクリックします。CSRは署名され、構成済みのダウンロードフォルダーに自動的に保存されます。

-

続行するには、次のセクションで説明するように署名済みCSRを提出します。

署名済みCSRをAppleに提出し、APNs証明書を取得

Citrixから署名済み証明書署名要求(CSR)を受け取ったら、XenMobileにインポートするために必要なAPNs証明書を取得するために、CSRをAppleに提出します。

注:

一部のユーザーは、Apple Push Portalへのログインに問題があると報告しています。代替として、Apple Developer Portalにログインし、次の手順に従ってください。

-

ブラウザーで、Apple Push Certificates Portalにアクセスします。

-

証明書の作成をクリックします。

-

Appleで初めて証明書を作成する場合:これらの利用規約を読み、同意しますチェックボックスを選択し、同意をクリックします。

-

ファイルの選択をクリックし、コンピューター上の署名済みCSRを参照して、アップロードをクリックします。アップロードが成功したことを示す確認メッセージが表示されます。

-

.pem証明書を取得するためにダウンロードをクリックします。

-

続行するには、次のセクションで説明するようにCSRを完了し、PKCS #12ファイルをエクスポートします。

CSRを完了し、PKCS #12ファイルをエクスポート

AppleからAPNs証明書を受け取ったら、キーチェーンアクセス、Microsoft IIS、またはOpenSSLに戻り、証明書をPKCS #12ファイルにエクスポートします。

PKCS #12ファイルには、APNS証明書ファイルと秘密鍵が含まれています。PFXファイルは通常、拡張子.pfxまたは.p12を持ちます。.pfxファイルと.p12ファイルは相互に交換可能です。

重要:

Citrixは、個人鍵と公開鍵をローカルシステムから保存またはエクスポートすることを推奨しています。APNs証明書を再利用するために鍵が必要です。同じ鍵がない場合、証明書は無効になり、CSRおよびAPNsプロセス全体を繰り返す必要があります。

macOSのキーチェーンアクセスを使用したPKCS #12ファイルの作成

重要:

このタスクには、CSRの生成に使用したのと同じmacOSデバイスを使用してください。

-

デバイスで、Appleから受け取った本番ID(.pem)証明書を見つけます。

-

キーチェーンアクセスアプリケーションを起動し、ログイン > 自分の証明書タブに移動します。本番ID証明書を開いているウィンドウにドラッグアンドドロップします。

-

証明書をクリックし、左矢印を展開して、証明書に関連付けられた秘密鍵が含まれていることを確認します。

-

証明書をPKCS #12(.pfx)証明書にエクスポートを開始するには、証明書と秘密鍵を選択し、右クリックして2項目を書き出すを選択します。

-

XenMobileで使用するために、証明書ファイルに一意の名前を付けます。名前にスペースを含めないでください。次に、保存する証明書のフォルダーの場所を選択し、.pfxファイル形式を選択して、保存をクリックします。

-

証明書をエクスポートするためのパスワードを入力します。Citrixは、一意で強力なパスワードを使用することを推奨しています。また、後で使用および参照するために、証明書とパスワードを安全に保管してください。

-

キーチェーンアクセスアプリは、ログインパスワードまたは選択したキーチェーンのパスワードを求めます。パスワードを入力し、OKをクリックします。保存された証明書は、XenMobile Serverで使用する準備ができています。

-

続行するには、APNs証明書のXenMobileへのインポートを参照してください。

Microsoft IISを使用したPKCS #12ファイルの作成

重要:

このタスクには、CSRの生成に使用したのと同じIISサーバーを使用してください。

-

Microsoft IISを開きます。

-

サーバー証明書アイコンをクリックします。

-

サーバー証明書ウィンドウで、証明書要求の完了をクリックします。

-

AppleからのCertificate.pemファイルを参照します。次に、フレンドリ名または証明書名を入力し、OKをクリックします。名前にスペースを含めないでください。

-

ステップ4で識別した証明書を選択し、エクスポートをクリックします。

-

.pfx証明書の場所とファイル名、およびパスワードを指定し、OKをクリックします。

証明書をXenMobileにインポートするには、パスワードが必要です。

-

.pfx証明書を、XenMobileをインストールするサーバーにコピーします。

-

続行するには、APNs証明書のXenMobileへのインポートを参照してください。

OpenSSLを使用したPKCS #12ファイルの作成

OpenSSLを使用してCSRを作成した場合、OpenSSLを使用して.pfx APNs証明書を作成することもできます。

-

コマンドプロンプトまたはシェルで、次のコマンドを実行します。

Customer.privatekey.pemはCSRからの秘密鍵です。APNs_Certificate.pemはAppleから受け取ったばかりの証明書です。openssl pkcs12 -export -in APNs_Certificate.pem -inkey Customer.privatekey.pem -out apns_identity.pfx -

.pfx証明書ファイルのパスワードを入力します。このパスワードは、証明書をXenMobileにアップロードするときに再度使用するため、覚えておいてください。

-

.pfx証明書ファイルの場所をメモします。次に、コンソールを使用してファイルをアップロードできるように、ファイルをXenMobile Serverにコピーします。

-

続行するには、次のセクションで説明するようにAPNs証明書をXenMobileにインポートします。

APNs証明書のXenMobileへのインポート

新しいAPNs証明書を受け取ったら、APNs証明書をXenMobileにインポートして、初めて証明書を追加するか、証明書を置き換えます。

-

XenMobileコンソールで、設定 > 証明書に移動します。

-

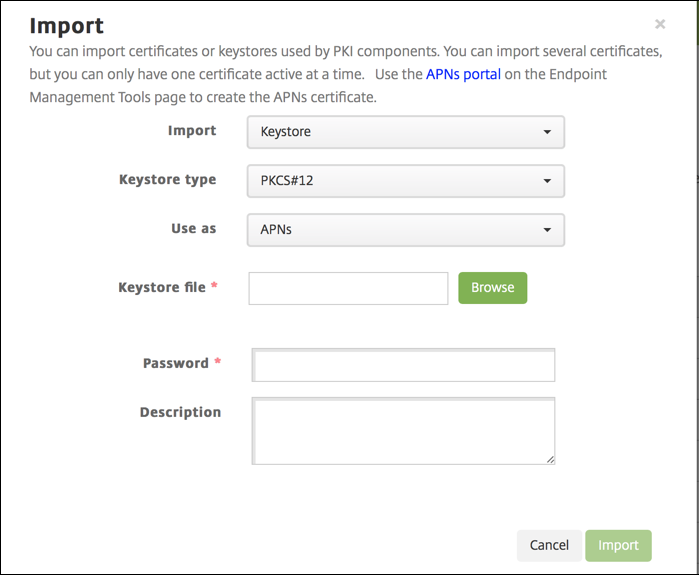

インポート > キーストアをクリックします。

-

用途から、APNsを選択します。

-

コンピューター上の.pfxまたは.p12ファイルを参照します。

-

パスワードを入力し、インポートをクリックします。

XenMobileでの証明書の詳細については、「証明書と認証」を参照してください。

APNs証明書の更新

重要:

更新プロセスで異なるApple IDを使用すると、ユーザーデバイスを再登録する必要があります。

APNs証明書を更新するには、証明書を作成する手順を実行し、Apple Push Certificates Portalにアクセスします。このポータルを使用して、新しい証明書をアップロードします。ログイン後、既存の証明書または以前のApple Developersアカウントからインポートされた証明書が表示されます。

Certificates Portalで証明書を更新する際の唯一の違いは、更新をクリックすることです。サイトにアクセスするには、Certificates Portalの開発者アカウントが必要です。証明書を更新するには、同じ組織名とApple IDを使用してください。

XenMobileコンソールでAPNs証明書の有効期限を確認するには、設定 > 証明書に移動します。証明書の有効期限が切れても、失効させないでください。

-

Microsoft IIS、キーチェーンアクセス(macOS)、またはOpenSSLを使用してCSRを生成します。CSRの生成の詳細については、「証明書署名要求の作成」を参照してください。

-

ブラウザーで、Endpoint Management Toolsにアクセスします。次に、プッシュ通知証明書署名の要求をクリックします。

-

+ CSRのアップロードをクリックします。

-

ダイアログボックスで、CSRを参照し、開くをクリックして、署名をクリックします。

-

.plistファイルを受け取ったら、保存します。 -

ステップ3のタイトルで、Apple Push Certificates Portalをクリックしてサインオンします。

-

更新する証明書を選択し、更新をクリックします。

-

.plistファイルをアップロードします。出力として.pemファイルが生成されます。この.pemファイルを保存します。 -

その.pemファイルを使用して、CSRを完了します(ステップ1でCSRを作成した方法に従って)。

-

証明書を.pfxファイルとしてエクスポートします。

XenMobileコンソールで、.pfxファイルをインポートし、次のように構成を完了します。

- 設定 > 証明書 > インポートに移動します。

- インポートメニューから、キーストアを選択します。

- キーストアの種類メニューから、PKCS #12を選択します。

-

用途から、APNsを選択します。

- キーストアファイルで、参照をクリックしてファイルに移動します。

- パスワードに、証明書のパスワードを入力します。

- オプションの説明を入力します。

- インポートをクリックします。

XenMobileは、証明書ページにリダイレクトします。名前、ステータス、有効期間開始、および有効期間終了フィールドが更新されます。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.