This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

ドメインまたはドメインとセキュリティトークン認証

XenMobile®は、Lightweight Directory Access Protocol (LDAP) に準拠する1つ以上のディレクトリに対するドメインベースの認証をサポートしています。XenMobileで1つ以上のディレクトリへの接続を構成し、そのLDAP構成を使用してグループ、ユーザーアカウント、および関連プロパティをインポートできます。

LDAPは、インターネットプロトコル (IP) ネットワーク上で分散ディレクトリ情報サービスにアクセスおよび維持するための、オープンソースでベンダーに依存しないアプリケーションプロトコルです。ディレクトリ情報サービスは、ネットワーク全体で利用可能なユーザー、システム、ネットワーク、サービス、およびアプリケーションに関する情報を共有するために使用されます。

LDAPの一般的な使用法は、ユーザーにシングルサインオン (SSO) を提供することです。これは、複数のサービス間で単一のパスワード (ユーザーごと) が共有されるものです。シングルサインオンにより、ユーザーは会社のWebサイトに一度ログオンするだけで、企業イントラネットへの認証済みアクセスが可能になります。

クライアントは、ディレクトリシステムエージェント (DSA) と呼ばれるLDAPサーバーに接続することでLDAPセッションを開始します。その後、クライアントはサーバーに操作要求を送信し、サーバーは適切な認証で応答します。

重要:

ユーザーがXenMobileにデバイスを登録した後、XenMobileは認証モードをドメイン認証から別の認証モードに変更することをサポートしていません。

XenMobileでのLDAP接続の追加

-

XenMobileコンソールで、コンソール右上隅にある歯車アイコンをクリックします。[設定] ページが表示されます。

-

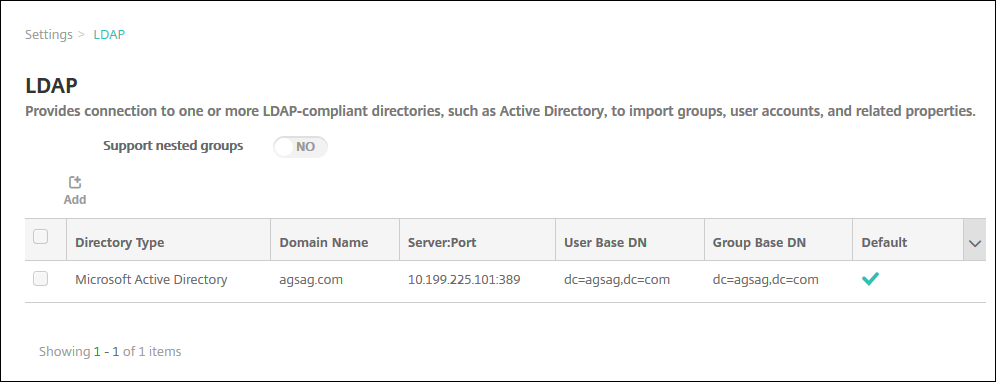

[サーバー] の下で、[LDAP] をクリックします。[LDAP] ページが表示されます。この記事で説明されているように、LDAP準拠のディレクトリを追加、編集、または削除できます。

LDAP準拠ディレクトリの追加

-

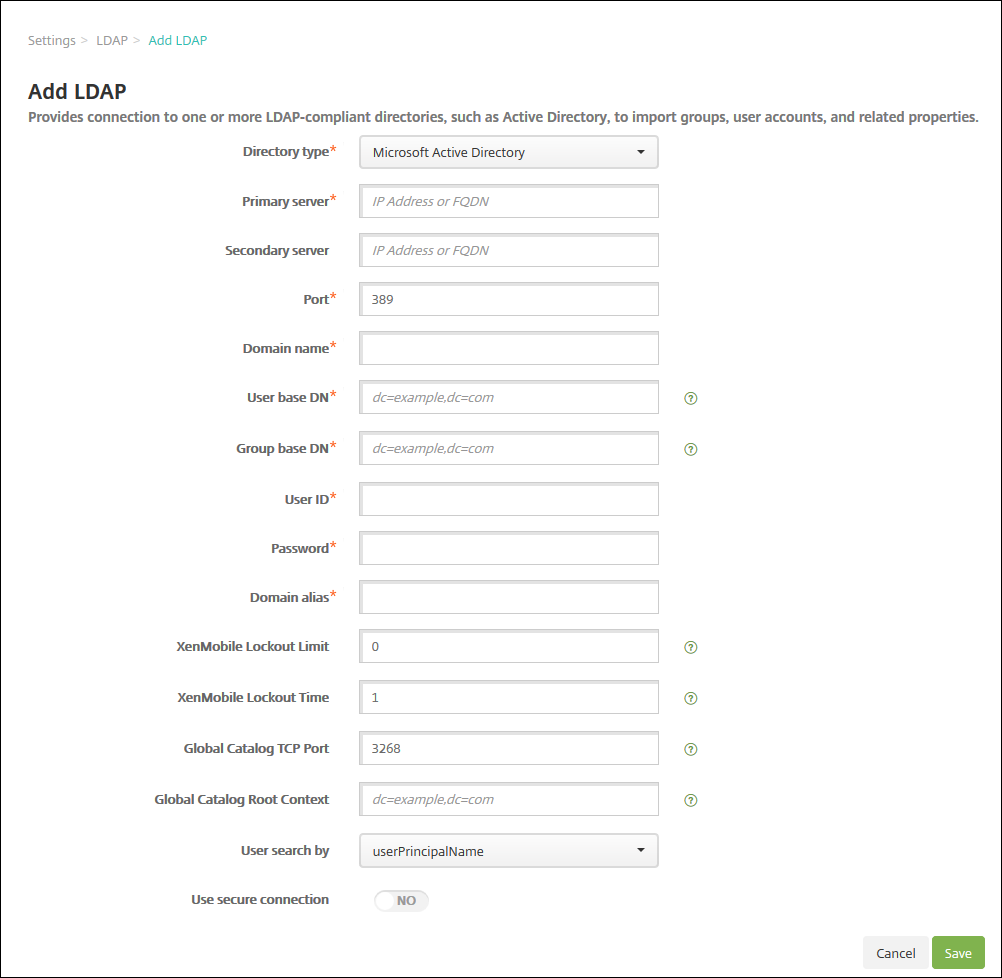

[LDAP] ページで、[追加] をクリックします。[LDAPの追加] ページが表示されます。

-

次の設定を構成します。

- ディレクトリの種類: リストで、適切なディレクトリの種類をクリックします。デフォルトは Microsoft Active Directory です。

- プライマリサーバー: LDAPに使用するプライマリサーバーを入力します。IPアドレスまたは完全修飾ドメイン名 (FQDN) のいずれかを入力できます。

- セカンダリサーバー: オプションで、セカンダリサーバーが構成されている場合は、セカンダリサーバーのIPアドレスまたはFQDNを入力します。このサーバーは、プライマリサーバーに到達できない場合に使用されるフェイルオーバーサーバーです。

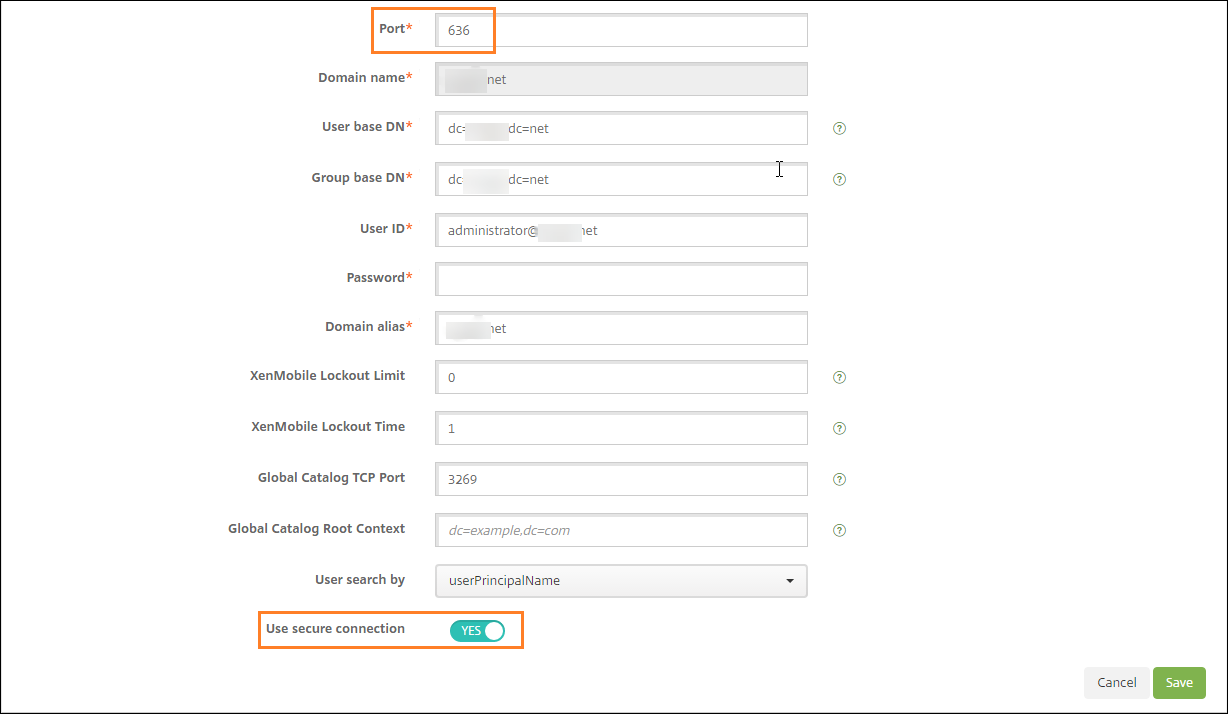

- ポート: LDAPサーバーが使用するポート番号を入力します。デフォルトでは、保護されていないLDAP接続の場合、ポート番号は 389 に設定されています。セキュアなLDAP接続にはポート番号 636 を、Microsoftの保護されていないLDAP接続には 3268 を、MicrosoftのセキュアなLDAP接続には 3269 を使用します。

- ドメイン名: ドメイン名を入力します。

-

ユーザーベースDN: 一意の識別子を介してActive Directory内のユーザーの場所を入力します。構文の例には、

ou=users、dc=example、またはdc=comがあります。 -

グループベースDN: Active Directory内のグループの場所を入力します。たとえば、

cn=users, dc=domain, dc=netのように入力します。ここで、cn=usersはグループのコンテナ名を表し、dcはActive Directoryのドメインコンポーネントを表します。 - ユーザーID: Active Directoryアカウントに関連付けられているユーザーIDを入力します。

- パスワード: ユーザーに関連付けられているパスワードを入力します。

- ドメインエイリアス: ドメイン名のエイリアスを入力します。登録後に [ドメインエイリアス] 設定を変更すると、ユーザーは再登録する必要があります。

- XenMobileロックアウト制限: 失敗したログオン試行回数として 0 から 999 の間の数値を入力します。値が 0 の場合、XenMobileは失敗したログオン試行に基づいてユーザーをロックアウトしません。

- XenMobileロックアウト時間: ロックアウト制限を超過した後、ユーザーが待機する必要がある分数として 0 から 99999 の間の数値を入力します。値が 0 の場合、ユーザーはロックアウト後に待機を強制されません。

- グローバルカタログTCPポート: グローバルカタログサーバーのTCPポート番号を入力します。デフォルトでは、TCPポート番号は 3268 に設定されています。SSL接続の場合はポート番号 3269 を使用します。

- グローバルカタログルートコンテキスト: オプションで、Active Directoryでグローバルカタログ検索を有効にするために使用されるグローバルルートコンテキスト値を入力します。この検索は、標準のLDAP検索に加えて、実際のドメイン名を指定することなく、任意のドメインで実行されます。

- ユーザー検索基準: リストで、userPrincipalName または sAMAccountName のいずれかをクリックします。デフォルトは userPrincipalName です。登録後に [ユーザー検索基準] 設定を変更すると、ユーザーは再登録する必要があります。

- セキュア接続の使用: セキュア接続を使用するかどうかを選択します。デフォルトは NO です。

-

[保存] をクリックします。

LDAP準拠ディレクトリの編集

-

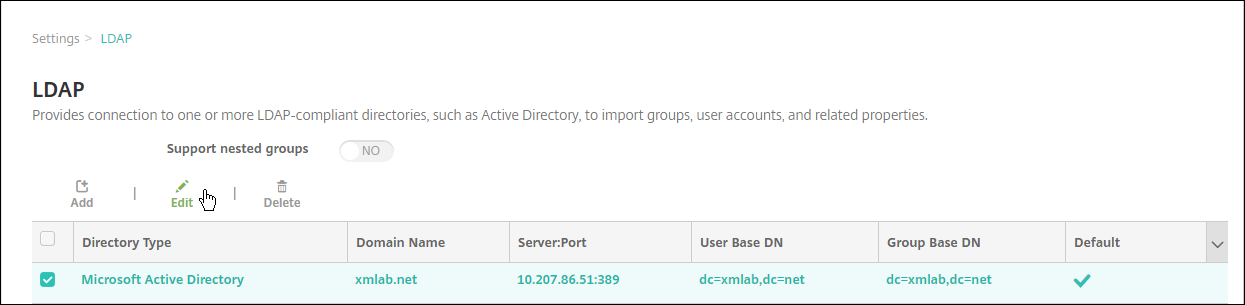

[LDAP] テーブルで、編集するディレクトリを選択します。

ディレクトリの横にあるチェックボックスを選択すると、LDAPリストの上にオプションメニューが表示されます。リストの他の場所をクリックすると、リストの右側にオプションメニューが表示されます。

-

[編集] をクリックします。[LDAPの編集] ページが表示されます。

-

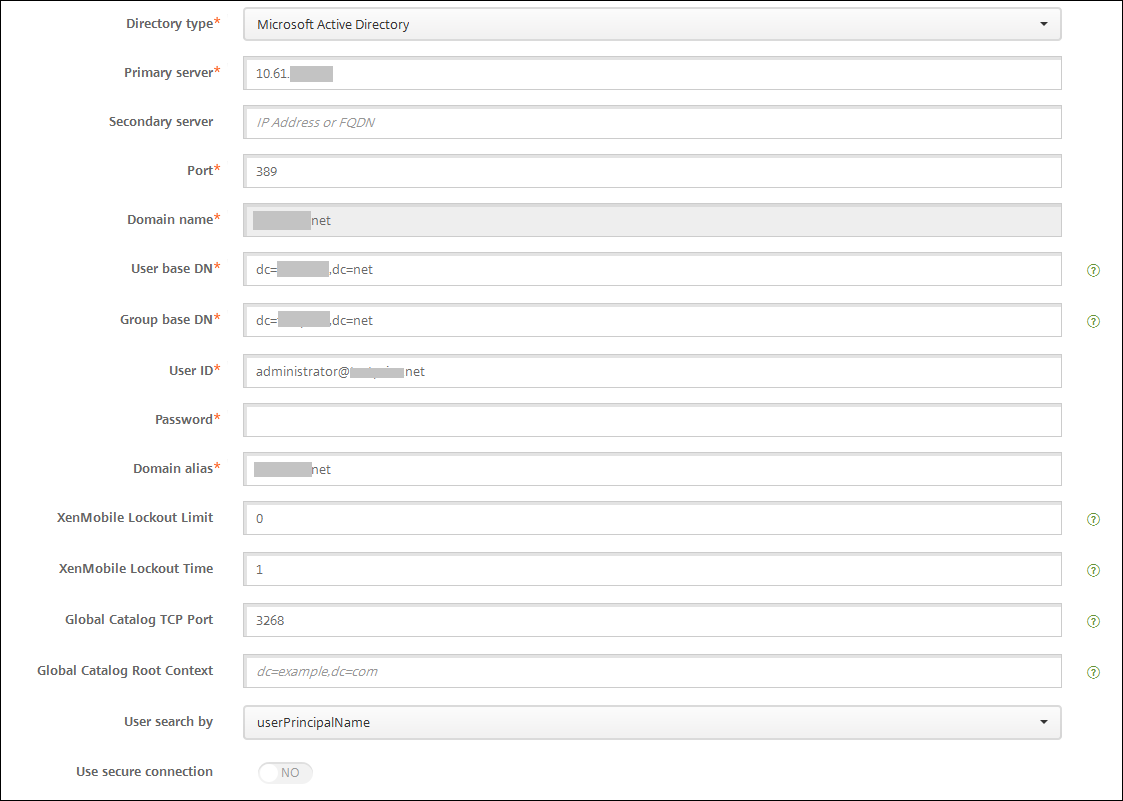

必要に応じて、次の情報を変更します。

- ディレクトリの種類: リストで、適切なディレクトリの種類をクリックします。

- プライマリサーバー: LDAPに使用するプライマリサーバーを入力します。IPアドレスまたは完全修飾ドメイン名 (FQDN) のいずれかを入力できます。

- セカンダリサーバー: オプションで、セカンダリサーバーが構成されている場合は、セカンダリサーバーのIPアドレスまたはFQDNを入力します。

- ポート: LDAPサーバーが使用するポート番号を入力します。デフォルトでは、保護されていないLDAP接続の場合、ポート番号は 389 に設定されています。セキュアなLDAP接続にはポート番号 636 を、Microsoftの保護されていないLDAP接続には 3268 を、MicrosoftのセキュアなLDAP接続には 3269 を使用します。

- ドメイン名: このフィールドは変更できません。

-

ユーザーベースDN: 一意の識別子を介してActive Directory内のユーザーの場所を入力します。構文の例には、

ou=users、dc=example、またはdc=comがあります。 -

グループベースDN:

cn=groupnameとして指定されたグループベースDNグループ名を入力します。たとえば、cn=users, dc=servername, dc=netのように入力します。ここで、cn=usersはグループ名を表し、DNとservernameはActive Directoryを実行しているサーバーの名前を表します。 - ユーザーID: Active Directoryアカウントに関連付けられているユーザーIDを入力します。

- パスワード: ユーザーに関連付けられているパスワードを入力します。

- ドメインエイリアス: ドメイン名のエイリアスを入力します。登録後に [ドメインエイリアス] 設定を変更すると、ユーザーは再登録する必要があります。

- XenMobileロックアウト制限: 失敗したログオン試行回数として 0 から 999 の間の数値を入力します。値が 0 の場合、XenMobileは失敗したログオン試行に基づいてユーザーをロックアウトしません。

- XenMobileロックアウト時間: ロックアウト制限を超過した後、ユーザーが待機する必要がある分数として 0 から 99999 の間の数値を入力します。値が 0 の場合、ユーザーはロックアウト後に待機を強制されません。

- グローバルカタログTCPポート: グローバルカタログサーバーのTCPポート番号を入力します。デフォルトでは、TCPポート番号は 3268 に設定されています。SSL接続の場合はポート番号 3269 を使用します。

- グローバルカタログルートコンテキスト: オプションで、Active Directoryでグローバルカタログ検索を有効にするために使用されるグローバルルートコンテキスト値を入力します。この検索は、標準のLDAP検索に加えて、実際のドメイン名を指定することなく、任意のドメインで実行されます。

- ユーザー検索基準: リストで、userPrincipalName または sAMAccountName のいずれかをクリックします。登録後に [ユーザー検索基準] 設定を変更すると、ユーザーは再登録する必要があります。

- セキュア接続の使用: セキュア接続を使用するかどうかを選択します。

-

変更を保存するには [保存] をクリックし、プロパティを変更せずに終了するには [キャンセル] をクリックします。

LDAP準拠ディレクトリの削除

-

[LDAP] テーブルで、削除するディレクトリを選択します。

各プロパティの横にあるチェックボックスを選択することで、複数のプロパティを選択して削除できます。

-

[削除] をクリックします。確認ダイアログボックスが表示されます。もう一度 [削除] をクリックします。

複数ドメインの認証構成

XenMobile ServerでLDAP構成に複数のドメインサフィックスを使用するように構成するには、Citrix Endpoint Managementドキュメントの「複数ドメインの認証構成」の手順を参照してください。オンプレミス版のXenMobile ServerとEndpoint Managementクラウドリリースでは、手順は同じです。

ドメインとセキュリティトークン認証の構成

XenMobileを構成して、RADIUSプロトコルを使用して、ユーザーがLDAP資格情報とワンタイムパスワードで認証することを要求できます。

最適な使いやすさのために、この構成をCitrix PINおよびActive Directoryパスワードキャッシュと組み合わせることができます。この構成では、ユーザーはLDAPユーザー名とパスワードを繰り返し入力する必要がありません。ユーザーは、登録、パスワードの有効期限、およびアカウントのロックアウトのためにユーザー名とパスワードを入力します。

LDAP設定の構成

認証にLDAPを使用するには、XenMobileに証明機関からのSSL証明書をインストールする必要があります。詳しくは、「XenMobileでの証明書のアップロード」を参照してください。

-

[設定] で、[LDAP] をクリックします。

-

[Microsoft Active Directory] を選択し、[編集] をクリックします。

-

ポートがセキュアなLDAP接続の場合は 636、MicrosoftのセキュアなLDAP接続の場合は 3269 であることを確認します。

-

[セキュア接続の使用] を [はい] に変更します。

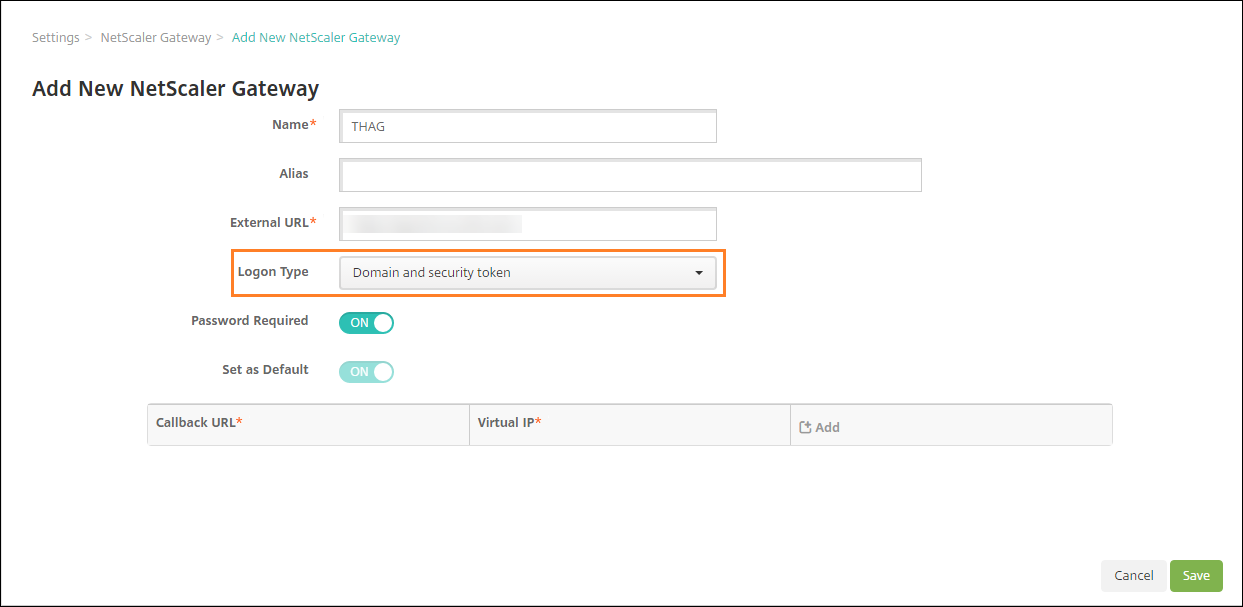

Citrix Gateway設定の構成

次の手順は、Citrix GatewayインスタンスがXenMobileにすでに追加されていることを前提としています。Citrix Gatewayインスタンスを追加するには、「Citrix Gatewayインスタンスの追加」を参照してください。

-

[設定] で、[Citrix Gateway] をクリックします。

-

[Citrix Gateway] を選択し、[編集] をクリックします。

-

[ログオンの種類] から、[ドメインとセキュリティトークン] を選択します。

Citrix PINとユーザーパスワードキャッシュの有効化

Citrix PINとユーザーパスワードキャッシュを有効にするには、[設定] > [クライアントプロパティ] に移動し、[Citrix PIN認証を有効にする] および [ユーザーパスワードキャッシュを有効にする] のチェックボックスをオンにします。詳しくは、「クライアントプロパティ」を参照してください。

ドメインとセキュリティトークン認証のためのCitrix Gatewayの構成

XenMobileで使用される仮想サーバーのCitrix Gatewayセッションプロファイルとポリシーを構成します。詳しくは、Citrix Gatewayのドキュメントを参照してください。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.