This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

オンプレミスデバイス正常性構成証明サーバーの構成

オンプレミスWindowsサーバーを介して、Windows 10およびWindows 11モバイルデバイス向けにデバイス正常性構成証明 (DHA) を有効にできます。オンプレミスDHAを有効にするには、まずDHAサーバーを構成します。

DHAサーバーを構成したら、オンプレミスDHAサービスを有効にするためのXenMobile Serverポリシーを作成します。このポリシーの作成については、「デバイス正常性構成証明デバイスポリシー」を参照してください。

DHAサーバーの前提条件

- デスクトップエクスペリエンスインストールオプションを使用してインストールされた、Windows Server Technical Preview 5以降を実行しているサーバー。

- 1つ以上のWindows 10およびWindows 11クライアントデバイス。これらのデバイスは、最新バージョンのWindowsを実行しているTPM 1.2または2.0を搭載している必要があります。

- 次の証明書:

-

DHA SSL証明書: エクスポート可能な秘密キーを持つエンタープライズ信頼されたルートにチェーンするx.509 SSL証明書。この証明書は、以下を含む転送中のDHAデータ通信を保護します。

- サーバーからサーバー (DHAサービスとMDMサーバー)

- サーバーからクライアント (DHAサービスとWindows 10またはWindows 11デバイス)

- DHA署名証明書: エクスポート可能な秘密キーを持つエンタープライズ信頼されたルートにチェーンするx.509証明書。DHAサービスはこの証明書をデジタル署名に使用します。

- DHA暗号化証明書: エクスポート可能な秘密キーを持つエンタープライズ信頼されたルートにチェーンするx.509証明書。DHAサービスはこの証明書を暗号化にも使用します。

-

DHA SSL証明書: エクスポート可能な秘密キーを持つエンタープライズ信頼されたルートにチェーンするx.509 SSL証明書。この証明書は、以下を含む転送中のDHAデータ通信を保護します。

- 次のいずれかの証明書検証モードを選択します。

- EKCert: EKCert検証モードは、インターネットに接続されていない組織内のデバイス向けに最適化されています。EKCert検証モードで実行されているDHAサービスに接続するデバイスは、インターネットに直接アクセスできません。

- AIKCert: AIKCert検証モードは、インターネットにアクセスできる運用環境向けに最適化されています。AIKCert検証モードで実行されているDHAサービスに接続するデバイスは、インターネットに直接アクセスできる必要があり、MicrosoftからAIK証明書を取得できます。

WindowsサーバーへのDHAサーバーロールの追加

- Windowsサーバーで、サーバーマネージャーがまだ開いていない場合は、スタートをクリックし、次にサーバーマネージャーをクリックします。

- 役割と機能の追加をクリックします。

- 開始する前にページで、次へをクリックします。

- インストールの種類の選択ページで、役割ベースまたは機能ベースのインストールをクリックし、次に次へをクリックします。

- 対象サーバーの選択ページで、サーバープールからサーバーを選択をクリックし、サーバーを選択して、次へをクリックします。

- サーバーの役割の選択ページで、デバイス正常性構成証明チェックボックスを選択します。

- オプション: 機能の追加をクリックして、その他の必要な役割サービスと機能をインストールします。

- 次へをクリックします。

- 機能の選択ページで、次へをクリックします。

- Webサーバー (IIS) の役割ページで、次へをクリックします。

- 役割サービスの選択ページで、次へをクリックします。

- デバイス正常性構成証明サービスページで、次へをクリックします。

- インストール選択の確認ページで、インストールをクリックします。

- インストールが完了したら、閉じるをクリックします。

サーバーの証明書ストアへのSSL証明書の追加

- SSL証明書ファイルに移動して選択します。

-

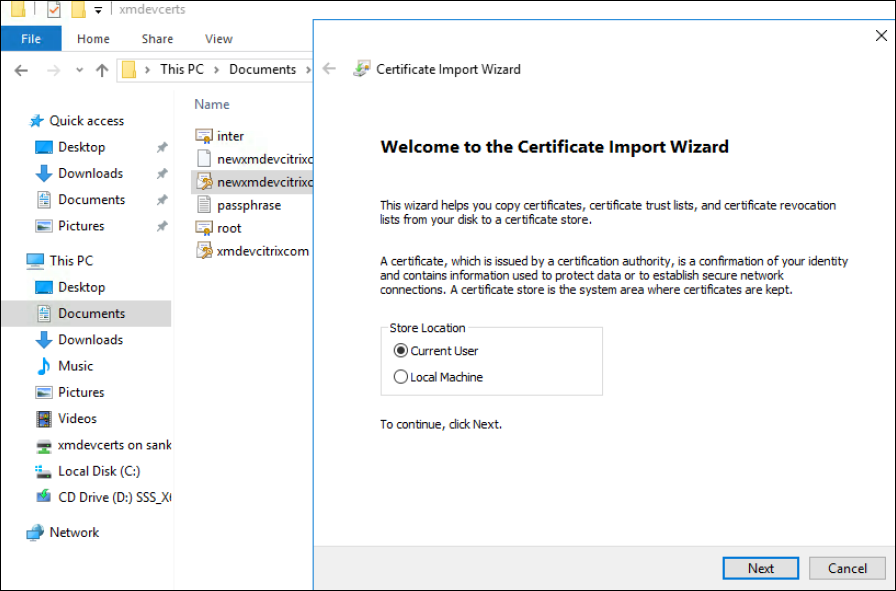

ストアの場所として現在のユーザーを選択し、次へをクリックします。

-

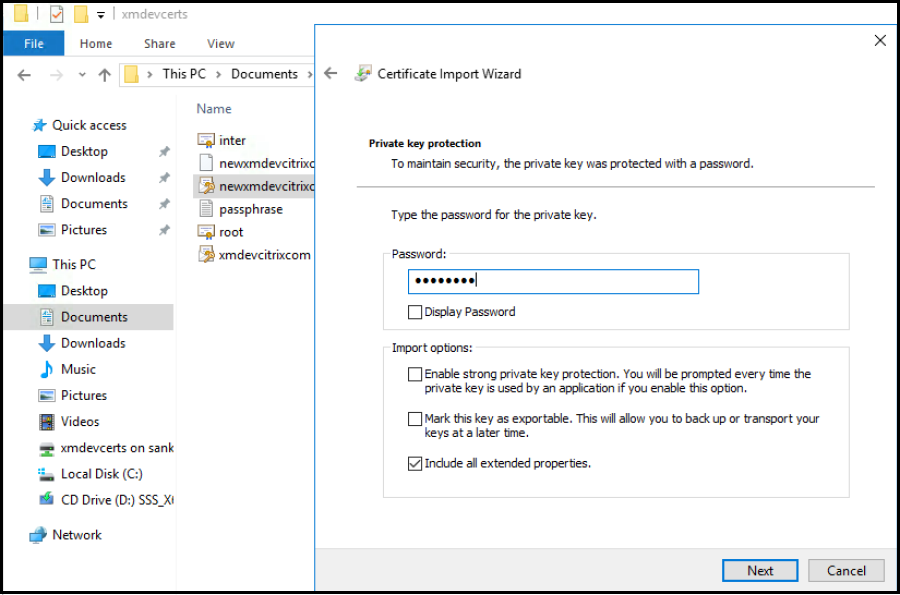

秘密キーのパスワードを入力します。

-

インポートオプションすべての拡張プロパティを含めるが選択されていることを確認します。次へをクリックします。

-

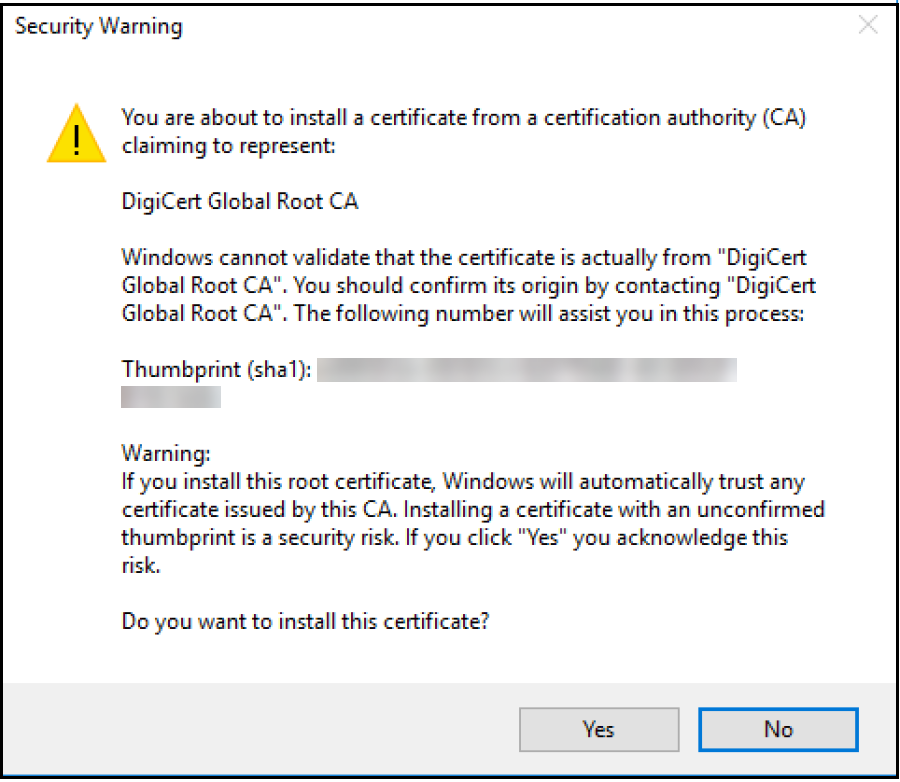

このウィンドウが表示されたら、はいをクリックします。

-

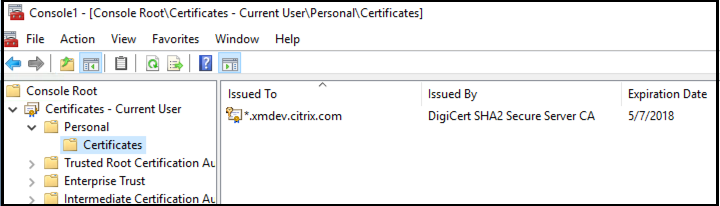

証明書がインストールされていることを確認します。

-

コマンドプロンプトウィンドウを開きます。

-

mmcと入力し、Enterキーを押します。ローカルコンピューターのストアで証明書を表示するには、管理者ロールである必要があります。

-

ファイルメニューで、スナップインの追加と削除をクリックします。

-

追加をクリックします。

-

スタンドアロンスナップインの追加ダイアログボックスで、証明書を選択します。

-

追加をクリックします。

-

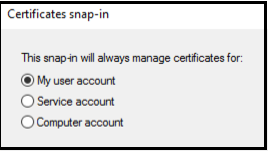

証明書スナップインダイアログボックスで、マイユーザーアカウントを選択します。(サービスアカウント所有者としてサインインしている場合は、サービスアカウントを選択します。)

-

コンピューターの選択ダイアログボックスで、完了をクリックします。

-

-

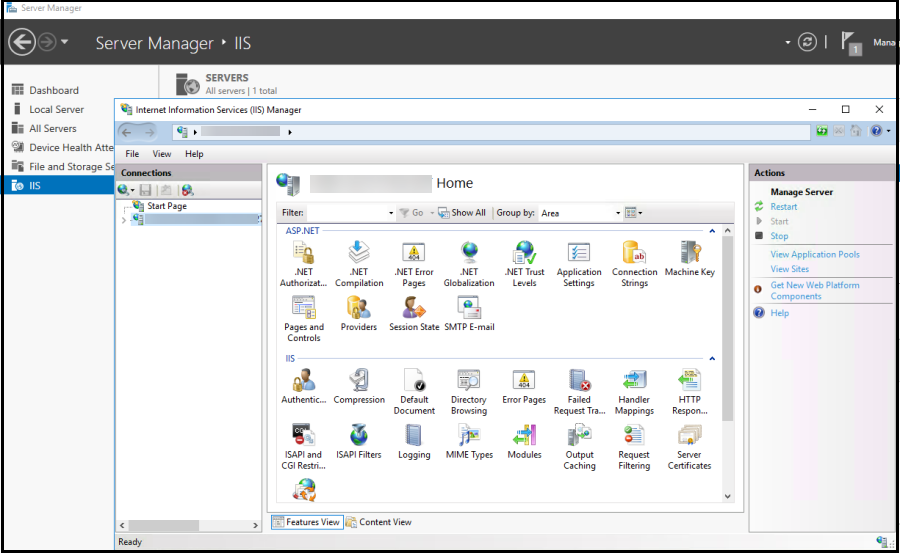

サーバーマネージャー > IISに移動し、アイコンのリストからサーバー証明書を選択します。

-

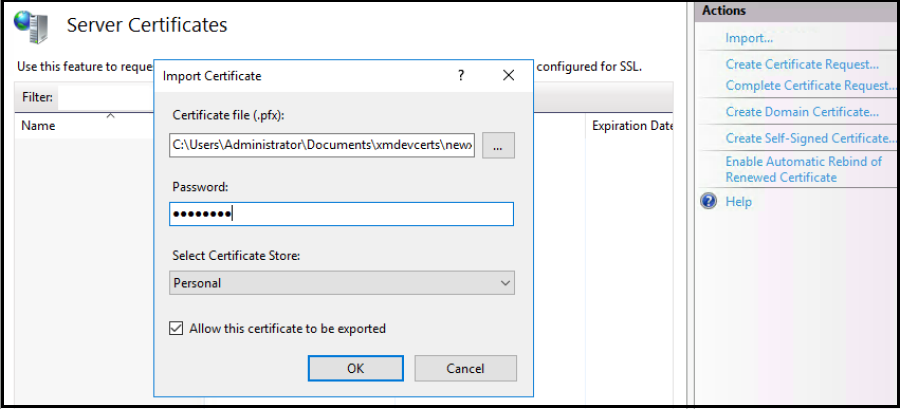

操作メニューから、インポート…を選択してSSL証明書をインポートします。

証明書のサムプリントの取得と保存

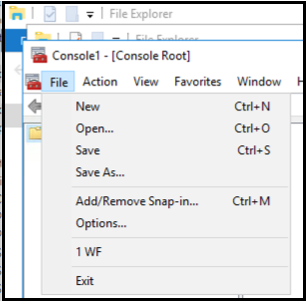

- ファイルエクスプローラーの検索バーに「mmc」と入力します。

-

コンソールルートウィンドウで、ファイル > スナップインの追加と削除…をクリックします。

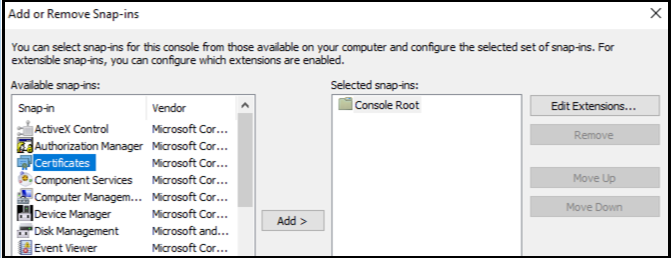

-

利用可能なスナップインから証明書を選択し、選択したスナップインに追加します。

-

マイユーザーアカウントを選択します。

-

証明書を選択し、OKをクリックします。

-

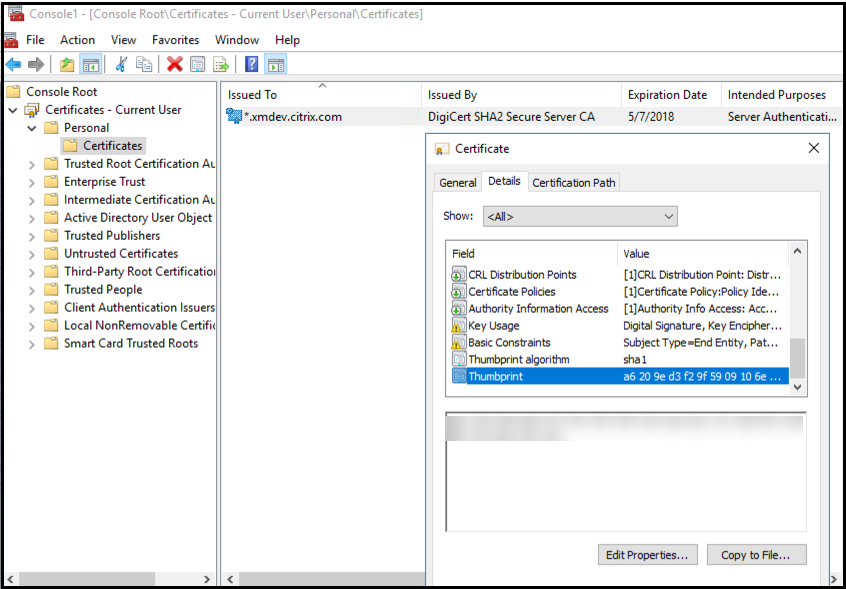

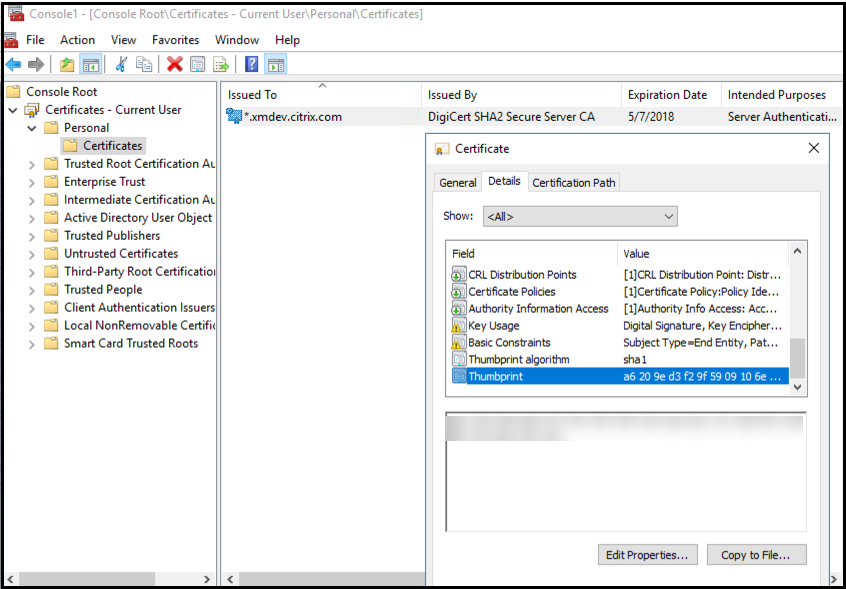

証明書をダブルクリックし、詳細タブを選択します。スクロールダウンして証明書のサムプリントを確認します。

- サムプリントをファイルにコピーします。PowerShellコマンドでサムプリントを使用する際は、スペースを削除してください。

署名証明書と暗号化証明書のインストール

署名証明書と暗号化証明書をインストールするには、Windowsサーバーで次のPowerShellコマンドを実行します。

プレースホルダーReplaceWithThumbprintを、示されているように二重引用符で囲んで置き換えます。

$key = Get-ChildItem Cert:\LocalMachine\My | Where-Object {$_.Thumbprint -like "ReplaceWithThumbprint"}

$keyname = $key.PrivateKey.CspKeyContainerInfo.UniqueKeyContainerName

$keypath = $env:ProgramData + "\Microsoft\Crypto\RSA\MachineKeys\" + $keyname icacls $keypath /grant IIS_IUSRS`:R

<!--NeedCopy-->

TPMルート証明書の抽出と信頼された証明書パッケージのインストール

Windowsサーバーで次のコマンドを実行します。

mkdir .\TrustedTpm

expand -F:\* .\TrustedTpm.cab .\TrustedTpm

cd .\TrustedTpm

.\setup.cmd

<!--NeedCopy-->

DHAサービスの構成

DHAサービスを構成するには、Windowsサーバーで次のコマンドを実行します。

プレースホルダーReplaceWithThumbprintを置き換えます。

Install-DeviceHealthAttestation -EncryptionCertificateThumbprint ReplaceWithThumbprint

-SigningCertificateThumbprint ReplaceWithThumbprint

-SslCertificateStoreName My -SslCertificateThumbprint ReplaceWithThumbprint

-SupportedAuthenticationSchema "AikCertificate"

<!--NeedCopy-->

DHAサービスの証明書チェーンポリシーを設定するには、Windowsサーバーで次のコマンドを実行します。

$policy = Get-DHASCertificateChainPolicy

$policy.RevocationMode = "NoCheck"

Set-DHASCertificateChainPolicy -CertificateChainPolicy $policy

<!--NeedCopy-->

次のプロンプトに次のように応答します。

Confirm

Are you sure you want to perform this action?

Performing the operation "Install-DeviceHealthAttestation" on target "WIN-N27D1FKCEBT".

[Y] Yes [A] Yes to All [N] No [L] No to All [S] Suspend [?] Help (default is "Y"): A

Adding SSL binding to website 'Default Web Site'.

Add SSL binding?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding application pool 'DeviceHealthAttestation_AppPool' to IIS.

Add application pool?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding web application 'DeviceHealthAttestation' to website 'Default Web Site'.

Add web application?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding firewall rule 'Device Health Attestation Service' to allow inbound connections on port(s) '443'.

Add firewall rule?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Setting initial configuration for Device Health Attestation Service.

Set initial configuration?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Registering User Access Logging.

Register User Access Logging?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

<!--NeedCopy-->

構成の確認

DHASActiveSigningCertificateがアクティブであるかどうかを確認するには、サーバーで次のコマンドを実行します。

Get-DHASActiveSigningCertificate

証明書がアクティブな場合、証明書の種類 (署名) とサムプリントが表示されます。

DHASActiveEncryptionCertificateがアクティブであるかどうかを確認するには、サーバーで次のコマンドを実行します。

プレースホルダーReplaceWithThumbprintを、示されているように二重引用符で囲んで置き換えます。

Set-DHASActiveEncryptionCertificate -Thumbprint "ReplaceWithThumbprint" -Force

Get-DHASActiveEncryptionCertificate

<!--NeedCopy-->

証明書がアクティブな場合、サムプリントが表示されます。

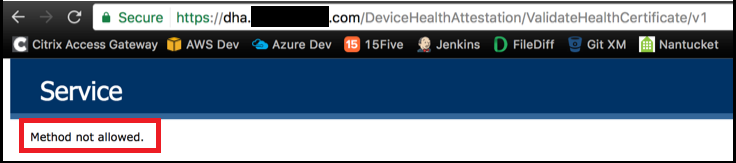

最終確認を行うには、次のURLにアクセスします。

https://<dha.myserver.com>/DeviceHeathAttestation/ValidateHealthCertificate/v1

DHAサービスが実行されている場合、「Method not allowed」と表示されます。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.