Migrer des charges de travail entre des emplacements de ressources à l’aide du service de portabilité d’images

Remarque :

La version cloud existante d’IPS a été dépréciée. Une version locale d’IPS est désormais disponible. Consultez notre documentation pour plus d’informations sur cette solution locale.

La version cloud d’IPS sera mise hors service le 27 avril 2026. Veuillez vous assurer d’avoir entièrement migré vers la nouvelle version locale d’IPS avant cette date.

Pour toute question ou pour demander des informations supplémentaires, veuillez contacter votre représentant Citrix.

Le service de portabilité d’images simplifie la gestion des images sur différentes plateformes. Les API REST de Citrix Virtual Apps and Desktops™ peuvent être utilisées pour automatiser l’administration des ressources au sein d’un site Citrix Virtual Apps and Desktops.

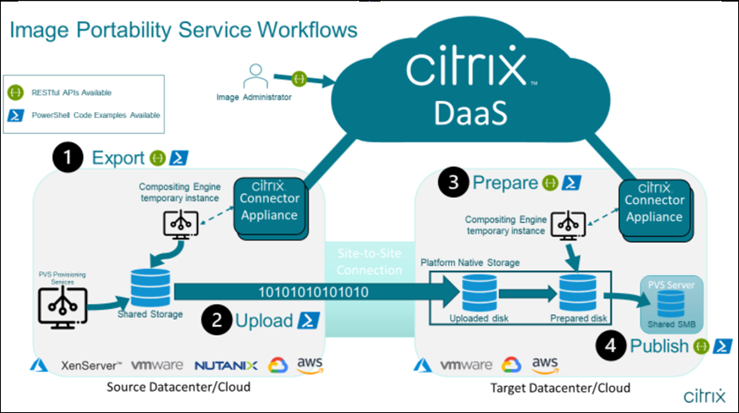

- Le flux de travail de portabilité d’images commence lorsque vous utilisez Citrix Cloud pour lancer la migration d’une image entre deux emplacements de ressources. Après l’exportation de votre image, le service de portabilité d’images vous aide à transférer et à préparer l’image pour qu’elle s’exécute sur l’hyperviseur cible ou le cloud public. Enfin, Citrix Provisioning ou Machine Creation Services™ provisionne l’image dans l’environnement cible.

Composants

Les composants du service de portabilité d’images incluent :

- Services Citrix Cloud™

- Portefeuille d’informations d’identification Citrix

- Appliance Citrix Connector™

- VM du moteur de composition

- Scripts d’exemple PowerShell

Services Citrix Cloud

L’API des services Citrix Cloud est un service d’API REST qui interagit avec le service de portabilité d’images. À l’aide du service d’API REST, vous pouvez créer et surveiller des tâches de portabilité d’images. Par exemple, vous effectuez un appel d’API pour démarrer une tâche de portabilité d’images, telle que l’exportation d’un disque, puis vous effectuez des appels pour obtenir l’état de la tâche.

Portefeuille d’informations d’identification Citrix

Le service de portefeuille d’informations d’identification Citrix gère en toute sécurité les informations d’identification du système, permettant au service de portabilité d’images d’interagir avec vos ressources. Par exemple, lors de l’exportation d’un disque de vSphere vers un partage SMB, le service de portabilité d’images nécessite des informations d’identification pour ouvrir une connexion au partage SMB afin d’écrire le disque. Si les informations d’identification sont stockées dans le portefeuille d’informations d’identification, le service de portabilité d’images peut les récupérer et les utiliser.

Ce service vous donne la possibilité de gérer entièrement vos informations d’identification. L’API des services cloud agit comme un point d’accès, vous donnant la possibilité de créer, mettre à jour et supprimer des informations d’identification.

Moteur de composition

Le moteur de composition est le moteur principal du service de portabilité d’images. Le moteur de composition (CE) est une seule VM créée au début d’une tâche d’exportation ou de préparation de portabilité d’images. Ces VM sont créées dans le même environnement où la tâche a lieu. Par exemple, lors de l’exportation d’un disque depuis vSphere, le CE est créé sur le serveur vSphere. De même, lors de l’exécution d’une tâche de préparation dans Azure, AWS ou Google Cloud, le CE est créé respectivement dans Azure, AWS ou Google Cloud. Le CE monte votre disque sur lui-même, puis effectue les manipulations nécessaires sur le disque. Une fois la tâche de préparation ou d’exportation terminée, la VM CE et tous ses composants sont supprimés.

Appliance Connector

L’Appliance Connector, exécutant un logiciel fournisseur pour gérer les ressources IPS, s’exécute dans votre environnement (à la fois sur site et dans votre abonnement Azure, AWS ou Google Cloud) et agit comme un contrôleur pour les tâches individuelles. Elle reçoit les instructions de tâche du service cloud et crée et gère les VM du moteur de composition. La VM de l’Appliance Connector agit comme un point de communication unique et sécurisé entre les services cloud et vos environnements. Déployez une ou plusieurs Appliances Connector dans chacun de vos emplacements de ressources (sur site, Azure, AWS ou Google Cloud). Une Appliance Connector est déployée dans chaque emplacement de ressources pour des raisons de sécurité. En co-localisant l’Appliance Connector et le moteur de composition, la posture de sécurité du déploiement augmente considérablement, car tous les composants et communications sont conservés au sein de votre emplacement de ressources.

Modules PowerShell

Nous fournissons une collection de modules PowerShell à utiliser dans des scripts comme point de départ pour développer votre propre automatisation personnalisée. Les modules fournis sont pris en charge tels quels, mais vous pouvez les modifier si nécessaire pour votre déploiement.

-

L’automatisation PowerShell utilise les paramètres de configuration fournis pour composer un appel REST au service API Citrix Cloud afin de démarrer la tâche, puis vous fournit des mises à jour périodiques au fur et à mesure de l’avancement de la tâche.

-

Si vous souhaitez développer votre propre solution d’automatisation, vous pouvez effectuer des appels directs au service cloud en utilisant votre langage de programmation préféré. Consultez le portail API pour des informations détaillées sur la configuration et l’utilisation des points de terminaison REST et des modules PowerShell du service de portabilité d’images.

Flux de travail

-

Le service de portabilité d’images utilise un flux de travail en plusieurs phases pour préparer une image de catalogue maître à partir d’un emplacement de ressources sur site pour votre abonnement au cloud public. Le service exporte l’image de la plateforme d’hyperviseur sur site et vous la téléchargez vers votre abonnement au cloud public (notre utilitaire de téléchargement PowerShell fourni peut aider à automatiser cela). Ensuite, la portabilité d’images prépare l’image pour qu’elle soit compatible avec votre plateforme de cloud public. Enfin, l’image est publiée et prête à être déployée en tant que nouveau catalogue de machines au sein de votre emplacement de ressources cloud.

-

-

Ces flux de travail de haut niveau sont basés sur la configuration de provisionnement source et cible de l’image (Machine Creation ou Citrix Provisioning™). Le flux de travail choisi détermine les étapes de tâche de portabilité d’images requises.

-

Reportez-vous au tableau suivant pour comprendre quelles tâches sont requises pour chacun des flux de travail IPS pris en charge.

-

Flux de travail (Source vers Cible) Exporter Télécharger Préparer Publier - | — | — | — | — | — |

-

MCS vers MCS Oui Oui Oui Non -

PVS vers MCS* Non Oui Oui Non

| PVS vers PVS | N/A | Oui | Oui | Oui |

| MCS vers PVS | Oui | Oui | Oui | Oui |

*Suppose que vous disposez de l’image originale sous forme de vDisk Citrix Provisioning et que vous n’avez pas besoin de l’exporter directement depuis l’hyperviseur de la plateforme source.

Exigences

- Pour commencer avec la portabilité d’images, vous devez satisfaire aux exigences suivantes.

Une image de catalogue de machines Citrix

IPS nécessite l’utilisation d’images ayant l’une des configurations testées suivantes :

- Windows Server 2016, 2019 et 2022H2

- Windows 10 ou 11

-

Provisionnées à l’aide de Machine Creation Services ou Citrix Provisioning

-

Citrix Virtual Delivery Agent

- Services Bureau à distance activés pour l’accès à la console dans Azure

Le service de portabilité d’image prend en charge les hyperviseurs et les plateformes cloud suivants :

-

Plateformes sources :

-

VMware vSphere 7.0 et 8.0

-

XenServer 8/Citrix Hypervisor 8.2

-

Nutanix AHV (Prism Element uniquement)

-

Microsoft Azure

-

Google Cloud Platform

-

Plateformes de destination :

-

VMware vSphere 8.0

-

XenServer 8/Citrix Hypervisor 8.2

-

Nutanix AHV (Prism Element uniquement)

-

Microsoft Azure

-

AWS

-

Google Cloud Platform

-

Une appliance Citrix Connector

- Vous avez besoin d'une appliance Citrix Connector installée et configurée dans chaque emplacement de ressources où vous prévoyez d'utiliser la portabilité d'image. Par exemple, si vous utilisez la portabilité d'image pour déplacer une image de vSphere vers Azure, AWS et Google Cloud, vous avez besoin d'au moins quatre appliances Citrix Connector :

- Consultez [Déployer des appliances Connector](#deploy-connector-appliances) pour des instructions détaillées.

Un partage de fichiers SMB (Windows)

Vous avez besoin d’un partage de fichiers SMB Windows pour le stockage des résultats des tâches d’exportation. Le partage doit être accessible à la VM Compositing Engine qui sera créée dans l’emplacement de ressources où vous utilisez le service de portabilité d’image. Assurez-vous que l’espace libre disponible sur le partage est au moins le double de la taille configurée du système de fichiers de votre image.

Une machine pour l’exécution de scripts PowerShell

Assurez-vous que votre machine exécutant les scripts PowerShell dispose des éléments suivants :

-

PowerShell version 5.1.

-

Une connexion réseau rapide au partage de fichiers SMB. Il peut s’agir de la même machine qui héberge le partage de fichiers.

-

Une connexion réseau rapide aux plateformes cloud publiques où vous prévoyez d’utiliser la fonctionnalité de portabilité d’image. Par exemple, Azure, AWS ou Google Cloud.

Consultez la section Préparer une machine pour PowerShell pour plus de détails sur la façon de télécharger et de configurer les modules de portabilité d’image depuis la Galerie PowerShell.

Votre ID client Citrix Cloud

Assurez-vous de disposer d’un abonnement Citrix DaaS valide.

Pour continuer, vous avez besoin d’un accès à Citrix DaaS (anciennement service Citrix Virtual Apps and Desktops). Si vous n’y avez pas accès, contactez votre représentant Citrix.

Reportez-vous à la documentation API Getting Started pour obtenir des instructions sur la création et la configuration d’un client API à utiliser avec la portabilité d’image.

Autorisations et configuration Azure requises

Pour que le service de portabilité d’image puisse effectuer des actions sur votre ressource Azure, vous devez accorder des autorisations à certaines capacités Azure au principal de service Azure utilisé par le service de portabilité d’image. Pour la liste détaillée, consultez Autorisations Microsoft Azure requises.

Vous pouvez attribuer le rôle de Contributeur au principal de service dans la ressource associée. Ou, pour attribuer les autorisations minimales requises, vous pouvez créer des rôles personnalisés avec les autorisations requises et les attribuer au principal de service dans le cadre des ressources appropriées.

Consultez la documentation Azure pour configurer les rôles de sécurité de votre principal de service Azure et pour créer des rôles personnalisés.

Autorisations et configuration requises pour Google Cloud

Pour que le service de portabilité d’images puisse effectuer des actions dans votre projet Google Cloud, vous devez accorder des autorisations pour certaines fonctionnalités au compte de service Google Cloud utilisé par le service de portabilité d’images.

Pour la liste détaillée, consultez Autorisations requises pour Google Cloud.

Vous pouvez attribuer ces autorisations à l’aide des rôles suivants :

- Éditeur Cloud Build

- Administrateur Compute

- Administrateur de stockage

- Utilisateur de compte de service

Consultez la documentation Google Cloud pour plus d’informations sur la configuration des autorisations de compte de service.

Autorisations et configuration requises pour Amazon Web Services

Pour exécuter des workflows de service de portabilité d’images avec un compte Amazon Web Services (AWS), l’identité Identity and Access Management (IAM) respective doit disposer des autorisations appropriées.

Pour la liste détaillée, consultez Autorisations requises pour AWS.

Configurer le service de portabilité d’images

Pour configurer le service de portabilité d’images, vous devez :

- Déployer des appliances de connecteur

- Préparer une machine pour PowerShell

- Ajouter des informations d’identification au portefeuille d’informations d’identification

Déployer des appliances de connecteur

La portabilité d’images nécessite des appliances de connecteur Citrix pour créer des tâches de portabilité d’images. Les appliances de connecteur aident à sécuriser les interactions avec vos environnements sur site et de cloud public. Les appliances de connecteur communiquent avec le service de portabilité d’images pour signaler l’état des tâches et la santé globale du service.

Pour déployer et configurer l’appliance de connecteur dans votre environnement, suivez les étapes de Appliance de connecteur pour les services cloud.

Notez la configuration matérielle et l’accès aux ports réseau requis pour l’appliance lors de la planification de votre déploiement.

Lorsque votre appliance est déployée et enregistrée, les composants nécessaires pour activer la portabilité d’images sont automatiquement installés.

Préparer une machine pour PowerShell

-

Pour vous aider à démarrer avec la portabilité d’images, nous avons créé des modules PowerShell que vous pouvez personnaliser et utiliser avec le service.

-

Les sections suivantes décrivent comment préparer une machine pour exécuter les scripts PowerShell. Ces scripts ne sont que quelques exemples. Modifiez-les ou améliorez-les pour répondre à vos besoins.

Remarque :

Après l’installation initiale, utilisez Update-Module pour mettre à jour le module PowerShell.

Exigences PowerShell

Pour utiliser les scripts PowerShell, vous avez besoin des éléments suivants :

-

Une machine Windows pour exécuter les scripts PowerShell qui pilotent les tâches de portabilité d’images. La machine :

-

Dispose de la dernière version de PowerShell.

-

Dispose d’une connexion réseau de 10 Gbit/s ou plus à la ressource de partage de fichiers SMB sur site et d’une connexion rapide à votre cloud public (Azure, AWS ou Google Cloud, par exemple).

-

Peut être la même machine hébergeant le partage de fichiers.

-

Est une machine exécutant Windows 10, Windows Server 2019 ou Windows Server 2022, avec les dernières mises à jour Microsoft.

-

Peut se connecter à la galerie Microsoft PowerShell pour télécharger les bibliothèques PowerShell requises.

-

Selon votre version de Windows, vous devrez peut-être désactiver la prise en charge de TLS 1.0/1.1. Reportez-vous à la documentation de Microsoft PowerShell Gallery sur la prise en charge de TLS pour plus d’informations.

-

-

Par défaut, PowerShell ne s’authentifie pas automatiquement via un serveur proxy. Assurez-vous d’avoir configuré votre session PowerShell pour utiliser votre serveur proxy, conformément aux recommandations de Microsoft et aux meilleures pratiques de votre fournisseur de proxy.

- Si vous rencontrez des erreurs lors de l’exécution des scripts PowerShell concernant une version manquante ou ancienne de PowerShellGet, vous devez installer la dernière version comme suit :

Install-Module -Name PowerShellGet -Force -Scope CurrentUser -AllowClobber

<!--NeedCopy-->

Installer les bibliothèques et les modules

Le service de portabilité d’images s’appuie sur des bibliothèques de la galerie Microsoft PowerShell pour piloter les opérations de portabilité.

Important :

Après l’installation initiale, utilisez Update-Module pour installer les nouvelles versions.

-

Exécutez la commande PowerShell suivante pour télécharger les derniers modules :

Install-Module -Name "Citrix.Workloads.Portability","Citrix.Image.Uploader" -Scope CurrentUser <!--NeedCopy-->-

Pour modifier la variable d’environnement PATH :

Appuyez sur Y et sur Entrée pour accepter.

-

Pour installer le fournisseur NuGet :

Appuyez sur Y et sur Entrée pour accepter.

-

Si vous êtes informé d’un référentiel non approuvé :

Appuyez sur A (Oui à tout) et sur Entrée pour continuer.

-

-

Confirmez que tous les modules nécessaires ont été téléchargés en exécutant la commande :

Get-InstalledModule -Name Citrix.* <!--NeedCopy-->Cette commande renvoie une sortie similaire à ce qui suit :

Nom Référentiel Description Citrix.Image.Uploader PSGallery Commandes pour télécharger un VHD(x) vers un compte de stockage Azure, AWS ou GCP et obtenir des informations sur un VHD(x) Citrix.Workloads.Portability PSGallery Cmdlet autonome pour la tâche d’image du service de portabilité d’images Citrix

Mettre à jour les modules vers la dernière version

-

Exécutez la commande suivante pour mettre à jour le script vers la dernière version.

-

```

-

Update-Module -Name “Citrix.Workloads.Portability”,”Citrix.Image.Uploader” -Force

-

```

-

Installer le SDK PowerShell distant de Citrix Virtual Apps and Desktops

- Le service de portabilité d'images nécessite le SDK PowerShell distant de Citrix Virtual Apps and Desktops pour créer et gérer les tâches de portabilité au sein de Citrix Cloud.

- Téléchargez et installez le [SDK PowerShell distant](/fr-fr/citrix-daas/sdk-api.html) sur votre machine.

Installer les composants tiers spécifiques à la plateforme

- Le module PowerShell du service de portabilité d'images n'installe pas de dépendances tierces. Par conséquent, vous pouvez limiter l'installation aux seules plateformes que vous ciblez. Si vous utilisez l'une des plateformes suivantes, suivez les instructions pertinentes pour l'installation des dépendances de la plateforme :

VMware

- Si vous créez des tâches de portabilité d'images qui communiquent avec votre environnement VMware, exécutez la commande suivante pour installer les modules PowerShell VMware requis.

- ```

- Install-Module -Name VMWare.PowerCLI -Scope CurrentUser -AllowClobber -Force -SkipPublisherCheck

- <!--NeedCopy--> ```

Amazon Web Services

Si vous créez des tâches de portabilité d’images dans AWS, téléchargez et installez l’interface de ligne de commande AWS, puis exécutez ces commandes pour installer les modules PowerShell AWS requis :

Install-Module -Name AWS.Tools.Installer

Install-AWSToolsModule AWS.Tools.EC2,AWS.Tools.S3

<!--NeedCopy-->

Azure

Si vous créez des tâches de portabilité d’images dans Azure, téléchargez et installez les utilitaires de ligne de commande Azure, puis exécutez ces commandes pour installer les modules PowerShell Azure requis :

Install-Module -Name Az.Accounts -Scope CurrentUser -AllowClobber -Force

Install-Module -Name Az.Compute -Scope CurrentUser -AllowClobber -Force

<!--NeedCopy-->

Google Cloud

Si vous créez des tâches de portabilité d’images dans Google Cloud, téléchargez et installez le SDK Google Cloud sur votre machine.

Désinstaller les scripts et les modules

Exécutez les commandes suivantes pour désinstaller les modules utilisés par le logiciel Image Portability.

Remarque :

Les scripts et composants tiers ne sont pas automatiquement supprimés lors de la désinstallation des modules IPS.

Pour désinstaller des modules :

Get-InstalledModule -Name "Citrix.Workloads.Portability","Citrix.Images.Uploader" | Uninstall-Module

<!--NeedCopy-->

Ajouter des informations d’identification au portefeuille d’informations d’identification

Pour les scénarios d’automatisation de bout en bout, vous pouvez configurer le service de portabilité d’images pour qu’il s’authentifie de manière non interactive auprès de Citrix Cloud, de votre cloud public et de vos ressources sur site. De plus, le service de portabilité d’images utilise les informations d’identification stockées dans le portefeuille d’informations d’identification Citrix chaque fois que nos API sont directement authentifiées auprès de vos ressources sur site et de votre cloud public. La configuration des informations d’identification, telle que décrite dans cette section, est une étape requise pour l’exécution des tâches d’exportation, de préparation et de publication.

Lors de l’exécution des tâches, le service de portabilité d’images nécessite l’accès aux ressources que vous pouvez contrôler. Par exemple, pour que le service de portabilité d’images puisse exporter un disque d’un serveur vSphere vers un partage SMB, le service a besoin d’un accès de connexion aux deux systèmes. Pour sécuriser ces informations de compte, le service de portabilité d’images utilise le service de portefeuille d’informations d’identification Citrix. Ce service stocke vos informations d’identification dans le portefeuille avec un nom défini par l’utilisateur. Lorsque vous souhaitez exécuter une tâche, indiquez le nom de l’information d’identification à utiliser. De plus, ces informations d’identification peuvent être mises à jour ou supprimées du portefeuille à tout moment.

Les informations d’identification sont souvent stockées pour les plateformes suivantes :

- Microsoft Azure

- AWS

- Google Cloud

- SMB Share

- VMware vSphere

- Nutanix AHV

- XenServer®

Pour gérer les informations d’identification, reportez-vous aux API du service de portabilité d’images et à la section Gestion des informations d’identification du portail API des développeurs.

Utiliser le service de portabilité d’images

La préparation d’images dans vos emplacements de ressources sur site pour votre abonnement au cloud public nécessite la création de tâches de portabilité d’images au sein de Citrix Cloud. Vous pouvez créer une tâche pour effectuer des appels d’API directs au service dans votre script ou programme, ou en utilisant les modules PowerShell d’exemple que nous avons développés pour automatiser les appels d’API. Reportez-vous au portail API des développeurs du service de portabilité d’images pour obtenir des informations sur l’utilisation des API REST et des modules PowerShell pour créer des tâches IPS.

Publier des catalogues de machines à l’aide de Citrix Provisioning

Le service de portabilité d’images (IPS) est utilisé avec Machine Creation Services (MCS) dans Azure, AWS, Google Cloud, Nutanix, vSphere et XenServer, ou avec Citrix Provisioning (PVS) dans Azure, Google Cloud, vSphere et XenServer. Vous pouvez combiner les solutions PowerShell et REST décrites dans ce guide avec les outils de votre plateforme, les API de votre plateforme ou les SDK Citrix DaaS™ pour créer un flux de travail de bout en bout transparent et automatisé pour la création d’un catalogue de machines basé sur l’image préparée. Selon la plateforme cloud que vous avez choisie, des étapes intermédiaires peuvent être nécessaires entre l’achèvement d’une tâche de préparation IPS et la création d’un catalogue ou l’affectation à une cible PVS.

AWS

Sur AWS, IPS produit soit un volume EC2 EBS contenant l’image préparée (par défaut), soit une Amazon Machine Image (AMI) créée à partir de l’image préparée. Consultez le portail API des développeurs du service de portabilité d’images pour obtenir des informations sur la création d’une AMI plutôt que du volume par défaut.

Notez que MCS nécessite une AMI pour la création de catalogues. IPS utilise l’importation de VM AWS pour créer l’AMI, ce qui implique certaines exigences. Avant d’utiliser IPS pour créer une AMI, consultez le Guide de l’utilisateur VM Import/Export d’AWS pour connaître les exigences et assurez-vous qu’elles ont été satisfaites.

Azure

Sur Azure, IPS produit des disques gérés directement utilisables comme images principales MCS. Pour attribuer l’image résultante aux cibles PVS, IPS fournit une opération de « publication » pour copier le disque géré dans un fichier VHD(x) dans votre magasin PVS.

Google Cloud

Les tâches de préparation IPS sur Google Cloud produisent un disque. MCS nécessite un modèle d’instance Google Cloud. Le processus de création d’un modèle d’instance MCS à partir d’un disque est décrit en détail dans Préparer une instance de VM principale et un disque persistant.

Pour les cibles PVS sur Google Cloud, IPS fournit une opération de « publication » pour copier le disque dans un fichier VHD(x) dans votre magasin PVS.

Automatiser la configuration du VDA

Lors de la préparation d’une image gérée par Citrix provenant de ressources sur site, vous pouvez reconfigurer le VDA au sein de l’image pour prendre en charge l’environnement cible pour lequel l’image est préparée. Le service de portabilité d’images peut appliquer des modifications de configuration du VDA à la volée pendant la phase de préparation du flux de travail. Les paramètres de configuration suivants définissent le fonctionnement du VDA dans l’image migrée : InstallMisa, XdReconfigure et InstallMcsio. Consultez les exemples PowerShell du service de portabilité d’images pour définir ces paramètres lors de la création de tâches IPS.

Configurations

- La configuration de **InstallMisa** sur `true` permet au service de portabilité d’images d’installer tous les composants VDA manquants nécessaires au provisionnement de l’image à l’aide de MCS.

- La configuration de **InstallMisa** sur `true` ou de **InstallMcsio** sur `true` nécessite également la configuration de **CloudProvisioningType** sur `Mcs`.

- Définissez **InstallPvs** sur la version du serveur PVS où l’image est déployée. Lorsque **InstallPvs** est défini, le service de portabilité d’images (IPS) installe automatiquement la version spécifiée du logiciel du périphérique cible PVS dans l’image pendant les tâches de préparation. IPS prend en charge les deux dernières versions (version de base ou mises à jour cumulatives) pour les deux dernières versions de service à long terme (LTSR) et les versions actuelles (CR).

Pour InstallMisa et InstallMcsio, notez ce qui suit :

-

Ces fonctionnalités ne sont prises en charge que pour les versions LTSR et CR récentes du VDA.

-

Si les composants nécessaires sont déjà présents pour le VDA installé, aucune modification n’est apportée, même si les paramètres sont configurés.

-

Pour les versions prises en charge du VDA, la portabilité d’images installe la version appropriée des composants requis, même si les composants VDA nécessaires ne sont pas présents.

-

Pour les versions non prises en charge du VDA, la reconfiguration échoue et un message est enregistré si les composants VDA nécessaires ne sont pas présents. La tâche de préparation est terminée même si la reconfiguration du VDA ne l’est pas.

XdReconfigure nécessite l’une des valeurs suivantes : controllers ou site_guid. Voici des exemples de paramètres de configuration utilisant chaque valeur :

Utilisation de controllers :

XdReconfigure = @(

[pscustomobject]@{

ParameterName = 'controllers'

ParameterValue = 'comma-separated-list-of-your-cloud-connectors-fqdns'

}

)

<!--NeedCopy-->

où ParameterValue est la liste des noms de domaine complets (FQDN) des nouveaux DDC vers lesquels vous souhaitez pointer le VDA. Plusieurs DDC peuvent être spécifiés dans un format séparé par des virgules.

Utilisation de site_guid :

XdReconfigure = @(

[pscustomobject]@{

ParameterName = 'site_guid'

ParameterValue = 'active-directory-site-guid'

}

)

<!--NeedCopy-->

XdReconfigure accepte également les valeurs prises en charge lors de l’exécution de l’installateur de ligne de commande VDA avec le commutateur d’installation /reconfigure, par exemple, XenDesktopVdaSetup.exe /reconfigure. Voici quelques exemples de ces valeurs : wem_agent_port, wem_cached_data_sync_port, wem_cloud_connectors ou wem_server. Pour une liste complète des options de ligne de commande de reconfiguration VDA, reportez-vous à la documentation VDA de Citrix DaaS.

La configuration de InstallMcsio sur true installe automatiquement MCSIO sur l’image. Pour désactiver l’installation automatique de MCSIO sur l’image, configurez InstallMcsio sur false.

Remarque :

Vous pouvez utiliser

-DryRunlors de l’exécution de vos commandes pour valider votre configuration et les paramètres réseau de votre appliance de connecteur.

Référence

Cette section détaille les informations de référence techniques, en fonction de vos besoins.

Autorisations requises par les services de portabilité d’image

Cette section détaille les autorisations requises par le service de portabilité d’image sur chacune des plateformes locales et cloud prises en charge.

Autorisations requises pour l’appliance de connecteur

L’appliance de connecteur doit avoir accès aux URL suivantes pour préparer les images dans le service de portabilité d’image :

api-ap-s.cloud.com

api-eu.cloud.com

api-us.cloud.com

credentialwallet.citrixworkspaceapi.net

graph.microsoft.com

login.microsoftonline.com

management.azure.com

*.blob.storage.azure.net

ips-assets.layering.cloud.com

<!--NeedCopy-->

Autorisations requises pour VMware vCenter

Les autorisations vCenter suivantes sont nécessaires pour exécuter la tâche d’exportation de disque IPS dans un environnement VMware. Ces autorisations se trouvent sous Rôles dans la section Contrôle d’accès du panneau d’administration de vCenter.

- Cryptographic operations

- Direct Access

- Datastore

- Allocate space

- Browse datastore

- Low level file operations

- Remove file

- Folder

- Create folder

- Delete folder

- Network

- Assign network

- Resource

- Assign virtual machine to resource pool

- Virtual machine

- Change Configuration

- Add existing disk

- Add new disk

- Remove disk

- Edit Inventory

- Create from existing

- Create new

- Remove

- Interaction

- Power off

- Power on

<!--NeedCopy-->

Autorisations requises pour Microsoft Azure

- La portabilité d’image exige que votre compte de service Azure dispose des autorisations suivantes.

Lorsque le groupe de ressources à utiliser pour le moteur de composition est spécifié (c’est-à-dire, dans la propriété resourceGroup d’une requête REST ou le paramètre -AzureVmResourceGroup lors de l’utilisation des commandes PowerShell Citrix.Workloads.Portability), les autorisations suivantes sont requises au niveau du groupe de ressources.

Microsoft.Compute/disks/beginGetAccess/action

- Microsoft.Compute/disks/endGetAccess/action

Microsoft.Compute/disks/delete

Microsoft.Compute/disks/read

Microsoft.Compute/disks/write

Microsoft.Compute/virtualMachines/delete

- Microsoft.Compute/virtualMachines/powerOff/action

- Microsoft.Compute/virtualMachines/read

- Microsoft.Compute/virtualMachines/write

- Microsoft.Network/networkInterfaces/delete

- Microsoft.Network/networkInterfaces/join/action

- Microsoft.Network/networkInterfaces/read

Microsoft.Network/networkInterfaces/write

- Microsoft.Network/networkSecurityGroups/delete

- Microsoft.Network/networkSecurityGroups/join/action

- Microsoft.Network/networkSecurityGroups/read

- Microsoft.Network/networkSecurityGroups/write

- Microsoft.Resources/deployments/operationStatuses/read

Microsoft.Resources/deployments/read

Microsoft.Resources/deployments/write

Microsoft.Resources/subscriptions/resourcegroups/read

<!--NeedCopy-->

Lorsque le groupe de ressources à utiliser pour le moteur de composition n’est pas spécifié, les autorisations suivantes sont requises au niveau de l’abonnement.

Microsoft.Compute/disks/beginGetAccess/action

Microsoft.Compute/disks/endGetAccess/action

Microsoft.Compute/disks/read

Microsoft.Compute/disks/write

Microsoft.Compute/virtualMachines/powerOff/action

Microsoft.Compute/virtualMachines/read

Microsoft.Compute/virtualMachines/write

Microsoft.Network/networkInterfaces/join/action

Microsoft.Network/networkInterfaces/read

Microsoft.Network/networkInterfaces/write

Microsoft.Network/networkSecurityGroups/join/action

Microsoft.Network/networkSecurityGroups/read

Microsoft.Network/networkSecurityGroups/write

Microsoft.Resources/deployments/operationStatuses/read

Microsoft.Resources/deployments/read

Microsoft.Resources/deployments/write

Microsoft.Resources/subscriptions/resourceGroups/delete

Microsoft.Resources/subscriptions/resourceGroups/write

Microsoft.Authorization/roleAssignments/read

Microsoft.Authorization/roleDefinitions/read

<!--NeedCopy-->

Les autorisations suivantes sont requises au niveau du groupe de ressources cible spécifié (c’est-à-dire, le groupe de ressources spécifié dans la propriété targetDiskResourceGroupName d’une requête REST ou le paramètre -TargetResourceGroup lors de l’utilisation de PowerShell).

Microsoft.Compute/disks/beginGetAccess/action

Microsoft.Compute/disks/delete

Microsoft.Compute/disks/read

Microsoft.Compute/disks/write

Microsoft.Compute/snapshots/delete

Microsoft.Compute/snapshots/read

Microsoft.Compute/snapshots/write

<!--NeedCopy-->

Les autorisations suivantes sont requises au niveau du groupe de ressources de réseau virtuel spécifié (c’est-à-dire, le groupe de ressources spécifié dans la propriété virtualNetworkResourceGroupName d’une requête REST ou le paramètre -AzureVirtualNetworkResourceGroupName lors de l’utilisation de PowerShell).

Microsoft.Network/virtualNetworks/read

Microsoft.Network/virtualNetworks/subnets/join/action

<!--NeedCopy-->

Important :

L’option

ceVmSkupour les tâches ‘prepare’ et ‘prepareAndPublish’ contrôle le type de machine virtuelle Azure pour lequel le disque géré résultant est adapté. Vous devez sélectionner un ceVmSku avec la même famille et la même version que les machines virtuelles que vous avez l’intention de provisionner à partir de l’image de sortie. La valeur par défaut deStandard_D2S_v3est adaptée pour fonctionner sur toutes les machines de la famille D v3. La spécification de SKU de machines qui n’incluent pas de disque temporaire n’est pas prise en charge.

Autorisations requises pour Google Cloud

La portabilité d’image exige que votre compte de service Google Cloud dispose des autorisations suivantes :

cloudbuild.builds.create

cloudbuild.builds.get

cloudbuild.builds.list

compute.disks.create

compute.disks.delete

compute.disks.get

compute.disks.list

compute.disks.setLabels

compute.disks.use

compute.disks.useReadOnly

compute.globalOperations.get

compute.images.create

compute.images.delete

compute.images.get

compute.images.list

compute.images.setLabels

compute.images.useReadOnly

compute.instances.create

compute.instances.delete

compute.instances.get

compute.instances.setLabels

compute.instances.setMetadata

compute.instances.setServiceAccount

compute.instances.setTags

compute.instances.stop

compute.instances.updateDisplayDevice

compute.networks.get

compute.networks.list

compute.subnetworks.use

compute.zoneOperations.get

compute.zones.get

compute.zones.list

iam.serviceAccounts.actAs

iam.serviceAccounts.get

iam.serviceAccounts.list

resourcemanager.projects.get

storage.buckets.create

storage.buckets.delete

storage.buckets.get

storage.objects.create

storage.objects.delete

storage.objects.get

storage.objects.list

<!--NeedCopy-->

Autorisations requises pour AWS

La portabilité d’image exige que vous attachiez un document de politique JSON avec la configuration suivante à l’utilisateur Identity and Access Management (IAM) :

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"ebs:CompleteSnapshot",

"ebs:PutSnapshotBlock",

"ebs:StartSnapshot",

"ec2:CreateImage",

"ec2:CreateSnapshot",

"ec2:CreateTags",

"ec2:DeleteImage",

"ec2:DeleteSnapshot",

"ec2:DeleteVolume",

"ec2:DeregisterImage",

"ec2:DescribeImages",

"ec2:DescribeImportImageTasks",

"ec2:DescribeInstances",

"ec2:DescribeRegions",

"ec2:DescribeSecurityGroups",

"ec2:DescribeSnapshots",

"ec2:DescribeSubnets",

"ec2:ImportImage",

"ec2:RebootInstances",

"ec2:RegisterImage",

"ec2:RunInstances",

"ec2:TerminateInstances",

"iam:GetRole"

],

"Effect": "Allow",

"Resource": "*"

}

]

}

<!--NeedCopy-->

Remarque :

Vous pouvez souhaiter réduire davantage la portée de la ressource si nécessaire.

Autorisations requises pour Nutanix AHV

La portabilité d’image exige que vous soyez un administrateur de cluster dans votre configuration Nutanix AHV.

Autorisations requises pour XenServer

La portabilité des images nécessite que vous disposiez au minimum du rôle « Administrateur de machines virtuelles » pour le pool dans lequel se trouve l’hôte XenServer.

Mise en réseau

Le service de portabilité des images (IPS) crée une machine virtuelle de travail appelée moteur de composition (CE) pour effectuer les opérations d’image. Tous les appliances de connecteur de l’emplacement de ressources associé doivent pouvoir communiquer via HTTPS avec le CE. Toutes les communications entre une appliance de connecteur (CA) et le CE sont initiées par le CA, à l’exception d’un cas unique pour vSphere où il existe une communication HTTPS bidirectionnelle entre le CE et le CA.

Dans les environnements cloud (Azure, AWS, Google Cloud), le CE est créé avec une adresse IP privée. Par conséquent, le CE doit se trouver sur le même réseau virtuel que le CA ou sur un réseau virtuel accessible depuis le CA.

De plus, pour les tâches impliquant des fichiers sur un partage SMB (par exemple, les tâches d’exportation), le CE doit se trouver sur un réseau ayant une connectivité au partage SMB.

Consultez la documentation de l’API du service de portabilité des images pour plus de détails sur la manière de spécifier le réseau à utiliser pour le CE sur chaque plateforme prise en charge.

Pour les tâches de « préparation », le système d’exploitation contenu dans l’image est démarré (sur le CE) pour effectuer la spécialisation et d’autres tâches. Si l’image contient des agents de gestion ou de sécurité qui se connectent à un serveur de contrôle, ces processus peuvent interférer avec le processus de préparation.

Si l’option de dissociation du domaine est spécifiée, la connectivité réseau peut affecter les résultats. Si la machine virtuelle du moteur de composition peut atteindre le contrôleur de domaine Active Directory via le réseau, la dissociation supprime le compte d’ordinateur du domaine. Cela rompt l’appartenance au domaine pour la machine virtuelle source à partir de laquelle l’image a été extraite.

Par conséquent, nous vous recommandons d’isoler le réseau fourni pour l’opération des autres ressources réseau. Cela peut être fait par l’isolation de sous-réseau ou avec des règles de pare-feu. Consultez Isolation réseau pour plus de détails.

Dans certains environnements d’hyperviseur sur site, l’hyperviseur peut être configuré avec un certificat de serveur TLS qui n’est pas approuvé par l’ensemble des autorités de certification racine approuvées du CA, ou qui ne correspond pas au nom d’hôte du serveur. Pour de telles situations, IPS fournit des propriétés de demande de tâche qui peuvent être utilisées pour contourner le problème. Consultez Certificats TLS pour plus de détails.

Proxys réseau

Si le trafic réseau entre le CA et Internet traverse un proxy qui effectue une introspection TLS, il peut être nécessaire d’ajouter l’autorité de certification racine du proxy (c’est-à-dire le certificat que le proxy utilise pour signer les certificats TLS qu’il génère) à l’ensemble des autorités de certification racine du CA. Consultez Enregistrer votre appliance de connecteur auprès de Citrix Cloud pour plus d’informations.

Isolation réseau

-

Azure

Dans Azure, le CE est par défaut créé avec un groupe de sécurité réseau (NSG) attaché à son NIC si le principal de service Azure utilisé dans l’opération dispose des autorisations Azure nécessaires 1.

- Microsoft.Network/networkSecurityGroups/join/action

- Microsoft.Network/networkSecurityGroups/read

-

Microsoft.Network/networkSecurityGroups/write

Sinon, les autorisations suivantes au niveau de l’abonnement si aucun groupe de ressources explicite n’est utilisé :

- Microsoft.Network/networkSecurityGroups/delete

- Microsoft.Network/networkSecurityGroups/join/action

- Microsoft.Network/networkSecurityGroups/read

- Microsoft.Network/networkSecurityGroups/write

Ce NSG est configuré pour bloquer tout le trafic entrant/sortant du CE, à l’exception de :

- SMB (port 445) sortant

- HTTPS (port 443) entrant

- ce qui est requis pour les services Azure internes

L’utilisation du NSG peut être forcée en définissant la propriété networkIsolation dans la demande de tâche sur true. Dans ce cas, la tâche échoue si le principal de service utilisé dans l’opération ne dispose pas des autorisations nécessaires. L’utilisation du NSG peut être désactivée en définissant la propriété networkIsolation sur false.

-

AWS

Dans AWS, pour obtenir l’isolation réseau du CE, vous pouvez créer un ou plusieurs groupes de sécurité réseau qui bloquent tout le trafic indésirable, puis, dans la demande de tâche, attribuer les groupes de sécurité à l’instance CE à l’aide du paramètre de demande securityGroupIds qui prend une liste d’ID de groupe de sécurité comme valeur.

- Google Cloud

Dans Google Cloud, pour obtenir l’isolation réseau du CE, vous pouvez créer des règles de pare-feu qui bloquent tout le trafic indésirable, puis appliquer ces règles au CE via des balises réseau. IPS crée le CE avec la balise réseau compositing-engine et vous pouvez lui attribuer d’autres balises réseau à l’aide du paramètre de demande de tâche networkTags qui prend une liste de balises comme valeur.

Certificats TLS

Si le certificat de serveur de l’hyperviseur est signé par une autorité non approuvée par le CA, deux approches alternatives peuvent être utilisées pour résoudre le problème.

- Spécifiez dans la demande de tâche un certificat d’autorité de certification racine supplémentaire à utiliser pour la vérification du certificat. Ce certificat doit être l’autorité de certification racine utilisée pour signer le certificat de serveur de l’hyperviseur.

- Spécifiez dans la demande de tâche l’empreinte SHA-1 du certificat de serveur de l’hyperviseur. Dans ce cas, la validation du certificat est effectuée en vérifiant que l’empreinte SHA-1 du certificat renvoyé par l’hyperviseur correspond à celle fournie dans la demande de tâche. Cette méthode pourrait ne pas fonctionner s’il existe un proxy d’interception TLS entre le CE et l’hyperviseur.

Les paramètres de demande de tâche pour ce qui précède, donnés respectivement ci-dessous pour chaque plateforme, sont :

- vSphere

- vCenterSslCaCertificate

- vCenterSslFingerprint

- Nutanix

- prismSslCaCertificate

- prismSslFingerprint

- XenServer

- xenSslCaCertificate

- xenSslFingerprint

Consultez la documentation de l’API du service de portabilité des images pour plus de détails.

Des erreurs de validation de certificat peuvent également se produire en cas de non-concordance entre le nom d’hôte du serveur de l’hyperviseur et le nom d’hôte de son certificat. Dans ce cas, la correspondance du nom d’hôte peut être désactivée en définissant le paramètre suivant sur true dans la demande de tâche :

- vSphere

- vCenterSslNoCheckHostname

- Nutanix

- prismSslNoCheckHostname

- XenServer

- xenSslNoCheckHostname

Documentation associée

- Documentation de l’API du service de portabilité des images

- Appliance de connecteur pour les services cloud

- Documentation Google Cloud

- Comptes de service Google Cloud

- Enregistrement et authentification d’applications Microsoft Azure

-

Si un groupe de ressources explicite est utilisé pour l’opération, les autorisations suivantes au niveau du groupe de ressources sont requises : ↩