-

Planifier et créer un déploiement

-

Communication WebSocket entre le VDA et le Delivery Controller™

-

-

-

Créer des catalogues à l'aide d'images préparées dans les instances gérées Amazon WorkSpaces Core

-

Créer des catalogues à l'aide d'images préparées dans AWS EC2

-

Créer des catalogues à l'aide d'images préparées dans Nutanix AHV Prism Central

-

Créer des catalogues à l'aide d'images préparées dans Red Hat OpenShift

-

Créer des catalogues à l'aide d'images préparées dans VMware

-

Créer des catalogues à l'aide d'images préparées dans XenServer

-

-

Créer des catalogues de machines

-

Pools d'identités de différents types de jonction d'identité de machine

-

-

HDX Direct

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

HDX™ Direct

Lors de l’accès aux ressources fournies par Citrix, HDX Direct permet aux appareils clients internes et externes d’établir une connexion directe sécurisée avec l’hôte de session si une communication directe est possible.

Exigences système

Voici les exigences système pour l’utilisation de HDX Direct :

-

Plan de contrôle

- Citrix DaaS™

- Citrix Virtual Apps and Desktops™ 2503 ou version ultérieure

-

Virtual Delivery Agent (VDA)

- Windows : version 2503 ou version ultérieure

-

Application Workspace

- Windows : version 2503 ou version ultérieure

- Linux : version 2411 ou version ultérieure

- Mac : version 2411 ou version ultérieure

-

Niveau d’accès

- Citrix Workspace™

- Citrix Storefront™ 2503 ou version ultérieure

- Service Citrix Gateway

- Citrix NetScaler® Gateway

Exigences réseau

Voici les exigences réseau pour l’utilisation de HDX Direct.

Hôtes de session

Si vos hôtes de session disposent d’un pare-feu tel que le Pare-feu Windows Defender, vous devez autoriser le trafic entrant suivant pour les connexions internes.

| Description | Source | Protocole | Port | | — | — | — | — | | Connexion interne directe | Client | TCP | 443 | | Connexion interne directe | Client | UDP | 443 |

Remarque :

L’installateur VDA ajoute les règles entrantes appropriées au Pare-feu Windows Defender. Si vous utilisez un pare-feu différent, vous devez ajouter les règles ci-dessus.

Réseau client

Le tableau suivant décrit le réseau client pour les utilisateurs internes et externes.

Utilisateurs internes

| Description | Protocole | Source | Port source | Destination | Port de destination | | — | — | — | — | — | — | | Connexion interne directe | TCP | Réseau client | 1024–65535 | Réseau VDA | 443 | | Connexion interne directe | UDP | Réseau client | 1024–65535 | Réseau VDA | 443 |

Utilisateurs externes

| Description | Protocole | Source | Port source | Destination | Port de destination | | — | — | — | — | — | — | | STUN (utilisateurs externes uniquement) | UDP | Réseau client | 1024–65535 | Internet (voir la note ci-dessous) | 3478, 19302 | | Connexion utilisateur externe | UDP | Réseau client | 1024–65535 | Adresse IP publique du centre de données | 1024–65535 |

Réseau du centre de données

Le tableau suivant décrit le réseau du centre de données pour les utilisateurs internes et externes.

Utilisateurs internes

| Description | Protocole | Source | Port source | Destination | Port de destination |

|---|---|---|---|---|---|

| Connexion interne directe | TCP | Réseau client | 1024–65535 | Réseau VDA | 443 |

| Connexion interne directe | UDP | Réseau client | 1024–65535 | Réseau VDA | 443 |

Utilisateurs externes

| Description | Protocole | Source | Port source | Destination | Port de destination |

|---|---|---|---|---|---|

| STUN (utilisateurs externes uniquement) | UDP | Réseau VDA | 1024–65535 | Internet (voir la note ci-dessous) | 3478, 19302 |

| Connexion utilisateur externe | UDP | Réseau DMZ / interne | 1024–65535 | Réseau VDA | 55000–55250 |

| Connexion utilisateur externe | UDP | Réseau VDA | 55000–55250 | IP publique du client | 1024–65535 |

REMARQUE :

Le VDA et l’application Workspace tentent tous deux d’envoyer des requêtes STUN aux serveurs suivants dans le même ordre :

- stun.cloud.com:3478

- stun.cloudflare.com:3478

- stun.l.google.com:19302

Si vous modifiez la plage de ports par défaut pour les connexions d’utilisateurs externes à l’aide du paramètre de stratégie Plage de ports HDX Direct, les règles de pare-feu correspondantes doivent correspondre à votre plage de ports personnalisée.

Configuration

HDX Direct est désactivé par défaut. Vous pouvez configurer cette fonctionnalité à l’aide du paramètre HDX Direct dans la stratégie Citrix.

- HDX Direct : Pour activer ou désactiver une fonctionnalité.

- Mode HDX Direct : Détermine si HDX Direct est disponible uniquement pour les clients internes ou pour les clients internes et externes.

- Plage de ports HDX Direct : Définit la plage de ports que le VDA utilise pour les connexions des clients externes.

Si nécessaire, la liste des serveurs STUN utilisés par HDX Direct peut être modifiée en éditant la valeur de registre suivante :

- Clé : HKLM\SOFTWARE\Citrix\HDX-Direct

- Type de valeur : REG_MULTI_SZ

- Nom de la valeur : STUNServers

- Données : stun.cloud.com:3478 stun.cloudflare.com:3478 stun.l.google.com:19302

REMARQUE :

HDX Direct pour les utilisateurs externes n’est disponible qu’avec EDT (UDP) comme protocole de transport. Par conséquent, le transport adaptatif doit être activé.

Considérations

Voici les considérations relatives à l’utilisation de HDX Direct :

- HDX Direct pour les utilisateurs externes n’est disponible qu’avec EDT (UDP) comme protocole de transport. Par conséquent, le transport adaptatif doit être activé.

- Si vous utilisez HDX Insight, notez que l’utilisation de HDX Direct empêche la collecte de données HDX Insight, car la session ne serait plus acheminée via NetScaler Gateway.

Fonctionnement

HDX Direct permet aux clients d’établir une connexion directe avec l’hôte de session lorsque la communication directe est disponible. Lorsque des connexions directes sont établies à l’aide de HDX Direct, des certificats auto-signés sont utilisés pour sécuriser la connexion directe avec un chiffrement au niveau du réseau (TLS/DTLS).

Utilisateurs internes

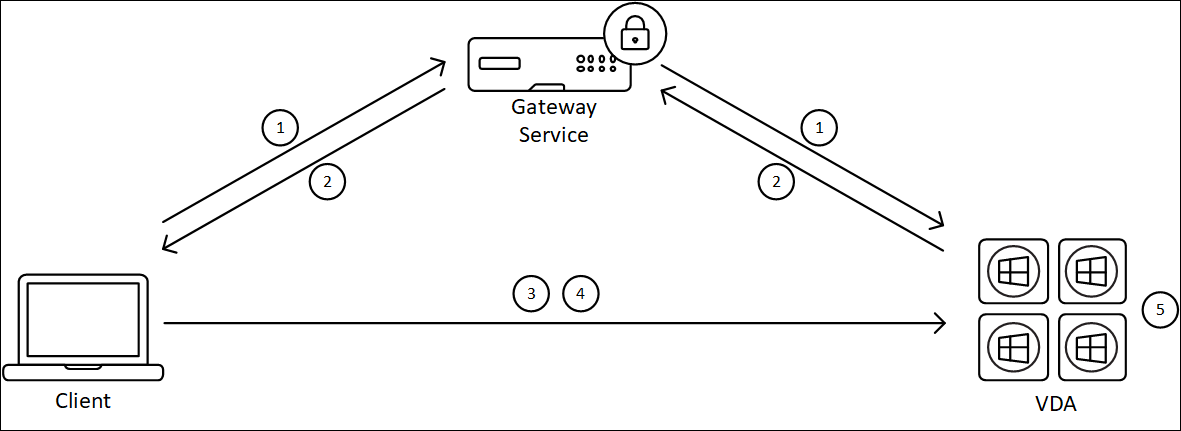

Le diagramme suivant présente un aperçu du processus de connexion HDX Direct pour les utilisateurs internes.

- Le client établit une session HDX via le service Gateway.

- Après une connexion réussie, le VDA envoie au client le FQDN de la machine VDA, une liste de ses adresses IP et le certificat de la machine VDA via la connexion HDX.

- Le client sonde les adresses IP pour voir s’il peut atteindre le VDA directement.

- Si le client peut atteindre le VDA directement avec l’une des adresses IP partagées, le client établit une connexion directe avec le VDA, sécurisée avec (D)TLS à l’aide d’un certificat correspondant à celui échangé à l’étape (2).

- Une fois la connexion directe établie avec succès, la session est transférée vers la nouvelle connexion et la connexion au service Gateway est terminée.

Remarque :

Après l’établissement de la connexion à l’étape 2 ci-dessus, la session est active. Les étapes suivantes ne retardent ni n’interfèrent avec la capacité de l’utilisateur à utiliser l’application ou le bureau virtuel. Si l’une des étapes suivantes échoue, la connexion via la passerelle est maintenue sans interrompre la session de l’utilisateur.

Connexions directes traditionnelles

Lors de l’utilisation de Storefront, de Workspace avec connexion directe de charge de travail ou de Workspace configuré pour une connectivité interne uniquement, les connexions directes sont établies entre le client et l’hôte de session sans qu’il soit nécessaire de passer d’abord par une passerelle.

Dans ces cas, HDX Direct n’est pas déclenché car les connexions sont intrinsèquement directes. Cependant, si HDX Direct est activé, ces connexions utiliseront les certificats HDX Direct pour sécuriser les sessions.

Utilisateurs externes

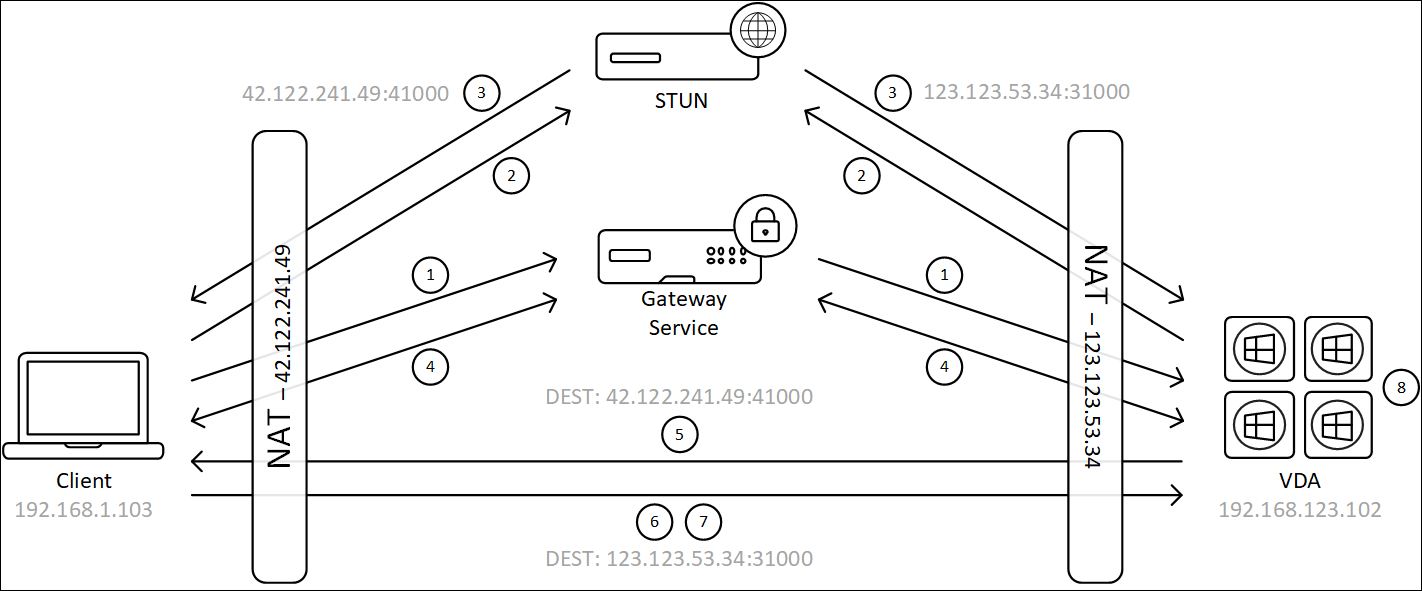

Le diagramme suivant présente un aperçu du processus de connexion HDX Direct pour les utilisateurs externes :

- Le client établit une session HDX via le service Gateway.

- Après une connexion réussie, le client et le VDA envoient tous deux une requête STUN pour découvrir leurs adresses IP publiques et leurs ports.

- Le serveur STUN répond au client et au VDA avec leurs adresses IP publiques et leurs ports correspondants.

- Via la connexion HDX, le client et le VDA échangent leurs adresses IP publiques et leurs ports UDP, et le VDA envoie son certificat au client.

- Le VDA envoie des paquets UDP à l’adresse IP publique et au port UDP du client. Le client envoie des paquets UDP à l’adresse IP publique et au port UDP du VDA.

- Dès réception d’un message du VDA, le client répond par une demande de connexion sécurisée.

- Pendant l’établissement de liaison DTLS, le client vérifie que le certificat correspond au certificat échangé à l’étape (4). Après validation, le client envoie son jeton d’autorisation. Une connexion directe sécurisée est maintenant établie.

- Une fois la connexion directe établie avec succès, la session est transférée vers la nouvelle connexion et la connexion au service Gateway est terminée.

Remarque :

Après l’établissement de la connexion à l’étape 2 ci-dessus, la session est active. Les étapes suivantes ne retardent ni n’interfèrent avec la capacité de l’utilisateur à utiliser l’application ou le bureau virtuel. Si l’une des étapes suivantes échoue, la connexion via la passerelle est maintenue sans interrompre la session de l’utilisateur.

Partager

Partager

Dans cet article

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.