Entornos de Google Cloud

Citrix Virtual Apps and Desktops™ te permite aprovisionar y administrar máquinas en Google Cloud.

-

Requisitos

- Cuenta de Citrix Cloud™. La función descrita en este artículo solo está disponible en Citrix Cloud.

- Un proyecto de Google Cloud. El proyecto almacena todos los recursos de computación asociados con el catálogo de máquinas. Puede ser un proyecto existente o uno nuevo.

- Habilita cuatro API en tu proyecto de Google Cloud. Para obtener más información, consulta Habilitar las API de Google Cloud.

- Cuenta de servicio de Google Cloud. La cuenta de servicio se autentica en Google Cloud para permitir el acceso al proyecto. Para obtener más información, consulta Configurar y actualizar cuentas de servicio.

-

Habilita el acceso privado de Google. Para obtener más información, consulta Habilitar el acceso privado de Google.

-

Habilitar las API de Google Cloud

-

Para usar la funcionalidad de Google Cloud a través de Web Studio, habilita estas API en tu proyecto de Google Cloud:

- Compute Engine API

- Cloud Resource Manager API

- Identity and Access Management (IAM) API

- Cloud Build API

- Cloud Key Management Service (KMS)

Desde la consola de Google Cloud, sigue estos pasos:

-

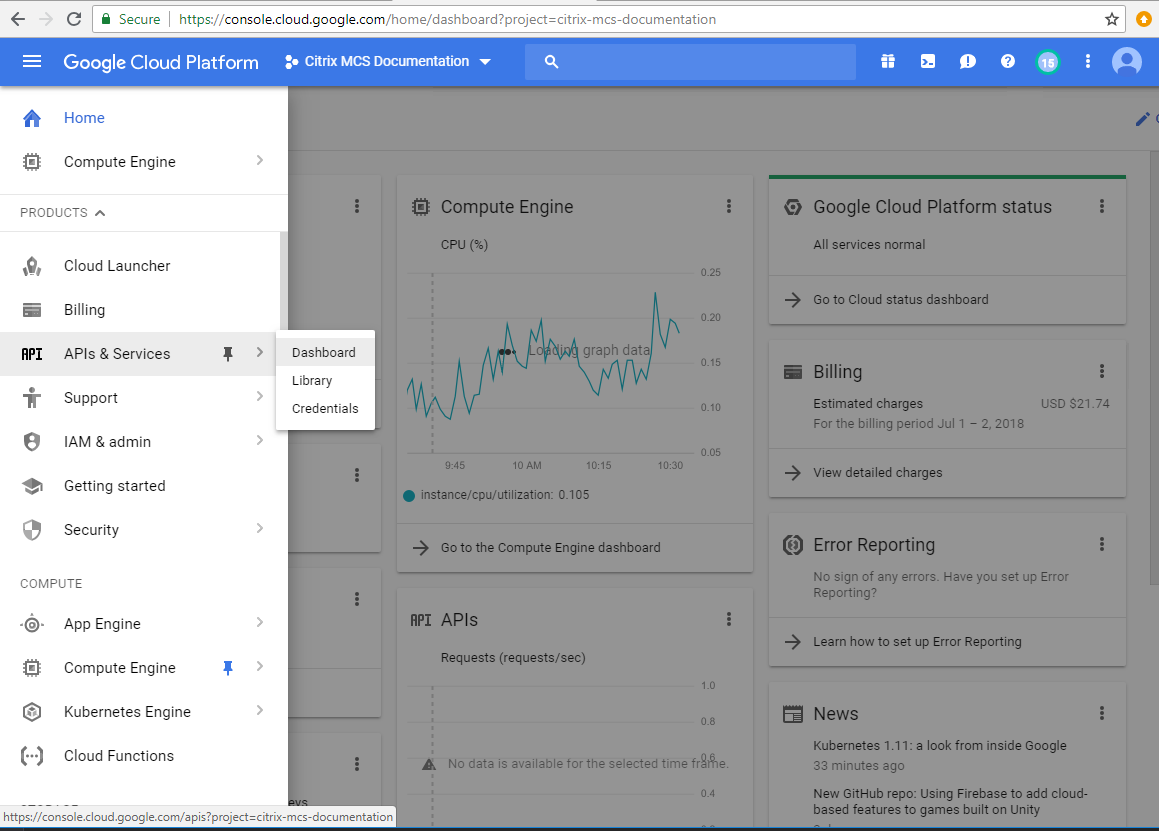

En el menú superior izquierdo, selecciona APIs and Services > Dashboard.

-

En la pantalla Dashboard, asegúrate de que la API de Compute Engine esté habilitada. Si no es así, sigue estos pasos:

-

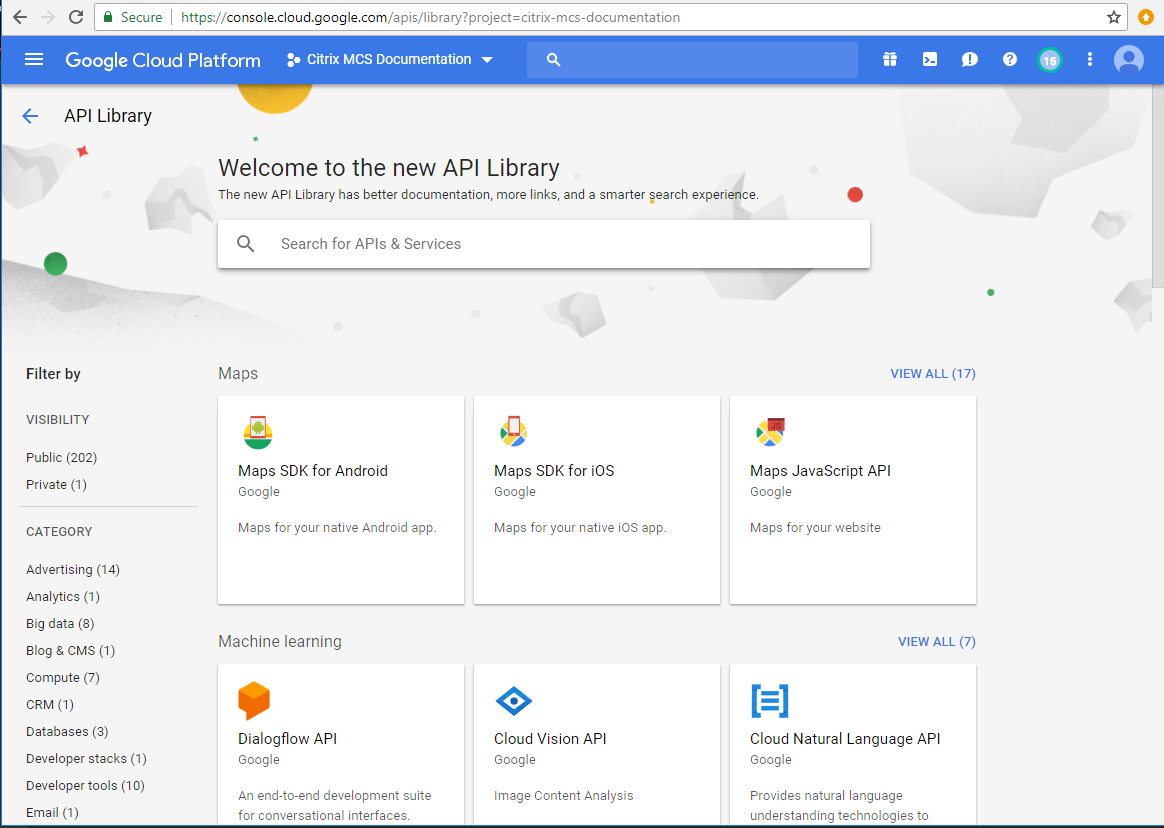

Ve a APIs and Services > Library.

-

- En el cuadro de búsqueda, escribe Compute Engine.

-

- En los resultados de búsqueda, selecciona Compute Engine API.

- En la página Compute Engine API, selecciona Enable.

-

-

Habilita la API de Cloud Resource Manager.

- Ve a APIs and Services > Library.

-

-

En el cuadro de búsqueda, escribe Cloud Resource Manager.

-

En los resultados de búsqueda, selecciona Cloud Resource Manager API.

-

En la página Cloud Resource Manager API, selecciona Enable. Aparece el estado de la API.

-

- De manera similar, habilita Identity and Access Management (IAM) API y Cloud Build API.

-

También puedes usar Google Cloud Shell para habilitar las API. Para ello:

-

- Abre la consola de Google y carga Cloud Shell.

-

- Ejecuta los siguientes cuatro comandos en Cloud Shell:

- gcloud services enable compute.googleapis.com

- gcloud services enable cloudresourcemanager.googleapis.com

- gcloud services enable iam.googleapis.com

- gcloud services enable cloudbuild.googleapis.com

-

- Haz clic en Authorize si Cloud Shell te lo pide.

Configurar y actualizar cuentas de servicio

- > **Nota:**

- >

- > GCP está introduciendo cambios en el comportamiento predeterminado y el uso de cuentas de servicio de Cloud Build Service después del 29 de abril de 2024. Para obtener más información, consulta [Cambio en la cuenta de servicio de Cloud Build](https://cloud.google.com/build/docs/cloud-build-service-account-updates). Tus proyectos de Google existentes con la API de Cloud Build habilitada antes del 29 de abril de 2024 no se ven afectados por este cambio. Sin embargo, si quieres mantener el comportamiento existente del servicio Cloud Build después del 29 de abril, puedes crear o aplicar la política de la organización para deshabilitar la aplicación de restricciones antes de habilitar la API de Cloud Build. Como resultado, el siguiente contenido se divide en dos: [Antes del 29 de abril de 2024](#before-april-29-2024) y [Después del 29 de abril de 2024](#after-april-29-2024). Si configuras la nueva política de la organización, sigue la sección [Antes del 29 de abril de 2024](#before-april-29-2024).

- ### Antes del 29 de abril de 2024

Citrix Cloud usa tres cuentas de servicio separadas dentro del proyecto de Google Cloud:

- *Cuenta de servicio de Citrix Cloud*: Esta cuenta de servicio permite a Citrix Cloud acceder al proyecto de Google, aprovisionar y administrar máquinas. Esta cuenta de servicio se autentica en Google Cloud mediante una [clave](https://console.cloud.google.com/iam-admin/serviceaccounts) generada por Google Cloud.

- Debes crear esta cuenta de servicio manualmente como se describe aquí. Para obtener más información, consulta [Crear una cuenta de servicio de Citrix Cloud](/es-es/citrix-daas/install-configure/resource-location/google#create-a-citrix-cloud-service-account).

- Puedes identificar esta cuenta de servicio con una dirección de correo electrónico. Por ejemplo, `<my-service-account>@`<project-id>`.iam.gserviceaccount.com`.

- *Cuenta de servicio de Cloud Build*: Esta cuenta de servicio se aprovisiona automáticamente después de habilitar todas las API mencionadas en [Habilitar las API de Google Cloud](/es-es/citrix-daas/install-configure/resource-location/google.html#enable-google-cloud-apis). Para ver todas las cuentas de servicio creadas automáticamente, ve a **IAM & Admin > IAM** en la consola de **Google Cloud** y selecciona la casilla de verificación **Incluir concesiones de roles proporcionadas por Google**.

Puedes identificar esta cuenta de servicio con una dirección de correo electrónico que comienza con el **ID del proyecto** y la palabra **cloudbuild**. Por ejemplo, `<project-id>@cloudbuild.gserviceaccount.com`

Verifica si a la cuenta de servicio se le han concedido los siguientes roles. Si necesitas agregar roles, sigue los pasos descritos en [Agregar roles a la cuenta de servicio de Cloud Build](/es-es/citrix-daas/install-configure/resource-location/google#add-roles-to-the-cloud-build-service-account).

- Cloud Build Service Account

- Compute Instance Admin

- Service Account User

- *Cuenta de servicio de Cloud Compute*: Esta cuenta de servicio es agregada por Google Cloud a las instancias creadas en Google Cloud una vez que se activa la API de Compute. Esta cuenta tiene el rol de editor básico de IAM para realizar las operaciones. Sin embargo, si eliminas el permiso predeterminado para tener un control más granular, debes agregar un rol de **Administrador de almacenamiento** que requiere los siguientes permisos:

- resourcemanager.projects.get

- storage.objects.create

- storage.objects.get

- storage.objects.list

Puedes identificar esta cuenta de servicio por una dirección de correo electrónico que comienza con el ID del proyecto y la palabra compute. Por ejemplo, <project-id>-compute@developer.gserviceaccount.com.

Crear una cuenta de servicio de Citrix Cloud

Para crear una cuenta de servicio de Citrix Cloud, sigue estos pasos:

- En la consola de Google Cloud, ve a IAM y administración > Cuentas de servicio.

- En la página Cuentas de servicio, selecciona CREAR CUENTA DE SERVICIO.

- En la página Crear cuenta de servicio, introduce la información requerida y, a continuación, selecciona CREAR Y CONTINUAR.

-

En la página Conceder acceso a este proyecto a la cuenta de servicio, haz clic en el menú desplegable Seleccionar un rol y selecciona los roles requeridos. Haz clic en +AGREGAR OTRO ROL si quieres agregar más roles.

Cada cuenta (personal o de servicio) tiene varios roles que definen la administración del proyecto. Concede los siguientes roles a esta cuenta de servicio:

- Administrador de Compute

- Administrador de Storage

- Editor de Cloud Build

- Usuario de cuenta de servicio

- Usuario de Cloud Datastore

- Operador criptográfico de Cloud KMS

-

El Operador criptográfico de Cloud KMS requiere los siguientes permisos:

- cloudkms.cryptoKeys.get

- cloudkms.cryptoKeys.list

- cloudkms.keyRings.get

- cloudkms.keyRings.list

- cloudkms.cryptoKeyVersions.useToDecrypt

- cloudkms.cryptoKeyVersions.useToEncrypt

Nota:

-

-

Habilita todas las API para obtener la lista completa de roles disponibles al crear una nueva cuenta de servicio.

- Haz clic en CONTINUAR.

- En la página Conceder acceso a los usuarios a esta cuenta de servicio, agrega usuarios o grupos para concederles acceso a realizar acciones en esta cuenta de servicio.

- Haz clic en LISTO.

- Ve a la consola principal de IAM.

- Identifica la cuenta de servicio creada.

-

Valida que los roles se hayan asignado correctamente.

-

Consideraciones:

-

Al crear la cuenta de servicio, ten en cuenta lo siguiente:

-

- Los pasos Conceder acceso a este proyecto a la cuenta de servicio y Conceder acceso a los usuarios a esta cuenta de servicio son opcionales. Si decides omitir estos pasos de configuración opcionales, la cuenta de servicio recién creada no se mostrará en la página IAM y administración > IAM.

- Para mostrar los roles asociados a una cuenta de servicio, agrega los roles sin omitir los pasos opcionales. Este proceso garantiza que los roles aparezcan para la cuenta de servicio configurada.

Clave de la cuenta de servicio de Citrix Cloud

- La clave de la cuenta de servicio de Citrix Cloud es necesaria para crear una conexión en Citrix DaaS. La clave está contenida en un archivo de credenciales (.json). El archivo se descarga y guarda automáticamente en la carpeta **Descargas** después de crear la clave. Cuando crees la clave, asegúrate de establecer el tipo de clave en JSON. De lo contrario, Web Studio no podrá analizarla.

Para crear una clave de cuenta de servicio, ve a IAM y administración > Cuentas de servicio y haz clic en la dirección de correo electrónico de la cuenta de servicio de Citrix Cloud. Cambia a la ficha Claves y selecciona Agregar clave > Crear clave nueva. Asegúrate de seleccionar JSON como tipo de clave.

Sugerencia:

Crea claves usando la página Cuentas de servicio en la consola de Google Cloud. Te recomendamos que cambies las claves regularmente por motivos de seguridad. Puedes proporcionar nuevas claves a la aplicación Citrix Virtual Apps™ and Desktops modificando una conexión de Google Cloud existente.

Agregar roles a la cuenta de servicio de Citrix Cloud

Para agregar roles a la cuenta de servicio de Citrix Cloud:

- En la consola de Google Cloud, ve a IAM y administración > IAM.

-

- En la página IAM > PERMISOS, localiza la cuenta de servicio que creaste, identificable por una dirección de correo electrónico.

Por ejemplo,

<my-service-account>@<project-id>.iam.gserviceaccount.com

- Selecciona el icono del lápiz para modificar el acceso al principal de la cuenta de servicio.

- En la página Modificar acceso a “ID del proyecto” para la opción de principal seleccionada, selecciona AGREGAR OTRO ROL para agregar los roles requeridos a tu cuenta de servicio uno por uno y, a continuación, selecciona GUARDAR.

Agregar roles a la cuenta de servicio de Cloud Build

Para agregar roles a la cuenta de servicio de Cloud Build:

- En la consola de Google Cloud, ve a IAM y administración > IAM.

-

En la página IAM, localiza la cuenta de servicio de Cloud Build, identificable por una dirección de correo electrónico que comienza con el ID del proyecto y la palabra cloudbuild.

Por ejemplo,

<project-id>@cloudbuild.gserviceaccount.com - Selecciona el icono del lápiz para modificar los roles de la cuenta de Cloud Build.

-

En la página Modificar acceso a “ID del proyecto” para la opción de principal seleccionada, selecciona AGREGAR OTRO ROL para agregar los roles requeridos a tu cuenta de servicio de Cloud Build uno por uno y, a continuación, selecciona GUARDAR.

Nota:

Habilita todas las API para obtener la lista completa de roles.

Después del 29 de abril de 2024

Citrix Cloud utiliza dos cuentas de servicio separadas dentro del proyecto de Google Cloud:

-

Cuenta de servicio de Citrix Cloud: Esta cuenta de servicio permite a Citrix Cloud acceder al proyecto de Google, aprovisionar y administrar máquinas. Esta cuenta de servicio se autentica en Google Cloud utilizando una clave generada por Google Cloud.

Debes crear esta cuenta de servicio manualmente.

Puedes identificar esta cuenta de servicio con una dirección de correo electrónico. Por ejemplo,

<my-service-account>@<project-id>.iam.gserviceaccount.com. -

Cuenta de servicio de Cloud Compute: Esta cuenta de servicio se aprovisiona automáticamente después de habilitar todas las API mencionadas en Habilitar las API de Google Cloud. Para ver todas las cuentas de servicio creadas automáticamente, ve a IAM y administración > IAM en la consola de Google Cloud y selecciona la casilla de verificación Incluir concesiones de roles proporcionadas por Google. Esta cuenta tiene el rol de editor básico de IAM para realizar las operaciones. Sin embargo, si eliminas el permiso predeterminado para tener un control más granular, debes agregar el rol de Administrador de Storage que requiere los siguientes permisos:

- resourcemanager.projects.get

- storage.objects.create

- storage.objects.get

- storage.objects.list

Puedes identificar esta cuenta de servicio por una dirección de correo electrónico que comienza con el ID del proyecto y la palabra compute. Por ejemplo,

<project-id>-compute@developer.gserviceaccount.com.Verifica si a la cuenta de servicio se le han concedido los siguientes roles.

- Cuenta de servicio de Cloud Build

- Administrador de instancias de Compute

- Usuario de cuenta de servicio

-

Crear una cuenta de servicio de Citrix Cloud

Para crear una cuenta de servicio de Citrix Cloud, sigue estos pasos:

- En la consola de Google Cloud, ve a IAM y administración > Cuentas de servicio.

- En la página Cuentas de servicio, selecciona CREAR CUENTA DE SERVICIO.

- En la página Crear cuenta de servicio, introduce la información requerida y, a continuación, selecciona CREAR Y CONTINUAR.

-

En la página Conceder a esta cuenta de servicio acceso al proyecto, haz clic en el menú desplegable Seleccionar un rol y selecciona los roles requeridos. Haz clic en +AGREGAR OTRO ROL si quieres agregar más roles.

Cada cuenta (personal o de servicio) tiene varios roles que definen la administración del proyecto. Concede los siguientes roles a esta cuenta de servicio:

- Administrador de Compute

- Administrador de Storage

- Editor de Cloud Build

- Usuario de cuenta de servicio

- Usuario de Cloud Datastore

- Operador criptográfico de Cloud KMS

El Operador criptográfico de Cloud KMS requiere los siguientes permisos:

- cloudkms.cryptoKeys.get

- cloudkms.cryptoKeys.list

- cloudkms.keyRings.get

- cloudkms.keyRings.list

Nota:

Habilita todas las API para obtener la lista completa de roles disponibles al crear una nueva cuenta de servicio.

- Haz clic en CONTINUAR

- En la página Conceder a los usuarios acceso a esta cuenta de servicio, agrega usuarios o grupos para concederles acceso a realizar acciones en esta cuenta de servicio.

- Haz clic en LISTO.

- Ve a la consola principal de IAM.

- Identifica la cuenta de servicio creada.

- Valida que los roles se hayan asignado correctamente.

Consideraciones:

Al crear la cuenta de servicio, considera lo siguiente:

- Los pasos Conceder a esta cuenta de servicio acceso al proyecto y Conceder a los usuarios acceso a esta cuenta de servicio son opcionales. Si decides omitir estos pasos de configuración opcionales, la cuenta de servicio recién creada no se mostrará en la página IAM y administración > IAM.

- Para mostrar los roles asociados a una cuenta de servicio, agrega los roles sin omitir los pasos opcionales. Este proceso garantiza que los roles aparezcan para la cuenta de servicio configurada.

Clave de la cuenta de servicio de Citrix Cloud

La clave de la cuenta de servicio de Citrix Cloud es necesaria para crear una conexión en Citrix DaaS. La clave está contenida en un archivo de credenciales (.json). El archivo se descarga y guarda automáticamente en la carpeta Descargas después de crear la clave. Al crear la clave, asegúrate de establecer el tipo de clave en JSON. De lo contrario, Web Studio no podrá analizarla.

Para crear una clave de cuenta de servicio, ve a IAM y administración > Cuentas de servicio y haz clic en la dirección de correo electrónico de la cuenta de servicio de Citrix Cloud. Cambia a la ficha Claves y selecciona Agregar clave > Crear clave nueva. Asegúrate de seleccionar JSON como tipo de clave.

Sugerencia:

Crea claves usando la página Cuentas de servicio en la consola de Google Cloud. Te recomendamos que cambies las claves regularmente por motivos de seguridad. Puedes proporcionar nuevas claves a la aplicación Citrix Virtual Apps and Desktops editando una conexión de Google Cloud existente.

Agregar roles a la cuenta de servicio de Citrix Cloud

Para agregar roles a la cuenta de servicio de Citrix Cloud:

- En la consola de Google Cloud, ve a IAM y administración > IAM.

-

En la página IAM > PERMISOS, localiza la cuenta de servicio que creaste, identificable con una dirección de correo electrónico.

Por ejemplo,

<my-service-account>@<project-id>.iam.gserviceaccount.com - Selecciona el icono del lápiz para modificar el acceso al principal de la cuenta de servicio.

- En la página Modificar acceso a “project-id” para la opción principal seleccionada, selecciona AGREGAR OTRO ROL para agregar los roles requeridos a tu cuenta de servicio uno por uno y, a continuación, selecciona GUARDAR.

Agregar roles a la cuenta de servicio de Cloud Compute

Para agregar roles a la cuenta de servicio de Cloud Compute:

- En la consola de Google Cloud, ve a IAM y administración > IAM.

-

En la página IAM, localiza la cuenta de servicio de Cloud Compute, identificable con una dirección de correo electrónico que comienza con el ID del proyecto y la palabra compute.

Por ejemplo,

<project-id>-compute@developer.gserviceaccount.com - Selecciona el icono del lápiz para modificar los roles de la cuenta de Cloud Build.

-

En la página Modificar acceso a “project-id” para la opción principal seleccionada, selecciona AGREGAR OTRO ROL para agregar los roles requeridos a tu cuenta de servicio de Cloud Build uno por uno y, a continuación, selecciona GUARDAR.

Nota:

Habilita todas las API para obtener la lista completa de roles.

Permisos de almacenamiento y gestión de buckets

Citrix Virtual Apps and Desktops mejora el proceso de notificación de fallos de compilación en la nube para el servicio de Google Cloud. Este servicio ejecuta compilaciones en Google Cloud. Citrix Virtual Apps and Desktops crea un bucket de almacenamiento llamado citrix-mcs-cloud-build-logs-{region}-{5 random characters} donde los servicios de Google Cloud capturan la información de los registros de compilación. Se establece una opción en este bucket que elimina el contenido después de un período de 30 días. Este proceso requiere que la cuenta de servicio utilizada para la conexión tenga los permisos de Google Cloud establecidos en storage.buckets.update. Si la cuenta de servicio no tiene este permiso, Citrix Virtual Apps and Desktops ignora los errores y continúa con el proceso de creación del catálogo. Sin este permiso, el tamaño de los registros de compilación aumenta y requiere una limpieza manual.

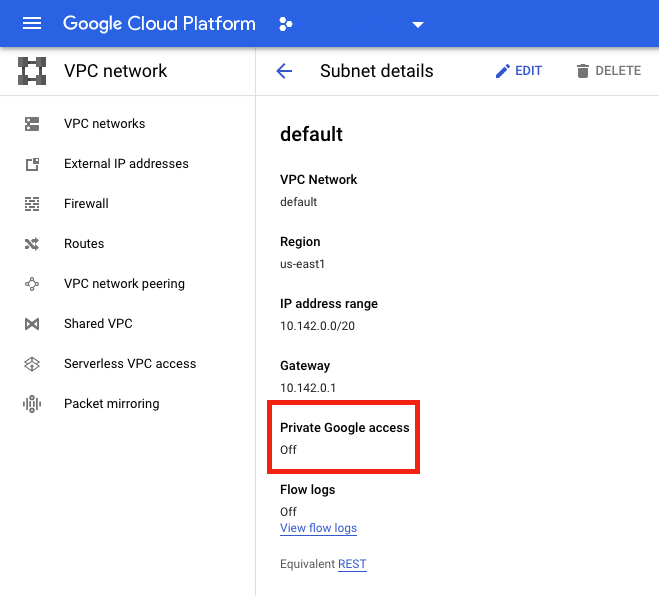

Habilitar el acceso privado de Google

Cuando una VM carece de una dirección IP externa asignada a su interfaz de red, los paquetes solo se envían a otros destinos de direcciones IP internas. Cuando habilitas el acceso privado, la VM se conecta al conjunto de direcciones IP externas utilizadas por la API de Google y los servicios asociados.

Nota:

Ya sea que el acceso privado de Google esté habilitado o no, todas las VM con y sin direcciones IP públicas deben poder acceder a las API públicas de Google, especialmente si se han instalado dispositivos de red de terceros en el entorno.

Para asegurarte de que una VM en tu subred pueda acceder a las API de Google sin una dirección IP pública para el aprovisionamiento de MCS:

- En Google Cloud, accede a la configuración de red de VPC.

- En la pantalla de detalles de la subred, activa el acceso privado de Google.

Para obtener más información, consulta Configurar el acceso privado de Google.

Importante:

Si tu red está configurada para evitar el acceso de la VM a Internet, asegúrate de que tu organización asuma los riesgos asociados con la habilitación del acceso privado de Google para la subred a la que está conectada la VM.

Qué hacer a continuación

- Instalar componentes principales

- Instalar VDA

- Crear un sitio

- Para crear y gestionar una conexión en entornos de Google Cloud, consulta Conexión a entornos de Google Cloud