Créer une connexion SAML en mode Fichier de métadonnées

En quoi le mode Fichier de métadonnées diffère-t-il du mode URL de métadonnées ?

Les fournisseurs d’identité SAML sur site, tels qu’un serveur ADFS ou PingFederate, peuvent avoir des restrictions qui bloquent l’accès public à leur point de terminaison d’URL de métadonnées SAML, rendant ainsi impossible l’utilisation du mode URL de métadonnées. Les administrateurs Citrix Cloud peuvent toujours bénéficier de la configuration automatique des connexions SAML Citrix Cloud s’ils disposent d’un fichier metadata.xml exporté depuis le fournisseur d’identité SAML. Les administrateurs Citrix Cloud peuvent toujours télécharger ce fichier dans l’assistant de création de connexion SAML.

En quoi le mode Fichier de métadonnées est-il moins utile que le mode URL de métadonnées ?

Le mode Fichier de métadonnées est une configuration statique stockée dans Citrix Cloud. Les connexions SAML Citrix Cloud créées à l’aide du mode Fichier de métadonnées ne peuvent pas détecter les modifications apportées à l’application SAML APRÈS son téléchargement dans Citrix Cloud.

Le mode URL de métadonnées est une configuration dynamique obtenue à la demande. Le mode URL de métadonnées interroge en permanence votre fournisseur d’identité SAML et peut détecter les modifications apportées à la configuration de l’application SAML immédiatement après qu’elles ont été effectuées.

Configurer la connexion SAML Citrix Cloud à l’aide de votre fichier de métadonnées IdP

-

Téléchargez le fichier metadata.xml depuis l’application SAML que vous souhaitez configurer dans Citrix Cloud en tant que nouvelle connexion IdP SAML.

-

Enregistrez le fichier sur le disque sous la forme

<filename>.xmlet n’apportez aucune modification à son formatage XML ou à son contenu. Il est recommandé d’utiliser des fichiers metadata.xml entièrement inchangés et non formatés, directement issus du fournisseur d’identité SAML après l’exportation.Important :

Les fichiers metadata.xml sont souvent signés par le fournisseur d’identité pour éviter toute falsification. Toute modification des données contenues dans le fichier metadata.xml, telle que son reformatage à l’aide d’outils d’embellissement XML, invalidera la signature intégrée et entraînera un échec du téléchargement et de l’analyse du fichier metadata.xml.

-

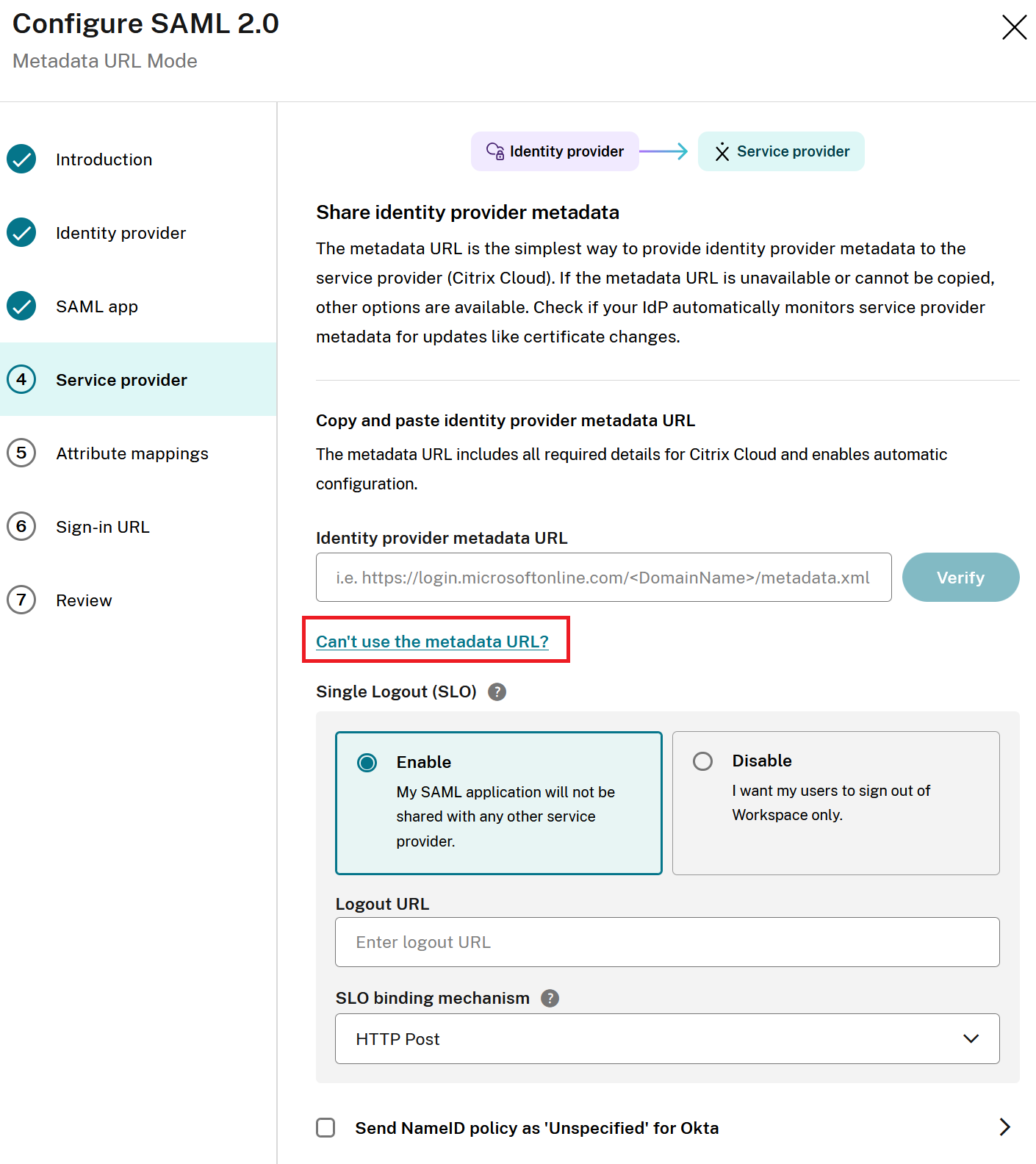

Lorsque vous atteignez la section Section 4 Fournisseur de services de l’assistant SAML, sélectionnez Impossible d’utiliser l’URL de métadonnées ?.

-

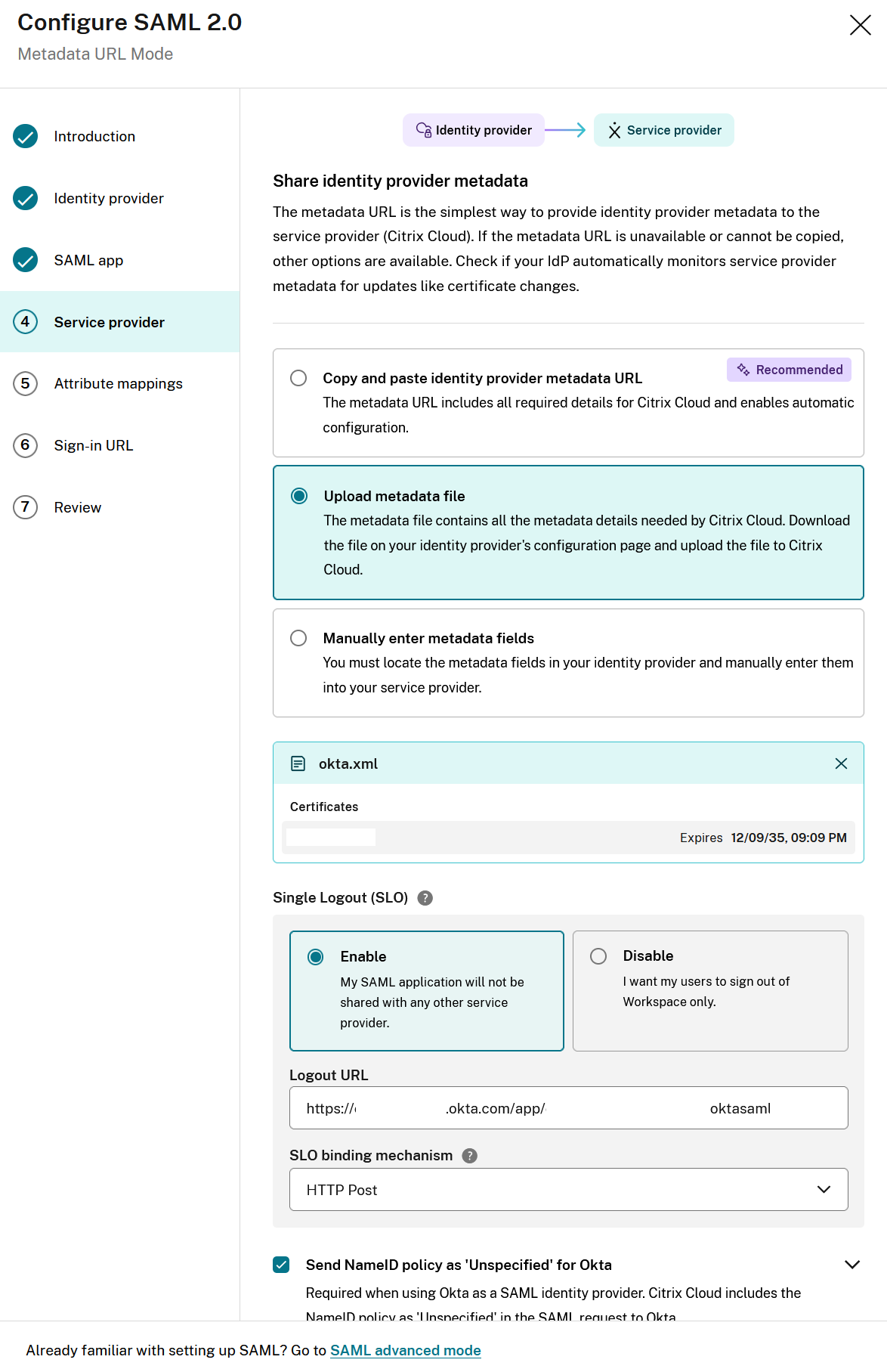

Sélectionnez Télécharger le fichier de métadonnées et faites glisser le fichier metadata.xml dans la boîte de dialogue de téléchargement de fichiers ou accédez au fichier metadata.xml sur le disque.

Voici un exemple Okta d’un fichier de métadonnées importé avec succès.

-

Configurez le comportement de déconnexion SAML souhaité en activant ou en désactivant le SLO. Reportez-vous à cet article détaillé pour les Considérations relatives à la déconnexion.

-

Connexions SAML Okta UNIQUEMENT. Si le fichier de métadonnées contient un point de terminaison SSO et une chaîne de domaine DNS contenant « okta », l’option Envoyer la politique NameID comme non spécifiée pour Okta sera automatiquement activée. Les applications SAML Okta qui utilisent un domaine personnalisé Okta comme mytenant.domain.com ne peuvent pas être détectées automatiquement et l’option Envoyer la politique NameID comme non spécifiée pour Okta doit être activée manuellement par l’administrateur Citrix en cochant la case.

-

Acceptez les mappages d’attributs par défaut.

-

Configurez votre URL de connexion administrateur Citrix Cloud.

-

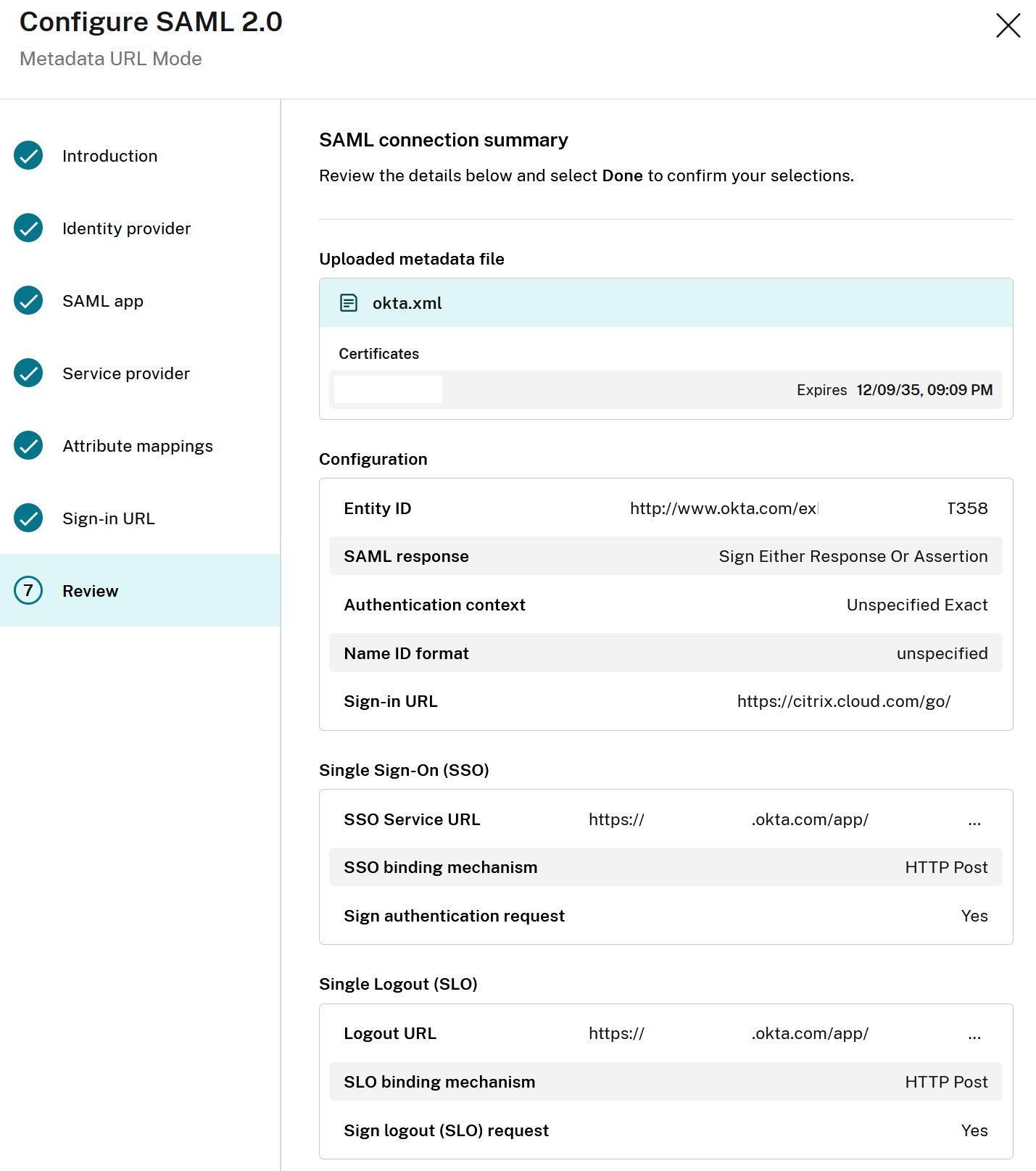

Examinez le résumé de l’assistant SAML dans la section Révision et vérifiez que la configuration SAML correspond à vos attentes après l’analyse du fichier de métadonnées IdP.