Mettre à jour le certificat de signature SAML du fournisseur d’identité

Les connexions SAML qui utilisent des requêtes et des réponses signées dépendent de deux certificats de signature SAML différents, un pour chaque côté de la connexion SAML. Le processus de rotation du certificat IdP ne doit pas être confondu avec la rotation annuelle du certificat samlsigning.cloud.com du fournisseur de services utilisé par tous les clients Citrix Cloud. Citrix ne contrôle pas la rotation du certificat IdP de votre application SAML. Votre administrateur Citrix Cloud et IdP en est responsable.

FAQ

À quoi sert le certificat de signature de l’application SAML ?

Le certificat de signature de votre application SAML est téléchargé dans Citrix Cloud lors de la création initiale de la connexion SAML. Pendant le processus initial de création de connexion SAML, un seul certificat de signature IdP doit être fourni. Le certificat IdP est obtenu auprès de votre fournisseur SAML tel qu’Azure AD, Okta, PingFederate ou ADFS. Citrix Cloud utilise le certificat de signature IdP pour vérifier la signature des réponses SAML envoyées par votre application SAML à Citrix Cloud pendant le processus d’authentification SAML. Le certificat IdP sera approuvé par Citrix Cloud jusqu’à sa date d’expiration.

Qu’est-ce qu’une rotation de certificat de signature d’application SAML ?

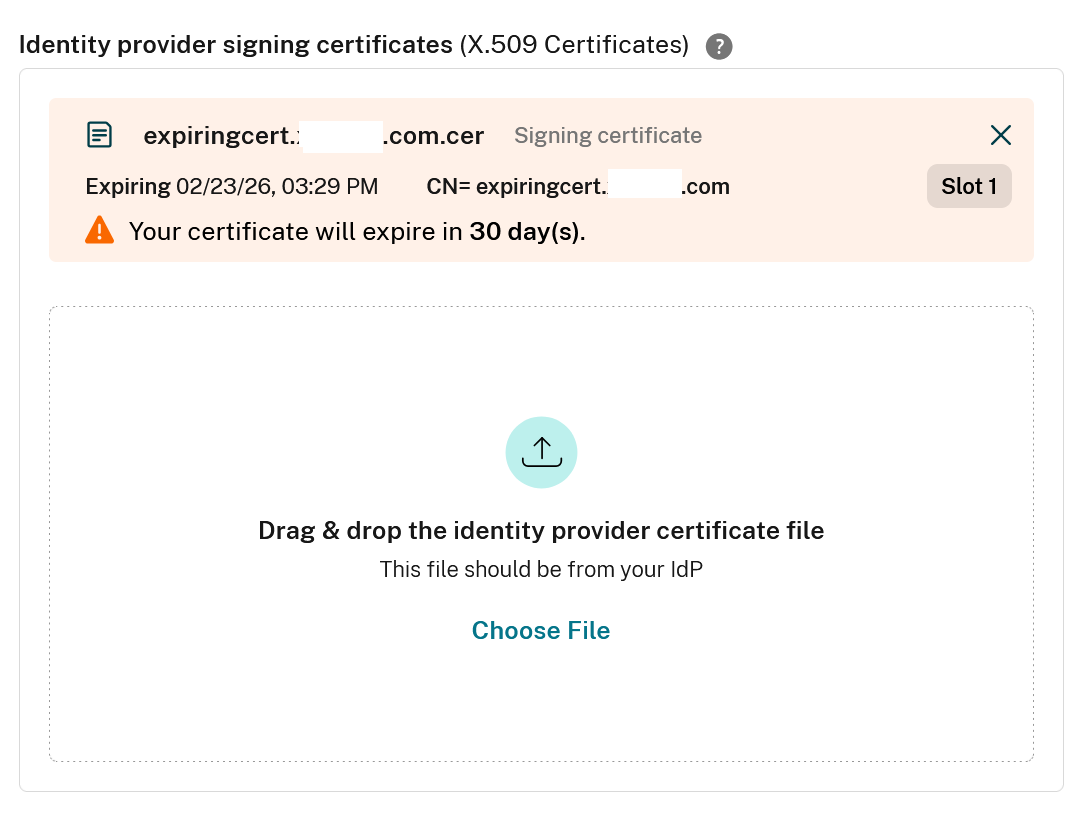

Une rotation de certificat de signature IdP est une tâche de maintenance planifiée qui est requise lorsque le certificat de signature de votre application SAML approche de sa date d’expiration. Les administrateurs doivent prêter attention au certificat de signature IdP utilisé par les connexions SAML au sein de Citrix Cloud. Lorsque le certificat est sur le point d’expirer dans les 30 jours, téléchargez un certificat de remplacement valide dans votre connexion SAML Citrix Cloud. Effectuez ce remplacement avant l’expiration du certificat actuel.

À quelle fréquence dois-je renouveler le certificat de signature de mon application SAML ?

Les certificats d’application SAML Cloud ont généralement des durées de vie très longues, comme 16 ans pour Duo, 10 ans pour Okta et 3 ans pour les applications SAML Entra ID. Les certificats utilisés dans les IdP SAML sur site tels que PingFederate ou ADFS sont créés et maintenus comme tout autre certificat x509 dans votre environnement et sont donc généralement remplacés chaque année par des autorités de certification commerciales telles que Digicert.

Comment saurai-je si le certificat de signature de mon application SAML est sur le point d’expirer ?

Vous devez vérifier la date d’expiration du certificat actuellement actif dans l’application SAML de votre IdP.

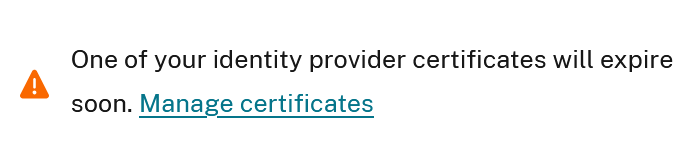

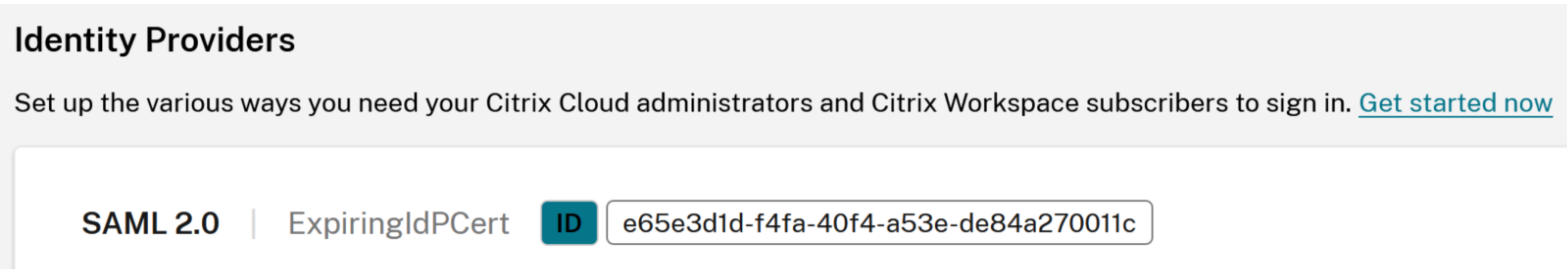

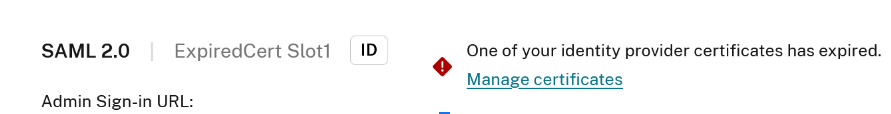

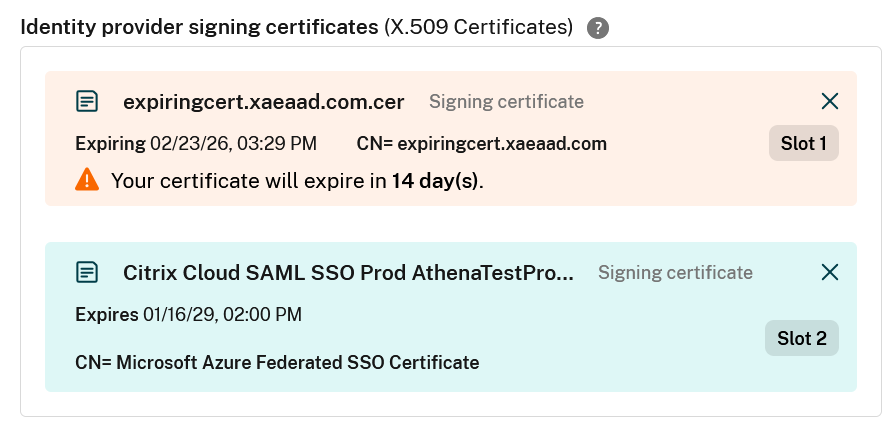

Citrix Cloud affichera un avertissement sur votre connexion IdP SAML dans Gestion des identités et des accès > Authentification sur la connexion SAML 30 jours avant l’expiration du certificat de signature de votre application SAML.

-

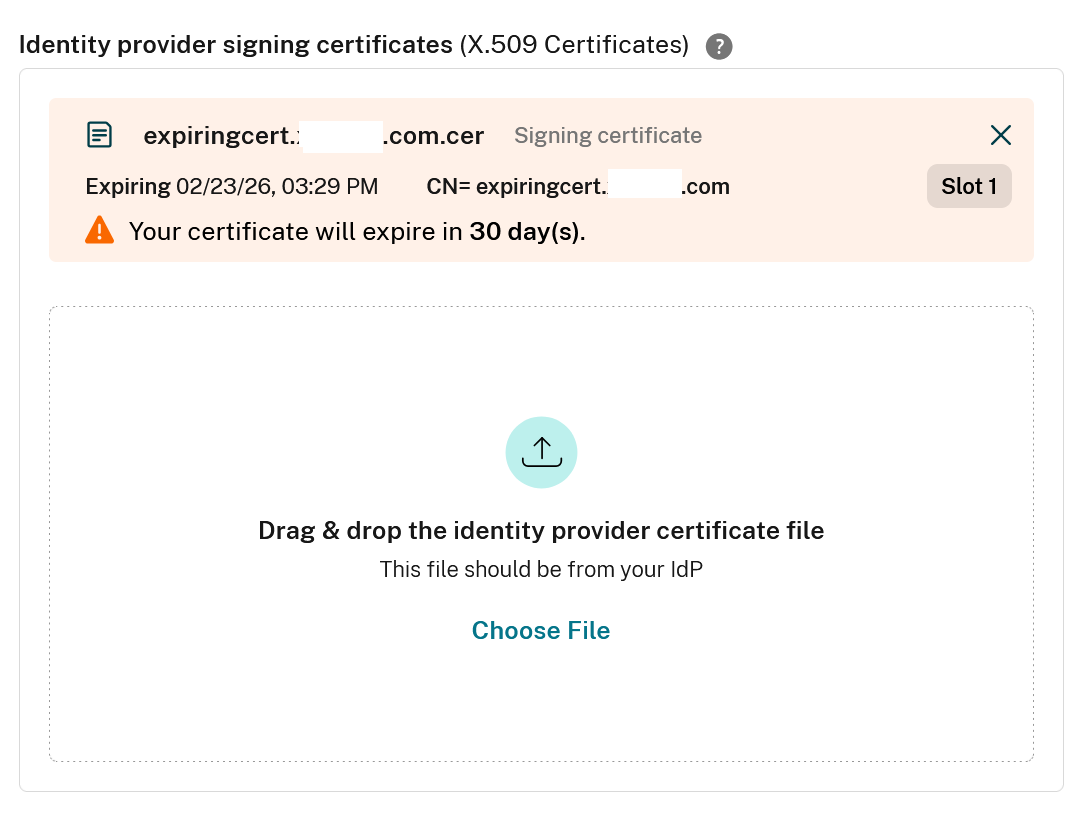

Cliquez sur Gérer les certificats pour être redirigé vers la page Afficher > Connexion SAML où vous pouvez télécharger un nouveau certificat ou supprimer un certificat expiré.

-

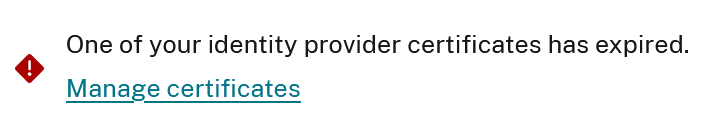

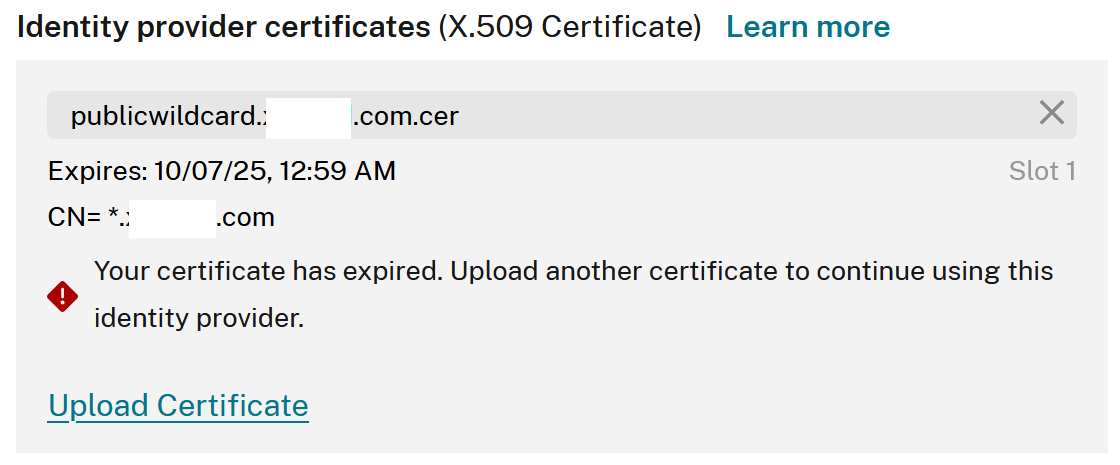

Citrix Cloud affichera également une erreur sur la connexion SAML si le certificat IdP a déjà expiré, comme indiqué ci-dessous. Un certificat IdP expiré rend la connexion SAML inutilisable tant que le certificat n’est pas remplacé.

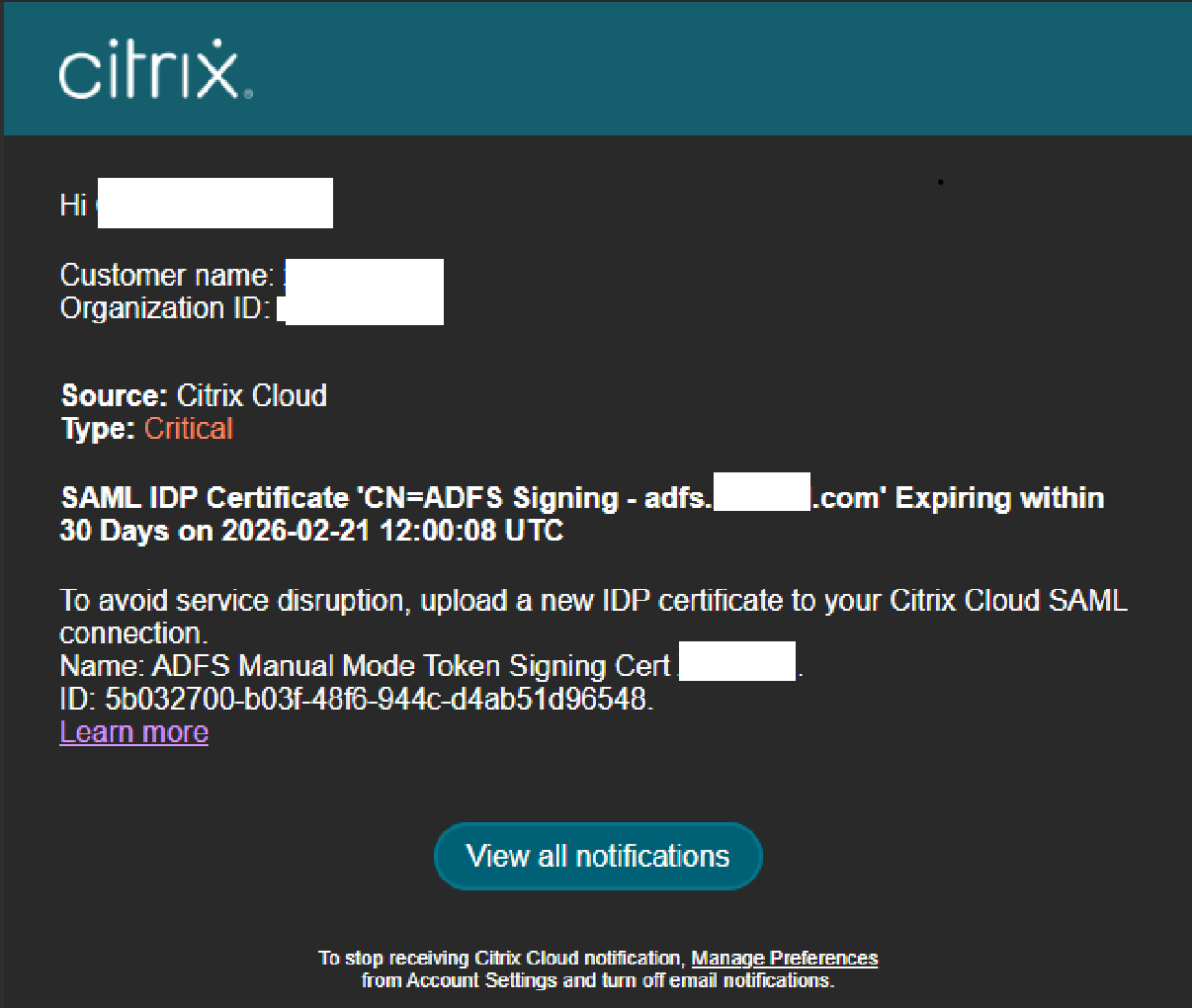

Quelles notifications recevrai-je de Citrix Cloud lorsque le certificat de signature de mon application SAML est sur le point d’expirer ?

Les administrateurs Citrix Cloud recevront une notification critique s’ils ont une ou plusieurs connexions SAML avec des certificats IdP qui doivent expirer dans les 30 prochains jours. Citrix Cloud surveille toutes les connexions SAML et détectera celles qui contiennent un certificat sur le point d’expirer dans les 30 prochains jours. Vous pouvez également recevoir des notifications de votre IdP SAML concernant les certificats d’application SAML qui doivent expirer, en plus des notifications de votre locataire Citrix Cloud.

Important :

Si vos administrateurs Citrix Cloud ont choisi de désactiver toutes les notifications par e-mail et de la console Citrix Cloud, vous risquez de manquer ces avertissements critiques à l’approche de la date d’expiration de votre certificat IdP SAML. Vos administrateurs Citrix Cloud sont responsables de s’assurer qu’au moins un ou plusieurs utilisateurs administrateurs actifs peuvent recevoir ces notifications critiques. Consultez cet article concernant la façon dont les administrateurs Citrix Cloud gèrent leurs notifications

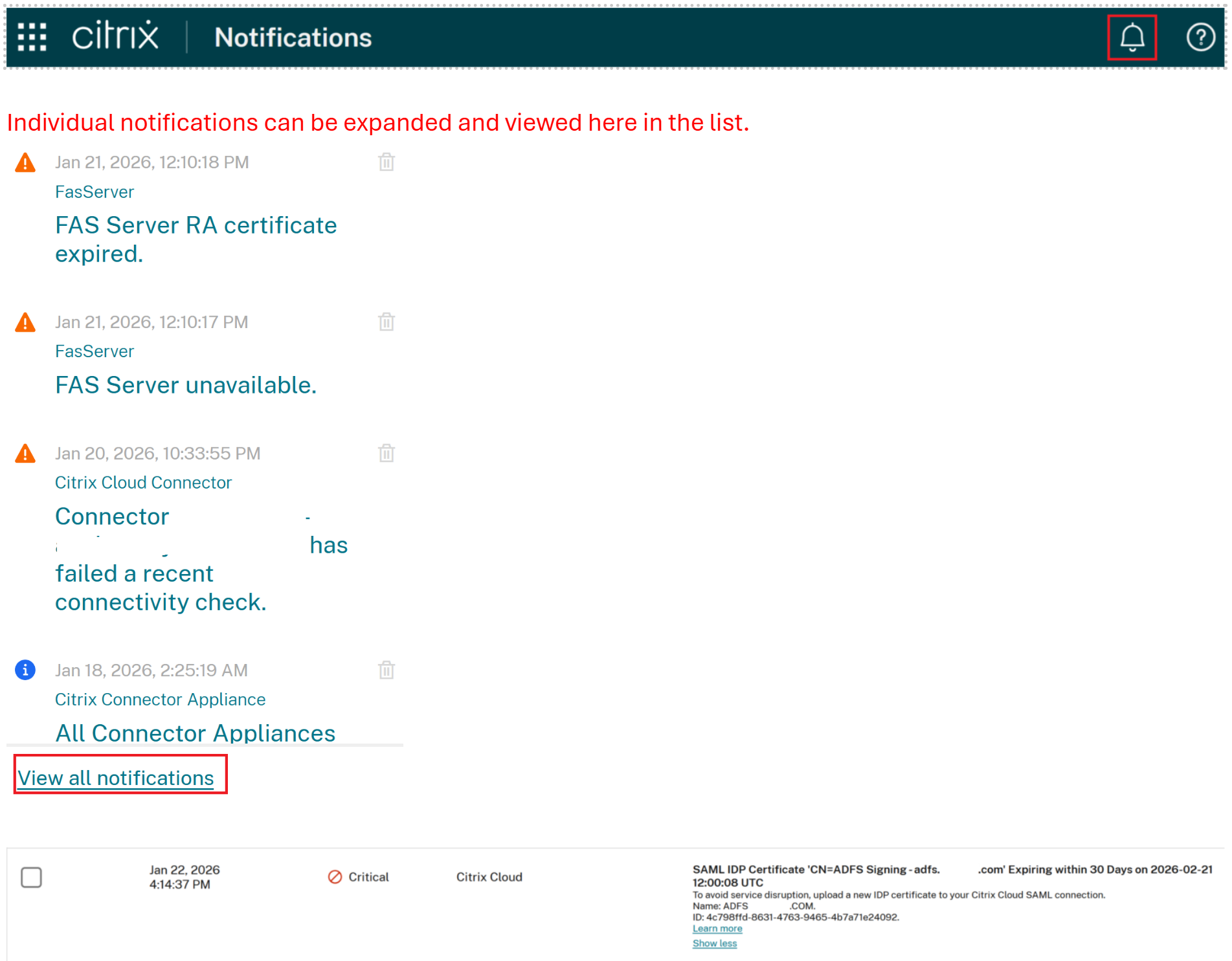

Chaque notification d’expiration de certificat IdP contient des détails pour vous aider à identifier la connexion SAML dans Citrix Cloud et le certificat IdP qui doit expirer au sein de votre fournisseur d’identité. Naviguez ensuite vers Gestion des identités et des accès > Authentification.

- Nom de la connexion SAML :

ExpiringIdPCert - ID de la connexion SAML :

e65e3d1d-f4fa-40f4-a53e-de84a270011c - Nom commun du certificat :

CN=expiringcert.domain.com - Date d’expiration :

2025-12-27

Notifications d’administration dans le portail Citrix Cloud

Accédez à la page d’accueil de Citrix Cloud, cliquez sur l’icône en forme de cloche et sélectionnez Afficher toutes les notifications. Recherchez les alertes critiques qui indiquent le certificat et la connexion SAML qui doivent expirer dans les 30 prochains jours.

Notifications par e-mail

Une fois qu’une notification d’expiration de certificat IdP a été envoyée une fois, elle ne sera pas renvoyée. Cela permet d’éviter les spams inutiles et de garantir que les administrateurs Citrix Cloud ne reçoivent l’e-mail de notification qu’une seule fois et non un autre e-mail chaque jour pendant toute la période de 30 jours à l’approche de l’expiration. Si la notification Citrix Cloud est ignorée, elle ne sera pas renvoyée.

Puis-je mettre à jour le certificat IdP SAML tout en utilisant la connexion SAML Citrix Cloud sans provoquer d’interruption ?

Oui. L’introduction d’un deuxième certificat IdP à la connexion IdP SAML permet des renouvellements de certificat d’application SAML transparents. Téléchargez le nouveau certificat au moins 24 heures avant l’expiration du certificat actuel. Vos utilisateurs finaux Workspace ou les utilisateurs administrateurs Citrix Cloud ne devraient pas être affectés à condition que vous ayez suivi cet article correctement.

Où puis-je obtenir une copie du dernier certificat de signature du fournisseur d’identité (IdP) de mon application SAML ?

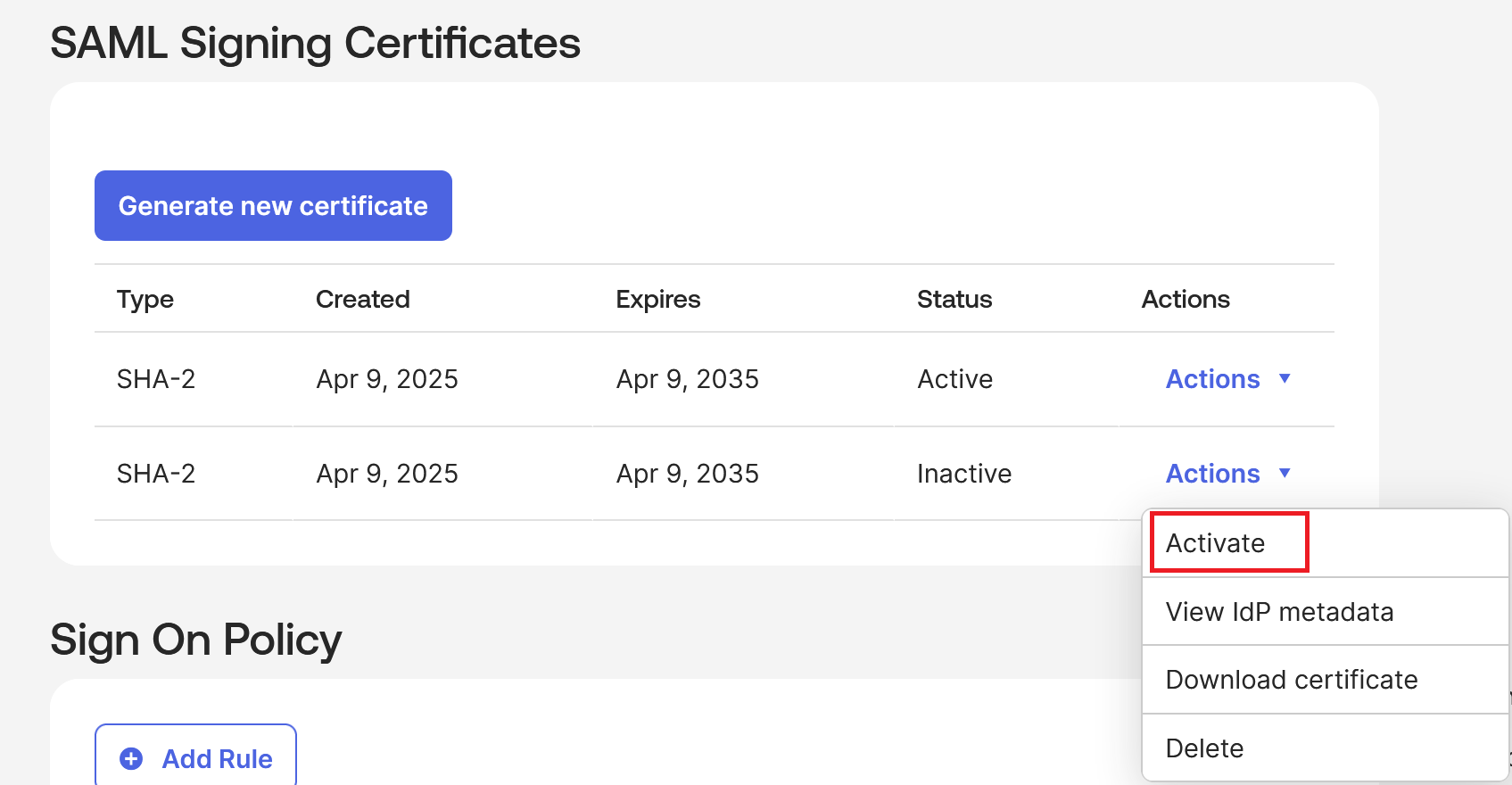

Les certificats utilisés dans les IdP SAML sur site tels que PingFederate sont obtenus auprès d’autorités de certification privées au sein de votre organisation ou d’autorités de certification commerciales comme Digicert. Les applications SAML IdP basées sur le cloud peuvent générer de nouveaux certificats IdP à la demande à tout moment dans l’interface utilisateur de l’application SAML. De nouveaux certificats de signature IdP peuvent être générés à tout moment et définis comme inactifs.

Citrix Cloud peut-il faire confiance à deux certificats de signature IdP différents en même temps ?

Oui. Les renouvellements transparents de certificats IdP en dépendent. Les connexions SAML Citrix Cloud font confiance aux réponses SAML. Ces réponses doivent être signées avec l’un des deux certificats de signature IdP approuvés qui ont été téléchargés dans la connexion SAML. Si l’un des certificats a expiré, il ne peut plus être approuvé par Citrix Cloud et ne doit plus être utilisé par votre application SAML.

Les connexions SAML Citrix Cloud peuvent stocker un ou deux certificats d’application SAML.

Slot1 : contient le certificat que vous avez téléchargé dans la connexion SAML Citrix Cloud lors de sa première création. Ce certificat doit être remplacé avant son expiration pour éviter les interruptions.

Slot2 : est toujours vide après la création de votre connexion SAML, mais peut être utilisé pour télécharger un nouveau certificat d’application SAML avant l’expiration du certificat dans Slot1. Il est destiné à fournir un certificat approuvé alternatif pour prendre le relais du certificat de signature Slot1 expirant.

Quand dois-je supprimer l’« ancien » certificat de signature du fournisseur d’identité (IdP) de ma connexion SAML dans Citrix Cloud ?

Le certificat de signature du fournisseur d’identité (IdP) ancien ne doit être supprimé de la connexion SAML de Citrix Cloud QU’APRÈS avoir prouvé que le « nouveau » certificat de signature a été activé au sein de votre application SAML ET que vous vous êtes connecté avec succès à Workspace et/ou à Citrix Cloud en l’utilisant. Il est plus facile d’annuler une tâche de maintenance de rotation de certificat IdP ayant échoué si les deux certificats IdP sont toujours présents dans la connexion Citrix Cloud. Citrix Cloud peut faire confiance aux deux certificats à condition qu’ils soient tous deux encore valides. Si le certificat IdP a déjà expiré, il n’est pas possible de revenir à celui-ci.

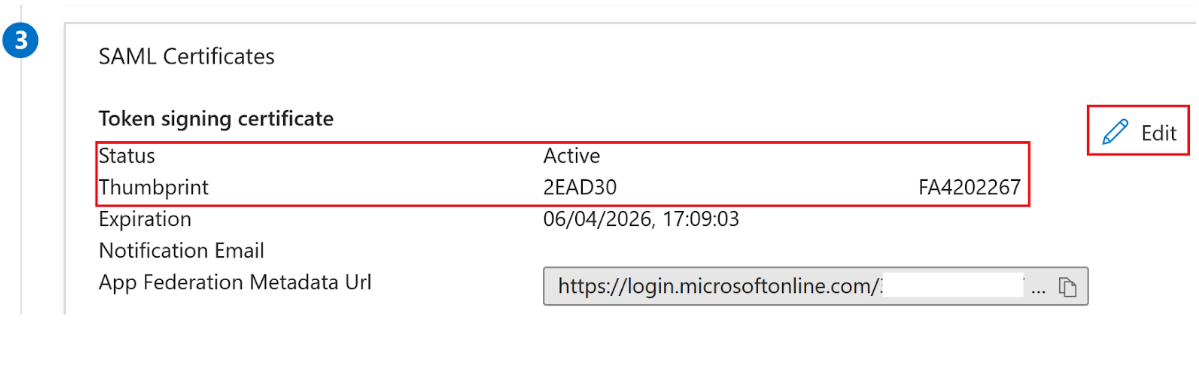

Comment puis-je savoir quel certificat de signature IdP mon application SAML utilise actuellement pour signer la réponse SAML ?

Votre application SAML n’utilise qu’un seul certificat à la fois pour signer la réponse SAML. Elle utilise le certificat qui est actuellement défini comme actif dans votre application SAML. Le certificat de signature IdP actif est également présent dans les métadonnées de l’application SAML.

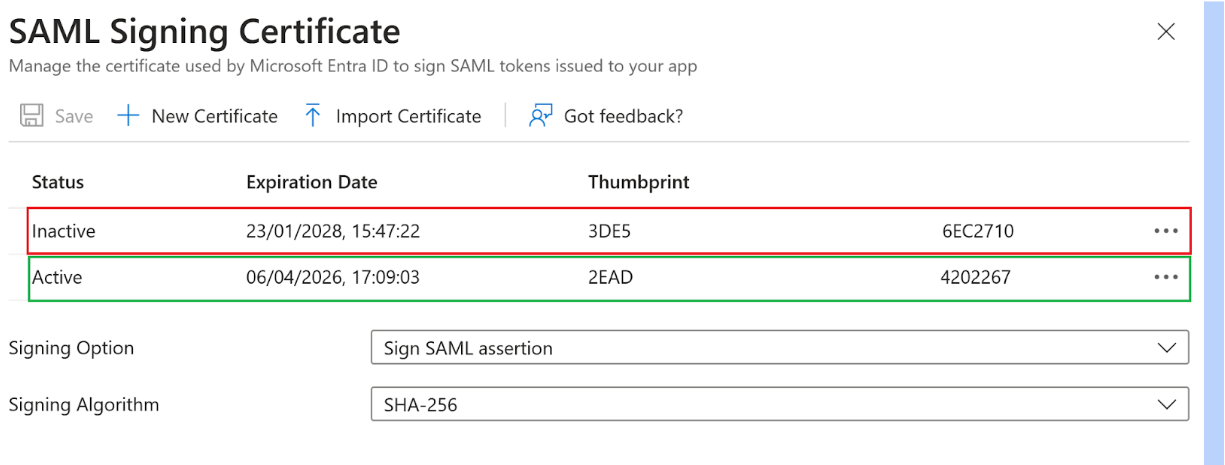

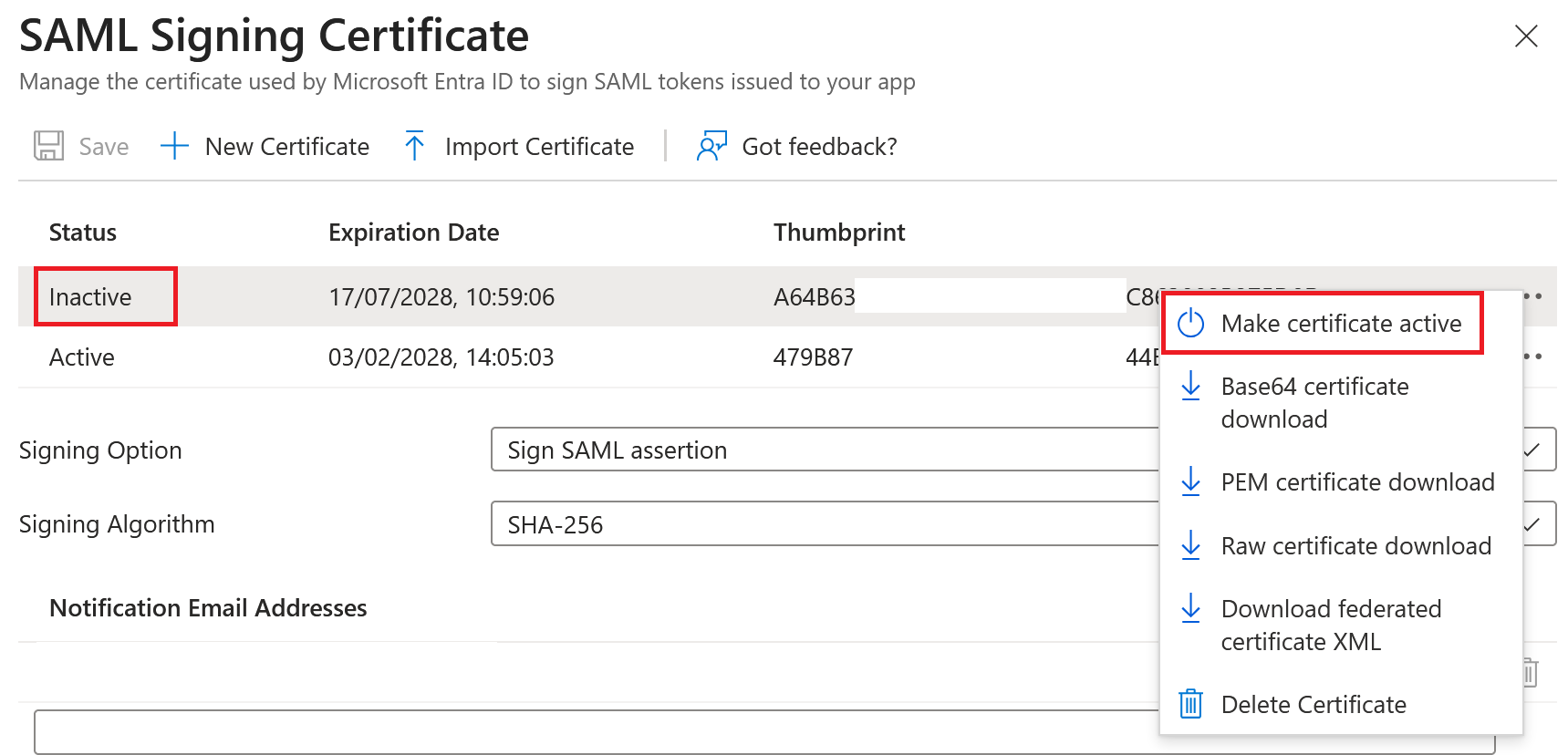

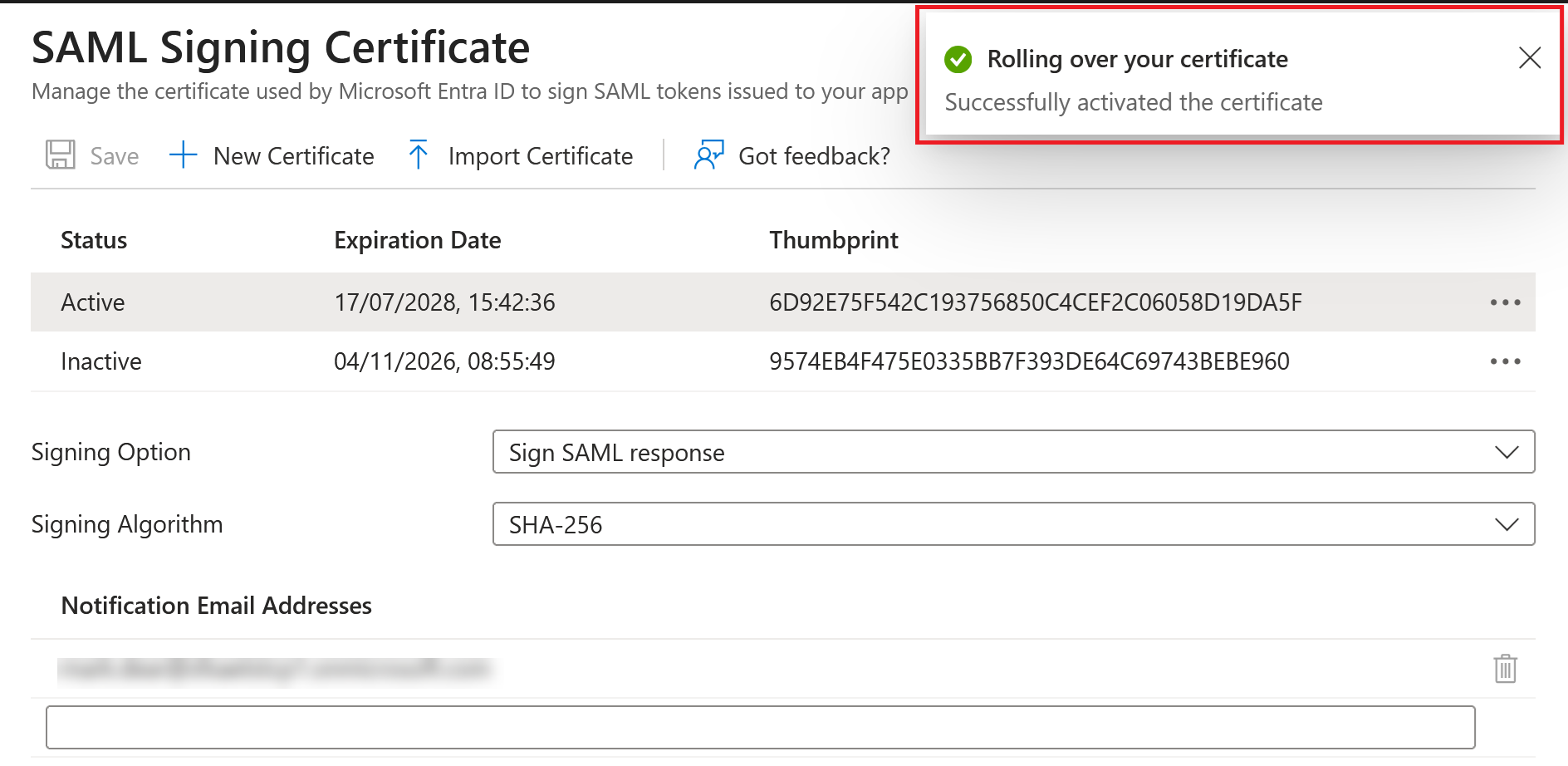

Les captures d’écran ci-dessous montrent des exemples d’Entra ID.

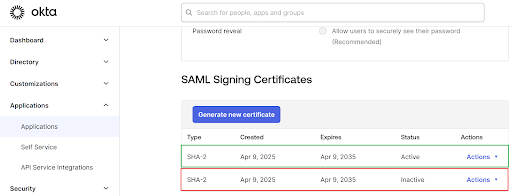

La capture d’écran ci-dessous montre un exemple d’Okta.

Effectuer une rotation de certificat IdP d’application SAML en tant que tâche de maintenance planifiée

Important :

Au moins un de vos certificats IdP au sein de votre connexion SAML doit être à jour et actif au sein de votre IdP pour éviter une interruption de service. Si vous n’avez qu’un seul certificat IdP configuré dans le certificat Citrix Cloud et que ce certificat expire, vos utilisateurs subiront une interruption de service et votre connexion SAML échouera. Cette situation a un impact sur les utilisateurs de Workspace et/ou les utilisateurs administrateurs de Citrix Cloud, selon la façon dont votre connexion SAML est utilisée.

-

Prévoyez d’effectuer la rotation du certificat IdP plusieurs jours avant la date d’expiration de votre certificat actuel.

-

Obtenez une copie du certificat IdP de remplacement à partir de votre application SAML vers laquelle vous souhaitez effectuer la rotation. Assurez-vous que le certificat IdP est au format PEM, CER ou CRT, prêt à être téléchargé dans votre connexion SAML Citrix Cloud.

-

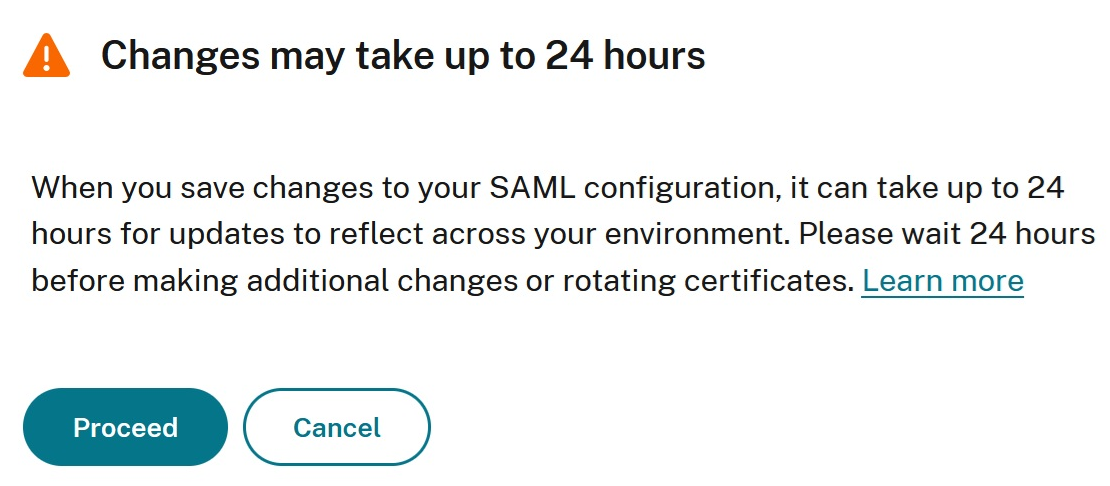

Téléchargez le certificat IdP de remplacement dans votre connexion SAML Citrix au moins 24 heures avant de vouloir déclencher la rotation du certificat au sein de votre application SAML.

Accédez à votre connexion SAML dans Identity and Access Management > Authentication. Sélectionnez les 3 points sur une connexion SAML avec un certificat expirant dans les 30 prochains jours et cliquez sur Afficher.

OU,

Cliquez sur Gérer les certificats.

- Téléchargez le deuxième certificat IdP à l’aide de l’option de téléchargement Slot2 dans la connexion SAML Citrix Cloud.

- Enregistrez la connexion SAML après avoir téléchargé le nouveau certificat.

-

Attendez environ 24 heures, puis effectuez l’action de basculement dans votre IdP et définissez le certificat IdP secondaire sur actif. La méthode de basculement du certificat est différente pour chaque IdP SAML.

Important :

La plateforme d’authentification de Citrix met en cache tous les paramètres IdP pour des raisons de résilience et de performances. Vous ne pouvez pas télécharger le certificat de remplacement dans Citrix Cloud, puis faire pivoter immédiatement le certificat au sein de votre application SAML en raison des valeurs mises en cache. Un délai entre le téléchargement du nouveau certificat et l’activation du nouveau certificat au sein de votre application SAML est requis. Ce délai permet de mettre à jour le cache d’authentification Citrix avec le certificat nouvellement téléchargé. Un délai de 24 heures est plus long que la valeur TTL du cache. Cette durée garantit que le nouveau certificat est disponible lorsque l’application SAML passe à son utilisation le jour suivant.

Application SAML Entra ID :

**Application SAML Okta :**

- Testez la réussite de la connexion SAML à l’aide de votre URL Workspace et/ou de l’URL de connexion SAML Citrix Cloud et vérifiez la valeur du certificat de signature dans l’assertion SAML.

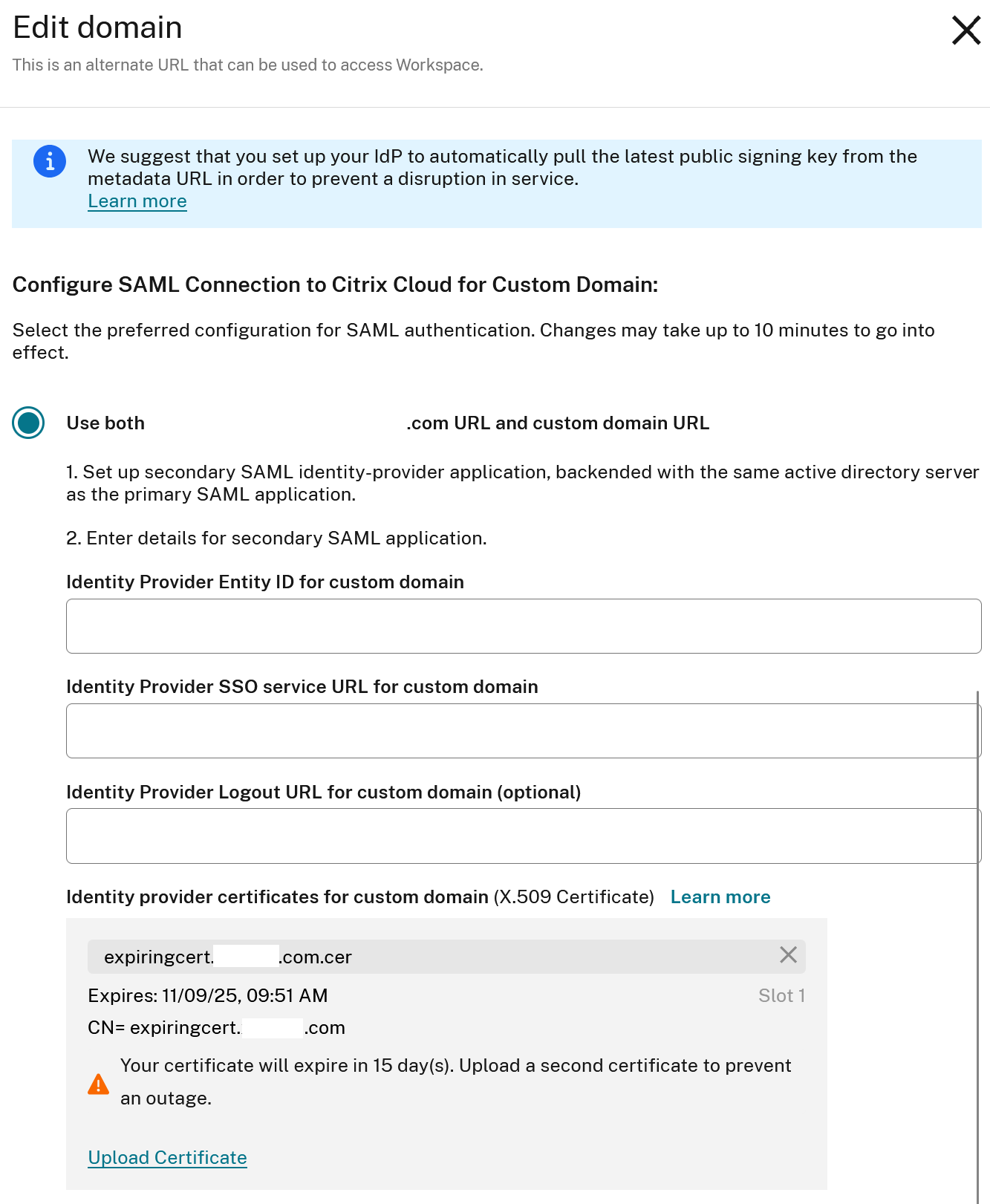

Télécharger un certificat IdP SAML secondaire vers une connexion SAML de domaine personnalisé Workspace existante ?

Si vous devez mettre à jour le certificat IdP utilisé par une application SAML secondaire configurée pour prendre en charge un domaine personnalisé Workspace, suivez les mêmes étapes que celles documentées ci-dessus.

- Accédez à Configuration de l’espace de travail > Accès > URL de l’espace de travail personnalisé > Sélectionnez les 3 points > Modifier.

Dépannage des rotations de certificat de signature IdP

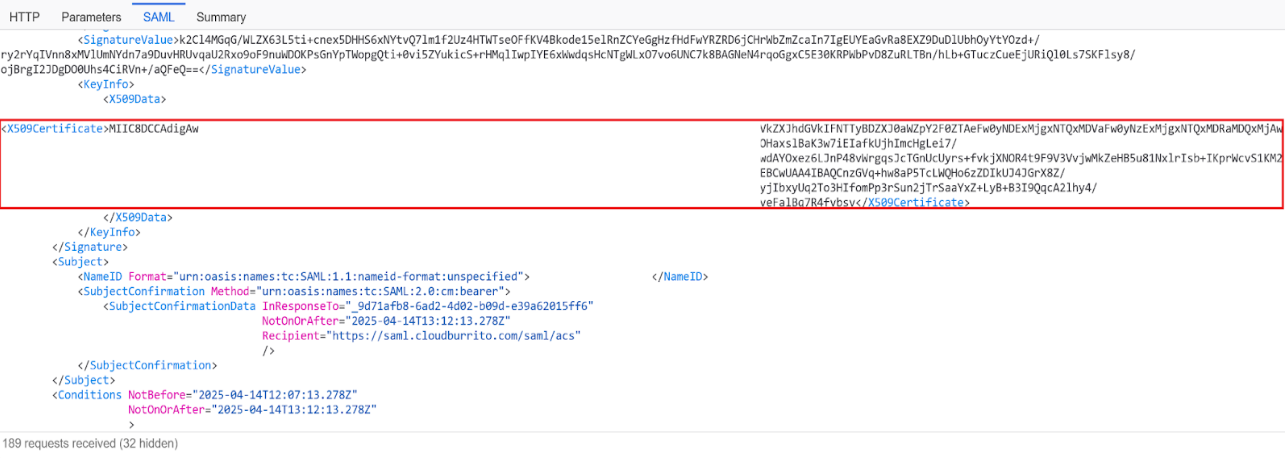

Si vous rencontrez des problèmes de connexion SAML après avoir effectué une rotation de certificat IdP, collectez un fichier de traceur SAML et examinez les données base64 du certificat dans la réponse SAML.

-

Démarrez la capture du traceur SAML avant d’entrer l’URL Workspace ou l’URL Citrix Cloud GO dans votre navigateur. Assurez-vous de capturer l’intégralité du processus d’authentification du début à la fin.

-

Effectuez une connexion SAML à Workspace ou à Citrix Cloud à l’aide de votre IdP et terminez l’étape d’authentification lorsque vous êtes invité à saisir vos informations d’identification.

-

Localisez la réponse SAML de votre IdP envoyée au point de terminaison SAML Citrix Cloud

https://saml.cloud.com/saml/acset l’entrée dans le fichier de traceur SAML ici.

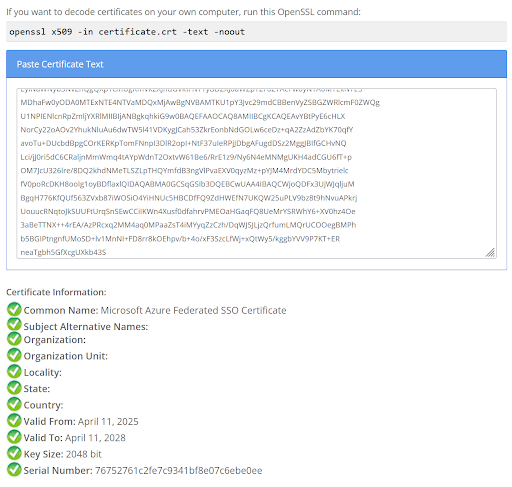

- Localisez la section du certificat dans le XML SAML et copiez les données base64 du certificat de signature IdP dans un outil approprié pour le décoder.

> **Important :**

>

> Cette étape suppose que vous avez suivi la configuration SAML recommandée de Citrix et utilisé HTTP POST comme liaison SAML au sein de votre connexion SAML Citrix Cloud.

- Décodez le certificat à partir de ses données base64 et vérifiez qu’il correspond au certificat actif dans l’IdP SAML avec la date et l’heure correctes.

- Si le certificat obtenu à partir de la réponse SAML aux étapes 4 et 5 n’est pas celui attendu, activez le certificat correct dans votre IdP. Vérifiez le certificat actif au sein de votre application SAML. Ce certificat est inclus dans la réponse SAML.