Creare un catalogo Google Cloud Platform

Creare cataloghi di macchine descrive le procedure guidate che creano un catalogo di macchine. Le seguenti informazioni riguardano i dettagli specifici degli ambienti Google Cloud.

Nota:

Prima di creare un catalogo Google Cloud Platform (GCP), è necessario completare la creazione di una connessione a GCP. Vedere Connessione agli ambienti Google Cloud.

Preparare un’istanza VM master e un disco persistente

Suggerimento:

Il disco persistente è il termine di Google Cloud per disco virtuale.

Per preparare l’istanza VM master, creare e configurare un’istanza VM con proprietà che corrispondano alla configurazione desiderata per le istanze VDA clonate nel catalogo di macchine pianificato. La configurazione non si applica solo alle dimensioni e al tipo di istanza. Include anche attributi dell’istanza come metadati, tag, assegnazioni GPU, tag di rete e proprietà dell’account di servizio.

Come parte del processo di mastering, MCS utilizza l’istanza VM master per creare il modello di istanza di Google Cloud. Il modello di istanza viene quindi utilizzato per creare le istanze VDA clonate che compongono il catalogo di macchine. Le istanze clonate ereditano le proprietà (eccetto le proprietà VPC, subnet e disco persistente) dell’istanza VM master da cui è stato creato il modello di istanza.

Dopo aver configurato le proprietà dell’istanza VM master in base alle proprie specifiche, avviare l’istanza e quindi preparare il disco persistente per l’istanza.

Si consiglia di creare manualmente uno snapshot del disco. In questo modo è possibile utilizzare una convenzione di denominazione significativa per tenere traccia delle versioni, offre più opzioni per gestire le versioni precedenti dell’immagine master e consente di risparmiare tempo per la creazione del catalogo di macchine. Se non si crea il proprio snapshot, MCS ne crea uno temporaneo (che viene eliminato al termine del processo di provisioning).

Creare un catalogo di macchine

È possibile creare un catalogo di macchine in due modi:

- Creare un catalogo di macchine utilizzando Web Studio

- Creare un catalogo di macchine utilizzando PowerShell

Creare un catalogo di macchine utilizzando Web Studio

Nota:

Creare le risorse prima di creare un catalogo di macchine. Utilizzare le convenzioni di denominazione stabilite da Google Cloud durante la configurazione dei cataloghi di macchine. Per ulteriori informazioni, vedere Linee guida per la denominazione di bucket e oggetti.

Seguire le indicazioni in Creare cataloghi di macchine. La seguente descrizione è specifica per i cataloghi Google Cloud.

-

Accedere a Web Studio e selezionare Machine Catalogs (Cataloghi di macchine) nel riquadro sinistro.

-

Selezionare Create Machine Catalog (Crea catalogo di macchine) nella barra delle azioni.

-

Nella pagina Operating System (Sistema operativo), selezionare Multi-session OS (Sistema operativo multi-sessione) e quindi selezionare Next (Avanti).

- Citrix Virtual Apps and Desktops™ supporta anche il sistema operativo a sessione singola.

-

Nella pagina Machine Management (Gestione macchine), selezionare le opzioni Machines that are power managed (Macchine con gestione dell’alimentazione) e Citrix Machine Creation Services™ e quindi selezionare Next (Avanti). Se sono presenti più risorse, selezionarne una dal menu.

-

Nella pagina Image (Immagine), completare questi passaggi come necessario, quindi fare clic su Next (Avanti).

- Selezionare uno snapshot o una VM come immagine master. Se si desidera utilizzare la funzionalità di tenancy esclusiva, assicurarsi di selezionare un’immagine la cui proprietà del gruppo di nodi sia configurata correttamente. Vedere Abilitare la selezione della zona.

-

Per utilizzare una VM esistente come profilo macchina, selezionare Use a machine profile (Usa un profilo macchina), quindi selezionare la VM.

Nota:

Attualmente, le VM in questo catalogo ereditano l’ID del set di crittografia del disco, le dimensioni della macchina, il tipo di archiviazione e le impostazioni della zona dal profilo macchina.

- Selezionare il livello funzionale minimo per il catalogo. Per utilizzare la funzionalità di tenancy esclusiva, assicurarsi di selezionare un’immagine la cui proprietà del gruppo di nodi sia configurata correttamente.

-

Nella pagina Storage Types (Tipi di archiviazione), selezionare il tipo di archiviazione utilizzato per contenere il sistema operativo per questo catalogo di macchine. Ciascuna delle seguenti opzioni di archiviazione presenta caratteristiche di prezzo e prestazioni uniche. (Un disco di identità viene sempre creato utilizzando il disco persistente standard zonale).

- Disco persistente standard

- Disco persistente bilanciato

- Disco persistente SSD

Per dettagli sulle opzioni di archiviazione di Google Cloud, vedere https://cloud.google.com/compute/docs/disks/.

-

Nella pagina Virtual Machines (Macchine virtuali), specificare quante VM si desidera creare, visualizzare le specifiche dettagliate delle VM e quindi selezionare Next (Avanti). Se si utilizzano gruppi di nodi a tenancy esclusiva per i cataloghi di macchine, assicurarsi di selezionare solo le zone in cui sono disponibili nodi a tenancy esclusiva riservati. Vedere Abilitare la selezione della zona.

-

Nella pagina Computer Accounts (Account computer), selezionare un account Active Directory e quindi selezionare Next (Avanti).

- Se si seleziona Create new Active Directory accounts (Crea nuovi account Active Directory), selezionare un dominio e quindi immettere la sequenza di caratteri che rappresenta lo schema di denominazione per gli account computer VM di cui è stato eseguito il provisioning creati in Active Directory. Lo schema di denominazione dell’account può contenere 1-64 caratteri e non può contenere spazi vuoti, caratteri non ASCII o caratteri speciali.

- Se si seleziona Use existing Active Directory accounts (Usa account Active Directory esistenti), selezionare Browse (Sfoglia) per accedere agli account computer Active Directory esistenti per le macchine selezionate.

-

Nella pagina Domain Credentials (Credenziali di dominio), selezionare Enter credentials (Immetti credenziali), digitare il nome utente e la password, selezionare Save (Salva) e quindi selezionare Next (Avanti).

- Le credenziali digitate devono disporre delle autorizzazioni per eseguire operazioni sull’account Active Directory.

-

Nella pagina Summary (Riepilogo), confermare le informazioni, specificare un nome per il catalogo e quindi selezionare Finish (Fine).

Nota:

A partire dalla versione 2402, i nomi dei cataloghi GCP devono essere conformi a queste regole:

- Iniziare con una lettera minuscola.

- Includere solo lettere minuscole (a-z), numeri e trattini.

- Terminare con una lettera minuscola o un numero.

Quando si tenta di rinominare cataloghi GCP esistenti che non sono conformi a queste regole, vengono visualizzati messaggi di errore che guidano l’utente a rinominarli in base alle regole aggiornate.

La creazione del catalogo di macchine potrebbe richiedere molto tempo per essere completata. Per verificare che le macchine siano create sui gruppi di nodi di destinazione, accedere alla console di Google Cloud.

Importare macchine Google Cloud create manualmente

È possibile creare una connessione a Google Cloud e quindi creare un catalogo contenente macchine Google Cloud. Successivamente, è possibile riavviare manualmente le macchine Google Cloud tramite Citrix Virtual Apps and Desktops. Con questa funzionalità, è possibile:

- Importare macchine Google Cloud con sistema operativo multi-sessione create manualmente in un catalogo di macchine Citrix Virtual Apps and Desktops.

- Rimuovere macchine Google Cloud con sistema operativo multi-sessione create manualmente da un catalogo Citrix Virtual Apps and Desktops.

- Utilizzare le funzionalità di gestione dell’alimentazione esistenti di Citrix Virtual Apps and Desktops per gestire l’alimentazione delle macchine Google Cloud Windows con sistema operativo multi-sessione. Ad esempio, impostare una pianificazione di riavvio per tali macchine.

Questa funzionalità non richiede modifiche a un flusso di lavoro di provisioning Citrix Virtual Apps and Desktops esistente, né la rimozione di alcuna funzionalità esistente. Si consiglia di utilizzare MCS per il provisioning delle macchine in Web Studio anziché importare macchine Google Cloud create manualmente.

Virtual Private Cloud condiviso

I Virtual Private Cloud (VPC) condivisi comprendono un progetto host, da cui vengono rese disponibili le subnet condivise, e uno o più progetti di servizio che utilizzano la risorsa. I VPC condivisi sono opzioni desiderabili per installazioni più grandi perché forniscono controllo, utilizzo e amministrazione centralizzati delle risorse Google Cloud aziendali condivise. Per ulteriori informazioni, consultare il sito della documentazione di Google.

Con questa funzionalità, Machine Creation Services (MCS) supporta il provisioning e la gestione dei cataloghi di macchine distribuiti su VPC condivisi. Questo supporto, che è funzionalmente equivalente al supporto attualmente fornito nei VPC locali, differisce in due aree:

- È necessario concedere autorizzazioni aggiuntive all’account di servizio utilizzato per creare la connessione host. Questo processo consente a MCS di accedere e utilizzare le risorse VPC condivise.

- È necessario creare due regole firewall, una per l’ingresso e una per l’uscita. Queste regole firewall vengono utilizzate durante il processo di mastering dell’immagine.

Nuove autorizzazioni richieste

È richiesto un account di servizio Google Cloud con autorizzazioni specifiche durante la creazione della connessione host. Queste autorizzazioni aggiuntive devono essere concesse a tutti gli account di servizio utilizzati per creare connessioni host basate su VPC condivisi.

Suggerimento:

Queste autorizzazioni aggiuntive non sono nuove per Citrix Virtual Apps and Desktops. Vengono utilizzate per facilitare l’implementazione dei VPC locali. Con i VPC condivisi, queste autorizzazioni aggiuntive consentono l’accesso ad altre risorse VPC condivise.

È necessario concedere un massimo di quattro autorizzazioni aggiuntive all’account di servizio associato alla connessione host per supportare il VPC condiviso:

- compute.firewalls.list - Questa autorizzazione è obbligatoria. Consente a MCS di recuperare l’elenco delle regole firewall presenti sul VPC condiviso.

- compute.networks.list - Questa autorizzazione è obbligatoria. Consente a MCS di identificare le reti VPC condivise disponibili per l’account di servizio.

- compute.subnetworks.list – Questa autorizzazione è facoltativa a seconda di come si utilizzano i VPC. Consente a MCS di identificare le subnet all’interno dei VPC condivisi visibili. Questa autorizzazione è già richiesta quando si utilizzano i VPC locali, ma deve essere assegnata anche nel progetto host del VPC condiviso.

- compute.subnetworks.use - Questa autorizzazione è facoltativa a seconda di come si utilizzano i VPC. È necessaria per utilizzare le risorse della subnet nei cataloghi di macchine di cui è stato eseguito il provisioning. Questa autorizzazione è già richiesta per l’utilizzo dei VPC locali, ma deve essere assegnata anche nel progetto host del VPC condiviso.

Quando si utilizzano queste autorizzazioni, considerare che esistono approcci diversi in base al tipo di autorizzazione utilizzata per creare il catalogo di macchine:

- Autorizzazione a livello di progetto:

- Consente l’accesso a tutti i VPC condivisi all’interno del progetto host.

- Richiede che le autorizzazioni #3 e #4 siano assegnate all’account di servizio.

- Autorizzazione a livello di subnet:

- Consente l’accesso a subnet specifiche all’interno del VPC condiviso.

- Le autorizzazioni #3 e #4 sono intrinseche all’assegnazione a livello di subnet e pertanto non devono essere assegnate direttamente all’account di servizio.

Selezionare l’approccio che meglio si adatta alle esigenze organizzative e agli standard di sicurezza.

Suggerimento:

Per ulteriori informazioni sulle differenze tra le autorizzazioni a livello di progetto e a livello di subnet, consultare la documentazione di Google Cloud.

Regole firewall

Durante la preparazione di un catalogo di macchine, viene preparata un’immagine macchina per fungere da disco di sistema dell’immagine master per il catalogo. Quando si verifica questo processo, il disco viene temporaneamente collegato a una macchina virtuale. Questa VM deve essere eseguita in un ambiente isolato che impedisca tutto il traffico di rete in entrata e in uscita. Ciò si ottiene tramite una coppia di regole firewall “deny-all”; una per il traffico in entrata e una per il traffico in uscita. Quando si utilizzano i VPC locali di Google Cloud, MCS crea questo firewall nella rete locale e lo applica alla macchina per il mastering. Una volta completato il mastering, la regola firewall viene rimossa dall’immagine.

Si consiglia di mantenere al minimo il numero di nuove autorizzazioni richieste per utilizzare i VPC condivisi. I VPC condivisi sono risorse aziendali di livello superiore e in genere dispongono di protocolli di sicurezza più rigidi. Per questo motivo, creare una coppia di regole firewall nel progetto host sulle risorse VPC condivise, una per l’ingresso e una per l’uscita. Assegnare loro la priorità più alta. Applicare un nuovo tag di destinazione a ciascuna di queste regole, utilizzando il seguente valore:

citrix-provisioning-quarantine-firewall

Quando MCS crea o aggiorna un catalogo di macchine, cerca le regole del firewall che contengono questo tag di destinazione. Esamina quindi le regole per verificarne la correttezza e le applica alla macchina utilizzata per preparare l’immagine master per il catalogo. Se le regole del firewall non vengono trovate, o se le regole vengono trovate ma le regole o le loro priorità non sono corrette, viene visualizzato un messaggio simile al seguente:

"Unable to find valid INGRESS and EGRESS quarantine firewall rules for VPC <name> in project <project>. " Please ensure you have created 'deny all' firewall rules with the network tag 'citrix-provisioning-quarantine-firewall' and proper priority." "Refer to Citrix Documentation for details."

Configurazione della VPC condivisa

Prima di aggiungere la VPC condivisa come connessione host in Web Studio, completare i seguenti passaggi per aggiungere gli account di servizio dal progetto in cui si intende eseguire il provisioning:

- Creare un ruolo IAM.

- Aggiungere l’account di servizio utilizzato per creare una connessione host CVAD al ruolo IAM del progetto host della VPC condivisa.

- Aggiungere l’account di servizio Cloud Build dal progetto in cui si intende eseguire il provisioning al ruolo IAM del progetto host della VPC condivisa.

- Creare regole firewall.

Creare un ruolo IAM

Determinare il livello di accesso del ruolo: accesso a livello di progetto o un modello più restrittivo che utilizza l’accesso a livello di subnet.

Accesso a livello di progetto per il ruolo IAM. Per il ruolo IAM a livello di progetto, includere le seguenti autorizzazioni:

- compute.firewalls.list

- compute.networks.list

- compute.subnetworks.list

- compute.subnetworks.use

Per creare un ruolo IAM a livello di progetto:

- Nella console Google Cloud, accedere a IAM e amministrazione > Ruoli.

- Nella pagina Ruoli, selezionare CREA RUOLO.

- Nella pagina Crea ruolo, specificare il nome del ruolo. Selezionare AGGIUNGI AUTORIZZAZIONI.

- Nella pagina Aggiungi autorizzazioni, aggiungere le autorizzazioni al ruolo, singolarmente. Per aggiungere un’autorizzazione, digitare il nome dell’autorizzazione nel campo Filtra tabella. Selezionare l’autorizzazione e quindi selezionare AGGIUNGI.

- Selezionare CREA.

Ruolo IAM a livello di subnet. Questo ruolo omette l’aggiunta delle autorizzazioni compute.subnetworks.list e compute.subnetworks.use dopo aver selezionato CREA RUOLO. Per questo livello di accesso IAM, le autorizzazioni compute.firewalls.list e compute.networks.list devono essere applicate al nuovo ruolo.

Per creare un ruolo IAM a livello di subnet:

- Nella console Google Cloud, accedere a Rete VPC > VPC condivisa. Viene visualizzata la pagina VPC condivisa, che mostra le subnet delle reti VPC condivise contenute nel progetto host.

- Nella pagina VPC condivisa, selezionare la subnet a cui si desidera accedere.

- Nell’angolo in alto a destra, selezionare AGGIUNGI MEMBRO per aggiungere un account di servizio.

- Nella pagina Aggiungi membri, completare questi passaggi:

- Nel campo Nuovi membri, digitare il nome dell’account di servizio e quindi selezionare l’account di servizio nel menu.

- Selezionare il campo Seleziona un ruolo e quindi Utente di rete Compute.

- Selezionare SALVA.

- Nella console Google Cloud, accedere a IAM e amministrazione > Ruoli.

- Nella pagina Ruoli, selezionare CREA RUOLO.

- Nella pagina Crea ruolo, specificare il nome del ruolo. Selezionare AGGIUNGI AUTORIZZAZIONI.

- Nella pagina Aggiungi autorizzazioni, aggiungere le autorizzazioni al ruolo, singolarmente. Per aggiungere un’autorizzazione, digitare il nome dell’autorizzazione nel campo Filtra tabella. Selezionare l’autorizzazione e quindi selezionare AGGIUNGI.

- Selezionare CREA.

Aggiungere un account di servizio al ruolo IAM del progetto host

Dopo aver creato un ruolo IAM, eseguire i seguenti passaggi per aggiungere un account di servizio per il progetto host:

- Nella console Google Cloud, accedere al progetto host e quindi a IAM e amministrazione > IAM.

- Nella pagina IAM, selezionare AGGIUNGI per aggiungere un account di servizio.

- Nella pagina Aggiungi membri:

- Nel campo Nuovi membri, digitare il nome dell’account di servizio e quindi selezionare l’account di servizio nel menu.

- Selezionare un campo ruolo, digitare il ruolo IAM creato e quindi selezionare il ruolo nel menu.

- Selezionare SALVA.

L’account di servizio è ora configurato per il progetto host.

Aggiungere l’account di servizio Cloud Build alla VPC condivisa

Ogni abbonamento Google Cloud ha un account di servizio denominato con il numero ID del progetto, seguito da cloudbuild.gserviceaccount. Ad esempio: 705794712345@cloudbuild.gserviceaccount.

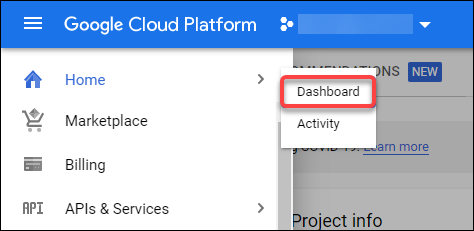

È possibile determinare il numero ID del progetto selezionando Home e Dashboard nella console Google Cloud:

Trovare il Numero progetto sotto l’area Informazioni progetto dello schermo.

Eseguire i seguenti passaggi per aggiungere l’account di servizio Cloud Build alla VPC condivisa:

- Nella console Google Cloud, accedere al progetto host e quindi a IAM e amministrazione > IAM.

- Nella pagina Autorizzazioni, selezionare AGGIUNGI per aggiungere un account.

- Nella pagina Aggiungi membri, completare questi passaggi:

- Nel campo Nuovi membri, digitare il nome dell’account di servizio Cloud Build e quindi selezionare l’account di servizio nel menu.

- Selezionare il campo Seleziona un ruolo, digitare

Utente di rete Computee quindi selezionare il ruolo nel menu. - Selezionare SALVA.

Creare regole firewall

Come parte del processo di mastering, MCS copia l’immagine della macchina selezionata e la utilizza per preparare il disco di sistema dell’immagine master per il catalogo. Durante il mastering, MCS collega il disco a una macchina virtuale temporanea, che esegue quindi gli script di preparazione. Questa VM deve essere eseguita in un ambiente isolato che proibisce tutto il traffico di rete in entrata e in uscita. Per creare un ambiente isolato, MCS richiede due regole firewall deny all (una regola di ingresso e una regola di uscita). Pertanto, creare due regole firewall nel Progetto host come segue:

- Nella console Google Cloud, accedere al progetto host e quindi a Rete VPC > Firewall.

- Nella pagina Firewall, selezionare CREA REGOLA FIREWALL.

- Nella pagina Crea una regola firewall, completare quanto segue:

- Nome. Digitare un nome per la regola.

- Rete. Selezionare la rete VPC condivisa a cui si applica la regola firewall di ingresso.

- Priorità. Più piccolo è il valore, maggiore è la priorità della regola. Si consiglia un valore piccolo (ad esempio, 10).

- Direzione del traffico. Selezionare Ingresso.

- Azione in caso di corrispondenza. Selezionare Nega.

- Destinazioni. Utilizzare l’impostazione predefinita, Tag di destinazione specificati.

-

Tag di destinazione. Digitare

citrix-provisioning-quarantine-firewall. - Filtro di origine. Utilizzare l’impostazione predefinita, Intervalli IP.

-

Intervalli IP di origine. Digitare un intervallo che corrisponda a tutto il traffico. Digitare

0.0.0.0/0. - Protocolli e porte. Selezionare Nega tutto.

- Selezionare CREA per creare la regola.

- Ripetere i passaggi 1-4 per creare un’altra regola. Per Direzione del traffico, selezionare Uscita.

Aggiungere una connessione

Aggiungere una connessione agli ambienti Google Cloud. Vedere Aggiungere una connessione.

Abilitare la selezione della zona

Citrix Virtual Apps and Desktops supporta la selezione della zona. Con la selezione della zona, si specificano le zone in cui si desidera creare le VM. Con la selezione della zona, gli amministratori possono posizionare i nodi a tenant singolo nelle zone di loro scelta. Per configurare la tenancy singola, è necessario completare quanto segue su Google Cloud:

- Riservare un nodo a tenant singolo di Google Cloud

- Creare l’immagine master VDA

Riservare un nodo a tenant singolo di Google Cloud

Per riservare un nodo a tenant singolo, fare riferimento alla documentazione di Google Cloud.

Importante:

Un modello di nodo viene utilizzato per indicare le caratteristiche di prestazioni del sistema riservato nel gruppo di nodi. Tali caratteristiche includono il numero di vGPU, la quantità di memoria allocata al nodo e il tipo di macchina utilizzato per le macchine create sul nodo. Per ulteriori informazioni, consultare la documentazione di Google Cloud.

Creazione dell’immagine master VDA

Per distribuire correttamente le macchine sul nodo a tenant singolo, è necessario eseguire passaggi aggiuntivi durante la creazione di un’immagine VM master. Le istanze di macchina su Google Cloud hanno una proprietà chiamata etichette di affinità del nodo. Le istanze utilizzate come immagini master per i cataloghi distribuiti sul nodo a tenant singolo richiedono un’etichetta di affinità del nodo che corrisponda al nome del gruppo di nodi di destinazione. Per raggiungere questo obiettivo, tenere presente quanto segue:

- Per una nuova istanza, impostare l’etichetta nella console Google Cloud durante la creazione di un’istanza. Per i dettagli, vedere Eseguire il provisioning di una VM a tenant singolo.

- Per un’istanza esistente, impostare l’etichetta utilizzando la riga di comando gcloud. Per i dettagli, vedere Configurare le etichette di affinità del nodo.

Nota:

Se si intende utilizzare la tenancy singola con una VPC condivisa, vedere Virtual Private Cloud condivisa.

Creare un catalogo di macchine

Dopo aver impostato l’etichetta di affinità del nodo, configurare il catalogo di macchine.

Chiavi di crittografia gestite dal cliente (CMEK)

È possibile utilizzare le chiavi di crittografia gestite dal cliente (CMEK) per i cataloghi MCS. Quando si utilizza questa funzionalità, si assegna il ruolo CryptoKey Encrypter/Decrypter di Google Cloud Key Management Service all’agente di servizio Compute Engine. L’account Citrix Virtual Apps and Desktops deve disporre delle autorizzazioni corrette nel progetto in cui è archiviata la chiave. Fare riferimento a Protezione delle risorse tramite le chiavi Cloud KMS per ulteriori informazioni.

L’agente di servizio Compute Engine è nel seguente formato: service-<Numero_progetto>@compute-system.iam.gserviceaccount.com. Questo formato è diverso dall’account di servizio Compute Engine predefinito.

Nota:

Questo account di servizio Compute Engine potrebbe non apparire nella visualizzazione Autorizzazioni IAM della console Google. In tali casi, utilizzare il comando

gcloudcome descritto in Protezione delle risorse tramite le chiavi Cloud KMS.

Assegnare le autorizzazioni all’account Citrix Virtual Apps and Desktops

Le autorizzazioni Google Cloud KMS possono essere configurate in vari modi. È possibile fornire autorizzazioni KMS a livello di progetto o autorizzazioni KMS a livello di risorsa. Vedere Autorizzazioni e ruoli per ulteriori informazioni.

Autorizzazioni a livello di progetto

Un’opzione consiste nel fornire all’account Citrix Virtual Apps and Desktops autorizzazioni a livello di progetto per sfogliare le risorse Cloud KMS. Per fare ciò, creare un ruolo personalizzato e aggiungere le seguenti autorizzazioni:

cloudkms.keyRings.listcloudkms.keyRings.getcloudkms.cryptokeys.listcloudkms.cryptokeys.get

Assegnare questo ruolo personalizzato a Citrix Virtual Apps and Desktops. Ciò consente di sfogliare le chiavi regionali nel progetto pertinente nell’inventario.

Autorizzazioni a livello di risorsa

Per l’altra opzione, le autorizzazioni a livello di risorsa, nella console Google Cloud, sfogliare la cryptoKey utilizzata per il provisioning MCS. Aggiungere l’account Citrix Virtual Apps and Desktops a un keyring o a una chiave utilizzata per il provisioning del catalogo.

Suggerimento:

Con questa opzione, non è possibile sfogliare le chiavi regionali per il progetto nell’inventario perché l’account Citrix Virtual Apps and Desktops non dispone delle autorizzazioni di elenco a livello di progetto sulle risorse Cloud KMS. Tuttavia, è comunque possibile eseguire il provisioning di un catalogo utilizzando CMEK specificando il

cryptoKeyIdcorretto nelle proprietà personalizzateProvScheme, descritte di seguito.

Provisioning con CMEK utilizzando proprietà personalizzate

Quando si crea lo schema di provisioning tramite PowerShell, specificare una proprietà CryptoKeyId in ProvScheme CustomProperties. Ad esempio:

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="<yourCryptoKeyId>" />

</CustomProperties>'

<!--NeedCopy-->

Il cryptoKeyId deve essere specificato nel seguente formato:

projectId:location:keyRingName:cryptoKeyName

Ad esempio, se si desidera utilizzare la chiave my-example-key nell’anello di chiavi my-example-key-ring nella regione us-east1 e nel progetto con ID my-example-project-1, le impostazioni personalizzate di ProvScheme saranno simili a:

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:us-east1:my-example-key-ring:my-example-key" />

</CustomProperties>'

<!--NeedCopy-->

Tutti i dischi e le immagini di cui è stato eseguito il provisioning tramite MCS correlati a questo schema di provisioning utilizzano questa chiave di crittografia gestita dal cliente.

Suggerimento:

Se si utilizzano chiavi globali, la posizione delle proprietà del cliente deve indicare

globale non il nome della regione, che nell’esempio precedente è us-east1. Ad esempio:<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:global:my-example-key-ring:my-example-key" />.

Rotazione delle chiavi gestite dal cliente

Google Cloud non supporta la rotazione delle chiavi su dischi o immagini persistenti esistenti. Una volta che una macchina è stata sottoposta a provisioning, è legata alla versione della chiave in uso al momento della sua creazione. Tuttavia, è possibile creare una nuova versione della chiave e questa nuova chiave viene utilizzata per le macchine di cui è stato appena eseguito il provisioning o per le risorse create quando un catalogo viene aggiornato con una nuova immagine master.

Considerazioni importanti sugli anelli di chiavi

Gli anelli di chiavi non possono essere rinominati o eliminati. Inoltre, si potrebbero incorrere in costi imprevisti durante la loro configurazione. Quando si elimina o si rimuove un anello di chiavi, Google Cloud visualizza un messaggio di errore:

Sorry, you can't delete or rename keys or key rings. We were concerned about the security implications of allowing multiple keys or key versions over time to have the same resource name, so we decided to make names immutable. (And you can't delete them, because we wouldn't be able to do a true deletion--there would still have to be a tombstone tracking that this name had been used and couldn't be reused).

We're aware that this can make things untidy, but we have no immediate plans to change this.

If you want to avoid getting billed for a key or otherwise make it unavailable, you can do so by deleting all the key versions; neither keys nor key rings are billed for, just the active key versions within the keys.

<!--NeedCopy-->

Suggerimento:

Per maggiori informazioni, consultare Editing or deleting a key ring from the console.

Compatibilità con l’accesso uniforme a livello di bucket

Citrix Virtual Apps and Desktops è compatibile con la policy di controllo dell’accesso uniforme a livello di bucket su Google Cloud. Questa funzionalità aumenta l’uso della policy IAM che concede le autorizzazioni a un account di servizio per consentire la manipolazione delle risorse, inclusi i bucket di archiviazione. Con il controllo dell’accesso uniforme a livello di bucket, Citrix Virtual Apps and Desktops consente di utilizzare un elenco di controllo degli accessi (ACL) per controllare l’accesso ai bucket di archiviazione o agli oggetti in essi archiviati. Vedere Uniform bucket-level access per una panoramica sull’accesso uniforme a livello di bucket di Google Cloud. Per informazioni sulla configurazione, vedere Require uniform bucket-level access.

Creare un catalogo di macchine utilizzando PowerShell

Questa sezione descrive come è possibile creare cataloghi utilizzando PowerShell:

- Creare un catalogo con disco cache di write-back persistente

- Migliorare le prestazioni di avvio con MCSIO

- Creare un catalogo di macchine utilizzando un profilo macchina

- Creare un catalogo di macchine con profilo macchina come modello di istanza

- Utilizzare PowerShell per creare un catalogo con VM schermata

- Creare VM Windows 11 sul nodo a tenant singolo

Creare un catalogo con disco cache di write-back persistente

Per configurare un catalogo con disco cache di write-back persistente, utilizzare il parametro PowerShell New-ProvScheme CustomProperties.

Suggerimento:

Utilizzare il parametro PowerShell qui solo per le connessioni di hosting basate su cloud. Se si desidera eseguire il provisioning di macchine utilizzando un disco cache di write-back persistente per una soluzione on-premise (ad esempio, XenServer®), PowerShell non è necessario perché il disco persiste automaticamente.

Questo parametro supporta una proprietà aggiuntiva, PersistWBC, utilizzata per determinare come il disco cache di write-back persiste per le macchine di cui è stato eseguito il provisioning tramite MCS. La proprietà PersistWBC viene utilizzata solo quando il parametro UseWriteBackCache è specificato e quando il parametro WriteBackCacheDiskSize è impostato per indicare che viene creato un disco.

Nota:

Questo comportamento si applica sia ad Azure che a GCP, dove il disco cache di write-back MCSIO predefinito viene eliminato e ricreato durante il riavvio. È possibile scegliere di rendere persistente il disco per evitare l’eliminazione e la ricreazione del disco cache di write-back MCSIO.

L’impostazione della proprietà PersistWBC su true non elimina il disco cache di write-back quando l’amministratore di Citrix Virtual Apps and Desktops spegne la macchina dall’interfaccia di gestione.

L’impostazione della proprietà PersistWBC su false elimina il disco cache di write-back quando l’amministratore di Citrix Virtual Apps and Desktops spegne la macchina dall’interfaccia di gestione.

Nota:

Se la proprietà

PersistWBCviene omessa, la proprietà assume il valore predefinitofalsee la cache di write-back viene eliminata quando la macchina viene spenta dall’interfaccia di gestione.

Ad esempio, utilizzando il parametro CustomProperties per impostare PersistWBC su true:

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="ResourceGroups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistWBC" Value="true" />

</CustomProperties>

<!--NeedCopy-->

Nota:

La proprietà

PersistWBCpuò essere impostata solo utilizzando il cmdlet PowerShellNew-ProvScheme. Il tentativo di modificare leCustomPropertiesdi uno schema di provisioning dopo la creazione non ha alcun impatto sul catalogo delle macchine e sulla persistenza del disco cache di write-back quando una macchina viene spenta.

Ad esempio, impostare New-ProvScheme per utilizzare la cache di write-back impostando la proprietà PersistWBC su true:

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistWBC`" Value=`"true`" /></CustomProperties>"

-HostingUnitName "adSubnetScale1"

-IdentityPoolName "BV-WBC1-CAT1"

-MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

-NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

-ProvisioningSchemeName "BV-WBC1-CAT1"

-ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

-UseWriteBackCache

-WriteBackCacheDiskSize 127

-WriteBackCacheMemorySize 256

<!--NeedCopy-->

Migliorare le prestazioni di avvio con MCSIO

È possibile migliorare le prestazioni di avvio per i dischi gestiti di Azure e GCP quando MCSIO è abilitato. Utilizzare la proprietà personalizzata PowerShell PersistOSDisk nel comando New-ProvScheme per configurare questa funzionalità. Le opzioni associate a New-ProvScheme includono:

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="ResourceGroups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistOsDisk" Value="true" />

</CustomProperties>

<!--NeedCopy-->

Per abilitare questa funzionalità, impostare la proprietà personalizzata PersistOSDisk su true. Ad esempio:

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistOsDisk`" Value=`"true`" /></CustomProperties>"

-HostingUnitName "adSubnetScale1"

-IdentityPoolName "BV-WBC1-CAT1"

-MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

-NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

-ProvisioningSchemeName "BV-WBC1-CAT1"

-ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

-UseWriteBackCache

-WriteBackCacheDiskSize 127

-WriteBackCacheMemorySize 256

<!--NeedCopy-->

Creare un catalogo di macchine utilizzando un profilo macchina

Quando si crea un catalogo per il provisioning di macchine utilizzando Machine Creation Services (MCS), è possibile utilizzare un profilo macchina per acquisire le proprietà hardware da una macchina virtuale e applicarle alle VM di cui è stato appena eseguito il provisioning nel catalogo. Quando il parametro MachineProfile non viene utilizzato, le proprietà hardware vengono acquisite dalla VM dell’immagine master o dallo snapshot. Alcune proprietà definite esplicitamente, ad esempio StorageType, CatalogZones e CryptoKeyIs, vengono ignorate dal profilo macchina.

- Per creare un catalogo con un profilo macchina, utilizzare il comando

New-ProvScheme. Ad esempio,New-ProvScheme –MachineProfile "path to VM". Se non si specifica il parametroMachineProfile, le proprietà hardware vengono acquisite dalla VM dell’immagine master. - Per aggiornare un catalogo con un nuovo profilo macchina, utilizzare il comando

Set-ProvScheme. Ad esempio,Set-ProvScheme –MachineProfile "path to new VM". Questo comando non modifica il profilo macchina delle VM esistenti nel catalogo. Solo le VM appena create aggiunte al catalogo avranno il nuovo profilo macchina. -

È anche possibile aggiornare l’immagine master, tuttavia, quando si aggiorna l’immagine master, le proprietà hardware non vengono aggiornate. Se si desidera aggiornare le proprietà hardware, è necessario aggiornare il profilo macchina utilizzando il comando

Set-ProvScheme. Queste modifiche si applicheranno solo alle nuove macchine nel catalogo. Per aggiornare le proprietà hardware di una macchina esistente, è possibile utilizzare il comandoSet-ProvVMUpdateTimeWindowcon i parametri-StartsNowe-DurationInMinutes -1.Nota:

-

StartsNowindica che l’ora di inizio pianificata è l’ora corrente. -

DurationInMinutescon un numero negativo (ad esempio, –1) indica che non esiste un limite superiore per la finestra temporale della pianificazione.

-

Creare un catalogo di macchine con profilo macchina come modello di istanza

È possibile selezionare un modello di istanza GCP come input per il profilo macchina. I modelli di istanza sono risorse leggere in GCP, pertanto sono molto convenienti.

Creare un nuovo catalogo di macchine con profilo macchina come modello di istanza

- Aprire una finestra PowerShell.

- Eseguire

asnp citrix*per caricare i moduli PowerShell specifici di Citrix. -

Trovare un modello di istanza nel progetto GCP utilizzando il seguente comando:

cd XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder <!--NeedCopy--> -

Creare un nuovo catalogo di macchine con profilo macchina come modello di istanza utilizzando il comando NewProvScheme:

New-ProvScheme -ProvisioningSchemeName <CatalogName> -HostingUnitName <HostingUnitName> -IdentityPoolName <identity pool name> -MasterImageVM XDHyp:\HostingUnits\<HostingUnitName> \Base.vm\Base.snapshot -MachineProfile XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder\mytemplate.template <!--NeedCopy-->Per maggiori informazioni sul comando New-ProvScheme, vedere https://developer-docs.citrix.com/projects/citrix-daas-sdk/en/latest/MachineCreation/New-ProvScheme/.

- Completare la creazione del catalogo di macchine utilizzando i comandi PowerShell. Per informazioni su come creare un catalogo utilizzando l’SDK PowerShell remoto, vedere https://developer-docs.citrix.com/projects/citrix-virtual-apps-desktops-sdk/en/latest/creating-a-catalog/.

Modificare il profilo macchina di un catalogo di macchine esistente in un modello di istanza

I passaggi dettagliati per modificare il profilo macchina di un catalogo di macchine esistente in un modello di istanza sono:

- Aprire una finestra PowerShell.

- Eseguire

asnp citrix*per caricare i moduli PowerShell specifici di Citrix. -

Eseguire il seguente comando:

Set-ProvScheme -ProvisioningSchemeName <CatalogName> -MachineProfile XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder\<TemplateName>.template <!--NeedCopy-->Per informazioni sul comando Set-ProvScheme, vedere https://developer-docs.citrix.com/projects/citrix-daas-sdk/en/latest/MachineCreation/Set-ProvScheme/.

Utilizzare PowerShell per creare un catalogo con VM schermata

È possibile creare un catalogo di macchine MCS con proprietà di VM schermate. Una macchina virtuale schermata è protetta da un insieme di controlli di sicurezza che forniscono un’integrità verificabile delle istanze di Compute Engine, utilizzando funzionalità di sicurezza della piattaforma avanzate come l’avvio protetto, un modulo di piattaforma attendibile virtuale, il firmware UEFI e il monitoraggio dell’integrità.

MCS supporta la creazione del catalogo utilizzando il flusso di lavoro del profilo macchina. Se si utilizza il flusso di lavoro del profilo macchina, è necessario abilitare le proprietà di VM schermate di un’istanza VM. È quindi possibile utilizzare questa istanza VM come input del profilo macchina.

Per creare un catalogo di macchine MCS con VM schermate utilizzando il flusso di lavoro del profilo macchina.

- Abilitare le opzioni di VM schermate di un’istanza VM nella console Google Cloud. Vedere Guida rapida: Abilitare le opzioni di VM schermate.

-

Creare un catalogo di macchine MCS con il flusso di lavoro del profilo macchina utilizzando l’istanza VM.

- Aprire una finestra PowerShell.

- Eseguire

asnp citrix*per caricare i moduli PowerShell specifici di Citrix. - Creare un pool di identità, se non è già stato creato.

-

Eseguire il comando

New-ProvScheme. Ad esempio:New-ProvScheme -ProvisioningSchemeName <catalog-name> -HostingUnitName gcp-hostint-unit -MasterImageVM XDHyp:\HostingUnits\gcp-hostint-unit\catalog-vda.vm -MachineProfile XDHyp:\HostingUnits\gcp-hostint-unit\catalog-machine.vm <!--NeedCopy-->

- Completare la creazione del catalogo di macchine.

Per aggiornare il catalogo di macchine con un nuovo profilo macchina:

-

Eseguire il comando

Set-ProvScheme. Ad esempio:Set-ProvScheme -ProvisioningSchemeName <catalog-name> -MasterImageVM XDHyp:\HostingUnits\<hostin-unit>\catalog-vda.vm -MachineProfile "DHyp:\HostingUnits\<hostin-unit>\catalog-machine.vm <!--NeedCopy-->

Per applicare la modifica apportata in Set-ProvScheme alle VM esistenti, eseguire il comando Set-ProvVMUpdateTimeWindow.

-

Eseguire il comando

Set-ProvVMUpdateTimeWindow. Ad esempio:Set-ProvVMUpdateTimeWindow -ProvisioningSchemeName my-catalog -VMName <List-Of-Vm-Names> -StartsNow -DurationInMinutes -1 <!--NeedCopy--> -

Riavviare le VM.

Creare VM Windows 11 sul nodo a tenant singolo

È possibile creare VM Windows 11 in GCP. Tuttavia, se si installa Windows 11 sull’immagine master, è necessario abilitare vTPM durante il processo di creazione dell’immagine master. Inoltre, è necessario abilitare vTPM sull’origine del profilo macchina (VM o modello di istanza).

I passaggi chiave per creare VM Windows 11 sul nodo a tenant singolo sono:

- Configurare gli ambienti di virtualizzazione di Google Cloud. Per informazioni, vedere Ambienti Google Cloud.

- Installare VDA. Vedere Installare VDA.

- Creare una connessione agli ambienti Google Cloud. Per informazioni, vedere Connessione agli ambienti Google Cloud.

- Creare un’immagine master BYOL (Bring Your Own License) di Windows 11 e importarla in Google Cloud. Vedere Creare un’immagine master BYOL di Windows 11.

- Creare l’origine del profilo macchina: Eseguire il provisioning della VM sul nodo a tenant singolo e abilitare il vTPM del profilo macchina di origine. Vedere Eseguire il provisioning della VM sul nodo a tenant singolo.

- Creare un catalogo di macchine MCS utilizzando l’origine del profilo macchina di Windows 11 abilitata con vTPM. L’origine del profilo macchina deve avere lo stesso tipo di istanza descritto nel nodo a tenant singolo. Vedere Creare un catalogo di macchine MCS utilizzando l’origine del profilo macchina di Windows 11.

Creare un’immagine master BYOL di Windows 11

Esistono due opzioni per creare un’immagine master BYOL di Windows 11 e importarla in Google Cloud:

- Utilizzare gli strumenti di Cloud Build di Google Cloud

- Creare l’immagine master su qualsiasi altro hypervisor

Utilizzare gli strumenti di Cloud Build di Google Cloud

- Caricare i file ISO di Windows 11, GCP SDK, .NET framework e i file del programma di installazione di PowerShell nel bucket di archiviazione GCP.

- Fornire il percorso del file nel file

.yamldi Cloud Build come parametro. -

Eseguire il seguente Cloud Build dalla riga di comando per creare l’immagine finale di Windows 11. GCP avvia e crea l’immagine master nel progetto selezionato utilizzando il flusso di lavoro Daisy in GCP e l’immagine master viene importata in GCP.

gcloud compute instances import INSTANCE-NAME--source-uri=gs://BUCKET/IMAGE-OVF-FILE.ovf --guest-os-features=UEFI_COMPATIBLE --byol --machine-type=MACHINE-TYPE --zone=ZONE <!--NeedCopy-->Nota:

Sostituire tutto il testo in maiuscolo con i dettagli effettivi della risorsa.

Per informazioni complete, vedere Creare immagini BYOL di Windows personalizzate.

Creare l’immagine master su qualsiasi altro hypervisor

- Creare l’immagine master di Windows 11 utilizzando qualsiasi altro hypervisor.

- Esportare l’immagine master in formato OVF nella macchina locale.

-

Caricare i file OVF nel bucket di archiviazione GCP utilizzando la CLI gcloud locale.

gsutil cp LOCAL_IMAGE_PATH_OVF_FILES gs://BUCKET_NAME/ <!--NeedCopy--> -

Eseguire il seguente Cloud Build dalla riga di comando per creare l’immagine finale di Windows 11. GCP avvia e crea l’immagine master nel progetto selezionato utilizzando il flusso di lavoro Daisy in GCP e l’immagine master viene importata in GCP.

gcloud compute instances import INSTANCE-NAME --source-uri=gs://BUCKET/IMAGE-OVF-FILE.ovf --guest-os-features=UEFI_COMPATIBLE --byol --machine-type=MACHINE-TYPE --zone=ZONE <!--NeedCopy-->Nota:

Sostituire tutto il testo in maiuscolo con i dettagli effettivi della risorsa.

Eseguire il provisioning della VM sul nodo a tenant singolo

Utilizzare i nodi a tenant singolo per mantenere le VM fisicamente separate dalle VM in altri progetti o per raggruppare le VM sullo stesso hardware host. Per informazioni sul nodo a tenant singolo, vedere il documento GCP Panoramica sulla tenancy singola.

Per il provisioning di una VM (origine del profilo macchina) sul nodo a tenant singolo, vedere il documento GCP Provisioning di VM su nodi a tenant singolo.

Nota:

- Selezionare lo stesso tipo di istanza e la stessa regione del gruppo di nodi.

- Abilitare vTPM nella sezione VM schermate. Per ulteriori informazioni, vedere Guida rapida: Abilitare le opzioni di VM schermate.

- Disabilitare Bitlocker sulla VM di origine.

Creare un catalogo di macchine MCS utilizzando l’origine del profilo macchina di Windows 11

È possibile creare un catalogo di macchine MCS per creare VM Windows 11 utilizzando Web Studio o i comandi PowerShell.

Nota:

- Per l’immagine master, selezionare lo snapshot o la VM di Windows 11.

- Per l’origine del profilo macchina, selezionare la VM di Windows 11 come profilo macchina. L’origine del profilo macchina deve avere lo stesso tipo di istanza descritto nel nodo a tenant singolo.

Per informazioni sull’utilizzo di Web Studio, vedere Creare un catalogo di macchine utilizzando Web Studio.

Per informazioni sui comandi PowerShell, vedere Creare un catalogo di macchine utilizzando un profilo macchina

Dopo aver creato il catalogo e acceso le VM, è possibile visualizzare le VM Windows 11 in esecuzione sul nodo a tenant singolo nella console Google Cloud.

Google Cloud Marketplace

È possibile sfogliare e selezionare le immagini offerte da Citrix su Google Cloud Marketplace per creare cataloghi di macchine. Attualmente, MCS supporta solo il flusso di lavoro del profilo macchina per questa funzionalità.

Per cercare il prodotto VM Citrix VDA tramite Google Cloud Marketplace, andare a https://console.cloud.google.com/marketplace.

È possibile utilizzare un’immagine personalizzata o un’immagine Citrix ready® su Google Cloud Marketplace per aggiornare un’immagine di un catalogo di macchine.

Nota:

Se il profilo macchina non contiene informazioni sul tipo di archiviazione, il valore viene derivato dalle proprietà personalizzate.

Le immagini di Google Cloud Marketplace supportate sono:

- Windows 2019 Single Session

- Windows 2019 Multi Session

- Ubuntu

Esempio di utilizzo di un’immagine Citrix ready come origine per la creazione di un catalogo di macchine:

New-ProvScheme -ProvisioningSchemeName GCPCatalog \

-HostingUnitName GcpHu -IdentityPoolName gcpPool -CleanOnBoot \

-MasterImageVM XDHyp:\HostingUnits\GcpHu\images.folder\citrix-daas-win2019-single-vda-v20220819.publicimage \

-MachineProfile XDHyp:\HostingUnits\GcpHu\Base.vm

<!--NeedCopy-->

Dove andare dopo

- Se questo è il primo catalogo creato, Web Studio guida l’utente a creare un gruppo di consegna

- Per rivedere l’intero processo di configurazione, vedere Installare e configurare

- Per gestire i cataloghi, vedere Gestire i cataloghi di macchine e Gestire un catalogo Google Cloud Platform

Ulteriori informazioni

In questo articolo

- Preparare un’istanza VM master e un disco persistente

- Creare un catalogo di macchine

- Importare macchine Google Cloud create manualmente

- Virtual Private Cloud condiviso

- Abilitare la selezione della zona

- Chiavi di crittografia gestite dal cliente (CMEK)

- Compatibilità con l’accesso uniforme a livello di bucket

- Creare un catalogo di macchine utilizzando PowerShell

- Creare un catalogo con disco cache di write-back persistente

- Migliorare le prestazioni di avvio con MCSIO

- Creare un catalogo di macchine utilizzando un profilo macchina

- Creare un catalogo di macchine con profilo macchina come modello di istanza

- Utilizzare PowerShell per creare un catalogo con VM schermata

- Creare VM Windows 11 sul nodo a tenant singolo

- Google Cloud Marketplace

- Dove andare dopo

- Ulteriori informazioni