Citrix Endpoint Management™-Risikoindikatoren

Gerät mit Blacklist-Apps erkannt

Citrix Analytics erkennt Zugriffsbedrohungen basierend auf Aktivitäten auf einem Gerät mit Blacklist-Apps und löst den entsprechenden Risikoindikator aus.

Der Risikoindikator Gerät mit Blacklist-Apps erkannt wird ausgelöst, wenn der Endpoint Management-Dienst während der Softwareinventur eine Blacklist-App erkennt. Die Warnung stellt sicher, dass nur autorisierte Apps auf Geräten ausgeführt werden, die sich im Netzwerk Ihrer Organisation befinden.

Der mit dem Risikoindikator “Gerät mit Blacklist-Apps erkannt” verbundene Risikofaktor sind die “Anderen Risikoindikatoren”. Weitere Informationen zu den Risikofaktoren finden Sie unter Citrix-Benutzerrisikoindikatoren.

Wann wird der Risikoindikator “Gerät mit Blacklist-Apps erkannt” ausgelöst?

Der Risikoindikator Gerät mit Blacklist-Apps erkannt wird gemeldet, wenn Blacklist-Apps auf dem Gerät eines Benutzers erkannt werden. Wenn der Endpoint Management-Dienst während der Softwareinventur eine oder mehrere Blacklist-Apps auf einem Gerät erkennt, wird ein Ereignis an Citrix Analytics gesendet.

Citrix Analytics überwacht diese Ereignisse und aktualisiert den Risikowert des Benutzers. Außerdem wird ein Eintrag für den Risikoindikator Gerät mit Blacklist-Apps erkannt zur Risikochronik des Benutzers hinzugefügt.

Wie wird der Risikoindikator “Gerät mit Blacklist-Apps erkannt” analysiert?

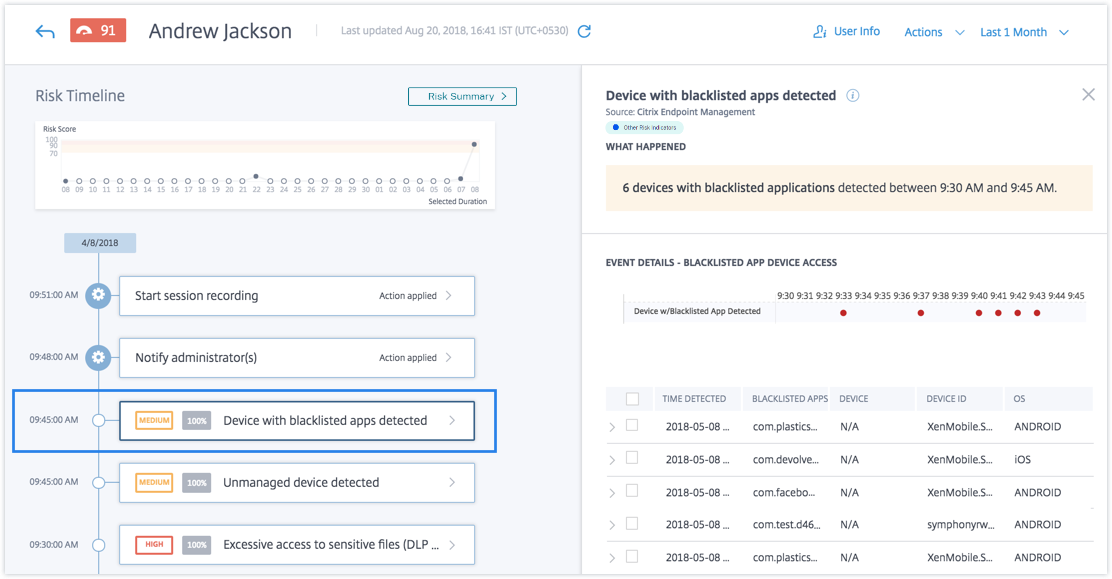

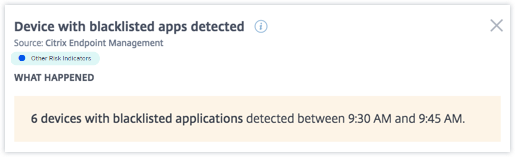

Betrachten Sie den Benutzer Andrew Jackson, der ein Gerät verwendete, auf dem kürzlich Blacklist-Apps installiert wurden. Endpoint Management meldet diesen Zustand an Citrix Analytics, das Andrew Jackson einen aktualisierten Risikowert zuweist.

In der Risikochronik von Andrew Jackson können Sie den gemeldeten Risikoindikator Gerät mit Blacklist-Apps erkannt auswählen. Der Grund für das Ereignis wird zusammen mit Details wie der Liste der Blacklist-Apps, dem Zeitpunkt, zu dem Endpoint Management die Blacklist-App erkannt hat, und so weiter angezeigt.

Um den Risikoindikator Gerät mit Blacklist-Apps erkannt für einen Benutzer anzuzeigen, navigieren Sie zu Sicherheit > Benutzer und wählen Sie den Benutzer aus.

- Im Abschnitt WAS GESCHAH können Sie die Zusammenfassung des Ereignisses anzeigen. Sie können die Anzahl der Geräte mit Blacklist-Anwendungen, die vom Endpoint Management-Dienst erkannt wurden, und den Zeitpunkt des Auftretens der Ereignisse anzeigen.

-

Im Abschnitt EREIGNISDETAILS – ZUGRIFF AUF GERÄT MIT BLACKLIST-APP werden die Ereignisse in grafischer und tabellarischer Form angezeigt. Die Ereignisse werden auch als einzelne Einträge im Diagramm angezeigt, und die Tabelle enthält die folgenden wichtigen Informationen:

-

Erkennungszeitpunkt – Wann das Vorhandensein von Blacklist-Apps von Endpoint Management gemeldet wurde.

-

Blacklist-Apps – Die Blacklist-Apps auf dem Gerät.

-

Gerät – Das verwendete Mobilgerät.

-

Geräte-ID – Informationen zur ID des Geräts, das für die Anmeldung an der Sitzung verwendet wird.

-

Betriebssystem – Das Betriebssystem des Mobilgeräts.

-

Hinweis

Zusätzlich zur Anzeige der Details in einem Tabellenformat können Sie auf den Pfeil neben einer Warnungsinstanz klicken, um weitere Details anzuzeigen.

Welche Aktionen können Sie auf den Benutzer anwenden?

Sie können die folgenden Aktionen für das Benutzerkonto ausführen:

-

Zur Beobachtungsliste hinzufügen. Wenn Sie einen Benutzer auf zukünftige potenzielle Bedrohungen überwachen möchten, können Sie ihn einer Beobachtungsliste hinzufügen.

-

Administrator(en) benachrichtigen. Wenn ungewöhnliche oder verdächtige Aktivitäten im Benutzerkonto auftreten, wird eine E-Mail-Benachrichtigung an alle oder ausgewählte Administratoren gesendet.

Weitere Informationen zu Aktionen und deren manueller Konfiguration finden Sie unter Richtlinien und Aktionen.

Um die Aktionen manuell auf den Benutzer anzuwenden, navigieren Sie zum Profil des Benutzers und wählen Sie den entsprechenden Risikoindikator aus. Wählen Sie im Menü Aktionen eine Aktion aus und klicken Sie auf Anwenden.

Hinweis

Unabhängig von der Datenquelle, die einen Risikoindikator auslöst, können Aktionen angewendet werden, die sich auf andere Datenquellen beziehen.

Jailbreak- oder Root-Gerät erkannt

Citrix Analytics erkennt Zugriffsbedrohungen basierend auf Aktivitäten von Jailbreak- oder Root-Geräten und löst den entsprechenden Risikoindikator aus.

Der Risikoindikator Jailbreak- oder Root-Gerät wird ausgelöst, wenn ein Benutzer ein Jailbreak- oder Root-Gerät verwendet, um sich mit dem Netzwerk zu verbinden. Secure Hub erkennt das Gerät und meldet den Vorfall an den Endpoint Management-Dienst. Die Warnung stellt sicher, dass nur autorisierte Benutzer und Geräte im Netzwerk Ihrer Organisation vorhanden sind.

Der mit dem Risikoindikator “Jailbreak- oder Root-Gerät” verbundene Risikofaktor sind die “Anderen Risikoindikatoren”. Weitere Informationen zu den Risikofaktoren finden Sie unter Citrix-Benutzerrisikoindikatoren.

Wann wird der Risikoindikator “Jailbreak- oder Root-Gerät erkannt” ausgelöst?

Für Sicherheitsbeauftragte ist es wichtig, sicherstellen zu können, dass Benutzer sich mit netzwerkkonformen Geräten verbinden. Der Risikoindikator Jailbreak- oder Root-Gerät erkannt warnt Sie vor Benutzern mit iOS-Geräten, die einen Jailbreak haben, oder Android-Geräten, die gerootet sind.

Der Risikoindikator Jailbreak- oder Root-Gerät wird ausgelöst, wenn ein registriertes Gerät einen Jailbreak erhält oder gerootet wird. Secure Hub erkennt das Ereignis auf dem Gerät und meldet es an den Endpoint Management-Dienst.

Wie wird der Risikoindikator “Jailbreak- oder Root-Gerät erkannt” analysiert?

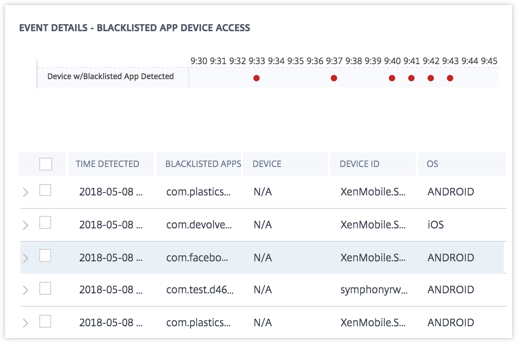

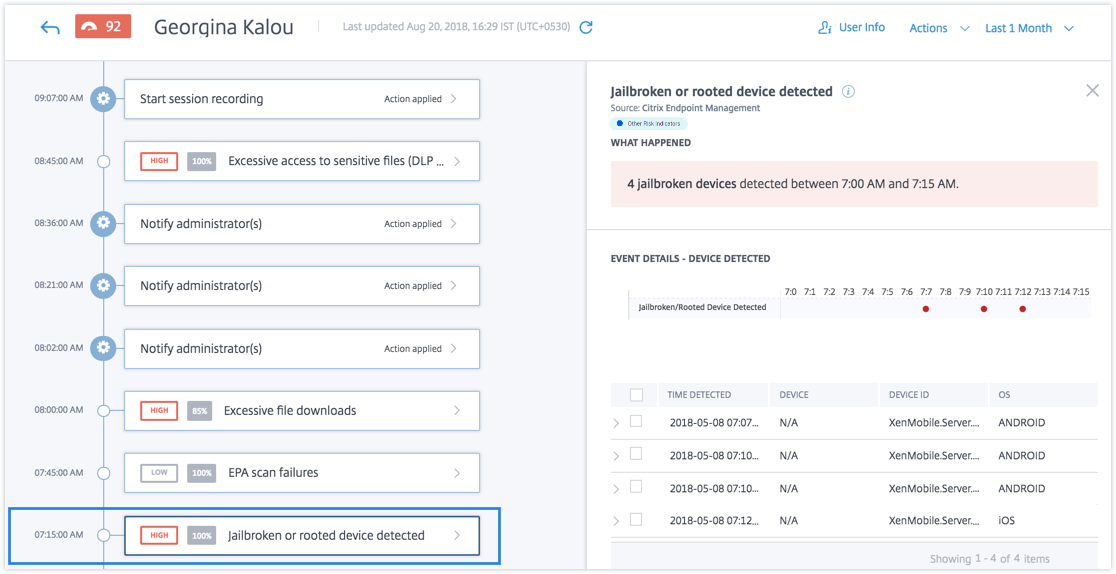

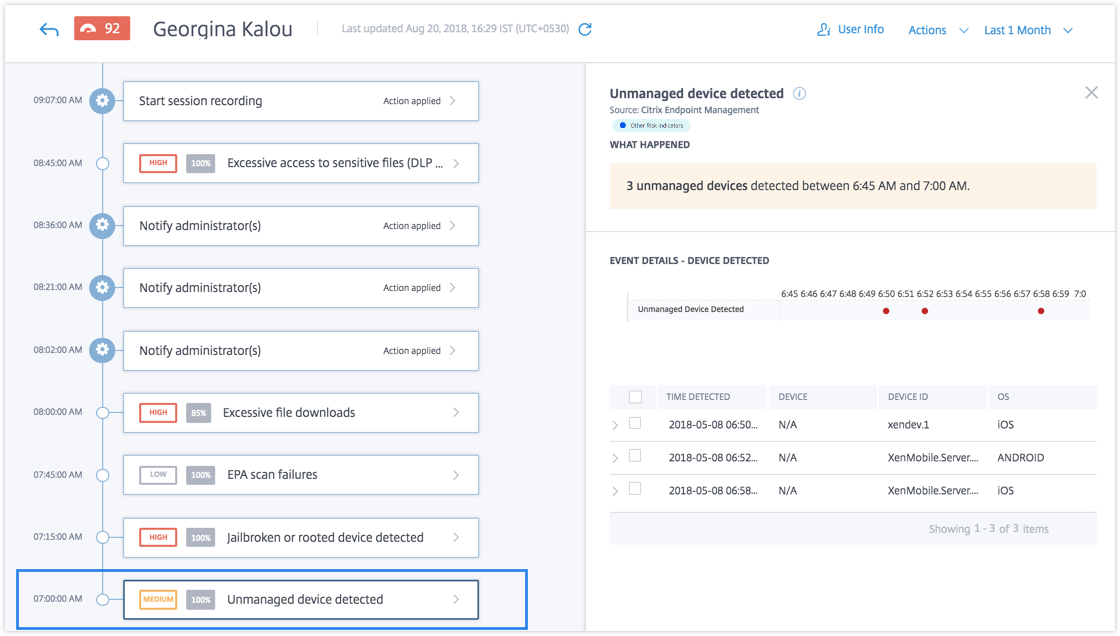

Betrachten Sie die Benutzerin Georgina Kalou, deren registriertes iOS-Gerät kürzlich einen Jailbreak erhielt. Dieses verdächtige Verhalten wird von Citrix Analytics erkannt, und Georgina Kalou wird ein Risikowert zugewiesen.

In der Risikochronik von Georgina Kalou können Sie den gemeldeten Risikoindikator Jailbreak- oder Root-Gerät erkannt auswählen. Der Grund für das Ereignis wird zusammen mit Details wie dem Zeitpunkt der Auslösung des Risikoindikators, der Beschreibung des Ereignisses und so weiter angezeigt.

Um den Risikoindikator Jailbreak- oder Root-Gerät erkannt für einen Benutzer anzuzeigen, navigieren Sie zu Sicherheit > Benutzer und wählen Sie den Benutzer aus.

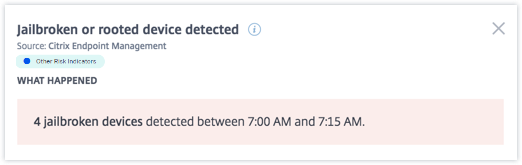

- Im Abschnitt WAS GESCHAH können Sie die Zusammenfassung des Ereignisses anzeigen. Sie können die Anzahl der erkannten Jailbreak- oder Root-Geräte und den Zeitpunkt des Auftretens der Ereignisse anzeigen.

-

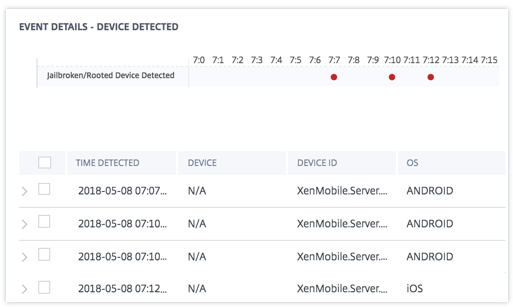

Im Abschnitt EREIGNISDETAILS – GERÄT ERKANNT werden die Ereignisse in grafischer und tabellarischer Form angezeigt. Die Ereignisse werden auch als einzelne Einträge im Diagramm angezeigt, und die Tabelle enthält die folgenden wichtigen Informationen:

-

Erkennungszeitpunkt. Der Zeitpunkt, zu dem das Jailbreak- oder Root-Gerät erkannt wird.

-

Gerät. Das verwendete Mobilgerät.

-

Geräte-ID. Informationen zur ID des Geräts, das für die Anmeldung an der Sitzung verwendet wird.

-

Betriebssystem. Das Betriebssystem des Mobilgeräts.

-

Hinweis

Zusätzlich zur Anzeige der Details in einem Tabellenformat können Sie auf den Pfeil neben einer Warnungsinstanz klicken, um weitere Details anzuzeigen.

Welche Aktionen können Sie auf den Benutzer anwenden?

Sie können die folgenden Aktionen für das Benutzerkonto ausführen:

-

Zur Beobachtungsliste hinzufügen. Wenn Sie einen Benutzer auf zukünftige potenzielle Bedrohungen überwachen möchten, können Sie ihn einer Beobachtungsliste hinzufügen.

-

Administrator(en) benachrichtigen. Wenn ungewöhnliche oder verdächtige Aktivitäten im Benutzerkonto auftreten, wird eine E-Mail-Benachrichtigung an alle oder ausgewählte Administratoren gesendet.

Weitere Informationen zu Aktionen und deren manueller Konfiguration finden Sie unter Richtlinien und Aktionen.

Um die Aktionen manuell auf den Benutzer anzuwenden, navigieren Sie zum Profil des Benutzers und wählen Sie den entsprechenden Risikoindikator aus. Wählen Sie im Menü Aktionen eine Aktion aus und klicken Sie auf Anwenden.

Hinweis

Unabhängig von der Datenquelle, die einen Risikoindikator auslöst, können Aktionen angewendet werden, die sich auf andere Datenquellen beziehen.

Nicht verwaltetes Gerät erkannt

Citrix Analytics erkennt Zugriffsbedrohungen basierend auf Aktivitäten von nicht verwalteten Geräten und löst den entsprechenden Risikoindikator aus.

Der Risikoindikator Nicht verwaltetes Gerät erkannt wird ausgelöst, wenn ein Gerät:

-

Aufgrund einer automatisierten Aktion remote gelöscht wird.

-

Manuell vom Administrator gelöscht wird.

-

Vom Benutzer abgemeldet wird.

Der mit dem Risikoindikator “Nicht verwaltetes Gerät erkannt” verbundene Risikofaktor sind die “Anderen Risikoindikatoren”. Weitere Informationen zu den Risikofaktoren finden Sie unter Citrix-Benutzerrisikoindikatoren.

Wann wird der Risikoindikator “Nicht verwaltetes Gerät erkannt” ausgelöst?

Der Risikoindikator Nicht verwaltetes Gerät erkannt wird gemeldet, wenn das Gerät eines Benutzers nicht mehr verwaltet wird. Ein Gerät wechselt in einen nicht verwalteten Zustand aufgrund von:

-

Einer vom Benutzer ausgeführten Aktion.

-

Einer vom Endpoint Management-Administrator oder dem Server ausgeführten Aktion.

In Ihrer Organisation können Sie mit dem Endpoint Management-Dienst die Geräte und Apps verwalten, die auf das Netzwerk zugreifen. Weitere Informationen finden Sie unter Verwaltungsmodi.

Wenn das Gerät eines Benutzers in einen nicht verwalteten Zustand wechselt, erkennt der Endpoint Management-Dienst dieses Ereignis und meldet es an Citrix Analytics. Der Risikowert des Benutzers wird aktualisiert. Der Risikoindikator Nicht verwaltetes Gerät erkannt wird zur Risikochronik des Benutzers hinzugefügt.

Wie wird der Risikoindikator “Nicht verwaltetes Gerät erkannt” analysiert?

Betrachten Sie die Benutzerin Georgina Kalou, deren Gerät durch eine automatisierte Aktion auf dem Server remote gelöscht wird. Endpoint Management meldet dieses Ereignis an Citrix Analytics, das Georgina Kalou einen aktualisierten Risikowert zuweist.

In der Risikochronik von Georgina Kalou können Sie den gemeldeten Risikoindikator “Nicht verwaltetes Gerät erkannt” auswählen. Der Grund für das Ereignis wird zusammen mit Details wie dem Zeitpunkt der Auslösung des Risikoindikators, der Beschreibung des Ereignisses und so weiter angezeigt.

Um den Risikoindikator Nicht verwaltetes Gerät erkannt für einen Benutzer anzuzeigen, navigieren Sie zu Sicherheit > Benutzer und wählen Sie den Benutzer aus.

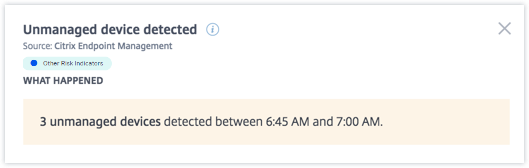

- Im Abschnitt WAS GESCHAH können Sie eine Zusammenfassung des Ereignisses anzeigen. Sie können die Anzahl der erkannten nicht verwalteten Geräte und den Zeitpunkt des Auftretens der Ereignisse anzeigen.

-

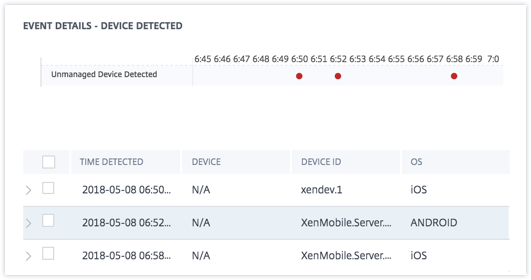

Im Abschnitt EREIGNISDETAILS – GERÄT ERKANNT werden die Ereignisse in grafischer und tabellarischer Form angezeigt. Die Ereignisse werden auch als einzelne Einträge im Diagramm angezeigt, und die Tabelle enthält die folgenden wichtigen Informationen:

-

Erkennungszeitpunkt. Der Zeitpunkt, zu dem das Ereignis erkannt wurde.

-

Gerät. Das verwendete Mobilgerät.

-

Geräte-ID. Die Geräte-ID des Mobilgeräts.

-

Betriebssystem. Das Betriebssystem des Mobilgeräts.

-

Welche Aktionen können Sie auf den Benutzer anwenden?

Sie können die folgenden Aktionen für das Benutzerkonto ausführen:

-

Zur Beobachtungsliste hinzufügen. Wenn Sie einen Benutzer auf zukünftige potenzielle Bedrohungen überwachen möchten, können Sie ihn einer Beobachtungsliste hinzufügen.

-

Administrator(en) benachrichtigen. Wenn ungewöhnliche oder verdächtige Aktivitäten im Benutzerkonto auftreten, wird eine E-Mail-Benachrichtigung an alle oder ausgewählte Administratoren gesendet.

Weitere Informationen zu Aktionen und deren manueller Konfiguration finden Sie unter Richtlinien und Aktionen.

Um die Aktionen manuell auf den Benutzer anzuwenden, navigieren Sie zum Profil des Benutzers und wählen Sie den entsprechenden Risikoindikator aus. Wählen Sie im Menü Aktionen eine Aktion aus und klicken Sie auf Anwenden.

Hinweis

Unabhängig von der Datenquelle, die einen Risikoindikator auslöst, können Aktionen angewendet werden, die sich auf andere Datenquellen beziehen.