使用 Microsoft Azure 作为 IdP 为 Citrix Workspace 应用程序实现单点登录

您可以配置安全断言标记语言 (SAML) 单点登录 (SSO) 适用于 ChromeOS 设备。使用 Microsoft Entra ID(以前称为 Azure Active Directory)作为 SAML IdP,并将 Google Admin 作为服务提供商 (SP)。

您只能为托管用户配置此功能。作为用例,我们已将 Citrix VM 添加到在 Azure 上创建的本地 Active Directory (AD) 中。如果您在 Azure 上拥有基于本地 AD 的 VM 和 Microsoft Entra ID 用户,请遵循本文。

先决条件

以下先决条件需要管理员权限:

-

Active Directory (AD)

-

在您的设置中安装并配置 Active Domain Controller。有关详细信息,请参阅使用服务器管理器安装 AD DS。要使用服务器管理器安装 Active Directory 域服务,请遵循步骤 1 到 19。

-

证书颁发机构 (CA)

-

安装 CA。有关详细信息,请参阅安装证书颁发机构。

-

证书颁发机构可以安装和配置在以下任何计算机上:

- 一台新的专用计算机

- 一台现有的 CA 计算机

- 在 Citrix Cloud Connector 上安装此证书颁发机构组件

- Active Directory 计算机

-

-

Citrix Cloud 和 Citrix Cloud Connector

如果您是 Citrix Cloud 的新用户,请定义资源位置并配置连接器。建议您在生产环境中部署至少两个云连接器。有关如何安装 Citrix Cloud Connector 的信息,请参阅Cloud Connector 安装。

-

Azure 门户上的全局管理员帐户

您必须是 Microsoft Entra ID 中的全局管理员。此权限可帮助您配置 Citrix Cloud 以使用 Entra ID 作为 IdP。有关 Citrix Cloud 在连接和使用 Entra ID 时请求的权限的信息,请参阅Citrix Cloud 的 Azure Active Directory 权限。

-

联合身份验证服务(可选)。

有关详细信息,请参阅使用 Citrix 联合身份验证服务为工作区启用单点登录。

-

Google 管理控制台上的全局管理员帐户

-

Citrix Workspace 应用程序

入门

要开始使用,请执行以下操作:

-

在配置已安装的软件或角色之前,将所有计算机加入域。

-

在相应的计算机上安装 Citrix Cloud Connector 软件,但暂时不要配置任何内容。

-

在相应的计算机上安装 Citrix FAS,但暂时不要配置任何内容。

如何配置 Citrix Cloud 以使用 Azure AD 作为 IdP

注意:

确保您满足所有先决条件。

-

要将 Entra ID 连接到 Citrix Cloud,请参阅将 Azure Active Directory 连接到 Citrix Cloud。

-

要从 Entra ID 将管理员添加到 Citrix Cloud,请参阅从 Azure AD 将管理员添加到 Citrix Cloud。

-

要使用 Entra ID 登录 Citrix Cloud,请参阅使用 Azure AD 登录 Citrix Cloud。

-

- 要启用高级 Entra ID 功能,请参阅启用高级 Azure AD 功能。

-

要为更新的应用程序重新连接到 Entra ID,请参阅为更新的应用程序重新连接到 Azure AD。

-

要重新连接 Entra ID,请参阅为更新的应用程序重新连接到 Azure AD。

-

要使用 Entra ID Connect 同步帐户,请参阅同步帐户。

建议您将本地 AD 帐户与 Entra ID 同步。

注意:

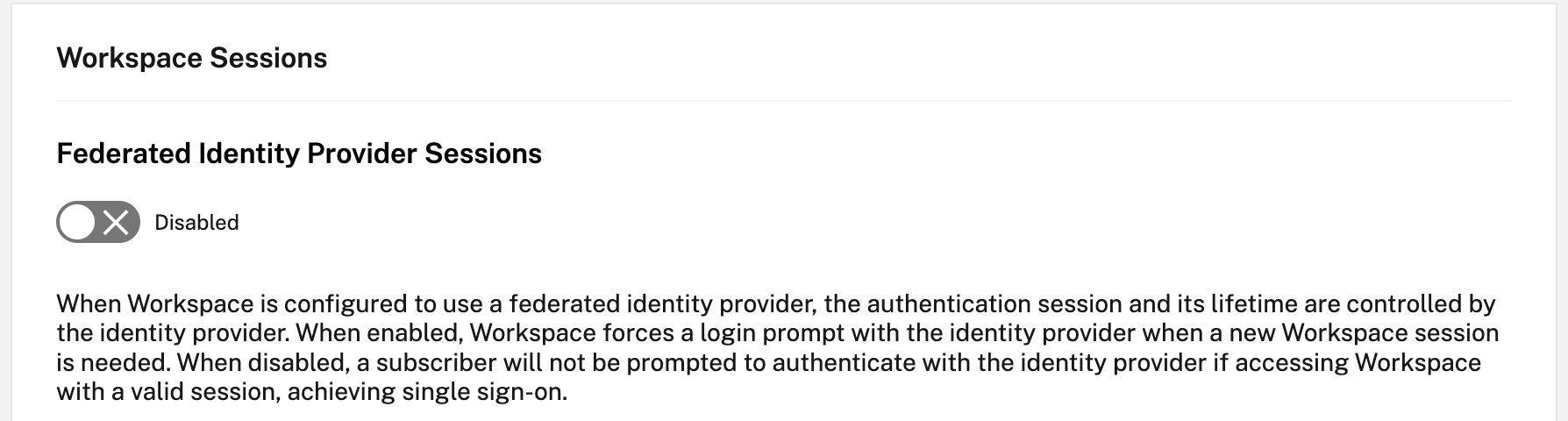

在 Citrix Workspace 配置中禁用联合身份提供程序会话的登录提示。

在 Azure 门户上设置 Microsoft Azure 和 ChromeOS 之间的 SSO 和用户预配

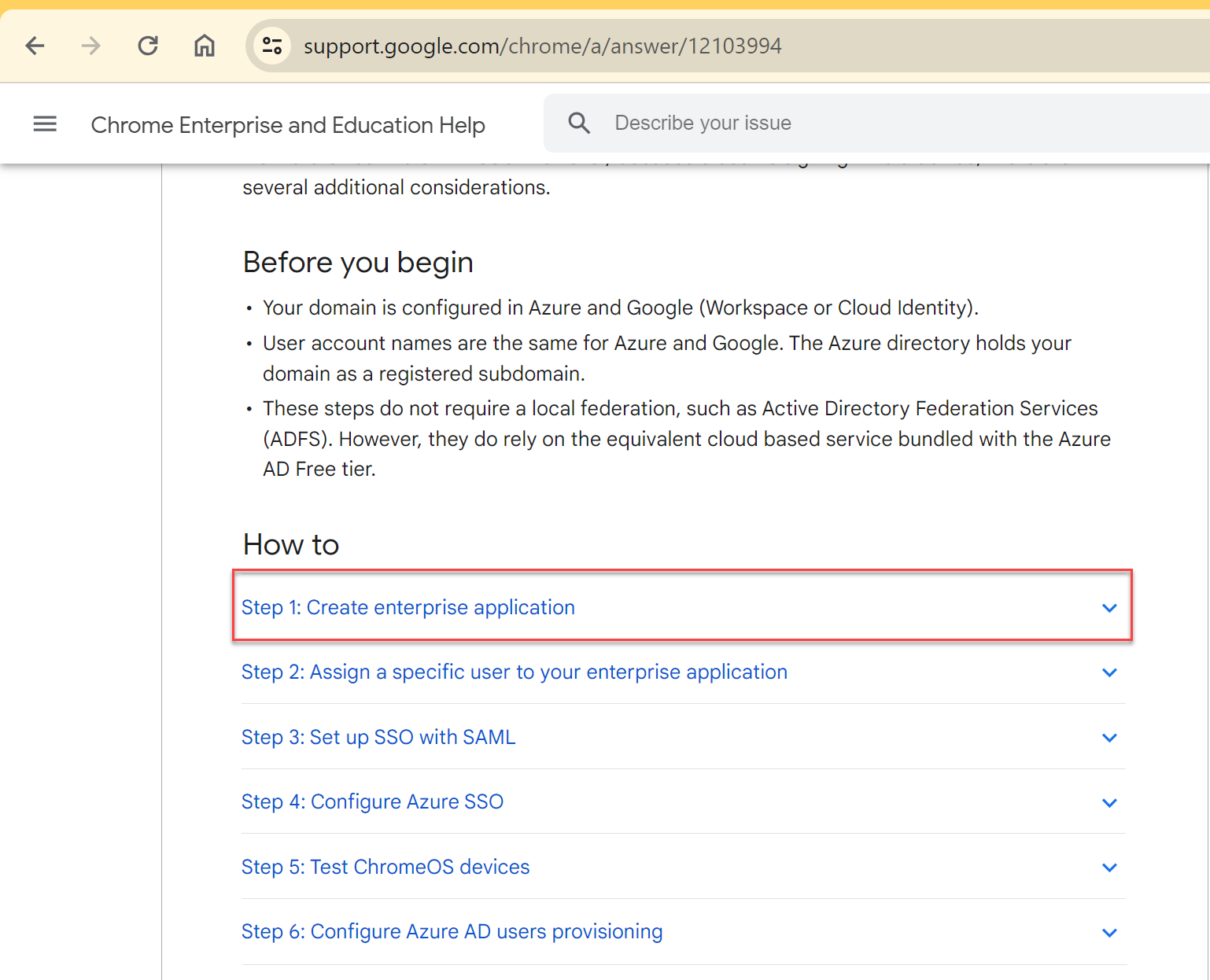

在 Microsoft Entra ID 租户和 Google for ChromeOS 之间设置 SSO 预配后,最终用户可以在其 ChromeOS 设备上登录 Azure 身份验证页面,而不是 Google 登录屏幕。

有关详细信息,请参阅:

和

在 Azure 门户上设置 SSO:

- 在 Microsoft Entra ID 门户中创建企业应用程序。有关详细信息,请参阅 Google 文章在 Microsoft Azure 和 ChromeOS 之间设置 SSO 和用户预配中的步骤 1。

-

将一个或多个用户分配到您在步骤 1 中创建的企业应用程序。有关详细信息,请参阅 Google 文章在 Microsoft Azure 和 ChromeOS 之间设置 SSO 和用户预配中的步骤 2。

-

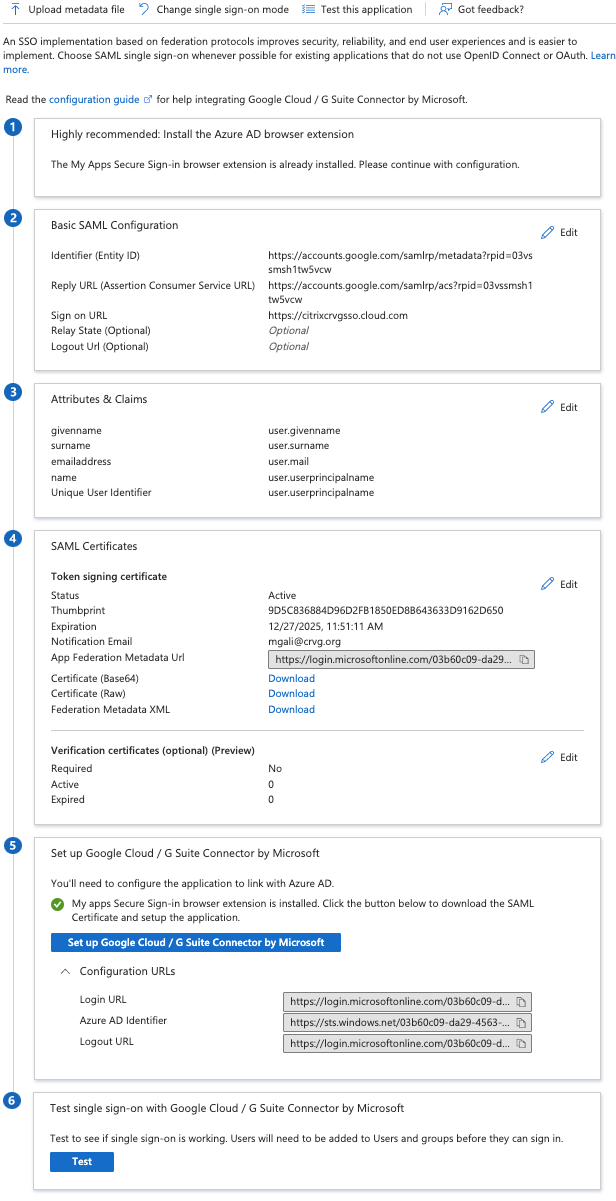

使用 SAML 设置 SSO。有关详细信息,请参阅 Google 文章在 Microsoft Azure 和 ChromeOS 之间设置 SSO 和用户预配中的步骤 3。

注意:

建议您在 Google Admin 策略中创建 SAML 策略后更改基本 SAML 配置。

在 Azure 门户上为基于 SAML 的单点登录设置 URL 后,应用程序显示如下。

-

-

验证检查点

-

当您输入商店 URL 时,必须显示 Azure IdP 的登录页面。如果不成功,请重新访问在 Azure 门户上设置 Microsoft Azure 和 ChromeOS 之间的 SSO 和用户预配步骤。

-

使用 Google Admin Console 配置 SAML SSO 配置文件

-

添加域、用户并创建 OU。有关详细信息,请参阅Google 组织单位完整指南。

- 创建 SAML SSO 配置文件,并将 Microsoft Entra ID 作为 IdP。有关详细信息,请参阅配置 Azure AD 用户的 SAML 单点登录 (SSO)。

验证检查点

使用 Chromebook,您必须能够使用 Azure 凭据登录到 Citrix Workspace 应用程序。在浏览器中输入应用商店 URL 后,您必须能够登录。

使用 SAML SSO Chrome 扩展程序配置适用于 ChromeOS 版 Citrix Workspace 应用程序的 SSO

要使用 SAML 扩展配置单点登录,请执行以下操作:

-

在 Chrome 设备上安装并配置适用于 Chrome 应用的 SAML 单点登录扩展。

要安装此扩展,请单击适用于 Chrome 应用的 SAML 单点登录。

-

此扩展从浏览器中检索 SAML Cookie,并将其提供给适用于 ChromeOS 的 Citrix Workspace 应用程序。

-

使用以下策略配置此扩展,以允许 Citrix Workspace 应用程序获取 SAML Cookie。以下是 JSON 数据:

{ "whitelist": { "Value": [ { "appId": "haiffjcadagjlijoggckpgfnoeiflnem", "domain": "login.microsoftonline.com" } ] } } <!--NeedCopy-->

验证检查点

当您启动 Citrix Workspace 应用程序并使用 Azure IdP 存储和单点登录扩展时,您登录到 Citrix Workspace 应用程序必须成功。

-

部署 FAS 以实现虚拟应用程序和桌面的单点登录

要实现虚拟应用程序和桌面的单点登录,您可以部署联合身份验证服务 (FAS)。

注意:

如果没有 FAS,系统会提示您输入 Active Directory 用户名和密码。有关详细信息,请参阅使用 Citrix 联合身份验证服务为工作区启用单点登录。

适用于使用 Azure AD 凭据的 VDA 的 Entra ID 单点登录支持

以前,当用户使用已加入 Microsoft Entra ID 的 VDA 启动 HDX 会话时,系统会提示他们输入凭据,因为没有适用于使用 Entra ID 凭据的 VDA 的单点登录支持。这种提示给从传统 Active Directory 迁移到 Azure AD 作为其主要身份提供程序的用户带来了挑战。

- 从版本 2511 开始,适用于 ChromeOS 的 Citrix Workspace 应用程序现在为使用 Entra ID 凭据的 VDA 提供无缝的单点登录 (SSO) 体验。此功能消除了用户在使用已加入 Microsoft Entra ID 的 VDA 启动 HDX 会话时输入凭据的需要,从而提供了简化的身份验证体验。

借助此功能,已采用已加入 Entra ID 的 VDA 的用户现在可以享受无缝身份验证,而无需在每次启动 VDA 时手动输入凭据。

注意:

此功能默认启用。

适用性

此功能适用于使用版本 2507 及更高版本且具有指定操作系统版本的纯 Entra ID 和混合 Entra ID 加入的 VDA 的应用程序和桌面会话启动。

系统要求

虚拟投递代理 (VDA):

- 版本:2507

- 类型:单会话或多会话

VDA 计算机身份:

- 已加入 Microsoft Entra ID

- 已加入 Microsoft Entra ID 混合

会话主机操作系统:

- Windows 11 24H2,包含适用于 Windows 11 版本 24H2 的 2025-08 累积更新预览版 - KB5068221 (操作系统内部版本 26100.6588 及更高版本)

- 服务器操作系统 - 预览版 27924 及更高版本

有关 Entra ID 单点登录的详细信息,请参阅 Citrix DaaS 文档中的 Microsoft Entra ID 单点登录。

此功能的已知限制

适用于 ChromeOS 的 Citrix Workspace 应用程序不支持从浏览器进行的混合启动的单点登录,因为它缺少内存中 ICA 支持。

如何配置

Google 管理策略

对于托管设备和用户,管理员可以使用以下 Google 管理策略禁用此功能:

- 登录到 Google 管理策略。

- 转到设备管理 > Chrome 管理 > 用户设置。

-

将以下 JSON 字符串添加到

engine_settings键下的policy.txt文件中。注意:

您也可以将此配置应用于以下各项:

- 设备 > Chrome > 应用程序和扩展程序 > 用户和浏览器 > 搜索扩展程序 > 扩展程序策略。

- 设备 > Chrome > 应用程序和扩展程序 > 信息亭 > 搜索扩展程序 > 扩展程序策略。

- 设备 > Chrome > 应用程序和扩展程序 > 托管访客会话 > 搜索扩展程序 > 扩展程序策略。

-

确保将属性

enableAADSSO设置为false。以下是 JSON 数据示例:{ "settings": { "Value": { "settings_version": "1.0", "engine_settings": { "features": { "enableAADSSO”: false } } } } } <!--NeedCopy--> - 保存更改。

故障排除

本文重点介绍当单点登录失败且用户在会话启动后收到意外的凭据提示时需要收集的日志。

先决条件

-

Cloud Broker - 126

-

VDA - 2507

-

适用于 ChromeOS 的 Citrix Workspace 应用程序 - 2509

-

适用于 ChromeOS 的 Citrix Workspace 应用程序 - 从适用于 ChromeOS 的 Citrix Workspace 应用程序 2509 及更高版本开始,将属性 enableAADSSO 设置为 true。

用于故障排除适用于使用 Azure AD 凭据的 VDA 的 Entra ID 单点登录支持设置的日志

本文介绍了当单点登录失败且用户在会话启动后收到意外的凭据提示时可以收集的日志。

要收集日志:

- 收集基本的 Citrix Workspace 应用程序日志。有关详细信息,请参阅如何收集日志。

-

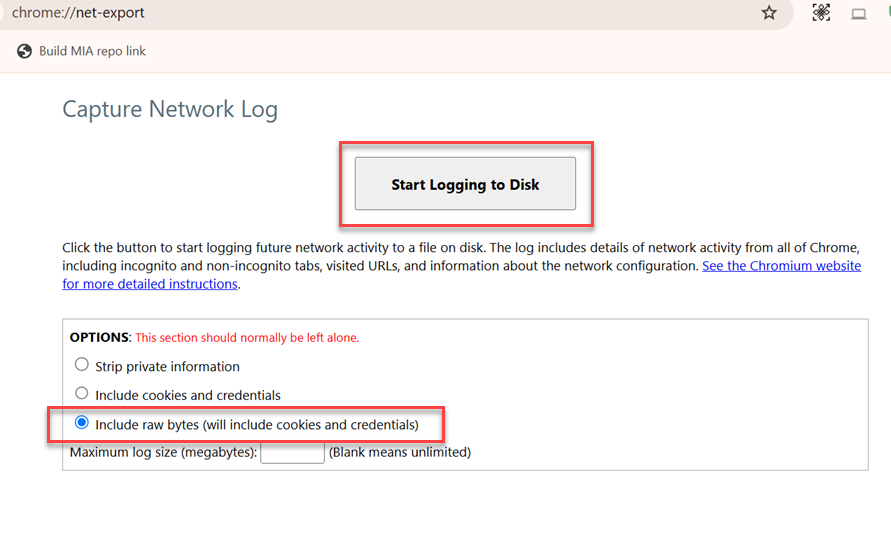

收集用于 MSAL 令牌获取状态的网络跟踪:

i. 打开 Chrome 浏览器并导航到

chrome://net-export/。 ii. 选择开始记录到磁盘,并选择选项包括原始字节(将包括 Cookie 和凭据),如下图所示。选择文件位置。

iii. 启动适用于 ChromeOS 的 Citrix Workspace 应用程序会话以重现此问题并收集跟踪。在

chrome://net-export/中选择停止记录。 - 从 VDA 收集所有模块和启动跟踪的 Citrix 诊断工具 (CDF) 跟踪。按照步骤在系统启动时收集 CDF 跟踪,因为即使 Citrix Workspace 应用程序成功进行功能协商,单点登录也可能会失败。

已知限制

-

适用于 ChromeOS 的 Citrix Workspace 应用程序不支持混合启动的单点登录,因为它缺少内存中 ICA 支持。

-

如果会话启动时间超过 30 秒,AAD 单点登录可能会失败并提示用户输入凭据。