ドメインパススルー(シングルサインオン)認証

ドメインパススルー(シングルサインオン、またはSSON)は、レガシードメインパススルー(SSON)とも呼ばれ、ドメインに認証し、Citrix Virtual Apps and Desktops™およびCitrix DaaS(旧Citrix Virtual Apps and Desktopsサービス)を再認証することなく使用できるようにします。

注:

Windows 11でドメインパススルー(シングルサインオン)認証機能をサポートするには、グループポリシーオブジェクトテンプレートの「Enable MPR notifications for the System」ポリシーを有効にする必要があります。デフォルトでは、このポリシーはWindows 11 24H2で無効になっています。そのため、Windows 11 24H2にアップグレードした場合は、「Enable MPR notifications for the System」ポリシーを有効にする必要があります。

この機能は、Citrix Workspaceアプリ for Windowsバージョン2012以降で利用できます。

レガシードメインパススルー(SSON)認証と拡張ドメインパススルー認証を同時に使用することはできません。

有効にすると、ドメインパススルー(シングルサインオン)は資格情報をキャッシュするため、Citrix®アプリケーションに毎回サインインすることなく接続できます。資格情報の漏洩リスクを軽減するために、企業のポリシーに準拠したソフトウェアのみがデバイスで実行されていることを確認してください。

- Citrix Workspaceアプリにログオンすると、資格情報はアプリ、デスクトップ、およびスタートメニューの設定とともにStoreFrontに渡されます。シングルサインオンを設定すると、Citrix Workspaceアプリにログオンし、仮想アプリおよびデスクトップセッションを資格情報を再入力することなく起動できます。

すべてのWebブラウザーでは、グループポリシーオブジェクト(GPO)管理用テンプレートを使用してシングルサインオンを設定する必要があります。グループポリシーオブジェクト(GPO)管理用テンプレートを使用したシングルサインオンの設定の詳細については、「Citrix Gatewayでのシングルサインオンの構成」を参照してください。

シングルサインオンは、新規インストールまたはアップグレードセットアップの両方で、以下のいずれかのオプションを使用して設定できます。

- コマンドラインインターフェイス

-

GUI

-

注:

このドキュメントでは、ドメインパススルー、シングルサインオン、およびSSONという用語が相互に交換可能に使用される場合があります。

制限事項:

ユーザー資格情報を使用したドメインパススルーには、次の制限があります。

- Windows HelloやFIDO2などの最新の認証方法によるパスワードレス認証はサポートしていません。シングルサインオン(SSO)には、フェデレーション認証サービス(FAS)と呼ばれる追加コンポーネントが必要です。

- SSONが有効なCitrix Workspaceアプリのインストールまたはアップグレードには、デバイスの再起動が必要です。

- Windows 11マシンでMulti Provider Router(MPR)通知を有効にする必要があります。

- ネットワークプロバイダーの順序リストの最上位にある必要があります。

上記の制限を克服するには、「シングルサインオンのための拡張ドメインパススルー(Enhanced SSO)」を使用してください。

新規インストール時のシングルサインオンの構成

新規インストール時にシングルサインオンを構成するには、次の手順を実行します。

- StoreFrontでの構成。

- Delivery ControllerでのXML信頼サービスの構成。

- Internet Explorer設定の変更。

- シングルサインオンを使用したCitrix Workspaceアプリのインストール。

StoreFrontでのシングルサインオンの構成

シングルサインオンを使用すると、ドメインに認証し、Citrix Virtual Apps and DesktopsおよびCitrix DaaSを同じドメインから使用でき、各アプリまたはデスクトップに再認証する必要がありません。

Storebrowseユーティリティを使用してストアを追加すると、資格情報はCitrix Gatewayサーバーに渡され、スタートメニューの設定を含む、ユーザーに列挙されたアプリとデスクトップも渡されます。シングルサインオンを設定すると、ストアを追加し、アプリとデスクトップを列挙し、必要なリソースを資格情報を複数回入力することなく起動できます。

Citrix Virtual Apps and Desktopsの展開に応じて、管理コンソールを使用してStoreFrontでシングルサインオン認証を設定できます。

さまざまなユースケースとその構成については、次の表を使用してください。

| ユースケース | 構成の詳細 | 追加情報 |

|---|---|---|

| StoreFrontでSSONを構成済み | Citrix Studioを起動し、ストア > 認証方法の管理 - ストア に移動し、ドメインパススルー を有効にします。 | Citrix Workspaceアプリがシングルサインオンで構成されていない場合、利用可能であれば、認証方法が自動的にドメインパススルーからユーザー名とパスワードに切り替わります。 |

| Web用ワークスペースが必要な場合 | ストア > Workspace for Webサイト > 認証方法の管理 - ストア を起動し、ドメインパススルー を有効にします。 | Citrix Workspaceアプリがシングルサインオンで構成されていない場合、利用可能であれば、認証方法が自動的にドメインパススルーからユーザー名とパスワードに切り替わります。 |

Citrix Gatewayでのシングルサインオンの構成

グループポリシーオブジェクト管理用テンプレートを使用して、Citrix Gatewayでシングルサインオンを有効にします。ただし、Citrix Gatewayで基本認証とシングルファクター(1ファクターのnFactor)認証を有効にしていることを確認する必要があります。

-

gpedit.mscを実行して、Citrix WorkspaceアプリGPO管理用テンプレートを開きます。 - コンピューターの構成ノードの下で、管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ユーザー認証 に移動し、Citrix Gatewayのシングルサインオンポリシーを選択します。

- 有効を選択します。

- 適用をクリックし、OKをクリックします。

- 変更を有効にするには、Citrix Workspaceアプリを再起動します。

Delivery ControllerでのXML信頼サービスの構成

Citrix Virtual Apps and DesktopsおよびCitrix DaaS™で、Delivery Controllerで管理者として次のPowerShellコマンドを実行します。

asnp Citrix* ; Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $True

Internet Explorer の設定変更

- Internet Explorer を使用して、StoreFront サーバーを信頼済みサイトのリストに追加します。追加するには、次の手順を実行します。

- コントロールパネルから インターネットオプション を起動します。

-

セキュリティ > ローカルイントラネット をクリックし、サイト をクリックします。

ローカルイントラネット ウィンドウが表示されます。

- 詳細設定 を選択します。

- 適切な HTTP または HTTPS プロトコルを使用して、StoreFront FQDN の URL を追加します。

- 適用 と OK をクリックします。

-

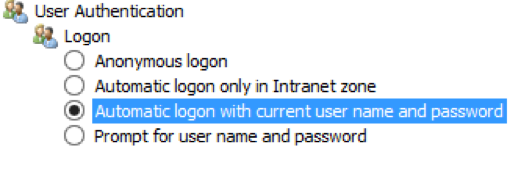

Internet Explorer の ユーザー認証 設定を変更します。変更するには、次の手順を実行します。

- コントロールパネルから インターネットオプション を起動します。

- セキュリティ タブ > ローカルイントラネット をクリックします。

- レベルのカスタマイズ をクリックします。セキュリティ設定 - ローカルイントラネットゾーン ウィンドウが表示されます。

-

ユーザー認証 ペインで、現在のユーザー名とパスワードで自動的にログオンする を選択します。

- 適用 と OK をクリックします。

コマンドラインインターフェイスによるシングルサインオンの構成

Citrix Workspace アプリを /includeSSON スイッチでインストールし、変更を有効にするために Citrix Workspace アプリを再起動します。

GUI によるシングルサインオンの構成

- Citrix Workspace アプリのインストールファイル (

CitrixWorkspaceApp.exe) を見つけます。 -

CitrixWorkspaceApp.exeをダブルクリックしてインストーラーを起動します。 - シングルサインオンの有効化 インストールウィザードで、シングルサインオンを有効にする オプションを選択します。

- 次へ をクリックし、プロンプトに従ってインストールを完了します。

これで、ユーザー資格情報を入力することなく、Citrix Workspace アプリを使用して既存のストアにログオン(または新しいストアを構成)できます。

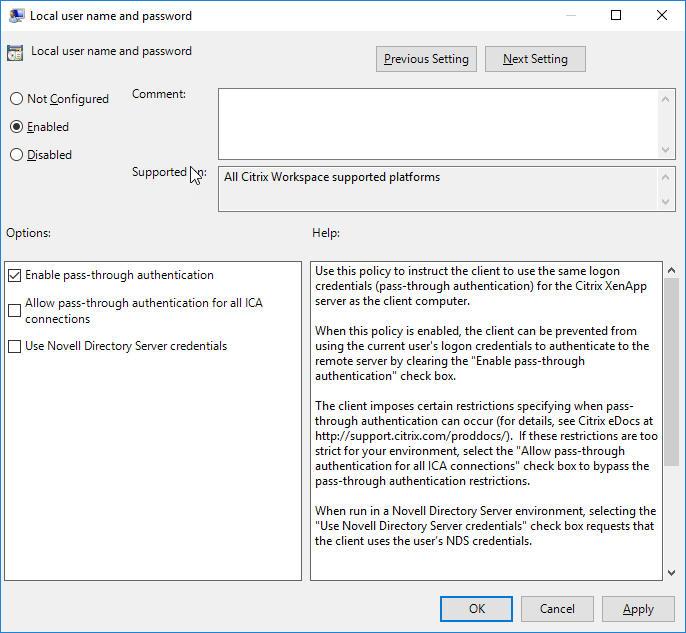

- gpedit.msc を実行して、Workspace for Web GPO 管理用テンプレートを開きます。

- コンピューターの構成 ノードで、管理用テンプレート > Citrix コンポーネント > Citrix Workspace > ユーザー認証 に移動します。

- ローカルユーザー名とパスワード ポリシーを選択し、有効 に設定します。

- パススルー認証を有効にする をクリックします。このオプションにより、Workspace for Web はリモートサーバーでの認証にログイン資格情報を使用できます。

- すべての ICA® 接続でパススルー認証を許可する をクリックします。このオプションは、認証制限をバイパスし、すべての接続で資格情報のパススルーを許可します。

-

- 適用 と OK をクリックします。

- 変更を有効にするために Workspace for Web を再起動します。

タスクマネージャー を起動し、ssonsvr.exe プロセスが実行されているかどうかを確認して、シングルサインオンが有効になっていることを確認します。

Active Directory によるシングルサインオンの構成

Active Directory グループポリシーを使用して、Citrix Workspace アプリをパススルー認証用に構成するには、次の手順を完了します。このシナリオでは、Microsoft System Center Configuration Manager などのエンタープライズソフトウェア展開ツールを使用せずに、シングルサインオン認証を実現できます。

-

Citrix Workspace アプリのインストールファイル (CitrixWorkspaceApp.exe) をダウンロードし、適切なネットワーク共有に配置します。これは、Citrix Workspace アプリをインストールするターゲットマシンからアクセスできる必要があります。

-

Citrix Workspace app for Windows Download ページから

CheckAndDeployCitrixReceiverPerMachineStartupScript.batテンプレートを取得します。 -

コンテンツを編集して、

CitrixWorkspaceApp.exeの場所とバージョンを反映させます。 -

Active Directory グループポリシー管理 コンソールで、

CheckAndDeployCitrixReceiverPerMachineStartupScript.batをスタートアップスクリプトとして入力します。スタートアップスクリプトの展開の詳細については、Active Directory セクションを参照してください。 -

コンピューターの構成 ノードで、管理用テンプレート > テンプレートの追加/削除 に移動して

receiver.admlファイルを追加します。 -

receiver.admlテンプレートを追加した後、コンピューターの構成 > 管理用テンプレート > Citrix コンポーネント > Citrix Workspace > ユーザー認証 に移動します。テンプレートファイルの追加の詳細については、グループポリシーオブジェクト管理用テンプレート を参照してください。 -

ローカルユーザー名とパスワード ポリシーを選択し、有効 に設定します。

-

パススルー認証を有効にする を選択し、適用 をクリックします。

-

変更を有効にするためにマシンを再起動します。

StoreFront でのシングルサインオン構成

StoreFront の構成

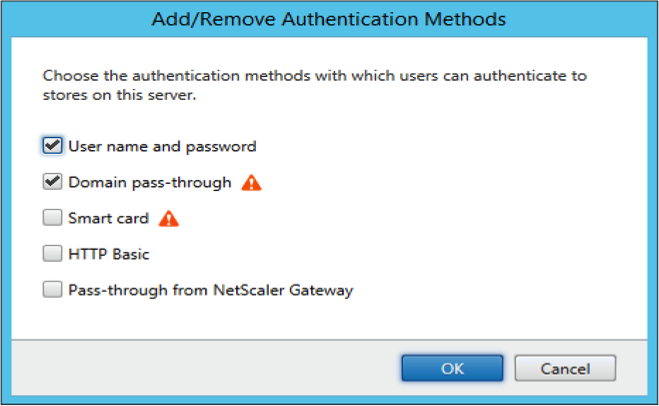

- StoreFront サーバー上で Citrix Studio を起動し、ストア > 認証方法の管理 - ストア を選択します。

- ドメインパススルー を選択します。

Kerberos を使用したドメインパススルー (シングルサインオン) 認証

このトピックは、Citrix Workspace アプリ for Windows と StoreFront、Citrix Virtual Apps and Desktops、および Citrix DaaS 間の接続にのみ適用されます。

Citrix Workspace アプリは、スマートカードを使用する展開の場合、ドメインパススルー (シングルサインオンまたは SSON) 認証に Kerberos をサポートしています。Kerberos は、統合 Windows 認証 (IWA) に含まれる認証方法の 1 つです。

有効にすると、Kerberos は Citrix Workspace アプリのパスワードなしで認証します。その結果、パスワードへのアクセスを試みるユーザーデバイスへのトロイの木馬型攻撃を防ぎます。ユーザーは、任意の認証方法を使用してログオンし、公開リソース (たとえば、指紋リーダーなどの生体認証デバイス) にアクセスできます。

スマートカード認証用に構成された Citrix Workspace アプリ、StoreFront、Citrix Virtual Apps and Desktops、および Citrix DaaS にスマートカードを使用してログオンすると、Citrix Workspace アプリは次の処理を行います。

- シングルサインオン中にスマートカードの PIN をキャプチャします。

-

IWA (Kerberos) を使用してユーザーを StoreFront に認証します。その後、StoreFront は利用可能な Citrix Virtual Apps and Desktops および Citrix DaaS に関する情報を Citrix Workspace アプリに提供します。

注:

余分な PIN プロンプトを回避するために Kerberos を有効にします。Kerberos 認証が使用されない場合、Citrix Workspace アプリはスマートカードの資格情報を使用して StoreFront に認証します。

- HDX エンジン (以前は ICA クライアントと呼ばれていました) は、ユーザーを Citrix Workspace アプリセッションにログオンさせるためにスマートカードの PIN を VDA に渡します。その後、Citrix Virtual Apps and Desktops および Citrix DaaS は要求されたリソースを配信します。

Citrix Workspace アプリで Kerberos 認証を使用するには、Kerberos 構成が以下に準拠しているか確認してください。

- Kerberos は、Citrix Workspace アプリと、同じまたは信頼された Windows Server ドメインに属するサーバーとの間でのみ機能します。サーバーは委任のために信頼されており、このオプションは Active Directory ユーザーとコンピューター管理ツールを通じて構成します。

- Kerberos は、ドメインと Citrix Virtual Apps and Desktops および Citrix DaaS の両方で有効にする必要があります。セキュリティを強化し、Kerberos が使用されるようにするため、ドメイン上の Kerberos 以外の IWA オプションを無効にしてください。

- Kerberos ログオンは、基本認証、常に指定されたログオン情報を使用、または常にパスワードを要求するように構成されているリモートデスクトップサービス接続では利用できません。

警告:

レジストリエディターを誤って使用すると、オペレーティングシステムの再インストールが必要になる深刻な問題が発生する可能性があります。Citrix は、レジストリエディターの誤った使用によって生じる問題が解決できることを保証できません。レジストリエディターの使用は、お客様ご自身の責任で行ってください。編集する前にレジストリをバックアップしてください。

スマートカードで使用するための Kerberos を使用したドメインパススルー (シングルサインオン) 認証

続行する前に、Citrix Virtual Apps and Desktops ドキュメントの Secure your deployment セクションを参照してください。

Citrix Workspace アプリ for Windows をインストールする際は、次のコマンドラインオプションを含めます。

-

/includeSSONこのオプションは、ドメイン参加済みコンピューターにシングルサインオンコンポーネントをインストールし、ワークスペースが IWA (Kerberos) を使用して StoreFront に認証できるようにします。シングルサインオンコンポーネントは、HDX エンジンがスマートカードハードウェアと資格情報を Citrix Virtual Apps and Desktops および Citrix DaaS にリモート化する際に使用するスマートカードの PIN を保存します。Citrix Virtual Apps and Desktops および Citrix DaaS は、スマートカードから証明書を自動的に選択し、HDX エンジンから PIN を取得します。

関連オプションである

ENABLE_SSONは、デフォルトで有効になっています。

セキュリティポリシーによってデバイスでのシングルサインオンの有効化が妨げられる場合、グループポリシーオブジェクト管理用テンプレートを使用して Citrix Workspace アプリを構成します。

- gpedit.msc を実行して、Citrix Workspace アプリのグループポリシーオブジェクト管理用テンプレートを開きます。

- 管理用テンプレート > Citrix コンポーネント > Citrix Workspace > ユーザー認証 > ローカルユーザー名とパスワード を選択します。

- パススルー認証を有効にする を選択します。

-

変更を有効にするには、Citrix Workspace アプリを再起動します。

StoreFront を構成するには:

StoreFront サーバーで認証サービスを構成する際は、ドメインパススルー オプションを選択します。この設定により、統合 Windows 認証が有効になります。スマートカードを使用して StoreFront に接続するドメイン参加していないクライアントもいる場合を除き、スマートカードオプションを選択する必要はありません。

StoreFront でスマートカードを使用する方法の詳細については、StoreFront ドキュメントの 認証サービスの構成 を参照してください。