認証

-

Citrix Workspaceアプリと公開リソース間の接続を保護し、セキュリティを最大限に高めます。以下の認証タイプを構成できます。

- ドメインパススルー

- スマートカード

- Kerberosパススルー

ドメインパススルー認証

シングルサインオンを使用すると、再認証することなく仮想アプリとデスクトップを認証して使用できます。

- Citrix Workspaceアプリにログインすると、資格情報と列挙されたリソースがStoreFrontにパススルーされます。

以前のリリースでは、Google Chrome、Microsoft Edge、またはMozilla Firefoxを使用している場合、機能が有効になっていなくてもシングルサインオンセッションを起動できました。

バージョン1905以降、すべてのWebブラウザーで、グループポリシーオブジェクト管理用テンプレートを使用してシングルサインオンを構成する必要があります。グループポリシーオブジェクト管理用テンプレートを使用したシングルサインオンの構成について詳しくは、「Citrix Gatewayでのシングルサインオン構成」を参照してください。

新規インストールまたはアップグレード設定の両方で、以下のいずれかのオプションを使用してシングルサインオンを構成できます。

- コマンドラインインターフェイス

- グラフィカルユーザーインターフェイス (GUI)

新規インストール時のシングルサインオン構成

新規インストール時のシングルサインオン構成:

- StoreFrontまたはWeb Interfaceでの構成。

- Delivery ControllerでのXML信頼サービス構成。

- Internet Explorer設定の変更。

- シングルサインオンを使用したCitrix Workspaceアプリのインストール。

StoreFrontまたはWeb Interfaceでのシングルサインオン構成

Citrix Virtual Apps and Desktopsの展開タイプに応じて、管理コンソールを使用してStoreFrontまたはWeb Interfaceでシングルサインオンを構成できます。

以下の表に、さまざまなユースケースとその構成の詳細を示します。

| ユースケース | 構成の詳細 | その他の情報 |

|---|---|---|

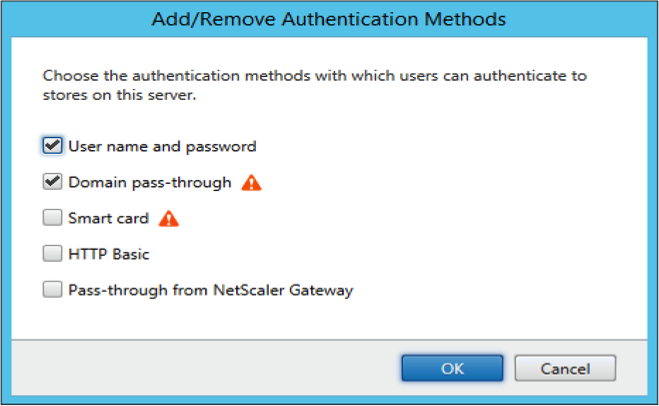

| StoreFrontまたはWeb InterfaceでSSONを構成済み | Citrix Studioを起動し、Store > Manage Authentication methods に移動して、Domain pass-through を有効にします。 | シングルサインオンが構成されていない場合、利用可能であれば、Citrix Workspaceアプリは認証方法をDomain pass-throughからUsername and Passwordに自動的に切り替えます。 |

| Workspace for Webが必要な場合 | Store > Workspace for Websites > Manage Authentication methods を起動し、Domain pass-through を有効にします。 | シングルサインオンが構成されていない場合、利用可能であれば、Citrix Workspaceアプリは認証方法をDomain pass-throughからUsername and Passwordに自動的に切り替えます。 |

| StoreFrontが構成されていない場合 | Web InterfaceがVDAで構成されている場合、XenApp Services Sites > Authentication Methods を起動し、Pass-through を有効にします。 | シングルサインオンが構成されていない場合、利用可能であれば、Citrix Workspaceアプリは認証方法をPass-throughからExplicitに自動的に切り替えます。 |

Citrix Gatewayでのシングルサインオン構成

グループポリシーオブジェクト管理用テンプレートを使用して、Citrix Gatewayでのシングルサインオンを有効にします。

-

gpedit.mscを実行して、Citrix WorkspaceアプリGPO管理用テンプレートを開きます。 - Computer Configurationノードの下で、Administrative Template > Citrix Components > Citrix Workspace > User Authentication に移動します。

- Single Sign-on for Citrix Gatewayポリシーを選択します。

- Enabledを選択します。

- ApplyおよびOKをクリックします。

- 変更を有効にするには、Citrix Workspaceアプリを再起動します。

Delivery ControllerでのXML信頼サービス構成

Citrix Virtual Apps and Desktops™およびCitrix DaaS(旧称Citrix Virtual Apps and Desktopsサービス)では、Delivery Controllerで管理者として以下のPowerShellコマンドを実行します。

[[CODE_BLOCK_0]]

Internet Explorerの設定変更

- StoreFrontサーバーをInternet Explorerの信頼済みサイトの一覧に追加します。これを行うには:

- コントロールパネルからInternet Optionsを起動します。

- Security > Local Internetをクリックし、Sitesをクリックします。Local intranetウィンドウが表示されます。

- Advancedを選択します。

- StoreFrontまたはWeb InterfaceのFQDNのURLを、適切なHTTPまたはHTTPSプロトコルで追加します。

- ApplyおよびOKをクリックします。

-

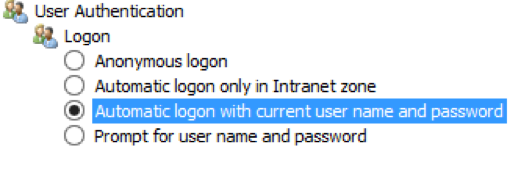

Internet ExplorerのUser Authentication設定を変更します。これを行うには:

- コントロールパネルからInternet Optionsを起動します。

- Securityタブ > Trusted Sitesをクリックします。

- Custom levelをクリックします。Security Settings – Trusted Sites Zoneウィンドウが表示されます。

- User Authenticationペインで、Automatic logon with current user name and passwordを選択します。

- ApplyおよびOKをクリックします。

コマンドラインインターフェイスを使用したシングルサインオン構成

/includeSSONスイッチを使用してWindows向けCitrix Workspaceアプリをインストールし、変更を有効にするにはCitrix Workspaceアプリを再起動します。

注:

シングルサインオンコンポーネントなしでWindows向けCitrix Workspaceアプリがインストールされている場合、

/includeSSONスイッチを使用して最新バージョンのCitrix Workspaceアプリにアップグレードすることはサポートされていません。

グラフィカルユーザーインターフェイスを使用したシングルサインオン構成

- Citrix Workspaceアプリのインストールファイル(

CitrixWorkspaceApp.exe)を見つけます。 -

CitrixWorkspaceApp.exeをダブルクリックして、インストーラーを起動します。 - シングルサインオンのインストールを有効にするウィザードで、シングルサインオンを有効にするオプションを選択します。

- 次へをクリックし、プロンプトに従ってインストールを完了します。

これで、ユーザー資格情報を入力せずにCitrix Workspaceアプリを使用してログオンできます。

Web用Citrix Workspaceでのシングルサインオンの構成

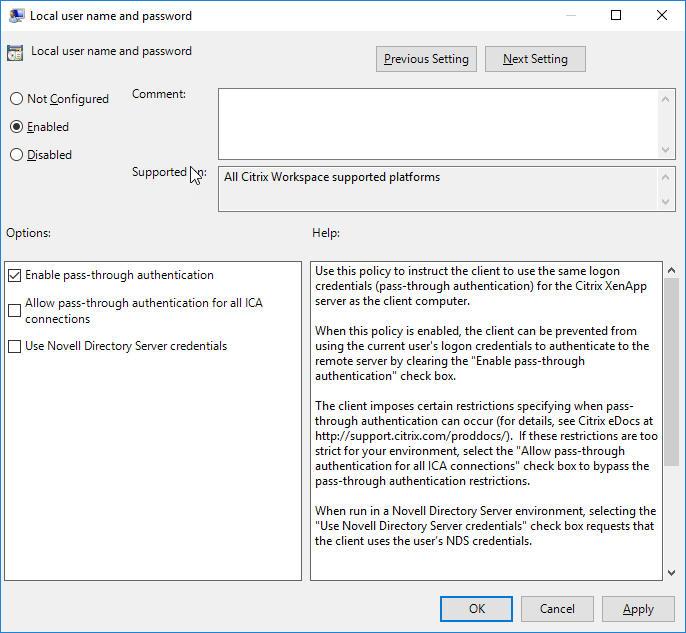

グループポリシーオブジェクト管理用テンプレートを使用して、Web用Workspaceでシングルサインオンを構成できます。

- gpedit.mscを実行して、Web用WorkspaceのGPO管理用テンプレートを開きます。

-

- コンピューターの構成ノードで、管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ユーザー認証に移動します。

-

- ローカルユーザー名パスワードポリシーを選択し、有効に設定します。

-

- パススルー認証を有効にするをクリックします。このオプションにより、Web用Workspaceはリモートサーバーでの認証にログイン資格情報を使用できます。

-

- すべてのICA®接続でパススルー認証を許可するをクリックします。このオプションは、認証制限をバイパスし、すべての接続で資格情報のパススルーを許可します。

- 適用とOKをクリックします。

- 変更を有効にするには、Web用Workspaceを再起動します。

タスクマネージャーを起動し、ssonsvr.exeプロセスが実行されていることを確認して、シングルサインオンが有効になっていることを確認します。

Active Directoryを使用したシングルサインオンの構成

Active Directoryを使用してシングルサインオン認証を構成できます。この場合、Microsoft System Center Configuration Managerなどの展開ツールを使用する必要はありません。

-

Citrix Workspaceアプリのインストールファイル(CitrixWorkspaceApp.exe)をダウンロードし、適切なネットワーク共有に配置します。これは、Citrix Workspaceアプリをインストールするターゲットマシンからアクセスできる必要があります。

-

Windows向けCitrix Workspaceアプリのダウンロードページから

CheckAndDeployWorkspacePerMachineStartupScript.batテンプレートを取得します。 -

CitrixWorkspaceApp.exeの場所とバージョンを編集します。 -

Active Directoryグループポリシー管理コンソールで、

CheckAndDeployWorkspacePerMachineStartupScript.batをスタートアップスクリプトとして入力します。スタートアップスクリプトの展開の詳細については、「Active Directory」セクションを参照してください。 -

コンピューターの構成ノードで、管理用テンプレート > テンプレートの追加/削除に移動して、

icaclient.admファイルを追加します。 -

icaclient.admテンプレートを追加した後、コンピューターの構成 > 管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ユーザー認証に移動します。 -

ローカルユーザー名パスワードポリシーを選択し、有効に設定します。

-

パススルー認証を有効にするを選択し、適用をクリックします。

-

変更を有効にするには、マシンを再起動します。

StoreFrontおよびWeb Interfaceでのシングルサインオンの構成

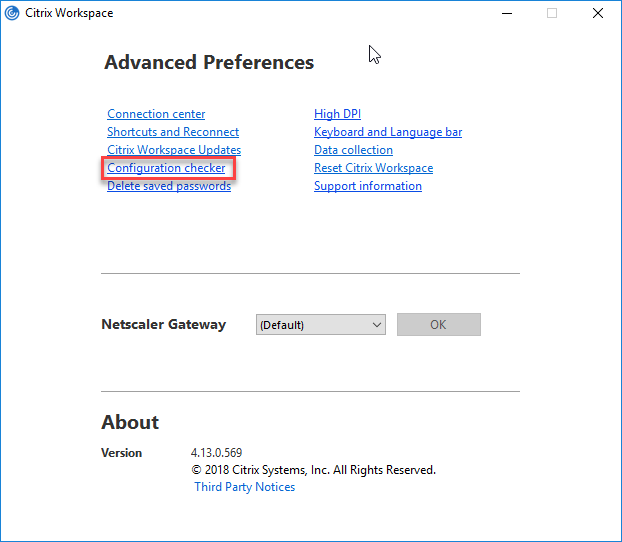

構成チェッカー

構成チェッカーを使用すると、シングルサインオンが適切に構成されていることを確認するためのテストを実行できます。テストはシングルサインオン構成のさまざまなチェックポイントで実行され、構成結果が表示されます。

- 通知領域のCitrix Workspaceアプリのアイコンを右クリックし、詳細設定をクリックします。 詳細設定ダイアログが表示されます。

- 構成チェッカーをクリックします。 Citrix構成チェッカーウィンドウが表示されます。

-

-

- 選択ペインからSSONCheckerを選択します。

- 実行をクリックします。テストのステータスを示す進行状況バーが表示されます。

構成チェッカーウィンドウには、次の列があります。

-

ステータス: 特定のチェックポイントでのテスト結果を表示します。

- 緑色のチェックマークは、特定のチェックポイントが適切に構成されていることを示します。

- 青色の「I」は、チェックポイントに関する情報を示します。

- 赤色の「X」は、特定のチェックポイントが適切に構成されていないことを示します。

- プロバイダー: テストが実行されるモジュールの名前を表示します。この場合はシングルサインオンです。

- スイート: テストのカテゴリを示します。例:インストール。

- テスト: 実行される特定のテストの名前を示します。

- 詳細: テストに関する追加情報を提供します。

ユーザーは、各チェックポイントと対応する結果に関する詳細情報を取得します。

以下のテストが実行されます。

- シングルサインオンでインストール済み。

-

- ログオン資格情報のキャプチャ。

-

- ネットワークプロバイダーの登録: ネットワークプロバイダーの登録に対するテスト結果は、「Citrix Single Sign-on」がネットワークプロバイダーのリストで最初に設定されている場合にのみ、緑色のチェックマークが表示されます。Citrix Single Sign-onがリストの他の場所に表示されている場合、ネットワークプロバイダーの登録に対するテスト結果は青色の「I」と追加情報が表示されます。

-

- シングルサインオンプロセスが実行中。

-

- ログオン資格情報のキャプチャ。

- グループポリシー: デフォルトでは、このポリシーはクライアントで構成されます。

-

- セキュリティゾーンのインターネット設定: ストア/XenAppサービスURLをインターネットオプションのセキュリティゾーンのリストに追加してください。 グループポリシーを介してセキュリティゾーンが構成されている場合、ポリシーの変更を有効にし、テストの正しいステータスを表示するには、[高度な設定]ウィンドウを再度開く必要があります。

-

-

- Web Interface/StoreFrontの認証方法。

注:

- テスト結果は、Workspace for Webの構成には適用されません。

マルチストア設定では、認証方法テストは構成されているすべてのストアで実行されます。

- テスト結果をレポートとして保存できます。デフォルトのレポート形式は.txtです。

-

[高度な設定]ウィンドウからConfiguration Checkerオプションを非表示にする

-

- gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。

-

- [Citrixコンポーネント] > [Citrix Workspace] > [セルフサービス] > [DisableConfigChecker]に移動します。

- [有効]をクリックして、[高度な設定]ウィンドウからConfiguration Checkerオプションを非表示にします。

- [適用]と[OK]をクリックします。

-

gpupdate /forceコマンドを実行します。

制限事項:

Configuration Checkerには、VDA上のXMLサービスに送信される信頼要求の構成に関するチェックポイントは含まれていません。

ビーコンテスト

ビーコンチェッカーはConfiguration Checkerユーティリティの一部です。ビーコン(ping.citrix.com)に到達可能かどうかを確認するためのビーコンテストを実行できます。このテストは、リソース列挙が遅い多くの原因の1つ(ビーコンが利用できないこと)を排除するのに役立ちます。テストを実行するには、通知領域のCitrix Workspaceアプリを右クリックし、[高度な設定] > [Configuration Checker]を選択します。テストのリストから[Beacon checker]を選択し、[実行]をクリックします。

-

テスト結果は以下のいずれかになります。

- 到達可能 – Citrix Workspaceアプリはビーコンに正常に接続できます。

- 到達不能 - Citrix Workspaceアプリはビーコンに接続できません。

- 部分的に到達可能 - Citrix Workspaceアプリはビーコンに断続的に接続できます。

Kerberosを使用したドメインパススルー認証

このトピックは、Windows向けCitrix WorkspaceアプリとStoreFront、Citrix Virtual Apps and Desktops、およびCitrix DaaS間の接続にのみ適用されます。

Citrix Workspaceアプリは、スマートカードを使用する展開において、ドメインパススルー認証にKerberosをサポートしています。Kerberosは、統合Windows認証(IWA)に含まれる認証方法の1つです。

Kerberosは、Citrix Workspaceアプリのパスワードなしで認証を行います。これにより、パスワードへのアクセスを試みるユーザーデバイスへのトロイの木馬型攻撃を防ぎます。ユーザーは任意の認証方法を使用してログオンし、公開されたリソースにアクセスできます。たとえば、指紋リーダーなどの生体認証デバイスを使用できます。

スマートカード認証用に構成されたCitrix Workspaceアプリ、StoreFront、Citrix Virtual Apps and Desktops、およびCitrix DaaSにスマートカードを使用してログオンすると、Citrix Workspaceアプリは次の動作をします。

-

- シングルサインオン中にスマートカードのPINをキャプチャします。

-

- IWA(Kerberos)を使用してユーザーをStoreFrontに認証します。その後、StoreFrontは利用可能なCitrix Virtual Apps and DesktopsおよびCitrix DaaSに関する情報をCitrix Workspaceアプリに提供します。

-

注

-

-

PINの追加プロンプトを回避するには、Kerberosを有効にします。Kerberos認証が使用されていない場合、Citrix Workspaceアプリはスマートカードの資格情報を使用してStoreFrontに認証します。

- HDXエンジンはスマートカードのPINをVDAに渡し、ユーザーをCitrix Workspaceアプリセッションにログオンさせます。その後、Citrix Virtual Apps and DesktopsおよびCitrix DaaSは要求されたリソースを配信します。

Citrix WorkspaceアプリでKerberos認証を使用するには、Kerberos構成が以下に準拠していることを確認してください。

- Kerberosは、Citrix Workspaceアプリと、同じまたは信頼されたWindows Serverドメインに属するサーバーとの間でのみ機能します。サーバーは委任のために信頼されている必要もあり、このオプションはActive Directoryユーザーとコンピューター管理ツールを通じて構成します。

- Kerberosは、ドメインとCitrix Virtual Apps and DesktopsおよびCitrix DaaSの両方で有効にする必要があります。セキュリティを強化し、Kerberosが使用されることを確実にするために、ドメイン上のKerberos以外のIWAオプションを無効にしてください。

-

Kerberosログオンは、基本認証、常に指定されたログオン情報を使用、または常にパスワードを要求するように構成されているリモートデスクトップサービス接続では利用できません。

-

警告

-

レジストリエディターを誤って使用すると、オペレーティングシステムの再インストールが必要になるような深刻な問題が発生する可能性があります。Citrixは、レジストリエディターの誤った使用によって生じる問題が解決できることを保証できません。レジストリエディターの使用は自己責任で行ってください。編集する前にレジストリをバックアップしてください。

-

スマートカードで使用するためのKerberosによるドメインパススルー認証

続行する前に、Citrix Virtual Apps and Desktopsドキュメントの展開の保護セクションにあるスマートカード情報を参照してください。

Windows向けCitrix Workspaceアプリをインストールする際には、以下のコマンドラインオプションを含めます。

-

/includeSSONこのオプションは、シングルサインオンコンポーネントをドメイン参加済みコンピューターにインストールし、ワークスペースがIWA(Kerberos)を使用してStoreFrontに認証できるようにします。シングルサインオンコンポーネントはスマートカードのPINを保存します。このPINは、HDXエンジンがスマートカードのハードウェアと資格情報をCitrix Virtual Apps and DesktopsおよびCitrix DaaSにリモートするときに使用されます。Citrix Virtual Apps and DesktopsおよびCitrix DaaSは、スマートカードから証明書を自動的に選択し、HDXエンジンからPINを取得します。

関連オプションである

ENABLE\_SSONは、デフォルトで有効になっています。

セキュリティポリシーによってデバイスでのシングルサインオンの有効化が妨げられる場合は、グループポリシーオブジェクト管理用テンプレートを使用してCitrix Workspaceアプリを構成します。

- gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。

- [管理用テンプレート] > [Citrixコンポーネント] > [Citrix Workspace] > [ユーザー認証] > [ローカルユーザー名とパスワード]を選択します。

- [パススルー認証を有効にする]を選択します。

-

変更を有効にするためにCitrix Workspaceアプリを再起動します。

StoreFrontの構成:

StoreFrontサーバーで認証サービスを構成する際、[ドメインパススルー] オプションを選択します。この設定により、統合Windows認証が有効になります。スマートカードを使用してStoreFrontに接続するドメイン非参加クライアントも存在しない限り、[スマートカード] オプションを選択する必要はありません。

StoreFrontでのスマートカードの使用に関する詳細は、StoreFrontドキュメントの「認証サービスの構成」を参照してください。

スマートカード

Windows向けCitrix Workspaceアプリは、以下のスマートカード認証をサポートしています。

-

パススルー認証(シングルサインオン) - パススルー認証は、ユーザーがCitrix Workspaceアプリにログオンする際にスマートカードの資格情報を取得します。Citrix Workspaceアプリは、取得した資格情報を次のように使用します。

- ドメイン参加デバイスのユーザーがスマートカードの資格情報でCitrix Workspaceアプリにログオンすると、再認証なしで仮想デスクトップとアプリケーションを起動できます。

- スマートカードの資格情報を持つドメイン非参加デバイスで実行されているCitrix Workspaceアプリは、デスクトップまたはアプリを起動するために資格情報を再度入力する必要があります。

パススルー認証には、StoreFrontとCitrix Workspaceアプリの両方での構成が必要です。

-

バイモーダル認証 - バイモーダル認証は、スマートカードの使用とユーザー名およびパスワードの入力のどちらかを選択できるオプションをユーザーに提供します。この機能は、スマートカードを使用できない場合に有効です。たとえば、ログオン証明書の有効期限が切れている場合などです。スマートカードを許可するために、DisableCtrlAltDelメソッドをFalseに設定して、バイモーダル認証を許可する専用ストアをサイトごとに設定する必要があります。バイモーダル認証にはStoreFrontの構成が必要です。

バイモーダル認証を使用すると、StoreFront管理者はStoreFrontコンソールで選択することにより、同じストアに対してユーザー名とパスワード、およびスマートカード認証の両方をユーザーに許可できます。StoreFrontドキュメントを参照してください。

-

複数証明書 - 1枚のスマートカードに対して複数の証明書を使用でき、複数のスマートカードが使用されている場合も同様です。

-

クライアント証明書認証 - クライアント証明書認証には、Citrix GatewayとStoreFrontの構成が必要です。

- Citrix Gatewayを介してStoreFrontにアクセスする場合、スマートカードを取り外した後に再認証が必要になることがあります。

- Citrix GatewayのSSL構成が必須クライアント証明書認証に設定されている場合、操作はより安全になります。ただし、必須クライアント証明書認証はバイモーダル認証と互換性がありません。

-

ダブルホップセッション - ダブルホップが必要な場合、Citrix Workspaceアプリとユーザーの仮想デスクトップ間に接続が確立されます。ダブルホップをサポートする展開については、Citrix Virtual Apps and Desktopsドキュメントで説明されています。

-

スマートカード対応アプリケーション - Microsoft OutlookやMicrosoft Officeなどのスマートカード対応アプリケーションを使用すると、ユーザーは仮想アプリおよびデスクトップセッションで利用可能なドキュメントにデジタル署名したり、暗号化したりできます。

制限事項:

- 証明書はスマートカードに保存する必要があり、ユーザーデバイスには保存できません。

- Citrix Workspaceアプリはユーザー証明書の選択を保存しませんが、構成されている場合はPINを保存します。PINは非ページメモリにのみキャッシュされ、ディスクには保存されません。

- スマートカードが挿入されても、Citrix Workspaceアプリはセッションに再接続しません。

- スマートカード認証用に構成されている場合、Citrix Workspaceアプリは仮想プライベートネットワーク(VPN)シングルサインオンまたはセッションの事前起動をサポートしません。スマートカード認証でVPNを使用するには、Citrix Gatewayプラグインをインストールし、Webページを介してログオンし、各ステップでスマートカードとPINを使用して認証します。Citrix Gatewayプラグインを使用したStoreFrontへのパススルー認証は、スマートカードユーザーには利用できません。

- Citrix Workspaceアプリのアップデーターとcitrix.comおよびMerchandising Serverとの通信は、Citrix Gatewayでのスマートカード認証と互換性がありません。

警告

一部の構成にはレジストリの編集が必要です。レジストリエディターを誤って使用すると、オペレーティングシステムの再インストールが必要になる問題が発生する可能性があります。Citrixは、レジストリエディターの誤った使用によって生じる問題が解決できることを保証できません。編集する前にレジストリをバックアップしてください。

スマートカード認証のシングルサインオンを有効にするには:

Windows向けCitrix Workspaceアプリを構成するには、インストール中に以下のコマンドラインオプションを含めます。

-

ENABLE\_SSON=Yesシングルサインオンは、パススルー認証の別名です。この設定を有効にすると、Citrix WorkspaceアプリがPINの2回目のプロンプトを表示するのを防ぎます。

-

シングルサインオンコンポーネントがインストールされていない場合は、SSONCheckEnabledをfalseに設定します。このキーは、Citrix Workspaceアプリの認証マネージャーがシングルサインオンコンポーネントをチェックするのを防ぎ、Citrix WorkspaceアプリがStoreFrontに対して認証できるようにします。

HKEY\_CURRENT\_USER\Software\Citrix\AuthManager\protocols\integratedwindows\HKEY\_LOCAL\_MACHINE\Software\Citrix\AuthManager\protocols\integratedwindows\

Kerberosの代わりにStoreFrontへのスマートカード認証を有効にするには、Windows向けCitrix Workspaceアプリを以下のコマンドラインオプションでインストールします。

-

/includeSSONはシングルサインオン(パススルー)認証をインストールします。資格情報のキャッシュとパススルーのドメインベース認証の使用を有効にします。 -

ユーザーがWindows向けCitrix Workspaceアプリ認証のためにスマートカードとは異なる方法(例:ユーザー名とパスワード)でエンドポイントにログオンしている場合、コマンドラインは次のとおりです。

/includeSSON LOGON_CREDENTIAL_CAPTURE_ENABLE=No

これは、ログオン時に資格情報がキャプチャされるのを防ぎ、Citrix WorkspaceアプリがCitrix Workspaceアプリにログオンする際にPINを保存できるようにします。

- gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。

- 管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ユーザー認証 > ローカルユーザー名とパスワードに移動します。

- パススルー認証を有効にするを選択します。構成とセキュリティ設定によっては、パススルー認証を機能させるためにすべてのICAオプションでパススルー認証を許可するを選択します。

StoreFrontの構成:

- 認証サービスを構成するときに、スマートカードチェックボックスをオンにします。

StoreFrontでのスマートカードの使用に関する詳細については、StoreFrontのドキュメントにある「認証サービスの構成」を参照してください。

スマートカードを使用するためのユーザーデバイスの有効化:

- 証明機関のルート証明書をデバイスのキーストアにインポートします。

- ベンダーの暗号化ミドルウェアをインストールします。

- Citrix Workspaceアプリをインストールして構成します。

証明書の選択方法の変更:

デフォルトでは、複数の証明書が有効な場合、Citrix Workspaceアプリはユーザーにリストから証明書を選択するよう求めます。または、Citrix Workspaceアプリを構成して、デフォルトの証明書(スマートカードプロバイダーによる)または有効期限が最新の証明書を使用することもできます。有効なログオン証明書がない場合、ユーザーに通知され、利用可能な場合は代替のログオン方法を使用するオプションが提供されます。

有効な証明書は、次のすべての特性を備えている必要があります。

- ローカルコンピューターの時計の現在時刻が証明書の有効期間内であること。

- サブジェクト公開キーはRSAアルゴリズムを使用し、キー長が1024ビット、2048ビット、または4096ビットであること。

- キー使用法にデジタル署名が含まれていること。

- サブジェクトの別名にユーザープリンシパル名(UPN)が含まれていること。

- 拡張キー使用法にスマートカードログオンとクライアント認証、またはすべてのキー使用法が含まれていること。

- 証明書の発行者チェーンにある証明機関のいずれかが、TLSハンドシェイクでサーバーから送信された許可された識別名(DN)のいずれかと一致すること。

次のいずれかの方法を使用して、証明書の選択方法を変更します。

-

Citrix Workspaceアプリのコマンドラインで、オプション

AM\_CERTIFICATESELECTIONMODE={ Prompt | SmartCardDefault | LatestExpiry }を指定します。Promptがデフォルトです。SmartCardDefaultまたはLatestExpiryの場合、複数の証明書が条件を満たしていると、Citrix Workspaceアプリはユーザーに証明書を選択するよう求めます。

-

レジストリキーHKEY_CURRENT_USERまたはHKEY_LOCAL_MACHINE\Software[Wow6432Node]Citrix\AuthManagerに次のキー値を追加します: CertificateSelectionMode={ Prompt SmartCardDefault LatestExpiry }。

HKEY_CURRENT_USERで定義された値は、ユーザーが証明書を選択するのを最も効果的に支援するために、HKEY_LOCAL_MACHINEの値よりも優先されます。

CSP PINプロンプトの使用:

デフォルトでは、ユーザーに表示されるPINプロンプトは、スマートカード暗号化サービスプロバイダー(CSP)ではなく、Windows向けCitrix Workspaceアプリによって提供されます。Citrix Workspaceアプリは、必要に応じてユーザーにPINの入力を求め、そのPINをスマートカードCSPに渡します。サイトまたはスマートカードに、プロセスごとまたはセッションごとのPINのキャッシュを許可しないなど、より厳格なセキュリティ要件がある場合は、Citrix Workspaceアプリを構成して、PINのプロンプトを含むPIN入力の管理にCSPコンポーネントを使用できます。

次のいずれかの方法を使用して、PIN入力の処理方法を変更します。

- Citrix Workspaceアプリのコマンドラインで、オプション

AM\_SMARTCARDPINENTRY=CSPを指定します。 - レジストリキーHKEY_LOCAL_MACHINE\Software\[Wow6432Node\]Citrix\AuthManagerに次のキー値を追加します: SmartCardPINEntry=CSP。

スマートカードのサポートと削除に関する変更

XenApp 6.5 PNAgentサイトに接続する際は、次の点を考慮してください。

- スマートカードログインはPNAgentサイトのログインでサポートされています。

- PNAgentサイトでスマートカード削除ポリシーが変更されました。

スマートカードが削除されるとCitrix Virtual Appsセッションはログオフされます。PNAgentサイトがスマートカードを認証方法として構成している場合、Citrix Virtual Appsセッションのログオフを強制するには、Windows向けCitrix Workspaceアプリで対応するポリシーを構成する必要があります。XenApp PNAgentサイトでスマートカード認証のローミングを有効にし、スマートカード削除ポリシーを有効にすると、Citrix WorkspaceアプリセッションからCitrix Virtual Appsがログオフされます。ユーザーはCitrix Workspaceアプリセッションにログインしたままになります。

制限事項:

スマートカード認証を使用してPNAgentサイトにログオンすると、ユーザー名はLogged Onと表示されます。