Architectures de référence pour l’authentification StoreFront sur site pour Citrix DaaS™

Il existe diverses raisons d’héberger Citrix StoreFront dans un centre de données client plutôt que d’utiliser la plateforme Citrix Workspace™. Compte tenu de la complexité de certains environnements, il est nécessaire de comprendre comment les composants Citrix Cloud™ interagissent avec StoreFront et Active Directory lorsque StoreFront est l’interface utilisateur principale du service.

-

Bien que Citrix Workspace puisse répondre aux exigences de la plupart des cas d’utilisation de Citrix DaaS (anciennement le service Citrix Virtual Apps and Desktops™), certains cas d’utilisation et exigences nécessiteront que StoreFront soit hébergé dans le centre de données du client ou dans des emplacements de ressources.

-

Raisons de maintenir StoreFront™ sur site

- Prise en charge de la fonctionnalité Local Host Cache dans les Cloud Connectors

- L’utilisation de l’authentification par carte à puce n’est pas prise en charge dans Citrix Workspace

- Configurations de magasin non par défaut (modifications de web.config)

- Hébergement de plusieurs configurations de magasin pour les utilisateurs internes et externes

Cet article décrit des architectures de haut niveau et la manière dont les composants interagissent avec divers scénarios d’authentification pris en charge par les conceptions Active Directory. Les Cloud Connectors rejoindront l’un des domaines et permettront à Citrix DaaS d’affecter des utilisateurs et des groupes Active Directory du domaine ou des domaines approuvés. Les Cloud Connectors agiront également en tant que Delivery Controllers et serveurs STA pour les composants StoreFront et Citrix Gateway.

Cet article suppose que les composants StoreFront et Gateway sont hébergés ensemble dans chaque centre de données.

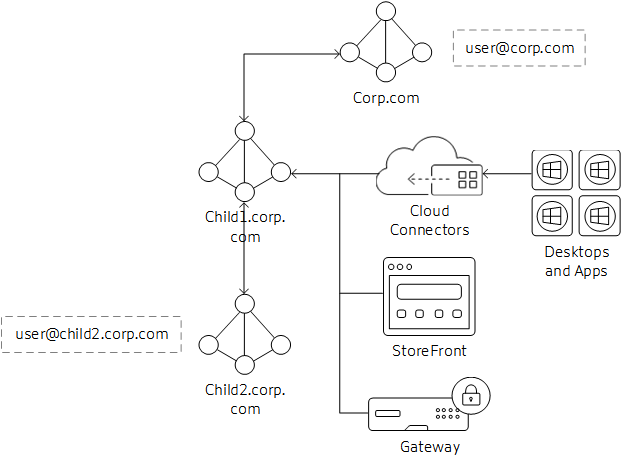

Domaines parent-enfant en tant que domaines de ressources

Dans ce scénario, le domaine enfant agit en tant que domaine de ressources pour les Virtual Desktop Agents (VDA) et les instances StoreFront. Le domaine parent contient les utilisateurs qui accéderont aux ressources du domaine enfant.

- Les Cloud Connectors sont joints uniquement au domaine enfant. L’approbation transitive bidirectionnelle entre le domaine enfant et le domaine parent permet aux Cloud Connectors de communiquer avec le Global Catalog dans le domaine parent.

- StoreFront est joint au domaine enfant. L’authentification du magasin est configurée pour le nom d’utilisateur/mot de passe et le Pass-through depuis Citrix Gateway. L’authentification par nom d’utilisateur/mot de passe est configurée pour approuver n’importe quel domaine.

- Le profil d’authentification Citrix Gateway est configuré pour le domaine parent afin d’utiliser l’UPN comme méthode de connexion principale. S’il y a des utilisateurs qui doivent s’authentifier depuis le domaine enfant, le profil et la politique d’authentification LDAP pour le domaine enfant doivent également être liés au vServer Gateway.

- Modifiez les profils OS et Web de session Citrix Gateway et laissez le paramètre Applications publiées/Domaine d’authentification unique vide (il peut être nécessaire de définir le paramètre de remplacement).

Flux de travail de connexion

- L’utilisateur@corp.com se connecte à Citrix Gateway. Gateway recherche l’utilisateur via le profil d’authentification et fait correspondre l’action de la politique.

- Les informations d’identification sont transmises à StoreFront. StoreFront accepte les informations d’identification et les transmet aux Cloud Connectors (agissant en tant que Delivery Controllers).

- Les Cloud Connectors recherchent les détails de l’objet utilisateur nécessaires à Citrix Cloud.

- Les Cloud Connectors transmettent les informations d’identité à Citrix Cloud et les jetons d’identité authentifient l’utilisateur et énumèrent les ressources qui lui sont affectées.

- Les Cloud Connectors renvoient les ressources affectées à StoreFront pour l’énumération des utilisateurs.

- Lorsque l’utilisateur lance une application ou un bureau, Citrix Gateway génère une demande de ticket STA à l’aide des Cloud Connectors configurés.

- Les brokers Citrix Cloud gèrent les sessions entre les Cloud Connectors du domaine de ressources et les VDA enregistrés dans cet emplacement de ressources.

- La session est établie entre le client, Citrix Gateway et le VDA résolu.

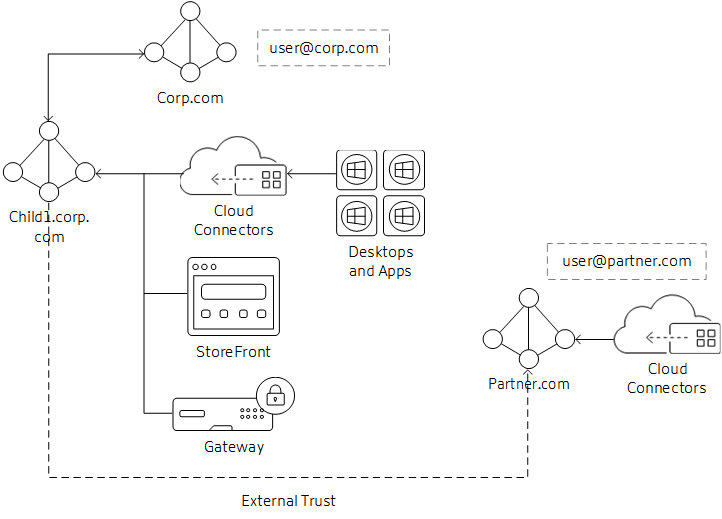

Domaines approuvés externes vers le domaine de ressources

Dans ce scénario, le partenaire commercial a besoin d’accéder aux ressources publiées pour les utilisateurs de l’entreprise. Le domaine de l’entreprise est corp.com et le domaine du partenaire est partner.com.

- Le domaine de l’entreprise a une approbation externe sortante vers le domaine partenaire. Les utilisateurs du domaine partenaire peuvent s’authentifier auprès des ressources jointes au domaine de l’entreprise.

- Le client Citrix Cloud a besoin de deux emplacements de ressources : un pour les Cloud Connectors corp.com et le second pour les Cloud Connectors partner.com. Les Cloud Connectors partner.com sont nécessaires uniquement pour les appels d’authentification et d’identité vers le domaine ; ils ne seront pas utilisés pour le courtage de VDA ou de sessions.

- StoreFront est joint au domaine corp.com. Les Cloud Connectors du domaine corp.com sont utilisés comme Delivery Controllers dans la configuration du magasin. L’authentification du magasin est configurée pour le nom d’utilisateur/mot de passe et le Pass-through depuis Citrix Gateway. L’authentification par nom d’utilisateur/mot de passe est configurée pour approuver n’importe quel domaine.

- Le profil d’authentification Citrix Gateway est configuré pour le domaine corp.com afin d’utiliser l’UPN comme méthode de connexion principale. Configurez un second profil et une politique pour le domaine partner.com afin d’utiliser l’UPN et liez-le au même vServer Gateway que le domaine corp.com.

- Modifiez les profils OS et Web de session Citrix Gateway et laissez le paramètre Applications publiées/Domaine d’authentification unique vide (il peut être nécessaire de définir le paramètre de remplacement).

Remarque :

Selon l’emplacement du domaine approuvé externe, les utilisateurs du domaine externe peuvent subir des temps de lancement plus longs que les utilisateurs du domaine de ressources ou du domaine parent.

Flux de travail de connexion

- L’utilisateur@partner.com se connecte à Citrix Gateway. Gateway recherche l’utilisateur via le profil d’authentification qui correspond à la recherche UPN et fait correspondre l’action de la politique.

- Les informations d’identification sont transmises à StoreFront. StoreFront accepte les informations d’identification et les transmet aux Cloud Connectors (agissant en tant que Delivery Controllers).

- Les Cloud Connectors effectuent la recherche des détails de l’objet utilisateur nécessaires à Citrix Cloud.

- Les Cloud Connectors transmettent les informations d’identité à Citrix Cloud et les jetons d’identité authentifient l’utilisateur et énumèrent les ressources qui lui sont affectées.

- Les Cloud Connectors renvoient les ressources affectées à StoreFront pour l’énumération des utilisateurs.

- Lorsque l’utilisateur lance une application ou un bureau, Citrix Gateway génère une demande de ticket STA à l’aide des Cloud Connectors configurés, dans ce cas depuis child1.corp.com.

- Les brokers Citrix Cloud gèrent les sessions entre les Cloud Connectors du domaine de ressources et les VDA enregistrés dans cet emplacement de ressources.

- La session est établie entre le client, Citrix Gateway et le VDA résolu.

Approbation de forêt / Approbation de raccourci vers les domaines de ressources

Les domaines d’approbation de forêt et de raccourci ne sont pris en charge que s’ils sont traités comme une relation d’approbation de domaine externe vers le domaine de ressources. Pour les approbations de forêt, vous pouvez suivre les mêmes étapes que celles décrites dans la section Domaines approuvés externes vers le domaine de ressources. Cette section peut être modifiée à l’avenir en fonction de la prise en charge des approbations de forêt natives entre les domaines/forêts d’utilisateurs et de ressources.