Configurer un serveur PingFederate sur site comme fournisseur SAML pour Workspaces et Citrix Cloud™

Cet article a été rédigé en collaboration par les ingénieurs de Citrix® et de Ping et a été examiné par les deux parties afin de garantir l’exactitude technique au moment de la rédaction. Reportez-vous à la documentation Ping pour obtenir des instructions sur la façon de provisionner, configurer et licencier un serveur PingFederate sur site pour l’utiliser comme fournisseur SAML, car cela dépasse le cadre de cet article.

-

Ce document a été rédigé à l’aide des versions 11.3 et 12 de PingFederate.

-

Prérequis

-

Cet article traite spécifiquement de la configuration SAML et garantit que les conditions suivantes sont remplies.

- Vous avez déjà provisionné un serveur PingFederate sur site au sein de votre organisation et obtenu la licence nécessaire. Pour plus d’informations, consultez la section Installation de PingFederate.

- Vous devez avoir installé une version prise en charge de Java sur le serveur PingFederate. Reportez-vous à la documentation de Ping Identity pour connaître les versions de Java prises en charge. Pour plus d’informations, consultez la section Exigence Java PingFederate.

- Vous avez configuré les règles de réseau et de pare-feu requises pour permettre à Citrix Cloud et Workspace de rediriger vers le serveur PingFederate sur site pendant le processus de connexion SAML de la console d’administration Workspace/Citrix Cloud. Pour plus d’informations, consultez la section Exigences réseau de PingFederate.

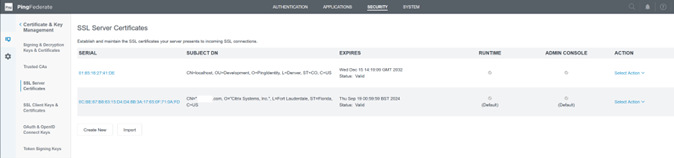

- Vous avez importé un certificat x509 signé publiquement sur votre serveur PingFederate qui peut agir comme certificat de serveur pour le serveur PingFederate.

- Vous avez importé un certificat x509 signé publiquement sur votre serveur PingFederate qui peut agir comme certificat de signature SAML pour l’IdP. Ce certificat doit être téléchargé sur Citrix Cloud pendant le processus de connexion SAML.

- Vous avez connecté votre Active Directory sur site à PingFederate. Pour plus d’informations, consultez la section Magasin de données LDAP de PingFederate

Remarque :

Lors de la configuration de PingFederate pour une utilisation avec Citrix Cloud et Workspace, reportez-vous à la documentation PingFederate pour comprendre le fonctionnement des paramètres SAML individuels et pour compléter les instructions fournies ici.

Configurer une connexion Active Directory à votre domaine AD à l’aide d’un magasin de données dans PingFederate

-

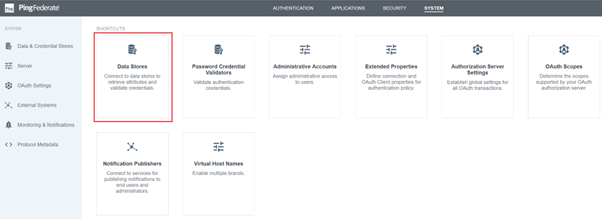

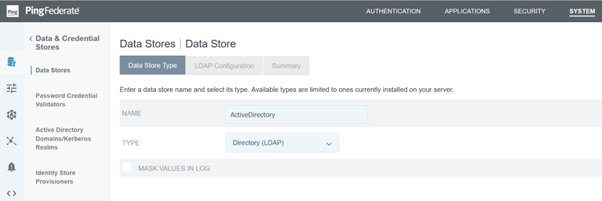

Configurez une connexion Active Directory dans les Magasins de données.

-

Sélectionnez le Type comme Répertoire (LDAP).

-

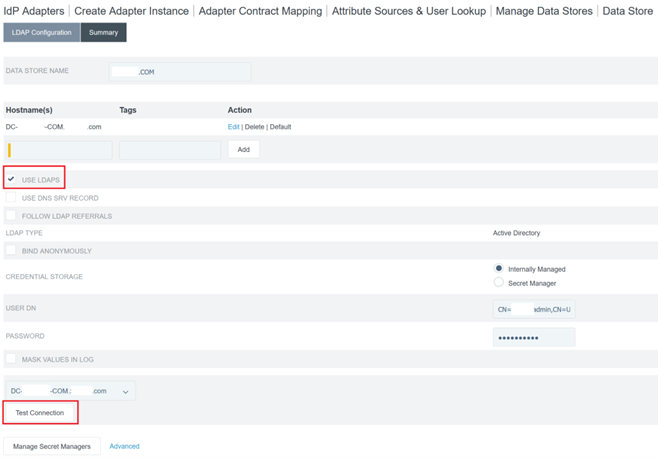

Configurez vos contrôleurs de domaine pour les connexions LDAPS et ajoutez votre liste de FQDN de contrôleurs de domaine dans le champ des noms d’hôte. Cliquez ensuite sur Tester la connexion.

-

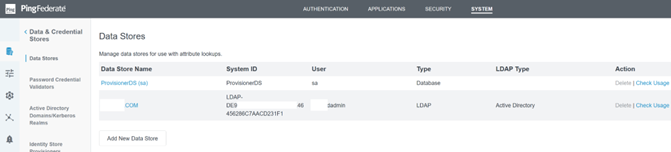

Une fois configurée, la connexion Active Directory doit ressembler à l’exemple suivant :

Télécharger le certificat de signature SAML de Citrix Cloud

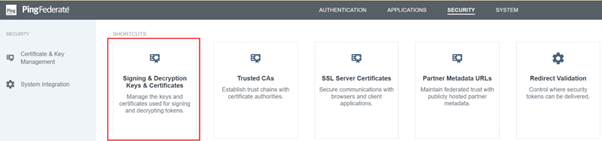

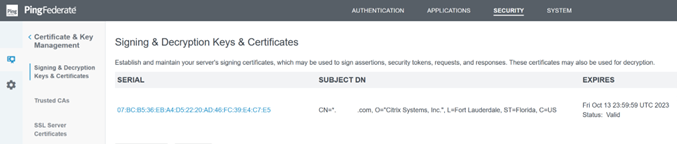

- Cliquez sur l’onglet Sécurité.

-

Téléchargez le certificat de signature SAML que vous souhaitez que PingFederate utilise dans Clés et certificats de signature et de déchiffrement.

Remarque :

Le certificat utilisé est un certificat Digicert

pingfederateserver.domain.comsigné publiquement dans cet exemple. -

Téléchargez tous les certificats CA utilisés pour signer le certificat de signature SAML de votre serveur PingFederate.

Remarque :

Le certificat de serveur PingFederate et le certificat de signature SAML peuvent être le même certificat SSL ou vous pouvez utiliser des certificats SSL différents. Vous devez fournir une copie du certificat de signature SAML à Citrix Cloud lorsque vous configurez la connexion SAML.

Télécharger les métadonnées de Citrix Cloud

-

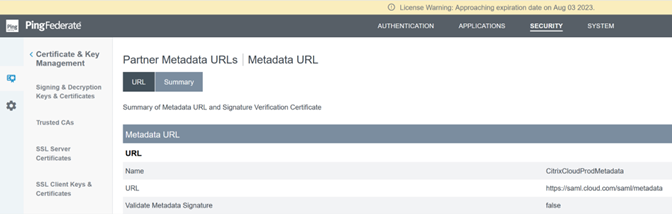

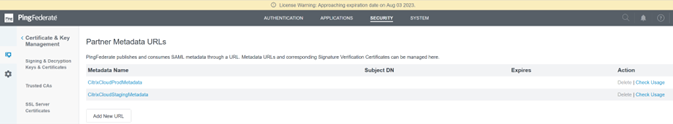

Donnez un nom aux métadonnées de Citrix Cloud et entrez l’URL des métadonnées correspondant à la région Citrix Cloud où se trouve votre locataire Citrix Cloud.

- https://saml.cloud.com/saml/metadata - Commercial UE, US et APS

- https://saml.citrixcloud.jp/saml/metadata - Japon

- https://saml.cloud.us/saml/metadata - Gouvernement

-

Une fois configurée, la configuration des métadonnées de Citrix Cloud doit ressembler à l’exemple suivant.

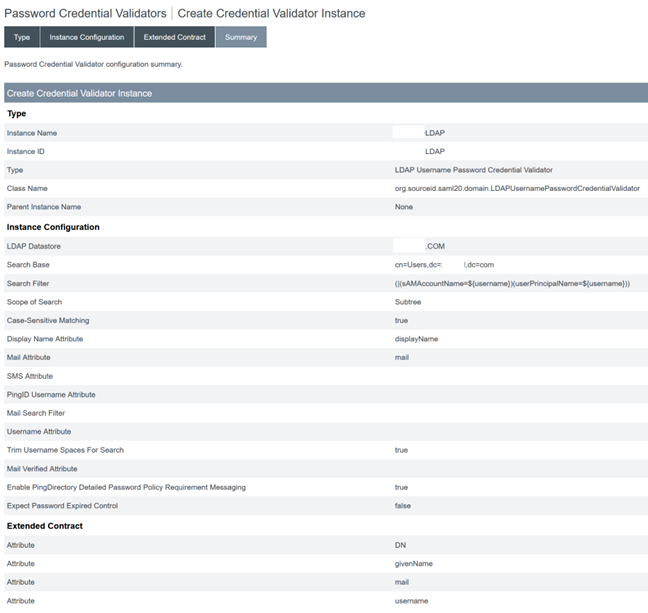

Configurer un validateur d’informations d’identification de mot de passe dans PingFederate

- Pour plus d'informations, consultez la section [Validateur d'informations d'identification de mot de passe de PingFederate](https://docs.pingidentity.com/r/en-us/pingfederate-120/help_passwordcredentialvalidatortasklet_passwordcredentialvalidatormgmtstate)

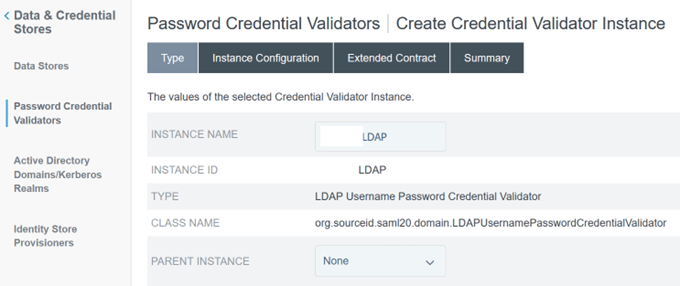

- 1. Configurez le type de validateur d'informations d'identification de mot de passe comme nom d'utilisateur et mot de passe LDAP.

-

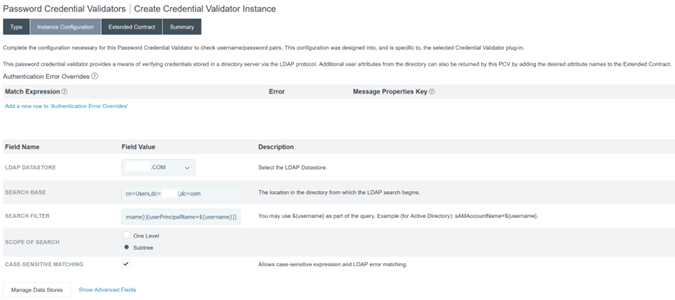

Configurez l’Instance Configuration. Sélectionnez la connexion au domaine AD et le magasin de données que vous avez configurés précédemment Configurer une connexion Active Directory à votre domaine AD à l’aide d’un magasin de données dans PingFederate. Entrez un filtre LDAP approprié comme indiqué dans l’exemple.

(((sAMAccountName=${username})(userPrincipalName=${username}))

Remarque :

L’exemple de filtre prend en charge les formats de nom d’utilisateur AD sAMAccountName et userPrincipalName, permettant aux utilisateurs finaux de se connecter à Workspace ou Citrix Cloud en utilisant l’un de ces formats.

-

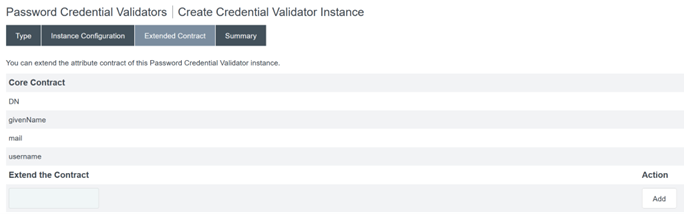

- Configurez le Contrat étendu.

-

-

Le résumé du Validateur d’informations d’identification de mot de passe doit ressembler à cet exemple.

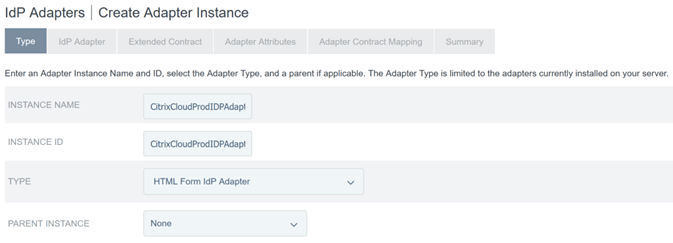

Configurer l’adaptateur IDP dans PingFederate

Pour plus d’informations, consultez Adaptateur de formulaire HTML PingFederate

-

Créez un nouvel adaptateur IDP de type Adaptateur IDP de formulaire HTML.

-

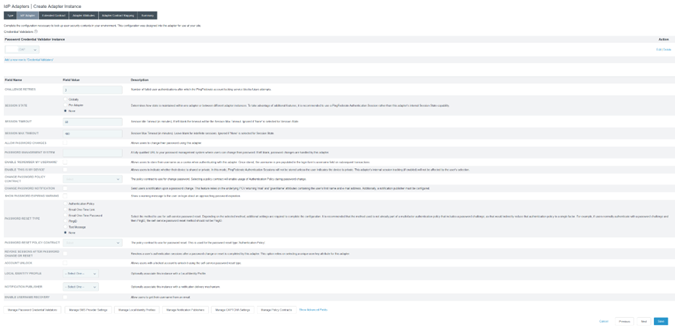

Sélectionnez le Validateur d’informations d’identification de mot de passe existant que vous avez configuré précédemment et configurez l’adaptateur IDP. Pour plus d’informations, consultez Configurer un validateur d’informations d’identification de mot de passe dans PingFederate.

-

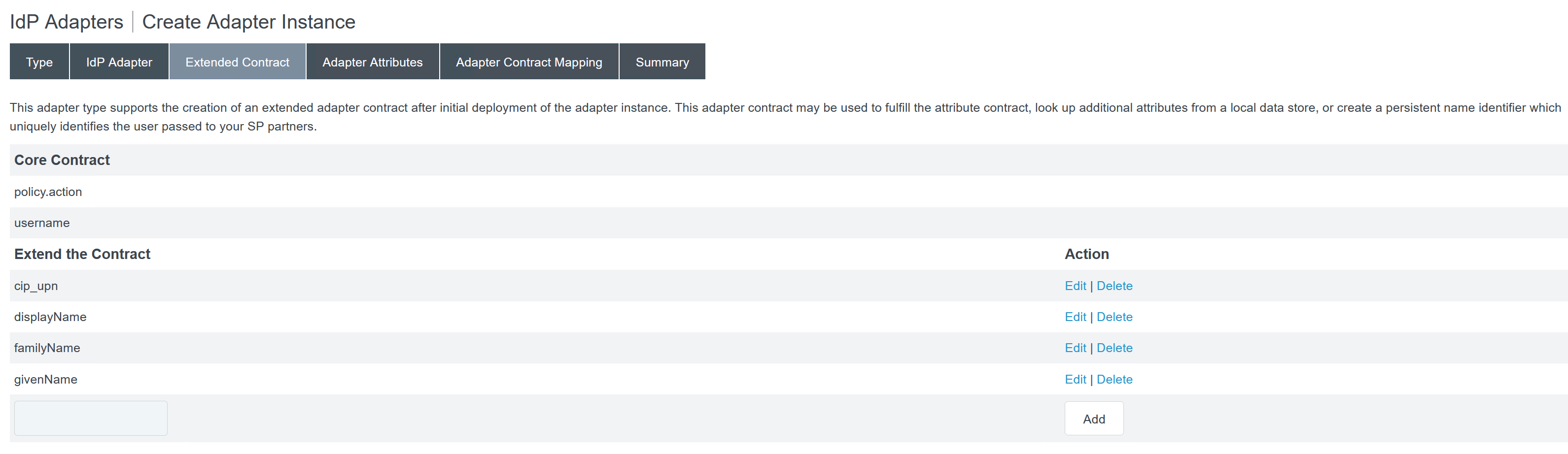

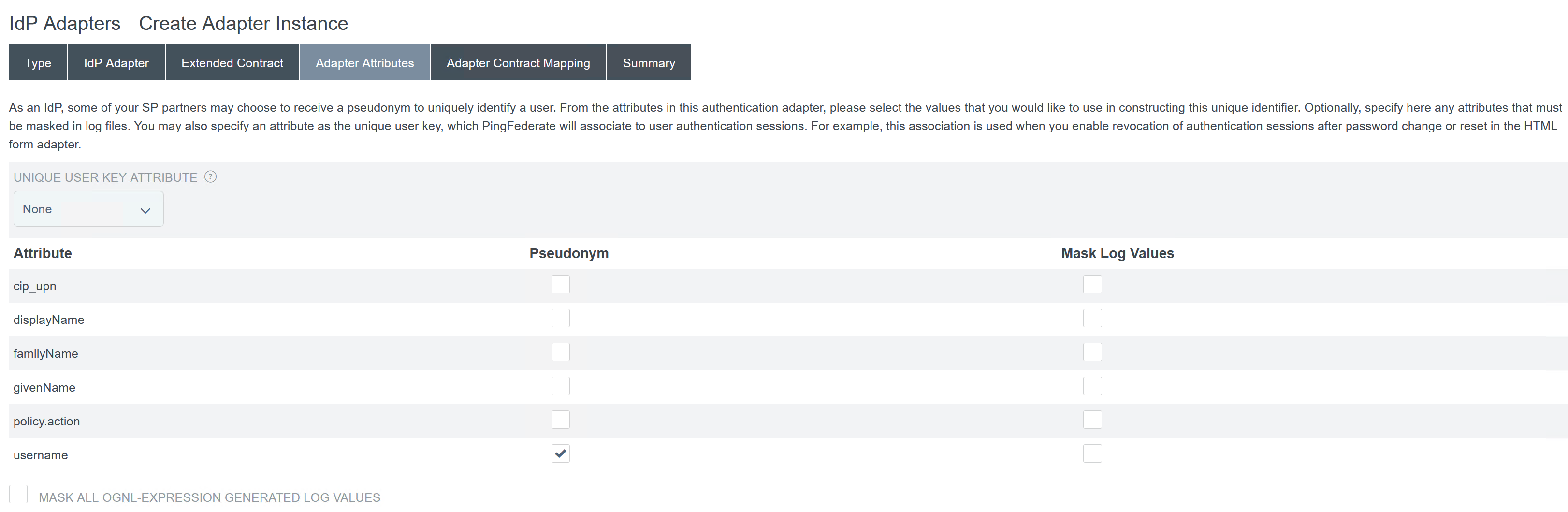

Configurez le Contrat étendu avec les attributs SAML qui sont transmis à Citrix Cloud ou Workspaces lors de la connexion SAML.

-

Configurez les Attributs de l’adaptateur.

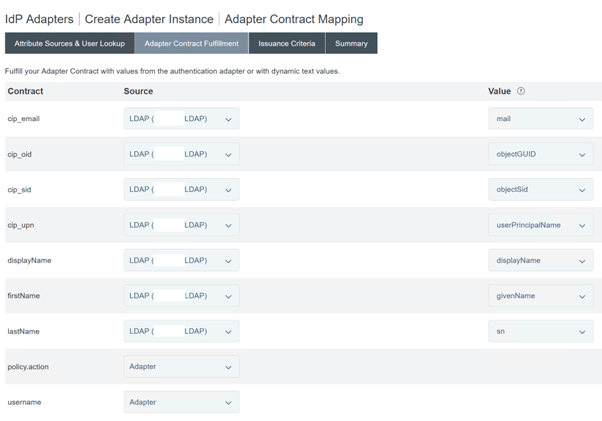

- Configurez le Mappage de contrat d’adaptateur où les attributs SAML sont mappés aux attributs utilisateur LDAP des identités AD. Cliquez sur Configurer le contrat d’adaptateur.

-

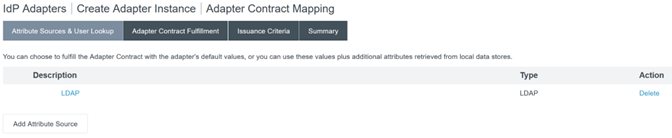

Configurez les Sources d’attributs et la recherche d’utilisateurs.

-

Configurez l’Exécution du contrat d’adaptateur. Sélectionnez LDAP et le nom de votre magasin de données Active Directory comme source des données d’attribut utilisateur. La valeur est l’attribut Active Directory pour l’utilisateur tel que

objectGUIDouobjectSid.

Configuration de la connexion du fournisseur de services (application SAML) pour Citrix Cloud ou Workspaces

L’exemple de configuration PingFederate fourni ci-dessous suppose les exigences d’authentification SAML suivantes au sein de votre organisation.

- Les requêtes d’authentification SAML envoyées depuis la console d’administration Workspace/Citrix Cloud DOIVENT être signées.

- Les liaisons HTTP POST SAML seront utilisées pour les requêtes SSO et SLO.

- La déconnexion unique (SLO) est une exigence au sein de votre organisation. Lorsqu’un utilisateur final se déconnecte de Workspace ou de la console d’administration Citrix Cloud, une requête SAML SLO est envoyée de Citrix Cloud au fournisseur SAML (IdP) pour déconnecter l’utilisateur.

-

PingFederate exige des requêtes HTTP POST signées pour initier la déconnexion. Le fournisseur SAML exige des requêtes SLO signées.

Pour plus d’informations, consultez Gestion du SP PingFederate

Procédure

-

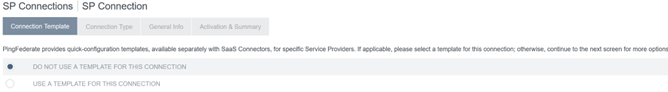

Configurez le Modèle de connexion.

-

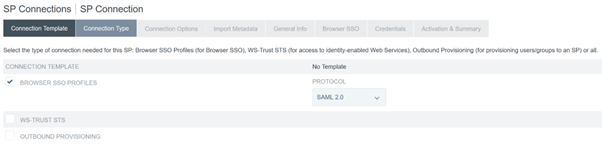

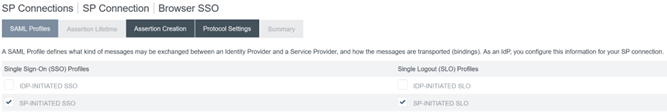

Configurez le Type de connexion et sélectionnez Profils SSO du navigateur et SAML 2.0.

-

Configurez les Options de connexion.

-

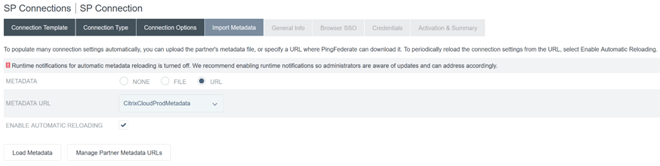

Importez les métadonnées Citrix Cloud. Sélectionnez l’URL et l’URL

CitrixCloudProdMetadataque vous avez créée précédemment, puis cliquez sur Charger les métadonnées.

-

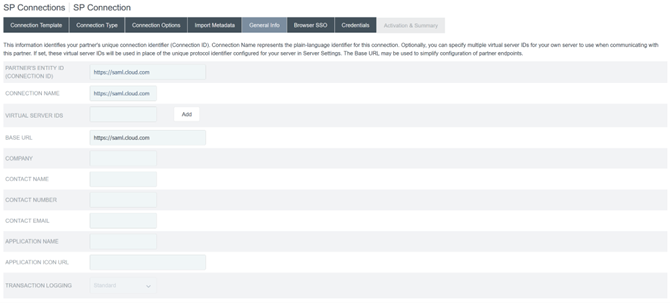

Configurez les Informations générales. Définissez l’ID d’entité de connexion du fournisseur de services, l’URL de base et le nom de connexion sur le point de terminaison SAML de Citrix Cloud pour la région de votre client Citrix Cloud.

- https://saml.cloud.com - Commercial UE, États-Unis et APS

- https://saml.citrixcloud.jp - Japon

- https://saml.cloud.us - Gouvernement

-

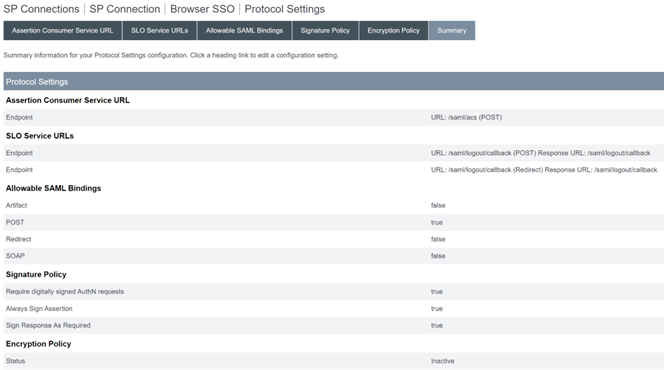

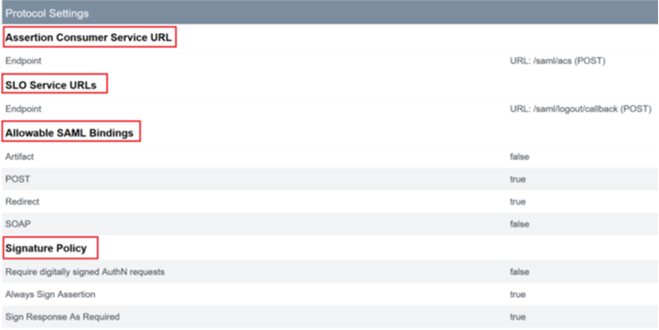

Configurez les Paramètres de protocole.

-

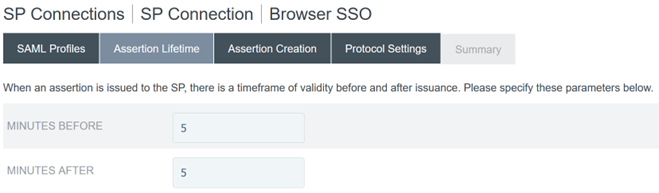

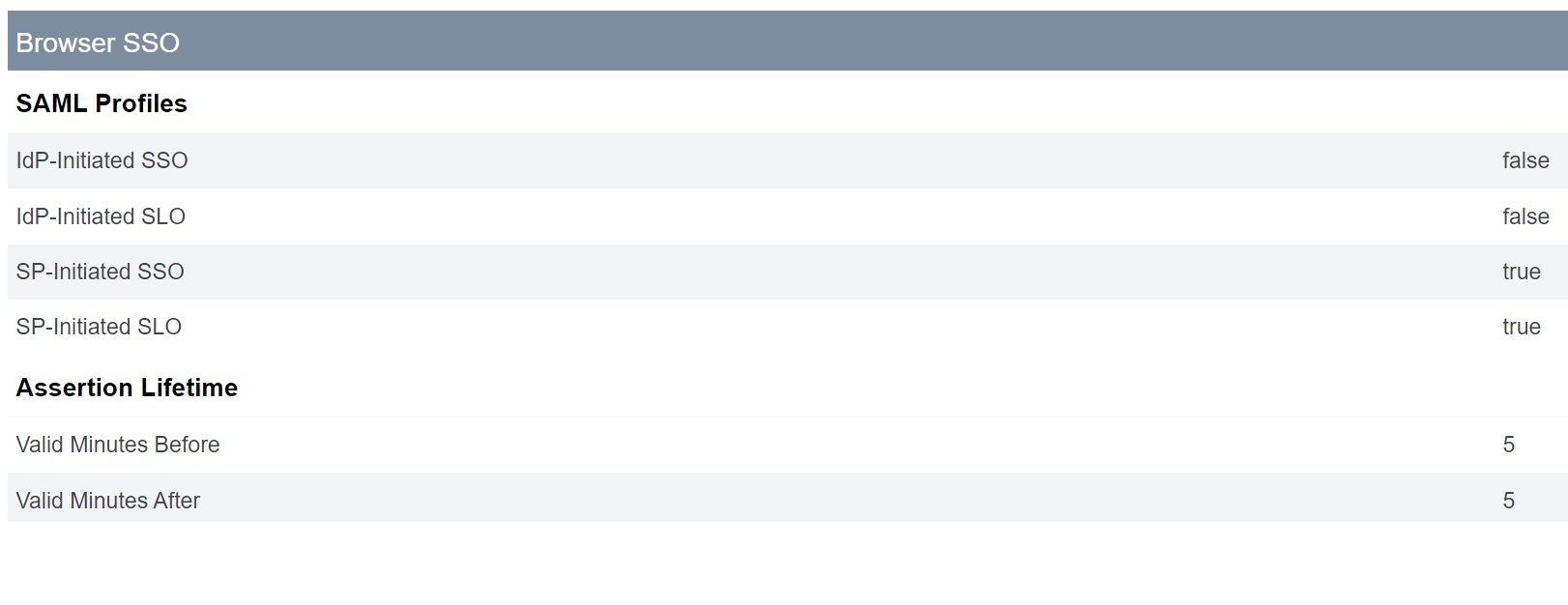

Utilisez les paramètres par défaut de la Durée de vie de l’assertion.

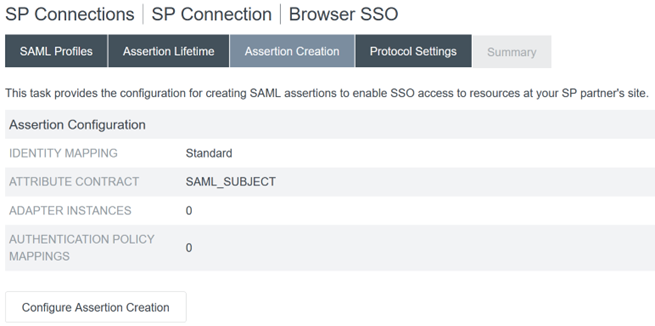

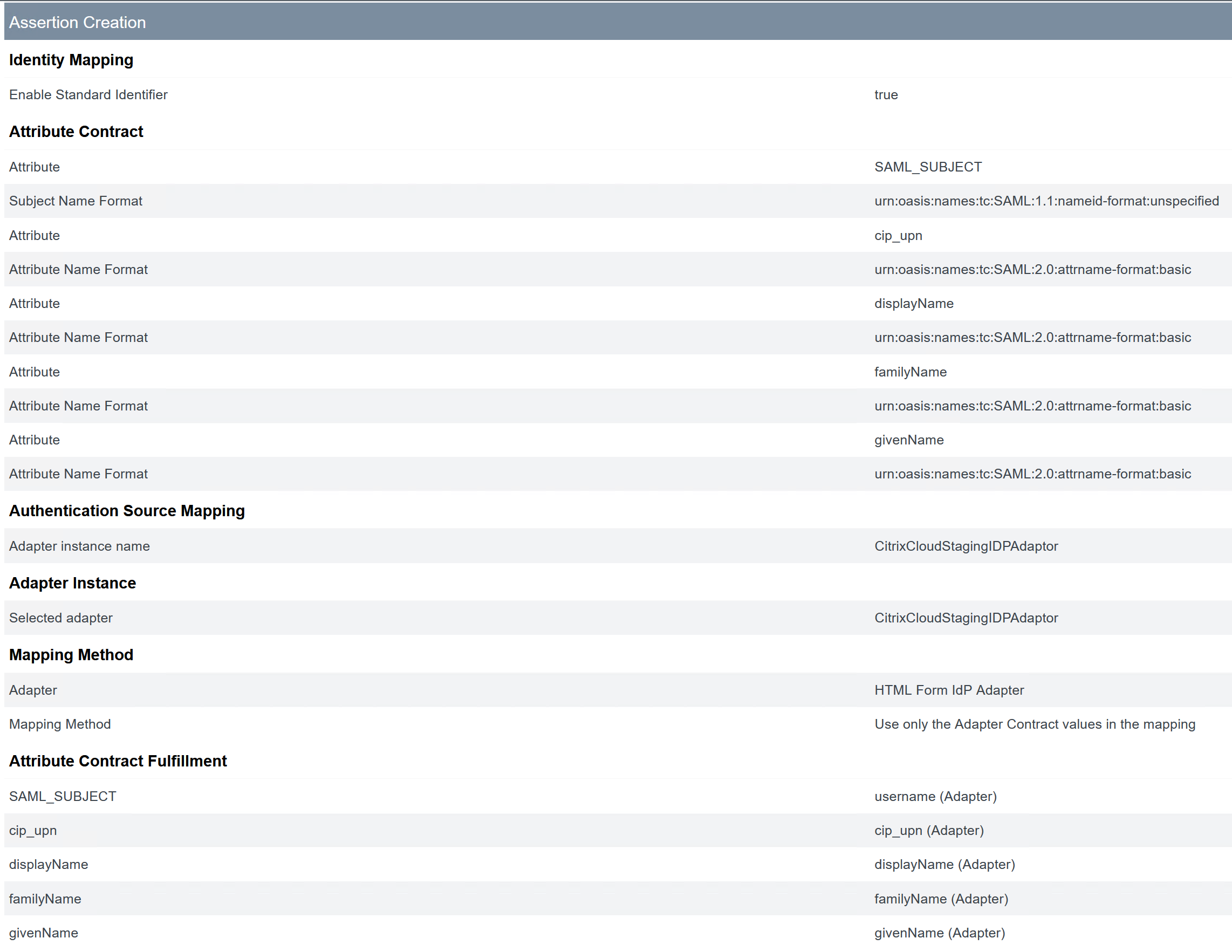

- Configurez la création d’assertions SAML.

-

Cliquez sur Configurer la création d’assertions.

-

Sélectionnez Standard.

-

-

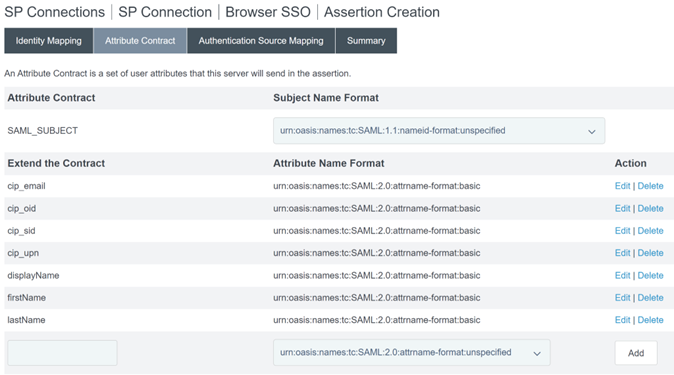

Configurez le Contrat d’attributs.

-

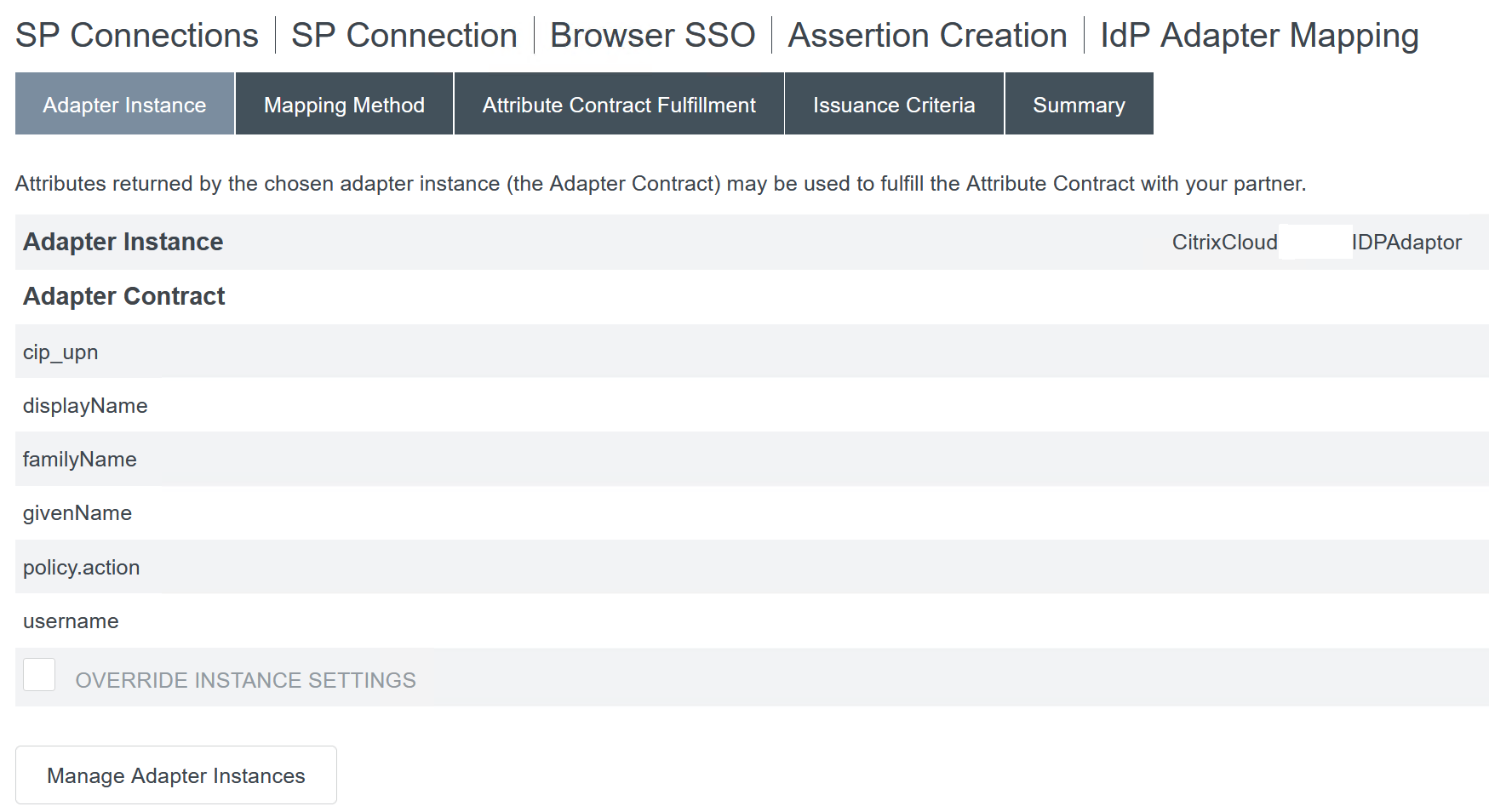

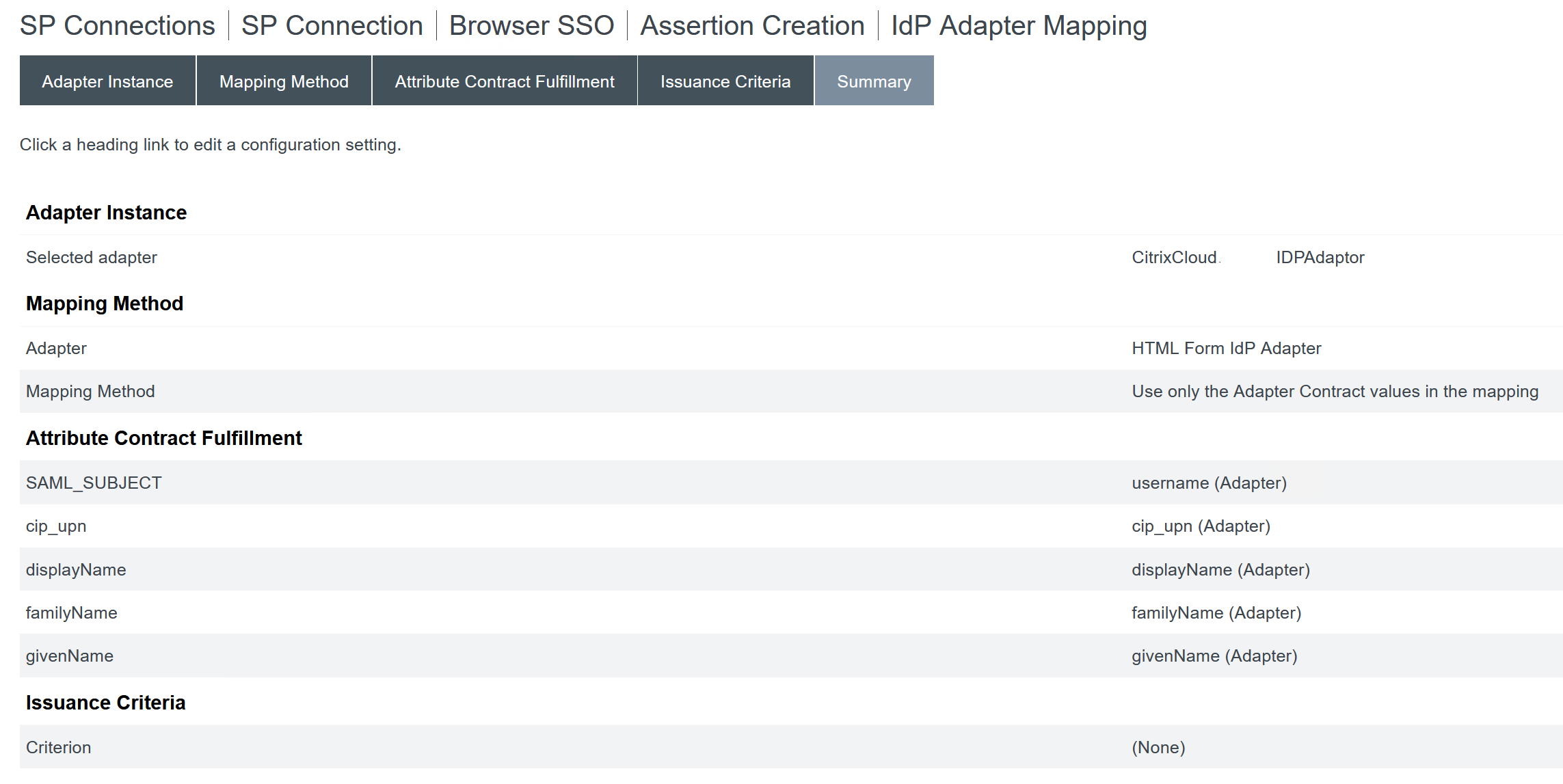

Configurez l’instance d’adaptateur.

-

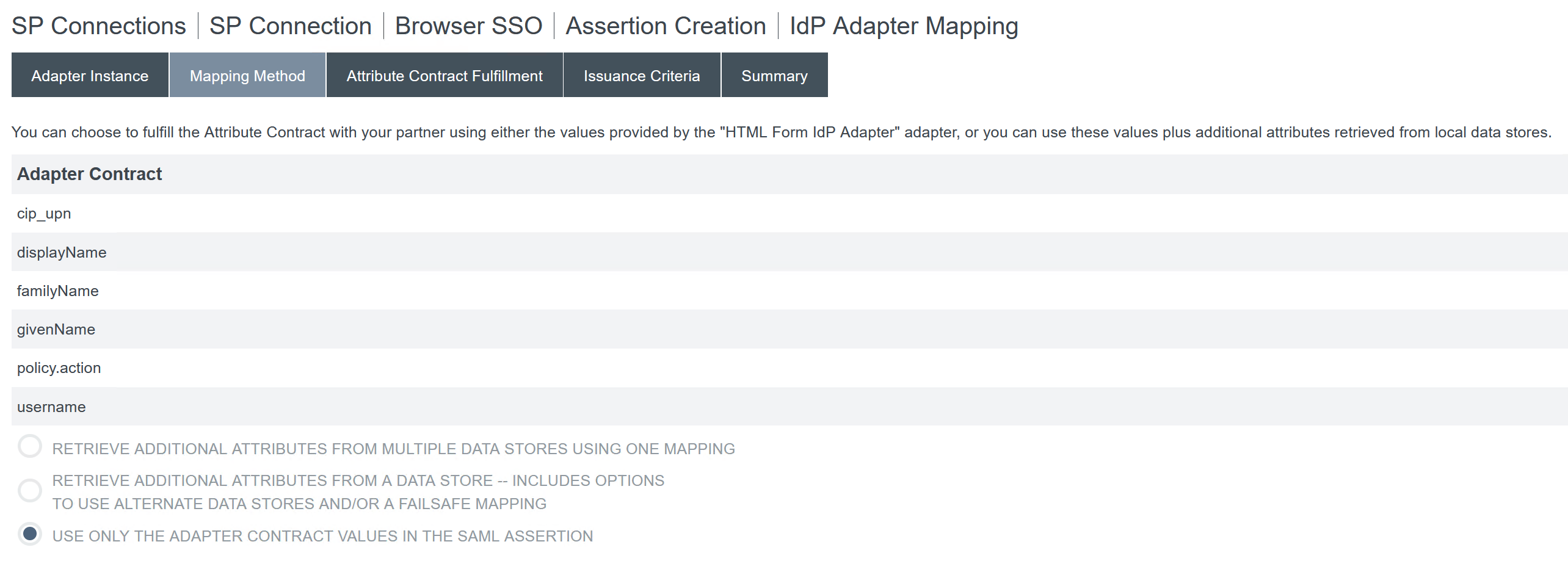

Configurez la méthode de mappage.

-

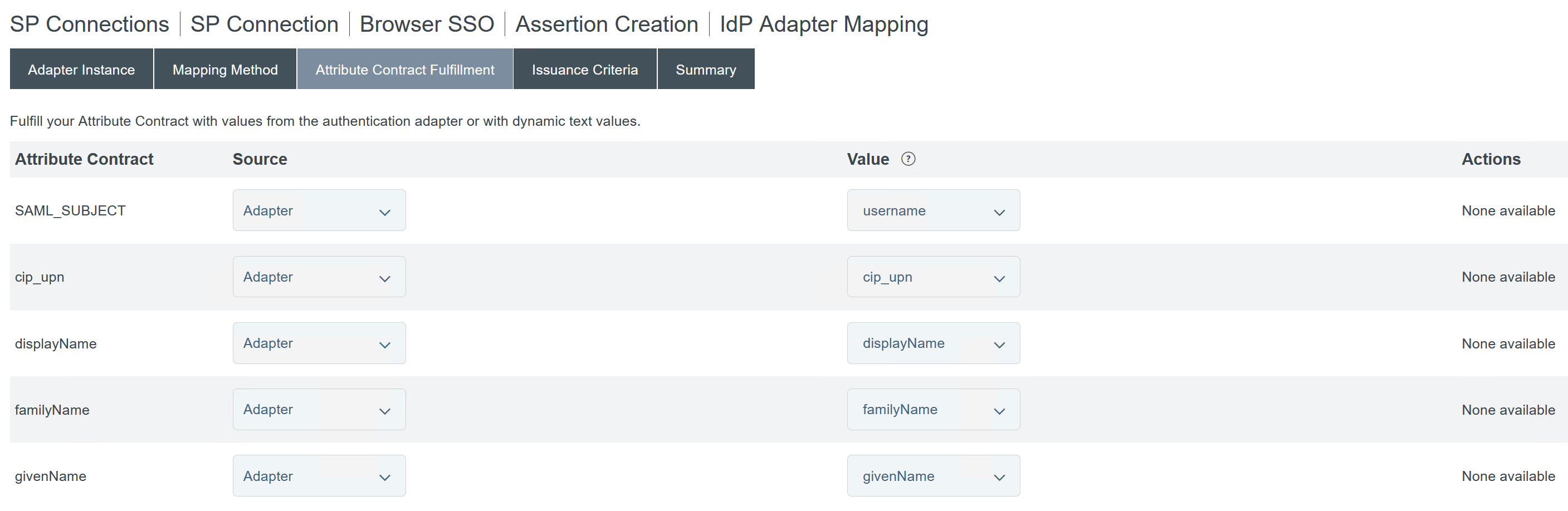

Configurez l’exécution du contrat d’attributs.

-

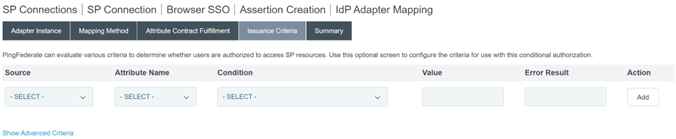

Configurez les critères d’émission par défaut, sans conditions.

-

Le mappage d’adaptateur IDP terminé s’affiche comme suit :

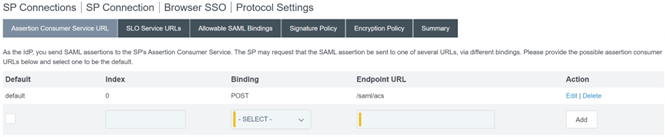

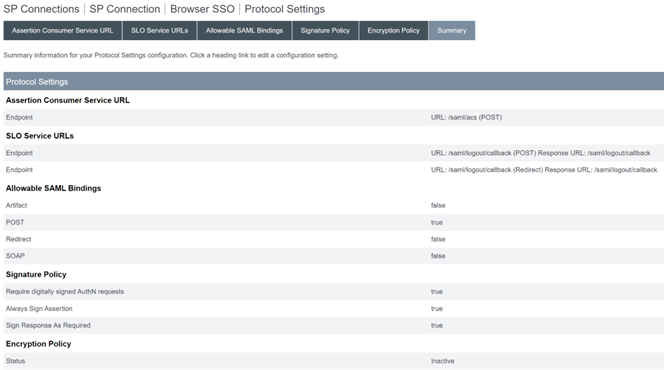

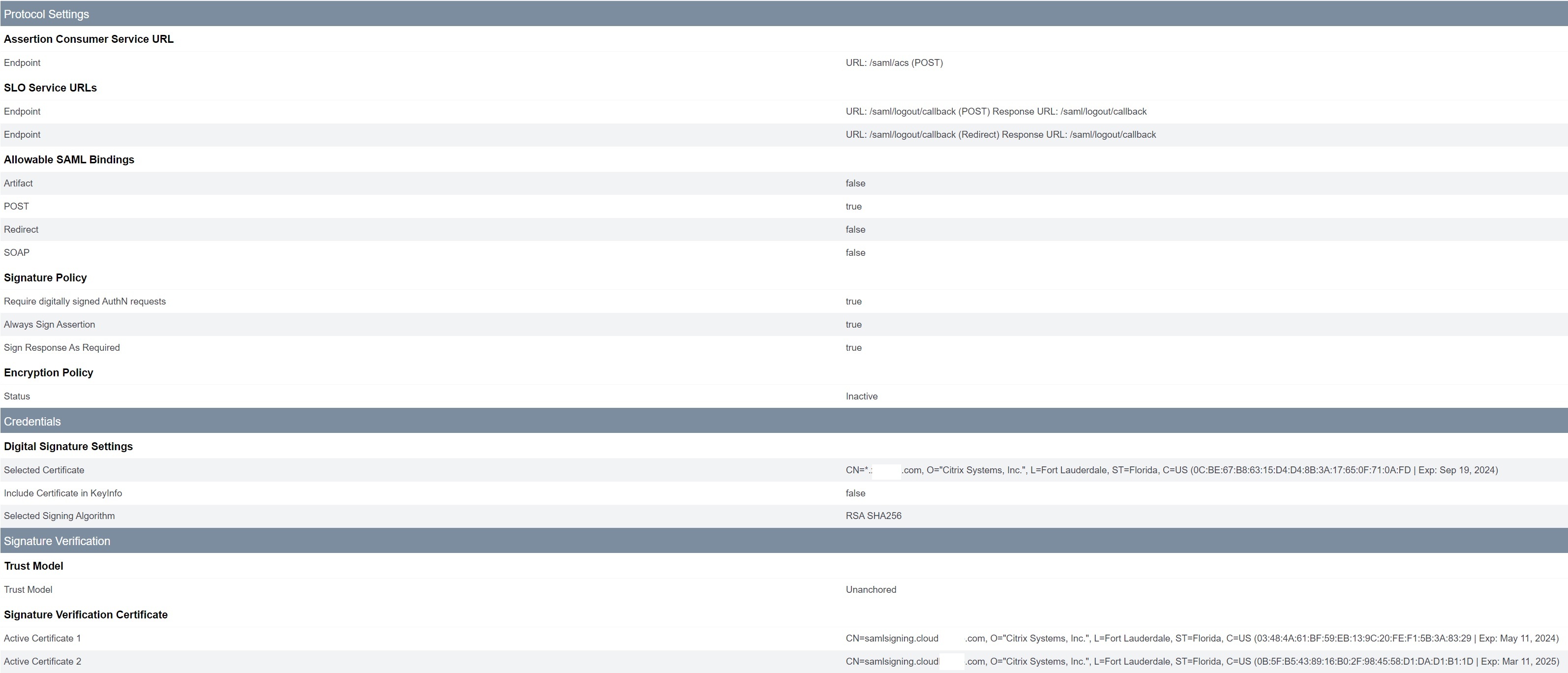

- Configurez les paramètres de protocole. Les chemins SAML requis par Citrix Cloud seront ajoutés à l’URL de base de votre serveur PingFederate. Il est possible de remplacer l’URL de base en saisissant un chemin complet dans le champ URL du point de terminaison, mais cela est généralement inutile et indésirable.

URL de base - https://youpingfederateserver.domain.com

-

Configurez l’URL du service consommateur d’assertions qui ajoute le chemin SAML à l’URL de base du serveur PingFederate. URL du point de terminaison -

/saml/acs

-

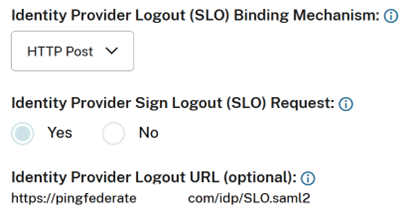

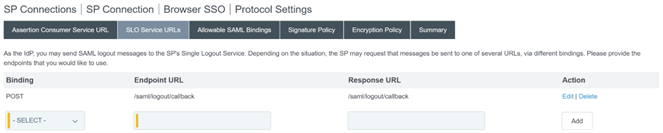

Configurez l’URL du service SLO. URL du point de terminaison -

/saml/logout/callback

Important :

La connexion SAML de Citrix Cloud nécessite qu’une URL de déconnexion PingFederate soit configurée pour correspondre à celle-ci si vous souhaitez effectuer un SLO lors de la déconnexion de Workspace ou de Citrix Cloud. Si l’URL de déconnexion n’est pas configurée dans votre connexion SAML, les utilisateurs finaux ne se déconnecteront que de Workspace, mais pas de PingFederate.

-

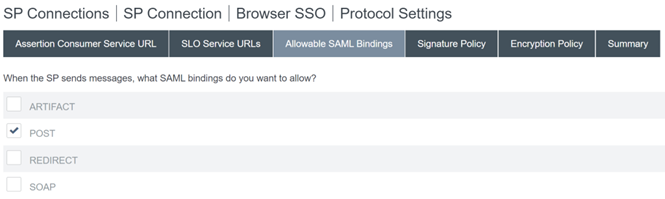

Configurez les liaisons SAML autorisées.

-

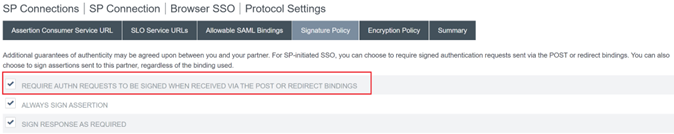

Configurez la stratégie de signature.

Important :

Les paramètres de signature SAML doivent être configurés de manière cohérente des deux côtés de la connexion SAML. Workspace ou Citrix Cloud (SP) doit être configuré pour envoyer des requêtes SSO et SLO signées.

-

PingFederate (IDP) doit être configuré pour appliquer l’application des requêtes signées à l’aide du certificat de vérification de signature SAML de Citrix Cloud.

-

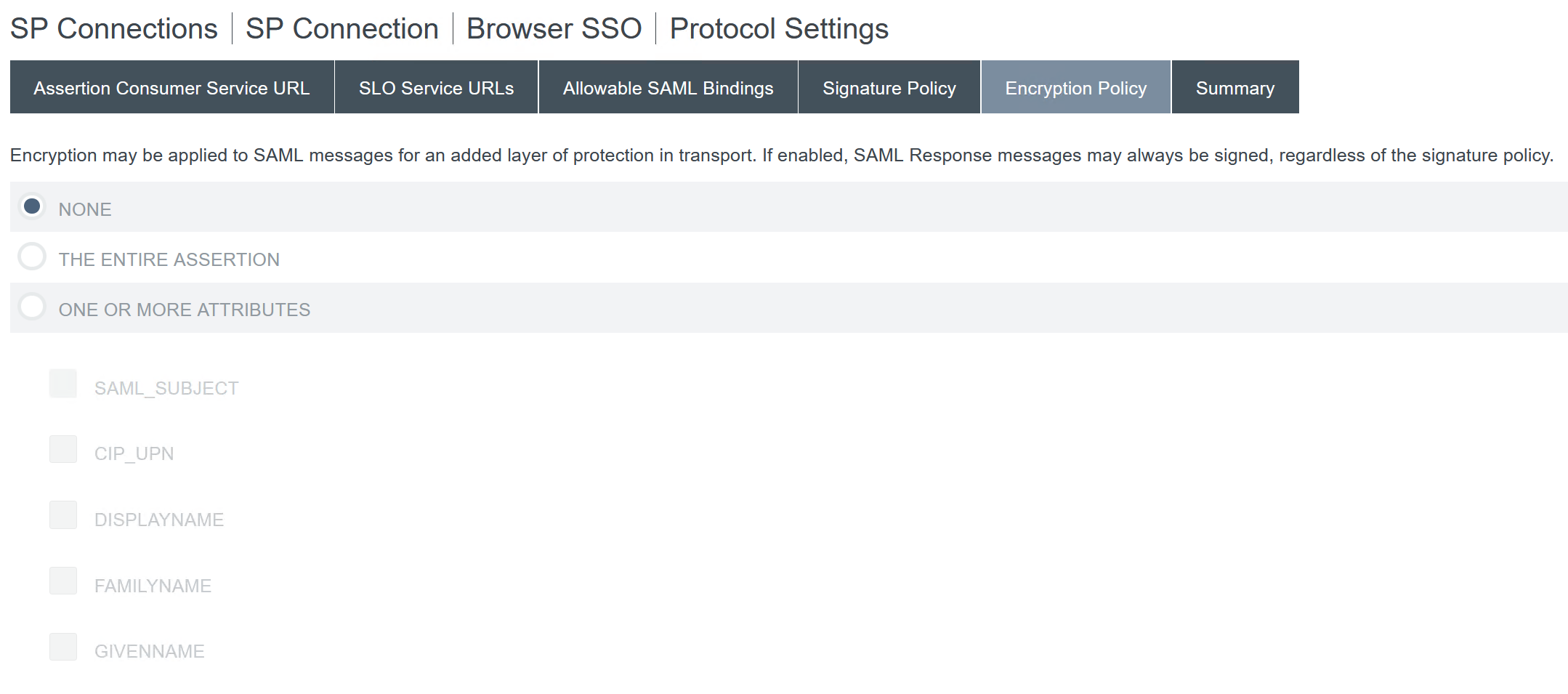

Configurez la stratégie de chiffrement.

Remarque :

Il est recommandé de définir le chiffrement sur AUCUN lors de la configuration initiale et des tests afin de pouvoir déboguer tout problème lié à des attributs SAML manquants ou incorrects dans l’assertion. Si vous avez besoin d’assertions chiffrées, il est recommandé d’activer le chiffrement après avoir prouvé que la connexion à Workspace ou Citrix Cloud est réussie et que toutes les ressources ont été correctement énumérées et peuvent être lancées. Le débogage des problèmes avec SAML lorsque le chiffrement est activé sera impossible si vous ne pouvez pas afficher le contenu en texte clair de l’assertion SAML.

-

Passez en revue l’onglet Résumé.

-

Passez en revue la connexion du fournisseur de services (SP) Citrix Cloud. Une fois configurée, la connexion SP Citrix Cloud devrait ressembler à cet exemple :

Conseil utile :

Utilisez la page d’activation et de résumé de la connexion SP pour examiner votre application SAML et à des fins de débogage, car elle permet d’apporter des modifications de configuration rapides et faciles. La page d’activation et de résumé de la connexion SP vous permet de naviguer vers l’une des sous-sections de configuration SAML en cliquant sur le titre de cette section. Cliquez sur l’un des titres mis en surbrillance en rouge pour mettre à jour ces paramètres.

-

-

La connexion SP Citrix Cloud terminée devrait apparaître dans la liste comme suit.

-

Il est possible d’exporter la connexion SP sous la forme d’un fichier XML. Citrix recommande de sauvegarder votre connexion SP une fois que vous l’avez testée avec Citrix Cloud et Workspace.

Configurer la connexion SAML de Citrix Cloud

Tous les flux de connexion Citrix doivent être initiés par le fournisseur de services à l’aide d’une URL Workspace ou d’une URL Citrix Cloud GO.

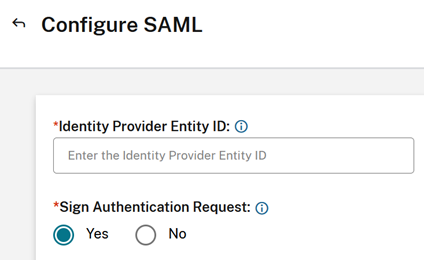

Utilisez les valeurs par défaut recommandées pour la connexion SAML dans Gestion des identités et des accès → Authentification → Ajouter un fournisseur d’identité → SAML.

| Dans ce champ de Citrix Cloud | Saisissez cette valeur |

|---|---|

| ID d’entité |

https://yourpingfedbaseurl.domain.com, où yourpingfedbaseurl.domain.com est le domaine de votre serveur PingFederate. |

| Signer la requête d’authentification | Oui |

| URL du service SSO |

https://yourpingfedbaseurl.domain.com/idp/SSO.saml2 où yourpingfedbaseurl.domain.com est le domaine de votre serveur PingFederate. |

| Mécanisme de liaison SSO | HTTP Post |

| Réponse SAML | Signer la réponse ou l’assertion |

| Contexte d’authentification | Non spécifié, Exact |

| URL de déconnexion |

https://yourpingfedbaseurl.domain.com/idp/SLO.saml2 où yourpingfedbaseurl.domain.com est le domaine de votre serveur PingFederate. |

| Signer la requête de déconnexion | Oui |

| Mécanisme de liaison SLO | HTTP Post |

Important :

- L’utilisation du point de terminaison SSO initié par l’IDP PingFederate incorrect

https://yourpingfederateserver.domain.com/idp/startSSO.ping?PartnerSpId=https://saml.cloud.comn’est pas prise en charge. Citrix Cloud et Workspace ne prennent pas en charge le SSO initié par l’IDP.- L’extrait suivant est tiré de la documentation PingFederate : Il s’agit du chemin utilisé pour initier une transaction d’authentification unique (SSO) non sollicitée initiée par l’IdP, au cours de laquelle une réponse SAML contenant une assertion est envoyée à un fournisseur de services (SP).

- L’utilisation d’un point de terminaison SAML incorrect est connue pour provoquer des échecs de connexion SAML et l’erreur suivante au sein de la plateforme d’authentification de Citrix Cloud.

ExceptionMessage=An IdP-initiated SAML response from YourSAMLApp was received unexpectedly.

Dans cet article

- Prérequis

- Configurer une connexion Active Directory à votre domaine AD à l’aide d’un magasin de données dans PingFederate

- Télécharger le certificat de signature SAML de Citrix Cloud

- Télécharger les métadonnées de Citrix Cloud

- Configurer un validateur d’informations d’identification de mot de passe dans PingFederate

- Configurer l’adaptateur IDP dans PingFederate

- Configuration de la connexion du fournisseur de services (application SAML) pour Citrix Cloud ou Workspaces

- Configurer la connexion SAML de Citrix Cloud