Authentifizierung

Verbesserte Citrix®-Sicherheit mit vorausgefülltem Benutzernamen

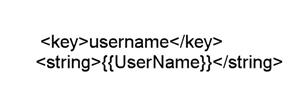

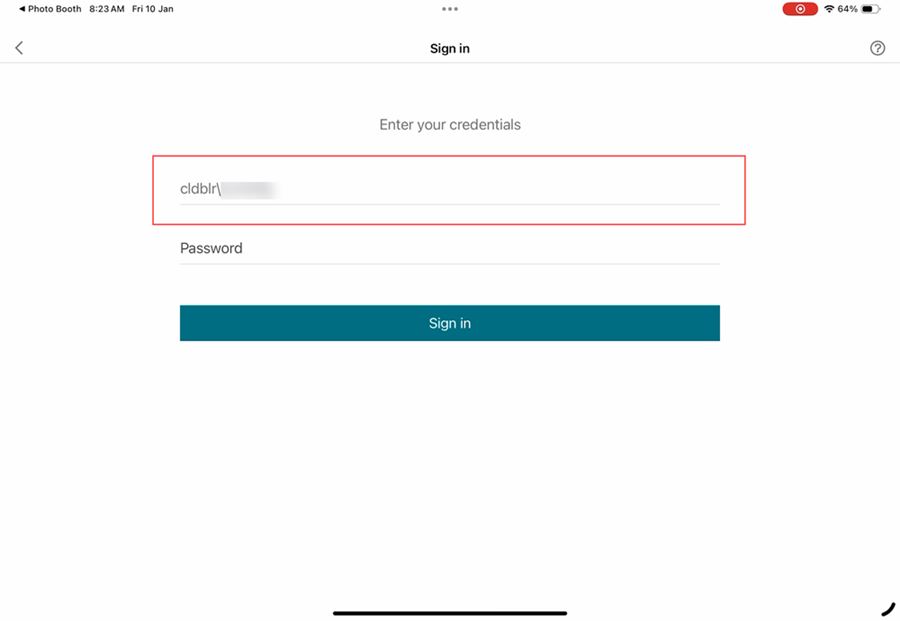

Ab Version 25.1.0 können Sie Unified Endpoint Management (UEM) verwenden, um den Benutzernamen in einem bestimmten Format an verwaltete Geräte zu übermitteln. Unter iOS liest die Citrix Workspace-App diese Konfiguration, ruft den Benutzernamen ab und trägt ihn automatisch in die Authentifizierungsaufforderung ein, wodurch er schreibgeschützt wird. Dies stellt sicher, dass nur der registrierte Gerätebesitzer die App auf diesem spezifischen Gerät authentifizieren und darauf zugreifen kann.

Administratoren erhalten die Möglichkeit, die Benutzerauthentifizierung auf mehreren iOS-Geräten von einem zentralen Ort aus effizient zu verwalten und gleichzeitig sicherzustellen, dass sich nur autorisierte Benutzer anmelden können.

Diese Funktion vereinfacht auch den Anmeldevorgang, indem die Notwendigkeit entfällt, dass Benutzer ihre Anmeldeinformationen manuell eingeben müssen, wodurch das Fehlerrisiko reduziert und die allgemeine Benutzererfahrung verbessert wird. Durch die Kombination von robuster Zugriffssteuerung mit einem nahtlosen Anmeldeablauf unterstützt die Citrix Workspace™-App für iOS sowohl verbesserte Sicherheit als auch optimierte Benutzerfreundlichkeit.

Sie können diese Funktion über UEM mithilfe der folgenden Einstellungen konfigurieren:

- > **Hinweis:**

- >

- > Dieses Beispiel verwendet Microsoft Intune als UEM-Lösung zu Demonstrationszwecken. Die Schritte und die Benutzeroberfläche können je nach UEM-Anbieter variieren.

- Melden Sie sich bei Ihrem UEM-Anbieter an.

- Fügen Sie die Citrix Workspace-App zu Ihrem UEM-Anbieter zur Verwaltung hinzu. Laden Sie sie über das UEM-Portal hoch oder verknüpfen Sie sie mit dem App Store.

- Erstellen Sie eine App-Konfigurationsrichtlinie für Ihre App.

- Fügen Sie ein Schlüssel-Wert-Paar zur XML-Eigenschaftsliste hinzu und geben Sie die folgenden Werte ein:

-

Schlüssel:

username -

Werttyp:

String - Wert: Payload-Variable, die im Microsoft Intune-Portal dokumentiert ist.

-

Schlüssel:

Microsoft Intune:

Weitere Informationen finden Sie unter – iOS and iPadOS device settings to use common iOS/iPadOS features in Intune.

Jamf:

- <key>username</key>

- <string>$USERNAME</string>

<!--NeedCopy-->

Weitere Informationen finden Sie unter – Payload Variables for Configuration Profiles.

Einschränkung:

- Das System unterstützt nur die native Anmeldeseite. Für webbasierte Anmeldungen wird das Vorausfüllen des Benutzernamens nicht unterstützt.

Schnelle Smartcard

- Ab Version 24.12.0 führt die Citrix Workspace-App für iOS Smartcard-Verbesserungen für eine verbesserte Authentifizierungsleistung und Benutzerfreundlichkeit ein. Dieses Update bringt erhebliche Verbesserungen bei der Smartcard-Unterstützung, wodurch die Benutzererfahrung reibungsloser und effizienter wird. Mit der Integration der Unterstützung für gleichzeitige Protokolle und des schnellen Smartcard-Protokolls können Benutzer eine schnellere Authentifizierung und eine nahtlose Nutzung von Smartcard-Lesegeräten erwarten. Die schnelle Smartcard ist mit der CNG (Crypto Next Generation) API auf dem Windows-Desktop kompatibel.

Hinweis:

Wenden Sie sich an den Citrix Helpdesk, um diese Funktion zu aktivieren.

Einschränkungen:

- Parallelität wird in der Citrix Workspace-App für iOS nicht vollständig unterstützt.

- Plug & Play wird nicht unterstützt.

Erzwingen des Citrix-Zugriffs mithilfe der Citrix Workspace-App

-

Ab Version 24.12.0 können Administratoren Benutzer auf iOS-Geräten anweisen, ausschließlich über die native App auf Citrix Workspace zuzugreifen. Wenn diese Funktion aktiviert ist, werden Benutzer, die versuchen, auf die Store-URL und Browser von Drittanbietern zuzugreifen, automatisch zur Citrix Workspace-App umgeleitet. Dies stellt sicher, dass sie alle Funktionen der nativen App nutzen und ein nahtloses Benutzererlebnis genießen können. Darüber hinaus gibt diese Funktion Administratoren mehr Kontrolle über die Benutzerumgebung und verbessert die Sicherheit, indem der Authentifizierungsprozess innerhalb der nativen App verbleibt, wodurch das Herunterladen von ICA-Dateien entfällt.

- Administratoren können diese Funktion über ihr Citrix Cloud-Konto aktivieren. Diese Funktion wird derzeit nur für Cloud-Stores unterstützt. Weitere Informationen finden Sie unter Mandate end users to authenticate and access apps and desktops through native app.

Aufforderung zur Aktivierung der Biometrie überspringen

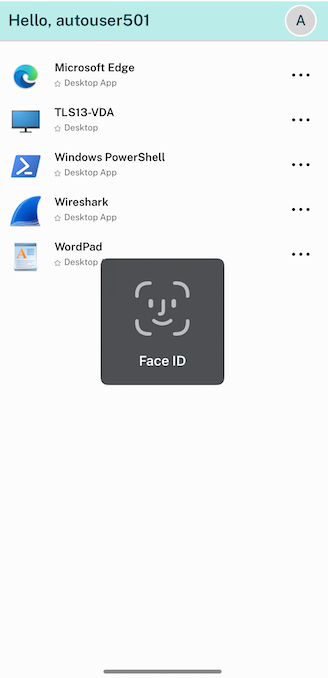

Zuvor wurden Endbenutzer aufgefordert, auszuwählen, ob sie biometrische Daten (Touch ID oder Face ID) zur Authentifizierung in der Citrix Workspace-App verwenden möchten. Ab Version 24.9.0 können Administratoren diese Aufforderung nun überspringen, wodurch der Anmeldevorgang für Benutzer optimiert wird.

Wenn Biometrie aktiviert ist, werden Benutzerpasswörter sicher im Schlüsselbund gespeichert und durch biometrische Authentifizierung geschützt. Nach Ablauf des Authentifizierungstokens werden Benutzer automatisch zur biometrischen Verifizierung aufgefordert. Wenn die Biometrie auf dem Gerät nicht konfiguriert ist, müssen Benutzer ihre Anmeldeinformationen manuell eingeben, wenn das Token abläuft.

Diese Funktion wird derzeit nur für lokale Stores unterstützt, die die Lightweight Directory Access Protocol (LDAP)-Authentifizierung verwenden.

Konfiguration

Die folgenden Methoden können verwendet werden, um die biometrische Authentifizierung zu aktivieren:

- Mobile Device Management (MDM)

- Global App Configuration Service (GACS)

Um die biometrische Authentifizierung über MDM zu aktivieren, müssen Administratoren die folgende Einstellung verwenden:

- Schlüssel: `settings_skip_consent_for_biometric_protected_password_saving`

- Wert: `true/false`

-

Standardwert:

false– Wenn auf

truegesetzt, wird die biometrische Wiederanmeldefunktion automatisch für Endbenutzer angewendet, ohne ihnen die Möglichkeit zu geben, diese auszuwählen oder abzulehnen.– Wenn auf

falsegesetzt, ist die biometrische Wiederanmeldefunktion optional, und Benutzer können wählen, ob sie diese akzeptieren oder ablehnen möchten.

Um die biometrische Authentifizierung über GACS zu aktivieren, müssen Administratoren die folgenden Schritte ausführen:

- Navigieren Sie in Citrix Cloud zu Workspace-Konfiguration > App-Konfiguration > Konfigurieren.

- Wählen Sie unter Citrix Workspace-App die Option Sicherheit und Authentifizierung.

- Aktivieren Sie unter Authentifizierung die Option Aufforderung zur Verwendung von Biometrie überspringen.

Weitere Informationen finden Sie unter Unterstützung für die Konfiguration der Citrix Workspace-App-Einstellungen über UEM.

Unterstützung für die Erzwingung der biometrischen Authentifizierung für den Zugriff auf die Citrix Workspace-App

Administratoren können jetzt die biometrische Authentifizierung eines Geräts erzwingen, um ihren Benutzern den Zugriff auf die Citrix Workspace-App zu ermöglichen. Mit dieser Funktion wird beim Öffnen der Citrix Workspace-App, nachdem sie geschlossen oder nach dem Minimieren in den Vordergrund gebracht wurde, eine Aufforderung zur Face ID- oder Touch ID-Verifizierung angezeigt, um die App zu entsperren und sich anzumelden. Wenn das Gerät keine biometrische Authentifizierung unterstützt, wird die Passwort- oder Passcode-Authentifizierungsmethode verwendet, um auf die App zuzugreifen. Wenn der Passcode auf dem Gerät nicht aktiviert ist, wird das Konto abgemeldet, und der Benutzer muss sich erneut anmelden, um auf die Citrix Workspace-Anwendung zuzugreifen.

Administratoren können diese Funktion mithilfe der Unified Endpoint Management-Lösung mit den folgenden Schlüssel-Wert-Paaren konfigurieren:

- Schlüssel: verify_biometric_on_app_foreground_transition

- Werttyp: Boolean

-

Wert: true oder false

- Wenn auf true gesetzt, ist die biometrische Authentifizierung für Endbenutzer erforderlich, um auf die Citrix Workspace-App zuzugreifen.

-

Wenn auf false gesetzt, wird die biometrische Authentifizierung für den Zugriff auf die Citrix Workspace-App nicht erzwungen. Benutzer haben die Möglichkeit, die biometrische Authentifizierung zu deaktivieren.

Unterstützung für die Authentifizierung mit FIDO2 beim Verbinden mit einem lokalen Store

Ab Version 24.7.0 können Benutzer sich bei der Citrix Workspace-App für iOS mithilfe der FIDO2-basierten passwortlosen Authentifizierung anmelden, wenn sie sich mit einem lokalen Store verbinden. FIDO2 bietet eine nahtlose Authentifizierungsmethode, die es Unternehmensmitarbeitern ermöglicht, auf die Citrix Workspace-App für iOS zuzugreifen, ohne Benutzername oder Passwort eingeben zu müssen. Diese Funktion unterstützt sowohl Roaming- (nur USB) als auch Plattform-Authentifikatoren (nur PIN-Code, Touch ID und Face ID).

Sie können diese Funktion mithilfe des Global App Configuration Service und des Unified Endpoint Management konfigurieren.

Hinweis:

Diese Funktion wird nur im Systembrowser unterstützt.

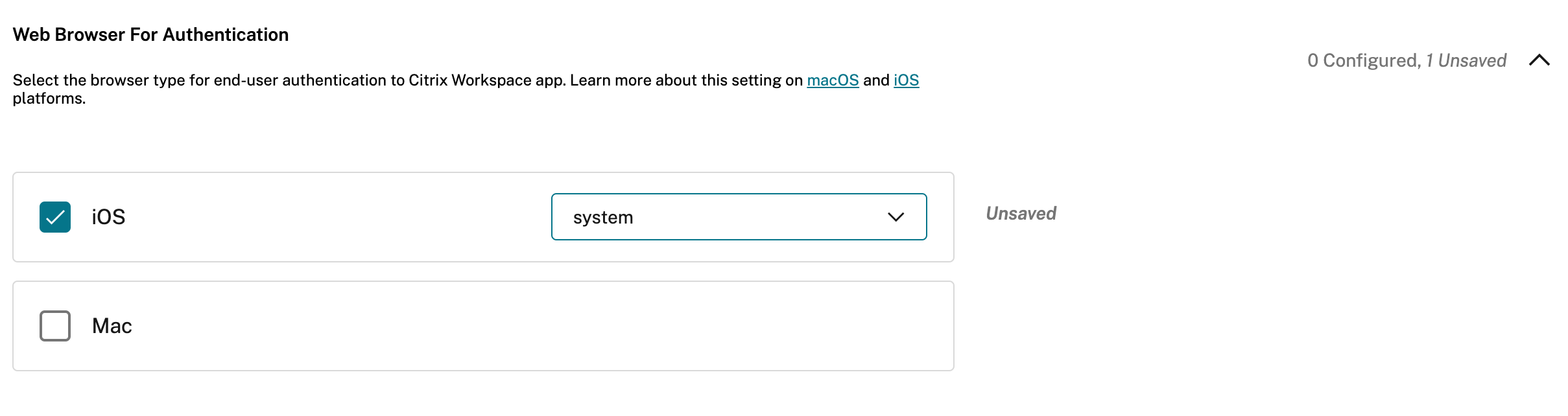

Verwendung des Global App Configuration Service

Um die Konfiguration über den Global App Configuration Service vorzunehmen, führen Sie die folgenden Schritte aus:

- Melden Sie sich mit Ihren Anmeldeinformationen bei Citrix Cloud an.

- Navigieren Sie zu Workspace-Konfiguration > App-Konfiguration.

- Wählen Sie auf der Seite App-Konfiguration den Store aus und tippen Sie dann auf Konfigurieren.

- Navigieren Sie auf der Seite Workspace-URL zu Sicherheit und Authentifizierung > Authentifizierung.

-

Wählen Sie unter Authentifizierungsbrowsertyp die Option iOS und dann System aus dem Dropdown-Menü.

- Tippen Sie auf Entwürfe veröffentlichen, um die Einstellungen für den ausgewählten Store zu veröffentlichen.

Weitere Informationen zum Global App Configuration Service finden Sie unter Einstellungen für lokale Stores konfigurieren in der Dokumentation zum Global App Configuration Service.

Verwendung der Unified Endpoint Management-Lösungen

Um die Konfiguration mithilfe der einheitlichen Endpunktverwaltung vorzunehmen, führen Sie die folgenden Schritte aus:

- 1. Melden Sie sich bei Ihrem Unified Endpoint Management (UEM)-Anbieter an.

- Fügen Sie die Citrix Workspace-App hinzu, die Sie über Ihren UEM-Anbieter verwalten möchten. Sie können die App über das Portal Ihres UEM-Anbieters hochladen, um die Verwaltung durch Ihren UEM-Anbieter zu ermöglichen. Alternativ können Sie die App im App Store verknüpfen. - 1. Erstellen Sie eine App-Konfigurationsrichtlinie für Ihre App. - 1. Fügen Sie das Schlüssel-Wert-Paar zur XML-Eigenschaftsliste hinzu und geben Sie die folgenden Werte ein:

- <dict>

<key>category</key>

<string>authentication</string>

<key>userOverride</key>

<false/>

<key>settings</key>

<array>

<dict>

<key>name</key>

<string>settings_auth_web_browser</string>

<key>value</key>

<string>system</string>

</dict>

</array>

</dict>

<!--NeedCopy-->

Weitere Informationen finden Sie unter Workspace-App mithilfe von Unified Endpoint Management-Lösungen konfigurieren.

Clientzertifikatsauthentifizierung

Wichtig:

- Bei Verwendung von StoreFront unterstützt die Citrix Workspace-App:

- Citrix Access Gateway Enterprise Edition Version 9.3

- NetScaler Gateway Version 10.x bis Version 11.0

- Citrix Gateway Version 11.1 und höher

- Die Citrix Workspace-App für iOS unterstützt die Clientzertifikatsauthentifizierung.

- Nur Access Gateway Enterprise Edition 9.x und 10.x (und spätere Versionen) unterstützen die Clientzertifikatsauthentifizierung.

- Authentifizierungstypen mit doppelter Quelle müssen CERT und LDAP sein.

- Die Citrix Workspace-App unterstützt auch die optionale Clientzertifikatsauthentifizierung.

- Es werden nur P12-formatierte Zertifikate unterstützt.

Benutzer, die sich bei einem virtuellen Citrix Gateway-Server anmelden, können auch anhand der Attribute des Clientzertifikats authentifiziert werden, das dem virtuellen Server präsentiert wird. Die Clientzertifikatsauthentifizierung kann auch mit einem anderen Authentifizierungstyp, LDAP, verwendet werden, um eine doppelte Quellauthentifizierung bereitzustellen.

Administratoren können Endbenutzer anhand der clientseitigen Zertifikatsattribute wie folgt authentifizieren:

- die Clientauthentifizierung auf dem virtuellen Server aktiviert ist.

- der virtuelle Server ein Clientzertifikat anfordert.

- ein Stammzertifikat an den virtuellen Server auf Citrix Gateway gebunden wird.

Wenn sich Benutzer beim virtuellen Citrix Gateway-Server anmelden, können sie nach der Authentifizierung den Benutzernamen und die Domäneninformationen aus dem Feld SubjectAltName:OtherName:MicrosoftUniversalPrincipalName im Zertifikat extrahieren. Dies hat das Format username@domain.

Die Authentifizierung ist abgeschlossen, wenn der Benutzer den Benutzernamen und die Domäne extrahiert und die erforderlichen Informationen (z. B. das Kennwort) bereitstellt. Wenn der Benutzer kein gültiges Zertifikat und keine gültigen Anmeldeinformationen bereitstellt oder die Extraktion von Benutzername/Domäne fehlschlägt, schlägt die Authentifizierung fehl.

Sie können Benutzer anhand des Clientzertifikats authentifizieren, indem Sie den Standardauthentifizierungstyp auf die Verwendung des Clientzertifikats festlegen. Sie können auch eine Zertifikatsaktion erstellen, die definiert, was während der Authentifizierung basierend auf einem Client-SSL-Zertifikat zu tun ist.

Konfigurieren der XenApp®-Farm

- Erstellen Sie eine XenApp-Farm für mobile Geräte in der Citrix Virtual Apps™-Konsole oder der Web Interface-Konsole. Die Konsole hängt von der Version von Citrix Virtual Apps ab, die Sie installiert haben.

Die Citrix Workspace-App verwendet eine XenApp-Farm, um Informationen über die Anwendungen abzurufen, für die ein Benutzer Berechtigungen besitzt. Dieselben Informationen werden an die auf dem Gerät ausgeführten Apps weitergegeben. Diese Methode ähnelt der Art und Weise, wie Sie die Web Interface für herkömmliche SSL-basierte Citrix Virtual Apps-Verbindungen verwenden, bei denen Sie das Citrix Gateway konfigurieren können.

Konfigurieren Sie die XenApp-Farm für die Citrix Workspace-App für mobile Geräte, um Verbindungen vom Citrix Gateway wie folgt zu unterstützen:

- Wählen Sie in der XenApp-Farm Sicheren Clientzugriff verwalten > Einstellungen für sicheren Clientzugriff bearbeiten.

- Ändern Sie die Zugriffsmethode in Gateway Direct.

- Geben Sie den FQDN der Citrix Gateway-Appliance ein.

- Geben Sie die Informationen der Secure Ticket Authority (STA) ein.

Konfigurieren der Citrix Gateway-Appliance

Für die Clientzertifikatsauthentifizierung konfigurieren Sie Citrix Gateway mit Zwei-Faktor-Authentifizierung unter Verwendung der Cert- und LDAP-Authentifizierungsrichtlinien. So konfigurieren Sie die Citrix Gateway-Appliance:

- 1. Erstellen Sie eine Sitzungsrichtlinie auf Citrix Gateway, um eingehende Citrix Virtual Apps-Verbindungen von der Citrix Workspace-App zuzulassen. Geben Sie den Speicherort Ihrer neu erstellten XenApp-Farm an.

- Erstellen Sie eine Sitzungsrichtlinie, um zu identifizieren, dass die Verbindung von der Citrix Workspace-App stammt. Konfigurieren Sie beim Erstellen der Sitzungsrichtlinie den folgenden Ausdruck und wählen Sie „Alle Ausdrücke abgleichen“ als Operator für den Ausdruck:

- `REQ.HTTP.HEADER User-Agent CONTAINS CitrixWorkspace`

- Legen Sie in der zugehörigen Profilkonfiguration für die Sitzungsrichtlinie auf der Registerkarte **Sicherheit** die Option **Standardautorisierung** auf **Zulassen** fest.

-

Überprüfen Sie auf der Registerkarte Veröffentlichte Anwendungen, ob das Feld ICA® Proxy auf EIN gesetzt ist, falls die Einstellung keine globale Einstellung ist (Sie haben das Kontrollkästchen „Global überschreiben“ aktiviert).

- Geben Sie im Feld Adresse der Web Interface die URL ein, einschließlich der config.xml für die XenApp-Farm, die die Gerätebenutzer verwenden, zum Beispiel:

- /XenAppServerName/Citrix/PNAgent/config.xml

- oder

- /XenAppServerName/CustomPath/config.xml.

-

Binden Sie die Sitzungsrichtlinie an einen virtuellen Server.

-

Erstellen Sie Authentifizierungsrichtlinien für Cert und LDAP.

-

Binden Sie die Authentifizierungsrichtlinien an den virtuellen Server.

- Konfigurieren Sie den virtuellen Server so, dass er Clientzertifikate im TLS-Handshake anfordert. Navigieren Sie dazu zu Zertifikat > SSL-Parameter öffnen > Clientauthentifizierung > setzen Sie Clientzertifikat auf Obligatorisch.

Wichtig:

- Wenn das auf dem Citrix Gateway verwendete Serverzertifikat Teil einer Zertifikatskette ist. Wenn es sich beispielsweise um ein Zwischenzertifikat handelt, installieren Sie die Zertifikate auf dem Citrix Gateway. Informationen zur Installation von Zertifikaten finden Sie in der Citrix Gateway-Dokumentation.

- Der Benutzer muss das Zertifikat manuell importieren, wenn das Clientzertifikat vor der Authentifizierung als obligatorisch festgelegt ist.

- Geben Sie im Feld Adresse der Web Interface die URL ein, einschließlich der config.xml für die XenApp-Farm, die die Gerätebenutzer verwenden, zum Beispiel:

Konfigurieren des Mobilgeräts

Wenn die Clientzertifikatsauthentifizierung auf Citrix Gateway aktiviert ist, werden Benutzer basierend auf bestimmten Attributen des Clientzertifikats authentifiziert. Nach der Authentifizierung können Sie den Benutzernamen und die Domäne aus dem Zertifikat extrahieren. Sie können spezifische Richtlinien für jeden Benutzer anwenden.

- Öffnen Sie in der Citrix Workspace-App das Konto, und geben Sie im Feld Server den passenden FQDN Ihres Citrix Gateway-Servers ein. Beispiel: GatewayClientCertificateServer.organization.com. Die Citrix Workspace-App erkennt automatisch, dass das Clientzertifikat erforderlich ist.

- Benutzer können entweder ein neues Zertifikat installieren oder eines aus der Liste der bereits installierten Zertifikate auswählen. Für die iOS-Clientzertifikatsauthentifizierung laden Sie das Zertifikat ausschließlich über die Citrix Workspace-App herunter und installieren es.

- Nachdem Sie ein gültiges Zertifikat ausgewählt haben, werden die Felder für Benutzername und Domäne auf dem Anmeldebildschirm mit dem Benutzernamen aus dem Zertifikat vorausgefüllt. Ein Endbenutzer kann weitere Details, einschließlich des Kennworts, eingeben.

- Wenn die Clientzertifikatsauthentifizierung als optional festgelegt ist, können Benutzer die Zertifikatsauswahl überspringen, indem sie auf der Zertifikatsseite auf „Zurück“ drücken. In diesem Fall fährt die Citrix Workspace-App mit der Verbindung fort und zeigt dem Benutzer den Anmeldebildschirm an.

- Nachdem Benutzer die erste Anmeldung abgeschlossen haben, können sie Anwendungen starten, ohne das Zertifikat erneut bereitzustellen. Die Citrix Workspace-App speichert das Zertifikat für das Konto und verwendet es automatisch für zukünftige Anmeldeanforderungen.

Unterstützung zum Wechseln des Webbrowsers für die Authentifizierung

Ab Version 23.2.0 können Administratoren den für den Authentifizierungsprozess verwendeten Browser von einem eingebetteten Browser zu einem Systembrowser auf iOS- oder iPad-Geräten wechseln, wenn eine erweiterte Authentifizierungsrichtlinie auf der lokalen Citrix Gateway- und StoreFront-Bereitstellung konfiguriert ist.

Rewrite-Richtlinie für den Authentifizierungsprozess konfigurieren

Administratoren können den für den Authentifizierungsprozess verwendeten Browser von einem eingebetteten Browser zu einem Systembrowser wechseln. Dies ist nur möglich, wenn eine erweiterte Authentifizierungsrichtlinie auf der lokalen Citrix Gateway- und StoreFront-Bereitstellung konfiguriert ist. Um eine erweiterte Authentifizierungsrichtlinie zu konfigurieren, konfigurieren Sie die NetScaler Rewrite-Richtlinie über die NetScaler-Befehlszeile:

enable ns feature REWRITEadd rewrite action insert_auth_browser_type_hdr_act insert_http_header X-Auth-WebBrowser "\"System\""add rewrite policy insert_auth_browser_type_hdr_pol "HTTP.REQ.URL.EQ(\"/cgi/authenticate\")" insert_auth_browser_type_hdr_actbind vpn vserver <VPN-vserver-Name> -policy insert_auth_browser_type_hdr_pol -priority 10 -gotoPriorityExpression END -type AAA_RESPONSE

Der Wechsel zum Systembrowser bietet weitere Funktionen wie:

- Bessere Erfahrung mit zertifikatbasierter Authentifizierung.

- Möglichkeit, ein vorhandenes Benutzerzertifikat aus dem Geräteschlüsselspeicher während des Authentifizierungsprozesses zu verwenden.

- Unterstützung für einige Authentifikatoren von Drittanbietern wie SITHS eID.

Der eingebettete Browser wird als Standardbrowser für die Authentifizierung verwendet, wenn der Administrator die obige Rewrite-Richtlinie nicht konfiguriert hat.

Diese Tabelle listet die Browser auf, die für die Authentifizierung basierend auf der Konfiguration auf dem NetScaler® Gateway und dem Global App Config Service verwendet werden:

| NetScaler Gateway | Global App Configuration Service | Für die Authentifizierung verwendeter Browser |

|---|---|---|

| System | System | System |

| System | Embedded | System |

| Embedded | System | System |

| Embedded | Embedded | Embedded |

| Keine Konfiguration | System | System |

| Keine Konfiguration | Embedded | Embedded |

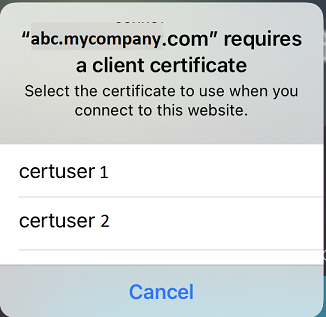

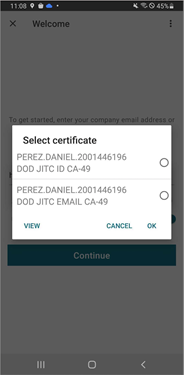

Unterstützung der zertifikatbasierten Authentifizierung für lokale Stores

Endbenutzer können jetzt die zertifikatbasierte Authentifizierung verwenden, bei der die Zertifikate im Geräteschlüsselbund gespeichert werden. Beim Anmelden erkennt die Citrix Workspace-App die Liste der Zertifikate auf Ihrem Gerät, und Sie können ein Zertifikat zur Authentifizierung auswählen.

-

Wichtig:

-

-

Nachdem Sie das Zertifikat ausgewählt haben, bleibt die Auswahl für den nächsten Start der Citrix Workspace-App bestehen. Um ein anderes Zertifikat auszuwählen, können Sie „Safari zurücksetzen“ in den iOS-Geräteeinstellungen oder die Citrix Workspace-App neu installieren.

Hinweis:

Diese Funktion unterstützt lokale Bereitstellungen.

So konfigurieren Sie:

- Navigieren Sie zur URL der Global App Configuration Store Settings API und geben Sie die Cloud-Store-URL ein.

Zum Beispiel:

https://discovery.cem.cloud.us/ads/root/url/<hash coded store URL>/product/workspace/os/ios. - Navigieren Sie zu API Exploration > SettingsController > postDiscoveryApiUsingPOST > klicken Sie auf POST.

- Klicken Sie auf INVOKE API.

-

Geben Sie die Payload-Details ein und laden Sie sie hoch. Wählen Sie einen der folgenden Werte aus:

- „Embedded“: Sie können WKWebView verwenden. Diese Option ist standardmäßig festgelegt.

- „system“: Sie können den Safari View Controller verwenden.

Zum Beispiel:

"category": "Authentication", "userOverride": false, "settings": [ { "name": "Web Browser to use for Authentication", "value": "*Embedded*/*System*" }, <!--NeedCopy-->Auf iOS- oder iPad-Geräten können Administratoren den für den Authentifizierungsprozess verwendeten Browser wechseln. Sie können von einem eingebetteten Browser zu einem Systembrowser wechseln, wenn eine erweiterte Authentifizierungsrichtlinie auf der lokalen Citrix Gateway- und StoreFront-Bereitstellung konfiguriert ist. Weitere Informationen finden Sie unter Rewrite-Richtlinie für den Authentifizierungsprozess konfigurieren.

- Klicken Sie auf EXECUTE, um den Dienst zu übertragen.

Smartcards

Citrix Workspace-App unterstützt SITHS-Smartcards nur für In-Session-Verbindungen.

Wenn Sie FIPS Citrix Gateway-Geräte verwenden, konfigurieren Sie Ihre Systeme so, dass SSL-Neuverhandlungen abgelehnt werden. Weitere Informationen finden Sie im Knowledge Center-Artikel CTX123680.

Die folgenden Produkte und Konfigurationen werden unterstützt:

- Unterstützte Lesegeräte:

- Precise Biometrics Tactivo für iPad Mini Firmware-Version 3.8.0

- Precise Biometrics Tactivo für iPad (vierte Generation) und Tactivo für iPad (dritte Generation) und iPad 2 Firmware-Version 3.8.0

- BaiMobile® 301MP und 301MP-L Smartcard-Lesegeräte

- Thursby PKard USB-Lesegerät

- Feitian iR301 USB-Lesegerät

- Type-C CCID-kompatible Lesegeräte

- Twocanoes Smartcard-Dienstprogramm-Lesegerät

- Unterstützte VDA Smartcard-Middleware

- ActiveIdentity

- Unterstützte Smartcards:

- PIV-Karten

- Common Access Card (CAC)

- Unterstützte Konfigurationen:

- Smartcard-Authentifizierung bei Citrix Gateway mit StoreFront 2.x und XenDesktop 7.x oder höher oder XenApp 6.5 oder höher

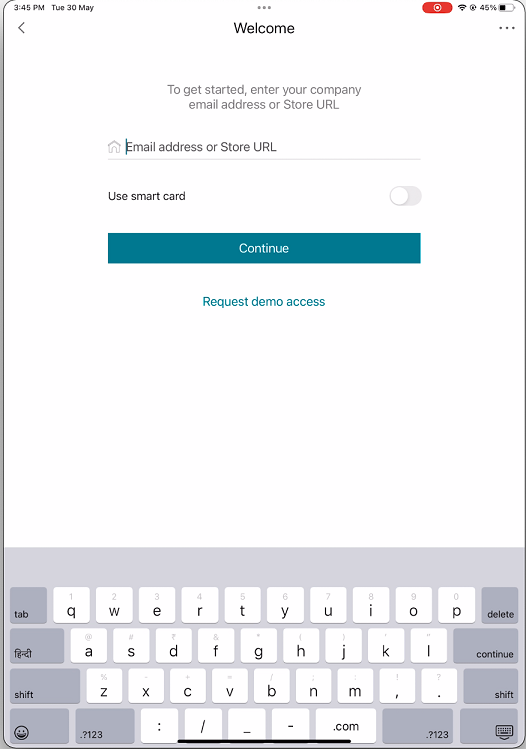

So konfigurieren Sie die Citrix Workspace-App für den Zugriff auf Apps

-

Wenn Sie die Citrix Workspace-App automatisch für den Zugriff auf Apps konfigurieren möchten, wenn Sie ein Konto erstellen, geben Sie im Feld Adresse die passende URL Ihres Stores ein. Zum Beispiel:

- StoreFront.organization.com

- netscalervserver.organization.com

-

Wählen Sie die Option Smartcard verwenden, wenn Sie eine Smartcard zur Authentifizierung verwenden.

Hinweis:

Anmeldungen beim Store sind etwa eine Stunde lang gültig. Danach müssen sich Benutzer erneut anmelden, um andere Anwendungen zu aktualisieren oder zu starten.

Unterstützung für generische Type-C-Lesegeräte

Ab Version 23.12.0 unterstützt die Citrix Workspace-App für iOS nun Type-C CCID-kompatible Lesegeräte für die Smartcard-Authentifizierung. Zuvor wurden nur Lesegeräte mit Lightning-Anschluss unterstützt. Die Integration von Type-C-Smartcard-Lesegeräten in die Citrix Workspace-App bietet zwei Vorteile: Benutzer können sich über die Citrix Workspace-App authentifizieren und die Smartcard nahtlos in ihren virtuellen Desktopsitzungen verwenden.

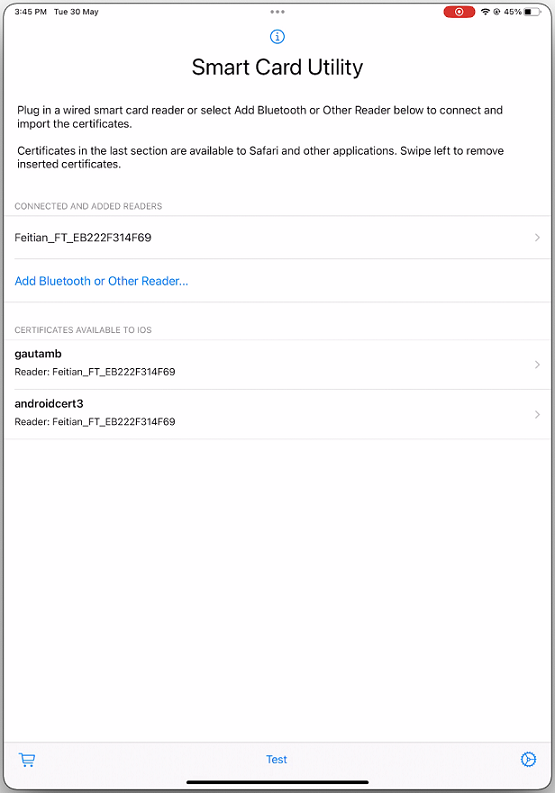

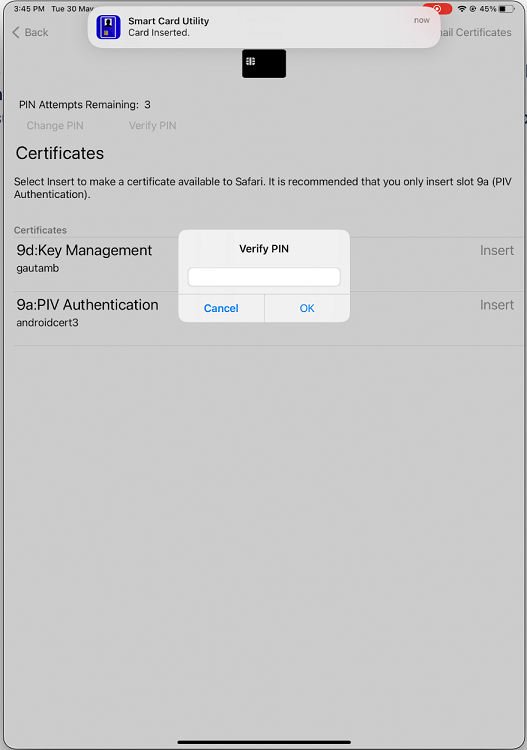

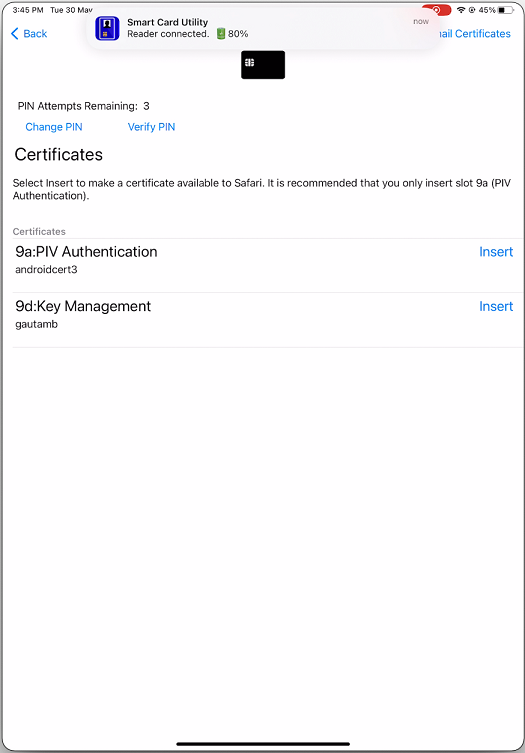

Unterstützung für das Twocanoes Smartcard-Dienstprogramm-Lesegerät

Ab Version 24.3.5 unterstützt die Citrix Workspace-App für iOS die Twocanoes Smartcard-Dienstprogramm-Lesegeräte. Weitere Informationen zu unterstützten Smartcard-Lesegeräten finden Sie unter Smartcards.

Hinweis:

Das Twocanoes Smartcard-Dienstprogramm USB-C-Lesegerät wird sowohl für die Anmeldung bei der Citrix Workspace-App als auch für die Anmeldung bei virtuellen Sitzungen unterstützt. Das Twocanoes Smartcard-Dienstprogramm Bluetooth-Lesegerät wird jedoch nur für die Anmeldung bei der Citrix Workspace-App und nicht für die Anmeldung bei virtuellen Sitzungen unterstützt.

Führen Sie die folgenden Schritte aus, um das Twocanoes Smartcard-Dienstprogramm Bluetooth-Lesegerät zu konfigurieren:

- Laden Sie die Smart Card Utility-App aus dem App Store herunter und installieren Sie sie. Weitere Informationen finden Sie unter Smart Card Utility Bluetooth Reader Quick Start in der Twocanoes Knowledge Base.

- Stellen Sie sicher, dass Bluetooth auf Ihrem Gerät aktiviert ist und die Smartcard in das Lesegerät eingelegt ist.

-

Öffnen Sie die Smart Card Utility-App.

- Wenn Sie das Bluetooth-Lesegerät verwenden, tippen Sie auf Bluetooth oder anderes Lesegerät hinzufügen… und wählen Sie Ihr Lesegerät zum Verbinden aus.

Hinweis:

Wenn das Lesegerät mit PIN-Kopplung aktiviert ist, müssen Sie die PIN eingeben, wenn Sie dazu aufgefordert werden. Die PIN befindet sich auf der Rückseite des Lesegeräts.

- Tippen Sie auf Einfügen bei dem erforderlichen Zertifikat, um es in die Schlüsselbund-Schnittstelle zu kopieren.

Hinweis:

Die Smart Card Utility-App hat eine von Apple bereitgestellte Cryptokit-Erweiterung implementiert, um Zertifikate in Form von Token in die Schlüsselbund-Schnittstelle zu schreiben. Weitere Informationen finden Sie unter Smartcard-Authentifizierung konfigurieren in der Apple-Entwicklerdokumentation.

- Stellen Sie sicher, dass das Lesegerät mit dem Gerät verbunden bleibt.

-

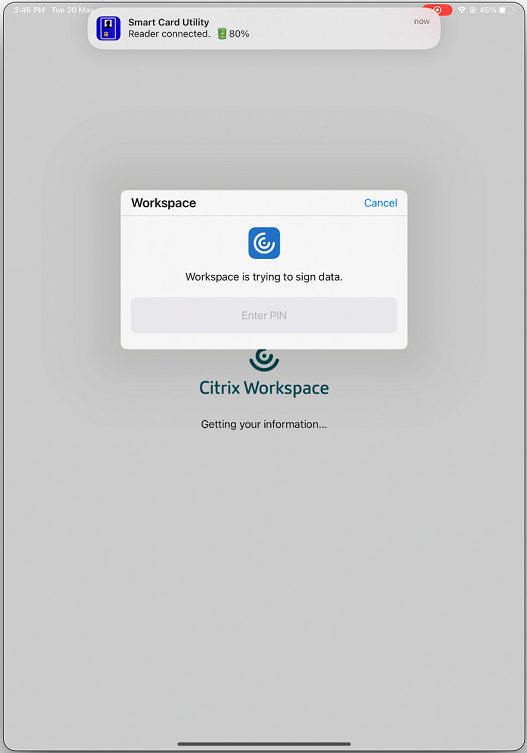

Öffnen Sie die Citrix Workspace-App und geben Sie die Store-URL ein, die mit Smartcard-Authentifizierung konfiguriert ist.

-

Wählen Sie auf dem Zertifikatsbildschirm das erforderliche Zertifikat aus und geben Sie die von Ihrem IT-Administrator bereitgestellte Smartcard-PIN ein, um sich anzumelden.

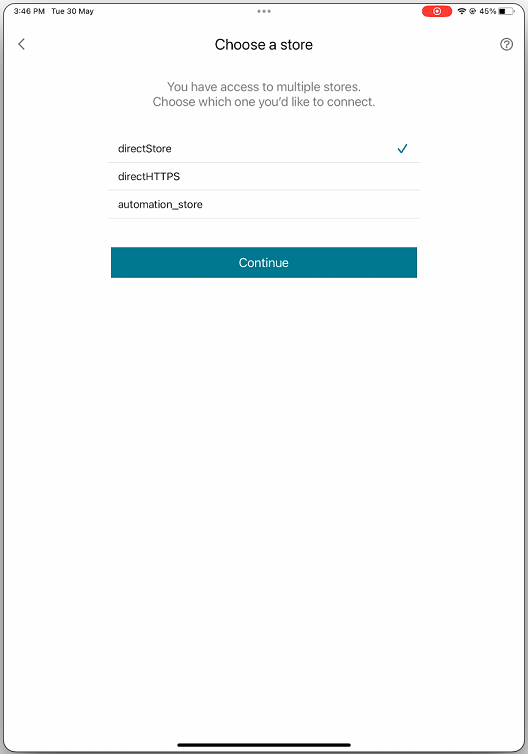

-

Wenn Sie Zugriff auf mehrere Stores haben, wählen Sie den gewünschten Store aus und tippen Sie auf Weiter.

- Nach erfolgreicher Authentifizierung sind Sie bei der Citrix Workspace-App angemeldet.

YubiKey-Unterstützung für die Smartcard-Authentifizierung

Ab Version 23.12.0 können Sie nun die Smartcard-Authentifizierung mit YubiKey durchführen. Diese Funktion bietet eine Authentifizierungserfahrung mit einem einzigen Gerät für die Citrix Workspace-App sowie für virtuelle Sitzungen und veröffentlichte Apps in der VDA-Sitzung. Sie eliminiert die Notwendigkeit, Smartcard-Lesegeräte oder andere externe Authentifikatoren anzuschließen. Dies vereinfacht die Endbenutzererfahrung, da YubiKey eine Vielzahl von Protokollen wie OTP, FIDO usw. unterstützt.

Um sich bei der Citrix Workspace-App anzumelden, müssen Endbenutzer den YubiKey in ihr iPhone oder iPad einstecken, den Smartcard-Schalter aktivieren und ihre Store-URL angeben.

Hinweis:

Diese Funktion unterstützt nur die direkte Verbindung zur Citrix Workspace-App bei StoreFront-Bereitstellungen und nicht über Citrix Gateway. Die YubiKey-Unterstützung für die Smartcard-Authentifizierung über Citrix Gateway wird in einer zukünftigen Version verfügbar sein. Die Citrix Workspace-App für iOS unterstützt nur die YubiKey 5-Serie. Weitere Informationen zu YubiKey finden Sie unter YubiKey 5-Serie.

Unterstützung für mehrere Zertifikate bei der Smartcard-Authentifizierung

Bisher zeigte die Citrix Workspace-App für iOS das Zertifikat an, das im ersten Steckplatz der verbundenen Smartcard verfügbar war.

Ab Version 24.1.0 zeigt die Citrix Workspace-App für iOS alle auf der Smartcard verfügbaren Zertifikate an. Diese Funktion ermöglicht es Ihnen, das erforderliche Zertifikat während der Authentifizierung mittels Smartcard-Authentifizierung auszuwählen.

Alle auf der Smartcard verfügbaren Zertifikate anzeigen

Ab Version 23.7.5 zeigt die Citrix Workspace-App für iOS nun mehrere auf der Smartcard verfügbare Zertifikate an und ermöglicht Ihnen die Auswahl des Zertifikats für die Smartcard-basierte Authentifizierung. Das erforderliche Zertifikat kann auf der Seite Zertifikat auswählen ausgewählt werden, sobald die Smartcard-Umschaltfläche aktiviert wurde.

RSA SecurID-Authentifizierung

Die Citrix Workspace-App unterstützt die RSA SecurID-Authentifizierung für Secure Web Gateway-Konfigurationen. Die Konfigurationen erfolgen über die Weboberfläche und für alle Citrix Gateway-Konfigurationen.

URL-Schema für den Software-Token in der Citrix Workspace-App für iOS erforderlich: Der von der Citrix Workspace-App verwendete RSA SecurID-Software-Token registriert nur das URL-Schema com.citrix.securid.

Wenn Endbenutzer sowohl die Citrix Workspace-App als auch die RSA SecurID-App auf ihrem iOS-Gerät installiert haben, müssen Benutzer das URL-Schema com.citrix.securid auswählen, um den RSA SecurID Software Authenticator (Software-Token) in die Citrix Workspace-App auf ihren Geräten zu importieren.

So importieren Sie einen RSA SecurID Soft-Token

Um einen RSA Soft-Token mit der Citrix Workspace-App zu verwenden, stellen Sie als Administrator sicher, dass die Endbenutzer Folgendes beachten:

- die Richtlinie für die PIN-Länge

- den PIN-Typ (nur numerisch und alphanumerisch)

- die Beschränkungen für die PIN-Wiederverwendung

Nachdem der Endbenutzer erfolgreich beim RSA-Server authentifiziert wurde, muss er die PIN nur einmal einrichten. Nach der PIN-Verifizierung wird er auch beim StoreFront-Server authentifiziert. Nach allen Überprüfungen zeigt die Workspace-App die verfügbaren veröffentlichten Anwendungen und Desktops an.

So verwenden Sie einen RSA Soft-Token

-

Importieren Sie den von Ihrer Organisation bereitgestellten RSA Soft-Token.

-

Wählen Sie aus der E-Mail mit Ihrer angehängten SecurID-Datei In Workspace öffnen als Importziel aus. Nachdem der Soft-Token importiert wurde, öffnet sich die Citrix Workspace-App automatisch.

-

Wenn Ihre Organisation ein Passwort für den Import bereitgestellt hat, geben Sie das von Ihrer Organisation bereitgestellte Passwort ein und klicken Sie auf OK. Nachdem Sie auf OK geklickt haben, wird eine Meldung angezeigt, dass der Token erfolgreich importiert wurde.

-

Schließen Sie die Importmeldung und tippen Sie in der Citrix Workspace-App auf Konto hinzufügen.

-

Geben Sie die von Ihrer Organisation bereitgestellte URL für den Store ein und klicken Sie auf Weiter.

-

Geben Sie auf dem Anmeldebildschirm Ihre Anmeldeinformationen ein: Benutzername, Passwort und Domäne. Geben Sie für das Feld PIN 0000 ein, es sei denn, Ihre Organisation hat Ihnen eine andere Standard-PIN mitgeteilt. Die PIN 0000 ist eine RSA-Standardeinstellung, aber Ihre Organisation hat sie möglicherweise geändert, um ihren Sicherheitsrichtlinien zu entsprechen.

-

Klicken Sie oben links auf Anmelden. Eine Meldung zum Erstellen einer PIN wird angezeigt.

-

Geben Sie eine 4- bis 8-stellige PIN ein und klicken Sie auf OK. Eine Meldung zur Überprüfung Ihrer neuen PIN wird angezeigt.

-

Geben Sie Ihre PIN erneut ein und klicken Sie auf OK. Sie können nun auf Ihre Apps und Desktops zugreifen.

Nächster Token-Code

Die Citrix Workspace-App unterstützt die Funktion für den nächsten Token-Code, wenn Sie Citrix Gateway mit RSA SecurID-Authentifizierung konfigurieren. Wenn Sie drei falsche Passwörter eingeben, wird eine Fehlermeldung im Citrix Gateway-Plug-in angezeigt. Um sich anzumelden, warten Sie auf den nächsten Token. Der RSA-Server kann so konfiguriert werden, dass das Konto eines Benutzers deaktiviert wird, wenn sich ein Benutzer zu oft mit einem falschen Passwort anmeldet.

Abgeleitete Anmeldeinformationen

Die Unterstützung für abgeleitete Purebred-Anmeldeinformationen innerhalb der Citrix Workspace-App ist verfügbar. Beim Verbinden mit einem Store, der abgeleitete Anmeldeinformationen zulässt, können Benutzer sich mit einer virtuellen Smartcard bei der Citrix Workspace-App anmelden. Diese Funktion wird nur bei lokalen Bereitstellungen unterstützt.

Hinweis:

Citrix Virtual Apps and Desktops™ 7 1808 oder höher sind erforderlich, um diese Funktion zu nutzen.

So aktivieren Sie abgeleitete Anmeldeinformationen in der Citrix Workspace-App:

- Gehen Sie zu Einstellungen > Erweitert > Abgeleitete Anmeldeinformationen.

- Tippen Sie auf Abgeleitete Anmeldeinformationen verwenden.

So erstellen Sie eine virtuelle Smartcard zur Verwendung mit abgeleiteten Anmeldeinformationen:

- Tippen Sie unter Einstellungen > Erweitert > Abgeleitete Anmeldeinformationen auf Neue virtuelle Smartcard hinzufügen.

- Bearbeiten Sie den Namen der virtuellen Smartcard.

- Geben Sie eine 8-stellige, nur aus Ziffern bestehende PIN ein und bestätigen Sie diese.

- Tippen Sie auf Weiter.

- Tippen Sie unter Authentifizierungszertifikat auf Zertifikat importieren…

- Der Dokumentenwähler wird angezeigt. Tippen Sie auf Durchsuchen.

- Wählen Sie unter Speicherorte die Option Purebred Key Chain.

- Wählen Sie das passende Authentifizierungszertifikat aus der Liste aus.

- Tippen Sie auf Schlüssel importieren.

- Wiederholen Sie die Schritte 5–9 für das Zertifikat für digitale Signaturen und das Verschlüsselungszertifikat, falls gewünscht.

- Tippen Sie auf Speichern.

Sie können drei oder weniger Zertifikate für Ihre virtuelle Smartcard importieren. Das Authentifizierungszertifikat ist erforderlich, damit die virtuelle Smartcard ordnungsgemäß funktioniert. Das Verschlüsselungszertifikat und das Zertifikat für digitale Signaturen können zur Verwendung in einer VDA-Sitzung hinzugefügt werden.

Hinweis:

Beim Verbinden mit einer HDX™-Sitzung wird die erstellte virtuelle Smartcard in die Sitzung umgeleitet.

Bekannte Einschränkungen

- Benutzer können jeweils nur eine aktive Karte haben.

- Sobald eine virtuelle Smartcard erstellt wurde, kann sie nicht mehr bearbeitet werden. Löschen Sie die Karte und erstellen Sie sie neu.

- Eine PIN kann bis zu zehnmal ungültig sein. Wenn sie nach zehn Versuchen ungültig ist, wird die virtuelle Smartcard gelöscht.

- Wenn Sie abgeleitete Anmeldeinformationen auswählen, überschreibt die virtuelle Smartcard eine physische Smartcard.

User-Agent

Die Citrix Workspace-App sendet in Netzwerkanfragen eine User-Agent-Zeichenfolge, die zur Konfiguration von Authentifizierungsrichtlinien verwendet werden kann, einschließlich der Umleitung der Authentifizierung an andere Identitätsanbieter (IdPs).

Hinweis

Die in der folgenden Tabelle als Teil des User-Agent genannten Versionsnummern sind Beispiele und werden automatisch basierend auf den von Ihnen verwendeten Versionen aktualisiert.

| Szenario | iOS (WkWebView) | iOS (Safari View Controller) | iPadOS (WkWebView) | iPadOS (Safari View Controller) |

|---|---|---|---|---|

| Cloud-Store | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/24.7.0.1 | Default Safari User-Agent string. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1. | Default Safari User-Agent string. |

| Cloud-Store – SaaS- und Web-App

|

Default WKWebview User-Agent string.

|

Default Safari User-Agent string.

|

If isFeatureUseSafariUserAgentForSaasWebviewEnabled is enabled, then following User-Agent is sent

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15) AppleWebKit/605.1.15 (KHTML, like Gecko) / Version/13.4 If Safari/605.1.15 shouldTunnelWebViewTraffic is set to True, then following User-Agent is sent Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15) AppleWebKit/605.1.15 (KHTML, like Gecko) / Version/13.4 Safari/605.1.15/CitrixReceiver/24.5.0/ X1Class CWACapable |

Default Safari User-Agent string.

|

| On-Premises-Store | Default WKWebview User-Agent string. | Default Safari User-Agent string. | – | Default Safari User-Agent string. |

| On-Premises-Store mit NetScaler Gateway | Default WKWebview User-Agent string. | Default Safari User-Agent string. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1 | Default Safari User-Agent string. |

| On-Premises-Store mit NetScaler Gateway und nFactor-Authentifizierung | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/24.7.0.1 | Default Safari User-Agent string. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1 | Default Safari User-Agent string. |

User-Agent-Zeichenfolge für WKWebView

Ab Version 23.3.5 enthält die User-Agent-Zeichenfolge, die bei einigen über WKWebView initiierten Netzwerkanfragen verwendet wird, standardmäßig den Bezeichner der Citrix Workspace-App.

Daher wurde sie geändert von:

Mozilla/5.0 (iPhone; CPU iPhone OS 15_2 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 AuthManager/3.2.4.0

Zu einer der folgenden:

Mozilla/5.0 (iPhone; CPU iPhone OS 15_0 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.3.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone (iPhone-Beispiel)

Oder

Mozilla/5.0 (iPhone; CPU iPhone OS 15_0 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.3.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad (iPad-Beispiel)

nFactor-Authentifizierung

Unterstützung für Multi-Faktor (nFactor)-Authentifizierung

Die Multi-Faktor-Authentifizierung erhöht die Sicherheit einer Anwendung, indem sie von Benutzern verlangt, mehrere Identitätsnachweise für den Zugriff zu erbringen. Die Multi-Faktor-Authentifizierung ermöglicht es dem Administrator, die Authentifizierungsschritte und die zugehörigen Formulare zur Erfassung von Anmeldeinformationen zu konfigurieren.

Die native Citrix Workspace-App kann dieses Protokoll unterstützen, indem sie auf der bereits für StoreFront implementierten Forms-Anmeldeunterstützung aufbaut. Die Web-Anmeldeseite für virtuelle Server von Citrix Gateway und Traffic Manager verwendet dieses Protokoll ebenfalls.

Weitere Informationen finden Sie unter SAML-Authentifizierung und Multi-Faktor (nFactor)-Authentifizierung.

Einschränkungen:

- Wenn die nFactor-Unterstützung aktiviert ist, können Sie keine biometrische Authentifizierung wie Touch ID und Face ID verwenden.

Unterstützung für erweiterte nFactor-Authentifizierungsrichtlinien

Wir unterstützen jetzt die zertifikatbasierte Authentifizierung in der Citrix Workspace-App, wenn diese über erweiterte nFactor-Authentifizierungsrichtlinien auf Citrix Gateway konfiguriert wird. Die nFactor-Authentifizierung hilft bei der Konfiguration flexibler und agiler Multi-Faktor-Schemata.

User-Agent-String:

Bei der erweiterten (nFactor) Authentifizierung für die Citrix Workspace-App auf einem iPhone oder iPad wird der Authentifizierungsprozess zu einer eingebetteten WebView umgeleitet. Der resultierende User-Agent-String kann je nach Betriebssystemversion, CWA-Build-Version, Gerätemodell und AuthManager-Version leicht variieren. Betrachten Sie beispielsweise die folgenden User-Agent-Strings für iPhone und iPad.

Für iPhone:

Mozilla/5.0 (iPhone; CPU iPhone OS 16_2 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.5.0 iOS/16.2 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/3.3.0.0

Für iPad:

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_6) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.5.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/3.3.0.0

Hinweis:

- Die Versions- oder Gerätemodellinformationen können je nach Umgebung variieren.

- Um Citrix Workspace-App für iOS-spezifische, User-Agent-basierte Richtlinien während der Authentifizierung anzuwenden, verwenden Sie die folgenden Schlüsselwörter:

- iOS

- CWA

- CWACapable

Unterstützung für FIDO2-basierte Authentifizierung bei der Verbindung mit einer HDX-Sitzung

Ab Version 23.9.0 unterstützt die Citrix Workspace-App für iOS jetzt die passwortlose Authentifizierung innerhalb einer Citrix Virtual Apps and Desktops-Sitzung mithilfe von FIDO2-basierten Authentifizierungsmethoden. Diese Funktion ermöglicht es Benutzern, sich mit FIDO2-unterstützten Yubico-Sicherheitsschlüsseln bei einer WebAuthn-unterstützten Website in Browsern wie Google Chrome oder Microsoft Edge anzumelden. Das einfache Öffnen einer WebAuthn-unterstützten Website löst die passwortlose Authentifizierung aus. Es werden nur Geräte mit Lightning-Anschluss unterstützt (Geräte mit USB-C- oder USB-4-Anschlüssen werden nicht unterstützt). Die Anmeldung bei der Citrix Workspace-App oder Desktopsitzung mithilfe der passwortlosen Authentifizierung wird nicht unterstützt.

Weitere Informationen zu den Voraussetzungen finden Sie unter Lokale Autorisierung und virtuelle Authentifizierung mit FIDO2 in der Citrix Virtual Apps and Desktops-Dokumentation.

Unterstützung für FIDO2-basierte Authentifizierung bei der Verbindung mit einem Cloud Store

Ab Version 24.5.0 können Benutzer sich bei der Citrix Workspace-App mithilfe der FIDO2-basierten passwortlosen Authentifizierung anmelden, wenn sie sich mit einem Cloud Store verbinden. FIDO2 bietet eine nahtlose Authentifizierungsmethode, die es Unternehmensmitarbeitern ermöglicht, auf Apps und Desktops innerhalb virtueller Sitzungen zuzugreifen, ohne Benutzername oder Kennwort eingeben zu müssen. Diese Funktion unterstützt sowohl Roaming- (nur USB) als auch Plattform-Authentifikatoren (nur PIN-Code, Touch ID und Face ID). Diese Funktion ist standardmäßig aktiviert.

Hinweis:

Die FIDO2-Authentifizierung wird standardmäßig mit den Chrome Custom Tabs unterstützt. Wenn Sie FIDO2-Authentifizierung mit WebView verwenden möchten, registrieren Sie Ihr Interesse über dieses Podio-Formular.

Unterstützung für die Konfiguration der Speicherung von Authentifizierungstoken in der lokalen Bereitstellung

Die Citrix Workspace-App für iOS bietet jetzt eine Option zur Konfiguration der Speicherung von Authentifizierungstoken auf der lokalen Festplatte für lokale Stores. Mit dieser Funktion können Sie die Speicherung des Authentifizierungstokens für eine verbesserte Sicherheit deaktivieren. Nach der Deaktivierung müssen Sie sich nach einem System- oder Sitzungsneustart erneut authentifizieren, um auf die Sitzung zugreifen zu können.

Um die Speicherung von Authentifizierungstoken in der lokalen Bereitstellung mithilfe der Administrationskonfigurationsdatei zu deaktivieren, gehen Sie wie folgt vor:

- Öffnen Sie die Datei

web.configmit einem Texteditor. Diese befindet sich normalerweise unterC:\inetpub\wwwroot\Citrix\Roaming directory. - Suchen Sie das Benutzerkontoelement in der Datei (Store ist der Kontoname Ihrer Bereitstellung).

Beispiel:

<account id=... name="Store"> - Navigieren Sie vor dem Tag

</account>zu den Eigenschaften dieses Benutzerkontos und fügen Sie Folgendes hinzu:

<properties>

<property name="TokenPersistence" value="false" />

</properties>

<!--NeedCopy-->

Das Folgende ist ein Beispiel für die Datei web.config:

<account id="#########################################" name="Store Service"

description="" published="true" updaterType="None" remoteAccessType="StoresOnly">

<annotatedServices>

<clear />

<annotatedServiceRecord serviceRef="1__Citrix_Store">

<metadata>

<plugins>

<clear />

</plugins>

<trustSettings>

<clear />

</trustSettings>

<properties>

<clear />

<property name="TokenPersistence" value="false" />

</properties>

</metadata>

</annotatedServiceRecord>

</annotatedServices>

<metadata>

<plugins>

<clear />

</plugins>

<trustSettings>

<clear />

</trustSettings>

<properties>

</properties>

</metadata>

</account>

<!--NeedCopy-->

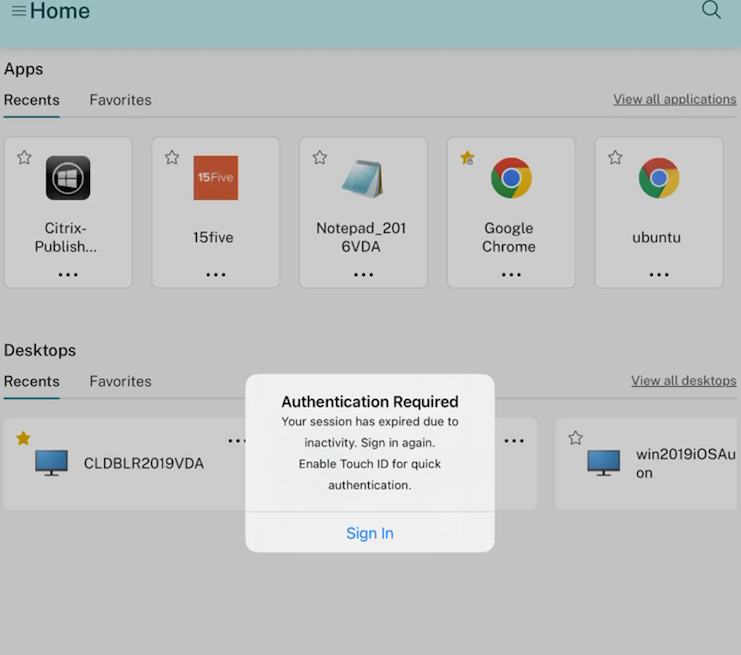

Neuauthentifizierung nach Sitzungs-Timeout

Ab Version 23.3.0 werden Sie aufgefordert, sich erneut bei der Citrix Workspace-App zu authentifizieren, wenn Ihre Sitzung seit Ihrer letzten Anmeldung abgelaufen ist. Sie werden zur Zwei-Faktor-Authentifizierung oder zur Eingabe von Benutzername und Kennwort aufgefordert, wenn Sie sich über das Web oder einen nativen Client mit der Citrix Workspace-App verbinden.

In diesem Artikel

- Verbesserte Citrix®-Sicherheit mit vorausgefülltem Benutzernamen

- Schnelle Smartcard

- Erzwingen des Citrix-Zugriffs mithilfe der Citrix Workspace-App

- Aufforderung zur Aktivierung der Biometrie überspringen

- Unterstützung für die Authentifizierung mit FIDO2 beim Verbinden mit einem lokalen Store

- Clientzertifikatsauthentifizierung

- Smartcards

- YubiKey-Unterstützung für die Smartcard-Authentifizierung

- Unterstützung für mehrere Zertifikate bei der Smartcard-Authentifizierung

- Alle auf der Smartcard verfügbaren Zertifikate anzeigen

- RSA SecurID-Authentifizierung

- Nächster Token-Code

- Abgeleitete Anmeldeinformationen

- User-Agent

- User-Agent-Zeichenfolge für WKWebView

- nFactor-Authentifizierung

- Unterstützung für FIDO2-basierte Authentifizierung bei der Verbindung mit einer HDX-Sitzung

- Unterstützung für FIDO2-basierte Authentifizierung bei der Verbindung mit einem Cloud Store

- Unterstützung für die Konfiguration der Speicherung von Authentifizierungstoken in der lokalen Bereitstellung

- Neuauthentifizierung nach Sitzungs-Timeout