Direkter Zugriff auf Enterprise-Web-Apps

Auf Unternehmens-Webanwendungen wie SharePoint, JIRA, Confluence und andere, die beim Kunden entweder vor Ort oder in öffentlichen Clouds gehostet werden, kann jetzt direkt über einen Client-Browser zugegriffen werden. Endbenutzer müssen den Zugriff auf ihre Unternehmens-Web-Apps nicht mehr über Citrix Workspace initiieren. Mithilfe dieser Funktion können Endbenutzer außerdem auf die Web-Apps zugreifen, indem sie in ihren E-Mails, Collaboration-Tools oder Browser-Lesezeichen auf Links klicken. Auf diese Weise wird den Kunden eine echte Zero-Footprint-Lösung bereitgestellt.

Funktionsweise

-

Fügen Sie einen neuen DNS-Eintrag hinzu oder ändern Sie einen vorhandenen DNS-Eintrag für die konfigurierten Enterprise-Web-Apps.

-

Der IT-Administrator würde einen neuen öffentlichen DNS-Eintrag hinzufügen oder einen vorhandenen öffentlichen DNS-Eintrag für den konfigurierten FQDN der Unternehmens-Web-App ändern, um den Benutzer zum Citrix Secure Private Access-Dienst umzuleiten.

-

Wenn der Endbenutzer den Zugriff auf die konfigurierte Unternehmens-Web-App initiiert, wird der App-Datenverkehr an den Citrix Secure Private Access-Dienst umgeleitet, der dann den Zugriff auf die App über einen Proxy verwaltet.

-

Sobald die Anforderung beim Citrix Secure Workspace Access-Dienst eingeht, überprüft dieser die Benutzerauthentifizierung und Anwendungsautorisierung, einschließlich kontextbezogener Überprüfungen der Zugriffsrichtlinien.

-

Nach erfolgreicher Validierung kommuniziert der Citrix Secure Private Access-Dienst mit Citrix Cloud Connector Appliances, die in der Umgebung des Kunden (entweder vor Ort oder in der Cloud) bereitgestellt werden, um den Zugriff auf die konfigurierte Unternehmens-Web-App zu ermöglichen.

Konfigurieren Sie Citrix Secure Workspace Access für den direkten Zugriff auf Enterprise-Web-Apps

Voraussetzungen

Bevor Sie beginnen, müssen Sie Folgendes für die Anwendung konfigurieren.

- Anwendungs-FQDN

- SSL-Zertifikat – Öffentliches Zertifikat für die zu konfigurierende App

- Ressourcenstandort – Installieren Sie Citrix Cloud Connector Appliances

- Zugriff auf den öffentlichen DNS-Eintrag, um ihn mit dem kanonischen Namen (CNAME) zu aktualisieren, der von Citrix während der App-Konfiguration bereitgestellt wird.

Vorgehensweise zum Konfigurieren des direkten Zugriffs auf Enterprise-Web-Apps:

Wichtig:

Eine vollständige End-to-End-Konfiguration einer App finden Sie unter Administratorgeführter Workflow für einfaches Onboarding und Einrichten.

- Klicken Sie auf der Secure Private Access-Startseite auf Weiter.

Hinweis:

Die Schaltfläche Weiter wird nur beim ersten Verwenden des Assistenten angezeigt. Bei der nachfolgenden Verwendung können Sie direkt zur Seite Anwendungen navigieren und dann auf App hinzufügenklicken.

-

Richten Sie Identität und Authentifizierung ein. Weitere Einzelheiten finden Sie unter Administratorgeführter Workflow für einfaches Onboarding und Einrichten.

-

Fahren Sie mit dem Hinzufügen einer App fort. Einzelheiten finden Sie unter Anwendungen hinzufügen und verwalten.

-

Wählen Sie die App aus, die Sie hinzufügen möchten, und klicken Sie auf Überspringen.

-

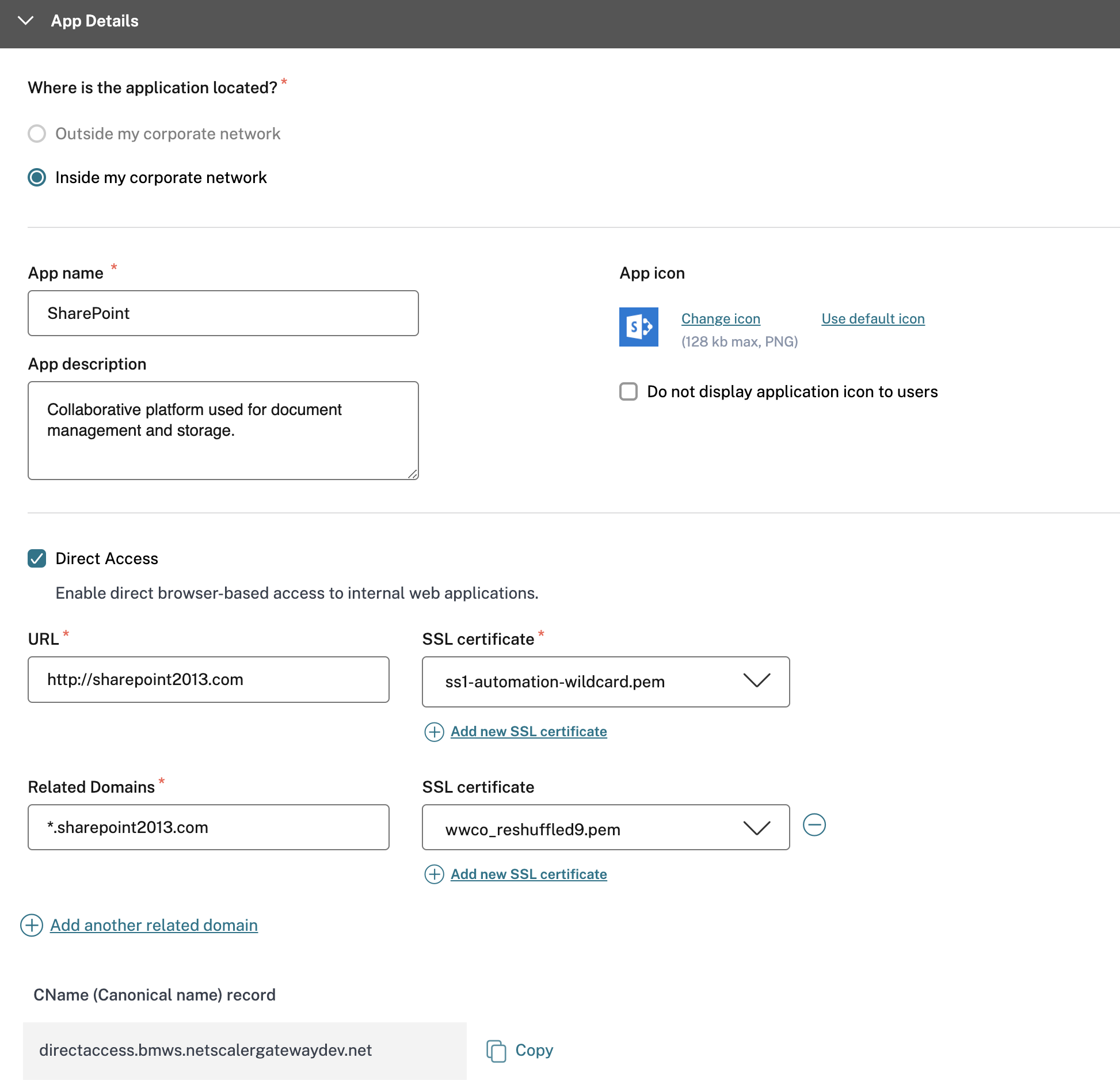

Wählen Sie unter Wo befindet sich der Anwendungsspeicherort?den Speicherort aus.

-

Geben Sie die folgenden Details im Abschnitt App-Details ein und klicken Sie auf Weiter.

-

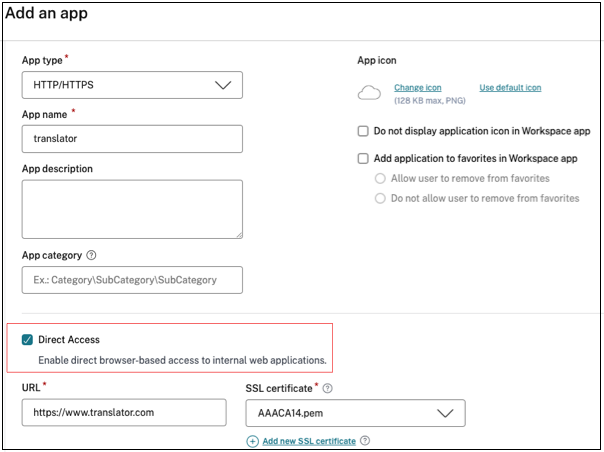

App-Typ – Wählen Sie den App-Typ (HTTP oder HTTPS).

-

App-Name – Name der Anwendung.

-

App-Beschreibung – Eine kurze Beschreibung der App. Diese Beschreibung, die Sie hier eingeben, wird Ihren Benutzern im Arbeitsbereich angezeigt.

-

App-Symbol – Klicken Sie auf Symbol ändern , um das App-Symbol zu ändern. Die Symboldateigröße muss 128 x 128 Pixel betragen. Wenn Sie das Symbol nicht ändern, wird das Standardsymbol angezeigt.

Wenn Sie das App-Symbol nicht anzeigen möchten, wählen Sie Anwendungssymbol für Benutzer nicht anzeigen.

-

-

Wählen Sie Direktzugriff , um Benutzern den direkten Zugriff auf die App über einen Client-Browser zu ermöglichen. Geben Sie die folgenden Details ein.

- URL – URL für die Back-End-Anwendung. Die URL muss im HTTPS-Format vorliegen und ein entsprechender DNS-Eintrag muss vom Administrator hinzugefügt werden.

-

SSL-Zertifikat – Wählen Sie ein vorhandenes SSL-Zertifikat aus dem Dropdown-Menü aus oder fügen Sie ein neues SSL-Zertifikat hinzu, indem Sie auf Neues SSL-Zertifikat hinzufügenklicken.

Wichtige Hinweise:

- Es wird nur ein öffentliches oder vertrauenswürdiges CA-Zertifikat unterstützt. Selbstsignierte Zertifikate werden nicht unterstützt.

- Es muss eine vollständige Zertifikatskette hochgeladen werden.

-

Zugehörige Domänen – Die zugehörige Domäne wird automatisch anhand der von Ihnen angegebenen URL eingetragen. Die zugehörige Domäne hilft dem Dienst, die URL als Teil der App zu identifizieren und den Datenverkehr entsprechend weiterzuleiten. Sie können mehr als eine zugehörige Domäne hinzufügen. Sie können an jede zugehörige Domäne ein SSL-Zertifikat binden, dies ist optional.

- CName-Eintrag – Automatisch generiert von Secure Private Access. Dies ist der Wert, der im DNS eingetragen werden muss, um den direkten Zugriff auf die Anwendung zu ermöglichen.

-

Klicken Sie auf Weiter.

-

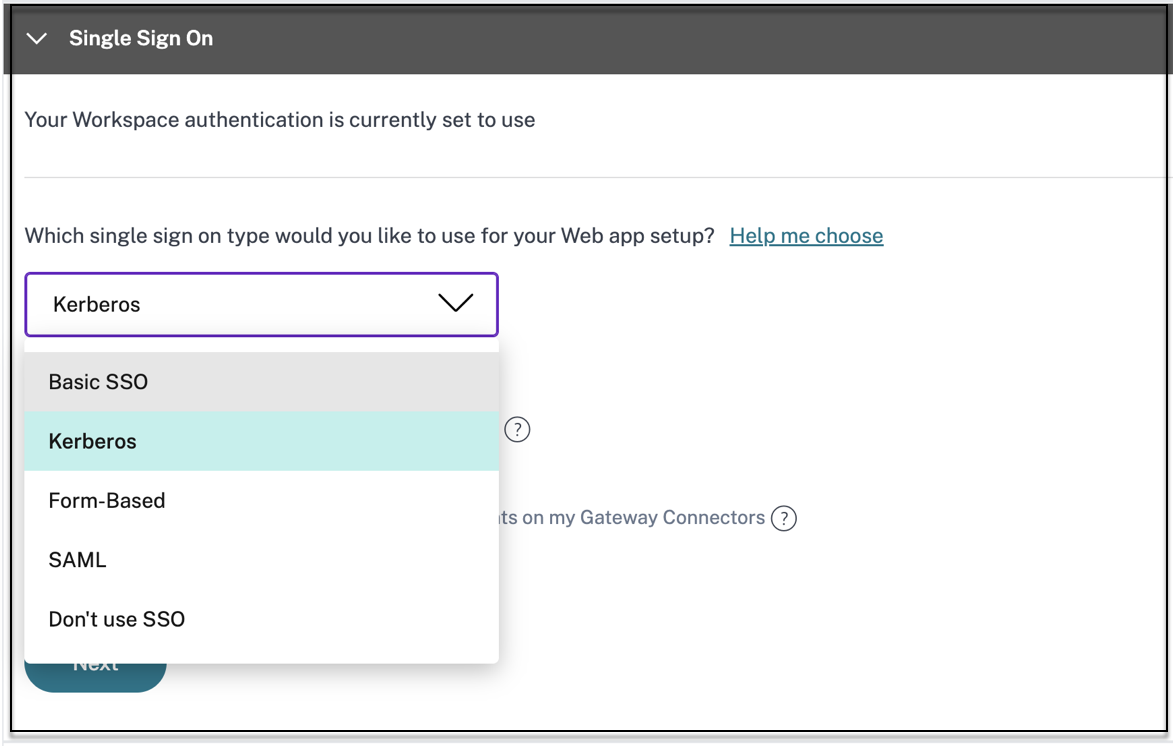

Wählen Sie im Abschnitt Single Sign-On den gewünschten Single Sign-On-Typ für Ihre Anwendung aus und klicken Sie aufWeiter.

-

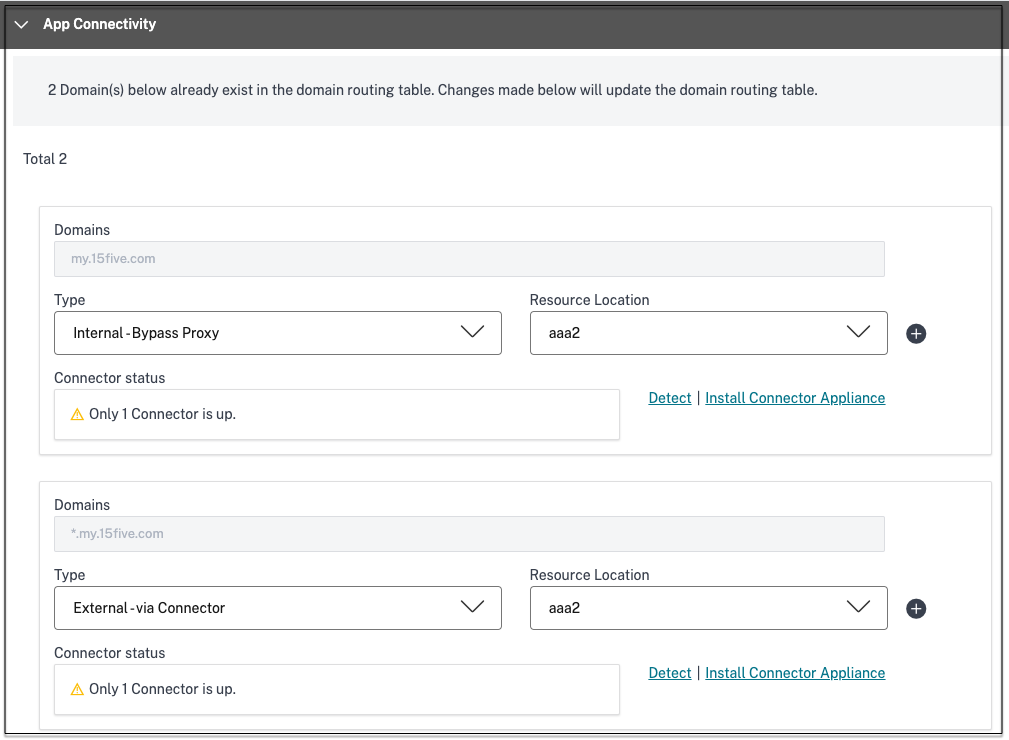

Im Abschnitt App-Konnektivität können Sie entweder einen vorhandenen Ressourcenstandort auswählen oder einen erstellen und ein neues Connector-Gerät bereitstellen. Um einen vorhandenen Ressourcenstandort auszuwählen, klicken Sie in der Liste der Ressourcenstandorte auf einen davon, beispielsweise „Mein Ressourcenstandort“, und klicken Sie aufWeiter. Weitere Einzelheiten finden Sie unter Routentabellen zum Lösen von Konflikten, wenn die zugehörigen Domänen in SaaS- und Web-Apps identisch sind.

-

Klicken Sie auf Fertigstellen. Die App wird zur Seite „Anwendungen“ hinzugefügt. Sie können eine Anwendung auf der Seite „Anwendungen“ bearbeiten oder löschen, nachdem Sie sie konfiguriert haben. Klicken Sie dazu auf die Auslassungspunkte-Schaltfläche einer App und wählen Sie die entsprechenden Aktionen aus.

- Anwendung bearbeiten

- Löschen

Wichtig:

- Um einen Zero-Trust-basierten Zugriff auf die Apps zu ermöglichen, wird Apps standardmäßig der Zugriff verweigert. Der Zugriff auf die Apps wird nur aktiviert, wenn der Anwendung eine Zugriffsrichtlinie zugeordnet ist. Einzelheiten zum Erstellen von Zugriffsrichtlinien finden Sie unter Zugriffsrichtlinien erstellen.

- Wenn mehrere Apps mit demselben FQDN oder einer Variante des Platzhalter-FQDN konfiguriert sind, kann dies zu Konfigurationskonflikten führen. Informationen zum Vermeiden von Konfigurationskonflikten finden Sie unter Best Practices für Web- und SaaS-Anwendungskonfigurationen.

Device Posture-Dienst mit Direktzugriffs-Apps

Citrix Secure Private Access mit Direktzugriffs-Apps kann in Kombination mit dem Device Posture-Dienst sicherstellen, dass nur konforme Geräte per Direktzugriff auf vertrauliche Anwendungen zugreifen. Administratoren können den Zugriff auf nicht konforme oder nicht verwaltete Geräte basierend auf den Scan-Ergebnissen des Device Posture-Dienstes blockieren.

Schritte zum Aktivieren des direkten Zugriffs nur für kompatible Geräte

Um den direkten Zugriff nur auf kompatible Geräte zu ermöglichen, muss der Administrator die folgenden Schritte ausführen:

-

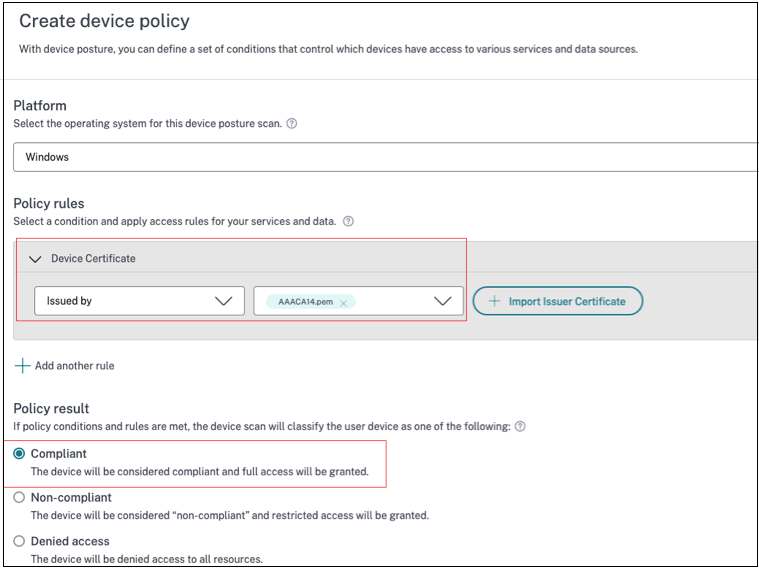

Erstellen Sie in der Verwaltungskonsole des Device Posture-Dienstes eine Geräte-Posture-Richtlinie, um die Bedingungen des Geräte-Posture-Scans zu überprüfen, z. B. Gerätezertifikat, Antivirus, Browser, und wählen Sie dann „ Konform “ als Richtlinienergebnisaktion aus. Einzelheiten finden Sie unter Gerätehaltung konfigurieren.

-

Führen Sie in der Secure Workspace Access-Administratorkonsole Folgendes aus:

- Erstellen Sie eine Anwendung, für die Sie den direkten Zugriff aktivieren möchten. Einzelheiten finden Sie unter Direkter Zugriff auf Enterprise-Web-Apps.

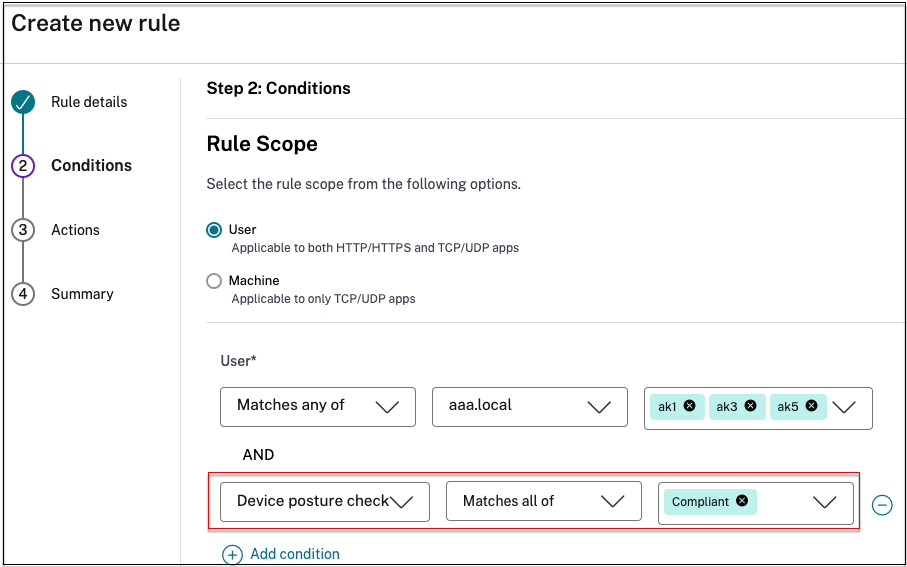

- Konfigurieren Sie Secure Private Access mit Device Posture. Wählen Sie in Regelbereich Gerätehaltungsprüfung > Entspricht einem von aus und geben Sie das Tag Konformein. Dieses Tag wird vom Device Posture-Dienst gesendet.

Hinweis:

Das Tag muss genauso eingegeben werden, wie es zuvor erfasst wurde, mit Großbuchstaben am Anfang (konform). Andernfalls funktionieren die Gerätehaltungsrichtlinien nicht wie vorgesehen. Einzelheiten finden Sie unter Citrix Secure Private Access-Konfiguration mit Device Posture.

Sobald diese Konfiguration durchgeführt wurde, wird das Gerät basierend auf den Ergebnissen des Gerätestatus-Scans als konform, nicht konform oder Anmeldung verweigert gekennzeichnet und der App-Zugriff entsprechend aktiviert.

Beispiel:

Nehmen wir an, Sie haben eine Gerätestatusrichtlinie erstellt, um das Vorhandensein eines Gerätezertifikats auf einem Endpunktgerät zu überprüfen und dessen Anmeldestatus zu bestimmen. Sobald die Gerätehaltungsrichtlinien festgelegt und die Gerätehaltung aktiviert ist, werden die folgenden Aktionen ausgeführt, wenn sich ein Endbenutzer bei Citrix Workspace anmeldet.

-

Der Gerätestatus-Scan überprüft das Endpunktgerät auf das Vorhandensein eines Gerätezertifikats.

- Wenn das Gerätezertifikat auf dem Gerät vorhanden ist, wird das Gerät als -konformgekennzeichnet.

- Wenn das Gerätezertifikat auf dem Gerät nicht vorhanden ist, wird das Gerät als nicht konformgekennzeichnet.

- Diese Informationen werden dann als Tags an den Citrix Secure Workspace Access-Dienst weitergegeben.

-

Die Zugriffsrichtlinie wird basierend auf der Geräteklassifizierung ausgewertet.

- Wenn das Gerät kompatibel ist, ist der direkte Zugriff auf die Apps erlaubt.

- Wenn das Gerät nicht kompatibel ist, wird der direkte Zugriff auf die Apps deaktiviert.

Endbenutzererfahrung

Das Endbenutzererlebnis basiert auf der Einstufung des Geräts als konform oder nicht konform.

-

Kompatibles Gerät:

Der Benutzer kann die Direktzugriffs-App von Citrix Workspace oder über die App-URL vom Browser aus starten.

-

Nicht konformes Gerät:

- Die App ist in Citrix Workspace nicht aufgeführt.

- Der Benutzer kann die App nicht über die App-URL vom Browser aus starten.

- Dem Benutzer wird eine Seite mit gesperrtem Zugriff angezeigt.