域直通(单点登录)身份验证

域直通(单点登录或 SSON),也称为旧版域直通 (SSON),可让您对域进行身份验证并使用 Citrix Virtual Apps and Desktops™ 和 Citrix DaaS(以前称为 Citrix Virtual Apps and Desktops 服务),而无需再次重新进行身份验证。

注意:

必须在组策略对象模板中启用为系统启用 MPR 通知或配置 Winlogon 发送的 MPR 通知内容中用户密码的传输策略,才能在 Windows 11 上支持域直通(单点登录)身份验证功能。根据 24H2 补丁级别,您可能会看到其中一个策略名称。默认情况下,此策略在 Windows 11 24H2 上处于禁用状态。因此,如果升级到 Windows 11 24H2,则必须启用为系统启用 MPR 通知策略。

此功能从适用于 Windows 的 Citrix Workspace 应用程序版本 2012 及更高版本开始提供。

您不能同时使用旧版域直通 (SSON) 和增强型域直通进行身份验证。

启用后,域直通(单点登录)会缓存您的凭据,以便您可以连接到其他 Citrix® 应用程序,而无需每次都登录。请确保您的设备上仅运行符合公司策略的软件,以降低凭据泄露的风险。

- 当您登录 Citrix Workspace 应用程序时,您的凭据会与应用程序、桌面和“开始”菜单设置一起直通到 StoreFront。配置单点登录后,您可以登录 Citrix Workspace 应用程序并启动虚拟应用程序和桌面会话,而无需重新键入凭据。

所有 Web 浏览器都要求您使用组策略对象 (GPO) 管理模板配置单点登录。有关使用组策略对象 (GPO) 管理模板配置单点登录的详细信息,请参阅使用 Citrix Gateway 配置单点登录。

您可以使用以下任一选项在新安装或升级设置中配置单点登录:

- 命令行界面

- GUI

注意:

本文档中可能会互换使用域直通、单点登录和 SSON 等术语。

- 从适用于 Windows 的 Citrix Workspace™ 应用程序版本 2503 开始,系统默认以休眠模式安装 SSON。您可以在安装后使用组策略对象 (GPO) 策略启用 SSON。要启用,请导航到用户身份验证 > 本地用户名和密码,然后选择启用直通身份验证复选框。

注意:

更新 SSON 设置的 GPO 策略后,必须重新启动系统才能使更改生效。

限制:

使用用户凭据的域直通具有以下限制:

- 不支持使用 Windows Hello 或 FIDO2 等现代身份验证方法的无密码身份验证。单点登录 (SSO) 需要一个名为联合身份验证服务 (FAS) 的附加组件。

- 安装或升级启用了 SSON 的 Citrix Workspace 应用程序需要重新启动设备。

- 要求在 Windows 11 计算机上启用多提供程序路由器 (MPR) 通知。

- 必须位于网络提供程序顺序列表的顶部。

要克服上述限制,请使用用于单点登录的增强型域直通(增强型 SSO)。

在全新安装期间配置单点登录

要在全新安装期间配置单点登录,请执行以下步骤:

- 在 StoreFront 上进行配置。

- 在 Delivery Controller 上配置 XML 信任服务。

- 修改 Internet Explorer 设置。

- 安装启用了单点登录的 Citrix Workspace 应用程序。

在 StoreFront 上配置单点登录

单点登录可让您对域进行身份验证并使用来自同一域的 Citrix Virtual Apps and Desktops 和 Citrix DaaS,而无需对每个应用程序或桌面重新进行身份验证。

当您使用 Storebrowse 实用程序添加应用商店时,您的凭据会与为您枚举的应用程序和桌面(包括您的“开始”菜单设置)一起直通 Citrix Gateway 服务器。配置单点登录后,您可以添加应用商店、枚举您的应用程序和桌面,并启动所需的资源,而无需多次键入凭据。

根据 Citrix Virtual Apps and Desktops 部署,可以使用管理控制台在 StoreFront 上配置单点登录身份验证。

下表列出了不同的用例及其各自的配置:

| 用例 | 配置详细信息 | 附加信息 |

|---|---|---|

| 在 StoreFront 上配置 SSON | 启动 Citrix Studio,转到应用商店 > 管理身份验证方法 - 应用商店 > 启用域直通。 | 如果 Citrix Workspace 应用程序未配置单点登录,它会自动将身份验证方法从域直通切换到用户名和密码(如果可用)。 |

| 需要 Web 站点工作区时 | 启动应用商店 > Web 站点工作区 > 管理身份验证方法 - 应用商店 > 启用域直通。 | 如果 Citrix Workspace 应用程序未配置单点登录,它会自动将身份验证方法从域直通切换到用户名和密码(如果可用)。 |

使用 Citrix Gateway 配置单点登录

您可以使用组策略对象管理模板启用 Citrix Gateway 的单点登录。但是,您必须确保已在 Citrix Gateway 上启用了基本身份验证和单因素(nFactor 包含 1 个因素)身份验证。

- 通过运行

gpedit.msc打开 Citrix Workspace 应用程序 GPO 管理模板。 - 在计算机配置节点下,转到管理模板 > Citrix 组件 > Citrix Workspace > 用户身份验证,然后选择 Citrix Gateway 的单点登录策略。

- 选择已启用。

- 单击应用和确定。

- 重新启动 Citrix Workspace 应用程序以使更改生效。

配置 Delivery Controller 上的 XML 信任服务

在 Citrix Virtual Apps and Desktops 和 Citrix DaaS™ 上,以管理员身份在 Delivery Controller 上运行以下 PowerShell 命令:

asnp Citrix* ; Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $True

修改 Internet Explorer 设置

- 使用 Internet Explorer 将 StoreFront 服务器添加到受信任站点列表。添加方法如下:

- 从“控制面板”启动“Internet 选项”。

-

单击“安全”>“本地 Intranet”,然后单击“站点”。

此时将显示“本地 Intranet”窗口。

- 选择“高级”。

- 添加具有相应 HTTP 或 HTTPS 协议的 StoreFront FQDN 的 URL。

- 单击“应用”和“确定”。

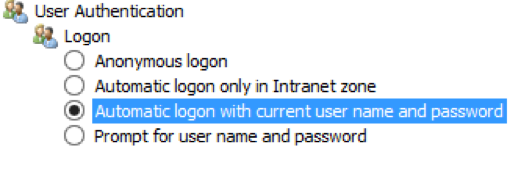

- 修改 Internet Explorer 中的“用户身份验证”设置。修改方法如下:

- 从“控制面板”启动“Internet 选项”。

- 单击“安全”选项卡 > “本地 Intranet”。

- 单击“自定义级别”。此时将显示“安全设置 - 本地 Intranet 区域”窗口。

-

在“用户身份验证”窗格中,选择“使用当前用户名和密码自动登录”。

- 单击“应用”和“确定”。

使用命令行界面配置单点登录

使用 /includeSSON 开关安装 Citrix Workspace 应用程序,然后重新启动 Citrix Workspace 应用程序以使更改生效。

使用 GUI 配置单点登录

- 找到 Citrix Workspace 应用程序安装文件 (

CitrixWorkspaceApp.exe)。 - 双击

CitrixWorkspaceApp.exe以启动安装程序。 - 在“启用单点登录安装”向导中,选择“启用单点登录”选项。

- 单击“下一步”,然后按照提示完成安装。

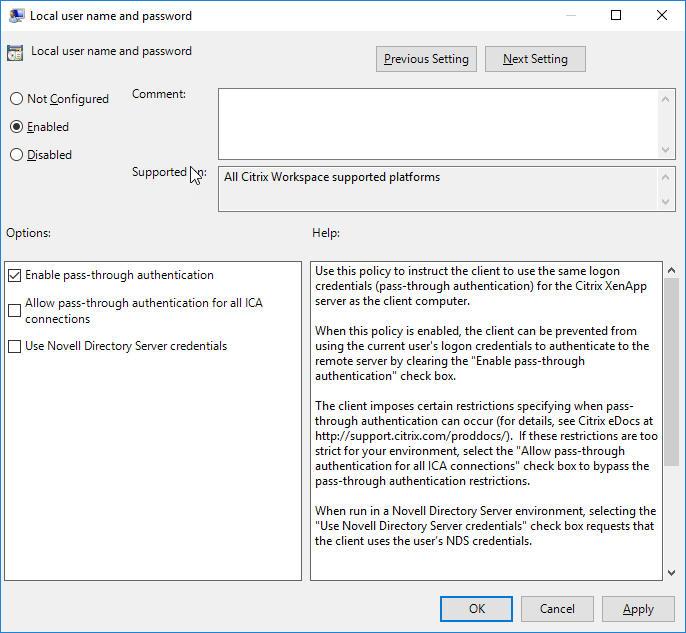

您可以使用组策略对象管理模板在 Web 版 Workspace 上配置单点登录。

- 通过运行 gpedit.msc 打开 Web 版 Workspace GPO 管理模板。

- 在“计算机配置”节点下,转至“管理模板”>“Citrix 组件”>“Citrix Workspace”>“用户身份验证”。

- 选择“本地用户名和密码”策略并将其设置为“已启用”。

-

- 单击“启用直通身份验证”。此选项允许 Web 版 Workspace 使用您的登录凭据在远程服务器上进行身份验证。

- 单击“允许所有 ICA® 连接进行直通身份验证”。此选项绕过任何身份验证限制,并允许凭据在所有连接上进行直通。

- 单击“应用”和“确定”。

- 重新启动 Web 版 Workspace 以使更改生效。

通过启动“任务管理器”并检查 ssonsvr.exe 进程是否正在运行来验证是否已启用单点登录。

使用 Active Directory 配置单点登录

完成以下步骤,以使用 Active Directory 组策略配置 Citrix Workspace 应用程序进行直通身份验证。在此方案中,您无需使用企业软件部署工具(例如 Microsoft System Center Configuration Manager)即可实现单点登录身份验证。

-

下载 Citrix Workspace 应用程序安装文件 (CitrixWorkspaceApp.exe) 并将其放置在合适的网络共享上。目标计算机必须能够访问此文件,以便在其上安装 Citrix Workspace 应用程序。

-

从 适用于 Windows 的 Citrix Workspace 应用程序下载 页面获取

CheckAndDeployWorkspacePerMachineStartupScript.bat模板。 -

编辑内容以反映

CitrixWorkspaceApp.exe的位置和版本。 -

在“Active Directory 组策略管理”控制台中,键入

CheckAndDeployWorkspacePerMachineStartupScript.bat作为启动脚本。有关部署启动脚本的详细信息,请参阅 Active Directory 部分。 -

在“计算机配置”节点中,转至“管理模板 > 添加/删除模板”以添加

receiver.adml文件。 -

添加

receiver.adml模板后,转至“计算机配置”>“管理模板”>“Citrix 组件”>“Citrix Workspace”>“用户身份验证”。有关添加模板文件的详细信息,请参阅 组策略对象管理模板。 -

选择“本地用户名和密码”策略并将其设置为“已启用”。

-

选择“启用直通身份验证”并单击“应用”。

-

重新启动计算机以使更改生效。

在 StoreFront 上配置单点登录

StoreFront 配置

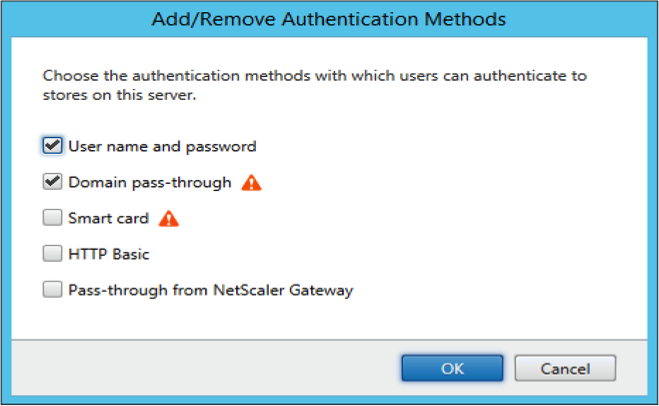

- 在 StoreFront 服务器上启动 Citrix Studio,然后选择 Stores > Manage Authentication Methods - Store。

- 选择 Domain pass-through。

使用 Kerberos 的域直通(单点登录)身份验证

本主题仅适用于 Citrix Workspace app for Windows 与 StoreFront、Citrix Virtual Apps and Desktops 以及 Citrix DaaS 之间的连接。

Citrix Workspace app 支持 Kerberos 用于使用智能卡的部署的域直通(单点登录或 SSON)身份验证。Kerberos 是 Integrated Windows Authentication (IWA) 中包含的身份验证方法之一。

启用后,Kerberos 会在 Citrix Workspace app 中进行无密码身份验证。因此,可以防止用户设备上试图获取密码的木马式攻击。用户可以使用任何身份验证方法登录并访问已发布的资源,例如指纹识别器等生物识别身份验证器。

当您使用智能卡登录到配置为智能卡身份验证的 Citrix Workspace app、StoreFront、Citrix Virtual Apps and Desktops 和 Citrix DaaS 时,Citrix Workspace app 会:

- 在单点登录期间捕获智能卡 PIN。

-

使用 IWA (Kerberos) 对用户向 StoreFront 进行身份验证。然后,StoreFront 会向您的 Citrix Workspace app 提供有关可用 Citrix Virtual Apps and Desktops 和 Citrix DaaS 的信息。

注意:

启用 Kerberos 以避免额外的 PIN 提示。如果未使用 Kerberos 身份验证,Citrix Workspace app 将使用智能卡凭据向 StoreFront 进行身份验证。

- HDX engine(以前称为 ICA client)将智能卡 PIN 传递给 VDA,以将用户登录到 Citrix Workspace app 会话。然后,Citrix Virtual Apps and Desktops 和 Citrix DaaS 交付请求的资源。

要将 Kerberos 身份验证与 Citrix Workspace app 结合使用,请检查 Kerberos 配置是否符合以下要求。

- Kerberos 仅在 Citrix Workspace app 与属于相同或受信任的 Windows Server 域的服务器之间工作。服务器受信任用于委派,此选项可通过 Active Directory Users and Computers 管理工具进行配置。

- Kerberos 必须在域以及 Citrix Virtual Apps and Desktops 和 Citrix DaaS 上启用。为了增强安全性并确保使用 Kerberos,请禁用域上任何非 Kerberos 的 IWA 选项。

- Kerberos 登录不适用于配置为使用基本身份验证、始终使用指定登录信息或始终提示输入密码的 Remote Desktop Services 连接。

警告:

不正确地使用注册表编辑器可能会导致严重问题,可能需要重新安装操作系统。Citrix 无法保证可以解决因不正确使用注册表编辑器而导致的问题。请自行承担使用注册表编辑器的风险。在编辑注册表之前,请务必备份注册表。

使用 Kerberos 的域直通(单点登录)身份验证以用于智能卡

在继续之前,请参阅 Citrix Virtual Apps and Desktops 文档中的保护您的部署部分。

安装 Citrix Workspace app for Windows 时,请包含以下命令行选项:

-

/includeSSON此选项会在已加入域的计算机上安装单点登录组件,使您的工作区能够使用 IWA (Kerberos) 向 StoreFront 进行身份验证。单点登录组件存储智能卡 PIN,HDX engine 在将智能卡硬件和凭据远程传输到 Citrix Virtual Apps and Desktops 和 Citrix DaaS 时会使用此 PIN。Citrix Virtual Apps and Desktops 和 Citrix DaaS 会自动从智能卡中选择证书并从 HDX engine 获取 PIN。

相关选项

ENABLE_SSON默认处于启用状态。

如果安全策略阻止您在设备上启用单点登录,请使用 Group Policy Object 管理模板配置 Citrix Workspace app。

- 通过运行 gpedit.msc 打开 Citrix Workspace app Group Policy Object 管理模板。

- 选择 Administrative Templates > Citrix Components > Citrix Workspace > User authentication > Local user name and password

- 选择 Enable pass-through authentication。

-

重新启动 Citrix Workspace app 以使更改生效。

要配置 StoreFront:

在 StoreFront 服务器上配置身份验证服务时,请选择 Domain pass-through 选项。此设置会启用 Integrated Windows Authentication。除非您还有未加入域的客户端使用智能卡连接到 StoreFront,否则无需选择 Smart card 选项。

有关将智能卡与 StoreFront 结合使用的更多信息,请参阅 StoreFront 文档中的配置身份验证服务。