Prérequis

-

L’utilisation de l’authentification SAML avec Citrix Cloud présente les exigences suivantes :

- Fournisseur SAML prenant en charge SAML 2.0.

- Domaine AD local.

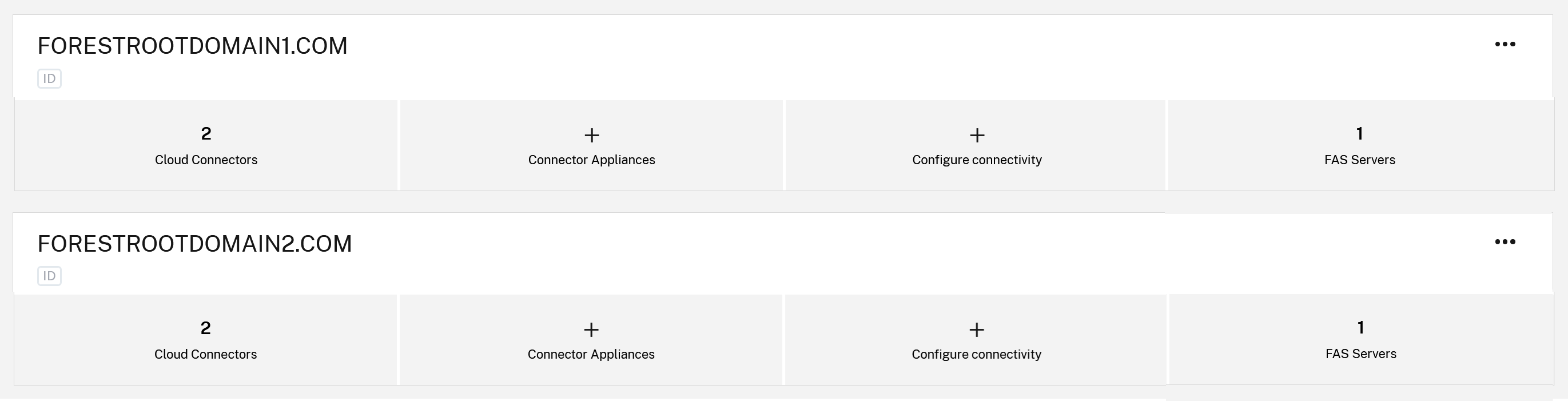

- Deux Cloud Connectors déployés dans un emplacement de ressources et joints à votre domaine AD local. Les Cloud Connectors sont utilisés pour garantir que Citrix Cloud peut communiquer avec votre emplacement de ressources.

-

Intégration AD avec votre fournisseur SAML.

-

Cloud Connectors

-

Vous avez besoin d’au moins deux (2) serveurs sur lesquels installer le logiciel Citrix Cloud Connector™. Citrix recommande au moins deux serveurs pour la haute disponibilité du Cloud Connector. Ces serveurs doivent répondre aux exigences suivantes :

- Répond aux exigences système décrites dans Détails techniques du Cloud Connector.

- Ne contient aucun autre composant Citrix® installé, n’est pas un contrôleur de domaine AD et n’est pas une machine critique pour l’infrastructure de votre emplacement de ressources.

-

Joint au domaine AD où résident vos utilisateurs et ressources AD. Si les utilisateurs accèdent à des ressources dans plusieurs domaines, vous devez installer au moins deux Cloud Connectors dans chaque domaine.

-

- Connecté à un réseau pouvant contacter les ressources auxquelles les abonnés accèdent via Citrix Workspace.

-

Connecté à Internet. Pour plus d’informations, consultez Exigences système et de connectivité.

- Pour plus d’informations sur l’installation du Cloud Connector, consultez Installation du Cloud Connector.

Active Directory (Flux SAML des identités AD par défaut)

- Vérifiez que les abonnés de votre espace de travail disposent de comptes utilisateur dans votre AD. Les abonnés sans compte AD ne peuvent pas se connecter à leurs espaces de travail si l’authentification SAML est configurée.

- Connectez votre AD à votre compte Citrix Cloud en déployant des Cloud Connectors dans votre AD local.

- Synchronisez vos utilisateurs AD avec le fournisseur SAML. Citrix Cloud requiert les attributs utilisateur AD pour les abonnés de votre espace de travail afin qu’ils puissent se connecter avec succès.

- Seuls les groupes AD universels doivent être utilisés.

- Vous DEVEZ définir tous les suffixes UPN dans Active Directory que vos utilisateurs SAML sont configurés pour utiliser. Les connecteurs Citrix Cloud ne peuvent pas utiliser de suffixes UPN non définis ou ambigus pour déterminer le contexte du domaine Active Directory.

- Une connexion IdP OIDC EntraID n’est PAS requise pour le flux SAML par défaut, car celui-ci utilise les identités AD.

Répertoire EntraID (Flux SAML des identités EntraID)

- Le support des utilisateurs B2B et externes d’EntraID nécessite des comptes fantômes AD avec des UPN qui correspondent aux utilisateurs FrontEnd au sein d’EntraID.

-

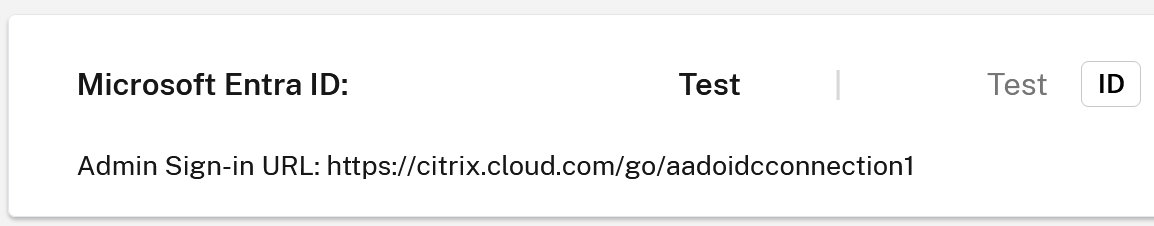

Si vous utilisez le flux SAML avec les identités Entra ID, tel que documenté dans SAML avec les identités Entra ID, vous devez également connecter le locataire EntraID correct dans Identité et gestion des accès > Authentification.

-

Attributs utilisateur AD

-

Les attributs suivants sont requis pour tous les objets utilisateur Active Directory et doivent être renseignés :

- Nom commun

- Nom de compte SAM

- Nom d’utilisateur principal (UPN)

- GUID d’objet

- SID

Citrix Cloud utilise les attributs GUID d’objet et SID de votre AD pour établir le contexte utilisateur lorsque les abonnés se connectent à Citrix Workspace. Si l’une de ces propriétés n’est pas renseignée, les abonnés ne peuvent pas se connecter.

Les attributs suivants ne sont pas requis pour utiliser l’authentification SAML avec Citrix Cloud, mais Citrix recommande de les renseigner pour garantir la meilleure expérience utilisateur :

- Adresse e-mail

- Nom d’affichage

Citrix Cloud utilise l’attribut Nom d’affichage pour afficher correctement les noms des abonnés dans Citrix Workspace. Si cet attribut n’est pas renseigné, les abonnés peuvent toujours se connecter, mais leurs noms risquent de ne pas s’afficher comme prévu.

Intégration SAML avec Active Directory

Avant d’activer l’authentification SAML, vous devez intégrer votre AD local à votre fournisseur SAML. Cette intégration permet au fournisseur SAML de transmettre les attributs utilisateur AD requis suivants à Citrix Cloud dans l’assertion SAML :

- objectSID (SID)

- objectGUID (OID)

- userPrincipalName (UPN)

- Mail (e-mail)

- Nom d’affichage (displayName)

Vous pouvez configurer un sous-ensemble de ces attributs, à condition que les attributs SID ou UPN soient inclus dans l’assertion SAML. Citrix Cloud récupère les autres attributs de votre AD si nécessaire.

Remarque :

Pour garantir les meilleures performances, Citrix recommande de configurer tous les attributs mentionnés dans cette section.

Bien que les étapes d’intégration précises varient selon les fournisseurs SAML, le processus d’intégration comprend généralement les tâches suivantes :

- Installez un agent de synchronisation dans votre domaine AD pour établir une connexion entre votre domaine et votre fournisseur SAML. Si vous utilisez ADFS comme fournisseur SAML, cette étape n’est pas requise.

- Créez des attributs personnalisés et mappez-les aux attributs utilisateur AD requis mentionnés précédemment dans cette section. Pour référence, les étapes générales de cette tâche sont décrites dans Créer et mapper des attributs SAML personnalisés dans cet article.

- Synchronisez vos utilisateurs AD avec votre fournisseur SAML.

Pour plus d’informations sur l’intégration de votre AD avec votre fournisseur SAML, consultez la documentation produit de votre fournisseur SAML.