Konfigurieren eines lokalen Device Health Attestation-Servers

Sie können Device Health Attestation (DHA) für Windows 10- und Windows 11-Mobilgeräte über einen lokalen Windows-Server aktivieren. Um DHA lokal zu aktivieren, konfigurieren Sie zuerst einen DHA-Server.

Nachdem Sie den DHA-Server konfiguriert haben, erstellen Sie eine XenMobile Server-Richtlinie, um den lokalen DHA-Dienst zu aktivieren. Informationen zum Erstellen dieser Richtlinie finden Sie unter Geräterichtlinie für Device Health Attestation.

Voraussetzungen für einen DHA-Server

- Ein Server mit Windows Server Technical Preview 5 oder höher, installiert mit der Installationsoption “Desktopdarstellung”.

- Ein oder mehrere Windows 10- und Windows 11-Clientgeräte. Diese Geräte müssen über TPM 1.2 oder 2.0 mit der neuesten Windows-Version verfügen.

- Diese Zertifikate:

-

DHA-SSL-Zertifikat: Ein x.509-SSL-Zertifikat, das an eine unternehmensvertrauenswürdige Stammzertifizierungsstelle mit einem exportierbaren privaten Schlüssel gekettet ist. Dieses Zertifikat schützt die DHA-Datenkommunikation während der Übertragung, einschließlich der folgenden Kommunikationen:

- Server zu Server (DHA-Dienst und MDM-Server)

- Server zu Client (DHA-Dienst und ein Windows 10- oder Windows 11-Gerät)

- DHA-Signaturzertifikat: Ein x.509-Zertifikat, das an eine unternehmensvertrauenswürdige Stammzertifizierungsstelle mit einem exportierbaren privaten Schlüssel gekettet ist. Der DHA-Dienst verwendet dieses Zertifikat für die digitale Signatur.

- DHA-Verschlüsselungszertifikat: Ein x.509-Zertifikat, das an eine unternehmensvertrauenswürdige Stammzertifizierungsstelle mit einem exportierbaren privaten Schlüssel gekettet ist. Der DHA-Dienst verwendet dieses Zertifikat auch für die Verschlüsselung.

-

DHA-SSL-Zertifikat: Ein x.509-SSL-Zertifikat, das an eine unternehmensvertrauenswürdige Stammzertifizierungsstelle mit einem exportierbaren privaten Schlüssel gekettet ist. Dieses Zertifikat schützt die DHA-Datenkommunikation während der Übertragung, einschließlich der folgenden Kommunikationen:

- Wählen Sie einen dieser Zertifikatsvalidierungsmodi:

- EKCert: Der EKCert-Validierungsmodus ist für Geräte in Organisationen optimiert, die nicht mit dem Internet verbunden sind. Geräte, die sich mit einem DHA-Dienst im EKCert-Validierungsmodus verbinden, haben keinen direkten Internetzugang.

- AIKCert: Der AIKCert-Validierungsmodus ist für Betriebsumgebungen optimiert, die Internetzugang haben. Geräte, die sich mit einem DHA-Dienst im AIKCert-Validierungsmodus verbinden, müssen direkten Internetzugang haben und können ein AIK-Zertifikat von Microsoft erhalten.

Hinzufügen der DHA-Serverrolle zum Windows-Server

- Klicken Sie auf dem Windows-Server, falls der Server-Manager noch nicht geöffnet ist, auf Start und dann auf Server-Manager.

- Klicken Sie auf Rollen und Features hinzufügen.

- Klicken Sie auf der Seite Vorbemerkungen auf Weiter.

- Klicken Sie auf der Seite Installationstyp auswählen auf Rollenbasierte oder featurebasierte Installation und dann auf Weiter.

- Klicken Sie auf der Seite Zielserver auswählen auf Einen Server aus dem Serverpool auswählen, wählen Sie den Server aus und klicken Sie dann auf Weiter.

- Aktivieren Sie auf der Seite Serverrollen auswählen das Kontrollkästchen “Device Health Attestation”.

- Optional: Klicken Sie auf Features hinzufügen, um andere erforderliche Rollendienste und Features zu installieren.

- Klicken Sie auf Weiter.

- Klicken Sie auf der Seite Features auswählen auf Weiter.

- Klicken Sie auf der Seite Webserverrolle (IIS) auf Weiter.

- Klicken Sie auf der Seite Rollendienste auswählen auf Weiter.

- Klicken Sie auf der Seite Device Health Attestation Service auf Weiter.

- Klicken Sie auf der Seite Installationsauswahl bestätigen auf Installieren.

- Wenn die Installation abgeschlossen ist, klicken Sie auf Schließen.

Hinzufügen des SSL-Zertifikats zum Zertifikatspeicher des Servers

- Navigieren Sie zur SSL-Zertifikatsdatei und wählen Sie diese aus.

-

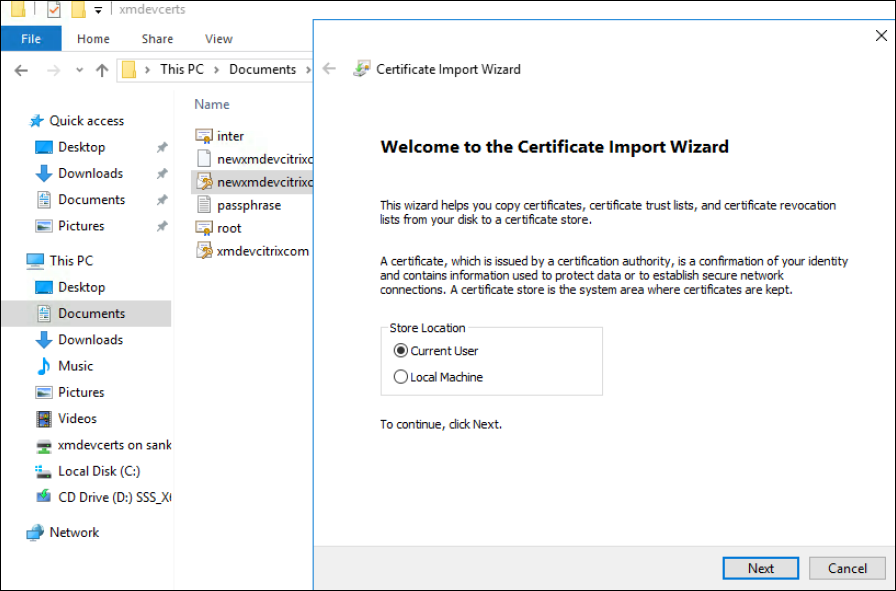

Wählen Sie Aktueller Benutzer als Speicherort aus und klicken Sie auf Weiter.

-

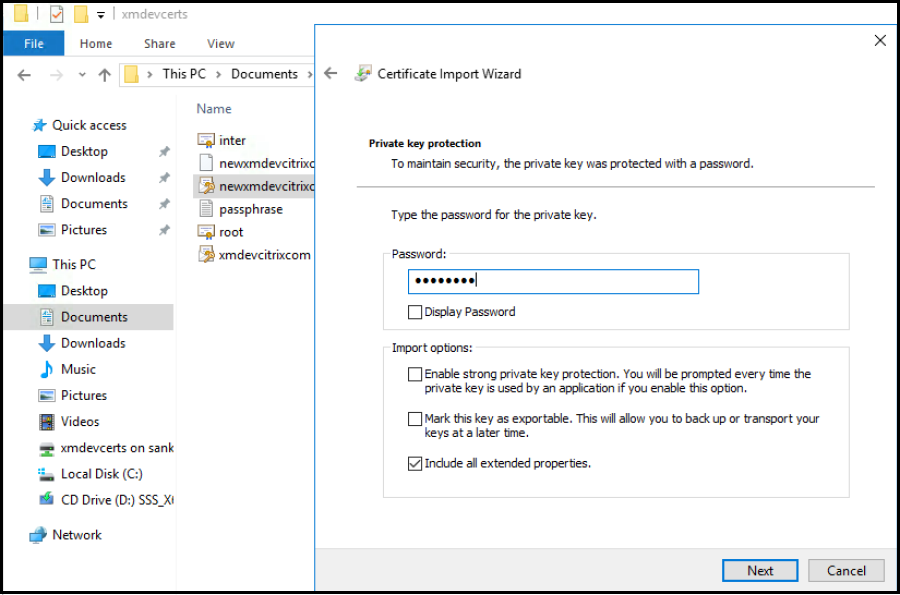

Geben Sie das Kennwort für den privaten Schlüssel ein.

-

Stellen Sie sicher, dass die Importoption Alle erweiterten Eigenschaften einschließen ausgewählt ist. Klicken Sie auf Weiter.

-

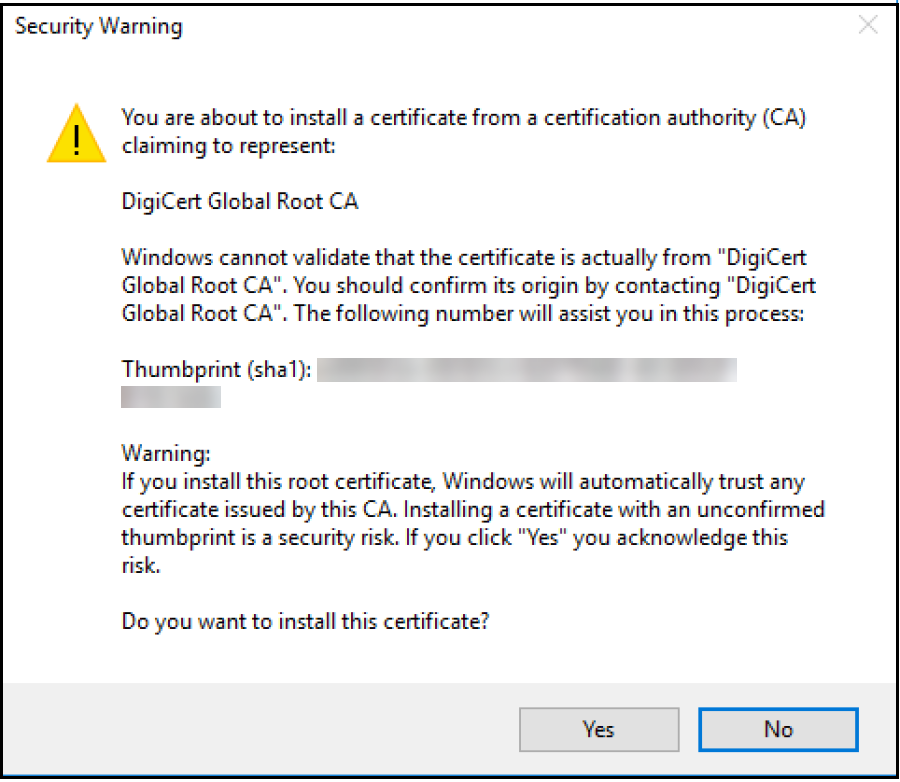

Wenn dieses Fenster angezeigt wird, klicken Sie auf Ja.

-

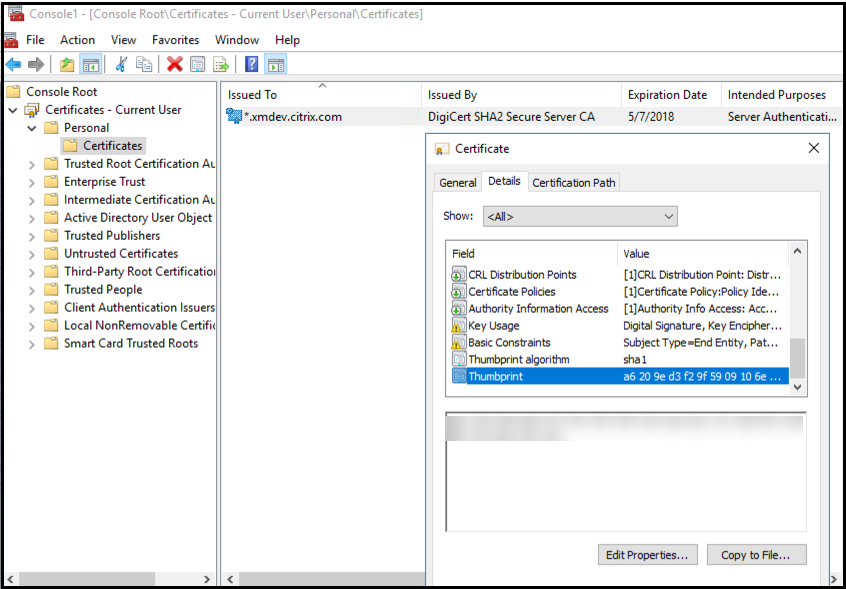

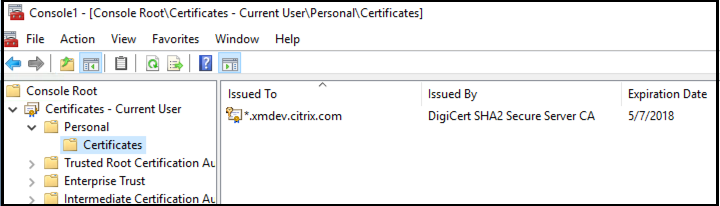

Bestätigen Sie, dass das Zertifikat installiert ist:

-

Öffnen Sie ein Eingabeaufforderungsfenster.

-

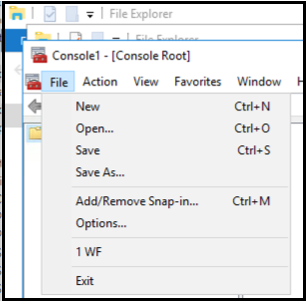

Geben Sie mmc ein und drücken Sie die Eingabetaste. Um Zertifikate im lokalen Computerspeicher anzuzeigen, müssen Sie über die Administratorrolle verfügen.

-

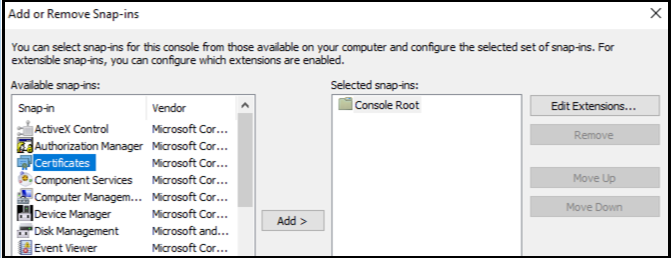

Klicken Sie im Menü “Datei” auf Snap-In hinzufügen/entfernen.

-

Klicken Sie auf Hinzufügen.

-

Wählen Sie im Dialogfeld “Eigenständiges Snap-In hinzufügen” die Option Zertifikate aus.

-

Klicken Sie auf Hinzufügen.

-

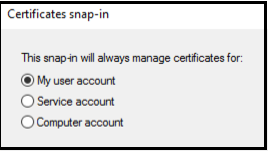

Wählen Sie im Dialogfeld Zertifikate-Snap-In die Option Mein Benutzerkonto aus. (Wenn Sie als Dienstkontoinhaber angemeldet sind, wählen Sie Dienstkonto aus.)

-

Klicken Sie im Dialogfeld “Computer auswählen” auf Fertig stellen.

-

-

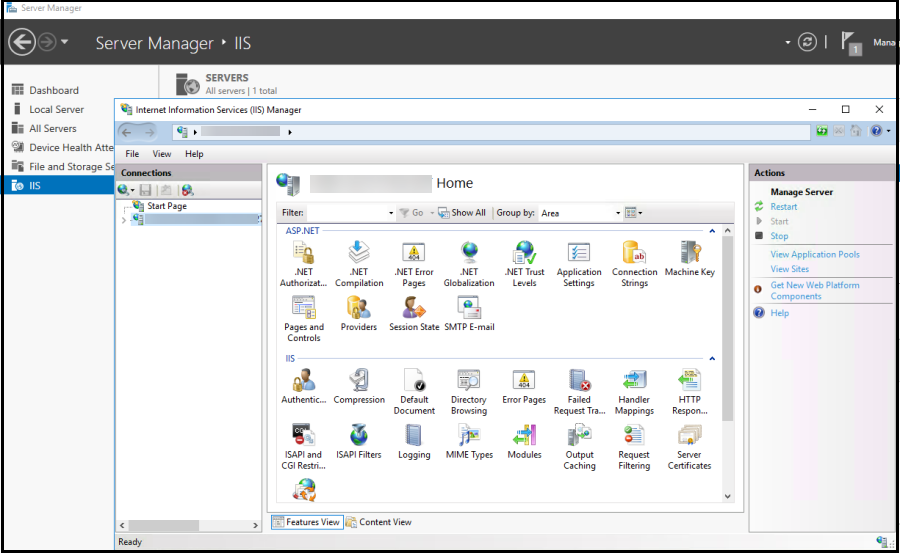

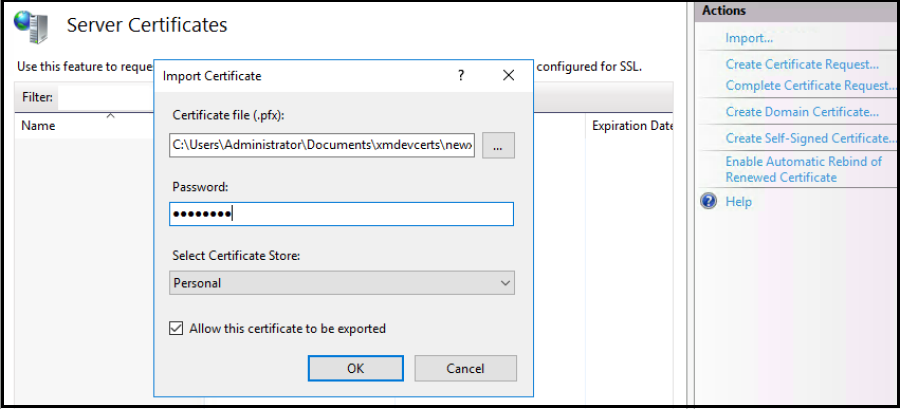

Gehen Sie zu Server-Manager > IIS und wählen Sie Serverzertifikate aus der Liste der Symbole aus.

-

Wählen Sie im Menü “Aktion” die Option Importieren…, um das SSL-Zertifikat zu importieren.

Abrufen und Speichern des Fingerabdrucks des Zertifikats

- Geben Sie in der Suchleiste des Datei-Explorers mmc ein.

-

Klicken Sie im Fenster “Konsolenstamm” auf Datei > Snap-In hinzufügen/entfernen….

-

Wählen Sie das Zertifikat aus einem verfügbaren Snap-In aus und fügen Sie es den ausgewählten Snap-Ins hinzu.

-

Wählen Sie Mein Benutzerkonto aus.

-

Wählen Sie das Zertifikat aus und klicken Sie auf OK.

-

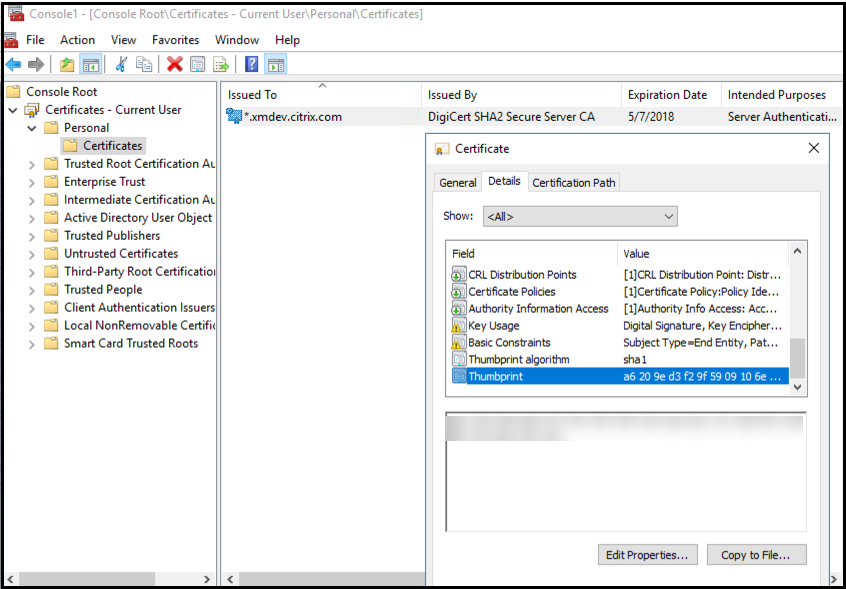

Doppelklicken Sie auf das Zertifikat und wählen Sie die Registerkarte Details aus. Scrollen Sie nach unten, um den Zertifikatsfingerabdruck anzuzeigen.

- Kopieren Sie den Fingerabdruck in eine Datei. Entfernen Sie die Leerzeichen, wenn Sie den Fingerabdruck in PowerShell-Befehlen verwenden.

Installieren der Signatur- und Verschlüsselungszertifikate

Führen Sie diese PowerShell-Befehle auf dem Windows-Server aus, um die Signatur- und Verschlüsselungszertifikate zu installieren.

Ersetzen Sie den Platzhalter ReplaceWithThumbprint und schließen Sie ihn wie gezeigt in doppelte Anführungszeichen ein.

$key = Get-ChildItem Cert:\LocalMachine\My | Where-Object {$_.Thumbprint -like "ReplaceWithThumbprint"}

$keyname = $key.PrivateKey.CspKeyContainerInfo.UniqueKeyContainerName

$keypath = $env:ProgramData + "\Microsoft\Crypto\RSA\MachineKeys\" + $keyname icacls $keypath /grant IIS_IUSRS`:R

<!--NeedCopy-->

Extrahieren des TPM-Stammzertifikats und Installieren des vertrauenswürdigen Zertifikatpakets

Führen Sie diese Befehle auf dem Windows-Server aus:

mkdir .\TrustedTpm

expand -F:\* .\TrustedTpm.cab .\TrustedTpm

cd .\TrustedTpm

.\setup.cmd

<!--NeedCopy-->

Konfigurieren des DHA-Dienstes

Führen Sie diesen Befehl auf dem Windows-Server aus, um den DHA-Dienst zu konfigurieren.

Ersetzen Sie den Platzhalter ReplaceWithThumbprint.

Install-DeviceHealthAttestation -EncryptionCertificateThumbprint ReplaceWithThumbprint

-SigningCertificateThumbprint ReplaceWithThumbprint

-SslCertificateStoreName My -SslCertificateThumbprint ReplaceWithThumbprint

-SupportedAuthenticationSchema "AikCertificate"

<!--NeedCopy-->

Antworten Sie auf diese Aufforderungen wie folgt:

Confirm

Are you sure you want to perform this action?

Performing the operation "Install-DeviceHealthAttestation" on target "WIN-N27D1FKCEBT".

[Y] Yes [A] Yes to All [N] No [L] No to All [S] Suspend [?] Help (default is "Y"): A

Adding SSL binding to website 'Default Web Site'.

Add SSL binding?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding application pool 'DeviceHealthAttestation_AppPool' to IIS.

Add application pool?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding web application 'DeviceHealthAttestation' to website 'Default Web Site'.

Add web application?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding firewall rule 'Device Health Attestation Service' to allow inbound connections on port(s) '443'.

Add firewall rule?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Setting initial configuration for Device Health Attestation Service.

Set initial configuration?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Registering User Access Logging.

Register User Access Logging?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

<!--NeedCopy-->

Überprüfen der Konfiguration

Um zu überprüfen, ob das DHASActiveSigningCertificate aktiv ist, führen Sie diesen Befehl auf dem Server aus:

Get-DHASActiveSigningCertificate

Wenn das Zertifikat aktiv ist, werden der Zertifikatstyp (Signing) und der Fingerabdruck angezeigt.

Um zu überprüfen, ob das DHASActiveSigningCertificate aktiv ist, führen Sie diese Befehle auf dem Server aus:

Ersetzen Sie den Platzhalter ReplaceWithThumbprint und schließen Sie ihn wie gezeigt in doppelte Anführungszeichen ein.

Set-DHASActiveEncryptionCertificate -Thumbprint "ReplaceWithThumbprint" -Force

Get-DHASActiveEncryptionCertificate

<!--NeedCopy-->

Wenn das Zertifikat aktiv ist, wird der Fingerabdruck angezeigt.

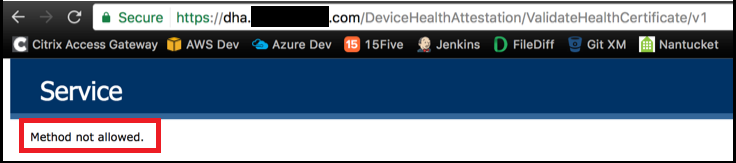

Für eine abschließende Überprüfung rufen Sie diese URL auf:

https://<dha.myserver.com>/DeviceHeathAttestation/ValidateHealthCertificate/v1

Wenn der DHA-Dienst ausgeführt wird, wird “Method not allowed” angezeigt.

In diesem Artikel

- Voraussetzungen für einen DHA-Server

- Hinzufügen der DHA-Serverrolle zum Windows-Server

- Hinzufügen des SSL-Zertifikats zum Zertifikatspeicher des Servers

- Abrufen und Speichern des Fingerabdrucks des Zertifikats

- Installieren der Signatur- und Verschlüsselungszertifikate

- Extrahieren des TPM-Stammzertifikats und Installieren des vertrauenswürdigen Zertifikatpakets

- Konfigurieren des DHA-Dienstes

- Überprüfen der Konfiguration