Installieren und Konfigurieren

Installations- und Einrichtungssequenz

- Installieren Sie den Federated Authentication Service (FAS)

- Aktivieren Sie das FAS-Plug-In in StoreFront-Stores

- Konfigurieren Sie die Gruppenrichtlinie

- Verwenden Sie die FAS-Verwaltungskonsole, um: (a) Die bereitgestellten Vorlagen bereitzustellen, (b) Zertifizierungsstellen einzurichten und (c) FAS zur Verwendung Ihrer Zertifizierungsstelle zu autorisieren

- Konfigurieren Sie Benutzerregeln

-

Installieren des Federated Authentication Service

-

Aus Sicherheitsgründen empfiehlt Citrix®, dass der Federated Authentication Service (FAS) auf einem dedizierten Server installiert wird, der ähnlich wie ein Domänencontroller oder eine Zertifizierungsstelle gesichert ist. FAS kann über die Schaltfläche Federated Authentication Service auf dem Autorun-Begrüßungsbildschirm installiert werden, wenn die ISO eingelegt wird.

-

Dadurch werden die folgenden Komponenten installiert:

- Federated Authentication Service

- PowerShell-Snap-In-Cmdlets zur Remote-Konfiguration von FAS

- FAS-Verwaltungskonsole

- FAS-Gruppenrichtlinienvorlagen (CitrixFederatedAuthenticationService.admx/adml)

- Zertifikatvorlagendateien für die einfache Konfiguration der Zertifizierungsstelle

- Leistungsindikatoren und Ereignisprotokolle

Aktivieren des FAS-Plug-Ins in StoreFront™-Stores

Um die FAS-Integration in einem StoreFront-Store zu aktivieren, führen Sie die folgenden PowerShell-Cmdlets als Administratorkonto aus. Wenn Sie mehr als einen Store haben oder der Store einen anderen Namen hat, kann die unten angegebene Pfadangabe abweichen.

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "FASClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider "FASLogonDataProvider"

<!--NeedCopy-->

Um die Verwendung von FAS zu beenden, verwenden Sie das folgende PowerShell-Skript:

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "standardClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider ""

<!--NeedCopy-->

Konfigurieren des Delivery Controller™

Um FAS zu verwenden, konfigurieren Sie den Citrix Virtual Apps oder Citrix Virtual Desktops™ Delivery Controller so, dass er den StoreFront-Servern vertraut, die sich mit ihm verbinden können: Führen Sie das PowerShell-Cmdlet Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $true aus.

Konfigurieren der Gruppenrichtlinie

Nach der Installation von FAS müssen Sie die vollständigen DNS-Adressen der FAS-Server in der Gruppenrichtlinie mithilfe der in der Installation bereitgestellten Gruppenrichtlinienvorlagen angeben.

Wichtig:

Stellen Sie sicher, dass die StoreFront-Server, die Tickets anfordern, und die Virtual Delivery Agents (VDAs), die Tickets einlösen, dieselbe Konfiguration der DNS-Adressen aufweisen, einschließlich der automatischen Servernummerierung, die durch das Gruppenrichtlinienobjekt angewendet wird.

Der Einfachheit halber konfigurieren die folgenden Beispiele eine einzelne Richtlinie auf Domänenebene, die für alle Maschinen gilt; dies ist jedoch nicht zwingend erforderlich. FAS funktioniert, solange die StoreFront-Server, VDAs und die Maschine, auf der die FAS-Verwaltungskonsole ausgeführt wird, dieselbe Liste von DNS-Adressen sehen. Beachten Sie, dass das Gruppenrichtlinienobjekt jedem Eintrag eine Indexnummer hinzufügt, die ebenfalls übereinstimmen muss, wenn mehrere Objekte verwendet werden.

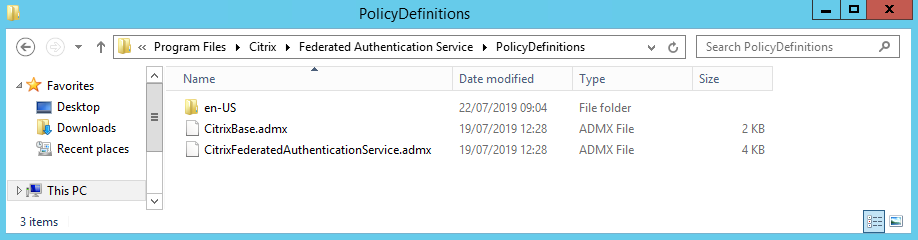

Schritt 1. Suchen Sie auf dem Server, auf dem Sie FAS installiert haben, die Dateien C:\Program Files\Citrix\Federated Authentication Service\PolicyDefinitions\CitrixFederatedAuthenticationService.admx und CitrixBase.admx sowie den Ordner en-US.

Schritt 2. Kopieren Sie diese auf Ihren Domänencontroller und platzieren Sie sie in den Unterordnern C:\Windows\PolicyDefinitions und en-US.

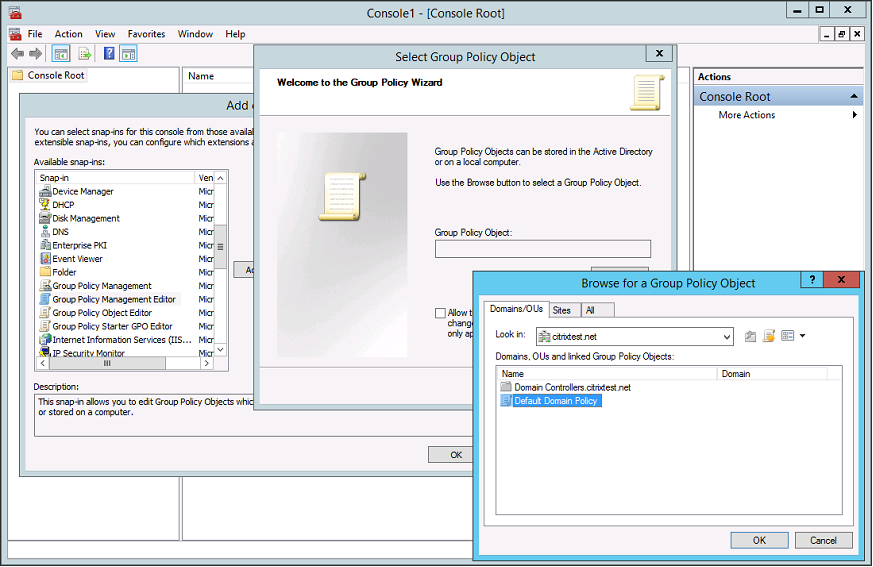

Schritt 3. Führen Sie die Microsoft Management Console (mmc.exe über die Befehlszeile) aus. Wählen Sie in der Menüleiste Datei > Snap-In hinzufügen/entfernen. Fügen Sie den Gruppenrichtlinienverwaltungs-Editor hinzu.

Wenn Sie zur Eingabe eines Gruppenrichtlinienobjekts aufgefordert werden, wählen Sie Durchsuchen und dann Standarddomänenrichtlinie. Alternativ können Sie ein geeignetes Richtlinienobjekt für Ihre Umgebung erstellen und auswählen, indem Sie die Tools Ihrer Wahl verwenden. Die Richtlinie muss auf alle Maschinen angewendet werden, auf denen betroffene Citrix-Software (VDAs, StoreFront-Server, Verwaltungstools) ausgeführt wird.

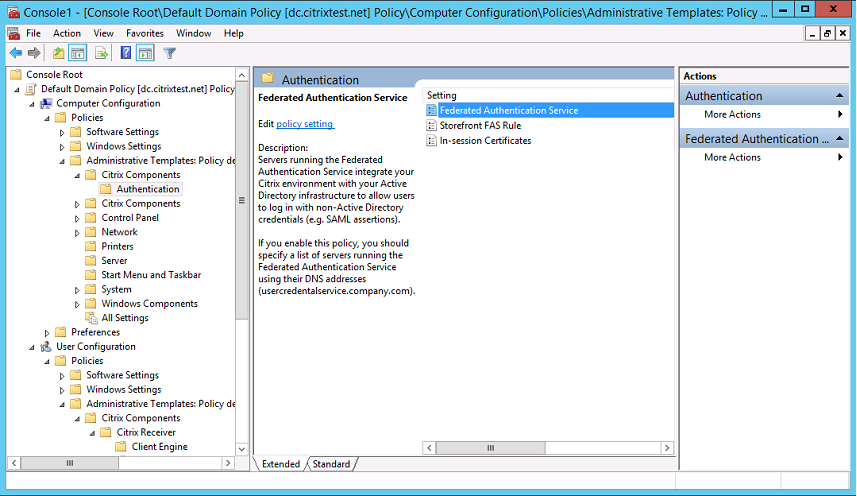

Schritt 4. Navigieren Sie zur Richtlinie Federated Authentication Service unter Computer Configuration/Policies/Administrative Templates/Citrix Components/Authentication.

Hinweis:

Die Richtlinieneinstellung des Federated Authentication Service ist nur in der Domänen-GPO verfügbar, wenn Sie die Vorlagendatei CitrixBase.admx/CitrixBase.adml zum Ordner PolicyDefinitions hinzufügen. Die Richtlinieneinstellung des Federated Authentication Service wird dann im Ordner Administrative Vorlagen > Citrix Komponenten > Authentifizierung aufgeführt.

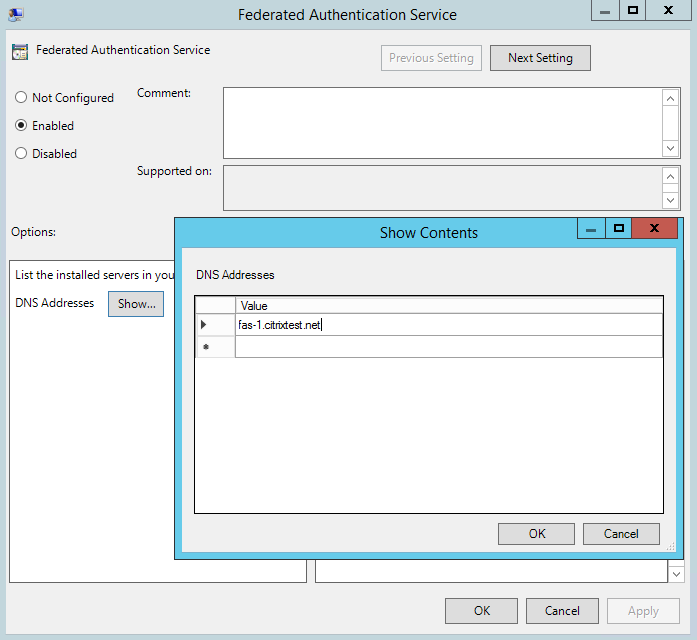

Schritt 5. Öffnen Sie die Richtlinie für den Federated Authentication Service und wählen Sie Aktiviert. Dadurch können Sie die Schaltfläche Anzeigen auswählen, wo Sie die DNS-Adressen Ihrer FAS-Server konfigurieren.

Schritt 6. Geben Sie die vollqualifizierten Domänennamen (FQDNs) der Server ein, auf denen FAS gehostet wird.

Hinweis: Wenn Sie mehrere FQDNs eingeben, muss die Reihenfolge der Liste zwischen StoreFront-Servern und VDAs konsistent sein. Dies schließt leere oder ungenutzte Listeneinträge ein.

Schritt 7. Klicken Sie auf OK, um den Gruppenrichtlinien-Assistenten zu beenden und die Gruppenrichtlinienänderungen anzuwenden. Möglicherweise müssen Sie Ihre Maschinen neu starten (oder gpupdate /force über die Befehlszeile ausführen), damit die Änderung wirksam wird.

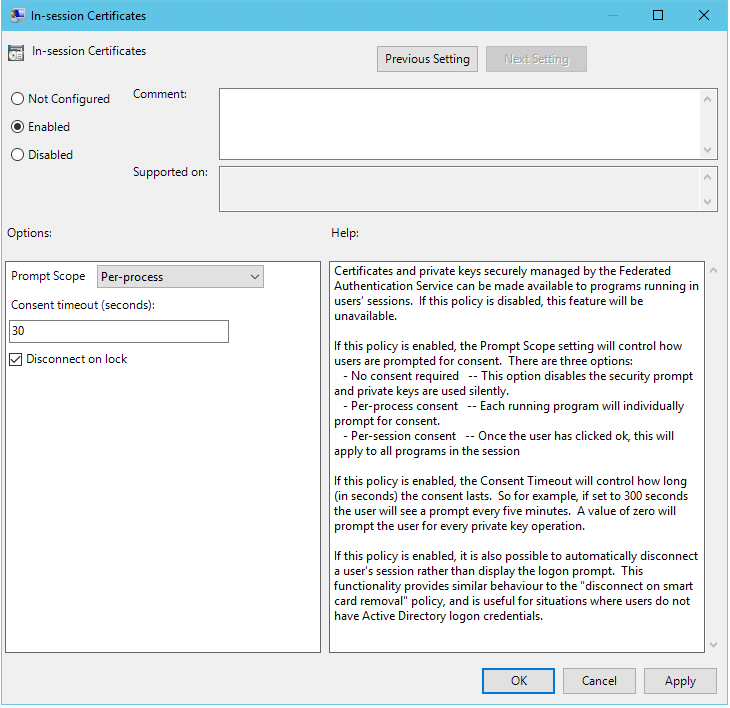

Unterstützung für In-Session-Zertifikate und Trennung bei Sperrung

Unterstützung für In-Session-Zertifikate

Standardmäßig erlauben VDAs den Zugriff auf Zertifikate nach der Anmeldung nicht. Bei Bedarf können Sie die Gruppenrichtlinienvorlage verwenden, um das System für In-Session-Zertifikate zu konfigurieren. Dadurch werden Zertifikate nach der Anmeldung im persönlichen Zertifikatspeicher des Benutzers für die Anwendungsnutzung abgelegt. Wenn Sie beispielsweise eine TLS-Authentifizierung für Webserver innerhalb der VDA-Sitzung benötigen, kann das Zertifikat vom Internet Explorer verwendet werden.

Trennung bei Sperrung

Wenn diese Richtlinie aktiviert ist, wird die Benutzersitzung automatisch getrennt, wenn der Bildschirm gesperrt wird. Diese Funktionalität bietet ein ähnliches Verhalten wie die Richtlinie „Trennung bei Smartcard-Entfernung“ und ist nützlich für Situationen, in denen Benutzer keine Active Directory-Anmeldeinformationen haben.

Hinweis:

Die Richtlinie zur Trennung bei Sperrung gilt für alle Sitzungen auf dem VDA.

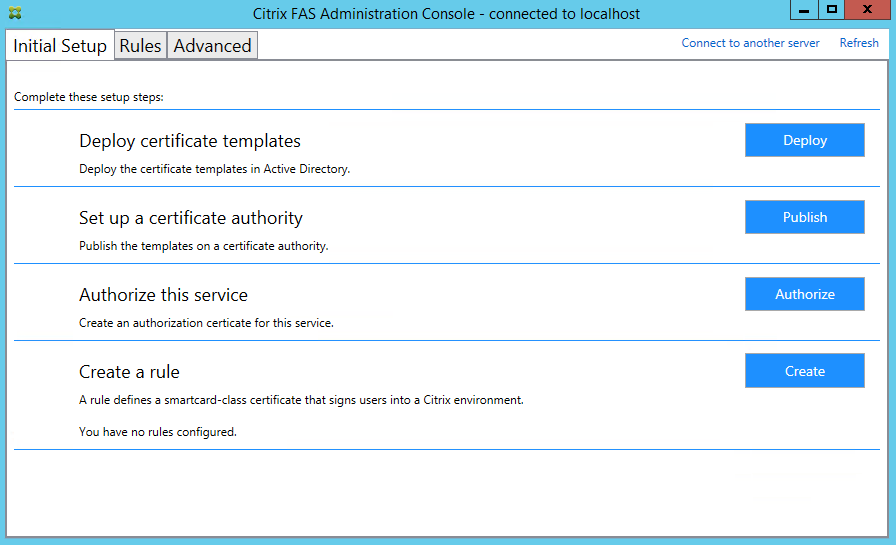

Verwenden der Administrationskonsole des Federated Authentication Service

Die FAS-Administrationskonsole wird als Teil von FAS installiert. Ein Symbol (Citrix Federated Authentication Service) wird im Startmenü platziert.

Bei der ersten Verwendung führt Sie die Administrationskonsole durch einen Prozess, der Zertifikatvorlagen bereitstellt, die Zertifizierungsstelle einrichtet und FAS zur Verwendung der Zertifizierungsstelle autorisiert. Einige der Schritte können alternativ manuell mit OS-Konfigurationstools durchgeführt werden.

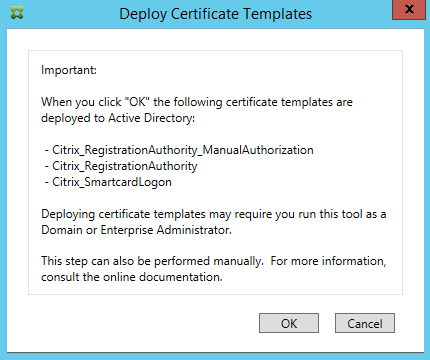

Zertifikatvorlagen bereitstellen

Um Interoperabilitätsprobleme mit anderer Software zu vermeiden, stellt FAS drei Citrix-Zertifikatvorlagen für den eigenen Gebrauch bereit.

- Citrix_RegistrationAuthority_ManualAuthorization

- Citrix_RegistrationAuthority

- Citrix_SmartcardLogon

Diese Vorlagen müssen bei Active Directory registriert werden. Wenn die Konsole sie nicht finden kann, kann das Tool Zertifikatvorlagen bereitstellen sie installieren. Dieses Tool muss als Konto ausgeführt werden, das über Berechtigungen zur Verwaltung Ihres Unternehmensgesamtstruktur verfügt.

-

-

Die Konfiguration der Vorlagen finden Sie in den XML-Dateien mit der Erweiterung .certificatetemplate, die mit FAS installiert werden unter:

-

C:\Program Files\Citrix\Federated Authentication Service\CertificateTemplates

Wenn Sie keine Berechtigung zum Installieren dieser Vorlagendateien haben, geben Sie diese an Ihren Active Directory-Administrator weiter.

Um die Vorlagen manuell zu installieren, können Sie die folgenden PowerShell-Befehle verwenden:

$template = [System.IO.File]::ReadAllBytes("$Pwd\Citrix_SmartcardLogon.certificatetemplate")

$CertEnrol = New-Object -ComObject X509Enrollment.CX509EnrollmentPolicyWebService

$CertEnrol.InitializeImport($template)

$comtemplate = $CertEnrol.GetTemplates().ItemByIndex(0)

$writabletemplate = New-Object -ComObject X509Enrollment.CX509CertificateTemplateADWritable

$writabletemplate.Initialize($comtemplate)

$writabletemplate.Commit(1, $NULL)

<!--NeedCopy-->

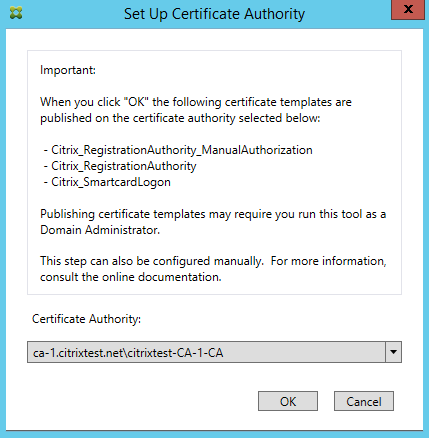

Active Directory-Zertifikatdienste einrichten

Nach der Installation der Citrix-Zertifikatvorlagen müssen diese auf einem oder mehreren Microsoft-Zertifizierungsstellenservern veröffentlicht werden. Informationen zur Bereitstellung von Active Directory-Zertifikatdiensten finden Sie in der Microsoft-Dokumentation.

Wenn die Vorlagen nicht auf mindestens einem Server veröffentlicht sind, bietet das Tool Zertifizierungsstelle einrichten an, diese zu veröffentlichen. Sie müssen dieses Tool als Benutzer ausführen, der über Berechtigungen zur Verwaltung der Zertifizierungsstelle verfügt.

(Zertifikatvorlagen können auch über die Microsoft-Zertifizierungsstellenkonsole veröffentlicht werden.)

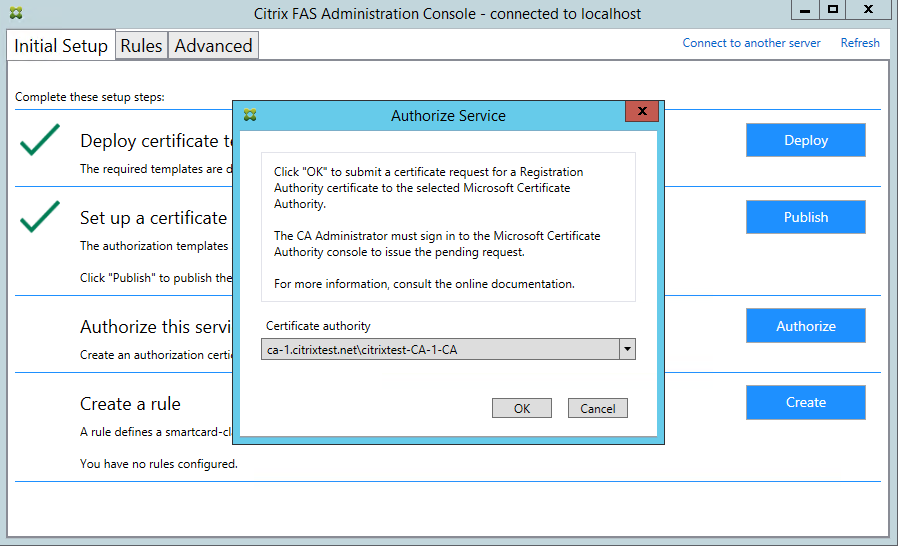

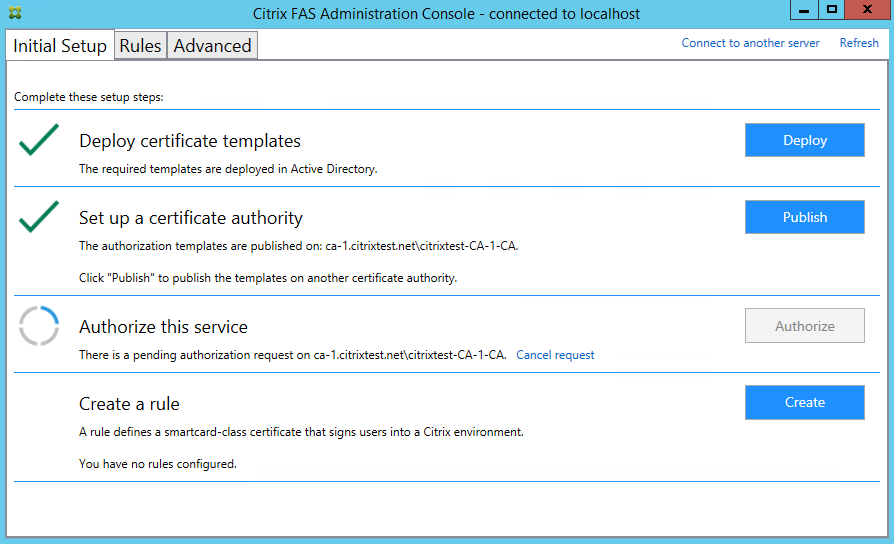

Federated Authentication Service autorisieren

Dieser Schritt leitet die Autorisierung von FAS ein. Die Verwaltungskonsole verwendet die Vorlage Citrix_RegistrationAuthority_ManualAuthorization, um eine Zertifikatanforderung zu generieren, und sendet diese dann an eine der Zertifizierungsstellen, die diese Vorlage veröffentlichen.

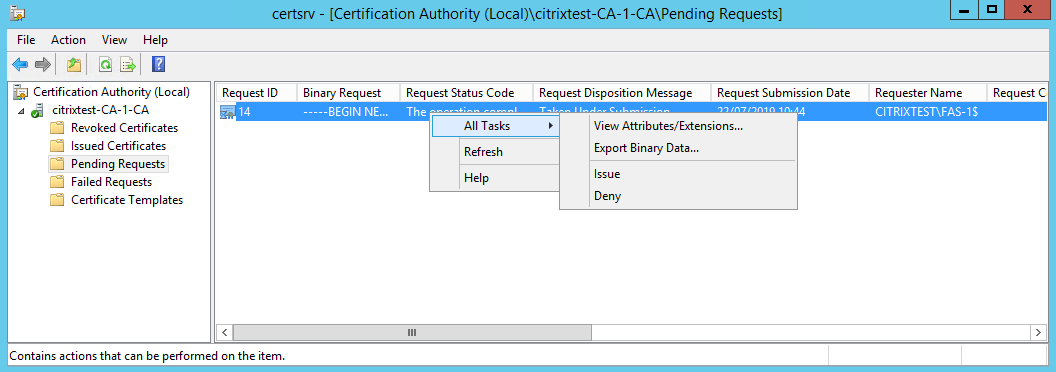

Nach dem Senden der Anforderung wird sie in der Liste Ausstehende Anforderungen der Microsoft-Zertifizierungsstellenkonsole angezeigt. Der Administrator der Zertifizierungsstelle muss die Anforderung Ausstellen oder Verweigern, bevor die Konfiguration von FAS fortgesetzt werden kann. Beachten Sie, dass die Autorisierungsanforderung als Ausstehende Anforderung vom FAS-Computerkonto angezeigt wird.

Klicken Sie mit der rechten Maustaste auf Alle Aufgaben und wählen Sie dann Ausstellen oder Verweigern für die Zertifikatanforderung. Die FAS-Verwaltungskonsole erkennt automatisch, wenn dieser Vorgang abgeschlossen ist. Dies kann einige Minuten dauern.

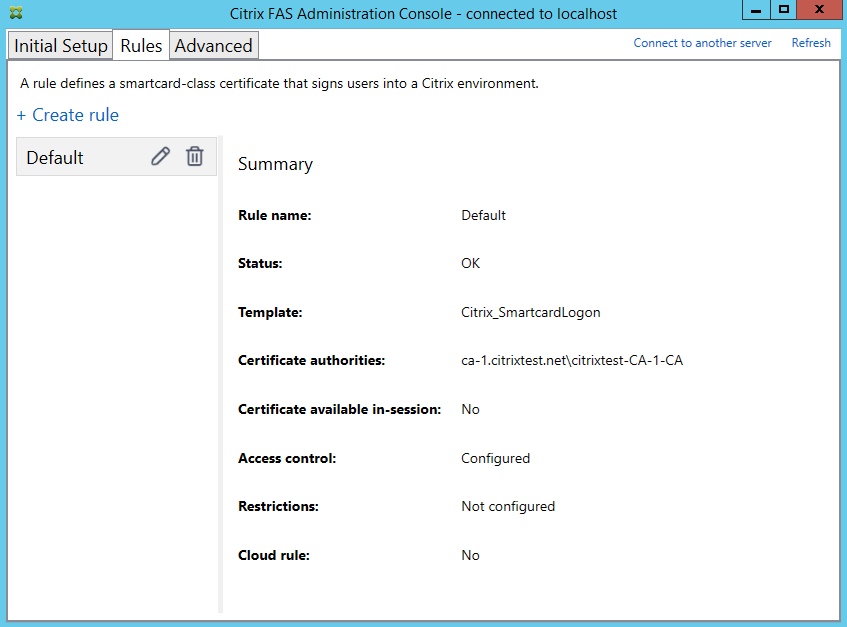

Benutzerregeln konfigurieren

Eine Benutzerregel autorisiert die Ausstellung von Zertifikaten für die VDA-Anmeldung und die Verwendung während der Sitzung, wie von StoreFront angewiesen. Jede Regel gibt die StoreFront-Server an, denen das Anfordern von Zertifikaten vertraut wird, die Gruppe von Benutzern, für die sie angefordert werden können, und die Gruppe von VDA-Maschinen, die sie verwenden dürfen.

Um die FAS-Einrichtung abzuschließen, müssen Sie die Standardregel definieren. Klicken Sie auf Erstellen, um eine Regel zu erstellen, oder wechseln Sie zur Registerkarte “Regeln” und klicken Sie auf Regel erstellen. Der Assistent sammelt die Informationen, die zum Definieren einer Regel erforderlich sind.

Die folgenden Informationen werden vom Assistenten gesammelt:

Vorlage: Die Zertifikatvorlage, die zum Ausstellen von Benutzerzertifikaten verwendet wird. Dies sollte die Vorlage Citrix_SmartcardLogon oder eine modifizierte Kopie davon sein.

Zertifizierungsstelle: Die Zertifizierungsstelle, die Benutzerzertifikate ausstellt. Die Vorlage muss von der Zertifizierungsstelle veröffentlicht werden. FAS unterstützt das Hinzufügen mehrerer Zertifizierungsstellen für Failover und Lastenausgleich.

Verwendung während der Sitzung: Die Option Verwendung während der Sitzung zulassen steuert, ob ein Zertifikat nach der Anmeldung am VDA verwendet werden kann. Wählen Sie diese Option nur aus, wenn Benutzer nach der Authentifizierung Zugriff auf das Zertifikat haben sollen. Wenn diese Option nicht ausgewählt ist, wird das Zertifikat nur für die Anmeldung oder Wiederverbindung verwendet, und Benutzer haben nach der Authentifizierung keinen Zugriff auf das Zertifikat.

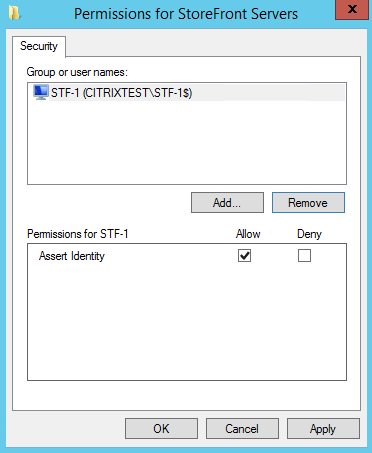

Zugriffssteuerung: Die Liste der vertrauenswürdigen StoreFront-Servermaschinen, die berechtigt sind, Zertifikate für die Anmeldung oder Wiederverbindung von Benutzern anzufordern.

Wichtig:

Die Einstellung Zugriffssteuerung ist sicherheitskritisch und muss sorgfältig verwaltet werden.

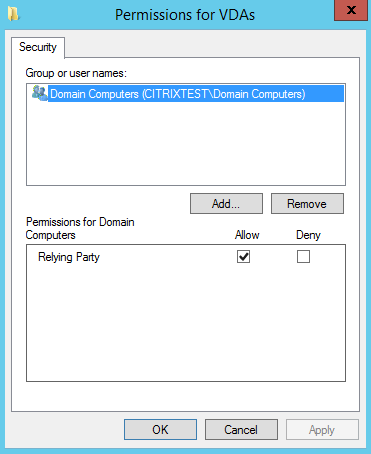

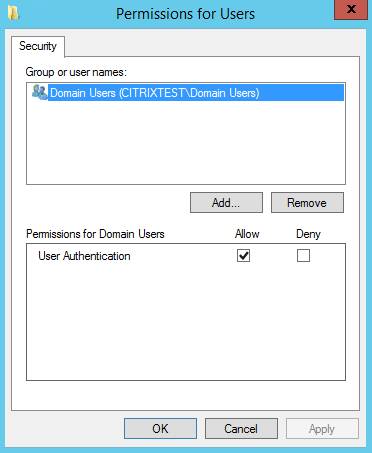

Einschränkungen: Die Liste der VDA-Maschinen, die Benutzer über FAS anmelden können, und die Liste der Benutzer, denen Zertifikate über FAS ausgestellt werden können. Die Liste der VDAs ist standardmäßig auf Domänencomputer und die Liste der Benutzer auf Domänenbenutzer eingestellt; diese können geändert werden, wenn die Standardwerte ungeeignet sind.

Cloud-Regel: Derzeit nicht unterstützt.

Erweiterte Nutzung

Sie können zusätzliche Regeln erstellen, um auf verschiedene Zertifikatvorlagen und -autoritäten zu verweisen, die mit unterschiedlichen Eigenschaften und Berechtigungen konfiguriert werden können. Diese Regeln können für die Verwendung durch verschiedene StoreFront-Server konfiguriert werden, die so eingerichtet werden müssen, dass sie die neue Regel namentlich anfordern. Standardmäßig fordert StoreFront default an, wenn es FAS kontaktiert. Dies kann über die Gruppenrichtlinien-Konfigurationsoptionen geändert werden.

Um eine neue Zertifikatvorlage zu erstellen, duplizieren Sie die Vorlage Citrix_SmartcardLogon in der Microsoft Certification Authority-Konsole, benennen Sie sie um (z. B. Citrix_SmartcardLogon2) und ändern Sie sie nach Bedarf. Erstellen Sie eine neue Benutzerregel, indem Sie auf Hinzufügen klicken, um auf die neue Zertifikatvorlage zu verweisen.

Überlegungen zum Upgrade

- Alle FAS-Servereinstellungen bleiben bei einem direkten Upgrade erhalten.

- Führen Sie für das Upgrade von FAS das vollständige Virtual Apps and Desktops-Installationsprogramm aus.

- Bevor Sie FAS aktualisieren, aktualisieren Sie den Controller und die VDAs (und andere Kernkomponenten) auf die erforderliche Version.

- Stellen Sie sicher, dass die FAS-Verwaltungskonsole geschlossen ist, bevor Sie FAS aktualisieren.

- Stellen Sie sicher, dass jederzeit mindestens ein FAS-Server verfügbar ist. Wenn kein Server von einem für Federation Authentication Service aktivierten StoreFront-Server erreichbar ist, können sich Benutzer nicht anmelden oder Anwendungen starten.

Sicherheitsüberlegungen

FAS verfügt über ein Registrierungsstellen-Zertifikat, das es ihm ermöglicht, autonom Zertifikate im Namen Ihrer Domänenbenutzer auszustellen. Daher ist es wichtig, eine Sicherheitsrichtlinie zu entwickeln und zu implementieren, um FAS-Server zu schützen und deren Berechtigungen einzuschränken.

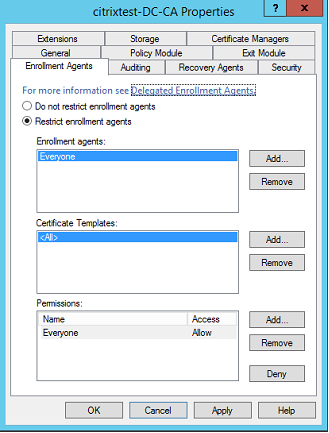

Delegierte Registrierungsagenten

FAS stellt Benutzerzertifikate aus, indem es als Registrierungsagent fungiert. Die Microsoft Certification Authority ermöglicht die Steuerung, welche Vorlagen der FAS-Server verwenden kann, sowie die Einschränkung, für welche Benutzer der FAS-Server Zertifikate ausstellen kann.

Citrix empfiehlt dringend, diese Optionen so zu konfigurieren, dass FAS nur Zertifikate für die vorgesehenen Benutzer ausstellen kann. Es ist beispielsweise eine bewährte Methode, FAS daran zu hindern, Zertifikate für Benutzer in einer Administrator- oder geschützten Benutzergruppe auszustellen.

Access Control List-Konfiguration

Wie im Abschnitt Benutzerregeln konfigurieren beschrieben, müssen Sie eine Liste von StoreFront-Servern konfigurieren, denen vertraut wird, Benutzeridentitäten gegenüber FAS zu bestätigen, wenn Zertifikate ausgestellt werden. Ebenso können Sie einschränken, welchen Benutzern Zertifikate ausgestellt werden und bei welchen VDA-Maschinen sie sich authentifizieren können. Dies geschieht zusätzlich zu allen standardmäßigen Active Directory- oder Zertifizierungsstellen-Sicherheitsfunktionen, die Sie konfigurieren.

Firewall-Einstellungen

Die gesamte Kommunikation zu FAS-Servern verwendet gegenseitig authentifizierte Windows Communication Foundation (WCF) Kerberos-Netzwerkverbindungen über Port 80.

Überwachung der Ereignisprotokolle

FAS und der VDA schreiben Informationen in das Windows-Ereignisprotokoll. Dies kann zur Überwachung und für Audit-Informationen verwendet werden. Der Abschnitt Ereignisprotokolle listet die möglicherweise generierten Ereignisprotokolleinträge auf.

Hardwaresicherheitsmodule

Alle privaten Schlüssel, einschließlich der von FAS ausgestellten Benutzerzertifikate, werden als nicht exportierbare private Schlüssel vom Network Service-Konto gespeichert. FAS unterstützt die Verwendung eines kryptografischen Hardwaresicherheitsmoduls, falls Ihre Sicherheitsrichtlinie dies erfordert.

Eine kryptografische Konfiguration auf niedriger Ebene ist in der Datei FederatedAuthenticationService.exe.config verfügbar. Diese Einstellungen gelten, wenn private Schlüssel zum ersten Mal erstellt werden. Daher können unterschiedliche Einstellungen für private Schlüssel der Registrierungsstelle (z. B. 4096 Bit, TPM-geschützt) und Laufzeit-Benutzerzertifikate verwendet werden.

| Parameter | Beschreibung |

|---|---|

| ProviderLegacyCsp | Wenn auf „true“ gesetzt, verwendet FAS die Microsoft CryptoAPI (CAPI). Andernfalls verwendet FAS die Microsoft Cryptography Next Generation API (CNG). |

| ProviderName | Name des zu verwendenden CAPI- oder CNG-Anbieters. |

| ProviderType | Bezieht sich auf Microsoft KeyContainerPermissionAccessEntry.ProviderType Property PROV_RSA_AES 24. Sollte immer 24 sein, es sei denn, Sie verwenden ein HSM mit CAPI und der HSM-Anbieter gibt etwas anderes an. |

| KeyProtection | Steuert das Flag „Exportierbar“ von privaten Schlüsseln. Ermöglicht auch die Verwendung des Trusted Platform Module (TPM)-Schlüsselspeichers, falls von der Hardware unterstützt. |

| KeyLength | Schlüssellänge für RSA-Privatschlüssel. Unterstützte Werte sind 1024, 2048 und 4096 (Standard: 2048). |

PowerShell SDK

Obwohl die FAS-Verwaltungskonsole für einfache Bereitstellungen geeignet ist, bietet die PowerShell-Schnittstelle erweiterte Optionen. Wenn Sie Optionen verwenden, die in der Konsole nicht verfügbar sind, empfiehlt Citrix, für die Konfiguration ausschließlich PowerShell zu verwenden.

Der folgende Befehl fügt die PowerShell-Cmdlets hinzu:

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "FASClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider "FASLogonDataProvider"

<!--NeedCopy-->

Add-PSSnapin Citrix.Authentication.FederatedAuthenticationService.V1

Verwenden Sie Get-Help <Cmdlet-Name>, um die Cmdlet-Hilfe anzuzeigen. Die folgende Tabelle listet mehrere Befehle auf, wobei * ein Standard-PowerShell-Verb (wie New, Get, Set, Remove) darstellt.

| Befehle | Übersicht |

|---|---|

| *-FasServer | Listet die FAS-Server in der aktuellen Umgebung auf und konfiguriert sie neu. |

| *-FasAuthorizationCertificate | Verwaltet das Registrierungsstellen-Zertifikat. |

| *-FasCertificateDefinition | Steuert die Parameter, die FAS zum Generieren von Zertifikaten verwendet. |

| *-FasRule | Verwaltet auf FAS konfigurierte Benutzerregeln. |

| *-FasUserCertificate | Listet von FAS zwischengespeicherte Zertifikate auf und verwaltet sie. |

PowerShell-Cmdlets können remote verwendet werden, indem die Adresse eines FAS-Servers angegeben wird.

Informationen zu FAS PowerShell-Cmdlets finden Sie unter PowerShell-Cmdlets.

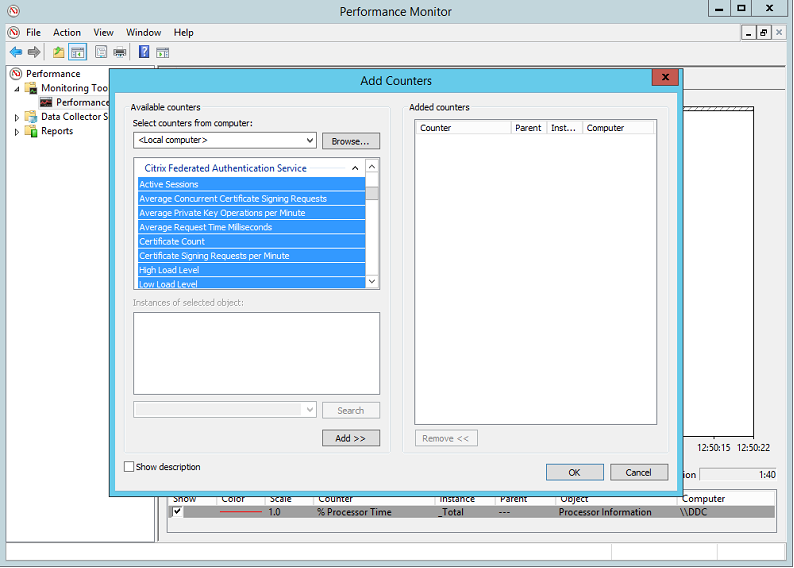

Leistungsindikatoren

FAS enthält eine Reihe von Leistungsindikatoren zur Lastverfolgung.

Die folgende Tabelle listet die verfügbaren Indikatoren auf. Die meisten Indikatoren sind gleitende Durchschnitte über fünf Minuten.

| Name | Beschreibung |

|---|---|

| Aktive Sitzungen | Anzahl der von FAS verfolgten Verbindungen. |

| Gleichzeitige CSRs | Anzahl der gleichzeitig verarbeiteten Zertifikatanforderungen. |

| Private Schlüsseloperationen | Anzahl der pro Minute durchgeführten privaten Schlüsseloperationen. |

| Anforderungszeit | Zeitdauer zum Generieren und Signieren eines Zertifikats. |

| Zertifikatsanzahl | Anzahl der in FAS zwischengespeicherten Zertifikate. |

| CSR pro Minute | Anzahl der pro Minute verarbeiteten Zertifikatsignieranforderungen. |

| Niedrig/Mittel/Hoch | Schätzungen der Last, die FAS in Bezug auf “CSRs pro Minute” akzeptieren kann. Das Überschreiten des Schwellenwerts “Hohe Last” kann dazu führen, dass Sitzungsstarts fehlschlagen. |

Ereignisprotokolle

- Die folgenden Tabellen listen die von FAS generierten Ereignisprotokolleinträge auf.

Verwaltungsereignisse [Federated Authentication Service]

[Ereignisquelle: Citrix.Authentication.FederatedAuthenticationService]

Diese Ereignisse werden als Reaktion auf eine Konfigurationsänderung im FAS-Server protokolliert.

| Protokollcodes |

|---|

| [S001] ZUGRIFF VERWEIGERT: Benutzer [{0}] ist kein Mitglied der Administratorengruppe |

| [S002] ZUGRIFF VERWEIGERT: Benutzer [{0}] ist kein Administrator der Rolle [{1}] |

| [S003] Administrator [{0}] setzt den Wartungsmodus auf [{1}] |

| [S004] Administrator [{0}] registriert sich bei CA [{1}] Vorlagen [{2} und {3}] |

| [S005] Administrator [{0}] entzieht CA [{1}] die Autorisierung |

| [S006] Administrator [{0}] erstellt neue Zertifikatdefinition [{1}] |

| [S007] Administrator [{0}] aktualisiert Zertifikatdefinition [{1}] |

| [S008] Administrator [{0}] löscht Zertifikatdefinition [{1}] |

| [S009] Administrator [{0}] erstellt neue Rolle [{1}] |

| [S010] Administrator [{0}] aktualisiert Rolle [{1}] |

| [S011] Administrator [{0}] löscht Rolle [{1}] |

| [S012] Administrator [{0}] erstellt Zertifikat [UPN: {1} SID: {2} Rolle: {3} Zertifikatdefinition: {4} Sicherheitskontext: {5}] |

| [S013] Administrator [{0}] löscht Zertifikate [UPN: {1} Rolle: {2} Zertifikatdefinition: {3} Sicherheitskontext: {4}] |

| [S015] Administrator [{0}] erstellt Zertifikatanforderung [TPM: {1}] |

| [S016] Administrator [{0}] importiert Autorisierungszertifikat [Referenz: {1}] |

| Protokollcodes |

| [S401] Führt Konfigurationsupgrade durch – [Von Version {0} zu Version {1}] |

| [S402] FEHLER: Der Citrix Federated Authentication Service muss als Netzwerkdienst ausgeführt werden [wird derzeit ausgeführt als: {0}] |

| [S404] Löscht die Citrix Federated Authentication Service-Datenbank zwangsweise |

| [S405] Beim Migrieren von Daten aus der Registrierung in die Datenbank ist ein Fehler aufgetreten: [{0}] |

| [S406] Die Migration von Daten aus der Registrierung in die Datenbank ist abgeschlossen (Hinweis: Benutzerzertifikate werden nicht migriert) |

| [S407] Registrierungsbasierte Daten wurden nicht in eine Datenbank migriert, da bereits eine Datenbank existierte |

| [S408] Die Konfiguration kann nicht herabgestuft werden – [Von Version {0} zu Version {1}] |

| [S409] ThreadPool MinThreads angepasst von [Worker: {0} Abschluss: {1}] auf: [Worker: {2} Abschluss: {3}] |

| [S410] Fehler beim Anpassen von ThreadPool MinThreads von [Worker: {0} Abschluss: {1}] auf: [Worker: {2} Abschluss: {3}] |

Erstellen von Identitätszusicherungen [Federated Authentication Service]

[Ereignisquelle: Ereignisquelle: Citrix.Authentication.FederatedAuthenticationService]

Diese Ereignisse werden zur Laufzeit auf dem FAS-Server protokolliert, wenn ein vertrauenswürdiger Server eine Benutzeranmeldung zusichert.

| Protokollcodes |

|---|

| [S101] Server [{0}] ist nicht autorisiert, Identitäten in Rolle [{1}] zuzusichern |

| [S102] Server [{0}] konnte UPN [{1}] nicht zusichern (Ausnahme: {2}{3}) |

| [S103] Server [{0}] hat UPN [{1}] SID {2} angefordert, aber die Suche ergab SID {3} |

| [S104] Server [{0}] konnte UPN [{1}] nicht zusichern (UPN nicht durch Rolle [{2}] erlaubt) |

| [S105] Server [{0}] hat Identitätszusicherung ausgestellt [UPN: {1}, Rolle {2}, Sicherheitskontext: [{3}]] |

| [S120] Ausstellen eines Zertifikats für [UPN: {0} Rolle: {1} Sicherheitskontext: [{2}]] |

| [S121] Zertifikat ausgestellt für [UPN: {0} Rolle: {1}] von [Zertifizierungsstelle: {2}] |

| [S122] Warnung: Server ist überlastet [UPN: {0} Rolle: {1}][Anfragen pro Minute {2}]. |

| [S123] Fehler beim Ausstellen eines Zertifikats für [UPN: {0} Rolle: {1}] [Ausnahme: {2}] |

| [S124] Fehler beim Ausstellen eines Zertifikats für [UPN: {0} Rolle: {1}] bei [Zertifizierungsstelle: {2}] [Ausnahme: {3}] |

Agieren als vertrauende Partei [Federated Authentication Service]

[Ereignisquelle: Ereignisquelle: Citrix.Authentication.FederatedAuthenticationService]

Diese Ereignisse werden zur Laufzeit auf dem FAS-Server protokolliert, wenn ein VDA einen Benutzer anmeldet.

| Protokollcodes |

|---|

| [S201] Vertrauenspartei [{0}] hat keinen Zugriff auf ein Kennwort. |

| [S202] Vertrauenspartei [{0}] hat keinen Zugriff auf ein Zertifikat. |

| [S203] Vertrauenspartei [{0}] hat keinen Zugriff auf den Anmelde-CSP. |

| [S204] Vertrauenspartei [{0}] greift auf den Anmelde-CSP für [UPN: {1}] in Rolle: [{2}] [Vorgang: {3}] autorisiert durch [{4}] |

| [S205] Aufrufendes Konto [{0}] ist keine Vertrauenspartei in Rolle [{1}] |

| [S206] Aufrufendes Konto [{0}] ist keine Vertrauenspartei |

| [S208] Vorgang mit privatem Schlüssel fehlgeschlagen [Vorgang: {0} UPN: {1} Rolle: {2} Zertifikatdefinition {3} Fehler {4} {5}]. |

Sitzungsinterner Zertifikatserver [Verbundauthentifizierungsdienst]

[Ereignisquelle: Ereignisquelle: Citrix.Authentication.FederatedAuthenticationService]

Diese Ereignisse werden auf dem FAS-Server protokolliert, wenn ein Benutzer ein In-Session-Zertifikat verwendet.

| Protokollcodes |

|---|

| [S301] Zugriff verweigert: Benutzer [{0}] hat keinen Zugriff auf eine virtuelle Smartcard |

| [S302] Benutzer [{0}] hat unbekannte virtuelle Smartcard angefordert [Fingerabdruck: {1}] |

| [S303] Zugriff verweigert: Benutzer [{0}] stimmt nicht mit virtueller Smartcard überein [UPN: {1}] |

| [S304] Benutzer [{0}] führt Programm [{1}] auf Computer [{2}] aus und verwendet virtuelle Smartcard [UPN: {3} Rolle: {4} Fingerabdruck: {5}] für privaten Schlüsselvorgang [{6}] |

| [S305] Privater Schlüsselvorgang fehlgeschlagen [Vorgang: {0} UPN: {1} Rolle: {2} Containername {3} Fehler {4} {5}]. |

FAS-Assertions-Plug-in [Federated Authentication Service]

[Ereignisquelle: Ereignisquelle: Citrix.Authentication.FederatedAuthenticationService]

Diese Ereignisse werden vom FAS-Assertions-Plug-in protokolliert.

| Protokollcodes |

|---|

| [S500] Kein FAS-Assertions-Plug-in konfiguriert |

| [S501] Das konfigurierte FAS-Assertions-Plug-in konnte nicht geladen werden [Ausnahme:{0}] |

| [S502] FAS-Assertions-Plug-in geladen [pluginId={0}] [Assembly={1}] [Speicherort={2}] |

| [S503] Server [{0}] konnte UPN [{1}] nicht bestätigen (Anmeldeinformationen wurden bereitgestellt, aber das Plug-in [{2}] unterstützt sie nicht) |

| [S504] Server [{0}] konnte UPN [{1}] nicht bestätigen (Anmeldeinformationen wurden bereitgestellt, aber es ist kein FAS-Plug-in konfiguriert) |

| [S505] Server [{0}] konnte UPN [{1}] nicht bestätigen (das Plug-in [{2}] hat die Anmeldeinformationen mit Status [{3}] und Meldung [{4}] abgelehnt) |

| [S506] Das Plug-in [{0}] hat Anmeldeinformationen von Server [{1}] für UPN [{2}] mit Meldung [{3}] akzeptiert |

| [S507] Server [{0}] konnte UPN [{1}] nicht bestätigen (das Plug-in [{2}] hat Ausnahme [{3}] ausgelöst) |

| [S507] Server [{0}] konnte UPN [{1}] nicht bestätigen (das Plug-in [{2}] hat Ausnahme [{3}] ausgelöst) |

| [S508] Server [{0}] konnte UPN [{1}] nicht bestätigen (Zugriffsdisposition wurde bereitgestellt, aber das Plug-in [{2}] unterstützt sie nicht) |

| [S509] Server [{0}] konnte UPN [{1}] nicht bestätigen (Zugriffsdisposition wurde bereitgestellt, aber es ist kein FAS-Plug-in konfiguriert) |

| [S510] Server [{0}] konnte UPN [{1}] nicht bestätigen (die Zugriffsdisposition wurde vom Plug-in [{2}] als ungültig erachtet) |

Anmeldung [VDA]

[Ereignisquelle: Citrix.Authentication.IdentityAssertion]

Diese Ereignisse werden auf dem VDA während der Anmeldephase protokolliert.

| Protokollcodes |

|---|

| [S101] Identitätsassertions-Anmeldung fehlgeschlagen. Nicht erkannter Federated Authentication Service [ID: {0}] |

| [S102] Identitätsassertions-Anmeldung fehlgeschlagen. SID für {0} konnte nicht nachgeschlagen werden [Ausnahme: {1}{2}] |

| [S103] Identitätsassertions-Anmeldung fehlgeschlagen. Benutzer {0} hat SID {1}, erwartete SID {2} |

| [S104] Identitätsassertions-Anmeldung fehlgeschlagen. Verbindung zum Federated Authentication Service fehlgeschlagen: {0} [Fehler: {1} {2}] |

| [S105] Identitätsassertions-Anmeldung. Anmeldung läuft [Benutzername: {0} Domäne: {1}] |

| [S106] Identitätsassertions-Anmeldung. Anmeldung läuft [Zertifikat: {0}] |

| [S107] Identitätsassertions-Anmeldung fehlgeschlagen. [Ausnahme: {0}{1}] |

| [S108] Identitätsassertions-Subsystem. ZUGRIFF_VERWEIGERT [Aufrufer: {0}] |

In-Session-Zertifikate [VDA]

[Ereignisquelle: Citrix.Authentication.IdentityAssertion]

Diese Ereignisse werden auf dem VDA protokolliert, wenn ein Benutzer versucht, ein In-Session-Zertifikat zu verwenden.

| Protokollcodes |

|---|

| [S201] Zugriff auf virtuelle Smartcard autorisiert durch [{0}] für [PID: {1} Programmname: {2} Zertifikat-Fingerabdruck: {3}] |

| [S203] Virtuelles Smartcard-Subsystem. Zugriff verweigert [Aufrufer: {0}, Sitzung {1}] |

| [S204] Virtuelles Smartcard-Subsystem. Smartcard-Unterstützung deaktiviert |

Zertifikatsanforderung und Schlüsselpaar-Generierung [Federated Authentication Service]

[Ereignisquelle: Citrix.Fas.PkiCore]

Diese Ereignisse werden protokolliert, wenn der FAS-Server kryptografische Operationen auf niedriger Ebene durchführt.

| Protokollcodes |

|---|

| [S001] TrustArea::TrustArea: Zertifikat installiert [TrustArea: {0}] [Zertifikat {1} TrustAreaJoinParameters{2} |

| [S014] Pkcs10Request::Create: PKCS10-Anforderung erstellt [Distinguished Name {0}] |

| [S016] PrivateKey::Create [Bezeichner {0} Maschinenweit: {1} Anbieter: {2} Anbietertyp: {3}Elliptische Kurve: {4} Schlüssellänge: {5} ist exportierbar: {6}] |

| [S017] PrivateKey::Delete [CspName: {0}, Bezeichner {1}] |

| Protokollcodes |

| [S104] MicrosoftCertificateAuthority::GetCredentials: Autorisiert zur Verwendung von {0} |

| [S105] MicrosoftCertificateAuthority::SubmitCertificateRequest Fehler beim Senden der Antwort [{0}] |

| [S106] MicrosoftCertificateAuthority::SubmitCertificateRequest Zertifikat ausgestellt [{0}] |

| [S112] MicrosoftCertificateAuthority::SubmitCertificateRequest - Warten auf Genehmigung [CR_DISP_UNDER_SUBMISSION] [Referenz: {0}] |

Verwandte Informationen

- Die gängigen FAS-Bereitstellungen sind zusammengefasst unter Bereitstellungsarchitekturen.

- “Anleitungen” werden vorgestellt unter Erweiterte Konfiguration.

In diesem Artikel

- Installations- und Einrichtungssequenz

- Installieren des Federated Authentication Service

- Aktivieren des FAS-Plug-Ins in StoreFront™-Stores

- Konfigurieren des Delivery Controller™

- Konfigurieren der Gruppenrichtlinie

- Verwenden der Administrationskonsole des Federated Authentication Service

- Zertifikatvorlagen bereitstellen

- Active Directory-Zertifikatdienste einrichten

- Federated Authentication Service autorisieren

- Benutzerregeln konfigurieren

- Überlegungen zum Upgrade

- Sicherheitsüberlegungen

- PowerShell SDK

- Leistungsindikatoren

- Ereignisprotokolle

- Verwandte Informationen