Beheben von Windows-Anmeldeproblemen

Dieser Artikel beschreibt die Protokolle und Fehlermeldungen, die Windows bereitstellt, wenn sich ein Benutzer mit Zertifikaten und/oder Smartcards anmeldet. Diese Protokolle enthalten Informationen, die Sie zur Behebung von Authentifizierungsfehlern verwenden können.

-

Zertifikate und Public Key Infrastructure

-

Windows Active Directory verwaltet mehrere Zertifikatspeicher, die Zertifikate für sich anmeldende Benutzer verwalten.

- NTAuth-Zertifikatspeicher: Um sich bei Windows zu authentifizieren, muss die Zertifizierungsstelle, die Benutzerzertifikate direkt ausstellt (d. h. keine Verkettung wird unterstützt), im NTAuth-Speicher abgelegt werden. Um diese Zertifikate anzuzeigen, geben Sie im Programm „certutil“ Folgendes ein: certutil –viewstore –enterprise NTAuth.

- Stamm- und Zwischenzertifikatspeicher: Normalerweise können Zertifikatsanmeldesysteme nur ein einziges Zertifikat bereitstellen. Wenn also eine Kette verwendet wird, muss der Zwischenzertifikatspeicher auf allen Computern diese Zertifikate enthalten. Das Stammzertifikat muss im Speicher für vertrauenswürdige Stammzertifikate und das vorletzte Zertifikat im NTAuth-Speicher abgelegt sein.

- Anmeldezertifikatserweiterungen und Gruppenrichtlinien: Windows kann so konfiguriert werden, dass die Überprüfung von EKUs und anderen Zertifikatsrichtlinien erzwungen wird. Siehe die Microsoft-Dokumentation: https://docs.microsoft.com/en-us/previous-versions/windows/it-pro/windows-server-2008-R2-and-2008/ff404287(v=ws.10).

| Registrierungsrichtlinie | Beschreibung |

|---|---|

| AllowCertificatesWithNoEKU | Wenn deaktiviert, müssen Zertifikate die erweiterte Schlüsselverwendung (EKU) für die Smartcard-Anmeldung enthalten. |

-

AllowSignatureOnlyKeys Standardmäßig filtert Windows private Zertifikatsschlüssel heraus, die keine RSA-Entschlüsselung zulassen. Diese Option überschreibt diesen Filter. AllowTimeInvalidCertificates Standardmäßig filtert Windows abgelaufene Zertifikate heraus. Diese Option überschreibt diesen Filter. EnumerateECCCerts Aktiviert die Authentifizierung mit elliptischen Kurven. X509HintsNeeded Wenn ein Zertifikat keinen eindeutigen Benutzerprinzipalnamen (UPN) enthält oder dieser mehrdeutig sein könnte, ermöglicht diese Option Benutzern, ihr Windows-Anmeldekonto manuell anzugeben. UseCachedCRLOnlyAnd, IgnoreRevocationUnknownErrors Deaktiviert die Überprüfung des Widerrufs (normalerweise auf dem Domänencontroller festgelegt). - Domänencontroller-Zertifikate: Um Kerberos-Verbindungen zu authentifizieren, müssen alle Server über entsprechende „Domänencontroller“-Zertifikate verfügen. Diese können über das MMC-Snap-In-Menü „Persönlicher Zertifikatspeicher des lokalen Computers“ angefordert werden.

UPN-Name und Zertifikatszuordnung

Es wird empfohlen, dass Benutzerzertifikate einen eindeutigen Benutzerprinzipalnamen (UPN) in der Erweiterung „Alternativer Antragstellername“ enthalten.

UPN-Namen in Active Directory

Standardmäßig hat jeder Benutzer in Active Directory einen impliziten UPN, der auf dem Muster <samUsername>@<domainNetBios> und <samUsername>@<domainFQDN> basiert. Die verfügbaren Domänen und FQDNs sind im RootDSE-Eintrag für die Gesamtstruktur enthalten. Beachten Sie, dass eine einzelne Domäne mehrere im RootDSE registrierte FQDN-Adressen haben kann.

Zusätzlich hat jeder Benutzer in Active Directory einen expliziten UPN und altUserPrincipalNames. Dies sind LDAP-Einträge, die den UPN für den Benutzer angeben.

Bei der Suche nach Benutzern anhand des UPN sucht Windows zuerst in der aktuellen Domäne (basierend auf der Identität des Prozesses, der den UPN nachschlägt) nach expliziten UPNs, dann nach alternativen UPNs. Wenn keine Übereinstimmungen gefunden werden, sucht es den impliziten UPN, der sich möglicherweise auf verschiedene Domänen in der Gesamtstruktur auflösen lässt.

Zertifikatszuordnungsdienst

Wenn ein Zertifikat keinen expliziten UPN enthält, bietet Active Directory die Möglichkeit, für jede Verwendung ein exaktes öffentliches Zertifikat in einem „x509certificate“-Attribut zu speichern. Um ein solches Zertifikat einem Benutzer zuzuordnen, kann ein Computer dieses Attribut direkt abfragen (standardmäßig in einer einzelnen Domäne).

Es wird eine Option bereitgestellt, mit der der Benutzer ein Benutzerkonto angeben kann, das diese Suche beschleunigt und es auch ermöglicht, diese Funktion in einer domänenübergreifenden Umgebung zu verwenden.

Wenn es mehrere Domänen in der Gesamtstruktur gibt und der Benutzer keine Domäne explizit angibt, gibt das Active Directory rootDSE den Speicherort des Zertifikatszuordnungsdienstes an. Dieser befindet sich normalerweise auf einem globalen Katalogcomputer und verfügt über eine zwischengespeicherte Ansicht aller x509certificate-Attribute in der Gesamtstruktur. Dieser Computer kann verwendet werden, um ein Benutzerkonto in jeder Domäne effizient zu finden, basierend nur auf dem Zertifikat.

Steuerung der Auswahl des Anmelde-Domänencontrollers

Wenn eine Umgebung mehrere Domänencontroller enthält, ist es nützlich zu sehen und einzuschränken, welcher Domänencontroller für die Authentifizierung verwendet wird, damit Protokolle aktiviert und abgerufen werden können.

Steuerung der Domänencontroller-Auswahl

Um Windows zu zwingen, einen bestimmten Windows-Domänencontroller für die Anmeldung zu verwenden, können Sie die Liste der Domänencontroller, die ein Windows-Computer verwendet, explizit festlegen, indem Sie die Datei „lmhosts“ konfigurieren: \Windows\System32\drivers\etc\lmhosts.

An diesem Speicherort befindet sich normalerweise eine Beispieldatei namens „lmhosts.sam“. Fügen Sie einfach eine Zeile hinzu:

1.2.3.4 dcnetbiosname #PRE #DOM:mydomai

Dabei ist „1.2.3.4“ die IP-Adresse des Domänencontrollers namens „dcnetbiosname“ in der Domäne „mydomain“.

Nach einem Neustart verwendet der Windows-Computer diese Informationen, um sich bei „mydomain“ anzumelden. Beachten Sie, dass diese Konfiguration nach Abschluss des Debuggings rückgängig gemacht werden muss.

Domänencontroller ermitteln

Beim Anmelden setzt Windows eine MSDOS-Umgebungsvariable mit dem Domänencontroller, der den Benutzer angemeldet hat. Um dies zu sehen, öffnen Sie die Eingabeaufforderung mit dem Befehl: echo %LOGONSERVER%.

Protokolle, die sich auf die Authentifizierung beziehen, werden auf dem Computer gespeichert, der von diesem Befehl zurückgegeben wird.

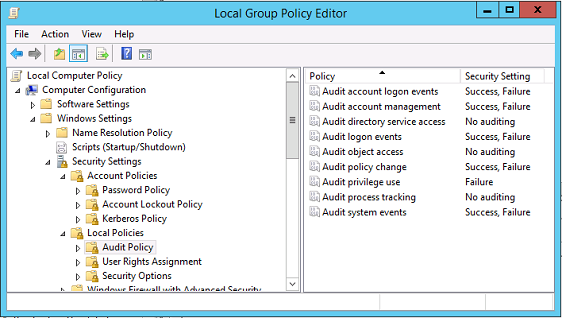

Überwachungsereignisse für Konten aktivieren

Standardmäßig aktivieren Windows-Domänencontroller keine vollständigen Überwachungsprotokolle für Konten. Dies kann über Überwachungsrichtlinien in den Sicherheitseinstellungen des Gruppenrichtlinieneditors gesteuert werden. Nach der Aktivierung erzeugt der Domänencontroller zusätzliche Ereignisprotokollinformationen in der Sicherheitsereignisprotokolldatei.

Zertifikatsvalidierungsprotokolle

- ### Zertifikatsgültigkeit prüfen

- Wenn ein Smartcard-Zertifikat als DER-Zertifikat exportiert wird (kein privater Schlüssel erforderlich), können Sie es mit dem Befehl überprüfen: certutil –verify user.cer

CAPI-Protokollierung aktivieren

-

Öffnen Sie auf dem Domänencontroller und dem Computer des Benutzers die Ereignisanzeige und aktivieren Sie die Protokollierung für Microsoft/Windows/CAPI2/Operational Logs.

-

Sie können die CAPI-Protokollierung über die Registrierungsschlüssel unter CurrentControlSet\Services\crypt32 steuern.

-

Wert Beschreibung DiagLevel (DWORD) Ausführlichkeitsgrad (0 bis 5) DiagMatchAnyMask (QUADWORD) Ereignisfilter (verwenden Sie 0xffffff für alle) DiagProcessName (MULTI_SZ) Nach Prozessname filtern (z. B. LSASS.exe)

CAPI-Protokolle

| Meldung | Beschreibung |

|---|---|

| Kette erstellen | LSA hat CertGetCertificateChain aufgerufen (einschließlich Ergebnis) |

| Sperrung überprüfen | LSA hat CertVerifyRevocation aufgerufen (einschließlich Ergebnis) |

| X509-Objekte | Im ausführlichen Modus werden Zertifikate und Zertifikatsperrlisten (CRLs) nach AppData\LocalLow\Microsoft\X509Objects ausgegeben. |

| Kettenrichtlinie überprüfen | LSA hat CertVerifyChainPolicy aufgerufen (einschließlich Parameter) |

Fehlermeldungen

| Fehlercode | Beschreibung |

|---|---|

| Zertifikat nicht vertrauenswürdig | Das Smartcard-Zertifikat konnte nicht mithilfe von Zertifikaten in den Zwischen- und vertrauenswürdigen Stammzertifikatspeichern des Computers erstellt werden. |

| Fehler bei der Zertifikatsperrprüfung | Die CRL für die Smartcard konnte nicht von der Adresse heruntergeladen werden, die vom CRL-Verteilungspunkt des Zertifikats angegeben ist. Wenn die Sperrprüfung vorgeschrieben ist, verhindert dies eine erfolgreiche Anmeldung. Siehe den Abschnitt Zertifikate und Public-Key-Infrastruktur. |

| Zertifikatsnutzungsfehler | Das Zertifikat ist nicht für die Anmeldung geeignet. Es könnte sich beispielsweise um ein Serverzertifikat oder ein Signaturzertifikat handeln. |

Kerberos-Protokolle

Um die Kerberos-Protokollierung zu aktivieren, erstellen Sie auf dem Domänencontroller und dem Endbenutzercomputer die folgenden Registrierungswerte:

| Hive | Wertname | Wert [DWORD] | | – | – | – |

-

CurrentControlSet\Control\Lsa\Kerberos\Parameters LogLevel 0x1 -

CurrentControlSet\Control\Lsa\Kerberos\Parameters KerbDebuglevel 0xffffffff -

CurrentControlSet\Services\Kdc KdcDebugLevel 0x1 -

CurrentControlSet\Services\Kdc KdcExtraLogLevel 0x1f

Die Kerberos-Protokollierung wird im Systemereignisprotokoll ausgegeben.

- Meldungen wie “nicht vertrauenswürdiges Zertifikat” sollten leicht zu diagnostizieren sein.

- Zwei Fehlercodes sind informativ und können bedenkenlos ignoriert werden:

- KDC_ERR_PREAUTH_REQUIRED (wird zur Abwärtskompatibilität mit älteren Domänencontrollern verwendet)

- Unbekannter Fehler 0x4b

Ereignisprotokollmeldungen

Dieser Abschnitt beschreibt die erwarteten Protokolleinträge auf dem Domänencontroller und der Arbeitsstation, wenn sich der Benutzer mit einem Zertifikat anmeldet.

- CAPI2-Protokoll des Domänencontrollers

- Sicherheitsprotokolle des Domänencontrollers

- Sicherheitsprotokoll des Virtual Delivery Agent (VDA)

- VDA-CAPI-Protokoll

- VDA-Systemprotokoll

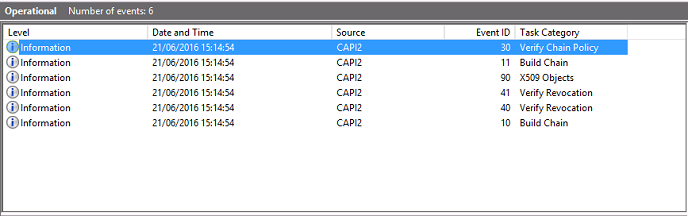

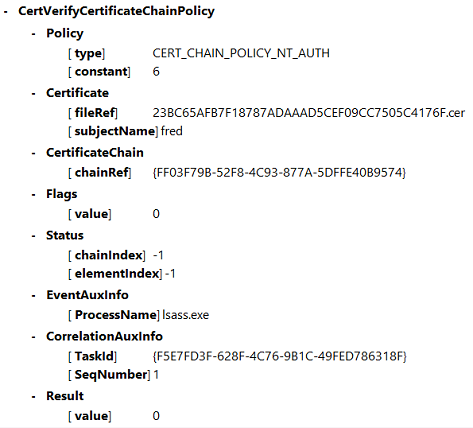

CAPI2-Protokoll des Domänencontrollers

Während einer Anmeldung validiert der Domänencontroller das Zertifikat des Aufrufers und erzeugt eine Abfolge von Protokolleinträgen in der folgenden Form.

Die letzte Ereignisprotokollmeldung zeigt, wie lsass.exe auf dem Domänencontroller eine Kette basierend auf dem vom VDA bereitgestellten Zertifikat erstellt und diese auf Gültigkeit (einschließlich Sperrung) überprüft. Das Ergebnis wird als „ERROR_SUCCESS“ zurückgegeben.

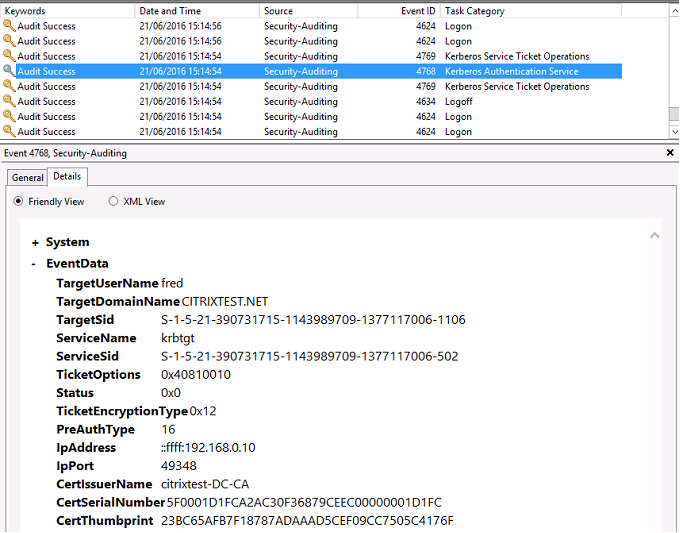

Sicherheitsprotokoll des Domänencontrollers

Der Domänencontroller zeigt eine Abfolge von Anmeldeereignissen, wobei das Schlüsselereignis 4768 ist, bei dem das Zertifikat zur Ausstellung des Kerberos Ticket Granting Ticket (krbtgt) verwendet wird.

Die Meldungen davor zeigen die Authentifizierung des Computerkontos des Servers am Domänencontroller. Die Meldungen danach zeigen, wie das Benutzerkonto, das zum neuen krbtgt gehört, zur Authentifizierung am Domänencontroller verwendet wird.

Sicherheitsprotokoll des VDA

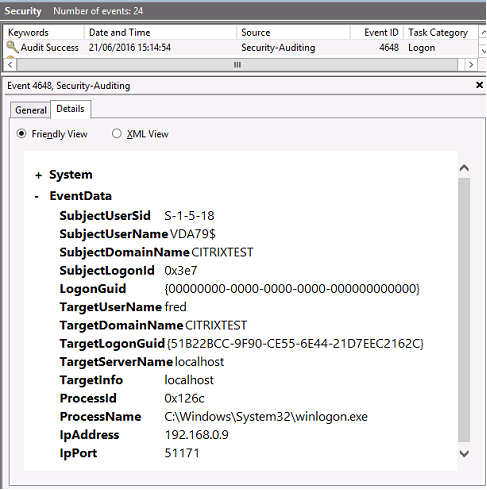

Das dem Anmeldeereignis entsprechende Sicherheitsüberwachungsprotokoll des VDA ist der Eintrag mit der Ereignis-ID 4648, der von winlogon.exe stammt.

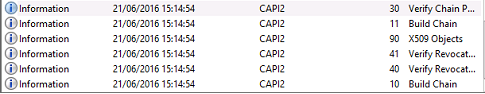

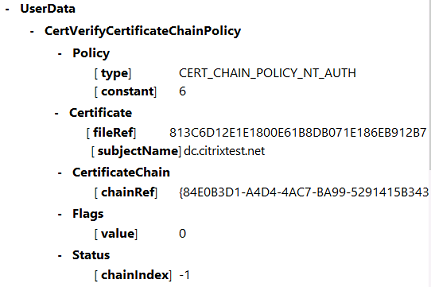

CAPI-Protokoll des VDA

Dieses Beispiel des VDA CAPI-Protokolls zeigt eine einzelne Kettenaufbau- und Verifizierungssequenz von lsass.exe, die das Domänencontroller-Zertifikat (dc.citrixtest.net) validiert.

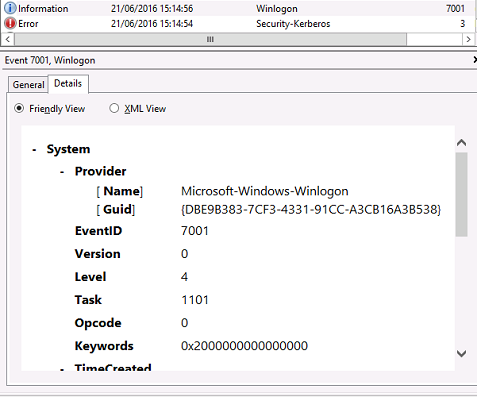

Systemprotokoll des VDA

Wenn die Kerberos-Protokollierung aktiviert ist, zeigt das Systemprotokoll den Fehler KDC_ERR_PREAUTH_REQUIRED (der ignoriert werden kann) und einen Eintrag von Winlogon, der anzeigt, dass die Kerberos-Anmeldung erfolgreich war.

Fehlermeldungen für Endbenutzer

Dieser Abschnitt listet häufige Fehlermeldungen auf, die einem Benutzer auf der Windows-Anmeldeseite angezeigt werden.

| Angezeigte Fehlermeldung | Beschreibung und Referenz |

|---|---|

| Ungültiger Benutzername oder ungültiges Kennwort | Der Computer geht davon aus, dass Sie über ein gültiges Zertifikat und einen privaten Schlüssel verfügen, aber der Kerberos-Domänencontroller hat die Verbindung abgelehnt. Siehe den Abschnitt Kerberos-Protokolle dieses Artikels. |

| Das System konnte Sie nicht anmelden. Ihre Anmeldeinformationen konnten nicht überprüft werden. / Die Anforderung wird nicht unterstützt | Der Domänencontroller kann nicht kontaktiert werden, oder der Domänencontroller wurde nicht mit einem Zertifikat zur Unterstützung der Smartcard-Authentifizierung konfiguriert. Registrieren Sie den Domänencontroller für ein Zertifikat vom Typ „Kerberos-Authentifizierung“, „Domänencontroller-Authentifizierung“ oder „Domänencontroller“. Dies ist in der Regel einen Versuch wert, auch wenn das vorhandene Zertifikat gültig zu sein scheint. |

| Das System konnte Sie nicht anmelden. Das zur Authentifizierung verwendete Smartcard-Zertifikat wurde nicht als vertrauenswürdig eingestuft. | Die Zwischen- und Stammzertifikate sind auf dem lokalen Computer nicht installiert. Siehe Zertifikate und Public Key-Infrastruktur. |

| Ungültige Anforderung | Dies weist in der Regel darauf hin, dass die Erweiterungen des Zertifikats nicht korrekt festgelegt sind oder der RSA-Schlüssel zu kurz ist (<2048 Bit). |

Verwandte Informationen

- Konfigurieren einer Domäne für die Smartcard-Anmeldung: http://support.citrix.com/article/CTX206156

- Smartcard-Anmelderichtlinien: https://docs.microsoft.com/en-us/previous-versions/windows/it-pro/windows-server-2008-R2-and-2008/ff404287(v=ws.10)

- Aktivieren der CAPI-Protokollierung: http://social.technet.microsoft.com/wiki/contents/articles/242.troubleshooting-pki-problems-on-windows.aspx

- Aktivieren der Kerberos-Protokollierung: https://support.microsoft.com/en-us/kb/262177

- Richtlinien zum Aktivieren der Smartcard-Anmeldung mit Zertifizierungsstellen von Drittanbietern: https://support.microsoft.com/en-us/kb/281245

In diesem Artikel

- Zertifikate und Public Key Infrastructure

- UPN-Name und Zertifikatszuordnung

- Steuerung der Auswahl des Anmelde-Domänencontrollers

- Überwachungsereignisse für Konten aktivieren

- Zertifikatsvalidierungsprotokolle

- Kerberos-Protokolle

- Ereignisprotokollmeldungen

- CAPI2-Protokoll des Domänencontrollers

- Sicherheitsprotokoll des Domänencontrollers

- Sicherheitsprotokoll des VDA

- CAPI-Protokoll des VDA

- Systemprotokoll des VDA

- Fehlermeldungen für Endbenutzer

- Verwandte Informationen