Azure AD-Integration

Einführung

Dieses Dokument beschreibt, wie eine Citrix®-Umgebung mit der Azure AD-Funktion von Windows 10 integriert wird. Windows 10 führte Azure AD ein, ein neues Domänenbeitrittsmodell, bei dem Roaming-Laptops über das Internet einer Unternehmensdomäne beitreten können, um sie zu verwalten und Single Sign-On zu ermöglichen.

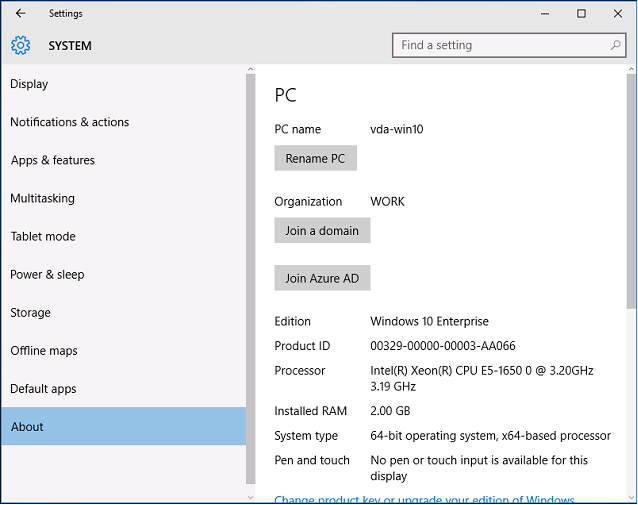

Die in diesem Dokument beschriebene Beispielbereitstellung beschreibt ein System, bei dem die IT neuen Benutzern eine geschäftliche E-Mail-Adresse und einen Registrierungscode für ihre persönlichen Windows 10-Laptops bereitstellt. Benutzer greifen auf diesen Code über die Option System > Info > Azure AD beitreten im Bereich Einstellungen zu.

Nachdem der Laptop registriert wurde, meldet sich der Microsoft Edge-Webbrowser automatisch bei Unternehmenswebsites und von Citrix veröffentlichten Anwendungen über die Azure SaaS-Anwendungswebseite an, zusammen mit anderen Azure-Anwendungen wie Office 365.

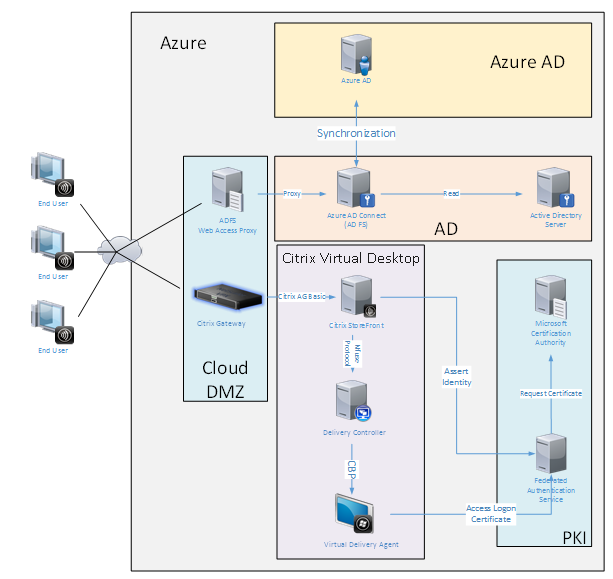

Architektur

Diese Architektur repliziert ein traditionelles Unternehmensnetzwerk vollständig innerhalb von Azure und integriert sich in moderne Cloud-Technologien wie Azure AD und Office 365. Endbenutzer werden alle als Remote-Mitarbeiter betrachtet, ohne das Konzept, sich in einem Büro-Intranet zu befinden.

Das Modell kann auf Unternehmen mit bestehenden lokalen Systemen angewendet werden, da die Azure AD Connect-Synchronisierung über das Internet eine Brücke zu Azure schlagen kann.

Sichere Verbindungen und Single Sign-On, die traditionell über ein Firewall-LAN und Kerberos/NTLM-Authentifizierung realisiert worden wären, werden in dieser Architektur durch TLS-Verbindungen zu Azure und SAML ersetzt. Neue Dienste werden als Azure-Anwendungen erstellt, die Azure AD beigetreten sind. Bestehende Anwendungen, die Active Directory erfordern (wie eine SQL Server-Datenbank), können mithilfe einer Standard-Active Directory Server-VM im IAAS-Teil des Azure Cloud Service ausgeführt werden.

Wenn ein Benutzer eine traditionelle Anwendung startet, wird diese über von Citrix Virtual Apps and Desktops™ veröffentlichte Anwendungen aufgerufen. Die verschiedenen Anwendungstypen werden über die Seite Azure-Anwendungen des Benutzers mithilfe der Microsoft Edge Single Sign-On-Funktionen zusammengeführt. Microsoft bietet auch Android- und iOS-Apps an, die Azure-Anwendungen auflisten und starten können.

-

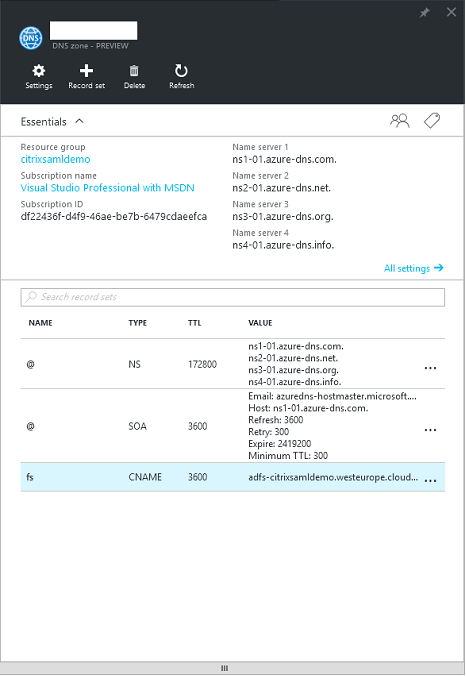

DNS-Zone erstellen

-

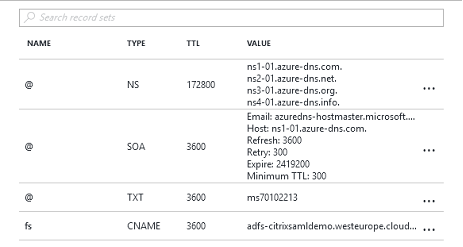

Azure AD erfordert, dass der Administrator eine öffentliche DNS-Adresse registriert und die Delegationszone für das Domänennamensuffix kontrolliert. Dazu kann der Administrator die Azure DNS-Zonenfunktion verwenden.

- Dieses Beispiel verwendet den DNS-Zonennamen citrixsamldemo.net.

- Die Konsole zeigt die Namen der Azure DNS-Nameserver an. Diese sollten in den NS-Einträgen des DNS-Registrars für die Zone referenziert werden (zum Beispiel

citrixsamldemo.net. NS n1-01.azure-dns.com).

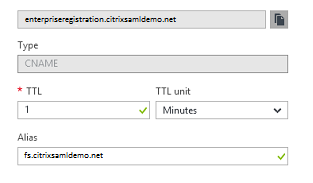

Beim Hinzufügen von Referenzen zu VMs, die in Azure ausgeführt werden, ist es am einfachsten, einen CNAME-Zeiger auf den von Azure verwalteten DNS-Eintrag für die VM zu verwenden. Wenn sich die IP-Adresse der VM ändert, müssen Sie die DNS-Zonendatei nicht manuell aktualisieren.

-

Sowohl interne als auch externe DNS-Adresssuffixe stimmen für diese Bereitstellung überein. Die Domäne ist citrixsamldemo.net und verwendet ein Split-DNS (intern 10.0.0.*).

-

Fügen Sie einen Eintrag “fs.citrixsamldemo.net” hinzu, der auf den Web Application Proxy-Server verweist. Dies ist der Federation Service für diese Zone.

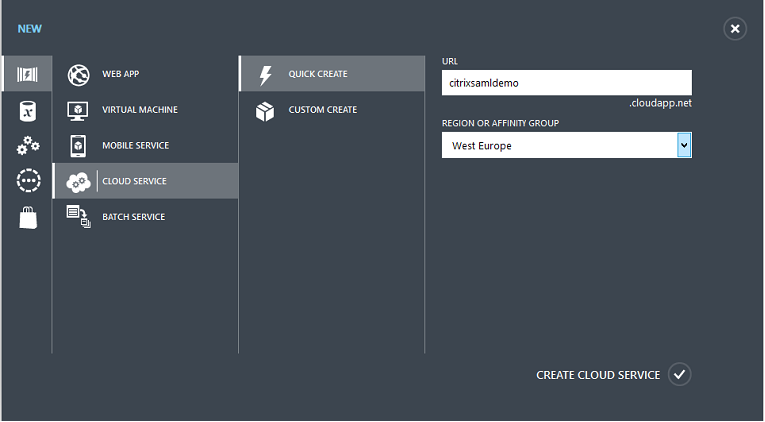

Cloud-Dienst erstellen

Dieses Beispiel konfiguriert eine Citrix-Umgebung, einschließlich einer AD-Umgebung mit einem in Azure ausgeführten ADFS-Server. Ein Cloud-Dienst wird erstellt und “citrixsamldemo” genannt.

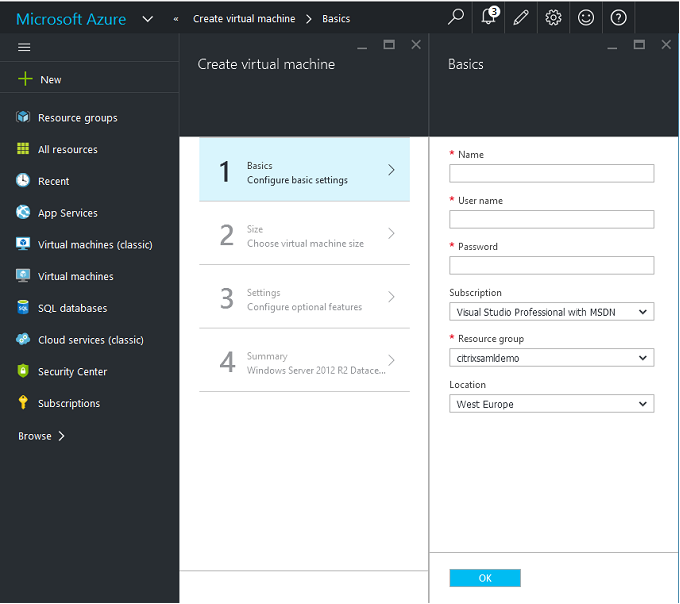

Windows-VMs erstellen

Erstellen Sie fünf Windows-VMs, die im Cloud-Dienst ausgeführt werden:

- Domänencontroller (domaincontrol)

- Azure Connect ADFS-Server (adfs)

- ADFS-Webzugriffsproxy (Web Application Proxy, nicht domänengebunden)

- Citrix Virtual Apps and Desktops Delivery Controller

- Citrix Virtual Apps and Desktops Virtual Delivery Agent (VDA)

Domänencontroller

- Fügen Sie die Rollen DNS-Server und Active Directory-Domänendienste hinzu, um eine Standard-Active Directory-Bereitstellung zu erstellen (in diesem Beispiel citrixsamldemo.net). Nachdem die Domänenpromotion abgeschlossen ist, fügen Sie die Rolle Active Directory-Zertifikatdienste hinzu.

- Erstellen Sie ein normales Benutzerkonto zum Testen (zum Beispiel George@citrixsamldemo.net).

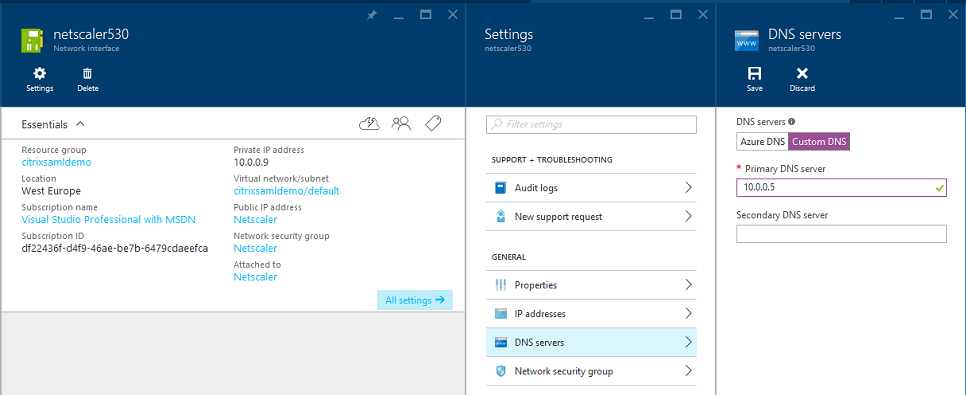

- Da dieser Server internes DNS ausführen wird, sollten sich alle Server für die DNS-Auflösung auf diesen Server beziehen. Dies kann über die Seite Azure DNS-Einstellungen erfolgen. (Weitere Informationen finden Sie im Anhang dieses Dokuments.)

ADFS-Controller und Web Application Proxy-Server

-

Fügen Sie den ADFS-Server der Domäne citrixsamldemo bei. Der Web Application Proxy-Server sollte in einer isolierten Arbeitsgruppe verbleiben, registrieren Sie daher manuell eine DNS-Adresse beim AD-DNS.

- Führen Sie das Cmdlet Enable-PSRemoting –Force auf diesen Servern aus, um PS-Remoting durch Firewalls vom AzureAD Connect-Tool zu ermöglichen.

Citrix Virtual Desktops™ Delivery Controller und VDA

- Installieren Sie den Citrix Virtual Apps oder Citrix Virtual Desktops Delivery Controller™ und VDA auf den verbleibenden zwei Windows-Servern, die citrixsamldemo beigetreten sind.

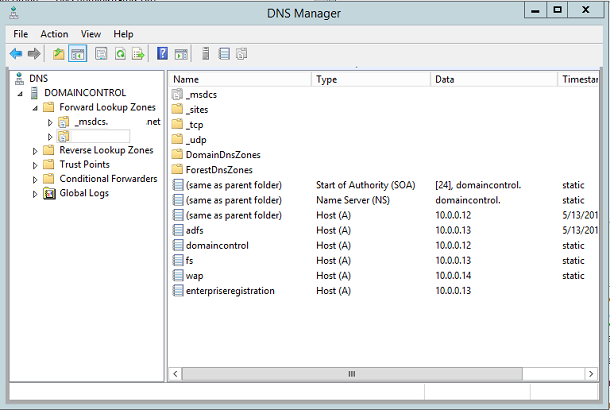

Internes DNS konfigurieren

Nach der Installation des Domänencontrollers konfigurieren Sie den DNS-Server so, dass er die interne Ansicht von citrixsamldemo.net verarbeitet und als Forwarder zu einem externen DNS-Server fungiert (zum Beispiel: 8.8.8.8).

Fügen Sie einen statischen Eintrag hinzu für:

- wap.citrixsamldemo.net [die Web Application Proxy-VM wird nicht domänengebunden sein]

- fs.citrixsamldemo.net [interne Verbundserveradresse]

- enterpriseregistration.citrixsaml.net [identisch mit fs.citrixsamldemo.net]

Alle in Azure ausgeführten VMs sollten so konfiguriert werden, dass sie nur diesen DNS-Server verwenden. Dies können Sie über die GUI der Netzwerkschnittstelle tun.

Standardmäßig wird die interne IP-Adresse (10.0.0.9) dynamisch zugewiesen. Sie können die Einstellung für IP-Adressen verwenden, um die IP-Adresse dauerhaft zuzuweisen. Dies sollte für den Web Application Proxy-Server und den Domänencontroller erfolgen.

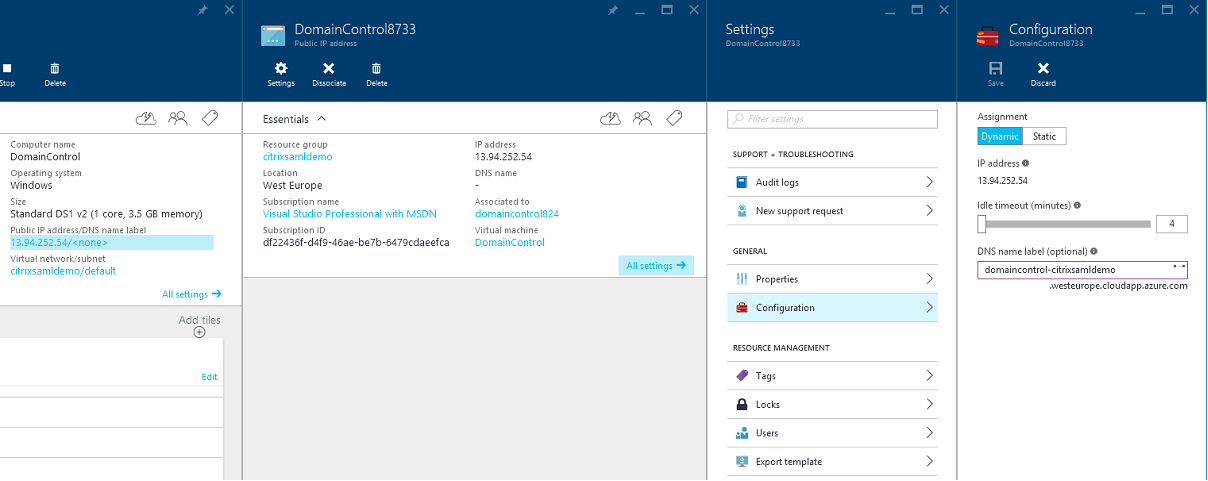

Externe DNS-Adresse konfigurieren

Wenn eine VM ausgeführt wird, verwaltet Azure einen eigenen DNS-Zonenserver, der auf die aktuelle öffentliche IP-Adresse der VM verweist. Dies ist eine nützliche Funktion, die aktiviert werden sollte, da Azure standardmäßig IP-Adressen zuweist, wenn jede VM startet.

Dieses Beispiel weist dem Domänencontroller die DNS-Adresse domaincontrol-citrixsamldemo.westeurope.cloudapp.azure.com zu.

Beachten Sie, dass nach Abschluss der Remote-Konfiguration nur die VMs des Web Application Proxy und des Citrix Gateway öffentliche IP-Adressen aktiviert haben sollten. (Während der Konfiguration wird die öffentliche IP-Adresse für den RDP-Zugriff auf die Umgebung verwendet).

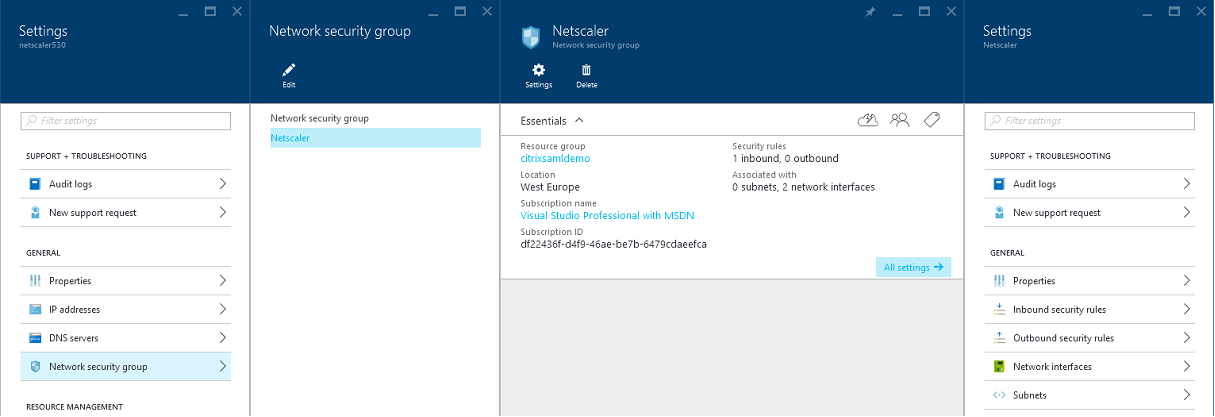

Sicherheitsgruppen konfigurieren

Die Azure-Cloud verwaltet Firewallregeln für den TCP/UDP-Zugriff auf VMs aus dem Internet mithilfe von Sicherheitsgruppen. Standardmäßig erlauben alle VMs den RDP-Zugriff. Die Citrix Gateway- und Web Application Proxy-Server sollten auch TLS auf Port 443 zulassen.

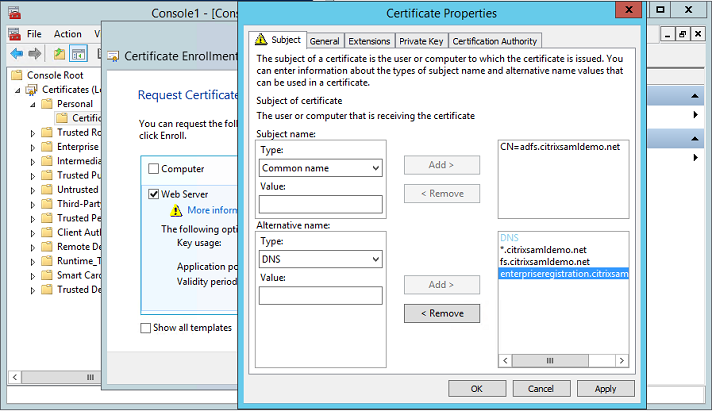

ADFS-Zertifikat erstellen

Aktivieren Sie die Zertifikatvorlage Webserver auf der Microsoft-Zertifizierungsstelle. Dies ermöglicht die Erstellung eines Zertifikats mit benutzerdefinierten DNS-Adressen, das (einschließlich privatem Schlüssel) in eine PFX-Datei exportiert werden kann. Sie müssen dieses Zertifikat sowohl auf den ADFS- als auch auf den Web Application Proxy-Servern installieren, daher ist die PFX-Datei die bevorzugte Option.

Stellen Sie ein Webserver-Zertifikat mit den folgenden Antragstellernamen aus:

- Common Name:

- adfs.citrixsamldemo.net [Name des Computers]

- Subject Alternative Name:

- *.citrixsamldemo.net [Name der Zone]

- fs.citrixsamldemo.net [Eintrag im DNS]

- enterpriseregistration.citrixsamldemo.net

Exportieren Sie das Zertifikat in eine PFX-Datei, einschließlich eines passwortgeschützten privaten Schlüssels.

Azure AD einrichten

Dieser Abschnitt beschreibt den Prozess der Einrichtung einer neuen Azure AD-Instanz und der Erstellung von Benutzeridentitäten, die verwendet werden können, um Windows 10 mit Azure AD zu verbinden.

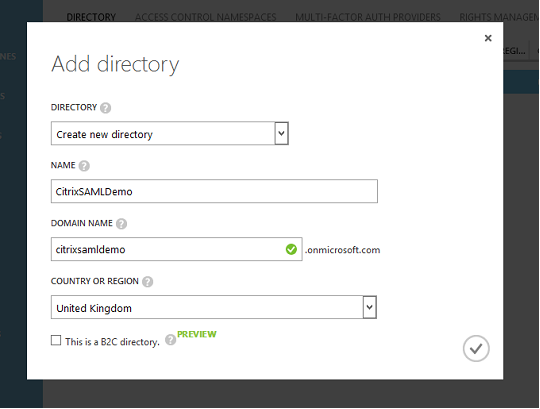

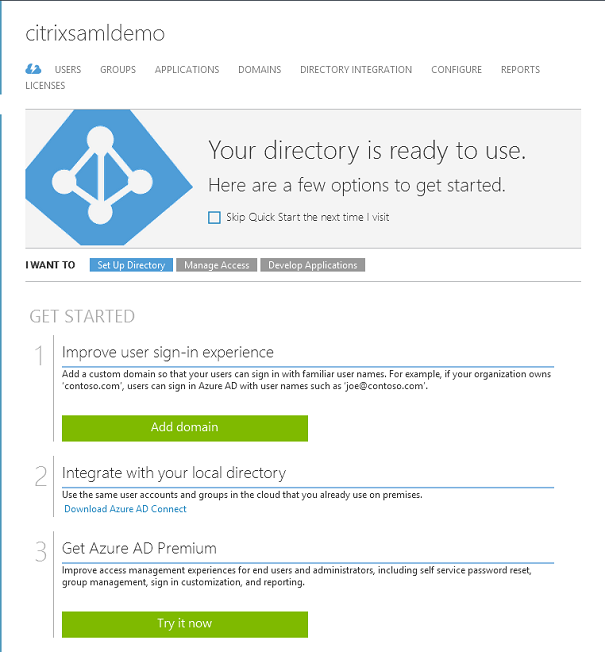

Neues Verzeichnis erstellen

Melden Sie sich beim klassischen Azure-Portal an und erstellen Sie ein neues Verzeichnis.

Nach Abschluss wird eine Übersichtsseite angezeigt.

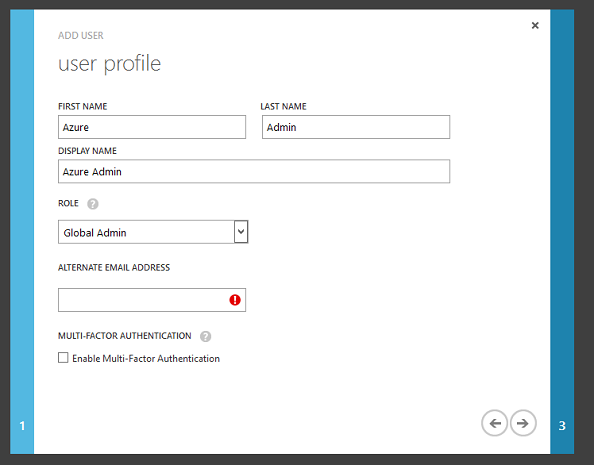

Globalen Administratorbenutzer (AzureAdmin) erstellen

Erstellen Sie einen globalen Administrator in Azure (in diesem Beispiel AzureAdmin@citrixsamldemo.onmicrosoft.com) und melden Sie sich mit dem neuen Konto an, um ein Kennwort einzurichten.

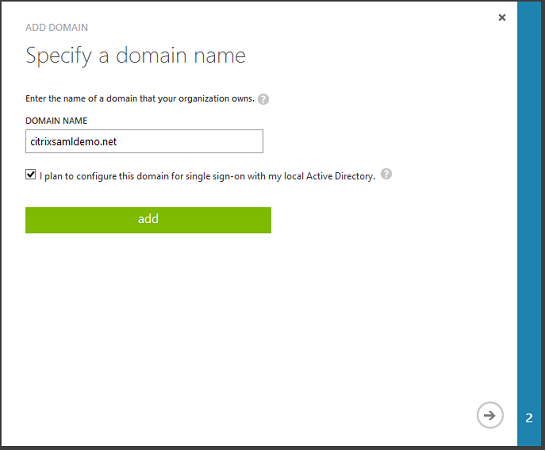

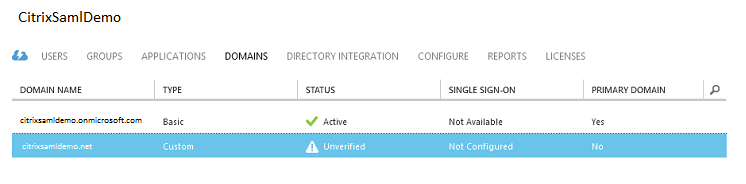

Ihre Domäne bei Azure AD registrieren

Standardmäßig werden Benutzer mit einer E-Mail-Adresse in der Form identifiziert: <user.name>@<company>.onmicrosoft.com.

Obwohl dies ohne weitere Konfiguration funktioniert, ist eine E-Mail-Adresse im Standardformat besser, vorzugsweise eine, die dem E-Mail-Konto des Endbenutzers entspricht: <user.name>@<company>.com.

Die Aktion Domäne hinzufügen konfiguriert eine Umleitung von Ihrer echten Unternehmensdomäne. Das Beispiel verwendet citrixsamldemo.net.

Wenn Sie ADFS für Single Sign-On einrichten, aktivieren Sie das Kontrollkästchen.

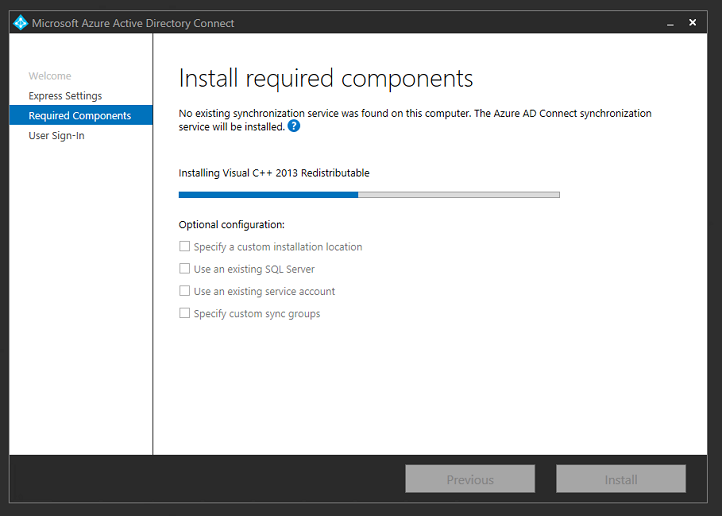

Azure AD Connect installieren

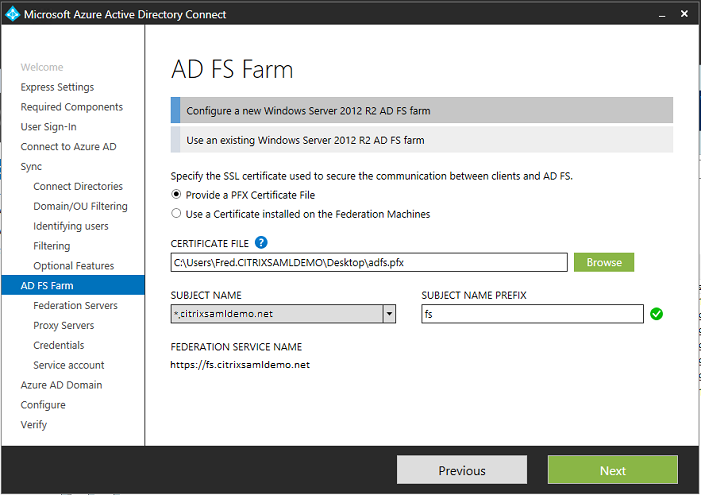

Schritt 2 der Azure AD-Konfigurations-GUI leitet zur Microsoft-Downloadseite für Azure AD Connect weiter. Installieren Sie dies auf der ADFS-VM. Verwenden Sie die Option Benutzerdefinierte Installation anstelle von Express-Einstellungen, damit ADFS-Optionen verfügbar sind.

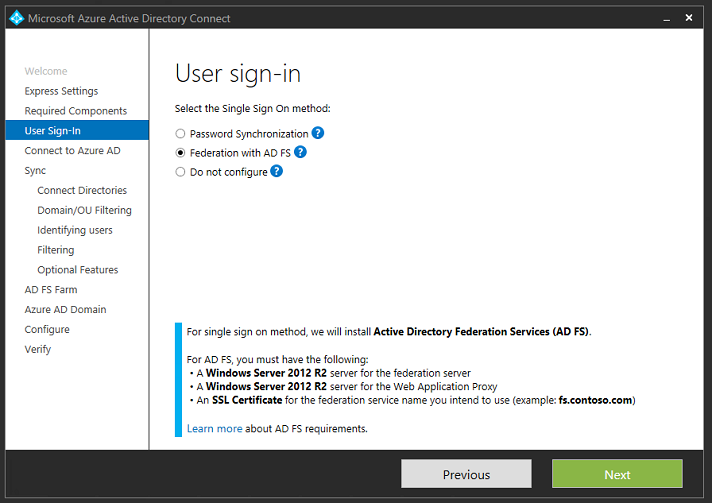

Wählen Sie die Option Verbund mit AD FS (Single Sign-On).

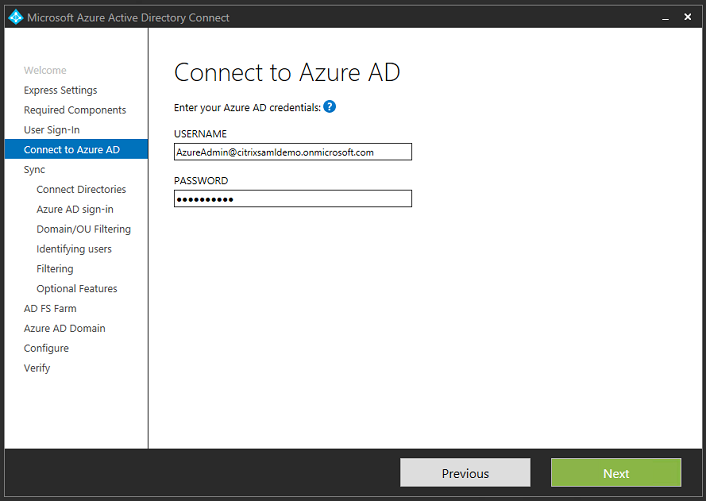

Verbinden Sie sich mit Azure mit dem Administratorkonto, das Sie zuvor erstellt haben.

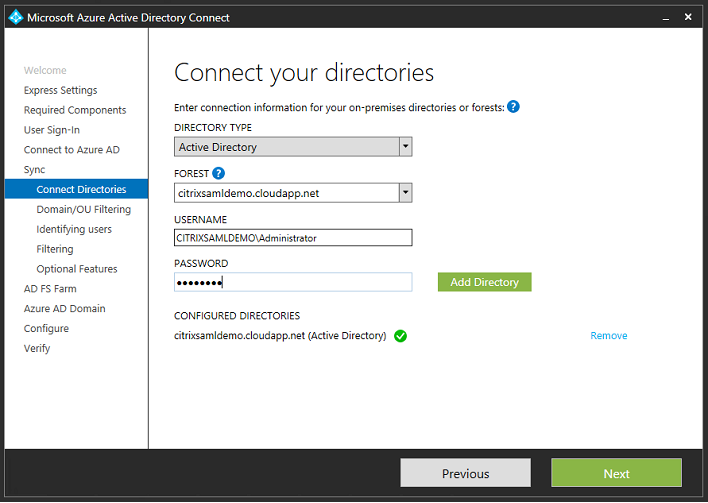

Wählen Sie die interne AD-Gesamtstruktur aus.

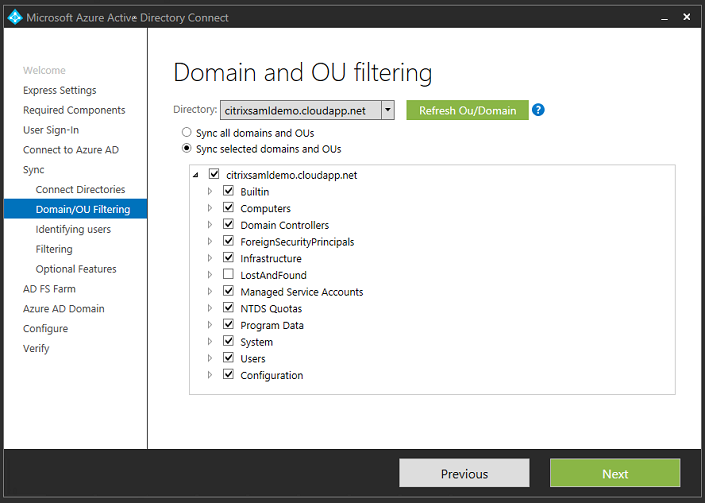

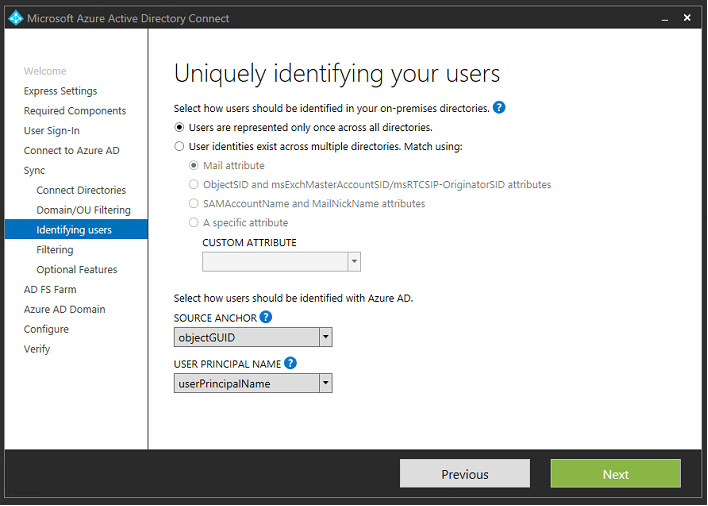

Synchronisieren Sie alle älteren Active Directory-Objekte mit Azure AD.

Wenn die Verzeichnisstruktur einfach ist, können Sie sich darauf verlassen, dass die Benutzernamen ausreichend eindeutig sind, um einen sich anmeldenden Benutzer zu identifizieren.

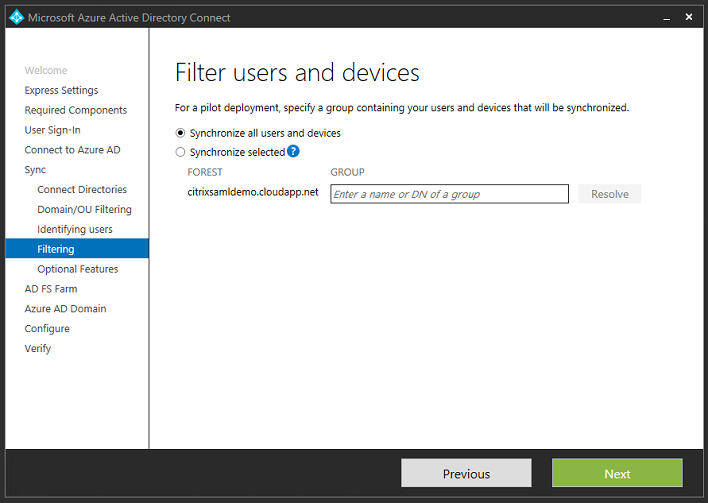

Akzeptieren Sie die Standardfilteroptionen, oder beschränken Sie Benutzer und Geräte auf eine bestimmte Gruppe von Gruppen.

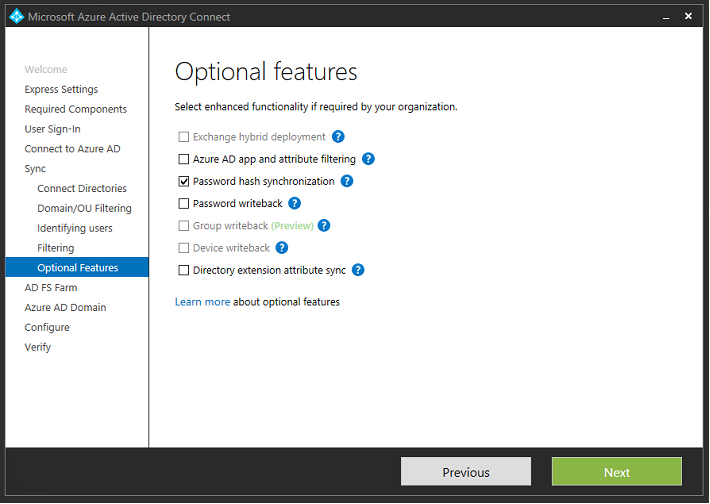

Bei Bedarf können Sie die Azure AD-Kennwörter mit Active Directory synchronisieren. Dies ist für die ADFS-basierte Authentifizierung normalerweise nicht erforderlich.

Wählen Sie die PFX-Zertifikatdatei aus, die in AD FS verwendet werden soll, und geben Sie fs.citrixsamldemo.net als DNS-Namen an.

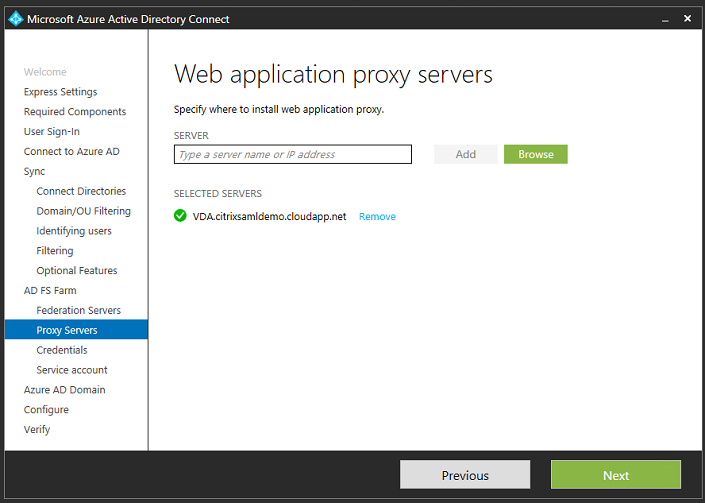

Wenn Sie aufgefordert werden, einen Proxyserver auszuwählen, geben Sie die Adresse des Servers wap.citrixsamldemo.net ein. Möglicherweise müssen Sie das Cmdlet Enable-PSRemoting –Force als Administrator auf dem Web Application Proxy-Server ausführen, damit Azure AD Connect ihn konfigurieren kann.

Hinweis:

Wenn dieser Schritt aufgrund von Remote PowerShell-Vertrauensproblemen fehlschlägt, versuchen Sie, den Web Application Proxy-Server der Domäne beizutreten.

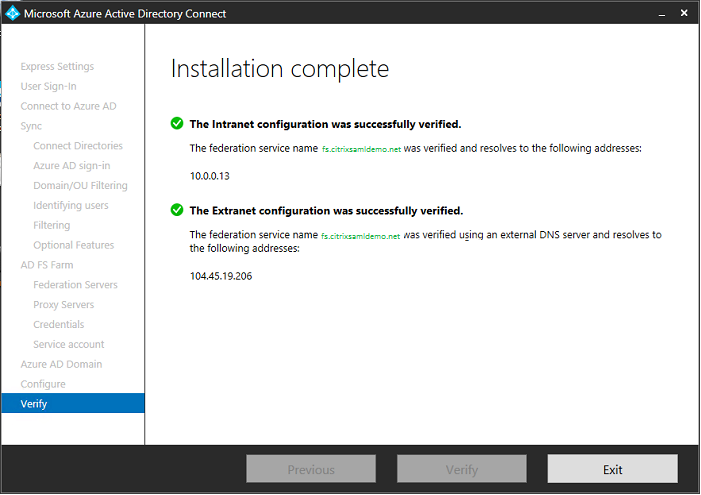

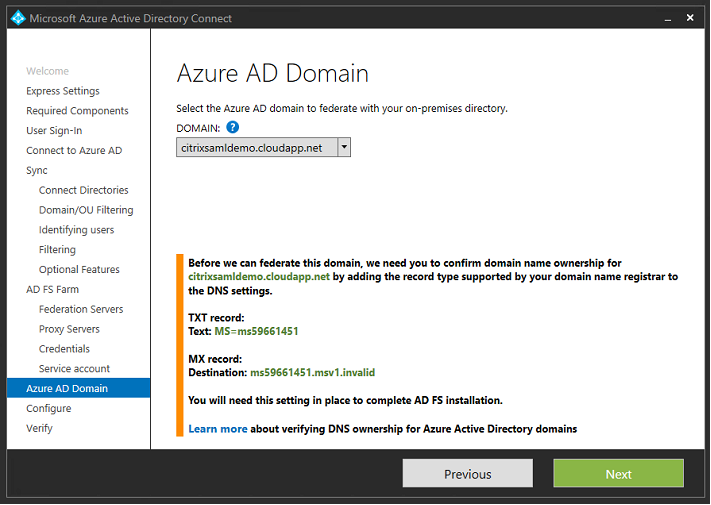

Führen Sie für die restlichen Schritte des Assistenten die Standardadministratorkennwörter ein und erstellen Sie ein Dienstkonto für ADFS. Azure AD Connect fordert Sie dann auf, den Besitz der DNS-Zone zu überprüfen.

Fügen Sie die TXT- und MX-Einträge zu den DNS-Adresstabellen in Azure hinzu.

Klicken Sie in der Azure-Verwaltungskonsole auf Überprüfen.

Hinweis:

Wenn dieser Schritt fehlschlägt, können Sie die Domäne überprüfen, bevor Sie Azure AD Connect ausführen.

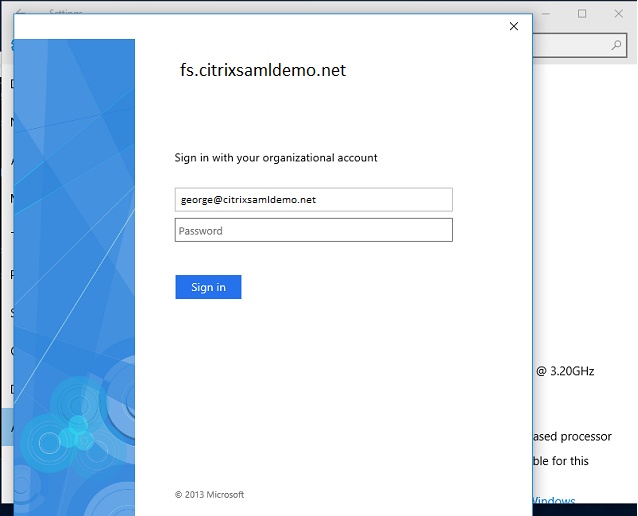

Nach Abschluss wird die externe Adresse fs.citrixsamldemo.net über Port 443 kontaktiert.

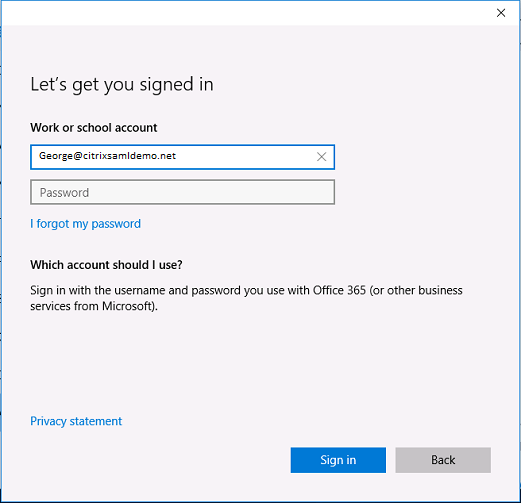

Azure AD Join aktivieren

Wenn ein Benutzer eine E-Mail-Adresse eingibt, damit Windows 10 Azure AD Join ausführen kann, wird das DNS-Suffix verwendet, um einen CNAME-DNS-Eintrag zu erstellen, der auf ADFS verweisen sollte: enterpriseregistration.<upnsuffix>.

Im Beispiel ist dies fs.citrixsamldemo.net.

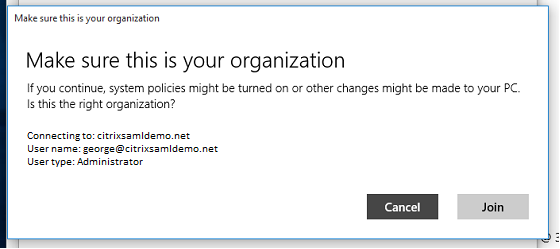

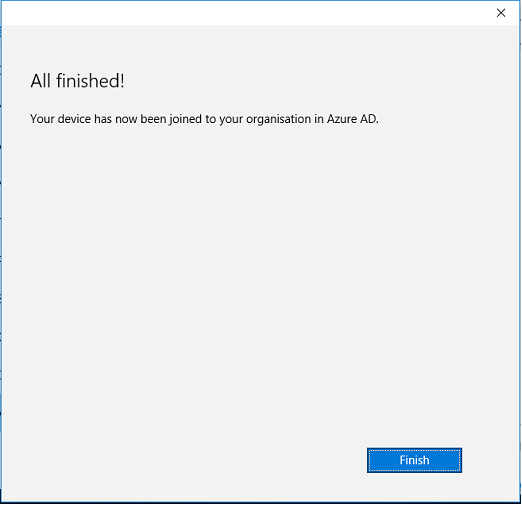

Wenn Sie keine öffentliche Zertifizierungsstelle verwenden, stellen Sie sicher, dass das ADFS-Stammzertifikat auf dem Windows 10-Computer installiert ist, damit Windows dem ADFS-Server vertraut. Führen Sie einen Azure AD-Domänenbeitritt mit dem zuvor generierten Standardbenutzerkonto durch.

Beachten Sie, dass der UPN mit dem vom ADFS-Domänencontroller erkannten UPN übereinstimmen muss.

Überprüfen Sie, ob der Azure AD-Beitritt erfolgreich war, indem Sie den Computer neu starten und sich mit der E-Mail-Adresse des Benutzers anmelden. Starten Sie nach der Anmeldung Microsoft Edge und stellen Sie eine Verbindung zu http://myapps.microsoft.com her. Die Website sollte automatisch Single Sign-On verwenden.

Citrix Virtual Apps oder Citrix Virtual Desktops installieren

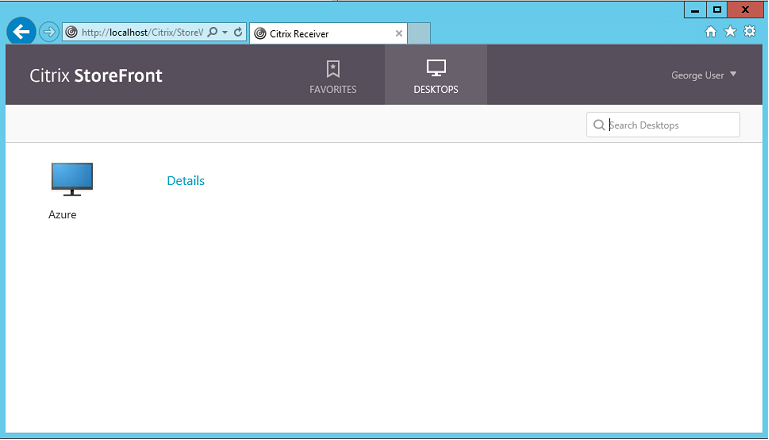

Sie können die virtuellen Delivery Controller- und VDA-Maschinen in Azure direkt von der Citrix Virtual Apps- oder Citrix Virtual Desktops-ISO auf die übliche Weise installieren.

In diesem Beispiel ist StoreFront auf demselben Server wie der Delivery Controller installiert. Der VDA wird als eigenständiger Windows 2012 R2 RDS-Worker installiert, ohne Integration in Machine Creation Services (obwohl dies optional konfiguriert werden kann). Überprüfen Sie, ob der Benutzer George@citrixsamldemo.net sich mit einem Kennwort authentifizieren kann, bevor Sie fortfahren.

Führen Sie das PowerShell-Cmdlet Set-BrokerSite –TrustRequestsSentToTheXmlServicePort $true auf dem Controller aus, damit StoreFront™ ohne die Anmeldeinformationen der Benutzer authentifiziert werden kann.

Federated Authentication Service installieren

Installieren Sie FAS auf dem ADFS-Server und konfigurieren Sie eine Regel, damit der Delivery Controller als vertrauenswürdiger StoreFront fungiert (da StoreFront in diesem Beispiel auf derselben VM wie der Delivery Controller installiert ist). Siehe Installieren und Konfigurieren.

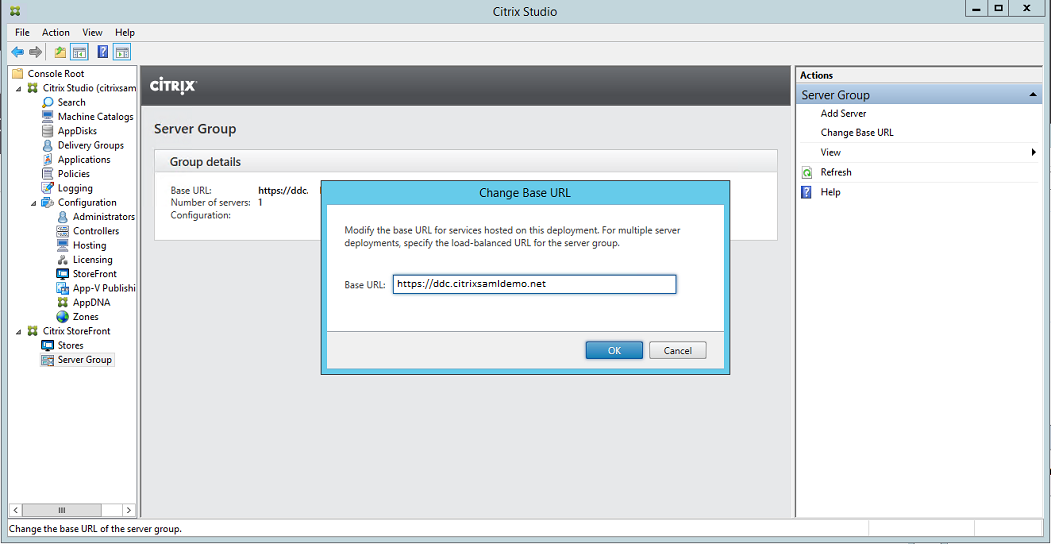

StoreFront konfigurieren

Fordern Sie ein Computerzertifikat für den Delivery Controller an und konfigurieren Sie IIS und StoreFront für die Verwendung von HTTPS, indem Sie eine IIS-Bindung für Port 443 festlegen und die StoreFront-Basisadresse auf https: ändern.

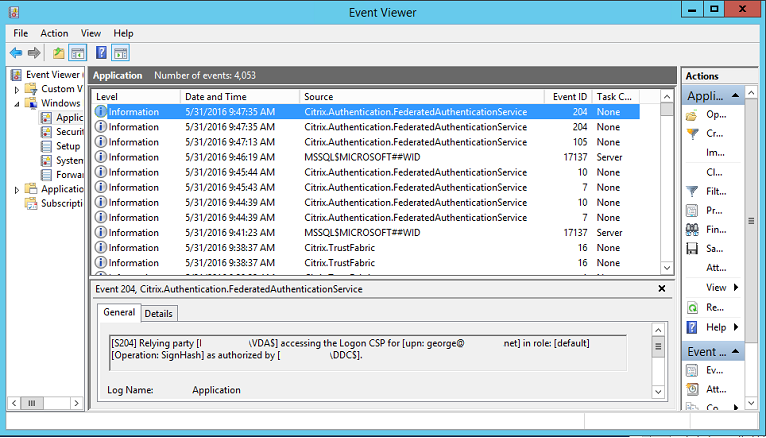

Konfigurieren Sie StoreFront für die Verwendung des FAS-Servers (verwenden Sie das PowerShell-Skript unter Installieren und Konfigurieren), und testen Sie intern in Azure, um sicherzustellen, dass die Anmeldung FAS verwendet, indem Sie die Ereignisanzeige auf dem FAS-Server überprüfen.

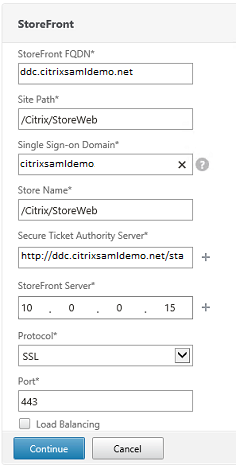

Konfigurieren von StoreFront zur Verwendung von Citrix Gateway

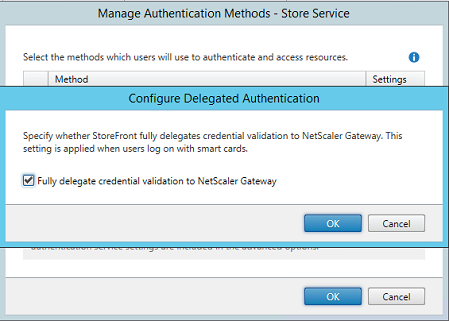

Verwenden Sie die GUI Authentifizierungsmethoden verwalten in der StoreFront-Verwaltungskonsole, um StoreFront für die Authentifizierung über Citrix Gateway zu konfigurieren.

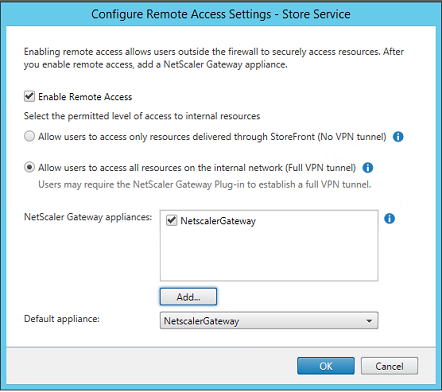

Um die Authentifizierungsoptionen von Citrix Gateway zu integrieren, konfigurieren Sie eine Secure Ticket Authority (STA) und die Citrix Gateway-Adresse.

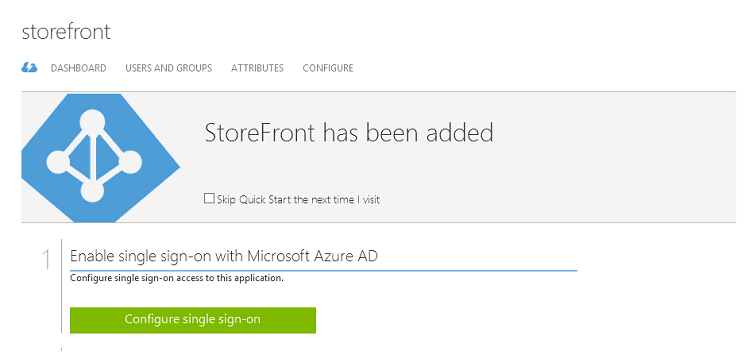

Konfigurieren einer neuen Azure AD-Anwendung für Single Sign-On bei StoreFront

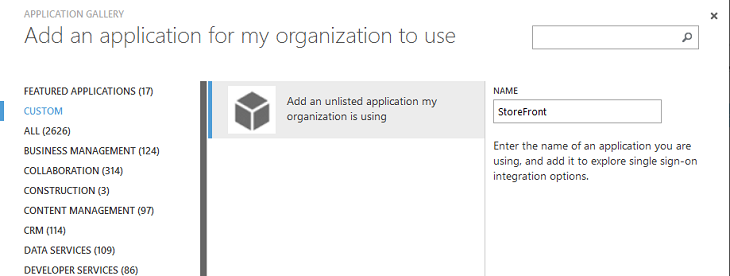

Dieser Abschnitt verwendet die Azure AD SAML 2.0 Single Sign-On-Funktionen, die derzeit ein Azure Active Directory Premium-Abonnement erfordern. Wählen Sie im Azure AD-Verwaltungstool Neue Anwendung und dann Anwendung aus dem Katalog hinzufügen.

Wählen Sie BENUTZERDEFINIERT > Eine nicht gelistete Anwendung hinzufügen, die von meiner Organisation verwendet wird, um eine neue benutzerdefinierte Anwendung für Ihre Benutzer zu erstellen.

Konfigurieren eines Symbols

Erstellen Sie ein Bild mit 215 x 215 Pixeln und laden Sie es auf der Seite KONFIGURIEREN hoch, um es als Symbol für die Anwendung zu verwenden.

![]()

Konfigurieren der SAML-Authentifizierung

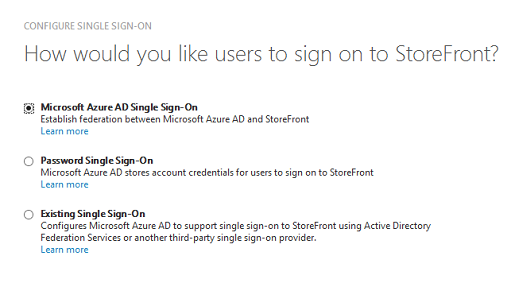

Kehren Sie zur Übersichtsseite des Anwendungs-Dashboards zurück und wählen Sie Single Sign-On konfigurieren.

Diese Bereitstellung verwendet die SAML 2.0-Authentifizierung, die Microsoft Azure AD Single Sign-On entspricht.

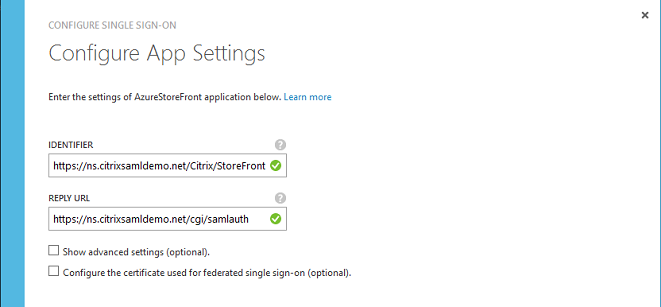

Der Bezeichner kann eine beliebige Zeichenfolge sein (er muss mit der für Citrix Gateway bereitgestellten Konfiguration übereinstimmen); in diesem Beispiel ist die Antwort-URL /cgi/samlauth auf dem Citrix Gateway-Server.

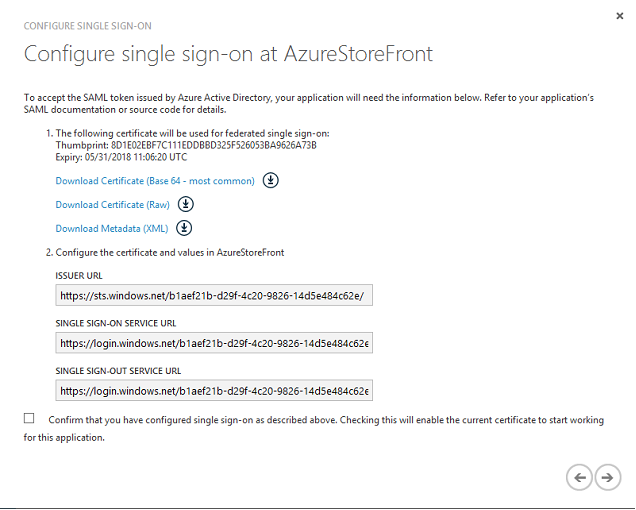

Die nächste Seite enthält Informationen, die zum Konfigurieren von Citrix Gateway als vertrauende Seite für Azure AD verwendet werden.

Laden Sie das vertrauenswürdige Base64-Signaturzertifikat herunter und kopieren Sie die Anmelde- und Abmelde-URLs. Sie fügen diese später in die Citrix Gateway-Konfigurationsbildschirme ein.

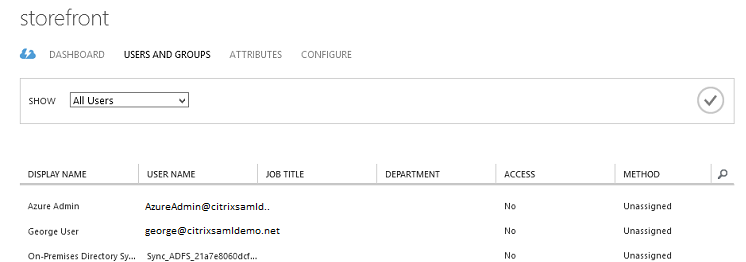

Zuweisen der Anwendung zu Benutzern

Der letzte Schritt besteht darin, die Anwendung zu aktivieren, damit sie auf der Steuerungsseite “myapps.microsoft.com” der Benutzer angezeigt wird. Dies geschieht auf der Seite BENUTZER UND GRUPPEN. Weisen Sie den Domänenbenutzerkonten, die von Azure AD Connect synchronisiert werden, Zugriff zu. Andere Konten können ebenfalls verwendet werden, müssen aber explizit zugeordnet werden, da sie nicht dem Muster <Benutzer>@<Domäne> entsprechen.

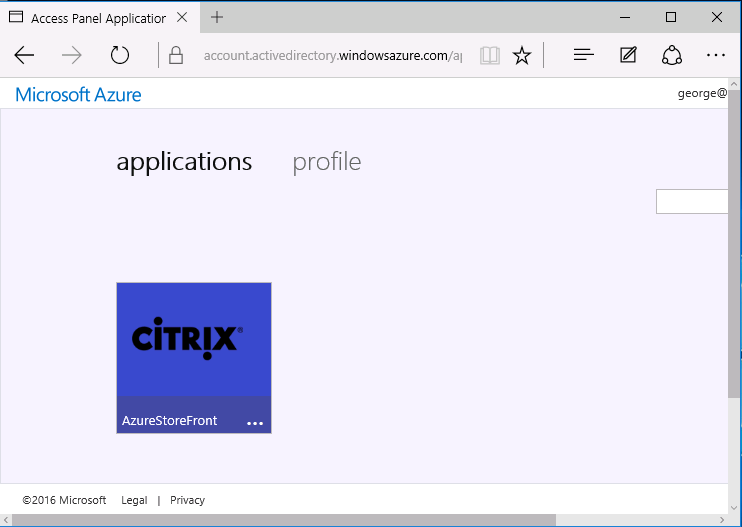

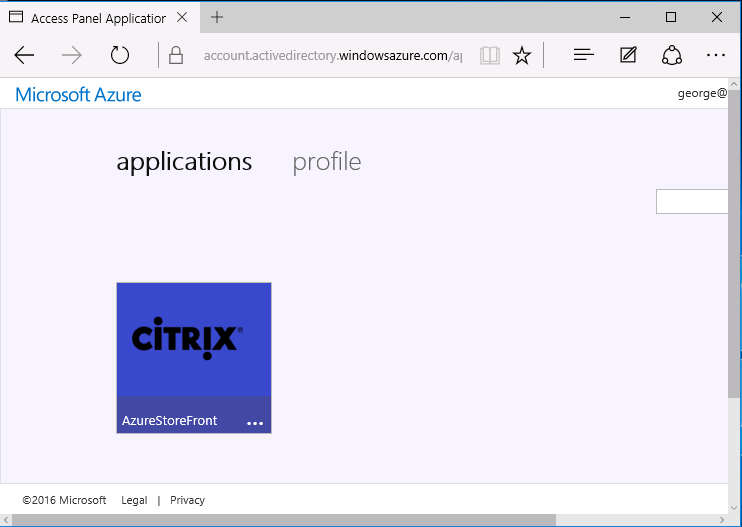

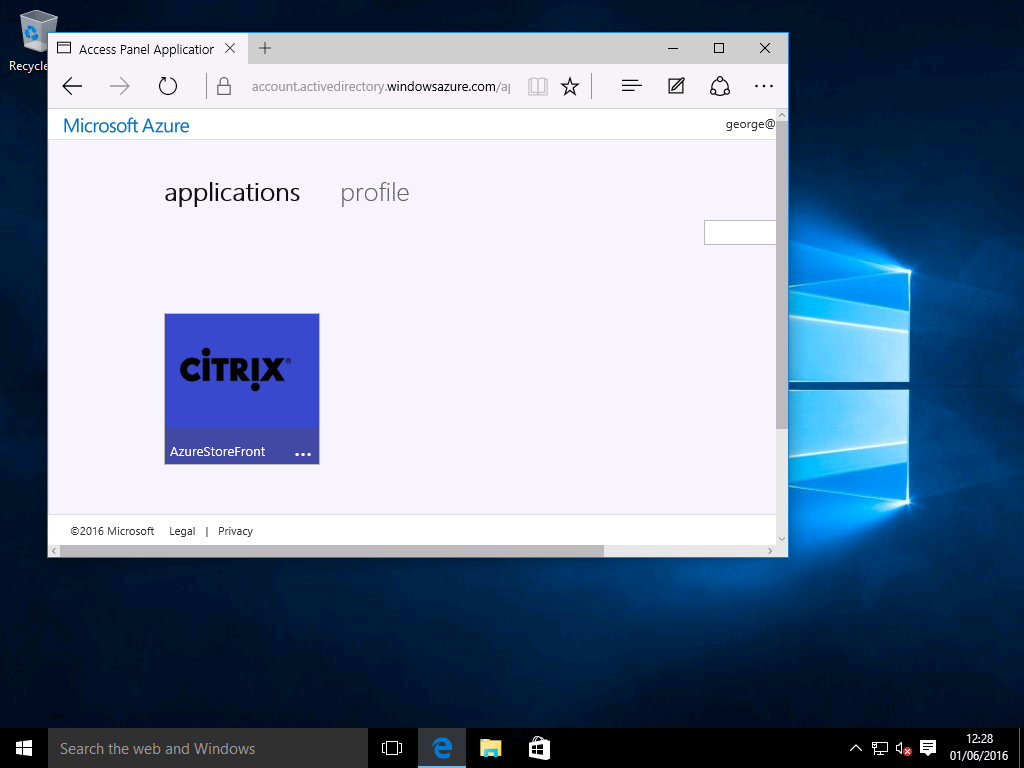

MyApps-Seite

Nachdem die Anwendung konfiguriert wurde, wird sie in den Listen der Azure-Anwendungen der Benutzer angezeigt, wenn diese https://myapps.microsoft.com besuchen.

Wenn Windows 10 in Azure AD eingebunden ist, unterstützt es Single Sign-On für Azure-Anwendungen für den angemeldeten Benutzer. Durch Klicken auf das Symbol gelangt der Browser zur SAML-Webseite cgi/samlauth, die zuvor konfiguriert wurde.

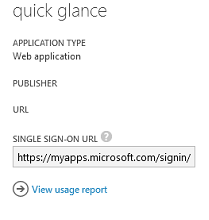

Single Sign-On-URL

Kehren Sie zur Anwendung im Azure AD-Dashboard zurück. Es ist jetzt eine Single Sign-On-URL für die Anwendung verfügbar. Diese URL wird verwendet, um Webbrowser-Links bereitzustellen oder Startmenü-Verknüpfungen zu erstellen, die Benutzer direkt zu StoreFront führen.

Fügen Sie diese URL in einen Webbrowser ein, um sicherzustellen, dass Sie von Azure AD zur zuvor konfigurierten Citrix Gateway-Webseite cgi/samlauth umgeleitet werden. Dies funktioniert nur für zugewiesene Benutzer und bietet Single Sign-On nur für Windows 10 Azure AD-verbundene Anmeldesitzungen. (Andere Benutzer werden zur Eingabe von Azure AD-Anmeldeinformationen aufgefordert.)

Installieren und Konfigurieren von Citrix Gateway

Für den Remotezugriff auf die Bereitstellung verwendet dieses Beispiel eine separate VM, auf der NetScaler (jetzt Citrix Gateway) ausgeführt wird. Diese kann im Azure Store erworben werden. Dieses Beispiel verwendet die Version “Bring your own License” von NetScaler 11.0.

Melden Sie sich bei der NetScaler®-VM an, indem Sie einen Webbrowser auf die interne IP-Adresse richten und die bei der Authentifizierung des Benutzers angegebenen Anmeldeinformationen verwenden. Beachten Sie, dass Sie das Kennwort des Benutzers nsroot in einer Azure AD-VM ändern müssen.

Fügen Sie Lizenzen hinzu, wählen Sie nach dem Hinzufügen jeder Lizenzdatei Neustart und richten Sie den DNS-Resolver auf den Microsoft-Domänencontroller.

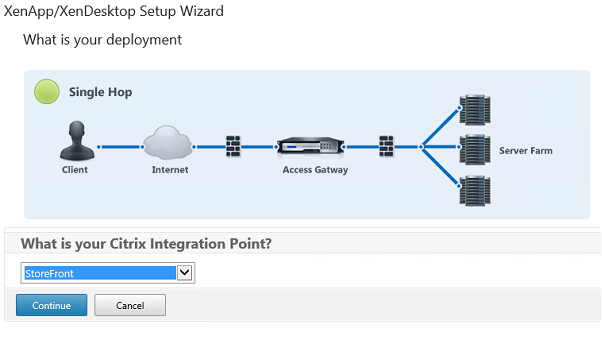

Ausführen des Citrix Virtual Apps and Desktops Setup-Assistenten

Dieses Beispiel beginnt mit der Konfiguration einer einfachen StoreFront-Integration ohne SAML. Nachdem diese Bereitstellung funktioniert, wird eine SAML-Anmelderichtlinie hinzugefügt.

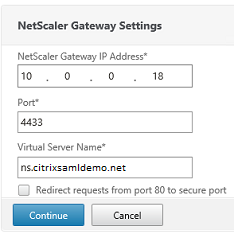

Wählen Sie die Standardeinstellungen für Citrix Gateway StoreFront. Für die Verwendung in Microsoft Azure konfiguriert dieses Beispiel Port 4433 anstelle von Port 443. Alternativ können Sie die administrative Website von Citrix Gateway per Portweiterleitung oder Neuzuordnung konfigurieren.

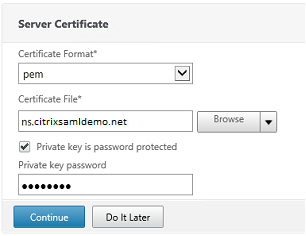

Der Einfachheit halber lädt das Beispiel ein vorhandenes Serverzertifikat und einen privaten Schlüssel hoch, die in einer Datei gespeichert sind.

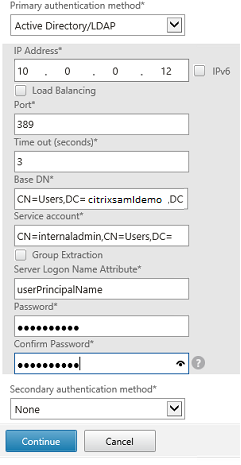

Domänencontroller für die AD-Kontoverwaltung konfigurieren

Der Domänencontroller wird für die Kontenauflösung verwendet. Fügen Sie daher seine IP-Adresse zur primären Authentifizierungsmethode hinzu. Beachten Sie die in jedem Feld des Dialogfelds erwarteten Formate.

StoreFront-Adresse konfigurieren

In diesem Beispiel wurde StoreFront mit HTTPS konfiguriert. Wählen Sie daher die SSL-Protokolloptionen aus.

Citrix Gateway-Bereitstellung überprüfen

Stellen Sie eine Verbindung mit Citrix Gateway her und überprüfen Sie, ob die Authentifizierung und der Start mit Benutzername und Kennwort erfolgreich sind.

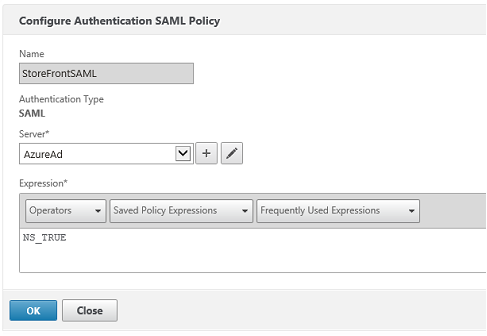

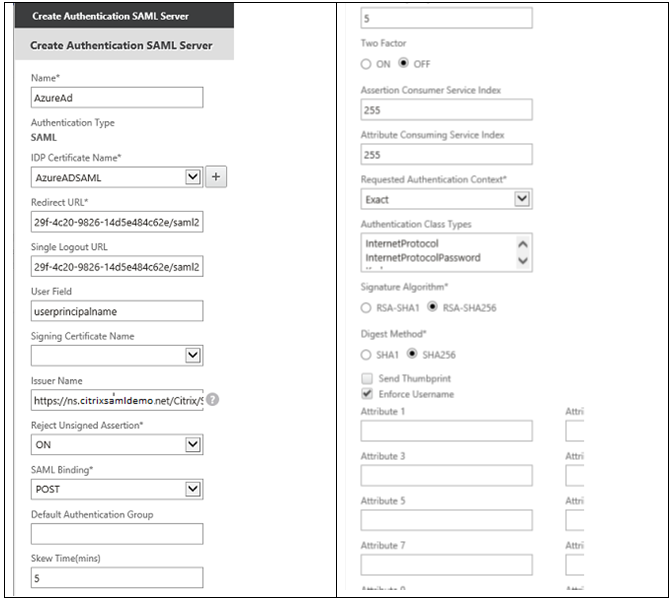

SAML-Authentifizierungsunterstützung für Citrix Gateway aktivieren

Die Verwendung von SAML mit StoreFront ähnelt der Verwendung von SAML mit anderen Websites. Fügen Sie eine neue SAML-Richtlinie mit dem Ausdruck NS_TRUE hinzu.

Konfigurieren Sie den neuen SAML-IdP-Server unter Verwendung der zuvor von Azure AD erhaltenen Informationen.

End-to-End-System überprüfen

Melden Sie sich an einem in Azure AD eingebundenen Windows 10-Desktop mit einem in Azure AD registrierten Konto an. Starten Sie Microsoft Edge und stellen Sie eine Verbindung her mit: https://myapps.microsoft.com.

Der Webbrowser sollte die Azure AD-Anwendungen für den Benutzer anzeigen.

Überprüfen Sie, ob Sie durch Klicken auf das Symbol zu einem authentifizierten StoreFront-Server weitergeleitet werden.

Überprüfen Sie auf ähnliche Weise, ob direkte Verbindungen über die Single Sign-On-URL und eine direkte Verbindung zur Citrix Gateway-Site Sie zu Microsoft Azure und zurückleiten.

Überprüfen Sie abschließend, ob auch nicht in Azure AD eingebundene Maschinen mit denselben URLs funktionieren (obwohl für die erste Verbindung eine einmalige explizite Anmeldung bei Azure AD erforderlich ist).

Anhang

Sie sollten die folgenden Standardoptionen konfigurieren, wenn Sie eine VM in Azure einrichten.

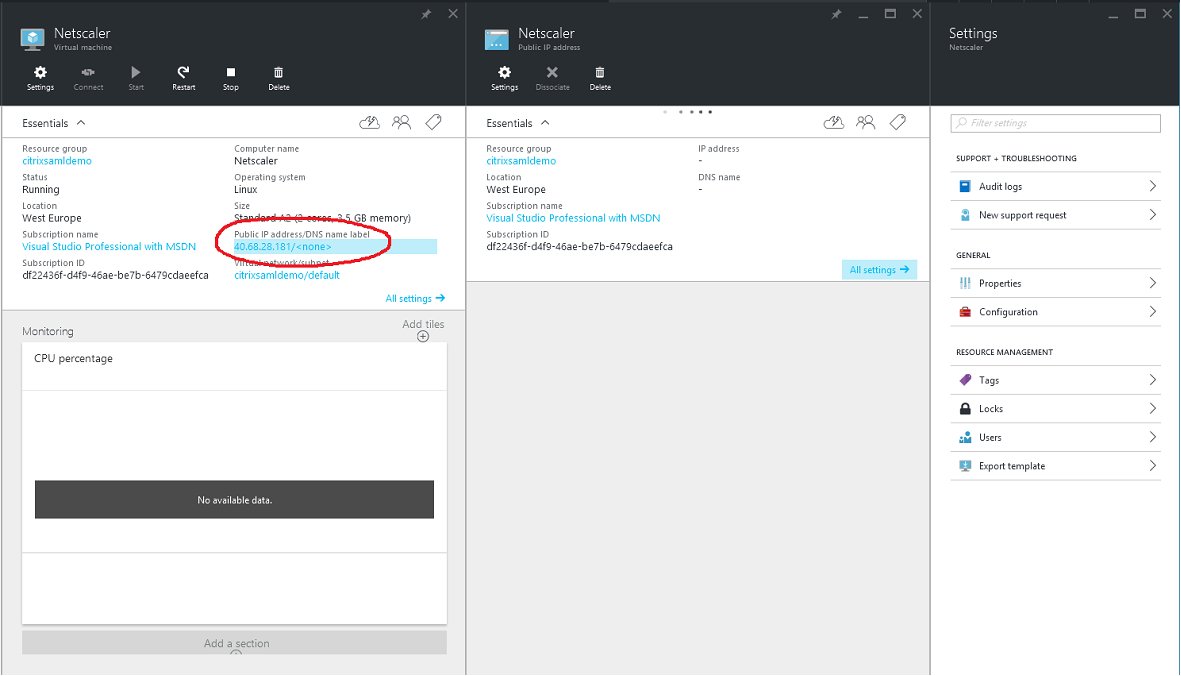

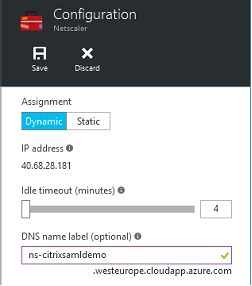

Öffentliche IP-Adresse und DNS-Adresse bereitstellen

Azure weist allen VMs eine IP-Adresse im internen Subnetz zu (in diesem Beispiel 10.*.*.*). Standardmäßig wird auch eine öffentliche IP-Adresse bereitgestellt, die über ein dynamisch aktualisiertes DNS-Label referenziert werden kann.

Wählen Sie Konfiguration des Öffentliche IP-Adresse/DNS-Namensbezeichnung. Wählen Sie eine öffentliche DNS-Adresse für die VM. Dies kann für CNAME-Verweise in anderen DNS-Zonendateien verwendet werden, um sicherzustellen, dass alle DNS-Einträge weiterhin korrekt auf die VM verweisen, selbst wenn die IP-Adresse neu zugewiesen wird.

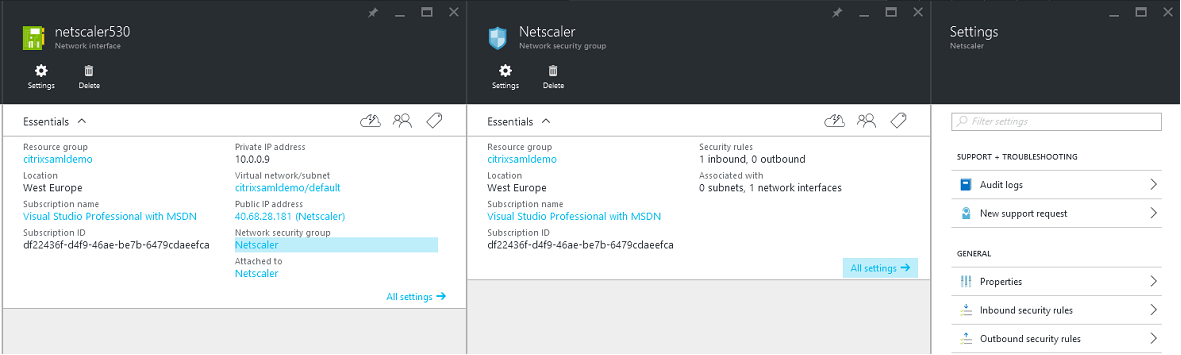

Firewallregeln einrichten (Sicherheitsgruppe)

Jede VM in einer Cloud verfügt über einen Satz automatisch angewendeter Firewallregeln, die als Sicherheitsgruppe bezeichnet werden. Die Sicherheitsgruppe steuert den Datenverkehr, der von der öffentlichen an die private IP-Adresse weitergeleitet wird. Standardmäßig erlaubt Azure die Weiterleitung von RDP an alle VMs. Die Citrix Gateway- und ADFS-Server müssen auch TLS-Datenverkehr (443) weiterleiten.

Öffnen Sie Netzwerkschnittstellen für eine VM und klicken Sie dann auf die Bezeichnung Netzwerksicherheitsgruppe. Konfigurieren Sie die Regeln für eingehenden Datenverkehr, um den entsprechenden Netzwerkverkehr zuzulassen.

Verwandte Informationen

- Installieren und Konfigurieren ist die primäre Referenz für die FAS-Installation und -Konfiguration.

- Die gängigen FAS-Bereitstellungen sind im Artikel Bereitstellungsarchitekturen zusammengefasst.

- “How-to”-Artikel werden im Artikel Erweiterte Konfiguration vorgestellt.

In diesem Artikel

- Einführung

- Architektur

- DNS-Zone erstellen

- Cloud-Dienst erstellen

- Windows-VMs erstellen

- Internes DNS konfigurieren

- Externe DNS-Adresse konfigurieren

- Sicherheitsgruppen konfigurieren

- ADFS-Zertifikat erstellen

- Azure AD einrichten

- Azure AD Join aktivieren

- Citrix Virtual Apps oder Citrix Virtual Desktops installieren

- Konfigurieren einer neuen Azure AD-Anwendung für Single Sign-On bei StoreFront

- Installieren und Konfigurieren von Citrix Gateway

- StoreFront-Adresse konfigurieren

- SAML-Authentifizierungsunterstützung für Citrix Gateway aktivieren

- End-to-End-System überprüfen

- Anhang

- Verwandte Informationen