Bereitstellungsarchitekturen

Einführung

Der Federated Authentication Service (FAS) ist eine Citrix®-Komponente, die in Ihre Active Directory-Zertifizierungsstelle integriert wird und Benutzern eine nahtlose Authentifizierung in einer Citrix-Umgebung ermöglicht. Dieses Dokument beschreibt verschiedene Authentifizierungsarchitekturen, die für Ihre Bereitstellung geeignet sein können.

-

Bei Aktivierung delegiert FAS Benutzerauthentifizierungsentscheidungen an vertrauenswürdige StoreFront-Server. StoreFront verfügt über eine umfassende Reihe integrierter Authentifizierungsoptionen, die auf modernen Webtechnologien basieren, und ist mithilfe des StoreFront SDK oder von IIS-Plugins von Drittanbietern leicht erweiterbar. Das grundlegende Designziel ist, dass jede Authentifizierungstechnologie, die einen Benutzer an einer Website authentifizieren kann, nun zum Anmelden an einer Citrix Virtual Apps- oder Citrix Virtual Desktops™-Bereitstellung verwendet werden kann.

-

Dieses Dokument beschreibt beispielhafte Bereitstellungsarchitekturen auf oberster Ebene, in zunehmender Komplexität.

- Interne Bereitstellung

- Citrix Gateway-Bereitstellung

- ADFS SAML

- B2B-Kontozuordnung

- Windows 10 Azure AD Join

Es werden Links zu verwandten FAS-Artikeln bereitgestellt. Für alle Architekturen ist der Artikel Installieren und Konfigurieren die primäre Referenz für die Einrichtung von FAS.

Funktionsweise

FAS ist autorisiert, Smartcard-Zertifikate automatisch im Namen von Active Directory-Benutzern auszustellen, die von StoreFront authentifiziert werden. Hierfür werden ähnliche APIs wie bei Tools verwendet, die Administratoren das Bereitstellen physischer Smartcards ermöglichen.

Wenn ein Benutzer an einen Citrix Virtual Apps™ oder Citrix Virtual Desktops Virtual Delivery Agent (VDA) vermittelt wird, wird das Zertifikat an den Computer angehängt, und die Windows-Domäne betrachtet die Anmeldung als eine Standard-Smartcard-Authentifizierung.

-

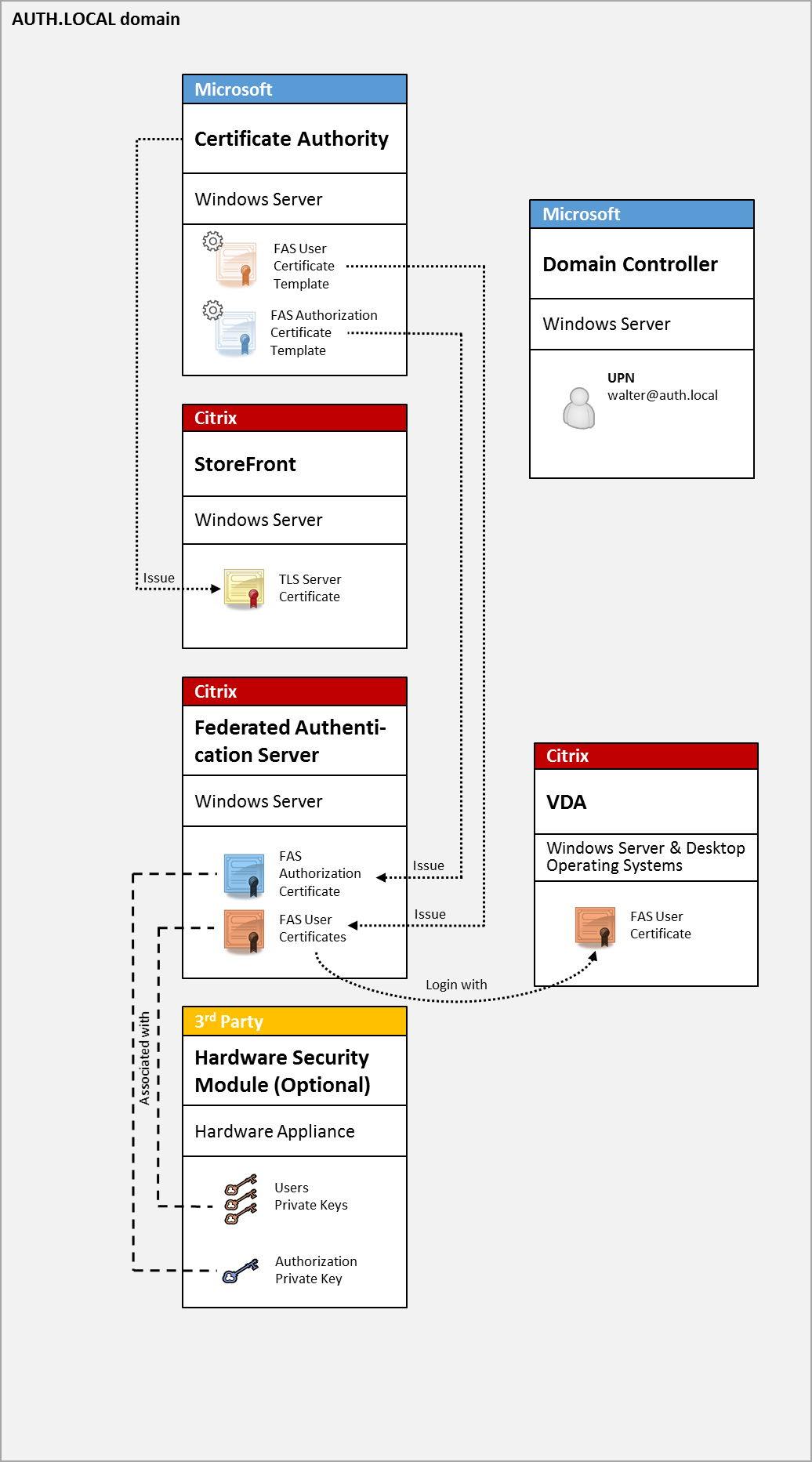

Interne Bereitstellung

FAS ermöglicht Benutzern die sichere Authentifizierung bei StoreFront mithilfe einer Vielzahl von Authentifizierungsoptionen (einschließlich Kerberos Single Sign-On) und die Verbindung zu einer vollständig authentifizierten Citrix HDX™-Sitzung.

Dies ermöglicht die Windows-Authentifizierung ohne Aufforderung zur Eingabe von Benutzeranmeldeinformationen oder Smartcard-PINs und ohne die Verwendung von Funktionen zur “gespeicherten Kennwortverwaltung” wie dem Single Sign-on Service. Dies kann verwendet werden, um die Kerberos Constrained Delegation-Anmeldefunktionen zu ersetzen, die in früheren Versionen von Citrix Virtual Apps verfügbar waren.

Alle Benutzer haben innerhalb ihrer Sitzung Zugriff auf PKI-Zertifikate (Public Key Infrastructure), unabhängig davon, ob sie sich mit einer Smartcard an den Endgeräten anmelden oder nicht. Dies ermöglicht eine reibungslose Migration zu Zwei-Faktor-Authentifizierungsmodellen, selbst von Geräten wie Smartphones und Tablets, die keinen Smartcard-Leser besitzen.

Diese Bereitstellung fügt einen neuen Server hinzu, auf dem FAS ausgeführt wird, der autorisiert ist, Smartcard-Zertifikate im Namen von Benutzern auszustellen. Diese Zertifikate werden dann verwendet, um sich an Benutzersitzungen in einer Citrix HDX-Umgebung anzumelden, als ob eine Smartcard-Anmeldung verwendet würde.

Die Citrix Virtual Apps- oder Citrix Virtual Desktops-Umgebung muss ähnlich wie die Smartcard-Anmeldung konfiguriert werden, was in CTX206156 dokumentiert ist.

In einer bestehenden Bereitstellung umfasst dies in der Regel nur die Sicherstellung, dass eine in die Domäne eingebundene Microsoft-Zertifizierungsstelle verfügbar ist und dass Domänencontrollern Domänencontroller-Zertifikate zugewiesen wurden. (Siehe den Abschnitt “Issuing Domain Controller Certificates” in CTX206156.)

Verwandte Informationen:

- Schlüssel können in einem Hardware Security Module (HSM) oder einem integrierten Trusted Platform Module (TPM) gespeichert werden. Details finden Sie im Artikel Schutz privater Schlüssel.

- Der Artikel Installieren und Konfigurieren beschreibt die Installation und Konfiguration von FAS.

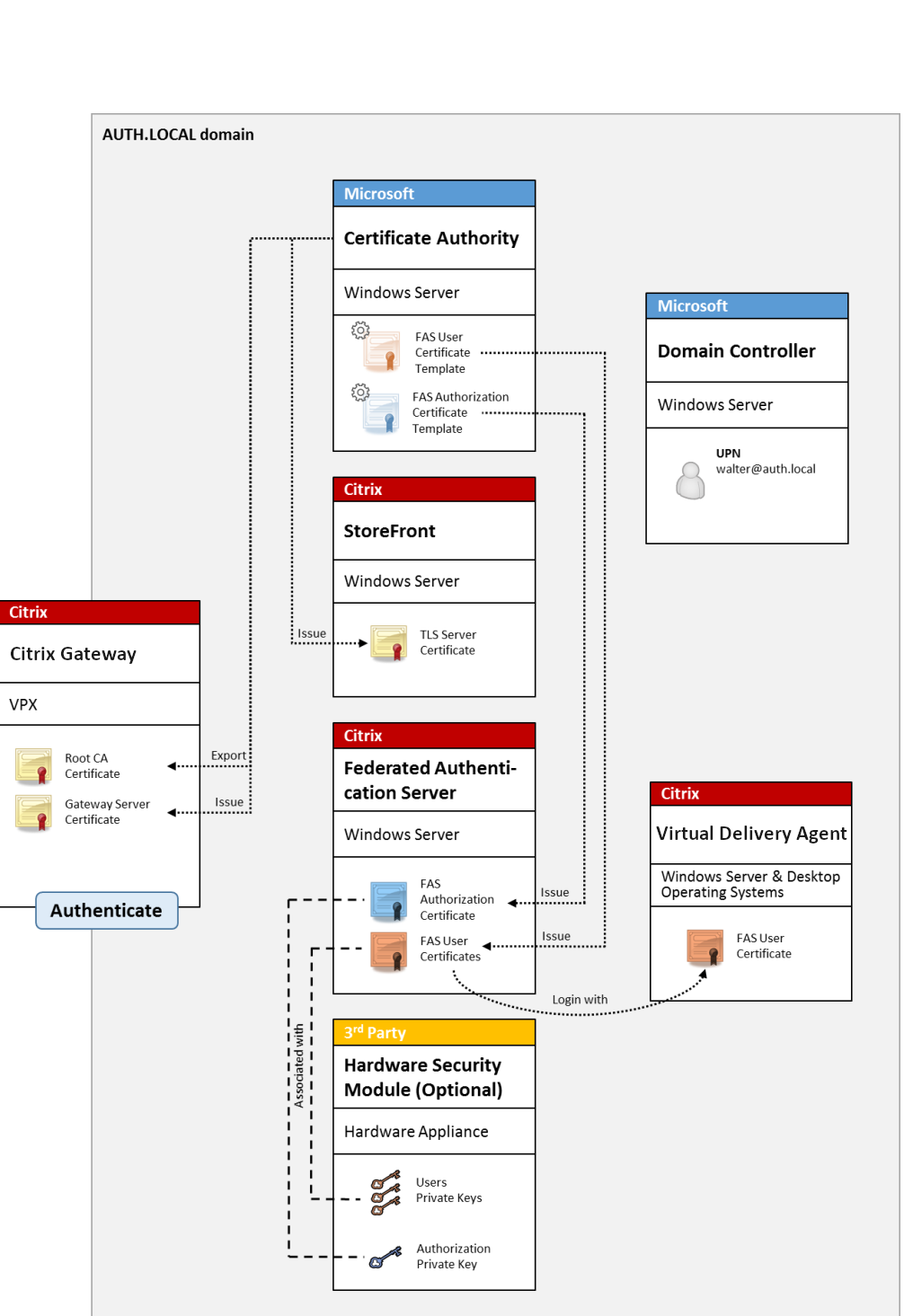

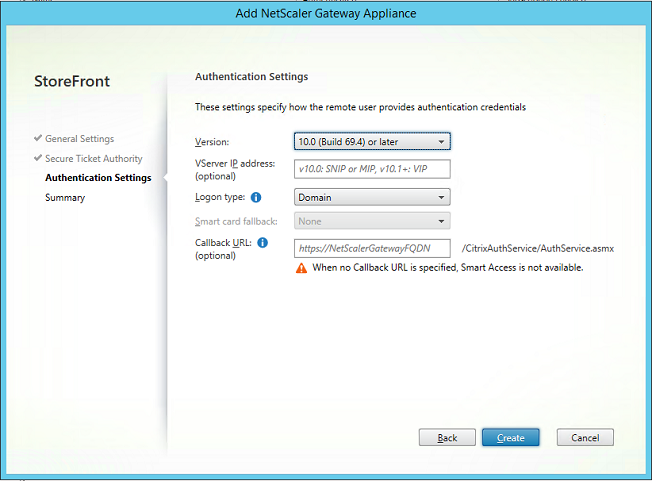

Citrix Gateway-Bereitstellung

Die Citrix Gateway-Bereitstellung ähnelt der internen Bereitstellung, fügt jedoch Citrix Gateway in Verbindung mit StoreFront hinzu, wodurch der primäre Authentifizierungspunkt auf Citrix Gateway selbst verlagert wird. Citrix Gateway umfasst ausgeklügelte Authentifizierungs- und Autorisierungsoptionen, die zur Sicherung des Fernzugriffs auf die Websites eines Unternehmens verwendet werden können.

Diese Bereitstellung kann verwendet werden, um mehrere PIN-Eingabeaufforderungen zu vermeiden, die auftreten, wenn zuerst bei Citrix Gateway authentifiziert und dann bei einer Benutzersitzung angemeldet wird. Sie ermöglicht auch die Verwendung fortschrittlicher Citrix Gateway-Authentifizierungstechnologien, ohne zusätzlich AD-Kennwörter oder Smartcards zu erfordern.

Die Citrix Virtual Apps- oder Citrix Virtual Desktops-Umgebung muss ähnlich wie die Smartcard-Anmeldung konfiguriert werden, was in CTX206156 dokumentiert ist.

- In einer bestehenden Bereitstellung umfasst dies in der Regel nur die Sicherstellung, dass eine in die Domäne eingebundene Microsoft-Zertifizierungsstelle verfügbar ist und dass Domänencontrollern Domänencontroller-Zertifikate zugewiesen wurden. (Siehe den Abschnitt “Issuing Domain Controller Certificates” in CTX206156).

Bei der Konfiguration von Citrix Gateway als primäres Authentifizierungssystem stellen Sie sicher, dass alle Verbindungen zwischen Citrix Gateway und StoreFront mit TLS gesichert sind. Stellen Sie insbesondere sicher, dass die Callback-URL korrekt konfiguriert ist, um auf den Citrix Gateway-Server zu verweisen, da dies zur Authentifizierung des Citrix Gateway-Servers in dieser Bereitstellung verwendet werden kann.

Verwandte Informationen:

- Informationen zur Konfiguration von Citrix Gateway finden Sie unter “How to Configure NetScaler Gateway 10.5 to use with StoreFront 3.6 and Citrix Virtual Desktops 7.6”.

- Installieren und Konfigurieren beschreibt die Installation und Konfiguration von FAS.

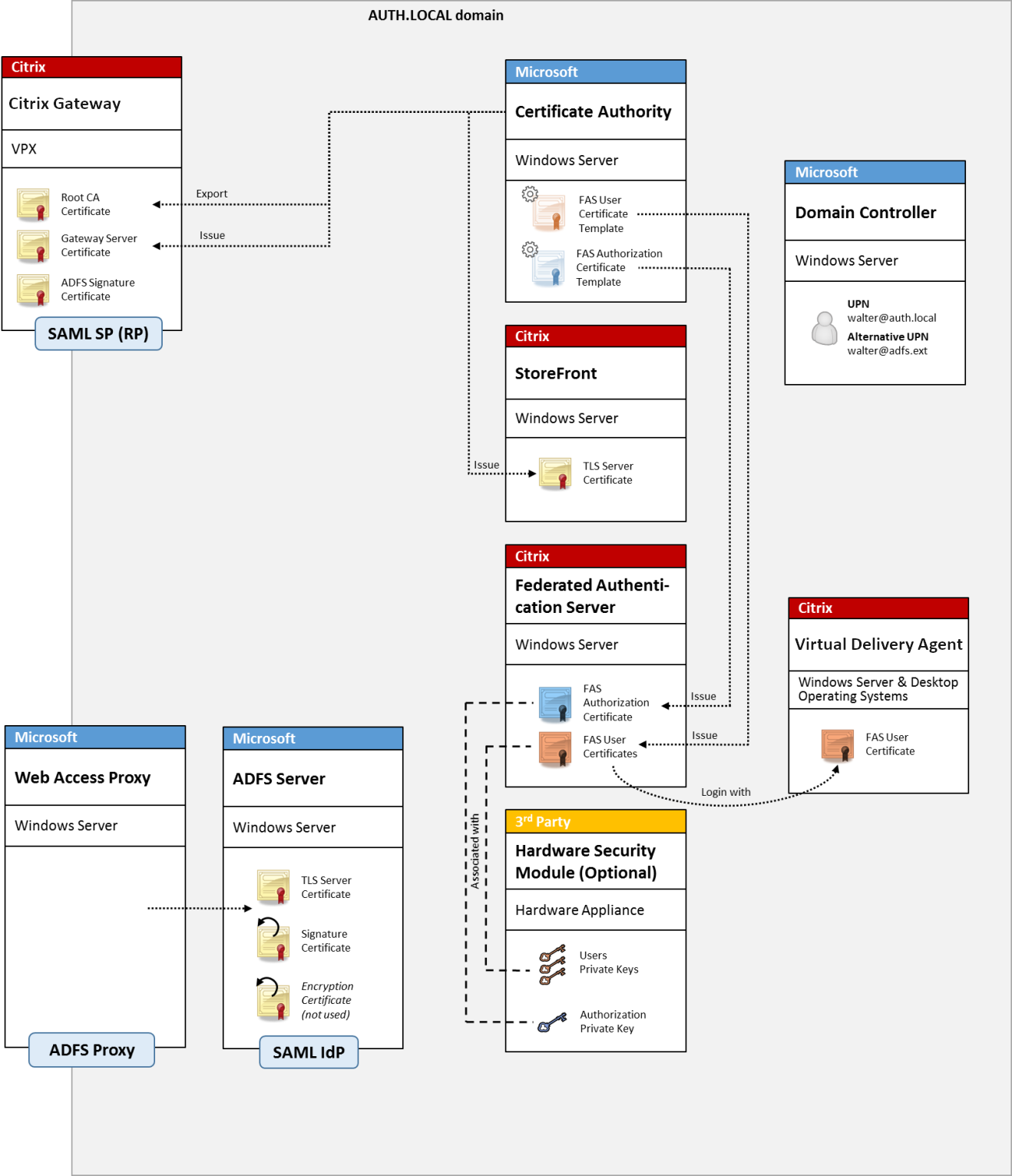

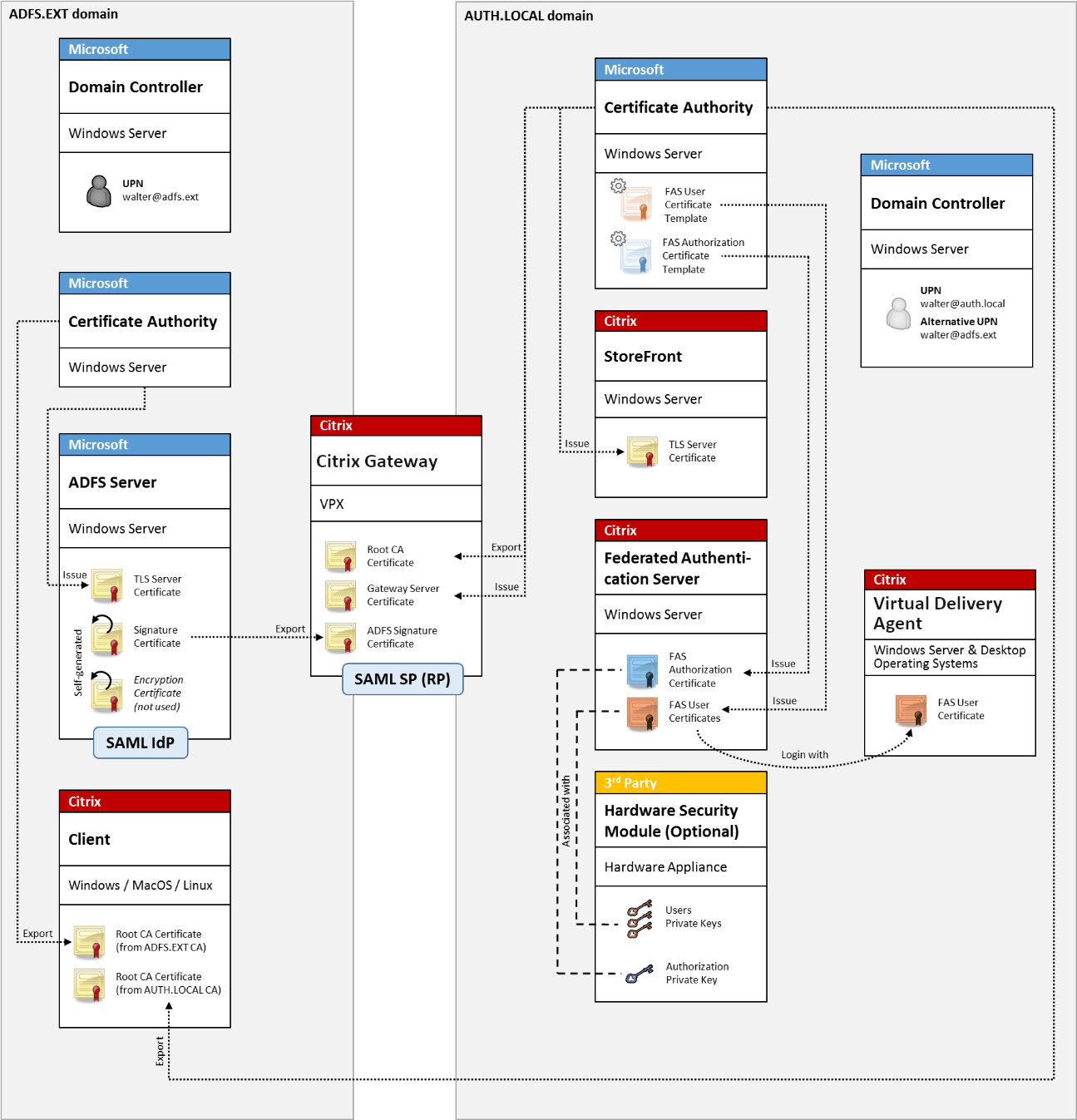

ADFS SAML-Bereitstellung

Eine wichtige Citrix Gateway-Authentifizierungstechnologie ermöglicht die Integration mit Microsoft ADFS, das als SAML Identity Provider (IdP) fungieren kann. Eine SAML-Assertion ist ein kryptografisch signierter XML-Block, der von einem vertrauenswürdigen IdP ausgestellt wird und einen Benutzer zur Anmeldung an einem Computersystem autorisiert. Dies bedeutet, dass der FAS-Server die Authentifizierung eines Benutzers an den Microsoft ADFS-Server (oder einen anderen SAML-fähigen IdP) delegieren kann.

ADFS wird häufig verwendet, um Benutzer sicher über das Internet remote an Unternehmensressourcen zu authentifizieren; zum Beispiel wird es oft für die Office 365-Integration verwendet.

Verwandte Informationen:

- Der Artikel ADFS-Bereitstellung enthält Details.

- Der Artikel Installieren und Konfigurieren beschreibt die Installation und Konfiguration von FAS.

- Der Abschnitt Citrix Gateway-Bereitstellung in diesem Artikel enthält Konfigurationsüberlegungen.

B2B-Kontozuordnung

Wenn zwei Unternehmen die Computersysteme des jeweils anderen nutzen möchten, ist eine gängige Option die Einrichtung eines Active Directory Federation Service (ADFS)-Servers mit einer Vertrauensstellung. Dies ermöglicht Benutzern eines Unternehmens, sich nahtlos in die Active Directory (AD)-Umgebung eines anderen Unternehmens zu authentifizieren. Beim Anmelden verwendet jeder Benutzer seine eigenen Anmeldeinformationen des Unternehmens; ADFS ordnet diese automatisch einem „Schattenkonto“ in der AD-Umgebung des Partnerunternehmens zu.

Verwandte Informationen:

- Der Artikel Installieren und Konfigurieren beschreibt, wie FAS installiert und konfiguriert wird.

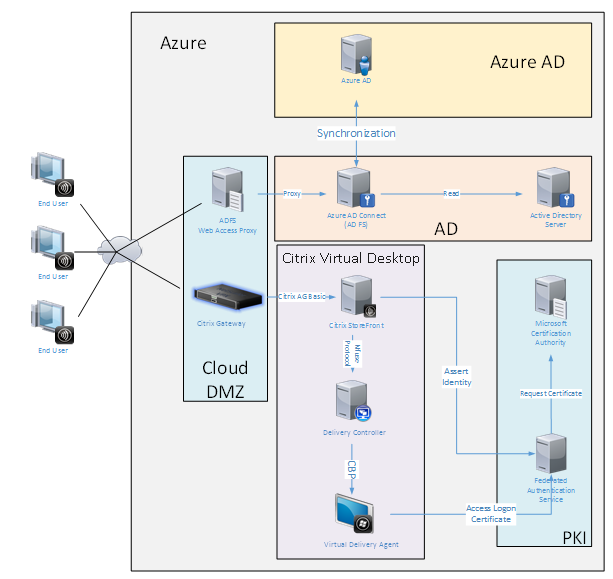

Windows 10 Azure AD Join

Windows 10 führte das Konzept des „Azure AD Join“ ein, das konzeptionell dem traditionellen Windows-Domänenbeitritt ähnelt, aber auf „über das Internet“-Szenarien abzielt. Dies funktioniert gut mit Laptops und Tablets. Wie beim traditionellen Windows-Domänenbeitritt verfügt Azure AD über Funktionen, die Single-Sign-On-Modelle für Unternehmenswebsites und -ressourcen ermöglichen. Diese sind alle „Internet-fähig“ und funktionieren daher von jedem mit dem Internet verbundenen Standort aus, nicht nur im Büro-LAN.

Diese Bereitstellung ist ein Beispiel dafür, dass es effektiv kein Konzept von „Endbenutzern im Büro“ gibt. Laptops werden vollständig über das Internet registriert und authentifiziert, wobei moderne Azure AD-Funktionen verwendet werden.

Beachten Sie, dass die Infrastruktur in dieser Bereitstellung überall dort ausgeführt werden kann, wo eine IP-Adresse verfügbar ist: lokal, bei einem gehosteten Anbieter, in Azure oder bei einem anderen Cloud-Anbieter. Der Azure AD Connect-Synchronisator stellt automatisch eine Verbindung zu Azure AD her. Die Beispielgrafik verwendet Azure VMs der Einfachheit halber.

Verwandte Informationen:

- Der Artikel Installieren und Konfigurieren beschreibt, wie FAS installiert und konfiguriert wird.

- Der Artikel Azure AD-Integration enthält Details.