Azure Active Directory 单点登录

注意:

自 2023 年 7 月起,Microsoft 已将 Azure Active Directory (Azure AD) 更名为 Microsoft Entra ID。本文档中,所有提及 Azure Active Directory、Azure AD 或 AAD 的地方均指 Microsoft Entra ID。

Citrix Federated Authentication Service (FAS) 为已加入域的 Virtual Delivery Agent (VDA) 提供单点登录 (SSO)。FAS 通过向 VDA 提供用户证书来实现 SSO,VDA 使用该证书向 Active Directory (AD) 验证用户身份。登录 VDA 会话后,无需重新验证即可访问 AD 资源。

通常,Microsoft Entra ID (ME-ID) 的实施会与您的 AD 和 Microsoft Entra ID 之间进行同步,从而为用户和计算机创建混合身份。本文介绍了在使用 FAS 时,从 VDA 会话中实现 Microsoft Entra ID SSO 所需的额外配置,这使用户无需重新验证即可访问受 Microsoft Entra ID 保护的应用程序。

注意:

- FAS 无需任何特殊配置即可用于 Microsoft Entra ID 的 SSO。

- 您不需要 FAS 会话内证书。

- 您可以使用任何版本的 FAS。

- 您可以使用任何支持 FAS 的 VDA 版本。

Microsoft Entra ID SSO 的技术总结如下表所示:

-

ME-ID 身份验证类型 VDA 已加入域 VDA 已混合加入 -

托管 使用 ME-ID 无缝 SSO 使用 ME-ID 基于证书的身份验证 联合到 Active Directory Federation Services (ADFS) 在 ADFS 上启用 Windows 身份验证 确保 WS-Trust certificatemixed 端点已启用 联合到第三方身份提供商 使用第三方解决方案 使用第三方解决方案 -

托管的 Microsoft Entra ID 域是指用户身份验证在 Microsoft Entra ID 中进行的域,有时也称为本机 Microsoft Entra ID 身份验证。

-

联合的 Microsoft Entra ID 域是指 Microsoft Entra ID 配置为将身份验证重定向到其他位置的域。例如,重定向到 ADFS 或第三方身份提供商。

- 混合加入的 VDA 是指同时加入 AD 和 Microsoft Entra ID 的 VDA。

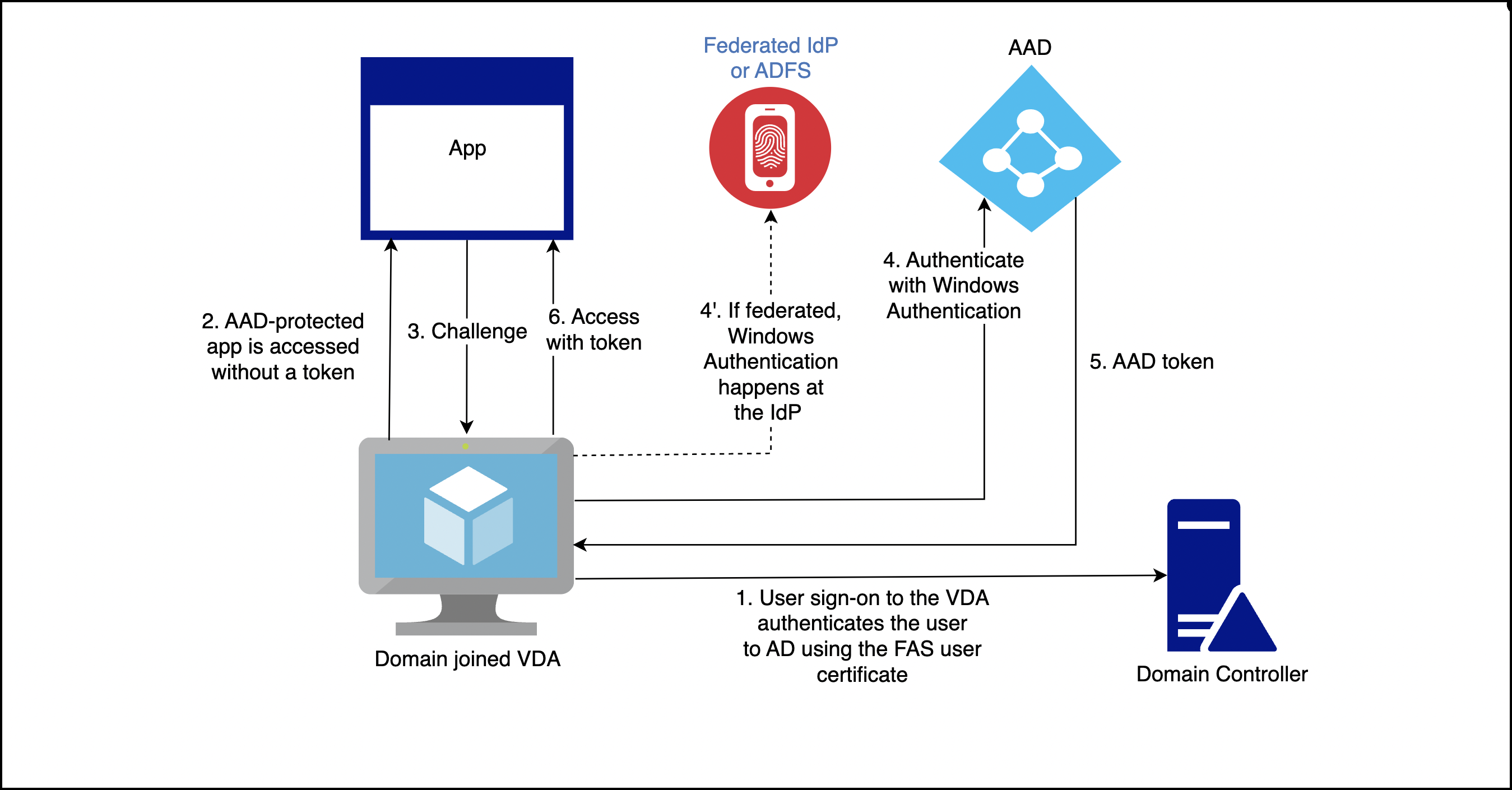

已加入域的 VDA

- 对于已加入域的 VDA,使用 Windows 身份验证(传统上称为集成 Windows 身份验证或 Kerberos)实现 Microsoft Entra ID 的 SSO。当用户从 VDA 会话中访问受 Microsoft Entra ID 保护的应用程序时,将进行 Microsoft Entra ID 身份验证。下图显示了高级别的身份验证过程:

具体细节因 Microsoft Entra ID 域是托管的还是联合的而异。

有关托管的 Microsoft Entra ID 域设置的信息,请参阅无缝单点登录。

对于联合到 ADFS 的 Microsoft Entra ID 域,请在 ADFS 服务器上启用 Windows 身份验证。

对于联合到第三方身份提供商的 Microsoft Entra ID 域,可能存在类似的解决方案。请联系您的身份提供商寻求帮助。

注意:

您也可以将为已加入域的 VDA 列出的解决方案用于混合加入的 VDA。但是,在使用 FAS 时,不会生成 Microsoft Entra ID 主刷新令牌 (PRT)。

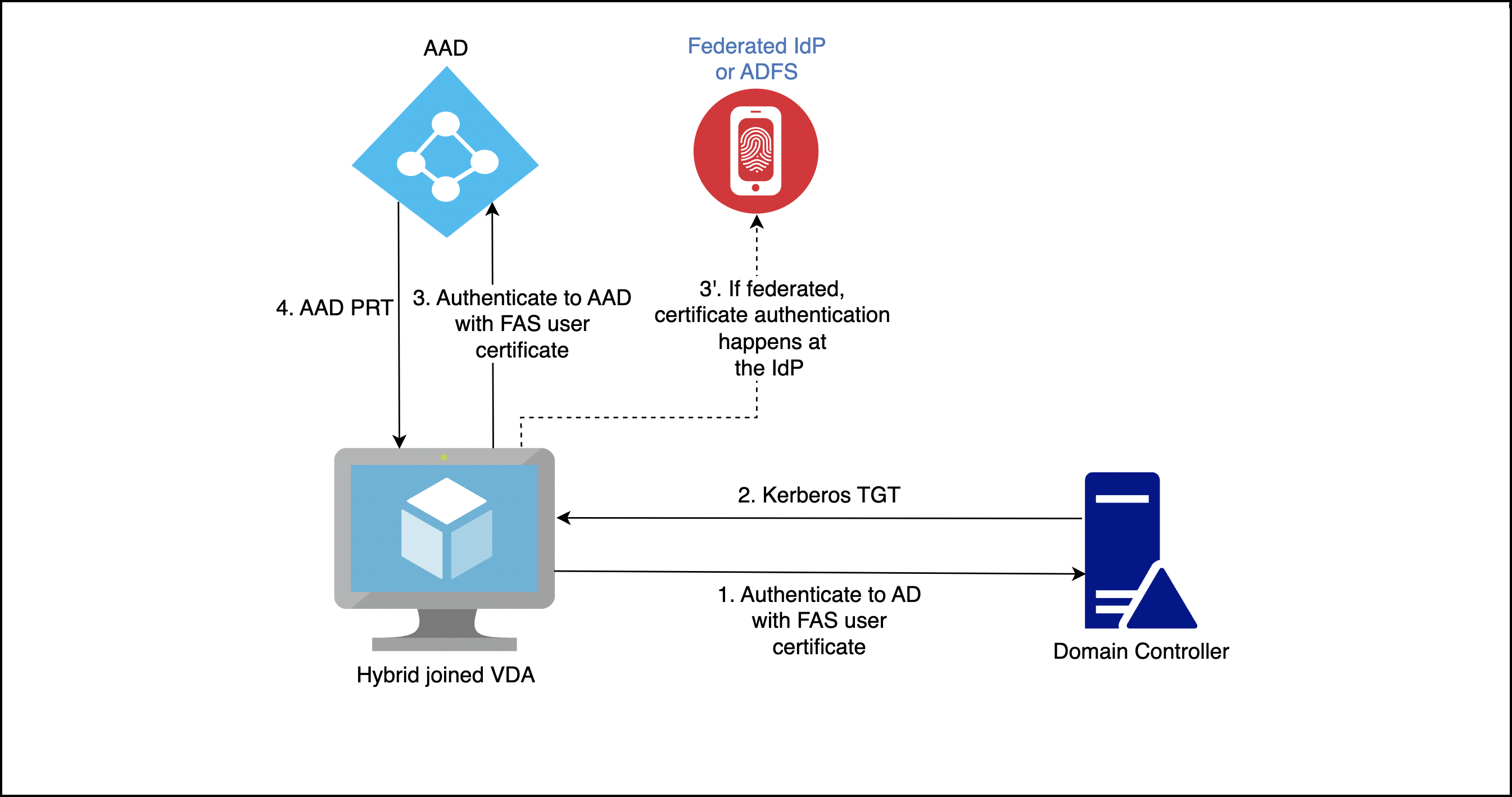

混合加入的 VDA

混合加入的 VDA 同时加入 AD 和 Microsoft Entra ID。当用户登录 VDA 时,会创建以下工件:

- Kerberos 票证授予票证 (TGT),用于向 AD 资源进行身份验证

- 主刷新令牌 (PRT),用于向 Microsoft Entra ID 资源进行身份验证

PRT 包含有关用户和计算机的信息。如有必要,此信息将用于 Microsoft Entra ID 条件访问策略。

由于 FAS 通过向 VDA 提供证书来验证用户身份,因此只有在实施了 Microsoft Entra ID 的基于证书的身份验证时,才能创建 PRT。下图显示了高级别的身份验证过程:

具体细节因 Microsoft Entra ID 域是托管的还是联合的而异。

对于托管的 Microsoft Entra ID 域,请配置 Microsoft Entra ID CBA。有关详细信息,请参阅Azure AD 基于证书的身份验证概述。VDA 使用 Microsoft Entra ID CBA 通过用户的 FAS 证书向 Microsoft Entra ID 验证用户身份。

注意:

Microsoft 文档描述了使用智能卡证书登录,但底层技术在通过 FAS 用户证书登录时同样适用。

对于联合到 ADFS 的 Microsoft Entra ID 域,VDA 使用 ADFS 服务器的 WS-Trust certificatemixed 端点,通过用户的 FAS 证书向 Microsoft Entra ID 验证用户身份。此端点默认启用。

对于联合到第三方身份提供商的 Microsoft Entra ID 域,可能存在类似的解决方案。身份提供商必须实施 WS-Trust certificatemixed 端点。请联系您的身份提供商寻求帮助。