Authentification unique Azure Active Directory

Remarque :

Depuis juillet 2023, Microsoft a renommé Azure Active Directory (Azure AD) en Microsoft Entra ID. Dans ce document, toute référence à Azure Active Directory, Azure AD ou AAD fait désormais référence à Microsoft Entra ID.

Le service d’authentification fédérée (FAS) de Citrix fournit l’authentification unique (SSO) aux Virtual Delivery Agents (VDA) joints à un domaine. Le FAS réalise l’authentification unique en fournissant au VDA un certificat utilisateur, que le VDA utilise pour authentifier l’utilisateur auprès d’Active Directory (AD). Une fois que vous vous êtes connecté à la session VDA, vous pouvez accéder aux ressources AD sans réauthentification.

Il est courant d’implémenter Microsoft Entra ID (ME-ID) avec une synchronisation entre votre AD et Microsoft Entra ID, ce qui crée des identités hybrides pour les utilisateurs et les ordinateurs. Cet article décrit la configuration supplémentaire requise pour réaliser l’authentification unique à Microsoft Entra ID depuis votre session VDA lors de l’utilisation du FAS, ce qui permet à l’utilisateur d’accéder aux applications protégées par Microsoft Entra ID sans réauthentification.

Remarque :

- Vous n’avez pas besoin de configuration spéciale pour que le FAS utilise l’authentification unique pour Microsoft Entra ID.

- Vous n’avez pas besoin des certificats FAS en session.

- Vous pouvez utiliser n’importe quelle version du FAS.

- Vous pouvez utiliser n’importe quelle version du VDA prenant en charge le FAS.

Les techniques d’authentification unique Microsoft Entra ID sont résumées dans le tableau suivant :

-

Type d’authentification ME-ID VDA joint à un domaine VDA joint en mode hybride -

Géré Utiliser l’authentification unique transparente ME-ID Utiliser l’authentification par certificat ME-ID Fédéré à Active Directory Federation Services (ADFS) Activer l’authentification Windows sur ADFS S’assurer que le point de terminaison WS-Trust certificatemixed est activé Fédéré à un fournisseur d’identité tiers Utiliser une solution tierce Utiliser une solution tierce -

Un domaine Microsoft Entra ID géré est un domaine où l’authentification de l’utilisateur a lieu dans Microsoft Entra ID, parfois appelée authentification native Microsoft Entra ID.

-

Un domaine Microsoft Entra ID fédéré est un domaine où Microsoft Entra ID est configuré pour rediriger l’authentification ailleurs. Par exemple, vers ADFS ou vers un fournisseur d’identité tiers.

- Un VDA joint en mode hybride est joint à AD et à Microsoft Entra ID.

VDA joints à un domaine

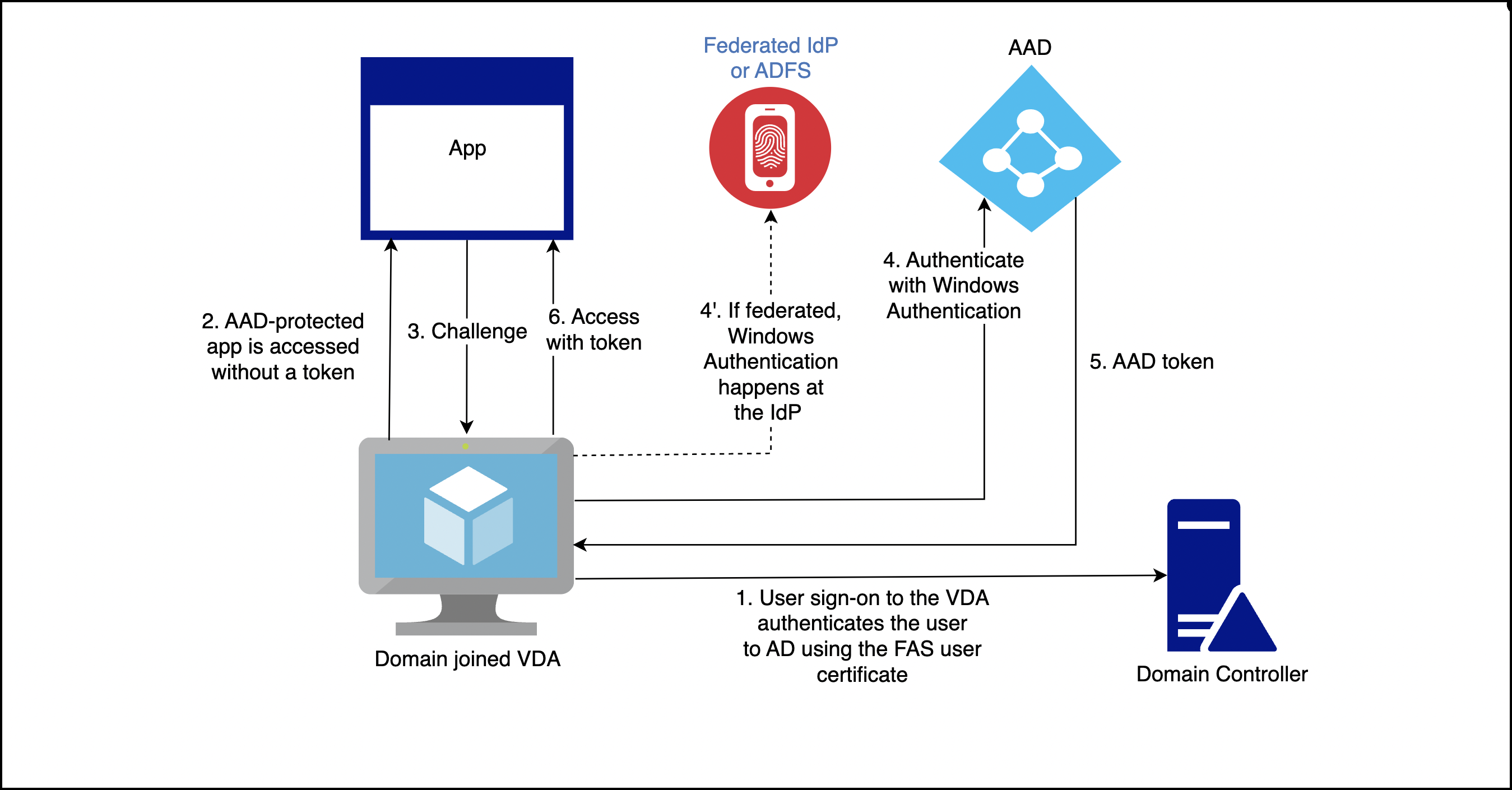

- Pour les VDA joints à un domaine, réalisez l’authentification unique à Microsoft Entra ID à l’aide de l’authentification Windows (traditionnellement appelée authentification Windows intégrée, ou Kerberos). L’authentification à Microsoft Entra ID a lieu lorsque l’utilisateur accède à une application protégée par Microsoft Entra ID depuis la session VDA. Le diagramme suivant montre le processus d’authentification à un niveau élevé :

Les détails exacts varient selon que le domaine Microsoft Entra ID est géré ou fédéré.

Pour plus d’informations sur la configuration du domaine Microsoft Entra ID géré, consultez Authentification unique transparente.

Pour un domaine Microsoft Entra ID fédéré à ADFS, activez l’authentification Windows sur le serveur ADFS.

Pour un domaine Microsoft Entra ID fédéré à un fournisseur d’identité tiers, une solution similaire existe. Contactez votre fournisseur d’identité pour obtenir de l’aide.

Remarque :

Vous pouvez également utiliser les solutions listées pour les VDA joints à un domaine pour les VDA joints en mode hybride. Cependant, un jeton d’actualisation principal (PRT) Microsoft Entra ID n’est pas généré lors de l’utilisation du FAS.

VDA joints en mode hybride

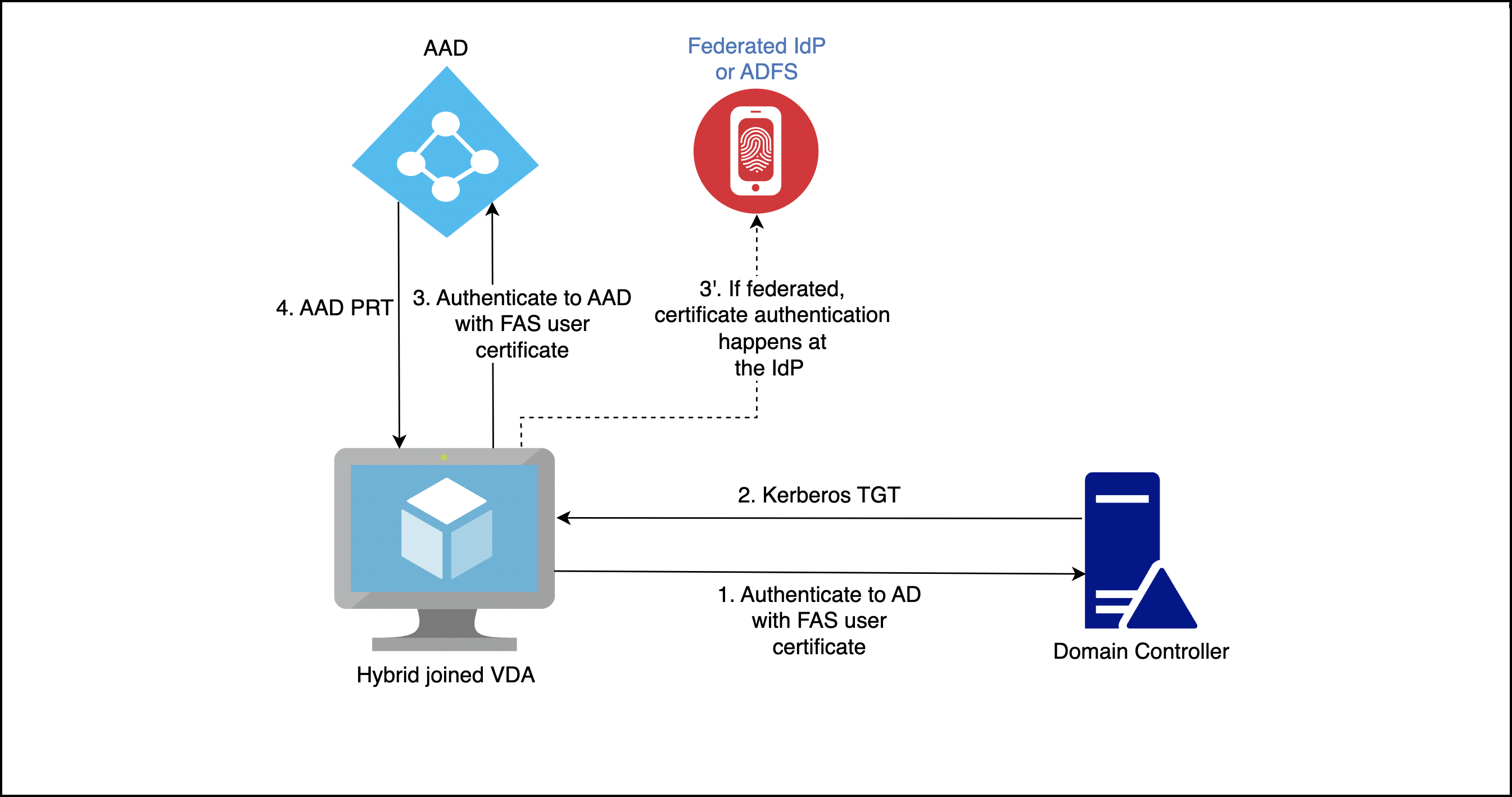

Les VDA joints en mode hybride sont joints à AD et à Microsoft Entra ID simultanément. Lorsque l’utilisateur se connecte au VDA, les artefacts suivants sont créés :

- Un Ticket Granting Ticket (TGT) Kerberos, pour s’authentifier auprès des ressources AD

- Un jeton d’actualisation principal (PRT), pour s’authentifier auprès des ressources Microsoft Entra ID

Le PRT contient des informations sur l’utilisateur et l’ordinateur. Ces informations sont utilisées dans une politique d’accès conditionnel Microsoft Entra ID si nécessaire.

Étant donné que le FAS authentifie l’utilisateur en fournissant un certificat au VDA, un PRT ne peut être créé que si l’authentification par certificat pour Microsoft Entra ID est implémentée. Le diagramme suivant montre le processus d’authentification à un niveau élevé :

Les détails exacts varient selon que le domaine Microsoft Entra ID est géré ou fédéré.

Pour un domaine Microsoft Entra ID géré, configurez l’authentification par certificat (CBA) Microsoft Entra ID. Pour plus d’informations, consultez Vue d’ensemble de l’authentification par certificat Azure AD. Le VDA utilise l’authentification par certificat Microsoft Entra ID pour authentifier l’utilisateur auprès de Microsoft Entra ID avec le certificat FAS de l’utilisateur.

Remarque :

La documentation Microsoft décrit la connexion avec un certificat de carte à puce, mais la technique sous-jacente s’applique lors de la connexion avec un certificat utilisateur FAS.

Pour un domaine Microsoft Entra ID fédéré à ADFS, le VDA utilise le point de terminaison WS-Trust certificatemixed du serveur ADFS pour authentifier l’utilisateur auprès de Microsoft Entra ID avec le certificat FAS de l’utilisateur. Ce point de terminaison est activé par défaut.

Pour un domaine Microsoft Entra ID fédéré à un fournisseur d’identité tiers, une solution similaire peut exister. Le fournisseur d’identité doit implémenter un point de terminaison WS-Trust certificatemixed. Contactez votre fournisseur d’identité pour obtenir de l’aide.