Azure Active Directory シングルサインオン

注記:

2023年7月以降、MicrosoftはAzure Active Directory (Azure AD) をMicrosoft Entra IDに名称変更しました。このドキュメントでは、Azure Active Directory、Azure AD、またはAADへの言及はすべてMicrosoft Entra IDを指します。

Citrix Federated Authentication Service (FAS) は、ドメイン参加済みVirtual Delivery Agent (VDA) へのシングルサインオン (SSO) を提供します。FASは、VDAにユーザー証明書を提供することでSSOを実現し、VDAはこの証明書を使用してユーザーをActive Directory (AD) に対して認証します。VDAセッションにサインオンすると、再認証なしでADリソースにアクセスできます。

ADとMicrosoft Entra ID間で同期を行い、ユーザーとコンピューターの両方にハイブリッドIDを作成するMicrosoft Entra ID (ME-ID) の実装が一般的です。この記事では、FASを使用する際にVDAセッション内からMicrosoft Entra IDへのSSOを実現するために必要な追加構成について説明します。これにより、ユーザーは再認証なしでMicrosoft Entra IDで保護されたアプリケーションにアクセスできます。

注記:

- FASがMicrosoft Entra IDへのSSOを使用するために特別な構成は必要ありません

- FASのセッション内証明書は必要ありません

- FASのどのバージョンでも使用できます

- FASをサポートするVDAのどのバージョンでも使用できます

Microsoft Entra ID SSOの技術は、次の表にまとめられています。

-

ME-ID認証タイプ VDAがドメイン参加済みの場合 VDAがハイブリッド参加済みの場合 -

マネージド ME-IDシームレスSSOを使用 ME-ID証明書ベース認証を使用 Active Directory フェデレーションサービス (ADFS) にフェデレーションされている場合 ADFSでWindows認証を有効にする WS-Trust certificatemixed エンドポイントが有効になっていることを確認する サードパーティのIDプロバイダーにフェデレーションされている場合 サードパーティのソリューションを使用 サードパーティのソリューションを使用 -

マネージドMicrosoft Entra IDドメインとは、ユーザー認証がMicrosoft Entra IDで行われるドメインであり、ネイティブMicrosoft Entra ID認証と呼ばれることもあります。

-

フェデレーションMicrosoft Entra IDドメインとは、Microsoft Entra IDが認証を他の場所にリダイレクトするように構成されているドメインです。たとえば、ADFSやサードパーティのIDプロバイダーなどです。

- ハイブリッド参加済みVDAとは、ADとMicrosoft Entra IDの両方に参加しているVDAです。

ドメイン参加済みVDA

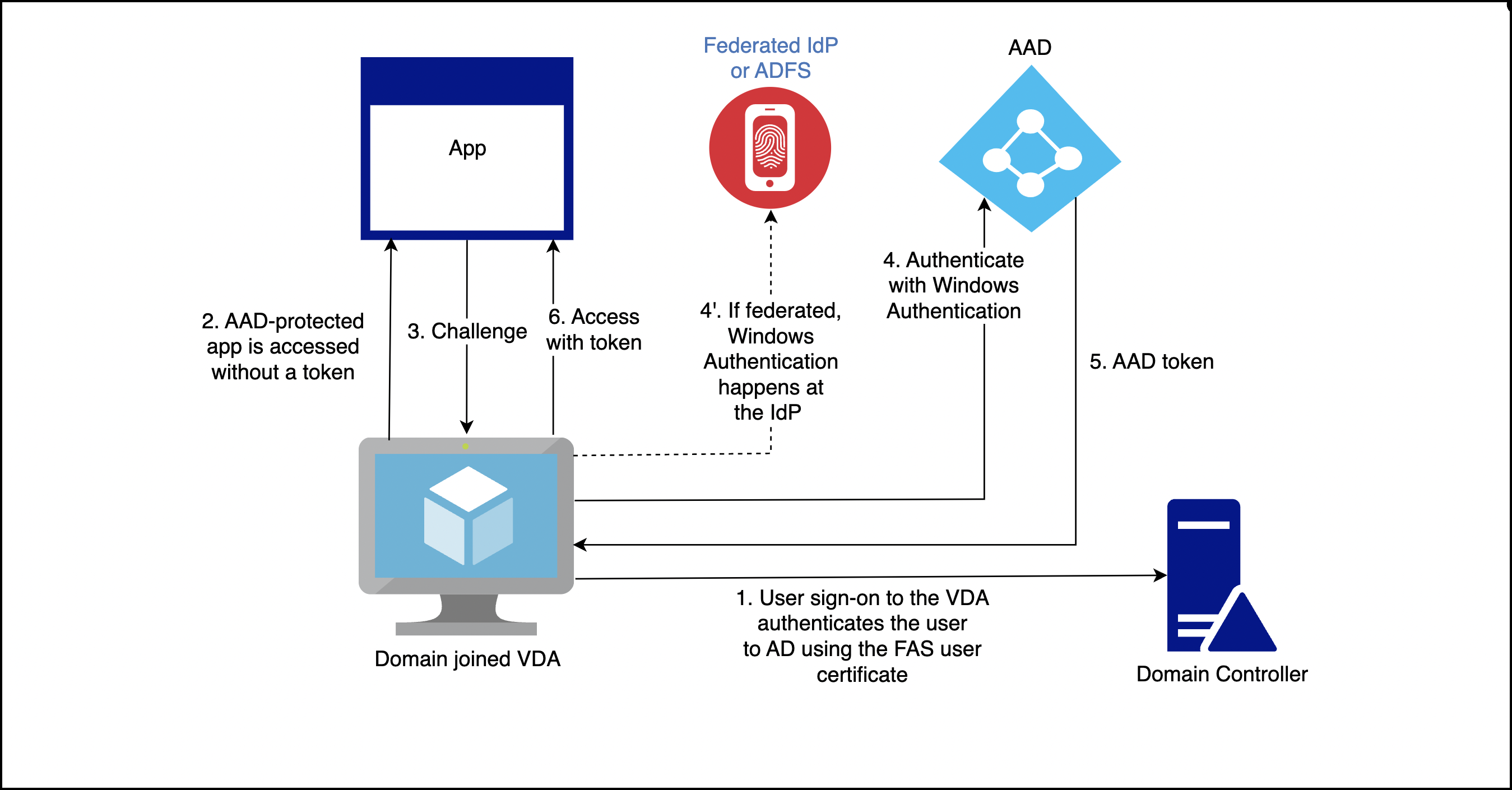

- ドメイン参加済みVDAの場合、Windows認証 (従来は統合Windows認証、またはKerberosと呼ばれます) を使用してMicrosoft Entra IDへのSSOを実現します。Microsoft Entra IDへの認証は、ユーザーがVDAセッション内からMicrosoft Entra IDで保護されたアプリケーションにアクセスしたときに発生します。次の図は、認証プロセスを大まかに示しています。

詳細については、Microsoft Entra IDドメインがマネージドであるかフェデレーションされているかによって異なります。

マネージドMicrosoft Entra IDドメインのセットアップについては、「Seamless single sign-on」を参照してください。

ADFSにフェデレーションされているMicrosoft Entra IDドメインの場合、ADFSサーバーでWindows認証を有効にします。

サードパーティのIDプロバイダーにフェデレーションされているMicrosoft Entra IDドメインの場合も、同様のソリューションが存在する可能性があります。詳細については、IDプロバイダーにお問い合わせください。

注記:

ドメイン参加済みVDAに記載されているソリューションは、ハイブリッド参加済みVDAにも使用できます。ただし、FASを使用する場合、Microsoft Entra IDプライマリ更新トークン (PRT) は生成されません。

ハイブリッド参加済みVDA

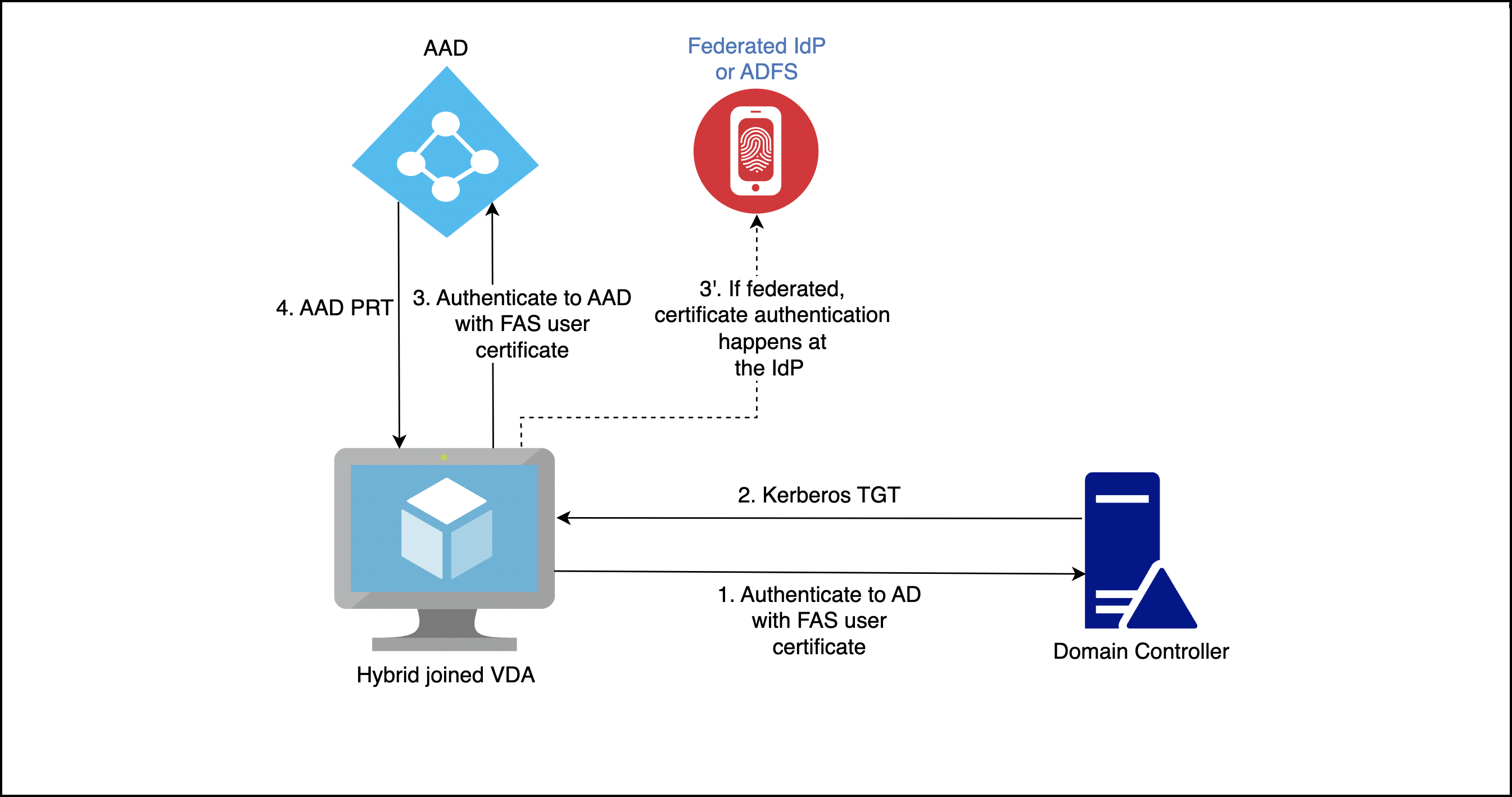

ハイブリッド参加済みVDAは、ADとMicrosoft Entra IDの両方に同時に参加しています。ユーザーがVDAにサインインすると、次のアーティファクトが作成されます。

- ADリソースへの認証のためのKerberosチケット保証チケット (TGT)

- Microsoft Entra IDリソースへの認証のためのプライマリ更新トークン (PRT)

PRTには、ユーザーとコンピューターの両方に関する情報が含まれています。この情報は、必要に応じてMicrosoft Entra ID条件付きアクセス ポリシーで使用されます。

FASはVDAに証明書を提供することでユーザーを認証するため、PRTはMicrosoft Entra IDの証明書ベース認証が実装されている場合にのみ作成できます。次の図は、認証プロセスを大まかに示しています。

詳細については、Microsoft Entra IDドメインがマネージドであるかフェデレーションされているかによって異なります。

マネージドMicrosoft Entra IDドメインの場合、Microsoft Entra ID CBAを構成します。詳細については、「Azure AD証明書ベース認証の概要」を参照してください。VDAはMicrosoft Entra ID CBAを使用して、ユーザーのFAS証明書でMicrosoft Entra IDに対してユーザーを認証します。

注記:

Microsoftのドキュメントではスマートカード証明書でのサインインについて説明していますが、基盤となる技術はFASユーザー証明書でのサインインにも適用されます。

ADFSにフェデレーションされているMicrosoft Entra IDドメインの場合、VDAはADFSサーバーのWS-Trust certificatemixed エンドポイントを使用して、ユーザーのFAS証明書でMicrosoft Entra IDに対してユーザーを認証します。このエンドポイントはデフォルトで有効になっています。

サードパーティのIDプロバイダーにフェデレーションされているMicrosoft Entra IDドメインの場合も、同様のソリューションが存在する可能性があります。IDプロバイダーはWS-Trust certificatemixed エンドポイントを実装する必要があります。詳細については、IDプロバイダーにお問い合わせください。