部署架构

简介

Federated Authentication Service (FAS) 是一个 Citrix® 组件,它与您的 Active Directory 证书颁发机构集成,允许用户在 Citrix 环境中无缝进行身份验证。本文档介绍了可能适用于您的部署的各种身份验证架构。

-

启用后,FAS 会将用户身份验证决策委托给受信任的 StoreFront 服务器。StoreFront 拥有一套围绕现代 Web 技术构建的全面内置身份验证选项,并且可以使用 StoreFront SDK 或第三方 IIS 插件轻松扩展。基本设计目标是,任何能够对用户进行 Web 站点身份验证的技术现在都可以用于登录 Citrix Virtual Apps 或 Citrix Virtual Desktops™ 部署。

-

本文档按照复杂性递增的顺序,介绍了顶层部署架构示例。

- 内部部署

- Citrix Gateway 部署

- ADFS SAML

- B2B 帐户映射

- Windows 10 Azure AD 加入

提供了指向相关 FAS 文章的链接。对于所有架构,安装和配置文章是设置 FAS 的主要参考资料。

架构概述

FAS 经授权可代表由 StoreFront 验证身份的 Active Directory 用户自动颁发智能卡类证书。这使用了与允许管理员预配物理智能卡的工具类似的 API。当用户被代理到 Citrix Virtual Apps™ 或 Citrix Virtual Desktops Virtual Delivery Agent (VDA) 时,证书会附加到计算机,并且 Windows 域会将登录视为标准智能卡身份验证。

当用户请求访问 Citrix 环境时,受信任的 StoreFront™ 服务器会联系 FAS。FAS 会授予一张票证,允许单个 Citrix Virtual Apps 或 Citrix Virtual Desktops 会话使用该会话的证书进行身份验证。当 VDA 需要对用户进行身份验证时,它会连接到 FAS 并兑换票证。只有 FAS 才能访问用户证书的私钥;VDA 必须将需要使用证书执行的每个签名和解密操作发送给 FAS。

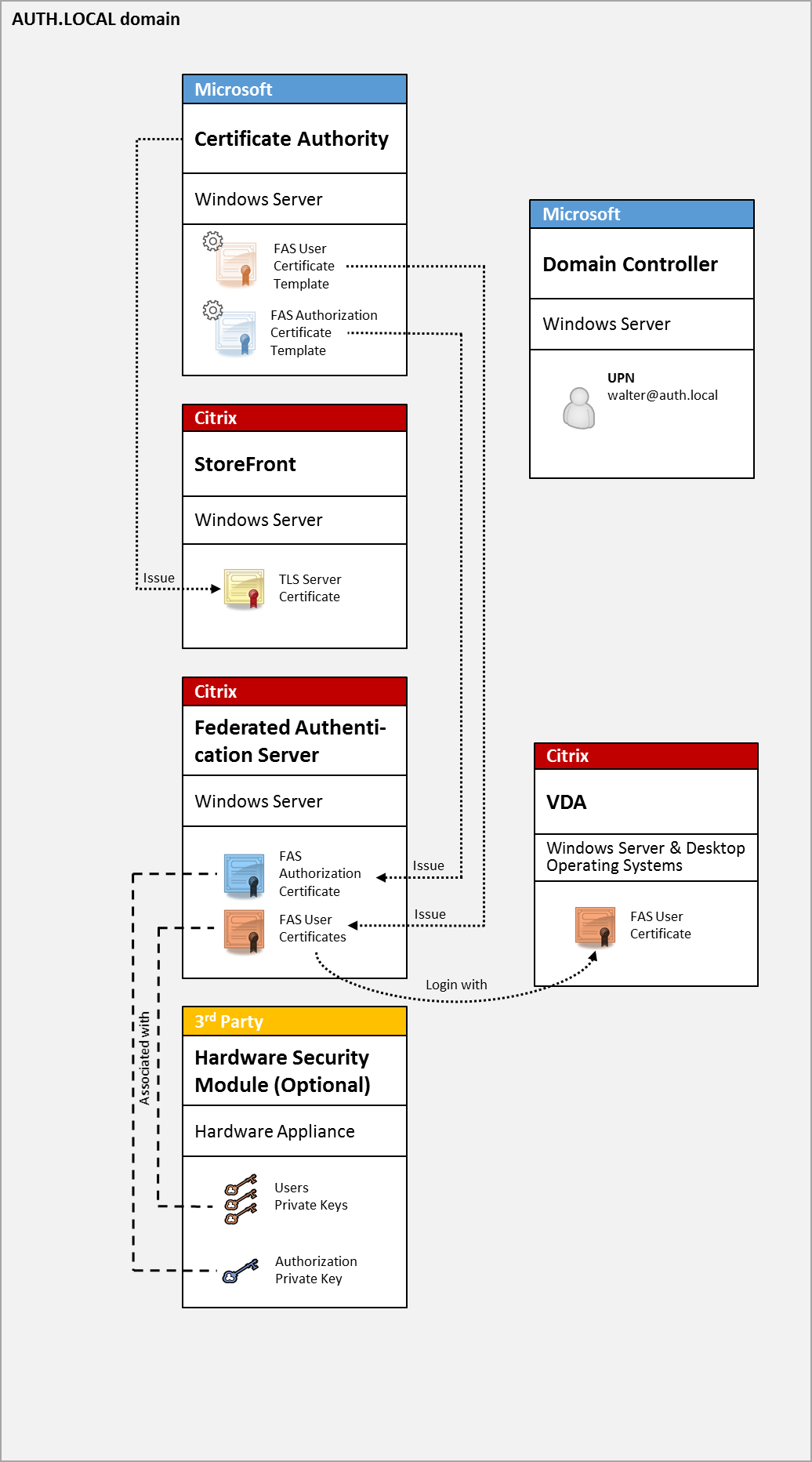

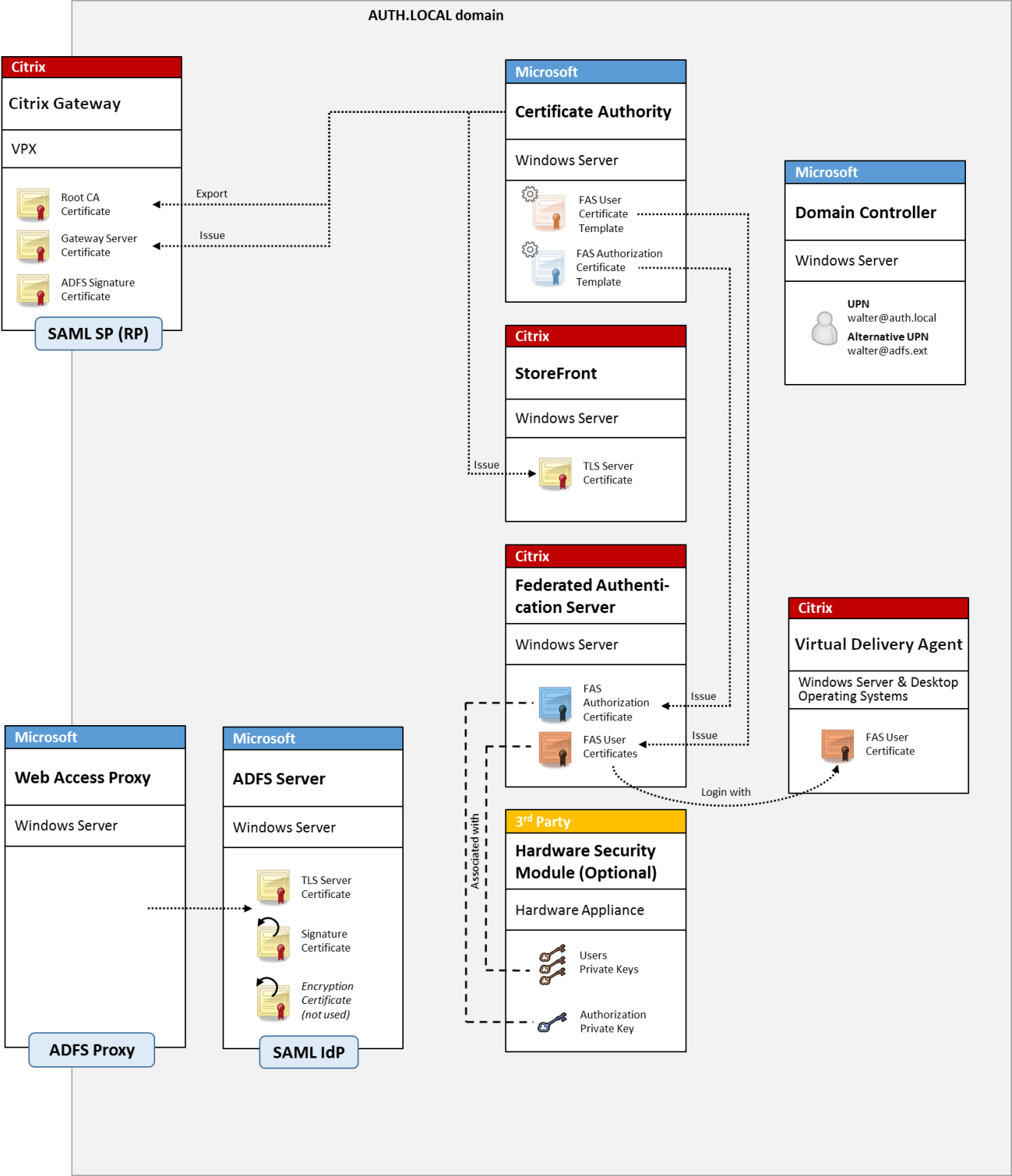

下图显示了 FAS 与 Microsoft 证书颁发机构集成,并为 StoreFront 以及 Citrix Virtual Apps and Desktops™ Virtual Delivery Agents (VDA) 提供支持服务。

内部部署

FAS 允许用户使用各种身份验证选项(包括 Kerberos 单点登录)安全地向 StoreFront 进行身份验证,并通过完全身份验证的 Citrix HDX™ 会话进行连接。

这允许 Windows 身份验证,而无需提示输入用户凭据或智能卡 PIN,也无需使用“保存的密码管理”功能(例如单点登录服务)。这可用于替代早期版本 Citrix Virtual Apps 中提供的 Kerberos 约束委派登录功能。

所有用户都可以在其会话中访问公钥基础结构 (PKI) 证书,无论他们是否使用智能卡登录到端点设备。这允许平稳地迁移到双因素身份验证模型,即使是从智能手机和平板电脑等没有智能卡读卡器的设备。

- 此部署添加了一个运行 FAS 的新服务器,该服务器经授权可代表用户颁发智能卡类证书。然后,这些证书用于登录 Citrix HDX 环境中的用户会话,就像使用了智能卡登录一样。

Citrix Virtual Apps 或 Citrix Virtual Desktops 环境必须以与智能卡登录类似的方式进行配置,这在 CTX206156 中有详细说明。

在现有部署中,这通常只涉及确保可用的域加入 Microsoft 证书颁发机构,并且域控制器已分配域控制器证书。(请参阅 CTX206156 中的“颁发域控制器证书”部分。)

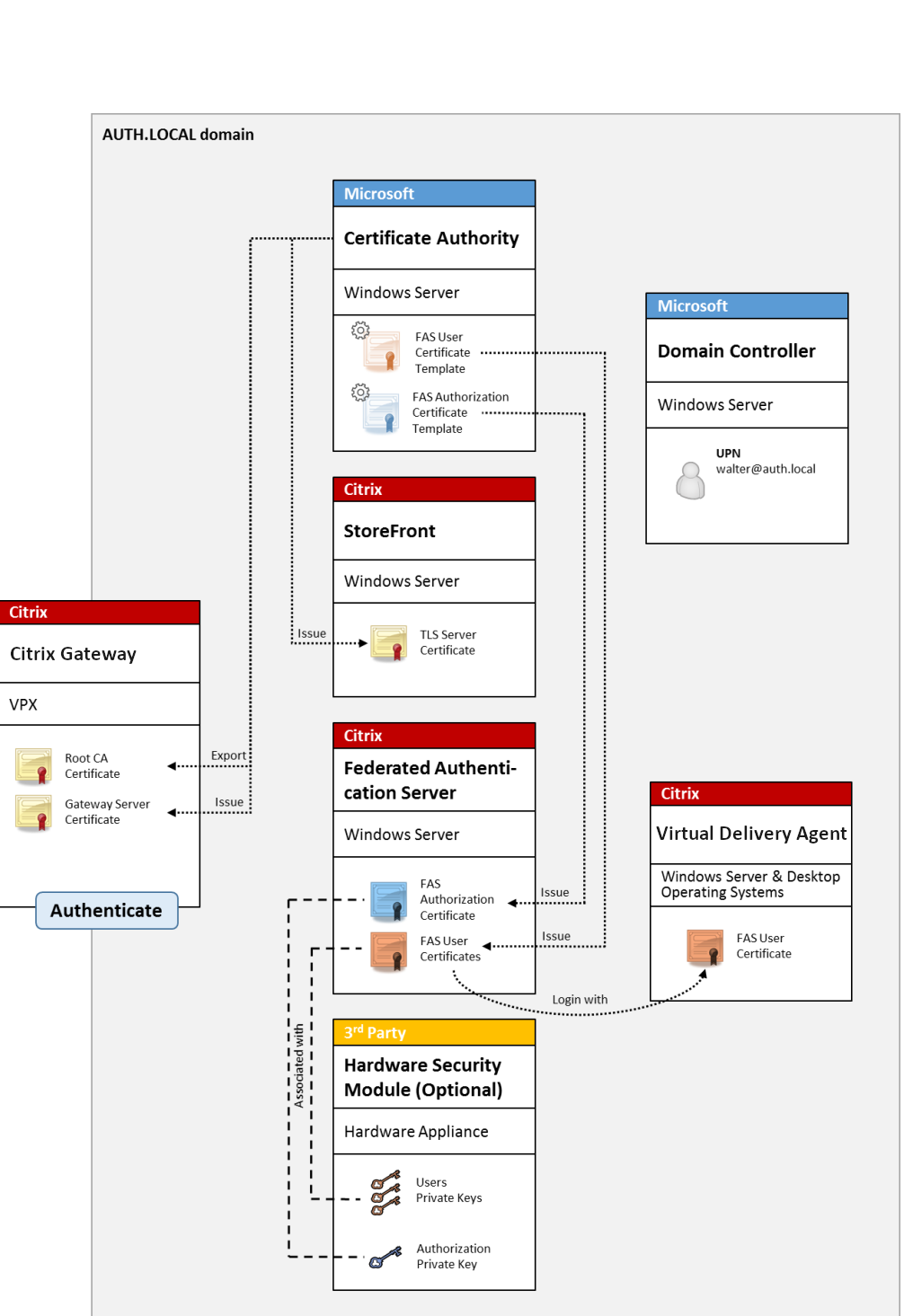

Citrix Gateway 部署

Citrix Gateway 部署类似于内部部署,但增加了与 StoreFront 配对的 Citrix Gateway,将主要身份验证点移至 Citrix Gateway 本身。Citrix Gateway 包含复杂的身份验证和授权选项,可用于保护对公司网站的远程访问。

此部署可用于避免在首次向 Citrix Gateway 进行身份验证然后登录用户会话时出现的多个 PIN 提示。它还允许使用高级 Citrix Gateway 身份验证技术,而无需额外要求 AD 密码或智能卡。

- Citrix Virtual Apps 或 Citrix Virtual Desktops 环境必须以类似于智能卡登录的方式进行配置,相关内容记录在 CTX206156 中。

在现有部署中,这通常仅涉及确保已加入域的 Microsoft 证书颁发机构可用,并且域控制器已分配域控制器证书。(请参阅 CTX206156 中的“颁发域控制器证书”部分)。

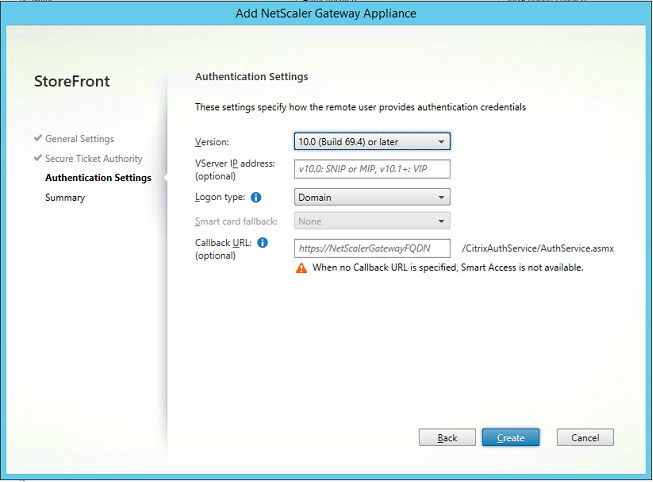

将 Citrix Gateway 配置为主要身份验证系统时,请确保 Citrix Gateway 与 StoreFront 之间的所有连接都使用 TLS 保护。特别是,请确保正确配置回调 URL 以指向 Citrix Gateway 服务器,因为这可用于在此部署中验证 Citrix Gateway 服务器的身份。

相关信息:

- 要配置 Citrix Gateway,请参阅“ 如何配置 NetScaler Gateway 10.5 以与 StoreFront 3.6 和 Citrix Virtual Desktops 7.6 结合使用”。

- 安装和配置 介绍了如何安装和配置 FAS。

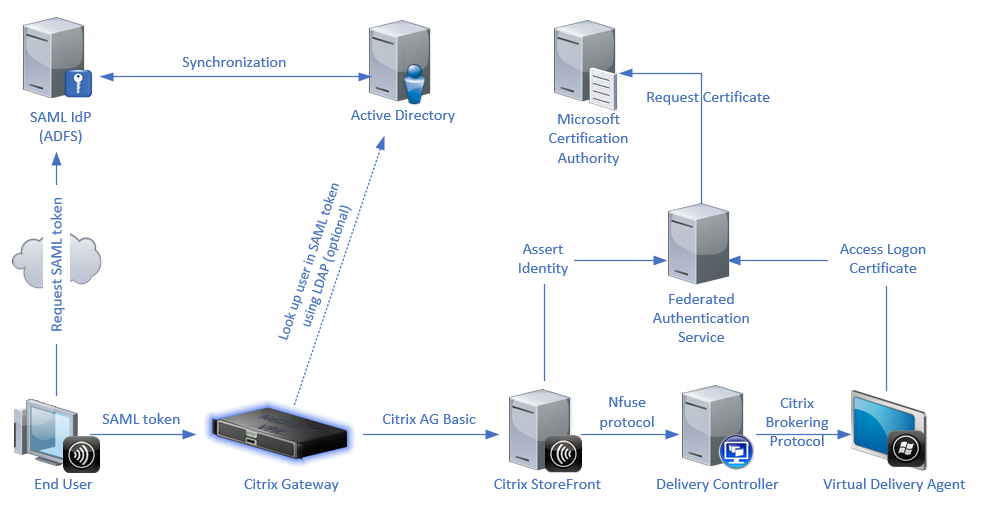

ADFS SAML 部署

一项关键的 Citrix Gateway 身份验证技术允许与 Microsoft ADFS 集成,后者可以充当 SAML 身份提供程序 (IdP)。SAML 断言是由受信任的 IdP 颁发的经过加密签名的 XML 块,它授权用户登录计算机系统。这意味着 FAS 服务器允许将用户身份验证委派给 Microsoft ADFS 服务器(或其他支持 SAML 的 IdP)。

ADFS 通常用于通过 Internet 远程安全地对用户进行身份验证以访问公司资源;例如,它通常用于 Office 365 集成。

相关信息:

- ADFS 部署 文章包含详细信息。

- 安装和配置 文章介绍了如何安装和配置 FAS。

- 本文中的 Citrix Gateway 部署 部分包含配置注意事项。

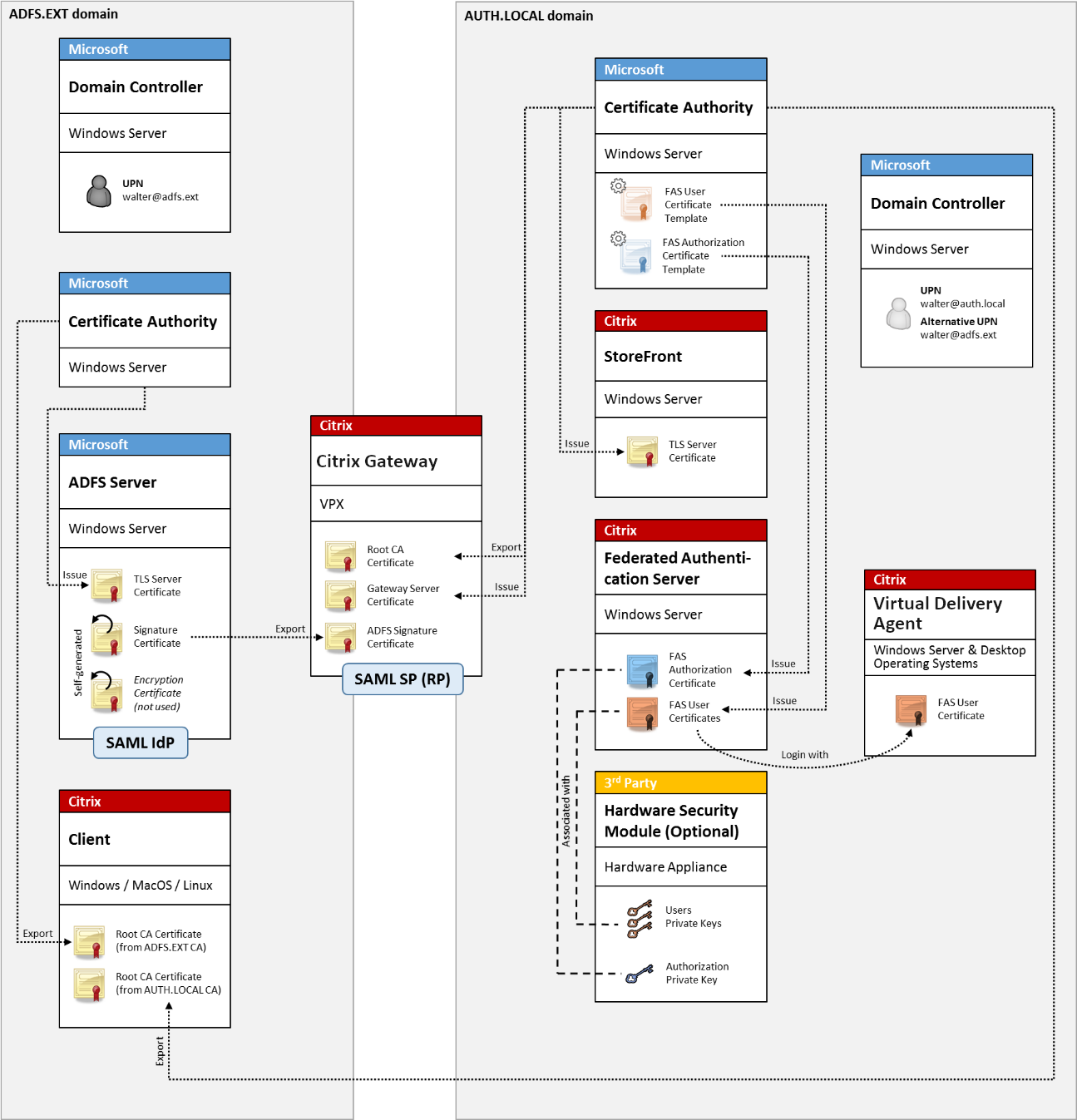

B2B 帐户映射

如果两家公司希望使用彼此的计算机系统,一个常见选项是设置具有信任关系的 Active Directory Federation Service (ADFS) 服务器。这允许一家公司的用户无缝地对另一家公司的 Active Directory (AD) 环境进行身份验证。登录时,每个用户都使用自己的公司登录凭据;ADFS 会自动将其映射到对等公司 AD 环境中的“影子帐户”。

相关信息:

- 安装和配置 文章介绍了如何安装和配置 FAS。

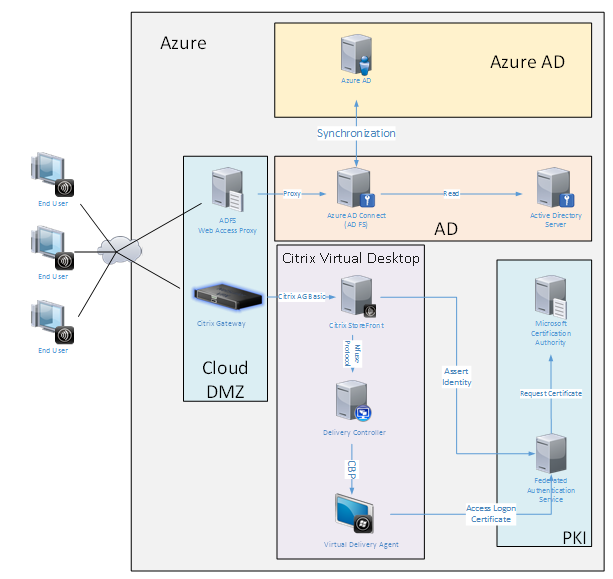

Windows 10 Azure AD 加入

Windows 10 引入了“Azure AD 加入”的概念,这在概念上类似于传统的 Windows 域加入,但针对的是“通过 Internet”的场景。这非常适用于笔记本电脑和平板电脑。与传统的 Windows 域加入一样,Azure AD 具有允许公司网站和资源采用单一登录模型的功能。这些都“Internet 感知”,因此可从任何连接 Internet 的位置工作,而不仅仅是办公室 LAN。

此部署是一个示例,其中实际上没有“办公室中的最终用户”的概念。笔记本电脑通过 Internet 使用现代 Azure AD 功能完全注册和身份验证。

请注意,此部署中的基础结构可以在任何可用的 IP 地址处运行:本地、托管提供商、Azure 或其他云提供商。Azure AD Connect 同步器将自动连接到 Azure AD。示例图形使用 Azure VM 是为了简化。

相关信息:

- 安装和配置 文章介绍了如何安装和配置 FAS。

- Azure AD 集成 文章包含详细信息。