インストールと構成

インストールとセットアップの順序

- フェデレーション認証サービス (FAS) のインストール

- StoreFrontストアでのFASプラグインの有効化

- グループポリシーの構成

- FAS管理コンソールを使用して、(a) 提供されたテンプレートの展開、(b) 証明機関のセットアップ、および (c) FASによる証明機関の使用承認

- ユーザー規則の構成

-

フェデレーション認証サービスのインストール

-

セキュリティのため、Citrix®は、フェデレーション認証サービス (FAS) を、ドメインコントローラーまたは証明機関と同様の方法で保護された専用サーバーにインストールすることを推奨します。FASは、ISOが挿入されたときの自動実行スプラッシュスクリーンにあるFederated Authentication Serviceボタンからインストールできます。

-

これにより、次のコンポーネントがインストールされます。

- フェデレーション認証サービス

- FASをリモートで構成するためのPowerShellスナップインコマンドレット

- FAS管理コンソール

- FASグループポリシーテンプレート (CitrixFederatedAuthenticationService.admx/adml)

- シンプルな証明機関構成用の証明書テンプレートファイル

- パフォーマンスカウンターとイベントログ

StoreFront™ストアでのFASプラグインの有効化

StoreFrontストアでFAS統合を有効にするには、管理者アカウントとして次のPowerShellコマンドレットを実行します。ストアが複数ある場合、またはストア名が異なる場合、下記のパステキストは異なる場合があります。

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "FASClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider "FASLogonDataProvider"

<!--NeedCopy-->

FASの使用を停止するには、次のPowerShellスクリプトを使用します。

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "standardClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider ""

<!--NeedCopy-->

Delivery Controller™の構成

FASを使用するには、Citrix Virtual AppsまたはCitrix Virtual Desktops™ Delivery Controllerが、それに接続できるStoreFrontサーバーを信頼するように構成します。これには、Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $true PowerShellコマンドレットを実行します。

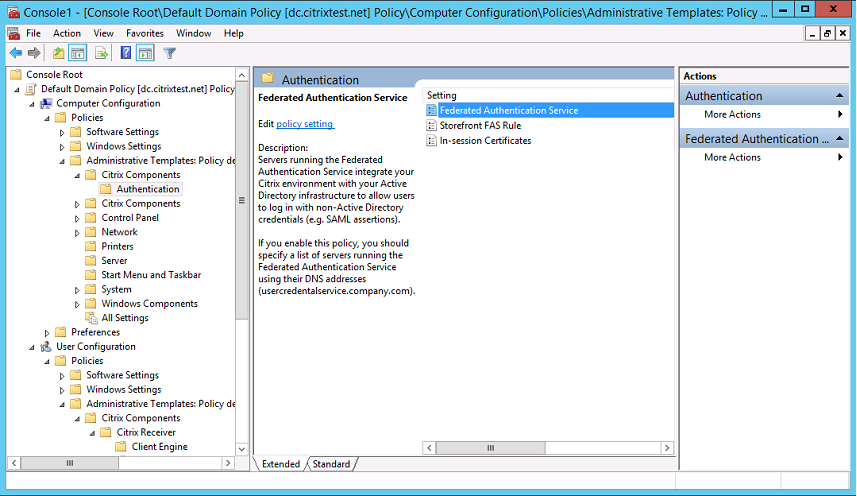

グループポリシーの構成

FASをインストールした後、インストールで提供されるグループポリシーテンプレートを使用して、FASサーバーの完全なDNSアドレスをグループポリシーで指定する必要があります。

重要:

チケットを要求するStoreFrontサーバーと、チケットを引き換えるVirtual Delivery Agent (VDA) が、グループポリシーオブジェクトによって適用される自動サーバー番号付けを含め、DNSアドレスの同一構成になっていることを確認してください。

簡素化のため、以下の例では、すべてのマシンに適用される単一のポリシーをドメインレベルで構成していますが、これは必須ではありません。FASは、StoreFrontサーバー、VDA、およびFAS管理コンソールを実行しているマシンが同じDNSアドレスのリストを参照している限り機能します。グループポリシーオブジェクトは各エントリにインデックス番号を追加することに注意してください。複数のオブジェクトが使用される場合、このインデックス番号も一致する必要があります。

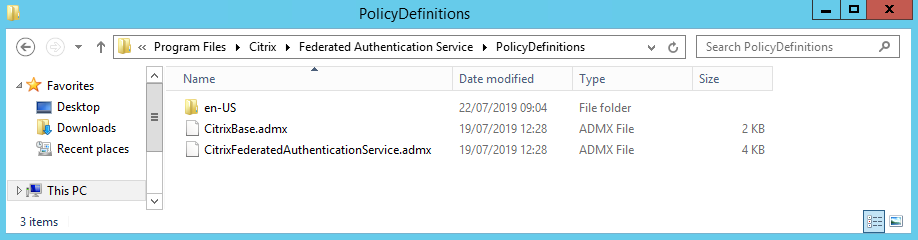

ステップ 1. FASをインストールしたサーバーで、C:\Program Files\Citrix\Federated Authentication Service\PolicyDefinitions\CitrixFederatedAuthenticationService.admxおよびCitrixBase.admxファイルと、en-USフォルダーを見つけます。

ステップ 2. これらをドメインコントローラーにコピーし、C:\Windows\PolicyDefinitionsおよびen-USサブフォルダーに配置します。

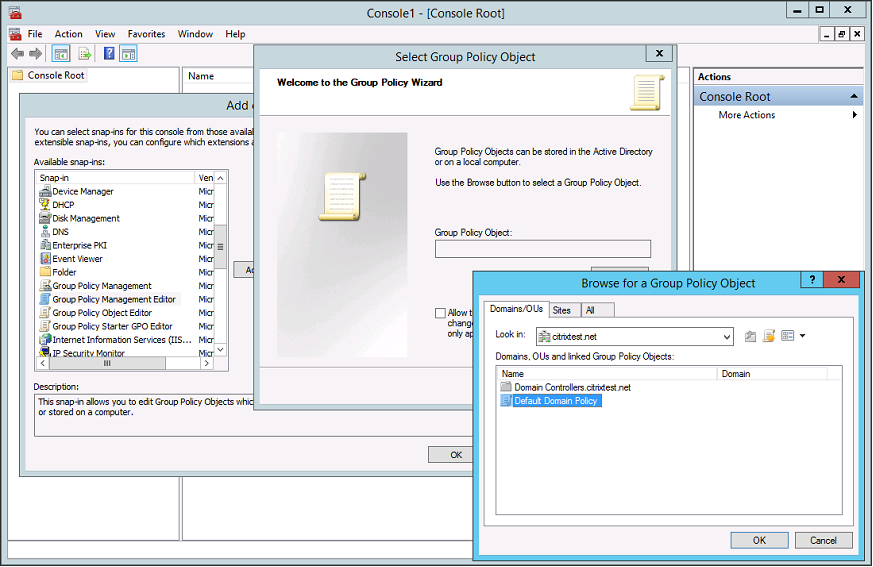

ステップ 3. Microsoft管理コンソール (コマンドラインからのmmc.exe) を実行します。メニューバーから、ファイル > スナップインの追加と削除を選択します。グループポリシー管理エディターを追加します。

グループポリシーオブジェクトのプロンプトが表示されたら、参照を選択し、既定のドメインポリシーを選択します。または、選択したツールを使用して、環境に適したポリシーオブジェクトを作成および選択することもできます。このポリシーは、影響を受けるCitrixソフトウェア (VDA、StoreFrontサーバー、管理ツール) を実行しているすべてのマシンに適用する必要があります。

ステップ 4. コンピューターの構成/ポリシー/管理用テンプレート/Citrixコンポーネント/認証にあるフェデレーション認証サービスポリシーに移動します。

注記:

フェデレーション認証サービスポリシー設定は、CitrixBase.admx/CitrixBase.admlテンプレートファイルをPolicyDefinitionsフォルダーに追加した場合にのみ、ドメインGPOで利用できます。フェデレーション認証サービスポリシー設定は、[管理用テンプレート] > [Citrixコンポーネント] > [認証] フォルダーに表示されます。

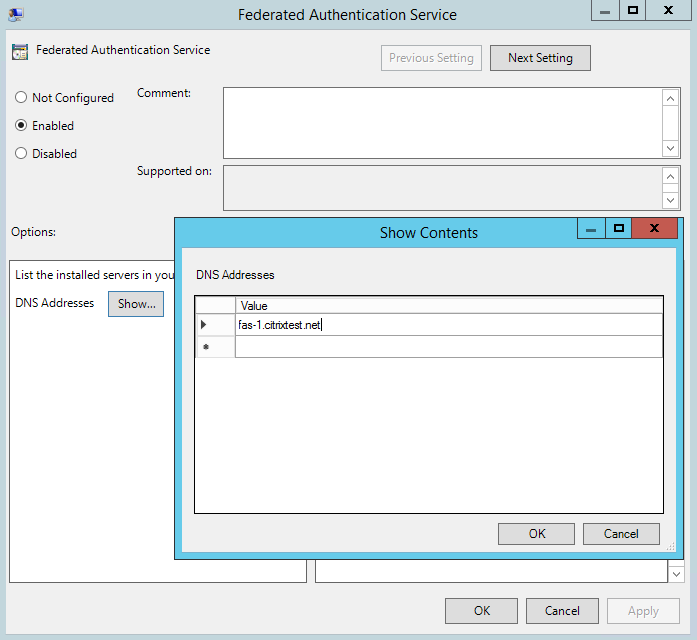

手順 5. フェデレーション認証サービスポリシーを開き、有効を選択します。これにより、表示ボタンを選択できるようになり、FASサーバーのDNSアドレスを構成します。

手順 6. FASをホストするサーバーの完全修飾ドメイン名(FQDN)を入力します。

注意: 複数のFQDNを入力する場合、リストの順序はStoreFrontサーバーとVDA間で一貫している必要があります。これには、空白または未使用のリストエントリが含まれます。

手順 7. OKをクリックしてグループポリシーウィザードを終了し、グループポリシーの変更を適用します。変更を有効にするには、マシンを再起動するか(またはコマンドラインから**gpupdate /force**を実行する)必要がある場合があります。

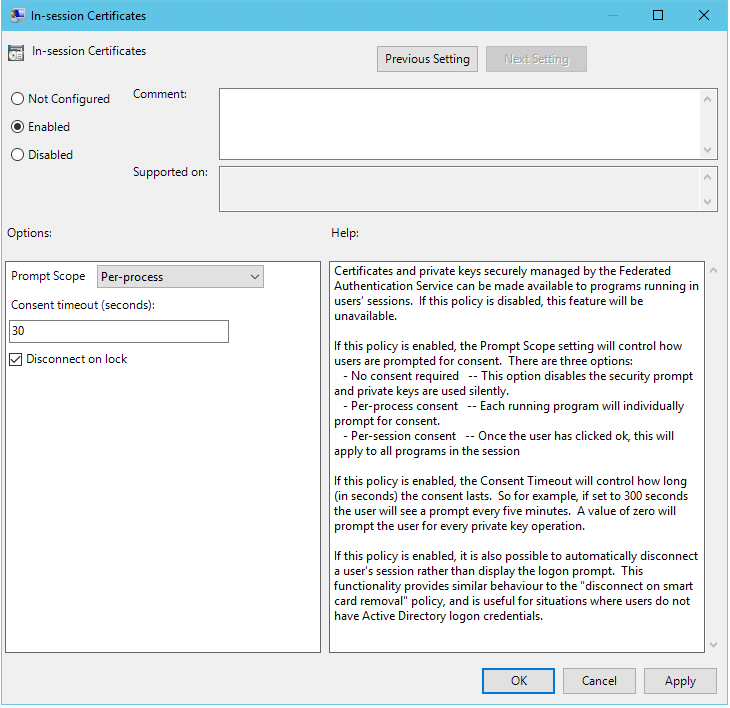

セッション内証明書のサポートとロック時の切断

セッション内証明書のサポート

デフォルトでは、VDAはログオン後に証明書へのアクセスを許可しません。必要に応じて、グループポリシーテンプレートを使用して、セッション内証明書用にシステムを構成できます。これにより、ログオン後に証明書がユーザーの個人証明書ストアに配置され、アプリケーションで使用できるようになります。たとえば、VDAセッション内でWebサーバーへのTLS認証が必要な場合、証明書はInternet Explorerで使用できます。

ロック時の切断

このポリシーが有効になっている場合、ユーザーが画面をロックすると、ユーザーのセッションは自動的に切断されます。この機能は、「スマートカード取り外し時の切断」ポリシーと同様の動作を提供し、ユーザーがActive Directoryログオン資格情報を持っていない状況で役立ちます。

注記:

ロック時の切断ポリシーは、VDA上のすべてのセッションに適用されます。

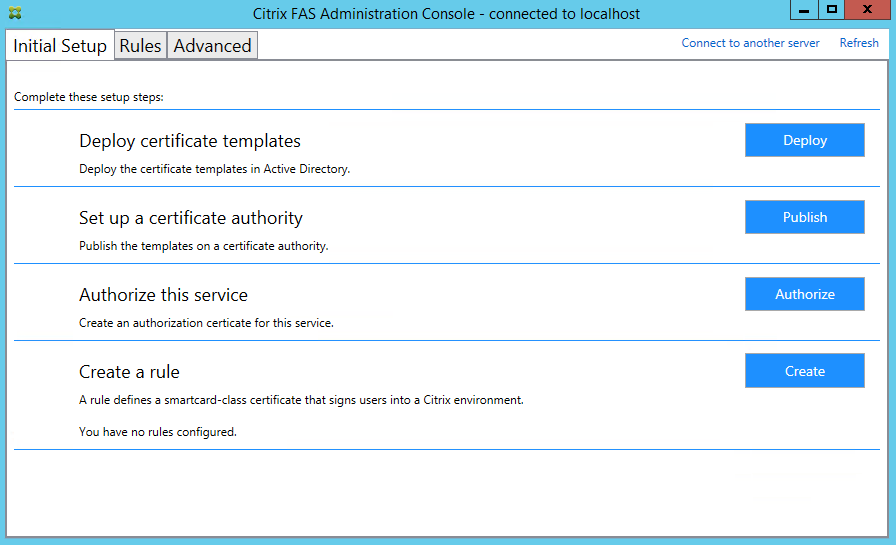

フェデレーション認証サービス管理コンソールの使用

FAS管理コンソールはFASの一部としてインストールされます。アイコン(Citrix Federated Authentication Service)がスタートメニューに配置されます。

管理コンソールを初めて使用すると、証明書テンプレートの展開、証明機関の設定、およびFASが証明機関を使用するための承認を行うプロセスを案内します。一部の手順は、OS構成ツールを使用して手動で完了することもできます。

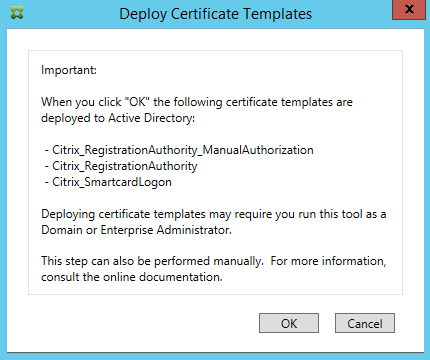

証明書テンプレートの展開

他のソフトウェアとの相互運用性の問題を回避するため、FASは、独自の用途のために3つのCitrix証明書テンプレートを提供します。

- Citrix_RegistrationAuthority_ManualAuthorization

- Citrix_RegistrationAuthority

- Citrix_SmartcardLogon

これらのテンプレートはActive Directoryに登録する必要があります。コンソールがそれらを見つけられない場合、証明書テンプレートの展開ツールでインストールできます。このツールは、エンタープライズフォレストを管理する権限を持つアカウントとして実行する必要があります。

-

-

テンプレートの構成は、FASとともに以下の場所にインストールされる拡張子.certificatetemplateのXMLファイルにあります。

-

C:\Program Files\Citrix\Federated Authentication Service\CertificateTemplates

これらのテンプレートファイルをインストールする権限がない場合は、Active Directory管理者に渡してください。

テンプレートを手動でインストールするには、以下のPowerShellコマンドを使用できます。

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "FASClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider "FASLogonDataProvider"

<!--NeedCopy-->

$template = [System.IO.File]::ReadAllBytes("$Pwd\Citrix_SmartcardLogon.certificatetemplate")

$CertEnrol = New-Object -ComObject X509Enrollment.CX509EnrollmentPolicyWebService

$CertEnrol.InitializeImport($template)

$comtemplate = $CertEnrol.GetTemplates().ItemByIndex(0)

$writabletemplate = New-Object -ComObject X509Enrollment.CX509CertificateTemplateADWritable

$writabletemplate.Initialize($comtemplate)

$writabletemplate.Commit(1, $NULL)

<!--NeedCopy-->

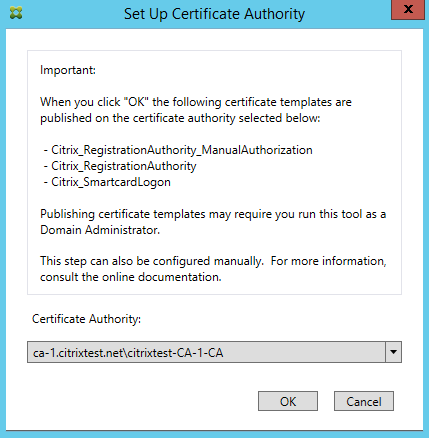

Active Directory証明書サービスの設定

Citrix証明書テンプレートをインストールした後、1つ以上のMicrosoft証明機関サーバーに公開する必要があります。Active Directory証明書サービスの展開方法については、Microsoftのドキュメントを参照してください。

テンプレートが少なくとも1つのサーバーに公開されていない場合、証明機関のセットアップツールはそれらを公開するように提案します。このツールは、証明機関を管理する権限を持つユーザーとして実行する必要があります。

(証明書テンプレートは、Microsoft証明機関コンソールを使用して公開することもできます。)

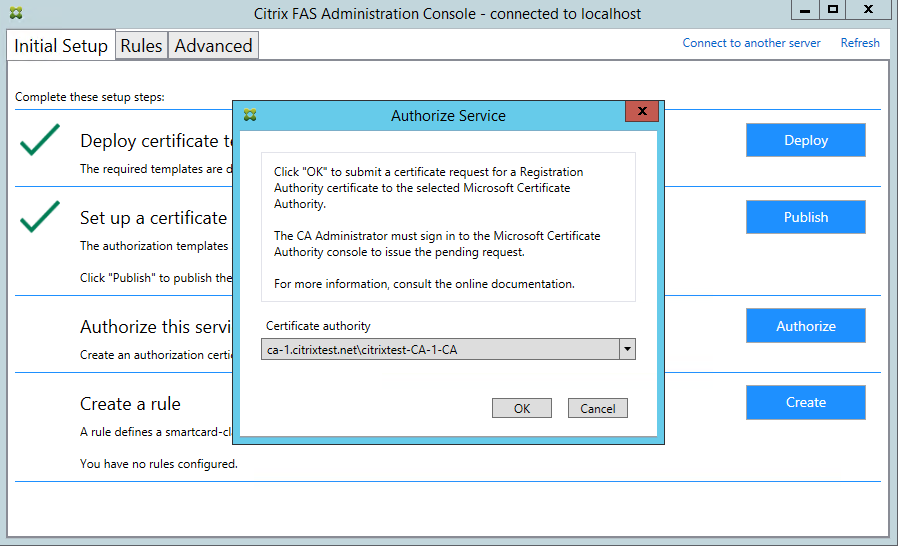

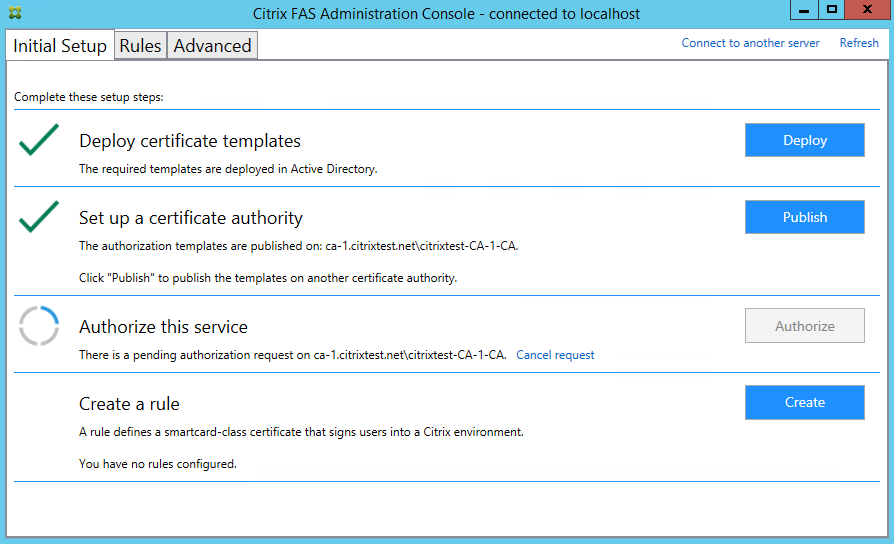

Federated Authentication Serviceの承認

この手順により、FASの承認が開始されます。管理コンソールは、Citrix_RegistrationAuthority_ManualAuthorizationテンプレートを使用して証明書要求を生成し、そのテンプレートを公開している証明機関のいずれかに送信します。

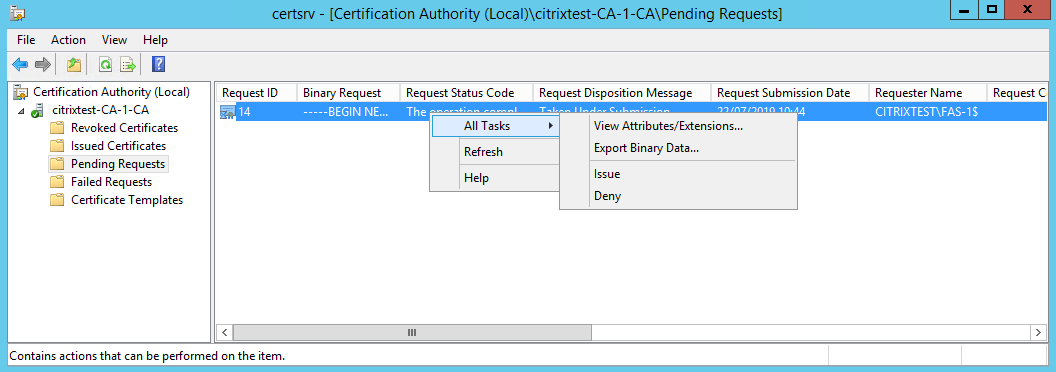

要求が送信されると、Microsoft証明機関コンソールの保留中の要求リストに表示されます。FASの構成を続行する前に、証明機関管理者は要求を発行するか拒否するかを選択する必要があります。承認要求は、FASマシンアカウントからの保留中の要求として表示されることに注意してください。

すべてのタスクを右クリックし、証明書要求に対して発行または拒否を選択します。FAS管理コンソールは、このプロセスが完了したことを自動的に検出します。これには数分かかる場合があります。

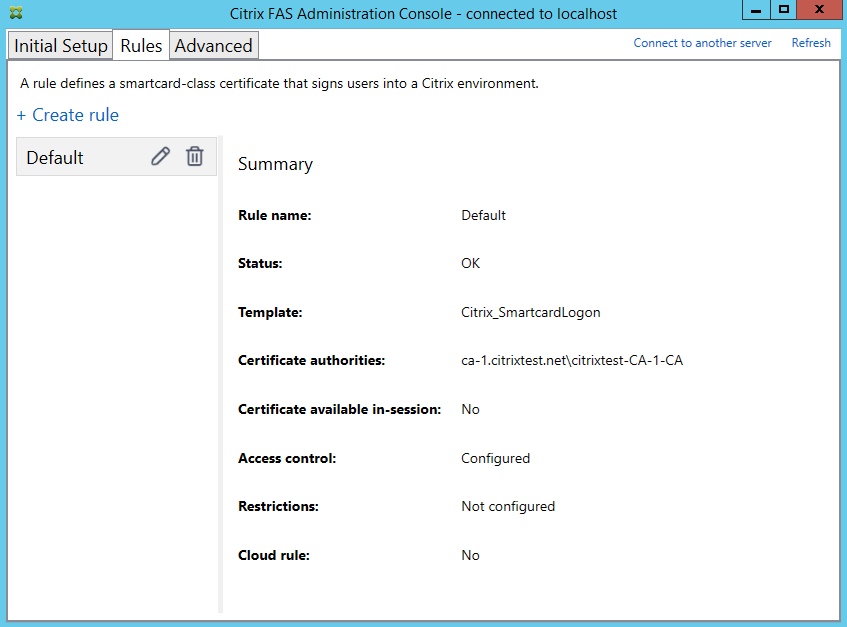

ユーザー規則の構成

ユーザー規則は、StoreFrontの指示に従って、VDAログオンおよびセッション内使用のための証明書の発行を承認します。各規則は、証明書を要求することが信頼されているStoreFrontサーバー、要求できるユーザーのセット、およびそれらを使用することが許可されているVDAマシンのセットを指定します。

FASのセットアップを完了するには、デフォルトの規則を定義する必要があります。規則を作成するには作成をクリックするか、「規則」タブに切り替えて規則の作成をクリックします。ウィザードは、規則を定義するために必要な情報を収集します。

ウィザードによって収集される情報は次のとおりです。

テンプレート: ユーザー証明書の発行に使用される証明書テンプレートです。これは、Citrix_SmartcardLogonテンプレート、またはその変更されたコピーである必要があります。

証明機関: ユーザー証明書を発行する証明機関です。テンプレートは証明機関によって公開されている必要があります。FASは、フェールオーバーと負荷分散のために複数の証明機関の追加をサポートしています。

セッション内使用: セッション内使用を許可オプションは、VDAへのログオン後に証明書を使用できるかどうかを制御します。認証後にユーザーが証明書にアクセスできるようにする場合にのみ、このオプションを選択してください。このオプションが選択されていない場合、証明書はログオンまたは再接続にのみ使用され、認証後にユーザーは証明書にアクセスできません。

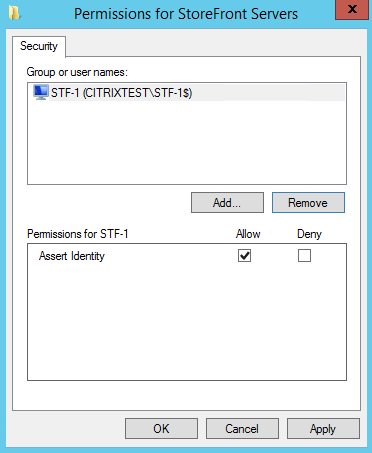

アクセスコントロール: ユーザーのログオンまたは再接続のために証明書を要求することを承認されている、信頼されたStoreFrontサーバーマシンのリストです。

重要:

アクセスコントロール設定はセキュリティ上重要であり、慎重に管理する必要があります。

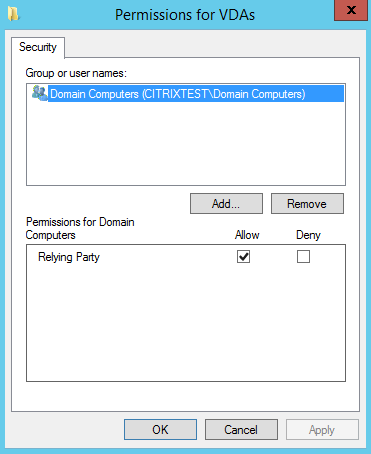

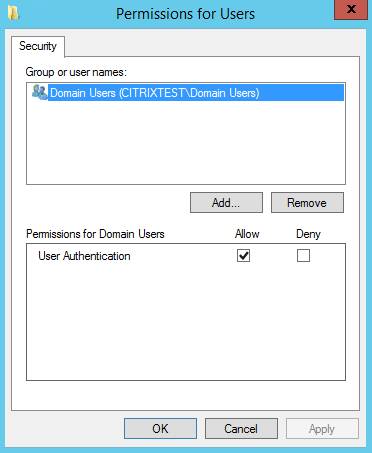

制限: FASを使用してユーザーをログオンできるVDAマシンのリストと、FASを介して証明書を発行できるユーザーのリストです。VDAのリストはデフォルトでDomain Computersに、ユーザーのリストはデフォルトでDomain Usersになります。これらのデフォルトが不適切な場合は変更できます。

クラウド規則: 現在サポートされていません。

高度な使用法

異なる証明書テンプレートや認証局を参照する追加の規則を作成できます。これらは異なるプロパティや権限を持つように構成できます。これらの規則は、異なるStoreFrontサーバーで使用するように構成でき、そのサーバーは新しい規則を名前で要求するように構成する必要があります。デフォルトでは、StoreFrontはFASに接続する際にdefaultを要求します。これはグループポリシー構成オプションを使用して変更できます。

新しい証明書テンプレートを作成するには、Microsoft Certification AuthorityコンソールでCitrix_SmartcardLogonテンプレートを複製し、名前を変更(例:Citrix_SmartcardLogon2)して、必要に応じて変更します。追加をクリックして新しいユーザー規則を作成し、新しい証明書テンプレートを参照します。

アップグレードに関する考慮事項

- インプレースアップグレードを実行すると、すべてのFASサーバー設定が保持されます。

- FASをアップグレードするには、フル製品のVirtual Apps and Desktopsインストーラーを実行します。

- FASをアップグレードする前に、ControllerとVDA(およびその他のコアコンポーネント)を必要なバージョンにアップグレードしてください。

- FASをアップグレードする前に、FAS管理コンソールが閉じていることを確認してください。

- 常に少なくとも1つのFASサーバーが利用可能であることを確認してください。Federation Authentication Serviceが有効なStoreFrontサーバーからサーバーに到達できない場合、ユーザーはログオンしたりアプリケーションを起動したりできません。

セキュリティに関する考慮事項

FASには、ドメインユーザーに代わって自律的に証明書を発行できる登録機関証明書があります。そのため、FASサーバーを保護し、その権限を制限するためのセキュリティポリシーを策定し、実装することが重要です。

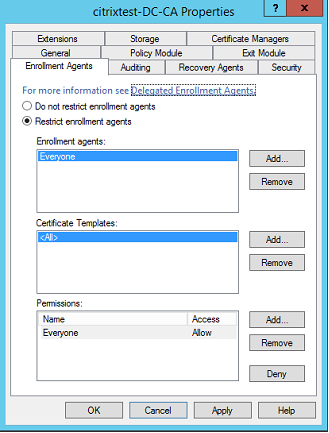

委任された登録エージェント

FASは、登録エージェントとして機能することでユーザー証明書を発行します。Microsoft Certification Authorityでは、FASサーバーが使用できるテンプレートを制御したり、FASサーバーが証明書を発行できるユーザーを制限したりできます。

Citrixは、FASが意図したユーザーにのみ証明書を発行できるように、これらのオプションを構成することを強く推奨します。たとえば、FASが管理者グループまたは保護されたユーザーグループのユーザーに証明書を発行することを防ぐのは良い習慣です。

アクセス制御リストの構成

ユーザー規則の構成セクションで説明されているように、証明書が発行される際にユーザーIDをFASにアサートすることを信頼するStoreFrontサーバーのリストを構成する必要があります。同様に、証明書が発行されるユーザーや、認証できるVDAマシンを制限することもできます。これは、構成する標準のActive Directoryまたは証明書機関のセキュリティ機能に追加されるものです。

ファイアウォール設定

FASサーバーへのすべての通信は、ポート80を介した相互認証されたWindows Communication Foundation (WCF) Kerberosネットワーク接続を使用します。

イベントログの監視

FASとVDAはWindowsイベントログに情報を書き込みます。これは監視および監査情報に使用できます。イベントログセクションには、生成される可能性のあるイベントログエントリがリストされています。

ハードウェアセキュリティモジュール

ユーザー証明書を含むすべての秘密鍵は、Network Serviceアカウントによってエクスポート不可能な秘密鍵として保存されます。FASは、セキュリティポリシーで必要とされる場合、暗号化ハードウェアセキュリティモジュール(HSM)の使用をサポートします。

低レベルの暗号化構成は、FederatedAuthenticationService.exe.configファイルで利用できます。これらの設定は、秘密鍵が最初に作成されるときに適用されます。したがって、登録機関の秘密鍵(例:4096ビット、TPM保護)とランタイムユーザー証明書には異なる設定を使用できます。

| Parameter | Description |

|---|---|

| ProviderLegacyCsp | trueに設定すると、FASはMicrosoft CryptoAPI (CAPI)を使用します。それ以外の場合、FASはMicrosoft Cryptography Next Generation API (CNG)を使用します。 |

| ProviderName | 使用するCAPIまたはCNGプロバイダーの名前。 |

| ProviderType | Microsoft KeyContainerPermissionAccessEntry.ProviderTypeプロパティPROV_RSA_AES 24を参照します。CAPIでHSMを使用しており、HSMベンダーが別途指定しない限り、常に24である必要があります。 |

| KeyProtection | 秘密鍵の「エクスポート可能」フラグを制御します。また、ハードウェアでサポートされている場合、Trusted Platform Module (TPM)鍵ストレージの使用も許可します。 |

| KeyLength | RSA秘密鍵の鍵長。サポートされている値は1024、2048、4096(デフォルト:2048)です。 |

PowerShell SDK

FAS管理コンソールはシンプルな展開に適していますが、PowerShellインターフェースはより高度なオプションを提供します。コンソールで利用できないオプションを使用する場合は、構成にPowerShellのみを使用することをCitrixは推奨します。

次のコマンドはPowerShellコマンドレットを追加します。

Add-PSSnapin Citrix.Authentication.FederatedAuthenticationService.V1

Get-Help <cmdlet 名> を使用して、コマンドレットのヘルプを表示します。次の表に、*が標準のPowerShell動詞(New、Get、Set、Removeなど)を表すいくつかのコマンドを示します。

| コマンド | 概要 |

|---|---|

| *-FasServer | 現在の環境におけるFASサーバーを一覧表示し、再構成します。 |

| *-FasAuthorizationCertificate | 登録機関証明書を管理します。 |

| *-FasCertificateDefinition | FASが証明書を生成するために使用するパラメーターを制御します。 |

| *-FasRule | FASで構成されたユーザー規則を管理します。 |

| *-FasUserCertificate | FASによってキャッシュされた証明書を一覧表示し、管理します。 |

FASサーバーのアドレスを指定することで、PowerShellコマンドレットをリモートで使用できます。

FAS PowerShellコマンドレットの詳細については、PowerShellコマンドレットを参照してください。

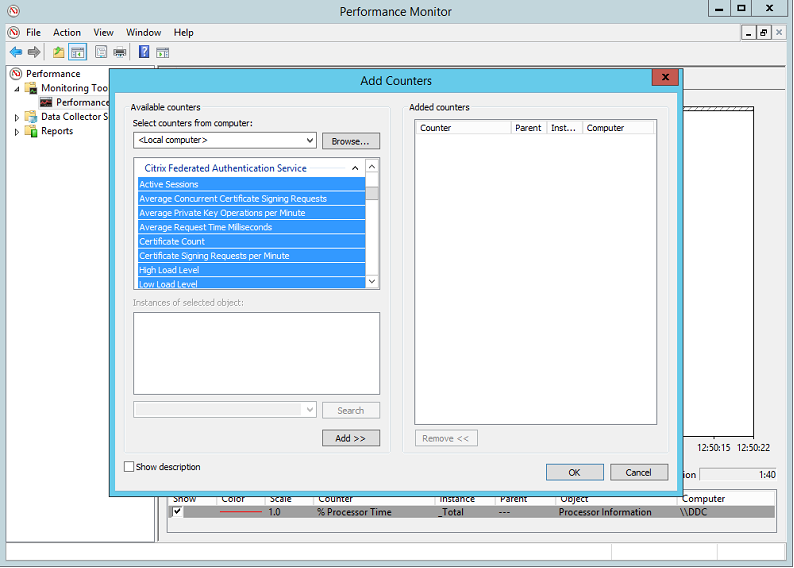

パフォーマンスカウンター

FASには、負荷追跡を目的とした一連のパフォーマンスカウンターが含まれています。

次の表に、利用可能なカウンターを示します。ほとんどのカウンターは、5分間の移動平均です。

| 名前 | 説明 |

|---|---|

| アクティブセッション | FASによって追跡される接続の数。 |

| 同時CSR | 同時に処理される証明書要求の数。 |

| 秘密鍵操作 | 1分あたりに実行される秘密鍵操作の数。 |

| 要求時間 | 証明書を生成および署名するのにかかる時間。 |

| 証明書数 | FASにキャッシュされている証明書の数。 |

| 1分あたりのCSR | 1分あたりに処理される証明書署名要求の数。 |

| 低/中/高 | FASが「1分あたりのCSR」で受け入れ可能な負荷の推定値。「高負荷」のしきい値を超えると、セッションの起動が失敗する可能性があります。 |

イベントログ

- 次の表に、FASによって生成されるイベントログエントリを示します。

管理イベント [Federated Authentication Service]

[Event Source: Citrix.Authentication.FederatedAuthenticationService]

これらのイベントは、FASサーバーの構成変更に応じてログに記録されます。

| ログコード |

|---|

| [S001] アクセス拒否: ユーザー [{0}] はAdministratorsグループのメンバーではありません |

| [S002] アクセス拒否: ユーザー [{0}] は役割 [{1}] の管理者ではありません |

| [S003] 管理者 [{0}] がメンテナンスモードを [{1}] に設定しています |

| [S004] 管理者 [{0}] がCA [{1}] テンプレート [{2} および {3}] に登録しています |

| [S005] 管理者 [{0}] がCA [{1}] の承認を取り消しています |

| [S006] 管理者 [{0}] が新しい証明書定義 [{1}] を作成しています |

| [S007] 管理者 [{0}] が証明書定義 [{1}] を更新しています |

| [S008] 管理者 [{0}] が証明書定義 [{1}] を削除しています |

| [S009] 管理者 [{0}] が新しい役割 [{1}] を作成しています |

| [S010] 管理者 [{0}] が役割 [{1}] を更新しています |

| [S011] 管理者 [{0}] が役割 [{1}] を削除しています |

| [S012] 管理者 [{0}] が証明書を作成しています [upn: {1} sid: {2} role: {3} 証明書定義: {4} セキュリティコンテキスト: {5}] |

| [S013] 管理者 [{0}] が証明書を削除しています [upn: {1} role: {2} 証明書定義: {3} セキュリティコンテキスト: {4}] |

| [S015] 管理者 [{0}] が証明書要求を作成しています [TPM: {1}] |

| [S016] 管理者 [{0}] が承認証明書をインポートしています [参照: {1}] |

| ログコード |

| [S401] 構成のアップグレードを実行中 – [バージョン {0} からバージョン {1} へ] |

| [S402] エラー: Citrix Federated Authentication ServiceはNetwork Serviceとして実行する必要があります [現在実行中のユーザー: {0}] |

| [S404] Citrix Federated Authentication Serviceデータベースを強制的に消去しています |

| [S405] レジストリからデータベースへのデータ移行中にエラーが発生しました: [{0}] |

| [S406] レジストリからデータベースへのデータ移行が完了しました (注: ユーザー証明書は移行されません) |

| [S407] データベースが既に存在するため、レジストリベースのデータはデータベースに移行されませんでした |

| [S408] 構成をダウングレードできません – [バージョン {0} からバージョン {1} へ] |

| [S409] ThreadPool MinThreadsが [ワーカー: {0} 完了: {1}] から [ワーカー: {2} 完了: {3}] に調整されました |

| [S410] ThreadPool MinThreadsを [ワーカー: {0} 完了: {1}] から [ワーカー: {2} 完了: {3}] に調整できませんでした |

IDアサーションの作成 [Federated Authentication Service]

[Event Source: Event Source: Citrix.Authentication.FederatedAuthenticationService]

これらのイベントは、信頼されたサーバーがユーザーログオンをアサートするときに、FASサーバーで実行時にログに記録されます。

| ログコード |

|---|

| [S101] サーバー [{0}] は役割 [{1}] でIDをアサートする権限がありません |

| [S102] サーバー [{0}] はUPN [{1}] のアサートに失敗しました (例外: {2}{3}) |

| [S103] サーバー [{0}] はUPN [{1}] SID {2} を要求しましたが、ルックアップはSID {3} を返しました |

| [S104] サーバー [{0}] はUPN [{1}] のアサートに失敗しました (UPNは役割 [{2}] で許可されていません) |

| [S105] サーバー [{0}] がIDアサーションを発行しました [upn: {1}, role {2}, セキュリティコンテキスト: [{3}]] |

| [S120] 証明書を [upn: {0} role: {1} セキュリティコンテキスト: [{2}]] に発行しています |

| [S121] 証明書が [upn: {0} role: {1}] に [証明機関: {2}] によって発行されました |

| [S122] 警告: サーバーが過負荷です [upn: {0} role: {1}][1分あたりの要求数 {2}]。 |

| [S123] [upn: {0} role: {1}] の証明書の発行に失敗しました [例外: {2}] |

| [S124] [upn: {0} role: {1}] の証明書を [証明機関: {2}] で発行できませんでした [例外: {3}] |

証明書利用者としての動作 [Federated Authentication Service]

[Event Source: Event Source: Citrix.Authentication.FederatedAuthenticationService]

これらのイベントは、VDAがユーザーをログオンさせるときに、FASサーバーで実行時にログに記録されます。

| ログコード |

|---|

| [S201] 依拠当事者 [{0}] はパスワードへのアクセス権がありません。 |

| [S202] 依拠当事者 [{0}] は証明書へのアクセス権がありません。 |

| [S203] 依拠当事者 [{0}] はログオンCSPへのアクセス権がありません。 |

| [S204] 依拠当事者 [{0}] は、[upn: {1}] のログオンCSPに、ロール: [{2}]、[操作: {3}] でアクセスしており、これは [{4}] によって承認されています。 |

| [S205] 呼び出し元アカウント [{0}] は、ロール [{1}] の依拠当事者ではありません。 |

| [S206] 呼び出し元アカウント [{0}] は依拠当事者ではありません。 |

| [S208] 秘密鍵操作が失敗しました [操作: {0} upn: {1} ロール: {2} 証明書定義 {3} エラー {4} {5}]。 |

セッション内証明書サーバー (フェデレーション認証サービス)

イベントソース: Citrix.Authentication.FederatedAuthenticationService

これらのイベントは、ユーザーがセッション内証明書を使用する際にFASサーバーに記録されます。

| ログコード |

|---|

| [S301] アクセス拒否: ユーザー [{0}] は仮想スマートカードへのアクセス権がありません |

| [S302] ユーザー [{0}] が不明な仮想スマートカードを要求しました [サムプリント: {1}] |

| [S303] アクセス拒否: ユーザー [{0}] が仮想スマートカードと一致しません [UPN: {1}] |

| [S304] ユーザー [{0}] がコンピューター [{2}] でプログラム [{1}] を実行し、秘密鍵操作 [{6}] に仮想スマートカード [UPN: {3} ロール: {4} サムプリント: {5}] を使用しています |

| [S305] 秘密鍵操作が失敗しました [操作: {0} UPN: {1} ロール: {2} コンテナー名 {3} エラー {4} {5}]。 |

FASアサーションプラグイン [Federated Authentication Service]

イベントソース: Citrix.Authentication.FederatedAuthenticationService

これらのイベントは、FASアサーションプラグインによって記録されます。

| ログコード |

|---|

| [S500] FASアサーションプラグインが構成されていません |

| [S501] 構成されたFASアサーションプラグインを読み込めませんでした [例外:{0}] |

| [S502] FASアサーションプラグインが読み込まれました [pluginId={0}] [assembly={1}] [location={2}] |

| [S503] サーバー [{0}] はUPN [{1}] のアサートに失敗しました (ログオン証拠が提供されましたが、プラグイン [{2}] はそれをサポートしていません) |

| [S504] サーバー [{0}] はUPN [{1}] のアサートに失敗しました (ログオン証拠が提供されましたが、構成されたFASプラグインがありません) |

| [S505] サーバー [{0}] はUPN [{1}] のアサートに失敗しました (プラグイン [{2}] はログオン証拠をステータス [{3}] とメッセージ [{4}] で拒否しました) |

| [S506] プラグイン [{0}] はサーバー [{1}] からのUPN [{2}] のログオン証拠をメッセージ [{3}] で受け入れました |

| [S507] サーバー [{0}] はUPN [{1}] のアサートに失敗しました (プラグイン [{2}] が例外 [{3}] をスローしました) |

| [S507] サーバー [{0}] はUPN [{1}] のアサートに失敗しました (プラグイン [{2}] が例外 [{3}] をスローしました) |

| [S508] サーバー [{0}] はUPN [{1}] のアサートに失敗しました (アクセス処分が提供されましたが、プラグイン [{2}] はそれをサポートしていません) |

| [S509] サーバー [{0}] はUPN [{1}] のアサートに失敗しました (アクセス処分が提供されましたが、構成されたFASプラグインがありません) |

| [S510] サーバー [{0}] はUPN [{1}] のアサートに失敗しました (アクセス処分はプラグイン [{2}] によって無効と見なされました) |

ログオン [VDA]

イベントソース: Citrix.Authentication.IdentityAssertion

これらのイベントは、ログオン段階でVDAに記録されます。

| ログコード |

|---|

| [S101] IDアサーションログオンに失敗しました。認識されないFederated Authentication Service [ID: {0}] |

| [S102] IDアサーションログオンに失敗しました。{0} のSIDを検索できませんでした [例外: {1}{2}] |

| [S103] IDアサーションログオンに失敗しました。ユーザー {0} のSIDは {1} ですが、期待されるSIDは {2} です |

| [S104] IDアサーションログオンに失敗しました。Federated Authentication Serviceへの接続に失敗しました: {0} [エラー: {1} {2}] |

| [S105] IDアサーションログオン。ログオン中 [ユーザー名: {0} ドメイン: {1}] |

| [S106] IDアサーションログオン。ログオン中 [証明書: {0}] |

| [S107] IDアサーションログオンに失敗しました。 [例外: {0}{1}] |

| [S108] IDアサーションサブシステム。アクセス拒否 [呼び出し元: {0}] |

セッション内証明書 [VDA]

イベントソース: Citrix.Authentication.IdentityAssertion

これらのイベントは、ユーザーがセッション内証明書の使用を試みる際にVDAに記録されます。

| ログコード |

|---|

| [S201] 仮想スマートカードアクセスは [{0}] によって承認されました [PID: {1} プログラム名: {2} 証明書サムプリント: {3}] |

| [S203] 仮想スマートカードサブシステム。アクセス拒否 [呼び出し元: {0}、セッション {1}] |

| [S204] 仮想スマートカードサブシステム。スマートカードサポートが無効です |

証明書要求とキーペア生成 [Federated Authentication Service]

イベントソース: Citrix.Fas.PkiCore

これらのイベントは、FASサーバーが低レベルの暗号化操作を実行する際に記録されます。

| ログコード |

|---|

| [S001] TrustArea::TrustArea: 証明書がインストールされました [TrustArea: {0}] [証明書 {1} TrustAreaJoinParameters{2} |

| [S014] Pkcs10Request::Create: PKCS10要求が作成されました [識別名 {0}] |

| [S016] PrivateKey::Create [識別子 {0} マシン全体: {1} プロバイダー: {2} プロバイダータイプ: {3}楕円曲線: {4} キー長: {5} エクスポート可能: {6}] |

| [S017] PrivateKey::Delete [CspName: {0}、識別子 {1}] |

| ログコード |

| [S104] MicrosoftCertificateAuthority::GetCredentials: {0} の使用が承認されました |

| [S105] MicrosoftCertificateAuthority::SubmitCertificateRequest 応答の送信エラー [{0}] |

| [S106] MicrosoftCertificateAuthority::SubmitCertificateRequest 証明書が発行されました [{0}] |

| [S112] MicrosoftCertificateAuthority::SubmitCertificateRequest - 承認待ち [CR_DISP_UNDER_SUBMISSION] [参照: {0}] |