証明機関の構成

この記事では、FAS管理コンソールでサポートされていない証明機関サーバーと統合するための、Federated Authentication Service (FAS) の高度な構成について説明します。手順では、FASが提供するPowerShell APIを使用します。この記事の指示を実行する前に、PowerShellの基本的な知識が必要です。

TCPアクセス用のMicrosoft証明機関の構成

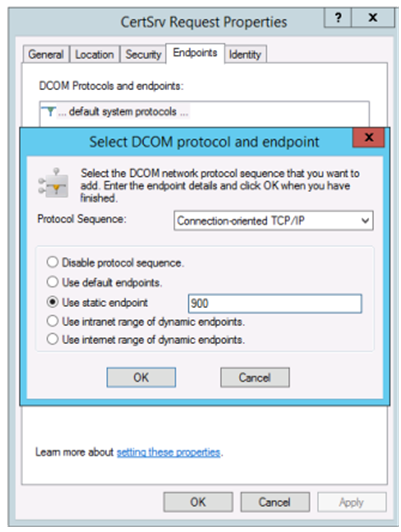

デフォルトでは、Microsoft証明機関はアクセスにDCOMを使用します。これにより、ファイアウォールセキュリティの実装が複雑になる可能性があるため、Microsoftは静的TCPポートに切り替えるための規定を設けています。Microsoft証明機関で、DCOM構成パネルを開き、「CertSrv Request」DCOMアプリケーションのプロパティを編集します。

「エンドポイント」を変更して静的エンドポイントを選択し、TCPポート番号(上記のグラフィックでは900)を指定します。

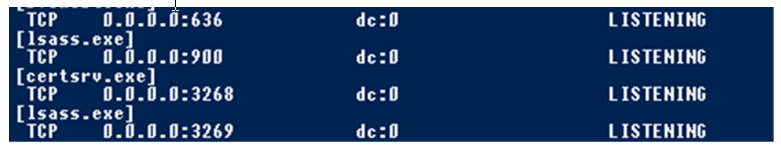

Microsoft証明機関を再起動し、証明書要求を送信します。netstat –a –n –b を実行すると、certsvrがポート900でリッスンしていることが確認できます。

DCOMはRPCポートを使用してネゴシエーション段階を持つため、FASサーバー(または証明機関を使用する他のマシン)を構成する必要はありません。クライアントがDCOMを使用する必要がある場合、証明書サーバー上のDCOM RPCサービスに接続し、特定のDCOMサーバーへのアクセスを要求します。これによりポート900が開かれ、DCOMサーバーはFASサーバーに接続方法を指示します。

ユーザー証明書の事前生成

FASサーバー内でユーザー証明書を事前生成すると、ユーザーのログオン時間が大幅に改善されます。以下のセクションでは、単一または複数のFASサーバーでこれを行う方法について説明します。

Active Directoryユーザーのリストの取得

次の例に示すように、ADをクエリし、ユーザーのリストをファイル(たとえば、.csvファイル)に保存することで、証明書の生成を改善できます。

Import-Module ActiveDirectory

$searchbase = "cn=users,dc=bvt,dc=local" # AD User Base to Look for Users, leave it blank to search all

$filename = "user_list.csv" # Filename to save

if ($searchbase -ne ""){

Get-ADUser -Filter {(UserPrincipalName -ne "null") -and (Enabled -eq "true")} -SearchBase $searchbase -Properties UserPrincipalName | Select UserPrincipalName | Export-Csv -NoTypeInformation -Encoding utf8 -delimiter "," $filename

} else {

Get-ADUser -Filter {(UserPrincipalName -ne "null") -and (Enabled -eq "true")} -Properties UserPrincipalName | Select UserPrincipalName | Export-Csv -NoTypeInformation -Encoding utf8 -delimiter "," $filename

}

<!--NeedCopy-->

Get-ADUserは、ユーザーのリストをクエリするための標準的なコマンドレットです。上記の例には、UserPrincipalNameを持ち、アカウントステータスが「有効」なユーザーのみをリストするためのフィルター引数が含まれています。

SearchBase引数は、ADのどの部分でユーザーを検索するかを絞り込みます。AD内のすべてのユーザーを含めたい場合は、これを省略できます。注:このクエリは多数のユーザーを返す可能性があります。

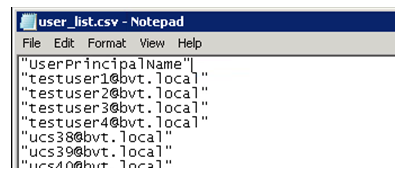

CSVは次のようになります。

FASサーバー

次のPowerShellスクリプトは、以前に生成されたユーザーリストを取得し、ユーザー証明書のリストを作成します。

Add-PSSnapin Citrix.A*

$csv = "user_list.csv"

$rule = "default" # rule/role in your admin console

$users = Import-Csv -encoding utf8 $csv

foreach ( $user in $users )

{

$server = Get-FasServerForUser -UserPrincipalNames $user.UserPrincipalName

if( $server.Server -ne $NULL) {

New-FasUserCertificate -Address $server.Server -UserPrincipalName $user.UserPrincipalName -CertificateDefinition $rule"_Definition" -Rule $rule

}

if( $server.Failover -ne $NULL) {

- New-FasUserCertificate -Address $server.Failover -UserPrincipalName $user.UserPrincipalName -CertificateDefinition $rule"_Definition" -Rule $rule

- }

- }

<!--NeedCopy-->

複数のFASサーバーがある場合、特定のユーザーの証明書は2回生成されます。1つはメインサーバーで、もう1つはフェールオーバーサーバーです。

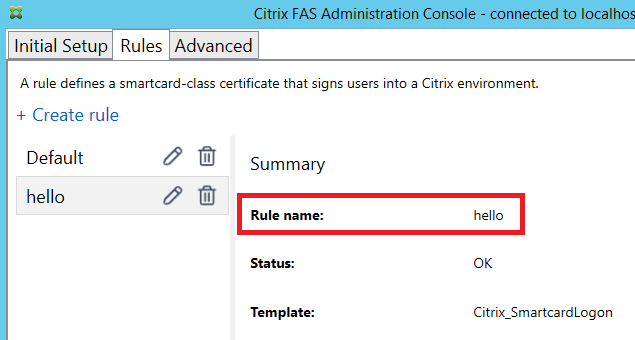

上記のスクリプトは、「default」という名前のルールに対応しています。異なるルール名(たとえば、「hello」)を使用している場合は、スクリプト内の$rule変数を変更してください。

登録機関証明書の更新

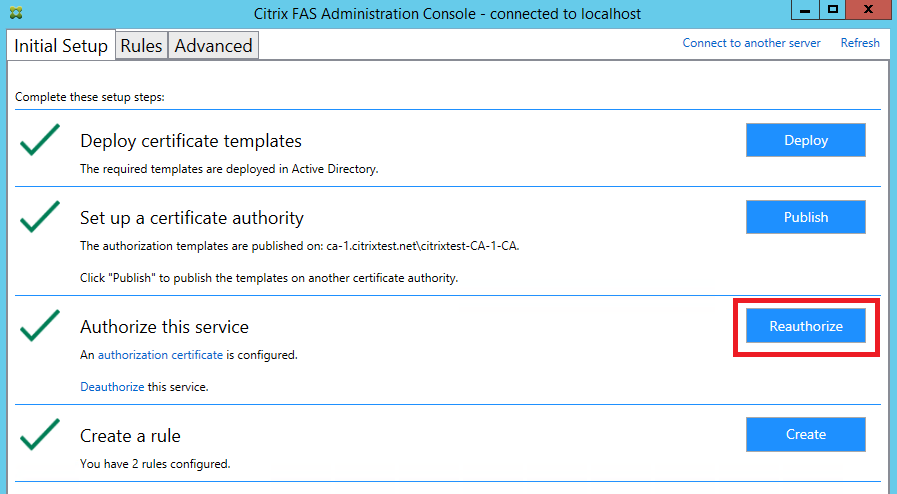

複数のFASサーバーが使用されている場合、ログオンしているユーザーに影響を与えることなく、FAS承認証明書を更新できます。

注:

GUIを使用してFASを再承認することもできます。

次の手順を完了します。

-

新しい承認証明書を作成します:

New-FasAuthorizationCertificate -

Get-FasAuthorizationCertificateによって返される新しい承認証明書のGUIDをメモします。 -

FASサーバーをメンテナンスモードにします:

Set-FasServer –Address <FAS server> -MaintenanceMode $true -

新しい承認証明書を交換します:

Set-FasCertificateDefinition –AuthorizationCertificate <GUID> -

FASサーバーをメンテナンスモードから解除します:

Set-FasServer –Address <FAS server> -MaintenanceMode $false -

古い承認証明書を削除します:

Remove-FasAuthorizationCertificate