Configurer l’authentification

En tant qu’administrateur, vous pouvez choisir que vos abonnés s’authentifient à leurs espaces de travail à l’aide de l’une des méthodes d’authentification suivantes :

- Active Directory (AD)

- Active Directory plus jeton

- Azure Active Directory (AAD)

- Citrix Gateway

- Okta

- SAML 2.0

Citrix Workspace™ prend également en charge l’authentification unique (SSO) pour vos applications et bureaux virtuels. Lorsque l’utilisateur saisit ses informations d’identification Active Directory, Workspace peut les utiliser pour fournir l’authentification unique aux ressources. Lors de l’utilisation d’autres fournisseurs d’identité (IdP), Workspace peut utiliser le Citrix Federated Authentication Service (FAS) pour fournir l’authentification unique (SSO) aux ressources.

Choisir ou modifier les méthodes d’authentification

-

Définissez un ou plusieurs fournisseurs d’identité dans Gestion des identités et des accès. Pour obtenir des instructions, consultez Gestion des identités et des accès.

-

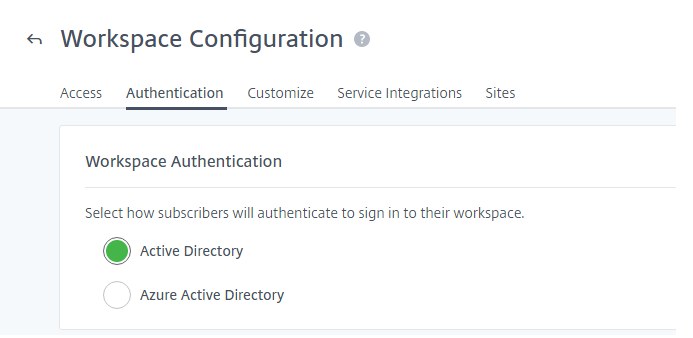

Choisissez ou modifiez la manière dont les abonnés s’authentifient à leur espace de travail dans Configuration de l’espace de travail > Authentification > Authentification de l’espace de travail.

Important :

Le changement de mode d’authentification peut prendre jusqu’à cinq minutes et entraîner une interruption de service pour vos abonnés pendant cette période. L’interruption affecte l’accès au Store et n’a aucun impact sur les sessions HDX™. Citrix recommande de limiter les modifications aux périodes de faible utilisation. Si des abonnés sont connectés à Citrix Workspace à l’aide d’un navigateur ou de l’application Citrix Workspace, conseillez-leur de fermer le navigateur ou de quitter l’application. Après avoir attendu environ cinq minutes, ils peuvent se reconnecter à l’aide de la nouvelle méthode d’authentification.

Active Directory (AD)

Par défaut, Citrix Cloud™ utilise Active Directory (AD) pour gérer l’authentification des abonnés aux espaces de travail.

Pour utiliser AD, vous devez disposer d’au moins deux Citrix Cloud Connectors installés dans le domaine AD sur site. Pour plus d’informations sur l’installation du Cloud Connector, consultez Installation du Cloud Connector.

Authentification unique aux VDA avec AD

Lors de l’utilisation de l’authentification AD, Workspace offre la capacité d’authentification unique lors du lancement d’applications et de bureaux virtuels joints à AD.

Active Directory (AD) plus jeton

Pour une sécurité accrue, Citrix Workspace prend en charge un jeton basé sur le temps comme deuxième facteur d’authentification pour la connexion AD.

Pour chaque connexion, Workspace invite les abonnés à saisir un jeton provenant d’une application d’authentification sur leur appareil enregistré. Avant de se connecter, les abonnés doivent enregistrer leur appareil avec une application d’authentification qui suit la norme TOTP (Time-Based One-Time Password), telle que Citrix SSO. Actuellement, les abonnés ne peuvent enregistrer qu’un seul appareil à la fois.

Pour plus d’informations, consultez Tech Insight : Authentification - TOTP et Tech Insight : Authentification - Push.

Authentification unique aux VDA avec AD plus jeton

Lors de l’utilisation de l’authentification AD plus jeton, Workspace offre la capacité d’authentification unique lors du lancement d’applications et de bureaux virtuels joints à AD.

Exigences pour AD plus jeton

L’authentification Active Directory plus jeton présente les exigences suivantes :

- Une connexion entre Active Directory et Citrix Cloud, avec au moins deux Cloud Connectors installés dans votre environnement sur site. Pour connaître les exigences et les instructions, consultez Connecter Active Directory à Citrix Cloud.

- Authentification Active Directory + Jeton activée sur la page Gestion des identités et des accès. Pour plus d’informations, consultez Pour activer l’authentification Active Directory plus jeton.

- Accès des abonnés à l’e-mail pour enregistrer les appareils.

- Un appareil sur lequel télécharger l’application d’authentification.

Enregistrement initial

Les abonnés enregistrent leurs appareils à l’aide du processus d’enregistrement décrit dans Enregistrer les appareils pour l’authentification à deux facteurs.

Lors de la première connexion à Workspace, les abonnés suivent les invites pour télécharger l’application Citrix SSO. L’application Citrix SSO génère un mot de passe unique à usage unique sur un appareil enregistré toutes les 30 secondes.

Important :

Pendant le processus d’enregistrement de l’appareil, les abonnés reçoivent un e-mail contenant un code de vérification temporaire. Ce code temporaire est utilisé uniquement pour enregistrer l’appareil de l’abonné. L’utilisation de ce code temporaire comme jeton pour se connecter à Citrix Workspace avec l’authentification à deux facteurs n’est pas prise en charge. Seuls les codes de vérification générés par une application d’authentification sur un appareil enregistré sont des jetons pris en charge pour l’authentification à deux facteurs.

Réenregistrer un appareil

Si un abonné ne dispose plus de son appareil enregistré ou doit le réenregistrer (par exemple, après avoir effacé le contenu de l’appareil), Workspace propose les options suivantes :

-

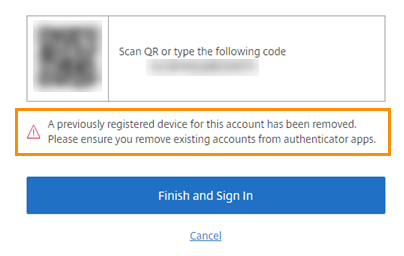

Les abonnés peuvent réenregistrer leurs appareils en utilisant le même processus d’enregistrement décrit dans Enregistrer les appareils pour l’authentification à deux facteurs. Étant donné que les abonnés ne peuvent enregistrer qu’un seul appareil à la fois, l’enregistrement d’un nouvel appareil ou le réenregistrement d’un appareil existant supprime l’enregistrement de l’appareil précédent.

-

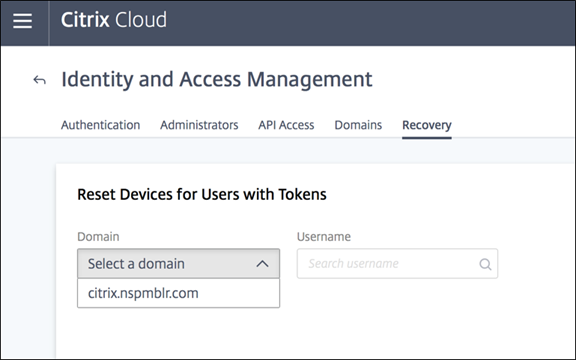

Les administrateurs peuvent rechercher des abonnés par nom Active Directory et réinitialiser leur appareil. Pour ce faire, accédez à Gestion des identités et des accès > Récupération. Lors de la prochaine connexion à Workspace, l’abonné suivra les étapes d’enregistrement initial.

Azure Active Directory

L’utilisation d’Azure Active Directory (AD) pour gérer l’authentification des abonnés aux espaces de travail présente les exigences suivantes :

- Microsoft Entra ID (anciennement Microsoft Azure AD) avec un utilisateur disposant des autorisations d’administrateur global. Pour plus d’informations sur les applications et les autorisations Microsoft Entra ID utilisées par Citrix Cloud, consultez Autorisations Azure Active Directory pour Citrix Cloud.

- Un Citrix Cloud Connector™ installé dans le domaine AD sur site. La machine doit également être jointe au domaine qui se synchronise avec Microsoft Entra ID.

- VDA version 7.15.2000 LTSR CU VDA ou 7.18 version actuelle VDA ou supérieure.

- Une connexion entre Microsoft Entra ID et Citrix Cloud. Pour plus d’informations, consultez Connecter Azure Active Directory à Citrix Cloud.

- Toute version de l’application Citrix Workspace. Si vous utilisez l’ancienne version de Citrix Receiver™, vous devez utiliser les versions minimales suivantes :

- Citrix Receiver pour Windows 4.11 CR ou 4.9 LTSR CU2 ou supérieur

- Citrix Receiver pour Linux 13.8

- Citrix Receiver pour Android 3.13 et versions ultérieures

Lors de la synchronisation de votre Active Directory avec Microsoft Entra ID, les entrées UPN et SID doivent être incluses dans la synchronisation. Si ces entrées ne sont pas synchronisées, certains workflows de Citrix Workspace échouent.

Avertissement :

- Si vous utilisez Microsoft Entra ID, n’effectuez pas la modification de registre décrite dans CTX225819. Cette modification pourrait entraîner des échecs de lancement de session pour les utilisateurs de Microsoft Entra ID.

- L’ajout d’un groupe en tant que membre d’un autre groupe (imbrication) est pris en charge avec la fonctionnalité

DSAuthAzureAdNestedGroupsactivée. Vous pouvez activerDSAuthAzureAdNestedGroupsen soumettant une demande au support Citrix.

Après avoir activé l’authentification Microsoft Entra ID :

- Sécurité accrue : Pour des raisons de sécurité, les utilisateurs sont invités à se reconnecter lors du lancement d’une application ou d’un bureau. Les informations de mot de passe circulent directement de l’appareil de l’utilisateur vers le VDA qui héberge la session.

- Expérience de connexion : L’authentification Microsoft Entra ID fournit une connexion fédérée, et non une authentification unique (SSO). Les abonnés se connectent à partir d’une page de connexion Azure et peuvent avoir à s’authentifier à nouveau lors de l’ouverture de Citrix DaaS.

Pour l’authentification unique, activez le Citrix Federated Authentication Service dans Citrix Cloud. Consultez Activer l’authentification unique pour les espaces de travail avec Citrix Federated Authentication Service pour plus d’informations.

Vous pouvez personnaliser l’expérience de connexion pour Microsoft Entra ID. Pour plus d’informations, consultez la documentation Microsoft. Toute personnalisation de la connexion (le logo) effectuée dans la configuration de Workspace n’affecte pas l’expérience de connexion Microsoft Entra ID.

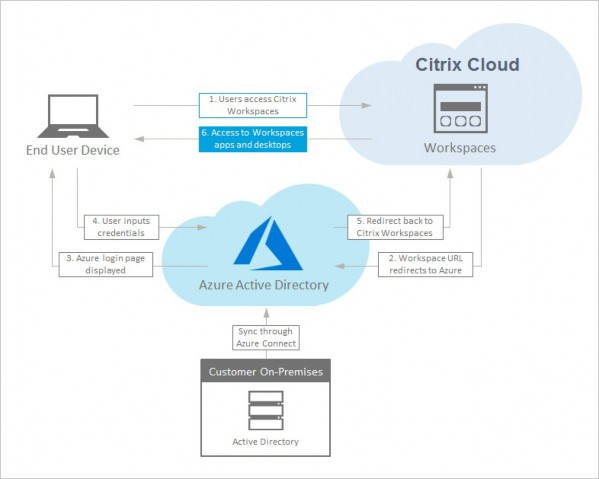

Le diagramme suivant montre la séquence d’authentification Microsoft Entra ID.

Expérience de déconnexion

Utilisez Paramètres > Se déconnecter pour terminer le processus de déconnexion de Workspace et de Microsoft Entra ID. Si les abonnés ferment le navigateur au lieu d’utiliser l’option Se déconnecter, ils peuvent rester connectés à Microsoft Entra ID.

Important :

Si Citrix Workspace expire dans le navigateur en raison d’une inactivité, les abonnés restent connectés à Microsoft Entra ID. Cela empêche un délai d’expiration de Citrix Workspace de forcer la fermeture d’autres applications Microsoft Entra ID.

Authentification unique aux VDA avec Entra ID

Si le fournisseur d’identité (IdP) est Entra ID, vous pouvez utiliser l’authentification unique Entra ID aux VDA. Dans les autres cas, pour activer l’authentification unique aux VDA, vous devez utiliser FAS.

Citrix Gateway

Citrix Workspace prend en charge l’utilisation d’un Citrix Gateway sur site comme fournisseur d’identité pour gérer l’authentification des abonnés aux espaces de travail. Pour plus d’informations, consultez Tech Insight : Authentification - Citrix Gateway.

Exigences pour Citrix Gateway

L’authentification Citrix Gateway présente les exigences suivantes :

- Une connexion entre votre Active Directory et Citrix Cloud. Pour connaître les exigences et les instructions, consultez Connecter Active Directory à Citrix Cloud.

- Les abonnés doivent être des utilisateurs Active Directory pour se connecter à leurs espaces de travail.

- Si vous effectuez une fédération, vos utilisateurs AD doivent être synchronisés avec le fournisseur de fédération. Citrix Cloud requiert les attributs AD pour permettre aux utilisateurs de se connecter avec succès.

- Un Citrix Gateway sur site :

- Citrix Gateway 12.1 54.13 édition Advanced ou ultérieure

- Citrix Gateway 13.0 41.20 édition Advanced ou ultérieure

- Authentification Citrix Gateway activée sur la page Gestion des identités et des accès. Cela génère l’ID client, le secret et l’URL de redirection nécessaires pour créer la connexion entre Citrix Cloud et votre Gateway sur site.

- Sur le Gateway, une stratégie d’authentification OAuth IdP est configurée à l’aide de l’ID client, du secret et de l’URL de redirection générés.

Pour plus d’informations, consultez Connecter un Citrix Gateway sur site en tant que fournisseur d’identité à Citrix Cloud.

Expérience de l’abonné avec Citrix Gateway

Lorsque l’authentification avec Citrix Gateway est activée, les abonnés suivent le workflow suivant :

- L’abonné accède à l’URL de Workspace dans son navigateur ou lance l’application Workspace.

- L’abonné est redirigé vers la page de connexion de Citrix Gateway et est authentifié à l’aide de toute méthode configurée sur le Gateway. Cette méthode peut être l’authentification multifacteur (MFA), la fédération, les stratégies d’accès conditionnel, etc. Vous pouvez personnaliser la page de connexion du Gateway afin qu’elle ressemble à la page de connexion de Workspace en suivant les étapes décrites dans CTX258331.

- Après une authentification réussie, l’espace de travail de l’abonné apparaît.

Authentification unique avec Gateway

Selon la façon dont vous configurez Citrix Gateway, vous pourriez ne pas avoir besoin de FAS pour l’authentification unique à DaaS. Pour plus d’informations sur la configuration de Citrix Gateway, consultez Créer une stratégie OAuth IdP sur le Citrix Gateway sur site.

Citrix Workspace prend en charge l’utilisation de Google comme fournisseur d’identité pour gérer l’authentification des abonnés aux espaces de travail.

Exigences pour Google

- Une connexion entre votre Active Directory sur site et Google Cloud.

- Un compte développeur avec accès à la console Google Cloud Platform. Ce compte est requis pour créer un compte de service et une clé, et pour activer l’API Admin SDK.

- Un compte administrateur avec accès à la console d’administration Google Workspace. Ce compte est requis pour configurer la délégation à l’échelle du domaine et un compte utilisateur API en lecture seule.

- Une connexion entre votre domaine Active Directory sur site et Citrix Cloud, avec l’authentification Google activée sur la page Gestion des identités et des accès. Pour créer cette connexion, au moins deux Cloud Connectors sont requis dans votre emplacement de ressources.

Pour plus d’informations, consultez Connecter Google en tant que fournisseur d’identité à Citrix Cloud.

Expérience de l’abonné avec Google

Lorsque l’authentification avec Google est activée, les abonnés suivent le workflow suivant :

- L’abonné accède à l’URL de Workspace dans son navigateur ou lance l’application Workspace.

- L’abonné est redirigé vers la page de connexion Google et est authentifié à l’aide de la méthode configurée dans Google Cloud (par exemple, authentification multifacteur, stratégies d’accès conditionnel, etc.).

- Après une authentification réussie, l’espace de travail de l’abonné apparaît.

Authentification unique aux VDA avec Google

Lors de l’utilisation de l’authentification Google, pour activer l’authentification unique aux VDA, vous devez utiliser FAS.

Okta

Citrix Workspace prend en charge l’utilisation d’Okta comme fournisseur d’identité pour gérer l’authentification des abonnés aux espaces de travail. Pour plus d’informations, consultez Tech Insight : Authentification - Okta.

Exigences pour Okta

L’authentification Okta présente les exigences suivantes :

- Une connexion entre votre Active Directory sur site et votre organisation Okta.

- Une application web Okta OIDC configurée pour être utilisée avec Citrix Cloud. Pour connecter Citrix Cloud à votre organisation Okta, vous devez fournir l’ID client et le secret client associés à cette application.

- Une connexion entre votre domaine Active Directory sur site et Citrix Cloud, avec l’authentification Okta activée sur la page Gestion des identités et des accès.

Pour plus d’informations, consultez Connecter Okta en tant que fournisseur d’identité à Citrix Cloud.

Expérience de l’abonné avec Okta

Lorsque l’authentification avec Okta est activée, les abonnés suivent le workflow suivant :

- L’abonné accède à l’URL de Workspace dans son navigateur ou lance l’application Workspace.

- L’abonné est redirigé vers la page de connexion Okta et est authentifié à l’aide de la méthode configurée dans Okta (par exemple, authentification multifacteur, stratégies d’accès conditionnel, etc.).

- Après une authentification réussie, l’espace de travail de l’abonné apparaît.

Authentification unique aux VDA avec Okta

Lors de l’utilisation de l’authentification Okta, pour activer l’authentification unique aux VDA, vous devez utiliser FAS.

SAML 2.0

Citrix Workspace prend en charge l’utilisation de SAML 2.0 pour gérer l’authentification des abonnés aux espaces de travail. Vous pouvez utiliser le fournisseur SAML de votre choix, à condition qu’il prenne en charge SAML 2.0.

Exigences pour SAML 2.0

L’authentification SAML présente les exigences suivantes :

- Fournisseur SAML prenant en charge SAML 2.0.

- Domaine Active Directory sur site.

- Deux Cloud Connectors déployés dans un emplacement de ressources et joints à votre domaine AD sur site.

- Intégration AD avec votre fournisseur SAML.

Pour plus d’informations sur la configuration de l’authentification SAML pour les espaces de travail, consultez Connecter SAML en tant que fournisseur d’identité à Citrix Cloud.

Expérience de l’abonné avec SAML 2.0

- L’abonné accède à l’URL de Workspace dans son navigateur ou lance l’application Citrix Workspace.

- L’abonné est redirigé vers la page de connexion du fournisseur d’identité SAML de son organisation. L’abonné s’authentifie avec le mécanisme configuré pour le fournisseur d’identité SAML, tel que l’authentification multifacteur ou les stratégies d’accès conditionnel.

- Après une authentification réussie, l’espace de travail de l’abonné apparaît.

Authentification unique aux VDA avec SAML 2.0

Si le fournisseur d’identité (IdP) est Entra ID, vous pouvez utiliser l’authentification unique Entra ID aux VDA. Dans les autres cas, pour activer l’authentification unique aux VDA, vous devez utiliser FAS.

Citrix Federated Authentication Service (FAS)

Citrix Workspace prend en charge l’utilisation du Citrix Federated Authentication Service (FAS) pour l’authentification unique (SSO) à Citrix DaaS. Sans FAS, les abonnés utilisant un fournisseur d’identité fédéré sont invités à saisir leurs informations d’identification plus d’une fois pour accéder à leurs applications et bureaux virtuels.

Pour plus d’informations, consultez Citrix Federated Authentication Service (FAS).

Authentification unique Entra ID aux VDA

Si l’utilisateur s’est authentifié à l’aide d’Entra ID, Citrix Workspace prend en charge l’utilisation de la session Entra ID pour s’authentifier auprès des VDA. Pour plus d’informations, consultez Authentification unique Microsoft Entra.

Cette fonctionnalité est désactivée par défaut et ne doit être activée qu’une fois que vous avez terminé le reste de la configuration, sinon les utilisateurs peuvent rencontrer des lancements retardés ou échoués. Pour l’activer, utilisez les modules PowerShell version 1.0.6.

Set-StoreConfigurations -StoreUrl "https://<yourstore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" -AzureAdSsoEnabled $True

<!--NeedCopy-->

Plus d’informations

Dans cet article

- Choisir ou modifier les méthodes d’authentification

- Active Directory (AD)

- Active Directory (AD) plus jeton

- Azure Active Directory

- Expérience de déconnexion

- Citrix Gateway

- Authentification unique avec Gateway

- Okta

- SAML 2.0

- Citrix Federated Authentication Service (FAS)

- Authentification unique Entra ID aux VDA

- Plus d’informations