Inicio de sesión único de Azure Active Directory

Nota:

Desde julio de 2023, Microsoft ha cambiado el nombre de Azure Active Directory (Azure AD) a Microsoft Entra ID. En este documento, cualquier referencia a Azure Active Directory, Azure AD o AAD ahora se refiere a Microsoft Entra ID.

Citrix Federated Authentication Service (FAS) proporciona inicio de sesión único (SSO) a los Virtual Delivery Agents (VDA) unidos a un dominio. FAS logra el SSO al proporcionar al VDA un certificado de usuario, que el VDA utiliza para autenticar al usuario en Active Directory (AD). Una vez que inicias sesión en la sesión del VDA, puedes acceder a los recursos de AD sin volver a autenticarte.

Es habitual implementar Microsoft Entra ID (ME-ID) con sincronización entre tu AD y Microsoft Entra ID, lo que crea identidades híbridas tanto para usuarios como para equipos. Este artículo describe la configuración adicional necesaria para lograr el SSO en Microsoft Entra ID desde tu sesión de VDA al usar FAS, lo que permite al usuario acceder a las aplicaciones protegidas por Microsoft Entra ID sin volver a autenticarse.

Nota:

- No necesitas ninguna configuración especial para que FAS use el SSO para Microsoft Entra ID.

- No necesitas los certificados de sesión de FAS.

- Puedes usar cualquier versión de FAS.

- Puedes usar cualquier versión del VDA que admita FAS.

Las técnicas para el SSO de Microsoft Entra ID se resumen en la siguiente tabla:

-

Tipo de autenticación de ME-ID VDA unido a un dominio VDA unido de forma híbrida -

Administrado Usa el SSO sin interrupciones de ME-ID Usa la autenticación basada en certificados de ME-ID Federado con Active Directory Federation Services (ADFS) Habilita la autenticación de Windows en ADFS Asegúrate de que el punto final certificatemixed de WS-Trust esté habilitado Federado con un proveedor de identidades de terceros Usa una solución de terceros Usa una solución de terceros -

Un dominio de Microsoft Entra ID administrado es aquel en el que la autenticación de usuario se produce en Microsoft Entra ID, a veces denominada autenticación nativa de Microsoft Entra ID.

-

Un dominio de Microsoft Entra ID federado es aquel en el que Microsoft Entra ID está configurado para redirigir la autenticación a otro lugar. Por ejemplo, a ADFS o a un proveedor de identidades de terceros.

- Un VDA unido de forma híbrida está unido a AD y a Microsoft Entra ID.

VDA unidos a un dominio

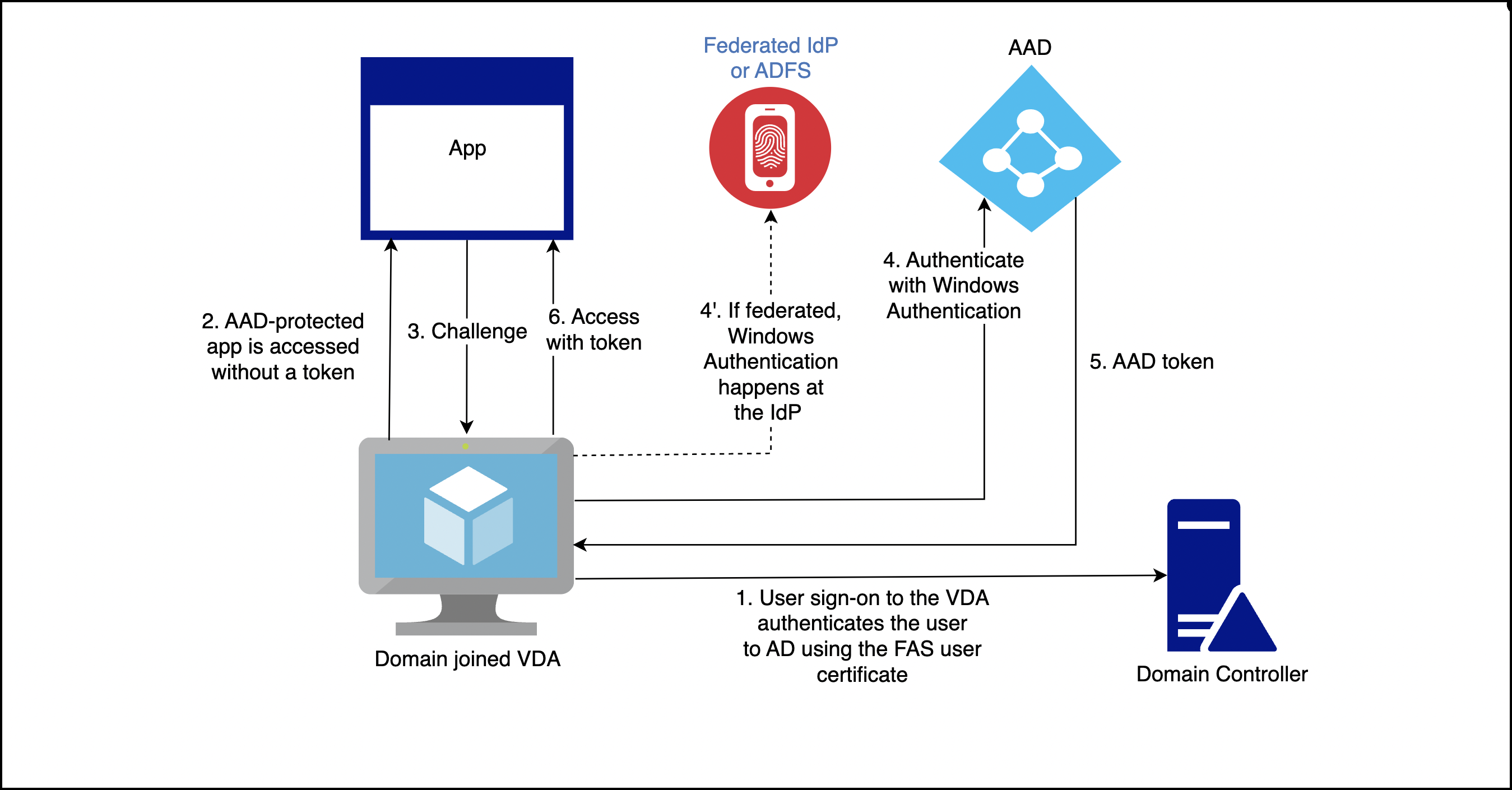

- Para los VDA unidos a un dominio, logra el SSO en Microsoft Entra ID mediante la autenticación de Windows (tradicionalmente denominada autenticación integrada de Windows o Kerberos). La autenticación en Microsoft Entra ID se produce cuando el usuario accede a una aplicación protegida por Microsoft Entra ID desde la sesión del VDA. El siguiente diagrama muestra el proceso de autenticación a un alto nivel:

Los detalles exactos varían según si el dominio de Microsoft Entra ID está administrado o federado.

Para obtener información sobre la configuración del dominio de Microsoft Entra ID administrado, consulta Inicio de sesión único sin interrupciones.

Para un dominio de Microsoft Entra ID federado con ADFS, habilita la autenticación de Windows en el servidor ADFS.

Para un dominio de Microsoft Entra ID federado con un proveedor de identidades de terceros, existe una solución similar. Ponte en contacto con tu proveedor de identidades para obtener ayuda.

Nota:

También puedes usar las soluciones enumeradas para los VDA unidos a un dominio para los VDA unidos de forma híbrida. Pero no se genera un token de actualización principal (PRT) de Microsoft Entra ID al usar FAS.

VDA unidos de forma híbrida

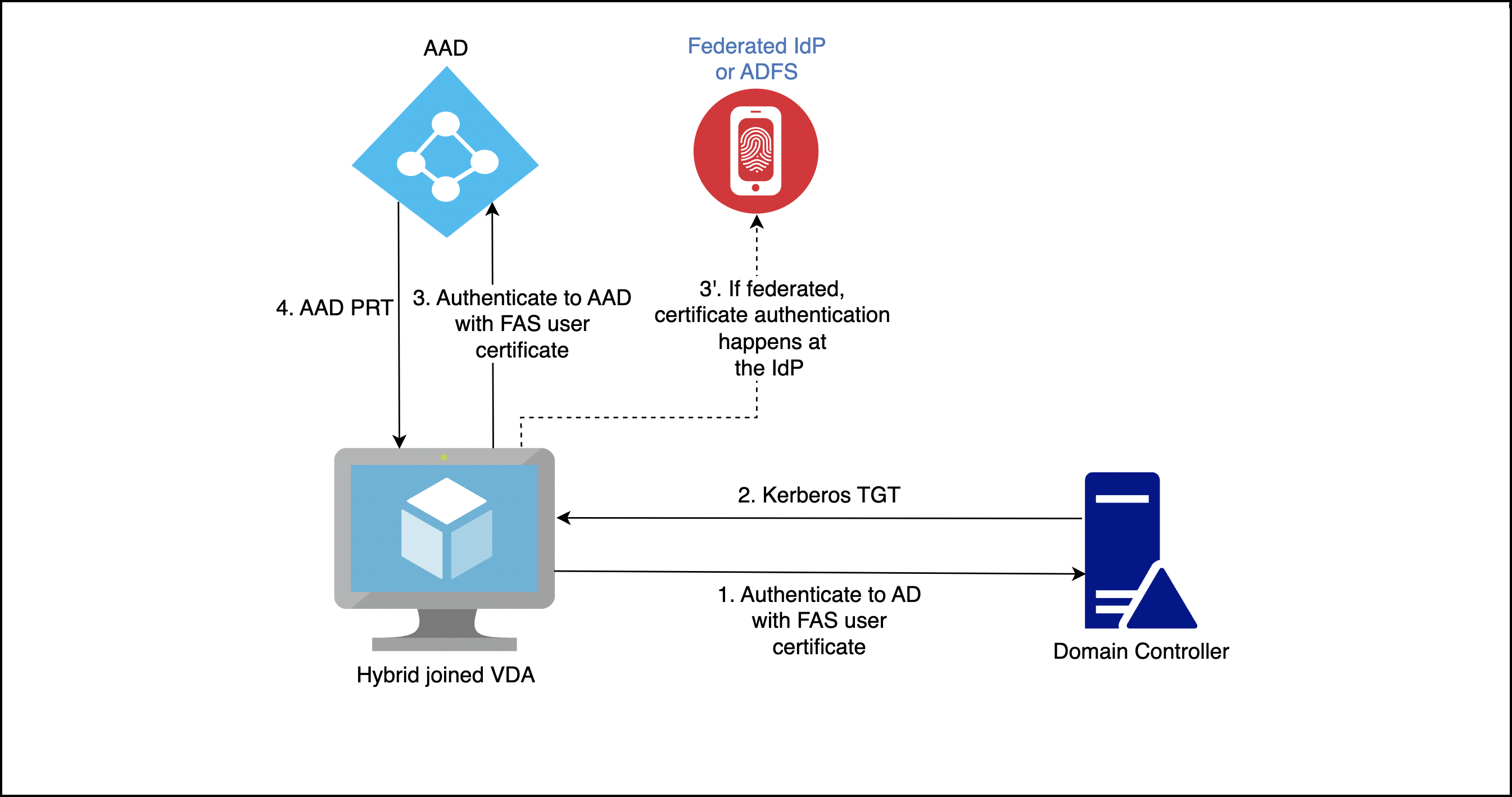

Los VDA unidos de forma híbrida están unidos a AD y a Microsoft Entra ID al mismo tiempo. Cuando el usuario inicia sesión en el VDA, se crean los siguientes artefactos:

- Un Ticket Granting Ticket (TGT) de Kerberos, para autenticarse en los recursos de AD

- Un token de actualización principal (PRT), para autenticarse en los recursos de Microsoft Entra ID

El PRT contiene información tanto sobre el usuario como sobre el equipo. Esta información se utiliza en una política de acceso condicional de Microsoft Entra ID si es necesario.

Dado que FAS autentica al usuario al proporcionar un certificado al VDA, un PRT solo se puede crear si se implementa la autenticación basada en certificados para Microsoft Entra ID. El siguiente diagrama muestra el proceso de autenticación a un alto nivel:

Los detalles exactos varían según si el dominio de Microsoft Entra ID está administrado o federado.

Para un dominio de Microsoft Entra ID administrado, configura Microsoft Entra ID CBA. Para obtener más información, consulta Información general sobre la autenticación basada en certificados de Azure AD. El VDA usa Microsoft Entra ID CBA para autenticar al usuario en Microsoft Entra ID con el certificado FAS del usuario.

Nota:

La documentación de Microsoft describe el inicio de sesión con un certificado de tarjeta inteligente, pero la técnica subyacente se aplica al iniciar sesión con un certificado de usuario de FAS.

Para un dominio de Microsoft Entra ID federado con ADFS, el VDA usa el punto final certificatemixed de WS-Trust del servidor ADFS para autenticar al usuario en Microsoft Entra ID con el certificado FAS del usuario. Este punto final está habilitado de forma predeterminada.

Para un dominio de Microsoft Entra ID federado con un proveedor de identidades de terceros, puede existir una solución similar. El proveedor de identidades debe implementar un punto final certificatemixed de WS-Trust. Ponte en contacto con tu proveedor de identidades para obtener ayuda.