Installieren und Konfigurieren

Installations- und Einrichtungssequenz

- Installieren Sie den Federated Authentication Service (FAS)

- Aktivieren Sie das FAS-Plug-in in StoreFront-Stores

- Konfigurieren Sie den Delivery Controller

- Konfigurieren Sie die Gruppenrichtlinie

- Verwenden Sie die FAS-Verwaltungskonsole, um:

-

Installieren des Federated Authentication Service

-

Aus Sicherheitsgründen empfiehlt Citrix, den Federated Authentication Service (FAS) auf einem dedizierten Server zu installieren. Dieser Server muss ähnlich wie ein Domänencontroller oder eine Zertifizierungsstelle gesichert werden. FAS kann entweder installiert werden von:

- dem Installationsprogramm für Citrix Virtual Apps and Desktops™ (über die Schaltfläche Federated Authentication Service auf dem Autorun-Begrüßungsbildschirm, wenn die ISO eingelegt ist), oder

-

der eigenständigen FAS-Installationsdatei (als MSI-Datei auf Citrix Downloads verfügbar).

-

Dabei werden die folgenden Komponenten installiert:

- Federated Authentication Service

- PowerShell-Snap-in-Cmdlets für die erweiterte FAS-Konfiguration

- FAS-Verwaltungskonsole

- FAS-Gruppenrichtlinienvorlagen (CitrixFederatedAuthenticationService.admx/adml)

- Zertifikatvorlagendateien

- Leistungsindikatoren und Ereignisprotokolle

Upgrade von FAS

Sie können FAS mithilfe eines direkten Upgrades auf eine neuere Version aktualisieren. Beachten Sie vor dem Upgrade Folgendes:

- Alle FAS-Servereinstellungen bleiben bei einem direkten Upgrade erhalten.

- Stellen Sie sicher, dass Sie die FAS-Verwaltungskonsole schließen, bevor Sie FAS aktualisieren.

- Stellen Sie sicher, dass immer mindestens ein FAS-Server verfügbar ist. Wenn kein Server von einem für den Federation Authentication Service aktivierten StoreFront™-Server erreichbar ist, können sich Benutzer nicht anmelden oder Anwendungen starten.

Um ein Upgrade zu starten, installieren Sie FAS über das Installationsprogramm für Citrix Virtual Apps and Desktops oder über die eigenständige FAS-Installationsdatei.

Aktivieren des FAS-Plug-ins in StoreFront-Stores

Hinweis:

Dieser Schritt ist nicht erforderlich, wenn Sie FAS nur mit Citrix Cloud verwenden.

Um die FAS-Integration in einem StoreFront-Store zu aktivieren, führen Sie die folgenden PowerShell-Cmdlets als Administratorkonto aus. Wenn der Store einen anderen Namen hat, ändern Sie $StoreVirtualPath.

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "FASClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider "FASLogonDataProvider"

<!--NeedCopy-->

Um die Verwendung von FAS zu beenden, verwenden Sie das folgende PowerShell-Skript:

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "standardClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider ""

<!--NeedCopy-->

Konfigurieren des Delivery Controller™

Hinweis:

Dieser Schritt ist nicht erforderlich, wenn Sie FAS nur mit Citrix Cloud verwenden.

Um FAS zu verwenden, konfigurieren Sie den Citrix Virtual Apps oder Citrix Virtual Desktops™ Delivery Controller so, dass er den StoreFront-Servern vertraut, die sich mit ihm verbinden: Führen Sie das PowerShell-Cmdlet Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $true aus. Führen Sie diesen Befehl einmal pro Site aus, unabhängig von der Anzahl der Delivery Controller auf der Site.

Konfigurieren der Gruppenrichtlinie

Nach der Installation von FAS verwenden Sie die in der Installation bereitgestellten Gruppenrichtlinienvorlagen, um die vollqualifizierten Domänennamen (FQDNs) der Server in der Gruppenrichtlinie anzugeben.

Wichtig:

Stellen Sie sicher, dass die StoreFront-Server, die Tickets anfordern, und die Virtual Delivery Agents (VDAs), die Tickets einlösen, eine identische FQDN-Konfiguration aufweisen, einschließlich der automatischen Servernummerierung, die vom Gruppenrichtlinienobjekt angewendet wird.

Der Einfachheit halber konfigurieren die folgenden Beispiele eine einzelne Richtlinie auf Domänenebene, die für alle Maschinen gilt. Dies ist jedoch nicht zwingend erforderlich. FAS funktioniert, solange die StoreFront-Server, VDAs und die Maschine, auf der die FAS-Verwaltungskonsole ausgeführt wird, dieselbe Liste von FQDNs sehen. Siehe Schritt 6.

-

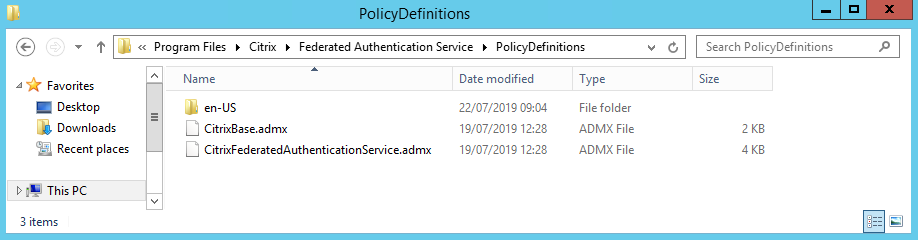

Schritt 1. Suchen Sie auf dem Server, auf dem Sie FAS installiert haben, die Dateien C:\Program Files\Citrix\Federated Authentication Service\PolicyDefinitions\CitrixFederatedAuthenticationService.admx und CitrixBase.admx sowie den Ordner en-US.

-

Schritt 2. Kopieren Sie diese Dateien auf Ihre Domänencontroller und legen Sie sie in den Unterordnern C:\Windows\PolicyDefinitions und en-US ab.

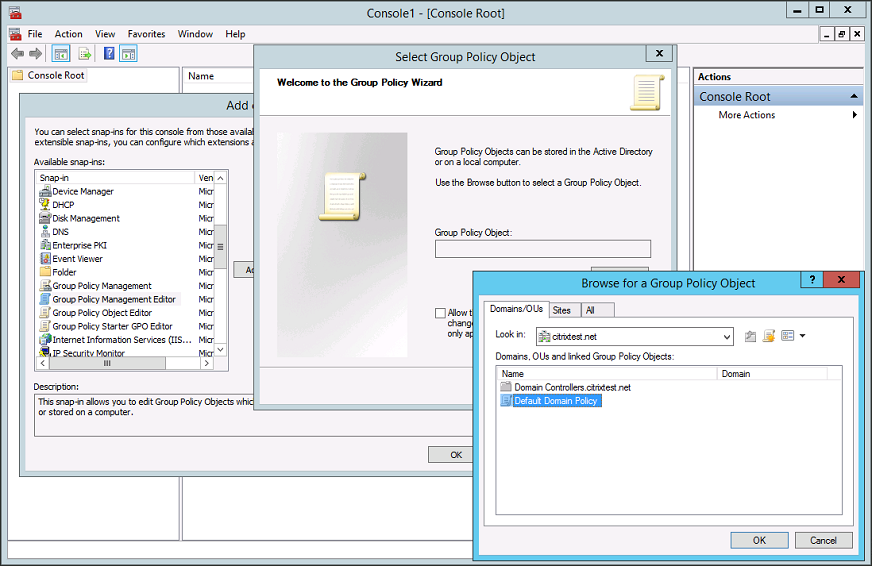

Schritt 3. Führen Sie die Microsoft Management Console (mmc.exe über die Befehlszeile) aus. Wählen Sie in der Menüleiste Datei > Snap-In hinzufügen/entfernen. Fügen Sie den Gruppenrichtlinienverwaltungs-Editor hinzu.

Wenn Sie zur Eingabe eines Gruppenrichtlinienobjekts aufgefordert werden, wählen Sie Durchsuchen und dann Standarddomänenrichtlinie. Alternativ können Sie ein geeignetes Richtlinienobjekt für Ihre Umgebung mit den Tools Ihrer Wahl erstellen und auswählen. Die Richtlinie muss auf alle Maschinen angewendet werden, auf denen betroffene Citrix-Software (VDAs, StoreFront-Server, Verwaltungstools) ausgeführt wird.

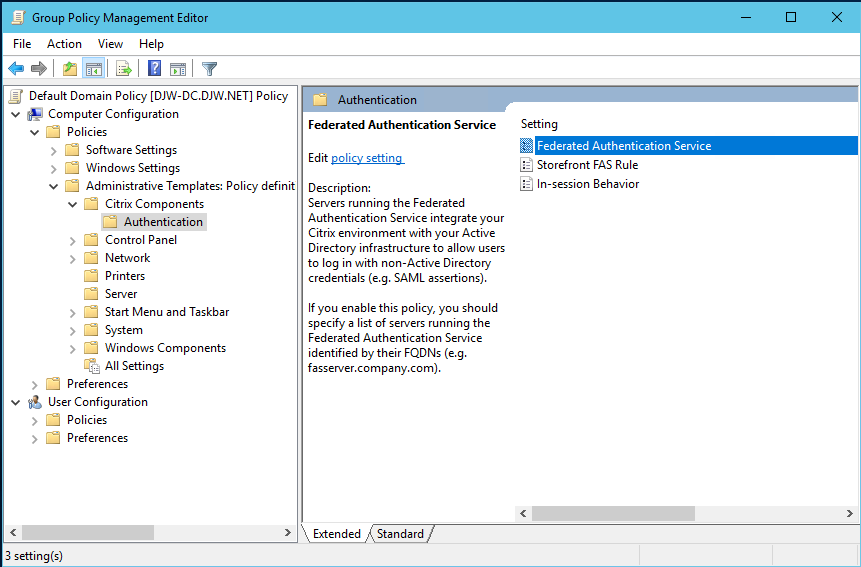

Schritt 4. Navigieren Sie zur Richtlinie Federated Authentication Service unter Computerkonfiguration/Richtlinien/Administrative Vorlagen/Citrix Komponenten/Authentifizierung.

-

Hinweis:

-

-

Die Richtlinieneinstellung für den Federated Authentication Service ist nur in der Domänen-GPO verfügbar, wenn Sie die Vorlagendatei CitrixBase.admx/CitrixBase.adml zum Ordner PolicyDefinitions hinzufügen. Nach Schritt 3 wird die Richtlinieneinstellung für den Federated Authentication Service im Ordner Administrative Vorlagen > Citrix Komponenten > Authentifizierung aufgeführt.

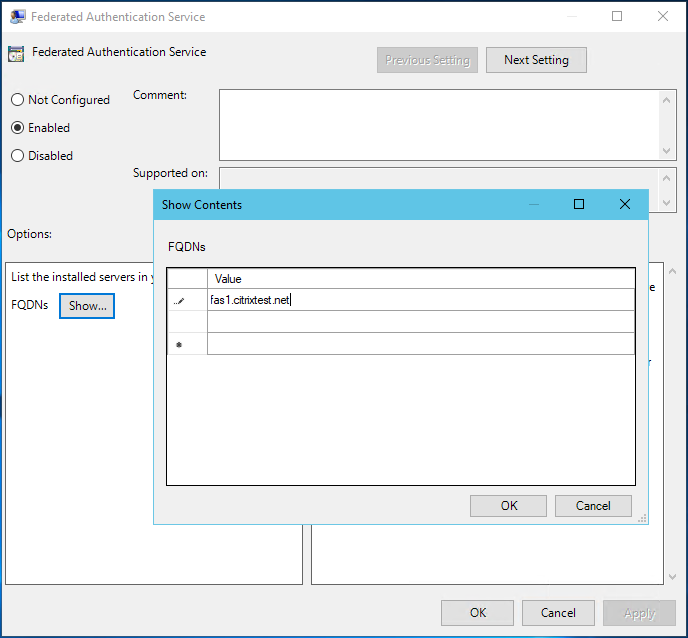

Schritt 5. Öffnen Sie die Richtlinie für den Federated Authentication Service und wählen Sie Aktiviert. Dadurch können Sie die Schaltfläche Anzeigen auswählen, wo Sie die FQDNs Ihrer FAS-Server konfigurieren.

-

Schritt 6. Geben Sie die FQDNs der FAS-Server ein.

-

Wichtig:

Wenn Sie mehrere FQDNs eingeben, muss die Reihenfolge der Liste konsistent sein, wie sie von VDAs, StoreFront-Servern (falls vorhanden) und FAS-Servern gesehen wird. Siehe Gruppenrichtlinieneinstellungen.

Schritt 7. Klicken Sie auf OK, um den Gruppenrichtlinien-Assistenten zu beenden und die Gruppenrichtlinienänderungen anzuwenden. Möglicherweise müssen Sie Ihre Maschinen neu starten (oder gpupdate /force über die Befehlszeile ausführen), damit die Änderung wirksam wird.

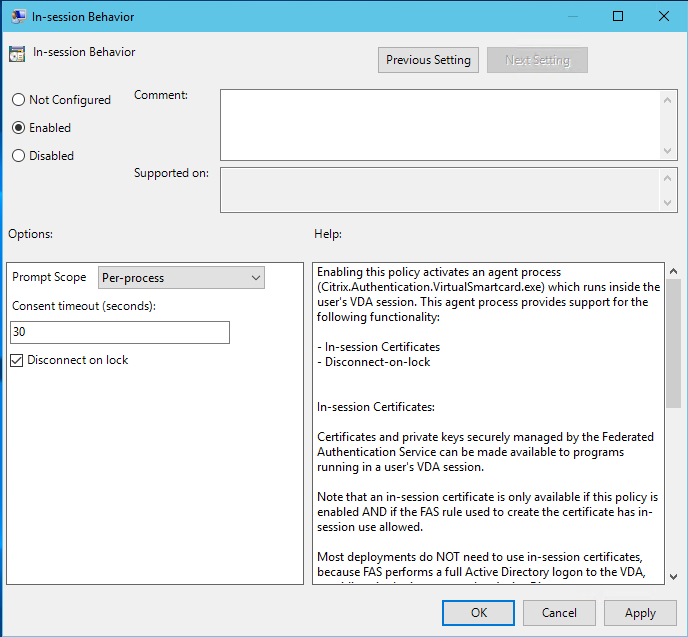

Verhalten in der Sitzung

Diese Richtlinie aktiviert einen Agent-Prozess in der VDA-Sitzung des Benutzers, der sitzungsinterne Zertifikate, Zustimmung und Trennung bei Sperrung unterstützt. Sitzungsinterne Zertifikate sind nur verfügbar, wenn diese Richtlinie aktiviert ist und wenn die FAS-Regel, die zum Erstellen des Zertifikats verwendet wurde, die sitzungsinterne Nutzung zulässt. Siehe Regeln konfigurieren.

Aktivieren aktiviert diese Richtlinie und erlaubt einem FAS-Agent-Prozess, in der VDA-Sitzung des Benutzers ausgeführt zu werden.

Deaktivieren deaktiviert die Richtlinie und verhindert, dass der FAS-Agent-Prozess ausgeführt wird.

Aufforderungsbereich

Wenn diese Richtlinie aktiviert ist, steuert Aufforderungsbereich, wie Benutzer zur Zustimmung aufgefordert werden, um einer Anwendung die Verwendung eines sitzungsinternen Zertifikats zu erlauben. Es gibt drei Optionen:

- Keine Zustimmung erforderlich—Diese Option deaktiviert die Sicherheitsabfrage, und private Schlüssel werden stillschweigend verwendet.

- Zustimmung pro Prozess—Jedes laufende Programm fordert einzeln zur Zustimmung auf.

- Zustimmung pro Sitzung—Sobald der Benutzer auf OK geklickt hat, gilt diese Option für alle Programme in der Sitzung.

Zustimmungs-Timeout

Wenn diese Richtlinie aktiviert ist, steuert Zustimmungs-Timeout, wie lange (in Sekunden) die Zustimmung gültig ist. Bei beispielsweise 300 Sekunden sehen Benutzer alle fünf Minuten eine Aufforderung. Ein Wert von Null fordert Benutzer bei jeder privaten Schlüsseloperation auf.

Trennung bei Sperrung

Wenn diese Richtlinie aktiviert ist, wird die Sitzung des Benutzers automatisch getrennt, wenn der Bildschirm gesperrt wird. Dieses Verhalten ähnelt der Richtlinie “Trennung bei Smartcard-Entfernung”. Verwenden Sie diese Funktion, wenn die Benutzer keine Active Directory-Anmeldeinformationen haben.

Hinweis:

Die Richtlinie zur Trennung bei Sperrung gilt für alle Sitzungen auf dem VDA.

-

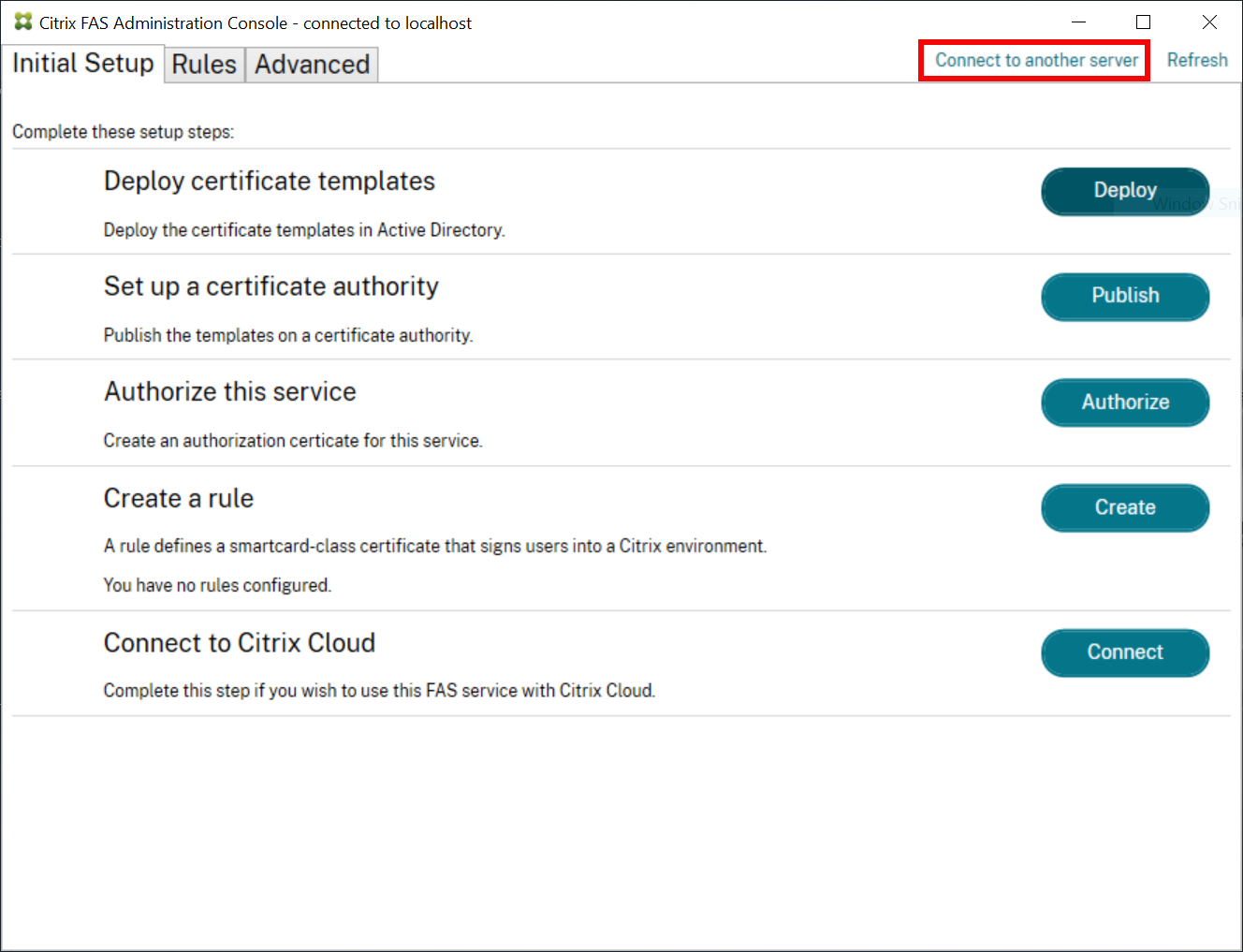

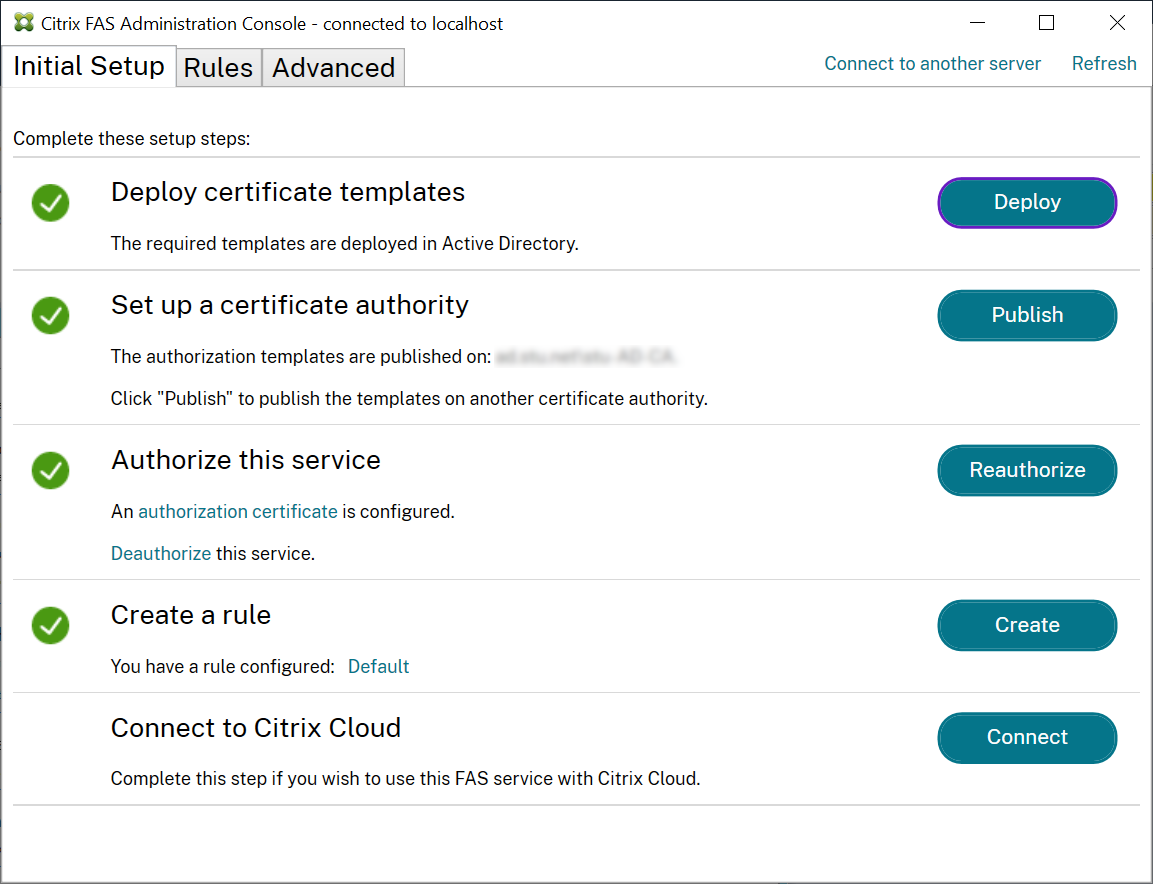

Verwenden der Verwaltungskonsole des Federated Authentication Service

Hinweis:

Obwohl die FAS-Verwaltungskonsole für die meisten Bereitstellungen geeignet ist, bietet die PowerShell-Schnittstelle erweiterte Optionen. Informationen zu FAS-PowerShell-Cmdlets finden Sie unter PowerShell-Cmdlets.

Die FAS-Verwaltungskonsole wird als Teil von FAS installiert. Ein Symbol (Citrix Federated Authentication Service) wird im Startmenü platziert.

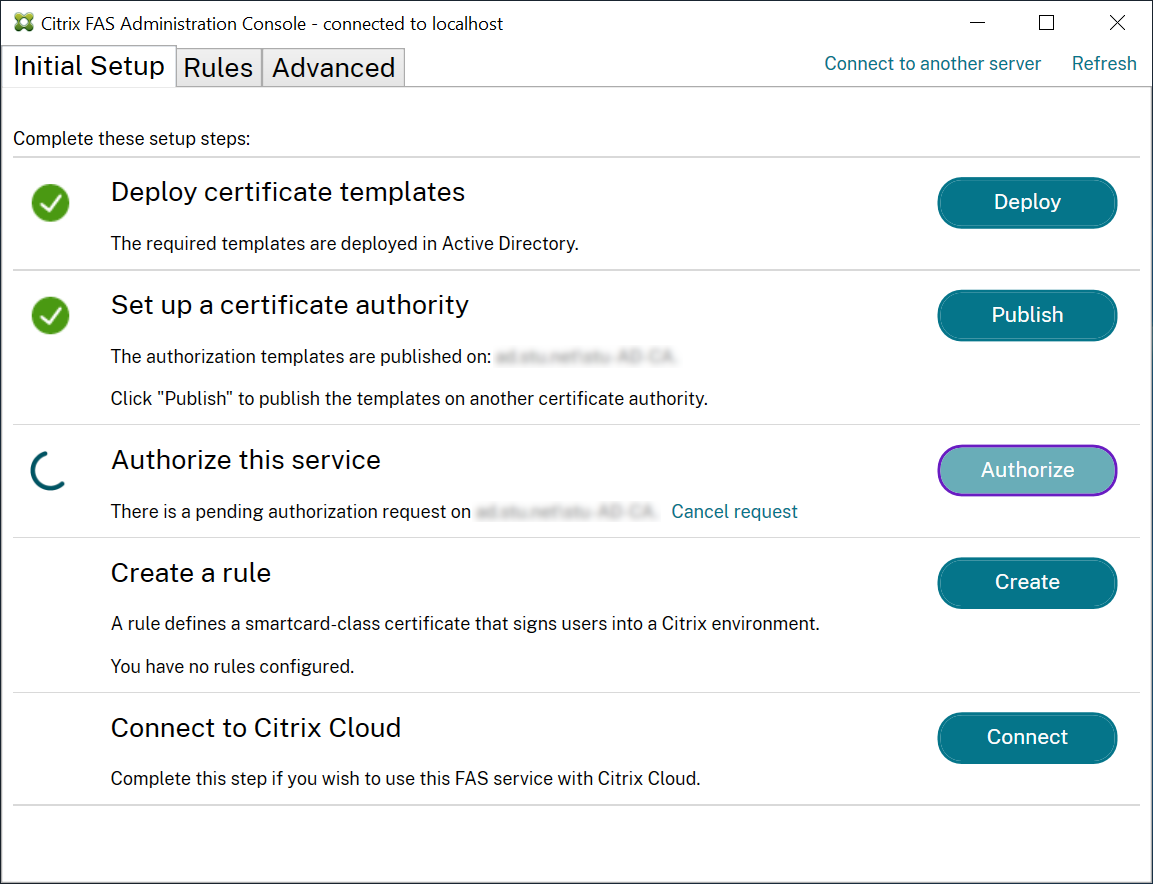

Wenn Sie die Verwaltungskonsole zum ersten Mal verwenden, führt sie Sie durch die folgenden Prozesse, um:

- Zertifikatvorlagen bereitzustellen.

- Die Zertifizierungsstelle einzurichten.

- FAS zur Verwendung der Zertifizierungsstelle zu autorisieren.

Sie können auch OS-Konfigurationstools verwenden, um einige der Schritte manuell auszuführen.

Die FAS-Verwaltungskonsole verbindet sich standardmäßig mit dem lokalen FAS-Dienst. Bei Bedarf können Sie über Mit anderem Server verbinden oben rechts in der Konsole eine Verbindung zu einem Remote-Dienst herstellen.

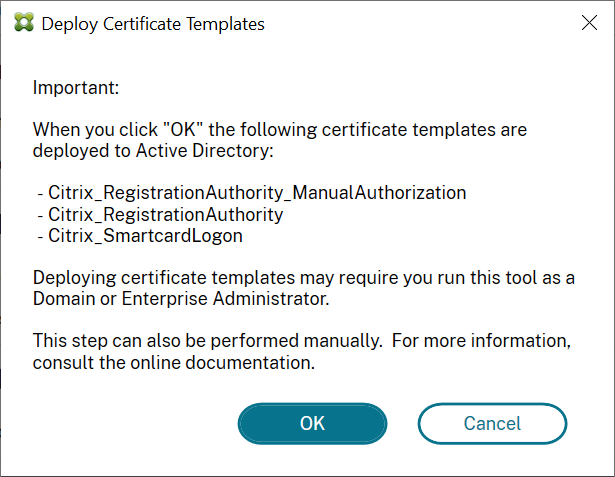

Bereitstellen von Zertifikatvorlagen

Um Interoperabilitätsprobleme mit anderer Software zu vermeiden, stellt FAS drei Citrix-Zertifikatvorlagen für den eigenen Gebrauch bereit.

- Citrix_RegistrationAuthority_ManualAuthorization

- Citrix_RegistrationAuthority

- Citrix_SmartcardLogon

Diese Vorlagen müssen im Active Directory registriert werden. Klicken Sie auf die Schaltfläche Bereitstellen und dann auf OK.

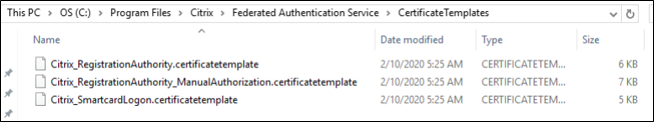

Die Konfiguration der Vorlagen finden Sie in den XML-Dateien mit der Erweiterung .certificatetemplate, die mit FAS installiert werden in:

C:\Program Files\Citrix\Federated Authentication Service\CertificateTemplates

Wenn Sie keine Berechtigung zum Installieren dieser Vorlagendateien haben, übergeben Sie diese Ihrem Active Directory-Administrator.

Um die Vorlagen manuell zu installieren, können Sie die folgenden PowerShell-Befehle aus dem Ordner ausführen, der die Vorlagen enthält:

$template = [System.IO.File]::ReadAllBytes("$Pwd\Citrix_SmartcardLogon.certificatetemplate")

$CertEnrol = New-Object -ComObject X509Enrollment.CX509EnrollmentPolicyWebService

$CertEnrol.InitializeImport($template)

$comtemplate = $CertEnrol.GetTemplates().ItemByIndex(0)

$writabletemplate = New-Object -ComObject X509Enrollment.CX509CertificateTemplateADWritable

$writabletemplate.Initialize($comtemplate)

$writabletemplate.Commit(1, $NULL)

<!--NeedCopy-->

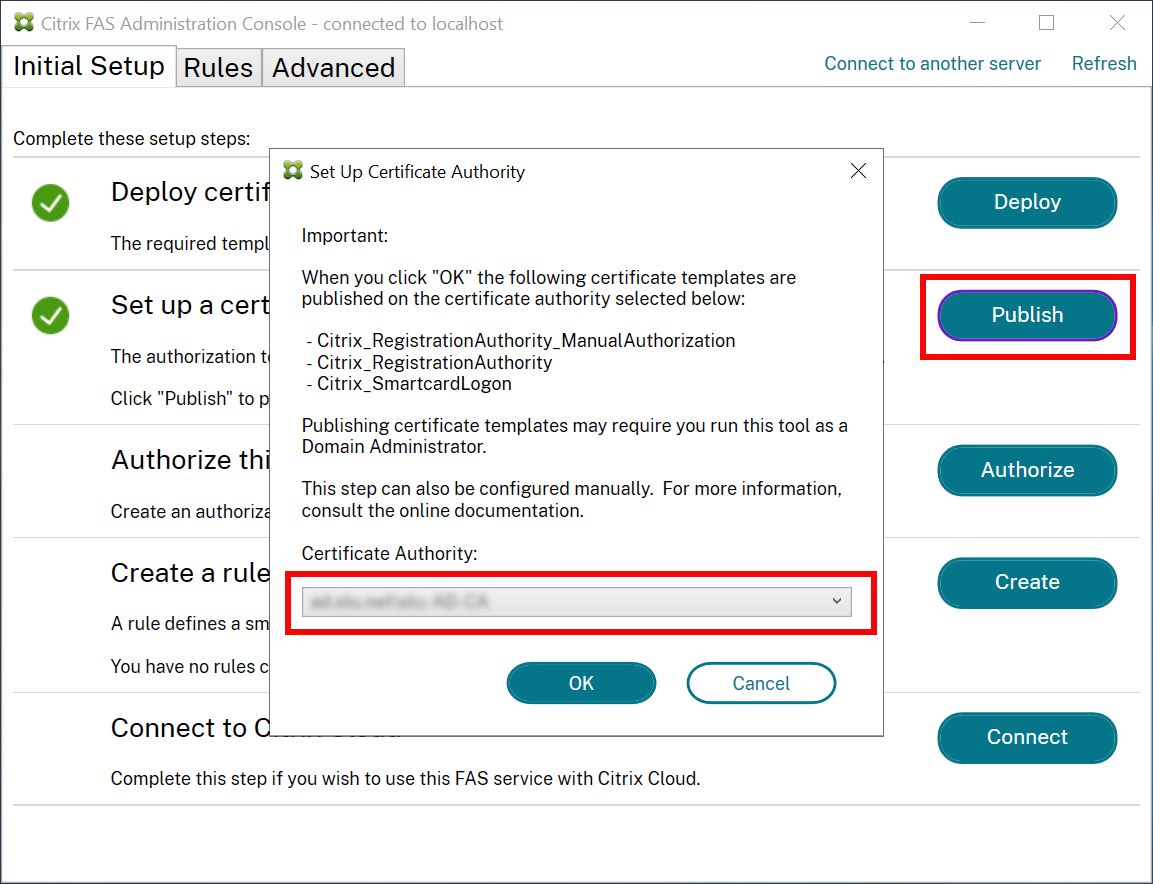

Active Directory-Zertifikatdienste einrichten

Nachdem Sie die Citrix-Zertifikatvorlagen installiert haben, müssen diese auf einem oder mehreren Microsoft Enterprise-Zertifizierungsstellenservern veröffentlicht werden. Informationen zur Bereitstellung von Active Directory-Zertifikatdiensten finden Sie in der Microsoft-Dokumentation.

Ein Benutzer mit Berechtigungen zur Verwaltung der Zertifizierungsstelle muss die Vorlagen auf mindestens einem Server veröffentlichen. Verwenden Sie Zertifizierungsstelle einrichten, um sie zu veröffentlichen.

(Zertifikatvorlagen können auch über die Microsoft-Zertifizierungsstellenkonsole veröffentlicht werden.)

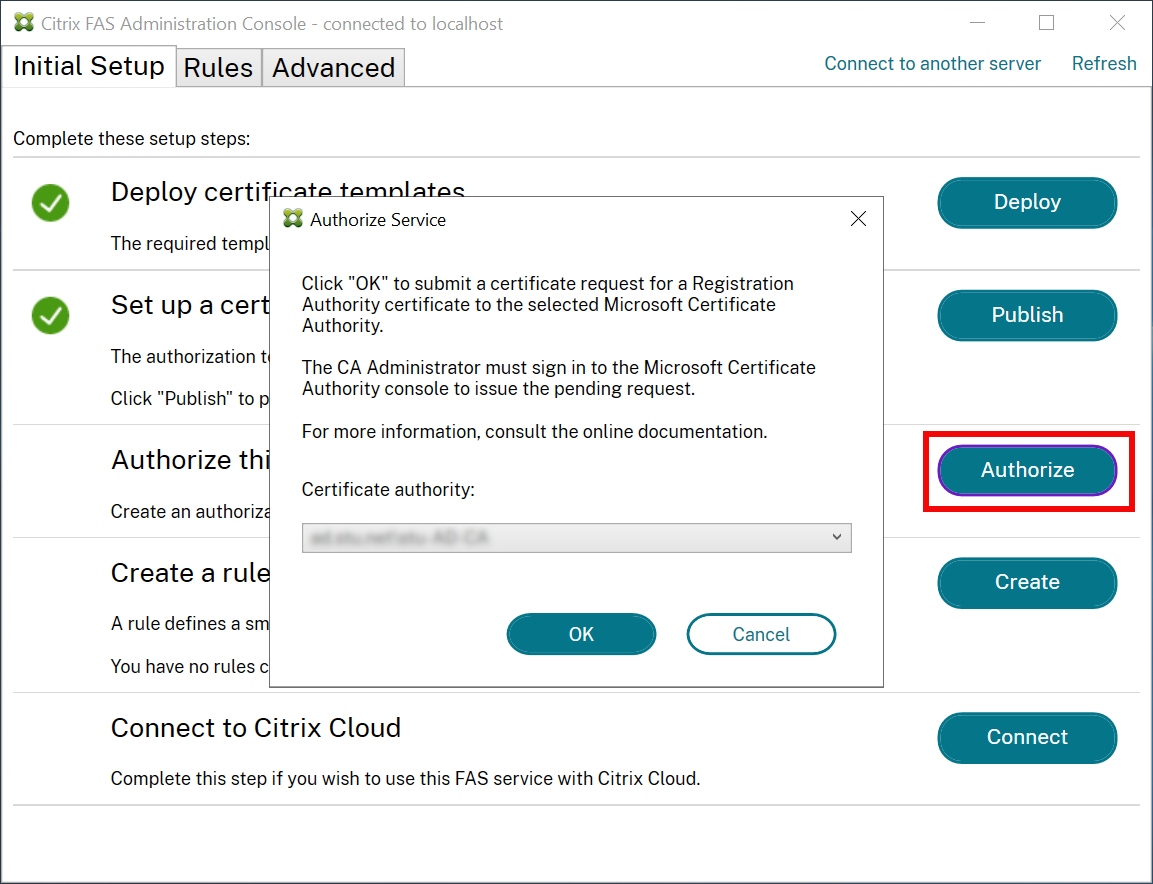

Federated Authentication Service autorisieren

Dieser Schritt leitet die Autorisierung von FAS ein. Die Verwaltungskonsole verwendet die Vorlage Citrix_RegistrationAuthority_ManualAuthorization, um eine Zertifikatanforderung zu generieren, und sendet diese dann an eine der Zertifizierungsstellen, die diese Vorlage veröffentlichen.

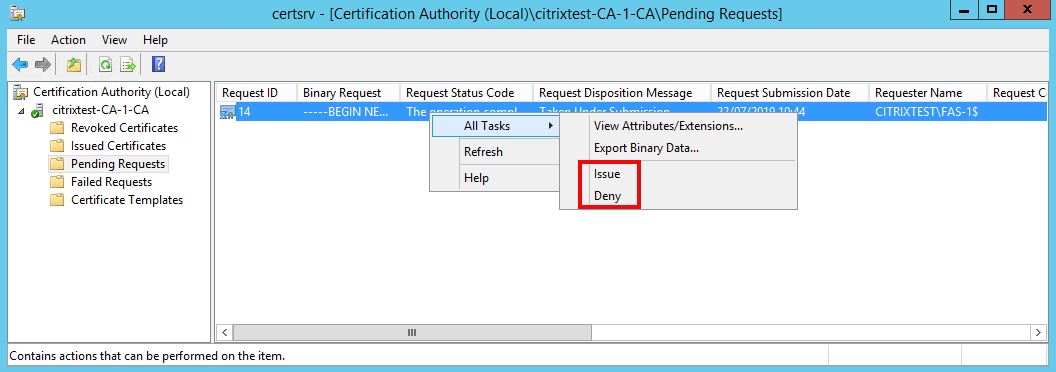

Nach dem Senden der Anforderung wird sie in der Liste Ausstehende Anforderungen der Microsoft-Zertifizierungsstellenkonsole als ausstehende Anforderung vom FAS-Maschinenkonto angezeigt. Der Administrator der Zertifizierungsstelle muss die Anforderung ausstellen oder ablehnen, bevor die Konfiguration von FAS fortgesetzt werden kann.

Die FAS-Verwaltungskonsole zeigt einen beschäftigten ‘Spinner’ an, bis der Administrator Ausstellen oder Ablehnen wählt.

Klicken Sie in der Microsoft-Zertifizierungsstellenkonsole mit der rechten Maustaste auf Alle Aufgaben, und wählen Sie dann für die Zertifikatanforderung Ausstellen oder Ablehnen. Wenn Sie Ausstellen wählen, zeigt die FAS-Verwaltungskonsole das Autorisierungszertifikat an. Wenn Sie Ablehnen wählen, zeigt die Konsole eine Fehlermeldung an.

Die FAS-Verwaltungskonsole erkennt automatisch, wann dieser Vorgang abgeschlossen ist. Dies kann einige Minuten dauern.

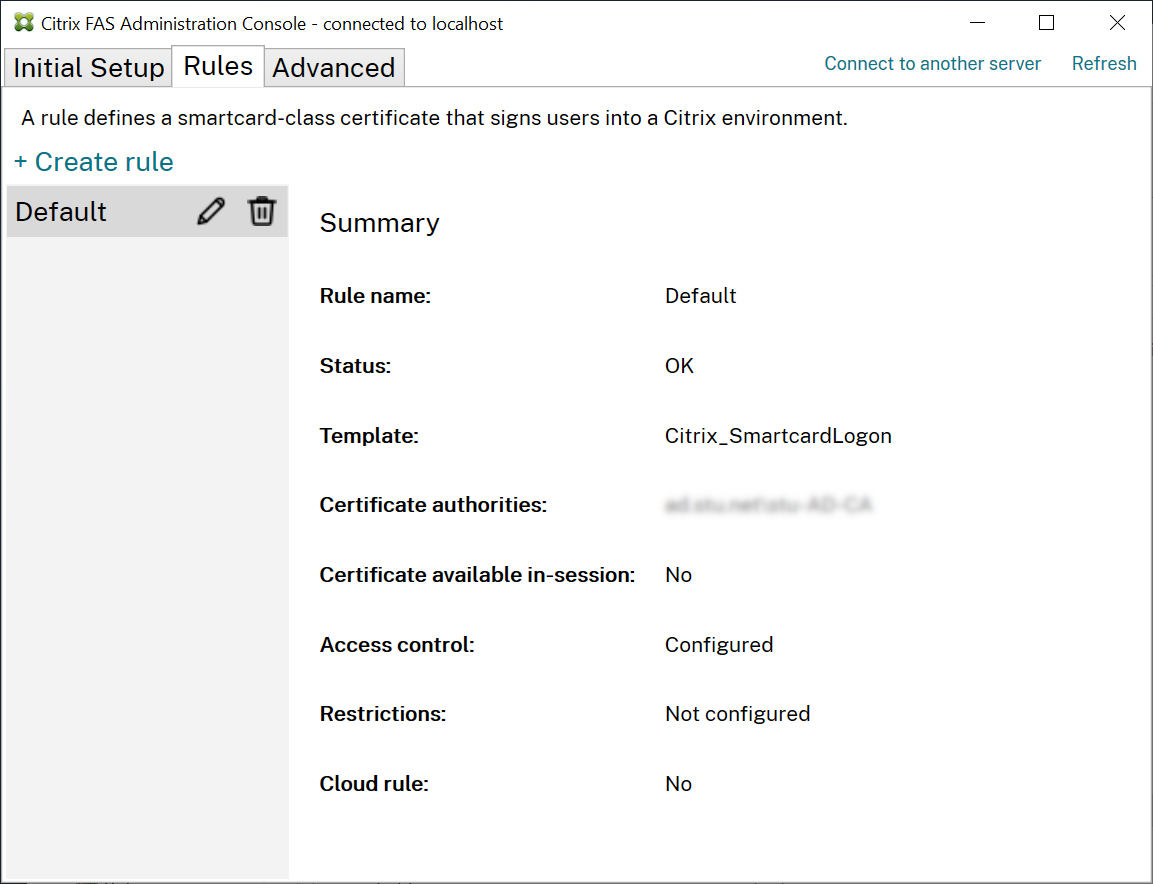

Regeln konfigurieren

FAS verwendet die Regeln, um die Ausstellung von Zertifikaten für die VDA-Anmeldung und die In-Session-Nutzung gemäß den Anweisungen von StoreFront zu autorisieren.

Jede Regel gibt Folgendes an:

- StoreFront-Server, denen vertraut wird, die Zertifikate anzufordern.

- Benutzergruppe, für die die Zertifikate angefordert werden.

- Gruppe von VDA-Maschinen, die die Zertifikate verwenden dürfen.

Citrix empfiehlt, eine Regel mit dem Namen „default“ zu erstellen, da StoreFront beim Kontaktieren von FAS eine Regel mit diesem Namen anfordert.

Sie können weitere benutzerdefinierte Regeln erstellen, um auf verschiedene Zertifikatvorlagen und Zertifizierungsstellen zu verweisen und diese mit unterschiedlichen Eigenschaften und Berechtigungen zu konfigurieren. Diese Regeln können für die Verwendung durch verschiedene StoreFront-Server oder durch Workspace konfiguriert werden. Konfigurieren Sie StoreFront-Server so, dass sie die benutzerdefinierte Regel namentlich über die Gruppenrichtlinien-Konfigurationsoptionen anfordern.

Klicken Sie auf Erstellen (oder auf Regel erstellen auf der Registerkarte „Regeln“), um den Assistenten zur Regelerstellung zu starten, der die Informationen zum Erstellen der Regel sammelt. Die Registerkarte „Regeln“ zeigt eine Zusammenfassung jeder Regel.

Der Assistent sammelt die folgenden Informationen:

Vorlage: Die Zertifikatvorlage, die zum Ausstellen von Benutzerzertifikaten verwendet wird. Dies muss die Vorlage Citrix_SmartcardLogon oder eine geänderte Kopie davon sein (siehe Zertifikatvorlagen).

Zertifizierungsstelle: Die Zertifizierungsstelle, die Benutzerzertifikate ausstellt und die Vorlage veröffentlicht. FAS unterstützt das Hinzufügen mehrerer Zertifizierungsstellen für Failover und Lastenausgleich. Stellen Sie sicher, dass der Status für die von Ihnen gewählte Zertifizierungsstelle „Vorlage verfügbar“ anzeigt. Siehe Verwaltung der Zertifizierungsstelle.

In-Session-Nutzung: Die Option In-Session-Nutzung zulassen steuert, ob ein Zertifikat nach der Anmeldung am VDA verwendet werden kann.

- In-Session-Nutzung zulassen nicht ausgewählt (Standard, empfohlen) – das Zertifikat wird nur für die Anmeldung oder Wiederverbindung verwendet, und Benutzer haben nach der Authentifizierung keinen Zugriff auf das Zertifikat.

- In-Session-Nutzung zulassen ausgewählt – Benutzer haben nach der Authentifizierung Zugriff auf das Zertifikat. Die meisten Kunden sollten diese Option nicht auswählen. Auf Ressourcen, die innerhalb der VDA-Sitzung aufgerufen werden, wie Intranet-Websites oder Dateifreigaben, kann über Kerberos Single Sign-On zugegriffen werden, und daher ist kein In-Session-Zertifikat erforderlich.

Wenn Sie In-Session-Nutzung zulassen auswählen, muss die Gruppenrichtlinie In-Session-Verhalten ebenfalls aktiviert und auf den VDA angewendet werden. Zertifikate werden dann nach der Anmeldung im persönlichen Zertifikatspeicher des Benutzers zur Anwendungsnutzung abgelegt. Wenn Sie beispielsweise eine TLS-Authentifizierung für Webserver innerhalb der VDA-Sitzung benötigen, kann der Internet Explorer das Zertifikat verwenden.

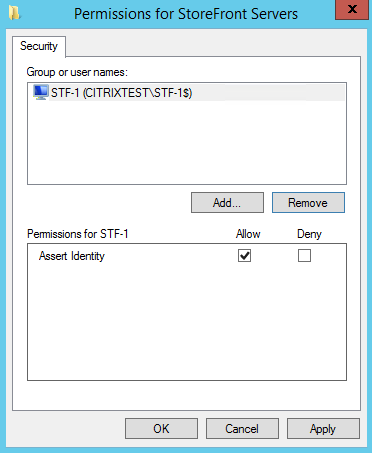

Zugriffssteuerung: Die Liste der vertrauenswürdigen StoreFront-Servermaschinen, die berechtigt sind, Zertifikate für die Anmeldung oder Wiederverbindung von Benutzern anzufordern. Für all diese Berechtigungen können Sie einzelne AD-Objekte oder Gruppen hinzufügen.

Wichtig:

Die Einstellung Zugriffssteuerung ist sicherheitskritisch und muss sorgfältig verwaltet werden.

Hinweis:

Wenn Sie den FAS-Server nur mit Citrix Cloud verwenden, müssen Sie die Zugriffssteuerung nicht konfigurieren. Wenn eine Regel von Citrix Cloud verwendet wird, werden die StoreFront-Zugriffsberechtigungen ignoriert. Sie können dieselbe Regel mit Citrix Cloud und mit einer lokalen StoreFront-Bereitstellung verwenden. StoreFront-Zugriffsberechtigungen werden weiterhin angewendet, wenn die Regel von einem lokalen StoreFront verwendet wird.

Die Standardberechtigung (“Identität bestätigen” erlaubt) verweigert alles. Daher müssen Sie Ihre StoreFront-Server explizit zulassen.

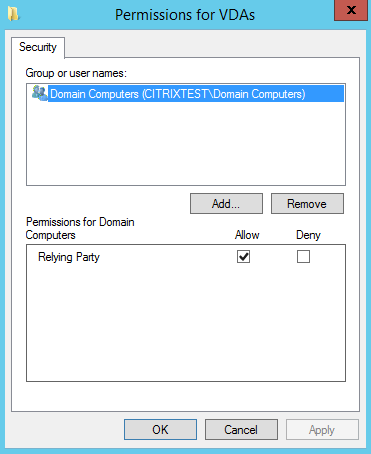

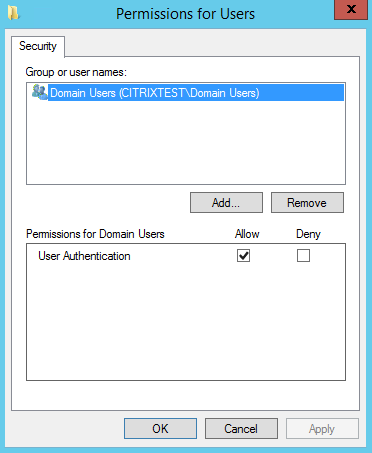

Beschränkungen: Die Liste der VDA-Maschinen, die Benutzer über FAS anmelden können, und die Liste der Benutzer, denen über FAS Zertifikate ausgestellt werden können.

-

VDA-Berechtigungen verwalten ermöglicht Ihnen festzulegen, welche VDAs FAS verwenden dürfen, um den Benutzer anzumelden. Die Liste der VDAs ist standardmäßig auf Domänencomputer eingestellt.

-

Benutzerberechtigungen verwalten ermöglicht Ihnen festzulegen, welche Benutzer FAS verwenden dürfen, um sich bei einem VDA anzumelden. Die Liste der Benutzer ist standardmäßig auf Domänenbenutzer eingestellt.

Hinweis:

Wenn sich die Domäne des FAS-Servers von der der VDAs und Benutzer unterscheidet, müssen die Standardbeschränkungen geändert werden.

Cloud-Regel: Gibt an, ob die Regel angewendet wird, wenn Identitätsnachweise von Citrix Workspace empfangen werden. Wenn Sie eine Verbindung zu Citrix Cloud herstellen, wählen Sie aus, welche Regel für Citrix Cloud verwendet werden soll. Sie können die Regel auch nach der Verbindung mit Citrix Cloud über einen Link im Abschnitt Verbindung mit Citrix Cloud herstellen ändern.

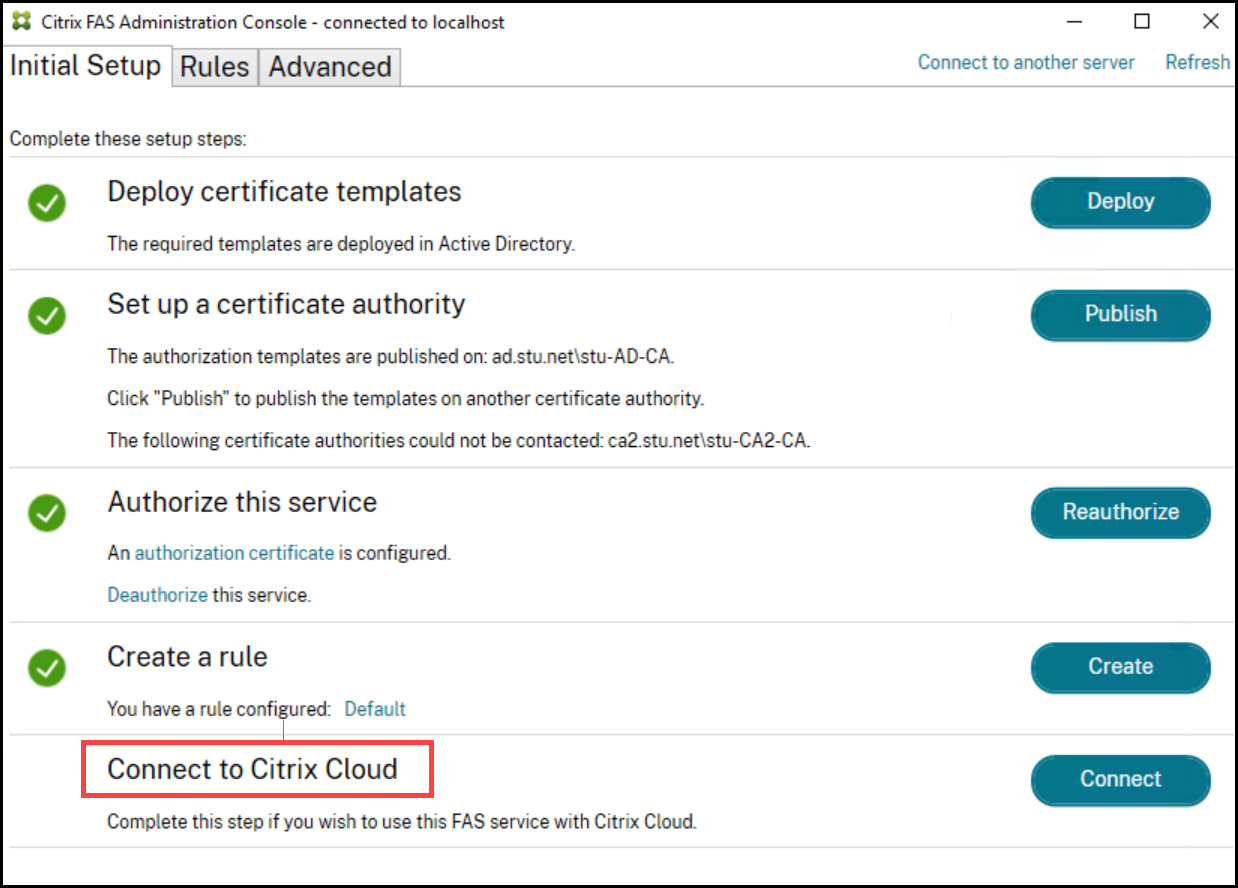

Verbindung mit Citrix Cloud herstellen

Sie können den FAS-Server über Citrix Workspace mit Citrix Cloud verbinden. Siehe diesen Citrix Workspace-Artikel.

-

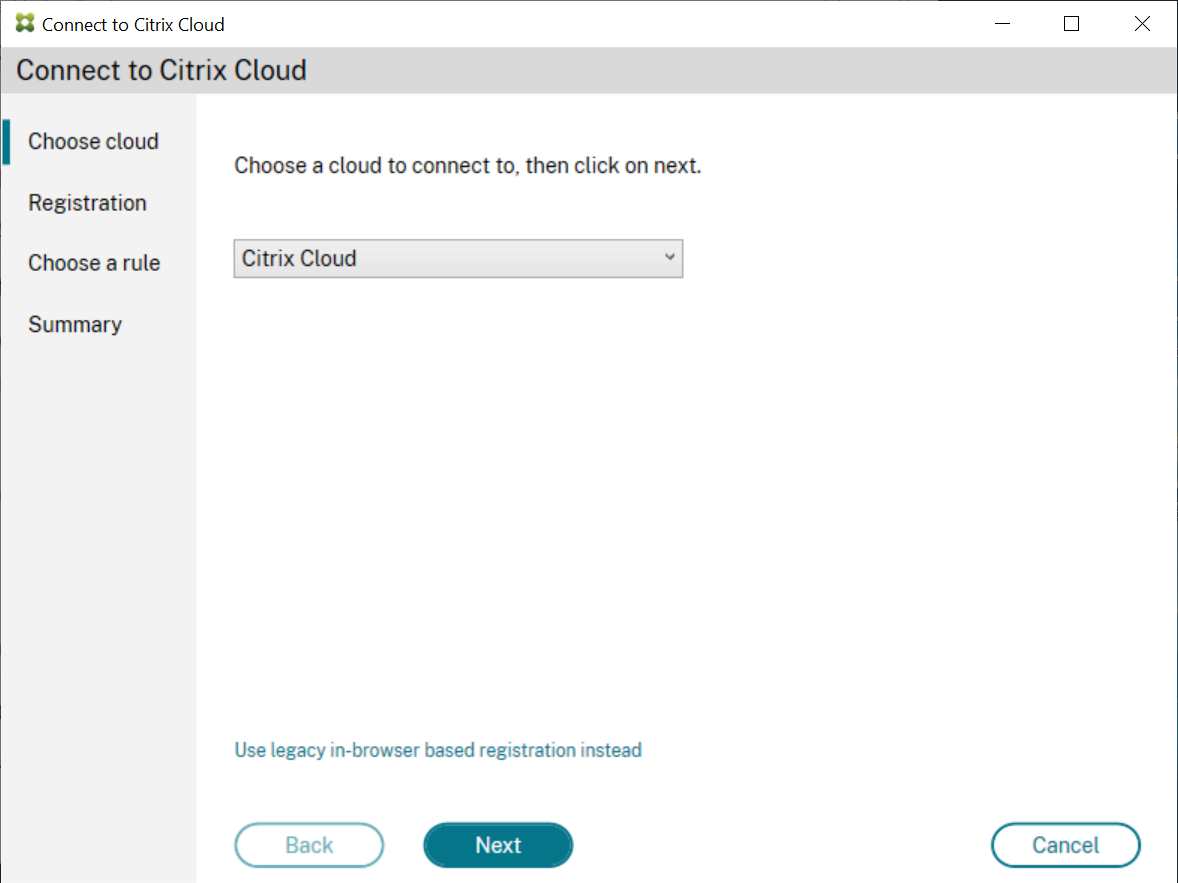

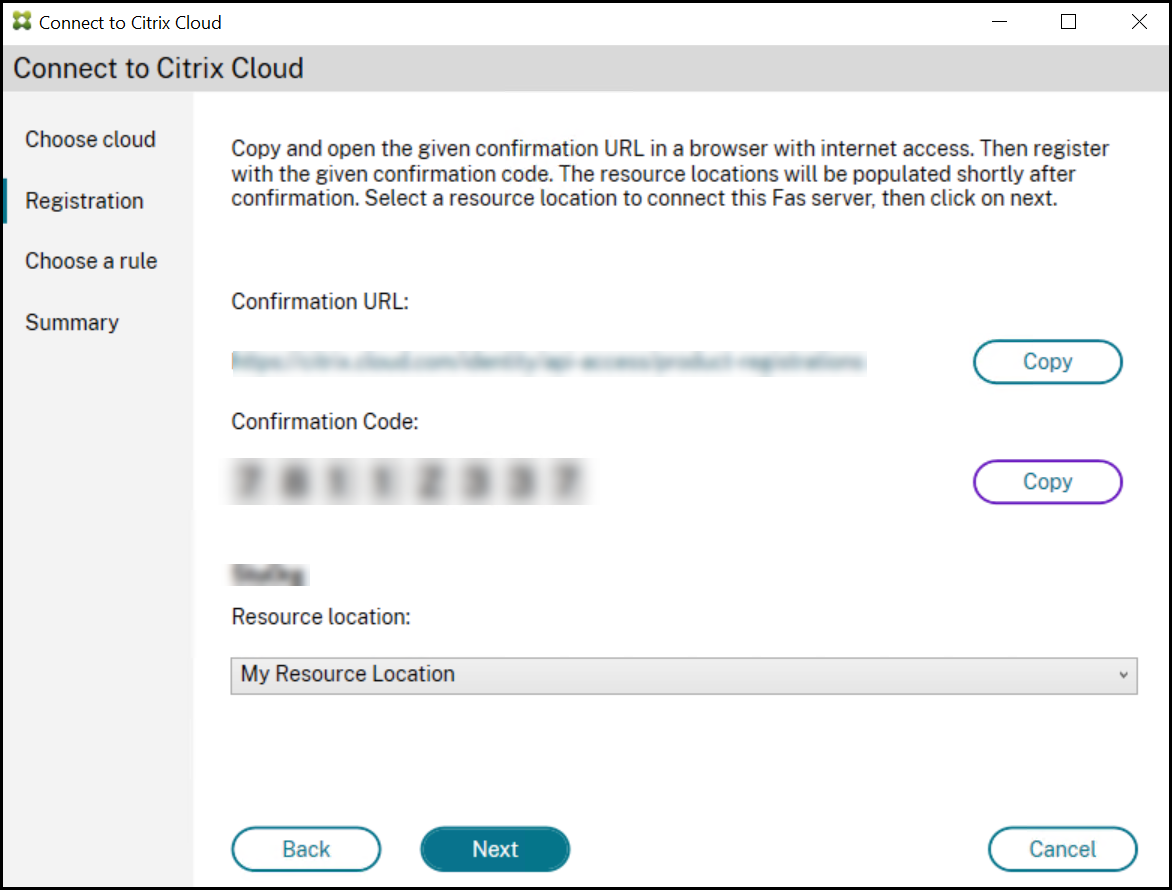

Klicken Sie auf der Registerkarte “Erstkonfiguration” unter Verbindung mit Citrix Cloud herstellen auf Verbinden.

-

Wählen Sie die Cloud aus, mit der Sie eine Verbindung herstellen möchten, und klicken Sie auf Weiter.

Hinweis

In der Vorschau ist nur Citrix Cloud verfügbar.

-

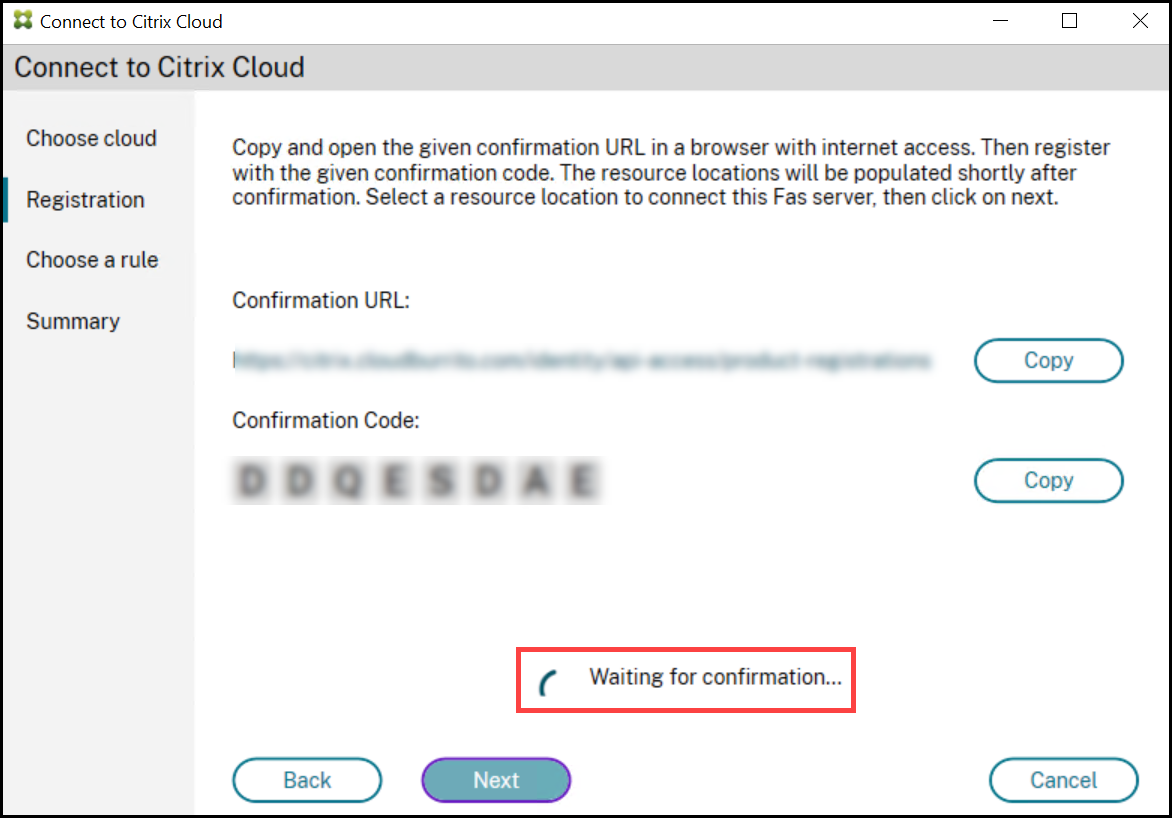

Das Fenster zeigt einen eindeutigen Registrierungscode an, der in Citrix Cloud genehmigt werden muss. Weitere Informationen finden Sie unter Lokale Produkte bei Citrix Cloud registrieren.

-

Sobald der Registrierungscode validiert wurde, wählen Sie den erforderlichen Ressourcenstandort aus der Dropdown-Liste aus.

-

Wählen Sie gegebenenfalls das Kundenkonto und den Ressourcenstandort aus, mit dem Sie den FAS-Server verbinden möchten. Klicken Sie auf Weiter und schließen Sie dann das Bestätigungsfenster.

-

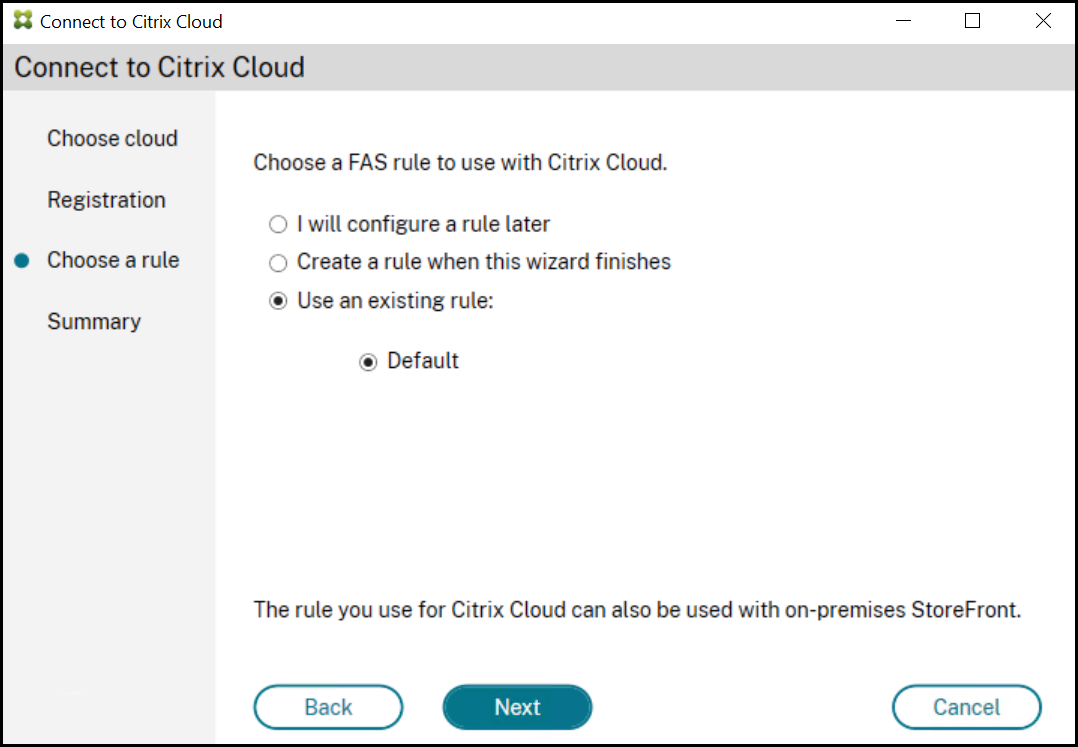

Wählen Sie im Abschnitt Regel auswählen eine bestehende Regel aus oder erstellen Sie eine Regel. Klicken Sie auf Weiter.

-

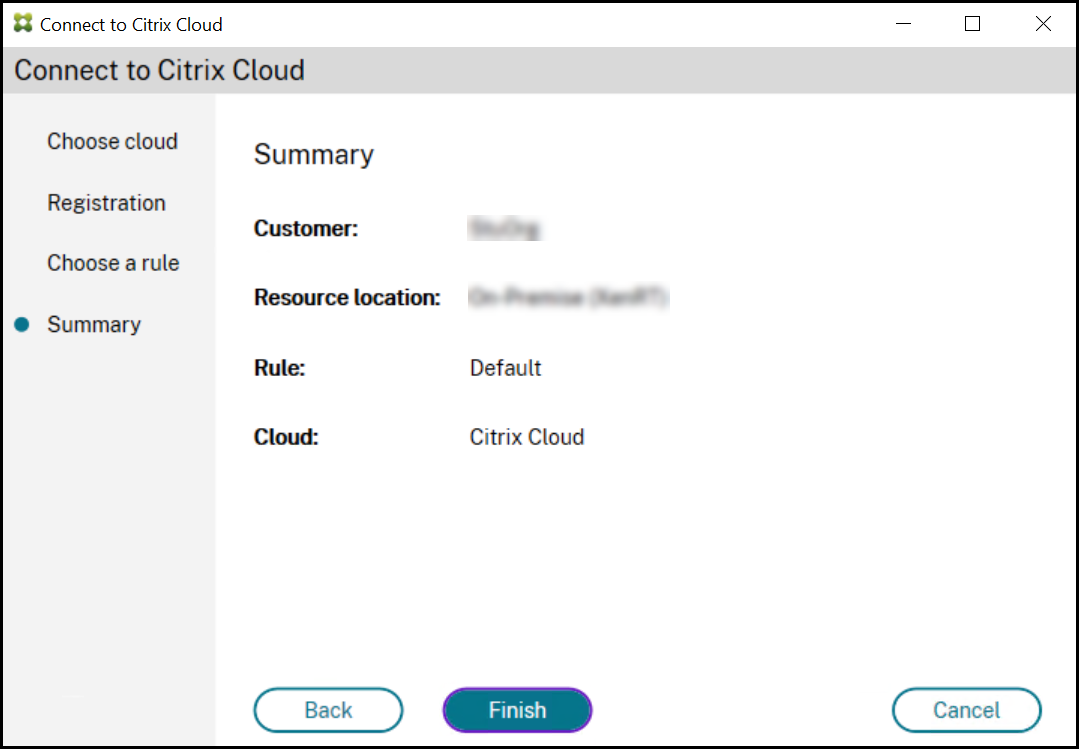

Klicken Sie im Abschnitt Zusammenfassung auf Fertig stellen, um die Verbindung mit Citrix Cloud abzuschließen.

Citrix Cloud registriert den FAS-Server und zeigt ihn auf der Seite “Ressourcenstandorte” in Ihrem Citrix Cloud-Konto an.

Hinweis

Ein lokaler FAS-Server kann Benutzerzertifikate ausstellen, um gleichzeitig den Zugriff auf Citrix Cloud und Citrix Virtual Apps and Desktops zu ermöglichen.

Verbindung mit Citrix Cloud trennen

Nachdem Sie den FAS-Server aus Ihrem Citrix Cloud-Ressourcenstandort entfernt haben, wie in diesem Citrix Workspace-Artikel beschrieben, wählen Sie unter Verbindung mit Citrix Cloud herstellen die Option Deaktivieren.

In diesem Artikel

- Installations- und Einrichtungssequenz

- Installieren des Federated Authentication Service

- Aktivieren des FAS-Plug-ins in StoreFront-Stores

- Konfigurieren des Delivery Controller™

- Konfigurieren der Gruppenrichtlinie

- Verwenden der Verwaltungskonsole des Federated Authentication Service

- Bereitstellen von Zertifikatvorlagen

- Active Directory-Zertifikatdienste einrichten

- Federated Authentication Service autorisieren

- Regeln konfigurieren

- Verbindung mit Citrix Cloud herstellen