This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

HTTPSによるStoreFrontの保護

Citrixは、StoreFrontとユーザーデバイス間の通信をHTTPSで保護することを強く推奨します。これにより、クライアントとStoreFront間で送信されるパスワードやその他のデータが暗号化されます。さらに、特に公共のWi-Fiホットスポットなどの安全でない場所からの接続の場合、プレーンなHTTP接続は中間者攻撃などのさまざまな攻撃によって危険にさらされる可能性があります。適切なIIS構成がない場合、StoreFrontは通信にHTTPを使用します。

構成によっては、ユーザーはゲートウェイまたはロードバランサーを介してStoreFrontにアクセスする場合があります。HTTPS接続はゲートウェイまたはロードバランサーで終端できます。ただし、この場合でもCitrixは、ゲートウェイ、ロードバランサー、およびStoreFront間の安全な接続にHTTPSを使用することを推奨します。NetScalerロードバランサーを使用する場合の証明書要件については、ADCアプライアンスでのサーバー証明書サポートマトリックスのリンクを参照してください。

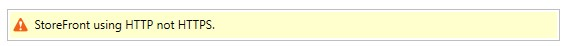

StoreFrontがHTTPS用に構成されていない場合、次の警告が表示されます。

証明書の作成またはインポート

-

StoreFrontのベースURLが、DNSフィールドにCommon NameまたはSubject Alternative Name (SANs)として含まれていることを確認します。StoreFrontサーバーの前にロードバランサーを使用している場合は、サーバーのFQDNとロードバランサーのFQDNの両方をSANsとして含めることをお勧めします。これにより、トラブルシューティングのために特定のStoreFrontサーバーに直接接続できます。

-

組織のエンタープライズルートCAまたはパブリックCAを使用して証明書に署名します。

-

ユーザーがロードバランサーまたはゲートウェイを介してStoreFrontにアクセスする場合、証明書はロードバランサーまたはゲートウェイによって信頼されるだけで済みます。ユーザーがStoreFrontサーバーに直接接続する場合、クライアントは証明書を信頼する必要があります。

証明書をWindowsのPersonal証明書ストアに作成またはインポートする必要があります。インストールされている証明書を表示するには:

- IIS情報サービス (IIS) マネージャーを開きます。

- 接続ペインで、サーバーを選択します。

- サーバー証明書を開きます。

証明書の管理の詳細については、証明書の管理を参照してください。

IISのHTTPS構成

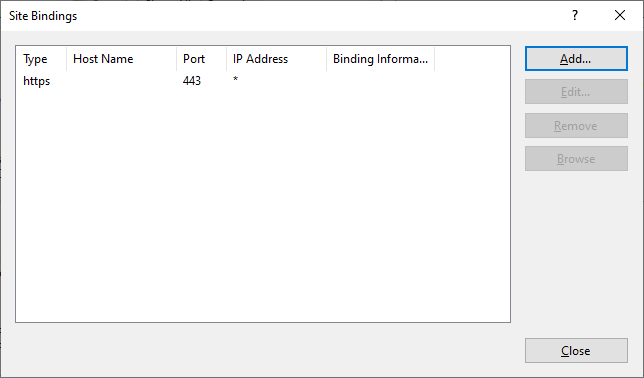

StoreFrontサーバーでMicrosoft Internet Information Services (IIS)をHTTPS用に構成するには:

-

左側のツリービューでDefault Web Site (または適切なWebサイト)を選択します。

-

アクションペインでバインド…をクリックします。

-

バインドウィンドウで追加…をクリックします。

-

種類ドロップダウンでhttpsを選択します。

-

Windows Server 2022以降では、レガシーTLSを無効にするをクリックして、TLS 1.2より古いTLSを無効にします。

古いWindows Serverバージョンでは、Windowsレジストリ設定を使用してレガシーTLSバージョンを無効にできます。詳細については、Windows Serverドキュメントを参照してください。

-

以前にインポートした証明書を選択します。OKを押します。

-

HTTPアクセスを削除するには、HTTPを選択して削除をクリックします。

-

ベースURLを更新して、httpsプロトコルを使用するようにします。

HSTS

サーバー側でHTTPSを有効にした後でも、ユーザーのクライアントデバイスは脆弱です。たとえば、中間者攻撃者はStoreFrontサーバーを偽装し、ユーザーをだましてプレーンなHTTP経由で偽装サーバーに接続させることができます。これにより、ユーザーの資格情報などの機密情報にアクセスされる可能性があります。この解決策は、ユーザーのブラウザーがHTTP経由でサーバーにアクセスしようとしないようにすることです。これは、HTTP Strict Transport Security (HSTS)で実現できます。

HSTSが有効になっている場合、サーバーはWebブラウザーに対し、Webサイトへのリクエストは常にHTTPS経由でのみ行うべきであることを示します。ユーザーがHTTPを使用してURLにアクセスしようとすると、ブラウザーは自動的にHTTPSを使用するように切り替わります。これにより、IISでのサーバー側検証だけでなく、セキュアな接続のクライアント側検証も保証されます。Webブラウザーは、構成された期間、この検証を維持します。

注:

HSTSを有効にすると、同じドメイン上のすべてのWebサイトに影響します。たとえば、Webサイトが

https://www.company.com/Citrix/StoreWebでアクセス可能な場合、HSTSポリシーはhttps://www.company.com下のすべてのWebサイトに適用されますが、これは望ましくない場合があります。

HSTSを有効にするには、いくつかのオプションがあります。

オプション1 - IIS

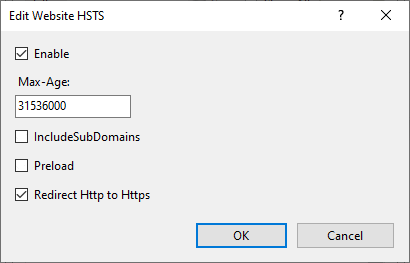

Windows Server 2019以降では、IISでHSTSを構成できます。

- Internet Information Services (IIS) マネージャーを開きます。

- Default Web Site (または適切なWebサイト)を選択します。

- 右側のアクションペインでHSTS…をクリックします。

- 有効にするを選択します。

- 最大有効期間を入力します。例:1年間は31536000。

- 必要に応じてHTTPをHTTPSにリダイレクトするを選択します。

- OKを押します。

オプション2 - StoreFront™管理コンソール

各ストアWebサイトについて:

- ストアを選択し、Webサイトの管理をクリックします。

- Webサイトを選択し、構成…をクリックします。

- 詳細設定タブに移動します。

- 厳格なトランスポートセキュリティを有効にするを選択します。

- 厳格なトランスポートセキュリティポリシーの期間を必要な値に更新します。

- OKをクリックします。

オプション3 - NetScaler®ロードバランサー

StoreFrontサーバーの前にNetScalerロードバランサーを使用している場合は、仮想サーバーでHSTSを構成できます。詳細については、NetScalerドキュメントを参照してください。

共有

共有

この記事の概要

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.