インストールと構成

インストールとセットアップの順序

- Federated Authentication Service (FAS) のインストール

- StoreFrontストアでのFASプラグインの有効化

- Delivery Controllerの構成

- グループポリシーの構成

- FAS管理コンソールの使用:

-

Federated Authentication Serviceのインストール

セキュリティのため、CitrixではFederated Authentication Service (FAS) を専用サーバーにインストールすることを推奨しています。このサーバーは、ドメインコントローラーまたは証明機関と同様の方法で保護する必要があります。FASは、以下のいずれかの方法でインストールできます。

- Citrix Virtual Apps and Desktops™インストーラー。ISOを挿入したときに自動実行スプラッシュ画面に表示される Federated Authentication Service ボタンから

- Citrix Virtual Apps and Desktops ISOの

x64\XenDesktop Setup\XenDesktopFasSetup.exeにあるXenDesktopFasSetup.exe -

スタンドアロンFASインストーラーファイルである

FasSetup_xxxx.exe(Citrix Downloadsで入手可能) -

これらのいずれかをインストールすると、以下のコンポーネントがインストールされます。

- Federated Authentication Service

- 高度なFAS構成のためのPowerShellスナップインコマンドレット

- FAS管理コンソール

- FASグループポリシーテンプレート(CitrixFederatedAuthenticationService.admxまたはCitrixFederatedAuthenticationService.adml)

- 証明書テンプレートファイル

- パフォーマンスカウンターとイベントログ

- FASの常時オン追跡をサポートするCitrix Telemetry Service

- 常時オン追跡などの診断情報を収集するために使用できるアプリケーションであるCitrix Scout

インストーラーの詳細については、「FASインストールのコマンドラインオプション」を参照してください。

FASのアップグレード

インプレースアップグレードを使用して、FASを新しいバージョンにアップグレードできます。アップグレードする前に、以下を考慮してください。

- インプレースアップグレードを実行すると、すべてのFASサーバー設定が保持されます。

- FASをアップグレードする前に、FAS管理コンソールを閉じてください。

- 常に少なくとも1つのFASサーバーが利用可能であることを確認してください。Federation Authentication Serviceが有効なStoreFront™サーバーからサーバーに到達できない場合、ユーザーはログオンしたりアプリケーションを起動したりできません。

アップグレードを開始するには、Citrix Virtual Apps and DesktopsインストーラーまたはスタンドアロンFASインストーラーファイルからFASをインストールします。

StoreFrontストアでのFASプラグインの有効化

注:

FASをCitrix Cloudでのみ使用している場合は、この手順は不要です。

StoreFrontストアでFASプラグインを有効にする方法の詳細については、https://docs.citrix.com/en-us/storefront/current-release/configure-authentication-and-delegation/fasを参照してください。

Delivery Controller™の構成

注:

FASをCitrix Cloudでのみ使用している場合は、この手順は不要です。

FASを使用するには、Citrix Virtual AppsまたはCitrix Virtual Desktops™ Delivery Controllerを構成して、接続するStoreFrontサーバーを信頼するようにします。Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $true PowerShellコマンドレットを実行します。このコマンドは、サイト内のDelivery Controllerの数に関係なく、サイトごとに1回実行します。

グループポリシーの構成

FASをインストールした後、インストールで提供されるグループポリシーテンプレートを使用して、グループポリシー内のサーバーの完全修飾ドメイン名(FQDN)を指定します。

重要:

チケットを要求するStoreFrontサーバーとチケットを償還するVirtual Delivery Agent(VDA)が、グループポリシーオブジェクトによって適用される自動サーバー番号付けを含め、FQDNの同一の構成を持っていることを確認してください。

簡素化のため、以下の例では、すべてのマシンに適用される単一のポリシーをドメインレベルで構成します。ただし、これは必須ではありません。FASは、StoreFrontサーバー、VDA、およびFAS管理コンソールを実行しているマシンが同じFQDNのリストを参照している限り機能します。手順6を参照してください。

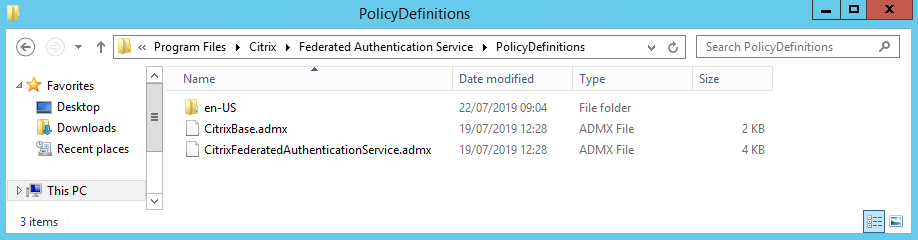

手順1. FASをインストールしたサーバーで、C:\Program Files\Citrix\Federated Authentication Service\PolicyDefinitions\CitrixFederatedAuthenticationService.admxおよびCitrixBase.admxファイルと、en-USフォルダーを見つけます。

-

-

手順2. これらのファイルをドメインコントローラーにコピーし、C:\Windows\PolicyDefinitionsおよびen-USサブフォルダーに配置します。

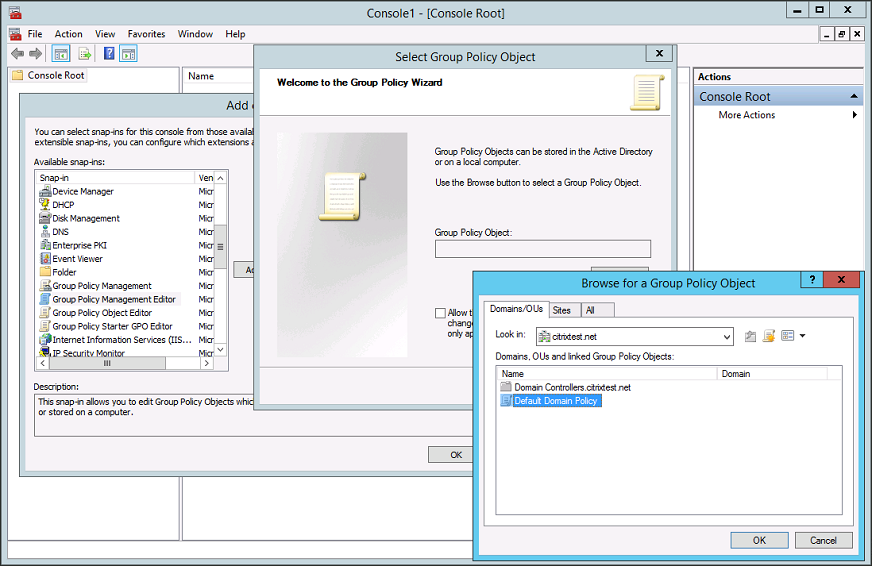

手順3. Microsoft Management Console(コマンドラインからmmc.exe)を実行します。メニューバーから、[ファイル]>[スナップインの追加と削除] を選択します。[グループポリシー管理エディター] を追加します。

グループポリシーオブジェクトの入力を求められたら、[参照] を選択し、[既定のドメインポリシー] を選択します。または、選択したツールを使用して、環境に適したポリシーオブジェクトを作成して選択することもできます。このポリシーは、影響を受けるCitrixソフトウェア(VDA、StoreFrontサーバー、管理ツール)を実行しているすべてのマシンに適用する必要があります。

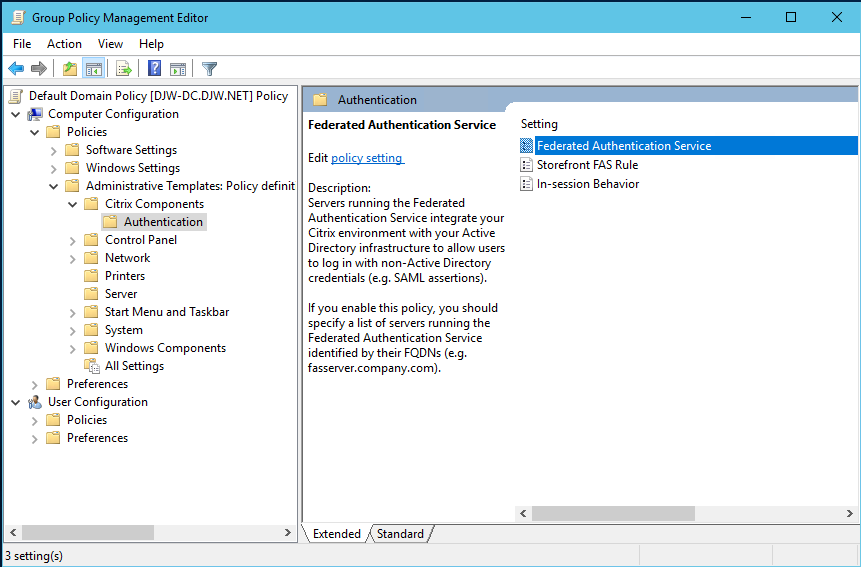

手順4. [コンピューターの構成/ポリシー/管理用テンプレート/Citrixコンポーネント/認証]にある Federated Authentication Service ポリシーに移動します。

注:

Federated Authentication Serviceポリシー設定は、CitrixBase.admx/CitrixBase.admlテンプレートファイルをPolicyDefinitionsフォルダーに追加した場合にのみ、ドメインGPOで利用できます。手順3の後、Federated Authentication Serviceポリシー設定は、[管理用テンプレート]>[Citrixコンポーネント]>[認証] フォルダーに表示されます。

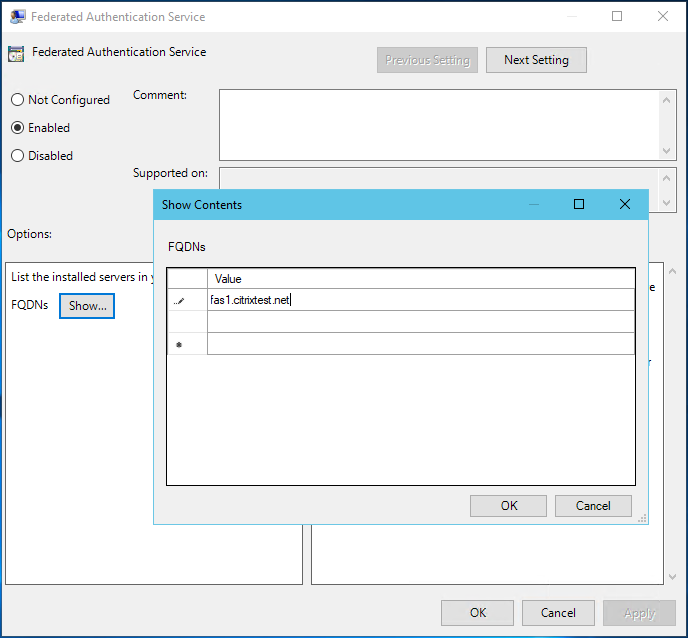

- Step 5. フェデレーション認証サービスポリシーを開き、有効を選択します。これにより、表示ボタンを選択できるようになり、FASサーバーのFQDNを構成できます。

Step 6. FASサーバーのFQDNを入力します。

-

重要:

-

-

複数のFQDNを入力する場合、VDAs、StoreFrontサーバー(存在する場合)、およびFASサーバーから見て、リストの順序は一貫している必要があります。グループポリシー設定を参照してください。

Step 7. OKをクリックしてグループポリシーウィザードを終了し、グループポリシーの変更を適用します。変更を有効にするには、マシンを再起動するか(またはコマンドラインからgpupdate /forceを実行する)、必要がある場合があります。

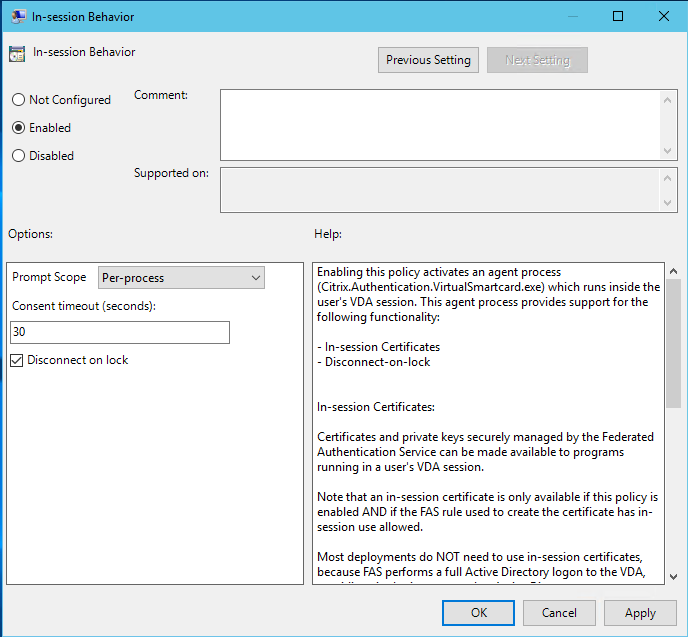

セッション内動作

このポリシーは、ユーザーのVDAセッションでエージェントプロセスをアクティブ化し、セッション内証明書、同意、およびロック時の切断をサポートします。セッション内証明書は、このポリシーが有効であり、かつ証明書の作成に使用されたFASルールでセッション内使用が許可されている場合にのみ利用可能です。ルールの構成を参照してください。

有効にすると、このポリシーが有効になり、FASエージェントプロセスがユーザーのVDAセッションで実行できるようになります。

無効にすると、このポリシーが無効になり、FASエージェントプロセスが実行されなくなります。

プロンプトスコープ

このポリシーが有効な場合、プロンプトスコープは、アプリケーションがセッション内証明書を使用することを許可するための同意をユーザーにどのように求めるかを制御します。次の3つのオプションがあります。

- 同意不要 — このオプションはセキュリティプロンプトを無効にし、秘密鍵はサイレントに使用されます。

- プロセスごとの同意 — 実行中の各プログラムが個別に同意を求めます。

- セッションごとの同意 — ユーザーがOKをクリックすると、このオプションはセッション内のすべてのプログラムに適用されます。

同意タイムアウト

このポリシーが有効な場合、同意タイムアウトは、同意が持続する期間(秒単位)を制御します。たとえば、300秒の場合、ユーザーは5分ごとにプロンプトが表示されます。値がゼロの場合、秘密鍵の操作ごとにユーザーにプロンプトが表示されます。

ロック時の切断

このポリシーが有効な場合、ユーザーが画面をロックすると、ユーザーのセッションは自動的に切断されます。この動作は、「スマートカード取り外し時の切断」ポリシーに似ています。ユーザーがActive Directoryのログオン資格情報を持っていない場合に、この機能を使用します。

注:

ロック時の切断ポリシーは、VDA上のすべてのセッションに適用されます。

-

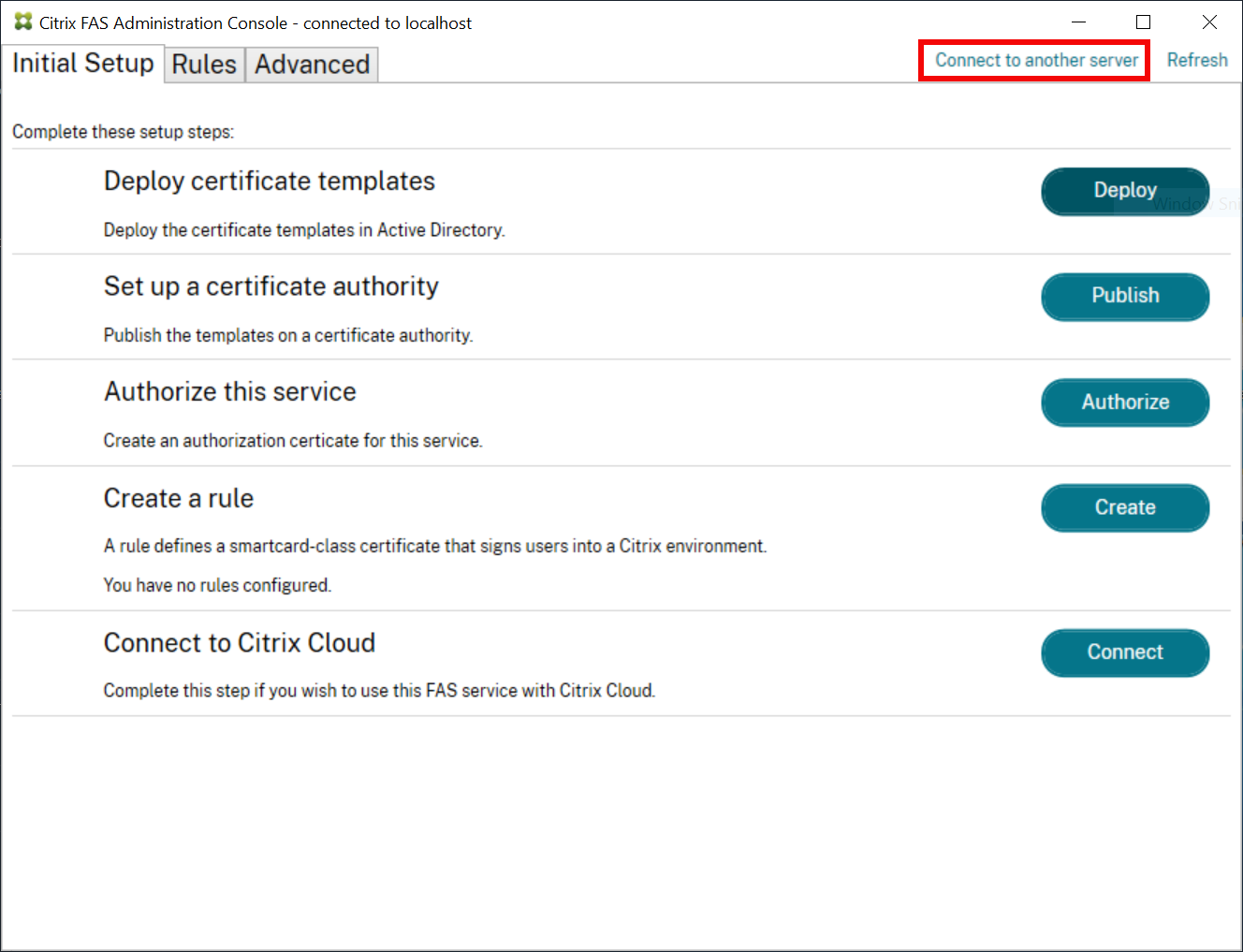

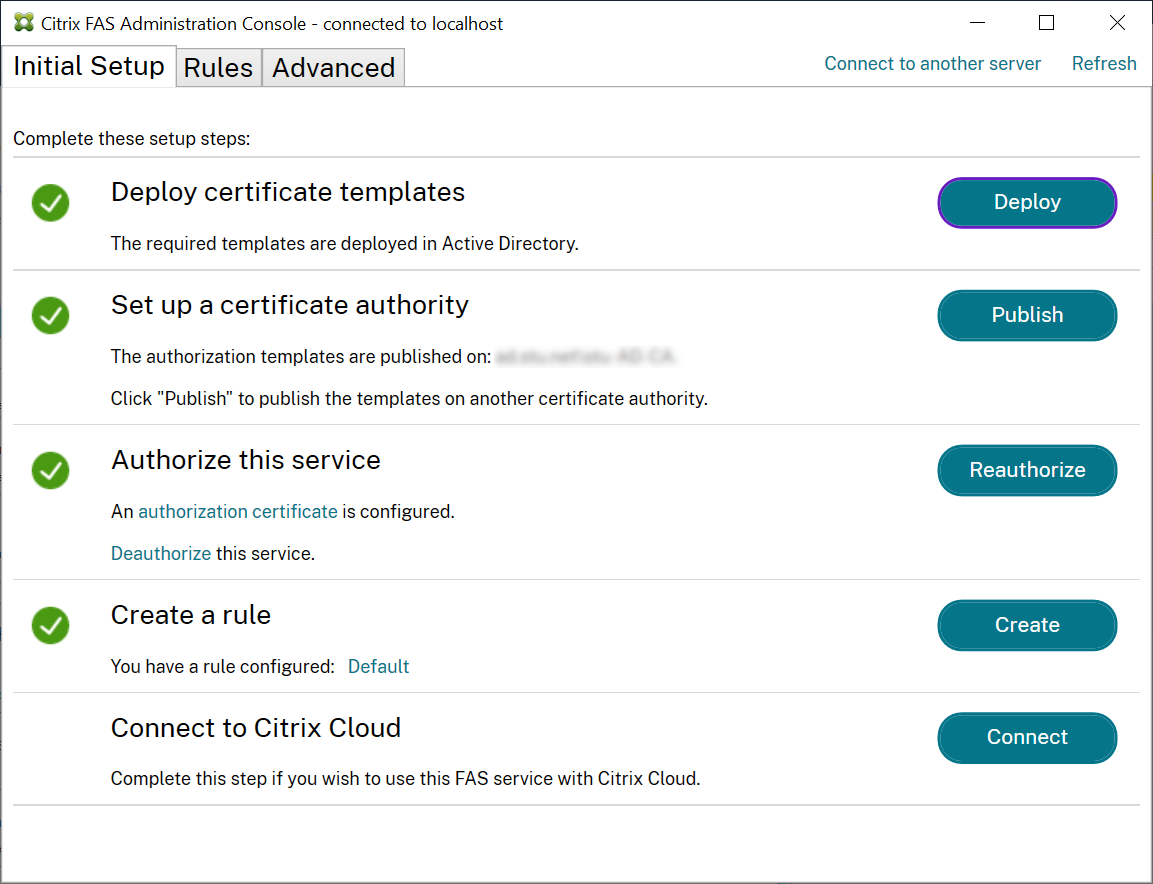

フェデレーション認証サービス管理コンソールの使用

-

注:

FAS管理コンソールはほとんどの展開に適していますが、PowerShellインターフェイスはより高度なオプションを提供します。FAS PowerShellコマンドレットの詳細については、PowerShellコマンドレットを参照してください。

FAS管理コンソールはFASの一部としてインストールされます。アイコン(Citrix Federated Authentication Service)はスタートメニューに配置されます。

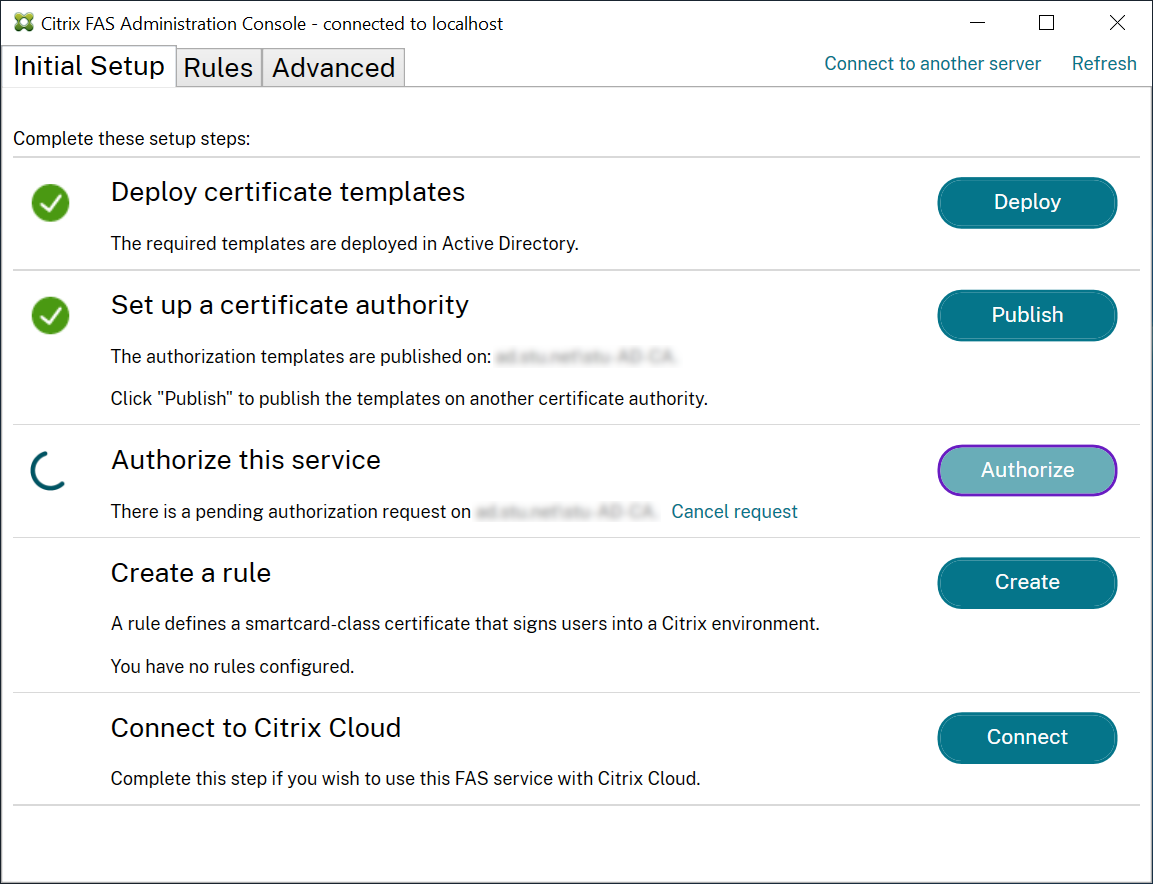

管理コンソールを初めて使用する際には、次のプロセスを通じてガイドされます。

- 証明書テンプレートの展開

- 証明機関の設定

- FASが証明機関を使用するための承認

OS構成ツールを使用して、一部の手順を手動で完了することもできます。

FAS管理コンソールは、デフォルトでローカルのFASサービスに接続します。必要に応じて、コンソールの右上にある別のサーバーに接続を使用して、リモートサービスに接続できます。

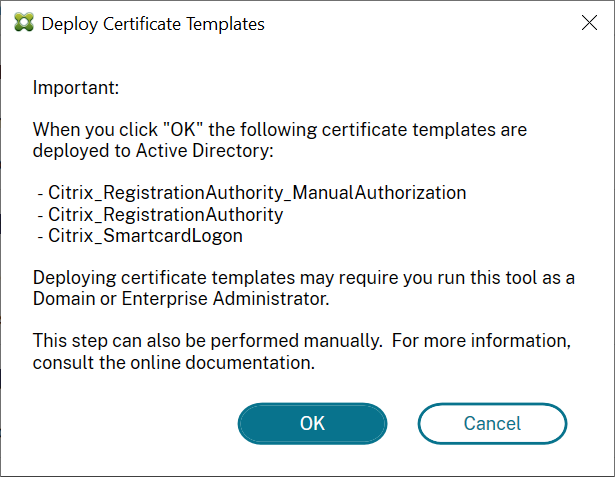

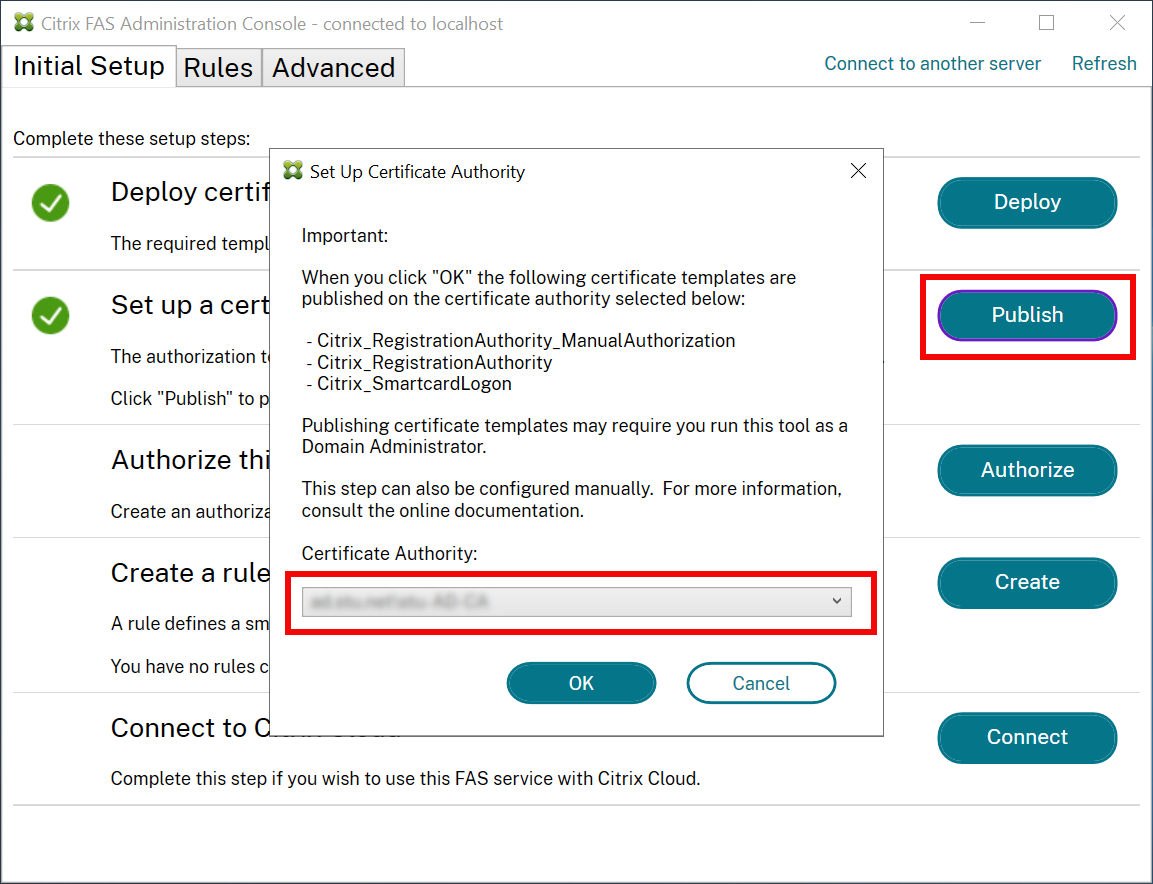

証明書テンプレートの展開

他のソフトウェアとの相互運用性の問題を回避するため、FASは独自の用途のために3つのCitrix証明書テンプレートを提供します。

- Citrix_RegistrationAuthority_ManualAuthorization

- Citrix_RegistrationAuthority

- Citrix_SmartcardLogon

これらのテンプレートはActive Directoryに登録する必要があります。展開ボタンをクリックし、次にOKをクリックします。

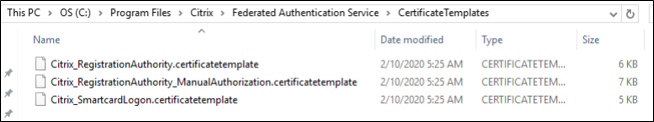

テンプレートの構成は、FASとともにインストールされる拡張子.certificatetemplateのXMLファイルにあります。場所は次のとおりです。

C:\Program Files\Citrix\Federated Authentication Service\CertificateTemplates

これらのテンプレートファイルをインストールする権限がない場合は、Active Directory管理者に渡してください。

テンプレートを手動でインストールするには、テンプレートを含むフォルダーから以下のPowerShellコマンドを実行します。

$template = [System.IO.File]::ReadAllBytes("$Pwd\Citrix_SmartcardLogon.certificatetemplate")

$CertEnrol = New-Object -ComObject X509Enrollment.CX509EnrollmentPolicyWebService

$CertEnrol.InitializeImport($template)

$comtemplate = $CertEnrol.GetTemplates().ItemByIndex(0)

$writabletemplate = New-Object -ComObject X509Enrollment.CX509CertificateTemplateADWritable

$writabletemplate.Initialize($comtemplate)

$writabletemplate.Commit(1, $NULL)

<!--NeedCopy-->

Active Directory証明書サービスの設定

Citrix証明書テンプレートをインストールした後、1つ以上のMicrosoft Enterprise証明機関サーバーで公開する必要があります。Active Directory証明書サービスの展開方法については、Microsoftのドキュメントを参照してください。

証明機関を管理する権限を持つユーザーは、少なくとも1つのサーバーでテンプレートを公開する必要があります。[証明機関のセットアップ] を使用して公開します。

(証明書テンプレートは、Microsoft証明機関コンソールを使用して公開することもできます。)

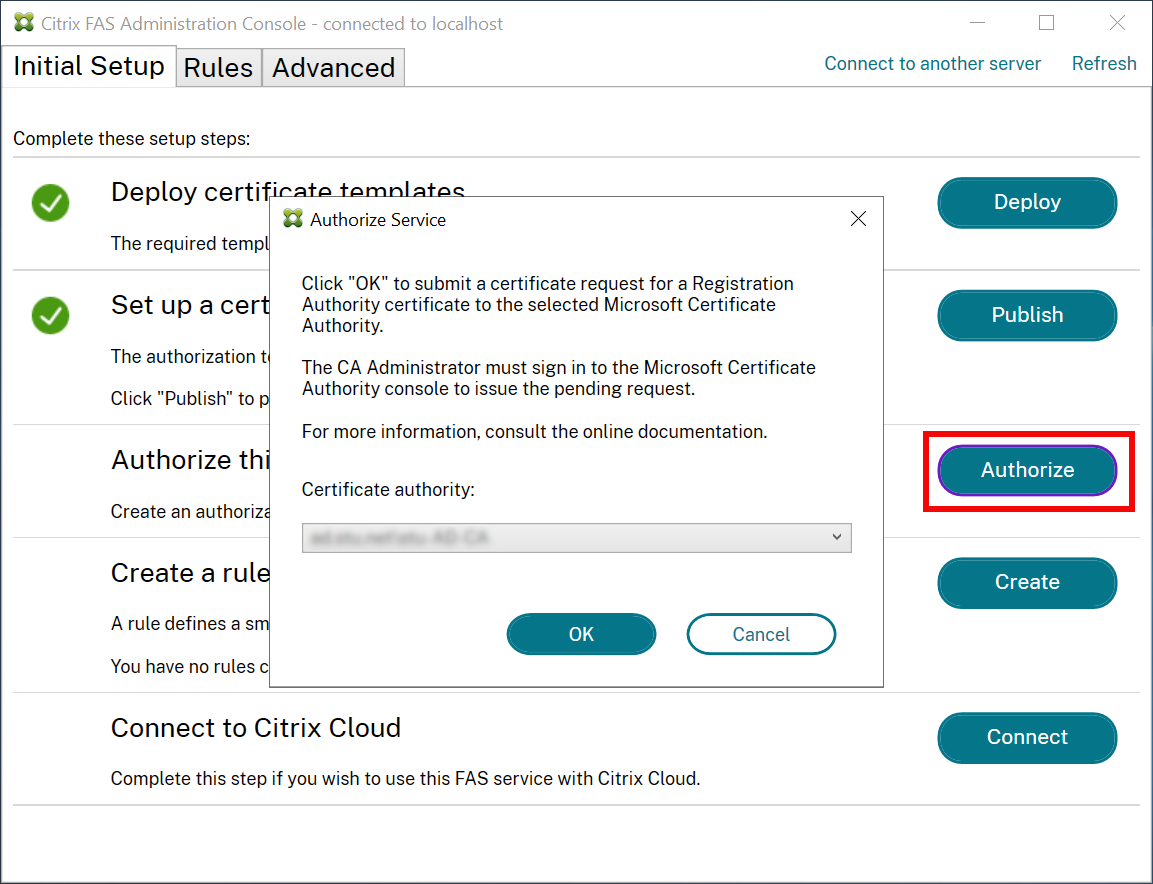

Federated Authentication Serviceの承認

この手順により、FASの承認が開始されます。管理コンソールは、Citrix_RegistrationAuthority_ManualAuthorizationテンプレートを使用して証明書要求を生成し、そのテンプレートを公開している証明機関のいずれかに送信します。

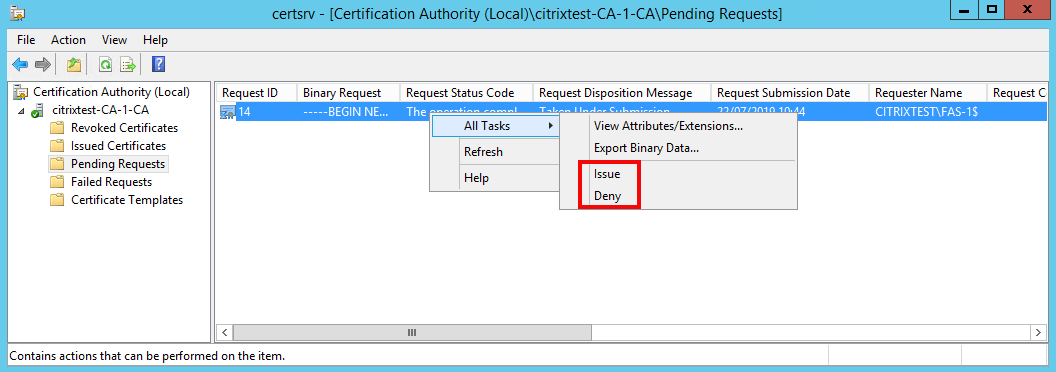

要求が送信されると、Microsoft証明機関コンソールの [保留中の要求] リストに、FASマシンアカウントからの保留中の要求として表示されます。FASの構成を続行する前に、証明機関管理者はその要求を発行または拒否する必要があります。

管理者が [発行] または [拒否] を選択するまで、FAS管理コンソールにはビジー状態の「スピナー」が表示されます。

Microsoft証明機関コンソールで、[すべてのタスク] を右クリックし、証明書要求に対して [発行] または [拒否] を選択します。[発行] を選択すると、FAS管理コンソールに承認証明書が表示されます。[拒否] を選択すると、コンソールにエラーメッセージが表示されます。

FAS管理コンソールは、このプロセスが完了したことを自動的に検出します。これには数分かかる場合があります。

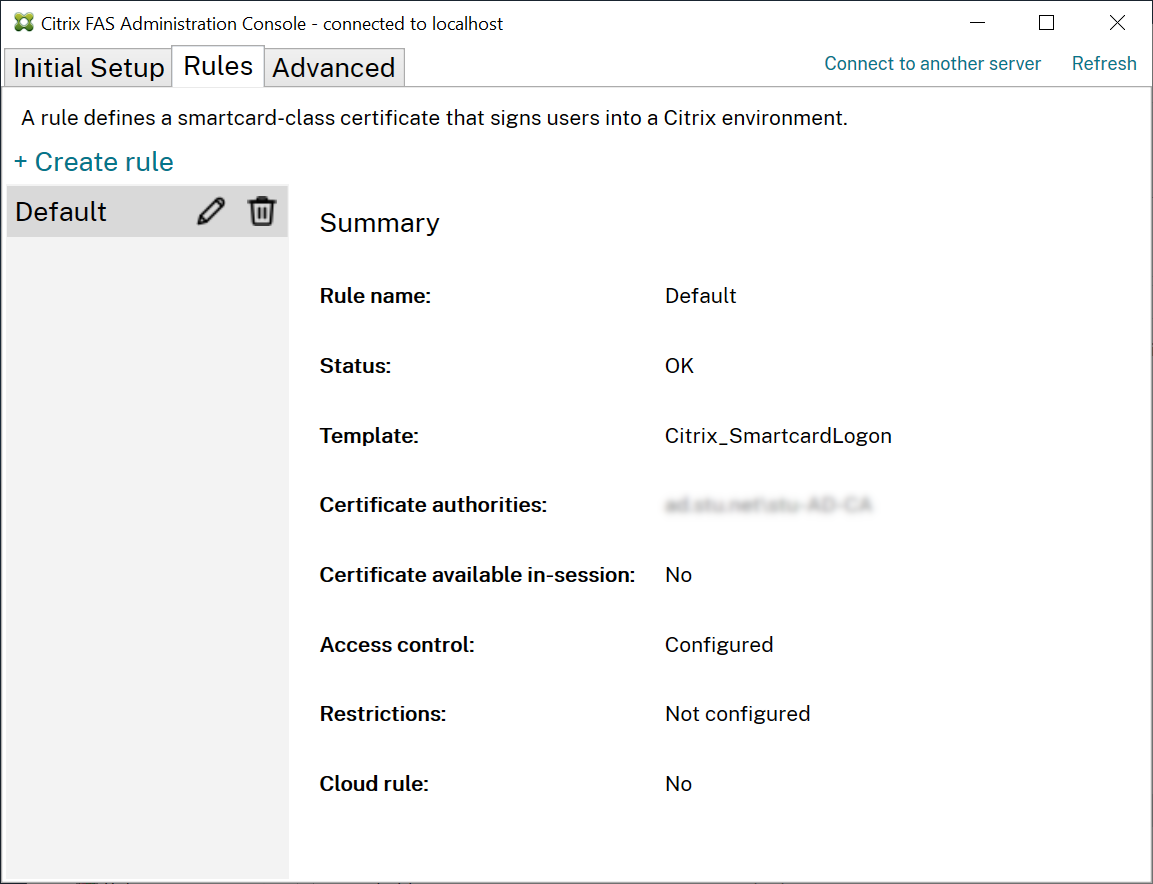

ルールの構成

FASは、StoreFrontの指示に従って、VDAログオンおよびセッション内使用の証明書の発行を承認するためにルールを使用します。

各ルールは以下を指定します。

- 証明書を要求することを信頼されているStoreFrontサーバー

- 証明書が要求されるユーザーのセット

- 証明書の使用を許可されているVDAマシン

Citrixは、FASに接続する際にStoreFrontが同じ名前のルールを要求するため、「default」という名前のルールを作成することを推奨します。

異なる証明書テンプレートや証明機関を参照し、異なるプロパティと権限を持つように構成するカスタムルールをさらに作成できます。これらのルールは、異なるStoreFrontサーバーまたはWorkspaceで使用するように構成できます。グループポリシー構成オプションを使用して、StoreFrontサーバーがカスタムルールを名前で要求するように構成します。

[作成](または [ルール] タブの [ルールの作成])をクリックして、ルールを作成するための情報を収集するルール作成ウィザードを開始します。[ルール] タブには、各ルールの概要が表示されます。

ウィザードは以下の情報を収集します。

テンプレート: ユーザー証明書の発行に使用される証明書テンプレートです。これはCitrix_SmartcardLogonテンプレート、またはその変更されたコピーである必要があります(証明書テンプレートを参照)。

証明機関: ユーザー証明書を発行し、テンプレートを公開する証明機関です。FASは、フェールオーバーと負荷分散のために複数の証明機関の追加をサポートしています。選択した証明機関のステータスが「テンプレート利用可能」と表示されていることを確認してください。証明機関の管理を参照してください。

セッション内使用: [セッション内使用を許可] オプションは、VDAへのログオン後に証明書を使用できるかどうかを制御します。

- [セッション内使用を許可] が選択されていない場合(デフォルト、推奨)—証明書はログオンまたは再接続にのみ使用され、ユーザーは認証後に証明書にアクセスできません。

-

[セッション内使用を許可] が選択されている場合—ユーザーは認証後に証明書にアクセスできます。ほとんどのお客様はこのオプションを選択しないでください。イントラネットのWebサイトやファイル共有など、VDAセッション内からアクセスされるリソースは、Kerberosシングルサインオンを使用してアクセスできるため、セッション内証明書は必要ありません。

「セッション内での使用を許可」を選択した場合、セッション内動作グループポリシーも有効にしてVDAに適用する必要があります。ログオン後、アプリケーションで使用するために証明書がユーザーの個人証明書ストアに配置されます。たとえば、VDAセッション内でWebサーバーへのTLS認証が必要な場合、Internet Explorerはその証明書を使用できます。

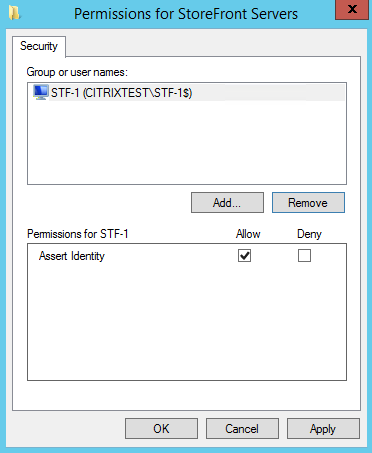

アクセスコントロール: ユーザーのログオンまたは再接続のために証明書を要求することを許可された、信頼済みStoreFrontサーバーマシンのリスト。これらのすべての権限に対して、個々のADオブジェクトまたはグループを追加できます。

重要:

アクセスコントロールの設定はセキュリティ上重要であり、慎重に管理する必要があります。

注:

FASサーバーをCitrix Cloudでのみ使用している場合、アクセスコントロールを構成する必要はありません。規則がCitrix Cloudによって使用される場合、StoreFrontのアクセス許可は無視されます。Citrix CloudとオンプレミスのStoreFront展開の両方で同じ規則を使用できます。オンプレミスのStoreFrontによって規則が使用される場合、StoreFrontのアクセス許可は引き続き適用されます。

デフォルトの権限(「IDアサート」許可)はすべてを拒否します。したがって、StoreFrontサーバーを明示的に許可する必要があります。

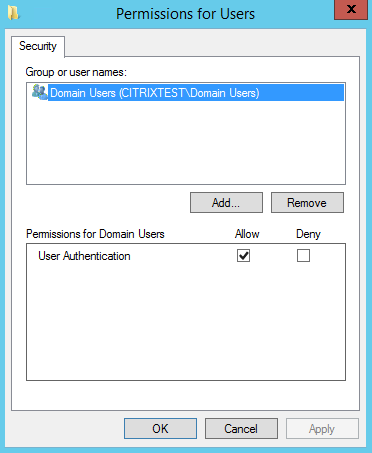

制限: FASを使用してユーザーをログオンできるVDAマシンのリストと、FASを介して証明書を発行できるユーザーのリスト。

-

VDA権限の管理では、FASを使用してユーザーをログオンできるVDAを指定できます。VDAのリストはデフォルトでDomain Computersです。

-

ユーザー権限の管理では、FASを使用してVDAにサインインできるユーザーを指定できます。ユーザーのリストはデフォルトでDomain Usersです。

注:

FASサーバーのドメインがVDAおよびユーザーのドメインと異なる場合、デフォルトの制限を変更する必要があります。

クラウド規則: Citrix WorkspaceからIDアサーションが受信されたときに、その規則が適用されるかどうかを示します。Citrix Cloudに接続するときに、Citrix Cloudで使用する規則を選択します。Citrix Cloudに接続した後、「Citrix Cloudへの接続」セクションのリンクから規則を変更することもできます。

Citrix Cloudへの接続

FASサーバーをCitrix WorkspaceでCitrix Cloudに接続できます。詳しくは、こちらのCitrix Workspaceの記事を参照してください。

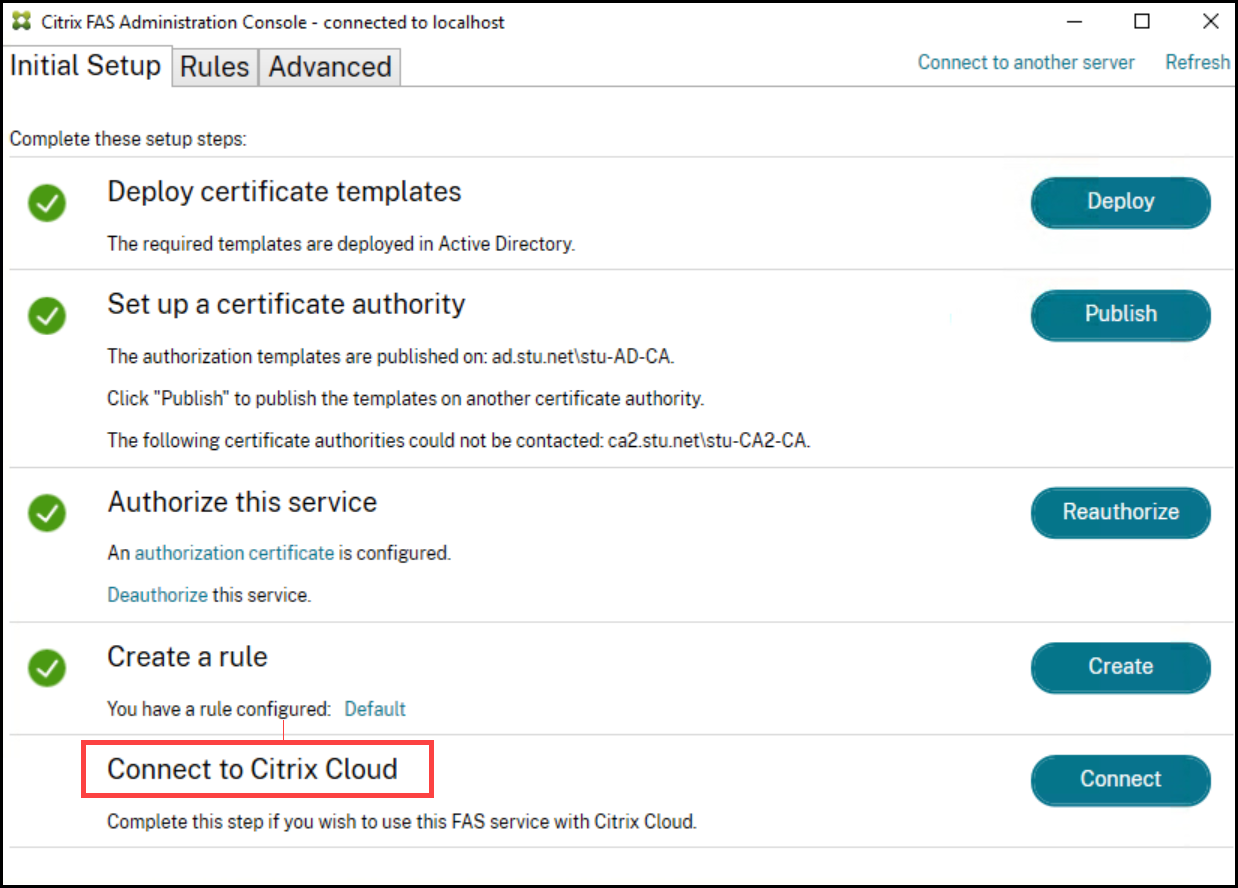

-

[初期セットアップ] タブの「Citrix Cloudへの接続」で、[接続] をクリックします。

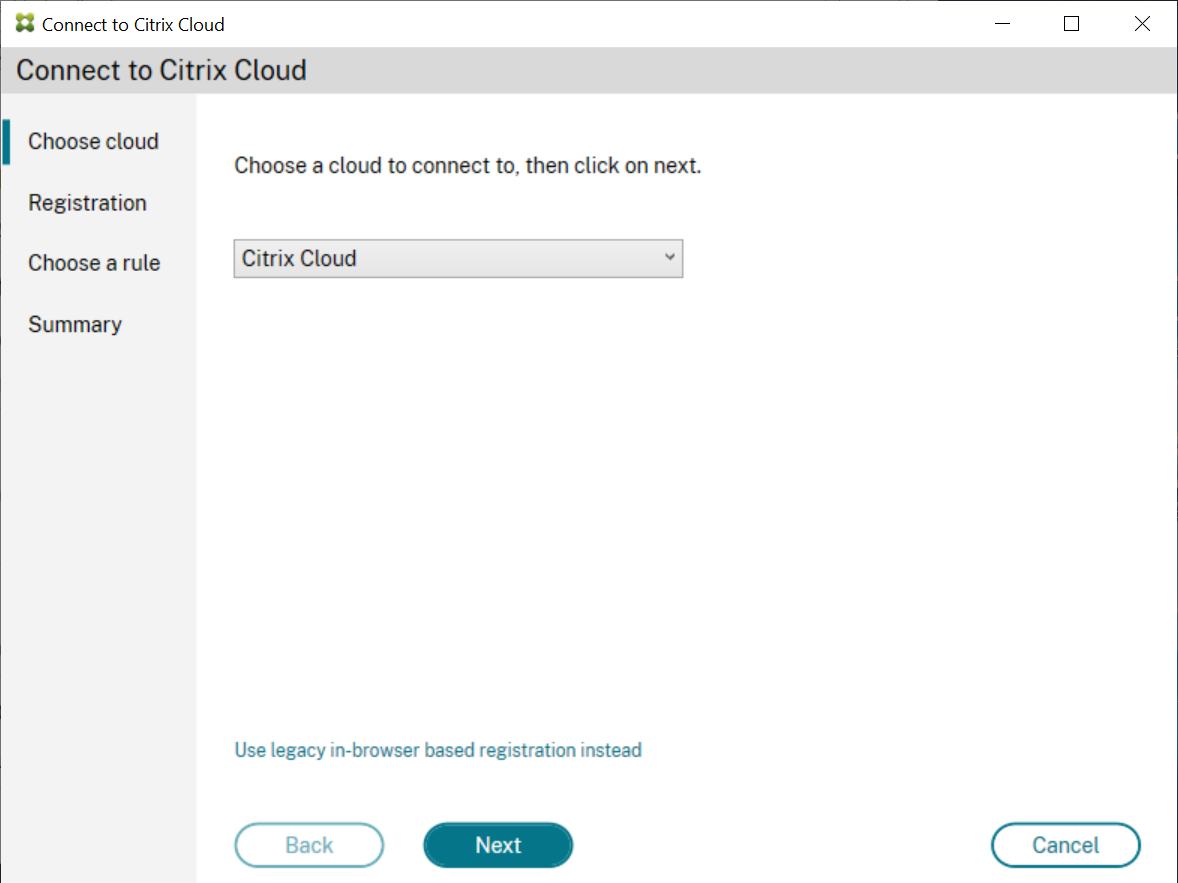

-

接続するクラウドを選択し、[次へ] をクリックします。

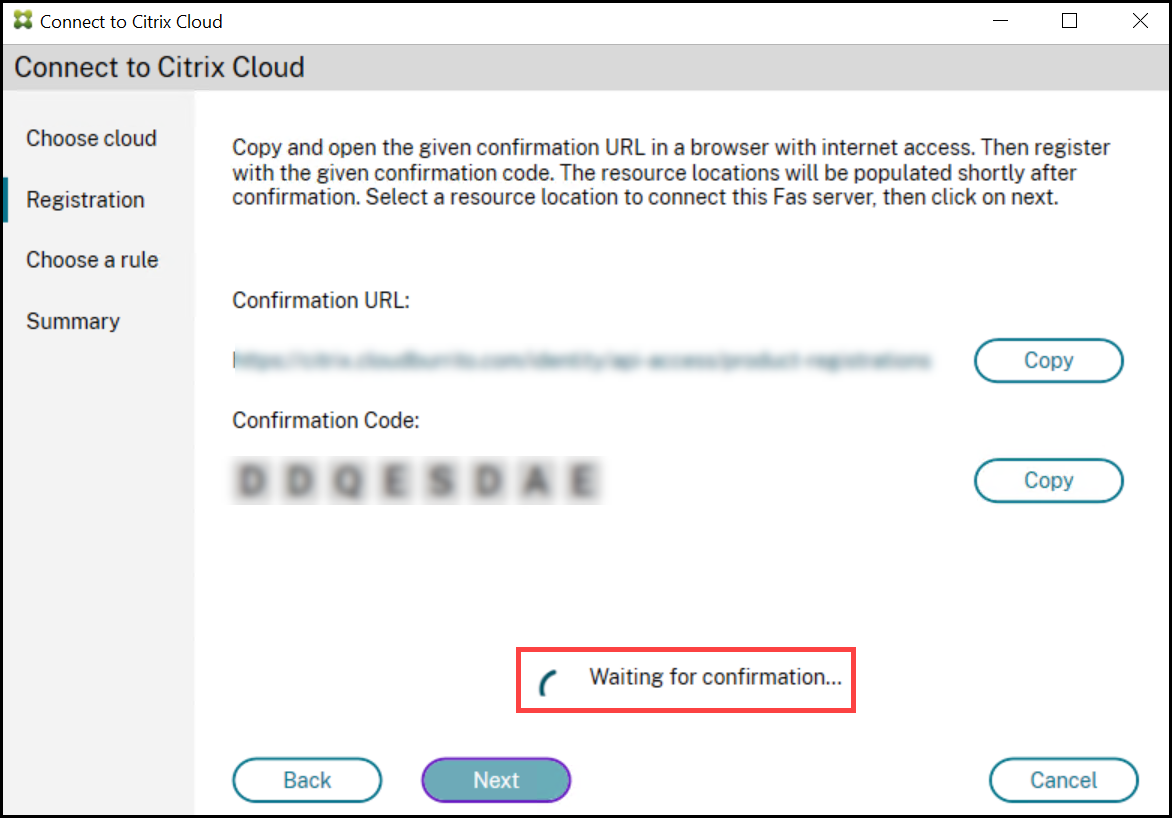

-

ウィンドウに一意の登録コードが表示されます。このコードはCitrix Cloudで承認する必要があります。詳しくは、オンプレミス製品をCitrix Cloudに登録するを参照してください。

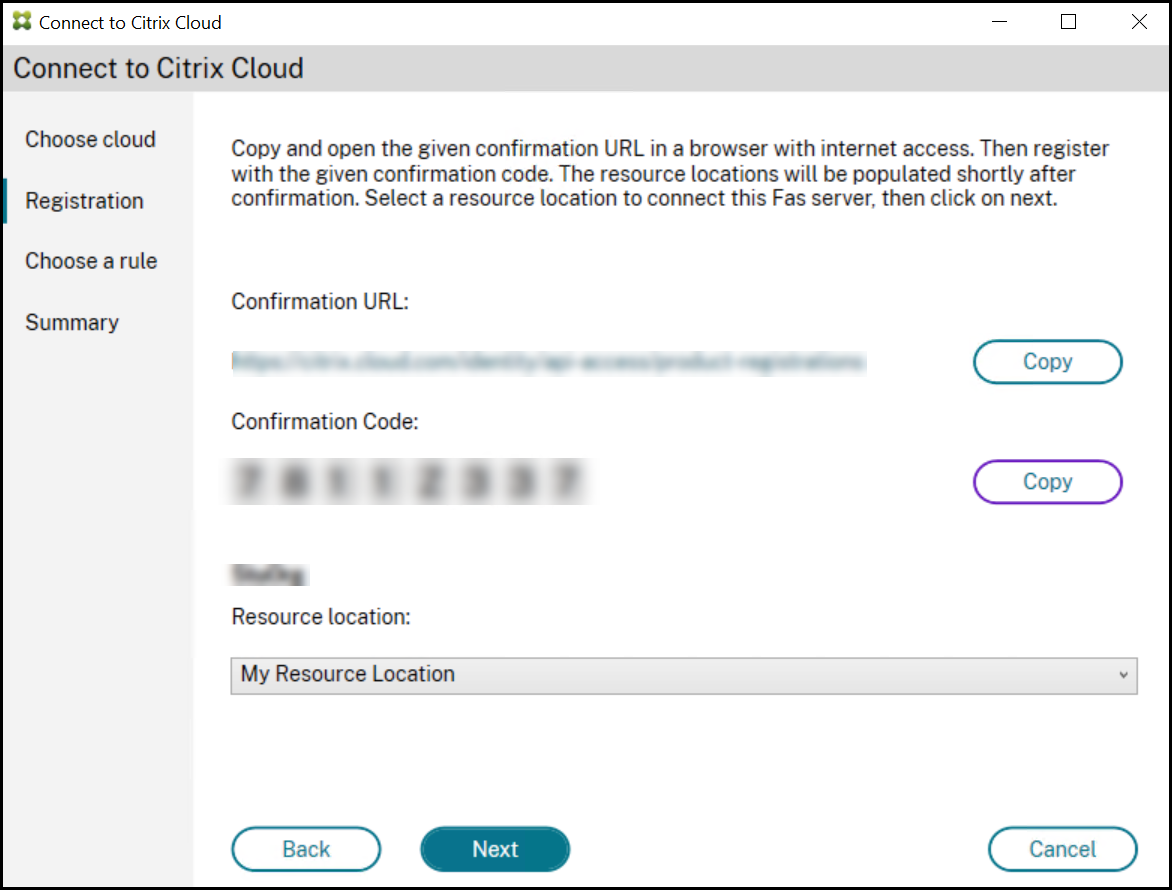

-

登録コードが検証されたら、ドロップダウンリストから必要な「リソースの場所」を選択します。

-

該当する場合は顧客アカウントを選択し、FASサーバーを接続するリソースの場所を選択します。[続行] をクリックし、確認ウィンドウを閉じます。

-

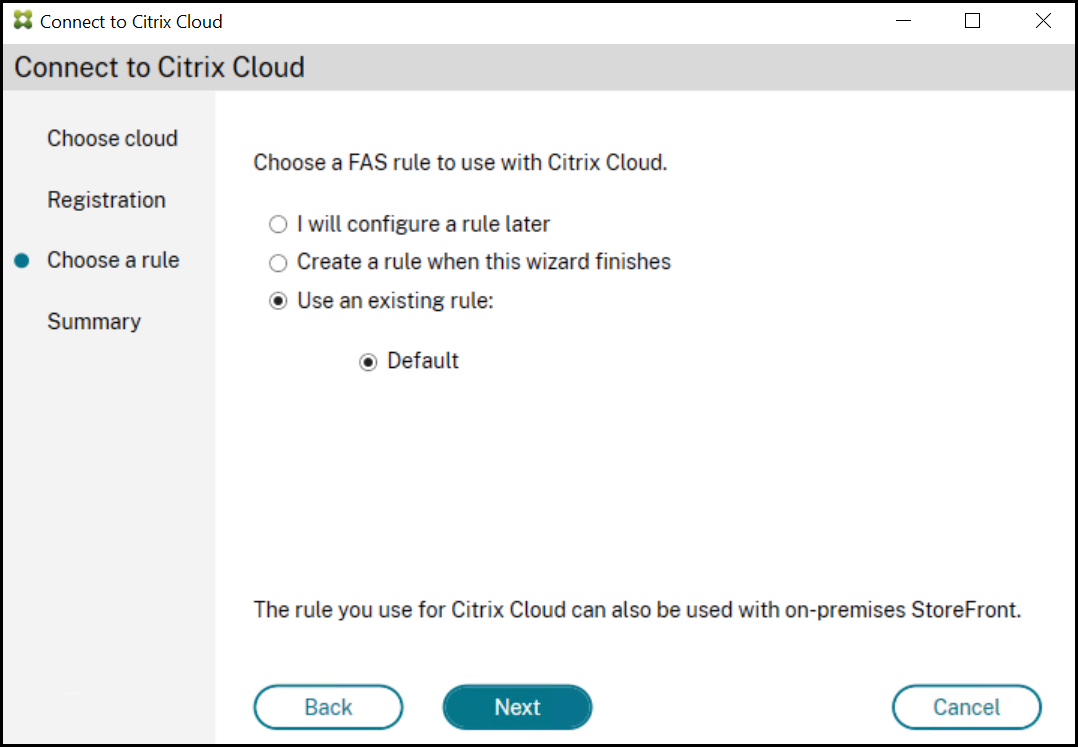

「規則の選択」セクションで、既存の規則を使用するか、新しい規則を作成します。[次へ] をクリックします。

-

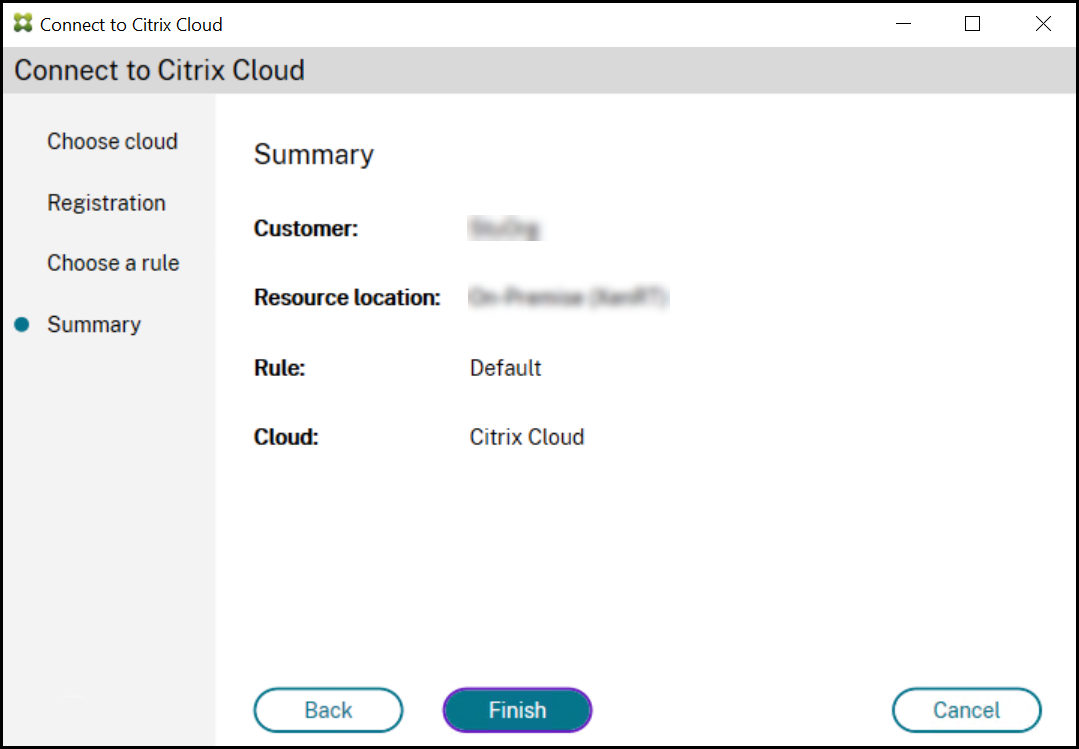

「概要」セクションで、[完了] をクリックしてCitrix Cloudへの接続を完了します。

Citrix CloudはFASサーバーを登録し、Citrix Cloudアカウントの [リソースの場所] ページに表示します。

注:

オンプレミスのFASサーバーは、Citrix CloudとCitrix Virtual Apps and Desktopsへのアクセスを同時に許可するためにユーザー証明書を発行できます。

Citrix Cloudからの切断

このCitrix Workspaceの記事に記載されているように、Citrix Cloudのリソースの場所からFASサーバーを削除した後、「Citrix Cloudへの接続」で [無効にする] を選択します。