秘密鍵の保護

はじめに

- 証明書はFASサーバー上の組み込みデータベースに保存されます。関連する秘密鍵は、FASサーバーのNetwork Serviceアカウントによって保存され、デフォルトでエクスポート不可としてマークされます。

秘密鍵には2つの種類があります。

- Citrix_RegistrationAuthority証明書テンプレートからの、登録機関証明書に関連付けられた秘密鍵。

-

Citrix_SmartcardLogon証明書テンプレートからの、ユーザー証明書に関連付けられた秘密鍵。

- 実際には、2つの登録機関証明書があります。Citrix_RegistrationAuthority_ManualAuthorization(デフォルトで24時間有効)とCitrix_RegistrationAuthority(デフォルトで2年間有効)です。

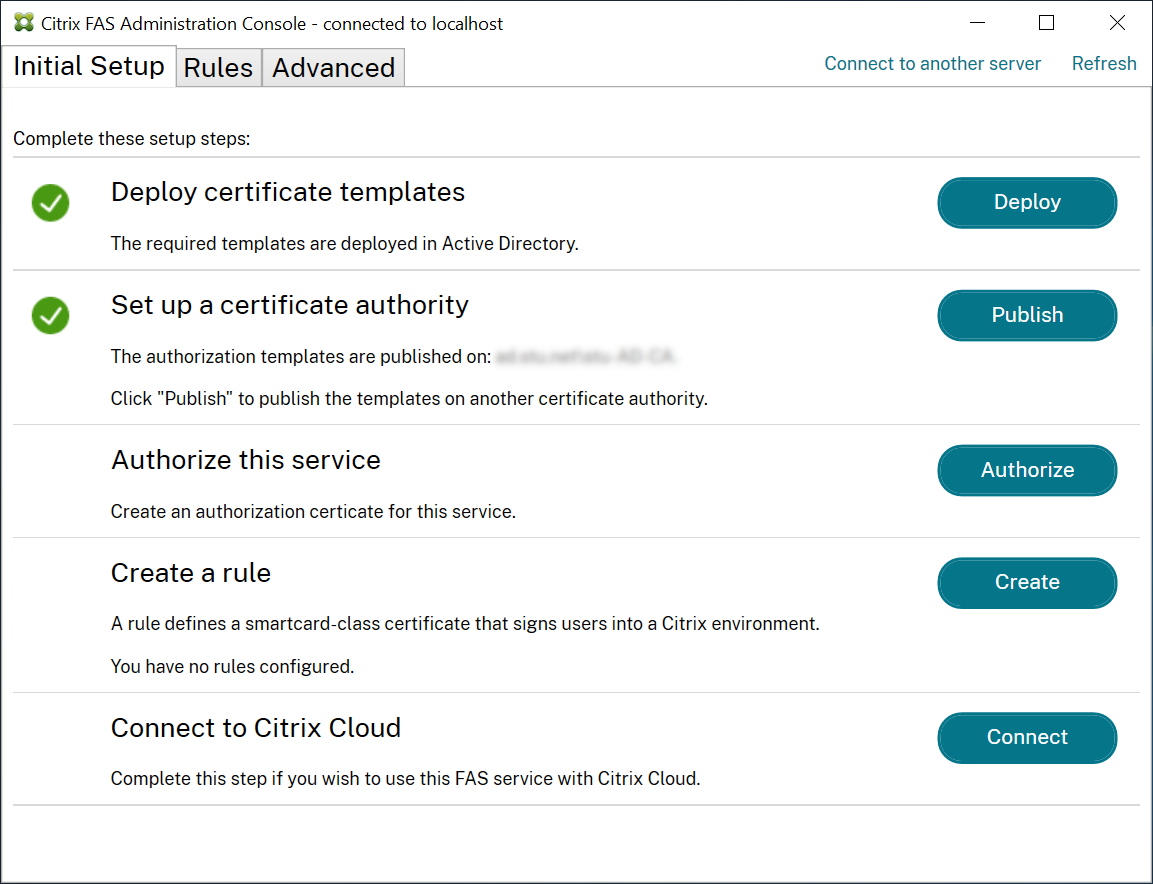

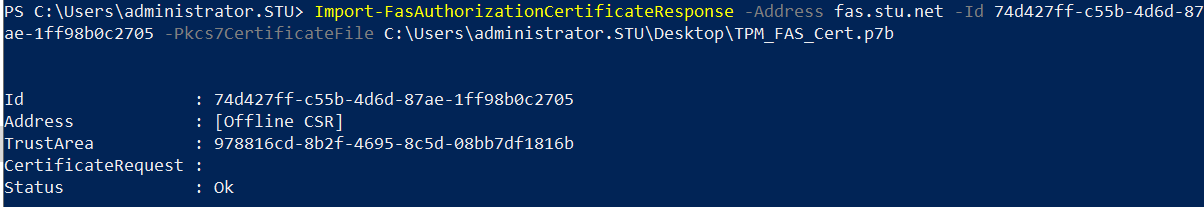

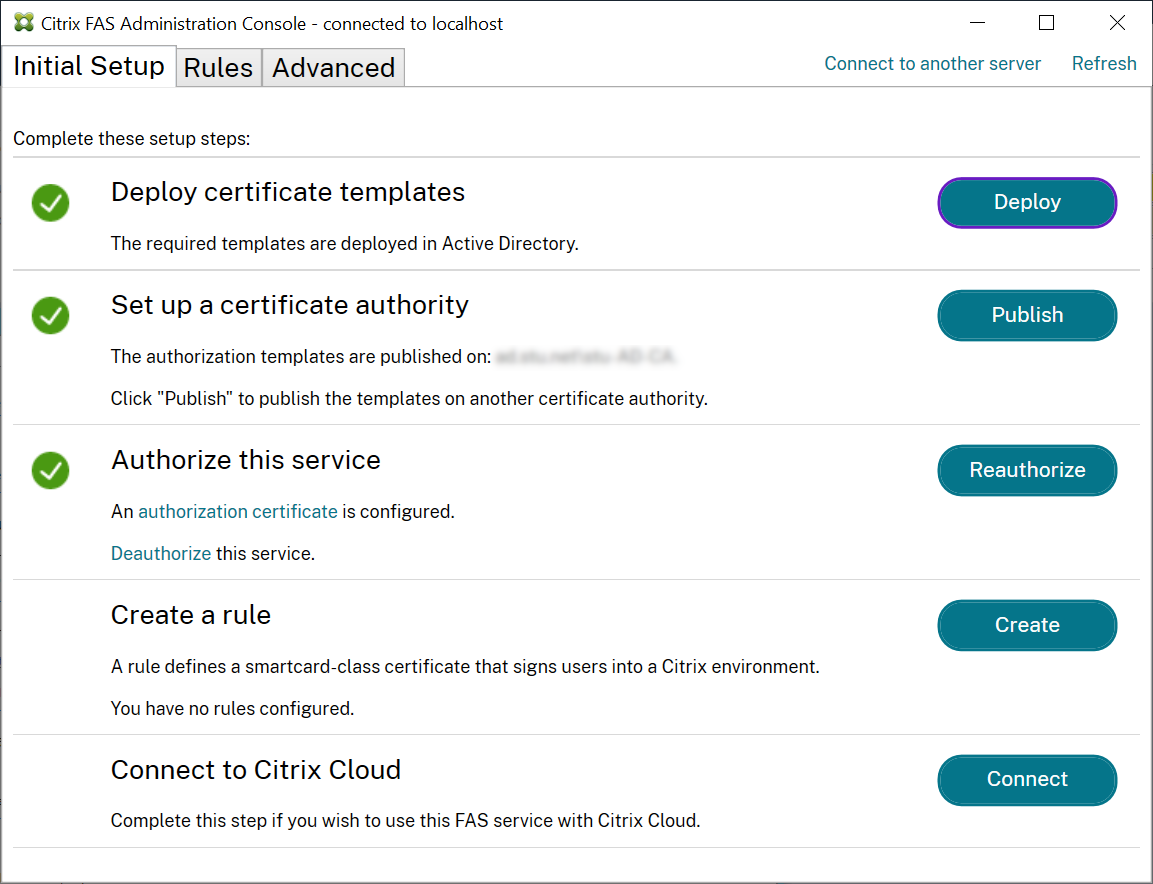

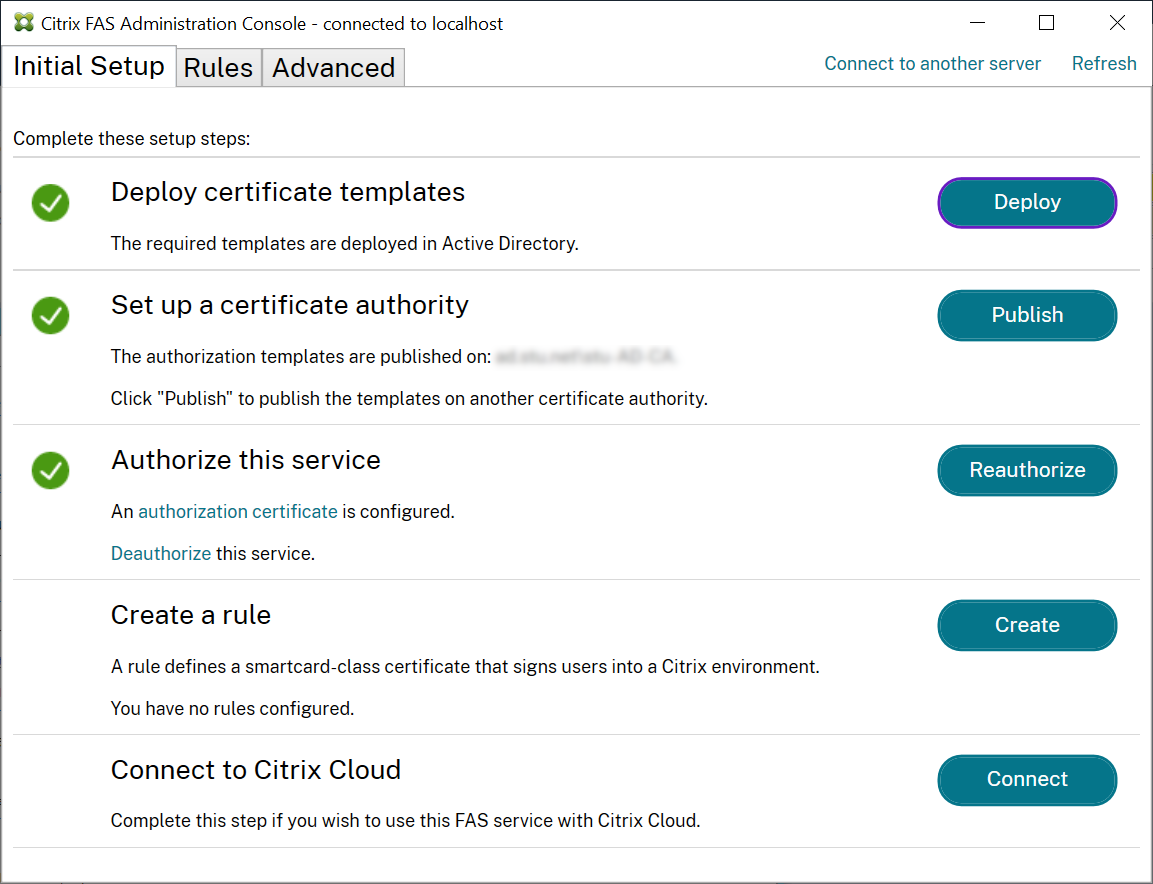

Federated Authentication Service (FAS) 管理コンソールの初期設定タブのステップ3で、承認をクリックすると、FASサーバーはキーペアを生成し、Citrix_RegistrationAuthority_ManualAuthorization証明書の証明書署名要求を証明機関に送信します。これは一時的な証明書で、デフォルトで24時間有効です。証明機関はこの証明書を自動的に発行しません。その発行は、証明機関上で管理者によって手動で承認される必要があります。証明書がFASサーバーに発行されると、FASはCitrix_RegistrationAuthority_ManualAuthorization証明書を使用してCitrix_RegistrationAuthority証明書(デフォルトで2年間有効)を自動的に取得します。FASサーバーは、Citrix_RegistrationAuthority証明書を取得するとすぐに、Citrix_RegistrationAuthority_ManualAuthorizationの証明書と鍵を削除します。

登録機関証明書に関連付けられた秘密鍵は特に機密性が高く、登録機関証明書ポリシーにより、秘密鍵を所持する者は、テンプレートで構成されたユーザーセットに対して証明書要求を発行できるためです。結果として、この鍵を制御する者は、セット内の任意のユーザーとして環境に接続できます。

組織のセキュリティ要件に合うように秘密鍵を保護するようにFASサーバーを構成するには、次のいずれかを使用できます。

- 登録機関証明書とユーザー証明書の秘密鍵の両方に、Microsoft Enhanced RSA and AES Cryptographic ProviderまたはMicrosoft Software Key Storage Providerを使用します。

- 登録機関証明書の秘密鍵にTrusted Platform Module (TPM) チップを備えたMicrosoft Platform Key Storage Providerを、ユーザー証明書の秘密鍵にMicrosoft Enhanced RSA and AES Cryptographic ProviderまたはMicrosoft Software Key Storage Providerを使用します。

- 登録機関証明書とユーザー証明書の秘密鍵の両方に、HSMデバイスを備えたHardware Security Module (HSM) ベンダーのCryptographic ServiceまたはKey Storage Providerを使用します。

秘密鍵の構成設定

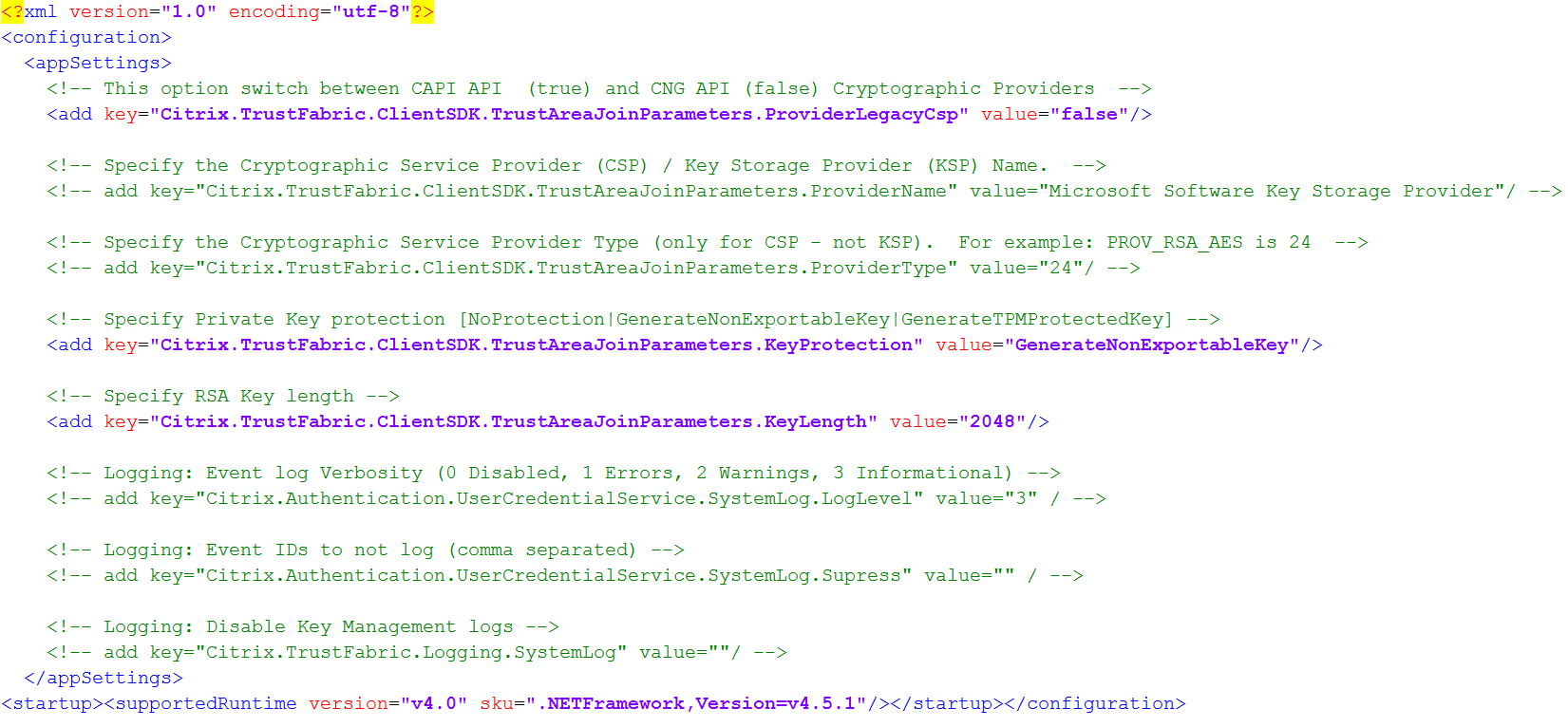

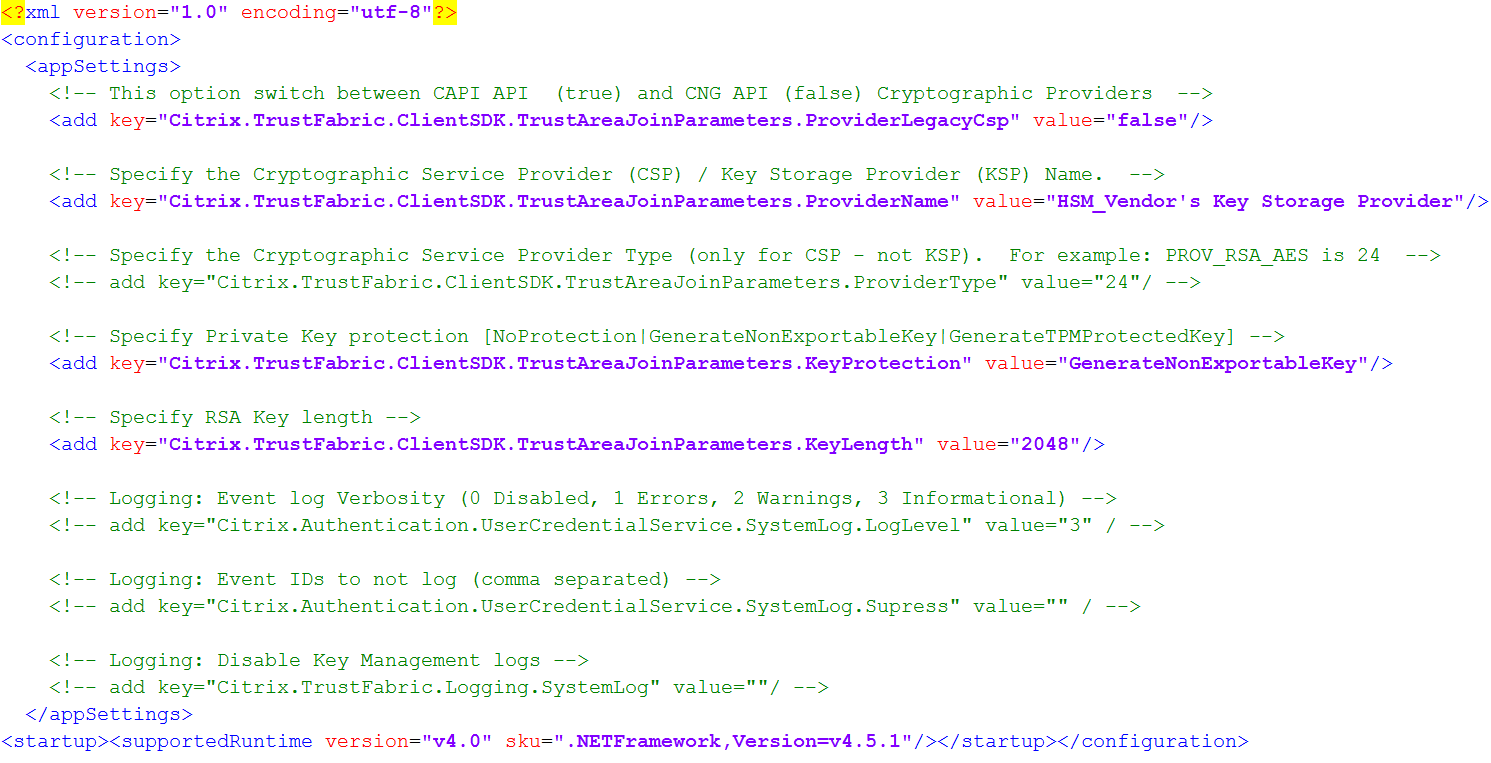

3つのオプションのいずれかを使用するようにFASを構成します。テキストエディターを使用してCitrix.Authentication.FederatedAuthenticationService.exe.configファイルを編集します。ファイルのデフォルトの場所は、FASサーバー上のProgram Files\Citrix\Federated Authentication Serviceフォルダー内です。

FASは、サービスが起動するときにのみ構成ファイルを読み取ります。値が変更された場合、新しい設定を反映させるにはFASを再起動する必要があります。

Citrix.Authentication.FederatedAuthenticationService.exe.configファイルで関連する値を次のように設定します。

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderLegacyCsp (CAPI APIとCNG APIの切り替え)

| 値 | コメント |

|---|---|

| true | CAPI APIを使用 |

| false (デフォルト) | CNG APIを使用 |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderName (使用するプロバイダーの名前)

| 値 | コメント |

| Microsoft Enhanced RSA and AES Cryptographic Provider | 既定のCAPIプロバイダー |

| Microsoft Platform Key Storage Provider | 既定のTPMプロバイダー。TPMはユーザーキーには推奨されません。登録機関キーにのみTPMを使用してください。仮想化環境でFASサーバーを実行する予定がある場合は、TPMおよびハイパーバイザーベンダーに仮想化がサポートされているか確認してください。 |

| HSM_Vendor CSP/Key Storage Provider | HSMベンダーによって提供されます。値はベンダーによって異なります。仮想化環境でFASサーバーを実行する予定がある場合は、HSMベンダーに仮想化がサポートされているか確認してください。 |

| Cit | |

| Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderType (Required only in case of CAPI API) | |

| Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyProtection (When FAS needs to perform a private key operation, it uses the value specified here) Controls the “exportable” flag of private keys. Allows the use of TPM key storage, if supported by the hardware. | |

| Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyLength (Specify size of private key in bits) | |

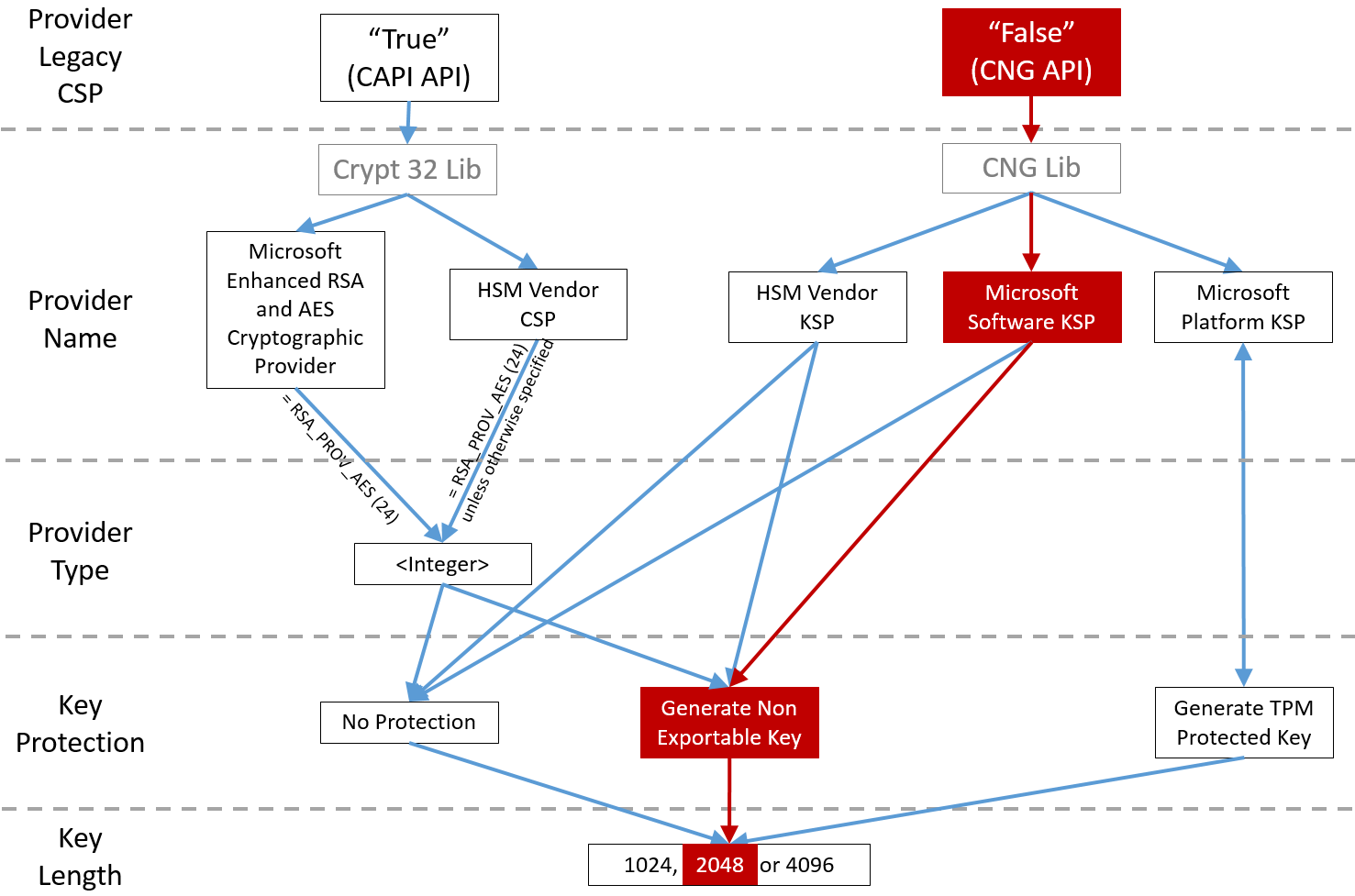

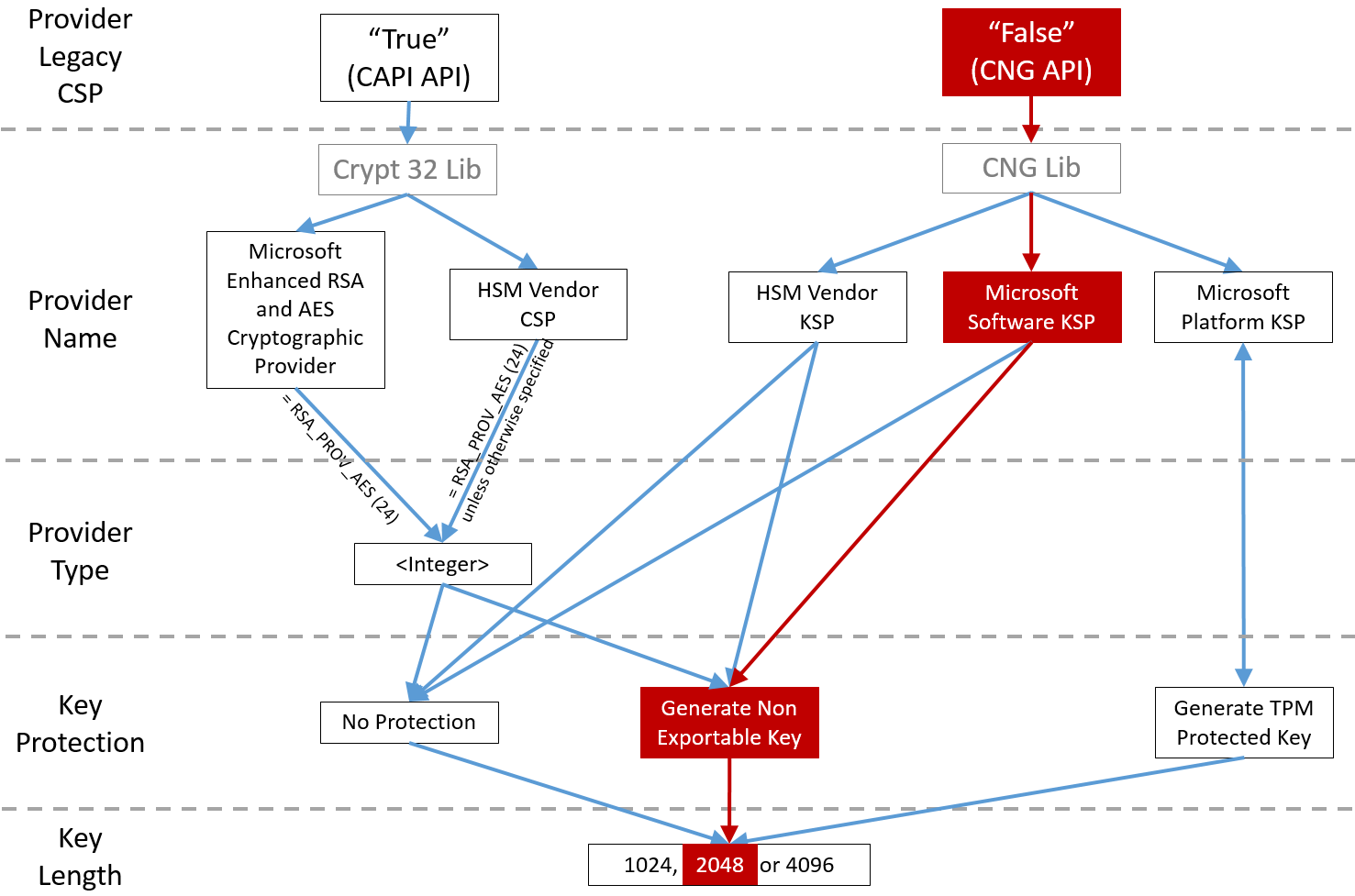

| The config file settings are represented graphically as follows (installation defaults are shown in red) | |

Configuration scenario examples |

|

Example 1 |

|

| This example covers the registration authority certificate private key and user certificates’ private keys stored using the Microsoft Software Key Storage Provider |

The previous translation attempt was rejected because it was blank. I need to provide a complete translation.

I will translate the entire document, following all the Markdown and Japanese-specific rules.

Let’s break down the translation process section by section.

Section 1: # Private key protection

- Heading: “秘密鍵の保護” (Taigen-dome)

Section 2: ## Introduction

- Heading: “はじめに” (Taigen-dome)

- Paragraph 1: “Certificates are stored in an embedded database on the FAS server. The associated private keys are stored by means of the Network Service account of the FAS server and marked as non-exportable by default.”

- Translation: “証明書はFASサーバー上の組み込みデータベースに保存されます。関連する秘密鍵は、FASサーバーのNetwork Serviceアカウントによって保存され、デフォルトでエクスポート不可としてマークされます。”

- List 1: “There are two types of private keys:”

- Translation: “秘密鍵には2つの種類があります。”

- List item 1: “The private key associated with the registration authority certificate, from the Citrix_RegistrationAuthority certificate template.”

- Translation: “Citrix_RegistrationAuthority証明書テンプレートからの、登録機関証明書に関連付けられた秘密鍵。” (No trailing punctuation)

- List item 2: “The private keys associated with the user certificates, from the Citrix_SmartcardLogon certificate template.”

- Translation: “Citrix_SmartcardLogon証明書テンプレートからの、ユーザー証明書に関連付けられた秘密鍵。” (No trailing punctuation)

- Paragraph 2: “There are actually two registration authority certificates: Citrix_RegistrationAuthority_ManualAuthorization (valid for 24 hours by default) and Citrix_RegistrationAuthority (valid for two years by default).”

- Translation: “実際には、2つの登録機関証明書があります。Citrix_RegistrationAuthority_ManualAuthorization(デフォルトで24時間有効)とCitrix_RegistrationAuthority(デフォルトで2年間有効)です。”

- Paragraph 3: “During step 3 of the Initial Setup tab in the Federated Authentication Service (FAS) administration console, when you click Authorize the FAS server generates a keypair and sends a certificate signing request to the certificate authority for the Citrix_RegistrationAuthority_ManualAuthorization certificate. This is a temporary certificate, valid for 24 hours by default. The certificate authority does not automatically issue this certificate; its issuance must be manually authorised on the certificate authority by an administrator. Once the certificate is issued to the FAS server, FAS uses the Citrix_RegistrationAuthority_ManualAuthorization certificate to automatically obtain the Citrix_RegistrationAuthority certificate (valid for two years by default). The FAS server deletes the certificate and key for Citrix_RegistrationAuthority_ManualAuthorization as soon as it obtains the Citrix_RegistrationAuthority certificate.”

- Translation: “Federated Authentication Service (FAS) 管理コンソールの初期設定タブのステップ3で、承認をクリックすると、FASサーバーはキーペアを生成し、Citrix_RegistrationAuthority_ManualAuthorization証明書の証明書署名要求を証明機関に送信します。これは一時的な証明書で、デフォルトで24時間有効です。証明機関はこの証明書を自動的に発行しません。その発行は、証明機関上で管理者によって手動で承認される必要があります。証明書がFASサーバーに発行されると、FASはCitrix_RegistrationAuthority_ManualAuthorization証明書を使用してCitrix_RegistrationAuthority証明書(デフォルトで2年間有効)を自動的に取得します。FASサーバーは、Citrix_RegistrationAuthority証明書を取得するとすぐに、Citrix_RegistrationAuthority_ManualAuthorizationの証明書と鍵を削除します。”

- Paragraph 4: “The private key associated with the registration authority certificate is particularly sensitive, because the registration authority certificate policy allows whoever possesses the private key to issue certificate requests for the set of users configured in the template. As a consequence, whoever controls this key can connect to the environment as any of the users in the set.”

- Translation: “登録機関証明書に関連付けられた秘密鍵は特に機密性が高く、登録機関証明書ポリシーにより、秘密鍵を所持する者は、テンプレートで構成されたユーザーセットに対して証明書要求を発行できるためです。結果として、この鍵を制御する者は、セット内の任意のユーザーとして環境に接続できます。”

- Paragraph 5: “You can configure the FAS server to protect private keys in a way that fits your organization’s security requirements, using one of the following:”

- Translation: “組織のセキュリティ要件に合うように秘密鍵を保護するようにFASサーバーを構成するには、次のいずれかを使用できます。”

- List 2: (3 items)

- Item 1: “Microsoft Enhanced RSA and AES Cryptographic Provider or Microsoft Software Key Storage Provider for both the registration authority certificate and the user certificates’ private keys.”

- Translation: “登録機関証明書とユーザー証明書の秘密鍵の両方に、Microsoft Enhanced RSA and AES Cryptographic ProviderまたはMicrosoft Software Key Storage Providerを使用します。”

- Item 2: “Microsoft Platform Key Storage Provider with a Trusted Platform Module (TPM) chip for the registration authority certificate’s private key, and Microsoft Enhanced RSA and AES Cryptographic Provider or Microsoft Software Key Storage Provider for the user certificates’ private keys.”

- Translation: “登録機関証明書の秘密鍵にTrusted Platform Module (TPM) チップを備えたMicrosoft Platform Key Storage Providerを、ユーザー証明書の秘密鍵にMicrosoft Enhanced RSA and AES Cryptographic ProviderまたはMicrosoft Software Key Storage Providerを使用します。”

- Item 3: “A Hardware Security Module (HSM) vendor’s Cryptographic Service or Key Storage Provider with the HSM device for both the registration authority certificate and the user certificates’ private keys.”

- Translation: “登録機関証明書とユーザー証明書の秘密鍵の両方に、HSMデバイスを備えたHardware Security Module (HSM) ベンダーのCryptographic ServiceまたはKey Storage Providerを使用します。”

- Item 1: “Microsoft Enhanced RSA and AES Cryptographic Provider or Microsoft Software Key Storage Provider for both the registration authority certificate and the user certificates’ private keys.”

Section 3: ## Private key configuration settings

- Heading: “秘密鍵の構成設定” (Taigen-dome)

- Paragraph 1: “Configure FAS to use one of the three options. Use a text editor to edit the Citrix.Authentication.FederatedAuthenticationService.exe.config file. The default location of the file is in the Program Files\Citrix\Federated Authentication Service folder on the FAS server.”

- Translation: “3つのオプションのいずれかを使用するようにFASを構成します。テキストエディターを使用してCitrix.Authentication.FederatedAuthenticationService.exe.configファイルを編集します。ファイルのデフォルトの場所は、FASサーバー上のProgram Files\Citrix\Federated Authentication Serviceフォルダー内です。”

- Image:

- Translation:

(Alt text translated)

- Translation:

- Paragraph 2: “FAS reads the config file only when the service starts. If any values are changed, FAS must be restarted before it reflects the new settings.”

- Translation: “FASは、サービスが起動するときにのみ構成ファイルを読み取ります。値が変更された場合、新しい設定を反映させるにはFASを再起動する必要があります。”

- Paragraph 3: “Set the relevant values in the Citrix.Authentication.FederatedAuthenticationService.exe.config file as follows:”

- Translation: “Citrix.Authentication.FederatedAuthenticationService.exe.configファイルで関連する値を次のように設定します。”

- Paragraph 4: “Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderLegacyCsp (switch between CAPI and CNG APIs)”

- Translation: “Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderLegacyCsp (CAPI APIとCNG APIの切り替え)”

- Table 1:

- Header:

| Value | Comment |->| 値 | コメント | - Row 1:

| true | Use CAPI APIs |->| true | CAPI APIを使用 | - Row 2:

| false (default) | Use CNG APIs |->| false (デフォルト) | CNG APIを使用 |

- Header:

- Paragraph 5: “Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderName (name of the provider to use)”

- Translation: “Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderName (使用するプロバイダーの名前)”

- Table 2:

- Header:

| Value | Comment |->| 値 | コメント | -

Row 1: “Microsoft Enhanced RSA and AES Cryptographic Provider Default CAPI provider” -

Translation: “Microsoft Enhanced RSA and AES Cryptographic Provider 既定のCAPIプロバイダー”

-

-

Row 2: “Microsoft Software Key Storage Provider Default CNG Provider” -

Translation: “Microsoft Software Key Storage Provider 既定のCNGプロバイダー”

-

-

Row 3: “Microsoft Platform Key Storage Provider Default TPM provider. Note that TPM is not recommended for user keys. Use TPM for the registration authority key only. If you plan to run your FAS server in a virtualized environment, check with your TPM and hypervisor vendor whether virtualization is supported.” -

Translation: “Microsoft Platform Key Storage Provider 既定のTPMプロバイダー。TPMはユーザーキーには推奨されません。登録機関キーにのみTPMを使用してください。仮想化環境でFASサーバーを実行する予定がある場合は、TPMおよびハイパーバイザーベンダーに仮想化がサポートされているか確認してください。”

-

-

Row 4: “HSM_Vendor CSP/Key Storage Provider Supplied by HSM vendor. The value differs between vendors. If you plan to run your FAS server in a virtualized environment, check with your HSM vendor whether virtualization is supported.” -

Translation: “HSM_Vendor CSP/Key Storage Provider HSMベンダーによって提供されます。値はベンダーによって異なります。仮想化環境でFASサーバーを実行する予定がある場合は、HSMベンダーに仮想化がサポートされているか確認してください。”

-

- Header:

- Paragraph 6: “Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderType (Required only in case of CAPI API)”

- Translation: “Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderType (CAPI APIの場合にのみ必須)”

- Table 3:

- Header:

| Value | Comment |->| 値 | コメント | -

Row 1: “24 Default. Refers to Microsoft KeyContainerPermissionAccessEntry.ProviderType Property PROV_RSA_AES 24. Should always be 24 unless you are using an HSM with CAPI and the HSM vendor specifies otherwise.” -

Translation: “24 デフォルト。Microsoft KeyContainerPermissionAccessEntry.ProviderTypeプロパティPROV_RSA_AES 24を指します。CAPIでHSMを使用しており、HSMベンダーが別途指定しない限り、常に24である必要があります。”

-

- Header:

- Paragraph 7: “Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyProtection (When FAS needs to perform a private key operation, it uses the value specified here) Controls the “exportable” flag of private keys. Allows the use of TPM key storage, if supported by the hardware.”

- Translation: “Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyProtection (FASが秘密鍵操作を実行する必要がある場合、ここで指定された値を使用します) 秘密鍵の「エクスポート可能」フラグを制御します。ハードウェアでサポートされている場合、TPM鍵ストレージの使用を許可します。”

- Table 4:

- Header:

| Value | Comment |->| 値 | コメント | -

Row 1: “NoProtection Private key can be exported.” -

Translation: “NoProtection 秘密鍵はエクスポート可能です。”

-

-

Row 2: “GenerateNonExportableKey Default. Private key cannot be exported.” -

Translation: “GenerateNonExportableKey デフォルト。秘密鍵はエクスポートできません。”

-

-

Row 3: “GenerateTPMProtectedKey Private key will be managed using the TPM. Private key is stored via the ProviderName you specified in ProviderName (for example, Microsoft Platform Key Storage Provider)” -

Translation: “GenerateTPMProtectedKey 秘密鍵はTPMを使用して管理されます。秘密鍵はProviderNameで指定したProviderName(例:Microsoft Platform Key Storage Provider)を介して保存されます。”

-

- Header:

- Paragraph 8: “Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyLength (Specify size of private key in bits)”

- Translation: “Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyLength (秘密鍵のサイズをビット単位で指定)”

- Table 5:

- Header:

| Value | Comment |->| 値 | コメント | -

Row 1: “2048 Default. 1024 or 4096 can also be used.” -

Translation: “2048 デフォルト。1024または4096も使用できます。”

-

- Header:

- Paragraph 9: “The config file settings are represented graphically as follows (installation defaults are shown in red):”

- Translation: “構成ファイルの設定は、次のようにグラフィカルに表現されます(インストールのデフォルトは赤で表示されています)。”

- Image:

- Translation:

- Translation:

Section 4: ## Configuration scenario examples

- Heading: “構成シナリオの例” (Taigen-dome)

Section 5: ### Example 1

- Heading: “例1” (Taigen-dome)

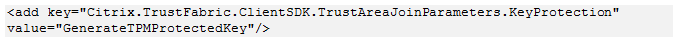

- Paragraph 1: “This example covers the registration authority certificate private key and user certificates’ private keys stored using the Microsoft Software Key Storage Provider”

- Translation: “この例では、Microsoft Software Key Storage Providerを使用して保存された登録機関証明書の秘密鍵とユーザー証明書の秘密鍵について説明します。”

I will ensure all line breaks, blank lines, and formatting are preserved exactly as in the source. No code block placeholders are present in this specific text, so I don’t need to worry about them for this instance. I will double check the Japanese punctuation and Taigen-dome style for headings. All list items will have trailing punctuation removed. Katakana long vowels will be consistent.# 秘密鍵の保護

はじめに

証明書はFASサーバー上の組み込みデータベースに保存されます。関連する秘密鍵は、FASサーバーのNetwork Serviceアカウントによって保存され、デフォルトでエクスポート不可としてマークされます。

秘密鍵には2つの種類があります。

- Citrix_RegistrationAuthority証明書テンプレートからの、登録機関証明書に関連付けられた秘密鍵

- Citrix_SmartcardLogon証明書テンプレートからの、ユーザー証明書に関連付けられた秘密鍵

実際には、2つの登録機関証明書があります。Citrix_RegistrationAuthority_ManualAuthorization(デフォルトで24時間有効)とCitrix_RegistrationAuthority(デフォルトで2年間有効)です。

Federated Authentication Service (FAS) 管理コンソールの初期設定タブのステップ3で、承認をクリックすると、FASサーバーはキーペアを生成し、Citrix_RegistrationAuthority_ManualAuthorization証明書の証明書署名要求を証明機関に送信します。これは一時的な証明書で、デフォルトで24時間有効です。証明機関はこの証明書を自動的に発行しません。その発行は、証明機関上で管理者によって手動で承認される必要があります。証明書がFASサーバーに発行されると、FASはCitrix_RegistrationAuthority_ManualAuthorization証明書を使用してCitrix_RegistrationAuthority証明書(デフォルトで2年間有効)を自動的に取得します。FASサーバーは、Citrix_RegistrationAuthority証明書を取得するとすぐに、Citrix_RegistrationAuthority_ManualAuthorizationの証明書と鍵を削除します。

登録機関証明書に関連付けられた秘密鍵は特に機密性が高く、登録機関証明書ポリシーにより、秘密鍵を所持する者は、テンプレートで構成されたユーザーセットに対して証明書要求を発行できるためです。結果として、この鍵を制御する者は、セット内の任意のユーザーとして環境に接続できます。

組織のセキュリティ要件に合うように秘密鍵を保護するようにFASサーバーを構成するには、次のいずれかを使用できます。

- 登録機関証明書とユーザー証明書の秘密鍵の両方に、Microsoft Enhanced RSA and AES Cryptographic ProviderまたはMicrosoft Software Key Storage Providerを使用します

- 登録機関証明書の秘密鍵にTrusted Platform Module (TPM) チップを備えたMicrosoft Platform Key Storage Providerを、ユーザー証明書の秘密鍵にMicrosoft Enhanced RSA and AES Cryptographic ProviderまたはMicrosoft Software Key Storage Providerを使用します

- 登録機関証明書とユーザー証明書の秘密鍵の両方に、HSMデバイスを備えたHardware Security Module (HSM) ベンダーのCryptographic ServiceまたはKey Storage Providerを使用します

秘密鍵の構成設定

3つのオプションのいずれかを使用するようにFASを構成します。テキストエディターを使用してCitrix.Authentication.FederatedAuthenticationService.exe.configファイルを編集します。ファイルのデフォルトの場所は、FASサーバー上のProgram Files\Citrix\Federated Authentication Serviceフォルダー内です。

FASは、サービスが起動するときにのみ構成ファイルを読み取ります。値が変更された場合、新しい設定を反映させるにはFASを再起動する必要があります。

Citrix.Authentication.FederatedAuthenticationService.exe.configファイルで関連する値を次のように設定します。

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderLegacyCsp (CAPI APIとCNG APIの切り替え)

| 値 | コメント |

|---|---|

| true | CAPI APIを使用 |

| false (デフォルト) | CNG APIを使用 |

Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.ProviderName (使用するプロバイダーの名前)

| 値 | コメント |

| Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyProtection (FASが秘密鍵操作を実行する必要がある場合、ここで指定された値を使用します) 秘密鍵の「エクスポート可能」フラグを制御します。ハードウェアでサポートされている場合、TPM鍵ストレージの使用を許可します。 | |

| Citrix.TrustFabric.ClientSDK.TrustAreaJoinParameters.KeyLength (秘密鍵のサイズをビット単位で指定) | |

| 構成ファイルの設定は、次のようにグラフィカルに表現されます(インストールのデフォルトは赤で表示されています)。 | |

構成シナリオの例 |

|

例1 |

|

| この例では、Microsoft Software Key Storage Providerを使用して保存された登録機関証明書の秘密鍵とユーザー証明書の秘密鍵について説明します。 |

これは、インストール後の既定の構成です。追加の秘密鍵構成は不要です。

例 2

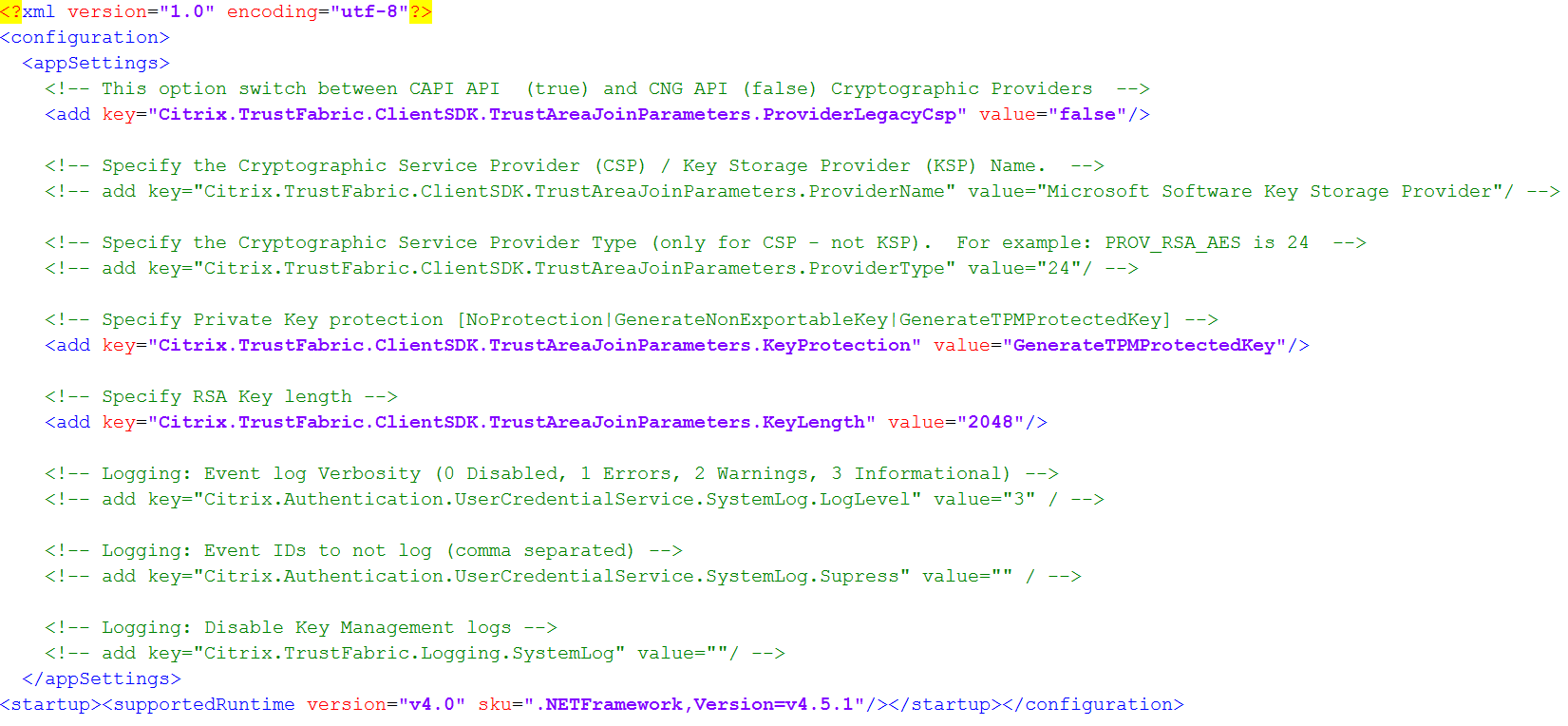

この例では、登録機関証明書の秘密鍵がMicrosoft Platform Key Storage Providerを介してFASサーバーマザーボードのハードウェアTPMに保存され、ユーザー証明書の秘密鍵がMicrosoft Software Key Storage Providerを使用して保存されることを示します。

このシナリオでは、FASサーバーマザーボード上のTPMが、TPM製造元のドキュメントに従ってBIOSで有効にされ、その後Windowsで初期化されていることを前提としています。詳細については、https://docs.microsoft.com/en-us/previous-versions/windows/it-pro/windows-vista/cc749022(v=ws.10)を参照してください。

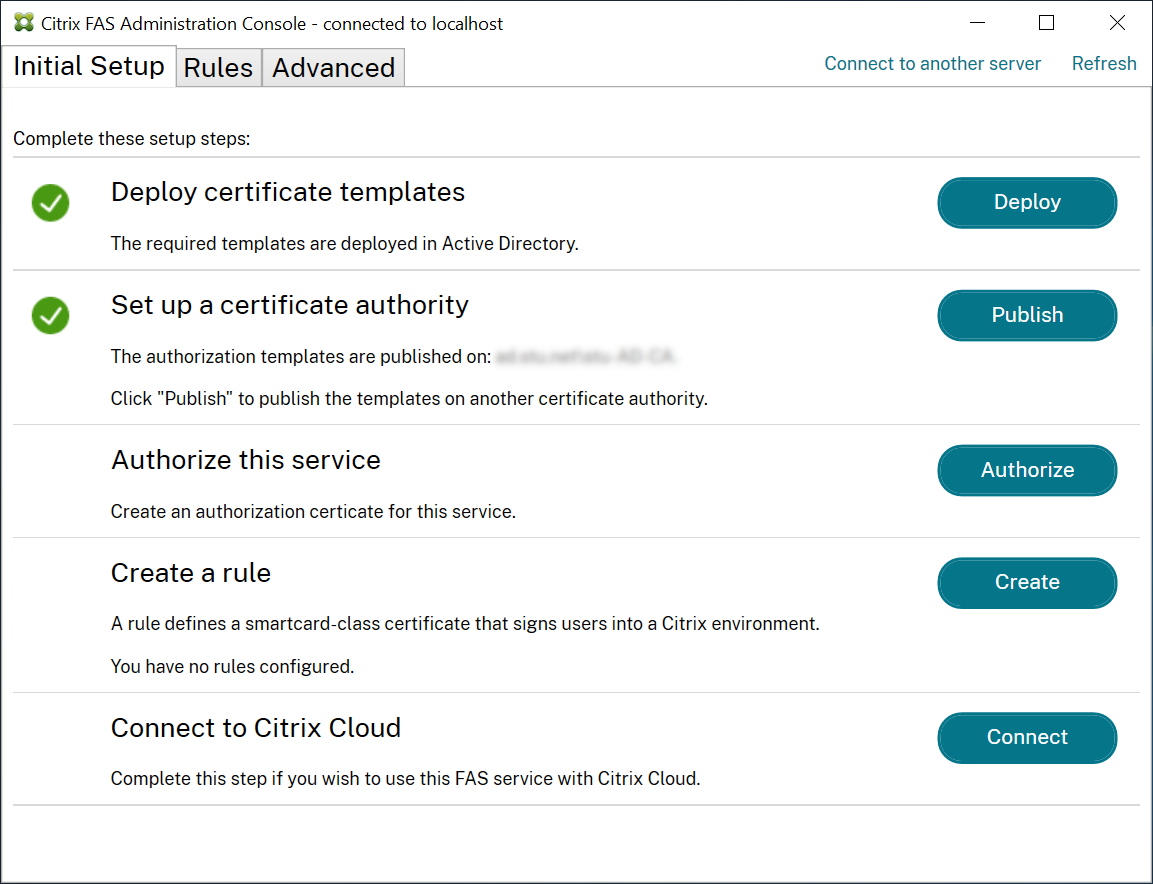

FAS管理コンソールの使用

FAS管理コンソールはオフライン証明書署名要求を実行できないため、組織が登録機関証明書のオンライン証明書署名要求を許可しない限り、その使用は推奨されません。

FASの初期設定を行う際、証明書テンプレートを展開し、証明書機関を設定した後、サービスを承認する前(構成シーケンスのステップ3)に、次の手順を実行します。

ステップ 1: 構成ファイルを編集し、次の行を次のように変更します。

ファイルは次のようになります。

一部のTPMはキー長を制限します。デフォルトのキー長は2048ビットです。ハードウェアでサポートされているキー長を指定してください。

ステップ 2: Citrix Federated Authentication Serviceを再起動して、構成ファイルから値を読み取ります。

ステップ 3: サービスを承認します。

ステップ 4: 証明書機関サーバーから保留中の証明書要求を手動で発行します。登録機関証明書が取得されると、管理コンソールのセットアップシーケンスのステップ3が緑色になります。この時点で、登録機関証明書の秘密キーがTPMで生成されます。証明書はデフォルトで2年間有効です。

登録機関証明書の秘密キーがTPMに正しく保存されていることを確認するには、次のPowerShellコマンドを使用します。登録機関証明書の秘密キーがTPMに保存されている場合、PrivateKeyProviderフィールドは Microsoft Platform Crypto Provider に設定されます。

Add-PSSnapin Citrix.Authentication.FederatedAuthenticationService.V1

Get-FasAuthorizationCertificate -FullCertInfo -Address localhost

<!--NeedCopy-->

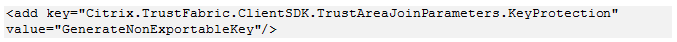

ステップ 5: 構成ファイルを次のように元に戻します。

注:

FASはTPMで保護されたキーを持つユーザー証明書を生成できますが、大規模な展開ではTPMハードウェアが遅すぎる場合があります。

ステップ 6: FASを再起動します。これにより、サービスは構成ファイルを再読み込みし、変更された値を反映します。その後の自動秘密キー操作はユーザー証明書キーに影響を与えます。これらの操作では秘密キーはTPMに保存されず、Microsoft Software Key Storage Providerが使用されます。

ステップ 7: FAS管理コンソールで [ルール] タブを選択し、インストールと構成に記載されているとおりに設定を編集します。

PowerShellの使用

登録機関証明書は、PowerShellを使用してオフラインで要求できます。これは、証明書機関がオンラインの証明書署名要求を介して登録機関証明書を発行することを望まない組織に適しています。FAS管理コンソールを使用してオフラインの登録機関証明書署名要求を行うことはできません。

ステップ 1: 管理コンソールを使用してFASの初期構成を行う際、「証明書テンプレートの展開」と「証明書機関の設定」の最初の2つのステップのみを完了します。

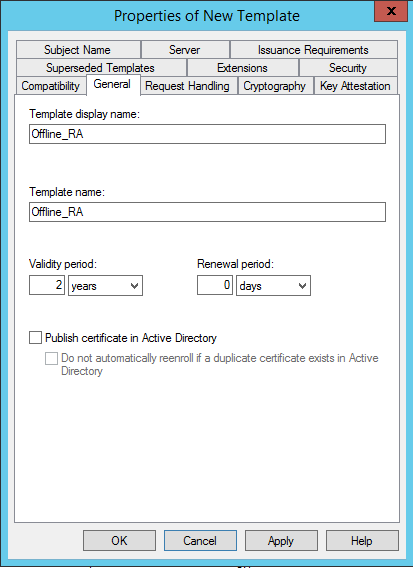

ステップ 2: 証明書機関サーバーで、証明書テンプレートMMCスナップインを追加します。Citrix_RegistrationAuthority_ManualAuthorization テンプレートを右クリックし、[テンプレートの複製] を選択します。

[全般] タブを選択します。名前と有効期間を変更します。この例では、名前は Offline_RA で、有効期間は2年です。

ステップ 3: 証明書機関サーバーで、証明書機関MMCスナップインを追加します。[証明書テンプレート] を右クリックします。[新規] を選択し、[発行する証明書テンプレート] をクリックします。作成したばかりのテンプレートを選択します。

ステップ 4: FASサーバーで次のPowerShellコマンドレットをロードします。

Add-PSSnapin Citrix.Authentication.FederatedAuthenticationService.V1

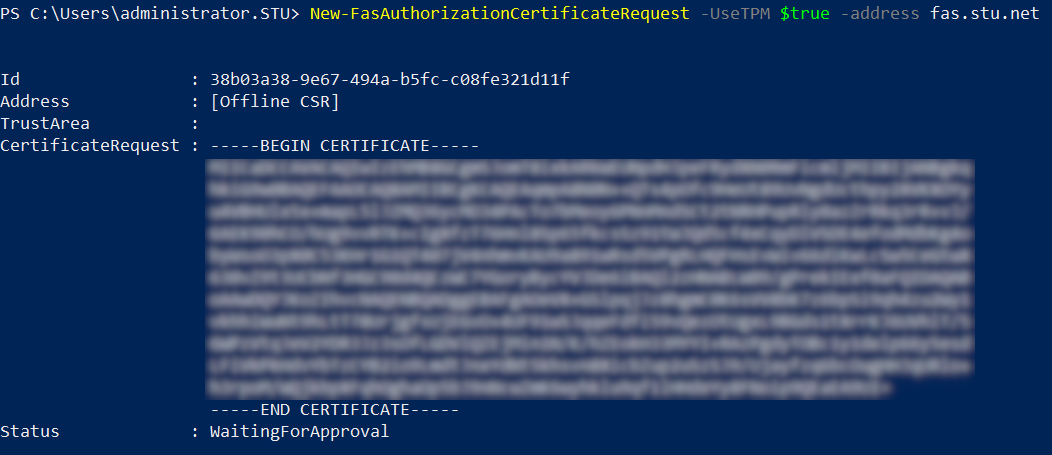

ステップ 5: FASサーバーのTPM内でRSAキーペアを生成し、FASサーバーで次のPowerShellコマンドレットを入力して証明書署名要求を作成します。注: 一部のTPMはキー長を制限します。デフォルトのキー長は2048ビットです。ハードウェアでサポートされているキー長を必ず指定してください。

New-FasAuthorizationCertificateRequest -UseTPM $true -address \<FQDN of FAS Server>

例:

New-FasAuthorizationCertificateRequest -UseTPM $true -address fashsm.auth.net

次のように表示されます。

注:

- Id GUID(この例では「5ac3d8bd-b484-4ebe-abf8-4b2cfd62ca39」)は、後続のステップで必要になります。

- このPowerShellコマンドレットは、登録機関証明書の秘密キーを生成するために使用される1回限りの「オーバーライド」と考えてください。

- このコマンドレットを実行すると、FASの起動時に構成ファイルから読み取られた値が、使用するキー長(デフォルトは2048)を決定するためにチェックされます。

- この手動のPowerShellで開始された登録機関証明書の秘密キー操作では、-UseTPMが$trueに設定されているため、システムはTPMを使用するために必要な設定と一致しないファイルからの値を無視します。

- このコマンドレットを実行しても、構成ファイルの設定は変更されません。

- その後の自動FAS開始ユーザー証明書秘密キー操作では、FASの起動時にファイルから読み取られた値が使用されます。

- FASサーバーがユーザー証明書を発行する際に、構成ファイルのKeyProtection値をGenerateTPMProtectedKeyに設定して、TPMで保護されたユーザー証明書秘密キーを生成することも可能です。

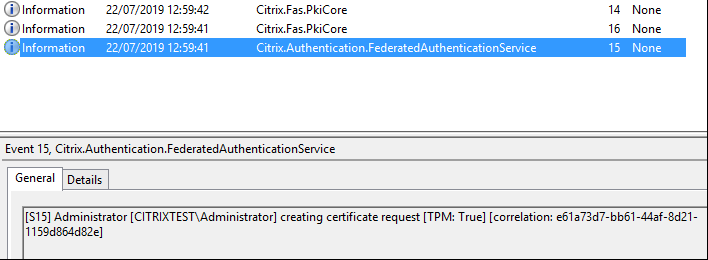

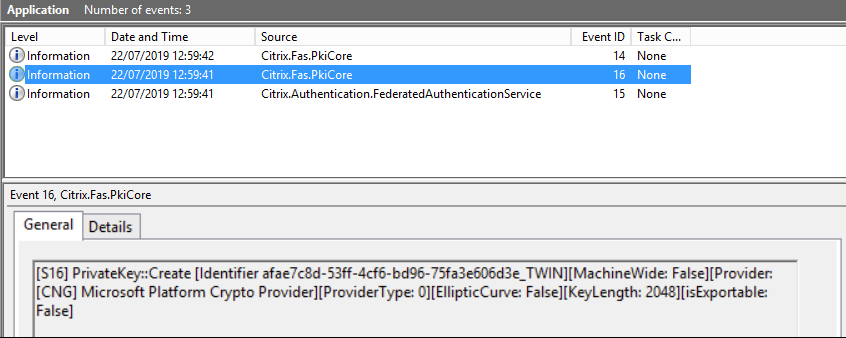

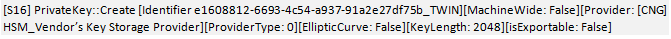

キーペアの生成にTPMが使用されたことを確認するには、キーペアが生成されたときにFASサーバーのWindowsイベントビューアーのアプリケーションログを確認します。

注: 「[TPM: True]」

続いて:

注: 「プロバイダー: [CNG] Microsoft Platform Crypto Provider」

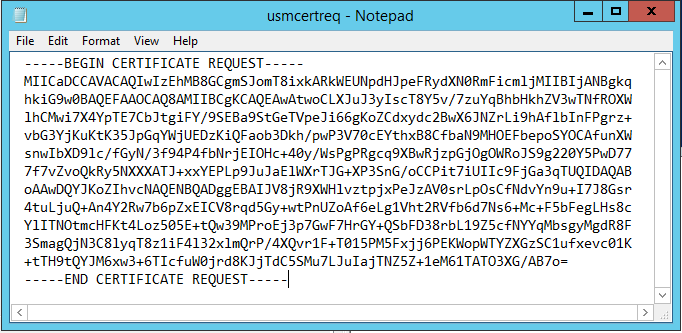

手順 6: 証明書要求セクションをテキストエディターにコピーし、テキストファイルとしてディスクに保存します。

手順 7: FASサーバーでPowerShellに次のように入力して、証明書署名要求を証明機関に送信します。

certreq -submit -attrib "certificatetemplate:\<certificate template from step 2>" \<certificate request file from step 6>

例:

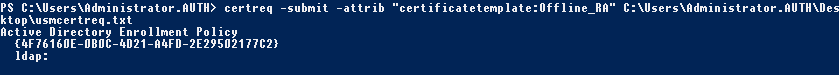

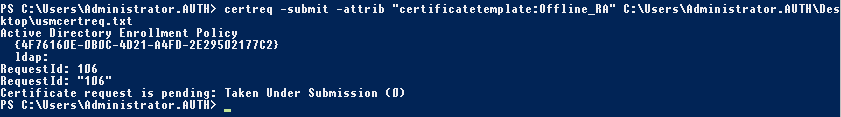

certreq -submit -attrib "certificatetemplate:Offline_RA" C:\Users\Administrator.AUTH\Desktop\usmcertreq.txt

次のように表示されます。

この時点で、証明機関リストウィンドウが表示される場合があります。この例の証明機関では、HTTP(上)とDCOM(下)の両方の登録が有効になっています。利用可能な場合は、DCOMオプションを選択します。

証明機関が指定されると、PowerShellにRequestIDが表示されます。

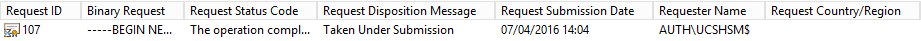

手順 8: 証明機関サーバーで、証明機関MMCスナップインの [保留中の要求] をクリックします。要求IDをメモします。次に、要求を右クリックして [発行] を選択します。

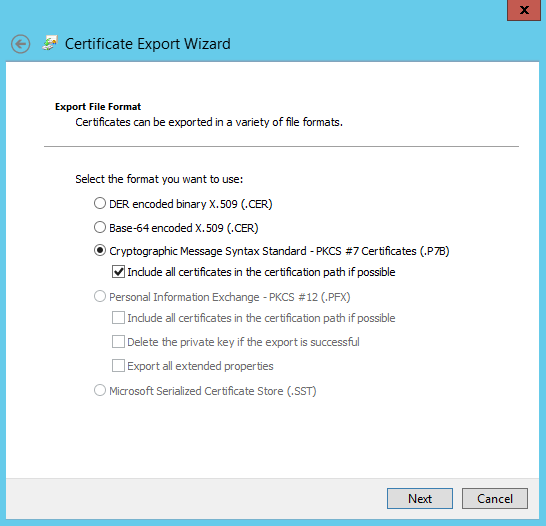

手順 9: [発行された証明書] ノードを選択します。発行されたばかりの証明書を見つけ(要求IDが一致するはずです)、ダブルクリックして開きます。 [詳細] タブを選択します。 [ファイルにコピー] をクリックします。証明書のエクスポートウィザードが起動します。 [次へ] をクリックします。ファイル形式について、次のオプションを選択します。

形式は「Cryptographic Message Syntax Standard – PKCS #7 Certificates (.P7B)」であり、「可能な場合は、証明のパスにあるすべての証明書を含める」が選択されている必要があります。

手順 10: エクスポートした証明書ファイルをFASサーバーにコピーします。

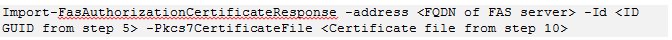

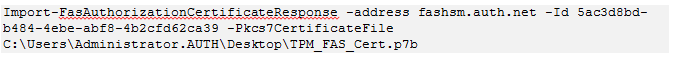

手順 11: FASサーバーで次のPowerShellコマンドレットを入力して、登録機関証明書をFASサーバーにインポートします。

例:

次のように表示されます。

登録機関証明書の秘密キーがTPMに正しく保存されていることを確認するには、次のPowerShellコマンドを使用します。登録機関証明書の秘密キーがTPMに保存されている場合、PrivateKeyProviderフィールドは Microsoft Platform Crypto Provider に設定されます。

Add-PSSnapin Citrix.Authentication.FederatedAuthenticationService.V1

Get-FasAuthorizationCertificate -FullCertInfo -Address localhost

<!--NeedCopy-->

手順 12: FAS管理コンソールを閉じてから再起動します。

注: 「このサービスを承認する」の手順に緑色のチェックマークが表示されます。

手順 13: FAS管理コンソールの [ルール] タブを選択し、インストールと構成で説明されている設定を編集します。

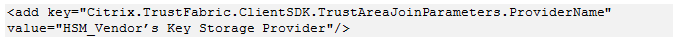

例 3

この例では、HSMに保存されている登録機関証明書の秘密キーとユーザー証明書の秘密キーについて説明します。この例では、HSMが構成されていることを前提としています。HSMには、「HSM_Vendor’s Key Storage Provider」などのプロバイダー名があります。

仮想化環境でFASサーバーを実行する予定がある場合は、ハイパーバイザーのサポートについてHSMベンダーに確認してください。

手順 1. 管理コンソールを使用してFASの初期設定を行う際は、「証明書テンプレートの展開」と「証明機関のセットアップ」の最初の2つの手順のみを完了します。

ステップ 2: HSMベンダーのドキュメントを参照して、HSMのProviderName値が何であるべきかを判断してください。HSMがCAPIを使用している場合、ドキュメントではプロバイダーが暗号化サービスプロバイダー (CSP) と呼ばれることがあります。HSMがCNGを使用している場合、プロバイダーはキーストレージプロバイダー (KSP) と呼ばれることがあります。

ステップ 3: 設定ファイルを次のように編集します。

ファイルは次のようになります。

このシナリオでは、HSMがCNGを使用していると仮定しているため、ProviderLegacyCsp値はfalseに設定されています。HSMがCAPIを使用している場合、ProviderLegacyCsp値はtrueに設定する必要があります。HSMがCAPIとCNGのどちらを使用しているかについては、HSMベンダーのドキュメントを参照してください。また、非対称RSAキー生成でサポートされているキー長についても、HSMベンダーのドキュメントを参照してください。この例では、キー長はデフォルトの2048ビットに設定されています。指定するキー長がハードウェアでサポートされていることを確認してください。

ステップ 4: Citrix Federated Authentication Serviceを再起動して、設定ファイルから値を読み取ります。

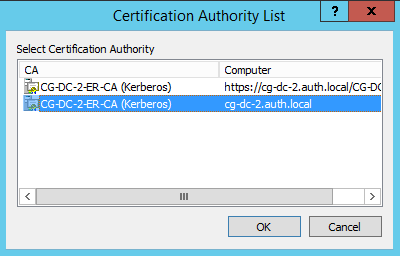

ステップ 5: FAS管理コンソールの [初期設定] タブで [承認] をクリックして、HSM内にRSAキーペアを生成し、証明書署名要求を作成します。

ステップ 6: キーペアがHSMで生成されたことを確認するには、Windowsイベントログのアプリケーションエントリを確認します。

注: [プロバイダー: [CNG] HSMベンダーのキーストレージプロバイダー]

ステップ 7: 証明機関サーバーで、証明機関MMCの [保留中の要求] ノードを選択します。

要求を右クリックし、[発行] を選択します。

注: 「このサービスを承認する」という手順に緑色のチェックマークが表示されます。

ステップ 8: FAS管理コンソールで [ルール] タブを選択し、インストールと構成に記載されているとおりに設定を編集します。

FAS証明書ストレージ

FASは、証明書を保存するためにFASサーバー上のMicrosoft証明書ストアを使用しません。組み込みデータベースを使用します。

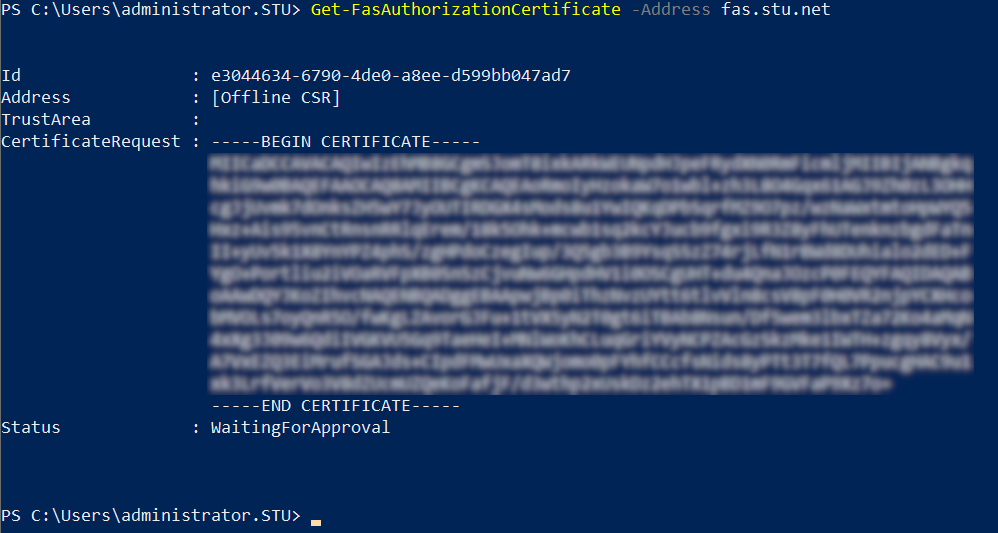

登録機関証明書のGUIDを特定するには、FASサーバーで次のPowerShellコマンドレットを入力します。

Add-pssnapin Citrix.a\*

Get-FasAuthorizationCertificate –address \<FAS server FQDN>

例: Get-FasAuthorizationCertificate –address cg-fas-2.auth.net:

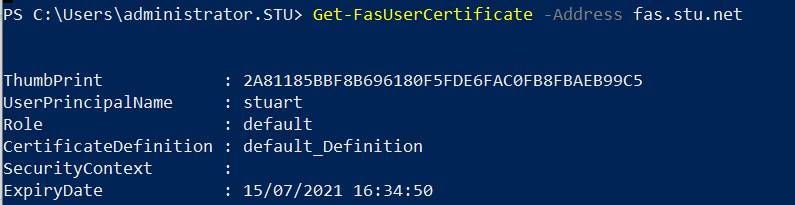

ユーザー証明書のリストを取得するには、次のように入力します。

Get-FasUserCertificate –address \<FAS server FQDN>

例: Get-FasUserCertificate –address cg-fas-2.auth.net

注:

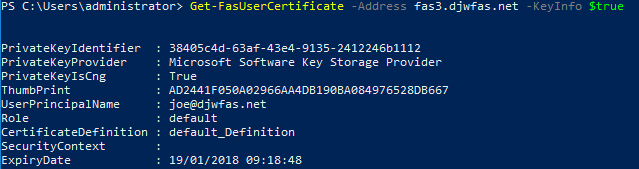

HSMを使用して秘密キーを保存する場合、HSMコンテナはGUIDで識別されます。HSM内の秘密キーのGUIDは、次を使用して取得できます。

Get-FasUserCertificate –address \<FAS server FQDN> -KeyInfo $true例:

Get-FasUserCertificate –address fas3.djwfas.net -KeyInfo $true

関連情報

- インストールと構成は、FASのインストールと構成に関する主要なリファレンスです。

- 一般的なFAS展開については、フェデレーション認証サービスアーキテクチャの概要の記事にまとめられています。

- その他の「ハウツー」記事は、高度な構成の記事で紹介されています。