Fiche technique : Analytics

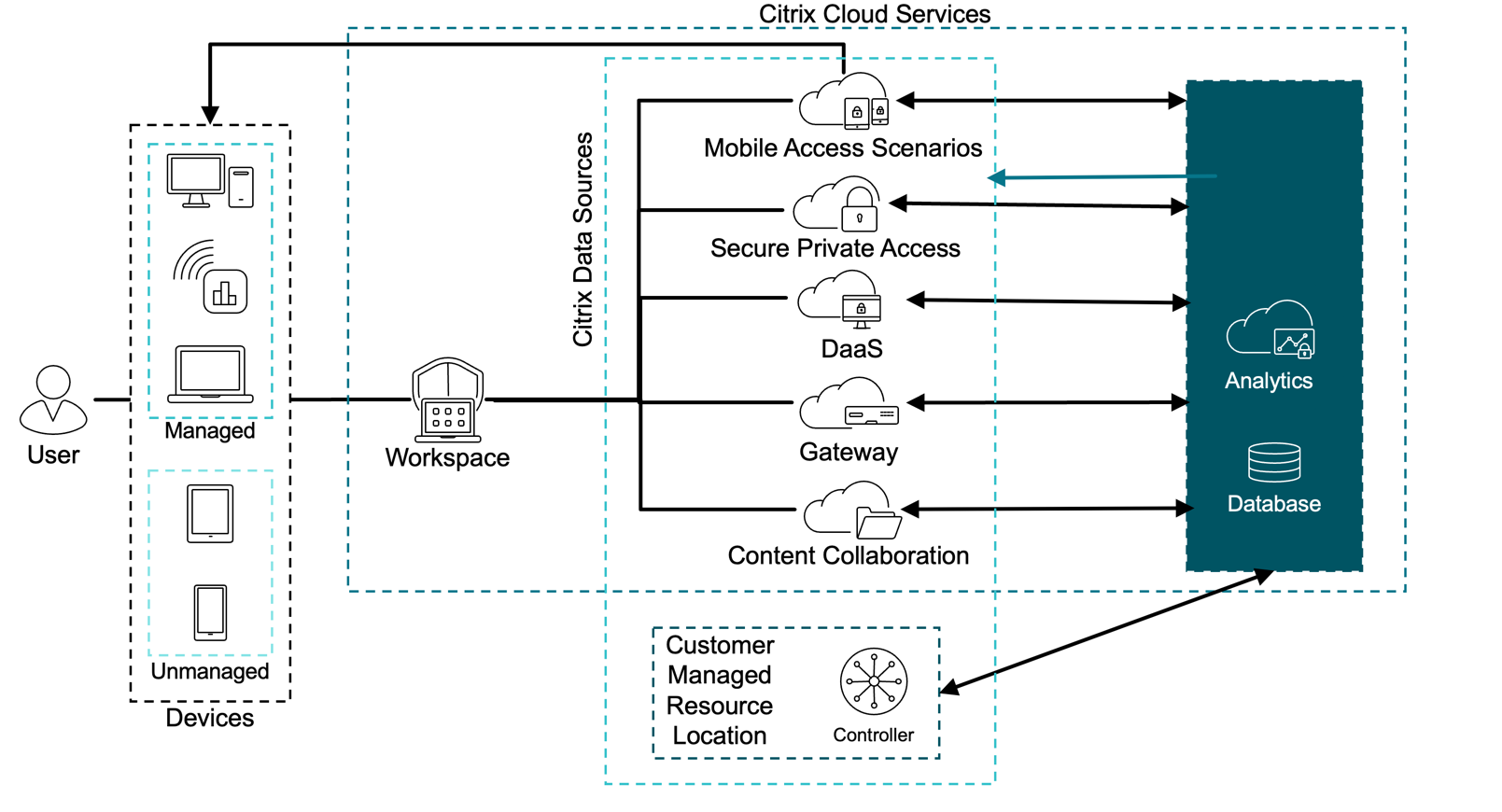

Les environnements informatiques des entreprises deviennent de plus en plus complexes à mesure qu’ils commencent à adopter des applications SaaS, cloud et mobiles. Les administrateurs ont besoin d’une visibilité sur leur environnement non seulement pour le protéger contre les utilisateurs malveillants, mais aussi pour améliorer l’expérience utilisateur de manière proactive. Citrix Analytics rassemble l’ensemble du portefeuille Citrix pour fournir une visibilité sur l’état et le contexte des utilisateurs individuels. Contrairement à certains des autres outils de surveillance fournis par Citrix, Citrix Analytics vous donne des informations proactives et normatives sur votre environnement afin de résoudre les problèmes avant qu’ils ne deviennent un problème. Citrix Analytics est piloté par l’apprentissage automatique pour vous fournir les informations nécessaires sans surcharge d’informations.

Vue d’ensemble

Citrix Analytics génère des informations exploitables, permettant aux administrateurs de gérer de manière proactive les menaces de sécurité des utilisateurs et des applications, d’améliorer les performances des applications et de prendre en charge les opérations continues. Citrix Analytics est disponible en tant que service cloud fourni via Citrix Cloud. Citrix Analytics peut être divisé en trois catégories : sécurité, performances et utilisation. Citrix Analytics for Security vous permet de surveiller et d’identifier les activités incohérentes ou suspectes au sein de votre environnement. Usage Analytics vous donne une visibilité sur la façon dont les utilisateurs interagissent avec divers produits Citrix. Citrix Analytics for Performance fournit des scores d’expérience centrés sur l’utilisateur, des scores de performances des applications et de l’infrastructure grâce à des analyses avancées.

Citrix Analytics for Security

Citrix Analytics for Security collecte des données sur Citrix et les produits tiers et génère des informations exploitables.

Sources de données Citrix

Le tableau suivant répertorie les différentes sources de données Citrix prises en charge par Citrix Analytics for Security.

| Source de données | Type de déploiement | Agents requis | Composant et version du produit |

|---|---|---|---|

| Citrix Endpoint Management | Service | S/O | Citrix Endpoint Management |

| Gateway | Local | Agent de gestion de la livraison des applications | Citrix Gateway 12.0.56.16 ou version ultérieure |

| Fournisseur d’identité Citrix | Service | S/O | Gestion des identités et des accès Citrix |

| Citrix Secure Private Access | Service | S/O | Citrix Secure Private Access |

| Citrix Remote Browser Isolation | Service | S/O | Citrix Remote Browser Isolation |

| Citrix DaaS | Service | S/O | Application Citrix Workspace pour Windows 1907 ou version ultérieure, application Citrix Workspace pour Mac 1910.2 ou version ultérieure, application Citrix Workspace pour HTML5 2007 ou version ultérieure, application Citrix Workspace pour Chrome : dernière version disponible sur Chrome Web Store, application Citrix Workspace pour Android : dernière version disponible sur Google Play, application Citrix Workspace pour iOS, dernière version disponible sur Apple App Store, application Citrix Workspace pour Linux 2006 ou plus tard. |

| Citrix Virtual Apps and Desktops | Local | Agent Virtual Apps and Desktops | Citrix Virtual Apps and Desktops 7 1808, Citrix XenApp et XenDesktop 7.16 et versions ultérieures |

| L’agent est requis pour les fonctionnalités avancées telles que Actions. | application Citrix Workspace pour Windows 1907 ou version ultérieure, application Citrix Workspace pour Mac 1910.2 ou version ultérieure, application Citrix Workspace pour HTML5 2007 ou version ultérieure, application Citrix Workspace pour Chrome - Dernière version disponible dans Chrome Web Store, application Citrix Workspace pour Android - Dernière version disponible sur Google Play, application Citrix Workspace pour Android pour iOS - Dernière version disponible dans l’App Store d’Apple, l’application Citrix Workspace pour Linux 2006 ou version ultérieure | ||

| Citrix Director 7.16 ou version ultérieure | |||

| Pour les utilisateurs de Workspace : Lessites locaux Virtual Apps and Desktops doivent être ajoutés à Workspace à l’aide de l’agrégation de sites. | |||

| Pour les utilisateurs StoreFront : la version de déploiement StoreFront doit être StoreFront 1906 ou ultérieure. StoreFront doit être accessible via l’un des clients suivants : Citrix Receiver pour les sites Web dans des navigateurs compatibles HTML5, application Citrix Workspace 1907 pour Windows ou version ultérieure, application Citrix Workspace 2006 pour Linux ou version ultérieure, application Citrix Workspace 2006 pour Mac ou version ultérieure. | |||

| Prise en charge de LTSR : Pour Citrix Virtual Apps and Desktops 7 1912 LTSR, la version StoreFront prise en charge est 1912. |

Sources de données externes

Le tableau suivant répertorie les sources de données externes (produits tiers) prises en charge par Citrix Analytics for Security.

| Source de données | Type de déploiement | Agents requis |

|---|---|---|

| Microsoft Graph Security | Service | S/O |

| Microsoft Active Directory | Local | Citrix Cloud Connector |

Citrix Analytics for Security détecte les comportements anormaux des utilisateurs via son service μ-learning machine. Il attribue aux utilisateurs un score de risque, une valeur qui indique le niveau global de risque qu’un utilisateur pose par le biais de son score de risque μ-service. Ce score est une valeur dynamique basée sur UBA (User Behavior Analytics). Les administrateurs peuvent créer des stratégies pour automatiser les processus et appliquer des actions basées sur des indicateurs de risque. Citrix Analytics for Security conserve les données pendant 13 mois. Si l’administrateur désactive le traitement des données pour une source de données spécifique, les données déjà capturées restent stockées pendant 13 mois. Pour plus d’informations sur les journaux spécifiques par source de données qui sont collectés, cliquez ici.

Citrix Analytics for Security reçoit les informations de la manière suivante. Pour le service Citrix Secure Private Access, Citrix Endpoint Management et le service Citrix Gateway (cloud), il reçoit ses informations directement depuis le plan de contrôle de la source de données spécifique. Pour NetScaler Gateway sur site, il reçoit les données de l’agent Application Delivery Management. Pour Citrix DaaS et Citrix Virtual Apps and Desktops, il reçoit ses informations via l’application Citrix Workspace. Pour obtenir des données Active Directory, Citrix Analytics communique avec les Citrix Cloud Connector. Pour la sécurité de Microsoft Graph, nous pouvons obtenir des informations à partir de la protection d’identité Azure AD et de Windows Defender ATP via des API graphiques.

Pour utiliser Citrix Analytics pour la sécurité, vous devez disposer d’un compte Citrix Cloud. Accédez à https://citrix.cloud.com et connectez-vous avec votre compte Citrix Cloud existant. Vous trouverez iciun guide détaillé sur la façon de démarrer.

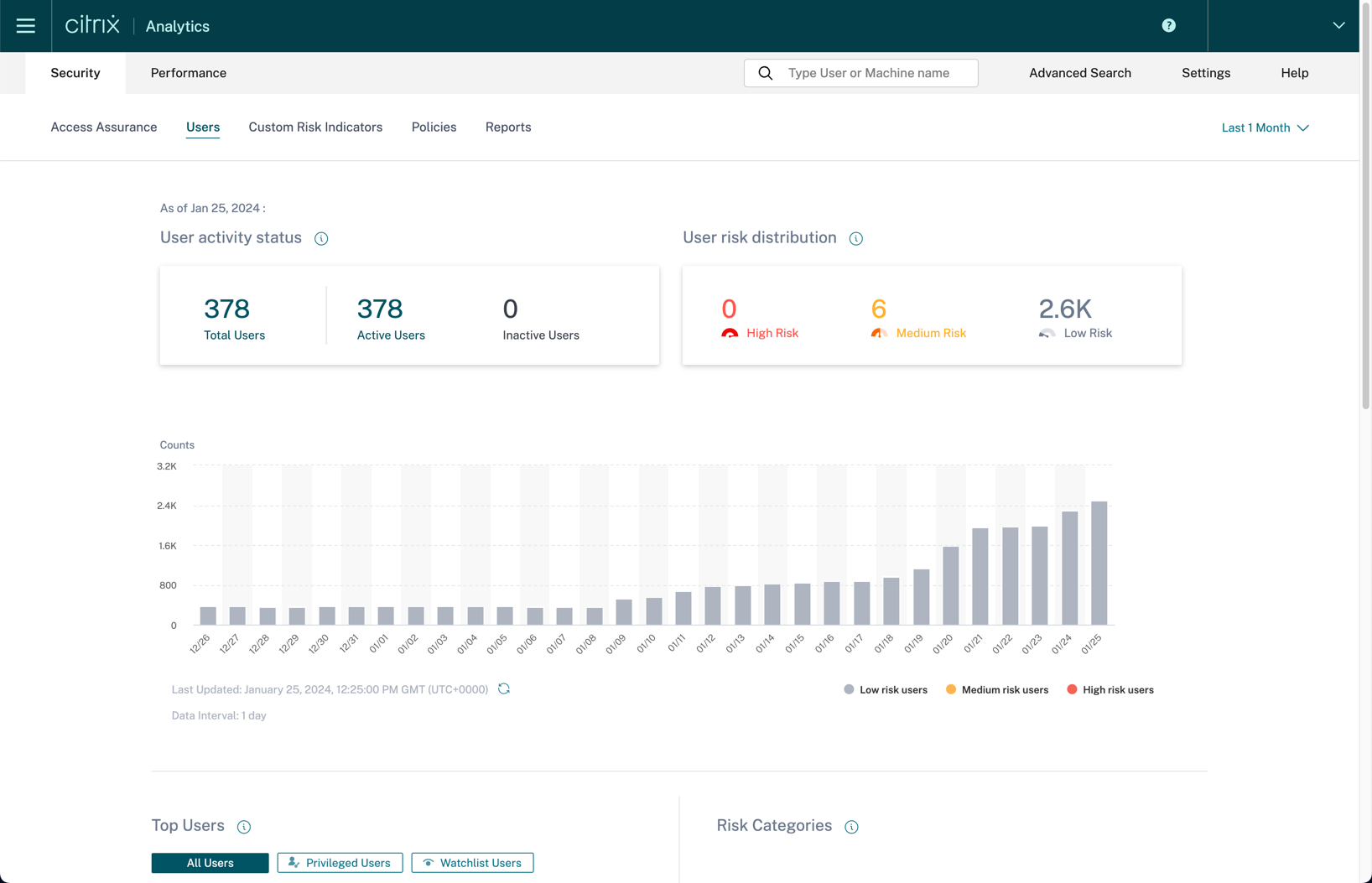

Tableau de bord utilisateurs

Le tableau de bord des utilisateurs vous permet d’obtenir une vue globale de tous les utilisateurs considérés comme présentant des risques au sein de votre organisation. Les utilisateurs sont classés entre les utilisateurs à risque élevé, moyen et faible.

Les administrateurs peuvent modifier les vues pour afficher les utilisateurs ayant obtenu le score le plus élevé pour tous les utilisateurs, les utilisateurs privilégiés et les utilisateurs de la liste de suivi. En outre, il montre les catégories de risque, vous donnant essentiellement une liste complète des expositions aux risques et de ce qui nécessite une attention immédiate. Vous trouverez plus d’informations sur le tableau de bord utilisateur ici.

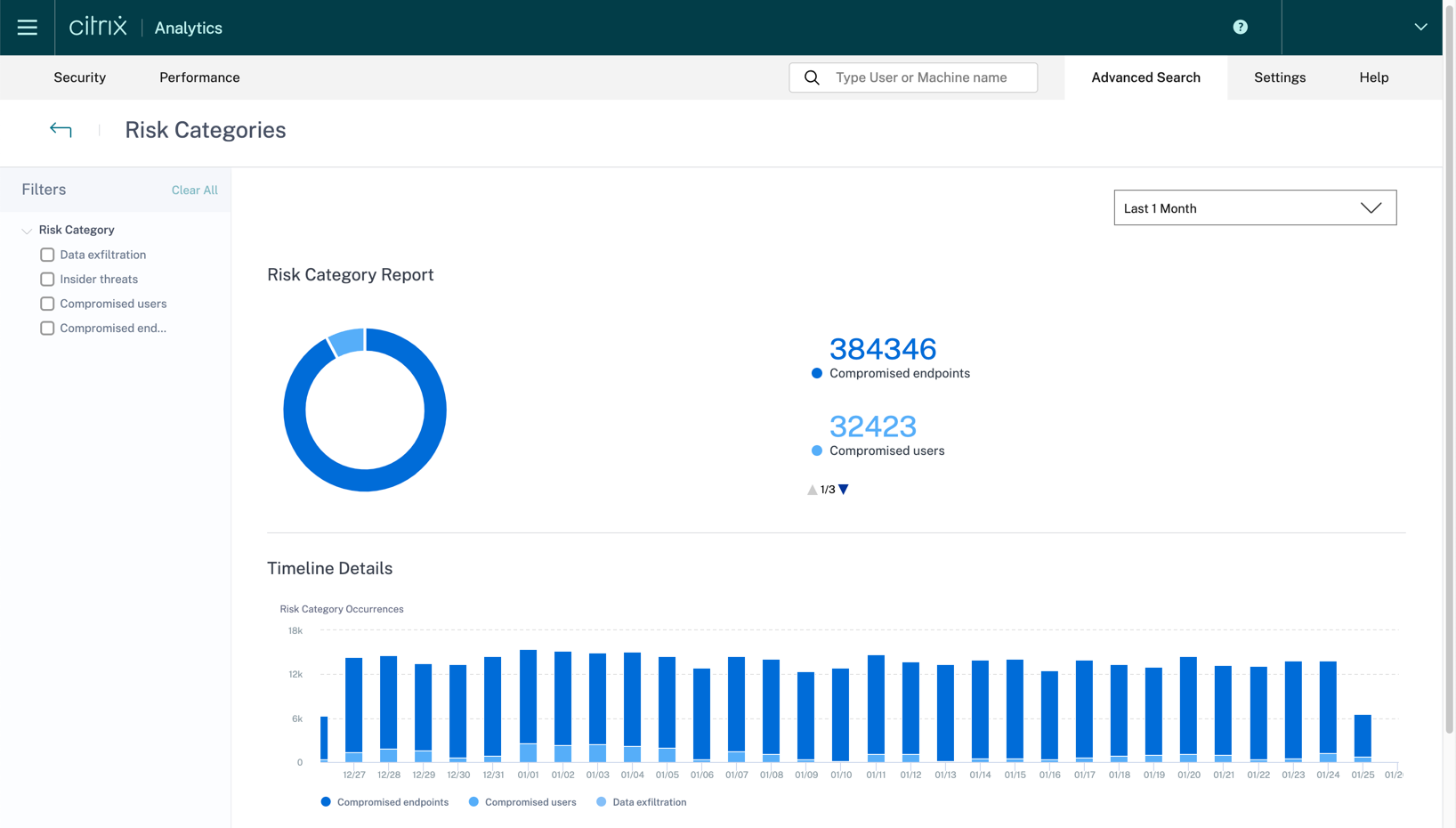

Avec tous ces tableaux de bord, vous pouvez cliquer et obtenir des informations plus détaillées. Par exemple, si vous cliquez sur en savoir plus dans les catégories de risque, vous obtenez un résumé des occurrences des indicateurs de risque dans chaque catégorie.

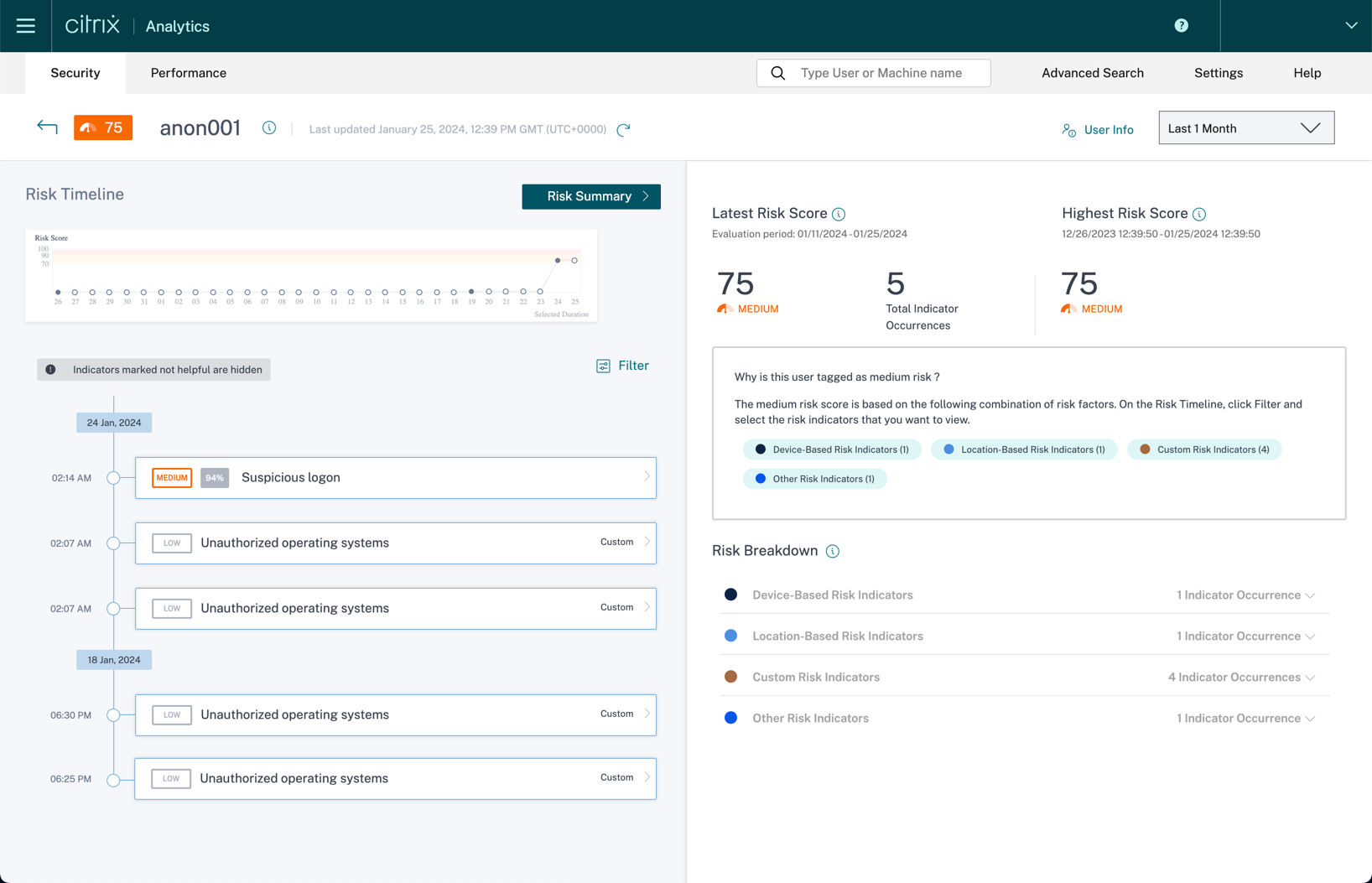

De plus, si, dans le tableau de bord des utilisateurs à risque, vous cliquez sur un utilisateur spécifique, cela vous redirigera vers la chronologie des risques liés aux utilisateurs. Cette chronologie vous permet d’obtenir des informations plus approfondies sur les actions que l’utilisateur a effectuées qui sont risquées. Vous verrez également si des actions automatisées ont été prises contre cet utilisateur spécifique. En cliquant sur chaque événement, vous pouvez obtenir des informations supplémentaires sur le moment où un événement s’est produit et où se trouve la source de cet événement. Dans le tableau de bord des risques utilisateur, vous pouvez trouver des informations utilisateur telles que des informations AD (téléphone, e-mail, titre) et des informations sur l’application, les appareils et les emplacements qu’ils utilisent. Vous trouverez plus d’informations sur la chronologie des risques ici.

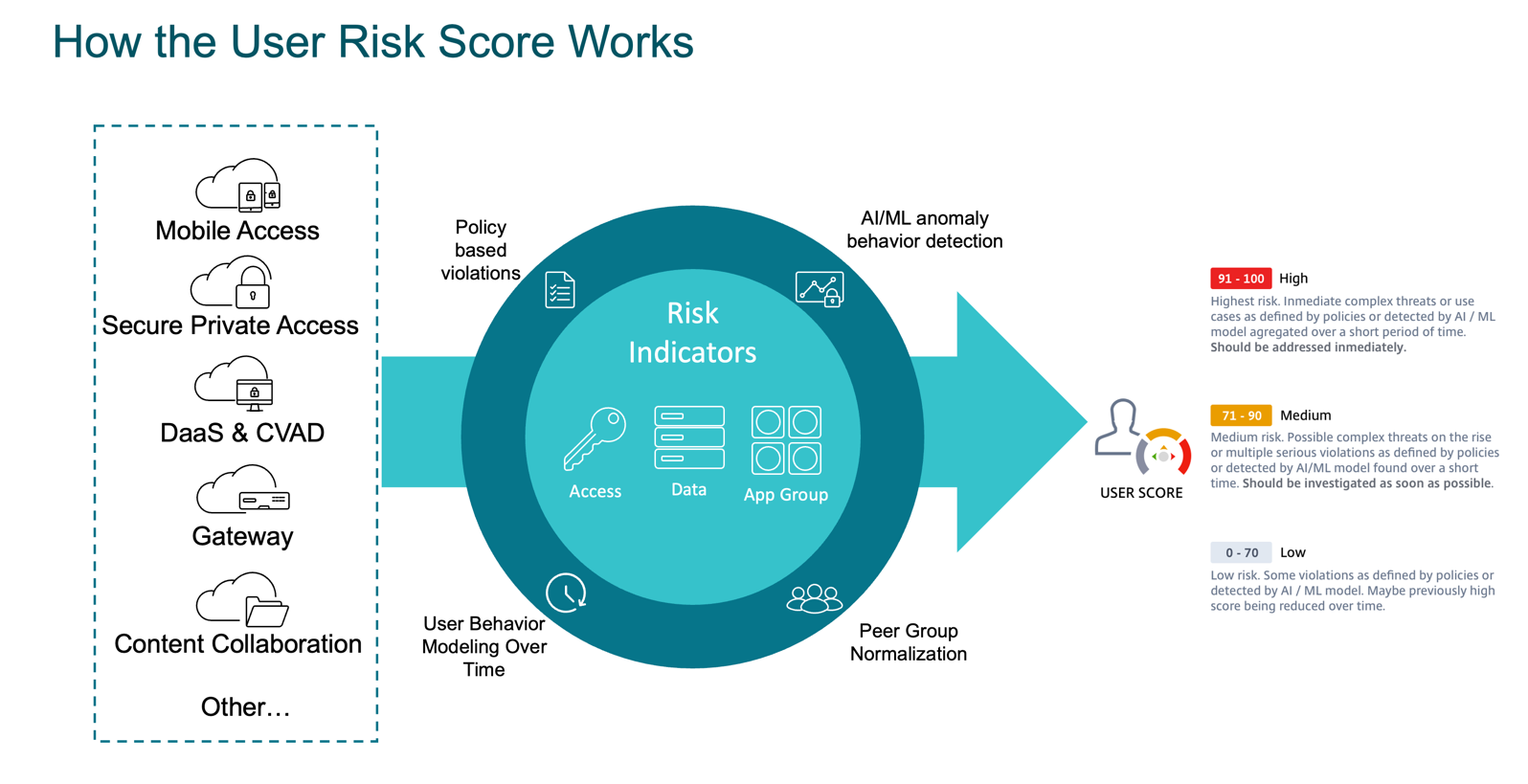

Les scores de risque sont calculés par des violations basées sur des stratégies (définies par les administrateurs), la modélisation du comportement des utilisateurs au fil du temps, la détection du comportement des anomalies AI/ML et la normalisation des groupes homologues. Les cotes de risque sont des valeurs qui indiquent le niveau global de risque que pose un utilisateur. Les indicateurs de risque sont des activités des utilisateurs qui semblent suspectes ou qui peuvent constituer une menace pour la sécurité de votre organisation. Certains indicateurs de risque par défaut sont utilisés par le système, mais un administrateur peut également créer des indicateurs de risque personnalisés.

Stratégies et actions

Les stratégies sont définies de sorte qu’une fois qu’une condition est remplie, l’action est exécutée. Une stratégie contient une ou plusieurs conditions et une seule action. Il existe des stratégies par défaut disponibles : ces stratégies ont des conditions prédéfinies et ont une action correspondante. Ces stratégies par défaut peuvent être utilisées telles qu’elles sont ou modifiées en fonction de vos besoins. Les stratégies par défaut sont les suivantes :

- Démarrage de session en dehors de Geofence

- Premier accès à partir de l’appareil

- Exfiltration potentielle des données

-

Les actions sont les réponses aux événements suspects qui empêchent de futurs événements anormaux de se produire. Les actions peuvent être appelées à volonté par l’administrateur Citrix Analytics ou automatiquement par le système en fonction des règles définies par l’administrateur. Actuellement, les actions suivantes sont disponibles :

- Global

- Demander une réponse de l’utilisateur final

- Ajouter à la liste de surveillance

- Avertir l’administrateur (s)

- Avertir l’utilisateur final

- Supprimer de la liste de surveillance

- Gateway

- Déconnecter les sessions actives

- Verrouiller le compte utilisateur

- Déverrouiller le compte utilisateur

- Applications et bureaux

- Déconnecter les sessions actives

- Démarrer l’enregistrement de session

Actuellement, les conditions suivantes sont disponibles lors de la création d’une stratégie :

- Score de risque

- Score de risque

- Citrix Gateway

- Échec de l’analyse EPA

- Voyages impossibles

- Échecs excessifs d’autorisation

- Ouverture de session à partir d’une adresse IP suspecte

- Ouverture de session suspecte

- Échec d’authentification inhabituel

- Citrix Secure Private Access

- Tentative d’accès à l’URL de liste noire

- Téléchargement excessif de données

- Volume de téléchargement inhabituel

- Applications et bureaux

- Exfiltration potentielle des données

- Voyages impossibles

- Ouverture de session suspecte

- Citrix Endpoint Management

- Appareil avec des applications sur la liste noire détectées

- Appareil jailbreaké/rooté détecté

- Périphérique non géré détecté

Vous trouverez plus d’informations sur la façon de configurer des stratégies et des actions ici.

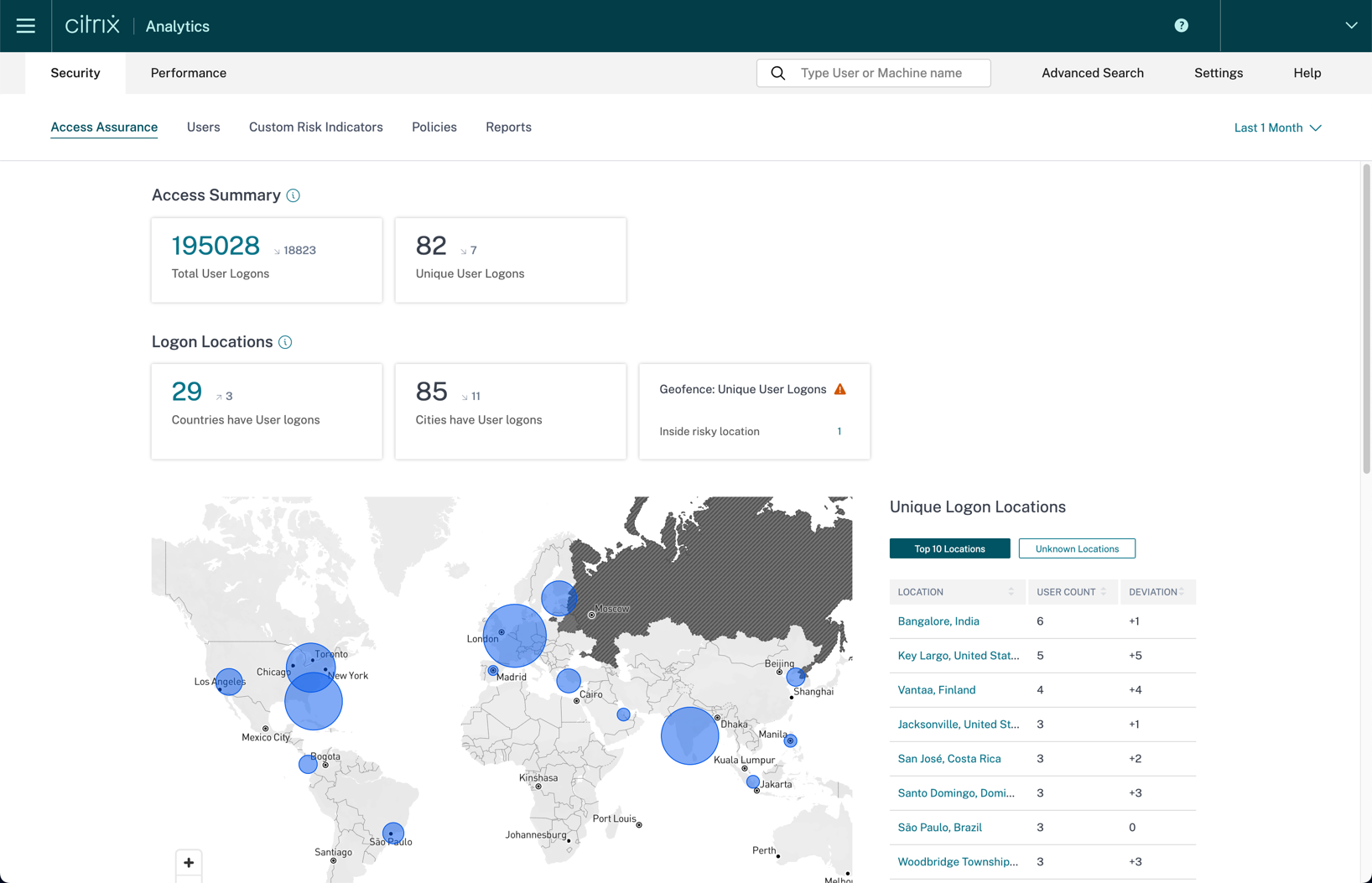

Tableau de bord de localisation Access Assurance

Le tableau de bord Access Assurance fournit une vue d’ensemble des emplacements et des réseaux à partir desquels vos utilisateurs accèdent à des applications virtuelles ou à des bureaux virtuels. Citrix Analytics for Security reçoit ces événements d’ouverture de session utilisateur de l’application Citrix Workspace installée sur les appareils des utilisateurs.

Le tableau de bord Access Assurance Location fournit une vue d’ensemble des emplacements à partir desquels vos utilisateurs accèdent à des applications virtuelles ou à des bureaux virtuels. Citrix Analytics for Security reçoit ces événements d’ouverture de session utilisateur de l’application Citrix Workspace installée sur les appareils des utilisateurs. Les informations de localisation sont fournies au niveau de la ville et du pays et ne représentent pas une géolocalisation précise. Le tableau de bord Access Summary fournit les informations suivantes pour une période sélectionnée :

- Nombre total de connexions d’utilisateurs sur l’ensemble des sites (dans le monde entier).

- Nombre total de connexions utilisateur uniques sur l’ensemble des sites (dans le monde entier).

- Nombre total de villes à partir desquelles les utilisateurs se sont connectés.

- Le nombre total de pays et les ouvertures de session uniques des utilisateurs dans les zones de géofencing.

- Top 10 des emplacements avec des ouvertures de session utilisateur uniques.

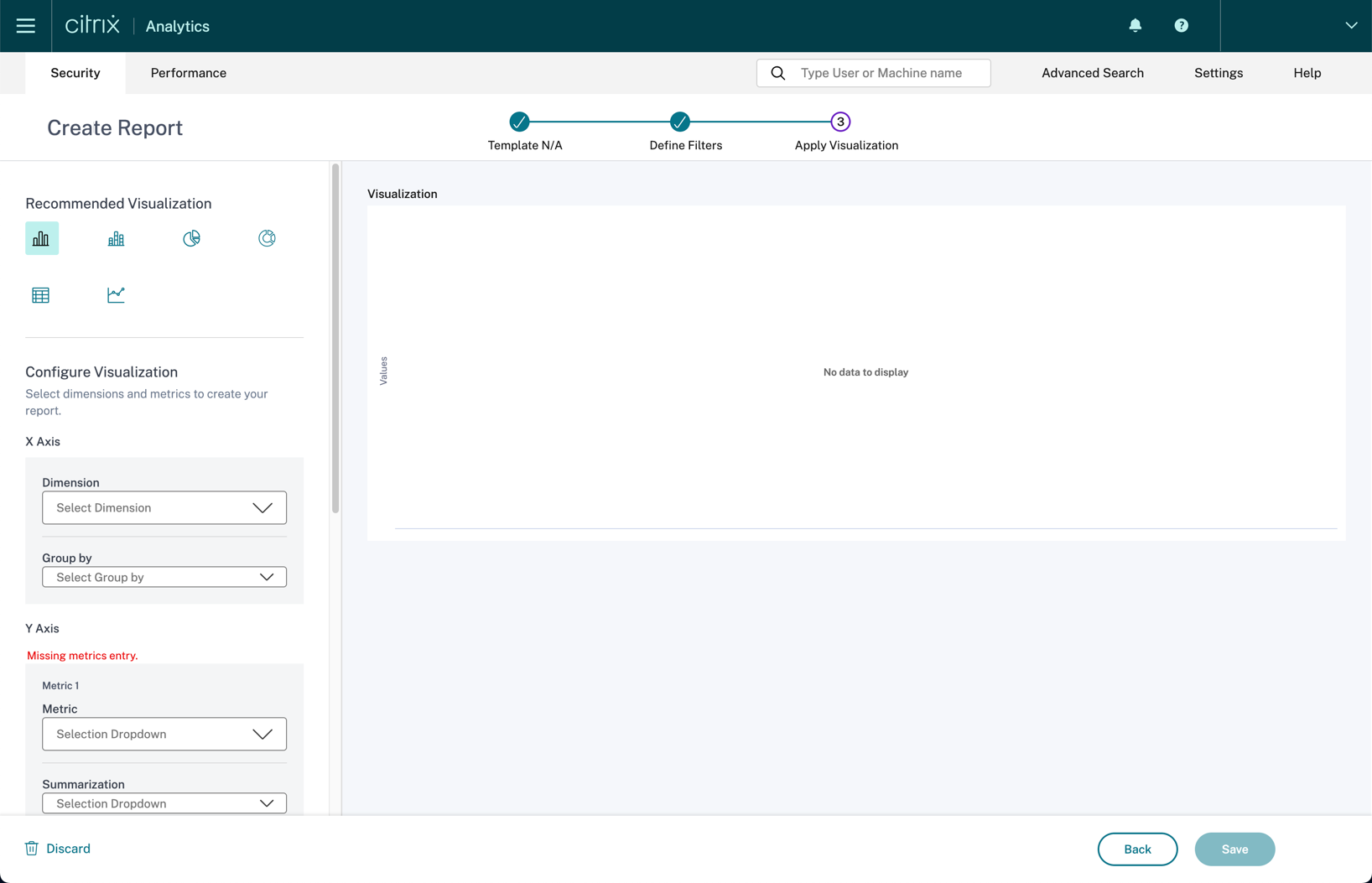

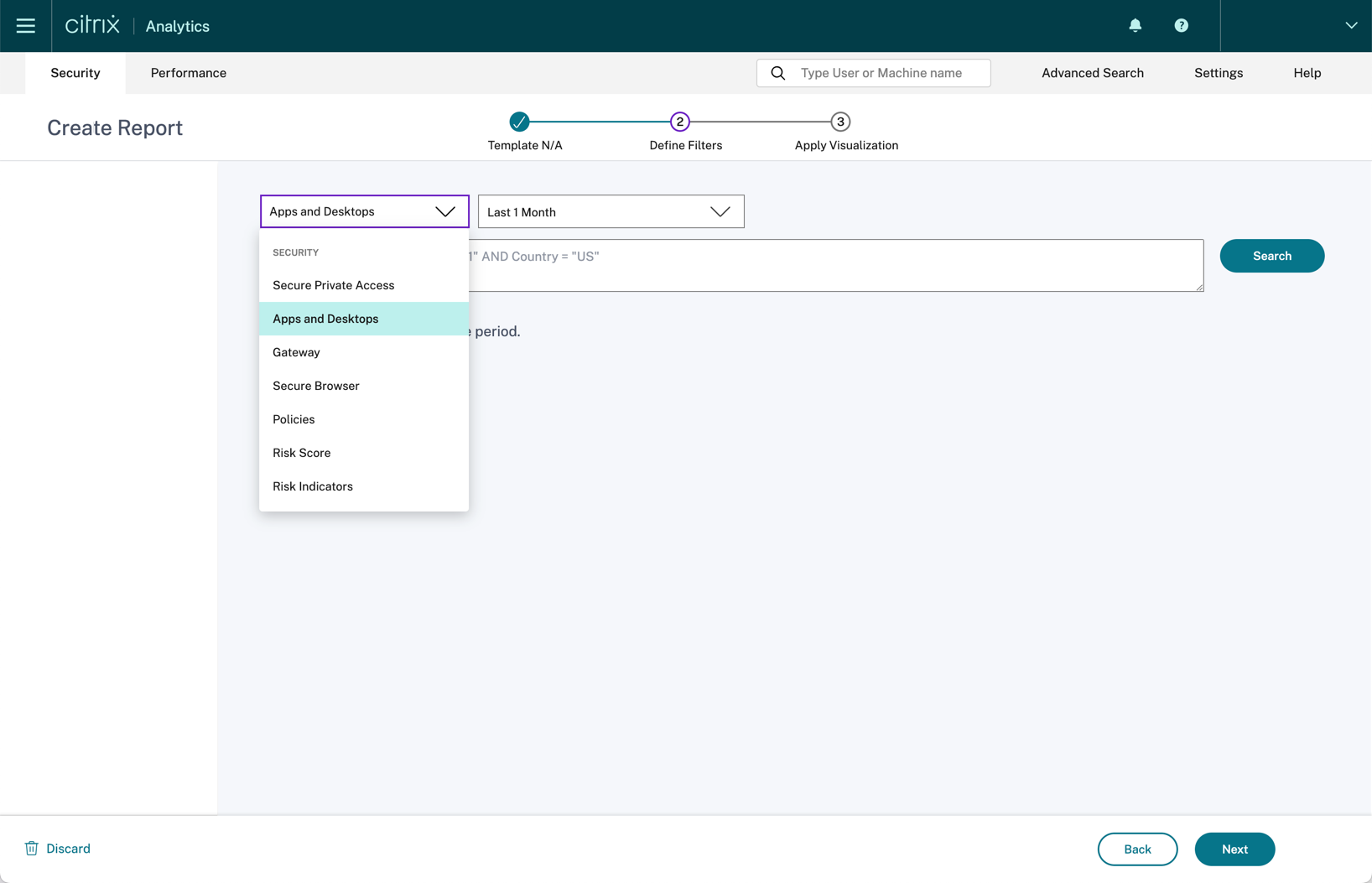

Rapports

Les administrateurs peuvent créer des rapports personnalisés à partir des événements reçus dans vos sources de données. Actuellement, les sources de données prises en charge pour les rapports personnalisés incluent Secure Private Access, Apps and Desktops, Gateway, Secure Browser, Policies, Risk Score et Risk Indicators. Vous trouverez plus d’informations sur la façon de créer des rapports personnalisés ici.

Citrix Analytics for Performance

Citrix Analytics for Performance quantifie l’expérience utilisateur et donne aux clients une visibilité de bout en bout sur la cause première de l’expérience utilisateur final. Il fournit également une agrégation et des rapports multi-sites afin que les clients disposant de plusieurs sites puissent consommer des données à partir d’un seul panneau de verre au lieu d’avoir à se connecter à plusieurs consoles Director. Enfin, il fournit le score de performance de l’infrastructure pour donner aux administrateurs une vision cohérente de l’état de leur infrastructure.

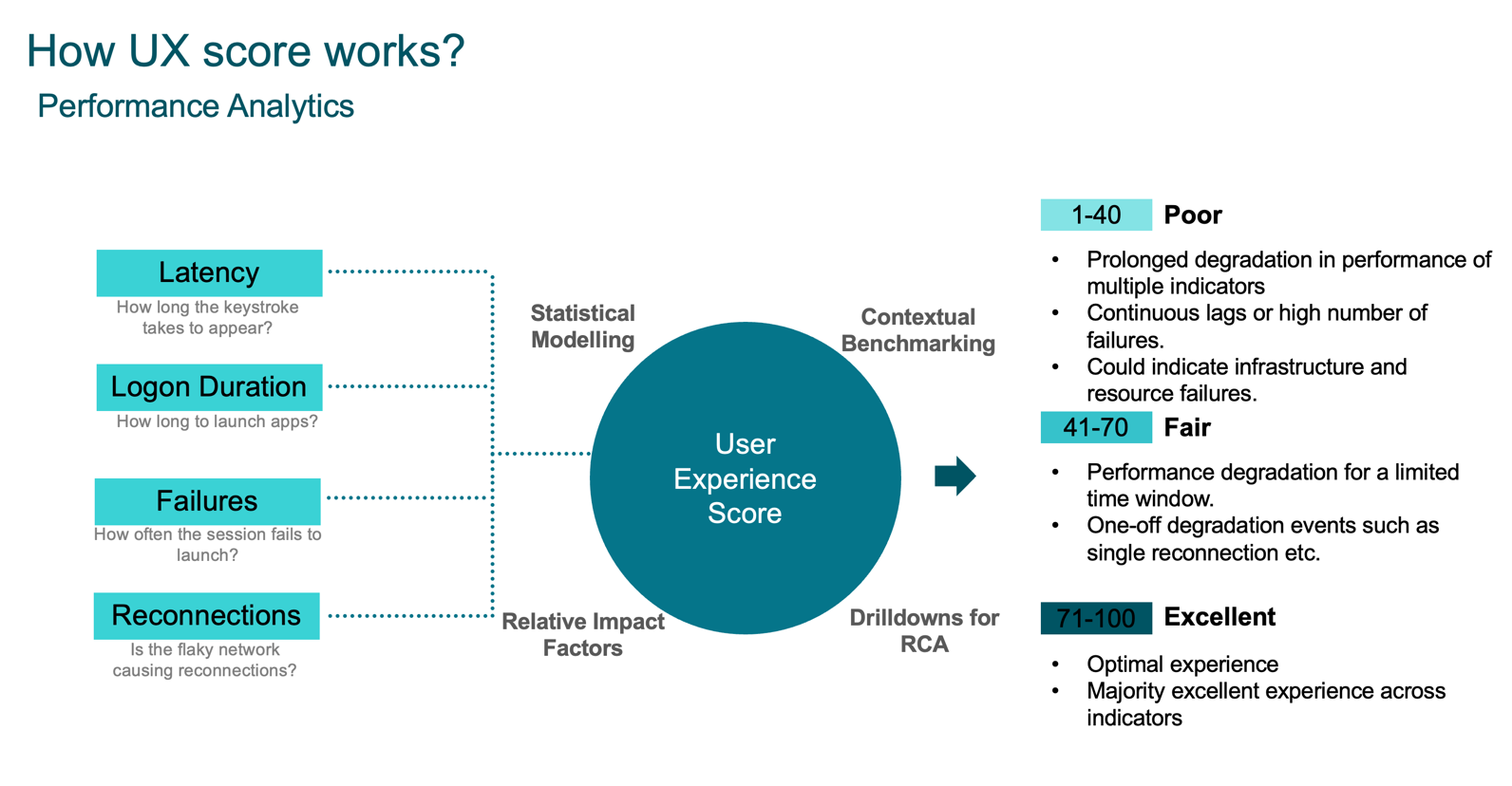

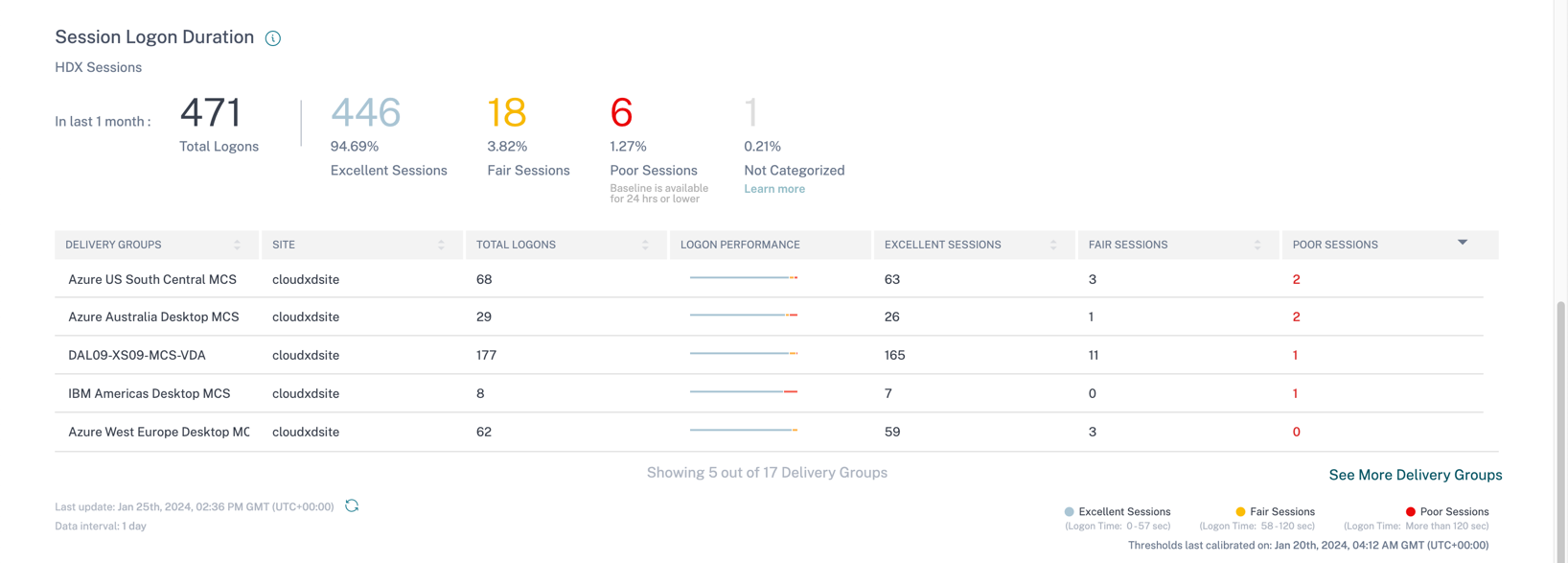

Le score d’expérience utilisateur est calculé en tenant compte de différents facteurs affectant l’expérience utilisateur final, tels que la résilience de session, la disponibilité de la session, la durée d’ouverture de session et la réactivité de session. Les administrateurs sont alors en mesure de diviser plus profondément et d’examiner les sous-facteurs pour être en mesure de déterminer la cause exacte du problème. Par exemple, les sous-facteurs relatifs à la durée d’ouverture de session incluent les GPO, le chargement du profil, la session interactive, le courtage, le démarrage de la machine virtuelle, la connexion HDX, l’authentification et les scripts d’ouverture de session. Les seuils dynamiques sont utilisés pour comparer la durée d’ouverture de session et les facteurs et sous-facteurs de réactivité de session. Ces calculs sont effectués par client et calculés sur la base des 30 derniers jours. Les seuils sont recalibrés tous les sept jours pour tenir compte des changements intervenus dans l’environnement. Vous trouverez plus d’informations sur la façon dont le score d’expérience utilisateur est calculé ici.

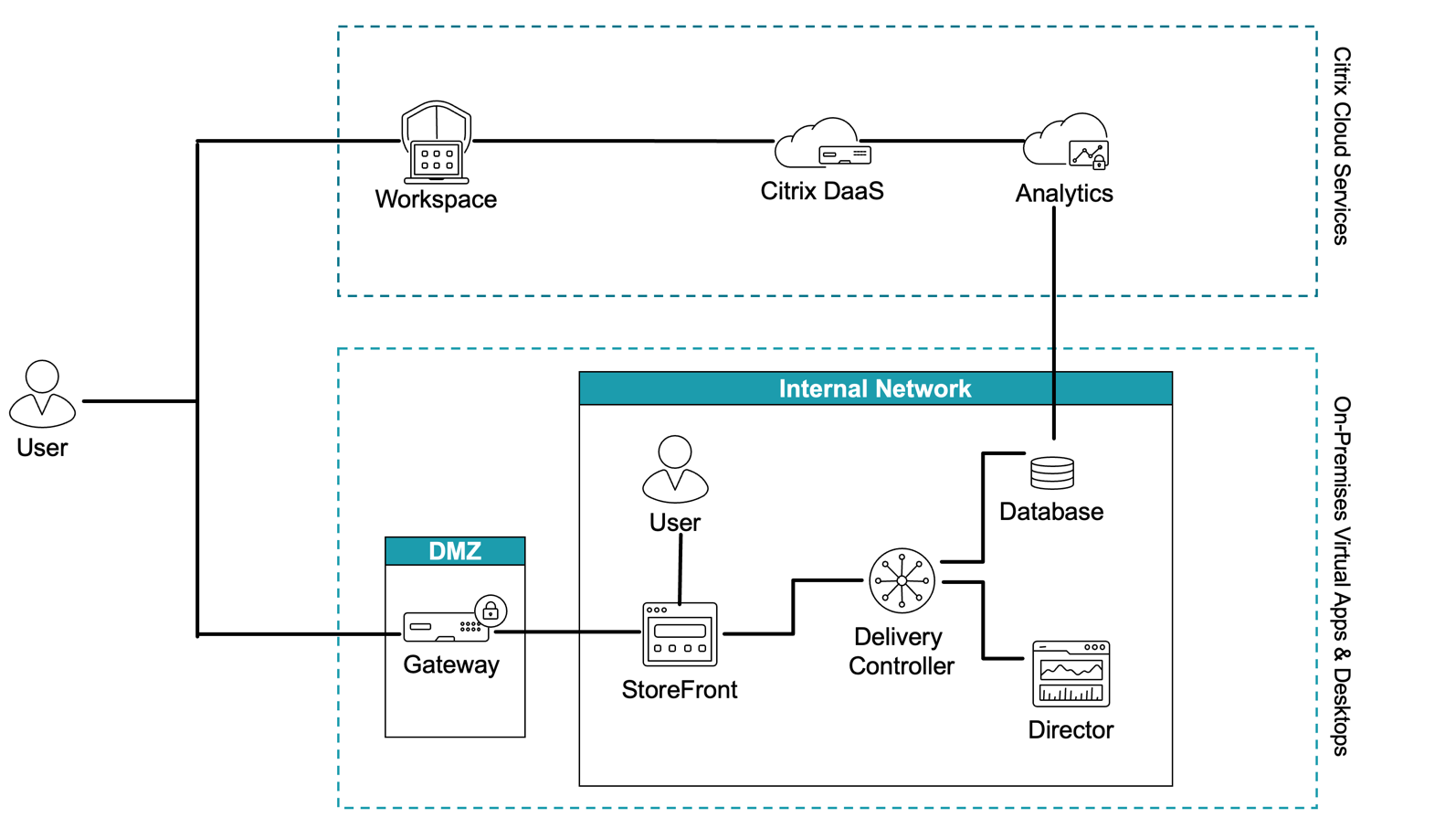

Citrix Analytics for Performance peut être utilisé à la fois pour les clients locaux et cloud et ne nécessite pas que les clients soient connectés à Citrix Workspace. Citrix Analytics obtient des données directement à partir de la base de données de surveillance du Citrix Director. Les données sont transmises en toute sécurité de Citrix Director à Citrix Analytics via le port https 443. Citrix Analytics for Performance capture également les données HDX depuis Gateway. Pour un NetScaler Gateway sur site, un client doit utiliser le service ADM. Pour le service Citrix Gateway, les données HDX sont envoyées directement à Citrix Analytics. Aucune donnée n’est transférée de Citrix Cloud vers votre environnement sur site. La communication de données est sortante, ce qui signifie qu’aucun port n’a besoin d’être ouvert ou que tout trafic entrant soit autorisé. Pour les clients utilisant Citrix DaaS, Citrix Analytics obtient les données directement depuis la plateforme Director, qui est hébergée dans Citrix Cloud.

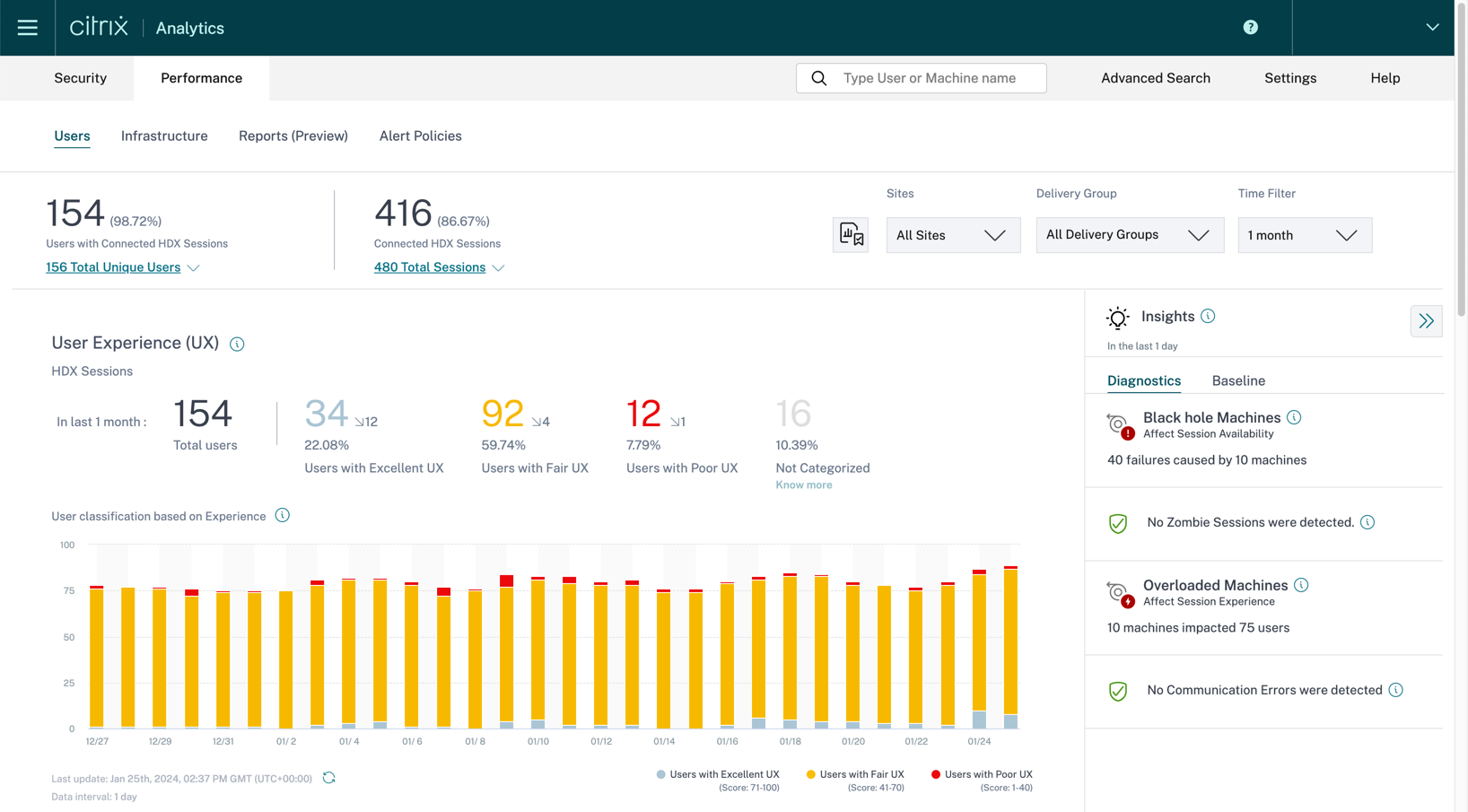

Tableau de bord Score de l’expérience utilisateur

Le tableau de bord User Experience Score donne une vue globale des utilisateurs qui vivent une expérience « excellente », « équitable » ou « médiocre ». Citrix Analytics for Performance propose une agrégation multisite pour vous donner une vue globale de tous vos environnements (cloud ou sur site). L’agrégation multisite donne à l’administrateur la possibilité d’examiner son environnement de manière holistique ou de filtrer par site spécifique.

Les administrateurs Citrix Analytics peuvent effectuer une hiérarchisation vers le bas pour voir les facteurs qui pousse l’utilisateur à obtenir ce score d’expérience utilisateur final spécifique. Citrix Analytics for Performance fournit aux administrateurs des informations sur les causes profondes possibles de ce qui peut être à l’origine du problème d’expérience utilisateur. Vous trouverez plus d’informations sur les sous-facteurs liés à l’expérience utilisateur ici.

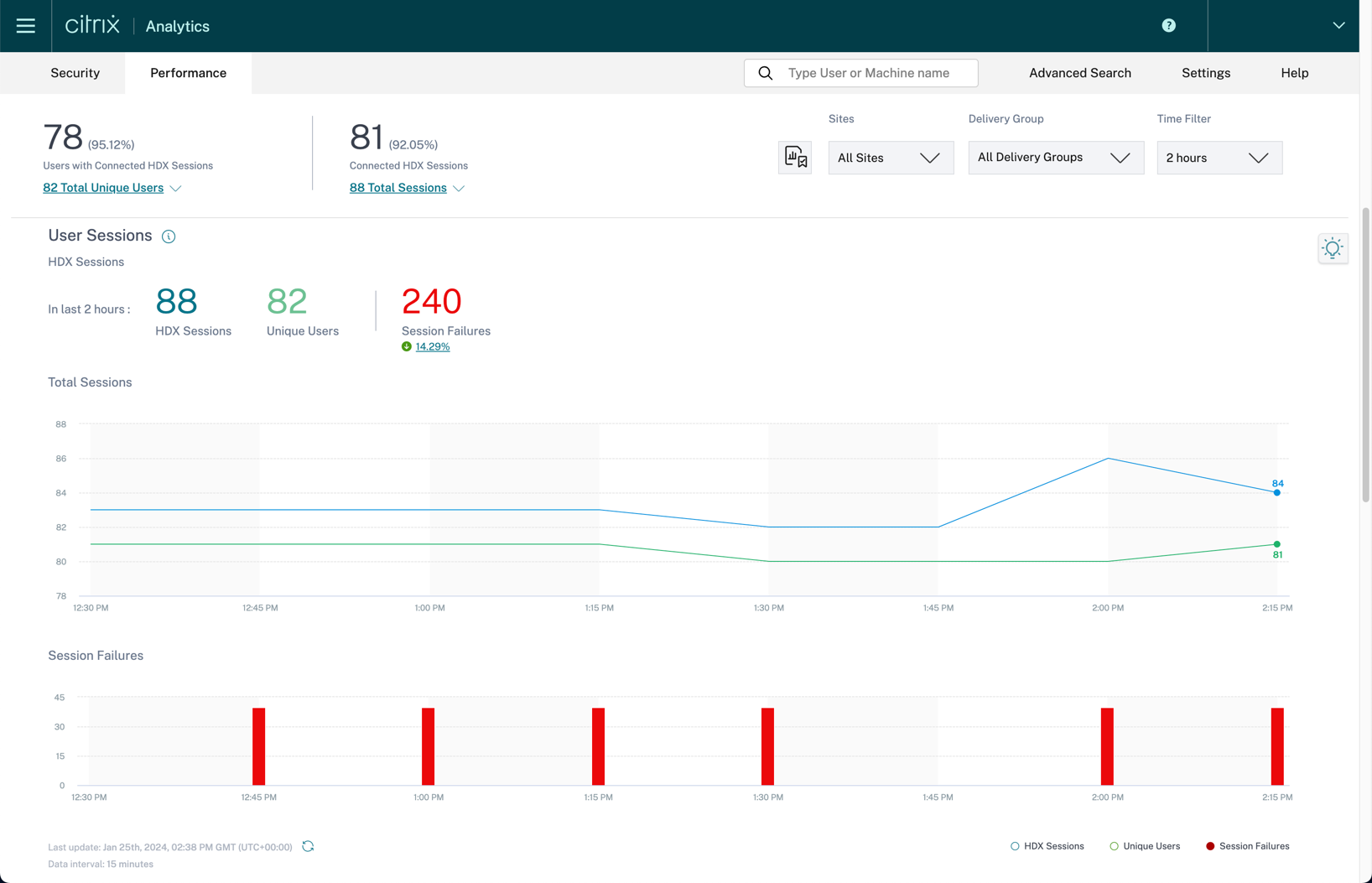

De plus, dans ce tableau de bord de l’expérience utilisateur, les administrateurs peuvent voir les tendances des sessions utilisateur, qui indiquent le nombre total de sessions HDX par rapport au nombre total d’utilisateurs uniques et le nombre d’échecs de session. Le nombre total de sessions indique le nombre total de sessions utilisateur lorsqu’une application ou un poste de travail est lancé depuis l’application Workspace. Le nombre total d’utilisateurs uniques est le nombre d’utilisateurs uniques qui ont lancé une session ou ont une session active au cours de la période spécifiée.

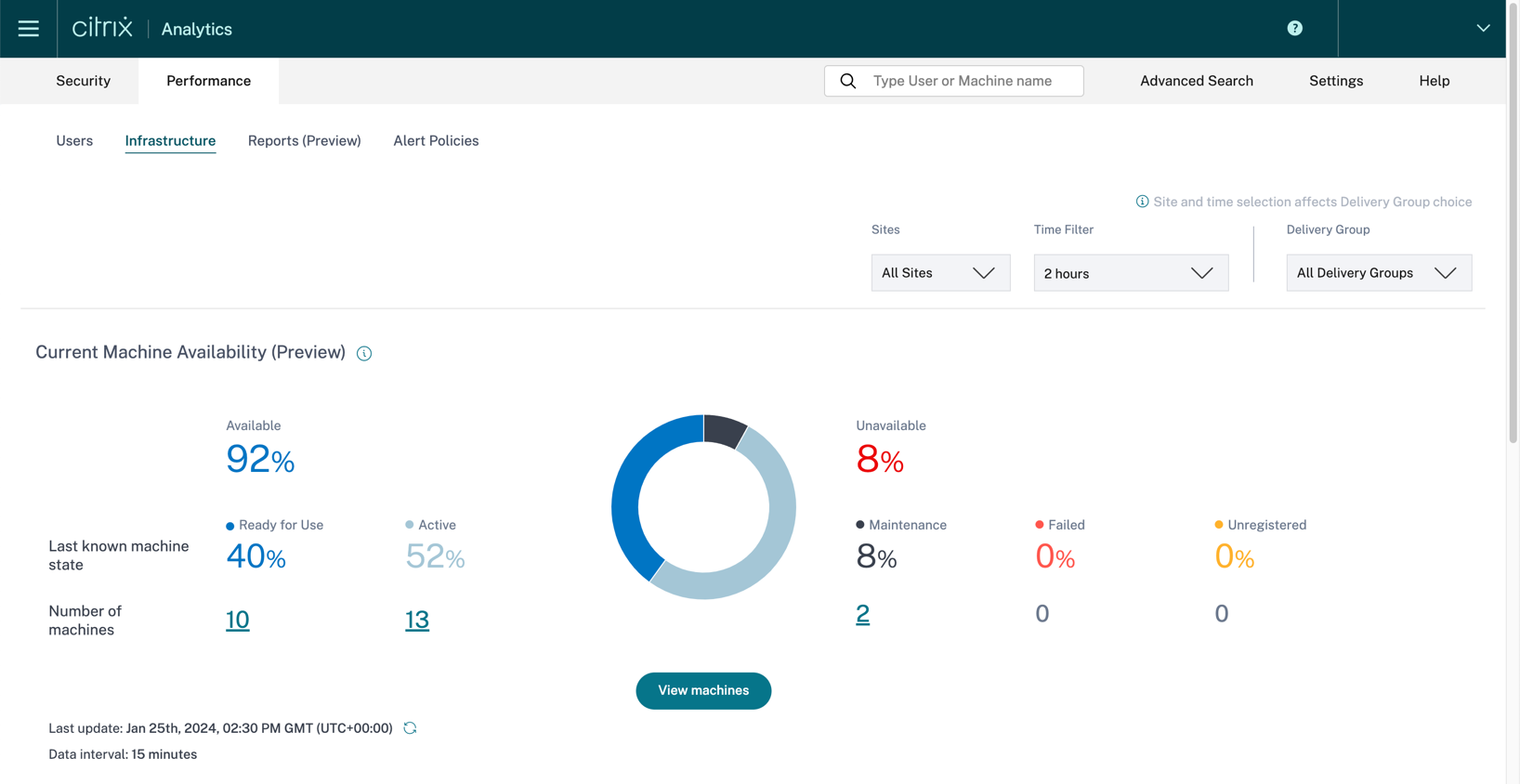

Tableau de bord de l’infrastructure

Le tableau de bord de l’infrastructure fournit aux administrateurs une vue d’ensemble de l’état de l’infrastructure de leur environnement. Le tableau de bord fournit les informations VDA sur tous les sites. Pour les VDA avec système d’exploitation multisession, les administrateurs peuvent voir quels VDA sont dans un état inutilisable en fonction de l’index de l’évaluateur de charge. Pour les VDA avec système d’exploitation mono-session, les administrateurs peuvent voir le nombre de VDA en cours d’utilisation et disponibles. Vous trouverez plus d’informations sur les mesures disponibles dans le tableau de bord Infrastructure ici.

Tableau de bord du service d’accès privé sécurisé

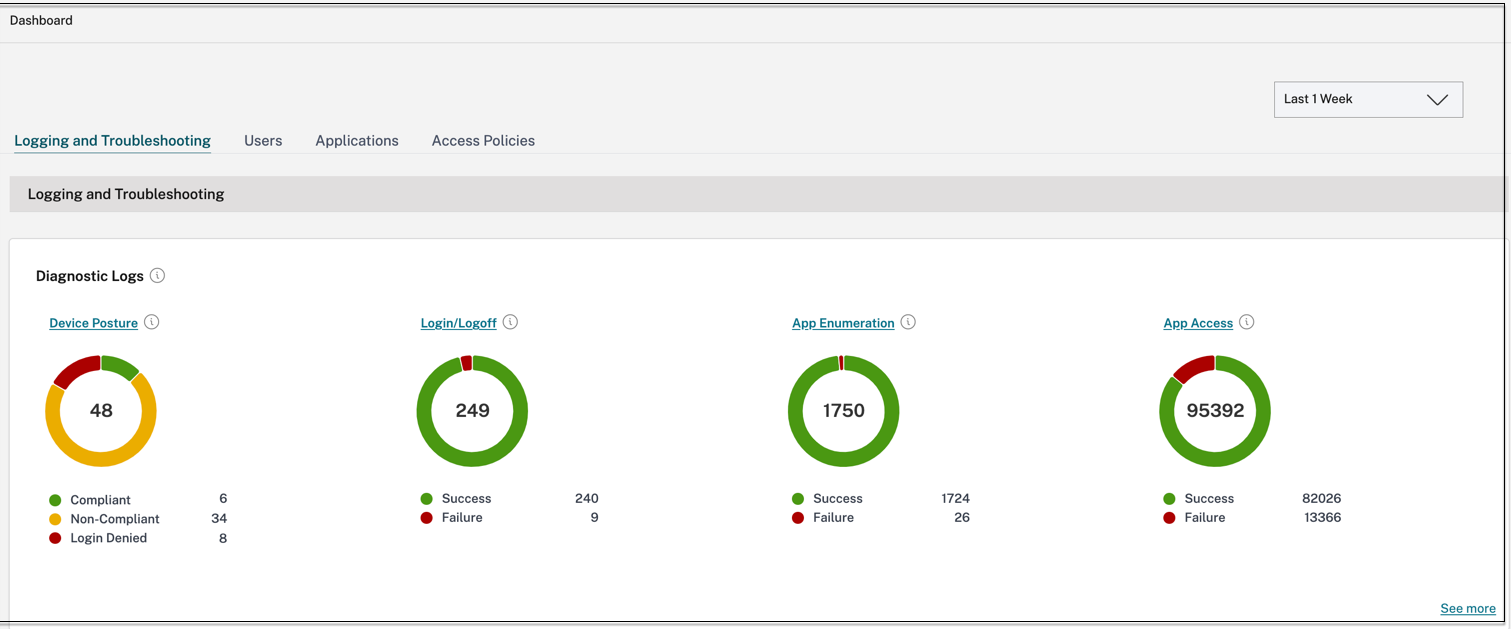

Le tableau de bord du service Secure Private Access affiche les diagnostics et les données d’utilisation des applications SaaS, Web, TCP et UDP. Le tableau de bord fournit aux administrateurs une visibilité complète sur leurs applications, leurs utilisateurs, l’état de santé de leurs connecteurs et l’utilisation de la bande passante en un seul endroit pour la consommation.

Les indicateurs sont généralement classés dans les catégories suivantes.

- Journalisation et résolution des problèmes

- Journaux de diagnostic : journaux relatifs à l’authentification, au lancement d’applications, à l’énumération des applications et aux contrôles de position des appareils.

- Utilisateurs

- Utilisateurs actifs : nombre total d’utilisateurs uniques accédant aux applications (SaaS, Web et TCP) pendant l’intervalle de temps sélectionné.

- Téléchargements : volume total de données téléchargées via le service Secure Private Access pendant l’intervalle de temps sélectionné.

- Téléchargements : volume total de données téléchargées via le service Secure Private Access pendant l’intervalle de temps sélectionné.

- Applications :

- Applications : nombre total d’applications (indépendamment de l’intervalle de temps) configurées actuellement.

- Nombre de lancements d’applications : nombre total d’applications (sessions d’applications) lancées par chaque utilisateur pendant l’intervalle de temps sélectionné.

- Domaines configurés : nombre total de domaines configurés pour l’intervalle de temps sélectionné.

- Applications découvertes : nombre total de domaines individuels uniques auxquels on a accédé mais qui ne sont associés à aucune application

- Stratégies d’accès

- Stratégies d’accès : nombre total de stratégies d’accès (indépendamment de l’intervalle de temps) actuellement configurées.

Vous trouverez plus d’informations sur les métriques disponibles dans le tableau de bord du service Secure Private Access ici.