Sécurisation de StoreFront avec HTTPS

Citrix recommande fortement de sécuriser les communications entre StoreFront et les appareils des utilisateurs à l’aide de HTTPS. Cela garantit que les mots de passe et autres données envoyées entre le client et StoreFront sont chiffrés. De plus, les connexions HTTP non chiffrées peuvent être compromises par diverses attaques, telles que les attaques de l’homme du milieu, en particulier lorsque les connexions sont établies à partir d’emplacements non sécurisés comme les points d’accès Wi-Fi publics. En l’absence d’une configuration IIS appropriée, StoreFront utilise HTTP pour les communications.

Selon votre configuration, les utilisateurs peuvent accéder à StoreFront via une passerelle ou un équilibreur de charge. Vous pouvez terminer la connexion HTTPS au niveau de la passerelle ou de l’équilibreur de charge. Cependant, dans ce cas, Citrix recommande toujours d’établir des connexions sécurisées entre la passerelle, l’équilibreur de charge et StoreFront à l’aide de HTTPS. Lorsque vous utilisez un équilibreur de charge NetScaler, pour les exigences en matière de certificat, consultez le lien Matrice de prise en charge des certificats de serveur sur l’appliance ADC.

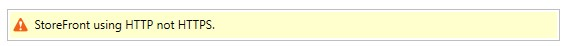

Si StoreFront n’est pas configuré pour HTTPS, il affiche l’avertissement suivant :

Créer ou importer un certificat

-

Assurez-vous que l’URL de base de StoreFront est incluse dans le champ DNS en tant que Nom commun ou Autre nom de sujet (SAN). Lorsque vous utilisez un équilibreur de charge devant vos serveurs StoreFront, il est recommandé d’inclure à la fois le FQDN du serveur et le FQDN de l’équilibreur de charge en tant que SAN. Cela vous permet de vous connecter directement à un serveur StoreFront spécifique pour le dépannage.

-

Signez le certificat à l’aide d’une autorité de certification racine d’entreprise pour votre organisation ou d’une autorité de certification publique.

-

Si les utilisateurs accèdent à StoreFront via un équilibreur de charge ou une passerelle, le certificat n’a besoin d’être approuvé que par l’équilibreur de charge ou la passerelle. Si les utilisateurs se connectent directement au serveur StoreFront, les clients doivent approuver le certificat.

Vous devez créer ou importer un certificat dans le magasin de certificats Personnel de Windows. Pour afficher le certificat installé :

- Ouvrez le Gestionnaire des services Internet (IIS).

- Dans le volet Connexions, sélectionnez le serveur.

- Ouvrez Certificats de serveur.

Pour plus d’informations sur la gestion des certificats, consultez Gérer les certificats.

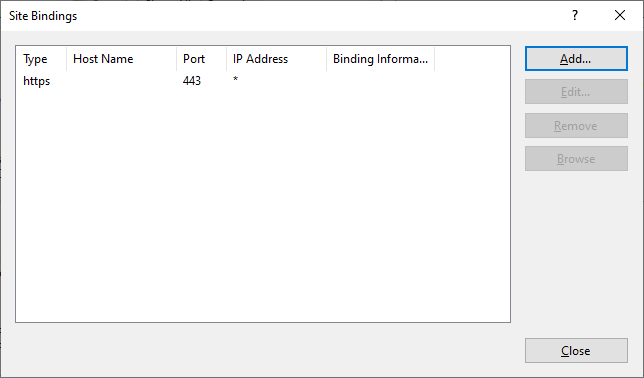

Configurer IIS pour HTTPS

Pour configurer Microsoft Internet Information Services (IIS) pour HTTPS sur le serveur StoreFront :

-

Dans l’arborescence à gauche, sélectionnez Site web par défaut (ou le site web approprié)

-

Dans le volet Actions, cliquez sur Liaisons…

-

Dans la fenêtre Liaisons, cliquez sur Ajouter…

-

Dans la liste déroulante Type, sélectionnez https

-

Sur Windows Server 2022 ou version ultérieure, cliquez sur Désactiver le TLS hérité pour désactiver les versions de TLS antérieures à 1.2.

Sur les versions antérieures de Windows Server, vous pouvez désactiver les versions de TLS héritées à l’aide des paramètres du Registre Windows ; consultez la documentation Windows Server.

-

Sélectionnez le certificat précédemment importé. Appuyez sur OK

-

Pour supprimer l’accès HTTP, sélectionnez HTTP et cliquez sur Supprimer.

-

Mettez à jour l’URL de base pour utiliser le protocole https.

HSTS

L’appareil client de l’utilisateur est vulnérable même après avoir activé HTTPS côté serveur. Par exemple, un attaquant de l’homme du milieu pourrait usurper l’identité du serveur StoreFront et inciter l’utilisateur à se connecter au serveur usurpé via HTTP non chiffré. Il pourrait alors accéder à des informations sensibles telles que les informations d’identification de l’utilisateur. La solution consiste à s’assurer que le navigateur de l’utilisateur ne tente pas d’accéder au serveur via HTTP. Vous pouvez y parvenir avec le HTTP Strict Transport Security (HSTS).

Lorsque HSTS est activé, le serveur indique aux navigateurs web que les requêtes vers le site web ne doivent être effectuées que via HTTPS. Si un utilisateur tente d’accéder à l’URL via HTTP, le navigateur basculera automatiquement vers HTTPS. Cela garantit la validation côté client d’une connexion sécurisée ainsi que la validation côté serveur dans IIS. Le navigateur web maintient cette validation pendant une période configurée.

Remarque :

L’activation de HSTS affecte tous les sites web du même domaine. Par exemple, si le site web est accessible à l’adresse

https://www.company.com/Citrix/StoreWeb, alors la politique HSTS s’appliquera à tous les sites web soushttps://www.company.com, ce qui pourrait ne pas être souhaité.

Il existe plusieurs options pour activer HSTS.

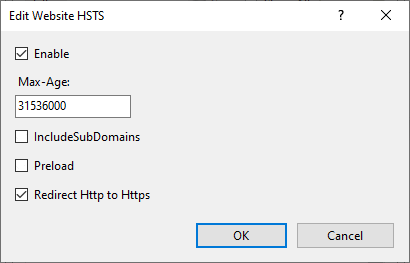

Option 1 - IIS

Sur Windows Server 2019 et versions ultérieures, vous pouvez configurer HSTS dans IIS.

- Ouvrez le Gestionnaire des services Internet (IIS).

- Sélectionnez Site web par défaut (ou le site web approprié).

- Dans le volet Actions à droite, cliquez sur HSTS….

- Sélectionnez Activer.

- Saisissez un âge maximal, par exemple 31536000 pour un an.

- Sélectionnez éventuellement Rediriger HTTP vers HTTPS.

- Appuyez sur OK

Option 2 - Console de gestion StoreFront™

Pour chaque site web de magasin :

- Sélectionnez le magasin et cliquez sur Gérer les sites web.

- Sélectionnez le site web et cliquez sur Configurer…

- Accédez à l’onglet Paramètres avancés

- Sélectionnez Activer la sécurité de transport stricte.

- Mettez à jour la Durée de la politique de sécurité de transport stricte à la valeur requise.

- Cliquez sur OK.

Option 3 - Équilibreur de charge NetScaler®

Si vous utilisez un équilibreur de charge NetScaler devant vos serveurs StoreFront, vous pouvez configurer HSTS sur le serveur virtuel. Pour plus d’informations, consultez la documentation NetScaler.