Déploiement ADFS

Introduction

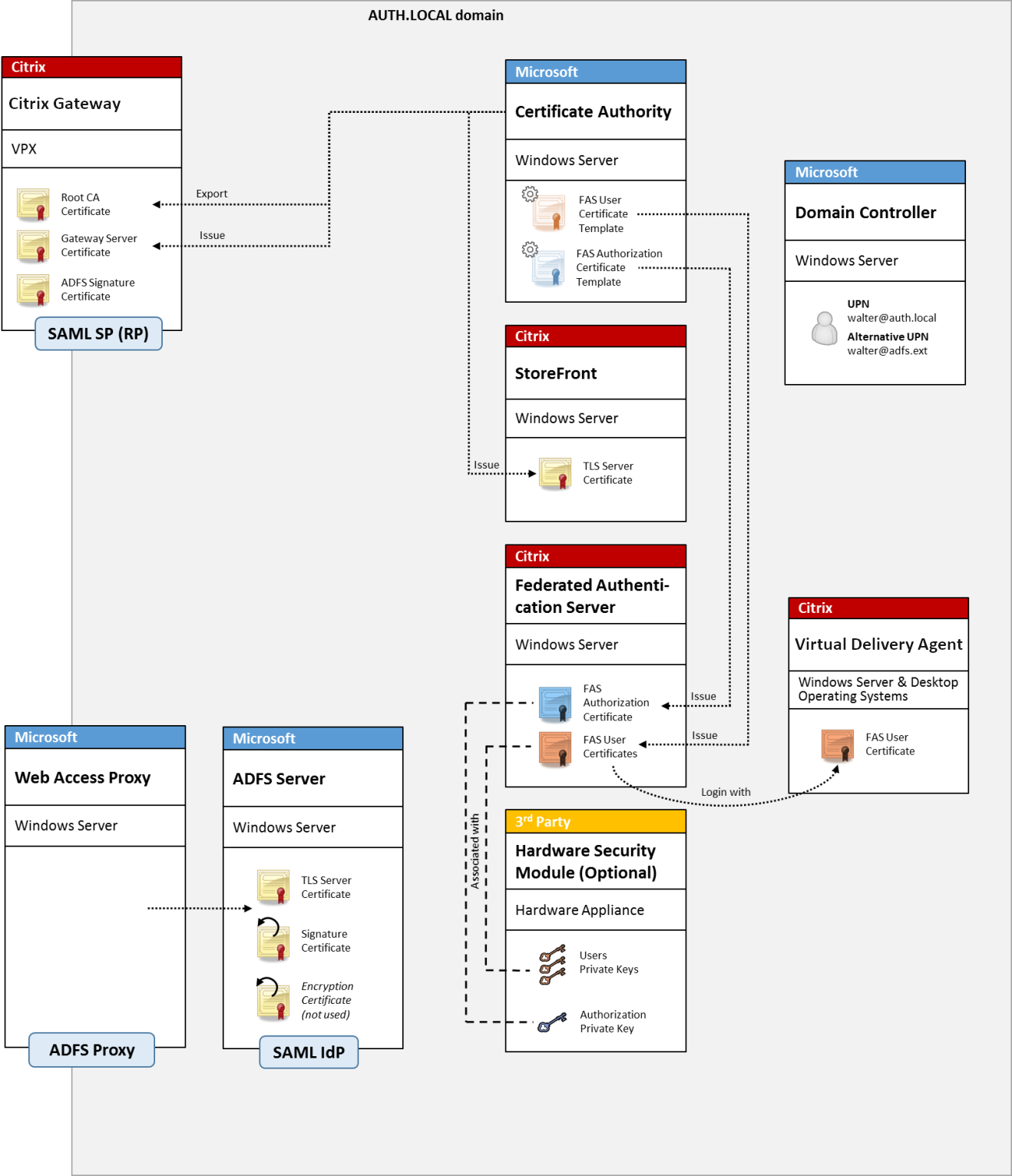

Ce document décrit comment intégrer un environnement Citrix avec Microsoft ADFS.

De nombreuses organisations utilisent ADFS pour gérer l’accès sécurisé des utilisateurs aux sites web qui nécessitent un point d’authentification unique. Par exemple, une entreprise peut disposer de contenu et de téléchargements supplémentaires accessibles aux employés ; ces emplacements doivent être protégés par des informations d’identification de connexion Windows standard.

Le service d’authentification fédérée (FAS) permet également d’intégrer Citrix Gateway et Citrix StoreFront™ au système de connexion ADFS, réduisant ainsi la confusion potentielle pour les employés.

Ce déploiement intègre Citrix Gateway en tant que partie de confiance à Microsoft ADFS.

Remarque :

Il n’y a pas de différences si la ressource back-end est un VDA Windows ou un VDA Linux.

Présentation de SAML

Security Assertion Markup Language (SAML) est un système de connexion de navigateur web simple de type « redirection vers une page de connexion ». La configuration comprend les éléments suivants :

URL de redirection [URL du service d’authentification unique]

Lorsque Citrix Gateway détecte qu’un utilisateur doit être authentifié, il demande au navigateur web de l’utilisateur d’effectuer une requête HTTP POST vers une page web de connexion SAML sur le serveur ADFS. Il s’agit généralement d’une adresse https:// de la forme : https://adfs.mycompany.com/adfs/ls.

Cette requête POST de page web inclut d’autres informations, notamment l’« adresse de retour » où ADFS renverra l’utilisateur une fois la connexion terminée.

Identifiant [Nom de l’émetteur/EntityID]

L’EntityId est un identifiant unique que Citrix Gateway inclut dans ses données POST vers ADFS. Cela informe ADFS du service auquel l’utilisateur tente de se connecter et permet d’appliquer différentes stratégies d’authentification, le cas échéant. S’il est émis, le XML d’authentification SAML ne sera adapté qu’à la connexion au service identifié par l’EntityId.

Habituellement, l’EntityID est l’URL de la page de connexion du serveur Citrix Gateway, mais il peut généralement être n’importe quoi, tant que Citrix Gateway et ADFS sont d’accord sur celui-ci : https://ns.mycompany.com/application/logonpage.

Si l’authentification est réussie, ADFS demande au navigateur web de l’utilisateur d’envoyer un XML d’authentification SAML à l’une des URL de réponse configurées pour l’EntityId. Il s’agit généralement d’une adresse https:// sur le serveur Citrix Gateway d’origine, sous la forme : https://ns.mycompany.com/cgi/samlauth.

S’il existe plusieurs adresses URL de réponse configurées, Citrix Gateway peut en choisir une dans sa requête POST initiale vers ADFS.

Certificat de signature [Certificat IDP]

ADFS signe cryptographiquement les objets XML d’authentification SAML à l’aide de sa clé privée. Pour valider cette signature, Citrix Gateway doit être configuré pour vérifier ces signatures à l’aide de la clé publique incluse dans un fichier de certificat. Le fichier de certificat sera généralement un fichier texte obtenu à partir du serveur ADFS.

URL de déconnexion unique [URL de déconnexion unique]

ADFS et Citrix Gateway prennent en charge un système de « déconnexion centralisée ». Il s’agit d’une URL que Citrix Gateway interroge occasionnellement pour vérifier que l’objet XML d’authentification SAML représente toujours une session actuellement connectée.

Il s’agit d’une fonctionnalité facultative qui n’a pas besoin d’être configurée. Il s’agit généralement d’une adresse https:// de la forme https://adfs.mycompany.com/adfs/logout. (Notez qu’elle peut être identique à l’URL de connexion unique.)

Configuration

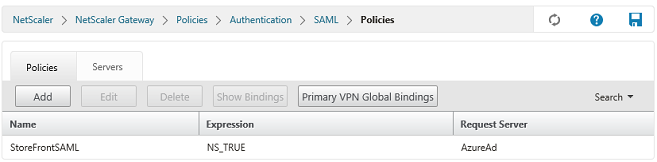

La section Déploiement de Citrix Gateway décrit comment configurer Citrix Gateway pour gérer les options d’authentification LDAP standard. Une fois cette opération terminée avec succès, vous pouvez créer une nouvelle stratégie d’authentification sur Citrix Gateway qui autorise l’authentification SAML. Celle-ci peut alors remplacer la stratégie LDAP par défaut utilisée par l’assistant Citrix Gateway.

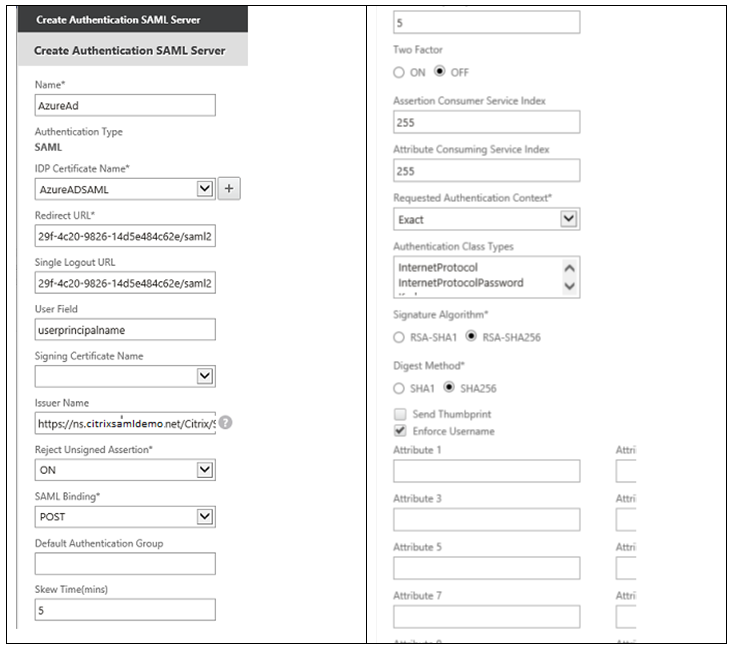

Remplir la stratégie SAML

Configurez le nouveau serveur IdP SAML à l’aide des informations extraites précédemment de la console de gestion ADFS. Lorsque cette stratégie est appliquée, Citrix Gateway redirige l’utilisateur vers ADFS pour la connexion et accepte en retour un jeton d’authentification SAML signé par ADFS.

Informations connexes

- Installer et configurer est la référence principale pour l’installation et la configuration de FAS.

- Les déploiements FAS courants sont résumés dans l’article Architectures de déploiement.

- Les articles « Comment faire » sont présentés dans l’article Configuration avancée.