Résolution des problèmes de connexion Windows

Cet article décrit les journaux et les messages d’erreur fournis par Windows lorsqu’un utilisateur se connecte à l’aide de certificats, de cartes à puce ou des deux. Ces journaux fournissent des informations que vous pouvez utiliser pour dépanner les échecs d’authentification.

-

Certificats et infrastructure à clé publique

-

Windows Active Directory gère plusieurs magasins de certificats qui gèrent les certificats des utilisateurs qui se connectent.

-

Magasin de certificats NTAuth : Pour s’authentifier auprès de Windows, l’autorité de certification émettant directement les certificats utilisateur (c’est-à-dire qu’aucune chaîne n’est prise en charge) doit être placée dans le magasin NTAuth. Pour afficher ces certificats, à partir du programme certutil, saisissez :

certutil –viewstore –enterprise NTAuth - Magasins de certificats racine et intermédiaires : Généralement, les systèmes de connexion par certificat ne peuvent fournir qu’un seul certificat, donc si une chaîne est utilisée, le magasin de certificats intermédiaires sur toutes les machines doit inclure ces certificats. Le certificat racine doit se trouver dans le magasin de racines de confiance (Trusted Root Store), et l’avant-dernier certificat doit se trouver dans le magasin NTAuth.

- Extensions de certificat de connexion et stratégie de groupe : Windows peut être configuré pour appliquer la vérification des EKU (Extended Key Usage) et d’autres stratégies de certificat. Consultez la documentation Microsoft : https://docs.microsoft.com/fr-fr/previous-versions/windows/it-pro/windows-server-2008-R2-and-2008/ff404287(v=ws.10).

| Stratégie de registre | Description |

|---|---|

| AllowCertificatesWithNoEKU | Lorsqu’elle est désactivée, les certificats doivent inclure l’utilisation étendue de clé (EKU) de connexion par carte à puce. |

-

AllowSignatureOnlyKeys Par défaut, Windows filtre les clés privées de certificats qui n’autorisent pas le déchiffrement RSA. Cette option annule ce filtre. AllowTimeInvalidCertificates Par défaut, Windows filtre les certificats expirés. Cette option annule ce filtre. EnumerateECCCerts Active l’authentification par courbe elliptique. X509HintsNeeded Si un certificat ne contient pas de nom d’utilisateur principal (UPN) unique, ou s’il est ambigu, cette option permet aux utilisateurs de spécifier manuellement leur compte de connexion Windows. UseCachedCRLOnlyAnd, IgnoreRevocationUnknownErrors Désactive la vérification de la révocation (définie sur le contrôleur de domaine). - Certificats de contrôleur de domaine : Pour authentifier les connexions Kerberos, tous les serveurs doivent disposer de certificats de « contrôleur de domaine » appropriés. Ceux-ci peuvent être demandés à l’aide du menu du composant logiciel enfichable MMC « Magasin personnel de certificats de l’ordinateur local ».

Nom UPN et mappage de certificats

Il est recommandé que les certificats utilisateur incluent un nom d’utilisateur principal (UPN) unique dans l’extension Nom alternatif du sujet (Subject Alternate Name).

Noms UPN dans Active Directory

Par défaut, chaque utilisateur dans Active Directory possède un UPN implicite basé sur le modèle <samUsername>@<domainNetBios> et <samUsername>@<domainFQDN>. Les domaines et FQDN disponibles sont inclus dans l’entrée RootDSE pour la forêt. Un seul domaine peut avoir plusieurs adresses FQDN enregistrées dans le RootDSE.

De plus, chaque utilisateur dans Active Directory possède un UPN explicite et des altUserPrincipalNames. Ce sont des entrées LDAP qui spécifient l’UPN pour l’utilisateur.

Lors de la recherche d’utilisateurs par UPN, Windows recherche d’abord dans le domaine actuel (en fonction de l’identité du processus qui recherche l’UPN) les UPN explicites, puis les UPN alternatifs. S’il n’y a pas de correspondance, il recherche l’UPN implicite, qui peut se résoudre à différents domaines dans la forêt.

Service de mappage de certificats

Si un certificat n’inclut pas d’UPN explicite, Active Directory a la possibilité de stocker un certificat public exact pour chaque utilisation dans un attribut « x509certificate ». Pour résoudre un tel certificat à un utilisateur, un ordinateur peut interroger directement cet attribut (par défaut, dans un seul domaine).

Une option est fournie à l’utilisateur pour spécifier un compte utilisateur qui accélère cette recherche, et permet également d’utiliser cette fonctionnalité dans un environnement inter-domaines.

S’il existe plusieurs domaines dans la forêt, et que l’utilisateur ne spécifie pas explicitement de domaine, le rootDSE d’Active Directory spécifie l’emplacement du service de mappage de certificats. Celui-ci est situé sur une machine de catalogue global et dispose d’une vue en cache de tous les attributs x509certificate dans la forêt. Cet ordinateur peut être utilisé pour trouver efficacement un compte utilisateur dans n’importe quel domaine, en se basant uniquement sur le certificat.

Contrôler la sélection du contrôleur de domaine de connexion

Lorsqu’un environnement contient plusieurs contrôleurs de domaine, il est utile de voir et de restreindre le contrôleur de domaine utilisé pour l’authentification, afin que les journaux puissent être activés et récupérés.

Contrôler la sélection du contrôleur de domaine

Pour forcer Windows à utiliser un contrôleur de domaine Windows particulier pour la connexion, vous pouvez définir explicitement la liste des contrôleurs de domaine qu’une machine Windows utilise en configurant le fichier lmhosts : \Windows\System32\drivers\etc\lmhosts.

Il existe généralement un exemple de fichier nommé “lmhosts.sam” à cet emplacement. Incluez simplement une ligne :

1.2.3.4 dcnetbiosname #PRE #DOM:mydomai

Où “1.2.3.4” est l’adresse IP du contrôleur de domaine nommé dcnetbiosname dans le domaine mydomain.

Après un redémarrage, la machine Windows utilise ces informations pour se connecter à mydomain. Cette configuration doit être annulée une fois le débogage terminé.

Identifier le contrôleur de domaine utilisé

Lors de la connexion, Windows définit une variable d’environnement MSDOS avec le contrôleur de domaine qui a connecté l’utilisateur. Pour le voir, démarrez l’invite de commande avec la commande : echo %LOGONSERVER%.

Les journaux relatifs à l’authentification sont stockés sur l’ordinateur renvoyé par cette commande.

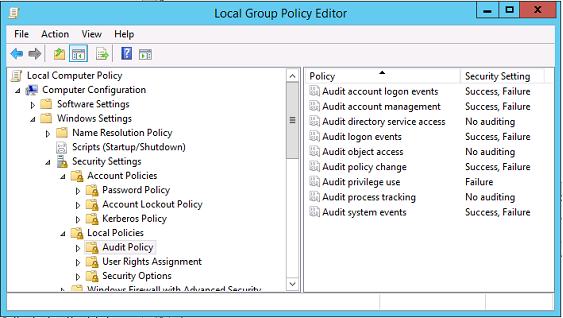

Activer les événements d’audit de compte

Par défaut, les contrôleurs de domaine Windows n’activent pas les journaux d’audit de compte complets. Cela peut être contrôlé via les stratégies d’audit dans les paramètres de sécurité de l’éditeur de stratégie de groupe. Pour ouvrir l’éditeur de stratégie de groupe, exécutez gpedit.msc sur le contrôleur de domaine. Une fois les stratégies d’audit activées, le contrôleur de domaine produit des informations de journal d’événements supplémentaires dans le journal de sécurité.

Journaux de validation de certificat

Vérifier la validité du certificat

- Si un certificat de carte à puce est exporté en tant que certificat DER (aucune clé privée requise), vous pouvez le valider avec la commande : certutil –verify user.cer

- ### Activer la journalisation CAPI

Sur le contrôleur de domaine et la machine des utilisateurs, ouvrez l’observateur d’événements et activez la journalisation pour Microsoft/Windows/CAPI2/Operational Logs.

-

Sur le contrôleur de domaine et la machine VDA, ouvrez l’observateur d’événements et accédez à Journaux des applications et des services > Microsoft > Windows > CAPI2 > Opérationnel. Cliquez avec le bouton droit sur Opérationnel et sélectionnez Activer le journal.

-

De plus, affinez la journalisation CAPI avec les valeurs de registre à l’emplacement : HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\crypt32. Les valeurs suivantes n’existent pas par défaut. Vous devez les créer. Supprimez les valeurs si vous souhaitez revenir aux paramètres de journalisation CAPI2 par défaut.

| Valeur | Description |

|---|---|

| DiagLevel (DWORD) | Niveau de verbosité (0 à 5) |

| DiagMatchAnyMask (QUADWORD) | Filtre d’événements (utilisez 0xffffff pour tout) |

| DiagProcessName (MULTI_SZ) | Filtrer par nom de processus (par exemple, LSASS.exe) |

Journaux CAPI

| Message | Description |

|---|---|

| Créer la chaîne | LSA a appelé CertGetCertificateChain (inclut le résultat) |

| Vérifier la révocation | LSA a appelé CertVerifyRevocation (inclut le résultat) |

| Objets X509 | En mode détaillé, les certificats et les listes de révocation de certificats (CRL) sont enregistrés dans AppData\LocalLow\Microsoft\X509Objects |

| Vérifier la stratégie de chaîne | LSA a appelé CertVerifyChainPolicy (inclut les paramètres) |

Messages d’erreur

| Code d’erreur | Description |

|---|---|

| Certificat non approuvé | Le certificat de carte à puce n’a pas pu être créé à l’aide des certificats des magasins de certificats intermédiaires et racines approuvés de l’ordinateur. |

| Erreur de vérification de la révocation du certificat | La CRL de la carte à puce n’a pas pu être téléchargée à partir de l’adresse spécifiée par le point de distribution de la CRL du certificat. Si la vérification de la révocation est obligatoire, cela empêche la connexion de réussir. Consultez la section Certificats et infrastructure à clé publique. |

| Erreurs d’utilisation du certificat | Le certificat n’est pas adapté à la connexion. Par exemple, il peut s’agir d’un certificat de serveur ou d’un certificat de signature. |

Journaux Kerberos

Pour activer la journalisation Kerberos, sur le contrôleur de domaine et la machine de l’utilisateur final, créez les valeurs de Registre suivantes :

| Ruche | Nom de la valeur | Valeur [DWORD] |

|---|---|---|

| CurrentControlSet\Control\Lsa\Kerberos\Parameters | LogLevel | 0x1 |

| CurrentControlSet\Control\Lsa\Kerberos\Parameters | KerbDebuglevel | 0xffffffff |

| CurrentControlSet\Services\Kdc | KdcDebugLevel | 0x1 |

| CurrentControlSet\Services\Kdc | KdcExtraLogLevel | 0x1f |

La journalisation Kerberos est générée dans le journal des événements système.

- Les messages tels que certificat non approuvé doivent être faciles à diagnostiquer.

- Deux codes d’erreur sont informatifs et peuvent être ignorés en toute sécurité :

- KDC_ERR_PREAUTH_REQUIRED (utilisé pour la compatibilité descendante avec les contrôleurs de domaine plus anciens)

- Erreur inconnue 0x4b

Journaux du contrôleur de domaine et du poste de travail

Cette section décrit les entrées de journal attendues sur le contrôleur de domaine et le poste de travail lorsque l’utilisateur se connecte avec un certificat.

- Journal CAPI2 du contrôleur de domaine

- Journaux de sécurité du contrôleur de domaine

- Journal de sécurité du Virtual Delivery Agent (VDA)

- Journal CAPI du VDA

- Journal système du VDA

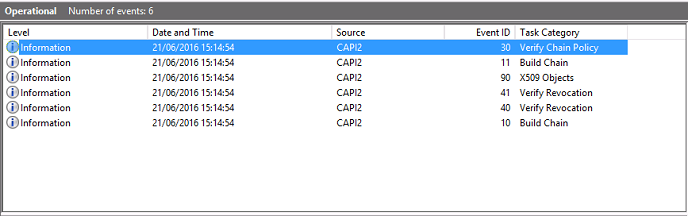

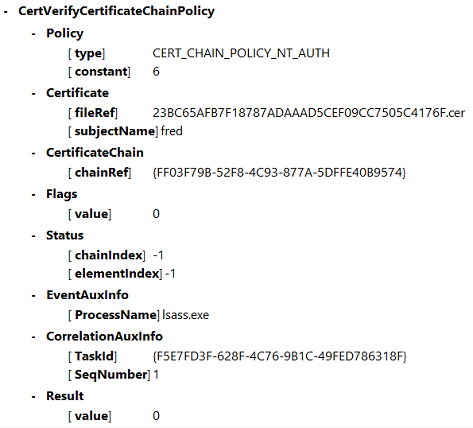

Journal CAPI2 du contrôleur de domaine

Lors d’une connexion, le contrôleur de domaine valide le certificat de l’appelant, produisant une séquence d’entrées de journal sous la forme suivante.

Le message final du journal des événements montre lsass.exe sur le contrôleur de domaine construisant une chaîne basée sur le certificat fourni par le VDA, et la vérifiant pour sa validité (y compris la révocation). Le résultat est renvoyé comme « ERROR_SUCCESS ».

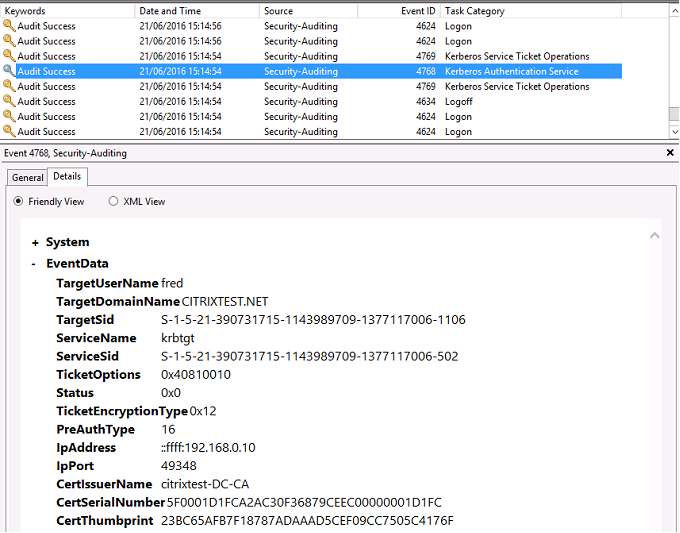

Journal de sécurité du contrôleur de domaine

Le contrôleur de domaine affiche une séquence d’événements de connexion, l’événement clé étant 4768, où le certificat est utilisé pour émettre le Ticket d’octroi de tickets Kerberos (krbtgt).

Les messages précédents montrent le compte machine du serveur s’authentifiant auprès du contrôleur de domaine. Les messages suivants montrent le compte utilisateur appartenant au nouveau krbtgt étant utilisé pour s’authentifier auprès du contrôleur de domaine.

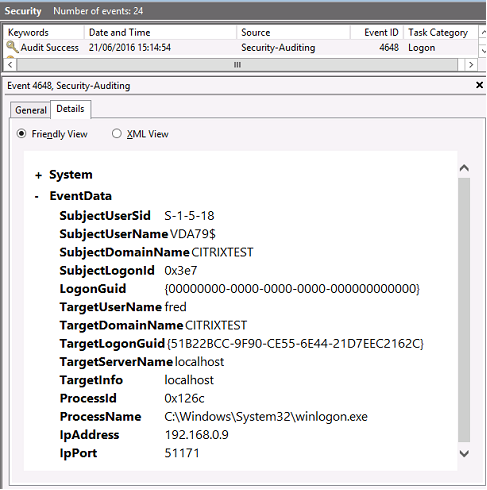

Journal de sécurité du VDA

Les journaux d’audit de sécurité du VDA correspondant à l’événement de connexion sont l’entrée avec l’ID d’événement 4648, provenant de winlogon.exe.

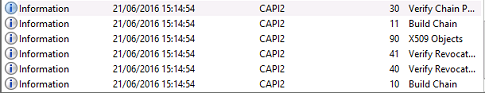

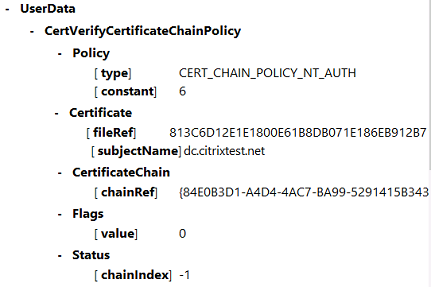

Journal CAPI du VDA

Cet exemple de journal CAPI du VDA montre une séquence unique de construction et de vérification de chaîne depuis lsass.exe, validant le certificat du contrôleur de domaine (dc.citrixtest.net).

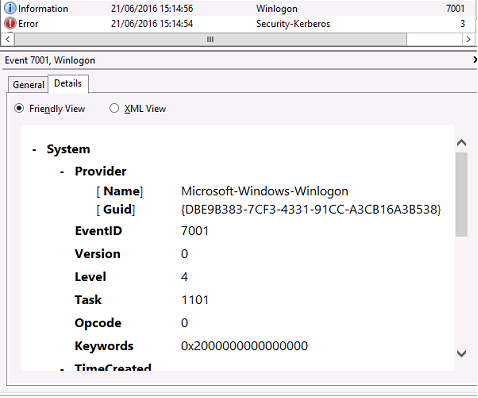

Journal système du VDA

Lorsque la journalisation Kerberos est activée, le journal système affiche l’erreur KDC_ERR_PREAUTH_REQUIRED (qui peut être ignorée), et une entrée de la connexion Windows indiquant que la connexion Kerberos a réussi.

Surveillance de FAS à l’aide du journal d’événements Windows

Tous les événements FAS sont écrits dans le journal d’événements d’application de Windows. Vous pouvez utiliser des produits tels que System Center Operations Manager (SCOM) pour surveiller l’état de votre service FAS à l’aide des processus et événements décrits ici.

Le service FAS est-il en cours d’exécution ?

Pour déterminer si le service FAS est en cours d’exécution, surveillez le processus Citrix.Authentication.FederatedAuthenticationService.exe.

Seuls les événements les plus importants pour la surveillance du service FAS sont décrits dans cette section. Pour la liste complète des codes d’événements FAS, consultez Journaux d’événements FAS.

Événements d’intégrité de FAS

Les événements suivants indiquent si votre service FAS est sain.

La source de l’événement est Citrix.Authentication.FederatedAuthenticationService.

| Événement | Texte de l’événement | Explication | Remarques |

|---|---|---|---|

| [S003] | L’administrateur [{0}] définit le mode de maintenance sur [{1}] | Le service FAS a été mis en mode de maintenance ou en est sorti. | En mode de maintenance, le serveur FAS n’est pas utilisable pour l’authentification unique. |

| [S022] | L’administrateur [{0}] désactive le mode de maintenance | Le service FAS est sorti du mode de maintenance. | Disponible à partir de FAS 10.7 / Citrix Virtual Apps and Desktops 2109. |

| [S023] | L’administrateur [{0}] active le mode de maintenance | Le service FAS a été mis en mode de maintenance. | Disponible à partir de FAS 10.7 / Citrix Virtual Apps and Desktops 2109. |

| [S123] | Échec de l’émission d’un certificat pour une autorité de certification pour [upn: {0} role: {1}] [exception: {2}] | Cet événement se produit après [S124] si aucune des autorités de certification configurées avec FAS n’a émis un certificat utilisateur avec succès. L’authentification unique échouera pour cet utilisateur. | Cet événement indique que toutes les autorités de certification configurées ne fonctionnent pas. Si FAS est configuré pour utiliser un HSM, cela peut également indiquer que le HSM ne fonctionne pas. |

| [S124] | Échec de l’émission d’un certificat pour [upn: {0} role: {1}] auprès de [certificate authority: {2}] [exception: {3}] | Une défaillance s’est produite lorsque FAS a tenté de demander un certificat utilisateur à l’autorité de certification donnée. Si FAS est configuré avec plusieurs autorités de certification, FAS tente la demande auprès d’une autre autorité de certification. | Cet événement peut indiquer que l’autorité de certification ne fonctionne pas ou n’est pas joignable. Si FAS est configuré pour utiliser un HSM, cela peut également indiquer que le HSM ne fonctionne pas. L’exception peut être utilisée pour aider à identifier la cause du problème. |

| [S413] | Le certificat d’autorisation expire bientôt (il reste {0} jours). Détails du certificat : {1} | Cet événement est généré périodiquement lorsque le certificat d’autorisation FAS est proche de l’expiration. Par défaut, l’événement est généré tous les jours si le certificat d’autorisation expire dans les 30 jours. | Les paramètres par défaut peuvent être ajustés à l’aide de la cmdlet Set-FasRaCertificateMonitor ; consultez Cmdlets PowerShell. |

| [S414] | Le certificat d’autorisation a expiré. Détails du certificat : {0} | Cet événement est généré périodiquement lorsque le certificat d’autorisation FAS a expiré. Par défaut, l’événement est généré tous les jours. | Une fois expiré, FAS n’est plus en mesure de générer de nouveaux certificats utilisateur et l’authentification unique commence à échouer. |

Événements FAS connectés au cloud

Si vous utilisez FAS avec Citrix Cloud™, les événements suivants indiquent si votre service FAS est sain.

La source de l’événement est Citrix.Fas.Cloud.

| Événement | Texte de l’événement | Explication | Remarques |

|---|---|---|---|

| [S012] | Le service FAS est disponible pour l’authentification unique à partir de Citrix Cloud | Cet événement indique que l’authentification unique à partir de Workspace (c’est-à-dire Citrix Cloud) devrait fonctionner. | Avant d’émettre cet événement, FAS vérifie (1) qu’il est configuré, (2) qu’il n’est pas en mode de maintenance et (3) qu’il est connecté à Citrix Cloud. |

| [S013] | Le service FAS n’est pas disponible pour l’authentification unique à partir de Citrix Cloud. [{0}] Plus de détails sont disponibles dans la console d’administration. | Cet événement indique que FAS n’est pas en mesure de fournir une authentification unique à partir de Workspace (c’est-à-dire Citrix Cloud). Le message inclut la raison pour laquelle l’authentification unique ne fonctionne pas. | FAS maintient une connexion persistante à Citrix Cloud. De temps à autre, cette connexion peut se terminer pour diverses raisons (telles qu’un problème réseau ou une politique de durée de vie de la connexion sur un serveur proxy). Lorsque cela se produit, le texte de l’événement contient « Le service n’est pas connecté au cloud ». Il s’agit d’un comportement normal, et FAS tente immédiatement de rétablir une connexion à Citrix Cloud. |

Événements de sécurité

Les événements suivants indiquent qu’une entité non autorisée a tenté d’utiliser FAS.

La source de l’événement est Citrix.Authentication.FederatedAuthenticationService.

| Événement | Texte de l’événement | Explication |

|---|---|---|

| [S001] | ACCÈS REFUSÉ : L’utilisateur [{0}] n’est pas membre du groupe Administrateurs | Une tentative a été faite pour afficher ou modifier la configuration de FAS, mais l’appelant n’était pas un administrateur FAS. |

| [S002] | ACCÈS REFUSÉ : L’utilisateur [{0}] n’est pas un administrateur du rôle [{1}] | Une tentative a été faite pour afficher ou modifier la configuration d’une règle FAS, mais l’appelant n’était pas un administrateur FAS. |

| [S101] | Le serveur [{0}] n’est pas autorisé à affirmer des identités dans le rôle [{1}] | Une tentative a été faite pour affirmer des identités utilisateur, mais l’appelant n’est pas autorisé à le faire. Seuls les serveurs StoreFront™ qui ont été autorisés dans la configuration de la règle FAS (et Workspace, le cas échéant) sont autorisés à affirmer des identités utilisateur. |

| [S104] | Le serveur [{0}] n’a pas réussi à affirmer l’UPN [{1}] (UPN non autorisé par le rôle [{2}]) | Une tentative a été faite pour affirmer une identité utilisateur, mais le compte de l’utilisateur n’est pas autorisé selon la configuration de la règle FAS. |

| [S205] | Accès refusé à la partie de confiance - le compte appelant [{0}] n’est pas une partie de confiance autorisée de la règle [{1}] | Un VDA a tenté d’effectuer une authentification unique avec FAS, mais le VDA n’est pas autorisé selon la configuration de la règle FAS. |

Journaux d’événements FAS

Les tableaux suivants répertorient les entrées du journal d’événements générées par FAS.

Événements d’administration [Federated Authentication Service]

[Source de l’événement : Citrix.Authentication.FederatedAuthenticationService]

Ces événements sont enregistrés en réponse à une modification de configuration sur le serveur FAS.

| Codes de journal |

|---|

| [S001] ACCÈS REFUSÉ : L’utilisateur [{0}] n’est pas membre du groupe Administrateurs |

| [S002] ACCÈS REFUSÉ : L’utilisateur [{0}] n’est pas un administrateur du rôle [{1}] |

| [S003] L’administrateur [{0}] définit le mode de maintenance sur [{1}] |

| [S004] L’administrateur [{0}] demande un certificat d’autorisation à l’autorité de certification [{1}] à l’aide des modèles [{2} et {3}] |

| [S005] L’administrateur [{0}] désautorise l’autorité de certification [{1}] |

| [S006] L’administrateur [{0}] crée la définition de certificat [{1}] |

| [S007] L’administrateur [{0}] met à jour la définition de certificat [{1}] |

| [S008] L’administrateur [{0}] supprime la définition de certificat [{1}] |

| [S009] L’administrateur [{0}] crée la règle [{1}] |

| [S010] L’administrateur [{0}] met à jour la règle [{1}] |

| [S011] L’administrateur [{0}] supprime la règle [{1}] |

| [S012] L’administrateur [{0}] crée un certificat [upn: {1} sid: {2} rule: {3}]Définition de certificat : {4} Contexte de sécurité : {5}] |

| [S013] L’administrateur [{0}] supprime les certificats [upn: {1} role: {2} Définition de certificat : {3} Contexte de sécurité : {4}] |

| [S015] L’administrateur [{0}] crée une demande de certificat [TPM : {1}] |

| [S016] L’administrateur [{0}] importe le certificat d’autorisation [Référence : {1}] |

| [S022] L’administrateur [{0}] désactive le mode de maintenance |

| [S023] L’administrateur [{0}] active le mode de maintenance |

| [S024] L’administrateur [{0}] configure le moniteur d’intégrité du système |

| [S025] L’administrateur [{0}] configure le moniteur d’intégrité du système |

| [S026] L’administrateur [{0}] configure le moniteur de certificat RA |

| [S027] L’administrateur [{0}] réinitialise le moniteur de certificat RA |

| [S028] L’administrateur [{0}] définit la configuration de clé pour le certificat [{1}] sur [{2}] |

| [S029] L’administrateur [{0}] réinitialise la configuration de clé pour le certificat [{1}] aux valeurs par défaut [{2}] |

| [S030] L’administrateur [{0}] définit les propriétés du service sur [{1}] |

| [S050] Administrateur [{0}] créant la configuration cloud : [{1}] |

| [S051] Administrateur [{0}] mettant à jour la configuration cloud : [{1}] |

| [S052] Administrateur [{0}] supprimant la configuration cloud |

| [S060] Administrateur [{0}] demandant l’enregistrement cloud. Instance : {1} |

| [S060] Administrateur [{0}] demandant l’enregistrement cloud Direct Trust. Instance : {1} CloudServiceUrlFormat : {2} |

| [S061] Administrateur [{0}] terminant l’enregistrement cloud. Emplacement de la ressource : {1}, Nom de la règle : {2} |

| [S062] Administrateur [{0}] a terminé l’enregistrement cloud. Emplacement de la ressource : {1} ({2}), Nom de la règle : {3}, Client : {4} ({5}) |

| [S063] Une erreur KRS s’est produite lors de l’enregistrement cloud. L’exception était {0} |

| [S064] Une erreur inconnue s’est produite lors de l’enregistrement cloud. L’exception était {0} |

| Codes de journalisation |

| [S401] Mise à niveau de la configuration - [De la version {0} à la version {1}] |

| [S402] ERREUR : Le service d’authentification fédérée Citrix doit être exécuté en tant que service réseau [actuellement exécuté en tant que : {0}] |

| [S404] Effacement forcé de la base de données du service d’authentification fédérée Citrix |

| [S405] Une erreur s’est produite lors de la migration des données du registre vers la base de données : [{0}] |

| [S406] La migration des données du registre vers la base de données est terminée (remarque : les certificats utilisateur ne sont pas migrés) |

| [S407] Les données basées sur le registre n’ont pas été migrées vers une base de données car une base de données existait déjà |

| [S408] Impossible de rétrograder la configuration – [De la version {0} à la version {1}] |

| [S409] La configuration du pool de threads a réussi - MinThreads ajusté de [workers : {0} completion : {1}] à : [workers : {2} completion : {3}] |

| [S410] La configuration du pool de threads a échoué - échec de l’ajustement de MinThreads de [workers : {0} completion : {1}] à : [workers : {2} completion : {3}] ; cela peut avoir un impact sur l’évolutivité du serveur FAS |

| [S411] Erreur lors du démarrage du service FAS : [{0}] |

| [S412] Mise à niveau de la configuration terminée – [De la version {0} à la version {1}] |

| [S413] Le certificat d’autorisation expire bientôt (il reste {0} jours). Détails du certificat : {1} |

| [S414] Le certificat d’autorisation a expiré. Détails du certificat : {0} |

| [S415] Les vérifications du certificat d’autorisation sont terminées. {0} problèmes ont été enregistrés. La prochaine vérification est prévue dans {1} |

Création d’assertions d’identité [Service d’authentification fédérée]

[Source de l’événement : Citrix.Authentication.FederatedAuthenticationService]

Ces événements sont enregistrés à l’exécution sur le serveur FAS lorsqu’un serveur approuvé affirme une connexion utilisateur.

| Codes de journalisation |

|---|

| [S101] Le serveur [{0}] n’est pas autorisé à affirmer des identités dans le rôle [{1}] |

| [S102] Le serveur [{0}] n’a pas réussi à affirmer l’UPN [{1}] (Exception : {2}{3}) |

| [S103] Le serveur [{0}] a demandé l’UPN [{1}] SID {2}, mais la recherche a renvoyé le SID {3} |

| [S104] Le serveur [{0}] n’a pas réussi à affirmer l’UPN [{1}] (UPN non autorisé par le rôle [{2}]) |

| [S105] Le serveur [{0}] a émis une assertion d’identité [upn : {1}, rôle {2}, Contexte de sécurité : [{3}]] |

| [S120] Émission du certificat pour [upn : {0} rôle : {1} Contexte de sécurité : [{2}]] |

| [S121] Certificat émis pour [upn : {0} rôle : {1}] par [autorité de certification : {2}] |

| [S122] Avertissement : Le serveur est surchargé [upn : {0} rôle : {1}][Requêtes par minute {2}]. |

| [S123] Échec de l’émission d’un certificat auprès d’une autorité de certification pour [upn : {0} rôle : {1}] [exception : {2}] |

| [S124] Échec de l’émission d’un certificat pour [upn : {0} rôle : {1}] auprès de [autorité de certification : {2}] [exception : {3}] |

| [S125] L’appel a expiré après {0} secondes d’attente de la fin de la demande de certificat en attente [upn : {1} rôle : {2} Contexte de sécurité : [{3}]] |

| [S126] Le serveur [{0}] a tenté d’affirmer une identité à l’aide d’une règle non définie [{1}] |

| [S127] FAS n’a pas pu demander de certificat pour [upn : {0} rôle : {1} définition : {2}] car le serveur est en mode maintenance ; utilisez la cmdlet PowerShell Set-FasServer pour modifier le comportement en mode maintenance |

Agir en tant que partie de confiance [Federated Authentication Service]

[Source de l’événement : Citrix.Authentication.FederatedAuthenticationService]

Ces événements sont enregistrés à l’exécution sur le serveur FAS lorsqu’un VDA connecte un utilisateur.

| Codes de journalisation |

|---|

| [S201] La partie de confiance [{0}] n’a pas accès à un mot de passe. |

| [S202] La partie de confiance [{0}] n’a pas accès à un certificat. |

| [S203] La partie de confiance [{0}] n’a pas accès au fournisseur de connexion |

| [S204] La partie de confiance [{0}] accède au fournisseur de connexion pour [upn : {1}] dans le rôle : [{2}] [Opération : {3}] tel qu’autorisé par [{4}] |

| [S205] Accès de la partie de confiance refusé - le compte appelant [{0}] n’est pas une partie de confiance autorisée de la règle [{1}] |

| [S206] Le compte appelant [{0}] n’est pas une partie de confiance |

| [S208] L’opération de clé privée a échoué [Opération : {0} upn : {1} rôle : {2} certificateDefinition {3} Erreur {4} {5}]. |

Serveur de certificats en session [Federated Authentication Service]

[Source de l’événement : Citrix.Authentication.FederatedAuthenticationService]

-

Ces événements sont enregistrés sur le serveur FAS lorsqu’un utilisateur utilise un certificat en session.

-

Codes de journalisation -

[S301] Accès refusé : L’utilisateur [{0}] n’a pas accès à une carte à puce virtuelle [S302] L’utilisateur [{0}] a demandé une carte à puce virtuelle inconnue [empreinte : {1}] [S303] Accès refusé : L’utilisateur [{0}] ne correspond pas à la carte à puce virtuelle [upn : {1}] [S304] L’utilisateur [{0}] exécute le programme [{1}] sur l’ordinateur [{2}] à l’aide de la carte à puce virtuelle [upn : {3} rôle : {4} empreinte : {5}] pour l’opération de clé privée [{6}] [S305] L’opération de clé privée a échoué [Opération : {0}] [upn : {1} rôle : {2} containerName {3} Erreur {4} {5}].

Plug-in d’assertion FAS [Federated Authentication Service]

[Source de l’événement : Citrix.Authentication.FederatedAuthenticationService]

Ces événements sont enregistrés par le plug-in d’assertion FAS.

| Codes de journalisation |

|---|

| [S500] Aucun plug-in d’assertion FAS n’est configuré |

| [S501] Le plug-in d’assertion FAS configuré n’a pas pu être chargé [exception : {0}] |

| [S502] Plug-in d’assertion FAS chargé [pluginId={0}] [assembly={1}] [location={2}] |

| [S503] Le serveur [{0}] n’a pas réussi à affirmer l’UPN [{1}] (des preuves de connexion ont été fournies mais le plug-in [{2}] ne les prend pas en charge) |

| [S504] Le serveur [{0}] n’a pas réussi à affirmer l’UPN [{1}] (des preuves de connexion ont été fournies mais aucun plug-in FAS n’est configuré) |

| [S505] Le serveur [{0}] n’a pas réussi à affirmer l’UPN [{1}] (le plug-in [{2}] a rejeté les preuves de connexion avec le statut [{3}] et le message [{4}]) |

| [S506] Le plug-in [{0}] a accepté les preuves de connexion du serveur [{1}] pour l’UPN [{2}] avec le message [{3}] |

| [S507] Le serveur [{0}] n’a pas réussi à affirmer l’UPN [{1}] (le plug-in [{2}] a levé l’exception [{3}] pendant la méthode [{4}]) |

| [S507] Le serveur [{0}] n’a pas réussi à affirmer l’UPN [{1}] (le plug-in [{2}] a levé l’exception [{3}]) |

| [S508] Le serveur [{0}] n’a pas réussi à affirmer l’UPN [{1}] (une disposition d’accès a été fournie mais le plug-in [{2}] ne la prend pas en charge) |

| [S509] Le serveur [{0}] n’a pas réussi à affirmer l’UPN [{1}] (une disposition d’accès a été fournie mais aucun plug-in FAS n’est configuré) |

| [S510] Le serveur [{0}] n’a pas réussi à affirmer l’UPN [{1}] (la disposition d’accès a été considérée comme invalide par le plug-in [{2}]) |

FAS compatible Workspace [Federated Authentication Service]

[Source de l’événement : Citrix.Fas.Cloud]

Ces événements sont enregistrés lorsque FAS est utilisé avec Workspace.

| Codes de journalisation |

|---|

| [S001] Clé d’autorisation Citrix Cloud pivotée [ID FAS : {0}] [ancien ID de clé : {1}] [nouvel ID de clé : {2}] |

| [S002] Le module de support cloud démarre. URL du service cloud FasHub : {0} |

| [S003] FAS enregistré auprès du cloud [ID FAS : {0}] [ID de transaction : {1}] |

| [S004] Échec de l’enregistrement de FAS auprès du cloud [ID FAS : {0}] [ID de transaction : {1}] [exception : {2}] |

| [S005] FAS a envoyé sa configuration actuelle au cloud [ID FAS : {0}] [ID de transaction : {1}] |

| [S006] Échec de l’envoi de la configuration actuelle de FAS au cloud [ID FAS : {0}] [ID de transaction : {1}] [exception : {2}] |

| [S007] FAS désenregistré du cloud [ID FAS : {0}] [ID de transaction : {1}] |

| [S009] Échec du désenregistrement de FAS du cloud [ID FAS : {0}] [ID de transaction : {1}] [exception : {2}] |

| [S010] Le service FAS est connecté à l’URL de messagerie cloud : {0} |

| [S011] Le service FAS n’est pas connecté au cloud |

| [S012] Le service FAS est disponible pour l’authentification unique depuis Citrix Cloud |

| [S013] Le service FAS n’est pas disponible pour l’authentification unique depuis Citrix Cloud. [{0}] Des détails supplémentaires sont disponibles dans la console d’administration |

[S014] Un appel au service cloud <service name> a échoué [ID FAS : {0}] [ID de transaction : {1}] [exception : {2}] |

| [S015] Un message de Citrix Cloud a été bloqué car l’appelant n’est pas autorisé [ID de message {0}] [ID de transaction {1}] [appelant {2}] |

[S016] Un appel au service cloud <service name> a réussi [ID FAS : {0}] [ID de transaction : {1}] |

| [S019] FAS a téléchargé sa configuration depuis le cloud [ID FAS : {0}] [ID de transaction : {1}] |

| [S020] FAS n’a pas réussi à télécharger sa configuration depuis le cloud [ID FAS : {0}] [ID de transaction : {1}] [exception : {2}] |

| [S021] Le module de support cloud n’a pas réussi à démarrer. Exception : {0} |

| [S022] Le module de support cloud est en cours d’arrêt |

| [S023] Échec de la rotation de la clé d’autorisation Citrix Cloud [ID FAS : {0}] [ID de clé actuelle : {1}] [nouvel ID de clé : {2}] [clés dans le cloud : {3}] |

| [S024] Initialisation de la rotation de la clé d’autorisation Citrix Cloud [ID FAS : {0}] [ID de clé actuelle : {1}] [nouvel ID de clé : {2}] |

| [S025] La clé d’autorisation de ce service est présente dans le Citrix Cloud [clé actuelle : {0}] [clés dans le cloud : {1}] |

| [S026] La clé d’autorisation de ce service n’est pas présente dans le Citrix Cloud [clé actuelle : {0}] [clés dans le cloud : {1}] |

| [S027] Mise à niveau du format de stockage de la clé d’autorisation Citrix Cloud [ID FAS : {0}] |

| [S028] FAS a envoyé ses données de télémétrie actuelles au cloud [ID FAS : {0}] [ID de transaction : {1}] |

| [S029] FAS n’a pas réussi à envoyer ses données de télémétrie actuelles au cloud [ID FAS : {0}] [ID de transaction : {1}] [exception : {2}] |

Connexion [VDA]

[Source de l’événement : Citrix.Authentication.IdentityAssertion]

Ces événements sont enregistrés sur le VDA pendant la phase de connexion.

| Codes de journalisation |

|---|

| [S101] Échec de la connexion par assertion d’identité. Service d’authentification fédérée non reconnu [ID : {0}] |

| [S102] Échec de la connexion par assertion d’identité. La recherche SID a échoué pour {0} [Exception : {1}{2}] |

| [S103] Échec de la connexion par assertion d’identité. L’utilisateur {0} a le SID {1}, SID attendu {2} |

| [S104] Échec de la connexion par assertion d’identité. L’appel à {0} a renvoyé [Erreur : {1} {2}] |

| [S105] Connexion par assertion d’identité. Connexion en cours [Nom d’utilisateur : {0} Domaine : {1}] |

| [S106] Connexion par assertion d’identité. |

Service d’authentification fédérée : {0}

| Connexion en cours [Certificat : {1}] | |

| [S107] Échec de la connexion par assertion d’identité. [Exception : {0}{1}] | |

| [S108] Sous-système d’assertion d’identité. ACCÈS_REFUSÉ [Appelant : {0}] |

Certificats en session [VDA]

[Source de l’événement : Citrix.Authentication.IdentityAssertion]

Ces événements sont enregistrés sur le VDA lorsqu’un utilisateur tente d’utiliser un certificat en session.

| Codes de journalisation |

|---|

| [S201] Accès à la carte à puce virtuelle autorisé par [{0}] pour [PID : {1} Nom du programme : {2}Empreinte du certificat : {3}] |

| [S203] Sous-système de carte à puce virtuelle. Accès refusé [appelant : {0}, session {1}] |

| [S204] Sous-système de carte à puce virtuelle. Prise en charge de la carte à puce désactivée |

Demande de certificat et génération de paire de clés [Service d’authentification fédérée]

[Source de l’événement : Citrix.Fas.PkiCore]

Ces événements sont enregistrés lorsque le serveur FAS effectue des opérations cryptographiques de bas niveau.

| Codes de journalisation |

|---|

| [S001] TrustArea::TrustArea : Certificat installé [TrustArea : {0} Certificat {1}TrustAreaJoinParameters {2}] |

| [S014] Pkcs10Request::Create : Requête PKCS10 créée [Nom distinctif : {0}] [Raison : {1}] |

| [S016] PrivateKey::Create [Identifiant : {0}] [MachineWide : {1}] [Fournisseur : {2}] [ProviderType : {3}] [Courbe elliptique : {4}] [Longueur de clé : {5}] [isExportable : {6}] [CreateReason : {7}] |

| [S017] PrivateKey::Delete [Fournisseur : {0}] [Identifiant {1}] |

| [S018] PrivateKey::Create a échoué [Identifiant : {0}] [MachineWide : {1}] [Fournisseur : {2}] [ProviderType : {3}] [Courbe elliptique : {4}] [Longueur de clé : {5}] [isExportable : {6}] [CreateReason : {7}] [Exception : {8}] |

| Codes de journalisation |

| [S104] MicrosoftCertificateAuthority::GetCredentials : Autorisé à utiliser {0} |

| [S105] MicrosoftCertificateAuthority::SubmitCertificateRequest Erreur de soumission de la réponse [{0}] |

| [S106] MicrosoftCertificateAuthority::SubmitCertificateRequest Certificat émis [{0}] |

| [S112] MicrosoftCertificateAuthority::SubmitCertificateRequest - En attente d’approbation [CR_DISP_UNDER_SUBMISSION] [Référence : {0}] |

Messages d’erreur de l’utilisateur final

Cette section répertorie les messages d’erreur courants affichés à un utilisateur sur la page de connexion Windows.

| Message d’erreur affiché | Description et référence |

|---|---|

| Nom d’utilisateur ou mot de passe invalide | L’ordinateur estime que vous disposez d’un certificat et d’une clé privée valides, mais le contrôleur de domaine Kerberos a rejeté la connexion. Consultez la section Journaux Kerberos de cet article. |

| Le système n’a pas pu vous connecter. Vos informations d’identification n’ont pas pu être vérifiées. / La requête n’est pas prise en charge | Le contrôleur de domaine ne peut pas être contacté, ou le contrôleur de domaine n’a pas été configuré avec un certificat pour prendre en charge l’authentification par carte à puce. Enregistrez le contrôleur de domaine pour un certificat “Authentification Kerberos”, “Authentification du contrôleur de domaine” ou “Contrôleur de domaine”. Cela vaut la peine d’essayer, même lorsque le certificat existant semble valide. |

| Le système pourrait ne pas vous connecter. Le certificat de carte à puce utilisé pour l’authentification n’était pas approuvé. | Les certificats intermédiaires et racine ne sont pas installés sur l’ordinateur local. Consultez Certificats et infrastructure à clé publique. |

| Requête incorrecte | Cela indique généralement que les extensions du certificat ne sont pas correctement définies, ou que la clé RSA est trop courte (<2048 bits). |

Informations connexes

Dans cet article

- Certificats et infrastructure à clé publique

- Nom UPN et mappage de certificats

- Contrôler la sélection du contrôleur de domaine de connexion

- Activer les événements d’audit de compte

- Journaux de validation de certificat

- Journaux Kerberos

- Journaux du contrôleur de domaine et du poste de travail

- Surveillance de FAS à l’aide du journal d’événements Windows

- Journaux d’événements FAS

- Messages d’erreur de l’utilisateur final

- Informations connexes