Installation et configuration

Séquence d’installation et de configuration

- Installez le service d’authentification fédérée (FAS)

- Activez le plug-in FAS sur les magasins StoreFront

- Configurez le Delivery Controller

- Configurez la stratégie de groupe

- Utilisez la console d’administration FAS pour :

-

Installer le service d’authentification fédérée

-

Pour des raisons de sécurité, Citrix recommande d’installer le service d’authentification fédérée (FAS) sur un serveur dédié, sécurisé de manière similaire à un contrôleur de domaine ou à une autorité de certification. FAS peut être installé à partir de :

- l’installeur Citrix Virtual Apps and Desktops™ (à partir du bouton Federated Authentication Service sur l’écran de démarrage automatique lorsque l’ISO est inséré), ou

-

le fichier d’installation FAS autonome (disponible sous forme de fichier MSI sur Citrix Downloads).

-

Ces installations comprennent les composants suivants :

- Service d’authentification fédérée

- Cmdlets de composant logiciel enfichable PowerShell pour la configuration avancée de FAS

- Console d’administration FAS

- Modèles de stratégie de groupe FAS (CitrixFederatedAuthenticationService.admx/adml)

- Fichiers de modèle de certificat

- Compteurs de performance et journaux d’événements

Mise à niveau de FAS

Vous pouvez mettre à niveau FAS vers une version plus récente à l’aide d’une mise à niveau sur place. Avant la mise à niveau, tenez compte des points suivants :

- Tous les paramètres du serveur FAS sont conservés lorsque vous effectuez une mise à niveau sur place.

- Assurez-vous que la console d’administration FAS est fermée avant de mettre à niveau FAS.

- Assurez-vous qu’au moins un serveur FAS est disponible à tout moment. Si aucun serveur n’est accessible par un serveur StoreFront™ compatible avec le service d’authentification fédérée, les utilisateurs ne peuvent pas se connecter ou démarrer des applications.

Pour démarrer une mise à niveau, installez FAS à partir de l’installeur Citrix Virtual Apps and Desktops ou du fichier d’installation FAS autonome.

Activer le plug-in FAS sur les magasins StoreFront

Remarque :

Cette étape n’est pas nécessaire si vous utilisez FAS uniquement avec Citrix Cloud.

Pour activer l’intégration de FAS sur un magasin StoreFront, exécutez les cmdlets PowerShell suivantes en tant que compte Administrateur. Si le magasin a un nom différent, modifiez $StoreVirtualPath.

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "FASClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider "FASLogonDataProvider"

<!--NeedCopy-->

Pour arrêter d’utiliser FAS, utilisez le script PowerShell suivant :

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "standardClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider ""

<!--NeedCopy-->

Configurer le Delivery Controller™

Remarque :

Cette étape n’est pas nécessaire si vous utilisez FAS uniquement avec Citrix Cloud.

Pour utiliser FAS, configurez le Delivery Controller Citrix Virtual Apps ou Citrix Virtual Desktops™ pour qu’il fasse confiance aux serveurs StoreFront qui peuvent s’y connecter : exécutez la cmdlet PowerShell Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $true. Cela ne doit être fait qu’une seule fois par site, quel que soit le nombre de Delivery Controllers dans le site.

Configurer la stratégie de groupe

Après avoir installé FAS, vous devez spécifier les noms de domaine complets (FQDN) des serveurs FAS dans la stratégie de groupe à l’aide des modèles de stratégie de groupe fournis dans l’installation.

Important :

Assurez-vous que les serveurs StoreFront demandant des tickets et les Virtual Delivery Agents (VDA) échangeant des tickets ont une configuration identique des FQDN, y compris la numérotation automatique des serveurs appliquée par l’objet de stratégie de groupe.

Par souci de simplicité, les exemples suivants configurent une seule stratégie au niveau du domaine qui s’applique à toutes les machines ; cependant, ce n’est pas obligatoire. FAS fonctionnera tant que les serveurs StoreFront, les VDA et la machine exécutant la console d’administration FAS voient la même liste de FQDN. Voir l’étape 6.

-

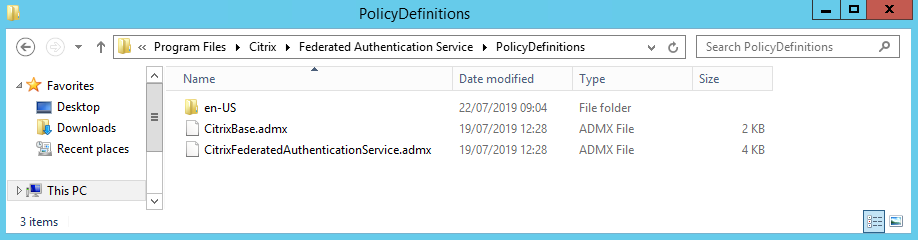

Étape 1. Sur le serveur où vous avez installé FAS, localisez les fichiers C:\Program Files\Citrix\Federated Authentication Service\PolicyDefinitions\CitrixFederatedAuthenticationService.admx et CitrixBase.admx, ainsi que le dossier en-US.

-

Étape 2. Copiez-les sur vos contrôleurs de domaine et placez-les dans les sous-dossiers C:\Windows\PolicyDefinitions et fr-FR.

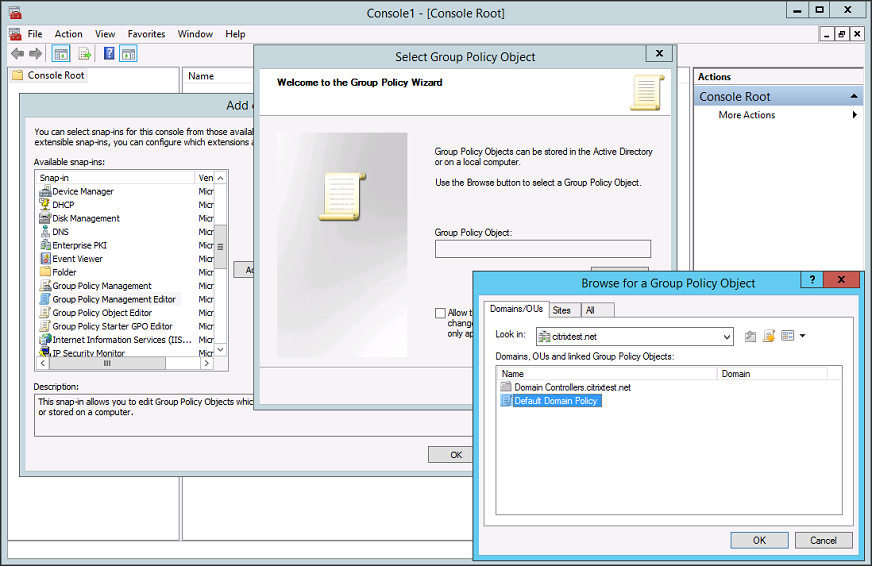

Étape 3. Exécutez la console de gestion Microsoft (mmc.exe à partir de la ligne de commande). Dans la barre de menus, sélectionnez Fichier > Ajouter/Supprimer un composant logiciel enfichable. Ajoutez l’Éditeur de gestion des stratégies de groupe.

Lorsque vous êtes invité à sélectionner un objet de stratégie de groupe, sélectionnez Parcourir, puis sélectionnez Stratégie de domaine par défaut. Vous pouvez également créer et sélectionner un objet de stratégie approprié pour votre environnement, à l’aide des outils de votre choix. La stratégie doit être appliquée à toutes les machines exécutant le logiciel Citrix concerné (VDA, serveurs StoreFront, outils d’administration).

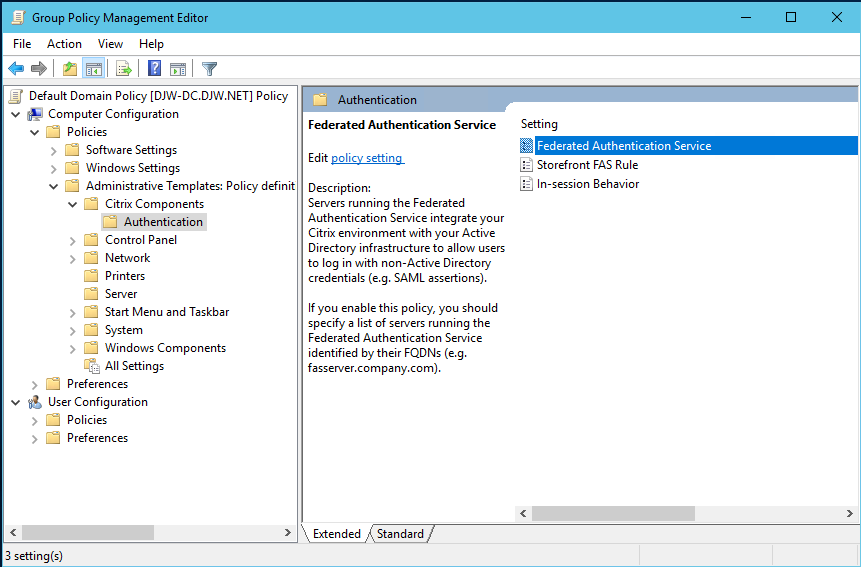

Étape 4. Accédez à la stratégie Federated Authentication Service située dans Configuration ordinateur/Stratégies/Modèles d’administration/Composants Citrix/Authentification.

Remarque :

Le paramètre de stratégie Federated Authentication Service est disponible uniquement sur l’objet de stratégie de groupe (GPO) de domaine lorsque vous ajoutez le fichier de modèle CitrixBase.admx/CitrixBase.adml au dossier PolicyDefinitions. Après l’étape 3, le paramètre de stratégie Federated Authentication Service est répertorié dans le dossier Modèles d’administration > Composants Citrix > Authentification.

-

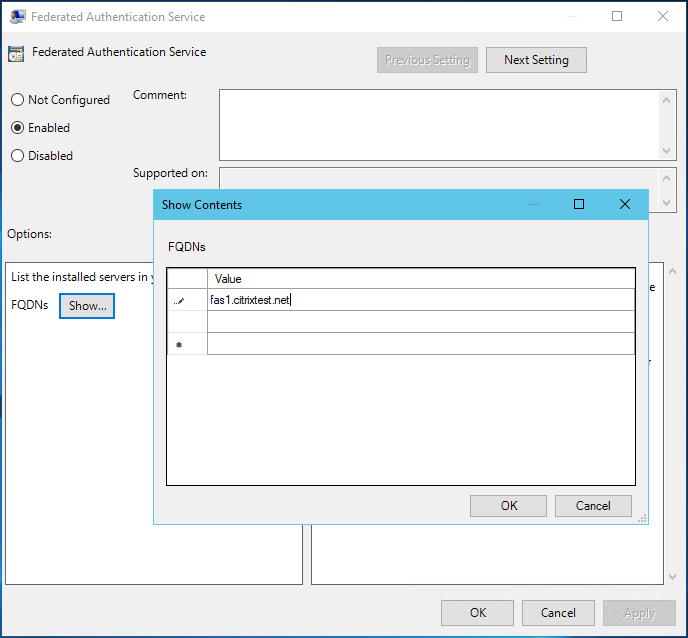

Étape 5. Ouvrez la stratégie Federated Authentication Service et sélectionnez Activé. Cela vous permet de sélectionner le bouton Afficher, où vous configurez les FQDN de vos serveurs FAS.

-

Étape 6. Saisissez les FQDN des serveurs FAS.

Important :

Si vous saisissez plusieurs FQDN, l’ordre de la liste doit être cohérent tel qu’il est vu par les VDA, les serveurs StoreFront (le cas échéant) et les serveurs FAS. Consultez Paramètres de stratégie de groupe.

Étape 7. Cliquez sur OK pour quitter l’assistant Stratégie de groupe et appliquer les modifications de stratégie de groupe. Vous devrez peut-être redémarrer vos machines (ou exécuter gpupdate /force à partir de la ligne de commande) pour que la modification prenne effet.

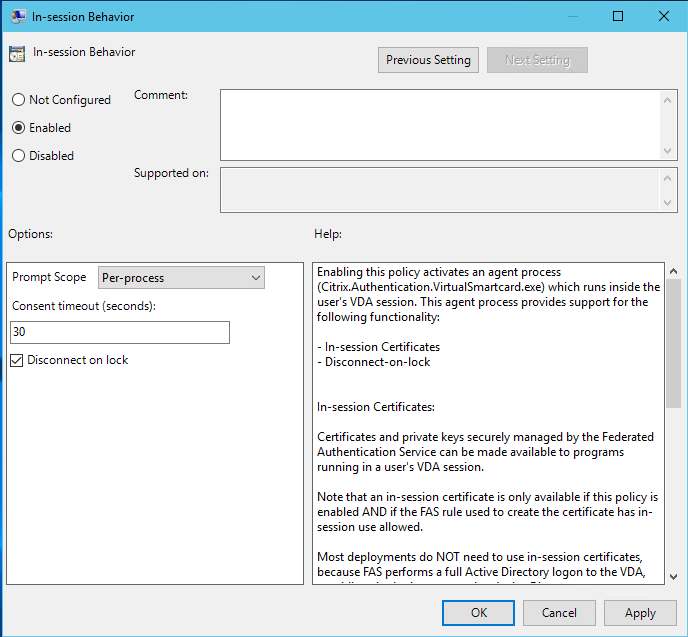

Comportement en session

Cette stratégie active un processus d’agent dans la session VDA de l’utilisateur qui prend en charge les certificats en session, le consentement et la déconnexion au verrouillage. Les certificats en session sont disponibles uniquement si cette stratégie est activée et si la règle FAS utilisée pour créer le certificat autorise l’utilisation en session. Consultez Configurer les règles.

Activer active cette stratégie et permet à un processus d’agent FAS de s’exécuter dans la session VDA de l’utilisateur.

Désactiver désactive la stratégie et empêche le processus d’agent FAS de s’exécuter.

Portée de l’invite

Si cette stratégie est activée, la Portée de l’invite contrôle la manière dont les utilisateurs sont invités à donner leur consentement pour autoriser une application à utiliser un certificat en session. Trois options sont disponibles :

- Aucun consentement requis—Cette option désactive l’invite de sécurité et les clés privées sont utilisées en silence.

- Consentement par processus—Chaque programme en cours d’exécution demande individuellement le consentement.

- Consentement par session—Une fois que l’utilisateur a cliqué sur OK, cela s’applique à tous les programmes de la session.

Délai d’expiration du consentement

Si cette stratégie est activée, le Délai d’expiration du consentement contrôle la durée (en secondes) du consentement. Par exemple, avec 300 secondes, les utilisateurs voient une invite toutes les cinq minutes. Une valeur de zéro invite les utilisateurs pour chaque opération de clé privée.

Déconnexion au verrouillage

Si cette stratégie est activée, la session de l’utilisateur est automatiquement déconnectée lorsque l’écran est verrouillé. Cette fonctionnalité offre un comportement similaire à la stratégie de « déconnexion lors du retrait de la carte à puce » et est utile dans les situations où les utilisateurs ne disposent pas d’informations d’identification de connexion Active Directory.

Remarque :

La stratégie de déconnexion au verrouillage s’applique à toutes les sessions sur le VDA.

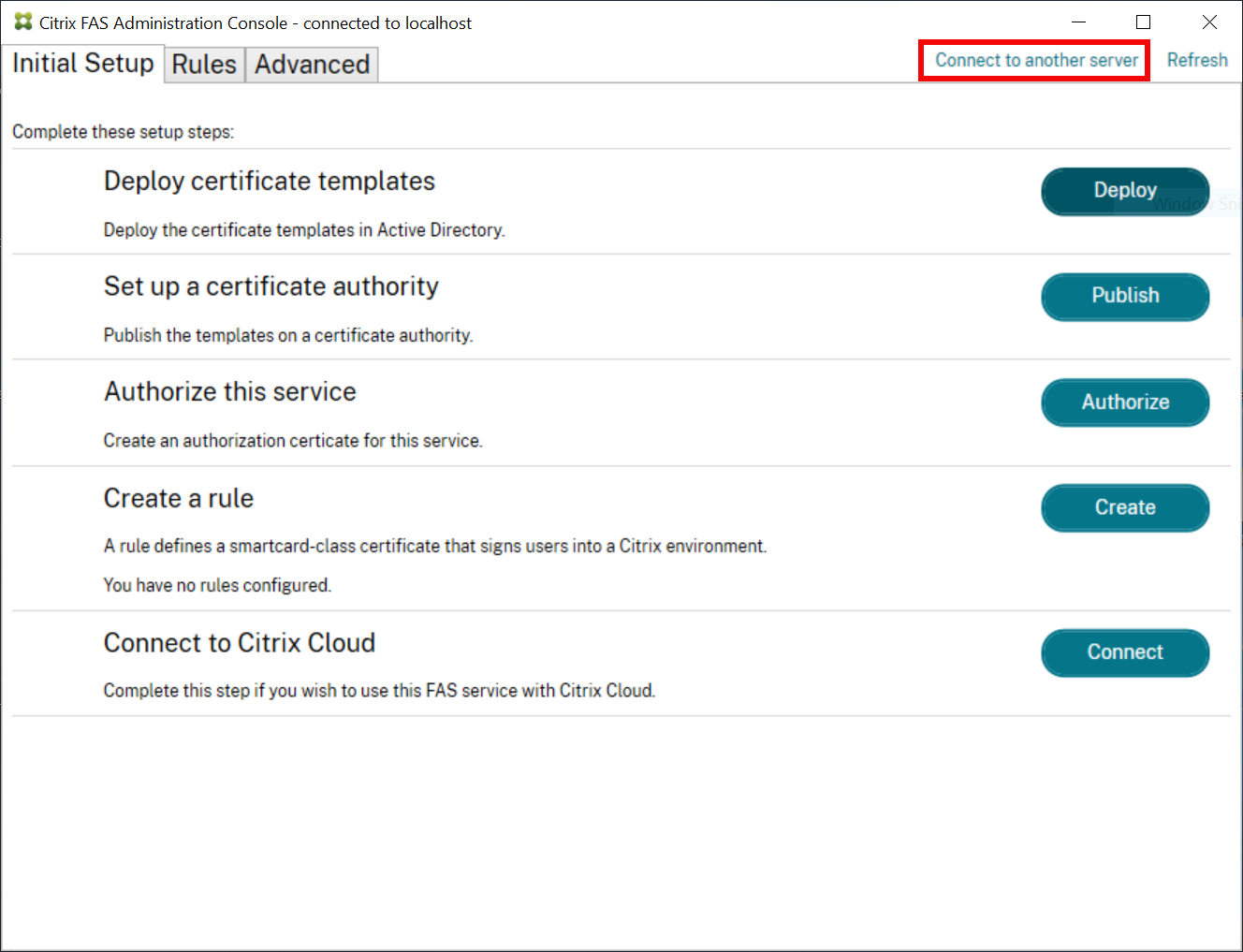

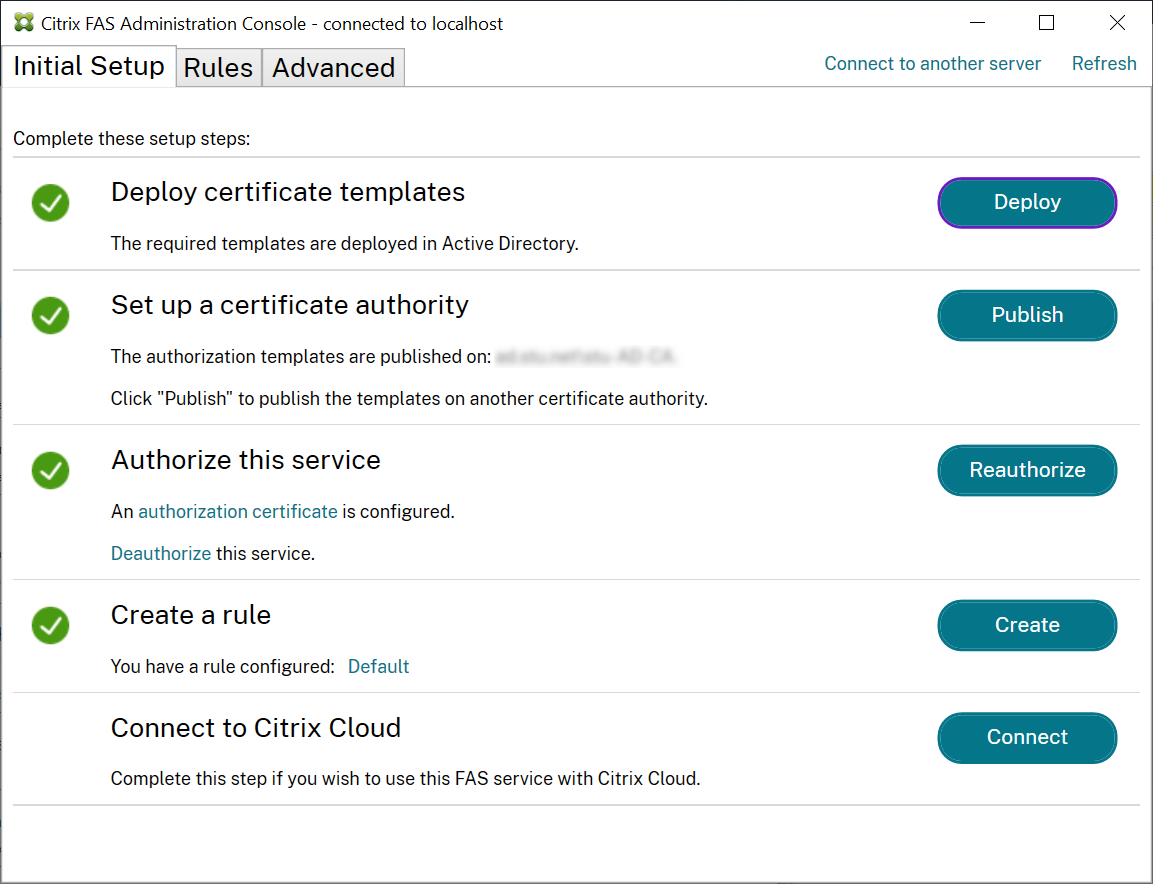

Utilisation de la console d’administration Federated Authentication Service

-

Remarque :

Bien que la console d’administration FAS convienne à la plupart des déploiements, l’interface PowerShell offre des options plus avancées. Pour plus d’informations sur les cmdlets PowerShell FAS, consultez Cmdlets PowerShell.

La console d’administration FAS est installée dans le cadre de FAS. Une icône (Citrix Federated Authentication Service) est placée dans le menu Démarrer.

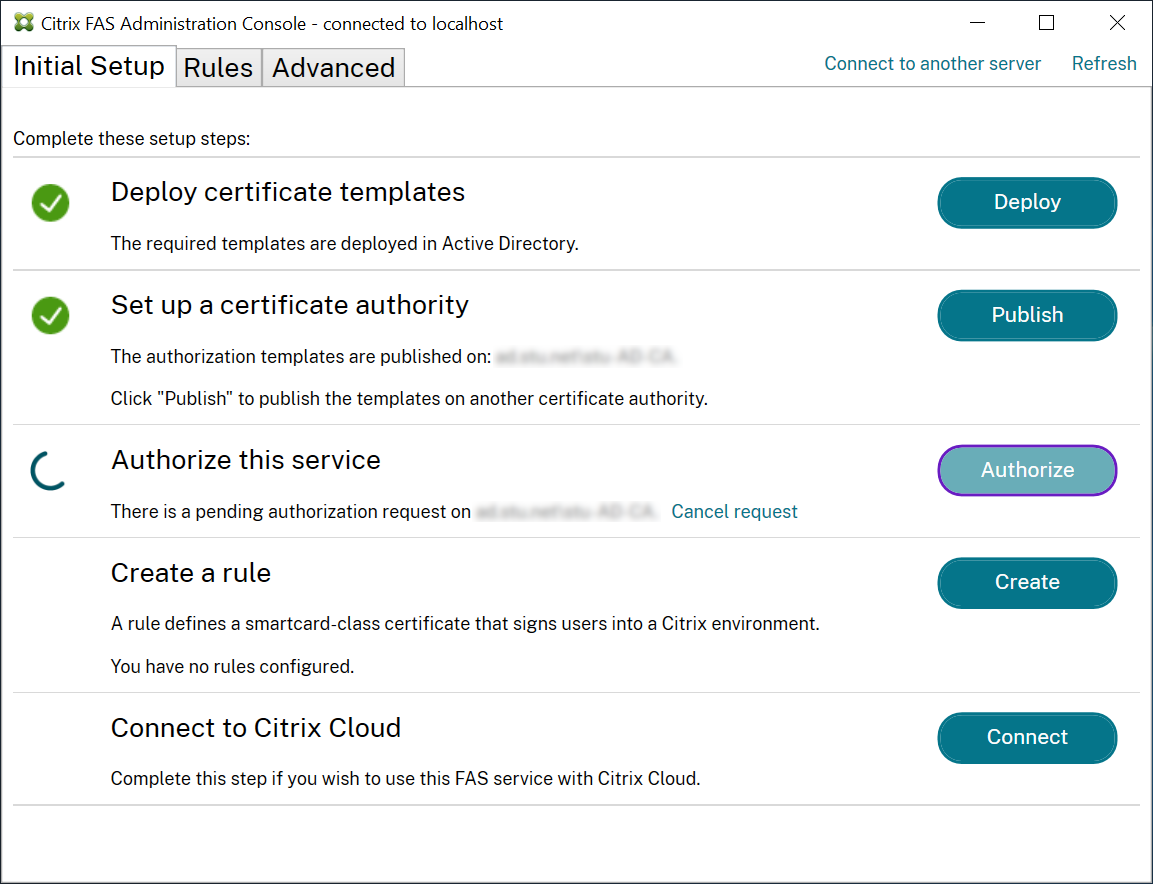

La première fois que la console d’administration est utilisée, elle vous guide à travers un processus qui déploie des modèles de certificat, configure l’autorité de certification et autorise FAS à utiliser l’autorité de certification. Certaines de ces étapes peuvent également être effectuées manuellement à l’aide des outils de configuration du système d’exploitation.

La console d’administration FAS se connecte au service FAS local par défaut. Si nécessaire, vous pouvez vous connecter à un service distant à l’aide de Se connecter à un autre serveur en haut à droite de la console.

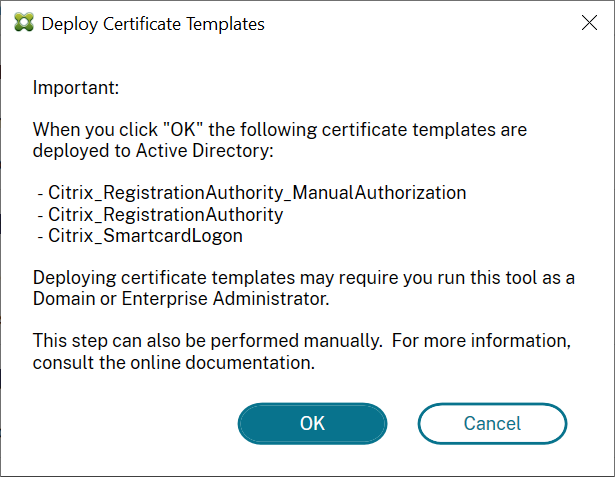

Déployer des modèles de certificat

-

Pour éviter les problèmes d’interopérabilité avec d’autres logiciels, FAS fournit trois modèles de certificat Citrix pour son propre usage.

- Citrix_RegistrationAuthority_ManualAuthorization

- Citrix_RegistrationAuthority

- Citrix_SmartcardLogon

Ces modèles doivent être enregistrés auprès d’Active Directory. Cliquez sur le bouton Déployer, puis cliquez sur OK.

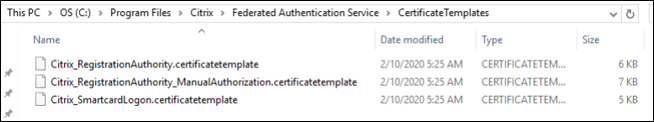

La configuration des modèles se trouve dans les fichiers XML avec l’extension .certificatetemplate qui sont installés avec FAS dans :

C:\Program Files\Citrix\Federated Authentication Service\CertificateTemplates

Si vous n’avez pas l’autorisation d’installer ces fichiers de modèle, transmettez-les à votre administrateur Active Directory.

Pour installer manuellement les modèles, vous pouvez exécuter les commandes PowerShell suivantes à partir du dossier contenant les modèles :

$template = [System.IO.File]::ReadAllBytes("$Pwd\Citrix_SmartcardLogon.certificatetemplate")

$CertEnrol = New-Object -ComObject X509Enrollment.CX509EnrollmentPolicyWebService

$CertEnrol.InitializeImport($template)

$comtemplate = $CertEnrol.GetTemplates().ItemByIndex(0)

$writabletemplate = New-Object -ComObject X509Enrollment.CX509CertificateTemplateADWritable

$writabletemplate.Initialize($comtemplate)

$writabletemplate.Commit(1, $NULL)

<!--NeedCopy-->

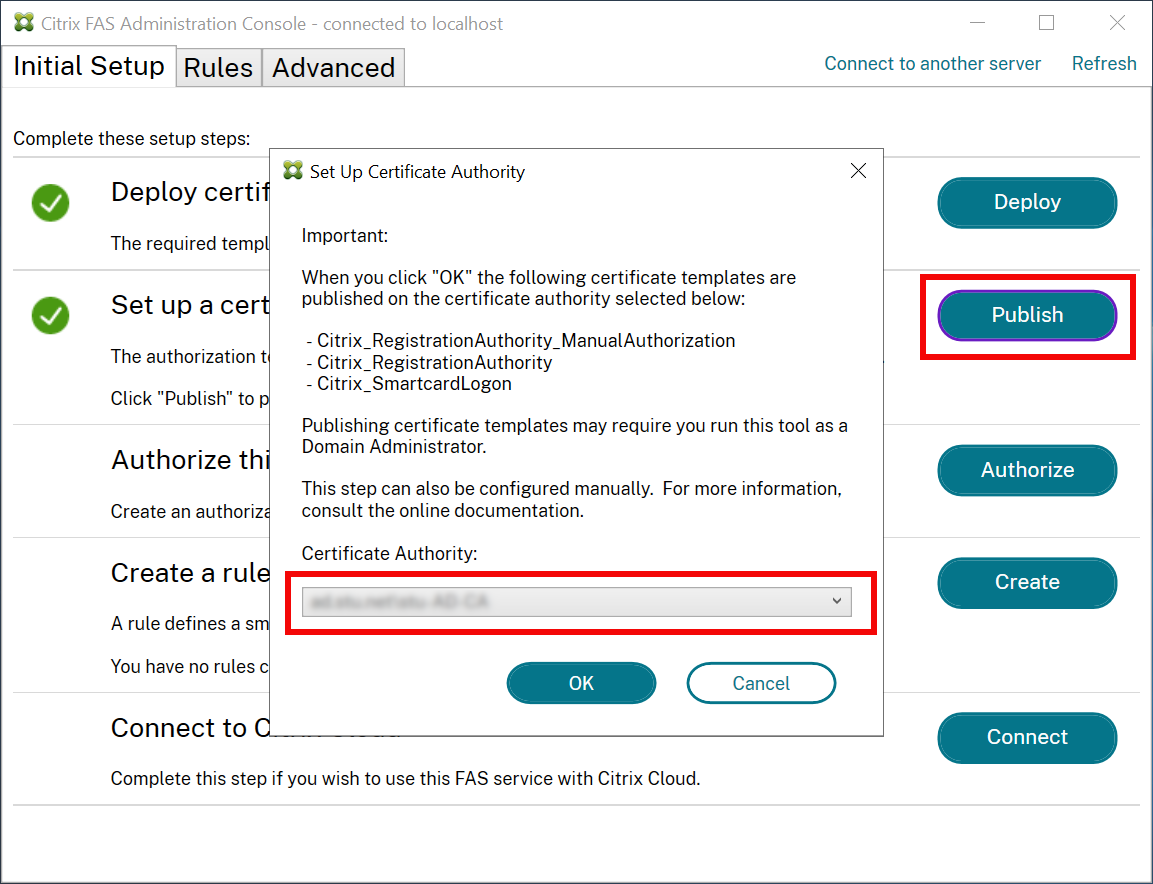

Configurer les services de certificats Active Directory

Après l’installation des modèles de certificat Citrix, ils doivent être publiés sur un ou plusieurs serveurs d’autorité de certification d’entreprise Microsoft. Reportez-vous à la documentation Microsoft sur le déploiement des services de certificats Active Directory.

Si les modèles ne sont pas publiés sur au moins un serveur, utilisez Configurer l’autorité de certification pour les publier. Vous devez effectuer cette opération en tant qu’utilisateur disposant des autorisations d’administration de l’autorité de certification.

(Les modèles de certificat peuvent également être publiés à l’aide de la console d’autorité de certification Microsoft.)

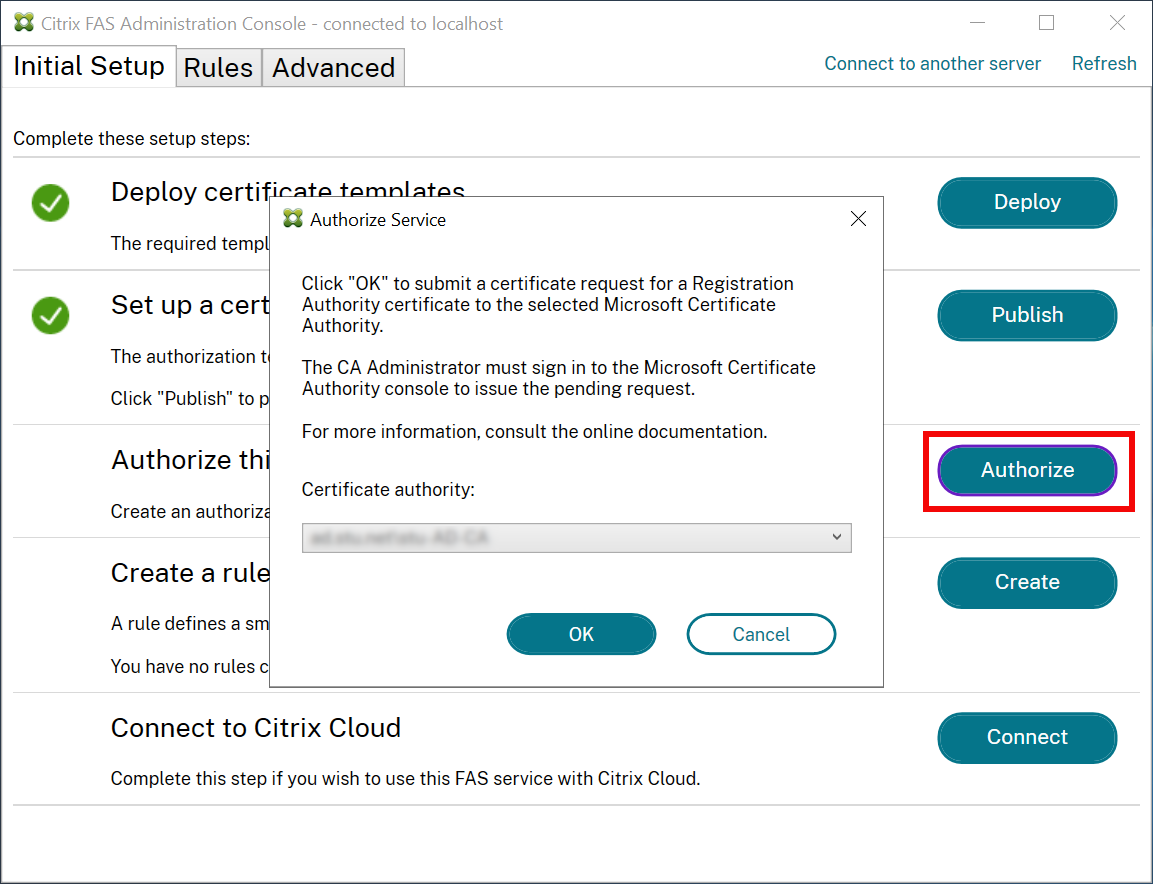

Autoriser le service d’authentification fédérée

Cette étape initialise l’autorisation de FAS. La console d’administration utilise le modèle Citrix_RegistrationAuthority_ManualAuthorization pour générer une demande de certificat, puis l’envoie à l’une des autorités de certification qui publient ce modèle.

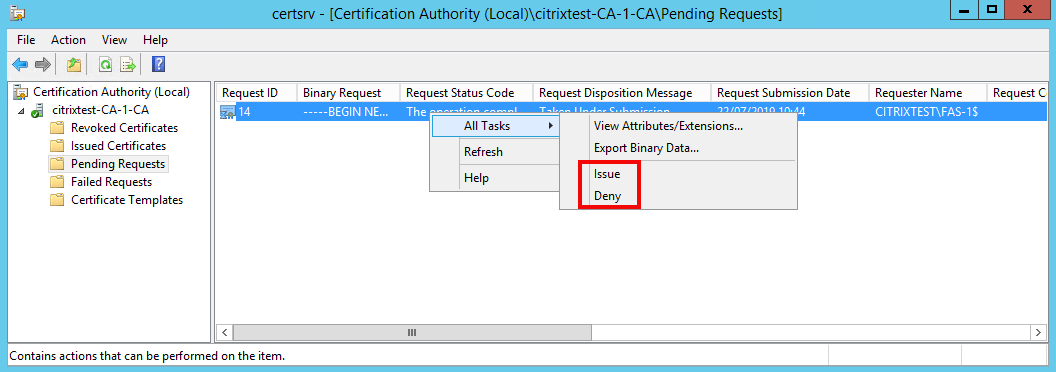

Une fois la demande envoyée, elle apparaît dans la liste Demandes en attente de la console d’autorité de certification Microsoft en tant que demande en attente du compte machine FAS. L’administrateur de l’autorité de certification doit émettre ou refuser la demande avant que la configuration de FAS puisse se poursuivre.

La console d’administration FAS affiche un indicateur de progression jusqu’à ce que l’administrateur choisisse Émettre ou Refuser.

Dans la console d’autorité de certification Microsoft, cliquez avec le bouton droit sur Toutes les tâches, puis sélectionnez Émettre ou Refuser pour la demande de certificat. Si vous choisissez Émettre, la console d’administration FAS affiche le certificat d’autorisation. Si vous choisissez Refuser, la console affiche un message d’erreur.

La console d’administration FAS détecte automatiquement la fin de ce processus. Cela peut prendre quelques minutes.

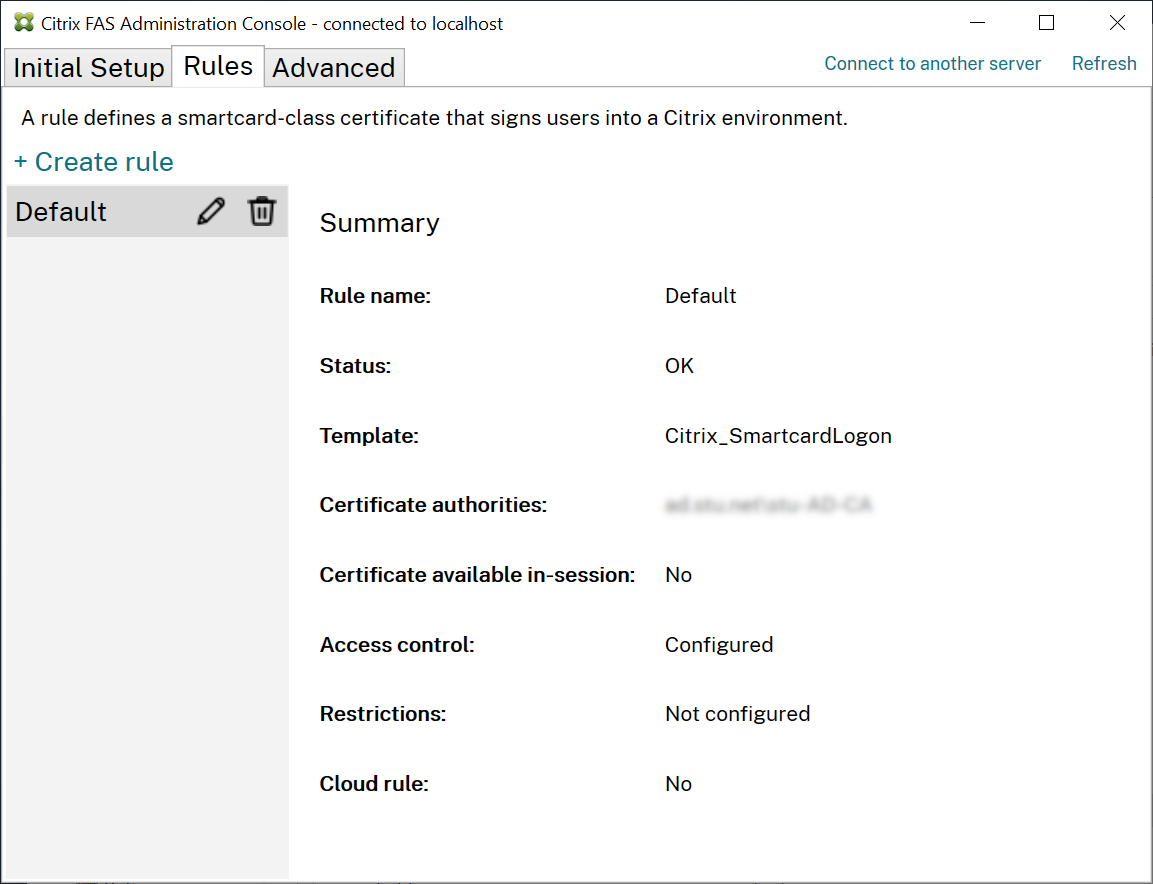

Configurer les règles

FAS utilise des règles pour autoriser l’émission de certificats pour la connexion VDA et l’utilisation en session, selon les directives de StoreFront. Chaque règle spécifie les serveurs StoreFront approuvés pour demander des certificats, l’ensemble des utilisateurs pour lesquels ils peuvent être demandés et l’ensemble des machines VDA autorisées à les utiliser.

FAS nécessite qu’au moins une règle soit créée et configurée. Nous vous recommandons de créer une règle nommée « default », car par défaut, StoreFront demande la règle nommée « default » lors de la communication avec FAS.

Vous pouvez créer des règles personnalisées supplémentaires pour référencer différents modèles de certificat et autorités de certification, et les configurer avec des propriétés et des autorisations différentes. Ces règles peuvent être configurées pour être utilisées par différents serveurs StoreFront ou par Workspace. Configurez les serveurs StoreFront pour qu’ils demandent la règle personnalisée par son nom à l’aide des options de configuration de la stratégie de groupe.

Cliquez sur Créer (ou Créer une règle dans l’onglet « Règles ») pour démarrer l’assistant de création de règle qui recueille les informations nécessaires à la création de la règle. L’onglet « Règles » affiche un résumé de chaque règle.

Les informations suivantes sont recueillies par l’assistant :

Modèle : Le modèle de certificat utilisé pour émettre les certificats utilisateur. Il doit s’agir du modèle Citrix_SmartcardLogon, ou d’une copie modifiée de celui-ci (voir Modèles de certificat).

Autorité de certification : L’autorité de certification qui émet les certificats utilisateur. Le modèle doit être publié par l’autorité de certification. FAS prend en charge l’ajout de plusieurs autorités de certification pour la reprise après sinistre et l’équilibrage de charge. Assurez-vous que le statut indique « Modèle disponible » pour l’autorité de certification que vous choisissez. Voir Administration de l’autorité de certification.

Utilisation en session : L’option Autoriser l’utilisation en session contrôle si un certificat peut être utilisé après la connexion au VDA.

- Autoriser l’utilisation en session non sélectionné (par défaut, recommandé)—le certificat est utilisé uniquement pour la connexion ou la reconnexion, et les utilisateurs n’ont pas accès au certificat après l’authentification.

-

Autoriser l’utilisation en session sélectionné—les utilisateurs ont accès au certificat après l’authentification. La plupart des clients ne devraient pas sélectionner cette option. Les ressources accessibles depuis la session VDA, telles que les sites web intranet ou les partages de fichiers, peuvent être consultées à l’aide de l’authentification unique Kerberos, et un certificat en session n’est donc pas requis.

Si vous sélectionnez Autoriser l’utilisation en session, la stratégie de groupe Comportement en session doit également être activée et appliquée au VDA. Les certificats sont alors placés dans le magasin de certificats personnel de l’utilisateur après la connexion pour une utilisation par les applications. Par exemple, si vous exigez l’authentification TLS aux serveurs web au sein de la session VDA, le certificat peut être utilisé par Internet Explorer.

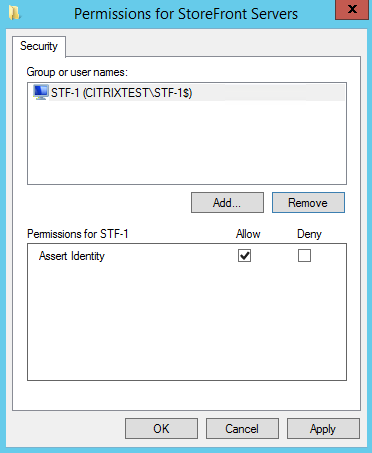

Contrôle d’accès : La liste des machines de serveur StoreFront approuvées qui sont autorisées à demander des certificats pour la connexion ou la reconnexion des utilisateurs. Pour toutes ces autorisations, vous pouvez ajouter des objets ou des groupes AD individuels.

Important :

Le paramètre Contrôle d’accès est critique pour la sécurité et doit être géré avec soin.

Remarque :

Si vous utilisez le serveur FAS uniquement avec Citrix Cloud, vous n’avez pas besoin de configurer le contrôle d’accès. Lorsqu’une règle est utilisée par Citrix Cloud, les autorisations d’accès StoreFront sont ignorées. Vous pouvez utiliser la même règle avec Citrix Cloud et avec un déploiement StoreFront sur site. Les autorisations d’accès StoreFront sont toujours appliquées lorsque la règle est utilisée par un StoreFront sur site.

L’autorisation par défaut (« Assert Identity » autorisée) refuse tout. Par conséquent, vous devez autoriser explicitement vos serveurs StoreFront.

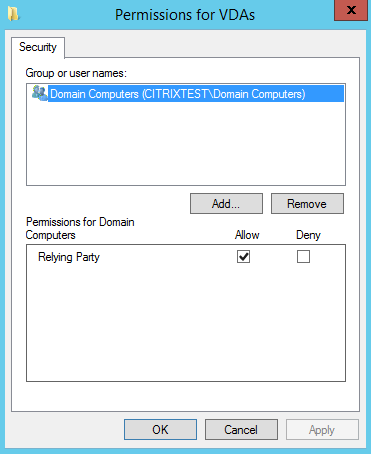

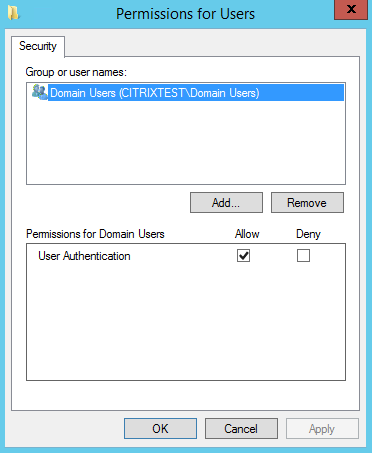

Restrictions : La liste des machines VDA qui peuvent connecter des utilisateurs à l’aide de FAS et la liste des utilisateurs auxquels des certificats peuvent être émis via FAS.

-

Gérer les autorisations VDA vous permet de spécifier quels VDA peuvent utiliser FAS pour connecter l’utilisateur. La liste des VDA est par défaut « Ordinateurs du domaine ».

-

Gérer les autorisations utilisateur vous permet de spécifier quels utilisateurs peuvent utiliser FAS pour se connecter à un VDA. La liste des utilisateurs est par défaut « Utilisateurs du domaine ».

Remarque :

Si le serveur FAS se trouve dans un domaine différent de celui des VDA et des utilisateurs, les restrictions par défaut doivent être modifiées.

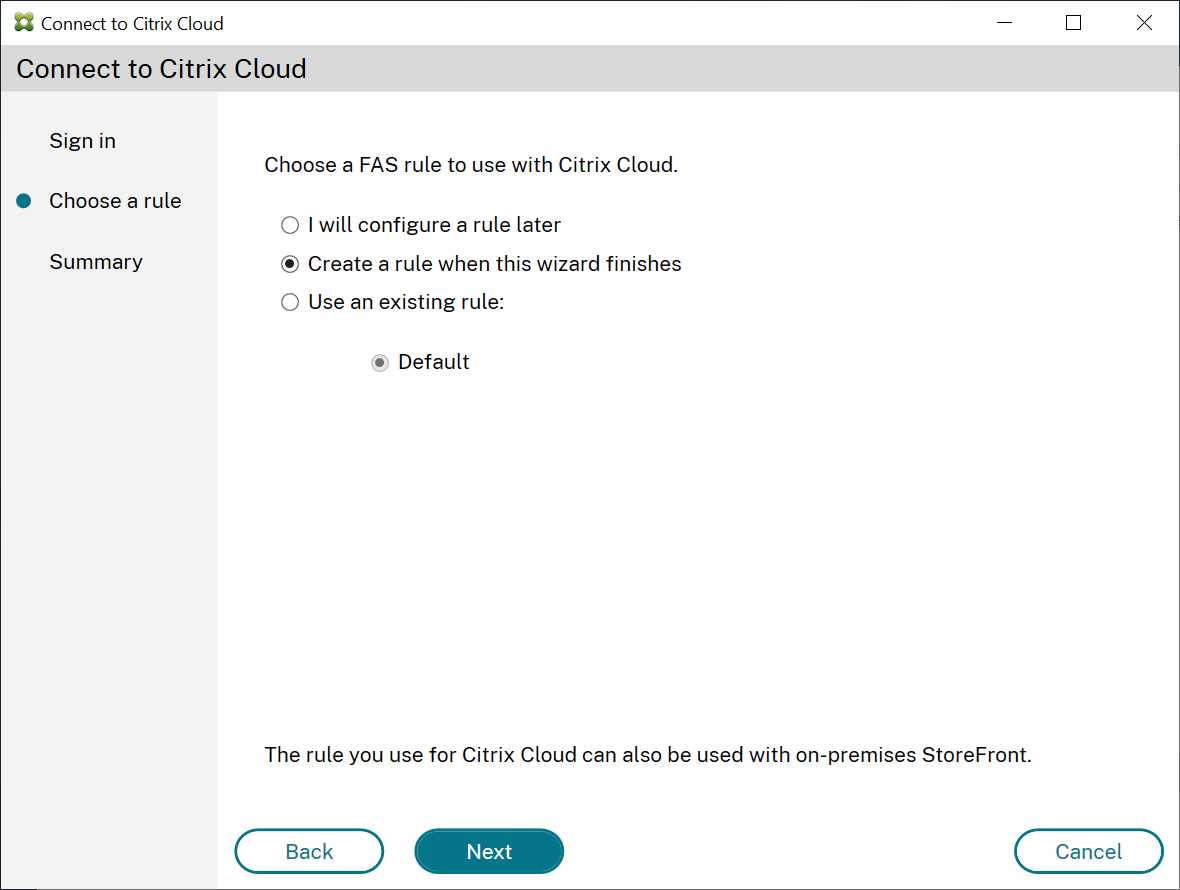

Règle Cloud : Indique si la règle est appliquée lorsque des assertions d’identité sont reçues de Citrix Workspace. Lorsque vous vous connectez à Citrix Cloud, vous choisissez la règle à utiliser pour Citrix Cloud. Vous pouvez également modifier la règle après vous être connecté à Citrix Cloud à partir d’un lien dans la section Se connecter à Citrix Cloud.

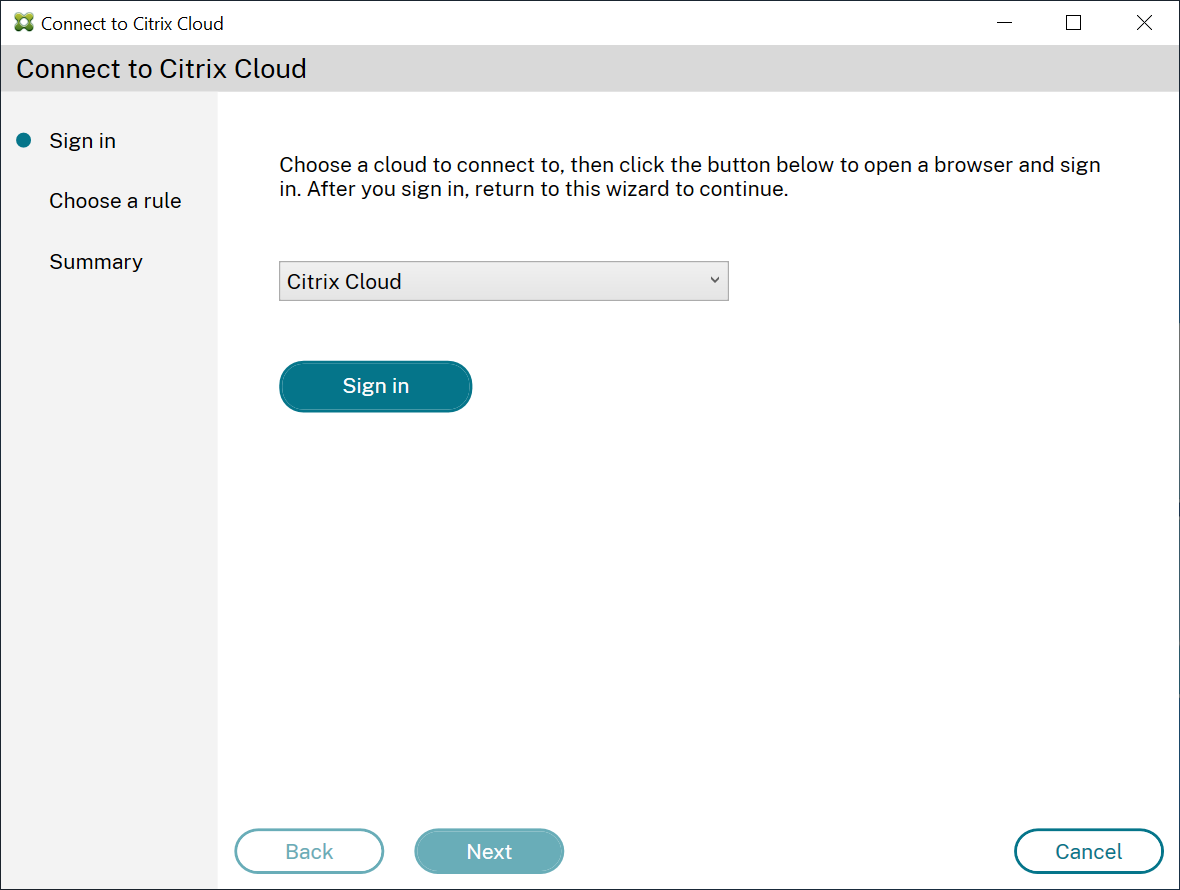

Se connecter à Citrix Cloud

Vous pouvez connecter le serveur FAS à Citrix Cloud avec Citrix Workspace. Consultez cet article de Citrix Workspace.

-

Dans l’onglet Configuration initiale, sous Se connecter à Citrix Cloud, cliquez sur Connecter.

-

Sélectionnez éventuellement le cloud auquel vous souhaitez vous connecter. Vous pouvez vous connecter à « Citrix Cloud » (par défaut), « Citrix Cloud Japan » ou « Citrix Cloud US Government ».

-

Cliquez sur Se connecter, puis connectez-vous à Citrix Cloud à l’aide des informations d’identification d’administrateur du client cloud auquel vous vous connectez.

-

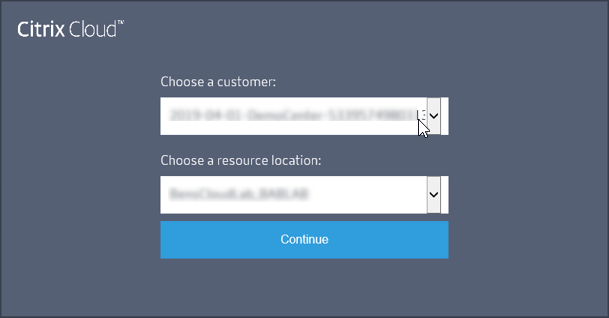

Sélectionnez le compte client, le cas échéant, et sélectionnez l’emplacement des ressources où vous souhaitez connecter le serveur FAS. Cliquez sur Continuer, puis fermez la fenêtre de confirmation.

- Dans la console d’administration FAS, choisissez une règle à appliquer lorsque des assertions d’identité sont reçues de Citrix Workspace, ou sélectionnez Créer une règle une fois cet assistant terminé. (Dans l’onglet « Règles », la valeur de la règle Cloud est « Oui » pour la règle que vous sélectionnez ou créez.)

- Dans l’onglet « Résumé », cliquez sur Terminer pour finaliser la connexion à Citrix Cloud.

Citrix Cloud enregistre le serveur FAS et l’affiche sur la page Emplacements des ressources de votre compte Citrix Cloud.

Se déconnecter de Citrix Cloud

Après avoir supprimé le serveur FAS de votre emplacement de ressources Citrix Cloud, comme décrit dans cet article de Citrix Workspace, dans Se connecter à Citrix Cloud, sélectionnez Désactiver.

Dans cet article

- Séquence d’installation et de configuration

- Installer le service d’authentification fédérée

- Activer le plug-in FAS sur les magasins StoreFront

- Configurer le Delivery Controller™

- Configurer la stratégie de groupe

- Utilisation de la console d’administration Federated Authentication Service

- Déployer des modèles de certificat

- Configurer les services de certificats Active Directory

- Autoriser le service d’authentification fédérée

- Configurer les règles

- Se connecter à Citrix Cloud