Integración de Azure AD

Introducción

Este documento describe cómo integrar un entorno Citrix con la característica Azure AD de Windows 10. Windows 10 introdujo Azure AD, que es un nuevo modelo de unión a dominio donde los equipos portátiles itinerantes pueden unirse a un dominio corporativo a través de Internet con fines de administración e inicio de sesión único.

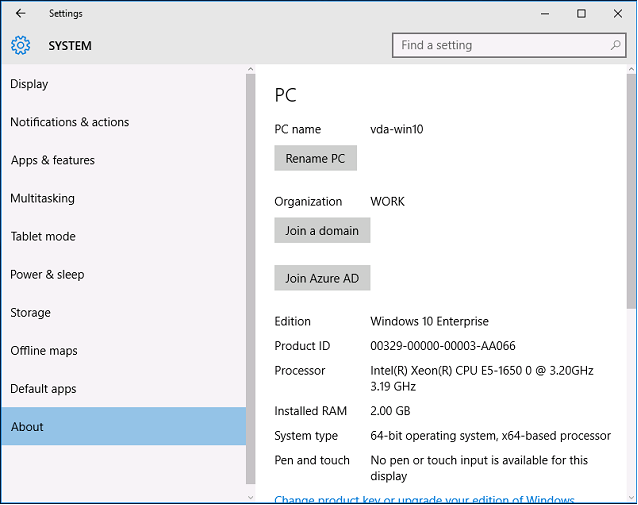

La implementación de ejemplo en este documento describe un sistema donde TI proporciona a los nuevos usuarios una dirección de correo electrónico corporativa y un código de inscripción para sus equipos portátiles personales con Windows 10. Los usuarios acceden a este código a través de la opción Sistema > Acerca de > Unirse a Azure AD en el panel Configuración.

Una vez inscrito el equipo portátil, el navegador web Microsoft Edge inicia sesión automáticamente en los sitios web de la empresa y en las aplicaciones publicadas de Citrix a través de la página web de aplicaciones SaaS de Azure, junto con otras aplicaciones de Azure como Office 365.

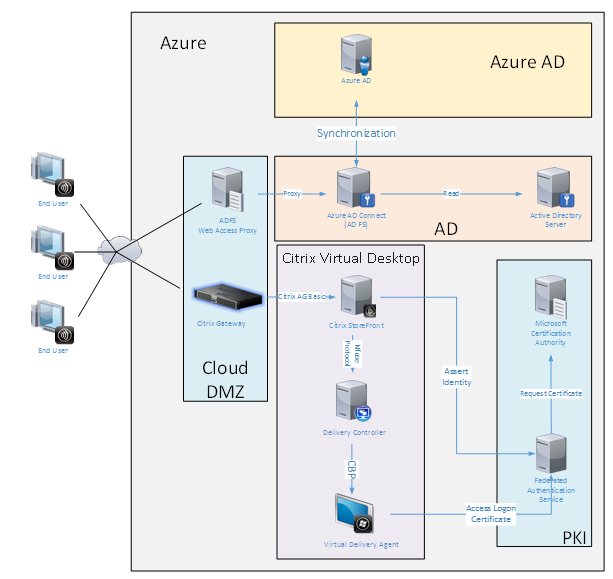

Arquitectura

Esta arquitectura replica una red corporativa tradicional completamente dentro de Azure, integrándose con tecnologías de nube modernas como Azure AD y Office 365. Todos los usuarios finales se consideran trabajadores remotos, sin el concepto de estar en una intranet de oficina.

El modelo se puede aplicar a empresas con sistemas locales existentes, porque la sincronización de Azure AD Connect puede establecer un puente con Azure a través de Internet.

Las conexiones seguras y el inicio de sesión único, que tradicionalmente habrían sido LAN con firewall y autenticación Kerberos/NTLM, se reemplazan en esta arquitectura por conexiones TLS a Azure y SAML. Los nuevos servicios se crean como aplicaciones de Azure unidas a Azure AD. Las aplicaciones existentes que requieren Active Directory (como una base de datos de SQL Server) se pueden ejecutar usando una VM de servidor de Active Directory estándar en la parte IAAS del servicio en la nube de Azure.

Cuando un usuario inicia una aplicación tradicional, se accede a ellas mediante las aplicaciones publicadas de Citrix Virtual Apps and Desktops™. Los diferentes tipos de aplicaciones se recopilan a través de la página Aplicaciones de Azure del usuario, usando las funciones de inicio de sesión único de Microsoft Edge. Microsoft también proporciona aplicaciones para Android e iOS que pueden enumerar e iniciar aplicaciones de Azure.

-

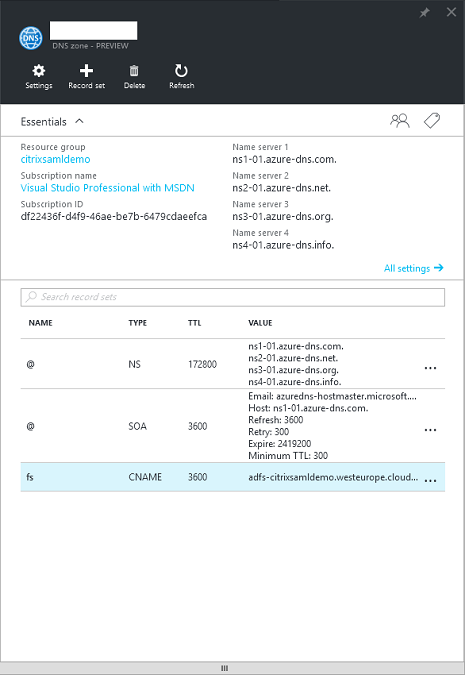

Crear una zona DNS

-

Azure AD requiere que el administrador haya registrado una dirección DNS pública y controle la zona de delegación para el sufijo del nombre de dominio. Para ello, el administrador puede usar la característica de zona DNS de Azure.

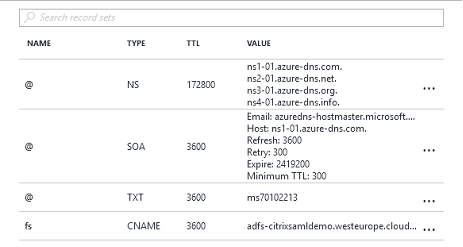

- Este ejemplo usa el nombre de zona DNS citrixsamldemo.net.

- La consola muestra los nombres de los servidores de nombres DNS de Azure. Estos deben referenciarse en las entradas NS del registrador DNS para la zona (por ejemplo,

citrixsamldemo.net. NS n1-01.azure-dns.com)

Al agregar referencias a VM que se ejecutan en Azure, lo más fácil es usar un puntero CNAME al registro DNS administrado por Azure para la VM. Si la dirección IP de la VM cambia, no necesitarás actualizar manualmente el archivo de zona DNS.

-

Los sufijos de dirección DNS internos y externos coincidirán para esta implementación. El dominio es citrixsamldemo.net y usa un DNS dividido (10.0.0.* internamente).

-

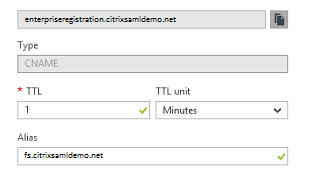

Agrega una entrada “fs.citrixsamldemo.net” que haga referencia al servidor proxy de aplicación web. Este es el servicio de federación para esta zona.

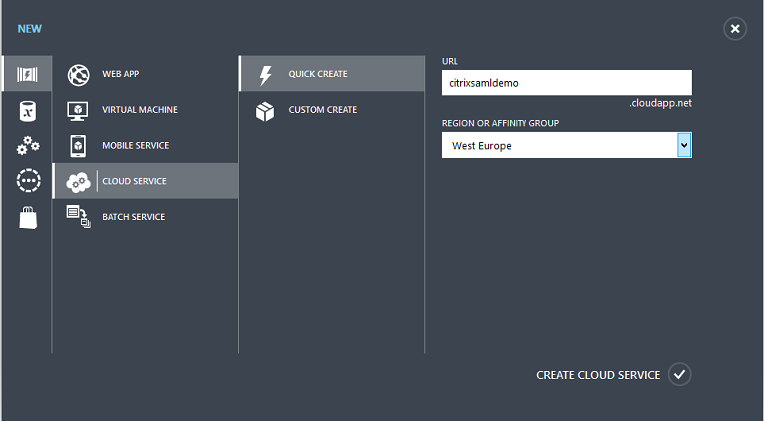

Crear un servicio en la nube

Este ejemplo configura un entorno Citrix, incluido un entorno de AD con un servidor ADFS ejecutándose en Azure. Se crea un servicio en la nube, llamado “citrixsamldemo”.

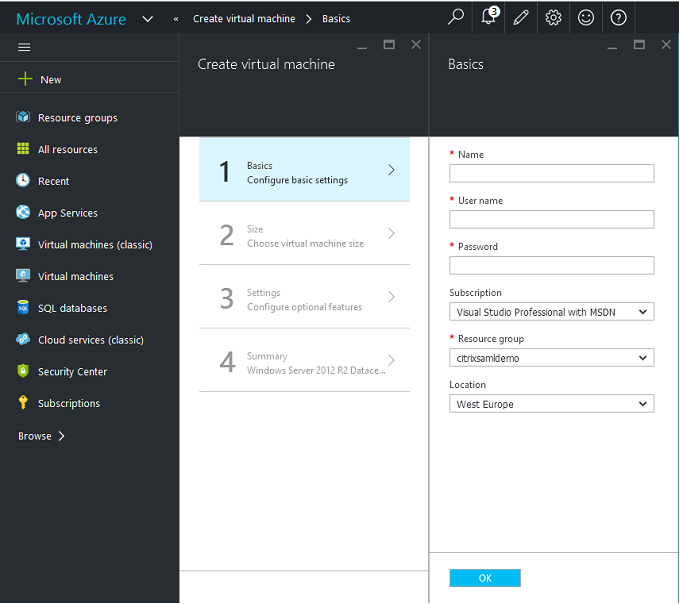

Crear máquinas virtuales Windows

Crea cinco VM de Windows que se ejecuten en el servicio en la nube:

- Controlador de dominio (domaincontrol)

- Servidor ADFS de Azure Connect (adfs)

- Proxy de acceso web de ADFS (proxy de aplicación web, no unido a dominio)

- Citrix Virtual Apps and Desktops Delivery Controller

- Citrix Virtual Apps and Desktops Virtual Delivery Agent (VDA)

Controlador de dominio

- Agrega los roles de Servidor DNS y Servicios de dominio de Active Directory para crear una implementación estándar de Active Directory (en este ejemplo, citrixsamldemo.net). Una vez completada la promoción del dominio, agrega el rol de Servicios de certificación de Active Directory.

- Crea una cuenta de usuario normal para pruebas (por ejemplo, George@citrixsamldemo.net).

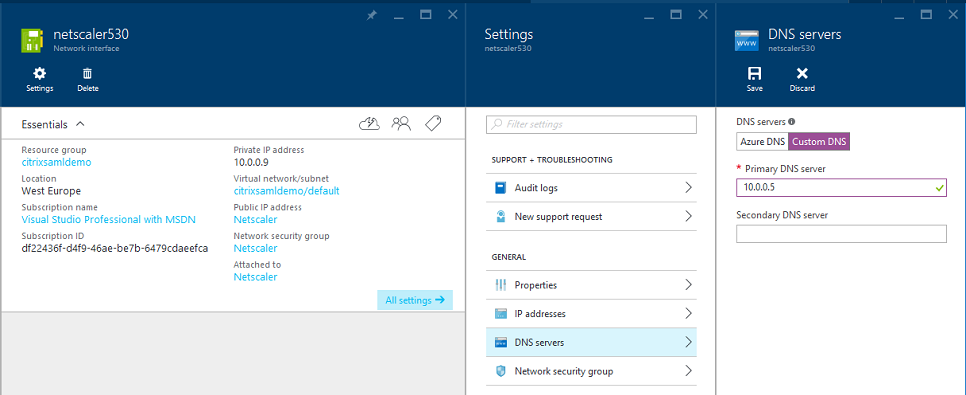

- Dado que este servidor ejecutará DNS interno, todos los servidores deben referirse a este servidor para la resolución de DNS. Esto se puede hacer a través de la página de Configuración de DNS de Azure. (Para obtener más información, consulta el Apéndice de este documento.)

Controlador ADFS y servidor proxy de aplicación web

- Une el servidor ADFS al dominio citrixsamldemo. El servidor proxy de aplicación web debe permanecer en un grupo de trabajo aislado, así que registra manualmente una dirección DNS con el DNS de AD.

- Ejecuta el cmdlet Enable-PSRemoting –Force en estos servidores para permitir el acceso remoto de PS a través de firewalls desde la herramienta AzureAD Connect.

Citrix Virtual Desktops™ Delivery Controller y VDA

- Instala Citrix Virtual Apps o Citrix Virtual Desktops Delivery Controller™ y VDA en los dos servidores Windows restantes unidos a citrixsamldemo.

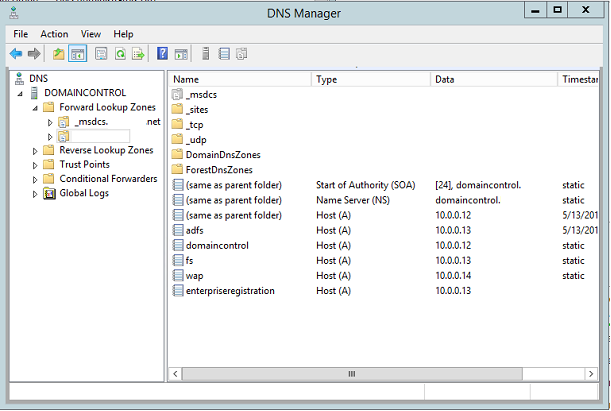

Configurar un DNS interno

Una vez instalado el controlador de dominio, configura el servidor DNS para que gestione la vista interna de citrixsamldemo.net y actúe como reenviador a un servidor DNS externo (por ejemplo: 8.8.8.8).

Agrega un registro estático para:

- wap.citrixsamldemo.net [la VM del proxy de aplicación web no estará unida a dominio]

- fs.citrixsamldemo.net [dirección interna del servidor de federación]

- enterpriseregistration.citrixsaml.net [igual que fs.citrixsamldemo.net]

Todas las VM que se ejecutan en Azure deben configurarse para usar solo este servidor DNS. Puedes hacerlo a través de la GUI de la interfaz de red.

Por defecto, la dirección IP interna (10.0.0.9) se asigna dinámicamente. Puedes usar la configuración de direcciones IP para asignar permanentemente la dirección IP. Esto debe hacerse para el servidor proxy de aplicación web y el controlador de dominio.

Configurar una dirección DNS externa

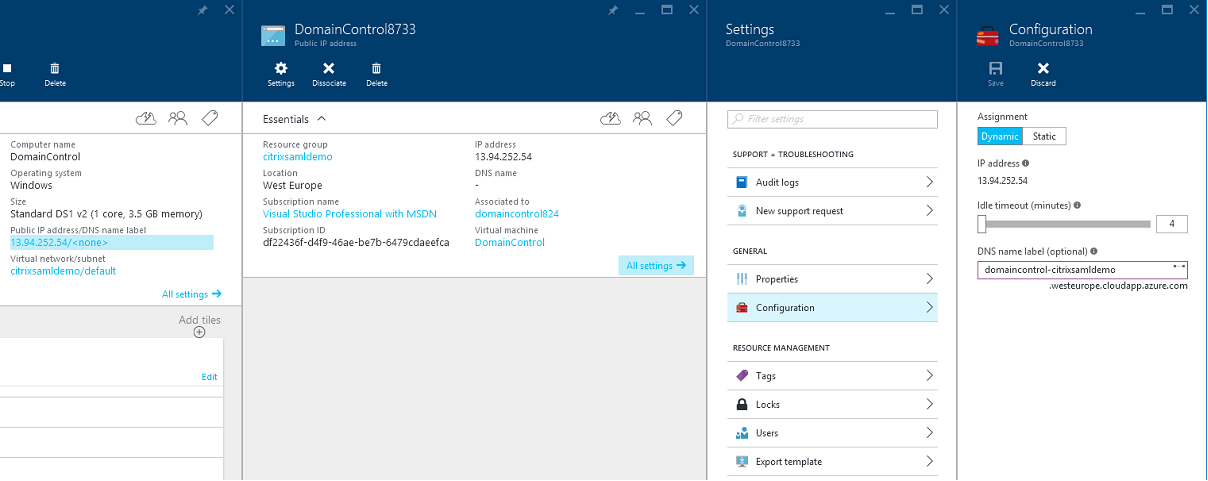

Cuando una VM está en ejecución, Azure mantiene su propio servidor de zona DNS que apunta a la dirección IP pública actual asignada a la VM. Esta es una característica útil para habilitar porque Azure asigna direcciones IP cuando cada VM se inicia, por defecto.

Este ejemplo asigna una dirección DNS de domaincontrol-citrixsamldemo.westeurope.cloudapp.azure.com al controlador de dominio.

Ten en cuenta que, cuando la configuración remota esté completa, solo las VM de Web Application Proxy y Citrix Gateway deben tener direcciones IP públicas habilitadas. (Durante la configuración, la dirección IP pública se usa para el acceso RDP al entorno).

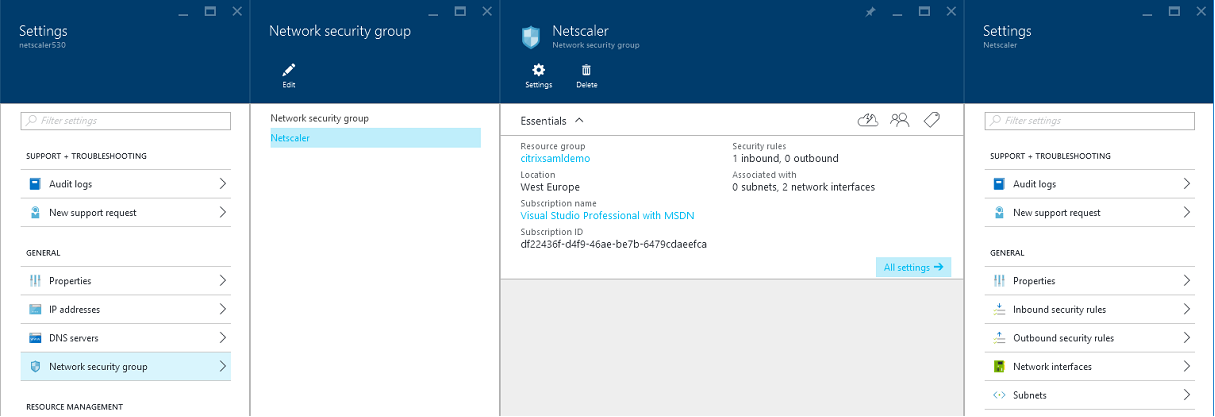

Configurar grupos de seguridad

La nube de Azure gestiona las reglas de firewall para el acceso TCP/UDP a las VM desde Internet mediante grupos de seguridad. Por defecto, todas las VM permiten el acceso RDP. Los servidores de Citrix Gateway y Web Application Proxy también deben permitir TLS en el puerto 443.

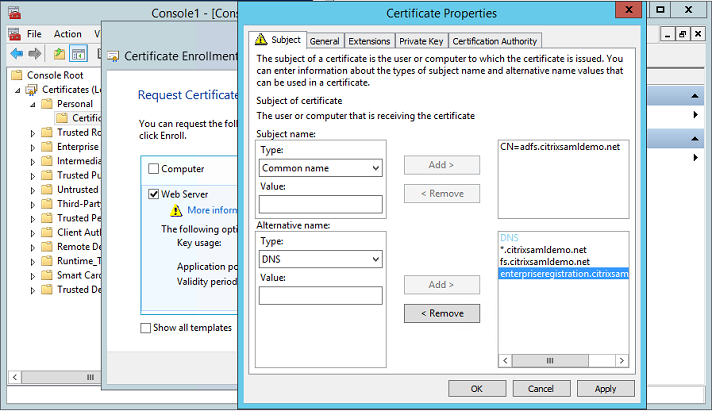

Crear un certificado ADFS

Habilita la plantilla de certificado Servidor web en la autoridad de certificación de Microsoft. Esto permite la creación de un certificado con direcciones DNS personalizadas que se puede exportar (incluida la clave privada) a un archivo pfx. Debes instalar este certificado en los servidores ADFS y Web Application Proxy, por lo que el archivo PFX es la opción preferida.

Emite un certificado de Servidor web con los siguientes nombres de asunto:

- Commonname:

- adfs.citrixsamldemo.net [nombre del equipo]

- SubjectAltname:

- *.citrixsamldemo.net [nombre de la zona]

- fs.citrixsamldemo. net [entrada en DNS]

- enterpriseregistration.citrixsamldemo.net

Exporta el certificado a un archivo pfx, incluida una clave privada protegida con contraseña.

Configurar Azure AD

Esta sección detalla el proceso de configuración de una nueva instancia de Azure AD y la creación de identidades de usuario que se pueden usar para unir Windows 10 a Azure AD.

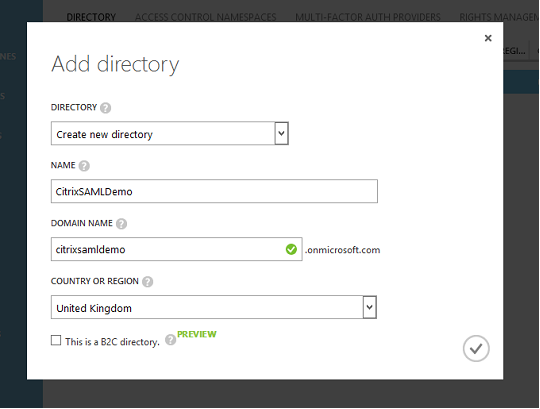

Crear un nuevo directorio

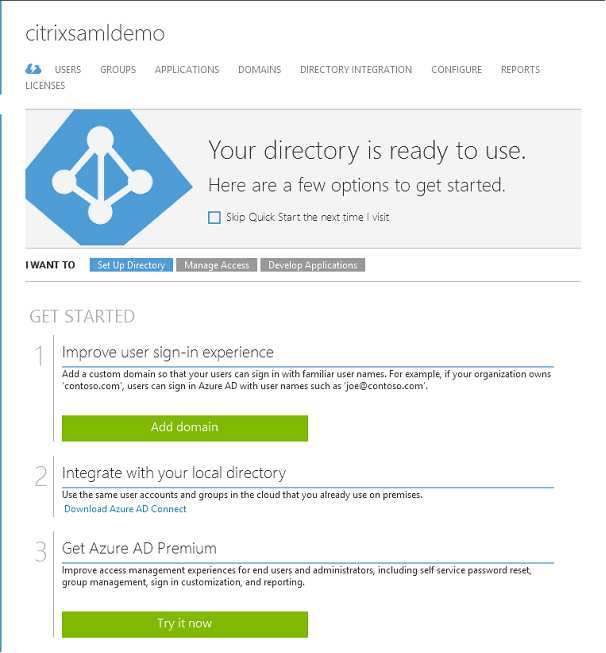

Inicia sesión en el portal clásico de Azure y crea un nuevo directorio.

Cuando se complete, aparecerá una página de resumen.

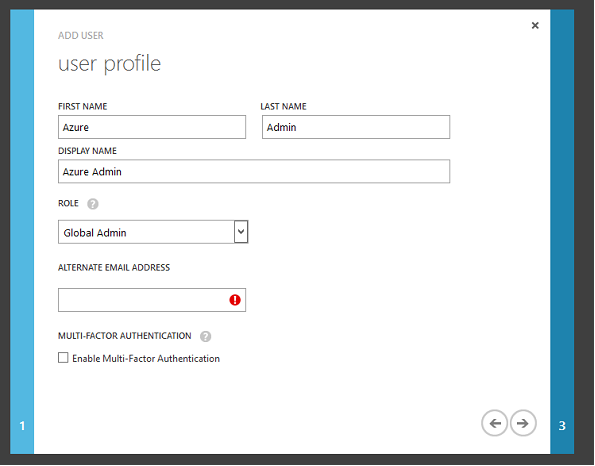

Crear un usuario administrador global (AzureAdmin)

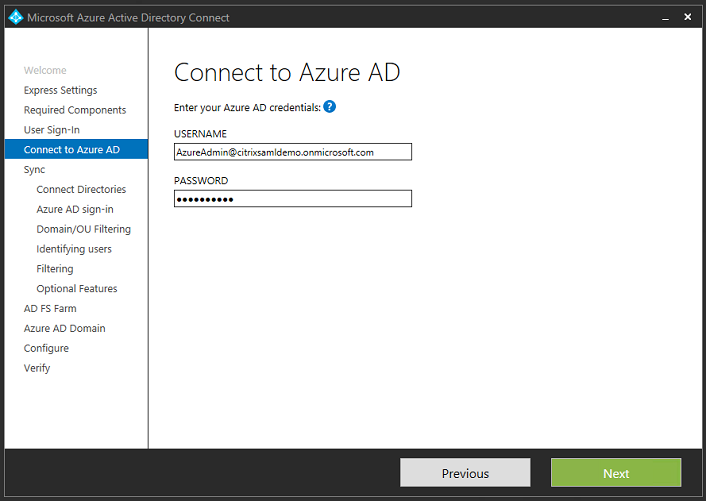

Crea un administrador global en Azure (en este ejemplo, AzureAdmin@citrixsamldemo.onmicrosoft.com) e inicia sesión con la nueva cuenta para configurar una contraseña.

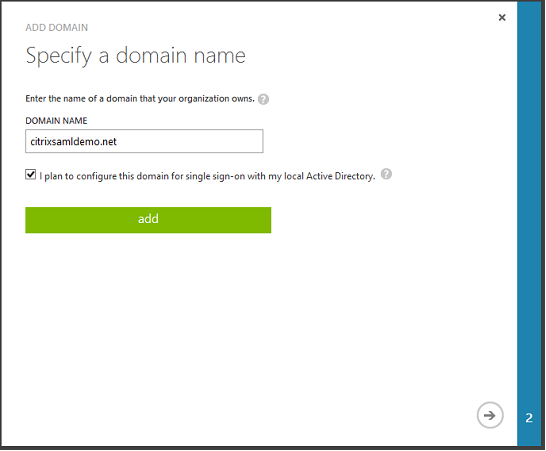

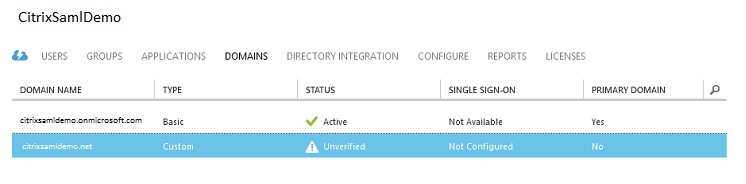

Registrar tu dominio con Azure AD

Por defecto, los usuarios se identifican con una dirección de correo electrónico con el formato: <user.name>@<company>.onmicrosoft.com.

Aunque esto funciona sin configuración adicional, es mejor una dirección de correo electrónico de formato estándar, preferiblemente una que coincida con la cuenta de correo electrónico del usuario final: <user.name>@<company>.com.

La acción Agregar dominio configura una redirección desde el dominio real de tu empresa. El ejemplo usa citrixsamldemo.net.

Si estás configurando ADFS para el inicio de sesión único, habilita la casilla de verificación.

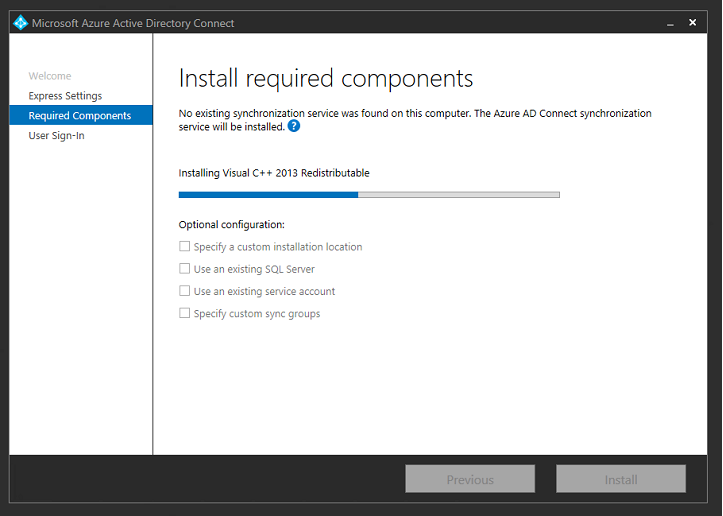

Instalar Azure AD Connect

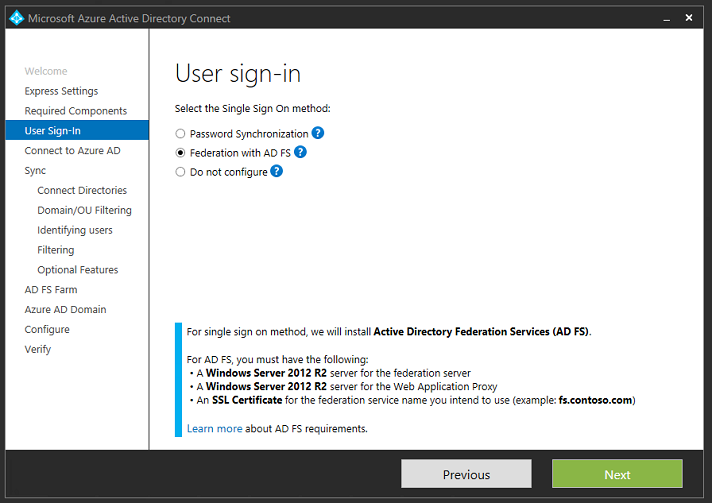

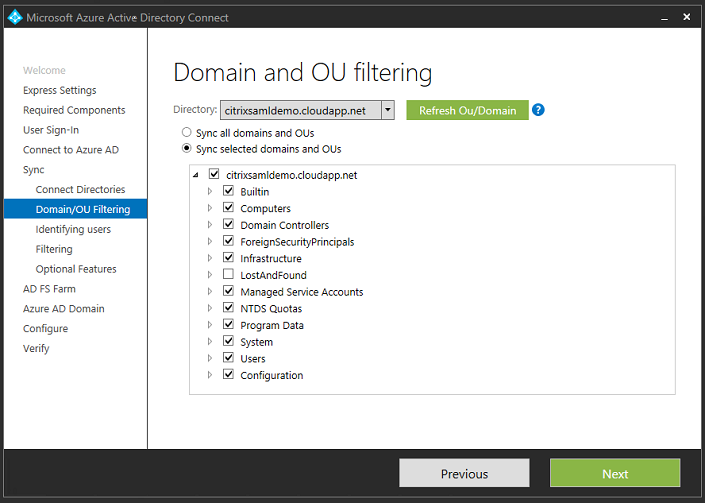

El paso 2 de la GUI de configuración de Azure AD redirige a la página de descarga de Microsoft para Azure AD Connect. Instálalo en la VM de ADFS. Usa la instalación personalizada, en lugar de la configuración rápida, para que las opciones de ADFS estén disponibles.

Selecciona la opción de inicio de sesión único Federación con AD FS.

Conéctate a Azure con la cuenta de administrador que creaste anteriormente.

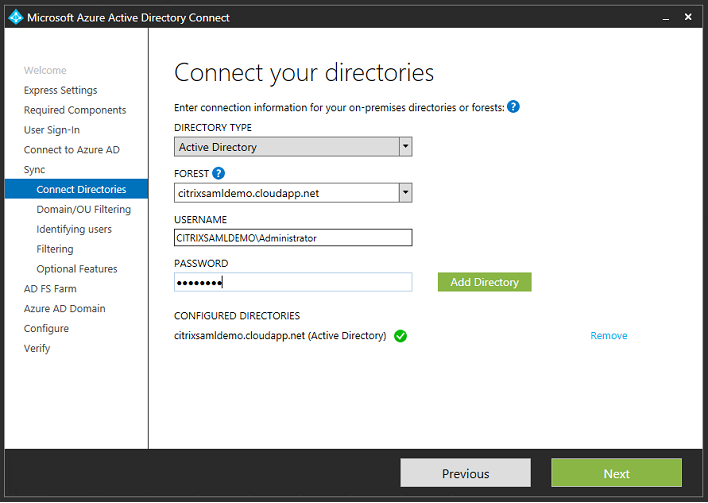

Selecciona el bosque de AD interno.

Sincroniza todos los objetos heredados de Active Directory con Azure AD.

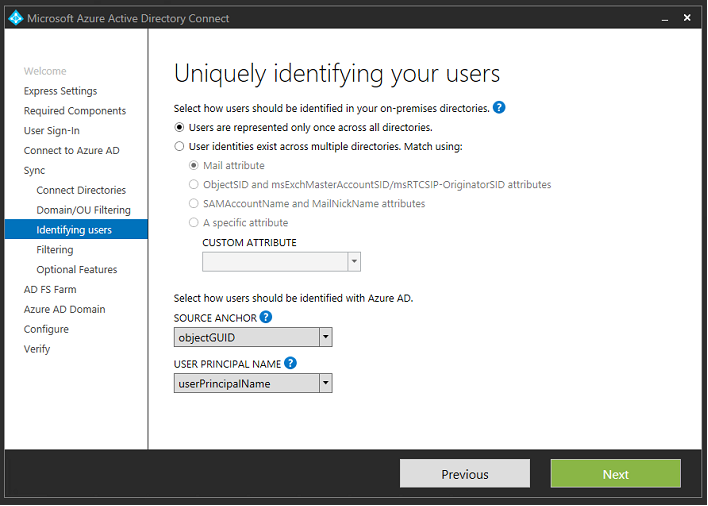

Si la estructura del directorio es sencilla, puedes confiar en que los nombres de usuario sean lo suficientemente únicos para identificar a un usuario que inicia sesión.

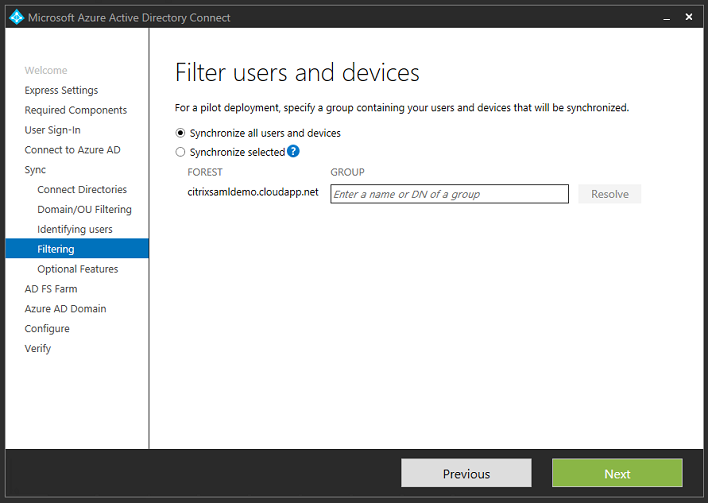

Acepta las opciones de filtrado predeterminadas, o restringe los usuarios y dispositivos a un conjunto de grupos específico.

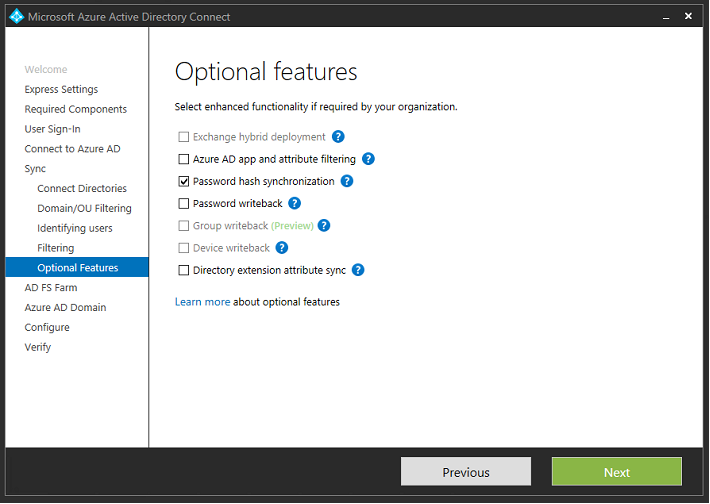

Si lo deseas, puedes sincronizar las contraseñas de Azure AD con Active Directory. Esto normalmente no es necesario para la autenticación basada en ADFS.

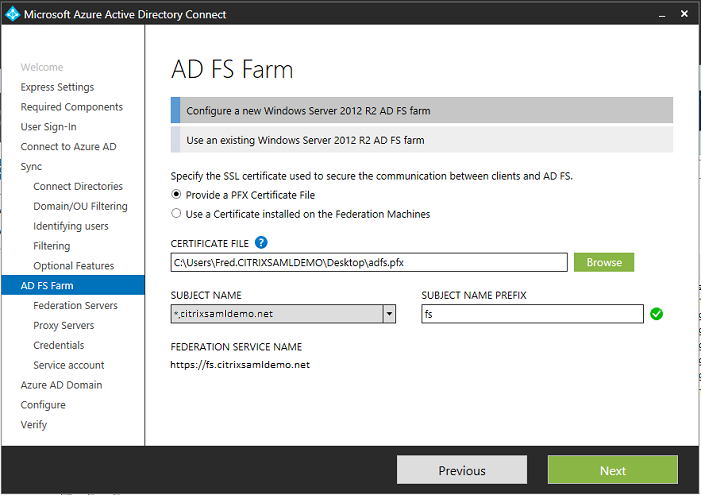

Selecciona el archivo PFX del certificado para usar en AD FS, especificando fs.citrixsamldemo.net como nombre DNS.

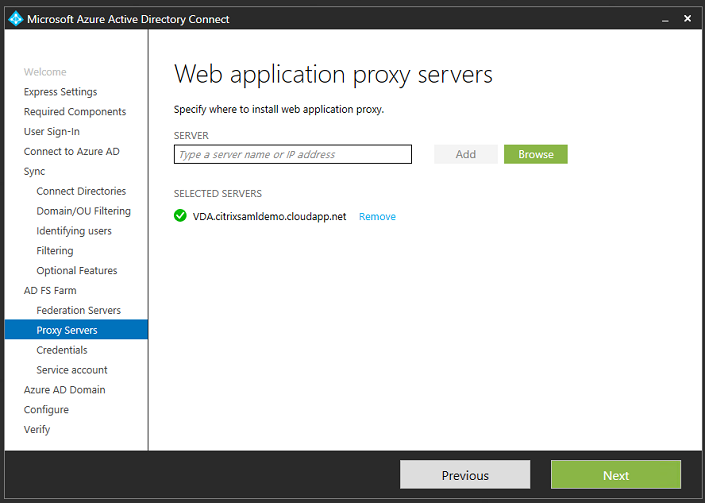

Cuando se te pida que selecciones un servidor proxy, introduce la dirección del servidor wap.citrixsamldemo.net. Es posible que debas ejecutar el cmdlet Enable-PSRemoting –Force como administrador en el servidor proxy de aplicación web para que Azure AD Connect pueda configurarlo.

Nota:

Si este paso falla debido a problemas de confianza de Remote PowerShell, intenta unir el servidor proxy de aplicación web al dominio.

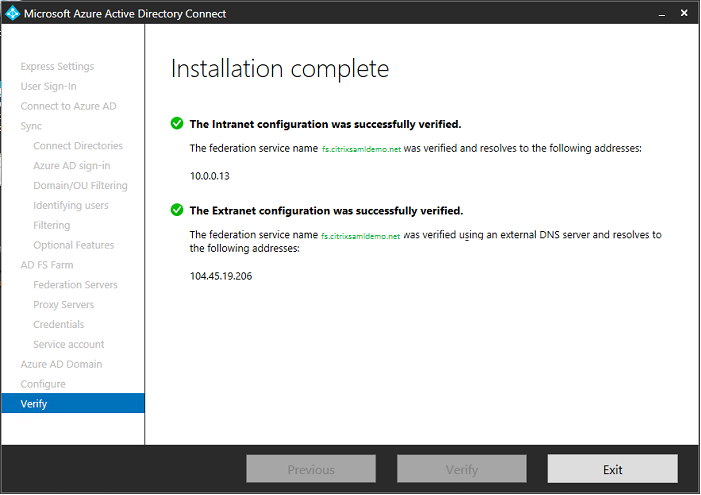

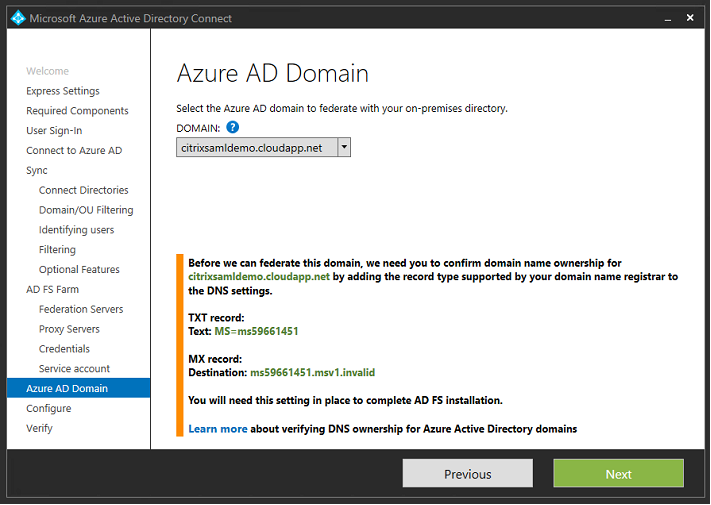

Para los pasos restantes del asistente, usa las contraseñas de administrador estándar y crea una cuenta de servicio para ADFS. Azure AD Connect te pedirá entonces que valides la propiedad de la zona DNS.

Agrega los registros TXT y MX a los registros de dirección DNS en Azure.

Haz clic en Verificar en la Consola de administración de Azure.

Nota:

Si este paso falla, puedes verificar el dominio antes de ejecutar Azure AD Connect.

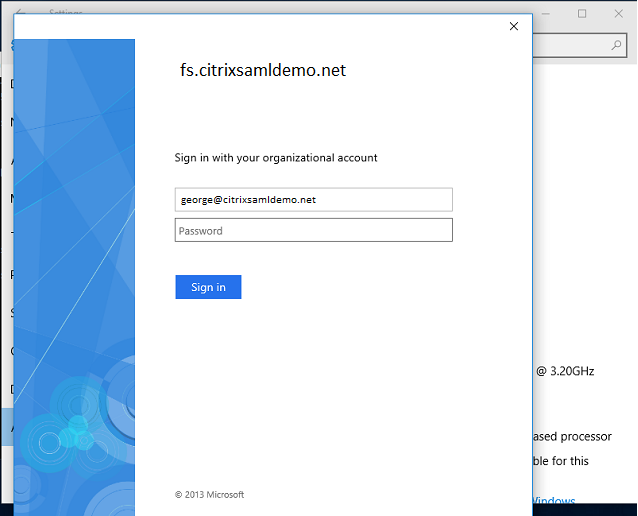

Cuando se complete, se contacta la dirección externa fs.citrixsamldemo.net a través del puerto 443.

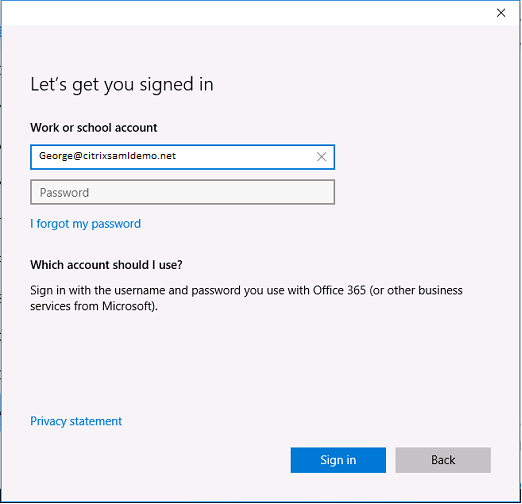

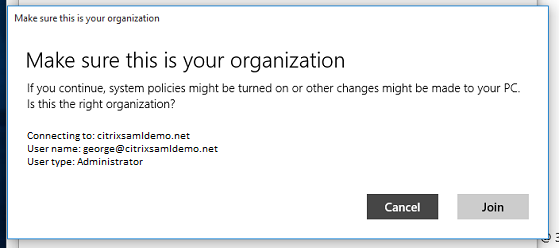

Habilitar la unión a Azure AD

Cuando un usuario introduce una dirección de correo electrónico para que Windows 10 pueda realizar la unión a Azure AD, se usa el sufijo DNS para construir un registro DNS CNAME que debe apuntar a ADFS: enterpriseregistration.<upnsuffix>.

En el ejemplo, esto es fs.citrixsamldemo.net.

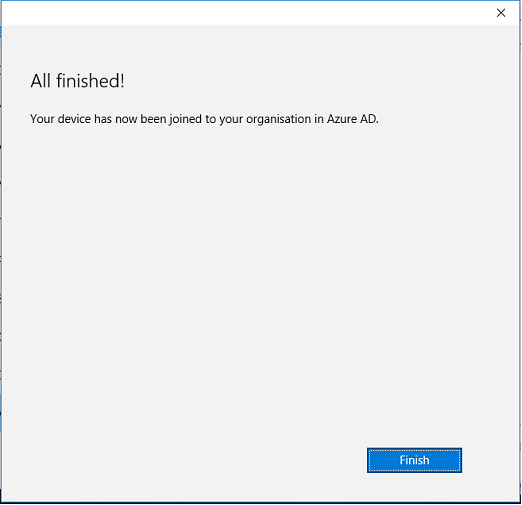

Si no estás usando una autoridad de certificación pública, asegúrate de que el certificado raíz de ADFS esté instalado en el equipo con Windows 10 para que Windows confíe en el servidor ADFS. Realiza una unión de dominio a Azure AD usando la cuenta de usuario estándar generada anteriormente.

Ten en cuenta que el UPN debe coincidir con el UPN reconocido por el controlador de dominio de ADFS.

Verifica que la unión a Azure AD se realizó correctamente reiniciando la máquina e iniciando sesión, usando la dirección de correo electrónico del usuario. Una vez que hayas iniciado sesión, inicia Microsoft Edge y conéctate a http://myapps.microsoft.com. El sitio web debería usar el inicio de sesión único automáticamente.

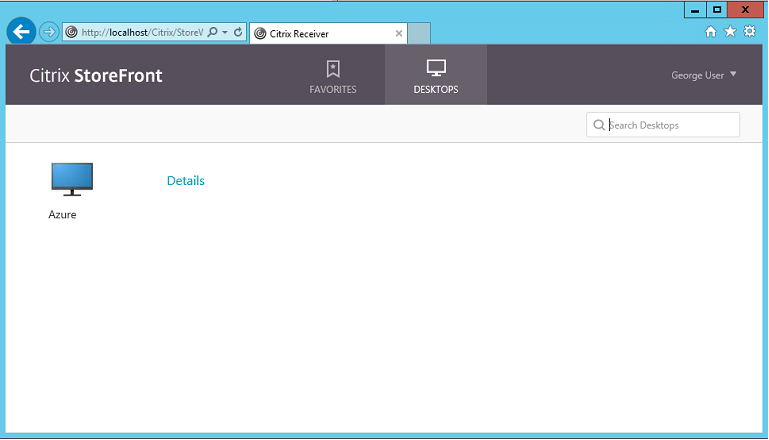

Instalar Citrix Virtual Apps o Citrix Virtual Desktops

Puedes instalar las máquinas virtuales de Delivery Controller y VDA en Azure directamente desde la ISO de Citrix Virtual Apps o Citrix Virtual Desktops de la forma habitual.

En este ejemplo, StoreFront está instalado en el mismo servidor que el Delivery Controller. El VDA está instalado como un trabajador RDS de Windows 2012 R2 independiente, sin integrarse con Machine Creation Services (aunque esto se puede configurar opcionalmente). Verifica que el usuario George@citrixsamldemo.net puede autenticarse con una contraseña antes de continuar.

Ejecuta el cmdlet de PowerShell Set-BrokerSite –TrustRequestsSentToTheXmlServicePort $true en el Controller para permitir que StoreFront™ se autentique sin las credenciales de los usuarios.

Instalar Federated Authentication Service

Instala FAS en el servidor ADFS y configura una regla para que el Delivery Controller actúe como un StoreFront de confianza (ya que, en este ejemplo, StoreFront está instalado en la misma VM que el Delivery Controller). Consulta Instalar y configurar.

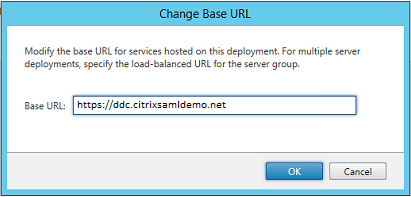

Configurar StoreFront

Solicita un certificado de equipo para el Delivery Controller, y configura IIS y StoreFront para usar HTTPS estableciendo un enlace de IIS para el puerto 443, y cambiando la dirección base de StoreFront a https:.

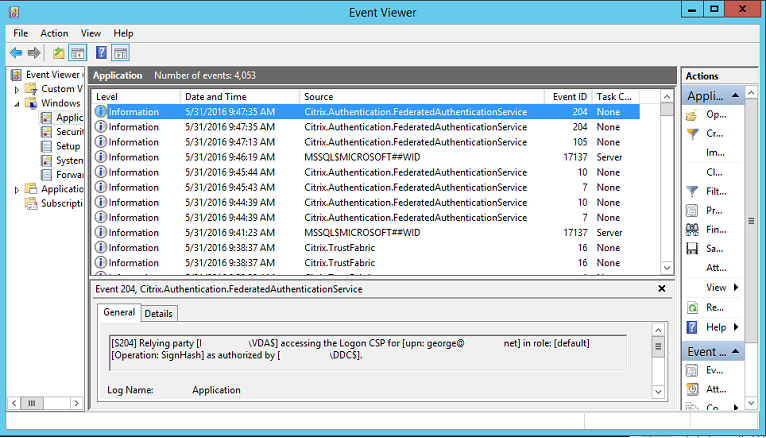

Configura StoreFront para usar el servidor FAS (usa el script de PowerShell en Instalar y configurar), y prueba internamente en Azure, asegurándote de que el inicio de sesión use FAS comprobando el visor de eventos en el servidor FAS.

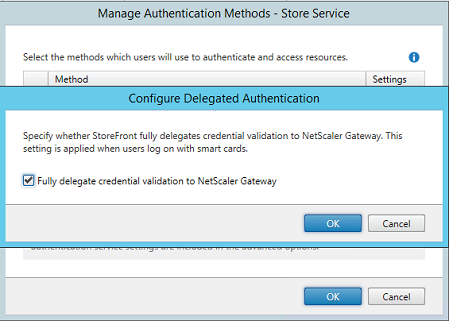

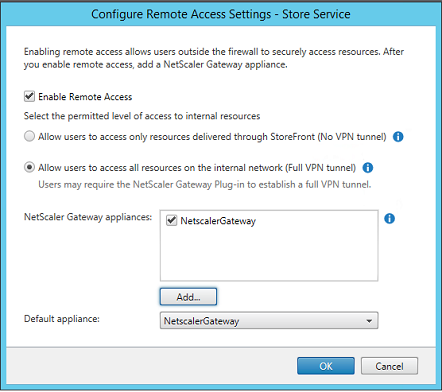

Configura StoreFront para usar Citrix Gateway

Usando la GUI de Administrar métodos de autenticación en la consola de administración de StoreFront, configura StoreFront para usar Citrix Gateway para realizar la autenticación.

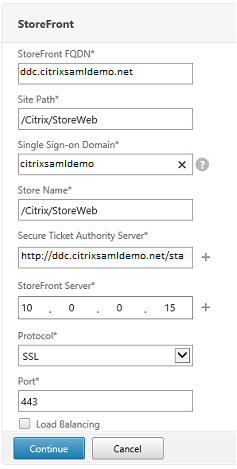

Para integrar las opciones de autenticación de Citrix Gateway, configura una Secure Ticket Authority (STA) y configura la dirección de Citrix Gateway.

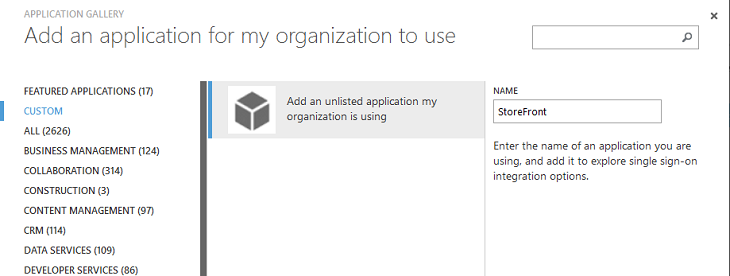

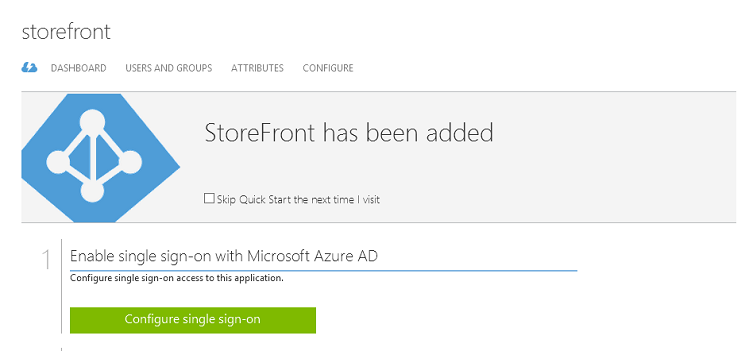

Configura una nueva aplicación de Azure AD para el inicio de sesión único en StoreFront

Esta sección usa las características de inicio de sesión único de Azure AD SAML 2.0, que actualmente requieren una suscripción a Azure Active Directory Premium. En la herramienta de administración de Azure AD, selecciona Nueva aplicación, eligiendo Agregar una aplicación de la galería.

Selecciona PERSONALIZADO > Agregar una aplicación no listada que mi organización está usando para crear una nueva aplicación personalizada para tus usuarios.

Configura un icono

Crea una imagen de 215 por 215 píxeles y súbela en la página CONFIGURAR para usarla como icono de la aplicación.

![]()

Configura la autenticación SAML

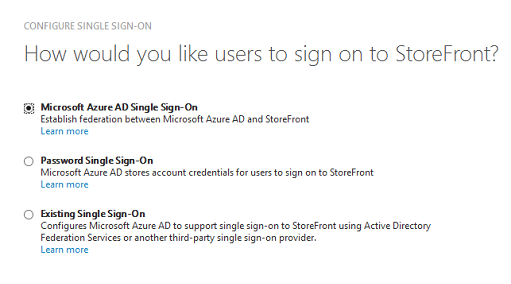

Vuelve a la página de resumen del panel de la aplicación y selecciona Configurar inicio de sesión único.

Esta implementación usará la autenticación SAML 2.0, que corresponde a Inicio de sesión único de Microsoft Azure AD.

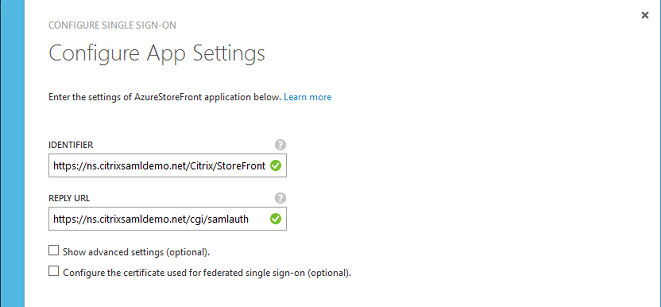

El Identificador puede ser una cadena arbitraria (debe coincidir con la configuración proporcionada a Citrix Gateway); en este ejemplo, la URL de respuesta es /cgi/samlauth en el servidor de Citrix Gateway.

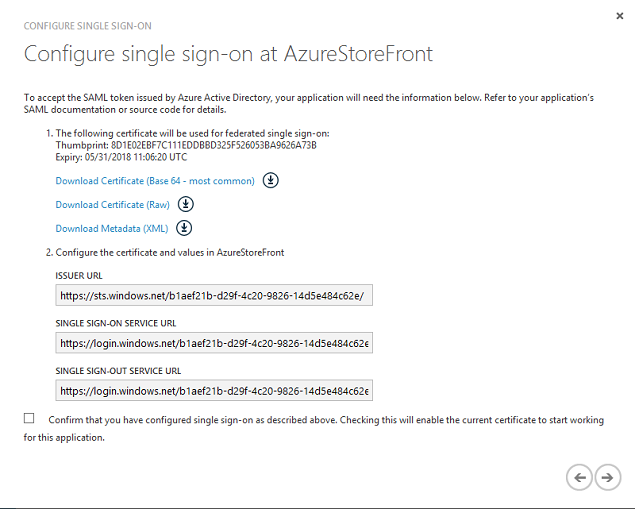

La siguiente página contiene información que se usa para configurar Citrix Gateway como parte de confianza para Azure AD.

Descarga el certificado de firma de confianza base 64 y copia las URL de inicio y cierre de sesión. Las pegarás más tarde en las pantallas de configuración de Citrix Gateway.

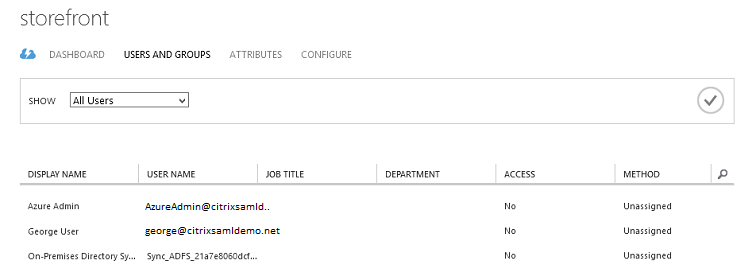

Asigna la aplicación a los usuarios

El paso final es habilitar la aplicación para que aparezca en la página de control “myapps.microsoft.com” de los usuarios. Esto se hace en la página USUARIOS Y GRUPOS. Asigna acceso para las cuentas de usuario de dominio sincronizadas por Azure AD Connect. También se pueden usar otras cuentas, pero deben asignarse explícitamente porque no se ajustan al patrón <usuario>@<dominio>.

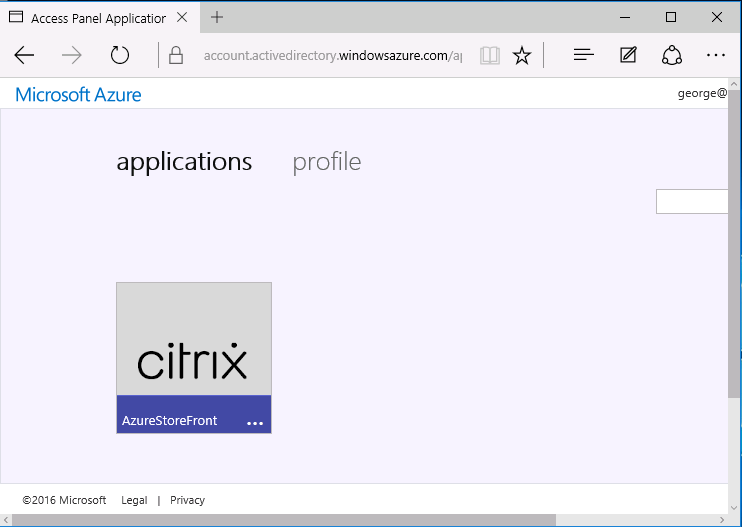

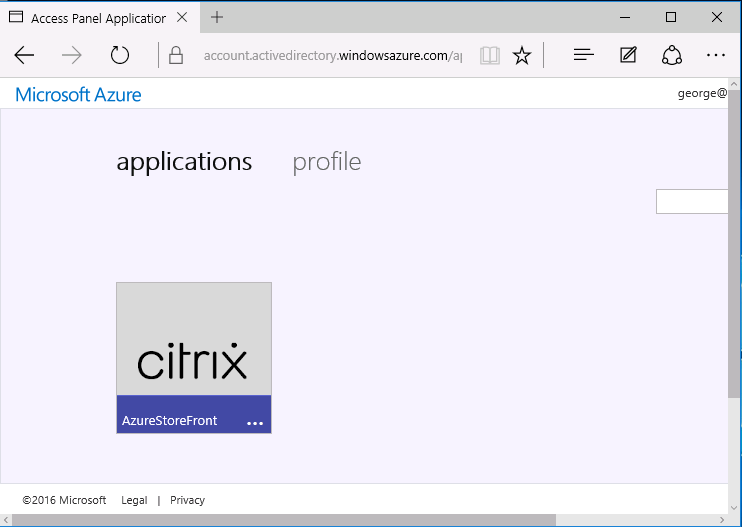

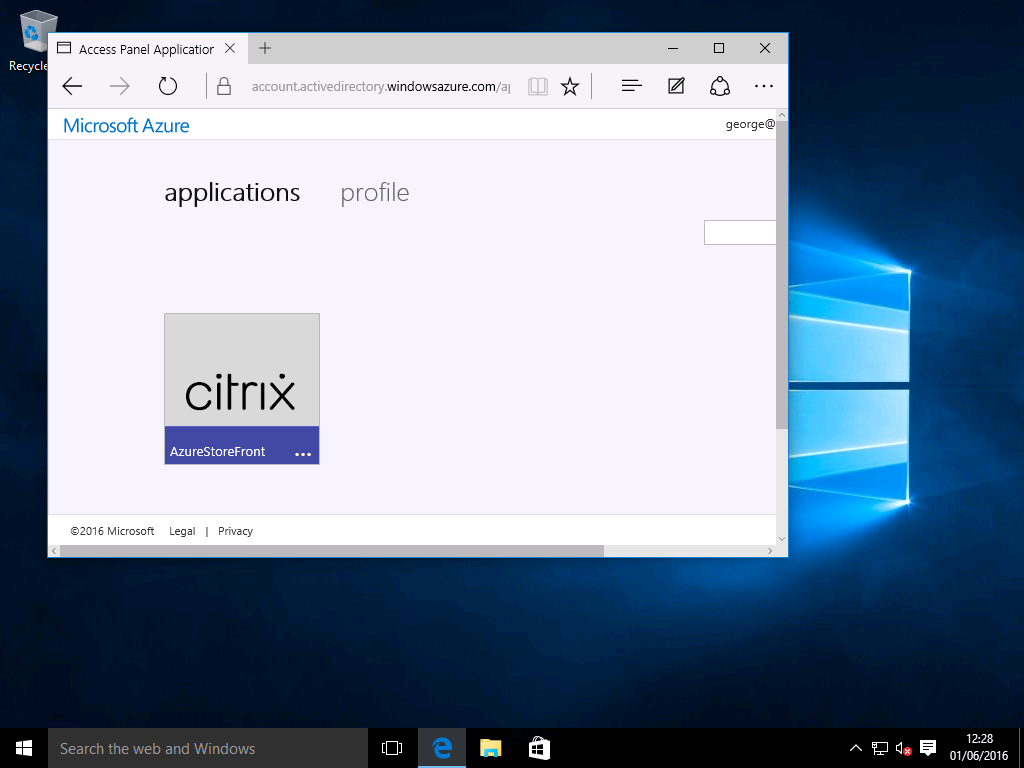

Página de MyApps

Una vez configurada la aplicación, aparece en las listas de aplicaciones de Azure de los usuarios cuando visitan https://myapps.microsoft.com.

Cuando está unido a Azure AD, Windows 10 admite el inicio de sesión único en aplicaciones de Azure para el usuario que inicia sesión. Al hacer clic en el icono, el navegador se dirige a la página web SAML cgi/samlauth que se configuró anteriormente.

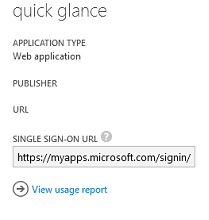

URL de inicio de sesión único

Vuelve a la aplicación en el panel de Azure AD. Ahora hay una URL de inicio de sesión único disponible para la aplicación. Esta URL se usa para proporcionar enlaces de navegador web o para crear accesos directos del menú Inicio que llevan a los usuarios directamente a StoreFront.

Pega esta URL en un navegador web para asegurarte de que Azure AD te redirige a la página web cgi/samlauth de Citrix Gateway configurada anteriormente. Esto solo funciona para los usuarios a los que se les ha asignado, y proporcionará inicio de sesión único solo para sesiones de inicio de sesión de Windows 10 unidas a Azure AD. (A otros usuarios se les solicitarán credenciales de Azure AD.)

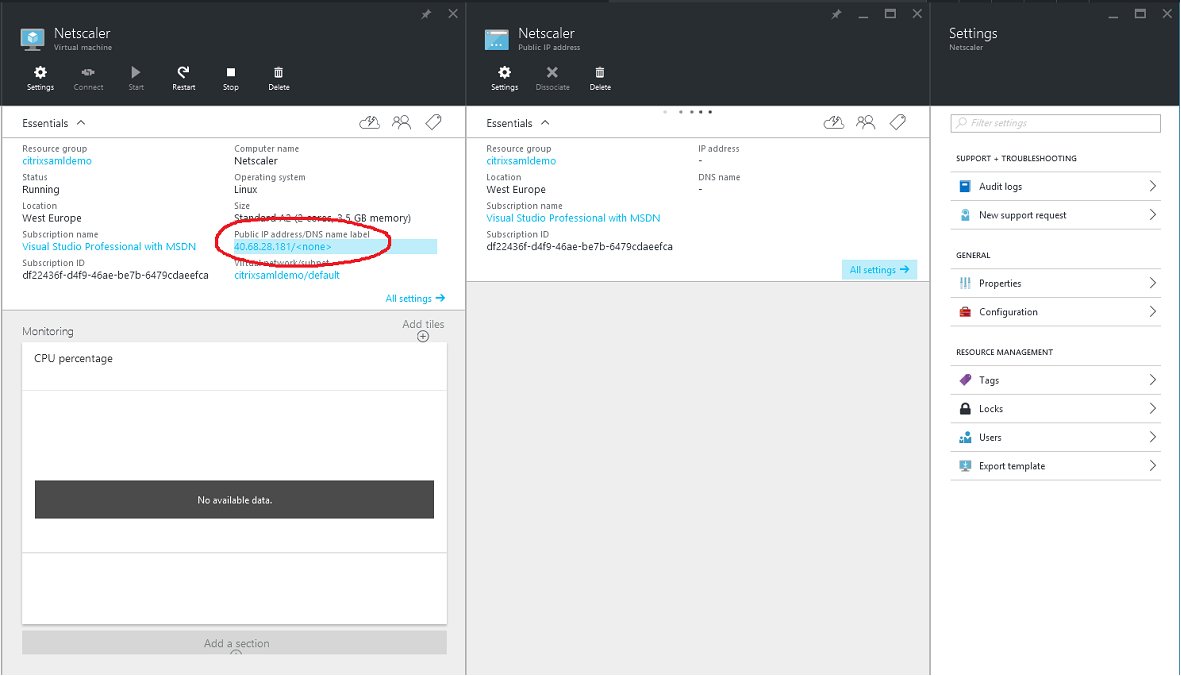

Instala y configura Citrix Gateway

Para acceder de forma remota a la implementación, este ejemplo usa una VM independiente que ejecuta NetScaler (ahora Citrix Gateway). Esto se puede adquirir en Azure Store. Este ejemplo usa la versión “Trae tu propia licencia” de NetScaler 11.0.

Inicia sesión en la VM de NetScaler®, apuntando un navegador web a la dirección IP interna, usando las credenciales especificadas cuando el usuario se autenticó. Ten en cuenta que debes cambiar la contraseña del usuario nsroot en una VM de Azure AD.

Agrega licencias, seleccionando reiniciar después de agregar cada archivo de licencia, y apunta el resolvedor DNS al controlador de dominio de Microsoft.

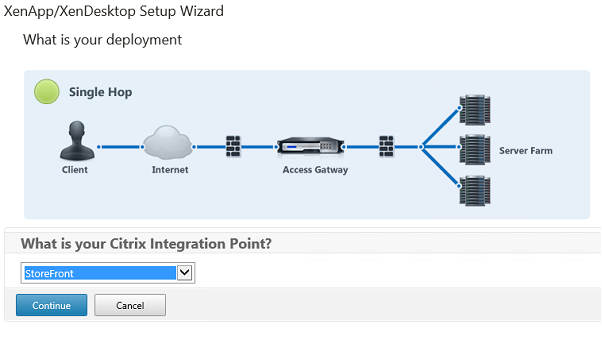

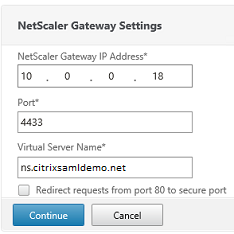

Ejecuta el asistente de configuración de Citrix Virtual Apps and Desktops

Este ejemplo comienza configurando una integración simple de StoreFront sin SAML. Una vez que esa implementación funcione, agrega una política de inicio de sesión SAML.

Selecciona la configuración estándar de StoreFront de Citrix Gateway. Para usar en Microsoft Azure, este ejemplo configura el puerto 4433, en lugar del puerto 443. Alternativamente, puedes reenviar puertos o reasignar el sitio web administrativo de Citrix Gateway.

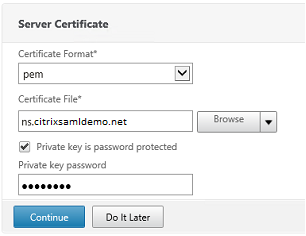

Para simplificar, el ejemplo carga un certificado de servidor existente y una clave privada almacenados en un archivo.

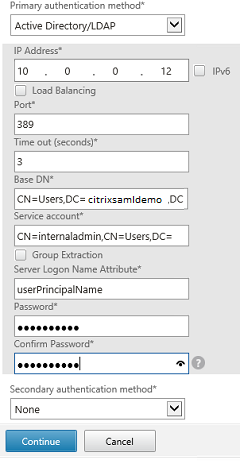

Configura el controlador de dominio para la administración de cuentas de AD

El controlador de dominio se usará para la resolución de cuentas, así que agrega su dirección IP al método de autenticación principal. Ten en cuenta los formatos esperados en cada campo del cuadro de diálogo.

Configura la dirección de StoreFront

En este ejemplo, StoreFront se ha configurado usando HTTPS, así que selecciona las opciones del protocolo SSL.

Verifica la implementación de Citrix Gateway

Conéctate a Citrix Gateway y comprueba que la autenticación y el inicio se realicen correctamente con el nombre de usuario y la contraseña.

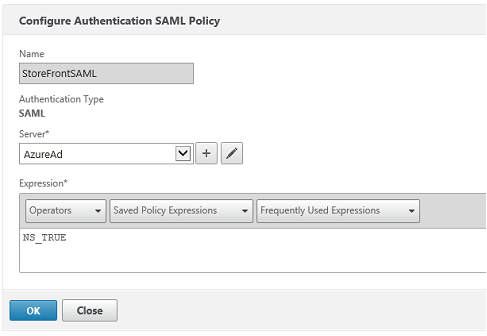

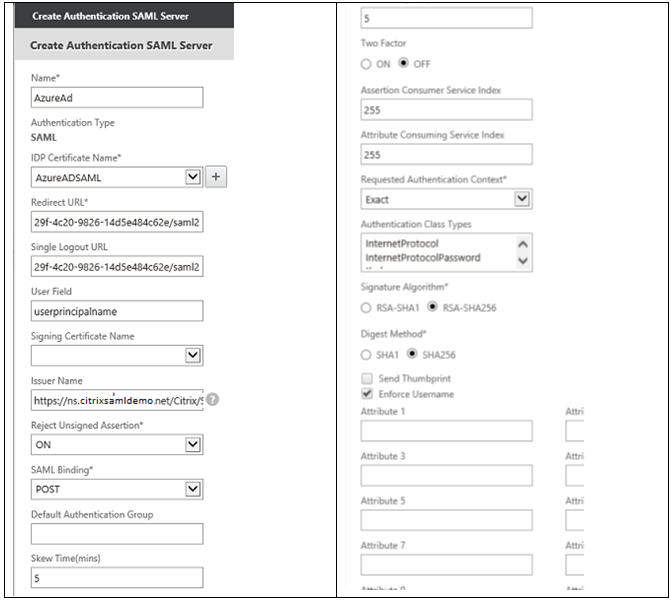

Habilita la compatibilidad con la autenticación SAML de Citrix Gateway

Usar SAML con StoreFront es similar a usar SAML con otros sitios web. Agrega una nueva política SAML, con una expresión de NS_TRUE.

Configura el nuevo servidor IdP SAML, usando la información obtenida de Azure AD anteriormente.

Verifica el sistema de extremo a extremo

Inicia sesión en un escritorio de Windows 10 unido a Azure AD, usando una cuenta registrada en Azure AD. Inicia Microsoft Edge y conéctate a: https://myapps.microsoft.com.

El navegador web debería mostrar las aplicaciones de Azure AD para el usuario.

Verifica que al hacer clic en el icono te redirige a un servidor StoreFront autenticado.

De manera similar, verifica que las conexiones directas usando la URL de inicio de sesión único y una conexión directa al sitio de Citrix Gateway te redirigen a Microsoft Azure y de vuelta.

Finalmente, verifica que las máquinas no unidas a Azure AD también funcionen con las mismas URL (aunque habrá un inicio de sesión explícito único en Azure AD para la primera conexión).

Apéndice

Debes configurar las siguientes opciones estándar al configurar una VM en Azure.

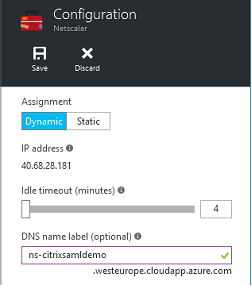

Proporciona una dirección IP pública y una dirección DNS

Azure asigna a todas las VM una dirección IP en la subred interna (10.*.*.* en este ejemplo). Por defecto, también se proporciona una dirección IP pública, que puede ser referenciada por una etiqueta DNS actualizada dinámicamente.

Selecciona Configuración de la etiqueta de dirección IP pública/nombre DNS. Elige una dirección DNS pública para la VM. Esto se puede usar para referencias CNAME en otros archivos de zona DNS, asegurando que todos los registros DNS sigan apuntando correctamente a la VM, incluso si la dirección IP se reasigna.

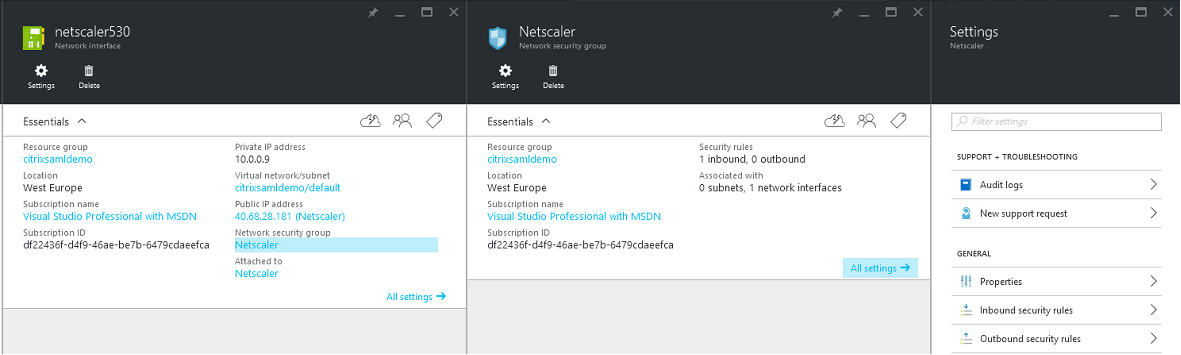

Configura las reglas del firewall (grupo de seguridad)

Cada VM en la nube tiene un conjunto de reglas de firewall aplicadas automáticamente, conocido como grupo de seguridad. El grupo de seguridad controla el tráfico reenviado de la dirección IP pública a la privada. Por defecto, Azure permite que RDP se reenvíe a todas las VM. Los servidores Citrix Gateway y ADFS también deben reenviar tráfico TLS (443).

Abre Interfaces de red para una VM, y luego haz clic en la etiqueta Grupo de seguridad de red. Configura las Reglas de seguridad de entrada para permitir el tráfico de red apropiado.

Información relacionada

- Instalar y configurar es la referencia principal para la instalación y configuración de FAS.

- Las implementaciones comunes de FAS se resumen en el artículo Arquitecturas de implementación.

- Los artículos “Cómo hacer” se presentan en el artículo Configuración avanzada.

En este artículo

- Introducción

- Arquitectura

- Crear una zona DNS

- Crear un servicio en la nube

- Crear máquinas virtuales Windows

- Configurar un DNS interno

- Configurar una dirección DNS externa

- Configurar grupos de seguridad

- Crear un certificado ADFS

- Configurar Azure AD

- Habilitar la unión a Azure AD

- Instalar Citrix Virtual Apps o Citrix Virtual Desktops

- Configura una nueva aplicación de Azure AD para el inicio de sesión único en StoreFront

- Instala y configura Citrix Gateway

- Configura la dirección de StoreFront

- Habilita la compatibilidad con la autenticación SAML de Citrix Gateway

- Verifica el sistema de extremo a extremo

- Apéndice

- Información relacionada