Arquitecturas de implementación

Introducción

Federated Authentication Service (FAS) es un componente de Citrix® que se integra con tu autoridad de certificación de Active Directory, lo que permite que los usuarios se autentiquen sin problemas dentro de un entorno Citrix. Este documento describe varias arquitecturas de autenticación que pueden ser adecuadas para tu implementación.

-

Cuando está habilitado, FAS delega las decisiones de autenticación de usuario a los servidores de StoreFront de confianza. StoreFront tiene un conjunto completo de opciones de autenticación integradas, desarrolladas en torno a tecnologías web modernas, y es fácilmente extensible usando el SDK de StoreFront o complementos de IIS de terceros. El objetivo de diseño básico es que cualquier tecnología de autenticación que pueda autenticar a un usuario en un sitio web ahora se puede usar para iniciar sesión en una implementación de Citrix Virtual Apps o Citrix Virtual Desktops™.

-

Este documento describe ejemplos de arquitecturas de implementación de alto nivel, en orden de complejidad creciente.

- Implementación interna

- Implementación de Citrix Gateway

- ADFS SAML

- Asignación de cuentas B2B

- Unión a Azure AD de Windows 10

Se proporcionan enlaces a artículos relacionados con FAS. Para todas las arquitecturas, el artículo Instalar y configurar es la referencia principal para configurar FAS.

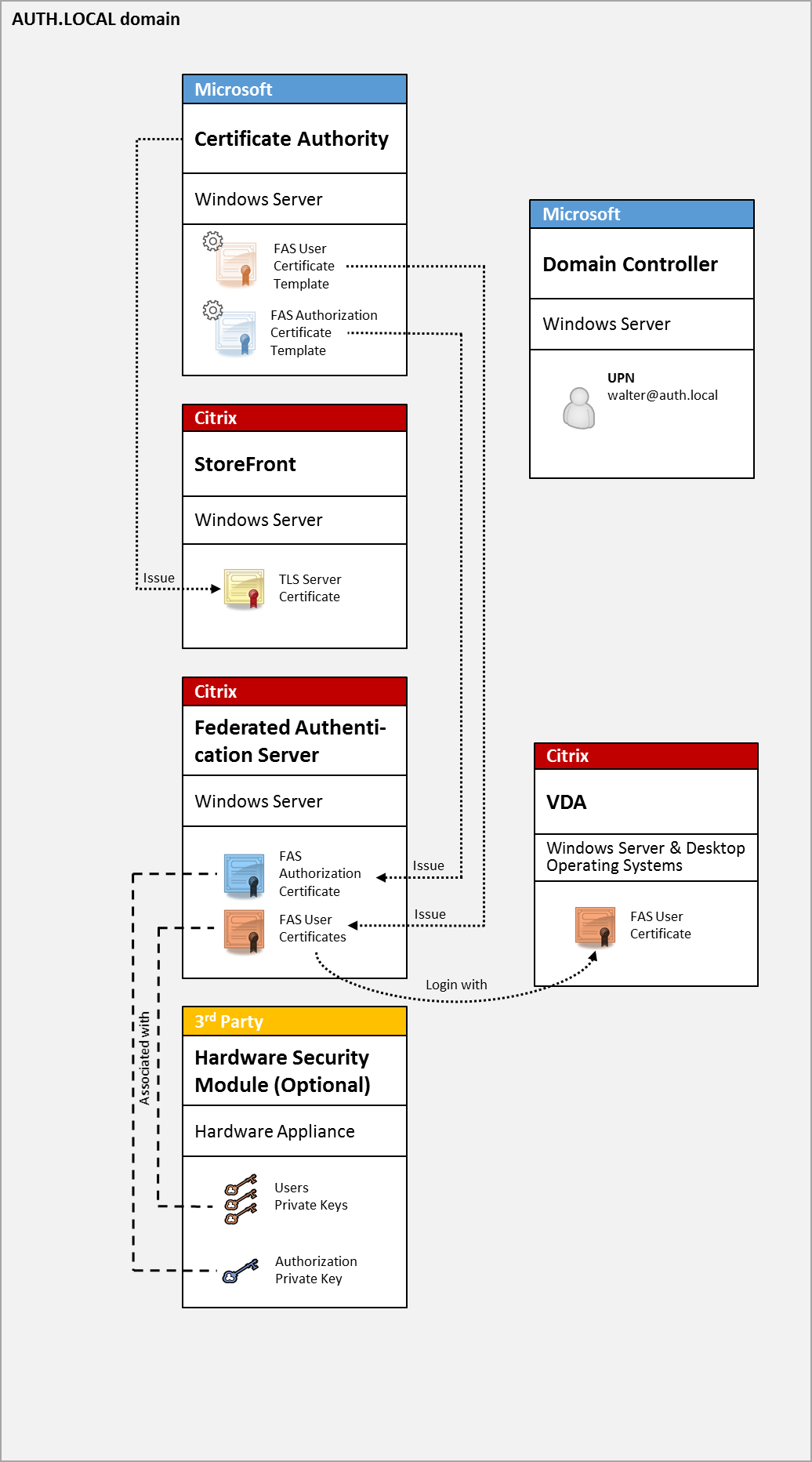

Descripción general de la arquitectura

FAS está autorizado para emitir certificados de clase de tarjeta inteligente automáticamente en nombre de los usuarios de Active Directory que son autenticados por StoreFront. Esto usa API similares a las herramientas que permiten a los administradores aprovisionar tarjetas inteligentes físicas. Cuando un usuario es intermediado a un Virtual Delivery Agent (VDA) de Citrix Virtual Apps™ o Citrix Virtual Desktops, el certificado se adjunta a la máquina y el dominio de Windows ve el inicio de sesión como una autenticación estándar de tarjeta inteligente.

Los servidores de StoreFront™ de confianza contactan con FAS cuando los usuarios solicitan acceso al entorno Citrix. FAS otorga un ticket que permite que una única sesión de Citrix Virtual Apps o Citrix Virtual Desktops se autentique con un certificado para esa sesión. Cuando un VDA necesita autenticar a un usuario, se conecta a FAS y canjea el ticket. Solo FAS tiene acceso a la clave privada del certificado del usuario; el VDA debe enviar cada operación de firma y descifrado que necesite realizar con el certificado a FAS.

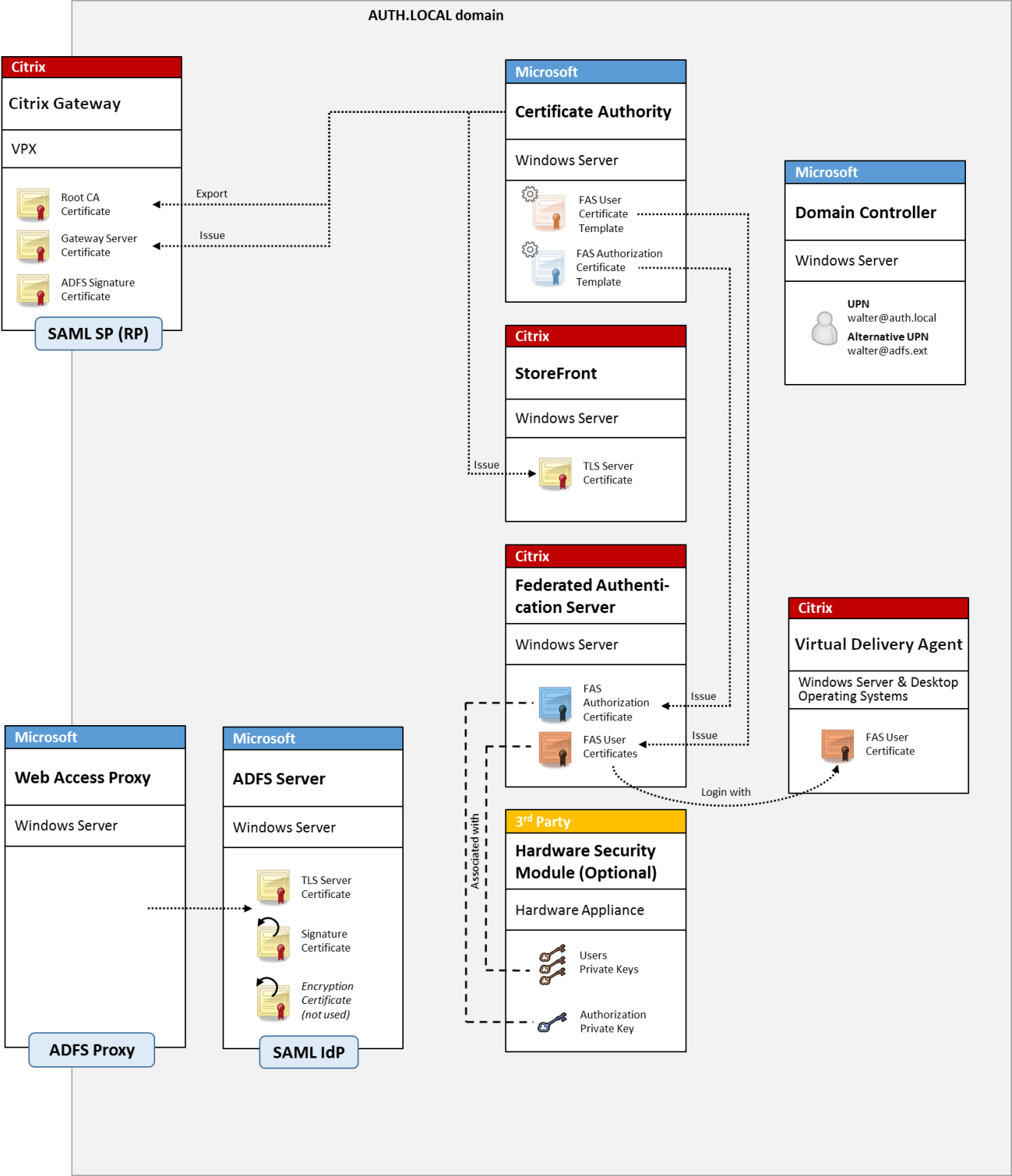

El siguiente diagrama muestra la integración de FAS con una autoridad de certificación de Microsoft y la prestación de servicios de asistencia a StoreFront y a los Virtual Delivery Agents (VDA) de Citrix Virtual Apps and Desktops™.

Implementación interna

FAS permite a los usuarios autenticarse de forma segura en StoreFront utilizando una variedad de opciones de autenticación (incluido el inicio de sesión único de Kerberos) y conectarse a una sesión Citrix HDX™ completamente autenticada.

Esto permite la autenticación de Windows sin solicitudes para introducir credenciales de usuario o PIN de tarjeta inteligente, y sin usar funciones de “administración de contraseñas guardadas” como el Servicio de inicio de sesión único. Esto se puede usar para reemplazar las funciones de inicio de sesión de delegación restringida de Kerberos disponibles en versiones anteriores de Citrix Virtual Apps.

Todos los usuarios tienen acceso a certificados de infraestructura de clave pública (PKI) dentro de su sesión, independientemente de si inician sesión o no en los dispositivos de punto final con una tarjeta inteligente. Esto permite una migración fluida a modelos de autenticación de dos factores, incluso desde dispositivos como teléfonos inteligentes y tabletas que no tienen un lector de tarjetas inteligentes.

- Esta implementación agrega un nuevo servidor que ejecuta FAS, el cual está autorizado para emitir certificados de clase de tarjeta inteligente en nombre de los usuarios. Estos certificados se utilizan luego para iniciar sesión en las sesiones de usuario en un entorno Citrix HDX como si se hubiera utilizado un inicio de sesión con tarjeta inteligente.

El entorno de Citrix Virtual Apps o Citrix Virtual Desktops debe configurarse de manera similar al inicio de sesión con tarjeta inteligente, lo cual está documentado en CTX206156.

En una implementación existente, esto generalmente implica solo asegurarse de que una autoridad de certificación de Microsoft unida a un dominio esté disponible y que a los controladores de dominio se les hayan asignado certificados de controlador de dominio. (Consulta la sección “Emisión de certificados de controlador de dominio” en CTX206156).

-

Información relacionada:

- Las claves se pueden almacenar en un módulo de seguridad de hardware (HSM) o en un módulo de plataforma de confianza (TPM) integrado. Para obtener más detalles, consulta el artículo Protección de clave privada.

- El artículo Instalar y configurar describe cómo instalar y configurar FAS.

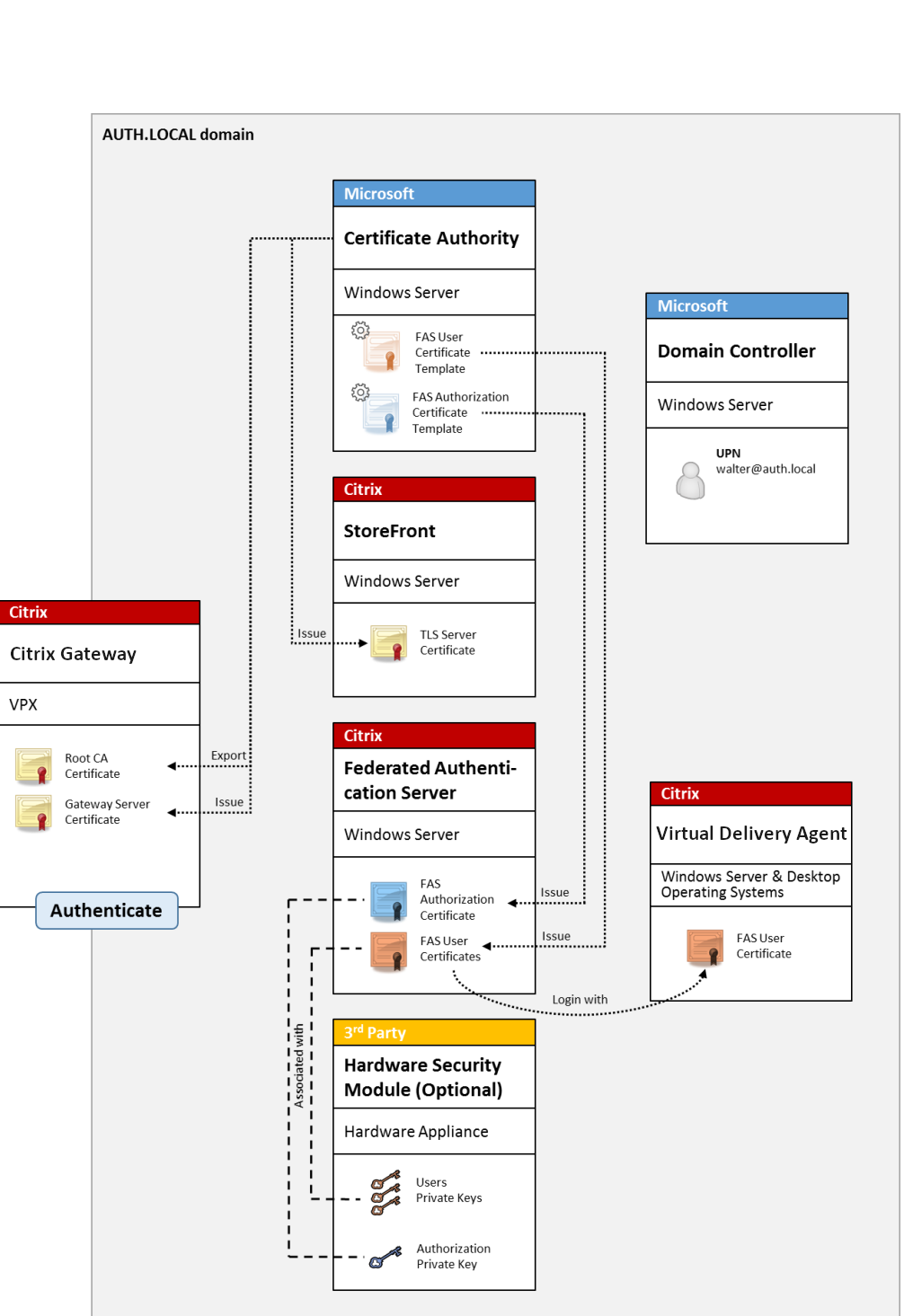

Implementación de Citrix Gateway

La implementación de Citrix Gateway es similar a la implementación interna, pero agrega Citrix Gateway emparejado con StoreFront, moviendo el punto principal de autenticación al propio Citrix Gateway. Citrix Gateway incluye opciones sofisticadas de autenticación y autorización que se pueden usar para proteger el acceso remoto a los sitios web de una empresa.

Esta implementación se puede usar para evitar múltiples solicitudes de PIN que ocurren al autenticarse primero en Citrix Gateway y luego iniciar sesión en una sesión de usuario. También permite el uso de tecnologías avanzadas de autenticación de Citrix Gateway sin requerir adicionalmente contraseñas de AD o tarjetas inteligentes.

- El entorno de Citrix Virtual Apps o Citrix Virtual Desktops debe configurarse de forma similar al inicio de sesión con tarjeta inteligente, lo cual se documenta en CTX206156.

En una implementación existente, esto normalmente implica solo asegurarse de que haya una autoridad de certificación de Microsoft unida a un dominio disponible y de que a los controladores de dominio se les hayan asignado certificados de controlador de dominio. (Consulta la sección “Emisión de certificados de controlador de dominio” en CTX206156).

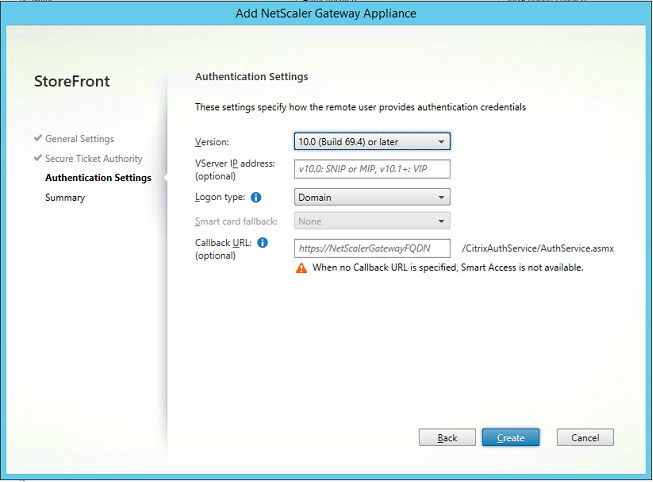

Al configurar Citrix Gateway como sistema de autenticación principal, asegúrate de que todas las conexiones entre Citrix Gateway y StoreFront estén protegidas con TLS. En particular, asegúrate de que la URL de devolución de llamada esté configurada correctamente para que apunte al servidor de Citrix Gateway, ya que esto se puede usar para autenticar el servidor de Citrix Gateway en esta implementación.

Información relacionada:

- Para configurar Citrix Gateway, consulta “How to Configure NetScaler Gateway 10.5 to use with StoreFront 3.6 and Citrix Virtual Desktops 7.6.”

- El artículo Instalar y configurar describe cómo instalar y configurar FAS.

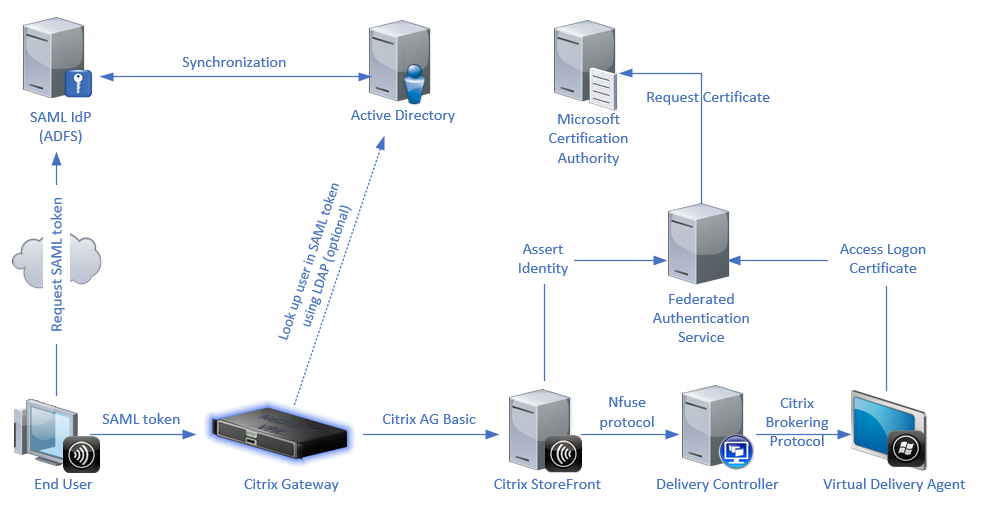

Implementación de ADFS SAML

Una tecnología clave de autenticación de Citrix Gateway permite la integración con Microsoft ADFS, que puede actuar como proveedor de identidades (IdP) SAML. Una aserción SAML es un bloque XML firmado criptográficamente emitido por un IdP de confianza que autoriza a un usuario a iniciar sesión en un sistema informático. Esto significa que el servidor FAS permite que la autenticación de un usuario se delegue al servidor Microsoft ADFS (u otro IdP compatible con SAML).

ADFS se usa comúnmente para autenticar de forma segura a los usuarios en los recursos corporativos de forma remota a través de Internet; por ejemplo, a menudo se usa para la integración con Office 365.

Información relacionada:

- El artículo Implementación de ADFS contiene detalles.

- El artículo Instalar y configurar describe cómo instalar y configurar FAS.

- La sección Implementación de Citrix Gateway de este artículo contiene consideraciones de configuración.

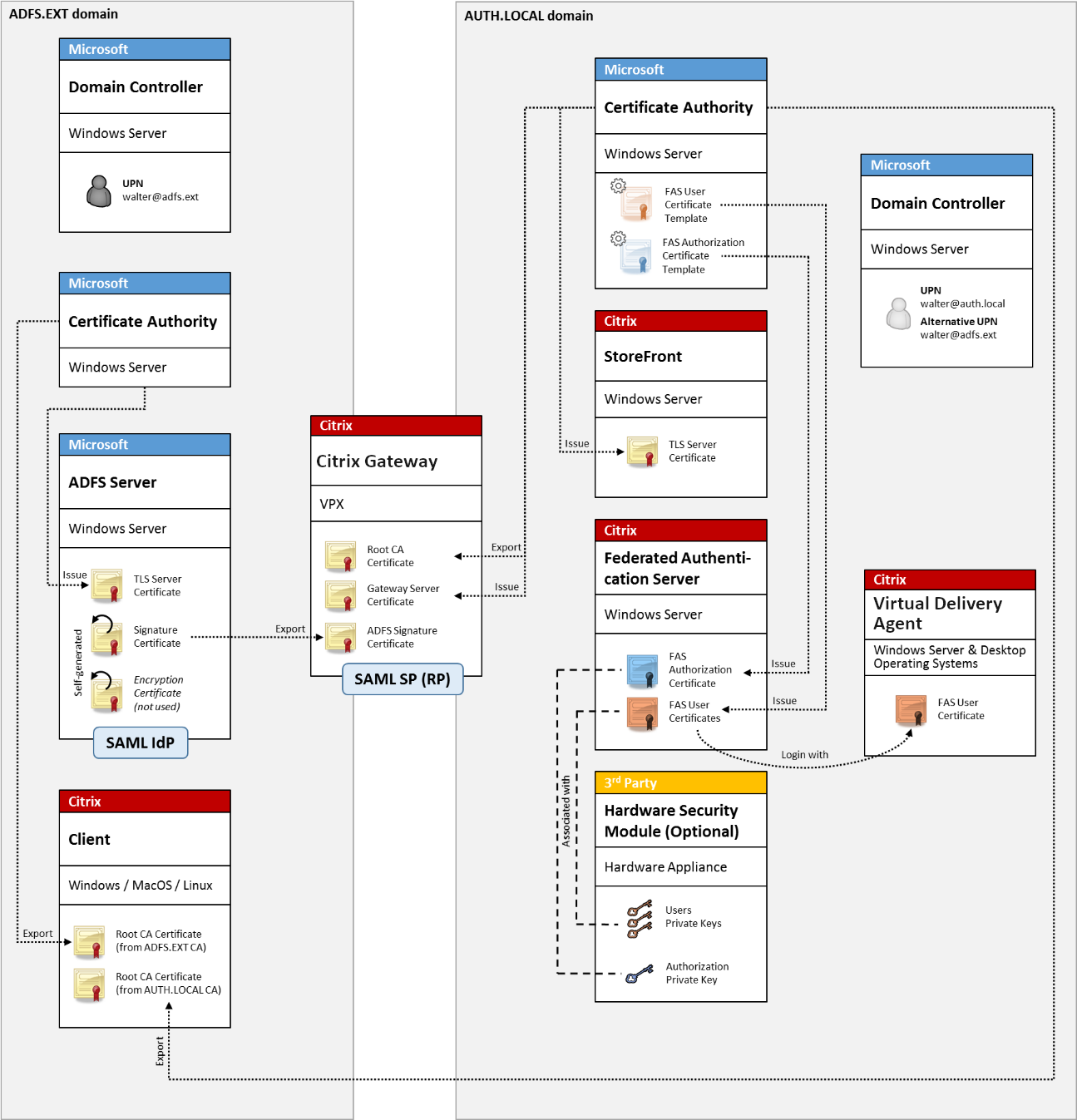

Asignación de cuentas B2B

Si dos empresas quieren usar los sistemas informáticos de la otra, una opción común es configurar un servidor de Active Directory Federation Service (ADFS) con una relación de confianza. Esto permite a los usuarios de una empresa autenticarse sin problemas en el entorno de Active Directory (AD) de otra empresa. Al iniciar sesión, cada usuario usa sus propias credenciales de inicio de sesión de la empresa; ADFS asigna automáticamente esto a una “cuenta en la sombra” en el entorno de AD de la empresa asociada.

Información relacionada:

- El artículo Instalar y configurar describe cómo instalar y configurar FAS.

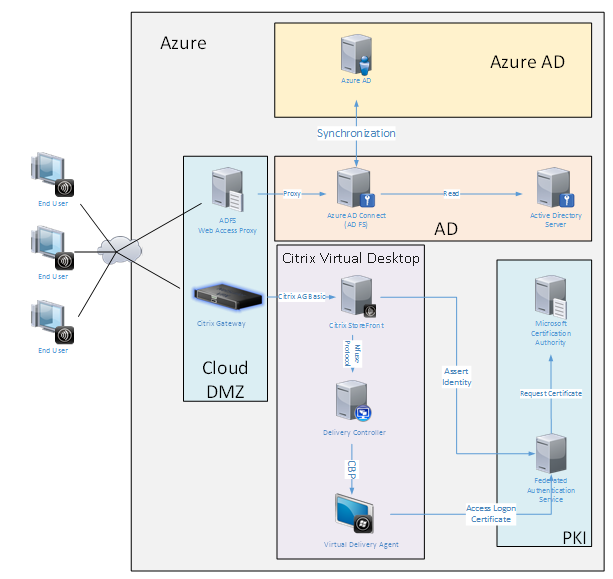

Unión a Azure AD en Windows 10

Windows 10 introdujo el concepto de “Unión a Azure AD”, que es conceptualmente similar a la unión a un dominio tradicional de Windows, pero está dirigido a escenarios “a través de Internet”. Esto funciona bien con ordenadores portátiles y tabletas. Al igual que con la unión a un dominio tradicional de Windows, Azure AD tiene la funcionalidad de permitir modelos de inicio de sesión único para sitios web y recursos de la empresa. Todos estos son “compatibles con Internet”, por lo que funcionarán desde cualquier ubicación conectada a Internet, no solo desde la LAN de la oficina.

Esta implementación es un ejemplo en el que, en la práctica, no existe el concepto de “usuarios finales en la oficina”. Los ordenadores portátiles se inscriben y se autentican completamente a través de Internet mediante las características modernas de Azure AD.

Ten en cuenta que la infraestructura de esta implementación puede ejecutarse en cualquier lugar donde haya una dirección IP disponible: en las instalaciones, en un proveedor de alojamiento, en Azure o en otro proveedor de la nube. El sincronizador de Azure AD Connect se conectará automáticamente a Azure AD. El gráfico de ejemplo usa máquinas virtuales de Azure para simplificar.

Información relacionada:

- El artículo Instalar y configurar describe cómo instalar y configurar FAS.

- El artículo Integración de Azure AD contiene detalles.