Instalar y configurar

Secuencia de instalación y configuración

- Instala el Servicio de autenticación federada (FAS)

- Habilita el complemento de FAS en los almacenes de StoreFront

- Configura la Directiva de grupo

- Usa la consola de administración de FAS para: (a) Implementar las plantillas proporcionadas, (b) Configurar las entidades de certificación y (c) Autorizar a FAS para usar tu entidad de certificación

- Configura las reglas de usuario

-

Instalar el Servicio de autenticación federada

-

Por motivos de seguridad, Citrix® recomienda instalar el Servicio de autenticación federada (FAS) en un servidor dedicado que esté protegido de forma similar a un controlador de dominio o una entidad de certificación. FAS se puede instalar desde el botón Federated Authentication Service en la pantalla de inicio automático cuando se inserta el ISO.

-

Esto instala los siguientes componentes:

- Servicio de autenticación federada

- Cmdlets de complemento de PowerShell para configurar FAS de forma remota

- Consola de administración de FAS

- Plantillas de Directiva de grupo de FAS (CitrixFederatedAuthenticationService.admx/adml)

- Archivos de plantilla de certificado para una configuración sencilla de la entidad de certificación

- Contadores de rendimiento y registros de eventos

Habilitar el complemento de FAS en los almacenes de StoreFront™

Para habilitar la integración de FAS en un almacén de StoreFront, ejecuta los siguientes cmdlets de PowerShell como una cuenta de administrador. Si tienes más de un almacén, o si el almacén tiene un nombre diferente, el texto de la ruta a continuación puede variar.

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "FASClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider "FASLogonDataProvider"

<!--NeedCopy-->

Para dejar de usar FAS, usa el siguiente script de PowerShell:

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "standardClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider ""

<!--NeedCopy-->

Configurar el Delivery Controller™

Para usar FAS, configura el Delivery Controller de Citrix Virtual Apps o Citrix Virtual Desktops™ para que confíe en los servidores de StoreFront que pueden conectarse a él: ejecuta el cmdlet de PowerShell Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $true.

Configurar la Directiva de grupo

Después de instalar FAS, debes especificar las direcciones DNS completas de los servidores FAS en la Directiva de grupo usando las plantillas de Directiva de grupo proporcionadas en la instalación.

Importante:

Asegúrate de que los servidores de StoreFront que solicitan tickets y los Virtual Delivery Agents (VDA) que canjean tickets tengan una configuración idéntica de direcciones DNS, incluida la numeración automática de servidores aplicada por el objeto de Directiva de grupo.

Para simplificar, los siguientes ejemplos configuran una única directiva a nivel de dominio que se aplica a todas las máquinas; sin embargo, eso no es obligatorio. FAS funcionará siempre que los servidores de StoreFront, los VDA y la máquina que ejecuta la consola de administración de FAS vean la misma lista de direcciones DNS. Ten en cuenta que el objeto de Directiva de grupo agrega un número de índice a cada entrada, que también debe coincidir si se usan varios objetos.

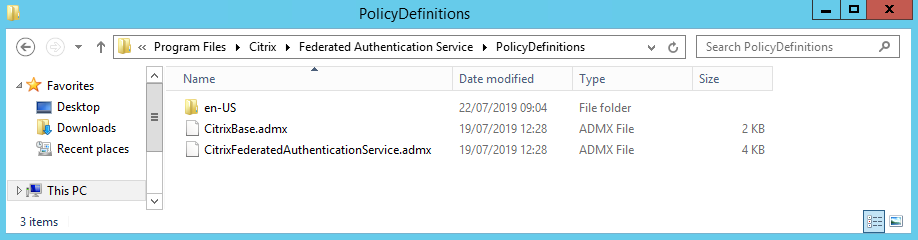

Paso 1. En el servidor donde instalaste FAS, busca los archivos C:\Program Files\Citrix\Federated Authentication Service\PolicyDefinitions\CitrixFederatedAuthenticationService.admx y CitrixBase.admx, y la carpeta en-US.

Paso 2. Cópialos en tu controlador de dominio y colócalos en las subcarpetas C:\Windows\PolicyDefinitions y en-US.

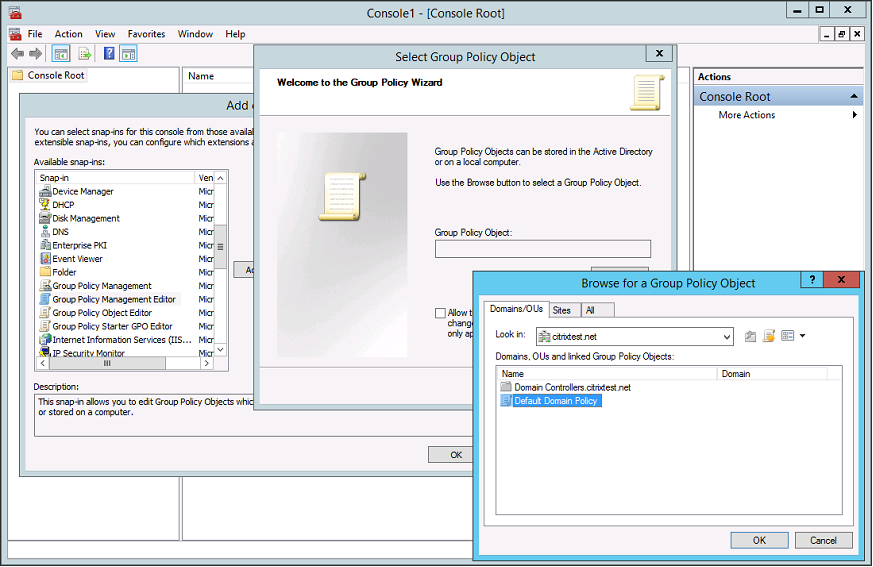

Paso 3. Ejecuta la Consola de administración de Microsoft (mmc.exe desde la línea de comandos). En la barra de menú, selecciona Archivo > Agregar o quitar complemento. Agrega el Editor de administración de directivas de grupo.

Cuando se te solicite un objeto de Directiva de grupo, selecciona Examinar y luego selecciona Directiva de dominio predeterminada. Alternativamente, puedes crear y seleccionar un objeto de directiva apropiado para tu entorno, usando las herramientas de tu elección. La directiva debe aplicarse a todas las máquinas que ejecutan software Citrix afectado (VDA, servidores de StoreFront, herramientas de administración).

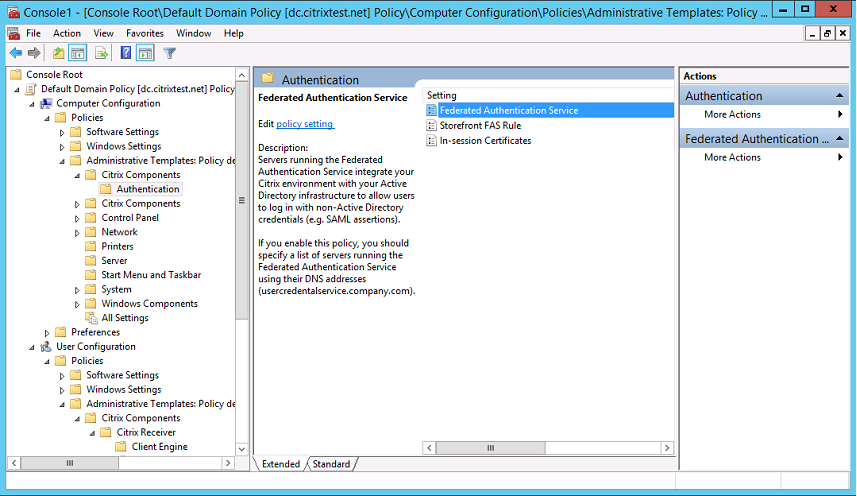

Paso 4. Navega a la directiva Federated Authentication Service ubicada en Configuración del equipo/Directivas/Plantillas administrativas/Componentes de Citrix/Autenticación.

Nota:

La configuración de directiva del Servicio de autenticación federada solo está disponible en la GPO de dominio cuando agregas el archivo de plantilla CitrixBase.admx/CitrixBase.adml a la carpeta PolicyDefinitions. La configuración de directiva del Servicio de autenticación federada se muestra entonces en la carpeta Plantillas administrativas > Componentes de Citrix > Autenticación.

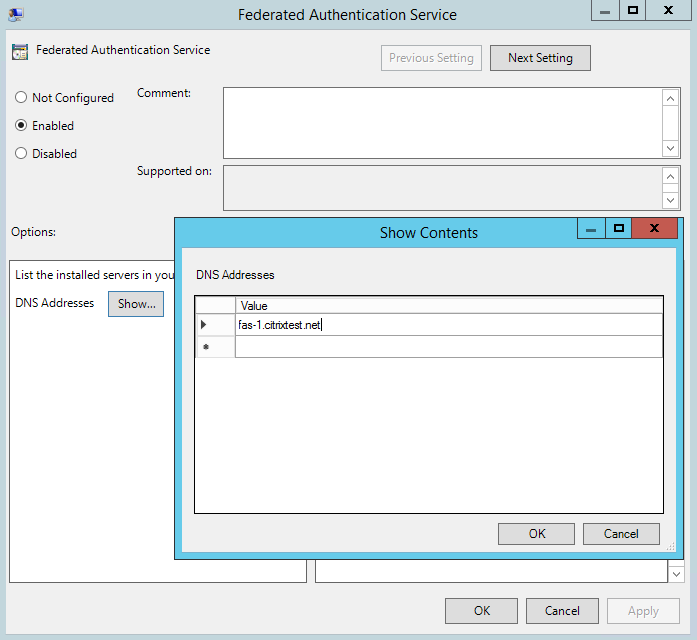

Paso 5. Abre la directiva del Servicio de autenticación federada y selecciona Habilitado. Esto te permite seleccionar el botón Mostrar, donde configuras las direcciones DNS de tus servidores FAS.

Paso 6. Introduce los Nombres de dominio completos (FQDN) de los servidores que alojan FAS.

Recuerda: Si introduces varios FQDN, el orden de la lista debe ser coherente entre los servidores StoreFront y los VDA. Esto incluye las entradas de lista en blanco o sin usar.

Paso 7. Haz clic en Aceptar para salir del asistente de Directiva de grupo y aplicar los cambios de la directiva de grupo. Es posible que tengas que reiniciar tus máquinas (o ejecutar gpupdate /force desde la línea de comandos) para que el cambio surta efecto.

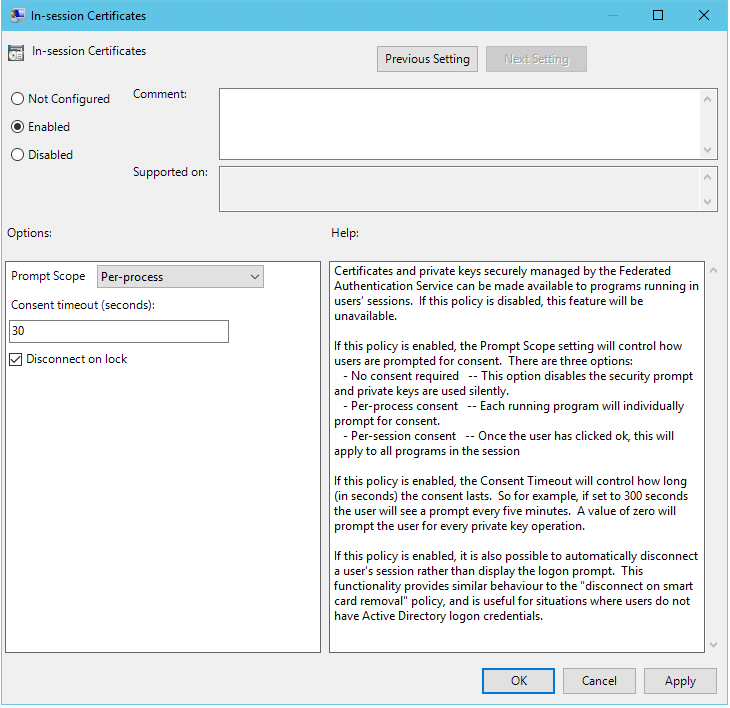

Compatibilidad con certificados en la sesión y desconexión al bloquear

Compatibilidad con certificados en la sesión

De forma predeterminada, los VDA no permiten el acceso a los certificados después del inicio de sesión. Si es necesario, puedes usar la plantilla de Directiva de grupo para configurar el sistema para certificados en la sesión. Esto coloca los certificados en el almacén de certificados personal del usuario después del inicio de sesión para su uso en aplicaciones. Por ejemplo, si necesitas autenticación TLS en servidores web dentro de la sesión VDA, Internet Explorer puede usar el certificado.

Desconexión al bloquear

Si esta directiva está habilitada, la sesión del usuario se desconecta automáticamente cuando bloquea la pantalla. Esta funcionalidad proporciona un comportamiento similar a la directiva “desconectar al quitar la tarjeta inteligente”, y es útil para situaciones en las que los usuarios no tienen credenciales de inicio de sesión de Active Directory.

Nota:

La directiva de desconexión al bloquear se aplica a todas las sesiones del VDA.

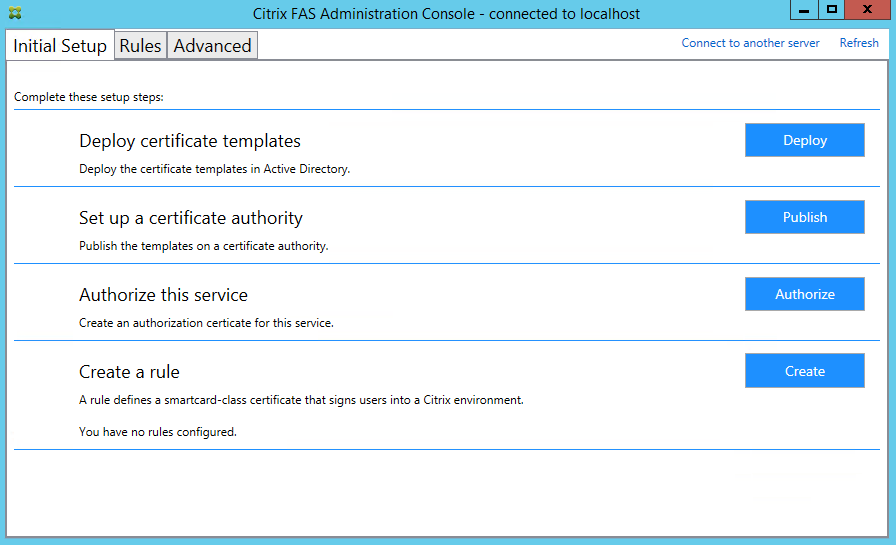

Uso de la consola de administración del Servicio de autenticación federada

La consola de administración de FAS se instala como parte de FAS. Se coloca un icono (Citrix Federated Authentication Service) en el menú Inicio.

La primera vez que se usa la consola de administración, te guía a través de un proceso que implementa plantillas de certificado, configura la autoridad de certificación y autoriza a FAS a usar la autoridad de certificación. Algunos de los pasos se pueden completar manualmente usando herramientas de configuración del sistema operativo.

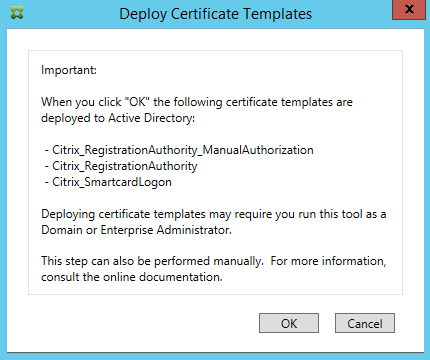

Implementar plantillas de certificado

Para evitar problemas de interoperabilidad con otro software, FAS proporciona tres plantillas de certificado de Citrix para su propio uso.

- Citrix_RegistrationAuthority_ManualAuthorization

- Citrix_RegistrationAuthority

- Citrix_SmartcardLogon

Estas plantillas deben registrarse en Active Directory. Si la consola no puede localizarlas, la herramienta Implementar plantillas de certificado puede instalarlas. Esta herramienta debe ejecutarse como una cuenta que tenga permisos para administrar tu bosque de Enterprise.

-

-

La configuración de las plantillas se puede encontrar en los archivos XML con extensión .certificatetemplate que se instalan con FAS en:

-

C:\Program Files\Citrix\Federated Authentication Service\CertificateTemplates

Si no tienes permiso para instalar estos archivos de plantilla, dáselos a tu administrador de Active Directory.

Para instalar las plantillas manualmente, puedes usar los siguientes comandos de PowerShell:

$template = [System.IO.File]::ReadAllBytes("$Pwd\Citrix_SmartcardLogon.certificatetemplate")

$CertEnrol = New-Object -ComObject X509Enrollment.CX509EnrollmentPolicyWebService

$CertEnrol.InitializeImport($template)

$comtemplate = $CertEnrol.GetTemplates().ItemByIndex(0)

$writabletemplate = New-Object -ComObject X509Enrollment.CX509CertificateTemplateADWritable

$writabletemplate.Initialize($comtemplate)

$writabletemplate.Commit(1, $NULL)

<!--NeedCopy-->

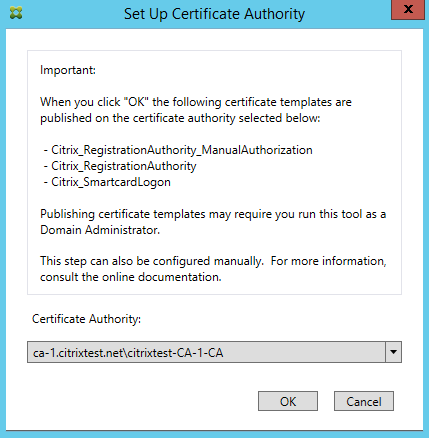

Configurar los Servicios de certificados de Active Directory

Después de instalar las plantillas de certificado de Citrix, deben publicarse en uno o varios servidores de la entidad de certificación de Microsoft. Consulta la documentación de Microsoft sobre cómo implementar los Servicios de certificados de Active Directory.

Si las plantillas no se publican en al menos un servidor, la herramienta Configurar entidad de certificación ofrece publicarlas. Debes ejecutar esta herramienta como un usuario que tenga permisos para administrar la entidad de certificación.

(Las plantillas de certificado también se pueden publicar mediante la consola de la entidad de certificación de Microsoft.)

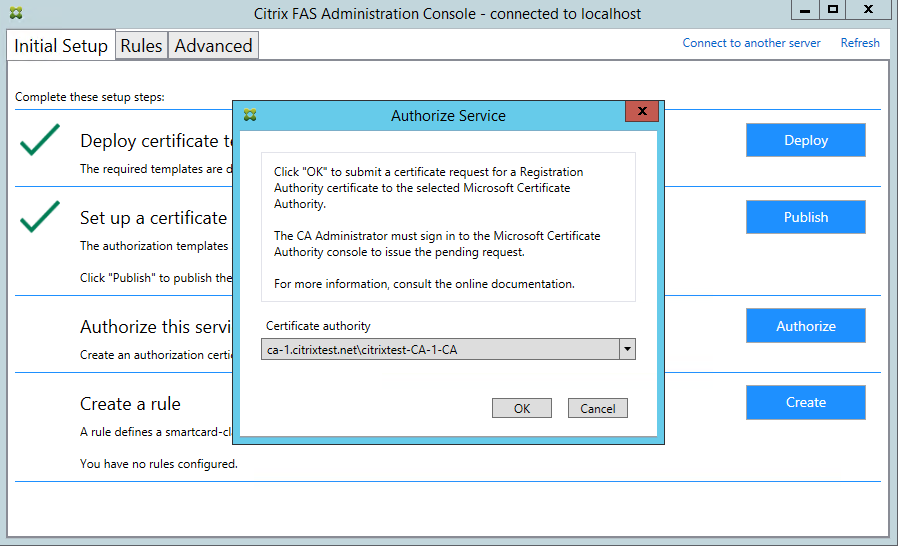

Autorizar el Servicio de autenticación federada

Este paso inicia la autorización de FAS. La consola de administración utiliza la plantilla Citrix_RegistrationAuthority_ManualAuthorization para generar una solicitud de certificado y, a continuación, la envía a una de las entidades de certificación que publican esa plantilla.

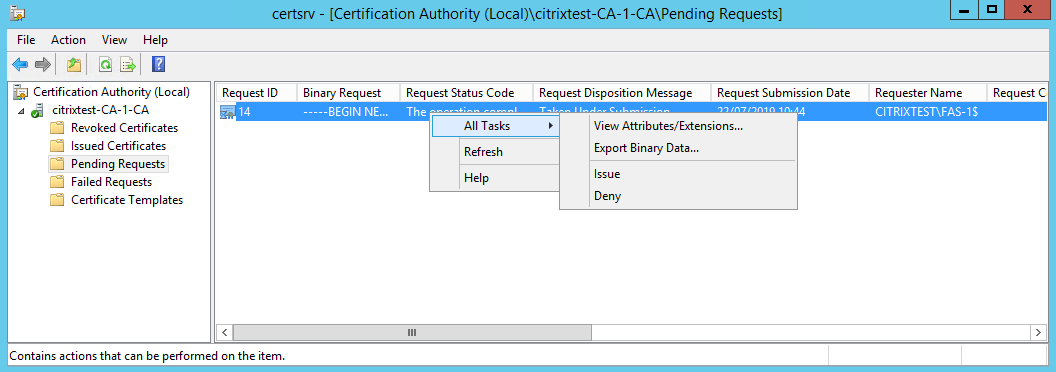

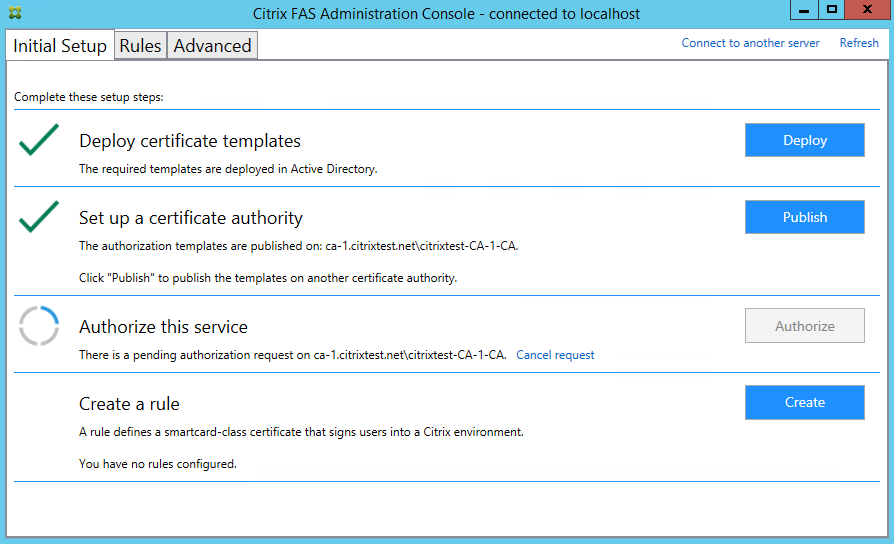

Una vez enviada la solicitud, aparece en la lista Solicitudes pendientes de la consola de la entidad de certificación de Microsoft. El administrador de la entidad de certificación debe elegir Emitir o Denegar la solicitud antes de que la configuración de FAS pueda continuar. Ten en cuenta que la solicitud de autorización aparece como una Solicitud pendiente de la cuenta de máquina de FAS.

Haz clic con el botón secundario en Todas las tareas y, a continuación, selecciona Emitir o Denegar para la solicitud de certificado. La consola de administración de FAS detecta automáticamente cuándo finaliza este proceso. Esto puede tardar un par de minutos.

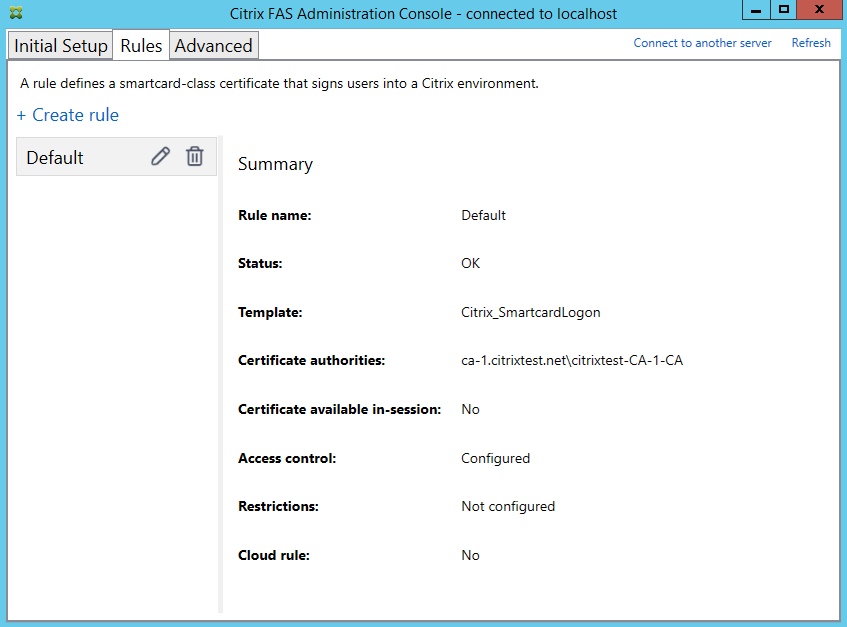

Configurar reglas de usuario

Una regla de usuario autoriza la emisión de certificados para el inicio de sesión de VDA y el uso en la sesión, según lo indique StoreFront. Cada regla especifica los servidores StoreFront de confianza para solicitar certificados, el conjunto de usuarios para los que se pueden solicitar y el conjunto de máquinas VDA a las que se les permite usarlos.

Para completar la configuración de FAS, debes definir la regla predeterminada. Haz clic en Crear para crear una regla o cambia a la ficha “Reglas” y haz clic en Crear regla. El asistente recopila la información necesaria para definir una regla.

El asistente recopila la siguiente información:

Plantilla: La plantilla de certificado que se utiliza para emitir certificados de usuario. Debe ser la plantilla Citrix_SmartcardLogon o una copia modificada de ella.

Entidad de certificación: La entidad de certificación que emite certificados de usuario. La plantilla debe ser publicada por la entidad de certificación. FAS admite agregar varias entidades de certificación para la conmutación por error y el equilibrio de carga.

Uso en la sesión: La opción Permitir uso en la sesión controla si un certificado se puede usar después de iniciar sesión en el VDA. Solo selecciona esta opción si quieres que los usuarios tengan acceso al certificado después de autenticarse. Si esta opción no está seleccionada, el certificado solo se usa para el inicio de sesión o la reconexión, y los usuarios no tienen acceso al certificado después de autenticarse.

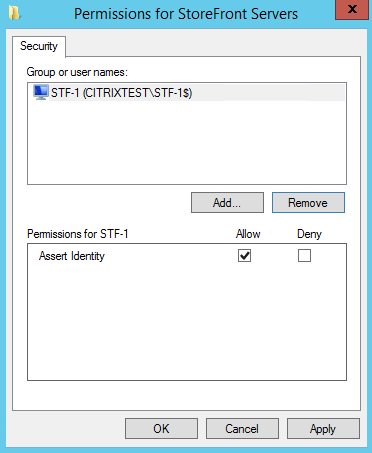

Control de acceso: La lista de máquinas de servidor StoreFront de confianza que están autorizadas a solicitar certificados para el inicio de sesión o la reconexión de usuarios.

Importante:

La configuración de Control de acceso es crítica para la seguridad y debe administrarse con cuidado.

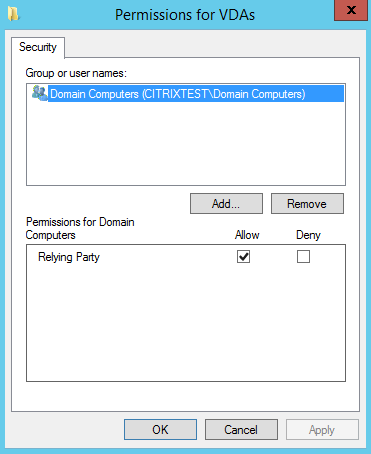

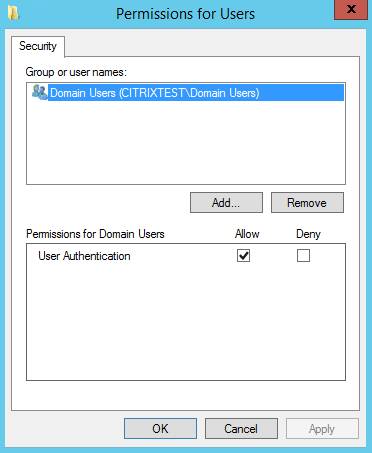

Restricciones: La lista de máquinas VDA que pueden iniciar sesión de usuarios mediante FAS y la lista de usuarios a los que se les pueden emitir certificados a través de FAS. La lista de VDA predetermina los equipos del dominio y la lista de usuarios predetermina los usuarios del dominio; estos se pueden cambiar si los valores predeterminados son inapropiados.

Regla de la nube: Actualmente no compatible.

Uso avanzado

Puedes crear reglas adicionales para hacer referencia a diferentes plantillas de certificado y autoridades, que pueden configurarse para tener diferentes propiedades y permisos. Estas reglas pueden configurarse para su uso por diferentes servidores StoreFront, que deberán configurarse para solicitar la nueva regla por su nombre. Por defecto, StoreFront solicita default al contactar con FAS. Esto se puede cambiar utilizando las opciones de configuración de la directiva de grupo.

Para crear una nueva plantilla de certificado, duplica la plantilla Citrix_SmartcardLogon en la consola de la Autoridad de certificación de Microsoft, renómbrala (por ejemplo, Citrix_SmartcardLogon2) y modifícala según sea necesario. Crea una nueva regla de usuario haciendo clic en Agregar para hacer referencia a la nueva plantilla de certificado.

Consideraciones de actualización

- Todas las configuraciones del servidor FAS se conservan cuando realizas una actualización in situ.

- Actualiza FAS ejecutando el instalador completo de Virtual Apps and Desktops.

- Antes de actualizar FAS, actualiza el Controller y los VDA (y otros componentes principales) a la versión requerida.

- Asegúrate de que la consola de administración de FAS esté cerrada antes de actualizar FAS.

- Asegúrate de que al menos un servidor FAS esté disponible en todo momento. Si ningún servidor es accesible por un servidor StoreFront habilitado para el Servicio de autenticación de federación, los usuarios no podrán iniciar sesión ni iniciar aplicaciones.

Consideraciones de seguridad

FAS tiene un certificado de autoridad de registro que le permite emitir certificados de forma autónoma en nombre de tus usuarios de dominio. Como tal, es importante desarrollar e implementar una política de seguridad para proteger los servidores FAS y restringir sus permisos.

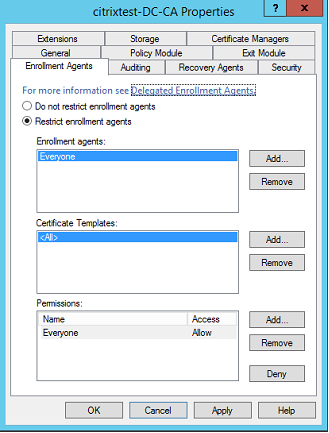

Agentes de inscripción delegados

FAS emite certificados de usuario actuando como agente de inscripción. La Autoridad de certificación de Microsoft permite controlar qué plantillas puede usar el servidor FAS, así como limitar para qué usuarios puede emitir certificados el servidor FAS.

Citrix recomienda encarecidamente configurar estas opciones para que FAS solo pueda emitir certificados para los usuarios previstos. Por ejemplo, es una buena práctica evitar que FAS emita certificados a usuarios de un grupo de Administración o Usuarios protegidos.

Configuración de la lista de control de acceso

Como se describe en la sección Configurar reglas de usuario, debes configurar una lista de servidores StoreFront de confianza para afirmar las identidades de usuario a FAS cuando se emiten certificados. Del mismo modo, puedes restringir a qué usuarios se les emitirán certificados y a qué máquinas VDA pueden autenticarse. Esto se suma a cualquier característica de seguridad estándar de Active Directory o de la autoridad de certificación que configures.

Configuración del firewall

Toda la comunicación con los servidores FAS utiliza conexiones de red Kerberos de Windows Communication Foundation (WCF) autenticadas mutuamente a través del puerto 80.

Supervisión del registro de eventos

FAS y el VDA escriben información en el registro de eventos de Windows. Esto se puede utilizar para la supervisión y la auditoría de información. La sección Registros de eventos enumera las entradas del registro de eventos que se pueden generar.

Módulos de seguridad de hardware

Todas las claves privadas, incluidas las de los certificados de usuario emitidos por FAS, se almacenan como claves privadas no exportables por la cuenta de Servicio de red. FAS admite el uso de un módulo de seguridad de hardware criptográfico, si tu política de seguridad lo requiere.

La configuración criptográfica de bajo nivel está disponible en el archivo FederatedAuthenticationService.exe.config. Estas configuraciones se aplican cuando se crean las claves privadas por primera vez. Por lo tanto, se pueden usar diferentes configuraciones para las claves privadas de la autoridad de registro (por ejemplo, 4096 bits, protegidas por TPM) y los certificados de usuario en tiempo de ejecución.

| Parámetro | Descripción |

|---|---|

| ProviderLegacyCsp | Cuando se establece en true, FAS utiliza la API de Microsoft CryptoAPI (CAPI). De lo contrario, FAS utiliza la API de Microsoft Cryptography Next Generation (CNG). |

| ProviderName | Nombre del proveedor CAPI o CNG a utilizar. |

| ProviderType | Se refiere a la propiedad Microsoft KeyContainerPermissionAccessEntry.ProviderType PROV_RSA_AES 24. Siempre debe ser 24 a menos que estés utilizando un HSM con CAPI y el proveedor del HSM especifique lo contrario. |

| KeyProtection | Controla la bandera “Exportable” de las claves privadas. También permite el uso del almacenamiento de claves del Módulo de plataforma de confianza (TPM), si es compatible con el hardware. |

| KeyLength | Longitud de clave para claves privadas RSA. Los valores admitidos son 1024, 2048 y 4096 (predeterminado: 2048). |

SDK de PowerShell

Aunque la consola de administración de FAS es adecuada para implementaciones sencillas, la interfaz de PowerShell ofrece opciones más avanzadas. Cuando estés utilizando opciones que no están disponibles en la consola, Citrix recomienda usar solo PowerShell para la configuración.

El siguiente comando agrega los cmdlets de PowerShell:

Add-PSSnapin Citrix.Authentication.FederatedAuthenticationService.V1

Usa Get-Help <nombre del cmdlet> para mostrar la ayuda del cmdlet. La siguiente tabla enumera varios comandos donde * representa un verbo estándar de PowerShell (como New, Get, Set, Remove).

| Comandos | Descripción general |

|---|---|

| *-FasServer | Enumera y reconfigura los servidores FAS en el entorno actual. |

| *-FasAuthorizationCertificate | Administra el certificado de la entidad de registro. |

| *-FasCertificateDefinition | Controla los parámetros que FAS utiliza para generar certificados. |

| *-FasRule | Administra las reglas de usuario configuradas en FAS. |

| *-FasUserCertificate | Enumera y administra los certificados almacenados en caché por FAS. |

Los cmdlets de PowerShell se pueden usar de forma remota especificando la dirección de un servidor FAS.

Para obtener información sobre los cmdlets de PowerShell de FAS, consulta cmdlets de PowerShell.

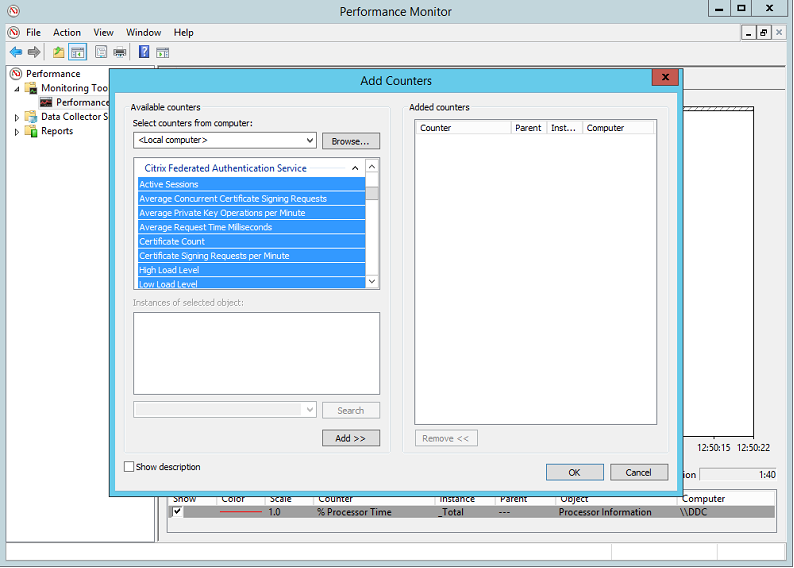

Contadores de rendimiento

FAS incluye un conjunto de contadores de rendimiento para fines de seguimiento de carga.

La siguiente tabla enumera los contadores disponibles. La mayoría de los contadores son promedios móviles de cinco minutos.

| Nombre | Descripción |

|---|---|

| Active Sessions | Number of connections tracked by FAS. |

| Concurrent CSRs | Number of certificate requests processed at the same time. |

| Private Key ops | Number of private key operations performed per minute. |

| Request time | Length of time to generate and sign a certificate. |

| Certificate Count | Number of certificates cached in FAS. |

| CSR per minute | Number of certificate signing requests processed per minute. |

| Low/Medium/High | Estimates of the load that FAS can accept in terms of “CSRs per minute”. Exceeding the “High Load” threshold may result in session launches failing. |

Registros de eventos

Las siguientes tablas enumeran las entradas del registro de eventos generadas por FAS.

Eventos de administración [Federated Authentication Service]

[Origen del evento: Citrix.Authentication.FederatedAuthenticationService]

Estos eventos se registran en respuesta a un cambio de configuración en el servidor FAS.

-

Códigos de registro -

[S001] ACCESO DENEGADO: El usuario [{0}] no es miembro del grupo de administradores [S002] ACCESO DENEGADO: El usuario [{0}] no es un administrador del rol [{1}] [S003] El administrador [{0}] establece el modo de mantenimiento en [{1}] [S004] El administrador [{0}] se inscribe en la CA [{1}] con las plantillas [{2} y {3}] [S005] El administrador [{0}] desautoriza la CA [{1}] [S006] El administrador [{0}] crea una nueva definición de certificado [{1}] [S007] El administrador [{0}] actualiza la definición de certificado [{1}] [S008] El administrador [{0}] elimina la definición de certificado [{1}] [S009] El administrador [{0}] crea un nuevo rol [{1}] [S010] El administrador [{0}] actualiza el rol [{1}] [S011] El administrador [{0}] elimina el rol [{1}] [S012] El administrador [{0}] crea un certificado [upn: {1} sid: {2} rol: {3} Definición de certificado: {4} Contexto de seguridad: {5}] [S013] El administrador [{0}] elimina certificados [upn: {1} rol: {2} Definición de certificado: {3} Contexto de seguridad: {4}] [S015] El administrador [{0}] crea una solicitud de certificado [TPM: {1}] [S016] El administrador [{0}] importa el certificado de autorización [Referencia: {1}] Códigos de registro [S401] Realizando actualización de configuración – [De la versión {0} a la versión {1}] [S402] ERROR: El servicio Citrix Federated Authentication Service debe ejecutarse como Servicio de red [actualmente ejecutándose como: {0}] [S404] Borrando forzosamente la base de datos de Citrix Federated Authentication Service [S405] Se produjo un error al migrar datos del registro a la base de datos: [{0}] [S406] La migración de datos del registro a la base de datos se ha completado (nota: los certificados de usuario no se migran) [S407] Los datos basados en el registro no se migraron a una base de datos porque ya existía una base de datos [S408] No se puede degradar la configuración – [De la versión {0} a la versión {1}] [S409] MinThreads del grupo de subprocesos ajustado de [trabajadores: {0} finalización: {1}] a: [trabajadores: {2} finalización: {3}] [S410] No se pudo ajustar MinThreads del grupo de subprocesos de [trabajadores: {0} finalización: {1}] a: [trabajadores: {2} finalización: {3}]

Creación de aserciones de identidad [Federated Authentication Service]

[Origen del evento: Origen del evento: Citrix.Authentication.FederatedAuthenticationService]

Estos eventos se registran en tiempo de ejecución en el servidor FAS cuando un servidor de confianza afirma un inicio de sesión de usuario.

| Códigos de registro |

|---|

| [S101] El servidor [{0}] no está autorizado para afirmar identidades en el rol [{1}] |

| [S102] El servidor [{0}] no pudo afirmar el UPN [{1}] (Excepción: {2}{3}) |

| [S103] El servidor [{0}] solicitó el UPN [{1}] SID {2}, pero la búsqueda devolvió el SID {3} |

| [S104] El servidor [{0}] no pudo afirmar el UPN [{1}] (UPN no permitido por el rol [{2}]) |

| [S105] El servidor [{0}] emitió una aserción de identidad [upn: {1}, rol {2}, Contexto de seguridad: [{3}]] |

| [S120] Emitiendo certificado a [upn: {0} rol: {1} Contexto de seguridad: [{2}]] |

| [S121] Certificado emitido a [upn: {0} rol: {1}] por [autoridad de certificación: {2}] |

| [S122] Advertencia: El servidor está sobrecargado [upn: {0} rol: {1}][Solicitudes por minuto {2}]. |

| [S123] No se pudo emitir un certificado para [upn: {0} rol: {1}] [excepción: {2}] |

| [S124] No se pudo emitir un certificado para [upn: {0} rol: {1}] en [autoridad de certificación: {2}] [excepción: {3}] |

Actuando como parte de confianza [Federated Authentication Service]

[Origen del evento: Origen del evento: Citrix.Authentication.FederatedAuthenticationService]

Estos eventos se registran en tiempo de ejecución en el servidor FAS cuando un VDA inicia sesión de un usuario.

| Códigos de registro |

|---|

| [S201] La parte de confianza [{0}] no tiene acceso a una contraseña. |

| [S202] La parte de confianza [{0}] no tiene acceso a un certificado. |

| [S203] La parte de confianza [{0}] no tiene acceso al CSP de inicio de sesión |

| [S204] La parte de confianza [{0}] accede al CSP de inicio de sesión para [UPN: {1}] en el rol: [{2}] [Operación: {3}] según lo autorizado por [{4}] |

| [S205] La cuenta de llamada [{0}] no es una parte de confianza en el rol [{1}] |

| [S206] La cuenta de llamada [{0}] no es una parte de confianza |

| [S208] Error en la operación de clave privada [Operación: {0} UPN: {1} rol: {2} definición de certificado {3} Error {4} {5}]. |

Servidor de certificados en sesión [Servicio de autenticación federada]

Origen del evento: Origen del evento: Citrix.Authentication.FederatedAuthenticationService

Estos eventos se registran en el servidor FAS cuando un usuario utiliza un certificado en sesión.

| Códigos de registro |

|---|

| [S301] Acceso denegado: El usuario [{0}] no tiene acceso a una tarjeta inteligente virtual |

| [S302] El usuario [{0}] solicitó una tarjeta inteligente virtual desconocida [huella digital: {1}] |

| [S303] Acceso denegado: El usuario [{0}] no coincide con la tarjeta inteligente virtual [UPN: {1}] |

| [S304] El usuario [{0}] ejecuta el programa [{1}] en el equipo [{2}] usando la tarjeta inteligente virtual [UPN: {3} rol: {4} huella digital: {5}] para la operación de clave privada [{6}] |

| [S305] La operación de clave privada falló [Operación: {0} UPN: {1} rol: {2} nombreContenedor {3} Error {4} {5}]. |

Complemento de aserción de FAS [Federated Authentication Service]

Origen del evento: Origen del evento: Citrix.Authentication.FederatedAuthenticationService

Estos eventos los registra el complemento de aserción de FAS.

| Códigos de registro |

|---|

| [S500] No hay ningún complemento de aserción de FAS configurado |

| [S501] No se pudo cargar el complemento de aserción de FAS configurado [excepción:{0}] |

| [S502] Complemento de aserción de FAS cargado [ID_complemento={0}] [ensamblado={1}] [ubicación={2}] |

| [S503] El servidor [{0}] no pudo asertar el UPN [{1}] (se proporcionó evidencia de inicio de sesión, pero el complemento [{2}] no la admite) |

| [S504] El servidor [{0}] no pudo asertar el UPN [{1}] (se proporcionó evidencia de inicio de sesión, pero no hay ningún complemento de FAS configurado) |

| [S505] El servidor [{0}] no pudo asertar el UPN [{1}] (el complemento [{2}] rechazó la evidencia de inicio de sesión con el estado [{3}] y el mensaje [{4}]) |

| [S506] El complemento [{0}] aceptó la evidencia de inicio de sesión del servidor [{1}] para el UPN [{2}] con el mensaje [{3}] |

| [S507] El servidor [{0}] no pudo asertar el UPN [{1}] (el complemento [{2}] generó la excepción [{3}]) |

| [S507] El servidor [{0}] no pudo asertar el UPN [{1}] (el complemento [{2}] generó la excepción [{3}]) |

| [S508] El servidor [{0}] no pudo asertar el UPN [{1}] (se proporcionó la disposición de acceso, pero el complemento [{2}] no la admite) |

| [S509] El servidor [{0}] no pudo asertar el UPN [{1}] (se proporcionó la disposición de acceso, pero no hay ningún complemento de FAS configurado) |

| [S510] El servidor [{0}] no pudo asertar el UPN [{1}] (la disposición de acceso fue considerada no válida por el complemento [{2}]) |

Inicio de sesión [VDA]

Origen del evento: Citrix.Authentication.IdentityAssertion

Estos eventos se registran en el VDA durante la fase de inicio de sesión.

| Códigos de registro |

|---|

| [S101] Error de inicio de sesión de aserción de identidad. Servicio de autenticación federada no reconocido [ID: {0}] |

| [S102] Error de inicio de sesión de aserción de identidad. No se pudo buscar el SID para {0} [Excepción: {1}{2}] |

| [S103] Error de inicio de sesión de aserción de identidad. El usuario {0} tiene el SID {1}, se esperaba el SID {2} |

| [S104] Error de inicio de sesión de aserción de identidad. No se pudo conectar al Servicio de autenticación federada: {0} [Error: {1} {2}] |

| [S105] Inicio de sesión de aserción de identidad. Iniciando sesión [Nombre de usuario: {0} Dominio: {1}] |

| [S106] Inicio de sesión de aserción de identidad. Iniciando sesión [Certificado: {0}] |

| [S107] Error de inicio de sesión de aserción de identidad. [Excepción: {0}{1}] |

| [S108] Subsistema de aserción de identidad. ACCESO_DENEGADO [Llamador: {0}] |

Certificados en sesión [VDA]

Origen del evento: Citrix.Authentication.IdentityAssertion

Estos eventos se registran en el VDA cuando un usuario intenta utilizar un certificado en sesión.

| Códigos de registro |

|---|

| [S201] Acceso a tarjeta inteligente virtual autorizado por [{0}] para [PID: {1} Nombre del programa: {2} Huella digital del certificado: {3}] |

| [S203] Subsistema de tarjeta inteligente virtual. Acceso denegado [llamador: {0}, sesión {1}] |

| [S204] Subsistema de tarjeta inteligente virtual. Compatibilidad con tarjeta inteligente deshabilitada |

Solicitud de certificado y generación de par de claves [Federated Authentication Service]

Origen del evento: Citrix.Fas.PkiCore

Estos eventos se registran cuando el servidor FAS realiza operaciones criptográficas de bajo nivel.

| Códigos de registro |

|---|

| [S001] TrustArea::TrustArea: Certificado instalado [Área de confianza: {0}] [Certificado {1} Parámetros de unión del área de confianza{2} |

| [S014] Pkcs10Request::Create: Solicitud PKCS10 creada [Nombre distinguido {0}] |

| [S016] PrivateKey::Create [Identificador {0} En toda la máquina: {1} Proveedor: {2} Tipo de proveedor: {3}Curva elíptica: {4} Longitud de clave: {5} esExportable: {6}] |

| [S017] PrivateKey::Delete [NombreCsp: {0}, Identificador {1}] |

| Códigos de registro |

| [S104] MicrosoftCertificateAuthority::GetCredentials: Autorizado para usar {0} |

| [S105] MicrosoftCertificateAuthority::SubmitCertificateRequest Error al enviar la respuesta [{0}] |

| [S106] MicrosoftCertificateAuthority::SubmitCertificateRequest Certificado emitido [{0}] |

| [S112] MicrosoftCertificateAuthority::SubmitCertificateRequest - Esperando aprobación [CR_DISP_UNDER_SUBMISSION] [Referencia: {0}] |

Información relacionada

- Los despliegues comunes de FAS se resumen en Arquitecturas de despliegue.

- Los artículos “Cómo hacer” se presentan en Configuración avanzada.

En este artículo

- Secuencia de instalación y configuración

- Instalar el Servicio de autenticación federada

- Habilitar el complemento de FAS en los almacenes de StoreFront™

- Configurar el Delivery Controller™

- Configurar la Directiva de grupo

- Uso de la consola de administración del Servicio de autenticación federada

- Implementar plantillas de certificado

- Configurar los Servicios de certificados de Active Directory

- Autorizar el Servicio de autenticación federada

- Configurar reglas de usuario

- Consideraciones de actualización

- Consideraciones de seguridad

- SDK de PowerShell

- Contadores de rendimiento

- Registros de eventos

- Información relacionada